По настоящей заявке испрашивается приоритет на основании следующих заявок настоящего заявителя: предварительная заявка на патент США №60/988,646, поданная 16 ноября 2007 г. с регистрационным номером 072326P1; предварительная заявка на патент США №61/059,654, поданная 6 июня 2008 г. с регистрационным номером 081769Р1; предварительная заявка на патент США №61/074,114, поданная 19 июня 2008 г. с регистрационным номером 081869P1; предварительная заявка на патент США №61/074,935, поданная 23 июня 2008 г. с регистрационным номером 081893P1. Перечисленные заявки включены в настоящий документ посредством ссылки.

Перекрестная ссылка на родственные заявки

Настоящая заявка связана с одновременно поданной предварительной заявкой на патент США №12/269,666 "Разрешение конфликта идентификаторов узлов" с регистрационным номером 072326, которая включена в настоящий документ посредством ссылки.

Область техники, к которой относится изобретение

Настоящая заявка относится к связи и, в частности, к разрешению конфликта, связанного с узлами связи.

Введение

Системы беспроводной связи повсеместно внедряются для предоставления различных видов связи (например, передача голосовых данных, передача данных, мультимедийные службы и т.п.) множеству пользователей. В связи с быстрым ростом потребности в высокоскоростных службах передачи мультимедийных данных требуется реализовать эффективные и надежные системы связи с повышенной производительностью.

В качестве дополнения к обычным базовым станциям мобильных телефонных сетей (например, макроячейкам) могут быть внедрены базовые станции с малой областью покрытия (например, устанавливаемые в доме пользователя), чтобы обеспечить для мобильных узлов более надежное беспроводное покрытие в домашних условиях. Эти базовые станции с малой областью покрытия также известны как базовые станции точки доступа, Домашние Узлы B (Home NodeB) или фемто-ячейки. Как правило, подобные базовые станции с малой областью покрытия соединены с сетью Интернет и сетью мобильного оператора через DSL-маршрутизатор или кабельный модем.

На практике в заданной области (например, в области покрытия заданной макроячейки) может присутствовать относительно большое число базовых станций (например, фемто-ячеек). В таких случаях существует необходимость в эффективных способах идентификации этих базовых станций, чтобы другие узлы в сети могли осуществлять связь с этими базовыми станциями.

Сущность изобретения

Ниже следует обзор некоторых аспектов настоящего раскрытия. Следует понимать, что любая ссылка на термин "аспекты" может относиться к одному или более аспектам настоящего раскрытия.

В некотором аспекте настоящее раскрытие относится к разрешению конфликта, связанного с идентификаторами узлов. Например, в сети может быть определено ограниченное количество идентификаторов узлов таким образом, чтобы один идентификатор мог быть назначен более чем одному узлу (например, точке доступа) в сети. Соответственно, когда терминал доступа переключается с одного узла на целевой узел, может возникнуть конфликт в части идентификации целевого узла. В настоящем документе описаны различные способы для разрешения подобного конфликта.

В некоторых аспектах терминал доступа, который должен переключиться на целевой узел, может разрешить конфликт относительно целевого узла путем получения уникального идентификатора, связанного с целевым узлом. В некоторых реализациях терминал доступа передает этот уникальный идентификатор в исходный узел, который инициирует операции эстафетного переключения. В других реализациях терминал доступа использует этот уникальный идентификатор, чтобы инициировать операции эстафетного переключения.

Терминал доступа может быть сконфигурирован так, чтобы детектировать конфликт. В некоторых случаях терминал доступа автономно детектирует конфликт. Например, терминал доступа может выполнять мониторинг идентификаторов, ассоциированных с принимаемыми сигналами, и генерировать отчеты об измерениях, указывающие, что множество узлов используют одинаковый идентификатор.

В еще одном примере некоторому набору идентификаторов, которые были определены как потенциально подверженные конфликту, присваивается пороговое значение сигнала. Это пороговое значение может быть использовано для запуска процесса получения более уникального идентификатора или запуска операции определения конфликта в исходном узле.

В некоторых случаях терминал доступа детектирует конфликт в ответ на запрос. Например, исходный узел может периодически передавать в терминал доступа сообщение, запрашивающее передачу информации относительно конфликта посредством отчета об измерениях.

Точка доступа может быть сконфигурирована так, чтобы детектировать конфликт. Например, точка доступа может детектировать конфликт на основании обнаружения соседа, целевого узла, идентифицированного в запросе эстафетной передачи, или принятой информации конфигурации. При детектировании конфликта точка доступа может передать в терминал доступа сообщение, запрашивающее терминал доступа получить уникальный идентификатор, чтобы разрешить этот конфликт. В некоторых случаях это сообщение может указать терминалу доступа использовать уникальный идентификатор для инициации операций эстафетного переключения.

Разрешение конфликта также может быть использовано, когда терминал доступа напрямую выполняет доступ в целевой узел. Например, в случае если терминал доступа устанавливает связь с целевым узлом до того как целевой узел получает ресурсы для этого терминала доступа, упомянутый терминал может передать в целевой узел уникальный идентификатор для исходного узла. Таким образом, целевой узел может получить подходящие ресурсы из исходного узла, даже если идентификатор узла, используемый исходным узлом, потенциально подвержен конфликту.

Краткое описание чертежей

Эти и другие аспекты настоящего раскрытия подробно описаны ниже, со ссылкой на сопутствующие чертежи, на которых:

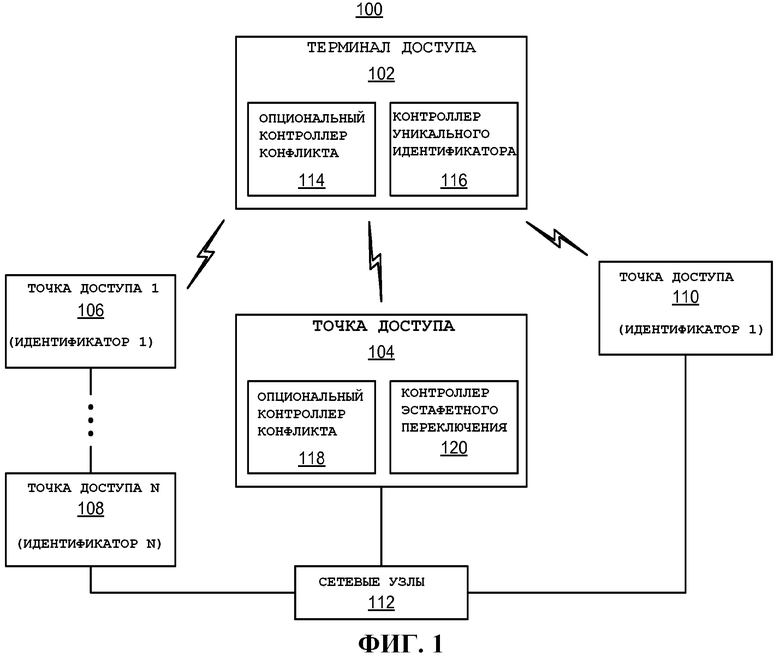

Фиг.1 - упрощенная структурная схема нескольких иллюстративных аспектов системы связи, сконфигурированной для разрешения конфликта;

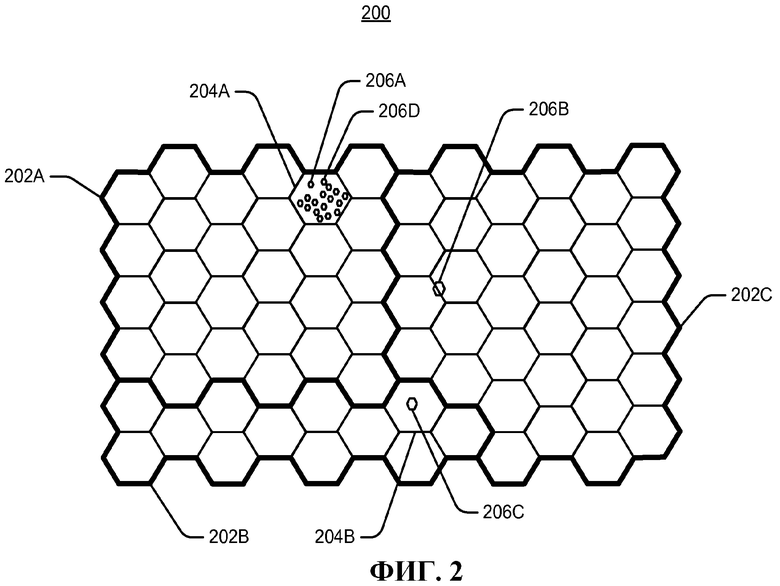

Фиг.2 - упрощенная схема, иллюстрирующая области покрытия беспроводной связи;

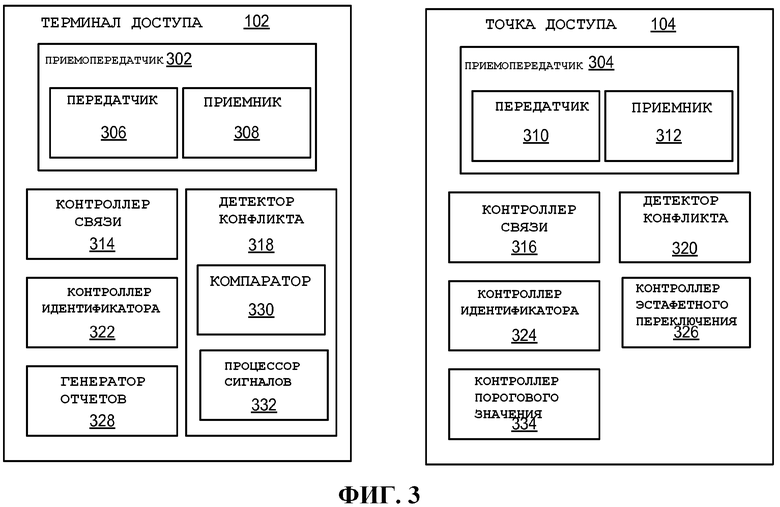

Фиг.3 - упрощенная структурная схема некоторых иллюстративных аспектов компонентов, которые могут быть применены в узлах связи;

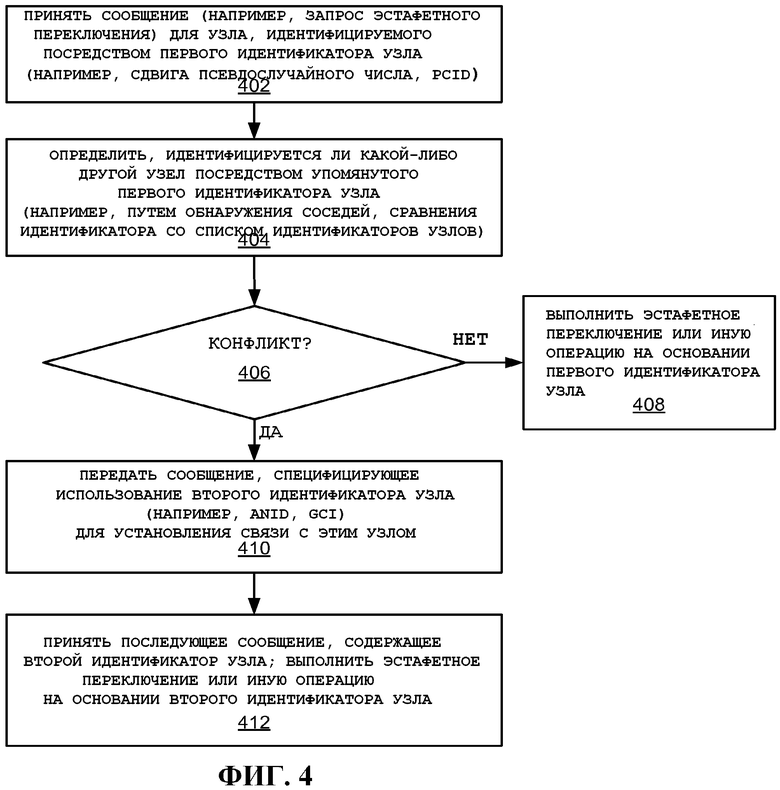

Фиг.4 - схема последовательности некоторых иллюстративных аспектов операций, которое могут быть выполнены, чтобы специфицировать второй тип идентификатора;

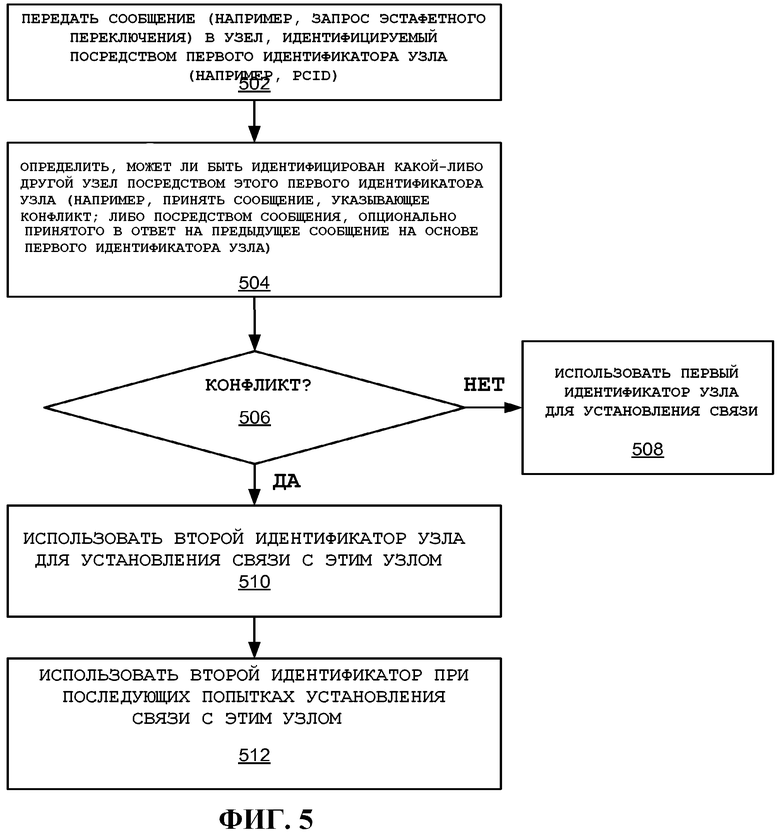

Фиг.5 - схема последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены для определения необходимости использования второго типа идентификатора для осуществления связи с узлом;

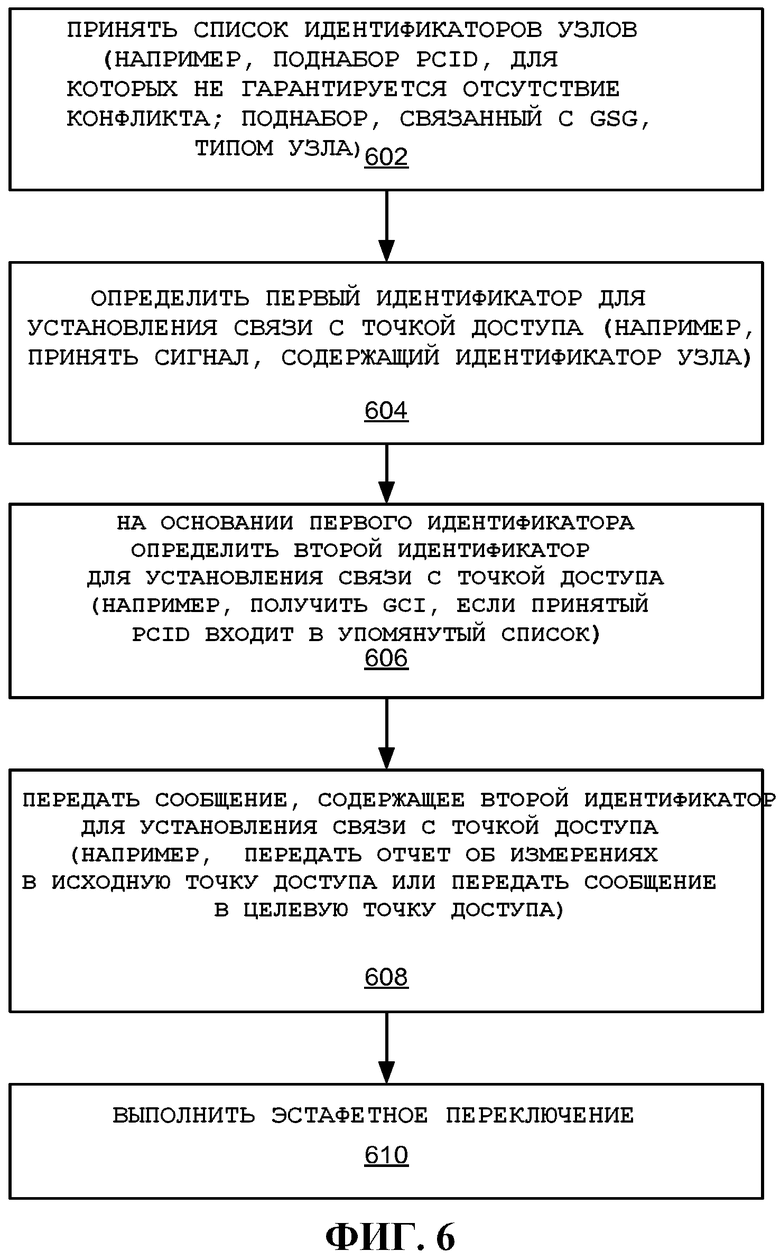

Фиг.6 - схема последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены для определения необходимости использования второго типа идентификатора для осуществления связи с узлом на основании списка идентификаторов;

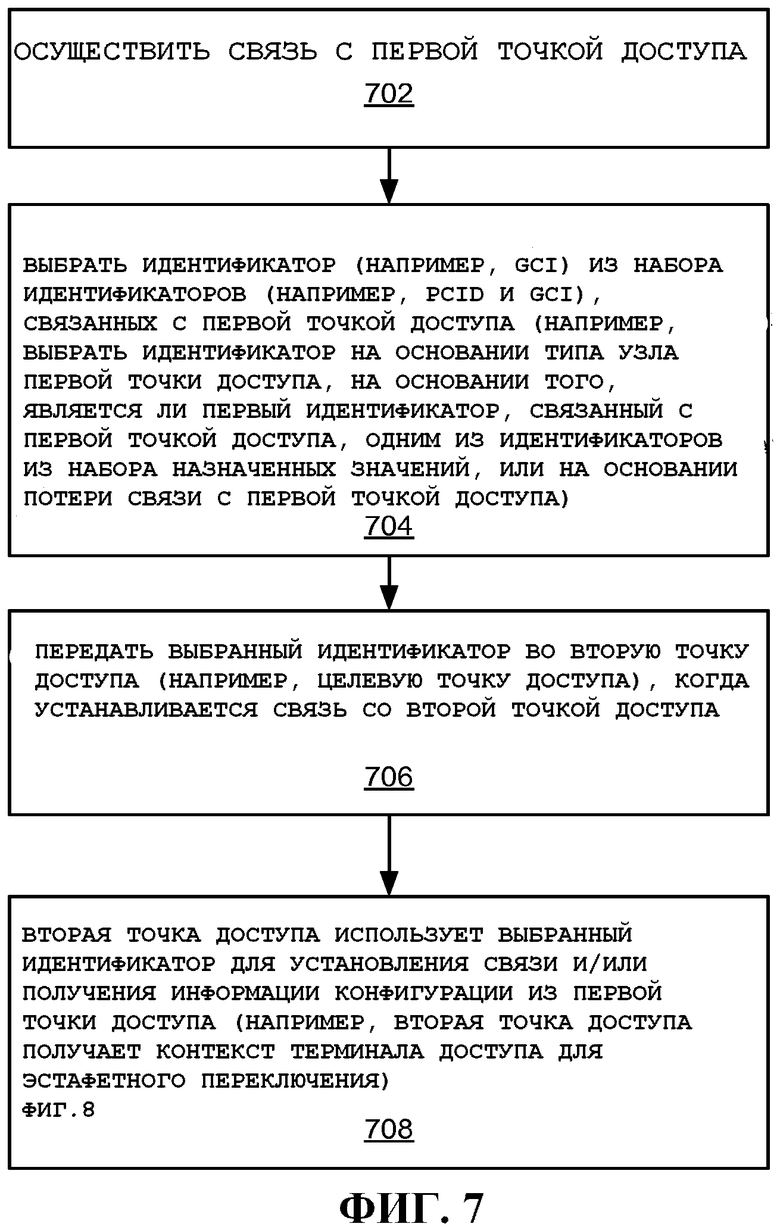

Фиг.7 - схема последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены в целях разрешения конфликта для исходного узла;

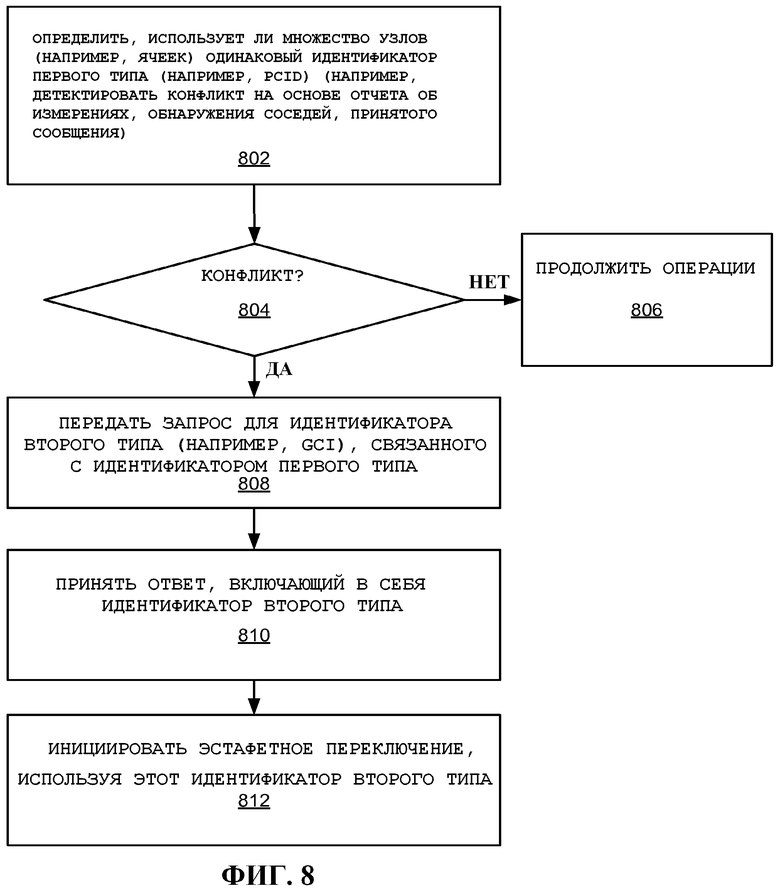

Фиг.8 - схема последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены для определения необходимости запроса для получения второго типа идентификатора;

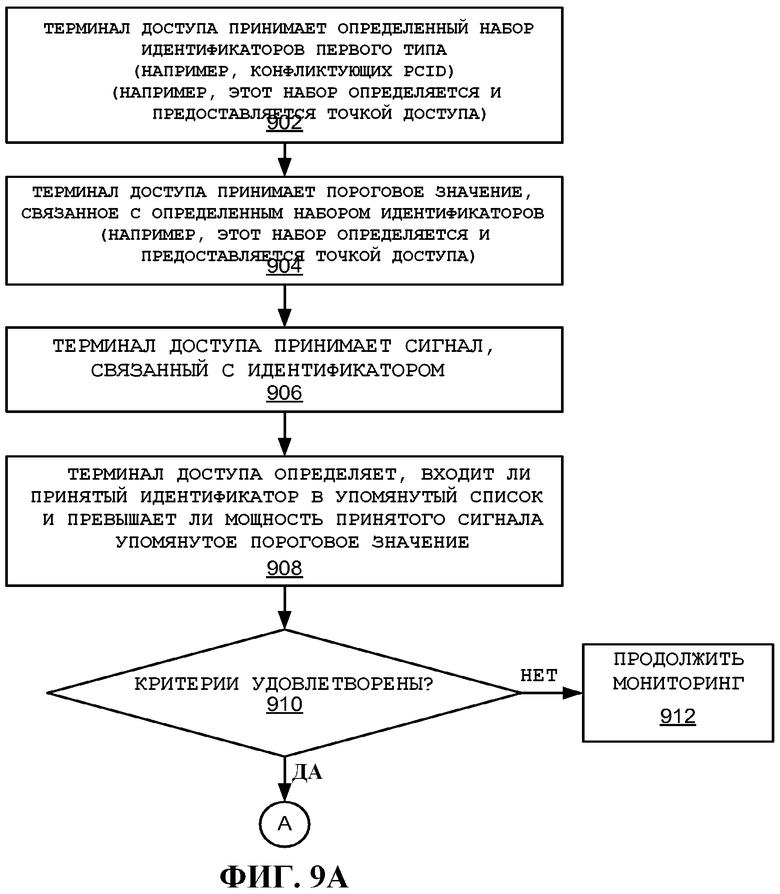

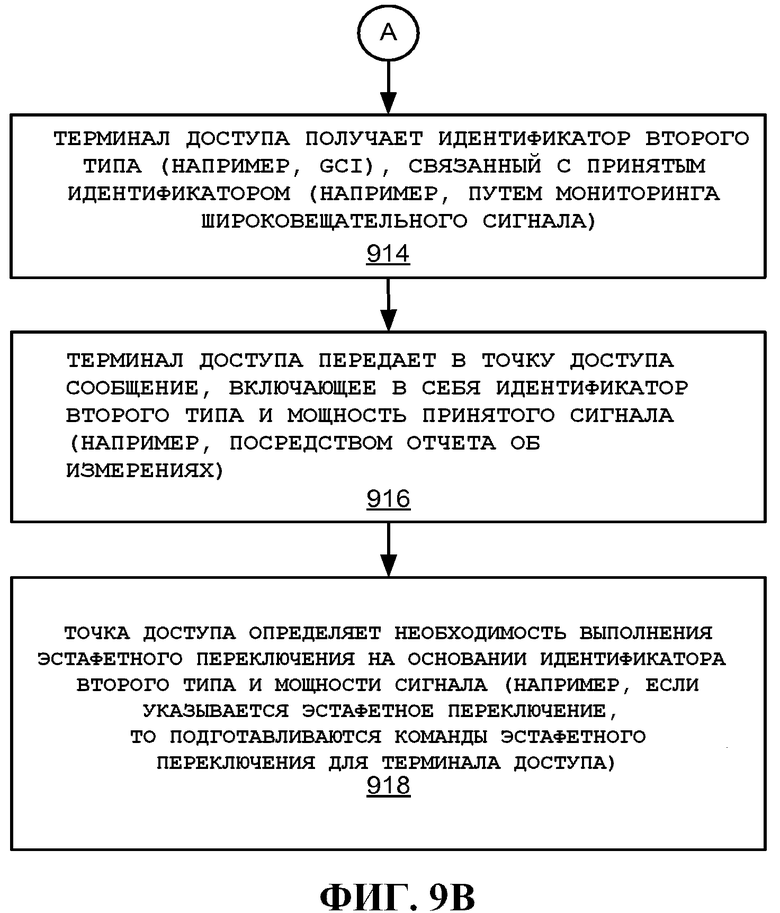

Фиг.9A и 9B - схемы последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены для запуска получения второго типа идентификатора терминалом доступа;

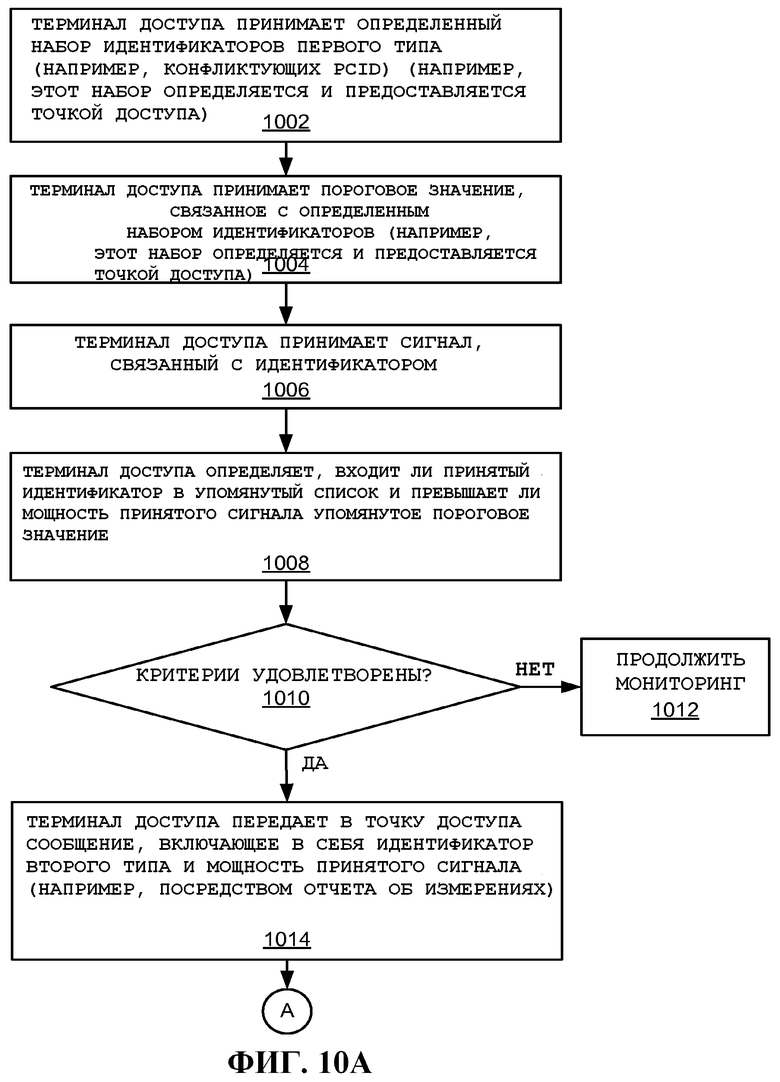

Фиг.10A и 10B - схемы последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены для инициации получения второго типа идентификатора терминалом доступа;

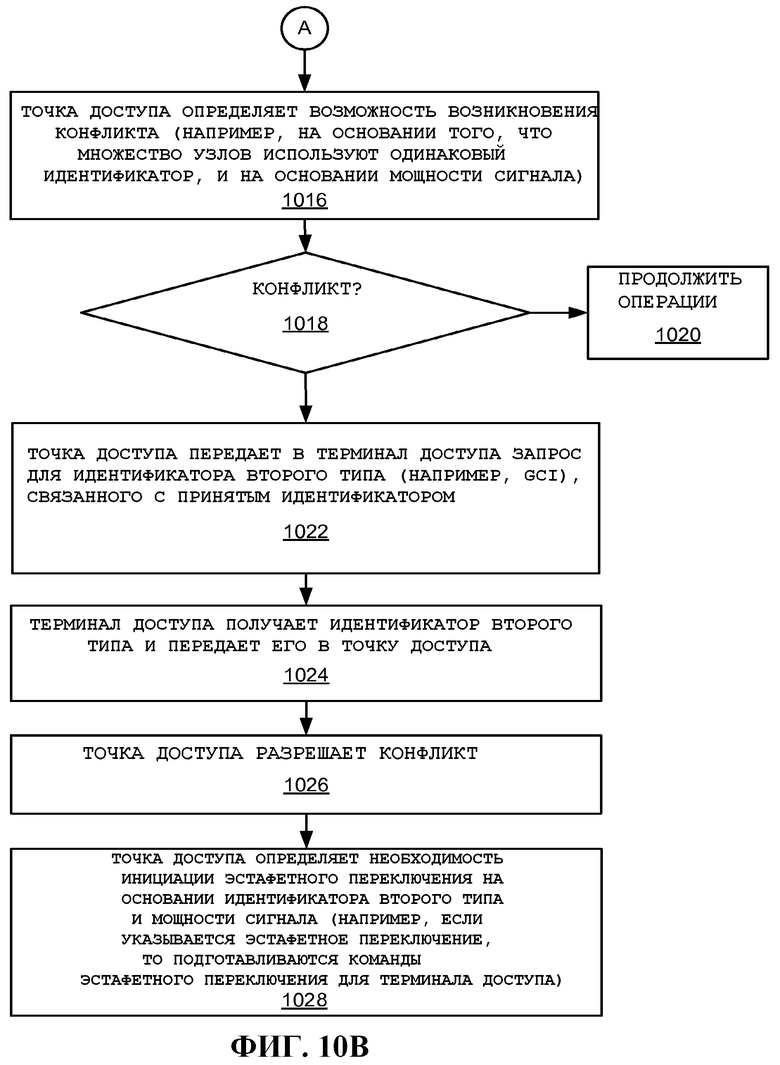

Фиг.11 - схема последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены в связи с терминалом доступа, детектирующим конфликт;

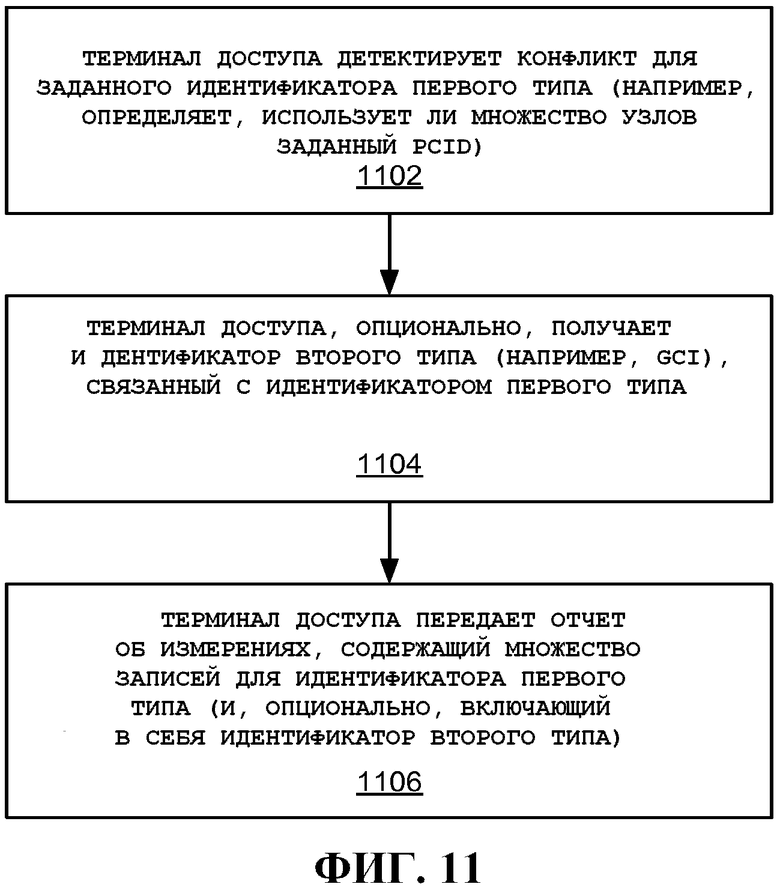

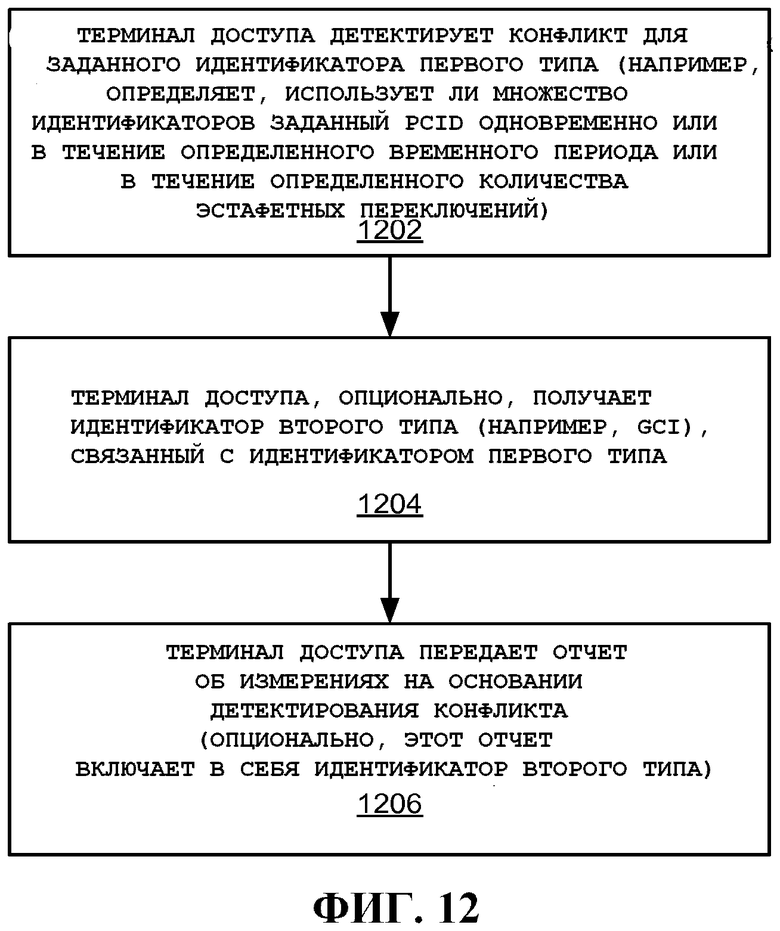

Фиг.12 - схема последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены в связи с терминалом доступа, детектирующим конфликт;

Фиг.13 - схема последовательности некоторых иллюстративных аспектов операций, которые могут быть выполнены в связи с терминалом доступа, предоставляющим по запросу отчет о конфликте;

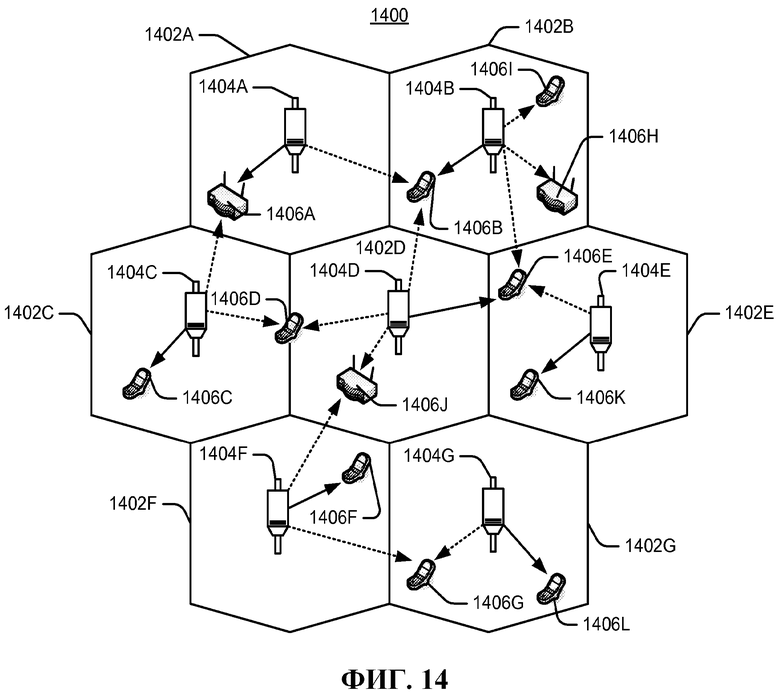

Фиг.14 - упрощенная схема системы беспроводной связи;

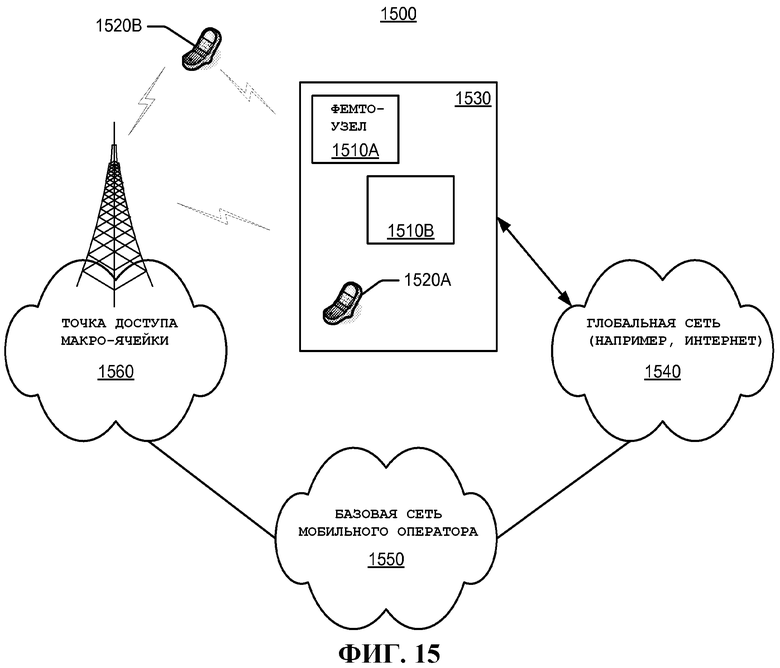

Фиг.15 - упрощенная схема системы беспроводной связи, включающей в себя фемто-узлы;

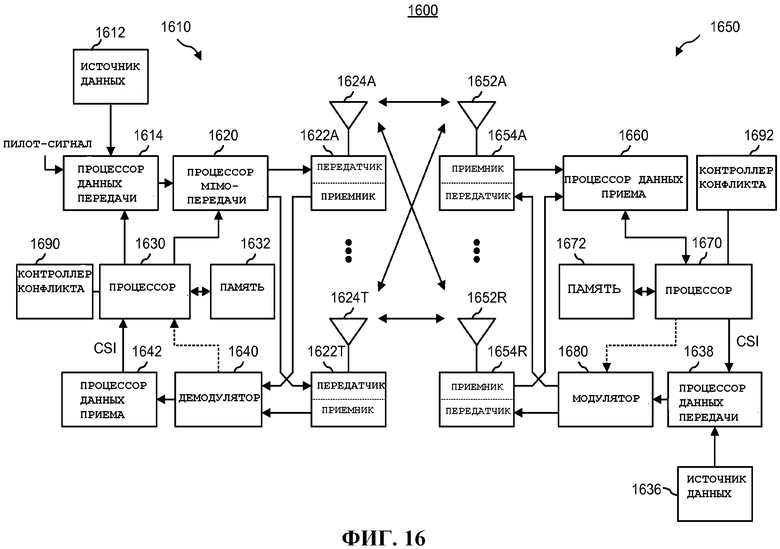

Фиг.16 - упрощенная структурная схема некоторых иллюстративных аспектов компонентов связи; и

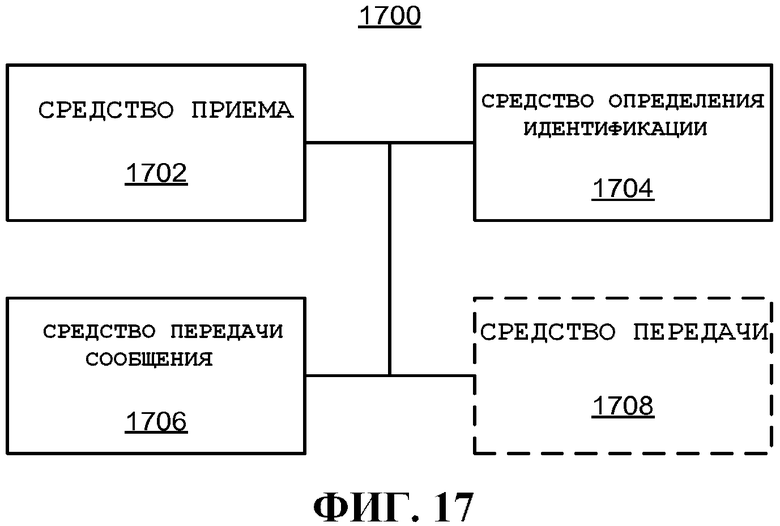

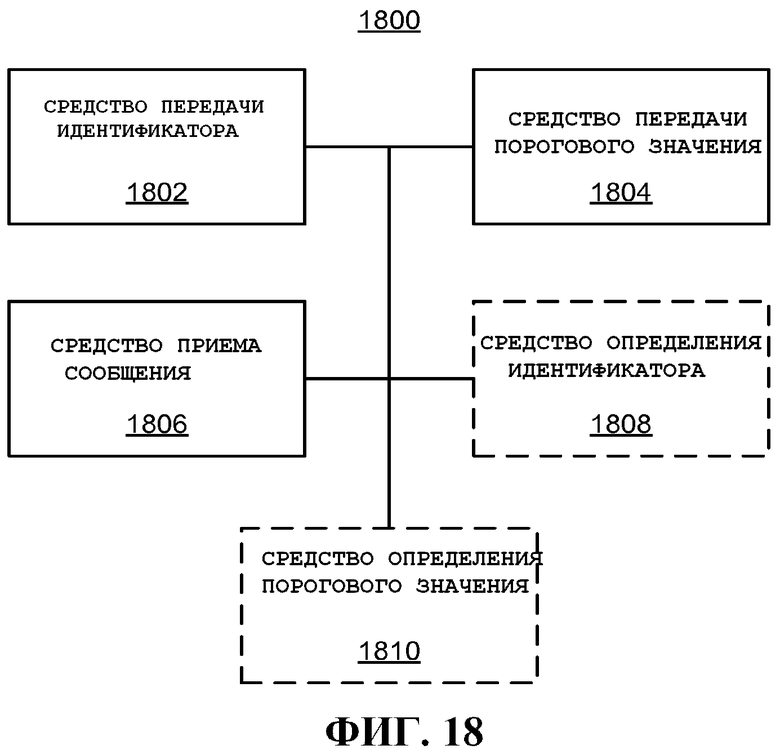

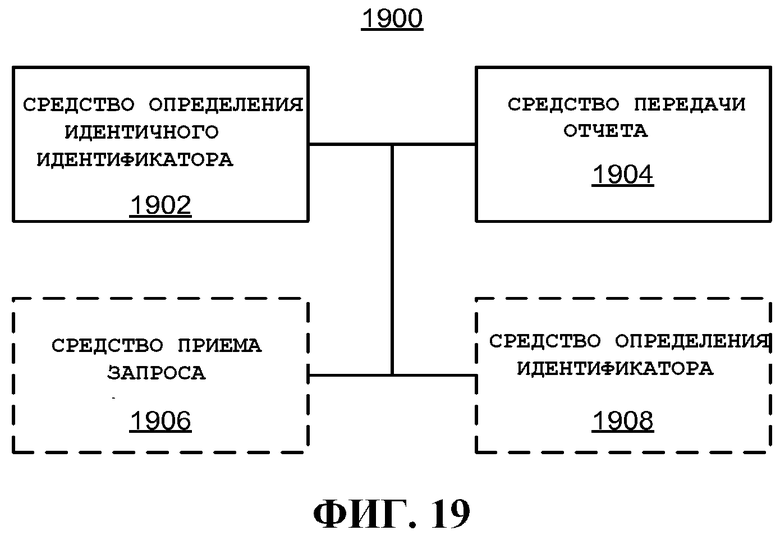

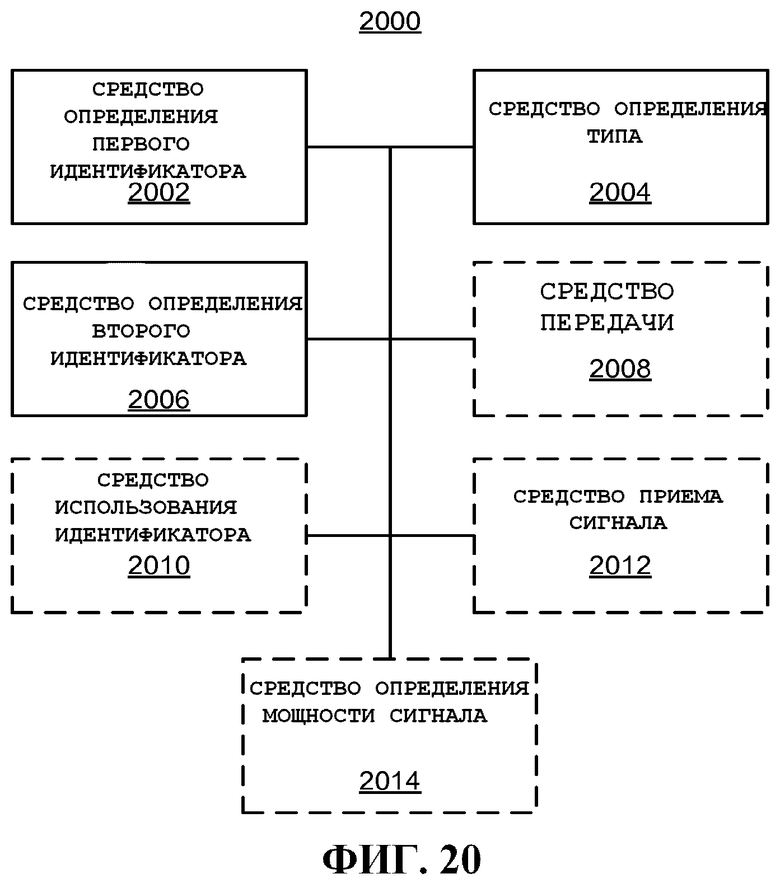

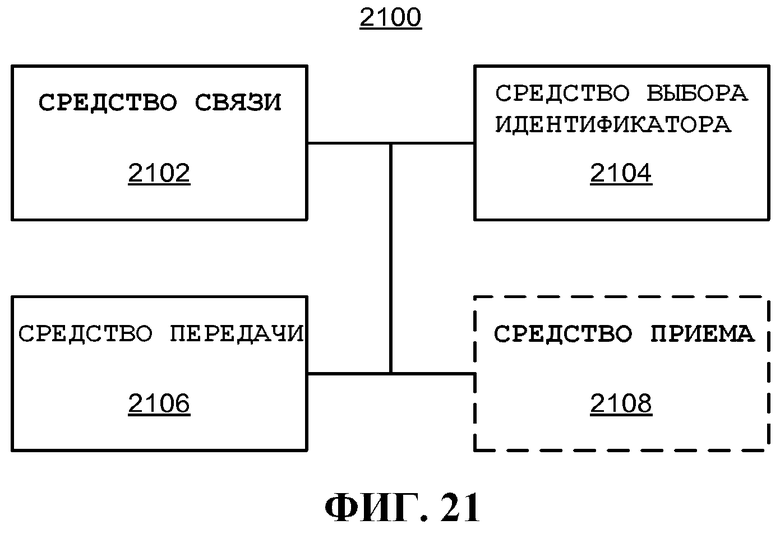

Фиг.17-21 - упрощенные структурные схемы некоторых аспектов устройств, сконфигурированных для разрешения конфликта согласно настоящему изобретению.

Согласно общепринятой практике, различные элементы на чертежах могут быть вычерчены не в масштабе. Соответственно, размеры подобных элементов могут быть произвольным образом увеличены или уменьшены для ясности. В добавление, некоторые из чертежей могут быть упрощены для ясности. Соответственно, перечисленные чертежи могут не иллюстрировать все компоненты заданного устройства (например, терминала) или способа. В заключение, похожие ссылочные номера могут быть использованы для обозначения похожих элементов во всех чертежах и описании.

Подробное описание

Ниже описаны различные аспекты настоящего раскрытия. Следует понимать, что описанные в настоящем документе идеи могут быть реализованы во множестве различных форм, и раскрытая в настоящем документе конкретная структура и/или функция является лишь иллюстративной. Исходя из идей настоящего изобретения, специалистам в данной области техники должно быть очевидно, что раскрытый в настоящем документе аспект может быть реализован независимо от других аспектов и что два или более таких аспектов могут быть скомбинированы различными способами. Например, устройство и/или способ может быть реализован с использованием любого количества раскрытых в настоящем документе аспектов. В добавление, устройство и/или способ может быть реализован с использованием других структур и/или функций в добавление или вместо одного или более аспектов, раскрытых в настоящем документе. Дополнительно любой из описанных аспектов может содержать, по меньшей мере, один элемент формулы изобретения.

Фиг.1 представляет собой иллюстрацию нескольких узлов в системе 100 связи (например, в части сети связи). Для целей иллюстрации различные аспекты настоящего раскрытия описаны в контексте одного или более терминалов доступа, точек доступа и сетевых узлов, которые осуществляют связь друг с другом. Тем не менее, следует понимать, что способы настоящего изобретения могут быть применены к другим типам устройств или другим схожим устройствам, которые обозначаются другими терминами (например, базовые станции, пользовательское оборудование и т.п.).

Точки доступа в системе 100 предоставляют одну или более служб (например, сетевое соединение) для одного или более беспроводных терминалов (например, терминала 102 доступа), который может быть установлен стационарно или который может перемещаться по соответствующей географической области. Например, в разные моменты времени терминал 102 доступа может быть соединен с точкой 104 доступа, любой из точек доступа с 1 по N (в данной иллюстрации точки 106 и 108 доступа) или с точкой 110 доступа. Каждая из точек 102-110 доступа может осуществлять связь с одним или более сетевыми узлами (в данной иллюстрации, для удобства, показан сетевой узел 112), чтобы облегчить соединение глобальной сети. Подобные сетевые узлы могут принять разные формы, такие как, например, один или более объектов радиосети и/или базовой сети (например, менеджер конфигурации, объект управления мобильностью или другой подходящий сетевой объект).

Каждой точке доступа в системе 100 назначается первый тип идентификатора, который в настоящем документе обозначается терминалом "идентификатор узла". В различных реализациях подобный идентификатор может содержать, например, Идентификатор Физической Ячейки (Physical Cell Identifier, PCID), сдвиг Псевдослучайного Номера (Pseudorandom Number, PN) или пилот-сигнал получения. Как правило, в заданной системе определяется фиксированное количество (например, 504) идентификаторов узлов. Так, когда количество точек доступа превышает количество идентификаторов узлов, может возникнуть конфликт. Фиг.1 иллюстрирует один пример данной ситуации, где точке 106 доступа и точке 110 доступа назначен одинаковый "идентификатор 1".

Когда терминал 102 доступа перемещается по системе 100, он может переключиться с одной точки доступа (например, с точки 104 доступа) на другую точку доступа (например, точку 110 доступа). Решение об эстафетном переключении терминала 102 доступа на точку 110 доступа может быть основано на том, что терминал 102 доступа принимает более мощные сигналы из точки 110 доступа. Так, терминал 102 доступа идентифицирует сигналы из точки 110 доступа посредством идентификатора узла, связанного (например, внедренного в) с этими сигналами. Для выполнения эстафетного переключения в целевую точку 110 доступа передается различная информация, поддерживаемая исходной точкой 104 доступа (точкой доступа, с которой соединен терминал доступа в текущий момент). В отсутствие конфликта это может быть выполнено путем использования идентификатора ("идентификатора 1"), связанного с точкой 110 доступа. Когда же имеет место конфликт, как в примере с Фиг.1, точка 104 доступа может быть не в состоянии определить, в какую точку доступа должна быть передана упомянутая информация - в точку 106 доступа или в точку 110 доступа.

Для разрешения подобного конфликта терминал 102 доступа и/или точка 104 доступа сконфигурированы так, чтобы детектировать конфликт и определять второй тип идентификатора, связанного с точкой 110 доступа. В некоторых аспектах упомянутый второй тип идентификатора содержит уникальный идентификатор. Например, второй тип идентификатора может быть уникальным в большей области, чем первый тип идентификатора. В некоторых реализациях второй тип идентификатора может быть уникальным во всей сети оператора. В различных реализациях подобный уникальный идентификатор может содержать, например, Глобальный Идентификатор Ячейки (Global Cell Identifier, GCI), Идентификатор Точки Доступа (Access Node Identifier, ANID), идентификатор сектора, IP-адрес или некоторый другой идентификатор, который уникальным образом идентифицирует точку 110 доступа в сети.

В некоторых реализациях терминал 102 доступа включает в себя детектор 114 конфликта, который детектирует фактический или потенциальный конфликт между узлами в системе 100. При детектировании конфликта терминал 102 доступа (например, контроллер 116 уникального идентификатора) может получить уникальный идентификатор. Например, терминал 102 доступа может выполнять мониторинг сигнала, включающего в себя уникальный идентификатор, который рассылается точкой 110 доступа. При детектировании конфликта терминал 102 доступа также может проинформировать точку 104 доступа о конфликте и/или об уникальном идентификаторе.

В некоторых реализациях точка 104 доступа включает в себя контроллер 118 конфликта, который может детектировать фактический или потенциальный конфликт между узлами в системе 100. Например, контроллер 118 конфликта может автономно детектировать конфликт, либо при приеме индикации конфликта из терминала 102 доступа контроллер 118 конфликта может предпринять дополнительные действия, чтобы определить наличие конфликта. При детектировании конфликта точка 104 доступа может запросить терминал 102 доступа получить уникальный идентификатор.

После разрешения конфликта, как описано выше, точка 104 доступа (например, контроллер 120 эстафетного переключения) может инициировать операции эстафетного переключения на основании упомянутого уникального идентификатора. Таким образом, терминал 102 доступа может эффективно выполнить эстафетное переключение на требуемую целевую точку доступа. Как описано ниже, в некоторых реализациях терминал 102 доступа (например, посредством контроллера эстафетного переключения, который не показан) может инициировать операции эстафетного переключения на основании уникального идентификатора (например, после того как он разрешает конфликт).

Описанный выше конфликт может произойти в сети 200, такой как сеть, показанная на Фиг.2, где некоторые точки доступа обеспечивают макропокрытие, а другие точки доступа обеспечивают покрытие меньших областей. Так, области 204 макропокрытия могут предоставляться, например, макроточками доступа большой сотовой сети, такой как сеть 3G, которую, как правило, называют сетью макроячеек или Глобальной Сетью (Wide Area Network, WAN). Кроме того, области 206 меньшего покрытия могут предоставляться, например, точками доступа сетевого окружения на основе резиденций или зданий, которое, как правило, называют Локальной Сетью (Local Area Network, LAN). Когда терминал доступа перемещается по такой сети, в некоторых местах он может обслуживаться точками доступа, которые обеспечивают макропокрытие, тогда как в других местах терминал доступа может обслуживаться точками доступа, которые обеспечивают меньшие области покрытия. В некоторых аспектах, точки доступа с меньшей областью покрытия могут использоваться для увеличения пропускной способности, покрытия внутри здания и для других служб, в результате чего обеспечивается более надежное обслуживание.

В настоящем описании узел (например, точка доступа), который обеспечивает покрытие относительно большой области, может называться макроузлом, а узел, который обеспечивает покрытие относительно малой области (например, жилища), может называться фемто-узлом. Следует понимать, что настоящие способы могут быть применены к узлам, связанным с другими типами областей покрытия. Например, пико-узел может обеспечивать покрытие области, которая меньше макрообласти и больше фемто-области (например, покрытие в здании коммерческой организации). В различных приложениях для макроузла, фемто-узла и узлов другого типа может использоваться другая терминология. Например, макроузел может обозначаться как узел доступа, базовая станция, точка доступа, eNodeB, макроячейка и т.п. Кроме того, фемто-узел может обозначаться как Домашний NodeB, Домашний eNodeB, базовая станция точки доступа, фемто-ячейка и т.п. В некоторых реализациях узел может быть ассоциирован (например, разделен на) с одной или более ячейками или секторами. Ячейка или сектор, ассоциированные с макроузлом, фемто-узлом или пико-узлом, могут обозначаться как макроячейка, фемто-ячейка или пико-ячейка, соответственно.

В примере с Фиг.2 определено несколько областей 202 отслеживания (или областей маршрутизации или областей местоположений), каждая из которых включает в себя несколько областей 204 макропокрытия. Так, области покрытия, связанные с областями 202A, 202B и 202C отслеживания, выделены широкими линиями, причем области 204 макропокрытия обозначены шестиугольниками. Как упомянуто выше, области 202 отслеживания также могут включать в себя области 206 фемто-покрытия. В этом примере каждая из областей 206 фемто-покрытия (например, область 206C фемто-покрытия) показана внутри одной или более областей 204 макропокрытия (например, в области 204B макропокрытия). Тем не менее, следует понимать, что область 206 фемто-покрытия может не находиться в области 204 макропокрытия целиком. Кроме того, одна или более областей пико- или фемто-покрытия (не показаны) могут быть определены в заданной области 202 отслеживания или области 204 макропокрытия.

В реализации (например, во внедрении в густонаселенной городской зоне), где в заданной области находится большое количество точек доступа, таких как фемто-узлы и пико-узлы, двум или более точкам доступа может быть назначен одинаковый идентификатор узла. Например, в области 204A макропокрытия, областях 206A и 206D фемто-покрытия может быть назначен одинаковый идентификатор. В подобных случаях может возникнуть конфликт идентификатора узла (например, конфликт PCID), поскольку множество соседних узлов, которые находятся вблизи обслуживающей точки доступа для данного терминала доступа, рекламируют одинаковый идентификатор узла. Например, на Фиг.1 точки 106 и 110 доступа могут содержать фемто-узлы или пико-узлы, которые рекламируют "идентификатор 1" посредством соответствующих широковещательных пилот-сигналов. Более того, обе эти точки доступа могут находиться вблизи точки 104 доступа (например, макроточки доступа), которая в текущий момент обслуживает терминал 102 доступа. В подобных случаях точке 104 доступа может быть известно об обеих точках 106 и 110 доступа и, следовательно, может возникнуть конфликт, когда выполняется эстафетное переключение на точку доступа, идентифицируемую посредством "идентификатора 1".

В целом, описанные в настоящем документе способы разрешения конфликта могут быть применены к любому типу узла. Однако во многих реализациях осуществляется планирование макроточек доступа в заданной области, так что при эстафетном переключении на макроточку доступа конфликта не будет. В таких случаях описанные способы разрешения конфликта могут быть применены к любым узлам в сети, которые не являются макроузлами. Подобные узлы могут включать в себя, например, узлы, которые реализованы без планирования. Как описано выше, подобные узлы могут включать в себя фемто-узлы (например, установленные отдельными лицами), а также внедренные оператором пико-узлы низкой мощности. Кроме того, как более подробно описано ниже, узел может быть ограничен некоторым образом (например, может быть ограничение на доступ). Следовательно, способы разрешения конфликта настоящего изобретения могут быть применены к ограниченным узлам (например, узлам, ассоциированным с закрытой абонентской группой).

Ниже, со ссылкой на Фиг.3-13 приведено описание различных способов, которые могут быть применены для разрешения конфликта согласно идеям настоящего изобретения. Вкратце, Фиг.3 представляет собой иллюстрацию некоторых компонентов, которые могут использоваться в точке доступа или терминале доступа, а схемы последовательности операций с Фиг.4-13 относятся к различным способам для разрешения конфликта.

Для удобства операции с Фиг.4-13 (или любые другие операции, описанные в настоящем документе) могут быть описаны как выполняемые конкретными компонентами (например, компонентами системы 100 и/или компонентами с Фиг.3). Однако следует понимать, что эти операции могут быть выполнены другими типами компонентов и/или другим количеством компонентов. Также следует понимать, что одна или более из описанных операций может не использоваться в заданной реализации.

Фиг.3 представляет собой иллюстрацию некоторых компонентов, которые могут быть интегрированы в узлы, такие как терминал 102 доступа и точка 104 доступа, чтобы выполнять операции разрешения конфликта согласно настоящему изобретению. Описанные компоненты также могут быть интегрированы в другие узлы в системе связи. Например, другие узлы в системе могут включать в себя компоненты, схожие с описанными для терминала 102 доступа и точки 104 доступа, чтобы обеспечивать схожие функциональные возможности. Заданный узел может содержать один или более из описанных компонентов. Например, терминал доступа может содержать множество компонентов приемопередатчика, которые предоставляют возможность терминалу доступа функционировать на множестве частот и/или осуществлять связь посредством разных технологий.

Как показано на Фиг.3, терминал 102 доступа и точка 104 доступа могут включать в себя приемопередатчики 302 и 304, соответственно, для осуществления связи с другими узлами. Приемопередатчик 302 включает в себя передатчик 306 для передачи сигналов (например, сообщений) и приемник 308 для приема сигналов (например, пилот-сигналов). Приемопередатчик 304 включает в себя передатчик 310 для передачи сигналов и приемник 312 для приема сигналов.

Терминал 102 доступа и точка 104 доступа также включают в себя другие компоненты, которые могут использоваться в сочетании с операциями разрешения конфликта согласно настоящему изобретению. Например, терминал 102 доступа и точка 104 доступа могут включать в себя контроллеры 314 и 316 связи, соответственно, для управления связи с другими узлами (например, для передачи и приема сообщений/индикаций) и для обеспечения других функций согласно настоящему изобретению. Терминал 102 доступа и/или точка 104 доступа может включать в себя детекторы 318 и 320 конфликта, соответственно, для детектирования конфликта и для предоставления других функций согласно настоящему изобретению. Терминал 102 доступа и/или точка 104 доступа могут включать в себя контроллеры 322 и 324 идентификатора, соответственно, для управления (например, выбора, получения, запроса и т.п.) идентификаторами узлов и для обеспечений других функций согласно настоящему изобретению. Примеры операций других компонентов с Фиг.3 описаны ниже.

Для удобства точка 102 доступа и терминал 104 доступа показаны на Фиг.3 как включающие в себя компоненты, которые могут быть использованы в различных примерах, описанных ниже со ссылкой на Фиг.4-13. На практике один или более из проиллюстрированных компонентов могут не использоваться в заданном примере. Например, в некоторых реализациях терминал 102 доступа может не содержать детектор 318 конфликта, а в некоторых реализациях точка 104 доступа может не включать в себя детектор 320 конфликта.

Ссылаясь на Фиг.4 и 5, в некоторых аспектах конфликт, связанный с первым типом идентификатора (например, сдвигом PN, PCID и т.п.), может быть разрешен путем специфицирования использования второго типа идентификатора (например, ANID, GCI и т.п.) в связи с эстафетным переключением или другой операцией.

Эта схема может быть применена, например, когда терминал доступа, который соединен с макроточкой доступа, активирует поиск близлежащих фемто-узлов (например, домашнего фемто-узла). Когда терминал доступа детектирует сигнал из фемто-узла, терминал доступа может получить идентификатор первого типа (например, ID Пилот-сигнала, ID сектора, PCID и т.п.) из этого сигнала. Если мощность принятого сигнала выше порогового значения и/или если терминал доступа авторизован для доступа в обнаруженный фемто-узел (например, если эта точка доступа находится в списке предпочтительных точек доступа данного терминала доступа), то терминал доступа может добавить эту точку доступа в активный набор для этого терминала доступа.

Сначала терминал доступа для открытия маршрута для этого фемто-узла из макроточки доступа установит сопоставление между идентификатором первого типа и идентификатором второго типа (например, ANID, GCI и т.п.) в макроточке доступа. Так, при получении второго типа идентификатора из терминала доступа, макроточка доступа может выполнить обнаружение соседей с этим фемто-узлом.

При наличии других фемто-узлов с одинаковым идентификатором первого типа в макрообласти, макроточка доступа определит, что есть множество точек доступа, использующих общий идентификатор первого типа (то есть детектируется конфликт относительно этого идентификатора). Далее, макроточка доступа может обнаружить присутствие этих других фемто-узлов в результате, например, обнаружения соседей или путем приема сообщения из терминала доступа, который обнаружил конфликт. Далее, макроточка доступа может запросить второй тип идентификатора, когда она принимает сообщение (например, сообщение открытия маршрута), включающее в себя идентификатор, подверженный конфликту. При получении второго типа идентификатора из терминала доступа, макроточка доступа может выполнить обнаружение соседей с этим фемто-узлом.

В добавление, в качестве оптимизации в некоторых реализациях терминал доступа может по умолчанию передавать сообщения со вторым типом идентификатора. Например, терминал доступа всегда может использовать второй тип идентификатора при передаче сообщения открытия маршрута или других сообщений из своего домашнего фемто-узла.

Ссылаясь на Фиг.4, на этапе 402 точка доступа (например, точка 104 доступа) принимает сообщение из терминала доступа, причем это сообщение направлено в узел (например, целевой узел, такой как точка 110 доступа), идентифицируемый посредством первого идентификатора узла. Например, как описано выше, терминал доступа может принять запрос открытия маршрута, включающий в себя сдвиг PN, или некоторый другой тип сообщения, включающего в себя другой тип идентификатора. Следует понимать, что подобное сообщение может принять различные формы. Например, в различных реализациях это сообщение может представлять собой сообщение для установления ресурсов для эстафетного переключения, запрос эстафетного переключения, запрос добавления в активный набор, сигнализацию управления помехами, отчет об измерениях мощности сигнала или другое сообщение для резервирования, по меньшей мере, одного ресурса.

На этапе 404 точка доступа определяет, идентифицируется ли какой-либо другой узел посредством первого идентификатора узла. Точка доступа может детектировать подобный конфликт разными способами. Например, как описано выше, точка доступа может принять из одного или более терминалов доступа сообщения, указывающие идентификаторы, которые используются соседними узлами. В некоторых случаях точка доступа может выполнить обнаружение соседей и определить, что два или более соседних узла используют идентичный идентификатор. В некоторых случаях точка доступа может принимать информацию конфигурации (например, из менеджера конфигурации, как показано посредством узла 112 на Фиг.1), которая указывает идентификаторы, используемые точками доступа соседей. В некоторых случаях действие этапа 404 может содержать определение того, входит ли этот идентификатор в список идентификаторов, поддерживаемых точкой доступа. Этот список идентификаторов может содержать, например, идентификаторы, для которых не гарантируется отсутствие конфликта, идентификаторы, которые потенциально подвержены конфликту, или идентификаторы, которые были определены как подверженные конфликту. В некоторых аспектах этот список идентификаторов может содержать некоторый диапазон значений идентификаторов.

Если конфликт не детектируется, то на этапах 406 и 408 точка доступа может выполнить соответствующую операцию (например, эстафетное переключение) на основании первого идентификатора узла.

Если детектируется конфликт, то на этапе 410 точка доступа передает в терминал доступа сообщение, которое специфицирует, что этот терминал доступа должен использовать второй идентификатор узла (например, ANID), чтобы установить связь с узлом. Подобное сообщение может принять различные формы. Например, это сообщение может содержать сообщение отклонения (например, отклонение открытия маршрута), которое подает инструкцию терминалу доступа для использования другого идентификатора.

На этапе 412 точка доступа может принять из терминала доступа сообщение, которое включает в себя второй идентификатор узла. Точка доступа может выполнить соответствующую операцию (например, операцию эстафетного переключения) на основании этого второго идентификатора узла. В некоторых реализациях это может включать в себя туннелирование сообщения, включающего в себя второй идентификатор узла, в целевой узел.

В некоторых аспектах операции с Фиг.4 относятся к резервированию ресурсов через транспортную сеть для операции эстафетного переключения (например, в связи с операцией добавления в активный набор). Кроме того, поскольку узлы, подверженные конфликту, могут быть ограничены в некоторых аспектах (например, ограничены для ассоциации или некоторым другим образом), эти операции также могут относиться к резервированию ресурсов для ограниченных узлов.

На Фиг.5 проиллюстрированы некоторые аспекты специфицирования использования неконфликтного идентификатора для установления связи с узлом. Некоторые аспекты этих операций могут дополнять некоторые операции с Фиг.4.

На этапе 502 терминал доступа (например, терминал 102 доступа) передает сообщение в целевой узел, идентифицируемый первым идентификатором узла. Как указано и для этапа 402, это сообщение может быть передано через ассоциированную точку доступа (например, точку 104 доступа).

На этапе 504 точка доступа определяет, можно ли идентифицировать другой узел посредством первого идентификатора узла. Это определение может быть выполнено различными способами. Как описано выше, терминал доступа мог передать сообщение в точку 104 доступа с использованием первого идентификатора узла, и он мог получить из точки 104 доступа сообщение, которое указывает наличие конфликта (и которое специфицирует использование второго идентификатора узла). В некоторых случаях это определение может включать в себя попытку связи с целевым узлом и прием из целевого узла сообщения, которое указывает, что связь не авторизована. Подобное сообщение отклонения может быть принято, поскольку контекст для терминала доступа был передан в узел, отличный от целевого узла из-за конфликта идентификатора. Кроме того, терминал доступа может идентифицировать конфликт на основании сигналов, которые он принимает из соседних точек доступа и которые указывают идентификаторы, используемые этими точками доступа.

Если конфликт не детектируется, то на этапах 506 и 508 терминал доступа может использовать первый идентификатор узла, чтобы установить связь с целевым узлом.

Если детектируется конфликт, то на этапе 510 терминал доступа может использовать второй идентификатор узла, чтобы установить связь с целевым узлом.

Более того, терминал доступа может быть сконфигурирован так, чтобы на этапе 512 использовать второй идентификатор узла для установления связи с целевым узлом. Например, терминал доступа может быть сконфигурирован подобным образом после того, как терминал доступа детектирует конфликт. Альтернативно терминал доступа может передавать второй идентификатор узла по умолчанию.

На Фиг.6 проиллюстрированы некоторые аспекты резервирования поднабора пространства идентификатора узла (например, пространства PCID) для узлов, которые не являются макроузлами, чтобы упростить разрешение конфликта. Таким образом, узел, который принимает идентификатор из поднабора, может быстро определить возможность или вероятность конфликта. В некоторых реализациях упомянутый поднабор содержит набор назначенных значений, который связан с точками доступа, которые обозначены как несвободные от конфликта. В некоторых реализациях упомянутый поднабор содержит набор назначенных значений, который связан с закрытой группой абонентов (например, как описано ниже). В некоторых реализациях упомянутый поднабор содержит набор назначенных значений, который связан с точками доступа, по меньшей мере, одного назначенного типа (например, типом узла). Подобный назначенный тип может относиться, например, к одному или более элементам из группы, в которую входят мощность передачи, область покрытия и способности передачи.

На этапе 602 терминал доступа (например, терминал 102 доступа) принимает список идентификаторов узлов. Этот список может содержать, например, поднабор идентификаторов узлов, описанный выше. В некоторых реализациях этот список может быть принят из обслуживающей точки доступа (например, точки 104 доступа), которая рекламирует этот список. В некоторых реализациях целевая точка доступа или некоторые другие точки доступа (например, посредством информации списка соседей) могут рекламировать индикацию о том, что при доступе в целевую точку доступа должен использоваться второй тип идентификатора (например, GCI). В некоторых реализациях этот список может быть принят от менеджера конфигурации (например, сетевого узла 112), который отслеживает зарезервированный набор узлов, которым назначается идентификатор из упомянутого списка.

На этапе 604 терминал доступа определяет первый идентификатор для связи с целевой точкой доступа. Например, как описано, подобный идентификатор может быть принят через пилот-сигнал или некоторый другой подходящий сигнал.

На этапе 606 терминал доступа может определить (например, автономным образом), следует ли использовать второй идентификатор (например, GCI) для установления связи с этой точкой доступа. В некоторых аспектах это определение может быть основано на первом идентификаторе (например, путем определения типа первого идентификатора). Например, если идентификатор, полученный на этапе 604, входит в список, полученный на этапе 602, то терминал доступа может получить второй идентификатор. Так, получение второго идентификатора может включать в себя выполнение мониторинга других сигналов (из целевой точки доступа), которые содержат второй идентификатор. Например, целевая точка доступа может осуществлять широковещательную рассылку второго идентификатора через интервалы, которые длиннее интервалов, через которые целевая точка доступа рассылает первый идентификатор.

На этапе 608 терминал доступа может передать сообщение, содержащиее второй идентификатор для установления связи с целевой точкой доступа. В разных сценариях это сообщение может принять разные формы. Например, это сообщение может содержать сообщение измерения мощности сигнала, отчет о радиоресурсах или запрос эстафетного переключения. В типовой реализации терминал доступа (например, терминал 102 доступа) включает в себя ассоциированные величины PCID и GCI в отчете об измерениях, который терминал доступа передает в свою обслуживающую точку доступа (например, точку 104 доступа). В добавление, как описано ниже со ссылкой на Фиг.7, в определенных обстоятельствах терминал доступа может передать эту информацию в целевую точку доступа.

После приема этой информации на этапе 610 обслуживающая точка доступа может инициировать процедуру эстафетного переключения с использованием величины GCI. Соответственно, обслуживающая точка доступа установит ресурсы в целевой ячейке и передаст команду эстафетного переключения в терминал доступа.

На Фиг.7 проиллюстрированы некоторые аспекты выбора идентификатора, который должен быть предоставлен в целевую точку доступа, причем этот идентификатор ассоциирован с исходной точкой доступа. Например, терминал доступа может использовать GCI исходной точки доступа в тех случаях, когда терминал доступа выполняет доступ в целевую точку доступа напрямую, без предварительной подготовки эстафетного переключения. В этом случае терминал доступа может использовать GCI исходной точки доступа при выполнении доступа в целевую точку доступа. Это позволяет целевой точке доступа разрешать любой конфликт относительно идентичности исходной точки доступа. Далее, целевые точки доступа могут получить контекст для терминала доступа из соответствующей исходной точки доступа и завершить эстафетное переключение. Эти операции описаны со ссылкой на этапы 702-706 с Фиг.7.

На этапе 702 терминал доступа выбирает идентификатор (например, GCI) из набора идентификаторов (например, первый идентификатор, такой как PCID, и второй идентификатор, такой как GCI), связанных с целевой точкой доступа (например, точкой 110 доступа). В некоторых аспектах выбор второго идентификатора может быть основан на том, находится ли первый идентификатор в принятом списке идентификаторов (например, обозначенных как несвободные от конфликта, на основании типа точки доступа и т.п.). Как упомянуто выше, в некоторых аспектах выбор второго идентификатора может быть основан на потере связи с исходной точкой доступа (например, точкой 104 доступа).

На этапе 704 терминал доступа передает выбранный идентификатор в целевую точку доступа при установлении связи с этой целевой точкой доступа. Например, терминал доступа может включать в себя GCI исходной точки доступа в сообщении запроса соединения.

На этапе 706 исходная точка доступа может использовать выбранный идентификатор для установления связи и/или для получения информации конфигурации из исходной точки доступа. Таким образом, исходная точка доступа может получить информацию контекста для терминала доступа, чтобы завершить эстафетное переключение.

На Фиг.8 проиллюстрированы некоторые аспекты операций, которые точка доступа и/или терминал доступа могут выполнить в связи с детектированием и разрешением конфликта идентификаторов узлов. В некоторых аспектах, эти операции дополняют операции, описанные выше со ссылкой на Фиг.5.

На этапе 802 точка доступа (например, точка 104 доступа) определяет, использует ли множество узлов одинаковый идентификатор первого типа (например, PCID). Как указано выше, точка доступа может детектировать подобный конфликт на основании отчетов об измерениях, обнаружении соседей и принятых сообщений.

Если конфликт не детектируется, то на этапах 804 и 806 точка доступа может продолжить операции в нормальном режиме. Например, точка доступа может определить, следует ли выполнять эстафетное переключение на основании идентификатора первого типа, принятого посредством отчета об измерениях.

На этапе 808, если детектируется конфликт, то точка доступа может издать запрос, чтобы получить идентификатор второго типа, который связан с идентификатором первого типа, подверженным конфликту. Например, если из терминала доступа (например, терминала 102 доступа) посредством отчета об измерениях был получен идентификатор PCID, подверженный конфликту, то эта точка доступа может передать запрос в терминал доступа для получения GCI, связанного с этим PCID. Далее, терминал доступа может получить GCI, например, как описано выше.

На этапе 810 точка доступа может принять из терминала доступа ответ, который включает в себя GCI. Поскольку конфликт будет разрешен (например, в точке доступа), на этапе 812 операция эстафетного переключения может быть инициирована (например, посредством точки доступа) с использованием принятого GCI.

Фиг.9A и 9B относятся к некоторым аспектам использования пороговой величины для инициации получения уникального идентификатора (например, GCI). В некоторых случаях терминал доступа может автономно определять момент, когда необходимо получить уникальный идентификатор. То есть это определение выполняется без каких-либо инструкций от другого узла (например, точки доступа).

На этапе 902 терминал доступа может принять определенный набор идентификаторов первого типа (например, вышеописанный список идентификаторов узлов). В некоторых реализациях эта информация может быть определена и/или предоставлена обслуживающей точкой доступа (например, контроллером 324 идентификатора) или некоторым другим узлом. Например, обслуживающая точка доступа может идентифицировать все идентификаторы PCID, которые подвергаются или могут подвергнуться конфликту, и предоставить список этих идентификаторов в терминал доступа.

На этапе 904 терминал доступа также может принять пороговое значение, связанное с упомянутым определенным набором идентификаторов. Например, это пороговое значение может обозначать пороговое значение мощности для принятого сигнала, который запускает процесс получения GCI терминалом доступа. В некоторых реализациях это пороговое значение может быть определено и/или предоставлено обслуживающей точкой доступа (например, контроллером 334 порогового значения) или некоторым другим узлом. Например, это пороговое значение может быть установлено меньше (например, на несколько дБ), чем пороговое значение мощности принятого сигнала, который запускает операцию эстафетного переключения. В некоторых реализациях упомянутое пороговое значение может быть специфицировано как относительный сдвиг от мощности сигнала целевой точки доступа или как абсолютное пороговое значение для отношения Несущей к Помехам (Carrier-to-Interference, C/I) из целевой точки доступа.

На этапе 906 в некоторый момент времени терминал доступа принимает сигнал, который ассоциирован с идентификатором первого типа. На этапе 908 терминал доступа (например, компаратор 330) может определить, входит ли принятый идентификатор в список идентификаторов. В добавление, терминал доступа (например, процессор 332 сигналов, который может быть реализован в приемнике 308 или который может функционировать в сочетании с приемником 308) определяет, больше или равна ли мощность принятого сигнала (этап 906) пороговому значению.

На этапах 910 и 912, если критерий этапа 908 удовлетворяется, то терминал доступа может продолжить выполнение мониторинга сигналов из соседних точек доступа.

На этапе 914, если критерий этапа 908 не удовлетворяется, то терминал доступа получает идентификатор второго типа (например, GCI), который связан с идентификатором, принятым на этапе 906. Как описано выше, этот процесс может включать в себя выполнение мониторинга широковещательного сигнала с конкретной периодичностью.

На этапе 916 терминал доступа (например, генератор 328 отчетов) передает в точку доступа сообщение, включающее в себя идентификатор, полученный на этапах 906 и 910, а также мощность соответствующего принятого сигнала (например, сигнала, принятого на этапе 906). Это сообщение может быть передано сразу после получения уникального идентификатора на этапе 910 или в некоторый другой момент времени. В некоторых реализациях эта информация передается в отчете об измерениях. Например, этот отчет может быть передан, когда мощность принятого сигнала (например, из целевой точки доступа) превышает пороговое значение эстафетного переключения.

На этапе 918, поскольку любой конфликт уже может быть разрешен, точка доступа (например, контроллер 326 эстафетного переключения) определяет целесообразность инициации операции эстафетного переключения на основании упомянутого идентификатора и мощности принятого сигнала, которые предоставлены в этом сообщении. Как описано выше, если присутствует индикация операции эстафетного переключения, то точка доступа будет использовать уникальный идентификатор для подготовки целевой точки доступа и передаст команду эстафетного переключения в терминал доступа.

В некоторых аспектах схема с Фиг.9 может иметь преимущества для окружений с высоким уровнем мобильности. Например, эта схема может обеспечить более быстрое эстафетное переключение, поскольку GCI может быть считано до того, как мощность сигнала целевой точки доступа достигает значения, необходимого для эстафетного переключения.

Фиг.10A и 10B относятся к некоторым аспектам схемы, где терминал доступа передает в точку доступа отчет о приеме сигнала, который превышает пороговое значение (например, пороговое значение GCI). В этом случае точка доступа может определить, есть ли вероятность конфликта, и если такая вероятность имеется, то она передает команду терминалу доступа получить уникальный идентификатор (например, GCI). В целом, операции этапов 1002 - 1012 могут быть схожи с операциями этапов 902 - 912, соответственно.

Тем не менее, если на этапе 1010 критерий удовлетворяется, то на этапе 1014 терминал доступа передает в точку доступа сообщение, которое включает в себя идентификатор, полученный на этапе 1006, а также мощность соответствующего принятого сигнала. Это сообщение может быть передано непосредственно после получения идентификатора на этапе 1006 или в некоторый другой момент времени. В некоторых реализациях эта информация передается в отчете об измерениях.

На этапе 1016 точка доступа определяет вероятность конфликта на основании этой принятой информации. Например, это определение может быть основано на том, использует ли множество узлов одинаковый идентификатор. Кроме того, это определение, опционально, может быть основано на мощности любых детектированных сигналов, которые включают в себя этот идентификатор.

Если конфликт не детектируется, то на этапах 1018 и 1020 точка доступа может продолжить операции в нормальном режиме. Например, точка доступа может определить, следует ли выполнять эстафетное переключение на основании идентификатора первого типа, принятого посредством отчета об измерениях.

Если детектируется конфликт, то на этапе 1022 точка доступа передает сообщение в терминал доступа, который запросил получение уникального идентификатора (например, CGI), связанного с идентификатором, подверженным конфликту. На этапе 1024 терминал доступа может получить идентификатор и передать этот идентификатор в точку доступа (например, посредством отчета об измерениях).

На этапах 1026 и 1028 точка доступа разрешает конфликт и определяет, следует ли инициировать эстафетное переключение, на основании уникального идентификатора и мощности принятого сигнала (например, как описано в настоящем документе).

Фиг.11 относится к некоторым аспектам детектирования конфликта (например, автономного детектирования) терминалом доступа. В частности, эта схема относится к терминалу доступа, который предоставляет отчет об измерениях с информацией конфликта.

На этапе 1102 терминал доступа детектирует конфликт для заданного идентификатора первого типа. Например, на основании отслеживаемых пилот-сигналов или других подходящих сигналов терминал доступа может определить, что множество точек доступа используют одинаковый PCID.

На этапе 1104 терминал доступа может, опционально, получить идентификатор второго типа (например, CGI), связанный с идентификатором, для которого имела место индикация конфликта. Эта операция может быть выполнена так, как описано выше.

На этапе 1106 терминал доступа передает отчет об измерениях, который включает в себя множество записей для идентификатора, для которого имела место индикация конфликта. Например, если два терминала используют значение PCID, равное 12, то отчет от измерениях может включать в себя две отдельные записи, соответствующие значению PCID 12. Кроме того, отчет об измерениях может, опционально, включать в себя уникальный идентификатор (например, GCI), связанный с каждой из этих записей.

Фиг.12 относится к некоторым аспектам автономного детектирования конфликта терминалом доступа. В частности, эта схема относится к терминалу доступа, который передает отчет об измерениях, если он детектирует конфликт.

На этапе 1202 терминал доступа детектирует конфликт для заданного идентификатора первого типа. Как описано выше, на основании отслеживаемых пилот-сигналов или других подходящих сигналов терминал доступа может определить, что множество точек доступа используют одинаковый PCID.

В некоторых аспектах детектирование конфликта может быть указано на основании того, используют ли, по меньшей мере, два узла этот одинаковый идентификатор одновременно, либо использовали ли они недавно этот одинаковый идентификатор. Например, конфликт может быть указан, если терминал доступа получает в текущий момент сигналы синхронизации или пилот-сигналы от множества точек доступа, которые используют одинаковый PCID. Кроме того, конфликт может быть определен, если терминал доступа принимал сигналы синхронизации или пилот-сигналы от множества точек доступа в течение определенного периода времени (например, в течение последних 10 секунд). При определенных обстоятельствах этот период времени может быть установлен равным нулю (например, для быстро перемещающегося терминала доступа). Кроме того, конфликт может быть определен, если терминал доступа принимал сигналы синхронизации или пилот-сигналы от множества точек доступа в течение некоторого периода времени, связанного с определенным количеством эстафетных переключений (например, в течение последних четырех эстафетных переключений). Последняя схема может обеспечить преимущество для медленно перемещающихся терминалов доступа, которые смогут передавать отчеты для покрытия требуемой географической области. Иначе говоря, эта схема позволяет детектировать дублирующиеся идентификаторы узлов в большей географической области.

На этапе 1204 терминал доступа может, опционально, получить идентификатор второго типа (например, CGI), связанный с идентификатором, для которого имела место индикация конфликта. Эта операция может быть выполнена так, как описано выше.

На этапе 1206 терминал доступа передает отчет об измерениях, если на этапе 1202 детектируется конфликт. Кроме того, отчет об измерениях может, опционально, включать в себя уникальный идентификатор (например, GCI), связанный с каждой из этих записей.

Фиг.13 относится к некоторым аспектам терминала доступа, который по запросу предоставляет отчет о конфликте. На этапе 1302 терминал доступа принимает запрос для отчета о конфликте. Например, сеть может периодически запрашивать у терминала доступа передачу отчета об измерениях с информацией о конфликте. Этот запрос может специфицировать один или более идентификаторов (например, PCID), для которых запрашивается информация о конфликте. Этот идентификатор может представлять собой идентификатор запрашивающего узла (например, обслуживающей точки доступа). Альтернативно этот запрос может включать в себя подстановочный идентификатор, и терминалу доступа требуется сообщить обо всех детектированных конфликтах. На этапе 1304 терминал доступа выполняет мониторинг сигналов из соседних точек доступа и детектирует конфликты, если таковые присутствуют (этап 1306). На этапе 1308 терминал доступа передает отчет о конфликте, если на этапе 1306 детектируется конфликт. В случае если терминал доступа не имеет какой-либо информации о конфликте, то он может ответить сообщением "Нет Событий" или не предоставлять ответа вообще. Следует отметить, что одна или более из операций с Фиг.11-13 может быть комбинирована различными способами в других реализациях.

Как указано выше, идеи настоящего изобретения могут быть реализованы в сети, в которой применяются макроточки доступа и фемто-узлы. Фиг.14 и 15 представляют собой иллюстрации того, как подобные точки доступа могут быть устроены в такой сети. На Фиг.14 в упрощенном виде показано, как ячейки 1402 (например, макроячейки 1402A-1402G) системы 1400 беспроводной связи могут обслуживаться соответствующими точками 1404 доступа (например, точками 1404A-1404G доступа). Так, макроячейки 1402 могут соответствовать областям 204 макропокрытия с Фиг.2. Как показано на Фиг.14, терминалы 1406 доступа (например, терминалы 1406A-1406L доступа) могут быть распределены в различных местах по всей системе. В заданный момент времени каждый терминал 1406 доступа может осуществлять связь с одной или более точками 1404 доступа по прямой линии связи и/или обратной линии связи в зависимости от того, находится ли данный терминал 1406 доступа в активном режиме или в режиме плавного эстафетного переключения, например. Путем использования этой сотовой схемы, система 1400 беспроводной связи может предоставлять службу в большой географической области. Например, каждая из макроячеек 1402A-1402G может обеспечивать покрытие нескольких кварталов в городской зоне или несколько квадратных миль в сельской области.

Фиг.15 представляет собой иллюстрацию того, как один или более фемто-узлов могут быть внедрены в сетевом окружении (например, в системе 1400). В системе 1500 с Фиг.15 множество фемто-узлов 1510 (например, фемто-узлы 1510A и 1510B) устанавливаются в сетевом окружении с относительно малой областью покрытия (например, в одном или более жилищах 1530 пользователя). Каждый фемто-узел 1510 может быть соединен с глобальной сетью 1540 (например, сетью Интернет) и базовой сетью 1550 мобильного оператора через DSL-маршрутизатор, кабельный модем, беспроводную линию или другое средство соединения (не показано).

Владелец фемто-узла 1510 может оформить подписку на мобильную службу, такую как, например, мобильная служба 3G, предоставляемая базовой сетью 1550 мобильного оператора. В добавление, терминал 1520 доступа может иметь возможность функционировать как в макроокружении, так и в сетевых окружениях с меньшей областью покрытия (например, в сетевом окружении жилища). Иначе говоря, в зависимости от текущего местоположения терминала 1520 доступа терминал 1520 доступа может обслуживаться точкой 1560 доступа макроячейки, связанной с базовой сетью 1550 мобильного оператора, или любым из фемто-узлов 1510 (например, фемто-узлов 1510A и 1510B, которые расположены в соответствующем жилище 1530 пользователя). Например, когда абонент находится вне дома, он может обслуживаться стандартной макроточкой доступа (например, точкой 1560 доступа), а когда абонент находится вблизи и в доме, он может обслуживаться фемто-узлом (например, узлом 1510A). Так, фемто-узел 1510 может иметь обратную совместимость с унаследованными терминалами 1520 доступа.

Фемто-узел 1510 может функционировать на одной частоте или, альтернативно, на множестве частот. В зависимости от конкретной конфигурации одна или более частот могут накладываться на одну или более частот, используемых макроточкой доступа (например, точкой 1560 доступа).

В некоторых аспектах терминал 1520 доступа может быть сконфигурирован так, чтобы устанавливать соединение с предпочтительным фемто-узлом (например, домашним узлом терминала 1520 доступа), если имеется такая возможность. Например, когда терминал 1520A доступа находится в жилище 1530 пользователя, желательно, чтобы он осуществлял связь только с домашним фемто-узлом 1510A или 1510B.

В некоторых аспектах, если терминал 1520 доступа действует в макросотовой сети 1550, однако не находится в наиболее предпочтительной сети (например, согласно списку предпочтительных сетей при роуминге), то терминал 1520 доступа может продолжить поиск наиболее предпочтительной сети (например, предпочтительного фемто-узла 1510), используя схему Повторного Выбора Лучшей Системы (Better System Reselection, BSR), которая может включать в себя периодическое сканирование доступных систем для определения доступности лучших систем, а также последующие попытки установления соединения с этими предпочтительными системами. Терминал 1520 доступа может ограничить этот поиск определенной полосой и каналом. Например, поиск наиболее предпочтительной системы может повторяться периодически. При обнаружении предпочтительного фемто-узла 1510 терминал 1520 доступа выбирает этот фемто-узел 1510.

Фемто-узел может быть ограниченным в некоторых аспектах. Например, заданный фемто-узел может предоставлять только определенные службы определенным терминалам доступа. Во внедрениях с так называемой ограниченной (или закрытой) ассоциацией заданный терминал доступа может обслуживаться только макросотовой сетью и определенным набором фемто-узлов (например, фемто-узлами 1510, которые находятся в соответствующем жилище 1530 пользователя). В некоторых реализациях узел может быть ограниченным и он может не предоставлять, по меньшей мере, одному узлу, по меньшей мере, одну из следующих услуг: сигнализация, доступ к данным, регистрация, пейджинг и службы.

В некоторых аспектах ограниченный фемто-узел (который также может обозначаться как Домашний NodeB Закрытой Абонентской Группы) предоставляет службы ограниченному набору терминалов доступа. При необходимости этот набор может временно или перманентно расширяться. В некоторых аспектах Закрытая Абонентская Группа (Closed Subscriber Group, CSG) может быть задана как набор точек доступа (например, фемто-узлов), которые имеют общий список управления доступом для терминалов доступа. Канал, на котором работают все фемто-узлы (или все ограниченные фемто-узлы) в области, может обозначаться как фемто-канал.

Таким образом, между заданным фемто-узлом и заданным терминалом доступа могут иметь место разные взаимосвязи. Например, с точки зрения терминала доступа открытый фемто-узел может обозначать фемто-узел без ограниченной ассоциации (например, фемто-узел, который разрешает доступ любому терминалу доступа). Ограниченный фемто-узел может обозначать фемто-узел, который ограничен некоторым образом (например, ограничен для ассоциации и/или регистрации). Домашний фемто-узел может обозначать фемто-узел, на котором терминал доступа авторизован для доступа и работы (например, для заданного набора из одного или более терминалов доступа обеспечен постоянный доступ). Гостевой фемто-узел может обозначать фемто-узел, на котором терминал доступа временно авторизован для доступа или работы. Чужой фемто-узел может обозначать фемто-узел, на котором терминал доступа не авторизован для доступа и работы, за исключением экстренных ситуаций (например, для вызовов 911).

С точки зрения ограниченного фемто-узла домашний терминал доступа может обозначать терминал доступа, который авторизован для доступа к этому ограниченному фемто-узлу (например, терминал доступа имеет постоянный доступ в фемто-узлу). Гостевой терминал доступа может обозначать терминал доступа с временным доступом к ограниченному фемто-узлу (например, с ограничением по сроку, длительности использования, объему данных, количеству соединений или по некоторому другому критерию). Чужой терминал доступа может обозначать терминал доступа, который не имеет постоянного разрешения доступа к ограниченному фемто-узлу, за исключением экстренных ситуаций, например для вызовов 911 (например, терминал доступа не имеет мандата или разрешения для регистрации в ограниченном фемто-узле).

Для удобства в настоящем раскрытии описаны разные функции в контексте фемто-узла. Тем не менее, следует понимать, что пико-узел может обеспечивать схожие или одинаковые функции для большей области покрытия. Например, пико-узел может быть ограниченным, домашний пико-узел может быть определен для заданного терминала доступа и т.п.

Идеи настоящего изобретения могут быть реализованы в различных типах устройств связи. В некоторых аспектах идеи настоящего изобретения могут быть реализованы в беспроводных устройствах, которые могут быть установлены в системе связи с множественным доступом, которая может одновременно поддерживать связь для множества беспроводных терминалов доступа. Так, каждый терминал может осуществлять связь с одной или более точками доступа путем передач по прямой линии связи и обратной линии связи. Термин прямая линия связи (или нисходящая линия связи) обозначает линию связи от точек доступа к терминалам, а термин обратная линия связи (или восходящая линия связи) обозначает линию связи от терминалов к точкам доступа. Эта линия связи может быть установлена посредством системы с Одним Входом и Одним Выходом (Single-In-Single-Out, SISO), системы с Множеством Входов и Множеством Выходов (Multiple-In-Multiple-Out, MIMO) или другой системы.

Фиг.16 представляет собой иллюстрацию компонентов связи, которые могут применяться в беспроводном устройстве в контексте MIMO-системы 800. В системе 1600 используется множество (N T ) передающих антенн и множество (N R ) приемных антенн для передачи данных. MIMO-канал, формируемый N T передающими антеннами и N R приемными антеннами, может быть разложен на Ns независимых каналов, которые также называют пространственными каналами, где N s ≤min {N T , N R }. Каждый из N S пространственных каналов соответствует одной размерности. MIMO-система может обеспечивать повышенную производительность (например, более высокую пропускную способность и/или более высокий уровень надежности), если используются дополнительные размерности, создаваемые множеством передающих и приемных антенн.

Система 1600 может поддерживать Дуплексную Связь с Временным Разделением (Time Division Duplex, TDD) и Дуплексную Связь с Частотным Разделением (Frequency Division Duplex, FDD). В системе TDD передачи прямой и обратной линий связи осуществляются по одной частотной области, так что принцип взаимности позволяет оценивать канал прямой линии на основании канала обратной линии. Это позволяет точке доступа выводит коэффициент усиления формирования луча по прямой линии связи, когда в точке доступа доступно множество антенн.

Система 1600 включает в себя беспроводное устройство 1610 (например, точку доступа) и беспроводное устройство 1650 (например, терминал доступа). В устройстве 1610 данные потока обмена для некоторого количества потоков данных предоставляются из источника 1612 данных в процессор 1614 данных передачи.

В некоторых аспектах каждый поток данных передается через соответствующую передающую антенну. Чтобы предоставить кодированные данные, процессор 1614 данных передачи форматирует, кодирует и перемежает данные потока обмена для каждого потока данных на основании определенной схемы кодирования, выбранной для этого потока данных.

Кодированные данные для каждого потока данных могут быть мультиплексированы с данными пилот-сигнала по способу OFDM. Данные пилот-сигнала, как правило, представляют собой известный шаблон данных, который обрабатывается известным образом и который может быть использован в приемнике для оценки характеристики канала. Далее для предоставления модулированных символов мультиплексированные данные пилот-сигнала и кодированные данные для каждого потока данных модулируются (например, выполняется сопоставление символов) на основании определенной схемы модуляции (например, BPSK, QPSK, M-PSK и M-QAM), выбранной для этого потока данных. Скорость передачи данных, кодирование и модуляция для каждого потока данных могут быть определены инструкциями, выполняемыми процессором 1630. Память 1632 может хранить в себе программный код, данные и другую информацию, которая используется процессором 1630 или другими компонентами устройства 1610.

Далее символы модуляции для всех потоков данных предоставляются в процессор 1620 MIMO-передачи, который может дополнительно обработать символы модуляции (например, для OFDM). Процессор 1620 MIMO-передачи предоставляет N T потоков символов модуляции в N T приемопередатчиков 1622A-1622T. В некоторых аспектах процессор 1620 MIMO-передачи применяет весовые коэффициенты формирования луча к символам потоков данных и к антенне, с которой этот символ передается.

Каждый приемопередатчик 1222 принимает и обрабатывает соответствующий поток символов, чтобы предоставить один или более аналоговых сигналов, и дополнительно обрабатывает (например, усиливает, фильтрует и преобразует с повышением частоты) аналоговые сигналы, чтобы предоставить модулированный сигнал, подходящий для передачи по MIMO-каналу. Далее N T модулированных сигналов из приемопередатчиков 1622A-1622T передаются с N T антенн 1624A-1624T соответственно.

В устройстве 1650 переданные модулированные сигналы принимаются N R антеннами 1652A-1652R и принятый сигнал с каждой антенны 1652 предоставляется в соответствующий приемопередатчик 1654A-1654R. Каждый приемопередатчик 1654 обрабатывает (например, фильтрует, усиливает и преобразует с понижением частоты) соответствующий принятый сигнал, оцифровывает обработанный сигнал, чтобы предоставить выборки, и дополнительно обрабатывает выборки, чтобы предоставить соответствующий поток "принятых" символов.

Процессор 1660 данных приема далее принимает и обрабатывает N R потоков принятых символов из N R приемопередатчиков 1654 на основании конкретного способа обработки, чтобы предоставить N T потоков "детектированных" символов. Далее процессор 1660 данных приема демодулирует, выполняет обратное перемежение и декодирует каждый поток детектированных символов, чтобы восстановить данные потока обмена для этого потока данных. Обработка, выполняемая процессором 1660 данных приема, дополняет обработку, выполняемую процессором 1620 MIMO-передачи и процессором 1614 данных передачи в устройстве 1610.

Процессор 1670 периодически определяет, которую матрицу предварительного кодирования необходимо использовать (как описано ниже). Процессор 1670 формирует сообщение обратной линии, содержащее часть индекса матрицы и часть величины ранга. Память 1672 может хранить в себе программный код, данные и другую информацию, которая используется процессором 1670 или другими компонентами устройства 1650.

Сообщение обратной линии может содержать различные типы информации относительно линии связи и/или принятого потока данных. Сообщение обратной линии далее обрабатывается процессором 1638 данных передачи, который также принимает данные потока обмена для некоторого количества потоков данных из источника 1636 данных, модулируется посредством модулятора 1680, обрабатывается посредством приемопередатчиков 1654A-1654R и передается обратно в устройство 1610.

В устройстве 1610 модулированные сигналы из устройства 1650 принимаются антеннами 1624, обрабатываются приемопередатчиками 1622, демодулируются демодулятором 1640 и обрабатываются процессором 1642 данных приема, чтобы извлечь сообщение обратной линии, переданное устройством 1650. Процессор 1630 далее определяет, которую матрицу предварительного кодирования необходимо использовать для определения весовых коэффициентов формирования луча, и далее обрабатывает извлеченное сообщение.

На Фиг.16 также проиллюстрированы компоненты связи, которые могут включать в себя один или более компонентов, которые выполняют описанные в настоящем документе операции управления конфликтом. Например, компонент 1690 управления конфликтом может взаимодействовать с процессором 1630 и/или другими компонентами устройства 1610, чтобы передавать/принимать сигналы от другого устройства (например, устройства 1650), как описано выше. Аналогично компонент 1692 управления конфликтом может взаимодействовать с процессором 1670 и/или другими компонентами устройства 1650, чтобы передавать/принимать сигналы от другого устройства (например, устройства 1610). Следует понимать, что для каждого из устройств 1610 и 1650 функциональные возможности одного или более описанных компонентов могут быть обеспечены одним компонентом. Например, один компонент обработки может обеспечивать функциональные возможности компонента 1690 управления конфликтом и процессора 1630, и один компонент обработки может обеспечивать функциональные возможности компонента 1692 управления конфликтом процессора 1670.

Идеи настоящего изобретения могут быть реализованы в различных типах систем связи и/или компонентах систем. В некоторых аспектах идеи настоящего изобретения могут быть реализованы в системе множественного доступа, которая способна поддерживать связь с множеством пользователей путем совместного использования доступных системных ресурсов (например, путем специфицирования одного или более из полосы пропускания, мощности передачи, кодирования, перемежения и т.п.). Например, идеи настоящего изобретения могут быть применены к одной или комбинации из следующих технологий: Множественный Доступ с Кодовым Разделением (Code Division Multiple Access, CDMA), CDMA с Множеством Несущих (Multiple-Carrier CDMA, MCCDMA"), Широкополосный CDMA (Wideband CDMA, W-CDMA), Высокоскоростной Пакетный Доступ (High-Speed Packet Access, HSPA/HSPA+), Множественный Доступ с Временным Разделением (Time Division Multiple Access, TDMA), Множественный Доступ с Частотным Разделением (Frequency Division Multiple Access, FDMA), FDMA с Одной Несущей (Single-Carrier FDMA, SC-FDMA), Множественный Доступ с Ортогональным Частотным Разделением (Orthogonal Frequency Division Multiple Access, OFDMA) или другая технология множественного доступа. Система беспроводной связи, в которой применяются идеи настоящего изобретения, могут быть устроены так, чтобы поддерживать один или более стандартов, таких как IS-95, cdma2000, IS-856, W-CDMA, TDSCDMA и другие стандарты. Сеть CDMA может реализовывать такую радиотехнологию, как Универсальный Наземный Радиодоступ (Universal Terrestrial Radio Access, UTRA), cdma2000 и т.п. UTRA включает в себя стандарт W-CDMA) и стандарт Низкой Скорости Элементарных Сигналов (Low Chip Rate, LCR). Стандарт cdma2000 охватывает стандарты IS-2000, IS-856 и IS-95. Сеть TDMA может реализовывать такую радиотехнологию, как Глобальная Система Мобильной Связи (Global System for Mobile Communications, GSM). Сеть OFDMA может реализовывать такую радио технологию, как Evolved UTRA (E-UTRA), IEEE 802.11, IEEE 802.16, IEEE 802.20, Flash-OFDM® и т.п. UTRA, E-UTRA и GSM являются частью стандарта Универсальной Системы Мобильной Связи (Universal Mobile Telecommunication System, UMTS). Идеи настоящего изобретения могут быть реализованы в системе Долгосрочной Эволюции (Long Term Evolution, LTE) 3GPP, системе Ultra-Mobile Broadband (UMB) и других типах систем. LTE представляет собой релиз UMTS, в котором используется E-UTRA. Хотя некоторые аспекты настоящего изобретения описаны с использованием терминологии 3GPP, следует понимать, что идеи настоящего изобретения могут быть применены в технологии 3GPP (Re199, Rel5, Rel6, Rel7), а также технологии 3GPP2 (IxRTT, 1xEV-DO RevO, RevA, RevB) и других технологиях.

Идеи настоящего изобретения могут быть внедрены в (например, реализованы в или выполнены посредством) различные устройства (например, узлы). В некоторых аспектах узел (например, беспроводной узел), реализованный согласно идеям настоящего изобретения, может содержать точку доступа или терминал доступа.

Например, терминал доступа также может обозначаться как пользовательское оборудование, абонентская станция, абонентский блок, мобильная станция, мобильное устройство, мобильный узел, удаленная станция, удаленный терминал, пользовательский терминал, пользовательский агент, пользовательское устройство и т.п. В некоторых реализациях терминал доступа может представлять собой сотовый телефон, бесшнуровый телефон, телефон Протокола Инициации Сессии (Session Initiation Protocol, SIP), станцию Беспроводной Местной Линии (Wireless Local Loop, WLL), Персональный Цифровой Секретарь (Personal Digital Assistant, PDA), карманное устройство с возможностью беспроводного соединения или другое устройство обработки, соединенное с беспроводным модемом. Соответственно, один или более аспектов настоящего изобретения могут быть внедрены в телефон (например, сотовый телефон или смартфон), компьютер (например, ноутбук), портативное устройство связи, портативное вычислительное устройство (например, персональный цифровой секретарь), развлекательное устройство (например, музыкальное или видео устройство или спутниковое радио), устройство системы глобального позиционирования, или любое другое подходящее устройство, которое сконфигурировано так, чтобы осуществлять связь через беспроводной модем.

Точка доступа также может обозначаться как NodeB, eNodeB, Контроллер Радио Сети (Radio Network Controller, RNC), Базовая Станция (Base Station, BS), Радио Базовая Станция (Radio Base Station, RBS), Контроллер Базовой Станции (Base Station Controller, BSC), Базовая Приемопередающая Станция (Base Transceiver Station, BTS), Функция Приемопередатчика (Transceiver Function, TF), Радио Приемопередатчик (Radio Transceiver), Радио Маршрутизатор (Radio Router), Набор Основных Служб (Basic Service Set, BSS), Расширенный Набор Служб (Extended Service Set, ESS) и т.п.

В некоторых аспектах узел (например, точка доступа) может содержать узел доступа для системы связи. Подобная точка доступа может предоставлять, например, соединение для сети (например, глобальной сети, такой как Интернет или сотовая сеть) через проводную или беспроводную линию связи. Соответственно, узел доступа может предоставить возможность другому узлу (например, терминалу доступа) выполнять доступ в сеть и использовать некоторую другую функцию. В добавление следует понимать, что один или оба этих узла могут быть портативными или относительно стационарными.

Также следует отметить, что беспроводной узел может иметь возможность передачи и/или приема информации без беспроводных технологий (например, через проводное соединение). Таким образом, приемник и передатчик могут включать в себя подходящие компоненты интерфейса связи (например, компоненты электрического или оптического интерфейса), чтобы осуществлять связь через небеспроводную среду.

Беспроводной узел может осуществлять связь через одну или более беспроводных линий связи, которые основаны или иным образом поддерживают какую-либо подходящую технологию беспроводной связи. Например, в некоторых аспектах беспроводной узел может устанавливать связь с сетью. В некоторых аспектах сеть может содержать локальную сеть или глобальную сеть. Беспроводное устройство может поддерживать или иным образом использовать одну или более разных технологий беспроводной связи, протоколов или стандартов, таких как описанные выше (например, CDMA, TDMA, OFDM, OFDMA, WiMAX, Wi-Fi и т.п.). Аналогично беспроводной узел может поддерживать или иным образом использовать одну или более различных схем модуляции или мультиплексирования. Так, беспроводной узел может включать в себя подходящие компоненты (например, радиоинтерфейсы) для установления и осуществления связи по одной или более беспроводным линиям связи с использованием вышеописанных или других технологий беспроводной связи. Например, беспроводной узел может содержать беспроводной приемопередатчик со связанными компонентами передатчика и приемника, которые могут включать в себя различные компоненты (например, генераторы сигналов и процессоры сигналов), облегчающие связь через беспроводную среду.

Описанные компоненты могут быть реализованы различными способами. Ссылаясь на Фиг.17-21, устройства 1700, 1800, 1900, 2000 и 2100 представлены как ряд взаимосвязанных функциональных блоков. В некоторых аспектах функции этих блоков могут быть реализованы как система обработки, включающая в себя один или более процессорных компонентов. В некоторых аспектах функции этих блоков могут быть реализованы посредством, по меньшей мере, части одной или более интегральных схем (например, специализированных интегральных схем). Интегральная схема может включать в себя процессор, программное обеспечение, другие связанные компоненты или некоторую комбинацию перечисленных. Функции этих блоков также могут быть реализованы другим образом. В некоторых аспектах один или более из пунктирных блоков с Фиг.17-21 могут быть опциональными.

Устройства 1700, 1800, 1900, 2000 и 2100 могут включать в себя один или более модулей, которые могут выполнять одну или более функций, описанных выше со ссылкой на различные фигуры. Например, средство 1702 приема, средство 1806 приема сообщения, средство 1906 приема запроса, средство 2012 приема сигнала или средство 2108 приема могут соответствовать, например, приемнику и/или контроллеру связи. Средство 1704 определения идентификации и/или средство 1902 определения идентичного идентификатора может соответствовать, например, детектору конфликта. Средство 1706 передачи сообщения, средство 1802 передачи идентификатора, средство 1808 определения идентификатора, средство 1908 определения идентификатора, средство 2004 определения типа, средство 2006 определения второго идентификатора или средство 2104 выбора идентификатора может соответствовать, например, контроллеру идентификатора. Средство 1706 передачи или средство 2008 передачи может соответствовать, например, передатчику и/или контроллеру связи. Средство 1804 передачи порогового значения или средство 1810 определения порогового значения может соответствовать, например, контроллеру порогового значения. Средство 1904 передачи отчета может соответствовать, например, генератору отчета. Средство 2002 определения первого идентификатора, средство 2010 использования идентификатора, средство 2102 связи или средство 2106 передачи может соответствовать, например, контроллеру связи. Средство 2014 определения мощности сигнала может соответствовать, например, процессору сигналов и/или приемнику.

Следует понимать, что любая ссылка на элемент, обозначенный как "первый", "второй" и т.д., не ограничивает количество или порядок этих элементов. Скорее эти обозначения могут быть использованы как удобный способ для различения двух или более элементов или экземпляров элементов. Соответственно, ссылка на первый и второй элементы не обозначает, что используются только два элемента или что первый элемент должен предшествовать второму элементу некоторым образом. Кроме того, если не указано иного, набор элементов может содержать один или более элементов. Так, формулировка типа "по меньшей мере один из: A, B и C", используемая в описании или формуле изобретения, обозначает "A или B или C или любая комбинация этих элементов".