Изобретение относится к сетям связи, и в частности к системе беспроводной связи, устройству и способу для предотвращения злоумышленного использования беспроводного терминала.

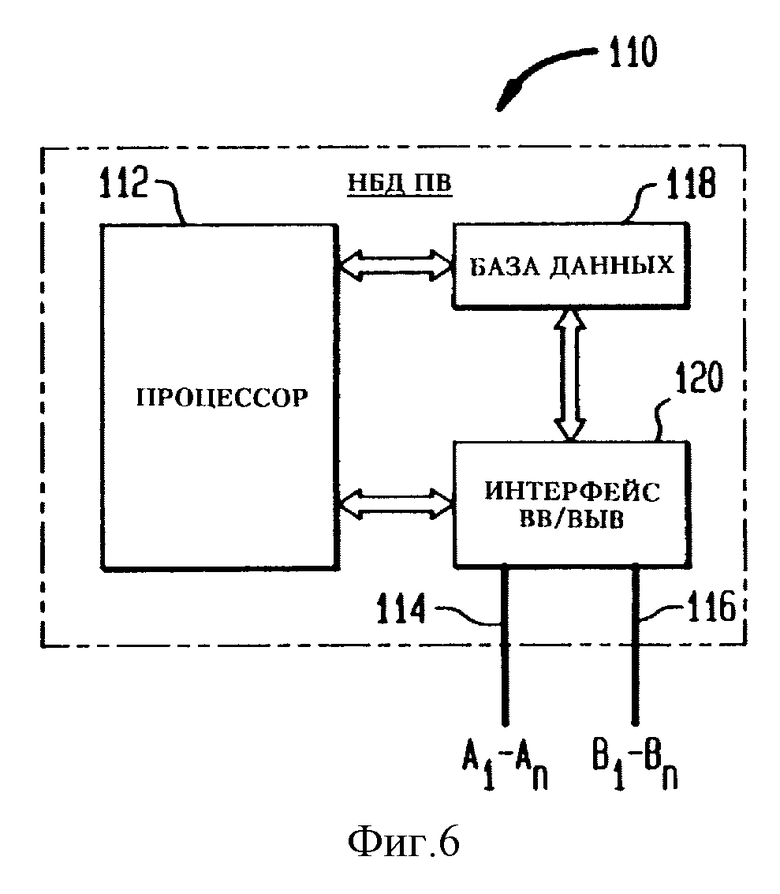

На фиг. 1 представлено схематическое изображение части типичной, известной из уровня техники системы беспроводной связи, обозначенной общей позицией 10, причем эта система обслуживает несколько беспроводных терминалов, которые расположены в пределах определенной географической зоны. Ядром типичной беспроводной системы является коммутационный центр, известный как беспроводный коммутационный центр 12 (БКЦ). Обычно БКЦ 12 соединен с несколькими базовыми станциями 14, которые распределены по всей географической зоне, обслуживаемой системой 10, а также с местной и междугородной телефонными сетями 16. БКЦ 12 маршрутизирует тракт или "коммутирует" вызовы между беспроводными терминалами 22 или между беспроводным терминалом 22 и терминалом проводной линии (не показан), который обычно подключен к системе 10 через местную или междугородную телефонную сети 16.

Обслуживаемая системой 10 географическая зона подразделяется на несколько пространственно разделенных областей, называемых "ячейками" или "сотами" 20. Как изображено на фиг. 1, каждая ячейка схематически представлена шестиугольником; на практике, однако, каждая ячейка 20 обычно имеет неправильную форму, которая зависит от топографии местности, обслуживаемой системой 10. Обычно каждая ячейка 20 содержит базовую станцию 14, включающую антенны и радиоустройства, которые в этой базовой станции 14 используются для связи с беспроводными терминалами 22, а также включающую передающее оборудование, которое в этой базовой станции 14 используется для связи с БКЦ 12. Структура и общий принцип работы различных типов коммерчески доступных систем беспроводной связи широко отражены в патентной и технической литературе по связи.

Злоумышленное использование или кража услуги является одной из принципиальных деловых и технических проблем, перед которыми сегодня стоят компании, предоставляющие услуги по беспроводной связи. Понятие "пользователь-злоумышленник" означает любого человека, который пытается получить или уже несанкционированно получил услугу беспроводной связи. Характер злоумышленного использования может быть различным. Первый пример такого злоумышленного использования включает кражу беспроводного терминала и последующее несанкционированное использование его в той же самой или иной географической зоне. Во-вторых, другим примером такого злоумышленного использования является клонирование или дублирование действующего мобильного телефона посредством сокрытия санкционирующих данных действительного абонента. В-третьих, злоумышленное использование беспроводной связи может включать использование случайных несанкционированных данных электронного регистрационного номера - мобильного идентификационного номера (ЭРН-МИН). Эти данные могут генерироваться случайным образом генератором последовательности данных для попытки получения злоумышленного доступа к услугам беспроводной связи. И, наконец, пиратские или абонентские схемы для злоумышленного использования в целом предполагают увеличение уровня передаваемой мощности беспроводных терминалов пользователей-злоумышленников. Это часто позволяет пользователю-злоумышленнику соединяться по законному мобильному, рабочему радиоканалу, выделенному предоставляющей услуги компанией для другого мобильного абонента.

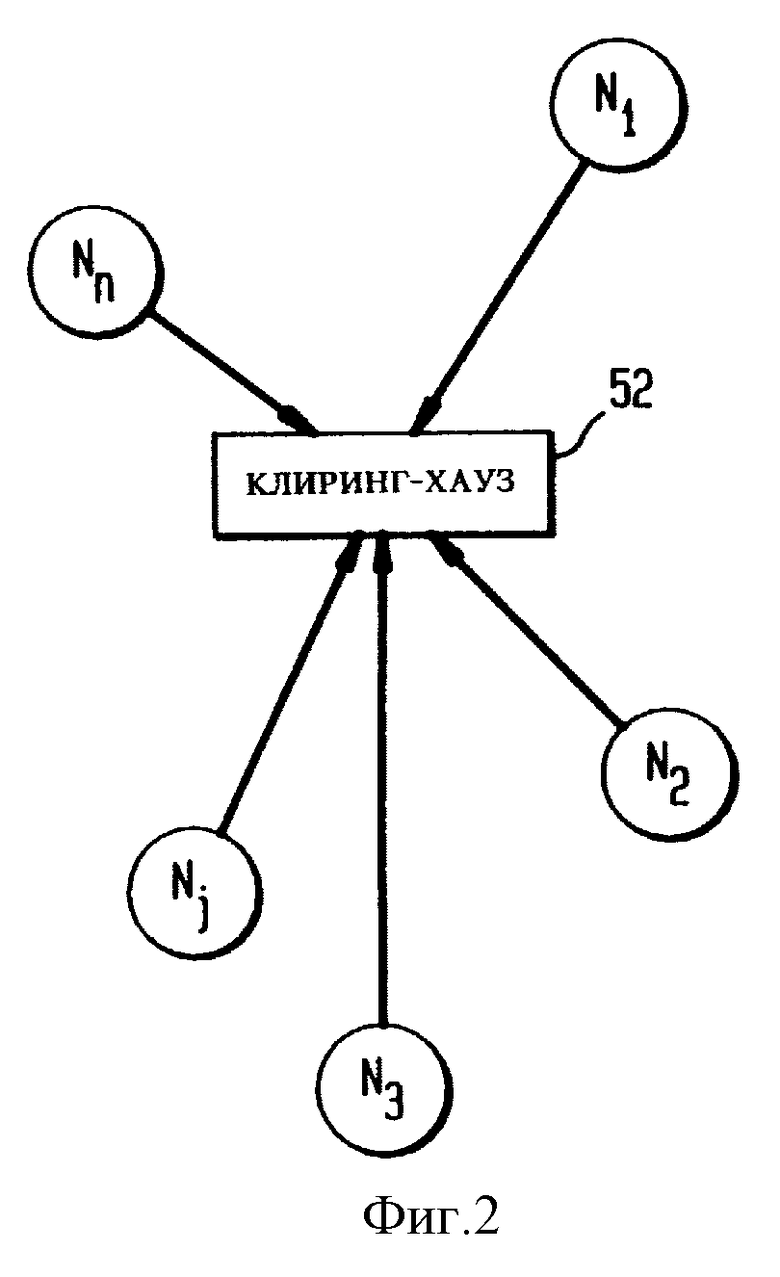

Как показано на фиг. 2, множество беспроводных сетей N1,N2,...Nj,...Nn, каждая из которых управляется поставщиком услуг беспроводной связи, предоставляет абонентам услуги по беспроводной связи в пределах выделенной географической зоны. Беспроводные сети N1-Nn, кроме того, автоматически передают вызовы к другим сегментам общенациональной телефонной системы, например, через сетевые коммутаторы. Для целей главным образом учета оплаты в известных из уровня техники беспроводных телефонных системах используют обслуживающие центры 52 типа клиринг-хауза (депозитарно-распределительный документационный центр). Во время обмена беспроводными сетями N1-Nn и коммерческим клиринг-хаузом 52 важными данными злоумышленное пользование не может быть обнаружено до или во время обслуживания из-за отсутствия соответствующего протокола. Некоторые производители коммутаторов используют частные протоколы, которые функционируют только между коммутаторами этого производителя. При вводе в эксплуатацию эти протоколы предотвращают некоторые злоумышленные использования, но не защищают от клонирования. Эта практика и невозможность идентифицировать злоумышленные запросы услуг до и во время обслуживания приводят ко все возрастающим убыткам в промышленности беспроводной телефонии.

Попытка предотвратить злоумышленное использование или кражу услуги беспроводной связи описана в US 4955049. В этом патенте предложено генерирование списка последовательности вызовов в соответствии с записями счетов и оплаты абонента, имеющего санкционированный доступ. Список последовательности вызовов позволяет законному абоненту отличать санкционированные вызовы от несанкционированных. Однако этот процесс последовательности вызовов не обнаруживает злоумышленное использование до или в течение времени, когда предоставляется услуга беспроводной связи. Более того, в патенте 4955049 рассмотрена система, которая всего лишь различает на абонентском счете для оплаты за пользование беспроводным телефоном санкционированные вызовы от несанкционированных.

Задача изобретения заключается в создании системы беспроводной связи, устройства и способа для предотвращения злоумышленного использования беспроводного терминала, обнаруживающих злоумышленное использование в системе беспроводной связи до того или в то время, когда услуга с самого начала предоставляется несанкционированному пользователю.

Эта задача решается с помощью предложенной системы беспроводной связи, включающей по меньшей мере одну сеть беспроводной связи, предоставляющую услуги по беспроводной связи множеству абонентов, базу данных, связанную по меньшей мере с одной сетью беспроводной связи и предназначенную для хранения данных о пороговых значениях пользования услугами связи, причем эта база данных имеет процессор для определения того события, когда текущее пользование услугами связи каким-либо из множества абонентов превышает данные о пороговых значениях пользования услугами связи, а также включающая по меньшей мере одну пейджинговую сеть, связанную с базой данных и извещающую любого из абонентов путем посылки, пейджингового сообщения на пейджер этого абонента о превышении пороговых значений пользования услугами связи.

В системе согласно изобретению по меньшей мере одна сеть беспроводной связи выполнена с возможностью контролировать данные о текущем пользовании абонентом услугами связи и имеет также сеть передачи данных, предназначенную для передачи данных о текущем пользовании абонентом услугами связи по меньшей мере от одной сети беспроводной связи к базе данных.

В системе согласно изобретению также имеется интерфейс для передачи от базы данных к любой из пейджинговых сетей команды, предписывающий задействовать эту пейджинговую сеть для извещения абонента о злоумышленном использовании беспроводной связи.

При этом база данных выполнена с возможностью связи по меньшей мере с одной сетью беспроводной связи для отмены обслуживания беспроводного терминала, соответствующего данному абоненту, когда превышены хранящиеся в базе данных пороговые значения о пользовании услугами связи.

Данные о пользовании услугами связи предпочтительно выбрать из группы, включающей данные о длительности связи, данные о частоте вызовов, данные об исключительном географическом местоположении и их сочетания.

Причем эту базу данных предпочтительно выполнить с возможностью обновления данных о пользовании услугами связи в соответствии со средней ежедневной продолжительностью работы беспроводного терминала любого из абонентов.

В системе согласно изобретению целесообразно предусмотреть множество сетей беспроводной связи и множество пейджинговых сетей.

Задача изобретения решается с помощью предложенного устройства для предотвращения злоумышленного использования беспроводного терминала, имеющего базу данных для хранения данных о пользовании услугами связи по меньшей мере одним абонентом и данных о пороговых значениях пользования услугами связи, причем эта база данных связана по меньшей мере с одной сетью беспроводной связи, процессор для определения того события, когда текущее пользование абонентом услугами связи превышает хранящиеся в базе данных пороговые значения, относящиеся к данным о пользовании услугами связи, и интерфейс, соединяющий указанный процессор по меньшей мере с одной пейджинговой сетью, позволяющей посылать на пейджер абонента пейджинговое сообщение в том случае, когда превышено пороговое значение пользования услугами связи.

В одной из форм выполнения устройства в соответствии с изобретением по меньшей мере одна сеть беспроводной связи выполнена с возможностью контролировать данные о текущем пользовании абонентом услугами связи и имеет также сеть передачи данных, предназначенную для передачи данных о текущем пользовании абонентом услугами связи по меньшей мере от одной сети беспроводной связи к базе данных.

При этом предпочтительно базу данных выполнить с возможностью связи по меньшей мере с одной сетью беспроводной связи для отмены предоставления услуг беспроводной связи несанкционированному пользователю, когда текущее пользование абонентом услугами связи превышает хранящиеся в базе данных пороговые значения пользования услугами связи.

Целесообразно хранящиеся в базе данных данные о пороговых значениях пользования услугами связи выбрать из группы, включающей данные о длительности связи, данные о частоте вызовов, данные об исключительном местоположении и их сочетания.

Целесообразно также базу данных выполнить с возможностью обновления данных о пользовании услугами связи в соответствии со средней ежедневной продолжительностью работы беспроводного терминала любого из абонентов.

Предпочтительно выполнить устройство по изобретению таким образом, чтобы база данных была связана со множеством сетей беспроводной связи, а интерфейс был связан со множеством пейджинговых сетей.

Задача решается также с помощью предложенного способа предотвращения злоумышленного использования беспроводной связи, в котором сохраняют данные о пороговых значениях пользования услугами связи по меньшей мере одним абонентом, определяют наступление того события, когда текущее пользование услугами связи превышает сохраненные пороговые значения пользования услугами связи, и на пейджер абонента посылают пейджинговое сообщение, когда превышены сохраненные пороговые значения пользования услугами связи.

Предпочтительно в способе по изобретению данные о пороговых значениях пользования услугами связи сохранять в центральной базе данных.

Желательно осуществлять передачу данных о текущем пользовании услугами связи по меньшей мере от одной сети беспроводной связи в центральную базу данных.

Причем согласно изобретению прекращают беспроводную связь с беспроводным терминалом, соответствующим данному абоненту, когда превышены сохраненные пороговые значения пользования услугами связи.

Способ по изобретению позволяет обновлять данные о пороговых значениях пользования услугами связи, хранящиеся в центральной базе данных, с учетом данных, характеризующих среднюю ежедневную продолжительность работы беспроводного терминала по меньшей мере одного абонента.

В соответствии со способом по изобретению сохраняемые данные о пороговых значениях пользования услугами связи целесообразно выбрать из группы, включающей данные о длительности связи, данные о частоте вызовов, данные об исключительном географическом местоположении и их сочетания.

Другие особенности и преимущества изобретения более подробно описаны далее со ссылкой на прилагаемые чертежи, на которых одинаковые ссылочные позиции обозначают сходные или одинаковые элементы и на которых показано:

на фиг. 1 - схематическое изображение части системы беспроводной связи;

на фиг. 2 - блок-схема соединения известных из уровня техники сетей связи с клиринг-хаузом для обнаружения злоумышленного использования;

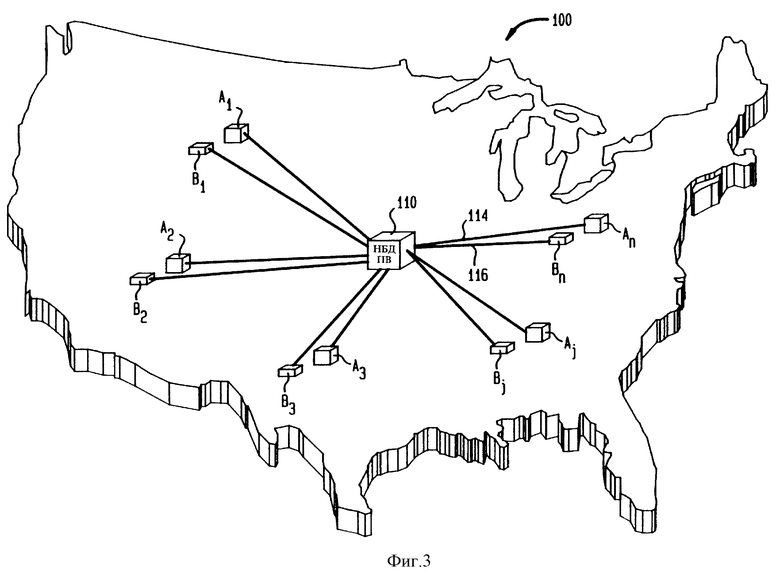

на фиг. 3 - схема, поясняющая один из вариантов выполнения настоящего изобретения в сочетании со множеством местных беспроводных сетей в общенациональной системе беспроводной связи;

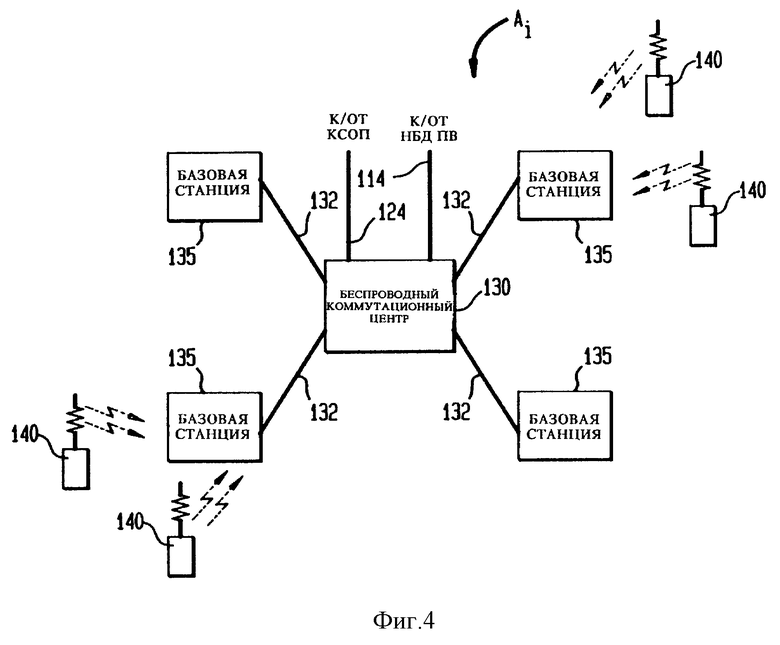

на фиг. 4 - блок-схема сети беспроводной связи, которая может быть использована в системе по фиг. 3;

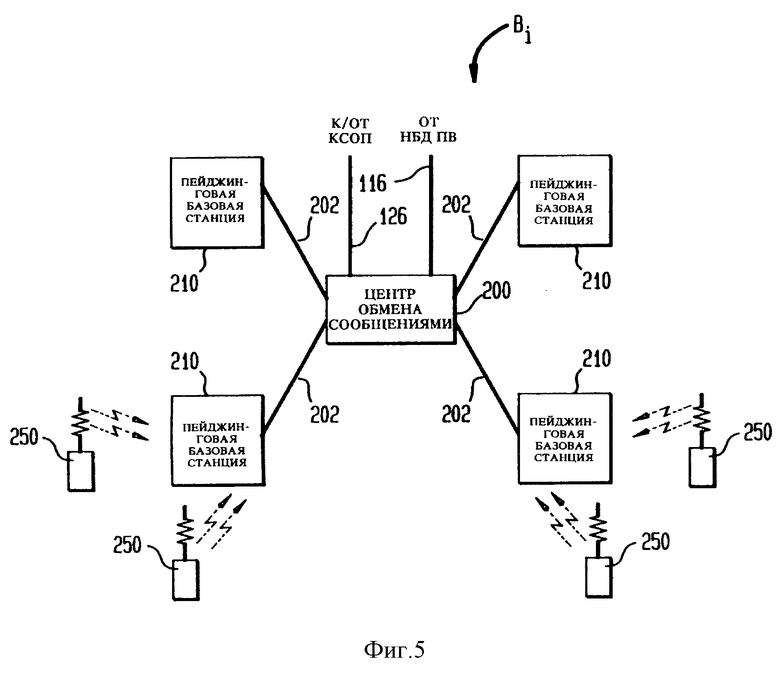

на фиг. 5 - блок-схема пейджинговой сети, которая может быть использована в системе по фиг. 3;

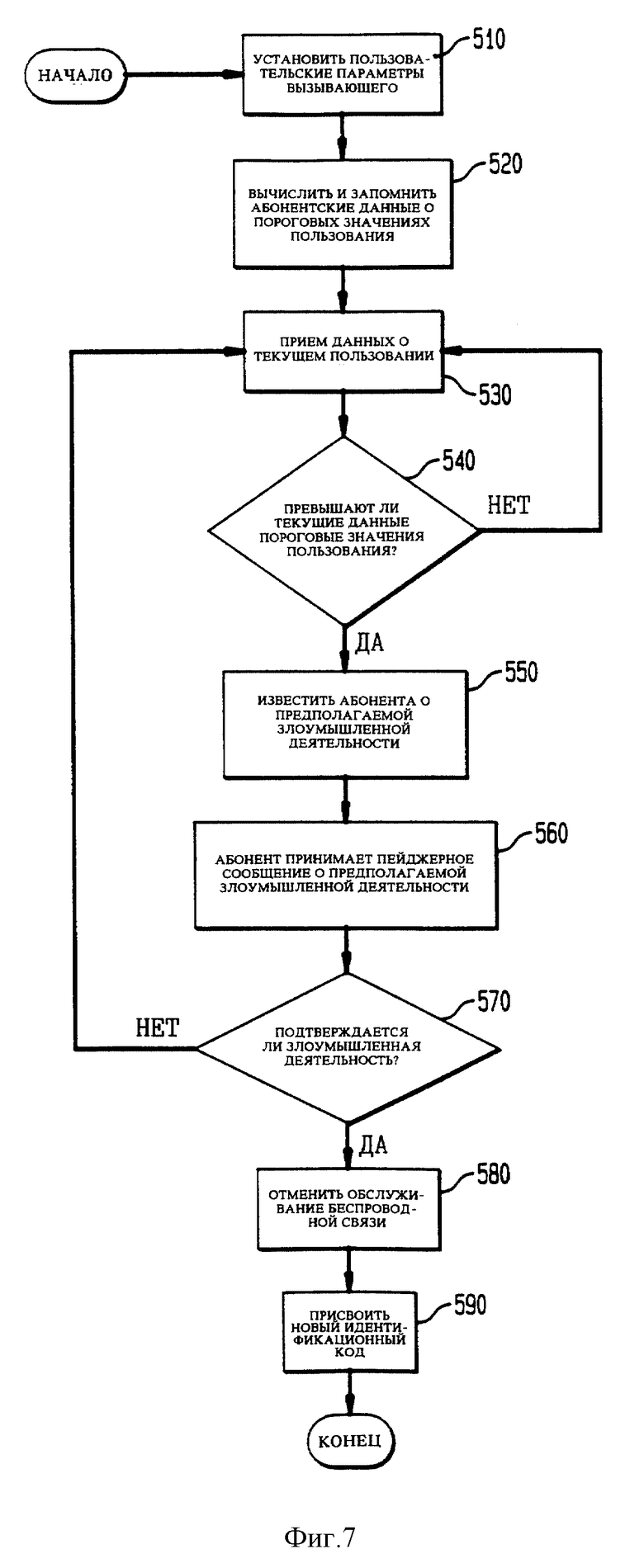

на фиг. 6 - блок-схема Национальной базы данных о параметрах вызовов по фиг. 3 согласно настоящему изобретению;

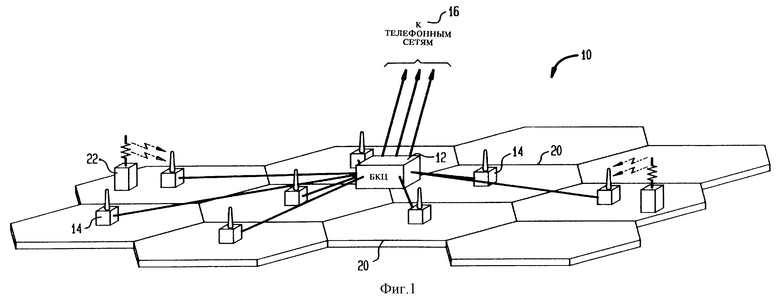

на фиг. 7 - блок-схема алгоритма, иллюстрирующая работу системы по фиг. 3.

На фиг. 3 показана усовершенствованная система беспроводной связи, обозначенная общей позицией 100, в которой реализованы система аутентификации, устройство и способ для предотвращения злоумышленного использования беспроводной связи согласно настоящему изобретению. Беспроводная система 100 включает Национальную базу 110 данных о параметрах вызовов (НБД ПВ). Как более подробнее описано ниже, НБД ПВ 110 помимо функции запоминания информации, присущей обычным базам данных, выполняет функцию обработки информации. НБД ПВ 110 связывается с обычными сетями A1,А2,..., Aj,...,Аn беспроводной связи, управляемыми общим поставщиком услуг беспроводной связи. НБД ПВ 110 может также связываться с другими сетями беспроводной связи (не показаны), управляемыми различными поставщиками услуг. Каждая из сетей А1-Аn беспроводной связи предоставляет телекоммуникационные услуги абонентам, посылающим вызовы из локальной области, связанной с сетью беспроводной связи. Каждый абонент, обслуживаемый общим поставщиком услуг, может осуществлять беспроводную связь по любой из сетей A1-An из любого места в пределах более широкой географической зоны, такой, как континентальные Соединенные Штаты. Эта более широкая географическая зона охватывает все локальные области, обслуживаемые сетями А1-Аn.

Система 100 беспроводной связи далее включает обычные пейджинговые сети B1, В2,..., Bj,..., Вn, каждая из которых обеспечивает предоставление услуги пейджинговой связи в тех же самых локальных областях, что и сети A1-An беспроводной связи соответственно. Пейджинговые сети В1-Вn, которыми может управлять тот же самый поставщик услуг, который обслуживает сети A1-Аn беспроводной связи, предоставляют услуги пейджинговой связи тем же самым абонентам, которые обслуживаются сетями А1-Аn беспроводной связи. Пейджинговые сети В1-Вn связываются также с НБД ПВ 110. Другие пейджинговые сети (не показаны), управляемые различными поставщиками услуг, также могут связываться с НБД ПВ 110.

НБД ПВ 110 может связываться с сетями А1-Аn беспроводной связи и пейджинговыми сетями В1-Вn через обычные недорогие линии 114 и 116 передачи данных соответственно, которые могут быть волоконно-оптическими или коаксиально-кабельными. Альтернативно этому НБД ПВ 110 может передавать данные поставщикам А1-Аn услуг через СВЧ-антенну и орбитальные спутниковые системы, которые хорошо известны в данной области техники. НБД ПВ 110 может связываться с поставщиками А1-Аn услуг и пейджинговыми сетями B1- Вn по любой иной пригодной для этой цели схеме связи.

На фиг. 4 показан пример блок-схемы сети Аi беспроводной связи, которая может иметь конфигурацию, используемую для любой из сетей А1-Аn беспроводной связи системы 100. Сеть Аi беспроводной связи, например, может иметь конфигурацию с протоколами, применяемыми в обычной сотовой сети, с дополнительной возможностью связываться с НБД ПВ 110. Очевидно, что в иных случаях можно применять и другие протоколы, такие как используемые для относительно новых сетей персональной связи (СПС), и что объем изобретения не ограничивается сотовыми сетями.

Сеть Аi включает беспроводный коммутационный центр 130, который коммутирует множество сообщений связи к (и от) коммутируемой телефонной сети общего пользования (КСОП) и к базовым станциям 135 беспроводной связи и от них. Сообщения связи передаются между КСОП и коммутационным центром 130 по линии 124 связи, которая может представлять собой магистральные волоконно-оптические кабели.

Эти сообщения связи могут быть звуковыми сообщениями, как в стандартных телефонных вызовах, либо электронными данными, как в факсимильной связи или межкомпьютерной связи.

Каждый посылаемый пользователем КСОП вызов, который предназначен для конкретного беспроводного терминала 140, коммутируется коммутационным центром 130 на базовую станцию 135, которая в общем случае является ближайшей к беспроводному терминалу назначения. Базовая станция 135 затем осуществляет радиопередачу сообщений связи к беспроводному терминалу 140 и от него. По линии 132 связи между каждой базовой станцией 135 и коммутационным центром 130 передаются сообщения связи. Линия 132 может быть проводной линией, если базовые станции 135 и коммутационный центр 130 базируются на земле. Если коммутационный центр 130 и/или базовые станции 135 базируются на спутниках, например, как в системах сфокусированного луча, то линии 132 обычно представляют собой радиорелейные линии с временным уплотнением (ВУ).

Как показано на фиг. 5, блок-схема иллюстративной пейджинговой сети Вi может применяться как конфигурация для любой из пейджинговых сетей B1-Bn системы 100. Пейджинговая сеть Вi включает центр 200 обмена сообщениями, который взаимодействует с КСОП и НБД ПВ через линии 126 и 116 связи соответственно. Центр 200 обмена сообщениями соединен также с каждой из множества пейджинговых базовых станций 210 посредством линий 202 связи. Каждая пейджинговая базовая станция 210 при работе посылает беспроводные пейджинговые сообщения на пейджеры 250, в общем случае расположенные в пределах заранее заданного расстояния от этой пейджинговой базовой станции 210. Каждый пейджер 250 предназначен для получения сообщений соответствующим абонентом сетей А1-Аn беспроводной связи. Пейджинговое сообщение инициируется базой данных НБД ПВ 110, когда возникает подозрение на злоумышленное использование беспроводного терминала абонента. Когда осуществляется пейджинговое сообщение, на пейджере 250 может быть отображен телефонный номер, соответствующий данному телефонному номеру центра 200 обмена сообщениями. После этого абонент может получить сообщение, позвонив в центр 200 обмена сообщениями. По желанию абонента пейджер 250 может также функционировать как обычный пейджер для предоставления стандартных пейджинговых услуг.

На фиг. 6 НБД ПВ 110 включает процессор 112, который отслеживает для абонентов текущие графики пользования, чтобы определить, превышен ли порог для какого-либо абонента. Как более подробно описано ниже, когда абонент превышает пороговое значение, НБД ПВ 110 может известить абонента о возможном злоумышленном использовании. Если абонент подтверждает злоумышленное использование, то предоставление услуги беспроводной связи может быть прекращено по желанию абонента путем обращения к поставщику услуг. Альтернативно этому НБД ПВП 110 может инициировать автоматическое прекращение обслуживания на беспроводный терминал, когда возникает подозрение на злоумышленное использование. Это осуществляется за счет того, что НБД ПВ 110 посылает соответствующую команду на одну или более сетей A1-An беспроводной связи для прекращения обслуживания.

Данные об ожидаемых графиках пользования для абонентов могут храниться в базе 118 данных, связанной с процессором 112. Эти данные графиков пользования включают такую информацию, как, например, обычная или средняя длительность радиотелефонных переговоров абонента, частота вызовов, географические местоположения сетей беспроводной связи, откуда приходят вызовы, и местоположения, к которым подаются исходящие вызовы. Данные графиков пользования могут также записываться для конкретных периодов времени, таких как время суток и время года. Эти данные могут отражать изменения в обычной ежедневной телефонной активности беспроводного терминала любого данного абонента и ее изменения в течение определенных периодов года. Например, абоненты могут увеличивать использование связи в часы пик.

Данные графиков пользования могут определяться несколькими путями, например, путем затребования от абонента ответов на подробный вопросник, касающийся ожидаемого использования радиотелефона с применением таких критериев, как описанные выше. В другом методе определения данных о графиках пользования поставщик услуг может использовать просмотр предыдущих графиков пользования отдельных абонентов. Графики пользования можно изучать за регулярные интервалы для периодического обновления хранящихся данных о графиках пользования. Когда данные графиков пользования установлены, можно определить пороги пользования, которые в случае их превышения сигнализируют о злоумышленном использовании.

Как указано выше, НБД ПВП 110 имеет в своем составе процессор 112, который предназначен для постоянного сравнения поступающих данных из различных сетей А1-Аn беспроводной связи с информацией, хранящейся в базе 118 данных НБД ПВ 110. НБД ПВ 110 также включает интерфейс 120 ввода-вывода (Вв/Выв) для взаимодействия НБД ПВ 110 с пейджинговыми сетями В1-Вn и сетями А1-Аn беспроводной связи. Интерфейс 120 может быть многоканальным модемом, использующим соответствующий протокол для передачи данных в сетях А1-Аn и В1-Вn. При необходимости для интерфейса 120 можно использовать несколько модемов (не показано), каждый из которых предназначен для связи с отдельной сетью A1-An беспроводной связи или отдельной пейджинговой сетью В1-Вn. Как более подробно описано ниже, когда на беспроводном терминале для конкретной ячейки превышается запомненный порог пользования, база 118 данных через интерфейс 120 автоматически инициирует по одной из пейджинговых сетей B1-Bn пейджинговое сообщение относительно предполагаемой злоумышленной продолжительности работы. Это сообщение может оповещать абонента, пользующегося соответствующим беспроводным терминалом с исходящим телефонным номером, на который поступает вызов. Пейджинговое сообщение принимается абонентом на индивидуальный пейджер 250, упомянутый выше. При необходимости пейджинговое сообщение может представлять собой сигнал тревоги, такой, как звуковой тональный сигнал, после чего абонент может вызвать центр 200 обмена сообщениями (фиг. 5) для получения подробного сообщения, касающегося предполагаемой злоумышленной продолжительности работы.

Ниже со ссылкой на фиг. 7 в сочетании с фиг. 3-6 описан способ предотвращения злоумышленного использования беспроводной связи. Вначале, когда абонент сетей А1-Аn беспроводной связи первоначально дает согласие на абонирование процесса аутентификации, предлагаемого НБД ПВ 110, этот абонент должен установить пользовательские параметры вызывающего (блок 510). Это можно реализовать путем программирования абонентом ожидаемого графика вызовов в базе 118 данных в НБД ПВ 110. (Программирование может выполняться автоматически при ответах абонента по телефонному аппарату с кнопочным номеронабирателем на речевые подсказки, инициируемые НБД ПВ 110). Как указано выше, ожидаемый график вызовов учитывает, например, ожидаемую длительность вызовов; частоту вызовов; географические местоположения, от которых приходят вызовы, и/или пункты назначения вызовов, а также ожидаемые повременные графики вызовов. После того как данные ожидаемого графика вызовов введены в процессор 112, последний вычисляет данные пороговых значений пользования абонентом сетью связи с применением заранее заданных критериев (блок 520). Данные пороговых значений запоминаются затем в базе 118 данных. Когда эти данные пороговых значений превышаются при последующем использовании соответствующего беспроводного терминала, предполагается злоумышленная продолжительность работы. Альтернативно этому абонент может сам запрограммировать в процессоре 112 данные пороговых значений пользования, а не данные ожидаемого графика вызовов, тем самым отпадает необходимость вычисления процессором 112 пороговых значений.

Например, представленные ниже сведения являются примером данных, относящихся к абонентским данным пороговых значений пользования. С учетом данных пороговых значений пользования, хранящихся в базе 118 данных, когда на соответствующем абоненту беспроводном терминале наблюдается продолжительность его работы, превосходящая хранящиеся данные пороговых значений пользования (см. ниже), на процессор 112 по пейджинговой сети B1-Bn поступает команда известить абонента о злоумышленном использовании. Например, данные пороговых значений пользования могут быть превышены, когда соответствующий данному абоненту радиотелефон: а) задействован в вызове более 30 мин; либо б) инициирует более четырех вызовов в день; либо в) используется в географической области вне штатов Нью-Йорк, Нью-Джерси или Пенсильвания; либо когда имеет место заранее заданная комбинация из событий (а), (б) или (в).

Пример абонентских данных пороговых значений пользования:

длительность вызовов: 30 мин;

частота вызовов: 4 раза в день;

исключительное географическое местоположение: Нью-Йорк, Нью-Джерси, Пенсильвания.

Когда абонентский беспроводный терминал используется для осуществления вызова, информация, относящаяся к этому вызову, ретранслируется от сети А1-Аn беспроводной связи, которая принимает вызов, к НБД ПВ 110 по каналу 114 передачи (блок 530). Принятая информация вызова обрабатывается затем в процессоре 112 для анализа графика вызова (блок 540). Если проанализированный график вызова превышает пороговые значения, установленные в блоке 520, НБД ПВ 110 посылает пейджинговое сообщение по каналу 116 передачи к пейджинговой сети В1-Вn, в которой расположен абонент (блок 550).

Затем абонент принимает пейджинговое сообщение от НБД ПВ 110 (блоке 560). После того как абонент принял это пейджинговое сообщение и, если абонент подтверждает, что имеет место злоумышленное использование, абонент сообщает об этом использовании поставщику услуг (блок 570). Вместо наложения штрафов на абонентов, не извещающих поставщика услуг о злоумышлением использовании, поставщик услуг может предоставлять такие льготы, как премии, включая кредиты на абонентские счета за пользование радиотелефоном, либо выделение "свободных" (бесплатных) радиотелефонных вызовов или эфирного времени абонентам, которые незамедлительно извещают поставщика услуг о работе в несанкционированном режиме.

НБД ПВ 110 может далее автоматически прерывать обслуживание беспроводной связи во время осуществления предполагаемой злоумышленной деятельности несанкционированным пользователем. В этом случае абонент извещается о предполагаемой злоумышленной деятельности через одну из пейджинговых сетей В1-Вn и должен связаться со своим поставщиком услуг, чтобы прекратить такую деятельность в беспроводной связи.

После того как поставщик услуг извещен абонентом о злоумышленной деятельности, он может отменить предоставление радиосвязи беспроводному терминалу, соответствующему данному абонентскому счету (блок 580). Поставщик услуг может затем присвоить абонентскому беспроводному терминалу новый идентификационный код (блок 590), чтобы предотвратить последующее злоумышленное использование. Такой идентификационный код может, например, включать электронный регистрационный номер (ЭРН) и/или мобильный идентификационный номер (МИН).

Таким образом, рассмотренная система предотвращения злоумышленного использования, как отмечено выше, обеспечивает быстрое обнаружение и обратную связь о предполагаемой злоумышленной деятельности в противоположность существующим способам предохранения от злоумышленного использования радиотелефона, которые всего лишь предоставляют абонентам информацию, касающуюся работы радиотелефона, в ведомости на оплату, которая поступает к абоненту по истечении месяца.

Очевидно, что описанные варианты выполнения представлены лишь в качестве примера и что специалист в данной области техники может вносить в описанные варианты множество модификаций и усовершенствований, не выходя за рамки основной идеи или объема изобретения. Например, настоящее изобретение не ограничено использованием в сотовых сетях, а оно может быть реализовано в многочисленных системах беспроводной связи, таких как сеть персональной связи (СПС), или в системах связи, использующих администраторов персональной и/или терминальной мобильной связи. Соответственно все такие модификации и усовершенствования подпадают под объем изобретения, охарактеризованного в прилагаемой формуле изобретения.

Описана усовершенствованная система беспроводной связи, включающая способ и устройство для обнаружения и предотвращения злоумышленного использования беспроводной связи. Система включает центральную базу данных, связанную с сетями беспроводной связи и пейджинговыми сетями, при этом центральная база данных способна определять событие, когда беспроводный терминал в сети беспроводной связи используется злоумышленно. Центральная база данных дополнительно к этому может посылать абоненту пейджерное сообщение, извещающее абонента о предполагаемом злоумышленном использовании, что является техническим результатом. 3 с. и 16 з.п. ф-лы, 7 ил.

| US 4955049 A, 09.09.1990 | |||

| Устройство управления доступом к каналу связи | 1989 |

|

SU1709545A1 |

| US 5345595 A, 06.09.1994 | |||

| US 5337345 A, 09.08.1994. | |||

Авторы

Даты

2001-06-10—Публикация

1996-08-27—Подача