Текст описания в факсимильном виде (см. графическую часть)м

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ ИТЕРАТИВНОГО ШИФРОВАНИЯ БЛОКОВ БИТОВЫХ ДАННЫХ | 2001 |

|

RU2222867C2 |

| СПОСОБ БЛОЧНОГО ИТЕРАТИВНОГО ШИФРОВАНИЯ ЦИФРОВЫХ ДАННЫХ | 2000 |

|

RU2184423C2 |

| ИТЕРАТИВНЫЙ СПОСОБ БЛОЧНОГО ШИФРОВАНИЯ | 2001 |

|

RU2204212C2 |

| СПОСОБ ИТЕРАТИВНОГО ШИФРОВАНИЯ БЛОКОВ ДАННЫХ | 1999 |

|

RU2140714C1 |

| СПОСОБ ИТЕРАТИВНОГО БЛОЧНОГО ШИФРОВАНИЯ ДВОИЧНЫХ ДАННЫХ | 2001 |

|

RU2206961C2 |

| ИТЕРАТИВНЫЙ СПОСОБ БЛОЧНОГО ШИФРОВАНИЯ | 1999 |

|

RU2172075C1 |

| СПОСОБ ИТЕРАТИВНОГО ШИФРОВАНИЯ БЛОКОВ ДВОИЧНЫХ ДАННЫХ | 1999 |

|

RU2144268C1 |

| СПОСОБ ИТЕРАТИВНОГО ШИФРОВАНИЯ БЛОКОВ ЦИФРОВЫХ ДАННЫХ | 2000 |

|

RU2199826C2 |

| СПОСОБ БЛОЧНОГО ИТЕРАТИВНОГО ШИФРОВАНИЯ | 2000 |

|

RU2186467C2 |

| СПОСОБ ИТЕРАТИВНОГО ШИФРОВАНИЯ БЛОКОВ ДИСКРЕТНЫХ ДАННЫХ | 2000 |

|

RU2186466C2 |

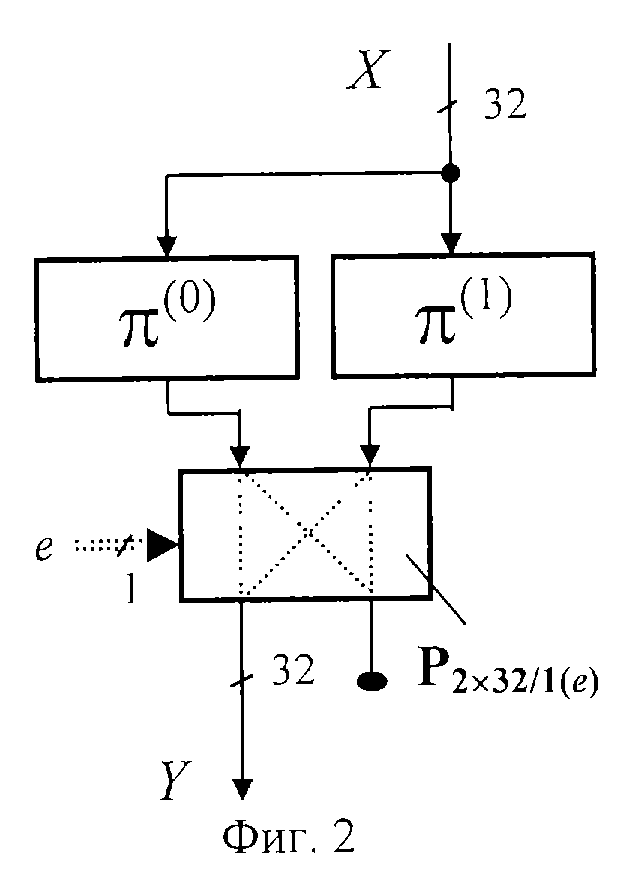

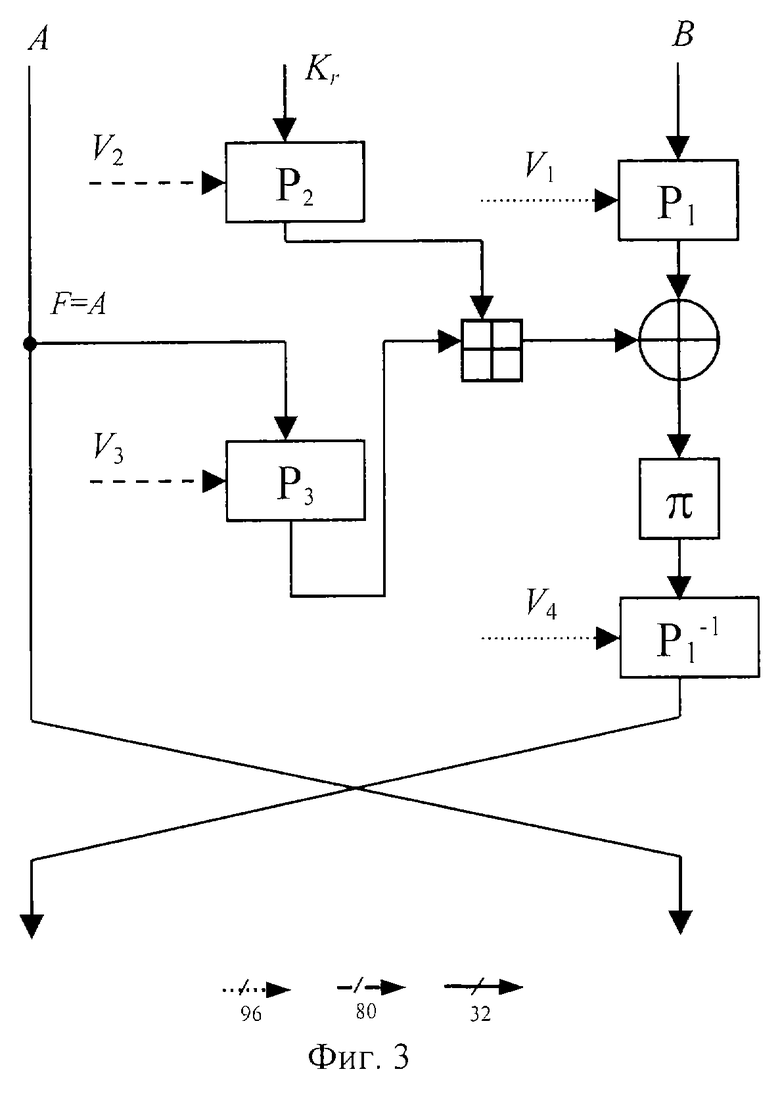

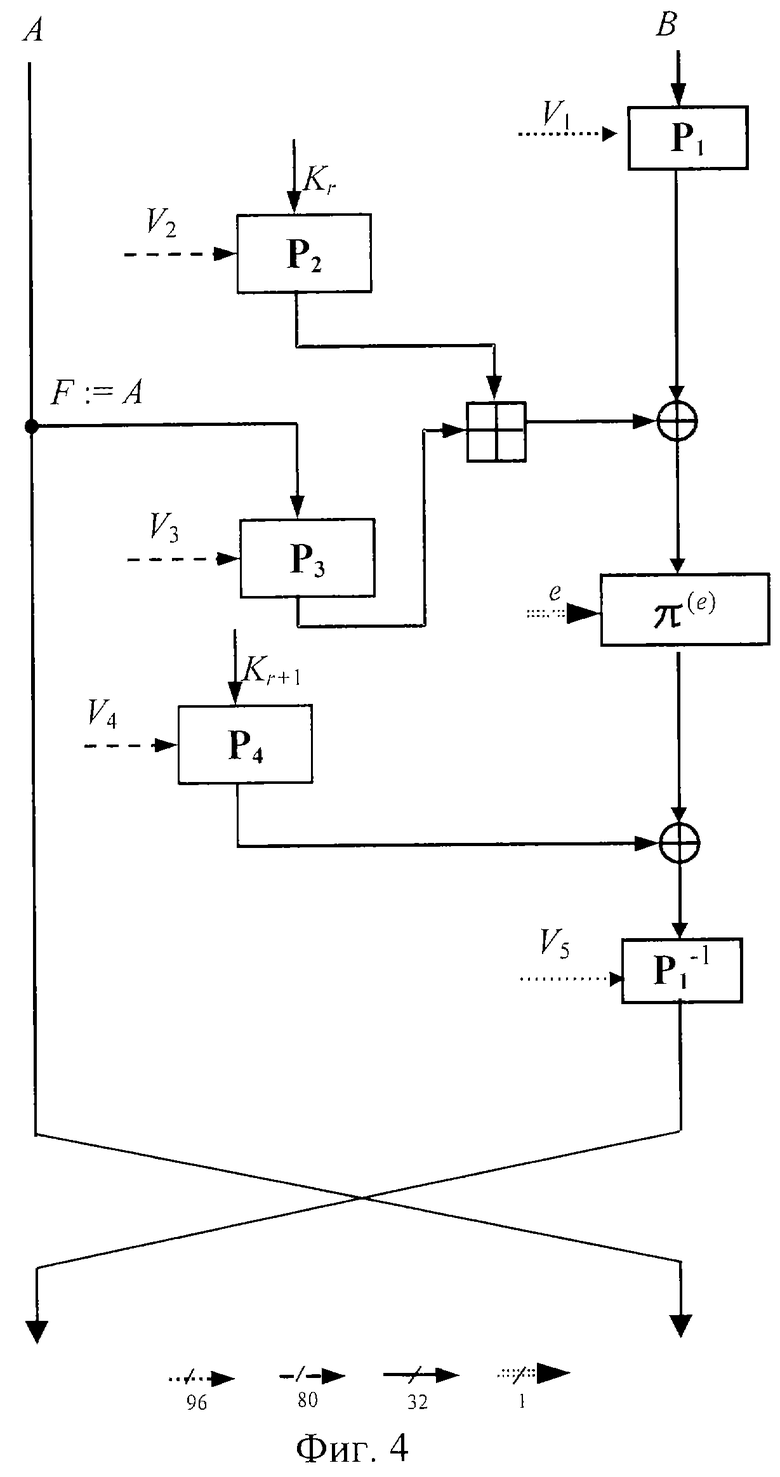

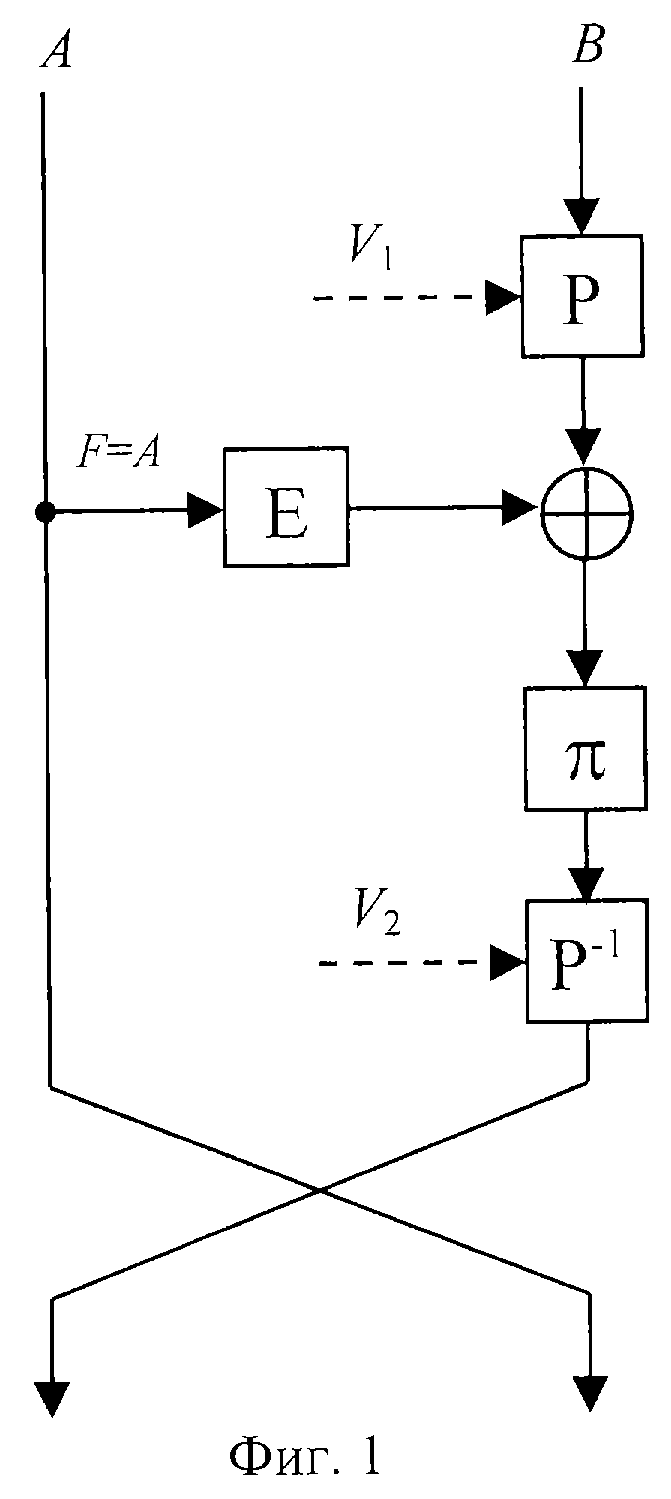

Изобретение относится к области электросвязи и вычислительной техники, а конкретнее к области криптографических способов для защиты информации, передаваемой по телекоммуникационным сетям. Способ итеративного шифрования блоков цифровых данных включает формирование секретного ключа, разбиение блока данных на два подблока и выполнение R≥2 раундов шифрования, после каждого из которых, кроме R-го, осуществляют перестановку подблоков, причем каждый из раундов включает формирование по первому подблоку двоичного вектора в зависимости от секретного ключа и выполнение прямой операции управляемой перестановки, зависящей от первого подблока, над вторым подблоком, наложение с помощью операции суммирования преобразованного двоичного вектора на преобразованный второй блок и последующее выполнение обратной операции управляемой перестановки, зависящей от первого подблока, над преобразованным вторым подблоком. Технический результат, достигаемый при осуществлении изобретения, состоит в улучшении статистических характеристик одного раунда, что позволяет уменьшить количество раундов и увеличить скорость шифрования. 4 ил.

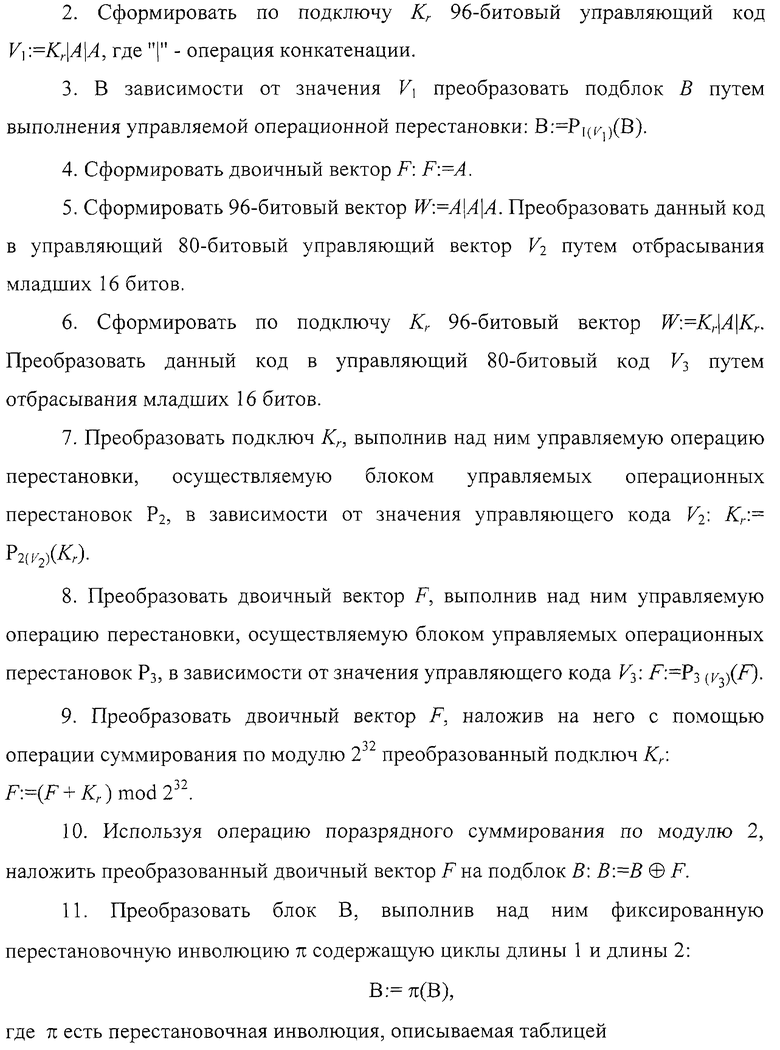

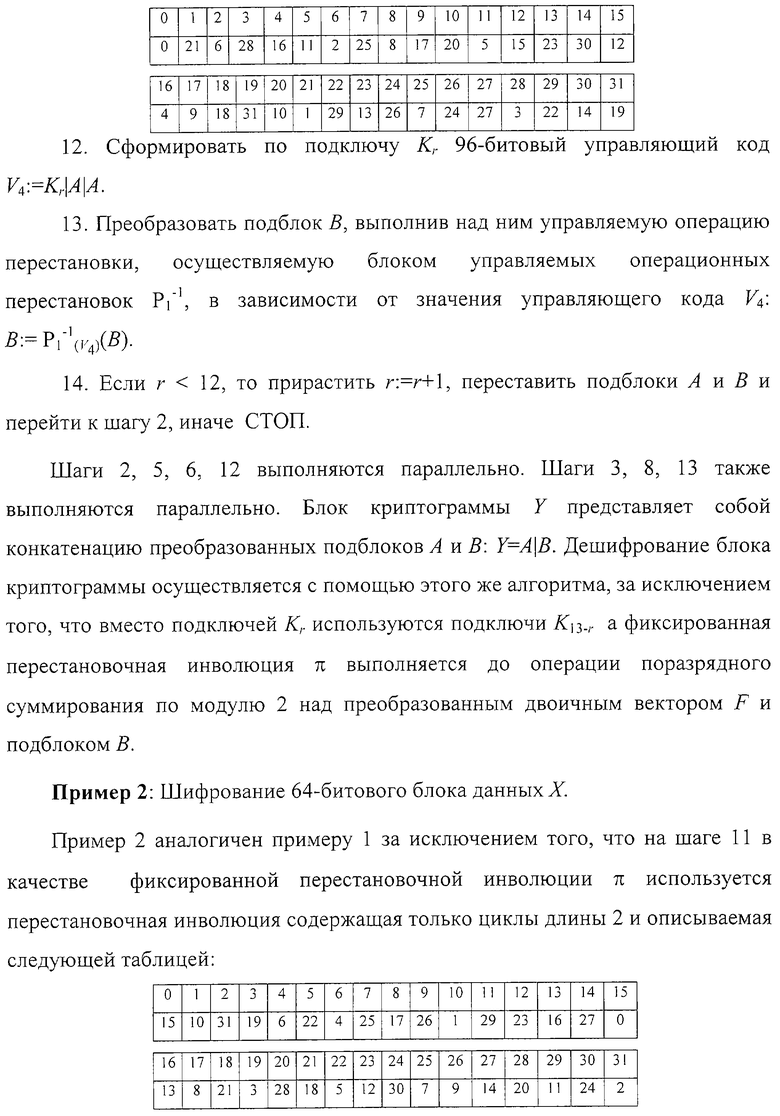

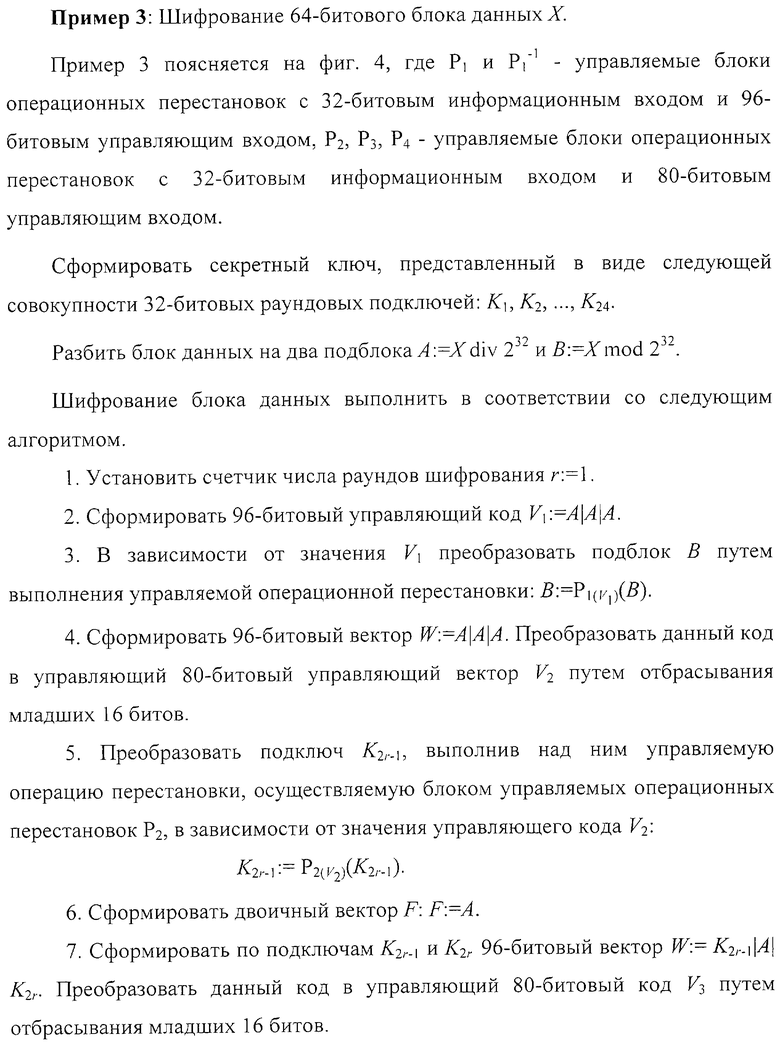

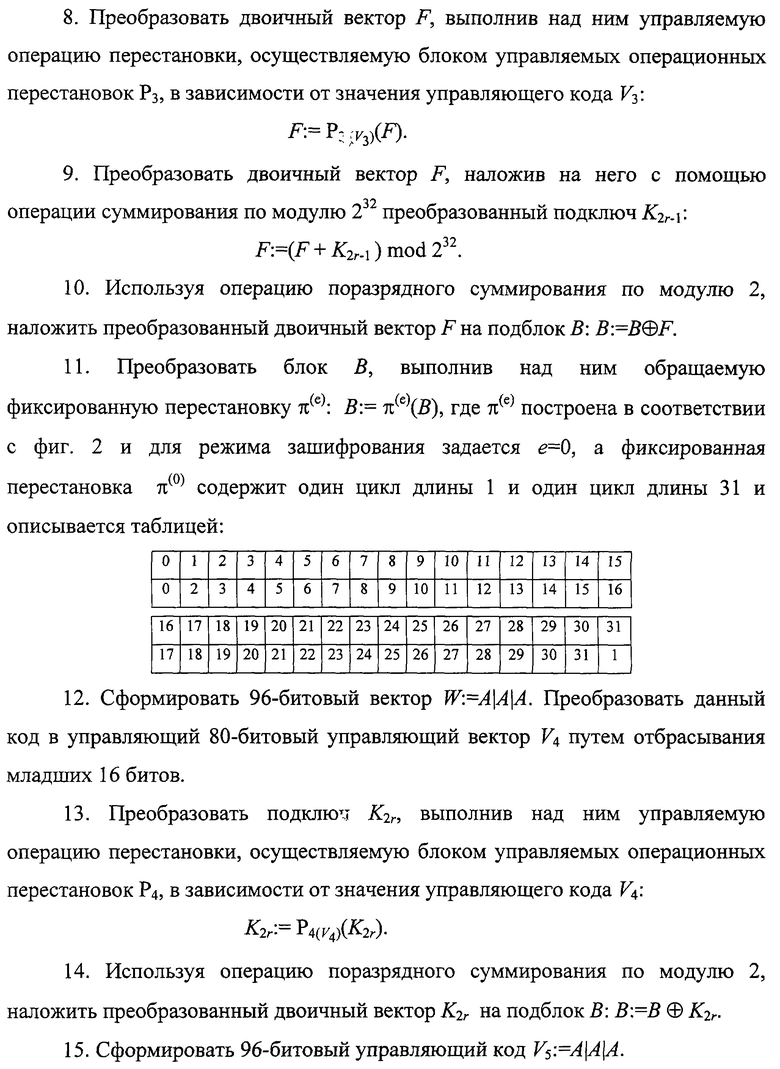

Способ итеративного шифрования блоков цифровых данных, заключающийся в том, что формируют секретный ключ, состоящий из R≥2 раундовых подключей K1, К2,... Kr, где R - число раундов шифрования, разбивают блок данных на два подблока и выполняют R раундов шифрования, после каждого из которых, кроме R-го раунда, осуществляют перестановку первого и преобразование второго подблоков, причем в каждом из раундов формируют по первому подблоку двоичный вектор и первый управляющий код, преобразуют двоичный вектор в зависимости от подключа Кr, где r - порядковый номер текущего раунда шифрования, над вторым подблоком выполняют прямую операцию управляемой перестановки, зависящую от первого управляющего кода, осуществляют наложение преобразованного двоичного вектора на преобразованный второй подблок с помощью операции суммирования, над которым затем выполняют обратную операцию управляемой перестановки, отличающийся тем, что в каждом раунде шифрования после наложения преобразованного двоичного вектора на преобразованный второй подблок над вторым подблоком выполняют операцию фиксированной перестановки и перед выполнением обратной операции управляемой перестановки над вторым подблоком по первому подблоку формируют второй управляющий код, а обратную операцию управляемой перестановки выполняют в зависимости от второго управляющего кода.

| СПОСОБ ИТЕРАТИВНОГО ШИФРОВАНИЯ БЛОКОВ ДАННЫХ | 1999 |

|

RU2140714C1 |

| WO 8907375 А, 10.08.1989 | |||

| US 5168521 А, 01.12.1992 | |||

| US 5442705 А, 15.08.1995 | |||

| DE 4016203 А1, 21.11.1991. | |||

Авторы

Даты

2004-01-27—Публикация

2001-12-26—Подача