Предложение относится к области автоматики и вычислительной техники и может быть использовано в системах предоставления услуг центральным устройством при определении права доступа к автономным ресурсам на основании автоматизированной проверки предъявляемого носителя информации, подтверждающего это право.

Известны различные способы и устройства, их реализующие, для подтверждения права на получение доступа к автономным ресурсам на основании различного вида документов, подтверждающих это право. При автоматизированных способах определения и предоставления такого права широкое применение получили индивидуальные носители информации на твердой основе. Истинность такого носителя информации определяется индивидуальным кодом идентификации носителя информации среди других таких же носителей информации в системе, где он применяется. Код идентификации тем или иным способом вводится и хранится в носителе информации и может быть считан в специальных, предназначенных для этого устройствах.

Право на данный носитель информации конкретного лица (пользователя) обеспечивается дополнительным кодом идентификации (код идентификации можно рассматривать как бы состоящим из двух частей), специальным кодом паролем, который известен только этому лицу, и используется им в момент необходимости подтверждения права на использование автономного ресурса на основе данного носителя информации.

Примерами подобного рода способов и устройств, в той или иной мере использующих этот принцип, могут служить:

1. "Метод управления независимыми защищенными транзакциями посредством одного устройства". Патент США № 6205553. МПК: G06F 17/60.

2. "Способ и устройство для выполнения банковских операций через авторизованный центр с применением портативного носителя данных". Патент Германии № 10053898. МПК: G06F 17/60, G06F 19/00.

3. "Способ и устройство для системы с идентификационным билетом, повышающие надежность контроля доступа к ресурсам ЭВМ". Патент Германии № 10056135. МПК: G06F 12/14

4. "Устройство и способ индивидуализации чип-карт". Патент России № 2212707. МПК: G06K 17/00.

Указанные способы и устройства могут быть рассмотрены как аналоги. Недостатком этих и других подобного рода способов и устройств является сравнительно низкая защищенность от незаконных способов получения доступа к автономным ресурсам путем подделки носителя информации с требуемым кодом идентификации и определением, с последующим использованием, необходимого кода пароля либо других необходимых данных для получения доступа к автономным ресурсам.

В связи с этим в ряде способов для повышения защищенности используются носители информации с биоэргономическими параметрами пользователя для подтверждения права лица на доступ к автономным ресурсам, например с отпечатками пальцев. Примером может служить патент России № 2208247. МПК: G06K 9/00. "Способ аутентификации пользователя пластиковой карточки".

Этот патент может быть выбран в качестве прототипа.

В указанном способе используется носитель информации, в который записана в процессе его изготовления и хранится биоинформация о пользователе в виде отпечатка пальцев. Способ использует цифровой ключ, который состоит из двух частей - кодов А (код идентификации) и Б (код пароля). Код А имеется на карточке и в базе данных устройства предоставления автономного ресурса, а код Б известен только пользователю и имеется на карточке. Для подтверждения права использования автономного ресурса пользователь набирает цифровой ключ, и затем идентифицируют носитель информации по коду А и подтверждают право использования автономного ресурса при совпадении предъявленного отпечатка пальцев пользователя с имеющимся на носителе информации при условии соответствия введенных кодов А и Б требуемым.

Использование отпечатков пальцев для широкого применения в реальных условиях эксплуатации (пыль, загрязненность рук и т.п.) не очень эффективно и достоверно. Надежность его ненамного выше приведенных аналогов. Стоимость реализации способа существенно выше аналогов, использующих только код идентификации и код пароль.

1. Способ прототипа таит в себе опасность подлога как в момент индивидуального изготовления - заменой отпечатков пальцев на требуемые, так и процессе использования носителя информации - копированием отпечатков пальцев пользователя при предъявлении их на опознание в автономном ресурсе.

Такой способ не допускает унификации производства носителей информации, так как требует биопараметров конкретного пользователя.

2. Код А подвержен копированию (рассекречиванию) в равной мере, как и в аналогах при пересылке его для проверки в центральное устройство предоставления автономного ресурса. Подделка кода Б (он аппаратно известен только в носителе информации) требует в зависимости от принципа изготовления носителя информации знания топологии изготовления носителя информации либо использованного в нем программного обеспечения, что может быть сделано в обоих случаях по образцу другого (истинного) носителя информации. В противном случае носитель информации должен быть индивидуальным по технологическому принципу изготовления под конкретный код Б, в том числе даже топологии, что должно резко увеличить его стоимость.

3. В способе прототипа в процессе доведения носителя информации до практического применения для формирования персонального идентификационного кода конкретного пользователя при считывании одного или нескольких биометрических параметров этого пользователя последний должен набрать определенное кодовое число (цифровой ключ), которое также может быть скопировано в этот момент. Скопировано оно может быть и при временном изъятии носителя информации пользователя при наличии на то злого умысла. То же самое копирование может быть сделано в процессе набора заветного кода (цифрового ключа) при использовании носителя информации.

Поэтому, если говорить о злоумышленниках на том уровне, что им доступны святое святых, наиболее охраняемые данные центральных устройств предоставления ресурсов или программные средства, используемые для изготовления носителей информации и в автономных ресурсах, то способ прототипа для изощренных злоумышленников является достаточно уязвимым.

4. В случае, если каким-либо образом в способе прототипа удалось все же для доступа к автономным ресурсом несанкционированно воспользоваться подделанным носителем информации пользователя, то в базе данных устройства предоставления ресурса (центральное устройство) об этом вообще не узнают до исчерпания ресурса либо обращения пользователя. Пользователь же может узнать об этом, только постоянно жестко контролируя свой личный ресурс, что, при случайном характере злоупотреблений и небольших изъятиях ресурсов, и затруднительно, и обременительно.

5. В случае несанкционированного использования подделанного злоумышленниками носителя информации в способе прототипа пользователь не сможет доказать свою непричастность к случившемуся.

6. Уязвимость способа-прототипа и других известных способов применительно к поставленной задаче состоит в том, что они оставляют длительное время неизменными основные данные, используемые для проверки достоверности предъявленных носителей информации и прав их владельцев, а также алгоритмы обработки этих данных.

Для устранения отмеченных недостатков прототипа и других известных аналогичных способов и устройств, для повышения надежности (степени) защиты от несанкционированного доступа к автономным ресурсам, предлагается регулярно изменять используемые коды идентификации носителя и(или) коды пароля пользователя в соответствии с предлагаемым способом, при необходимости шифруя их по изменяемым алгоритмам, выбираемым из совокупности известных, а также проверяя их допустимость на ряде обращений к автономным ресурсам.

С этой целью в наиболее характерном варианте использования способа в каждом из обезличенных носителей информации в процессе изготовления и(или) по принципу его работы создают (выделяют) функциональные блоки памяти во введенной дополнительной области памяти для записи, хранения и считывания информации как в процессе изготовления, так и при использовании носителя информации. В процессе изготовления носителя информации записывают в первый блок памяти дополнительной области памяти, например в общем случае, случайный код (код А) для каждого носителя информации.

Создают и хранят в банке данных центрального устройства предоставления автономного ресурса по соответствующим адресам, в общем случае, например, произвольную совокупность алгоритмов преобразования (восстановления) кодов этого случайного кода в соответствующий этим алгоритмам код. Ставят в соответствие каждому алгоритму преобразования (восстановления) кодов признак, например порядковый индивидуальный номер (код В), и сохраняют их по соответствующим адресам банка данных.

Выбирают, например, по случайному закону для каждого из носителей информации один из указанных алгоритмов преобразования (восстановления) кодов, записывают его признак (код В) в соответствующую область памяти банка данных, определяемую кодом идентификации данного носителя информации, записывают и хранят там же преобразованный в соответствии с этим алгоритмом преобразования (восстановления) кодов случайный код А, записанный в первом блоке памяти дополнительной области памяти этого носителя информации в процессе его изготовления.

В банках памяти всех автономных ресурсов системы запоминают и хранят произвольный набор из совокупности указанных алгоритмов преобразования (восстановления) кодов, а также их признаки (коды В) по соответствующим адресам.

Алгоритмы преобразования (восстановления) кодов могут быть самыми разнообразными. Например, практически любые алгоритмы кодирования (декодирования) цифровой информации при ее передаче по каналам связи, алгоритмы шифрования (дешифрирования) кодированной информации при ее передачи по незащищенным линиям связи. В общем случае это могут быть и разнообразные алгоритмы типа образования (восстановления) двоичного кода в двоично-десятичный код и обратно, представление кода в унитарном виде, различного вида табличные формы кодирования (декодирования) и другие.

При этом следует иметь в виду, что каждый из выбираемых алгоритмов преобразования (восстановления) кодов должен обеспечивать при последовательном применении вначале преобразования кода, а затем восстановления этого преобразованного кода, возможность подтверждения соответствия исходного до преобразования и восстановленного после преобразования кодов.

При предъявлении в автономном ресурсе носителя информации проверяют его код идентификации и набранный код пароля. При соответствии указанных кодов требуемым считывают с носителя информации случайный код А, записанный в первом блоке памяти дополнительной области памяти, и передают в центральное устройство.

По коду идентификации носителя информации выбирают соответствующую этому носителю информации область памяти банка данных центрального устройства. Находят признак (код В) алгоритма преобразования (восстановления) кодов и преобразованное значение случайного кода А, записанные ранее в банк данных центрального устройства, восстанавливают этот код в соответствии с найденным алгоритмом преобразования (восстановления) кодов и проверяют соответствие этого восстановленного кода считанному с предъявленного носителя информации. И только после этого формируют на исполнение сигнал разрешения доступа к автономному ресурсу.

До формирования сигнала возврата носителя информации в автономном ресурсе вырабатывают в общем случае, например, другой случайный код А, записывают его в первый блок памяти в дополнительную область памяти носителя информации, выбирают произвольный из числа указанных ранее алгоритмов преобразования (восстановления) кодов, хранящихся в банке данных автономного ресурса, преобразовывают в соответствии с ним случайный код А, записанный в первом блоке памяти дополнительной области памяти носителя информации, определяют признак (код В) алгоритма преобразования (восстановления) кодов и записывают этот признак (код В) и преобразованное значение случайного кода А по соответствующим адресам в банке данных центрального устройства предоставления ресурса.

Для обеспечения работы по предлагаемому способу требуется применять носитель информации.

Известны различные носители информации для идентификации их на право использования для доступа к автономным ресурсам.

Примерами применительно к аналогичным задачам могут служить носители информации, используемые в приведенных ниже патентах:

1. "Устройство считывания данных с карты с магнитным носителем". Патент США № 6189791. МПК: G06K 7/08, G06K 19/16.

2. "Устройство и способ индивидуализации чип-карт". Патент России № 2212707. МПК: G06K 17/00.

3. "Способ и устройство для системы с идентификационным билетом, повышающие надежность контроля доступа к ресурсам ЭВМ". Патент Германии № 10056135. МПК: G06F 12/14

4. "Способ и устройство для выполнения банковских операций через авторизованный центр с применением портативного носителя данных". Патент Германии № 10053898. МПК: G06F 17/60, G06F 19/00.

Эти носители информации имеют область памяти, в которую при изготовлении или при подготовке к использованию вводят и сохраняют код идентификации, который отличает этот носитель информации от других и остается неизменным на все время использования этого носителя информации. В этом заключается и основной недостаток указанных носителей информации, так как они могут быть относительно легко подделаны после несанкционированного копирования кода идентификации, например, из линии связи, по которой он передается.

Носитель информации, применяемый в патенте России № 2212707. МПК: G06K 17/00, может быть рассмотрен в качестве наиболее близкого аналога и выбран в качестве прототипа.

В этот носитель информации введен чип-модуль, в памяти которого записывают при изготовлении соответствующий код идентификации и хранят его в процессе использования. Кроме того в этом чип-модуле предусмотрены средства для инициализации носителя информации до начала его использования, что повышает защищенность от несанкционированного доступа к автономным ресурсам.

Вместе с тем и код идентификации, и программа (алгоритмы) инициализации носителя информации остаются неизменными в процессе его эксплуатации, а другие (истинные) носители информации с другим кодом идентификации вполне доступны злоумышленникам. Поэтому кодовые последовательности, обеспечивающие работу по использованию таких носителей информации, могут быть несанкционированно скопированы, что снижает защищенность и надежность использования таких носителей информации.

Для решения задачи повышения надежности (степени) зашиты от несанкционированного доступа к автономным ресурсам предлагается ввести в носитель информации функциональные блоки памяти во введенную дополнительную область памяти для записи в них дополнительной оперативной информации для идентификации носителя информации, с учетом способа передачи этой информации, используемой в том числе и для проверки достоверности работы линий связи.

Предлагаемый к использованию носитель информации содержит функциональные блоки памяти во введенной дополнительной области памяти этого носителя информации для записи, хранения и считывания кодов, используемых как при изготовлении носителя информации, так и в процессе его применения, при этом указанные функциональные блоки памяти носителя информации при размещении носителя информации в устройстве считывания автономного ресурса доступны для считывания и записи указанных кодов и являются энергонезависимыми, то есть сохраняет записанную информацию неограниченное время при отсутствии питания.

Дополнительная область памяти носителя информации может иметь несколько, в зависимости от используемого варианта способа, функциональных блоков памяти для записи оперативной информации при обращении к автономным ресурсам, которые определяет особенности работы устройства для предоставления доступа к автономным ресурсам, в том числе и по идентификации носителя информации при последующих обращениях к автономным ресурсам: первый блок памяти - для дополнительных кодов идентификации данного носителя информации (случайные коды А), второй блок памяти - для признаков индивидуальных кодов идентификации (кодов Б), третий блок памяти - для преобразованных значений случайных кодов А по алгоритмам преобразования (восстановления) кодов из одного вида в другой, четвертый блок памяти - для индивидуальных признаков (кодов В) алгоритмов преобразования (восстановления) кодов А и Б, пятый блок памяти - для преобразованных индивидуальных кодов Б при использовании одного из указанных алгоритмов преобразования (восстановления) кодов, шестой блок памяти - для номеров вариантов наборов индивидуальных кодов Б, выбираемых из совокупности допустимых, седьмой блок памяти - для последовательностей различных кодов данного носителя информации, использованных для проверки и подтверждения достоверности данного носителя информации при ряде последних успешных обращениях за доступом к автономным ресурсам, восьмой блок памяти - для произвольных кодов и(или) любой другой информации. Эти блоки памяти используются не только для записи дополнительных кодов идентификации собственно носителей информации, но для записи кодов, которые видоизменяют алгоритмы работы самих устройств проверки достоверности предъявленных носителей информации.

Устройства для предоставления доступа к автономным ресурсам отражают особенности способов, которые они реализуют. Примерами подобного рода устройств могут служить устройства в соответствии с приведенными ниже патентами.

1. "Способ и устройство для системы с идентификационным билетом, повышающие надежность контроля доступа к ресурсам ЭВМ". Патент Германии № 10056135. МПК: G06F 12/14.

2. "Способ и устройство для выполнения банковских операций через авторизованный центр с применением портативного носителя данных". Патент Германии № 10053898. МПК: G06F 17/60, G06F 19/00.

3. "Устройство и способ индивидуализации чип-карт". Патент России № 2212707. МПК: G06K 17/00.

В качестве наиболее близкого аналога и прототипа для предлагаемого устройства выбрано устройство, приведенное в патенте России № 2212707.

В этом устройстве имеется первое и второе устройства, одно из которых (первое) может быть рассмотрено как автономный ресурс, а второе - как центральное устройство. Носитель информации предъявляется первому устройству, при этом устанавливается соответствующая связь между первым и вторым устройствами, а затем и второго устройства с носителем информации, далее производится идентификация носителя информации и его инициализация.

Указанное устройство, как и остальные аналоги, имеет те же недостатки, что и способ, который они реализуют, отмеченные ранее: недостаточную защищенность от несанкционированного доступа из-за постоянства кода идентификации носителей информации и алгоритмов реализации способа.

Для повышения надежности, степени защищенности от несанкционированного доступа к автономным ресурсам устройство для подтверждения права на получение доступа к автономных ресурсам, реализующее предлагаемый способ и использующее предлагаемый носитель информации, содержит по соответствующим адресам в банке данных центрального устройства предоставления автономного ресурса дополнительно шесть функциональных блоков памяти: для хранения алгоритмов преобразования (восстановления) кодов (третий блок банка данных), для хранения индивидуальных признаков этих алгоритмов (четвертый блок), для хранения для каждого носителя информации индивидуальных признаков выбранных алгоритмов преобразования (восстановления) кодов и преобразованных в соответствии с этими алгоритмами преобразования (восстановления) кодов кодов, передаваемых от автономных ресурсов при проверке носителя информации (пятый блок), для хранения последовательности кодов, переданных для каждого из носителей информации при ряде предыдущих обращений к автономным ресурсам (шестой блок), для хранения индивидуальных признаков кодов идентификации данного носителя информации среди остальных для этого же носителя информации (седьмой блок), для хранения индивидуальных признаков кодов пароля данного носителя информации среди остальных для этого же носителя информации (восьмой блок), а каждый автономный ресурс содержит дополнительно подключенные к устройству обработки информации три функциональных блока памяти: для хранения (в первом блоке) произвольного набора алгоритмов преобразования (восстановления) кодов из совокупности алгоритмов преобразования (восстановления) кодов, хранящихся в третьем блоке памяти в банке данных центрального устройства, для хранения (во втором блоке) индивидуальных признаков этих алгоритмов преобразования (восстановления) кодов, для хранения (в третьем блоке) вариантов набора индивидуальных признаков кодов идентификации, при этом каждый автономный ресурс содержит устройство записи/считывания кодов для записи на носитель информации и считывания всех кодов с этого носителя информации, подключенное к устройству обработки информации автономного ресурса.

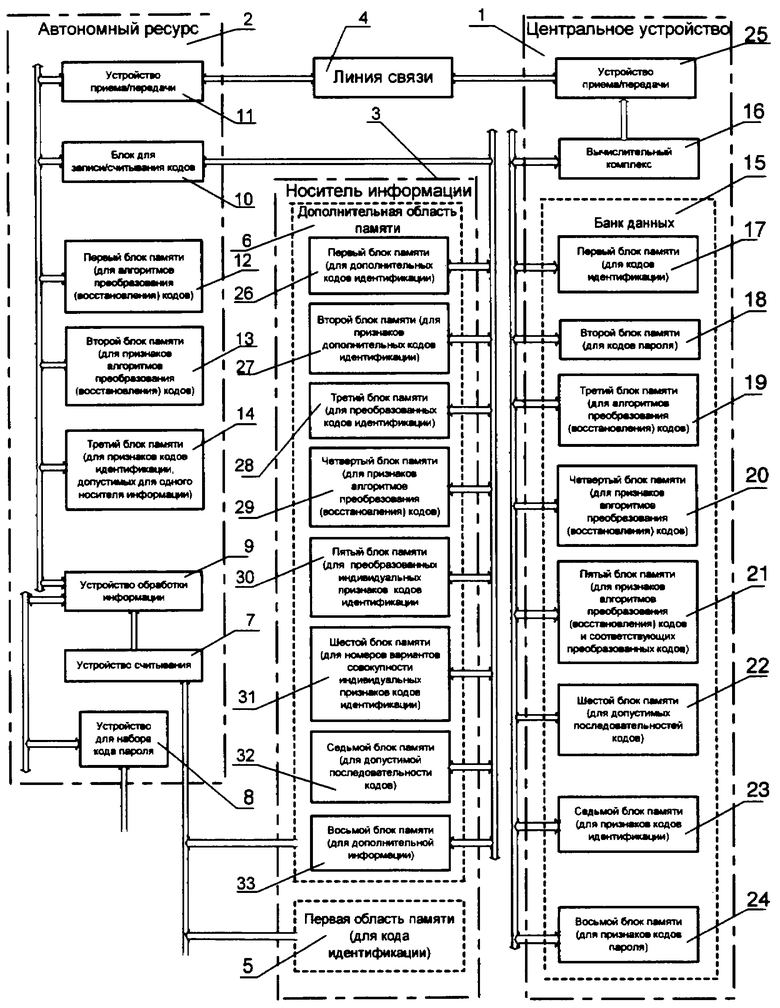

Способ, работа устройства и носителя информации по предлагаемому способу рассмотрены на основе чертежа, прилагаемого к описанию.

На чертеже изображено одно из возможных устройств реализации способа на примере одного носителя информации и одного автономного ресурса.

На чертеже представлены: центральное устройство 1 устройства для подтверждения права на получение доступа к автономным ресурсам, автономный ресурс 2, носитель 3 информации, линия 4 связи между центральным устройством 1 и автономным ресурсом 2.

Носитель 3 информации содержит первую область 5 памяти для хранения кода идентификации носителя 3 информации, который записывается в эту память в процессе изготовления. Носитель 3 информации содержит также вторую (дополнительную) область 6 памяти для записи в нее кодов при изготовлении носителя информации или после предоставления автономного ресурса 2. Эти коды необходимы для обеспечения доступа к автономным ресурсам 2 при следующем обращении.

Автономный ресурс 2 содержит устройство 7 считывания кодов первой области 5 памяти носителя 3 информации, устройство 8 для набора кода пароля и устройство 9 обработки информации автономного ресурса 2. Блок 10 для записи/считывания кодов обеспечивает запись кодов в дополнительную область 6 памяти носителя 3 информации после предоставления автономного ресурса 2 и считывание кодов из этой области. Устройство 11 приема/передачи подключено к линии 4 связи. В общем случае в зависимости от реализации блоки 7 и 10 могут быть выполнены в виде одного устройства.

В каждом автономном ресурсе 2 имеется банк данных, включающий первый блок 12 памяти, в котором хранятся алгоритмы преобразования (восстановления) кодов из совокупности алгоритмов преобразования (восстановления) кодов, известных центральному устройству 1, второй блок 13 памяти для хранения признаков алгоритмов преобразования (восстановления) кодов для отличия этих алгоритмов между собой (код В), а также третий блок 14 памяти для хранения индивидуальных признаков (код Б) различных допустимых кодов идентификации для одного носителя 3 информации.

В общем случае блоки памяти 12, 13 и 14 могут быть распределены по соответствующим адресам одного блока памяти.

Центральное устройство 1 содержит банк 15 данных, обслуживаемый вычислительным комплексом 16. Банк 15 данных центрального устройства 1 содержит первый блок 17 памяти для хранения по соответствующим адресам кодов идентификации всех носителей 3 информации, второй блок 18 памяти для хранения соответствующих этим кодам идентификации кодов паролей, третий блок 19 памяти для хранения алгоритмов преобразования (восстановления) кодов из одного вида в другой, четвертый блок 20 памяти для хранения индивидуальных признаков (коды В), например порядковых номеров, этих алгоритмов преобразования (восстановления) кодов, пятый блок 21 памяти для хранения для каждого носителя 3 информации кода В для выбранных алгоритмов преобразования (восстановления) кодов и преобразованных в соответствии с этими алгоритмами передаваемых от автономных ресурсов 2 кодов при проверке носителя 3 информации, шестой блок 22 памяти для хранения последовательностей переданных для каждого из носителей 3 информации кодов при ряде предыдущих обращений к автономным ресурсам 2, седьмой блок 23 памяти для хранения индивидуальных признаков (кодов Б) для выделения конкретного кода идентификации данного носителя 3 информации среди остальных кодов идентификации, допустимых для этого же носителя 3 информации, восьмой блок 24 памяти для хранения индивидуальных признаков (кодов Г) конкретного кода пароля данного носителя 3 информации среди остальных кодов пароля, допустимых для этого же носителя 3 информации.

Разделение банка 15 данных на блоки является функциональным.

Центральное устройство 1 включает также устройство 25 приема/передачи, подключенное к линии 4 связи.

Дополнительная область 6 памяти носителя 3 информации содержит несколько функциональных блоков памяти, количество которых зависит от выбираемого варианта способа для подтверждения права на получение доступа к автономным ресурсам.

В общем случае дополнительная область 6 памяти носителя 3 информации содержит следующие блоки памяти: первый блок 26 памяти - для дополнительных кодов идентификации данного носителя 3 информации (коды А), второй блок 27 памяти - для индивидуальных признаков (коды Б) этих кодов идентификации, третий блок 28 памяти - для преобразованных значений кодов А по алгоритмам преобразования (восстановления) кодов из одного вида в другой, четвертый блок 29 памяти - для индивидуальных признаков (кодов В) алгоритмов преобразования (восстановления) кодов, использованных для преобразования кодов А, пятый блок 30 памяти - для преобразованных кодов Б при использовании одного из указанных алгоритмов преобразования (восстановления) кодов, шестой блок 31 памяти - для номеров вариантов наборов кодов Б, выбираемых из совокупности допустимых, седьмой блок 32 памяти - для последовательностей различных кодов данного носителя 3 информации, использованных для проверки и подтверждения достоверности данного носителя 3 информации при ряде последних успешных обращениях за доступом к автономным ресурсам 2, восьмой блок 33 памяти - для произвольных кодов и(или) любой другой информации.

Программное обеспечение вычислительного комплекса 16, устройств 9 обработки информации автономных ресурсов 2 и других блоков и узлов устройства фигуры реализуется традиционными средствами.

Центральное устройство 1 предоставления ресурса и автономный ресурс 2 в общем случае территориально разнесены.

Без учета отличий настоящего предложения работа устройства фигуры осуществляется следующим образом.

Для предоставления права на получение доступа к автономным ресурсам 2 определенному кругу лиц изготавливают соответствующее числу лиц обезличенные носители 3 информации, в каждый из которых в процессе изготовления записывают и хранят недоступно для окружающих в первой области 5 памяти носителя 3 информации его индивидуальный код идентификации, отличающий этот носитель 3 информации от всех остальных. Затем каждому из носителей 3 информации ставят в соответствие, в общем случае по случайному закону, код пароль на право использования данного носителя 3 информации.

В банке 15 данных центрального устройства 1 предоставления ресурса в блоках 17 и 18 памяти выделяют для каждого носителя 3 информации соответствующие адреса, где записывают и хранят каждый код идентификации и соответствующий ему код пароль.

Каждому лицу, которое имеет право на доступ к автономным ресурсам 2, выдают в общем случае произвольно выбранный носитель 3 информации и в запечатанном виде - соответствующий код пароль, не доступный для ознакомления с ним кому бы то ни было, во всяком случае до применения этого кода пароля указанным лицом в установленном порядке. В устройстве 7 считывания автономного ресурса 2 считывают код идентификации предъявленного носителя 3 информации из первой области 5 памяти. Устройство 9 обработки информации принимает этот код и через устройство 11 приема/передачи направляет его в линию 4 связи. Устройство 25 приема/передачи центрального устройства 1 подключено к вычислительному комплексу 16. Принимают по линии 4 связи через устройство 25 приема/передачи код идентификации носителя 3 информации. Вычислительный комплекс 16 проверяет соответствие этого кода в блоке 17 памяти банка 15 данных. При соответствии кода идентификации вычислительный комплекс 16 передает по линии 4 связи сигнал подтверждения. В ответ на этот сигнал потребитель вводит с помощью устройства 8 для набора кода пароля соответствующий код пароль, который также, в общем случае, передается в центральное устройство 1. Вычислительный комплекс 16 проверяет наличие такого кода пароля в блоке 18 памяти банка 15 данных для соответствующего кода идентификации носителя 3 информации. При соответствии кода пароля вычислительный комплекс 16 направляет в соответствующий автономный ресурс 2 сигнал с требуемыми данными для разрешения права доступа к автономным ресурсам 2. После реализации пользователем права доступа к автономному ресурсу 2 устройство 9 обработки информации автономного ресурса 2 формирует сигнал для возврата носителя 3 информации.

1. Работа устройства фигуры с учетом настоящего предложения осуществляется, начиная с определенного момента, иным образом. Ниже приведено в начале описание работы устройства для наиболее характерного варианта способа, а затем для возможных вариантов способа.

Прежде всего в каждом из обезличенных носителей 3 информации в процессе изготовления создают дополнительную область 6 памяти для записи (перезаписи), хранения и считывания информации из этой области как в процессе изготовления носителя, так и при использовании его для доступа к автономным ресурсам 2. В этой дополнительной области 6 памяти функционально выделяют в общем случае блоки 26, 27, 28, 29, 30, 31, 32, 33 памяти. В процессе изготовления носителя 3 информации записывают в блок 26 памяти, например в общем случае, случайный код (код А) для каждого носителя 3 информации.

Создают и хранят в блоке 19 памяти банка 15 данных центрального устройства 1 по соответствующим адресам, в общем случае, например, произвольную совокупность алгоритмов преобразования (восстановления) кодов этого случайного кода А в соответствующий этим алгоритмам код. Ставят в соответствие каждому алгоритму преобразования (восстановления) кодов индивидуальный признак, например порядковый номер этого алгоритма (код В). Записывают эти коды В по соответствующим адресам в блоке 20 памяти банка 15 данных центрального устройства 1.

При этом каждый из запоминаемых в банке 15 данных центрального устройства 1 алгоритмов преобразования (восстановления) кодов выбирают из числа тех, которые обеспечивают при последовательном применении вначале преобразования кода, а затем восстановления этого преобразованного кода, возможность подтверждения соответствия исходного до преобразования и восстановленного после преобразования кодов.

Выбирают, например, по случайному закону для каждого носителя 3 информации один из указанных алгоритмов преобразования (восстановления) кодов, записывают его индивидуальный признак (код В) в блок 21 памяти банка 15 данных и хранят в блоке 21 памяти по соответствующим адресам преобразованный в соответствии с этим алгоритмом случайный код А, записанный в блоке 26 памяти дополнительной области 6 памяти данного носителя 3 информации в процессе его изготовления.

В блоках 12 памяти всех автономных ресурсов 2 запоминают и хранят произвольный набор из совокупности указанных алгоритмов преобразования (восстановления) кодов, а их индивидуальные признаки (коды В) - в блоках 13 памяти автономных ресурсов 2 по соответствующим адресам. В блоке 14 памяти автономных ресурсов 2 хранят индивидуальные признаки (коды Б) кодов идентификации, допустимые для одного носителя 3 информации.

Считывают в автономных ресурсах 2 код идентификации предъявленного носителя 3 информации из первой области 5 памяти кодов идентификации. В центральном устройстве 1 определяют соответствие кода идентификации записанному в блоке 17 памяти банка 15 данных. Далее вводят и проверяют соответствие набранного кода пароля этого же носителя 3 информации значению, хранящемуся в блоке 18 памяти банка 15 данных для соответствующего кода идентификации этого носителя 3 информации. После этого, в отличие от известных устройств, по сигналу разрешения считывают с носителя 3 информации случайный код А, записанный в блоке 26 памяти дополнительной области 6 памяти носителя 3 информации при его изготовлении. По коду идентификации носителя 3 информации выбирают соответствующие этому носителю 3 информации адреса в блоке 21 памяти банка 15 данных, находят соответствующий индивидуальный признак (код В) алгоритма преобразования (восстановления) кодов, считывают преобразованное значение случайного кода А, записанное ранее в блок 21 памяти банка 15 данных центрального устройства 1 (при изготовлении носителя 3 информации либо в процессе его использования), восстанавливают этот код в соответствии с найденным алгоритмом преобразования (восстановления) кодов и проверяют соответствие этого кода считанному с носителя 3 информации. И только после этого формируют на исполнение сигнал разрешения доступа к автономному ресурсу 2.

После использования автономного ресурса 2, до формирования сигнала возврата носителя 3 информации, в автономном ресурсе 2, в общем случае, например, по случайному закону, вырабатывают другой случайный код А, записывают его с помощью блока 10 для записи/считывания кодов в блок 26 памяти дополнительной области 6 памяти носителя 3 информации. Выбирают произвольный из числа указанных ранее алгоритмов преобразования (восстановления) кодов, хранящихся в блоке 12 памяти автономного ресурса 2, преобразовывают в соответствии с ним этот другой случайный код А (часть этого кода), записанный в блок 26 памяти в дополнительную область 6 памяти носителя 3 информации, определяют индивидуальный признак (код В) алгоритма преобразования (восстановления) кодов и записывают этот признак и преобразованное значение этого другого случайного кода А по соответствующим адресам в блоке 21 памяти банка 15 данных центрального устройства 1.

При следующем обращении в любом из автономных ресурсов 2 цикл проверки правильности кода идентификации носителя 3 информации, кода пароля и кода блока 26 памяти дополнительной области 6 памяти носителя 3 информации повторяется. Но если код идентификации и код пароля в данном варианте работы устройства остались без изменения, то в блоке 26 памяти дополнительной области 6 памяти носителя 3 информации записан новый случайный код А при предыдущем обращении к автономному ресурсу 2. Код В алгоритма преобразования (восстановления) кодов для его последующей расшифровки (восстановления) и преобразованное в соответствии с ним значение кода (части кода) были отправлены автономным ресурсом 2 в блок 21 памяти центрального устройства 1 при предыдущем обращении к автономному ресурсу 2.

В рассмотренном варианте реализации способа при текущем успешном доступе к автономному ресурсу 2 в самом автономном ресурсе 2 в блок 26 памяти в дополнительную область 6 памяти носителя 3 информации был записан случайный код А, а по каналу 4 связи, как менее защищенному, в центральное устройство 1 было отправлено преобразованное (зашифрованное) значение этого случайного кода А и информация (код В) для определения алгоритма преобразования (восстановления) кодов для последующего восстановления этого случайного кода А в центральном устройстве 1 при следующем обращении к автономным ресурсам 2 на основании данного носителя 3 информации. Соответствие считанного с носителя 3 информации и восстановленного значения случайного кода А является одним из необходимых условий принятия решения о предоставлении доступа к автономному ресурсу 2 на основании данного предъявленного носителя 3 информации.

Алгоритмы преобразования (восстановления) кодов могут быть самыми разнообразными. Например, практически любые алгоритмы кодирования (декодирования) цифровой информации при ее передаче по каналам связи, алгоритмы шифрования (дешифрирования) кодированной информации при ее передачи по незащищенным линиям связи. В общем случае это могут быть и другие разнообразные алгоритмы типа преобразования (восстановления) двоичного кода в двоично-десятичный код и обратно, представление кода в унитарном виде, различного вида табличные формы кодирования (декодирования) и другие.

При этом, как уже отмечалось ранее, каждый из выбираемых алгоритмов преобразования (восстановления) кодов должен обеспечивать при последовательном применении вначале преобразования кода, а затем восстановления этого преобразованного кода, возможность подтверждения соответствия исходного до преобразования и восстановленного после преобразования кодов.

Работа того же предлагаемого устройства, приведенного на чертеже, может быть видоизменена, как указывалось выше, для реализации различных вариантов использования предлагаемого способа.

2. В этом наиболее простом варианте способа для каждого носителя 3 информации запоминают и хранят в блоке 21 памяти банка 15 данных центрального устройства 1 по соответствующим адресам непреобразованный случайный код А, а сам случайный код А в том виде, в котором он записан в блоке 26 памяти дополнительной области 6 памяти данного носителя 3 информации в процессе изготовления.

После проверки соответствия кода идентификации, набранного кода пароля предъявленного носителя 3 информации требуемым значениям и считывания с носителя 3 информации случайного кода А, вписанного в блоке 26 памяти дополнительной области 6 памяти того же носителя 3 информации при его изготовлении, по коду идентификации носителя 3 информации выбирают соответствующие этому носителю 3 информации адреса в блоке 21 памяти, находят там соответствующее значение случайного кода А для данного носителя 3 информации, записанное ранее в банк 15 данных центрального устройства 1 (при изготовлении носителя 3 информации либо в процессе его использования), и проверяют соответствие этого случайного кода А считанному с носителя 3 информации. И только после этого формируют на исполнение сигнал разрешения доступа к автономному ресурсу 2.

При успешном использовании ресурса 2, до формирования сигнала возврата носителя 3 информации, в автономном ресурсе 2, в общем случае, например, по случайному закону, вырабатывают другой случайный код А, записывают его с помощью блока 10 для записи/считывания кодов в блок 26 памяти дополнительной области 6 памяти носителя 3 информации, а также отсылают в центральное устройство 1 для записи по соответствующим адресам в блоке 21 памяти банка 15 данных.

При следующем обращении к автономному ресурсу 2 в любом из автономных ресурсов 2 цикл проверки правильности кода идентификации носителя 3 информации, кода пароля и случайного кода А блока 26 памяти повторяется. Но если код идентификации и код пароля в данном варианте описания работы устройства остались без изменения, то в блоке 26 памяти дополнительной области 6 памяти носителя 3 информации вновь записан, как и первом варианте способа, новый другой случайный код А при предыдущем обращении к автономным ресурсам 2.

В рассмотренном варианте реализации способа, при текущем успешном доступе к автономному ресурсу 2, в самом автономном ресурсе 2 в блок 26 памяти дополнительной области 6 памяти носителя 3 информации и в блок 21 памяти банка 15 данных был записан один и тот же, без использования каких-либо алгоритмов преобразования (восстановления) кодов, случайный код А.

3. Как и в варианте 1 способа после использования автономного ресурса 2, до формирования сигнала возврата носителя 3 информации, в автономном ресурсе 2 вырабатывают случайный код А. Выбирают алгоритм преобразования (восстановления) этого случайного кода А из числа алгоритмов преобразования (восстановления) кодов, хранящихся в блоке 12 памяти автономного ресурса 2. Преобразовывают в соответствии с этим алгоритмом выработанный случайный код А и записывают преобразованное значение этого случайного кода А в блок 28 памяти дополнительной области 6 памяти носителя 3 информации. Определяют в блоке 13 памяти банка данных автономных ресурсов 2 по соответствующим адресам индивидуальный признак (код В) алгоритма преобразования (восстановления) кодов и только этот признак записывают по соответствующим адресам в блоке 21 памяти банка 15 данных центрального устройства 1. В отличие от предыдущего варианта 1 способа этот алгоритм преобразования (восстановления) кодов не может быть выбран произвольно из всей совокупности алгоритмов преобразования (восстановления) кодов, которые допустимы для применения в варианте 1 способа. В данном варианте 3 способа этот алгоритм преобразования (восстановления) кодов должен выбираться из числа тех, которые содержат в себе критерии проверки заданному в них условию, которое должно быть выполнено для восстановленного с помощью этого алгоритма преобразования (восстановления) кода указанного случайного кода А в центральном устройстве 1 при следующим обращении к автономным ресурсам 2 на основании данного носителя 3 информации.

При следующем обращении к автономному ресурсу 2 код блока 28 памяти дополнительной области 6 памяти носителя 3 информации считывают и восстанавливают в соответствии с алгоритмом преобразования (восстановления) кодов, индивидуальный признак (код В) которого был передан в центральное устройство 1 при предыдущем обращении к автономному ресурсу 2. Восстановленное значение случайного кода должно удовлетворять критериям проверки, содержащимся в использованном алгоритме преобразования (восстановления) кодов.

Например, случайный код А может быть преобразован и записан в блок 28 памяти в виде кода, состоящего из двух частей: одна из этих частей как сложение его с единицей, вторая - как разность с числом два. После считывания с носителя 3 информации преобразованного случайного кода А и восстановления его в центральном устройстве 1 восстановленные указанные две части кода должны удовлетворять критериям проверки условия этого алгоритма преобразования (восстановления) кодов, например быть равны друг другу, соответствовать определенной формульной зависимости между собой или другим условиям.

В рассмотренном варианте реализации способа, при текущем успешном доступе к автономному ресурсу 2, в самом автономном ресурсе 2 в блок 28 памяти дополнительной области 6 памяти носителя 3 информации был записан не сам случайный код А, а его преобразованное, в соответствии с выбранным алгоритмом преобразования (восстановления) кодов, значение. При этом по линии 4 связи, как менее защищенной, в центральное устройство 1 был отправлен для хранения в блоке 21 памяти только индивидуальный признак (код В) алгоритма преобразования (восстановления) кода для последующего определения алгоритма восстановления преобразованного случайного кода А, считываемого с предъявленного носителя 3 информации при следующем обращении к автономным ресурсам 2.

Соответствие восстановленного значения этого случайного кода А критериям проверки условия, указанного в алгоритме преобразования (восстановления) кодов, является одним из необходимых условий принятия решения о предоставлении права доступа к автономному ресурсу 2 на основании данного носителя 3 информации. Необходимость выбора специального алгоритма преобразования (восстановления) кодов, а не произвольного из совокупности используемых в варианте 1 способа, определяется отсутствием в данном варианте способа значения проверяемого кода в банке 15 данных центрального устройства 1, так как он туда не посылался. Выполнение условия проверки служит подтверждением соответствия считанного с носителя 3 информации кода подлинному носителю 3 информации.

4. В варианте 3 способа после использования автономного ресурса 2, формирования случайного кода А, преобразования его в соответствии с выбранным алгоритмом преобразования (восстановления) кода определяют индивидуальный признак (код В) этого алгоритма преобразования (восстановления) кодов и записывают в блок 28 памяти в дополнительную область 6 памяти носителя 3 информации преобразованное значение случайного кода А, а в блок 29 памяти - указанный код В алгоритма преобразования (восстановления) кодов. При этом в линию 4 связи никакую информацию для записи в банк 15 данных центрального устройства 1, в том числе по адресам блока 21 памяти в текущем сеансе доступа к автономному ресурсу 2, не посылают.

При следующем обращении к автономному ресурсу 2 считывают преобразованный случайный код А из блока 28 памяти дополнительной области 6 памяти носителя 3 информации и в центральном устройстве 1 восстанавливают этот случайный код в соответствии с алгоритмом преобразования (восстановления) кодов, индивидуальный признак которого (код В) записан на самом носителе 3 информации в блоке 29 памяти. Для этого считывают код В из блока 29 памяти носителя 3 информации, определяют по нему алгоритм преобразования (восстановления) кодов по соответствующим адресам блока 19 памяти банка 15 данных центрального устройства 1. Восстановленное значение случайного кода А должно, также как и в варианте 3 способа, удовлетворять критериям проверки условия, содержащегося в использованном алгоритме преобразования (восстановления) кодов.

Данный вариант способа является в сравнении с предыдущими более защищенным от несанкционированного использования, так как при текущем обращении к автономному ресурсу 2 по линии 4 связи в центральное устройство 1, в соответствии с отличительными признаками этого варианта способа, не посылают дополнительную информацию, которая может быть использована для идентификации носителя 3 информации при следующем обращении к автономным ресурсам 2.

5. В варианте 4 способа после использования автономного ресурса 2, формирования случайного кода А, преобразования его в соответствии с выбранным алгоритмом преобразования (восстановления) кодов, записи в блок 28 памяти дополнительной области 6 памяти носителя 3 информации преобразованного значения случайного кода А, а в блок 29 памяти той же области 6 памяти записи индивидуального признака (кода В) алгоритма преобразования (восстановления) кодов посылают и в линию 4 связи по соответствующим адресам блока 21 памяти банка 15 данных центрального устройства 1 индивидуальный признак (код В) о выбранном алгоритме преобразования (восстановления) кодов.

При следующем обращении к автономному ресурсу 2 считывают и восстанавливают в соответствии с алгоритмом преобразования (восстановления) кодов преобразованное значение случайного кода А, записанного в блоке 28 памяти дополнительной области 6 памяти носителя 3 информации. Оно должно удовлетворять критериям проверки условия, содержащегося в использованном алгоритме преобразования (восстановления) кодов. Дополнительно проверяют в предъявленном носителе 3 информации соответствие индивидуального признака (код В) алгоритма преобразования (восстановления кодов), записанного в блоке 29 памяти дополнительной области 6 памяти носителя 3 информации, и в блоке 21 памяти банка 15 данных центрального устройства 1, полученного при предыдущем обращении к автономным ресурсам по данному носителю информации.

В данном варианте способа используется дополнительная проверка соответствия признака алгоритма преобразования (восстановления) кодов требуемому для данного носителя 3 информации. Вариант является компромиссным, так как, с одной стороны, индивидуальный признак (код В) алгоритма преобразования (восстановления) кодов передается по линии 4 связи, но, с другой, контролируется носитель 3 информации на наличие требуемого признака алгоритма преобразования (код В).

6. В каждом из обезличенных носителей 3 информации в процессе изготовления в блоке 26 памяти дополнительной области 6 памяти носителя 3 информациии записывают и хранят, например, одинаковое число различных дополнительных индивидуальных кодов идентификации данного носителя 3 информации, каждый из которых отличает данный носитель 3 информации от всех остальных. Один из этих кодов определяют как базовый.

Каждому коду идентификации одного и того же носителя 3 информации ставят в соответствие индивидуальный признак (код Б), отличающий этот код идентификации среди других допустимых кодов идентификации данного носителя 3 информации, а также, например, один и тот же код пароль для всех кодов идентификации данного носителя 3 информации на право использования данного носителя 3 информации при любом из кодов идентификации этого носителя 3 информации.

Индивидуальные признаки (коды Б) кодов идентификации одного и того же носителя 3 информации выбирают из фиксированного для него варианта набора кодов Б из совокупности допустимых признаков кодов идентификации для всех носителей 3 информации. В общем (простейшем) случае число различных кодов идентификации для каждого носителя 3 информации и вариант набора допустимых для них индивидуальных признаков (кодов Б) совпадает с совокупностью допустимых и является одним и тем же для всех носителей 3 информации.

В блок 27 памяти дополнительной области 6 носителя 3 информации записывают также индивидуальный признак (код Б) кода идентификации, определенного как базовый для данного носителя 3 информации, и, если необходимо, номер фиксированного для данного носителя 3 информации варианта набора кодов Б из совокупности допустимых.

Записывают и хранят в блоке 17 памяти банка 15 данных центрального устройства 1 по соответствующим адресам все коды идентификации данного носителя 3 информации (либо алгоритмическую последовательность определения их по базовому). Записывают и хранят соответствующий им код пароль носителя 3 информации в блоке 18 памяти банка 15 данных, а индивидуальные признаки признаки (коды Б) допустимых кодов идентификации - в блоке 23 памяти банка 15 данных.

В блоках 14 памяти всех автономных ресурсов 2 запоминают и хранят совокупность допустимых индивидуальных признаков (коды Б) кодов идентификации для всех носителей 3 информации, а также, если необходимо, номеров фиксированных вариантов наборов этих индивидуальных признаков кодов идентификации.

В любом автономном ресурсе 2 считывают с помощью блока 10 для записи/считывания кодов с предъявленного носителя 3 информации из дополнительной области 6 памяти записанный там индивидуальный признак (код Б) базового кода идентификации. Устройством 7 либо блоком 10 для записи/считывания кодов считывают с носителя 3 информации соответствующий базовый код идентификации носителя 3 информации и вместе с индивидуальным признаком (кодом Б) посылают на проверку в центральное устройство 1. Проверяют соответствие кода идентификации и его индивидуального кода Б значениям, хранящимся в блоках 17 и 23 памяти в банке 15 данных центрального устройства 1, и их соответствие друг другу. При соответствии формируют сигнал разрешения доступа к автономному ресурсу 2.

После использования автономного ресурса 2, до формирования сигнала возврата носителя 3 информации предъявившему его лицу и в общем случае, например, по случайному закону, в автономном ресурсе 2 выбирают из числа допустимых для данного носителя 3 информации новый индивидуальный признак (код Б) кода идентификации в блоке 14 памяти и записывают этот индивидуальный признак (код Б) в блок 27 памяти дополнительной области 6 памяти носителя 3 информации. Предварительно, если необходимо, считывают из блока 31 памяти дополнительной области 6 памяти носителя 3 информации номер его фиксированного варианта набора допустимых индивидуальных признаков (кодов Б) кодов идентификации для определения соответствующих адресов в блоке 14 памяти.

При следующем обращении к любому из автономных ресурсов 2 цикл проверки правильности кода идентификации носителя 3 информации, кода пароля и индивидуального кода Б, считываемого из блока 27 памяти дополнительной области 6 памяти носителя 3 информации, повторяется. Но если код пароля в данном варианте описания работы устройства остался без изменения, то в блоке 27 памяти дополнительной области 6 памяти носителя 3 информации записан новый код при предыдущем обращении к автономному ресурсу 2, индивидуальный признак (код Б) для кода идентификации, выбираемого при следующем обращении по данному носителю 3 информации к автономным ресурсам 2.

При очередном обращении за доступом к автономным ресурсам 2 по данному носителю 3 информации из блока 27 памяти дополнительной области 6 памяти носителя 3 информации будет считан индивидуальный признак (код Б) другого, записанного на носитель 3 информации при его изготовлении, кода идентификации, в соответствии с измененным при предыдущем обращении к автономному ресурсу 2 индивидуальным признаком (кодом Б) и соответствующей записью в блоке 27 памяти дополнительной области 6 памяти носителя 3 информации.

В центральном устройстве 1 будут проверены на соответствие требуемым заданный новый код идентификации носителя 3 информации, индивидуальный признак (код Б) этого кода идентификации, а также их соответствие друг другу.

Это простейший вариант способа для случая использования нескольких кодов идентификации для каждого носителя 3 информации. При каждом очередном обращении к автономным ресурсам 2 выбирается код идентификации, отличающийся от выбираемого при предыдущем успешном доступе к автономным ресурсам 2. При этом какой код идентификации будет выбран при очередном обращении к автономным ресурсам 2, задается при предыдущем успешном доступе к автономным ресурсам 2 записью в самом автономном ресурсе 2 в блок 27 памяти дополнительной области 6 памяти носителя 3 информации соответствующего индивидуального признака (кода Б) этого кода идентификации.

В текущем сеансе доступа к автономному ресурсу 2 по линии 4 связи в центральное устройство 1, в соответствии с отличительными признаками этого варианта способа, не посылают дополнительную информацию, которая может быть использована для идентификации носителя 3 информации при следующем обращении к автономным ресурсам 2.

7. В варианте 6 способа после использования автономного ресурса 2, до формирования сигнала возврата носителя 3 информации предъявившему его лицу, записи нового индивидуального признака (кода Б) кода идентификации в блок 27 памяти дополнительной области 6 памяти носителя 3 информации, этот же индивидуальный признак (код Б) кода идентификации записывают по соответствующему адресу в блоке 23 памяти банка 15 данных центрального устройства 1.

При очередном обращении за доступом к автономным ресурсам 2 по данному носителю 3 информации из блока 27 памяти дополнительной области 6 памяти носителя 3 информации считывают индивидуальный признак (код Б) другого, записанного на носитель 3 информации при его изготовлении, кода идентификации, в соответствии с измененным при предыдущем обращении к автономным ресурсам 2 индивидуальным признаком (кодом Б) и соответствующей записью в блоке 27 памяти дополнительной области 6 памяти носителя 3 информации.

В центральном устройстве 1 проверяют новый код идентификации носителя 3 информации, его индивидуальный признак (код Б), а также соответствие индивидуального признака (кода Б), считанного с носителя 3 информации и хранящегося в банке 15 данных в блоке 23 памяти центрального устройства 1.

Данный вариант способа позволяет проконтролировать соответствие носителя 3 информации требуемому коду идентификации, а не произвольному, хотя и допустимому, который может быть задан при попытке подделки носителя 3 информации для несанкционированного доступа к автономным ресурсам 2.

8. В дополнение к вариантам 6 и 7 способа, после успешного окончания доступа к автономному ресурсу 2 и записи другого индивидуального кода Б в в блок 27 памяти дополнительной области 6 памяти носителя 3 информации, выбирают произвольный из числа указанных ранее алгоритмов преобразования (восстановления) кодов, хранящихся в блоке 12 памяти банка данных автономного ресурса 2, преобразовывают в соответствии с ним индивидуальный признак (код Б) кода идентификации, записанный в дополнительную область 6 памяти носителя 3 информации, определяют индивидуальный признак (код В) алгоритма преобразования (восстановления) кодов и записывают этот код В и преобразованное значение индивидуального признака (код Б) кода идентификации по соответствующим адресам в блоке 21 памяти банка 15 данных центрального устройства 1.

При следующем обращении к любому из автономных ресурсов 2 цикл проверки правильности кода идентификации носителя 3 информации, кода пароля и индивидуального признака (кода Б) из блока 27 памяти дополнительной области 6 памяти носителя 3 информации повторяется. Но если код пароля в данном варианте описания работы устройства остался без изменения, то в блоке 27 памяти дополнительной области 6 памяти носителя 3 информации записан новый код при предыдущем обращении к автономным ресурсам 2, индивидуальный признак (код Б) для кода идентификации, выбираемого при следующем обращении по данному носителю 3 информации к автономным ресурсам 2. Индивидуальный признак (код В) алгоритма преобразования (восстановления) кодов для расшифровки (восстановления) индивидуального признака (кода Б) кода идентификации и преобразованное (зашифрованное) значение индивидуального признака (кода Б) отправлены автономным ресурсом 2 в блок 21 памяти центрального устройства 1.

При определении права получения доступа к автономным ресурсам 2 по данному носителю 3 информации из блока 27 памяти дополнительной области 6 памяти будет считан индивидуальный признак (код Б) другого, записанного на носитель 3 информации при его изготовлении, кода идентификации, в соответствии с измененным при предыдущем обращении за автономным ресурсом 2 индивидуальным признаком (кодом Б) и соответствующей записью в блоке 27 памяти дополнительной области 6 памяти носителя 3 информации.

В центральном устройстве 1 будут проверены новый код идентификации носителя 3 информации, индивидуальный признак (код Б) кода идентификации, а также соответствие индивидуального признака (кода Б) и восстановленного его значения в центральном устройстве 1 на основании кода идентификации, индивидуального признака (кода В) алгоритма преобразования (восстановления) кодов и найденного на его основе алгоритма преобразования (восстановления) кодов.

Этот вариант способа позволяет закодировать при передаче по линии связи индивидуальный признак (код Б) кода идентификации, который будет использован при следующем обращении к автономным ресурсам 2.

9. Как и в варианте 6 способа после использования автономного ресурса 2, до формирования сигнала возврата носителя 3 информации в автономном ресурсе 2, выбирают новый индивидуальный признак (код Б) кода идентификации носителя 3 информации в соответствии с особенностями варианта способа, а также алгоритм преобразования (восстановления) кодов из числа алгоритмов преобразования (восстановления) кодов, хранящихся в блоке 12 памяти банка данных автономного ресурса 2. Этот алгоритм преобразования (восстановления) кодов должен выбираться, как и в некоторых других вариантах способа, из числа тех, которые содержат в себе критерии проверки заданному в них условию, которое должно быть выполнено для восстановленного с помощью этого алгоритма преобразования (восстановления) кодов индивидуального кода Б в центральном устройстве 1 при следующим обращении к автономным ресурсам 2 на основании данного носителя 3 информации.

Преобразовывают в соответствии с этим алгоритмом преобразования (восстановления) кодов выбранный новый индивидуальный признак (код Б) кода идентификации и записывают преобразованное значение индивидуального кода Б в блок 30 памяти, а соответствующий индивидуальный признак (код В) алгоритма преобразования (восстановления) кодов - в блок 29 памяти дополнительной области 6 памяти носителя 3 информации.

При этом в линию 4 связи никакую информацию для записи по адресам блока 21 памяти банка 15 данных центрального устройства 1 в текущем сеансе доступа к автономному ресурсу 2 не посылают.

При следующем обращении к автономному ресурсу 2 считывают из блока 30 памяти дополнительной области 6 памяти носителя 3 информации преобразованный индивидуальный код Б кода идентификации, а из блока 29 индивидуальный код В алгоритма преобразования (восстановления) кодов. По индивидуальному коду В находят требуемый алгоритм преобразования (восстановления) кодов, восстанавливают в соответствии с ним индивидуальный признак (код Б). Восстановленное значение индивидуального кода Б должно удовлетворять критериям проверки, содержащимся в использованном алгоритме преобразования (восстановления) кодов. После этого проверенный код Б может быть использован для выбора соответствующего кода идентификации.

Данный вариант способа при реализации его отличительных признаков позволяет обойтись без посылки в линию 4 связи при текущем обращении к автономным ресурсам 2 дополнительной информации, которая может быть использована при следующем обращении к автономным ресурсам 2.

10. В варианте 6 способа в разные носители 3 информации в процессе изготовления в блок 26 памяти дополнительной области 6 памяти записывают и хранят неодинаковое число различных индивидуальных кодов идентификации для различных носителей 3 информации. При этом индивидуальные коды Б кодов идентификации для каждого носителя 3 информации выбирают из фиксированного для него варианта набора кодов Б из совокупности допустимых для всех носителей 3 информации. В блок 31 памяти дополнительной области 6 памяти носителя 3 информации записывают также номер варианта набора кодов Б кодов идентификации для данного носителя 3 информации. При следующем обращении к автономным ресурсам 2, после реализации права доступа к автономному ресурсу 2, до возврата носителя 3 информации, вначале считывают из блока 31 памяти дополнительной области 6 памяти носителя 3 информации записанный там номер варианта набора индивидуальных кодов Б данного носителя 3 информации, определяют в соответствии с ним фиксированный вариант набора индивидуальных кодов Б кодов идентификации для данного носителя 3 информации, произвольно выбирают из него новый индивидуальный код Б и записывают его в блок 27 дополнительной области 6 памяти этого носителя 3 информации.

Данный вариант способа позволяет использовать носители 3 информации с различным количеством допустимых кодов идентификации для одного носителя 3 информации. При этом обезличенные носители 3 информации перестают быть одинаковыми, реализация подделок более затруднительна, кроме того может производиться тарификация носителей 3 информации, в общем случае по достигаемой надежности использования, при росте допустимого числа кодов идентификации.

11. В вариантах 6-10 способа для каждого носителя 3 информации периодически во времени после реализации права доступа, до возврата носителя 3 информации и записи соответствующего индивидуального кода Б в блок 27 памяти или его преобразованного значения в блок 30 памяти в дополнительной области 6 памяти носителя 3 информации, произвольно изменяют индивидуальные коды Б кодов идентификации в фиксированном для каждого носителя 3 информации варианте набора кодов Б и(или) сам номер варианта набора кодов Б кодов идентификации для данного носителя 3 информации. При этом производят соответствующие изменения и в банке 15 данных центрального устройства 1 и в носителе 3 информации по соответствующим адресам размещения кодов идентификации.

В этом варианте способа в определенные моменты времени можно изменять полностью или частично признаки, индивидуальные коды Б, кодов идентификации носителей 3 информации, что повышает степень защищенности носителей 3 информации от подделок, повышает надежность работы устройства и способа предоставления права доступа к автономным ресурсам. Данный вариант позволяет изменять индивидуальные коды Б только в момент доступа к автономным ресурсам 2, в том числе выбирать индивидуальный код Б для записи или его преобразованного значения в дополнительную область 6 памяти носителя 3 информации уже из нового набора этих кодов.

12. В вариантах 6-10 способа для каждого носителя 3 информации время от времени произвольно изменяют индивидуальные коды Б кодов идентификации для каждого носителя 3 информации в фиксированном варианте набора кодов Б и(или) сам номер варианта набора индивидуальных кодов Б для данного носителя 3 информации. При этом производят соответствующие изменения и в банке 15 данных центрального устройства 1 и в носителе 3 информации по соответствующим адресам размещения кодов идентификации. За исключением изменения при этом и в банке 15 данных, и в носителе 3 информации данных, относящихся к индивидуальному коду Б или его преобразованному значению, записанных для каждого носителя 3 информации при последнем обращении к автономному ресурсу 2.

В этом варианте способа можно изменять полностью или частично индивидуальные признаки (коды Б) кодов идентификации носителей 3 информации, но в отличие от предыдущего варианта это можно делать в произвольные моменты времени. Данный вариант позволяет изменять индивидуальные коды Б и не в момент доступа к автономным ресурсам, но при этом индивидуальные коды Б (или его преобразованное значение и признак алгоритма преобразования (восстановления) кодов) должны быть сохранены неизменными до следующего обращения к автономным ресурсам 2 и в носителе 3 информации, и в банке 15 данных центрального устройства 1. Такая особенность расширяет возможности по обеспечению надежности способа и устройства его реализации.

13. В вариантах 6-12 способа дополнительно для повышения надежности предоставления права доступа к автономным ресурсам 2 из центрального устройства 1 в соответствии с описанной последовательностью работы устройства в любой момент времени до выработки сигнала разрешения доступа к автономным ресурсам 2 формируют требование и считывают с предъявленного носителя 3 информации другой код идентификации этого носителя 3 информации, записанный на этот носитель 3 информации при его изготовлении. Требуемый индивидуальный признак (код Б) кода идентификации носителя 3 информации вырабатывают, например, в автономном ресурсе 2 или в центральном устройстве 1. Проверяют соответствие нового кода идентификации данного носителя 3 информации требуемому, хранящемуся в банке 15 данных для данного индивидуального признака (кода Б).

В данном варианте способа допустима возможность считывания с предъявленного носителя 3 информации кодов идентификации, записанных на носителе 3 информации при его изготовлении, в произвольной, а при необходимости, и в заданной последовательности.

14. В варианте способа 6, после проверки на соответствие требуемым значениям считанного с предъявленного носителя 3 информации из блока 27 памяти дополнительной области 6 памяти индивидуального признака (кода Б) и соответствующего ему базового кода идентификации, а при необходимости и номера варианта набора кодов Б кодов идентификации, записанных при изготовлении носителя 3 информации, центральное устройство 1 посылает в автономный ресурс 2, в общем случае, например, по случайной зависимости, но без повторения на ряде последовательных обращений к автономным ресурсам 2, запрос с другим индивидуальным признаком (кодом Б) кода идентификации из совокупности допустимых для данного носителя 3 информации соответствующего варианта набора кодов Б кодов идентификации. После этого считывают с носителя 3 информации соответствующий этому индивидуальному коду Б код идентификации, проверяют его соответствие коду идентификации, записанному в банке 15 данных центрального устройства 1 для указанного индивидуального признака (кода Б), а после использования соответствующим лицом права доступа к автономному ресурсу 2 сразу же формируют сигнал возврата носителя 3 информации без использования записи дополнительной информации на носитель 3 информации.

Такое использование способа не требует применения носителей 3 информации с записью информации на носитель 3 информации в процессе его применения.

В этом варианте способа вначале по базовому коду идентификации проверяют достоверность носителя 3 информации, определяют номер варианта набора кодов Б кодов идентификации и допустимость его для данного базового кода идентификации. Выбирают из этого набора другой индивидуальный признак (код Б) кода идентификации и считывают из предъявленного носителя 3 информации другой код идентификации, соответствующий этому коду Б.

В этом варианте способа может быть произведена проверка в произвольной последовательности нескольких кодов идентификации данного носителя 3 информации.

15. В вариантах п.1-14 способа некоторым носителям 3 информации ставят в соответствие несколько различных кодов паролей. При соответствии кода идентификации носителя 3 информации требуемому предлагают лицу, осуществляющему реализацию права доступа к автономному ресурсу 2, ввести код пароля, отличный от кода пароля при предыдущем обращении к любому из автономных ресурсов 2. Вводят код пароля в очередности, заранее известной и для потребителя, и в центральном устройстве 1. Указанное соглашение, разумеется, предусматривает, что соответствующие коды пароля недоступны для ознакомления с ними кому бы то ни было, во всяком случае до применения его указанным лицом в установленном порядке.

Проверяют код пароля на соответствие требуемому, а также соответствие введенного кода пароля требуемой очередности набора кодов паролей на ряде последовательных обращений к автономным ресурсам 2, хранящейся в банке 15 данных центрального устройства 1. После этого, при необходимости, продолжают проверки для определения права доступа к автономному ресурсу 2.

Данный вариант способа делает крайне затруднительным несанкционированное использование утерянного носителя 3 информации для неквалифицированного злоумышленника.

16. В вариантах 1-14 способа некоторым носителям 3 информации ставят в соответствие несколько различных кодов паролей. Каждому из кодов пароля данного носителя 3 информации ставят в соответствие индивидуальный признак (код Г), который выделяет этот код пароля среди других кодов паролей для данного носителя 3 информации. Запоминают коды паролей каждого носителя 3 информации в блоке 18 памяти, а соответствующие им индивидуальные признаки (коды Г) в блоке 24 памяти банка 15 данных центрального устройства 1. При выполнении условий предыдущих проверок предъявленного носителя 3 информации выбирают, в общем случае, например, по случайной зависимости, но без повторения на ряде последовательных обращений к автономным ресурсам индивидуальный признак (код Г) кода пароля из блока 24 памяти и предлагают лицу, осуществляющему реализацию права доступа к автономному ресурсу 2, ввести соответствующий этому индивидуальному коду Г код пароля на основании заключенных ранее соглашений на обслуживание. Указанное соглашение на обслуживание также разумеется предусматривает, что соответствующие коды пароля недоступны для ознакомления с ними кому бы то ни было, во всяком случае до применения его указанным лицом в установленном порядке.

Вводят соответствующий код пароль и проверяют его соответствие заданному, после чего, при необходимости, продолжают проверки для определения права доступа к автономному ресурсу 2.

Данный вариант способа делает крайне затруднительным несанкционированное использование утерянного носителя 3 информации для любого злоумышленника.

17. В вариантах 1-16 способа, до пересылки кодов идентификации и пароля носителя 3 информации для проверки в центральное устройство 1, выбирают в автономном ресурсе 2 произвольный алгоритм преобразования (восстановления) кодов из блока 12 памяти, преобразуют в соответствии с ним код идентификации и(или) пароля предъявленного носителя 3 информации, передают преобразованные значения этих кодов и индивидуальные признаки (коды В) использованных алгоритмов преобразования (восстановления) кодов в центральное устройство 1. Находят в банке 15 данных в центральном устройстве 1 по индивидуальным кодам В соответствующие алгоритмы преобразования (восстановления) кодов и восстанавливают в соответствии с ними считанные с носителя 3 информации коды идентификации и пароля для проверки их соответствия заданным.

В данном варианте способа дополнительно преобразовываются (зашифровываются) передаваемые по линии 4 связи коды идентификации и пароля. При этом преобразование (шифрование) этих кодов производится по различным алгоритмам преобразования (восстановления) при каждом очередном доступе к автономным ресурсам 2. Информация в центральное устройство 1 о том, какой алгоритм преобразования (восстановления) кодов использован, передается также в преобразованном (зашифрованном) виде, который определен индивидуальным признаком (кодом В) алгоритма преобразования (восстановления) кодов.

18. В вариантах 1-17 способа, до начала работы устройства для подтверждения права на получение доступа к автономным ресурсам 2 или в произвольные свободные моменты времени, в соответствии с вариантом способа, для каждого носителя 3 информации выбирают произвольный алгоритм преобразования (восстановления) кодов из совокупности алгоритмов преобразования (восстановления) кодов блока 19 памяти центрального устройства 1 и преобразуют в соответствии с ним код (коды) пароля соответствующего носителя 3 информации. Записывают и хранят в банке 15 данных в блоке 21 памяти по соответствующим адресам определяемым кодом идентификации этого носителя 3 информации, вместо самих значений кодов паролей, их преобразованные значения и соответствующий (соответствующие) индивидуальный (индивидуальные) код В (коды В) алгоритма (алгоритмов) преобразования (восстановления) кодов. При этом запись соответствующих значений кодов паролей в блок 18 памяти не производят.

При проверке в центральном устройстве 1 набранного кода пароля по коду идентификации предъявленного в автономном ресурсе 2 носителя 3 информации находят соответствующие адреса блока 21 памяти, восстанавливают в соответствии с определенным по индивидуальному коду В алгоритмом преобразования (восстановления) кодом код пароля и сравнивают его со считанным для предъявленного носителя 3 информации. После этого, при необходимости, продолжают проверки для определения права доступа к автономному ресурсу 2.

В данном варианте способа обеспечивается дополнительная защита от несанкционированной утечки информации о кодах пароля, так как коды пароля хранятся в преобразованном (зашифрованном) виде, по алгоритмам преобразования (восстановления) кодов, которые можно изменять достаточно произвольно во времени.

19. В вариантах 1-18 способа по соответствующим адресам в каждом из носителей 3 информации в блоке 32 памяти дополнительной области 6 памяти носителя 3 информации, а также банка 15 данных, в блоке 22 памяти центрального устройства 1, сохраняют, например, несколько, в последовательности их применения, последних соответствующих кодов, использованных для проверки и подтверждения достоверности носителя 3 информации для каждого очередного успешного обращения к автономным ресурсам 2.

До предоставления права доступа к автономному ресурсу 2 дополнительно проверяют соответствие некоторых из ранее записанных и использованных кодов данного носителя 3 информации, хранящихся в блоке 32 памяти дополнительной области 6 памяти предъявленного носителя 3 информации, и соответствующих кодов в банке 15 данных в блоке 22 памяти для этого же носителя 3 информации с учетом использованных алгоритмов преобразования (восстановления) кодов. При необходимости также проверяют соответствие последовательности использования этих кодов.

В данном варианте способа существенно повышается защищенность от несанкционированного использования права доступа к автономным ресурсам 2, так как предъявляемый носитель 3 информации должен хранить некоторую предысторию его использования.

20. В вариантах 1-19 способа, после использования автономного ресурса 2, до формирования сигнала возврата предъявленного носителя 3 информации, по командам из центрального устройства 1 в автономном ресурсе 2 при необходимости производят в требуемом объеме изменение информации, записанной в блоке 33 памяти дополнительной области 6 памяти носителя 3 информации, в том числе и(или) записывают произвольный код и(или) любую другую информацию, в том числе в преобразованном (зашифрованном) виде. При этом в блоке 22 памяти банка 15 данных центрального устройства 1 сохраняют для каждого носителя 3 информации всю необходимую информацию о произведенных изменениях.

До предоставления права очередного доступа к автономному ресурсу 2 дополнительно проверяют соответствие информации в блоке 33 памяти дополнительной области 6 памяти предъявленного носителя 3 информации и в банке 15 данных центрального устройства 1 с учетом изменений, сделанных при предыдущих обращениях к автономным ресурсам 2.

Данный вариант способа предоставляет широкие возможности для защиты от несанкционированного доступа к автономным ресурсам 2.

Кроме того он позволяет центральному устройству 1 через носители 3 информации дополнительно контролировать работу автономных устройств 2.

21. В вариантах 1-20 способа, до формирования сигнала возврата носителя 3 информации предъявившему его лицу, в общем случае, например, по случайному закону, выбирают, например, в центральном устройстве 1 дополнительный код идентификации из числа допустимых и записывают этот код идентификации и соответствующий ему индивидуальный код Б для данного носителя 3 информации соответственно в блоки 26 и 27 памяти дополнительной области 6 памяти этого носителя 3 информации. Кроме того, в этот же блок 26 памяти записывают метку, например, в соответствующий разряд нового кода идентификации о том, что код идентификации модифицирован. Выбирают произвольный из числа известных алгоритм преобразования (восстановления) кодов, преобразовывают в соответствии с ним код идентификации из блока 26 памяти и(или) соответствующий ему индивидуальный код Б из блока 27 памяти дополнительной области 6 памяти носителя 3 информации. Определяют индивидуальный код В алгоритма преобразования (восстановления) кодов и записывают этот индивидуальный код В, преобразованные значения кода идентификации и соответствующего индивидуального кода Б в блоке 21 памяти банка 15 данных по соответствующим адресам, определяемым введенным дополнительным кодом идентификации носителя 3 информации и(или) его базовым кодом идентификации, записанным в носитель 3 информации при его изготовлении.

При очередном обращении к автономному ресурсу 2 при проверке соответствия кода идентификации носителя 3 информации определяют наличие метки в соответствующем разряде кода идентификации, находят в банке 15 данных индивидуальный код В, а по нему сам алгоритм преобразования (восстановления) кодов. Восстанавливают из банка 15 данных требуемый код идентификации и соответствующий ему индивидуальный код Б и проверяют их соответствие считанным с предъявленного носителя 3 информации.

Данный вариант способа позволяет дополнительно проконтролировать достоверность предъявленного требования на доступ к автономным ресурсам 2 для данного носителя 3 информации.