Изобретение относится к технике автоматизированной идентификации личности человека по его биометрическому образу и может использоваться при голосовании, электронных покупках, авторизации электронных документов, в электронных паспортах и удостоверениях личности, при ограничении доступа к информации.

Известен способ идентификации человека по рисунку линий кожи на его пальце [1], который состоит в однократном сканировании рисунка линий кожи, выделении особых контрольных точек рисунка по ГОСТ [2], запоминании расположения особых контрольных точек рисунка в виде биометрического шаблона и последующем сравнении расположения особых контрольных точек предъявленного для идентификации рисунка с их эталонным расположением в запомненном ранее биометрическом шаблоне. Обычно биометрический шаблон рисунка линий отпечатка пальца оформляют в виде списка особых контрольных точек и описания их взаимного расположения. Для усиления способа принято дополнять особые контрольные точки (обрывы и слияния линий рисунка) статистическими характеристиками окружающего их изображения [3], например углом наклона линий рисунка и расстояниями до соседних линий. Дополнительные параметры, характеризующие рисунок в области каждой особой контрольной точки, также запоминают в биометрическом шаблоне и далее используют при сравнении с биометрическим шаблоном предъявленного рисунка.

Первым недостатком описанного выше способа является недостаточно высокое качество биометрической защиты (относительно высокая вероятность ложного отказа «Своему» пользователю в идентификации и относительно высокая вероятность пропуска «Чужого»). Относительно низкое качество защиты способа аналога обусловлено тем, что реальные сканеры рисунка линий кожи пальца вносят ошибки в сканируемое изображение, могут быть пропущены некоторые особые контрольные точки и могут появиться ложные особые контрольные точки рисунка (разрывы линий рисунка отпечатка пальца и их слияния).

Вторым недостатком описанного выше способа распознавания является наличие в устройствах биометрического шаблона или эталонного рисунка отпечатка пальца. Наличие биометрического шаблона в программном обеспечении устройств распознавания рисунка отпечатка пальца не позволяет обеспечить надежную защиту программ от их модификаций и не позволяет обеспечить анонимность идентифицируемой личности. Получив доступ к базе биометрических шаблонов проверяемых отпечатков пальцев, злоумышленник может их подменить, а также может узнать имена людей, на идентификацию которых обучена система. В ряде медицинских, социальных и коммерческих приложений подмена биометрических шаблонов и компрометация анонимности пользователей недопустимы.

С отмеченным выше первым недостатком борется способ ограничения доступа к защищаемой системе [4], по которому биометрический шаблон корректируют после каждой положительной идентификации и тем самым накапливают статистику появления той или иной особой контрольной точки в идентифицируемом рисунке. Второй недостаток - слабую защищенность и невозможность обеспечить анонимность пользователя способ [4] не устраняет.

Наиболее близким к заявляемому способу является способ преобразования рисунка отпечатка пальца в ключ доступа [5]. Этот способ сводится к многократному сканированию рисунка отпечатка пальца, выявлению всех особенностей рисунка (всех контрольных точек), статистической оценке вероятности появлений той или иной особой контрольной точки, выбору только тех особых контрольных точек, которые часто встречаются в предъявленных для обучения примерах отсканированных рисунков отпечатков пальцев. Из часто появляющихся особых контрольных точек формируют специальные биометрические шаблоны в виде специальных графов. При аутентификации человека проверяют совпадение полученного графа со списком параметров вершин эталонных графов. Каждому эталонному графу (биометрическому шаблону) ставится в соответствие свой ПИН-код, используемый далее при аутентификации.

Способ-прототип [5] лишен первого и второго недостатков описанных ранее аналогов, однако он обладает третьим серьезным недостатком. По этому способу приходится учитывать только (статистически значимые) наиболее часто встречающиеся в примерах особые контрольные точки (приходится отбрасывать от 30 до 70% обнаруженных особых контрольных точек с вероятностью появления от 0.7 и ниже), что существенно снижает стойкость системы аутентификации к атакам подбора. В соответствии с таблицей №A3 приложения «А» к ГОСТу [6] стойкость системы биометрической аутентификации к атакам подбора экспоненциально связана с числом учитываемых при аутентификации особых контрольных точек. Снижения числа контрольных точек на 30-70% многократно ослабляет биометрическую защиту. Так, при учете 32 контрольных точек стойкость к атакам подбора

составит 1011,2, если же отбросить 50% контрольных точек, оставив только 16, то стойкость к атакам подбора снизится до величины 105,6. Происходит нежелательное снижение стойкости к атакам подбора в 104,6 раз (снижение стойкости примерно в 40000 раз).

Известны устройства для реализации различных способов биометрической аутентификации. Например, устройство [7] выполнено в виде отдельного корпуса, имеющего малые размеры. В корпусе устройства размещены считыватель рисунка кожи пальца, процессор, USB порт связи с внешними устройствами, первая область памяти, доступная для внешних устройств, и вторая область памяти, недоступная для внешних устройств. Основным недостатком этого устройства является то, что в недоступной для внешнего считывания области памяти процессора хранится биометрический шаблон аутентифицируемого пальца. Это снижает безопасность, возможно вскрытие корпуса, осуществление физического доступа к памяти с конфиденциальными биометрическими данными. Кроме того, вероятен программный взлом защиты путем заражения внутреннего программного обеспечения вирусом, который автоматически изменит последний бит решающего правила. Тогда биометрическая защита данных будет пускать всех «Чужих» и останавливать «Своего».

Целью предлагаемого изобретения является повышение надежности биометрической аутентификации личности человека через повышение стойкости защиты устройств к атакам подбора, за счет повышения безопасности исполнения программ, реализующих предложенный способ, за счет обеспечения анонимности пользователя, применяющего предложенный способ аутентификации. Повышение надежности биометрической аутентификации, повышение стойкости устройств к атакам подбора, рост безопасности программ в этих устройствах, обеспечение анонимности пользователя - все это является техническими результатами, отличающими предложенный способ и устройство от аналогов и прототипов.

Предлагаемый способ биометрической аутентификации при его реализации в соответствии с пунктом 1 формулы изобретения позволяет многократно усилить биометрическую защиту и надежность биометрической аутентификации за счет того, что он позволяет многократно повысить число учитываемых контрольных точек в биометрическом шаблоне аутентифицируемого рисунка отпечатка пальца.

Предлагаемый способ биометрической аутентификации при его реализации в соответствии с пунктами 1 и 2 формулы изобретения позволяет дополнительно увеличить безопасность использования программ, их реализующих, и обеспечить анонимность пользователя.

Предлагаемая реализация способов в виде устройства по пунктам 1, 2, 3 формулы изобретения позволяет достичь всех перечисленных выше технических целей в совокупности.

Сущность предлагаемого изобретения по пункту 1 формулы сводится к многократному считывании рисунка линий кожи отпечатка пальца и в выделении на примерах этого рисунка положения особых контрольных точек (точек слияния двух параллельно идущих папиллярных линий или точек обрыва одной папиллярной линий). После выделения особых контрольных точек на каждом примере рисунка отпечатка пальца все имеющиеся примеры рисунков совмещают между собой, добиваясь максимального совпадения у них выделенных ранее особых контрольных точек. Кроме того, статистически оценивают вероятность появления той или иной особой контрольной точки в рисунке и статистически оценивают параметры рисунка в областях, окружающих каждую особую контрольную точку (оценивают средний наклон линий в районе особой контрольной точки, число потовых желез в области контроля, расстояние между гребнями или впадинами). После того как все параметры особых контрольных точек определены, из них формируют биометрический шаблон.

Отличие предложенного способа от способа-прототипа состоит в том, что при формировании биометрического шаблона используют все выявленные контрольные точки, в том числе особые контрольные точки, встречающиеся не во всех примерах рисунков отпечатков пальцев. Процедуру аутентификации предъявленного рисунка отпечатка пальца выполняют так же, как и в способах-аналогах, то есть проверяют совпадение выявленных особых контрольных точек и их параметров с особыми контрольными точками биометрического шаблона. Обычно положительное аутентификационное решение принимают только при условии 80% совпадения выявленных особых контрольных точек с особыми контрольными точками биометрического шаблона.

Еще одно отличие предложенного способа от способов-аналогов и способа-прототипа состоит в том, что при формировании биометрического шаблона дополнительно используют контрольные точки, не содержащие никаких особенностей линий рисунка отпечатка пальца. Запоминают координаты дополнительных контрольных точек на рисунке, в которых нет особенностей, запоминают параметры областей рисунка вокруг дополнительных контрольных точек, формируя тем самым расширенный биометрический шаблон. При аутентификации проверяемого рисунка отпечатка пальца принимают положительное решение, только если в дополнительных контрольных точках расширенного биометрического шаблона не обнаружено ни одной особенности или этих особенностей крайне мало (случайно появились не более одной-двух особенностей). В случае обнаружения одной или двух особенностей в дополнительных контрольных точках расширенного биометрического шаблона, а также в случае существенного (более чем на 20%) расхождения статистических параметров областей окружающего их рисунка принимается решение об отказе в аутентификации.

Сущность предлагаемого изобретения по пункту 2 формулы сводится к заданию извне или от внутреннего генератора случайных чисел личного кода пользователя, далее задают связи искусственной нейронной сети так, чтобы все ее входы соответствовали всем контрольным точкам аутентифицируемого рисунка отпечатка пальца, а все выходы нейронной сети соответствовали битам заданного ранее личного кода пользователя. Связи внутри нейронной сети (связи между искусственными нейронами разных слоев и связи искусственных нейронов внутри одного слоя) могут быть заданы в соответствии с разными алгоритмами, в том числе они могут быть заданы случайно. После этого осуществляют обучение сформированной сети искусственных нейронов так, чтобы каждый пример рисунка отпечатка пальца, используемый при обучении, давал заданный личный код пользователя (выполняется требование ГОСТ [6]). При обучении искусственной нейронной сети может быть использован любой из известных алгоритмов обучения [1], однако желательно использовать один из быстрых алгоритмов обучения [8]. Обучение нейронных сетей с двумя, тремя слоями нейронов, имеющих сотни входов и сотни выходов, обычными алгоритмами занимает слишком много времени (десятки и сотни часов машинного времени).

После того как искусственная нейронная сеть обучена, по предложенному способу необходимо уничтожить информацию о личном коде пользователя (в программной реализации способа заданный личный код стирается и далее не сохраняется). Кроме того, в сформированном ранее расширенном биометрическом шаблоне стирают большую часть информации, характеризующей включенные в биометрический шаблон контрольные точки. Оставляют три-четыре особые контрольные точки, а информацию о всех остальных контрольных точках уничтожают. То есть новый расширенный безопасный биометрический шаблон состоит из полной информации о трех-четырех особых контрольных точках, а о всех остальных контрольных точках в биометрическом шаблоне остается только информация о координатах контрольной точки и ее размерах (информация о том, какой тип этой контрольной точки и каковы все ее иные параметры, по заявляемому способу намеренно уничтожается). Информация о обученной нейронной сети сохраняется в виде таблицы связей нейронов этой сети и в виде таблицы значений этих связей (весовые коэффициенты связей нейронов могут быть как положительными, так и отрицательными).

При аутентификации проверяемого рисунка отпечатка пальца сканируют этот рисунок, выделяют на нем особые контрольные точки, совмещают выделенные контрольные точки с тремя-четырьмя сохраненными точками в биометрическом шаблоне (так, в биометрическом шаблоне фиг.4 оставлено 3 особые контрольные точки для совмещения с шаблоном проверяемых рисунков) так же, как в способе-прототипе, в соответствии с доотличительной частью заявленной формулы изобретения. Новым в предложенном способе является то, что при аутентификации используется расширенный биометрический шаблон, обращаясь к нему, из него извлекают координаты и размеры содержащихся в нем контрольных точек, далее определяют параметры аутентифицируемого рисунка в каждой из контрольных точек расширенного биометрического шаблона. Далее параметры каждой контрольной точки подают на соответствующий этой контрольной точке вход нейронной сети, а нейронная сеть преобразует входные данные в некоторый выходной код. Выходной код нейросети подают на входы криптографического механизма аутентификации. Если полученный нейронной сетью выходной код соответствует личному коду пользователя (например, ПИН-коду пользователя), то криптомеханизм аутентификации срабатывает, выдавая положительное аутентификационное решение. Если выходной код нейросети не соответствует личному коду пользователя, то криптомеханизм аутентификации выдает отрицательное решение. По предложенному способу может быть использован любой криптографический механизм аутентификации [8], например классический механизм парольной аутентификации с безопасным хранением конфиденциальной информации о пароле (ПИН-коде) в виде значения его хеш-функции.

Предложенные способы по пункту 1 и пункту 2 формулы изобретения могут быть реализованы в виде специальной программы или в виде некоторого программно-аппаратного устройства. Наиболее высокий уровень безопасности может быть обеспечен только, когда программно-аппаратное устройство пользователь носит с собой (устройство имеет малые размеры) и в его корпусе размещены считыватель рисунка кожи пальца, процессор, порт связи с внешними устройствами, первая область памяти, доступная для внешних устройств, и вторая область памяти, недоступная для внешних устройств.

Известно малогабаритное устройство, выполненное в виде корпуса, в котором размещены считыватель рисунка линий кожи пальца, процессор, порт связи с внешними устройствами, первая область памяти, доступная для внешних устройств, и вторая область памяти, недоступная для внешних устройств. В этом устройстве процессор и вторая область памяти, недоступная внешним устройствам, образуют доверенную вычислительную среду, в которой размещены блок предварительной обработки биометрических данных, первый вход которого соединен с выходом считывателя рисунка линий кожи пальца, выход блока предварительной обработки биометрических данных соединен с входом блока хранения примеров рисунков линий кожи пальца, выход блока хранения примеров рисунка линий кожи пальца соединен со входом блока формирования биометрического шаблона рисунка линий кожи пальца, выход блока формирования шаблона соединен с входом блока хранения биометрического шаблона, выход блока хранения биометрического шаблона соединен со вторым входом блока предварительной обработки биометрических данных, перечисленные выше блоки реализованы в вычислительной среде, образованной процессором и второй областью памяти, недоступной для внешних устройств.

Заявленный положительный эффект достигается тем, что в устройство дополнительно введены блок эмуляции нейросети, блок хранения таблиц описания связей и параметров нейронов нейросети, блок обучения нейросети, блок реализации механизма криптографической аутентификации, блок формирования ключа, причем выход блока хранения примеров рисунков линий кожи пальца соединен с первым входом блока эмуляции нейросети, второй вход блока эмуляции нейросети соединен с выходом блока предварительной обработки биометрических данных, третий вход блока эмуляции нейросети соединен с выходом блока хранения таблиц связей и параметров нейронов нейросети, вход блока хранения таблиц связей и параметров нейронов нейросети соединен с выходом блока обучения нейронов нейросети, выход блока эмуляции нейросети соединен с первым входом блока обучения нейросети и с входом криптографического механизма аутентификации, выход механизма криптографической аутентификации соединен с внешними устройствами через первую область памяти и порт связи, выход блока формирования ключа соединен со вторым входом блока обучения нейронов нейросети, третий вход блока обучения нейронов нейросети соединен с первой областью памяти, доступной внешним устройствам.

По пункту 3 формулы заявленного изобретения новым являются связи между блоками, реализующими дополнительную нейросетевую обработку, и то, что все операции по нейросетевому преобразованию биометрии пользователя в его личный ПИН-код должны осуществляться с обращениями к области внутренней памяти, недоступной для внешнего чтения. Расширенный биометрический шаблон, таблица описания связей нейронной сети и ее весовых коэффициентов должны находиться (размещаться) только во внутренней памяти устройства, недоступной для внешнего чтения. В ситуации, когда устройство не работает (остановлено), во внутренней памяти устройства (в отличие от прототипа) нет личного кода пользователя, а расширенный биометрический шаблон, хранящийся во внутренней памяти, не может быть использован для нейросетевого восстановления личного кода пользователя, так как не содержит потенциально опасной подробной информации об аутентифицируемом отпечатке пальца. Данные таблиц связей обученной нейронной сети и таблицы значений параметров этих связей, хранящиеся во внутренней памяти устройства, не могут быть использованы для восстановления неизвестного злоумышленнику личного кода пользователя.

На фиг.1 изображен пример взаимного расположения поля из 7 особых контрольных точек, выявляемых на примерах аутентифицируемого рисунка с высокой вероятностью, находящейся в пределах от 1.0 до 0.7 (эти особые контрольные точки присутствуют в 7 из 10 примеров отсканированного отпечатка пальца).

На фиг.2 изображен пример взаимного расположения поля из 18 особых контрольных точек, выявляемых на примерах аутентифицируемого рисунка с высокой и низкой вероятностью, находящихся в пределах от 1.0 до 0.1. Дополнительные особые контрольные точки присутствуют только в части примеров обучения, в том числе дополнительно учитываются даже особые контрольные точки, обнаруженные только в одном примере, соответственно, имеющие вероятность появления 0.1 (обнаруженные только в одном примере из 10). Особые контрольные точки, появляющиеся с высокой вероятностью, отображены на фиг.2 треугольниками с темным цветом заливки, особые контрольные точки, имеющие вероятность появления менее 0.7, отображены на фиг.2 треугольниками без заливки.

На фиг.3 изображен пример взаимного расположения поля из 18 особых контрольных точек, которые дополнены 86 контрольными точками без каких-либо особенностей рисунка линий отпечатка пальца. Особые контрольные точки появляющиеся с высокой вероятностью на рисунке, отображены на фиг.3 треугольниками с темным цветом заливки, особые контрольные точки, имеющие вероятность появления менее 0.7, отображены на фиг.3 треугольниками без заливки. Места расположения контрольных точек без особенностей на фиг.3 отображены окружностями без заливки.

На фиг.4 изображен пример взаимного расположения поля из 104 контрольных точек, образующих расширенный биометрический шаблон после удаления из него большей части конфиденциальной биометрической информации. Вся биометрическая информация, кроме координат расположения у 101 контрольной точки, удалена. Контрольные точки с почти полностью уничтоженной биометрической информацией отображены на фиг.4 квадратами без заливки. Три особые контрольные точки, которые имеют высокую вероятность появления и которые в расширенном биометрическом шаблоне оставлены с полной биометрической информацией, отображены на фиг.4 треугольниками с темной заливкой.

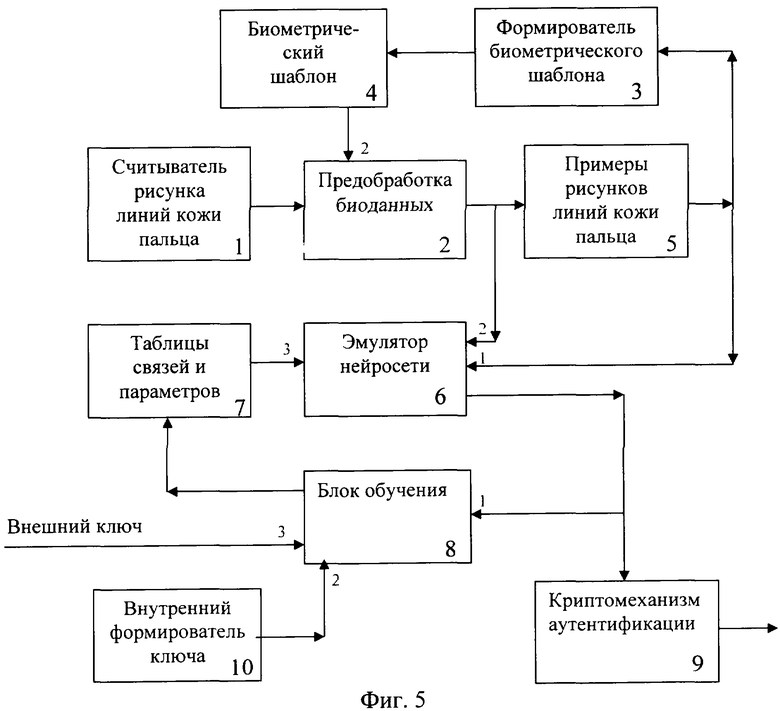

На фиг.5 изображена блок-схема реализации предложенного устройства, где считыватель 1 рисунка линий кожи пальца, блок 2 предварительной обработки биометрических данных, блок 3 хранения примеров рисунка линий кожи пальца, блок 4 формирования шаблона рисунка линий кожи пальца, блок 5 хранения биометрического шаблона, блок 6 эмуляции нейросети, блок 7 хранения таблиц описания связей и параметров связей нейронов нейронной сети, блок 8 обучения нейронов нейронной сети, блок 9 реализации механизма криптографической аутентификации, блок 10 формирования ключа.

Предложенное изобретение в части пункта 1 формулы может быть реализовано при обучении устройства (программы устройства) на нескольких примерах (например, 10 примерах) некоторого рисунка отпечатка пальца, имеющего 7 особых контрольных точек, встречающихся в примерах с вероятностью 0.7 и выше (в 7 примерах их 10). На фиг.1 отражено взаимное расположение этих особых точек. Выделение 7 наиболее вероятных особых контрольных точек осуществляется обычным образом в соответствии с рекомендациями [3], то есть во всех примерах находятся все особые контрольные точки (обрывы и слияния линий в анализируемых примерах отпечатка пальца). Далее выбираются три-четыре произвольные особые контрольные точки и по ним совмещаются все примеры рисунков. После этого оценивается вероятность появления той или иной особой контрольной точки, в исходный биометрический шаблон первыми заносят особые контрольные точки, вероятность появления которых выше 0.7. Далее для реализации предложенного способа из наиболее часто встречающихся особых контрольных точек выбирают три-четыре контрольные точки с вероятностью появления, близкой к единице. Эти особые контрольные точки по предложенному способу помечают особым образом, они располагаются первыми в списке особых контрольных точек, и далее никогда не уничтожают их биометрическую информацию. Эти три-четыре особые контрольные точки далее используются для совмещения особых контрольных точек биометрического шаблона и предъявленного для аутентификации рисунка.

Далее в биометрический шаблон заносят все выделенные из примеров рисунков особые контрольные точки, располагая их в порядке уменьшения вероятности их появления. На фиг.2 приведено расположение дополнительных 18 особых контрольных точек с учетом их вероятности появления. Кроме координат особых контрольных точек в биометрическом шаблоне записывают другие их характеристики (наклон линий в районе особой контрольной точки, число потовых желез в области контроля, расстояние между гребнями или впадинами, …), каждая характеристика заносится в свой столбец таблицы описания особых контрольных точек.

Техническим преимуществом предложенного способа аутентификации в сравнении с прототипом является использование им биометрического шаблона, учитывающего все особые контрольные точки (способы прототип и аналоги не способны учитывать все особые контрольные точки, они не могут учитывать особые контрольные точки с вероятностью появления ниже 0.7). По предложенному способу биометрический шаблон удается увеличить с 7 особых контрольных точек до 18 особых контрольных точек (фиг.2).

После формирования расширенного биометрического шаблона, учитывающего все особые контрольные точки, по предложенному способу полученный биометрический шаблон расширяют повторно. Для этой цели выделяют контрольные точки без каких-либо особенностей (эти точки могут быть выбраны случайно). Биометрический шаблон дополняют ими, занося в него их координаты и их иные характеристики в виде среднего наклона линий в районе особой контрольной точки (числа потовых желез в области контроля, расстояние между гребнями или впадинами, …). Эта ситуация отображена на фиг.3, где расширенный биометрический шаблон содержит координаты 104 контрольных точек.

Все описанные выше процедуры соответствуют пункту 1 формулы изобретения. Этот пункт решает самостоятельную техническую задачу по формированию расширенного биометрического шаблона, размеры которого в несколько раз больше, чем размеры биометрических шаблонов всех известных на данный момент способов и устройств анализа рисунков отпечатков пальцев. Известно (смотри таблицу № A3 приложения «А» к ГОСТу [6]), что размерность биометрического эталона экспоненциально связана со стойкостью системы к атакам подбора. Применительно к нашему случаю способы-аналоги создают биометрический шаблон из 7 особых контрольных точек, что обеспечивает крайне низкую стойкость к атакам подбора. В таблице № A3 приложения «А» к ГОСТу [6] нет данных для шаблона из 7 особых точек, эта таблица начинается с 16 особых контрольных точек, учет которых обеспечивает стойкость к атакам подбора не менее 105,3 попыток подбора. По предложенному способу расширенный биометрический шаблон имеет 104 контрольные точки. Это означает, что стойкость к атакам подбора возрастает многократно. Точно оценить возрастание стойкости по таблице № A3 приложения «А» к ГОСТу [6] нет возможности, так как эта таблица кончается на шаблонах с 38 контрольными точками, которые обеспечивают стойкость к атакам подбора не менее 1013,3 попыток. В связи с предложенным изобретением появилась техническая возможность создавать расширенные биометрические шаблоны, учитывающие сотни контрольных точек, что, видимо, потребует корректировки таблицы № A3 приложения «А» к ГОСТу [6] в сторону ее расширения. Предположительно биометрический шаблон из 104 контрольных точек должен дать стойкость к атакам подбора на уровне 1036.4 попыток, однако эти данные нуждаются в проверке. Такая оценка получена линейной интерполяцией данных в таблице A3 стандарта (104/38=2.74, то есть показатель степени должен возрасти в 2.74 раза или 13.3×2.74=36.4).

Техническое преимущество предложенного способа по сравнению с аналогами очевидно. Прототип и аналоги для рассматриваемого случая дают очень слабый биометрический шаблон (7 особых контрольных точек) со стойкостью к атакам подбора менее 105,3 попыток, а предложенный способ дает расширенный более сильный биометрический шаблон, учитывающий 104 контрольные точки и обеспечивающий повышение стойкости к атакам подбора в 1031,1 раз. Слабая биометрическая защита при ее выполнении по способам-аналогам становится сильной при условии ее выполнения по предложенному способу (пункт 1 формулы изобретения). По предложенному способу происходит более подробное описание рисунка, описываются не только те области, где есть особенности, но и те области, где нет особенностей рисунка линий отпечатка пальца.

Аутентификация по предложенному способу (пункт 1 формулы) осуществляется в полном соответствии с доотличительной частью пункта 1 формулы изобретения. На предъявленном рисунке отпечатка пальца выделяют особые контрольные точки, далее рисунок вращают и перемещают так, чтобы первые три особые контрольные точки расширенного биометрического эталона (см. фиг.4) совпали с особыми точками предъявленного рисунка. Если удается вращением и сдвигами добиться совпадения трех-четырех первых контрольных точек в списке расширенного биометрического шаблона с особыми контрольными точками рисунка, то продолжают аутентификации. Несовпадение трех-четырех первых контрольных точек расширенного биометрического шаблона с особыми контрольными точками рисунка прекращает аутентификацию, принимается отрицательное аутентификационное решение. Практика показывает, что обычно достаточно сохранения в биометрическом шаблоне полной информации о трех контрольных точках, однако иногда встречаются отпечатки пальцев, для которых приходится сохранять всю информацию о 4 первых наиболее часто встречающихся в обучающих примерах особых контрольных точек. По предложенному способу п.1 число полностью сохраненных контрольных точек не ограничивается. Единственным условием является то, что число полностью сохраненных контрольных точек, используемых для совмещения шаблона и рисунка, должно быть много меньше числа маскированных контрольных точках.

При совпадении параметров трех-четырех первых контрольных точек биометрического шаблона с точками рисунка проверяют параметры всех остальных контрольных точек предъявленного рисунка и сравнивают их значения с параметрами контрольных точек расширенного биометрического шаблона. При совпадении параметров 80% особых контрольных точек предъявленного рисунка с первыми 18-тью особыми контрольными точками расширенного биометрического шаблона (фиг.2) продолжают аутентификацию. Если совпадений менее 80%, то прекращают аутентификацию, принимают отрицательное аутентификационное решение. При продолжении аутентификации проверяют все оставшиеся контрольные точки расширенного биометрического шаблона. Появление хотя бы одной особенности рисунка в 86 (см. фиг.3) дополнительных контрольных точках приводит к отрицательному аутентификационному решению (в этих точках не должно быть особенностей рисунка). Расхождение по параметрам рисунка по окрестности более

20% дополнительных контрольных точек также приводит к отрицательному аутентификационному решению. Даже в случае отсутствия в 86 дополнительных контрольных точках особенностей рисунка значительные расхождения статистических параметров окрестностей рисунка в этих контрольных точках с параметрами биометрического шаблона приводят к отрицательному аутентификационному решению.

Предложенное изобретение в части пункта 2 формулы может быть реализовано через получение извне или от внутреннего генератора случайных чисел личного кода пользователя. Например, пусть это будет двоичный код «10100…», состоящий из 256 бит. Далее задают связи нейронной сети с 101 входом и 256 выходами (число входов у нейросети задают равное числу маскированных контрольных точек в расширенном биометрическом шаблоне, а число выходов нейросети задают равным длине кода - 256). Для этой цели последние 101 контрольные точки в расширенном биометрическом шаблоне случайным образом перемешивают и тем самым получают новый биометрический шаблон. Кроме того, задают связи нейронной сети так, чтобы нейроны учитывали по 32 параметра анализируемого рисунка. Внутренние связи нейронной сети могут быть заданы случайным образом и зафиксированы в таблице описания связей нейронной сети. При этом нейронная сеть должна иметь 256 выходов. Первый выход нейросети должен давать значение «1» - значение первого разряда личного кода пользователя, второй выход нейросети должен давать «0» - значение второго разряда личного кода и так далее. Последний 256 выход нейронной сети должен давать значение последнего 256 разряда личного кода пользователя.

Необученная нейронная сеть не может давать нужный личный код пользователя при предъявлении на ее 101 вход данных анализируемого рисунка. Для устранения этого нейронную сеть обучают по одному из известных алгоритмов обычного или быстрого обучения [1, 2]. При этом теоретически может быть использован любой алгоритм обучения, но на практике желательно использовать алгоритмы быстрого обучения [2]. После окончания обучения нейронной сети данные каждого примера рисунка отпечатка пальца «Свой» дают на выходе нейронной сети личный код пользователя. Другие случайные рисунки отпечатков пальцев «Чужой» дают другие случайные коды, отличающиеся от личного кода «Свой».

После обучения нейронной сети запоминают таблицу весовых коэффициентов связей обученной нейронной сети. Далее хранят данные о нейронной сети в виде двух таблиц (в виде первой таблицы связей и в виде второй таблицы значений этих связей, которые могут быть положительными и отрицательными и могут меняться в некотором диапазоне значений).

Для того чтобы обезопасить процедуру хранения расширенного биометрического шаблона в программах и устройства по пункту 2 формулы предложенного изобретения для всех 101 дополнительных контрольных точек уничтожают биометрическую информацию (информация о том, какой тип этой контрольной точки и каковы все ее иные параметры по заявляемому способу намеренно уничтожается). Сохраняется только информация о номере контрольной точки в перемешанном ранее списке и о ее координатах. Это позволяет обеспечить анонимность человека обучившего на своем биометрическом образе рисунка отпечатка пальца программу устройства аутентификации. Даже если злоумышленник получит доступ к расширенному биометрическому шаблону, он сможет определить только первые три-четыре особые контрольные точки. Этого недостаточно для точного поиска человека по большим базам отпечатков пальцев.

При аутентификации человека рисунок его отпечатка пальца обрабатывают в соответствии с пунктом 1 формулы изобретения и находят на нем данные, соответствующие всем 104 контрольным точкам расширенного биометрического эталона. Если три-четыре открытые контрольные точки (треугольники на фиг.3) совпадают в биометрическом шаблоне и предъявленном рисунке, то данные 101 контрольной точки этого рисунка подают на входы обученной ранее нейронной сети. При этом по таблицам связей и параметров нейросети ее программно эмулируют и получают выходной код нейронной сети. Этот полученный код подают на входы механизма криптографической аутентификации. Если этот механизм срабатывает, то он дает положительное аутентификационное решение (личный код пользователя совпал с выходным кодом нейросети). Если выходной код нейросети отличается от личного кода пользователя хотя бы одним битом из всех 256 бит, то криптомеханизм аутентификации не срабатывает, что эквивалентно отрицательному аутентификационному решению.

Техническим преимуществом предложенного способа по пункту 2 формулы изобретения является то, что в устройствах и их программах не хранится сам личный код пользователя. Этот код вырабатывается только в момент аутентификации и после нее уничтожается. Злоумышленник, получивший доступ к программному обеспечению защиты информации, не может найти там личный код пользователя, он не может восстановить личный код пользователя по расширенному биометрическому эталону (в нем уничтожена подавляющая часть биометрической информации) и не может восстановить личный код по таблицам описания обученной нейросети.

Реализация устройства по пункту 3 формулы сводится к созданию устройства с малыми размерами, причем в его корпусе должны быть размещены считыватель 1 рисунка кожи пальца, процессор, порт связи с внешними устройствами, первая область памяти, доступная для внешних устройств, и вторая область памяти, недоступная для внешних устройств. В доверенную вычислительную среду устройства, образованную процессором и второй областью памяти, недоступной внешним устройствам, должны быть размещены блок 2 предварительной обработки биометрических данных, блок 3 хранения примеров рисунка линий кожи пальца, блок 4 формирования шаблона рисунка линий кожи пальца, блок 5 хранения биометрического шаблона, блок 6 эмуляции нейросети, блок 7 хранения таблиц описания связей и параметров связей нейронов нейронной сети, блок 8 обучения нейронов нейронной сети, блок 9 реализации механизма криптографической аутентификации, блок 10 формирования ключа.

Выход считывателя 1 рисунка линий кожи пальца соединен со входом блока 2 предварительной обработки биометрических данных, выход блока 2 предварительной обработки биометрических данных соединен с входом блока 3 хранения примеров рисунков линий кожи пальца, выход блока 3 хранения примеров рисунка линий кожи пальца соединен со входом блока 4 формирования биометрического шаблона рисунка линий кожи пальца, выход блока 4 формирования шаблона соединен с входом блока 5 хранения биометрического шаблона, выход блока 5 хранения биометрического шаблона соединен со вторым входом блока 2 предварительной обработки биометрических данных, перечисленные выше блоки реализованы в вычислительной среде, образованной процессором и второй областью памяти, недоступной для внешних устройств.

Дополнительно в предложенном устройстве введены блок 6 эмуляции нейросети, блок 7 хранения таблиц описания связей и параметров нейронов нейросети, блок 8 обучения нейросети, блок 9 реализации механизма криптографической аутентификации, блок 10 формирования ключа, причем выход блока 3 хранения примеров рисунков линий кожи пальца соединен с первым входом блока 6 эмуляции нейросети, второй вход блока 6 эмуляции нейросети соединен с выходом блока 2 предварительной обработки биометрических данных, третий вход блока 6 эмуляции нейросети соединен с выходом блока 7 хранения таблиц связей и параметров нейронов нейросети, вход блока 7 хранения таблиц связей и параметров нейронов нейросети соединен с выходом блока 8 обучения нейронов нейросети, выход блока 6 эмуляции нейросети соединен с первым входом блока 8 обучения нейросети и с входом блока 9 криптографического механизма аутентификации, выход блока 9 механизма криптографической аутентификации соединен с внешними устройствами через первую область памяти и порт связи, выход блока 10 формирования ключа соединен со вторым входом блока 8 обучения нейронов нейросети, третий вход блока 8 обучения нейронов нейросети соединен с первой областью памяти, доступной внешним устройствам.

Считыватель 1 рисунка линий пальца выполнен в виде стандартной микросхемы, имеющей на своем корпусе окно для считывания рисунка линий кожи подушечек пальцев и выдающей в процессор оцифрованное изображение рисунка линий (аналог микросхемы, используемой прототипом [7]).

Блок 2 предварительной обработки биометрических данных осуществляет выделение линий рисунка, выделение особых точек на линиях рисунка, а также вращение и смещение рисунка для совмещения заданного заранее числа точек биометрического шаблона и предъявленного рисунка. Подробное описание реализации операций, выполняемых блоком 2, приведено в [3]. Блок 2 является типовым для всех существующих на данный момент устройств аутентификации человека по рисунку линий кожи его пальца.

Блок 3 реализуется в форме фрагмента памяти, где хранятся несколько примеров рисунков линий кожи пальца, на которых производится обучение устройства.

Блок 4 формирования шаблона рисунка линий кожи отпечатка пальца реализуется в соответствии с известными принципами статистической обработки данных [3] для прототипа и аналогов. Обычно этот блок выявляет наиболее часто встречающиеся особенности рисунка отпечатка пальца, в нашем случае блок 4 в соответствии с п.1 формулы формирует расширенный шаблон, состоящий из всех выявленных особенностей и дополнительных контрольных точек без особенностей.

Блок 5 хранения расширенного биометрического шаблона реализуется в форме фрагмента памяти.

Блок 6 эмуляции нейронной сети воспроизводит отклики сумматоров и нелинейные элементы нейронов в соответствии с таблицей связей и их параметров, а также в соответствии с входными сигналами нейронов. Последовательно воспроизводится каждый нейрон сети и вычисляется его выходное состояние, которое запоминается и используется для дальнейших вычислений откликов следующих нейронов. Аналогом этого блока можно рассматривать среду математического моделирования MathCAD или MatLAB.

Блок 7 хранения таблицы связей и параметров нейронов является областью памяти, выделенной под хранения данных.

Блок 8 обучения нейросети осуществляет обучение (подбор параметров нейросети) таким образом, чтобы рисунок линий пальца «Свой» давал на выходах нейросети код ключа пользователя. При этом случайный образ должен давать на выходах нейросети случайный код. При реализации блока 8 может быть использован любой алгоритм обучения (например, любой алгоритм, реализованный в среде математического моделирования MatLAB Neural Network Toolbox), однако все эти алгоритмы обучения являются медленными. Для реализации предложенного устройства рекомендуется использовать отечественные алгоритмы быстрого обучения больших и сверхбольших нейронных сетей с большим числом выходов и входов, которые подробно изложены в работе [8].

Блок 9 реализации криптографического механизма аутентификации может быть построен на любом из известных механизмов [9]. Может быть использован механизм парольной аутентификации с хранением хеш-функции пароля [9, с.141-144], механизм формирования электронной цифровой подписи [9, с.154-171], механизм обмена «рукопожатием» [9, с.144-154], …. На данный момент существует несколько десятков подобных криптографических механизмов аутентификации и их модификаций.

Блок 10 формирования ключа по своей сути является генератором случайных чисел с выходной отбраковкой возможных слабых ключей, имеющих слишком длинные серии единиц или нулей [9, с.172-174].

Предложенное устройство работает следующим образом: при его инициализации пользователь предъявляет считывателю 1 рисунка линий кожи пальца первый пример своего рисунка кожи пальца. Этот пример обрабатывается блоком 2 предобработки биометрических данных и поступает в блок 3 хранения примеров рисунка линий кожи пальца, данные из блока 3 поступают в блок 4, который формирует первый полный биометрический шаблон рисунка и заносит его в блок 5. Из блока 5 первый шаблон поступает в блок 2, который все следующие примеры биометрических образов подгоняет под имеющийся шаблон особых точек путем вращения считанного рисунка и его сдвига. Пользователь предъявляет несколько примеров своего биометрического образа рисунка кожи пальца, которые приводятся к имеющемуся шаблону и запоминаются блоком 3. Данные из блока 3 поступают в блок 4, который осуществляет статистическую обработку выявленных особенностей, выбирает несколько опорных особенностей (в соответствии с п.1. формулы) и помечает их специальным образом. Далее эти особенности всегда присутствуют в шаблоне в полном их описании и используются для операций приведения предъявленного рисунка к эталонному путем их вращения и сдвига блоком 2 до совмещения особенностей предъявленного рисунка с открыто записанными в шаблоне особенностями рисунка оригинала. Кроме того, блок 4 выделяет и записывает в расширенный шаблон координаты контрольных точек примеров, где вообще нет особенностей (в соответствии с п.1. формулы).

После этого осуществляется процесс обучения нейронной сети, которая эмулируется последовательно блоком 6. Перед процессом обучения случайно задаются связи нейронов с нейронной сети и параметры этих связей, которые заносятся блоком 8 в блок 7 хранения таблицы описания связей и параметров нейронной сети. Перед процессом обучения пользователь задает свой ключ аутентификации извне через третий вход блока 8 или пользователь задает новый ключ, запустив блок 10, который передает новый ключ на второй вход блока 8 обучения. В начальный момент обучения необученная нейронная сеть дает случайные выходные коды при воздействии на нее примерами образов «Свой» блока 3. В процессе обучения нейронной сети блок 8 подбирает весовые коэффициенты связей блока 7 таким образом, чтобы примеры «Свой» блока 3 давали на выходах нейронной сети код ключа «Свой». При использовании блоком 8 быстрых алгоритмов обучения [8] относительно слабый процессор малогабаритного устройства осуществляет обучение однослойной нейросети с 416 входами и 256 выходами за 5-10 минут. При использовании процессора ПЭВМ время обучения снижается до 10-20 секунд. Если использовать медленные алгоритмы, то время обучения возрастает от 100 до 1000 раз, что становится неудобно пользователю.

После обучения нейросети (в соответствии с п.2. формулы) уничтожают почти всю информацию в биометрическом шаблоне, оставляя только полную информацию о трех-четырех особенностях, используемых при вращении и сдвиге предъявляемых рисунков блоком 2. Кроме того, уничтожается информации о ключе пользователя и стирается информация о примерах его биометрического образа «Свой» в блоке 3. Перед уничтожением информации о ключе пользователя код ключа с выхода блока 6 поступает на вход блока 9 и преобразуется блоком 9 в безопасную аутентификационную информацию (например, хешируется). Блок 9 не хранит ключ в явной форме, этот блок хранит только безопасную аутентификационную информацию о ключе пользователя.

Таким образом, после обучения устройство не хранит в своей памяти ключ пользователя, его биометрические данные в виде примеров рисунков, а шаблон пользователя обезличен и содержит скудную информацию всего о трех-четырех особенностях (по усеченному шаблону нельзя однозначно найти пользователя в некоторой базе шаблонов, примерно 20-30% данных в базе совпадут по трем-четырем особенностям после вращений и сдвигов блока 2).

Безопасная аутентификация пользователя предложенным устройством осуществляется следующим образом: пользователь прикладывает свой палец к сканеру 1. Сканер 1 передает данные в блок 2, который совмещает открытые три-четыре особые точки шаблона с точками рисунка. Далее данные с выхода блока 2 поступают на входы блока 6, причем эти данные поступают в виде совокупности координат контрольных точек из шаблона 5 и того, что в действительности обнаружено в аналогичных координатах анализируемого рисунка. К координатам контрольных точек привязаны входы нейронной сети, на которые и поступают анализируемые ею данные рисунка. Нейросеть с нужными связями и параметрами связей, хранимыми в блоке 7, последовательно эмулируется блоком 8, на выходах которого появляется некоторый код. Этот код поступает в блок 9 и запускает механизм аутентификации. Если код соответствует ключу пользователя, то блок 9 вырабатывает верное аутентификационное решение и выдает его во внешнюю среду. Если код не верен, то пользователь должен повторить попытку аутентификации.

В случае появления правильного кода ключа пользователя он может осуществлять различные операции со своим кодом, как то: формировать свою электронную цифровую подпись, шифровать и расшифровывать файлы на своем ключе, осуществлять безопасный доступ к его личным ресурсам в Интернет банке, безопасно осуществлять электронные сделки и покупки. После отключения устройства вся информация о ключе и биометрии пользователя уничтожается.

Программная реализация блоков 2, 3, 4, 5, 6, 7, 8, 9, 10 должна быть размещена во второй внутренней памяти устройства, недоступной для внешних устройств. В том числе таблицы связей нейронной сети и таблицы параметров связей нейронной сети, расширенный биометрический шаблон должны по пункту 3 формулы храниться в недоступной для внешних устройств памяти. Программы обучения и аутентификации должны быть предварительно исследованы и не содержать вредоносных вирусов и закладок. При работе устройства вся информация о биометрии, расширенном биометрическом шаблоне, таблицах нейронной сети, кодах на выходах нейронной сети не должна покидать защищенной от внешнего доступа области памяти.

При аварийных завершениях работы программы в таких устройствах данные внутренней защищенной памяти стираются (это обычное требование информационной безопасности). Все это делает аппаратно-программные устройства надежным хранилищем информации.

В случае, если подобный хранитель информации утерян, злоумышленник не может извлечь из него личный код пользователя, например, для расшифрования зашифрованных на нем файлов, хранимых в энергонезависимой памяти, доступной внешним устройствам. Даже если злоумышленник извлечет из устройства расширенный биометрический шаблон пользователя, таблицы нейронной сети, он не сможет по ним восстановить личный код пользователя. Личный код пользователя может получить только сам пользователь, предъявив устройству свой палец. Если этот палец действительно принадлежит «Своему» пользователю, то нейросеть сформирует на ее выходах нужный личный код пользователя. В противном случае, предъявления случайного пальца, на выходе нейросети появится случайный код.

Техническим преимуществом предложенного по пункту 3 формулы устройства является высокая стойкость биометрической защиты и высокая надежность хранения в нем личной биометрической информации и личного кода доступа пользователя. Даже в случае профессионально организованной атаки с физическим доступом к защищенной памяти злоумышленник не может восстановить личный код доступа пользователя и получить доступ к чужой зашифрованной информации. Внедрить вирус в процессор устройства злоумышленник также не может, так как внутренняя защищенная память программно недоступна внешним устройствам. В защищенной области памяти работают только программы производителя.

Литература

1. Иванов А.И. Нейросетевые алгоритмы биометрической идентификации личности. Книга 15, серии «Нейрокомпьютеры и их применение», М.: Радиотехника, 2004 г., 144 с.

2. ГОСТ Р ИСО/МЭК 19794-2-2006, «Автоматическая идентификация. Идентификация биометрическая. Форматы обмена биометрическими данными. Часть 2: Данные изображения отпечатка пальца - контрольные точки»

3. Maltoni D., Maio D., Jain K.A., Prabhakar S. Handbook of fingerprint recognition. - New York: Springer, 2003. - 348 с.

4. Способ ограничения доступа к защищаемой системе. Заявка регистрационный №2005100235/09, дата подачи заявки - 2005.01.11, дата публикации заявки - 2006.06.20, имя изобретателя - Трусов Анатолий Александрович, имя заявителя - Общество с ограниченной ответственностью "Сонда" (RU), адрес переписки 456318, Челябинская обл., г.Миасс, пр. Октября, 21, ООО "Сонда".

5. Патент РФ №RU 2267159 С2, МПК7 G06K 9/46 «Способ и система для генерирования набора ключа доступа, а также для аутентификации человека на основе его биометрического параметра» приоритет от 09.05.2000 (пп.1-28) DE 10022570.5, дата публикации заявки 20.04.2004, опубликовано 21.12.2005. Бюл. №36.

6. ГОСТ Р 52633-2006 «Защита информации. Техника защиты информации. Требования к средствам высоконадежной биометрической аутентификации».

7. Евразийский патент № ЕА 4262 В1 «Устройство и способ для аутентификации на основе биометрических данных», МПК7 G06K 9/00, дата публикации патента 26.02.04, приоритет 28.06.2001, SG PTC/SG 01/00134, заявитель ТРЕК 2000 ИНТЕРНЭШНЛ ЛТД (SG), изобретатели Поо Тенг Пин, Лим Лай Чуан (SG), патентный поверенный Медведев В.Н., Павловский А.Н. (RU).

8. Волчихин В.И., Иванов А.И., Фунтиков В.А. Быстрые алгоритмы обучения нейросетевых механизмов биометрико-криптографической защиты информации. Монография. Пенза - 2005 г. Издательство Пензенского государственного университета, 273 с.

9. Романец Ю.В., Тимофеев П.А., Шалыгин В.Ф. Защита информации в компьютерных системах и сетях. М.: Радио и связь. - 1999 г.

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ ФОРМИРОВАНИЯ ЭЛЕКТРОННЫХ ДОКУМЕНТОВ И УСТРОЙСТВО ДЛЯ ЕГО ОСУЩЕСТВЛЕНИЯ | 2007 |

|

RU2365047C2 |

| СПОСОБ КЛАССИФИКАЦИИ РИСУНКОВ ОТПЕЧАТКА ПАЛЬЦА ПРИ АУТЕНТИФИКАЦИИ ЛИЧНОСТИ | 2011 |

|

RU2473125C1 |

| СПОСОБ ЗАЩИТЫ ПЕРСОНАЛЬНЫХ ДАННЫХ БИОМЕТРИЧЕСКОЙ ИДЕНТИФИКАЦИИ И АУТЕНТИФИКАЦИИ | 2007 |

|

RU2346397C1 |

| СПОСОБ ИДЕНТИФИКАЦИИ ЧЕЛОВЕКА ПО ЕГО БИОМЕТРИЧЕСКОМУ ОБРАЗУ | 2005 |

|

RU2292079C2 |

| СПОСОБ АНОНИМНОЙ БИОМЕТРИЧЕСКОЙ РЕГИСТРАЦИИ ЧЕЛОВЕКА | 2008 |

|

RU2371765C2 |

| СПОСОБ ОЦЕНКИ СТОЙКОСТИ БИОМЕТРИЧЕСКОЙ ЗАЩИТЫ К АТАКАМ ПОДБОРА | 2005 |

|

RU2294014C1 |

| СПОСОБ РАСПРЕДЕЛЕНИЯ КЛЮЧЕЙ В БОЛЬШОЙ ТЕРРИТОРИАЛЬНО РАЗНЕСЕННОЙ СИСТЕМЕ | 2004 |

|

RU2273877C1 |

| СПОСОБ ФОРМИРОВАНИЯ ЭЛЕКТРОННОГО БИОМЕТРИЧЕСКОГО УДОСТОВЕРЕНИЯ ЛИЧНОСТИ | 2008 |

|

RU2391704C1 |

| СПОСОБ БИОМЕТРИЧЕСКОЙ ЗАЩИТЫ АНОНИМНОСТИ СВИДЕТЕЛЕЙ ПРИ СУДЕБНОМ ДЕЛОПРОИЗВОДСТВЕ | 2012 |

|

RU2543956C2 |

| СПОСОБ ФОРМИРОВАНИЯ ЭЛЕКТРОННОГО ДОКУМЕНТА | 2012 |

|

RU2527731C2 |

Изобретение относится к области автоматизированной аутентификации личности. При формировании биометрического шаблона дополнительно используют контрольные точки, встречающиеся не во всех примерах рисунков отпечатков пальцев. После выделения всех контрольных точек рисунка и статистических особенностей рисунка окружающих их областей выделяют дополнительные контрольные точки, где особенности рисунка отсутствуют, и после выявления статистических параметров областей, окружающих эти точки, запоминают положение и параметры всех контрольных точек полученного расширенного биометрического шаблона. При аутентификации контролируют отсутствие в проверяемом рисунке отпечатка пальца контрольных точек в местах расположения дополнительных контрольных точек. При аутентификации из вне или от внутреннего генератора случайных чисел задают личный код пользователя, задают связи сети искусственных нейронов, обучают нейронную сеть преобразовывать параметры рисунка в личный код пользователя. После обучения уничтожают информацию о личном коде пользователя, а также часть данных в описании расширенного биометрического шаблона. Устройство для реализации способа состоит из корпуса, в котором размещен считыватель рисунка кожи пальца, процессора, порта связи с внешними устройствами, первой области памяти и второй области памяти, недоступной для внешних устройств, в которой хранятся все данные, связанные с нейросетевым распознаванием рисунка. Способ и устройство позволяют повысить надежность биометрической аутентификации личности. 2 н. и 1 з.п. ф-лы, 5 ил.

1. Способ биометрической аутентификации и обучения устройства для распознавания отпечатка пальца, включающий формирование биометрического шаблона путем многократного считывания рисунка линий кожи на пальце и выделения положения контрольных точек примеров рисунка линий на коже, представляющих собой точки рисунка, где наблюдается слияние двух параллельно идущих папиллярных линий или обрыв одной папиллярной линии, а также статистическое описание области рисунка, окружающего каждую контрольную точку, включающее оценку среднего наклона папиллярных линий в районе контрольной точки, число потовых желез в области контроля, расстояние между гребнями или впадинами линий, отличающийся тем, что при формировании биометрического шаблона используют контрольные точки, встречающиеся не во всех примерах рисунков отпечатков пальцев, после выделения всех контрольных точек рисунка и статистических особенностей рисунка окружающих их областей выделяют дополнительные контрольные точки, где особенности рисунка отсутствуют, и после выявления статистических параметров областей, окружающих эти точки, запоминают положение и параметры всех контрольных точек полученного расширенного биометрического шаблона; при аутентификации контролируют отсутствие в проверяемом рисунке отпечатка пальца контрольных точек в местах расположения дополнительных контрольных точек.

2. Способ по п.1, отличающийся тем, что извне или от внутреннего генератора случайных чисел задают личный код пользователя, задают связи сети искусственных нейронов, входы которой связывают выделенные на рисунке контрольные точки, соответствующие расширенному биометрическому шаблону, с выходами нейросети, число выходов нейросети задают равным длине личного кода пользователя, затем обучают нейронную сеть преобразовывать примеры рисунка линий кожи пальца в заданный личный код пользователя, после обучения хранят информацию о рисунке линий кожи пальца в виде таблицы описания связей нейронной сети и в виде таблицы значений этих связей, после этого уничтожают всю информацию о личном коде пользователя, кроме того, в описании расширенного биометрического шаблона рисунка линий кожи пальца уничтожают большую часть данных, характеризующих вероятность появления в той или иной области особенностей аутентифицируемого рисунка, также уничтожают и большую часть информации о параметрах рисунка в окрестности контрольных точек, при аутентификации данные с контрольных точек предъявленного рисунка линий кожи пальца подают на входы нейронной сети, а выходной код предварительно обученной нейронной сети подают на входы механизма криптографической аутентификации.

3. Устройство для реализации способов по п.1 и 2, состоящее из корпуса, в котором размещены считыватель рисунка линий кожи пальца, процессора, порта связи с внешними устройствами, первая область памяти доступной для внешних устройств и вторая область памяти недоступная для внешних устройств, отличающееся тем, что все данные, связанные с нейросетевым распознаванием рисунка линий кожи пальца, и в том числе все таблицы описания связей и параметров обученной искусственной нейронной сети размещены во второй области памяти, недоступной внешним устройствам.

| СПОСОБ И СИСТЕМА ДЛЯ ГЕНЕРИРОВАНИЯ НАБОРА ПАРАМЕТРОВ КЛЮЧА ДОСТУПА, А ТАКЖЕ ДЛЯ АУТЕНТИФИКАЦИИ ЧЕЛОВЕКА НА ОСНОВАНИИ ЕГО БИОМЕТРИЧЕСКОГО ПАРАМЕТРА | 2001 |

|

RU2267159C2 |

| УСТРОЙСТВО ДЛЯ РЕГИСТРАЦИИ ПАПИЛЛЯРНОГО УЗОРА | 2005 |

|

RU2311678C2 |

| СИСТЕМЫ И СПОСОБЫ ДЛЯ ЗАЩИЩЕННОЙ БИОМЕТРИЧЕСКОЙ АУТЕНТИФИКАЦИИ | 2003 |

|

RU2320009C2 |

| СПОСОБ ИДЕНТИФИКАЦИИ ЧЕЛОВЕКА ПО ЕГО БИОМЕТРИЧЕСКОМУ ОБРАЗУ | 2005 |

|

RU2292079C2 |

| US 6256737 B1, 03.07.2001 | |||

| US 6263438 B1, 17.07.2001. | |||

Авторы

Даты

2009-05-20—Публикация

2007-05-21—Подача