Изобретение относится к области компьютерной безопасности и может быть использовано для локализации нарушителя информационной безопасности, использующего средства анонимизации.

Известно изобретение «Способ анализа и выявления вредоносных промежуточных узлов в сети» по патенту RU №2495486 G06F 21/00, опубл. 10.10.2013, заключающееся в блокировании промежуточных узлов злоумышленника за счет исследования связей между узлами сети, построения графа связей между узлами сети и автоматического анализа изменений в связях между узлами. Недостатком известного способа является невозможность его использования в случае применения злоумышленником инфокоммуникационных сетей, обеспечивающих анонимный доступ.

Также известно изобретение «Способ сравнительной оценки структур сетей связи» по патенту RU №2460123 G06F 13/00, опубл. 27.08.2012, заключающееся в том, что в топологической схеме сети связи задают альтернативные варианты подключения абонентов к сети связи, вычисляют значения показателя доступности узлов сети связи, при этом учитывают время достижения критического соотношения «опасных» и «безопасных» узлов для каждого варианта подключения к сети связи абонентов и связность смежных «опасных» узлов, образующих цепочки, исключающие обмен между абонентами, ранжируют альтернативные варианты подключения абонентов к сети связи по количеству «рассекающих» узлов сети связи и выбирают надежный вариант подключения абонентов к сети связи.

Недостатком известного способа-прототипа является невозможность его применения для решения задачи идентификации логического соединения в инфокоммуникационных сетях, характеризующихся неопределенностью структурно-топологических характеристик, связанной с применением средств анонимизации доступа к информационным ресурсам.

Под идентификацией логического соединения в сети, обеспечивающей анонимный доступ, понимается выявление входного и выходного узлов этой сети, используемых нарушителем.

Предлагаемый способ расширяет область применения способа-прототипа за счет введения дополнительных процедур и частичного изменения связей в логике работы предыдущего уровня техники.

Задачей изобретения является создание способа идентификации логического соединения в инфокоммуникационной сети, обеспечивающей анонимный доступ, на основе анализа коэффициентов информационных тяготений, характеризующих интенсивность взаимодействия узлов, позволяющий достичь технический результат: обеспечение идентификации логического соединения в инфокоммуникационной сети, обеспечивающей анонимный доступ.

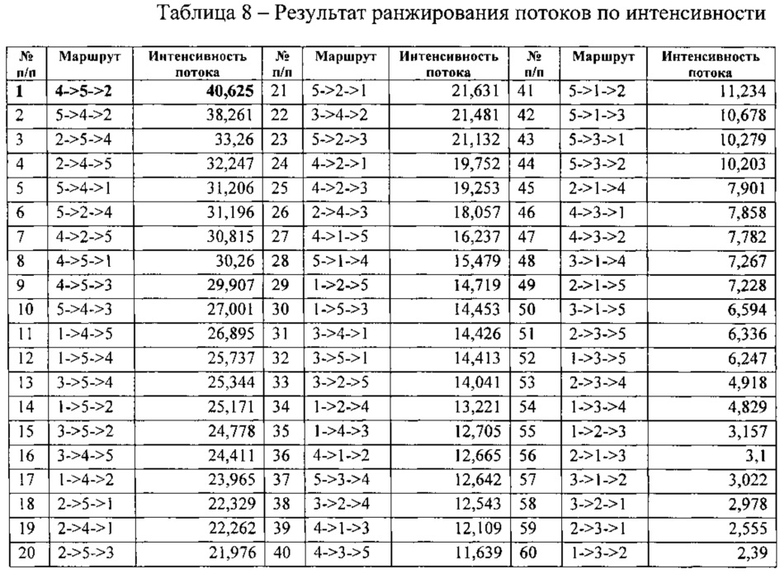

Задача решается тем, что задают параметры сети связи и выделяют альтернативные маршруты передачи пакетов сообщений для каждой пары альтернативных подключений к сети связи абонентов, запоминают альтернативные маршруты передачи пакетов сообщений для каждого варианта подключения абонентов, согласно изобретению дополнен тем, что после того как задают параметры сети связи, измеряют интенсивности входного потока, поступающего на отдельные узлы и затем выделяют альтернативные маршруты передачи пакетов сообщений, а после того как запоминают альтернативные маршруты передачи пакетов сообщений, вычисляют интенсивность потока между соседними узлами, а затем ранжируют альтернативные маршруты по значению интенсивности и выбирают первые и последние узлы маршрутов.

Проведенный заявителем анализ уровня техники позволил установить, что аналоги, характеризующиеся совокупностями признаков, тождественным всем признакам заявленного способа, отсутствуют. Следовательно, заявленное изобретение соответствует условию патентоспособности «Новизна». Результаты поиска известных решений в данной и смежных областях техники с целью выявления признаков, совпадающих с отличительными от прототипа признаками заявленного изобретения, показали, что оно не следует явным образом из уровня техники. Из определенного заявителем уровня техники не выявлена известность влияния предусматриваемых существенными признаками заявленного изобретения на достижение указанного технического результата. Следовательно, заявленное изобретение соответствует условию патентоспособности «Изобретательский уровень».

Заявленное техническое решение поясняется чертежами, на которых представлено:

фиг. 1 - блок-схема алгоритма, реализующая заявленный способ идентификации логического соединения в инфокоммуникационной сети, обеспечивающей анонимный доступ;

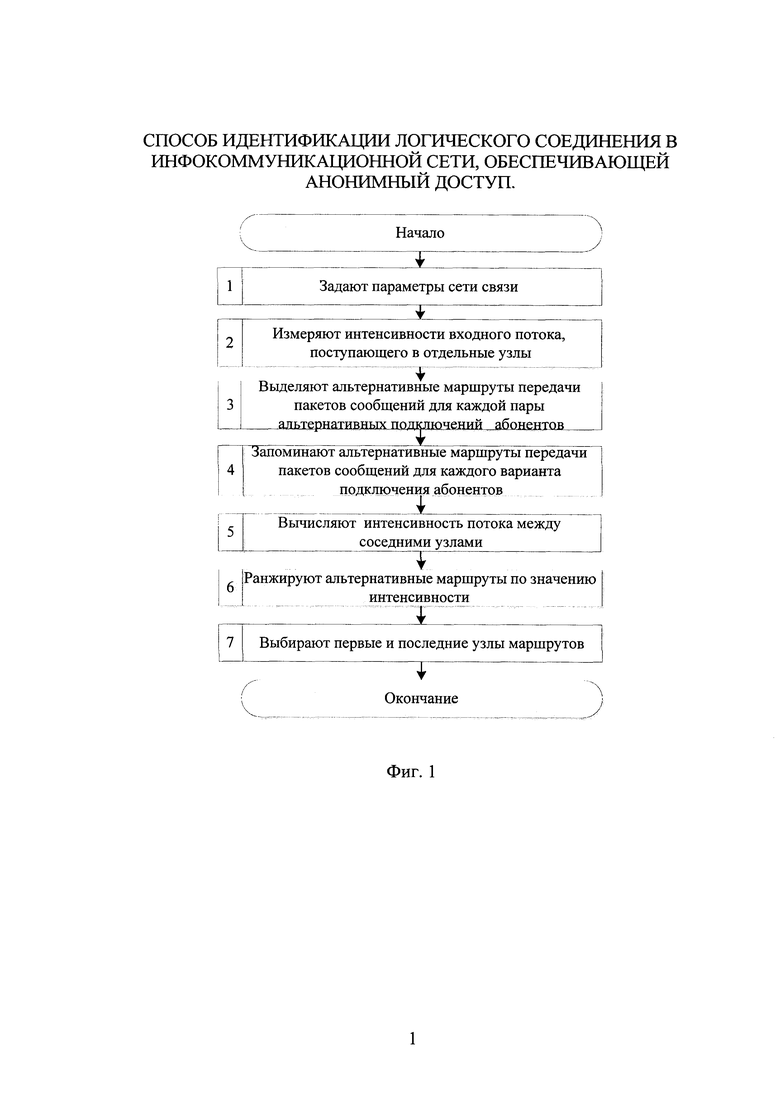

фиг. 2 - схема инфокоммуникационной сети с указанными начальными параметрами.

Способ идентификации логического соединения в инфокоммуникационной сети, обеспечивающей анонимный доступ, может быть реализован последовательностью действий, представленной на фиг. 1.

На начальном этапе задаются параметры инфокоммуникационной сети (блок 1, фиг. 1), в качестве которых выступают:

- количество узлов, образующих сеть с анонимизацией, N;

- ip-адреса узлов;

- расстояние между узлами, L.

На фиг. 2 представлен пример сети с указанием начальных параметров.

Далее измеряются интенсивности входных потоков (количество пакетов в единицу времени), поступающих на узлы сети (блок 2, фиг. 1).

На следующем этапе выделяются из сформированной топологической схемы сети альтернативные маршруты передачи пакетов сообщений между абонентами (блок 3, фиг. 1), узлы которой характеризуются идентификаторами. Для каждой пары альтернативных подключений к сети корреспондирующих абонентов существует конечное множество альтернатив маршрутов пакетов сообщений между ними. Совокупность альтернативных маршрутов передачи пакетов сообщений в сети между корреспондирующими абонентами составляет логическую структуру сети.

Альтернативные маршруты передачи пакетов сообщений для каждого варианта подключения абонентов и идентификаторы абонентов запоминают в выделенных для этого массивах памяти (блок 4, фиг. 1).

После того как выделены все альтернативные маршруты, вычисляют интенсивность потока между соседними узлами (блок 5, фиг. 1).

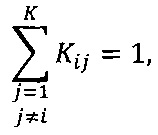

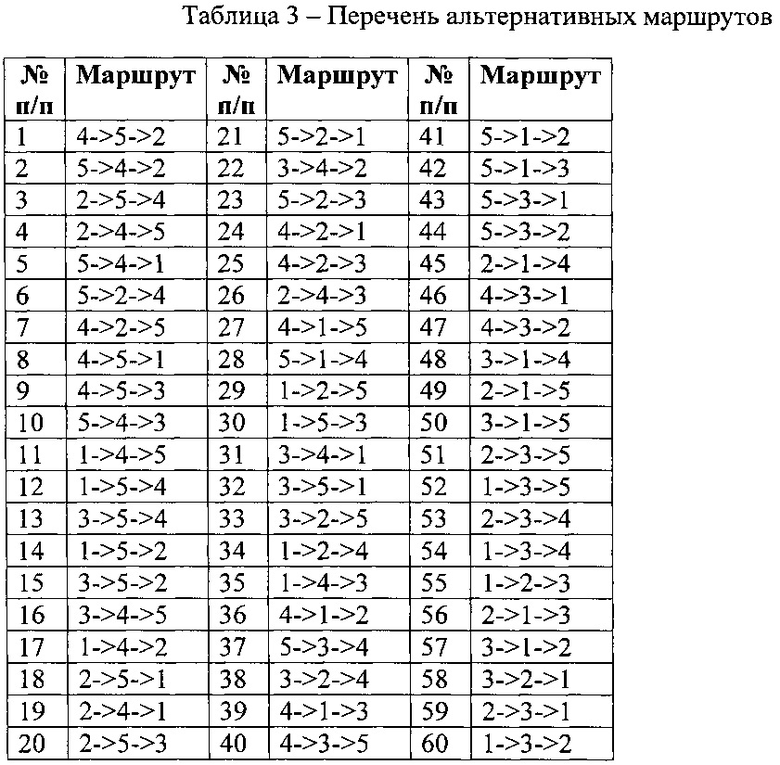

Для вычисления интенсивности используется выражение 1

где Kij - коэффициент информационного тяготения между i-м и j-м узлом.

Интенсивность потока γij, исходящего из i-го узла в j-й, в самом общем случае является функцией интенсивности входного потока γi [Назаров А.Н. Модели и методы расчета структурно-сетевых параметров сетей. - М.: Горячая линия-Телеком, 2002. - 256 с.].

Коэффициент информационного тяготения между i-м и j-м узлом рассчитывается с использованием выражения 2

где  - коэффициент информационного тяготения по нагрузке;

- коэффициент информационного тяготения по нагрузке;

- коэффициент информационного тяготения по расстоянию.

- коэффициент информационного тяготения по расстоянию.

Выражение 3 используется при расчете коэффициента информационного тяготения по нагрузке

Исходными данными для вычисления расстояний между объектами является массив с географическими координатами объектов в градусной мере. Результаты вычислений заносятся в матрицу взаимных расстояний между объектами и используются для вычислений информационного тяготения по расстоянию с использованием выражения 4

где rij - расстояние между i-м и j-м узлом.

В результате чего формируется матрица информационных тяготений, в которой на пересечении столбцов и строк для каждой пары узлов указываются интенсивность потоков.

Далее на основе значений интенсивности проводится ранжирование всех маршрутов (блок 6, фиг. 1). Ранжирование может производиться, например, по методу пузырьковой сортировки [Левитин А.В. Глава 3. Метод грубой силы: Пузырьковая сортировка // Алгоритмы. Введение в разработку и анализ. - М.: Вильяме, 2006. - С. 144-146. - 576 с.].

Проведенное ранжирование позволяет на заключительном этапе выбрать первый и последний узел (исток и сток) маршрута логического соединения в инфокоммуникационной сети, обеспечивающей анонимный доступ.

Рассмотрим пример реализации описанного способа.

Идентификацию логического соединения рассмотрим в инфокоммуникационной сети, обеспечивающей анонимный доступ, на примере технологии TOR (сокр. от англ. The Onion Router). Особенностью данной инфокоммуникационной сети является построение цепи (маршрута) из 3 узлов для обеспечения анонимного доступа [Kevin Bauer, Joshua Juen, Nikita Borisov, Dirk Grunwald, Douglas Sicker, Damon McCoy. On the Optimal Path Length for Tor. - USA: University of Colorado at Boulder, University of Illinois at Urbana-Champaign, University of California at San Diego. - 17 с.]. В качестве исходных данных используем параметры инфокоммуникационной сети, представленные в таблице 1

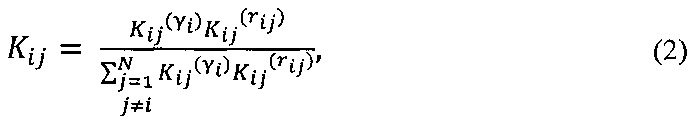

Предположим, что в результате измерений интенсивностей входных потоков были получены значения, представленные в таблице 2.

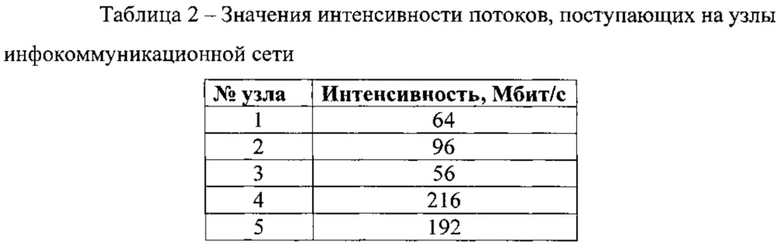

Для рассматриваемого примера определим возможные маршруты передачи пакетов данных в инфокоммуникационной сети. Т.к. технология TOR для передачи предполагает взаимодействие только трех узлов, для инфокоммуникационной сети, состоящей из пяти узлов, возможно выделить 60 альтернативных маршрутов, список которых представлен в таблице 3.

Поскольку вся совокупность выделенных маршрутов включает взаимодействие узлов по типу "каждый с каждым", дальнейшие расчеты осуществляются для всех пар взаимодействующих узлов.

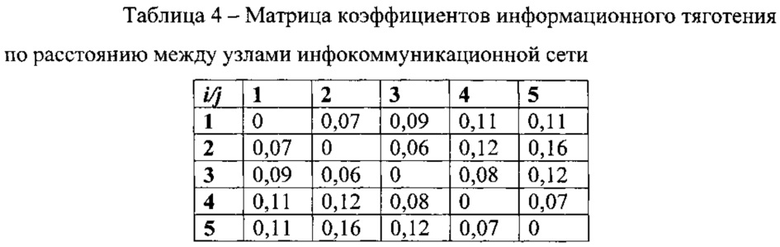

Используя выражение 4, производится расчет коэффициентов информационного тяготения по расстоянию для каждой пары узлов сети. Результаты расчета представлены в таблице 4.

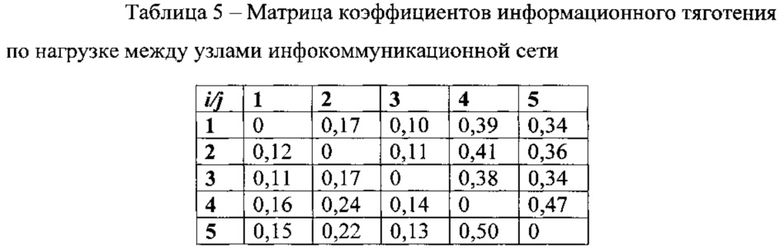

Аналогичным образом производится расчет коэффициентов информационного тяготения по нагрузке с использованием выражения 3. Полученные коэффициенты представлены в таблице 5.

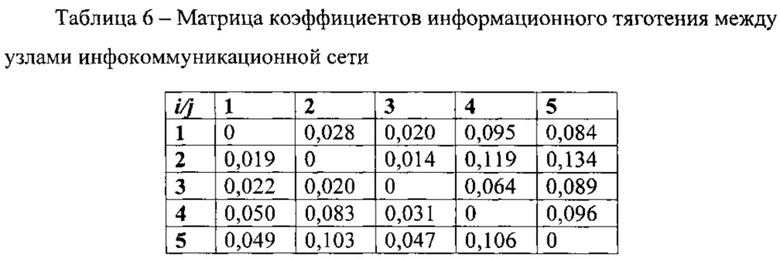

На основе полученных коэффициентов и с использованием выражения 2 рассчитываются коэффициенты информационного тяготения (таблица 5). Полученная матрица представлена в таблице 6.

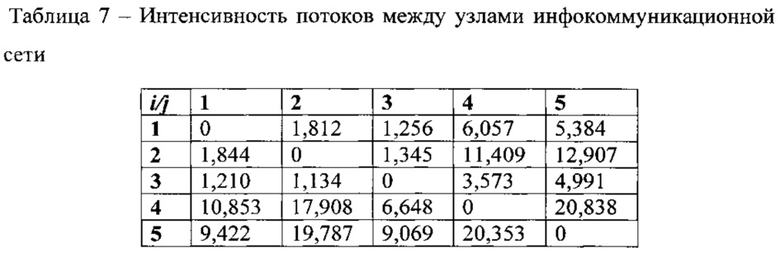

Расчет интенсивности потоков исходящего из i-го узла в j-й по производится по выражению 1. Результаты расчетов представлены в таблице 7.

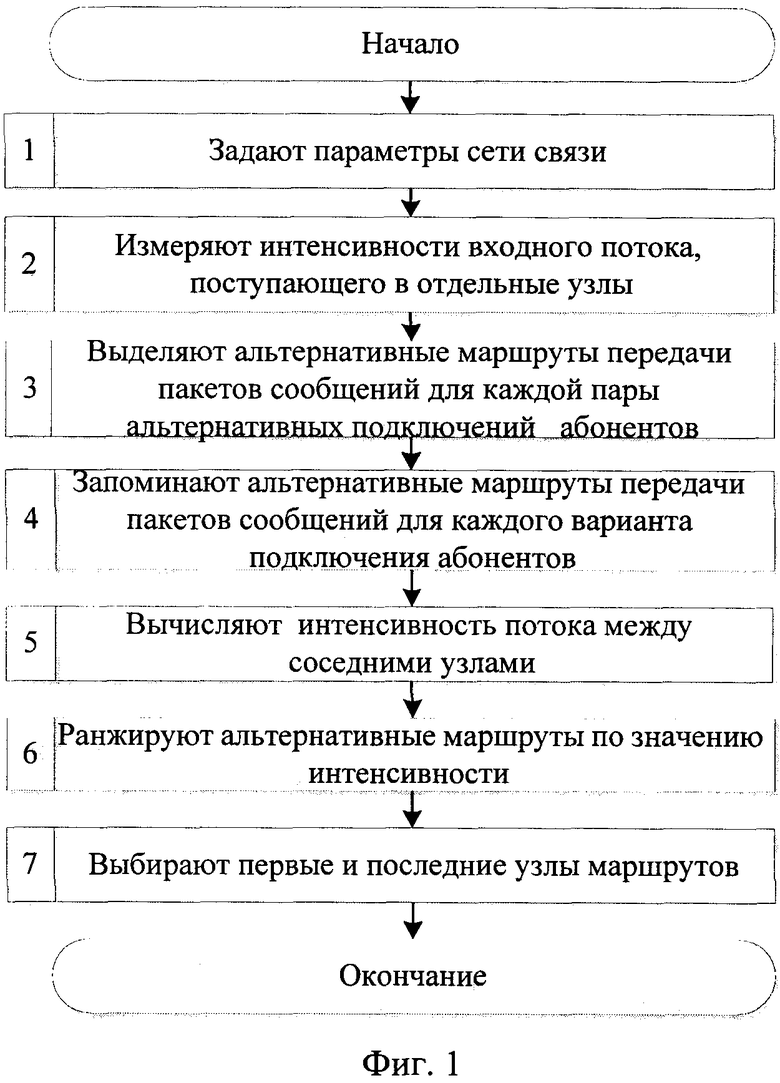

Полученные значения интенсивности потоков между узлами позволяют провести ранжирование маршрутов, представленных в таблице 3, по значению интенсивности потоков методом пузырьковой сортировки. В таблице 8 представлены результаты ранжирования.

На основе результатов ранжирования на заключительном этапе выбираем первый и последний узел маршрута 4->5->2. Таким образом в расчетном примере логическое соединение в инфокоммуникационной сети будет проходить через узлы 4,2.

Благодаря новой совокупности существенных признаков, за счет введения новых процедур и связей между ними, появляется возможность идентификации логического соединения в сетях, обеспечивающих анонимный доступ. Предлагаемый способ может быть использован в подсистемах, обеспечивающих защиту информационных ресурсов.

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ СРАВНИТЕЛЬНОЙ ОЦЕНКИ СТРУКТУР СЕТЕЙ СВЯЗИ | 2011 |

|

RU2460123C1 |

| СПОСОБ МАСКИРОВАНИЯ СТРУКТУРЫ СЕТИ СВЯЗИ | 2021 |

|

RU2759152C1 |

| СПОСОБ МАСКИРОВАНИЯ СТРУКТУРЫ СЕТИ СВЯЗИ | 2023 |

|

RU2794532C1 |

| СПОСОБ СРАВНИТЕЛЬНОЙ ОЦЕНКИ СТРУКТУР СЕТИ СВЯЗИ | 2016 |

|

RU2626099C1 |

| СПОСОБ СРАВНИТЕЛЬНОЙ ОЦЕНКИ СТРУКТУР СЕТЕЙ СВЯЗИ | 2011 |

|

RU2450338C1 |

| СПОСОБ СРАВНИТЕЛЬНОЙ ОЦЕНКИ СТРУКТУР СЕТЕЙ СВЯЗИ | 2021 |

|

RU2791154C1 |

| СПОСОБ МАСКИРОВАНИЯ СТРУКТУРЫ СЕТИ СВЯЗИ | 2022 |

|

RU2793104C1 |

| СПОСОБ МАСКИРОВАНИЯ СТРУКТУРЫ СЕТИ СВЯЗИ | 2020 |

|

RU2739151C1 |

| СПОСОБ СРАВНИТЕЛЬНОЙ ОЦЕНКИ СТРУКТУР ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНОЙ СЕТИ | 2009 |

|

RU2408928C1 |

| СПОСОБ ДОСТАВКИ СООБЩЕНИЙ В СЕТИ СВЯЗИ С КОММУТАЦИЕЙ ПАКЕТОВ | 2023 |

|

RU2804061C1 |

Изобретение относится к области компьютерной безопасности и может быть использовано для локализации нарушителя информационной безопасности, использующего средства анонимизации. Техническим результатом является идентификация логического соединения в инфокоммуникационной сети, обеспечивающей анонимный доступ. Для этого задают параметры сети связи и выделяют альтернативные маршруты передачи пакетов сообщений для каждой пары альтернативных подключений к сети связи абонентов, запоминают альтернативные маршруты передачи пакетов сообщений для каждого варианта подключения абонентов. При этом после того как задают параметры сети связи, измеряют интенсивности входного потока, поступающего на отдельные узлы, характеризующиеся идентификаторами, и затем выделяют альтернативные маршруты передачи пакетов сообщений, а после того как запоминают альтернативные маршруты передачи пакетов сообщений, вычисляют интенсивность потока между соседними узлами, а затем ранжируют альтернативные маршруты по значению интенсивности и выбирают первый и последний узлы маршрута с наибольшей интенсивностью потока, которые идентифицируют логическое соединение в инфокоммуникационной сети. 2 ил., 8 табл.

Способ идентификации логического соединения в инфокоммуникационной сети, обеспечивающей анонимный доступ, заключающийся в том, что задают параметры сети связи и выделяют альтернативные маршруты передачи пакетов сообщений для каждой пары альтернативных подключений к сети связи абонентов, запоминают альтернативные маршруты передачи пакетов сообщений для каждого варианта подключения абонентов, отличающийся тем, что после того как задают параметры сети связи, измеряют интенсивности входного потока, поступающего на отдельные узлы, характеризующиеся идентификаторами, и затем выделяют альтернативные маршруты передачи пакетов сообщений, а после того как запоминают альтернативные маршруты передачи пакетов сообщений, вычисляют интенсивность потока между соседними узлами, а затем ранжируют альтернативные маршруты по значению интенсивности и выбирают первый и последний узлы маршрута с наибольшей интенсивностью потока, которые идентифицируют логическое соединение в инфокоммуникационной сети.

| СПОСОБ СРАВНИТЕЛЬНОЙ ОЦЕНКИ СТРУКТУР СЕТЕЙ СВЯЗИ | 2011 |

|

RU2460123C1 |

| СПОСОБ СРАВНИТЕЛЬНОЙ ОЦЕНКИ СТРУКТУР ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНОЙ СЕТИ | 2014 |

|

RU2573267C2 |

| СПОСОБ АНАЛИЗА И ВЫЯВЛЕНИЯ ВРЕДОНОСНЫХ ПРОМЕЖУТОЧНЫХ УЗЛОВ В СЕТИ | 2012 |

|

RU2495486C1 |

| СПОСОБ КОНФИГУРИРОВАНИЯ СЕТИ СВЯЗИ | 2009 |

|

RU2412549C1 |

| US 8176178 B2, 08.05.2012. | |||

Авторы

Даты

2017-09-29—Публикация

2016-04-22—Подача