Изобретение относится к области вычислительной техники и может быть использовано для защиты информации, обрабатываемой средствами вычислительной техники (СВТ), в частности, от скрытой передачи информации за счет модуляции сигналов побочных электромагнитных излучений (ПЭМИ).

В настоящем изобретении использованы следующие термины и определения.

Побочное электромагнитное излучение - электромагнитное излучение, возникающее при работе технических средств обработки информации [ГОСТ Р 51624-2000. Автоматизированные системы в защищенном исполнении. Общие положения].

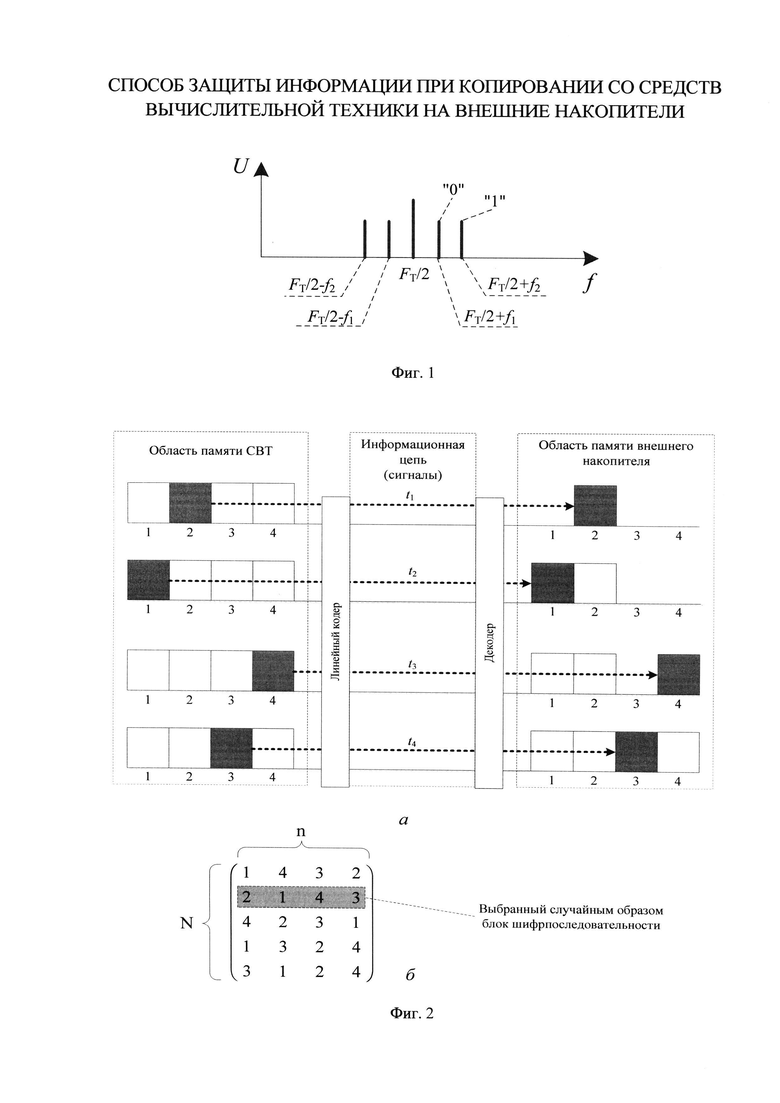

Модуляция сигналов ПЭМИ - способ скрытой передачи информации за счет преобразования сигнала в информационной цепи, при котором линейный сигнал в интерфейсе СВТ представляет собой пачки импульсов с частотой FT/2 (где FT - тактовая частота работы интерфейса) и длительностью 1/(2⋅ƒ1) или 1/(2⋅f2) в зависимости от скрытно передаваемого бита, при этом длительность паузы между пачками равна длительности пачки импульсов. Формирование сигнала в информационной цепи выполняется с помощью специальной программы. Сигнал ПЭМИ принимают приемником электромагнитного поля и по амплитуде сигнала на частотах (FT/2+ƒ1) и (FT/2+ƒ2) определяют передаваемый бит [М. Guri, М. Monitz, Y. Elovici, USBee: Air-Gap Covert-Channel via Electromagnetic Emission from USB [Электронный ресурс] // Ben-Gurion University of the Negev Cyber Security Research Center, 2016. URL: https://arxiv.org/abs/1608.08397 (дата обращения: 13.01.2017)]. Амплитудный спектр модулированного сигнала ПЭМИ представлен на фиг. 1.

Тактовая частота - частота синхронизирующих импульсов синхронной электронной схемы, то есть количество синхронизирующих тактов, поступающих извне на вход схемы за одну секунду [Уэйкерли Дж. Ф. Проектирование цифровых устройств, том 2. - М.: Постмаркет, 2002. С. 620-621]. Например, для интерфейса USB 2.0 тактовая частота FT равна 480 МГц [М. Guri, М. Monitz, Y. Elovici, USBee: Air-Gap Covert-Channel via Electromagnetic Emission from USB [Электронный ресурс] // Ben-Gurion University of the Negev Cyber Security Research Center, 2016. URL: https://arxiv.org/abs/1608.08397 (дата обращения: 13.01.2017)].

Известен способ защиты СВТ от утечки информации по каналу ПЭМИ (патент РФ №2479022), заключающийся в том, что формируют N файлов, содержимое которых не требуется защищать, затем первую часть файлов из общего списка, соответствующую 0,5N, записывают на первый цифровой накопитель, а вторую часть файлов из общего списка, соответствующую 0,5N, - на второй цифровой накопитель. С первого цифрового накопителя считывают файл, выбранный из списка по случайному закону, и записывают его на второй цифровой накопитель и одновременно со второго цифрового накопителя считывают файл, выбранный из списка по случайному закону, и записывают его на первый цифровой накопитель. Запись и считывание файлов осуществляют многократно в течение времени, необходимого для маскирования информативного сигнала, при этом одни и те же файлы многократно записывают на одно и то же место в цифровых накопителях для выполнения условия непревышения суммарного размера всех копируемых файлов размера памяти цифрового накопителя, на котором записаны сформированные файлы, при прохождении которых по соединительным линиям типовых узлов и блоков средств вычислительной техники возникают собственные неинформативные ПЭМИ. При этом совпадение спектра информативного сигнала с максимальной интенсивностью спектра неинформативных ПЭМИ обеспечивают путем коррекции огибающей спектра неинформативных ПЭМИ за счет изменения структуры битовой последовательности в формируемых файлах. Недостатком данного способа является необходимость дополнительного накопителя информации, на который будут копироваться вспомогательные сообщения с целью формирования собственных неинформативных побочных электромагнитных излучений.

Известен способ защиты СВТ от утечки информации по каналу ПЭМИ (патент РФ №2558625), заключающийся в том, что формируют N файлов, содержимое которых не требуется защищать, запись и считывание файлов осуществляют многократно в течение времени, необходимого для маскирования информативного сигнала, при прохождении которых по соединительным линиям типовых узлов и блоков средств вычислительной техники возникают собственные неинформативные ПЭМИ. При этом совпадение спектра информативного сигнала с максимальной интенсивностью спектра неинформативных ПЭМИ обеспечивают путем коррекции огибающей спектра неинформативных ПЭМИ за счет изменения структуры битовой последовательности в формируемых файлах, отличающийся тем, что после того как формируют N файлов, делят их на М частей, каждая из которых содержит файлы, образующие сигналы с определенным частотным спектром мощности, каждую часть файлов из общего списка записывают на отдельный цифровой накопитель. После этого одновременно с i-го (i=1…М) цифрового накопителя считывают файл, выбранный из списка по случайному закону, и записывают его в область внутренней памяти СВТ. При этом одни и те же файлы многократно записывают на одно и то же место в области внутренней памяти СВТ для выполнения условия непревышения суммарного размера всех копируемых файлов размера области внутренней памяти, в которую записываются сформированные файлы. Недостатком данного способа является необходимость дополнительного накопителя информации, на который будут копироваться вспомогательные сообщения с целью формирования собственных неинформативных ПЭМИ.

Наиболее близким по технической сущности к заявляемому способу и выбранным в качестве прототипа является способ засекречивания речевых сообщений (патент РФ №2097930) путем временных перестановок отрезков речевого сигнала с помощью блочной шифрпоследовательности из N блоков, каждый из которых содержит n случайных чисел, определяющих порядок передачи n очередных отрезков речевого сигнала, при котором шифрпоследовательность предварительно формируют и запоминают, формирование каждого из N блоков шифрпоследовательности производят посредством случайного выбора без возвращения n чисел из множества чисел 1, 2, 3 n, 8≅n≅15, при этом блоки, содержащие такие смежные числа, что последующее число больше предыдущего на 1, а также блоки, содержащие числа, расположенные только на четных или только на нечетных позициях блока, причем последующее число больше предыдущего на 2, из шифрпоследовательности исключают, процесс формирования шифрпоследовательности продолжают до получения N≥103 блоков, изменяют порядок передачи отрезков речевого сигнала посредством чтения запомненной шифрпоследовательности.

Недостатком способа-прототипа является невозможность его применения для защиты информации от скрытой передачи за счет модуляции сигналов ПЭМИ при засекречивании разнотипных сообщений.

Задачей изобретения является создание способа защиты информации при копировании со средств вычислительной техники на внешние накопители, позволяющего уменьшить отношение опасный сигнал/помеха в канале скрытой передачи за счет модуляции ПЭМИ путем расширения арсенала средств при засекречивании разнотипных сообщений.

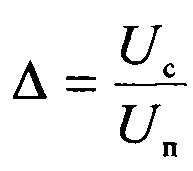

Отношение опасный сигнал/помеха - отношение амплитуды импульсного сигнала к среднеквадратичному напряжению помехи на выходе приемного устройства [Бузов, Г.А. Защита от утечки информации по техническим каналам: учебное пособие / Г.А. Бузов, С.В. Калинин, А.В. Кондратьев. - Москва: Горячая линия - Телеком, 2005. - 416 с.: ил.]. Отношение опасный сигнал/помеха определяется в соответствие с выражением:

,

,

где Uc - амплитуда импульсного сигнала, измеренная на частоте ƒс с полосой пропускания FT/2<Δƒ<1/τи;

FT - тактовая частота интерфейса СВТ;

τи - длительность импульса для меандра 1/FT;

Un - среднеквадратичное напряжение помехи.

Задача изобретения решается тем, что в способе защиты информации при копировании со средств вычислительной техники на внешние накопители от утечки за счет модуляции сигналов побочных электромагнитных излучений, заключающемся в том, что предварительно формируют и запоминают шифрпоследовательность, формирование каждого из N блоков шифрпоследовательности производят посредством случайного выбора без возвращения n чисел из множества чисел 1, 2, 3…n, процесс формирования шифрпоследовательности продолжают до получения N блоков, изменяют порядок передачи отрезков сигнала посредством чтения запомненной шифрпоследовательности, перед изменением порядка передачи отрезков сигнала посредством чтения запомненной шифрпоследовательности дополнительно в памяти СВТ передаваемые сообщения объемом К байт разбивают на n частей. При этом (n-1) частей сообщения имеют одинаковый размер Z байт, меньший произведения времени tп [с] передачи одного бита в скрытом канале передаче информации, образованном путем амплитудной манипуляции сигналов ПЭМИ, на Vп [байт/с] скорость передачи информации в защищаемой информационной цепи, а последняя часть сообщения имеет длину K-Z(n-1)<tпVп [байт]. Проверяют доступность свободной памяти размером К байт на внешнем накопителе, выбирают случайным образом номер блока шифрпоследовательности, используемой в текущей передаче. Далее изменяют порядок передачи отрезков сигнала посредством чтения запомненной шифрпоследовательности, передают часть сообщения, соответствующую одному временному отрезку сигнала в линии передачи. Сообщения записывают в область памяти внешнего накопителя на позицию, соответствующую позиции передаваемой части в области памяти СВТ. Передачу прекращают, когда n частей скопированы в память внешнего накопителя.

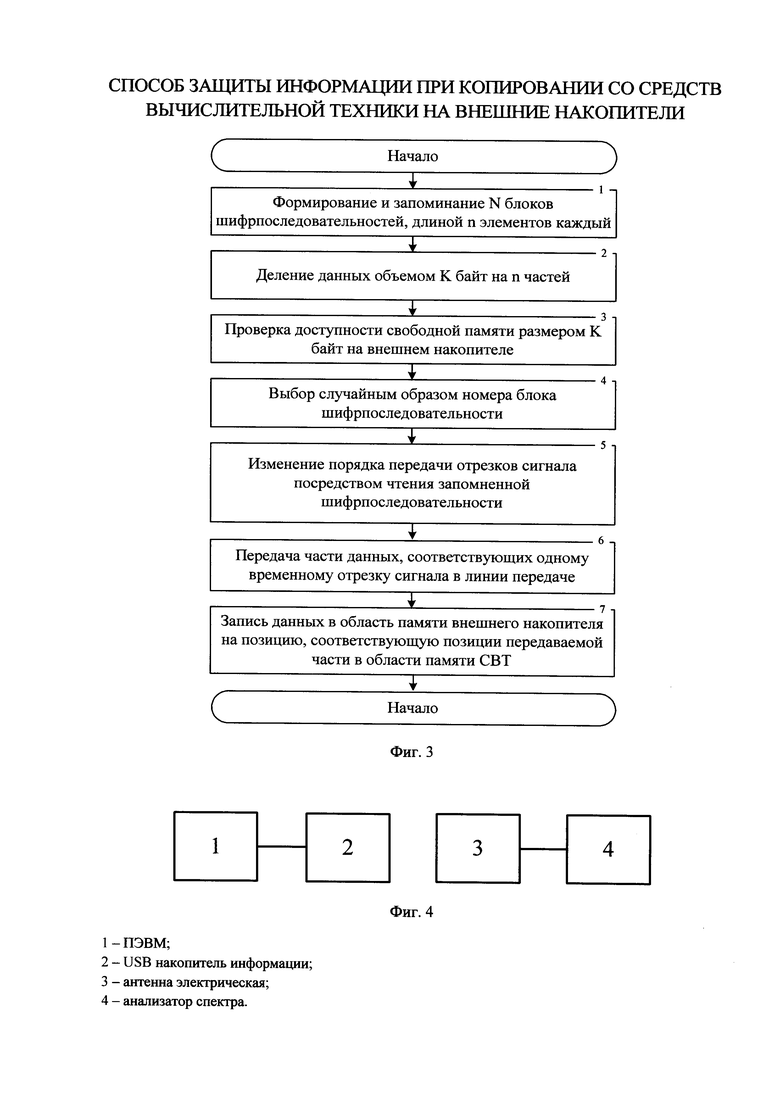

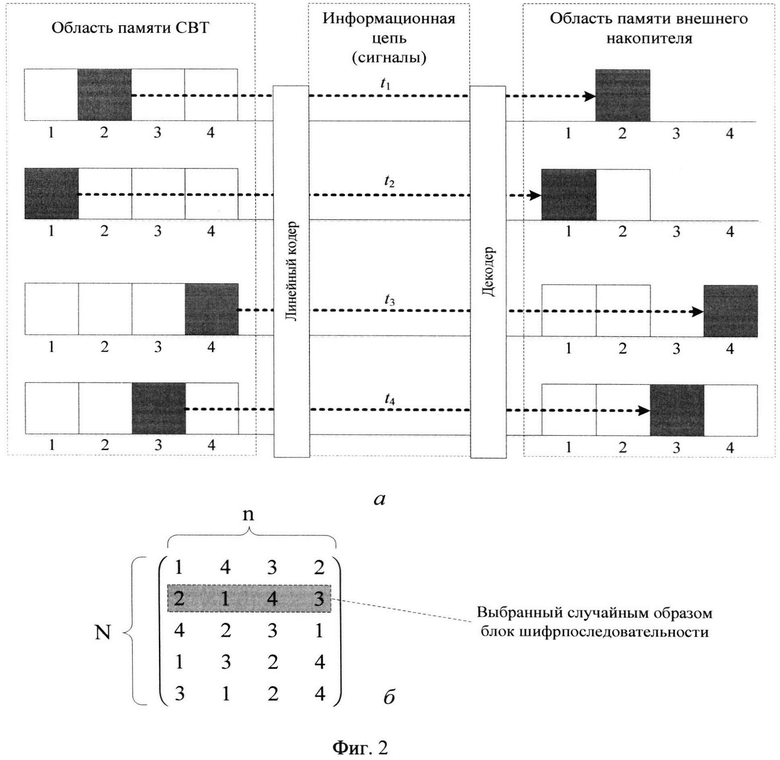

Новая совокупность существенных признаков позволяет решить задачу изобретения за счет того, что копируемые со средств вычислительной техники на внешние накопители сообщения разбивают на n частей, передаваемых в случайном порядке в область памяти внешнего накопителя информации (фиг. 2).

Проведенный анализ уровня техники позволил установить, что аналоги, характеризующиеся совокупностью признаков, тождественных всем признакам заявленного способа защиты информации при копировании со средств вычислительной техники на внешние накопители, отсутствуют. Следовательно, заявленное изобретение соответствует условию патентоспособности «новизна».

Результаты поиска известных решений в данной и смежных областях техники с целью выявления признаков, совпадающих с отличительными от прототипа признаками заявленного объекта, показали, что они не следуют явным образом из уровня техники. Из уровня техники также не выявлена известность влияния предусматриваемых существенными признаками заявленного изобретения преобразований на достижение указанного технического результата. Следовательно, заявленное изобретение соответствует условию патентоспособности «изобретательский уровень».

Заявленное изобретение поясняется следующими чертежами:

фиг. 1 - амплитудный спектр модулированного сигнала ПЭМИ, соответствующего способу скрытой передачи информации;

фиг. 2 - структурная схема реализации копирования сообщения по частям в заявленном способе (а), где t1…t4 - моменты времени начала копирования частей сообщения; пример 4 блоков шифрпоследовательностей, сформированных для n=4 (б);

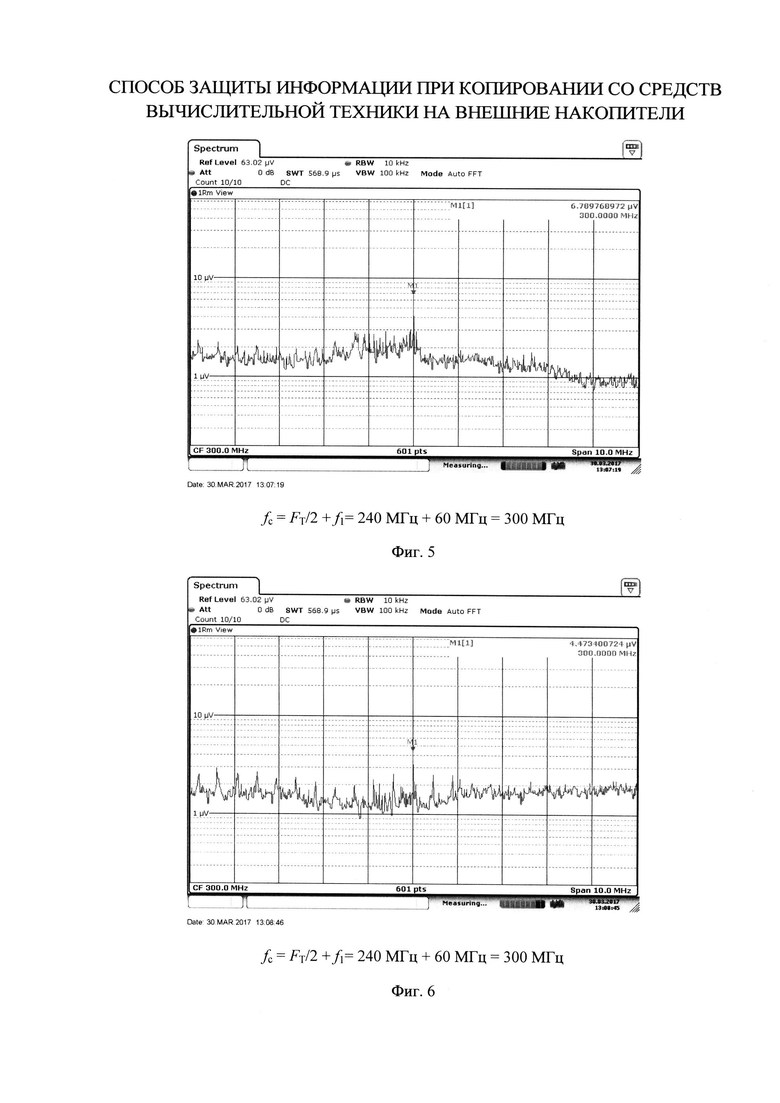

фиг. 3 - последовательность действий в заявленном способе;

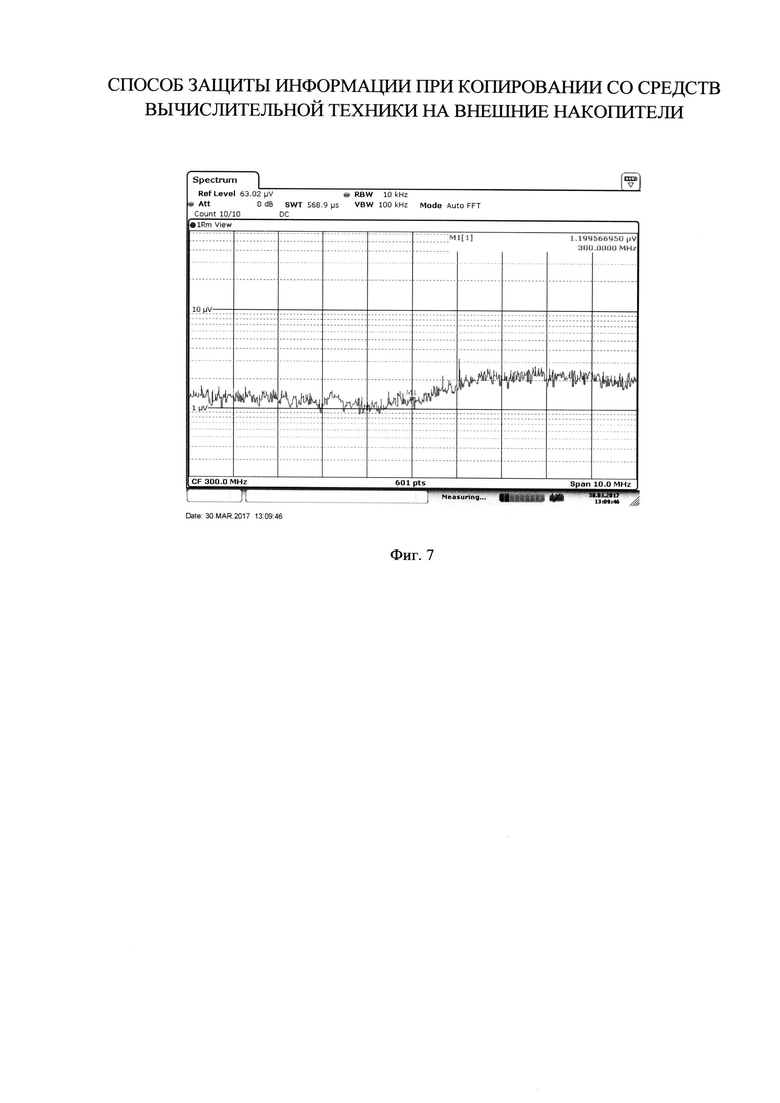

фиг. 4 - схема измерительного стенда;

фиг. 5 - амплитудный спектр сигнала, соответствующего способу скрытой передачи информации (ƒc=FT/2+ƒ1=240 МГц+60 МГц=300 МГц) при копировании сообщения без перестановки временных отрезков сигнала;

фиг. 6 - амплитудный спектр сигнала, соответствующего способу скрытой передачи информации (ƒc=FT/2+f1=240 МГц + 60 МГц = 300 МГц) при копировании сообщения с перестановкой временных отрезков сигнала;

фиг. 7 - амплитудный спектр помехи в диапазоне измерения сигнала.

Реализация заявленного способа заключается в следующем (фиг. 3). Предварительно формируют и запоминают шифрпоследовательность, формирование каждого из N блоков шифрпоследовательности производят посредством случайного выбора без возвращения n чисел из множества чисел 1, 2, 3…n, процесс формирования шифрпоследовательности продолжают до получения N блоков (блок 1, фиг. 3).

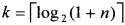

Для генерации шифрпоследовательности каждого из N блоков возможно использовать один период N-последовательности на основе линейного реккурентного регистра, построенного по выбранному случайным образом примитивному полиному степени  . При этом начальное заполнение линейного реккурентного регистра возможно выбрать по случайному закону, отличное от последовательности нулей. Очередной элемент шифрпоследовательности можно вычислить как результат преобразования части М-последовательности, попадающей в окно размером к бит, в десятичную систему счисления, при этом в результате одного сдвига окна на 1 бит возможно сформировать один элемент шифрпоследовательности. В случае формирование элемента, значение которого превышает n, данный элемент отбрасывается.

. При этом начальное заполнение линейного реккурентного регистра возможно выбрать по случайному закону, отличное от последовательности нулей. Очередной элемент шифрпоследовательности можно вычислить как результат преобразования части М-последовательности, попадающей в окно размером к бит, в десятичную систему счисления, при этом в результате одного сдвига окна на 1 бит возможно сформировать один элемент шифрпоследовательности. В случае формирование элемента, значение которого превышает n, данный элемент отбрасывается.

Для запоминания сформированной шифрпоследовательности возможно использовать буфер, представляющий собой область памяти жесткого диска, в качестве которого можно использовать, например, жесткий диск SEAGATE 3.5'' 1.0 Tb SATA III.

В памяти СВТ передаваемые сообщения объемом К байт разбивают на n частей (блок 2, фиг. 3), при этом (n-1) частей сообщения имеют одинаковый размер Z байт, меньший произведения времени tп [с] передачи одного бита в скрытом канале передаче информации, образованном путем амплитудной манипуляции сигналов ПЭМИ, на Vп [байт/с] скорость передачи информации в защищаемой информационной цепи, а последняя часть сообщения имеет длину K-Z(n-1)<tпVп [байт]. Для хранения частей сообщения возможно использовать буфер, представляющий собой область памяти жесткого диска, в качестве которого можно использовать, например, жесткий диск SEAGATE 3.5'' 1.0 Tb SATA III.

Проверяют доступность свободной памяти размером К байт на внешнем накопителе (блок 3, фиг. 3). Выбирают случайным образом номер блока шифрпоследовательности, используемой в текущей передаче (блок 4, фиг. 3). Изменяют порядок передачи отрезков сигнала посредством чтения запомненной шифрпоследовательности (блок 5, фиг. 3). Передают часть сообщения, соответствующую одному временному отрезку сигнала в линии передачи (блок 6, фиг. 3).

Сообщение записывают в область памяти внешнего накопителя на позицию, соответствующую позиции передаваемой части в области памяти СВТ (блок 7, фиг. 3), передачу прекращают, когда n частей скопированы в память внешнего накопителя, в качестве которого может выступать накопитель информации с интерфейсом USB 2.0. Накопитель информации с интерфейсом USB 2.0 является известным устройством, в качестве которого можно использовать, например, флеш-накопитель информации Transcend USB2.0 Flash Drive 8 Gb.

Заявленный способ защиты информации при копировании со средств вычислительной техники на внешние накопители обеспечивает уменьшение отношения опасный сигнал/помеха в канале скрытой передачи за счет изменения фазы (расфазировки) сигнала на момент начала пачки импульсов.

Правомерность теоретических предпосылок проверялась с помощью натурного моделирования сигнала скрытой передачи информации на измерительном стенде (фиг. 4) при следующих исходных данных:

1) накопитель информации: флеш-накопитель информации Transcend USB 2.0 Flash Drive 8 Gb;

2) ƒc=FT/2+f1=240 МГц + 60 МГц = 300 МГц (60 МГц соответствует передаче «1»);

3) диапазон частот 295-305 МГц;

4) полоса пропускания 10 кГц;

5) передаваемая последовательность бит 1111111111;

6) время передачи одного бита в канале скрытой передачи информации fп=2⋅10-3 с;

7) скорость передачи информации в защищаемой информационной цепи Vп=480 Мбит/с=60⋅106 [байт/с];

8) размер одной части сообщения Z=100 кбайт;

9) время измерения превышает время передачи последовательности бит;

10) режим отображения результатов измерения: запоминание максимальных значений амплитуд (MaxHold).

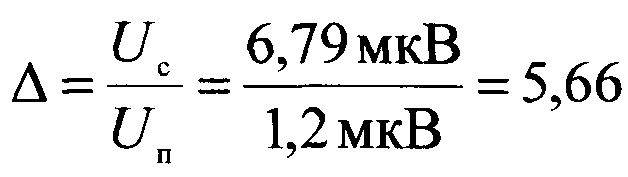

В результате эксперимента были получены измеренные значения отношения сигнал/помеха:

1) копирование сообщения без перестановки временных отрезков сигнала  ;

;

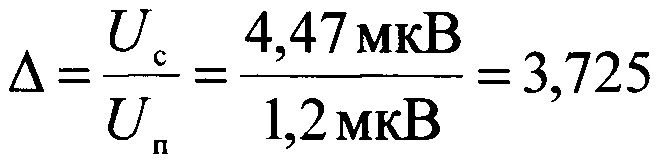

2) копирование сообщения с перестановкой временных отрезков сигнала в произвольном порядке  .

.

Оценка уровня побочных электромагнитных излучений производилась анализатором спектра FSP-30 с активной штыревой антенной SAS-550-1B. Результаты моделирования, приведенные на фиг. 5-7, указывают на уменьшение отношения опасный сигнал/помеха в канале скрытой передачи за счет модуляции ПЭМИ и позволяют сделать вывод, что применение предлагаемого способа дает выигрыш по уменьшению отношения опасный сигнал/помеха примерно в 5,66/3,725=1,5 раза.

Изобретение относится к области вычислительной техники и может быть использовано для защиты информации, обрабатываемой средствами вычислительной техники (СВТ), в частности, от скрытой передачи информации за счет модуляции сигналов побочных электромагнитных излучений (ПЭМИ). Техническим результатом изобретения является уменьшение отношения опасный сигнал/помеха в канале скрытой передачи за счет модуляции ПЭМИ путем расширения арсенала средств при засекречивании разнотипных сообщений. Указанный технический результат достигается за счет перестановки временных отрезков сигнала, формируемого при копировании сообщения с СВТ на внешние накопители, приводящей к изменению фазы (расфазировке) сигнала ПЭМИ на момент начала пачки импульсов. 7 ил.

Способ защиты информации при копировании со средств вычислительной техники на внешние накопители от скрытой передачи за счет модуляции сигналов побочных электромагнитных излучений (ПЭМИ), заключающийся в том, что предварительно формируют и запоминают шифрпоследовательность, формирование каждого из N блоков шифрпоследовательности производят посредством случайного выбора без возвращения n чисел из множества чисел 1, 2, 3…n, процесс формирования шифрпоследовательности продолжают до получения N блоков, изменяют порядок передачи отрезков сигнала посредством чтения запомненной шифрпоследовательности, отличающийся тем, что перед изменением порядка передачи отрезков сигнала посредством чтения запомненной шифрпоследовательности в памяти средствами вычислительной техники (СВТ) передаваемые сообщения объемом К байт разбивают на n частей, при этом (n-1) частей сообщения имеют одинаковый размер Z байт, меньший произведения времени tп [с] передачи одного бита в скрытом канале передаче информации, образованном путем амплитудной манипуляции сигналов побочных электромагнитных излучений (ПЭМИ), на Vп [байт/с] скорость передачи информации в защищаемой информационной цепи, а последняя часть сообщения имеет длину K-Z(n-1)<tпVп [байт], проверяют доступность свободной памяти размером К байт на внешнем накопителе, выбирают случайным образом номер блока шифрпоследовательности, используемой в текущей передаче, далее изменяют порядок передачи отрезков сигнала посредством чтения запомненной шифрпоследовательности, передают часть сообщения, соответствующую одному временному отрезку сигнала в линии передачи, сообщение записывают в область памяти внешнего накопителя на позицию, соответствующую позиции передаваемой части в области памяти СВТ, передачу прекращают, когда n частей скопированы в память внешнего накопителя.

| СПОСОБ ЗАСЕКРЕЧИВАНИЯ РЕЧЕВЫХ СООБЩЕНИЙ | 1995 |

|

RU2097930C1 |

| СПОСОБ ЗАЩИТЫ СРЕДСТВ ВЫЧИСЛИТЕЛЬНОЙ ТЕХНИКИ ОТ УТЕЧКИ ИНФОРМАЦИИ ПО КАНАЛУ ПОБОЧНЫХ ЭЛЕКТРОМАГНИТНЫХ ИЗЛУЧЕНИЙ И НАВОДОК | 2012 |

|

RU2479022C1 |

| СПОСОБ ЗАЩИТЫ ИНФОРМАЦИИ ОТ УТЕЧКИ ПО КАНАЛУ ПОБОЧНЫХ ЭЛЕКТРОМАГНИТНЫХ ИЗЛУЧЕНИЙ И НАВОДОК | 2014 |

|

RU2558625C1 |

| Токарный резец | 1924 |

|

SU2016A1 |

| US 9515820 B2, 06.12.2016. | |||

Авторы

Даты

2018-03-02—Публикация

2017-05-22—Подача