Область техники

Настоящее раскрытие относится к области связи, но не ограничивается ею.

Уровень техники

Сеть мобильной связи 5-го поколения (5G) вводится в проект партнерства 3-го поколения (3GPP). Развертывание сетей 5G операторами связи делится на два типа: не автономный (NSA) способ развертывания и автономный (SA) способ развертывания. В связи с постоянным ускорением процесса развертывания сети 5G сеть оператора связи, использующая способ развертывания NSA, сталкивается с проблемой роуминга и взаимодействия с сетью оператора связи, который использует способ развертывания S А.

Пользователь оператора связи в режиме развертывания SA может перемещаться и регистрироваться в сети 5G в обычном режиме в режиме развертывания NSA через двухрежимный терминал с возможностью 5G. Однако пользователь сети 5G в режиме развертывания NSA при роуминге в сети 5G в режиме развертывания SA может использовать только сеть 4G и не может использовать сеть 5G.

Таким образом, необходимо исследование более эффективного решения сетевого роуминга и взаимодействия между сетью 5G в соответствии с способом развертывания NSA и сетью 5G в режиме развертывания SA для пользователя, чтобы решить проблему, возникающую при роуминге пользователя терминала 5G в сетях 5G два способа развертывания, т.е. способ развертывания NSA и способ развертывания SA, полезны для предоставления пользователю лучшего опыта работы с услугой роуминга.

Краткая сущность изобретения

Вариант осуществления настоящего раскрытия обеспечивает способ сетевого роуминга и внутренней связи, включая этапы:

получение первым сетевым элементом запроса на регистрацию пользователя в сети NG, которая находится во втором способе развертывания, при этом первый сетевой элемент является сетевым элементом в сети NG в соответствии с первым способом развертывания и отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя, а N - целое число, большее или равное 2; и

получение первым сетевым элементом первой информации аутентификации безопасности и данных первой подписки посредством обмена данными с устройством роуминга и внутренней связи, при этом первая информация аутентификации безопасности представляет собой информацию аутентификации безопасности пользователя в сети NG при первом способе развертывания, при этом пользователь в сети NG при втором способе развертывания, и первые данные подписки представляют собой данные подписки пользователя в сети NG при первом способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания.

Вариант осуществления настоящего раскрытия обеспечивает способ сетевого роуминга и внутренней связи, включая этапы:

прием вторым сетевым элементом запроса сеанса услуги данных пользователя, находящегося в сети NG, которая находится во втором способе развертывания, при этом второй сетевой элемент является сетевым элементом в сети NG в соответствии с первым способом развертывания и отвечает для установления, модификации и прекращения сеанса, а N - целое число, большее или равное 2; и

завершение вторым сетевым элементом обработки запроса услуги посредством связи с устройством роуминга и внутренней связи.

Вариант осуществления настоящего раскрытия обеспечивает способ сетевого роуминга и внутренней связи, включая один из следующих этапов:

прием первого вызывающего сообщения от первого сетевого элемента, получение второй информации аутентификации безопасности, преобразование второй информации аутентификации безопасности в первую информацию аутентификации безопасности и отправка первого результата вызова первому сетевому элементу, при этом первый результат вызова включает в себя первую информацию безопасности информация для аутентификации;

прием второго сообщения вызова от первого сетевого элемента, получение данных второй подписки, преобразование данных второй подписки в данные первой подписки и отправка второго результата вызова первому сетевому элементу, при этом второй результат вызова включает в себя данные первой подписки; и

прием запроса вызова услуги от второго сетевого элемента, преобразование запроса вызова услуги в третий запрос услуги в сети NG, которая находится под вторым способом развертывания, и отправка третьего запроса услуги пятому сетевому элементу; и прием третьего результата ответа от пятого сетевого элемента, преобразование третьего результата ответа в результат вызова услуги в сети NG, которая находится в первом способе развертывания, и отправка результата вызова услуги второму сетевому элементу,

при этом первый сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за управление безопасностью, управление мобильностью и управление соединением пользователя; второй сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за установление, изменение и освобождение сеанса; пятый сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для предоставления услуги передачи данных; и N - целое число, большее или равное 2; и

при этом вторая информация аутентификации безопасности является информацией аутентификации безопасности пользователя в сети NG при втором способе развертывания, пользователь находится в сети NG при втором способе развертывания, или вторая информация аутентификации безопасности является информацией пользователя в сети NG. при первом способе развертывания, используемом для генерации первой информации аутентификации безопасности, при втором способе развертывания пользователь находится в сети NG; и первая информация аутентификации безопасности представляет собой информацию аутентификации безопасности пользователя в сети NG при первом способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания; первые данные подписки - это данные подписки пользователя в сети NG при первом способе развертывания, пользователь находится в сети NG при втором способе развертывания; и вторые данные подписки - это данные подписки пользователя в сети NG при втором способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания.

Вариант осуществления настоящего раскрытия обеспечивает способ сетевого роуминга и внутренней связи, включая этапы:

прием первого запроса услуги, формирование второй информации аутентификации безопасности путем выполнения вычисления и отправка первого результата ответа, при этом первый результат ответа включает в себя вторую информацию аутентификации безопасности; или же

прием второго запроса услуги и получение данных второй подписки; и отправку второго результата ответа, при этом второй результат ответа включает в себя данные второй подписки; или же

получение третьего запроса услуги, выполнение обработки услуги и отправка третьего результата ответа.

Вариант осуществления настоящего раскрытия обеспечивает устройство сетевого роуминга и внутренней связи, включающее:

первый модуль связи, который сконфигурирован для приема запроса на регистрацию пользователя в сети NG, который находится во втором способе развертывания, при этом первый сетевой элемент является сетевым элементом в сети NG в соответствии с первым способом развертывания и отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя, а N - целое число, большее или равное 2; и

модуль получения данных аутентификации безопасности и подписки, который сконфигурирован для получения первой информации аутентификации безопасности и данных первой подписки посредством связи с устройством роуминга и внутренней связи, при этом первая информация аутентификации безопасности является информацией аутентификации безопасности пользователя в сети NG под первой способ развертывания, пользователь находится в сети NG при втором способе развертывания, и первые данные подписки являются данными подписки пользователя в сети NG при первом способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания.

Вариант осуществления настоящего раскрытия обеспечивает устройство сетевого роуминга и внутренней связи, включающее:

второй модуль связи, который сконфигурирован для приема запроса сеанса услуги данных пользователя, находящегося в сети NG, которая находится под вторым способом развертывания, при этом второй сетевой элемент является сетевым элементом в сети NG при первом способе развертывания и отвечает за установление, изменение и завершение сеанса, а N - целое число, большее или равное 2; и

модуль обработки услуг, который сконфигурирован для завершения обработки запроса услуги посредством связи с устройством роуминга и внутренней связи.

Вариант осуществления настоящего раскрытия обеспечивает устройство сетевого роуминга и внутренней связи, включающее:

третий коммуникационный модуль, который настроен на выполнение одного из следующих этапов:

принимают первое вызывающее сообщение от первого сетевого элемента и получают вторую информацию аутентификации безопасности;

прием второго вызывающего сообщения от первого сетевого элемента и получение данных второй подписки; и

прием запроса вызова услуги от второго сетевого элемента и отправку третьего запроса услуги пятому сетевому элементу; и получение третьего результата ответа от пятого сетевого элемента и отправка результата вызова услуги второму сетевому элементу, и

модуль преобразования, который настроен на выполнение одного из следующих этапов:

преобразование второй информации аутентификации безопасности в первую информацию аутентификации безопасности;

преобразование данных второй подписки в данные первой подписки; и

преобразование запроса вызова услуги в третий запрос услуги в сети NG, которая находится под вторым способом развертывания; и преобразование третьего результата ответа в результат вызова услуги в сети NG, которая находится под первым способом развертывания,

при этом первый сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за управление безопасностью, управление мобильностью и управление соединением пользователя; второй сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за установление, изменение и освобождение сеанса; пятый сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для предоставления услуги передачи данных; и N является целым числом, большим или равным 2, и

при этом вторая информация аутентификации безопасности является информацией аутентификации безопасности пользователя в сети NG при втором способе развертывания, пользователь находится в сети NG при втором способе развертывания, или вторая информация аутентификации безопасности является информацией пользователя в сети NG. при первом способе развертывания, используемом для генерации первой информации аутентификации безопасности, при втором способе развертывания пользователь находится в сети NG; первая информация аутентификации безопасности представляет собой информацию аутентификации безопасности пользователя в сети NG при первом способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания; первые данные подписки - это данные подписки пользователя в сети NG при первом способе развертывания, пользователь находится в сети NG при втором способе развертывания; и вторые данные подписки - это данные подписки пользователя в сети NG при втором способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания.

Вариант осуществления настоящего раскрытия обеспечивает устройство сетевого роуминга и внутренней связи, включающее:

четвертый модуль связи, который сконфигурирован для:

приема первого запроса услуги, генерации второй информации аутентификации безопасности путем выполнения вычисления и отправки первого результата ответа, при этом первый результат ответа включает в себя вторую информацию аутентификации безопасности; или же

четвертый модуль связи сконфигурирован для: приема второго запроса услуги и получения данных второй подписки; и отправить второй результат ответа, при этом второй результат ответа включает в себя данные второй подписки; или же

четвертый модуль связи сконфигурирован для приема третьего запроса услуги, выполнения обработки услуги и отправки третьего результата ответа.

Вариант осуществления настоящего раскрытия обеспечивает устройство сетевого роуминга и внутренней связи, включающее в себя: процессор и машиночитаемый носитель данных, при этом машиночитаемый носитель данных хранит инструкции, причем инструкции, выполняемые процессором, реализуют любой из сетевого роуминга и способы связи, представленные в настоящем раскрытии.

Вариант осуществления настоящего раскрытия предоставляет машиночитаемый носитель данных, на котором хранятся компьютерные программы, причем компьютерные программы, когда они выполняются процессором, реализуют этапы любого из способов сетевого роуминга и внутренней связи, представленных в настоящем раскрытии.

Вариант осуществления настоящего раскрытия обеспечивает систему сетевого роуминга и внутренней связи, включающее: устройство роуминга и внутренней связи и по меньшей мере один из первого сетевого элемента и второго сетевого элемента, при этом

первый сетевой элемент сконфигурирован для приема запроса регистрации пользователя в сети NG, которая находится во втором способе развертывания, при этом первый сетевой элемент является сетевым элементом в сети NG в соответствии с первым способом развертывания и отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя; N - целое число, большее или равное 2; первый сетевой элемент получает первую информацию аутентификации безопасности и первые данные подписки посредством связи с устройством роуминга и внутренней связи, при этом первая информация аутентификации безопасности представляет собой информацию аутентификации безопасности пользователя в сети NG при первом способе развертывания, пользователь находится в NG сеть при втором способе развертывания, и первые данные подписки - это данные подписки пользователя в сети NG при первом способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания; и

второй сетевой элемент сконфигурирован для приема запроса сеанса услуги данных пользователя, находящегося в сети NG, которая находится под вторым способом развертывания, при этом второй сетевой элемент является сетевым элементом в сети NG при первом способе развертывания и отвечает за для установления, модификации и прекращения сеанса, а N - целое число, большее или равное 2; а второй сетевой элемент завершает обработку запроса услуги посредством связи с устройством роуминга и внутренней связи.

Краткое описание чертежей

Прилагаемые чертежи используются для обеспечения дальнейшего понимания технических решений вариантов осуществления настоящего раскрытия и составляют одну часть описания. Чертежи используются для интерпретации технических решений вариантов осуществления настоящего раскрытия вместе с вариантами осуществления настоящего раскрытия, а не для ограничения технических решений вариантов осуществления настоящего раскрытия. На рисунках:

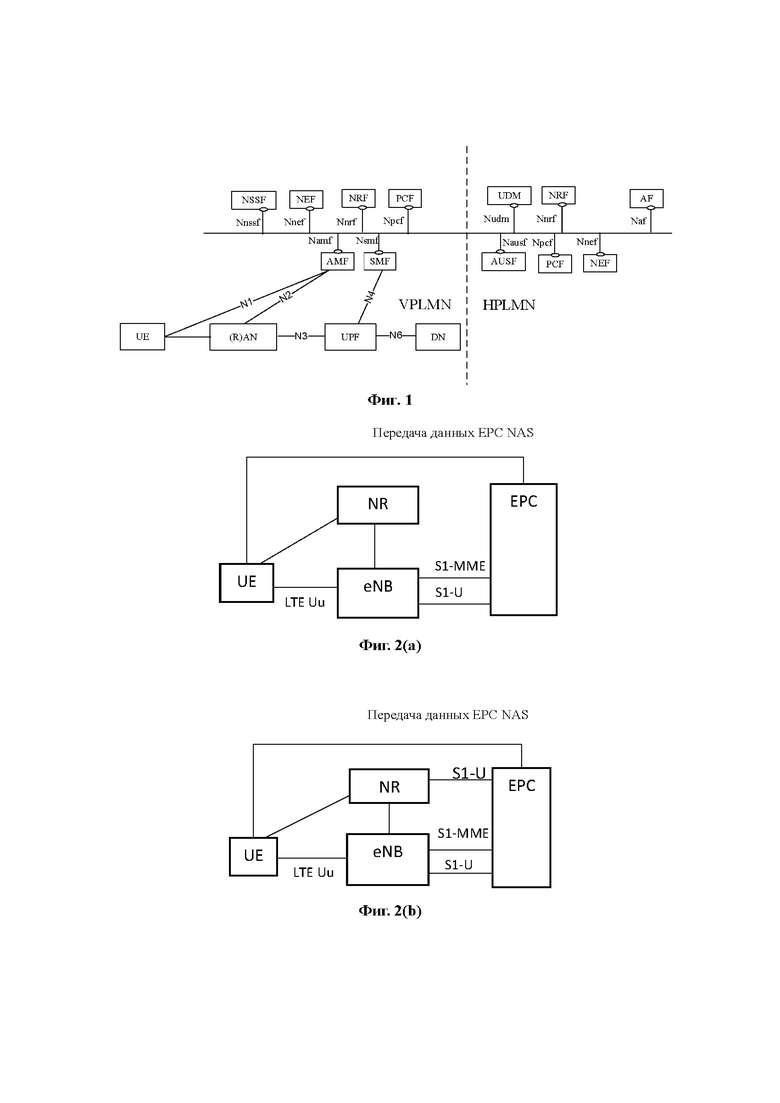

Фиг. 1 - схематическая диаграмма сетевой архитектуры 5G на основе услуг в связанных технологиях 3GPP;

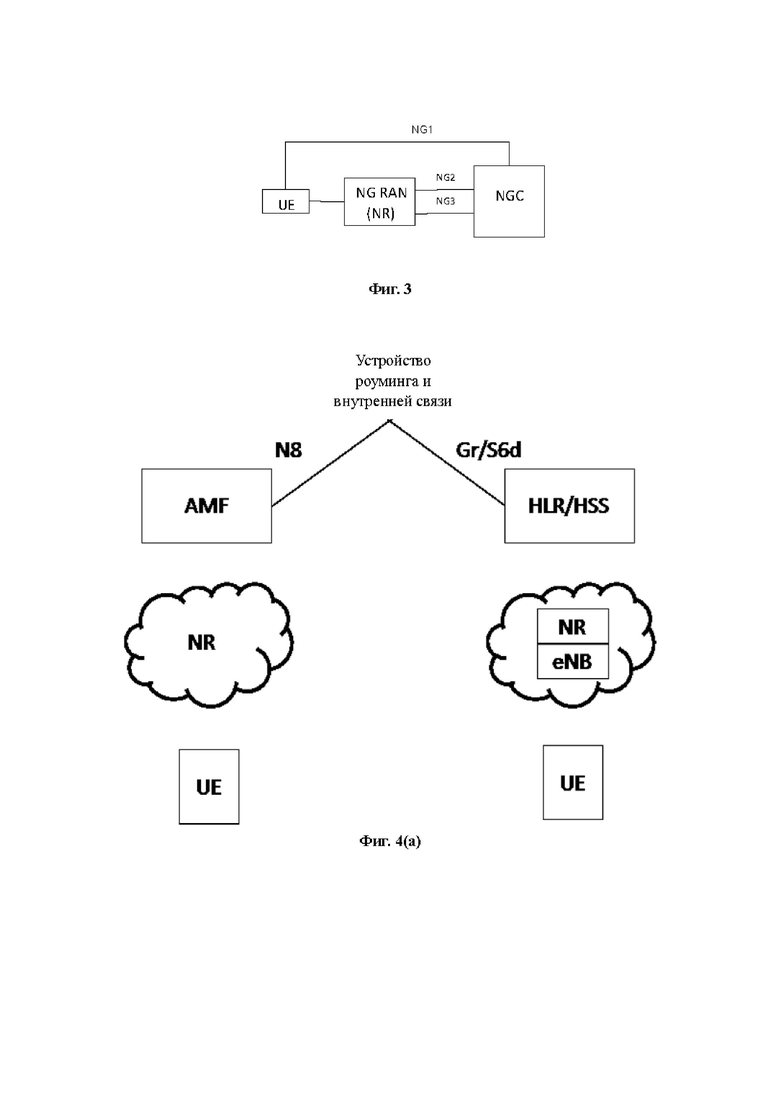

Фиг. 2 (а) - первая схематическая диаграмма способа развертывания NSA 5G для сетевой архитектуры 5G в связанных технологиях;

Фиг. 2 (b) - вторая схематическая диаграмма способа развертывания NSA 5G для сетевой архитектуры 5G в связанных технологиях;

Фиг. 3 - схематическая диаграмма способа развертывания SA 5G для сетевой архитектуры 5G в связанных технологиях;

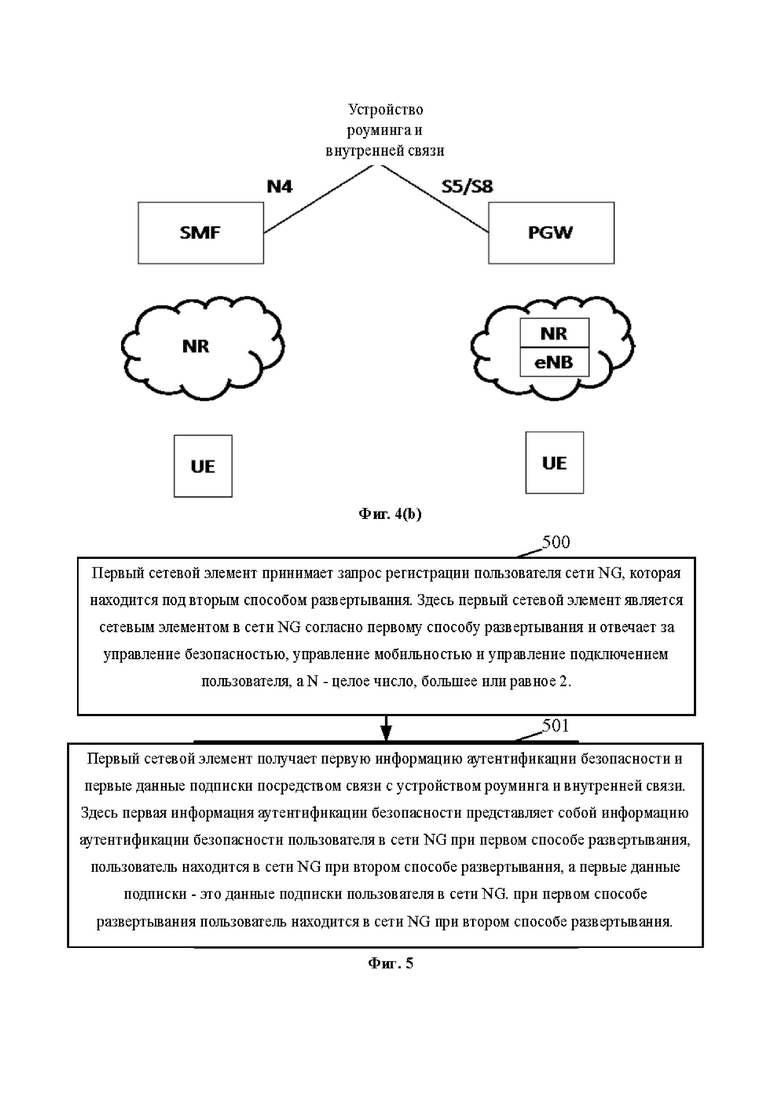

Фиг. 4 (а) - схематическая диаграмма, показывающая развертывание устройства роуминга и внутренней связи между сетью 5G в режиме развертывания NSA и сетью 5G в режиме развертывания SA, чтобы реализовать регистрацию в роуминге;

Фиг. 4 (b) - схематическая диаграмма, показывающая развертывание устройства роуминга и внутренней связи между сетью 5G в режиме развертывания NSA и сетью 5G в режиме развертывания SA, чтобы реализовать услугу передачи данных в роуминге;

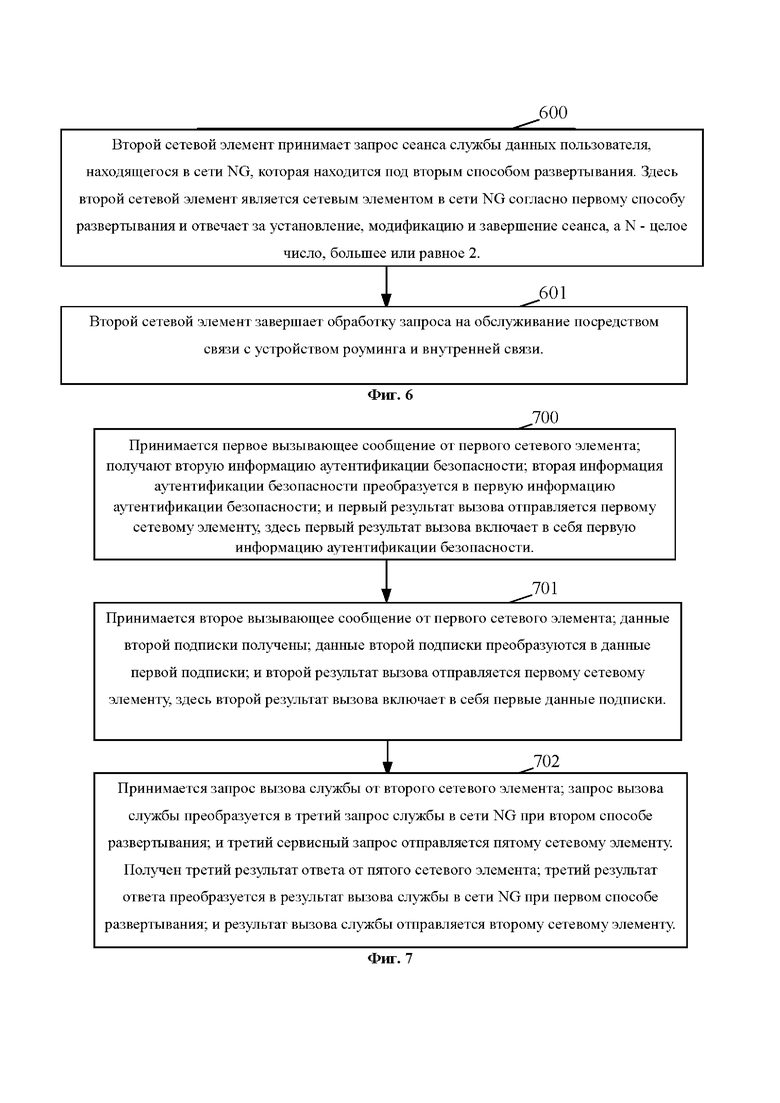

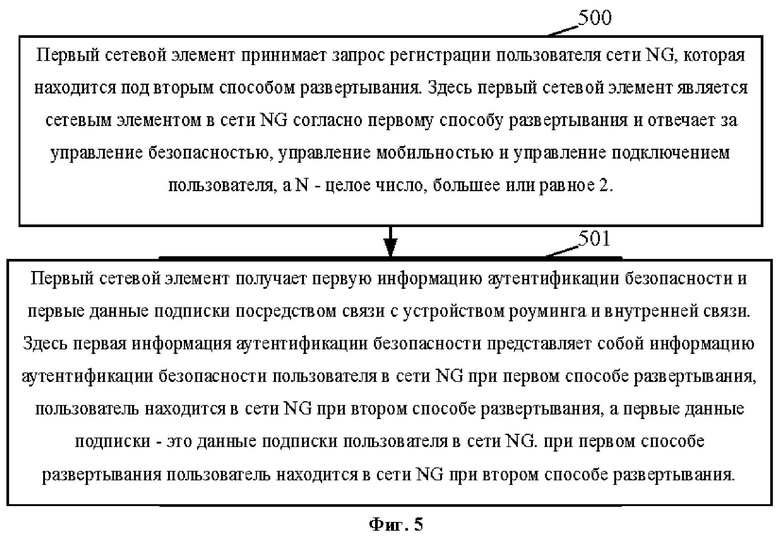

Фиг. 5 - схематическая диаграмма способа сетевого роуминга и внутренней связи, предусмотренного в варианте осуществления настоящего раскрытия;

Фиг. 6 - схематическая диаграмма способа сетевого роуминга и внутренней связи, предусмотренного в другом варианте осуществления настоящего раскрытия;

Фиг. 7 - схематическая диаграмма способа сетевого роуминга и внутренней связи, предусмотренного в другом варианте осуществления настоящего раскрытия;

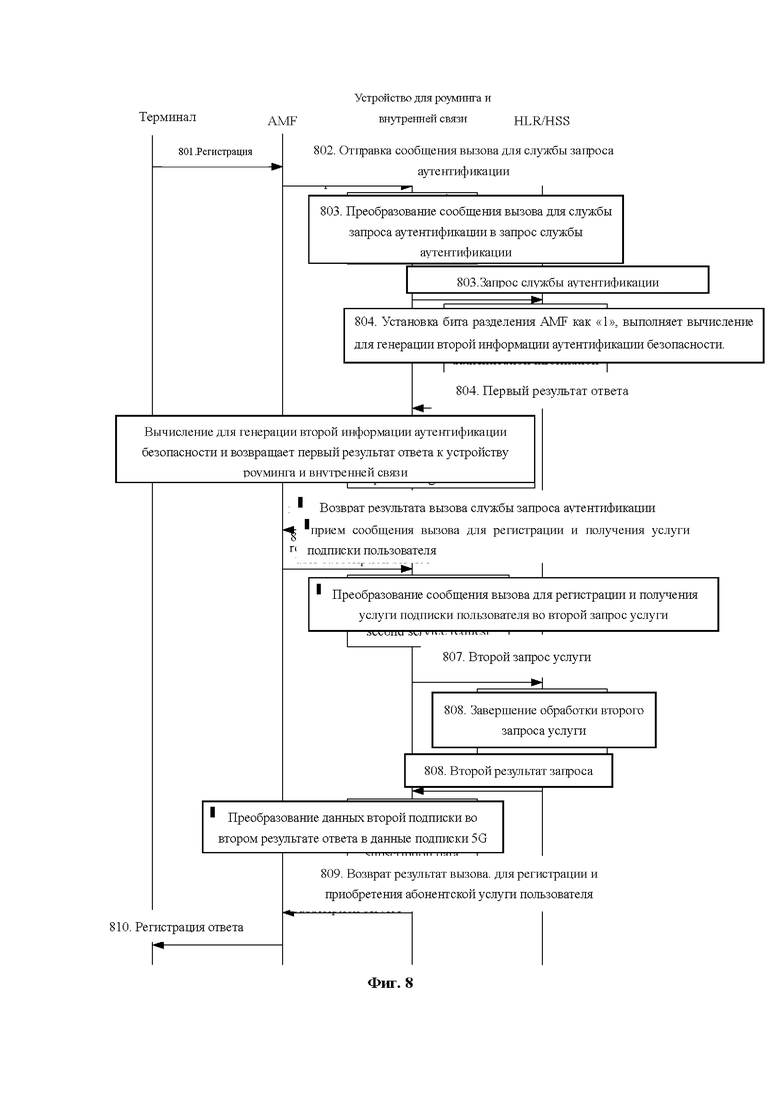

Фиг. 8 - это блок-схема последовательности операций регистрации, когда пользователь оператора сети 5G в режиме развертывания домашнего NSA перемещается в сеть 5G в режиме развертывания SA, предусмотренном в варианте осуществления настоящего раскрытия;

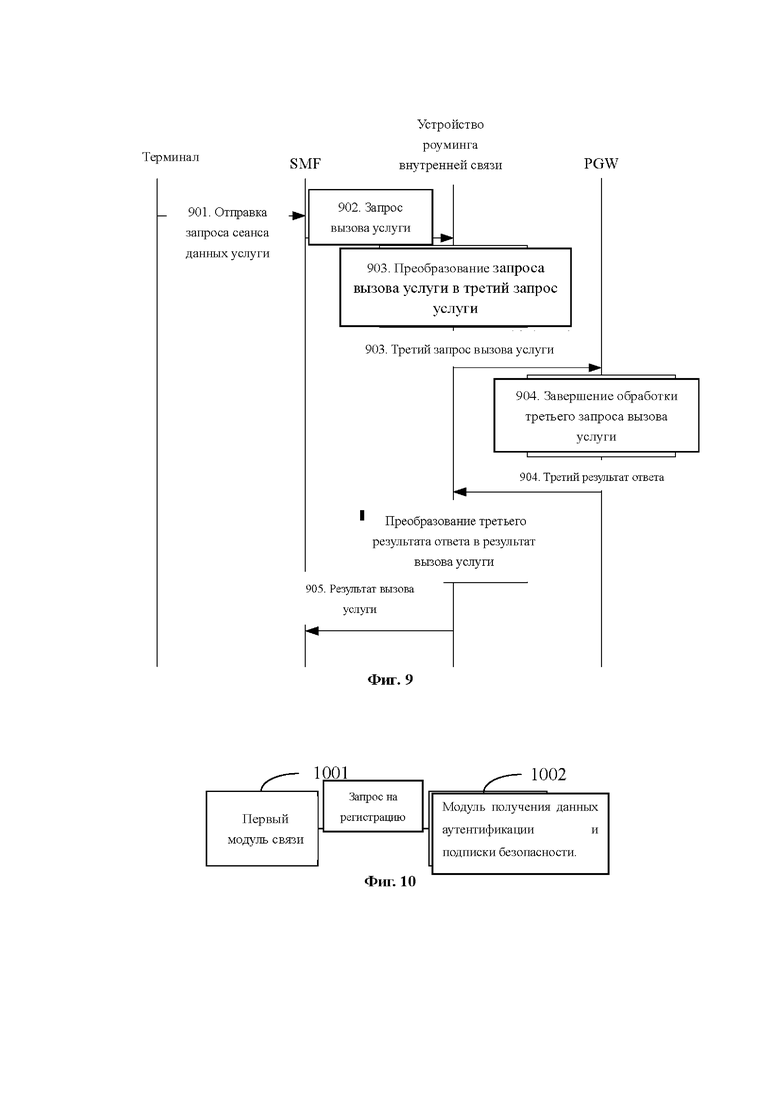

Фиг. 9 - это блок-схема услуги данных, когда пользователь оператора сети 5G в режиме развертывания домашнего NSA перемещается в сеть 5G в режиме развертывания SA, предусмотренном в варианте осуществления настоящего раскрытия;

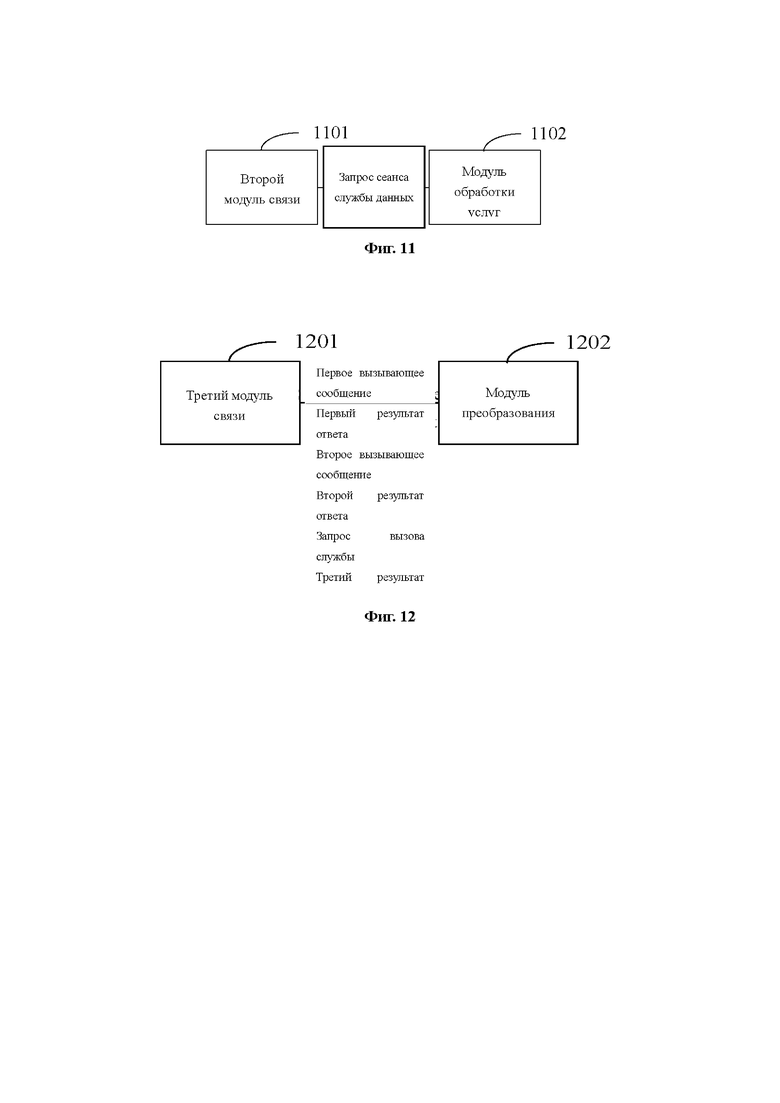

Фиг. 10 - схематическая диаграмма структуры устройства сетевого роуминга и внутренней связи, предусмотренного в другом варианте осуществления настоящего раскрытия;

Фиг. 11 - схематическая диаграмма структуры устройства сетевого роуминга и внутренней связи, предусмотренного в другом варианте осуществления настоящего раскрытия;

Фиг. 12 - схематическая диаграмма структуры устройства сетевого роуминга и внутренней связи, предусмотренного в другом варианте осуществления настоящего раскрытия; и

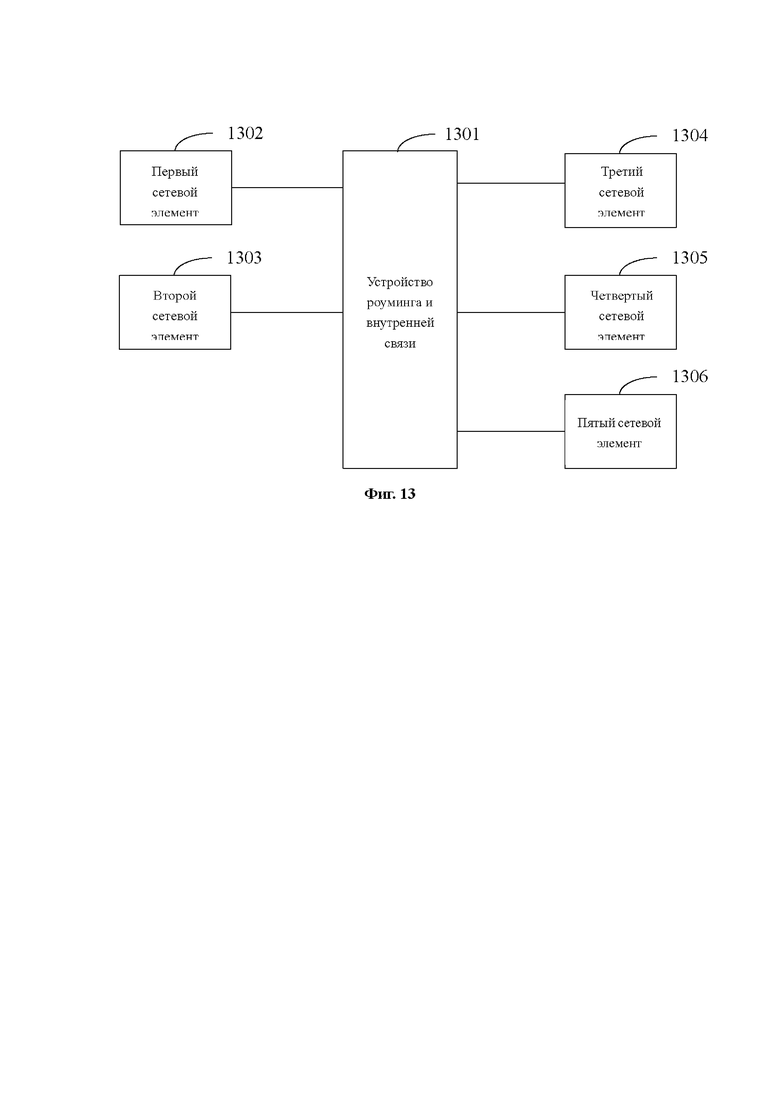

Фиг. 13 - схематическая диаграмма структуры системы сетевого роуминга и внутренней связи, представленной в другом варианте осуществления настоящего раскрытия.

Подробное описание вариантов осуществления

Варианты осуществления настоящего раскрытия будут описаны ниже со ссылкой на чертежи. Следует отметить, что до тех пор, пока нет конфликта, варианты осуществления в настоящем раскрытии и признаки в вариантах осуществления могут комбинироваться друг с другом любым способом.

Этапы, проиллюстрированные на блок-схемах чертежей, могут выполняться, например, в компьютерной системе с набором исполняемых компьютером инструкций. Кроме того, хотя логические порядки проиллюстрированы на блок-схемах, в некоторых случаях проиллюстрированные или описанные этапы могут выполняться в порядках, отличных от порядков, описанных в данном документе.

В настоящее время сетевая архитектура 5G, основанная на сервисном интерфейсе, предоставляемом 3GPP, показана на фиг. 1. Сетевая архитектура 5G включает гостевую наземную мобильную сеть общего пользования (VPLMN) и домашнюю наземную мобильную сеть общего пользования (HPLMN).

VPLMN включает в себя следующие сетевые функции (NF): функцию выбора сегмента сети (NSSF), функцию раскрытия сети (NEF), функцию сетевого репозитория (NRF), функцию управления политиками (PCF), функцию управления доступом и мобильностью. (AMF), функция управления сеансом (SMF), сеть (радио) доступа ((R) AN), функция плоскости пользователя (UPF), сеть передачи данных (DN) и пользовательское оборудование (UE).

NSSF предоставляет услугу AMF через интерфейс Nnssf; NEF предоставляет услуги AF и SMF через интерфейс Nnef; NRF предоставляет услуги AMF, SMF, UDM, AUSF, NEF, PCF, NSSF и UPF через интерфейс Nnrf; PCF обеспечивает обслуживание AMF, NEF, SMF и AF через интерфейс Npcf; AMF обеспечивает обслуживание SMF, PCF, UDM и NEF через интерфейс Namf; SMF обеспечивает обслуживание AMF, других SMF, NEF и AF через интерфейс Nsmf; AMF подключается к UE через интерфейс N1; AMF подключается к (R) AN через интерфейс N2; SMF подключен к UPF через интерфейс N4; (R) AN подключается к UPF через интерфейс N3; a UPF подключен к DN через интерфейс N6.

AMF отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя. SMF поддерживает установление, модификацию и выпуск сеансов 3GPP и Non-3GPP, отвечает за распространение и управление адресом интернет-протокола (IP) UE, а также реализует и завершает унифицированную стратегию управления.

HPLMN включает в себя: унифицированное управление данными (UDM), NRF, функцию приложения (AF), функцию сервера аутентификации (AUSF), PCF и NEF.

UDM предоставляет услуги AMF, SMF, NEF и AUSF через интерфейс Nudm; NRF обеспечивает обслуживание AMF, SMF, UDM, AUSF, NEF, PCF, NSSF, UPF через интерфейс Nnrf; AF подключается к NEF через интерфейс Naf; AUSF предоставляет услугу AMF через интерфейс Nausf; PCF предоставляет услуги AMF, NEF, SMF и AF через Npcf; a NEF предоставляет услуги SMF и AF через интерфейс Nnef.

AUSF обеспечивает унифицированную аутентификацию для доступа 3GPP и без 3GPP, т.е. безопасную аутентификацию пользователя. UDM обеспечивает функцию управления данными абонентской подписки и функцию управления мобильностью.

Развертывание сетей 5G операторами связи делится на два типа: автономный (NSA) способ развертывания и автономный (SA) способ развертывания. Способ развертывания NSA показан на фиг. 2 (а) и фиг. 2 (b), а способ развертывания SA показан на фиг. 3.

Для оператора, который выбирает способ развертывания NSA для предоставления услуги 5G, оператор связи предоставляет пользователю высокоскоростную услугу передачи данных 5G через базовую сеть 4G (т.е. Развитую сеть пакетного ядра (ЕРС)), новую радиосвязь (NR) и усовершенствованный NodeB (eNB). Данные аутентификации безопасности и подписки пользователя предоставляются домашним регистром местоположения (HLR) или домашним абонентским сервером (HSS) базовой сети 4G.

Для оператора, который выбирает способ развертывания SA для предоставления услуги 5G, оператор предоставляет услугу 5G пользователю через развернутую базовую сеть 5G (т.е. базовую сеть следующего поколения (NGC) и сеть радиодоступа следующего поколения (NG РАН)). Аутентификация безопасности пользователя обеспечивается устройством AUSF базовой сети 5G, а данные подписки пользователя предоставляются устройством UDM базовой сети 5G.

В связи с постоянным ускорением процесса развертывания сети 5G сеть оператора связи, использующая способ развертывания NSA, сталкивается с проблемой роуминга и взаимодействия с сетью оператора связи, который использует способ развертывания SA.

Пользователь оператора связи в режиме развертывания SA может перемещаться и регистрироваться в сети 5G в обычном режиме в режиме развертывания NSA через двухрежимный терминал с возможностью 5G. Однако, когда пользователь оператора связи согласно способу развертывания NSA перемещается и регистрируется в сети 5G согласно способу развертывания SA через двухрежимный терминал с возможностью 5G, после вызова услуги аутентификации AUSF и услуги регистрации UDM через гипертекстовый транспортный протокол (HTTP) для сервисного интерфейса сети 5G не может быть реализован, когда пользователь сети 5G согласно способу развертывания NSA перемещается в сеть 5G согласно способу развертывания SA, пользователь может использовать только сеть 4G и не может использовать сеть 5G.

Таким образом, исследование более эффективного решения сетевого роуминга и взаимодействия между сетью 5G в соответствии с способом развертывания NSA и сетью 5G в режиме развертывания SA для пользователя, чтобы решить проблему, возникающую при роуминге пользователя терминала 5G в сетях 5G два способа развертывания, т.е. способ развертывания NSA и способ развертывания SA, полезны для предоставления пользователю лучшего опыта работы с услугой роуминга.

Как показано на фиг. 4 (а) и фиг. 4 (b), устройство роуминга и внутренней связи развернуто между сетями одного поколения и с разными способами развертывания, чтобы реализовать сетевой роуминг и взаимосвязь между сетями, которые являются одного поколения и с разными способами развертывания для пользователя через устройство роуминга и внутренней связи. Несомненно, что устройство роуминга и внутренней связи также может быть развернуто в сети одним из способов развертывания.

Ссылаясь на фиг. 5, вариант осуществления настоящего раскрытия предоставляет способ сетевого роуминга и внутренней связи, который может включать в себя этап 500 и этап 501.

На этапе 500 первый сетевой элемент принимает запрос регистрации пользователя сети NG, которая находится под вторым способом развертывания. Здесь первый сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя, а N - целое число, большее или равное 2.

Пользователь в настоящем варианте осуществления может быть терминалом любого типа и может быть, по меньшей мере, одним из следующих терминалов: многорежимным резервным терминалом LTE / NR и многорежимным одиночным резервным терминалом LTE / NR.

Например, когда N равно 5, первым способом развертывания может быть способ развертывания SA; второй способ развертывания может быть способом развертывания NSA; и первый сетевой элемент может быть AMF. То есть пользователь сети 5G в режиме развертывания NSA перемещается в сеть 5G в режиме развертывания SA.

Альтернативно, первый способ развертывания может быть способом развертывания NSA; второй способ развертывания может быть способом развертывания SA; и первый сетевой элемент может быть HLR или HSS. То есть пользователь сети 5G в режиме развертывания SA перемещается в сеть 5G в режиме развертывания NSA.

Несомненно, что способ в настоящем варианте осуществления может также использоваться для реализации роуминга и внутренней связи, когда разные способы развертывания приняты в любой из сетей мобильной связи 4G, 3G и 2G или в сети мобильной связи более высокого поколения.

На этапе 501 первый сетевой элемент получает первую информацию аутентификации безопасности и первые данные подписки посредством связи с устройством роуминга и внутренней связи. Здесь первая информация аутентификации безопасности представляет собой информацию аутентификации безопасности пользователя в сети NG при первом способе развертывания, пользователь находится в сети NG при втором способе развертывания, а первые данные подписки - это данные подписки пользователя в сети NG. при первом способе развертывания пользователь находится в сети NG при втором способе развертывания.

В настоящем варианте осуществления этап, на котором первый сетевой элемент получает первую информацию аутентификации безопасности посредством связи с устройством роуминга и внутренней связи, включает в себя следующие этапы:

первый сетевой элемент отправляет первое вызывающее сообщение в устройство роуминга и внутренней связи; и

первый сетевой элемент принимает первый результат вызова от устройства роуминга и внутренней связи, в данном случае первый результат вызова включает в себя первую информацию аутентификации безопасности.

Первым вызывающим сообщением и первым результатом вызова может быть любое сообщение вызова и любой результат вызова, если вызывающее сообщение и результат вызова используются для получения первой информации аутентификации безопасности. Например, первое вызывающее сообщение может быть вызывающим сообщением для услуги запроса аутентификации (Nausf UE Authentication), а первым результатом вызова может быть результат вызова услуги запроса аутентификации.

В настоящем варианте осуществления этап, на котором первый сетевой элемент получает данные первой подписки посредством связи с устройством роуминга и внутренней связи, включает в себя следующие этапы:

первый сетевой элемент отправляет второе вызывающее сообщение в устройство роуминга и внутренней связи; и

первый сетевой элемент принимает второй результат вызова от устройства роуминга и внутренней связи, в данном случае второй результат вызова включает в себя первые данные подписки.

Второе сообщение вызова и второй результат вызова могут быть любым сообщением вызова и любым результатом вызова, если вызывающее сообщение и результат вызова используются для получения первых данных подписки. Например, второе сообщение вызова может быть сообщением вызова для регистрации и получения услуги подписки пользователя, а второй результат вызова может быть результатом вызова для регистрации и получения услуги подписки пользователя.

В другом варианте осуществления настоящего раскрытия этот способ дополнительно включает один из следующих этапов:

первый сетевой элемент завершает аутентификацию безопасности пользователя в сети NG в соответствии с первым способом развертывания на основе первой информации аутентификации безопасности, пользователь находится в сети NG в соответствии со вторым способом развертывания, и завершает регистрацию пользователя в сети NG в соответствии с первым способом развертывания на основе данных первой подписки, при этом пользователь находится в сети NG в соответствии со вторым способом развертывания; и

первый сетевой элемент возвращает ответ регистрации пользователю, находящемуся в сети NG при втором способе развертывания.

Ссылаясь на фиг. 6, другой вариант осуществления настоящего раскрытия предоставляет способ сетевого роуминга и внутренней связи, который может включать в себя этап 600 и этап 601.

На этапе 600 второй сетевой элемент принимает запрос сеанса услуги данных пользователя, находящегося в сети NG, которая находится под вторым способом развертывания. Здесь второй сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за установление, модификацию и завершение сеанса, а N - целое число, большее или равное 2.

Пользователь в настоящем варианте осуществления может быть терминалом любого типа и может быть, по меньшей мере, одним из следующих терминалов: многорежимным резервным терминалом LTE / NR и многорежимным одиночным резервным терминалом LTE / NR.

Например, когда N равно 5, первым способом развертывания может быть способ развертывания SA; второй способ развертывания может быть способом развертывания NSA; и второй сетевой элемент может быть SMF. То есть пользователь сети 5G в режиме развертывания NSA перемещается в сеть 5G в режиме развертывания SA.

Альтернативно, первый способ развертывания может быть способом развертывания NSA; второй способ развертывания может быть способом развертывания S А; и второй сетевой элемент может быть шлюзом сети передачи данных (PDN) (PGW). То есть пользователь сети 5G в режиме развертывания SA перемещается в сеть 5G в режиме развертывания NSA.

Несомненно, что способ в настоящем варианте осуществления может также использоваться для реализации роуминга и внутренней связи, когда разные способы развертывания приняты в любой из сетей мобильной связи 4G, 3G и 2G или в сети мобильной связи более высокого поколения.

На этапе 601 второй сетевой элемент завершает обработку запроса услуги посредством связи с устройством роуминга и внутренней связи.

В настоящем варианте осуществления этап, на котором второй сетевой элемент завершает обработку запроса услуги посредством связи с устройством роуминга и внутренней связи, включает следующие этапы:

второй сетевой элемент отправляет запрос вызова услуги в устройство роуминга и внутренней связи; и

второй сетевой элемент принимает результат вызова услуги от устройства роуминга и внутренней связи.

Ссылаясь на фиг. 7, другой вариант осуществления настоящего раскрытия предоставляет способ сетевого роуминга и внутренней связи, который включает в себя один из следующих этапов: этап 700, этап 701 и этап 702.

На этапе 700 принимается первое вызывающее сообщение от первого сетевого элемента; получают вторую информацию аутентификации безопасности; вторая информация аутентификации безопасности преобразуется в первую информацию аутентификации безопасности; и первый результат вызова отправляется первому сетевому элементу здесь первый результат вызова включает в себя первую информацию аутентификации безопасности.

В настоящем варианте осуществления этап получения второй информации аутентификации безопасности включает в себя следующие этапы:

первое вызывающее сообщение преобразуется в первый запрос услуги в сети NG вторым способом развертывания, и первый запрос услуги отправляется третьему сетевому элементу; и принимается первый результат ответа от третьего сетевого элемента, в данном случае первый результат ответа включает в себя вторую информацию аутентификации безопасности, и

третий сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для обеспечения аутентификации безопасности для пользователя.

В настоящем варианте осуществления этап, на котором первое вызывающее сообщение преобразуется в первый запрос услуги, означает выполнение модификации имени сообщения и сопоставление параметров.

В настоящем варианте осуществления первое сообщение вызова и первый результат вызова могут быть любым сообщением вызова и любым результатом вызова, если вызывающее сообщение и результат вызова используются для получения первой информации аутентификации безопасности. Например, первое вызывающее сообщение может быть вызывающим сообщением для услуги запроса аутентификации (Nausf UE Authentication); первый сервисный запрос может быть запросом на сервис аутентификации (например, MAP (часть мобильного приложения) SEND AUTHENTICATION INFO REQUEST) или DIAMETER Authentication-Information-Request); первым результатом ответа может быть ответ услуги аутентификации (например, MAP SEND AUTHENTICATION INFO RESPONSE или DIAMETER Authentication-Information-Answer); и первым результатом вызова может быть результат вызова услуги запроса аутентификации.

В настоящем варианте осуществления третий сетевой элемент принимает первый запрос услуги, устанавливает бит разделения поля управления аутентификацией (AMF) как «1», выполняет вычисление для генерации пятикратных векторов аутентификации (случайный запрос (RAND), ожидаемый ответ (XRES), ключ целостности (IK), ключ шифрования (СК) и маркер аутентификации (AUTN)) возвращает результат первого ответа устройству роуминга и внутренней связи, причем первый результат ответа несет пятерку векторов аутентификации, то есть вышеупомянутая вторая информация аутентификации безопасности.

Вторая информация аутентификации безопасности в первом результате ответа преобразуется в первую информацию аутентификации безопасности. Например, вычисление выполняется на основе пятикратных векторов аутентификации для генерации векторов аутентификации домашней среды 5G (5G НЕ AV), включая AV 5G НЕ (RAND, AUTN, XRES * и Kausf); и дополнительно выполняется вычисление на основе AV 5G НЕ для генерации векторов аутентификации 5G (AV 5G), включая AV 5G (RAND, HXRES *, AUTN и Kseaf). Вышеупомянутая первая информация аутентификации безопасности включает в себя AV 5G.

XRES * генерируется путем выполнения вычислений с использованием функции драйвера ключа (KDF) на основе имени обслуживающей сети и RAND, СК, IK и XRES в пятерках вектора аутентификации, a Kausf генерируется путем выполнения вычисление с использованием функции драйвера ключа на основе имени обслуживающей сети и порядкового номера (SQN), включенного в AUTN пятерых векторов аутентификации.

HXRES * генерируется путем выполнения вычислений с использованием хэш-алгоритма SHA-256 на основе XRES * и RAND, a Kseaf генерируется путем выполнения вычислений с использованием функции ключевого драйвера на основе имени обслуживающей сети и Kausf.

В другом варианте осуществления настоящего раскрытия третий сетевой элемент принимает первый запрос услуги, устанавливает бит разделения поля управления аутентификацией (AMF) как «1», выполняет вычисление для генерации AV 5G НЕ и возвращает результат первого ответа, к устройству роуминга и внутренней связи результат первого ответа, несущий AV 5G НЕ, то есть вышеупомянутую вторую информацию аутентификации безопасности.

Этап, на котором выполняется расчет для создания AV 5G НЕ, включает следующие этапы:

выполняется вычисление для генерации пятикратных векторов аутентификации {случайный запрос (RAND), ожидаемый ответ (XRES), ключ целостности (IK), ключ шифрования (СК) и маркер аутентификации (AUTN)}; и вычисление выполняется на основе пятикратных векторов аутентификации для генерации векторов аутентификации домашней среды 5G (5G НЕ AV), AV 5G НЕ включают в себя (RAND, AUTN, XRES * и Kausf).

Вторая информация аутентификации безопасности в первом результате ответа преобразуется в первую информацию аутентификации безопасности. Например, дополнительно выполняется вычисление на основе AV 5G НЕ для генерации векторов аутентификации 5G (AV 5G), включая AV 5G (RAND, HXRES *, AUTN и Kseaf). Вышеупомянутая первая информация аутентификации безопасности включает в себя AV 5G.

На этапе 701 принимается второе вызывающее сообщение от первого сетевого элемента; данные второй подписки получены; данные второй подписки преобразуются в данные первой подписки; и второй результат вызова отправляется первому сетевому элементу, здесь второй результат вызова включает в себя первые данные подписки.

В настоящем варианте осуществления этап получения данных второй подписки включает в себя следующие этапы:

второе вызывающее сообщение преобразуется во второй запрос услуги в сети NG при втором способе развертывания, и второй запрос услуги отправляется четвертому сетевому элементу; получен второй результат ответа от четвертого сетевого элемента, при этом второй результат ответа включает в себя данные второй подписки,

здесь четвертый сетевой элемент является сетевым элементом в сети NG согласно второму способу развертывания и используется для предоставления данных подписки.

В настоящем варианте осуществления этап, на котором второе вызывающее сообщение преобразуется во второй запрос услуги, означает выполнение модификации имени сообщения и сопоставления параметров.

В настоящем варианте осуществления второе сообщение вызова и второй результат вызова могут быть любым сообщением вызова и любым результатом вызова, пока вызывающее сообщение и результат вызова используются для получения первых данных подписки. Например, второе сообщение вызова может быть сообщением вызова для регистрации и получения услуги подписки пользователя, а второй результат вызова может быть результатом вызова для регистрации и получения услуги подписки пользователя. Второй сервисный запрос может быть MAP UPDATE LOCATION REQUEST, а второй результат ответа может быть MAP UPDATE LOCATION АСК.

В настоящем варианте осуществления, когда данные второй подписки во втором результате ответа преобразуются в данные первой подписки, в случае, когда данные второй подписки имеют поле (например, номер пользователя, имя точки доступа к сети, характеристика тарификации и т.on), который имеет то же значение, что и поле в первых данных подписки, значение соответствующего поля во вторых данных подписки отображается в то же поле в первых данных подписки; и когда первые данные подписки имеют поля, которых нет во вторых данных подписки, и, таким образом, отображение не может быть выполнено, значения этих полей могут быть определены в соответствии с шаблоном подписки по умолчанию.

На этапе 702 принимается запрос вызова услуги от второго сетевого элемента; запрос вызова услуги преобразуется в третий запрос услуги в сети NG при втором способе развертывания; и третий сервисный запрос отправляется пятому сетевому элементу. Получен третий результат ответа от пятого сетевого элемента; третий результат ответа преобразуется в результат вызова услуги в сети NG при первом способе развертывания; и результат вызова услуги отправляется второму сетевому элементу.

В настоящем варианте осуществления этап, на котором запрос вызова услуги преобразуется в запрос третьей услуги, означает выполнение модификации имени сообщения и сопоставления параметров, а этап преобразования третьего результата ответа в результат вызова услуги означает выполнение изменение имени сообщения и отображение параметров.

В настоящем варианте осуществления третий сервисный запрос может быть запросом на установление сеанса, а третий результат ответа может быть ответом на установление сеанса.

В настоящем варианте осуществления первый сетевой элемент является сетевым элементом в сети NG при первом способе развертывания и отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя; второй сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за установление, изменение и освобождение сеанса; пятый сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для предоставления услуги передачи данных; и N - целое число, большее или равное 2.

В настоящем варианте осуществления вторая информация аутентификации безопасности представляет собой информацию аутентификации безопасности пользователя в сети NG при втором способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания; или вторая информация аутентификации безопасности представляет собой информацию пользователя в сети NG при первом способе развертывания, используемом для генерации первой информации аутентификации безопасности, при этом пользователь находится в сети NG при втором способе развертывания. Первая информация аутентификации безопасности - это информация аутентификации безопасности пользователя в сети NG при первом способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания. Первые данные подписки - это данные подписки пользователя в сети NG при первом способе развертывания, пользователь находится в сети NG при втором способе развертывания. Вторые данные подписки - это данные подписки пользователя в сети NG при втором способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания.

Пользователь в настоящем варианте осуществления может быть терминалом любого типа и может быть, по меньшей мере, одним из следующих терминалов: многорежимным резервным терминалом LTE / NR и многорежимным одиночным резервным терминалом LTE / NR.

Например, когда N равно 5, первым способом развертывания может быть способ развертывания SA; второй способ развертывания может быть способом развертывания NSA; первый сетевой элемент может быть AMF; второй сетевой элемент может быть SMF; третий сетевой элемент может быть HLR / HSS; и четвертый сетевой элемент может быть PGW. То есть пользователь сети 5G в режиме развертывания NSA перемещается в сеть 5G в режиме развертывания SA.

Альтернативно, первый способ развертывания может быть способом развертывания NSA; второй способ развертывания может быть способом развертывания SA; первый сетевой элемент может быть HLR / HSS; второй сетевой элемент может быть PGW; третий сетевой элемент может быть AUSF; и четвертый сетевой элемент может быть UDM. То есть пользователь сети 5G в режиме развертывания SA перемещается в сеть 5G в режиме развертывания NSA.

Несомненно, что способ в настоящем варианте осуществления может также использоваться для реализации роуминга и внутренней связи, когда разные способы развертывания приняты в любой из сетей мобильной связи 4G, 3G и 2G или в сети мобильной связи более высокого поколения.

В настоящем варианте осуществления первый запрос услуги может быть запросом услуги аутентификации. Несомненно, что другие имена запросов на обслуживание не исключаются, если запрос на обслуживание используется для получения второй информации аутентификации безопасности.

Настоящий вариант осуществления реализует сетевой роуминг и взаимную связь между сетями одного поколения и с разными способами развертывания для пользователя через устройство роуминга и внутренней связи, так что пользовательское восприятие услуги роуминга может быть улучшено. Например, когда пользователь оператора сети 5G в режиме развертывания домашнего NSA перемещается в сеть 5G в режиме развертывания SA, регистрация доступа в сети 5G в режиме развертывания SA может быть завершена через устройство роуминга и внутренней связи, для обычного доступа к сети 5G и использования услуги передачи данных, чтобы оператор сети 5G в режиме развертывания SA мог реализовать роуминг пользователя 5G без необходимости дополнительной поддержки способа развертывания NSA.

Другой вариант осуществления настоящего раскрытия обеспечивает способ сетевого роуминга и внутренней связи, который включает в себя следующие этапы.

Получен первый запрос услуги; вторая информация аутентификации безопасности генерируется путем выполнения вычисления; и отправляется первый результат ответа. Здесь первый результат ответа включает в себя вторую информацию аутентификации безопасности.

В качестве альтернативы принимается второй запрос услуги и собираются данные второй подписки; и отправляется второй результат ответа. Здесь второй результат ответа включает в себя данные второй подписки.

В качестве альтернативы получен третий запрос услуги, выполняется обработка услуги; и отправляется третий результат ответа.

В настоящем варианте осуществления этап, на котором вторая информация аутентификации безопасности генерируется путем выполнения вычисления, является таким же, как и в предыдущих вариантах осуществления, и не повторяется в данном документе.

Конкретный процесс реализации настоящего варианта осуществления в различных сценариях применения описан ниже.

Фиг. 8 - это блок-схема последовательности операций регистрации, когда пользователь оператора сети 5G в режиме развертывания домашнего NSA перемещается в сеть 5G в режиме развертывания SA, предусмотренном в варианте осуществления настоящего раскрытия. Этот процесс может включать в себя этапы с 801 по 810.

На этапе 801 терминал в режиме развертывания NSA инициирует регистрацию в сети 5G в режиме развертывания SA. То есть терминал отправляет запрос регистрации в AMF.

На этапе 802 AMF отправляет сообщение вызова для услуги запроса аутентификации в устройство роуминга и внутренней связи.

На этапе 803 устройство роуминга и внутренней связи принимает сообщение вызова для услуги запроса аутентификации от AMF и преобразует сообщение вызова для услуги запроса аутентификации в запрос услуги аутентификации в сети 5G, которая находится в режиме развертывания NSA, и отправляет запрос услуги аутентификации в HLR / HSS в сети 5G в соответствии с способом развертывания NS А.

На этапе 804 HLR / HSS в сети 5G согласно способу развертывания NSA принимает запрос услуги аутентификации, устанавливает бит разделения AMF как «1», выполняет вычисление для генерации второй информации аутентификации безопасности и возвращает первый результат ответа к устройству роуминга и внутренней связи.

На этом этапе первый результат ответа включает в себя вторую информацию аутентификации безопасности. Вторая информация аутентификации безопасности - это информация аутентификации безопасности терминала в сети 5G согласно способу развертывания SA или информация терминала в сети 5G согласно способу развертывания NSA, используемому для генерации первой информации аутентификации безопасности.

Например, вторая информация аутентификации безопасности представляет собой пятерку векторов аутентификации {RAND, XRES, IK, СК и AUTN} или 5G НЕ AV, 5G НЕ AV, включая (RAND, AUTN, XRES *, и Kausf).

На этапе 805 устройство роуминга и внутренней связи преобразует вторую информацию аутентификации безопасности в первом результате ответа от HLR / HSS в первую информацию аутентификации безопасности путем выполнения вычисления. Здесь первая информация аутентификации безопасности - это информация аутентификации безопасности терминала в сети 5G согласно способу развертывания S А.

Когда вторая информация для аутентификации безопасности представляет собой пятерку векторов аутентификации {RAND, XRES, IK, СК и AUTN}, вычисление выполняется на основе пятерых векторов аутентификации для генерации AV 5G НЕ, и дальнейшее вычисление выполняется на основе AV 5G НЕ для создания AV 5G.

Когда вторая информация аутентификации безопасности представляет собой AV 5G НЕ, вычисление дополнительно выполняется на основе AV 5G НЕ для генерации AV 5G.

На этапе 806 устройство роуминга и внутренней связи возвращает результат вызова услуги запроса аутентификации в AMF.

В настоящем варианте осуществления результат вызова услуги запроса аутентификации включает в себя первую информацию аутентификации безопасности. Например, первая информация аутентификации безопасности -это 5G НЕ AV и 5G AV.

Поскольку процесс известен специалистам в данной области техники, последующий процесс аутентификации безопасности посредством AMF не описывается в настоящем варианте осуществления.

На этапе 807 устройство роуминга и внутренней связи принимает сообщение вызова для регистрации и получения услуги подписки пользователя, преобразует сообщение вызова для регистрации и получения услуги подписки пользователя во второй запрос услуги HLR / HSS в сети 5G, который согласно способу развертывания NSA, и отправляет второй сервисный запрос HLR / HSS.

На этапе 808 HLR / HSS завершает обработку второго запроса услуги и возвращает второй результат ответа устройству роуминга и внутренней связи. Здесь второй результат ответа включает в себя данные второй подписки.

На этапе 809 устройство роуминга и внутренней связи преобразует данные второй подписки во втором результате ответа от HLR / HSS в данные подписки 5G (т.Е. Данные первой подписки) в сети 5G согласно способу развертывания SA и возвращает результат вызова, для регистрации и приобретения абонентской услуги в АИФ. Здесь результат вызова для регистрации и получения услуги подписки пользователя включает в себя данные подписки 5G.

На этапе 810 AMF возвращает терминалу ответ регистрации.

Поскольку процесс известен специалистам в данной области техники, последующий процесс, выполняемый AMF, не описывается в настоящем варианте осуществления.

Специалисты в данной области техники, знакомые с базовым процессом управления мобильностью сети мобильной связи, могут видеть, что процесс, описанный в настоящем варианте осуществления, отличается от стандартного процесса 3GPP только в устройстве роуминга и внутренней связи, и нет необходимости выполнять любые изменения существующих сетевых устройств и задач процесса.

Фиг. 9 - это блок-схема услуги данных, когда пользователь оператора сети 5G в режиме развертывания домашнего NSA перемещается в сеть 5G в режиме развертывания SA, предусмотренном в варианте осуществления настоящего раскрытия.

На этапе 901 терминал в режиме развертывания NSA инициирует запрос сеанса услуги данных в сети 5G в режиме развертывания SA. То есть терминал отправляет запрос сеанса услуги данных в SMF.

На этапе 902 SMF инициирует запрос вызова услуги к устройству роуминга и внутренней связи.

На этапе 903 устройство роуминга и внутренней связи принимает запрос вызова услуги от SMF в сети 5G, которая находится в режиме развертывания SA, преобразует запрос вызова услуги в третий запрос услуги PGW в сети 5G при развертывании NSA. таким образом, и отправляет третий сервисный запрос в PGW.

На этапе 904 PGW завершает обработку третьего запроса услуги и возвращает третий результат ответа.

На этапе 905 устройство роуминга и внутренней связи преобразует третий результат ответа в результат вызова услуги в сети 5G согласно способу развертывания SA и возвращает результат вызова услуги в SMF.

Поскольку процесс известен специалистам в данной области техники, последующий процесс, выполняемый SMF, не описывается в настоящем варианте осуществления.

Специалисты в данной области техники, знакомые с базовым процессом управления мобильностью сети мобильной связи, могут видеть, что процесс, описанный в настоящем варианте осуществления, отличается от стандартного процесса 3GPP только в устройстве роуминга и внутренней связи, и нет необходимости выполнять любые изменения существующих сетевых устройств и задач процесса.

Ссылаясь на фиг. 10, другой вариант осуществления настоящего раскрытия обеспечивает устройство сетевого роуминга и внутренней связи (например, первый сетевой элемент). Устройство сетевого роуминга и внутренней связи включает в себя: первый модуль 1001 связи и модуль 1002 получения данных аутентификации и подписки безопасности.

Первый модуль 1001 связи сконфигурирован для приема запроса регистрации пользователя сети NG, которая находится под вторым способом развертывания. Здесь первый сетевой элемент является сетевым элементом в сети NG при первом способе развертывания и отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя, а N - целое число, большее или равное 2.

Модуль 1002 получения данных аутентификации безопасности и подписки сконфигурирован для получения первой информации аутентификации безопасности и данных первой подписки посредством связи с устройством роуминга и внутренней связи. Здесь первая информация аутентификации безопасности - это информация аутентификации безопасности пользователя в сети NG при первом способе развертывания, пользователь находится в сети NG при втором способе развертывания, а первые данные подписки - это данные подписки пользователя в сети NG. при первом способе развертывания пользователь находится в сети NG при втором способе развертывания.

Пользователь в настоящем варианте осуществления может быть терминалом любого типа и может быть, по меньшей мере, одним из следующих терминалов: многорежимным резервным терминалом LTE / NR и многорежимным одиночным резервным терминалом LTE / NR.

Например, когда N равно 5, первым способом развертывания может быть способ развертывания SA; второй способ развертывания может быть способом развертывания NSA; и второй сетевой элемент может быть AMF. То есть пользователь сети 5G в режиме развертывания NSA перемещается в сеть 5G в режиме развертывания SA.

Альтернативно, первый способ развертывания может быть способом развертывания NSA; второй способ развертывания может быть способом развертывания SA; и первый сетевой элемент может быть HLR или HSS. То есть пользователь сети 5G в режиме развертывания SA перемещается в сеть 5G в режиме развертывания NSA.

Несомненно, что способ в настоящем варианте осуществления может также использоваться для реализации роуминга и внутренней связи, когда разные способы развертывания приняты в любой из сетей мобильной связи 4G, 3G и 2G или в сети мобильной связи более высокого поколения.

В настоящем варианте осуществления модуль 1002 получения данных аутентификации безопасности и подписки может быть сконфигурирован для использования следующих способов для реализации получения первой информации аутентификации безопасности посредством связи с устройством роуминга и внутренней связи:

первое вызывающее сообщение отправляется в устройство роуминга и внутренней связи; и здесь принимается первый результат вызова от устройства роуминга и внутренней связи, причем первый результат вызова включает в себя первую информацию аутентификации безопасности.

Первым вызывающим сообщением и первым результатом вызова может быть любое сообщение вызова и любой результат вызова, если вызывающее сообщение и результат вызова используются для получения первой информации аутентификации безопасности. Например, первое вызывающее сообщение может быть вызывающим сообщением для услуги запроса аутентификации (Nausf UEAuthentication), а первым результатом вызова может быть результат вызова услуги запроса аутентификации.

В настоящем варианте осуществления модуль 1002 аутентификации безопасности и получения данных подписки может быть сконфигурирован для использования следующих способов для реализации получения первых данных подписки посредством связи с устройством роуминга и внутренней связи:

второе вызывающее сообщение отправляется в устройство роуминга и внутренней связи; и здесь принимается второй результат вызова от устройства роуминга и внутренней связи, причем второй результат вызова включает в себя первые данные подписки.

Второе сообщение вызова и второй результат вызова могут быть любым сообщением вызова и любым результатом вызова, если вызывающее сообщение и результат вызова используются для получения первых данных подписки. Например, второе сообщение вызова может быть сообщением вызова для регистрации и получения услуги подписки пользователя, а второй результат вызова может быть результатом вызова для регистрации и получения услуги подписки пользователя.

В другом варианте осуществления настоящего раскрытия модуль 1002 аутентификации безопасности и получения данных подписки может быть дополнительно сконфигурирован для:

завершить аутентификацию безопасности пользователя в сети NG в соответствии с первым способом развертывания на основе первой информации аутентификации безопасности, пользователь находится в сети NG в соответствии со вторым способом развертывания, и завершить регистрацию пользователя в сети NG в соответствии с первым способом развертывания на основе на данных первой подписки, пользователь находится в сети NG при втором способе развертывания.

Первый модуль 1001 связи может быть дополнительно сконфигурирован, чтобы: возвращать ответ регистрации пользователю, находящемуся в сети NG, при втором способе развертывания.

Ссылаясь на фиг. 11, другой вариант осуществления настоящего раскрытия сущности предоставляет устройство сетевого роуминга и внутренней связи (например, второй сетевой элемент). Устройство сетевого роуминга и внутренней связи включает в себя: второй модуль 1101 связи и модуль 1102 обработки услуг.

Второй модуль 1101 связи сконфигурирован для приема запроса сеанса услуги данных пользователя, находящегося в сети NG, которая находится под вторым способом развертывания. Здесь второй сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за установление, модификацию и завершение сеанса, а N - целое число, большее или равное 2.

Модуль 1102 обработки услуг сконфигурирован для завершения обработки запроса услуги посредством связи с устройством роуминга и внутренней связи.

Пользователь в настоящем варианте осуществления может быть терминалом любого типа и может быть, по меньшей мере, одним из следующих терминалов: многорежимным резервным терминалом LTE / NR и многорежимным одиночным резервным терминалом LTE / NR.

Например, когда N равно 5, первым способом развертывания может быть способ развертывания SA; второй способ развертывания может быть способом развертывания NSA; и второй сетевой элемент может быть SMF. То есть пользователь сети 5G в режиме развертывания NSA перемещается в сеть 5G в режиме развертывания SA.

Альтернативно, первый способ развертывания может быть способом развертывания NSA; второй способ развертывания может быть способом развертывания SA; и второй сетевой элемент может быть шлюзом сети передачи данных (PDN) (PGW). То есть пользователь сети 5G в режиме развертывания SA перемещается в сеть 5G в режиме развертывания NSA.

Несомненно, что способ в настоящем варианте осуществления может также использоваться для реализации роуминга и внутренней связи, когда разные способы развертывания приняты в любой из сетей мобильной связи 4G, 3G и 2G или в сети мобильной связи более высокого поколения.

В настоящем варианте осуществления модуль 1102 обработки услуг может быть сконфигурирован для использования следующих способов для реализации обработки запроса услуги посредством связи с устройством роуминга и внутренней связи:

запрос вызова услуги отправляется в устройство роуминга и внутренней связи; и принимается результат вызова услуги от устройства роуминга и внутренней связи.

Ссылаясь на фиг. 12, другой вариант осуществления настоящего раскрытия предоставляет устройство сетевого роуминга и внутренней связи (например, устройство роуминга и внутренней связи). Устройство сетевого роуминга и внутренней связи содержит третий модуль 1201 связи и модуль 1202 преобразования.

Третий коммуникационный модуль 1201 сконфигурирован для выполнения одного из следующих этапов:

принимают первое вызывающее сообщение от первого сетевого элемента и получают вторую информацию аутентификации безопасности;

прием второго вызывающего сообщения от первого сетевого элемента и получение данных второй подписки; и

прием запроса вызова услуги от второго сетевого элемента и отправку третьего запроса услуги пятому сетевому элементу; и принимают третий результат ответа от пятого сетевого элемента и отправляют результат вызова услуги второму сетевому элементу.

Модуль 1202 преобразования сконфигурирован для выполнения одного из следующих этапов:

преобразование второй информации аутентификации безопасности в первую информацию аутентификации безопасности;

преобразование данных второй подписки в данные первой подписки; и

преобразование запроса вызова услуги в третий запрос услуги в сети NG вторым способом развертывания; и преобразование третьего результата ответа в результат вызова услуги в сети NG в соответствии с первым способом развертывания.

Первый сетевой элемент является сетевым элементом в сети NG при первом способе развертывания и отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя; второй сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за установление, изменение и освобождение сеанса; третий сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для обеспечения аутентификации безопасности для пользователя; четвертый сетевой элемент является сетевым элементом в сети NG согласно второму способу развертывания и используется для предоставления данных подписки; пятый сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для предоставления услуги передачи данных;

Вторая информация аутентификации безопасности представляет собой информацию аутентификации безопасности пользователя в сети NG при втором способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания; или вторая информация аутентификации безопасности представляет собой информацию пользователя в сети NG при первом способе развертывания, используемом для генерации первой информации аутентификации безопасности, при этом пользователь находится в сети NG при втором способе развертывания. Первая информация аутентификации безопасности - это информация аутентификации безопасности пользователя в сети NG при первом способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания. Первые данные подписки - это данные подписки пользователя в сети NG при первом способе развертывания, пользователь находится в сети NG при втором способе развертывания. Вторые данные подписки - это данные подписки пользователя в сети NG при втором способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания.

Пользователь в настоящем варианте осуществления может быть терминалом любого типа и может быть, по меньшей мере, одним из следующих терминалов: многорежимным резервным терминалом LTE / NR и многорежимным одиночным резервным терминалом LTE / NR.

Например, когда N равно 5, первым способом развертывания может быть способ развертывания SA; второй способ развертывания может быть способом развертывания NSA; первый сетевой элемент может быть AMF; второй сетевой элемент может быть SMF; третий сетевой элемент может быть HLR / HSS; и четвертый сетевой элемент может быть PGW. То есть пользователь сети 5G в режиме развертывания NSA перемещается в сеть 5G в режиме развертывания SA.

Альтернативно, первый способ развертывания может быть способом развертывания NSA; второй способ развертывания может быть способом развертывания SA; первый сетевой элемент может быть HLR / HSS; второй сетевой элемент может быть PGW; третий сетевой элемент может быть AUSF; и четвертый сетевой элемент может быть UDM. То есть пользователь сети 5G в режиме развертывания SA перемещается в сеть 5G в режиме развертывания NSA.

Несомненно, что способ в настоящем варианте осуществления может также использоваться для реализации роуминга и внутренней связи, когда разные способы развертывания приняты в любой из сетей мобильной связи 4G, 3G и 2G или в сети мобильной связи более высокого поколения.

В настоящем варианте осуществления третий модуль 1201 связи может быть сконфигурирован для использования следующих способов для реализации получения второй информации аутентификации безопасности:

первое вызывающее сообщение преобразуется в первый запрос услуги в сети NG при втором способе развертывания, и первый запрос услуги отправляется третьему сетевому элементу; и принимается первый результат ответа от третьего сетевого элемента, в данном случае первый результат ответа включает в себя вторую информацию аутентификации безопасности, и

в данном случае третий сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для обеспечения аутентификации безопасности для пользователя.

В настоящем варианте осуществления третий модуль 1201 связи может быть сконфигурирован для использования следующих способов для реализации получения данных второй подписки:

второе вызывающее сообщение преобразуется во второй запрос услуги в сети NG при втором способе развертывания, и второй запрос услуги отправляется четвертому сетевому элементу; получен второй результат ответа от четвертого сетевого элемента, при этом второй результат ответа включает в себя данные второй подписки,

здесь четвертый сетевой элемент является сетевым элементом в сети NG согласно второму способу развертывания и используется для предоставления данных подписки.

В настоящем варианте осуществления первое сообщение вызова и первый результат вызова могут быть любым сообщением вызова и любым результатом вызова, если вызывающее сообщение и результат вызова используются для получения первой информации аутентификации безопасности. Например, первое вызывающее сообщение может быть вызывающим сообщением для услуги запроса аутентификации (Nausf UEAuthentication); первый сервисный запрос может быть запросом на сервис аутентификации (например, MAP (часть мобильного приложения) SEND AUTHENTICATION INFO REQUEST) или DIAMETER Authentication-Information-Request); первым результатом ответа может быть ответ услуги аутентификации (например, MAP SEND AUTHENTICATION INFO RESPONSE или DIAMETER Authentication-Information-Answer); и первым результатом вызова может быть результат вызова услуги запроса аутентификации.

В настоящем варианте осуществления третий сетевой элемент принимает первый запрос услуги, устанавливает бит разделения поля управления аутентификацией (AMF) как «1», выполняет вычисление для генерации пятикратных векторов аутентификации (случайный запрос (RAND), ожидаемый ответ (XRES), ключ целостности (IK), ключ шифрования (СК) и маркер аутентификации (AUTN)} возвращает результат первого ответа устройству роуминга и внутренней связи, причем первый результат ответа несет пятерку векторов аутентификации, то есть вышеупомянутая вторая информация аутентификации безопасности.

Вторая информация аутентификации безопасности в первом результате ответа преобразуется в первую информацию аутентификации безопасности. Например, вычисление выполняется на основе пятикратных векторов аутентификации для генерации векторов аутентификации домашней среды 5G (5G НЕ AV), включая AV 5G НЕ (RAND, AUTN, XRES * и Kausf); и дополнительно выполняется вычисление на основе AV 5G НЕ для генерации векторов аутентификации 5G (AV 5G), включая AV 5G (RAND, HXRES *, AUTN и Kseaf). Вышеупомянутая первая информация аутентификации безопасности включает в себя AV 5G.

XRES * генерируется путем выполнения вычислений с использованием функции драйвера ключа (KDF) на основе имени обслуживающей сети и RAND, СК, IK и XRES в пятерках вектора аутентификации, a Kausf генерируется путем выполнения вычисление с использованием функции драйвера ключа на основе имени обслуживающей сети и порядкового номера (SQN), включенного в AUTN пятерых векторов аутентификации.

HXRES * генерируется путем выполнения вычислений с использованием хэш-алгоритма SHA-256 на основе XRES * и RAND, a Kseaf генерируется путем выполнения вычислений с использованием функции ключевого драйвера на основе имени обслуживающей сети и Kausf.

В другом варианте осуществления настоящего раскрытия третий сетевой элемент принимает первый запрос услуги, устанавливает бит разделения поля управления аутентификацией (AMF) как «1», выполняет вычисление для генерации AV 5G НЕ и возвращает результат первого ответа, к устройству роуминга и внутренней связи результат первого ответа, несущий AV 5G НЕ, то есть вышеупомянутую вторую информацию аутентификации безопасности.

Этап, на котором выполняется расчет для создания AV 5G НЕ, включает следующие этапы:

выполняется вычисление для генерации пятикратных векторов аутентификации {случайный запрос (RAND), ожидаемый ответ (XRES), ключ целостности (IK), ключ шифрования (СК) и маркер аутентификации (AUTN)}; и

вычисление выполняется на основе пятикратных векторов аутентификации для генерации векторов аутентификации домашней среды 5G (5G НЕ AV), AV 5G НЕ включают в себя (RAND, AUTN, XRES * и Kausf).

Вторая информация аутентификации безопасности в первом результате ответа преобразуется в первую информацию аутентификации безопасности. Например, дополнительно выполняется вычисление на основе AV 5G НЕ для генерации векторов аутентификации 5G (AV 5G), включая AV 5G (RAND, HXRES *, AUTN и Kseaf). Вышеупомянутая первая информация аутентификации безопасности включает в себя AV 5G.

В настоящем варианте осуществления первый запрос услуги может быть запросом услуги аутентификации. Несомненно, что другие имена запросов на обслуживание не исключаются, если запрос на обслуживание используется для получения второй информации аутентификации безопасности.

Другой вариант осуществления настоящего раскрытия предоставляет устройство сетевого роуминга и внутренней связи, которое включает в себя четвертый модуль связи.

Четвертый коммуникационный модуль настроен на выполнение следующих этапов. Получен первый запрос на обслуживание; вторая информация аутентификации безопасности генерируется путем выполнения вычисления; и отправляется первый результат ответа. Здесь первый результат ответа включает в себя вторую информацию аутентификации безопасности.

В качестве альтернативы принимается второй запрос на обслуживание и собираются данные второй подписки; и отправляется второй результат ответа. Здесь второй результат ответа включает в себя данные второй подписки.

В качестве альтернативы получен третий запрос услуги; выполняется обработка услуги; и отправляется третий результат ответа.

Конкретный процесс реализации вышеупомянутого устройства сетевого роуминга и внутренней связи является таким же, как конкретный процесс реализации способа сетевого роуминга и внутренней связи в вышеупомянутых вариантах осуществления, и здесь не повторяется.

Настоящий вариант осуществления реализует сетевой роуминг и взаимную связь между сетями одного поколения и с разными способами развертывания для пользователя через устройство роуминга и внутренней связи, так что пользовательское восприятие услуги роуминга может быть улучшено. Например, когда пользователь оператора сети 5G в режиме развертывания домашнего NSA перемещается в сеть 5G в режиме развертывания SA, регистрация доступа в сети 5G в режиме развертывания SA может быть завершена через устройство роуминга и внутренней связи, для обычного доступа к сети 5G и использования услуги передачи данных, чтобы оператор сети 5G в режиме развертывания SA мог реализовать роуминг пользователя 5G без необходимости дополнительной поддержки способа развертывания NSA.

Другой вариант осуществления настоящего раскрытия обеспечивает устройство сетевого роуминга и внутренней связи, которое включает в себя процессор и машиночитаемый носитель данных. Машиночитаемый носитель данных хранит инструкции, и инструкции, когда они выполняются процессором, реализуют любой из способов сетевого роуминга и взаимодействия, описанных в данном документе.

Другой вариант осуществления настоящего раскрытия предоставляет машиночитаемый носитель данных, на котором хранятся компьютерные программы. Компьютерные программы, когда они выполняются процессором, реализуют этапы любого из способов сетевого роуминга и внутренней связи, описанных в данном документе.

Ссылаясь на фиг. 13, другой вариант осуществления настоящего раскрытия обеспечивает систему сетевого роуминга и внутренней связи, которая включает в себя: устройство 1301 роуминга и внутренней связи и, по меньшей мере, один из первого сетевого элемента 1302 и второго сетевого элемента 1303.

Первый сетевой элемент 1302 сконфигурирован для приема запроса на регистрацию пользователя в сети NG, которая находится под вторым способом развертывания. Здесь первый сетевой элемент является сетевым элементом в сети NG при первом способе развертывания и отвечает за управление безопасностью, управление мобильностью и управление подключением пользователя. N - целое число, большее или равное 2. Первый сетевой элемент получает первую информацию аутентификации безопасности и первые данные подписки посредством связи с устройством роуминга и внутренней связи. Здесь первая информация аутентификации безопасности представляет собой информацию аутентификации безопасности пользователя в сети NG при первом способе развертывания, при этом пользователь находится в сети NG при втором способе развертывания,

Второй сетевой элемент 1303 сконфигурирован для приема запроса сеанса услуги данных пользователя, находящегося в сети NG, которая находится под вторым способом развертывания. Здесь второй сетевой элемент является сетевым элементом в сети NG согласно первому способу развертывания и отвечает за установление, изменение и завершение сеанса, а N - целое число, большее или равное 2. Второй сетевой элемент завершает обслуживание, обработка запроса посредством связи с устройством роуминга и внутренней связи.

В настоящем варианте осуществления первый сетевой элемент 1302 может быть сконфигурирован для использования следующих способов для реализации получения первой информации аутентификации безопасности посредством связи с устройством роуминга и внутренней связи:

первое вызывающее сообщение отправляется в устройство роуминга и внутренней связи; и здесь принимается первый результат вызова от устройства роуминга и внутренней связи, причем первый результат вызова включает в себя первую информацию аутентификации безопасности.

Первый сетевой элемент 1302 может быть сконфигурирован для использования следующих способов для реализации получения данных первой подписки посредством связи с устройством роуминга и внутренней связи:

второе вызывающее сообщение отправляется в устройство роуминга и внутренней связи; и здесь принимается второй результат вызова от устройства роуминга и внутренней связи, причем второй результат вызова включает в себя первые данные подписки.

Второй сетевой элемент 1303 может быть сконфигурирован для использования следующих способов для реализации обработки запроса на обслуживание посредством связи с устройством роуминга и внутренней связи:

запрос вызова услуги отправляется в устройство роуминга и внутренней связи; и принимается результат вызова услуги от устройства роуминга и внутренней связи.

Устройство 1301 роуминга и внутренней связи может быть сконфигурировано для выполнения, по меньшей мере, одной из групп этапов.

Получено первое вызывающее сообщение от первого сетевого элемента; получают вторую информацию аутентификации безопасности; вторая информация аутентификации безопасности преобразуется в первую информацию аутентификации безопасности; и первый результат вызова отправляется первому сетевому элементу, здесь первый результат вызова включает в себя первую информацию аутентификации безопасности.

Получено второе вызывающее сообщение от первого сетевого элемента; данные второй подписки получены; данные второй подписки преобразуются в данные первой подписки; и второй результат вызова отправляется первому сетевому элементу, здесь второй результат вызова включает в себя первые данные подписки.

Получен запрос вызова услуги от второго сетевого элемента; запрос вызова услуги преобразуется в третий запрос услуги в сети NG при втором способе развертывания; и третий сервисный запрос отправляется пятому сетевому элементу. Получен третий результат ответа от пятого сетевого элемента; третий результат ответа преобразуется в результат вызова услуги в сети NG при первом способе развертывания; и результат вызова услуги отправляется второму сетевому элементу.

Пятый сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для предоставления услуги передачи данных; и N - целое число, большее или равное 2.

В настоящем варианте осуществления устройство 1301 роуминга и внутренней связи может быть сконфигурировано для использования следующих способов для реализации получения второй информации аутентификации безопасности:

первое вызывающее сообщение преобразуется в первый запрос услуги в сети NG при втором способе развертывания, и первый запрос услуги отправляется третьему сетевому элементу; и принимается первый результат ответа от третьего сетевого элемента, в данном случае первый результат ответа включает в себя вторую информацию аутентификации безопасности, и

в данном случае третий сетевой элемент является сетевым элементом в сети NG при втором способе развертывания и используется для обеспечения аутентификации безопасности для пользователя.

В настоящем варианте осуществления устройство 1301 роуминга и внутренней связи может быть сконфигурировано для использования следующих способов для реализации получения данных второй подписки:

второе вызывающее сообщение преобразуется во второй запрос услуги в сети NG при втором способе развертывания, и второй запрос услуги отправляется четвертому сетевому элементу; получен второй результат ответа от четвертого сетевого элемента, при этом второй результат ответа включает в себя данные второй подписки,

здесь четвертый сетевой элемент является сетевым элементом в сети NG согласно второму способу развертывания и используется для предоставления данных подписки.

В другом варианте осуществления настоящего раскрытия система сетевого роуминга и внутренней связи дополнительно включает в себя один из третьего сетевого элемента 1304, четвертого сетевого элемента 1305 и пятого сетевого элемента 1306.

Здесь третий сетевой элемент 1304 сконфигурирован для приема первого запроса услуги от устройства 1301 роуминга и внутренней связи, завершает обработку первого запроса услуги и возвращает результат первого ответа в устройство 1301 роуминга и внутренней связи, в данном случае первый ответ результат, включая вторую информацию аутентификации безопасности.

Четвертый сетевой элемент 1305 сконфигурирован для приема второго запроса услуги от устройства 1301 роуминга и внутренней связи, завершает обработку второго запроса услуги и возвращает второй результат ответа в устройство 1301 роуминга и внутренней связи, здесь второй результат ответа включает в себя данные второй подписки.