Область техники. Изобретение относится к области радиотехники, средствам вычислительной техники и связи, к системам помехоустойчивой скрытной передачи подвергнутых шифрованию дискретных сообщений при наличии шумов с использованием конечного множества шумоподобных сигналов (ШПС).

Уровень техники. Известен способ передачи информации [1], в котором широкополосной несущей является случайный процесс, модулируемый путем изменения его многомерной функции распределения вероятностей в соответствии с информационным сигналом. Принятая несущая на приемной стороне демодулируется путем измерения упомянутой многомерной функции распределения вероятностей. Недостатком способа является отсутствие возможности энергетически скрытной передачи информации и отсутствие оптимального обнаружения и различения сигналов при наличии (на фоне) шумов, следовательно не обеспечена передача сигналов оптимальным образом.

Известен способ скрытной передачи информации [2]. Полезный сигнала преобразуется в двоичный код, посредством первого хаотического генератора формируется исходный детерминированный хаотический сигнал, осуществляется модуляция параметров хаотического сигнала этим полезным цифровым сигналом. Принятый сигнал воздействует на два хаотических генератора, которые выбраны с возможностью обеспечения обобщенной синхронизации с первым хаотическим генератором. Полезный сигнал нарушает синхронизацию одного из генераторов, что позволяет после вычитания сигналов первого и второго генераторов определить наличие полезного цифрового сигнала. Сигнал первого хаотического генератора перед передачей по каналу связи суммируют с шумовым сигналом генератора шума существенно превышающим уровень сигнала хаотического генератора. Энергетическая скрытность обеспечивается. Недостатком способа является отсутствие возможности оптимального обнаружения и различение сигналов при наличии шумов оптимальным образом.

Известен способ приемопередачи дискретных информационных сигналов [3]. В способе реализовано отображение подлежащих передаче символов на возмущение физической среды и обнаружение этих возмущений в сигнально-шумовой смеси на приемной стороне, в качестве формируемых возмущений используются отрезки периодических колебаний протяженностью равной протяженности символов, передаваемых через среду распространения непосредственно либо используемые в качестве модулирующих сигналов. На приемной стороне сигнально-шумовую смесь разделяют на участки, производят оценку псевдоспектра полученных участков сигнально-шумовой смеси и в случае обнаружения псевдоспектрального пика выносят решение о наличии на данном участке переданного символа. Недостатком способа является отсутствие возможности энергетически скрытной передачи данных по каналу связи, так как сигналы для анализа псевдоспектра на приемной стороне должны иметь достаточный уровень. Кроме того не обеспечена передача сигналов оптимальным образом из-за отсутствия оптимального обнаружения и различение сигналов при наличии шумов.

Известна когерентная система передачи информации [4]. В качестве ШПС с широким спектром используется конечное множество хаотических сигналов. Система содержит передающую и приемную стороны. На передающей стороне формируются хаотические сигналы, перемножаемые с информационной последовательностью так, что каждый бит передается своим отрезком хаотического сигнала, при этом требуется синхронизация этих сигналов на передающей и приемной сторонах. Копии хаотических сигналов для выделения информационной последовательности формируются с диска на приемной стороне. Обеспечена скрытность структуры сигналов. Недостатком аналога является необходимость обеспечения синхронизма хаотических сигналов на приемной и передающей сторонах, что требует использования сигналов достаточного уровня, но это приводит к отсутствию энергетической скрытности работы системы. Синхронизация требует также затрат времени, что снижает быстродействие системы, так как необходимо использовать ШПС с широким спектром, но чем шире спектр, тем больше время обнаружения и синхронизации. В данном случае когерентность системы означает лишь наличие синхронизации хаотических сигналов на передающей и приемной сторонах и не обеспечивает оптимальность обработки сигналов (обнаружение и различение) при наличии шумов.

В качестве аналога рассмотрено устройство шифрования [5, с. 51, Рис. 2.5], в котором входные последовательности символов преобразуются в выходные последовательности в соответствии с ключом преобразования. Недостатком устройства является отсутствие возможности шифрования и передачи дискретных сообщений оптимальным образом при наличии шумов.

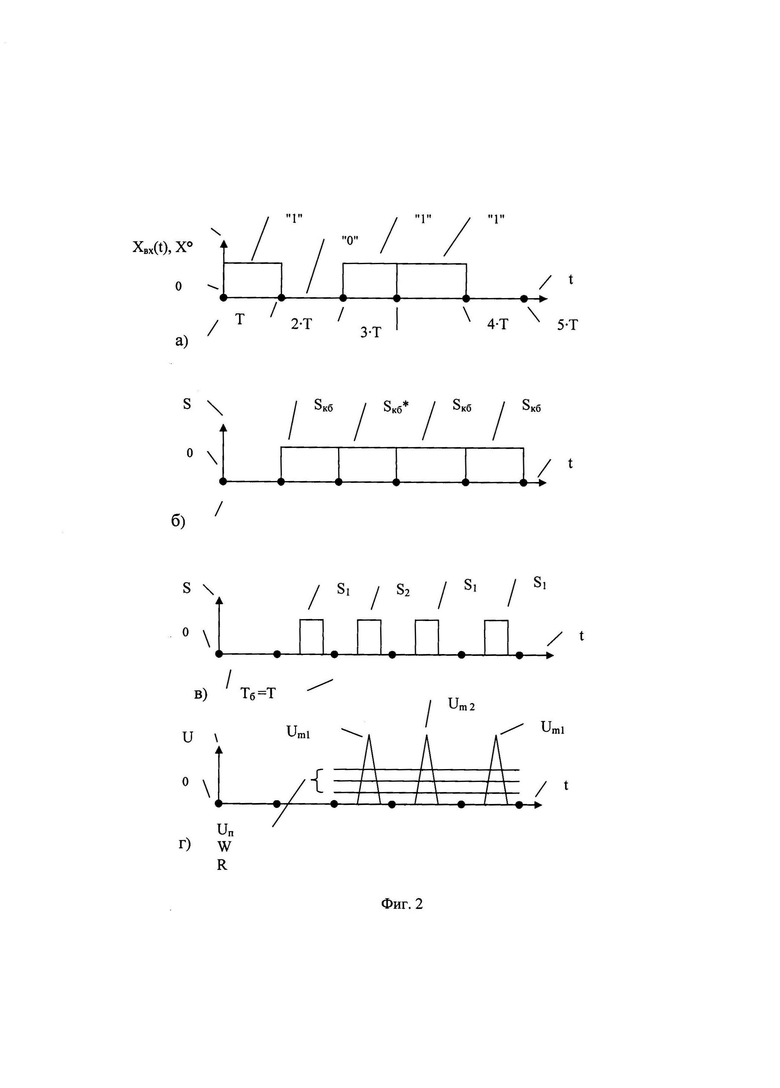

Аналогом выбран способ передачи дискретных сообщений и система для его осуществления [6, с. 16, 17]. Способ состоит в том, что источник информации (ИИ) формирует на входе последовательность импульсов длительностью Т, соответствующих двоичным числам ("1" и "0"), поступающих на вход фазового модулятора, на его второй вход с периодом Т поступает ШПС в виде фазоманипулированного сигнала (ФМС) той же длительности (представлен N=13-элементный код Баркера (КБ)) от генератора ФМС (его работой управляет синхронизатор). На выходе фазового модулятора формируются КБ, причем на интервале, соответствующем сигналу ИИ, равному "1", ФМС фазовым детектором не инвертируется, а на интервале, где сигнал ИИ равен "0" используемый КБ инвертируется по фазе. В результате получается последовательность ШПС в виде КБ (каждый инвертирован либо нет), переносящая информационные символы. Эта последовательность поступает на модулятор, осуществляющий модуляцию несущих колебаний, которые создаются генератором низкой несущей частоты. Промодулированные колебания усиливаются по мощности и излучаются в пространство (физическую среду канала связи).

В приемнике реализован синхронный прием для чего реализуется поиск ФМС по частоте и по времени прихода сигналов, накопление сигналов для обеспечения устойчивой синхронизации, используется согласованный фильтр (СФ), синхронизатор и решающее устройство. Отмечается, что указанный приемник ШПС с большой базой является сложным устройством и вхождение в синхронизм требует затрат интервала времени, зависящего от базы ШПС. После окончания поиска и вхождения в синхронизм восстанавливается информационная последовательность в виде двоичных символов (дискретных сообщений), которая передается на выход, получателю информации (ПИ).

Недостатками способа и системы аналога является необходимость поиска и синхронизации сигналов в передатчике и приемнике. Это снижает быстродействие системы в целом. Чем выше энергетическая скрытность системы, тем меньше мощность сигнала на входе, тем большее время обнаружения требуется для поиска и синхронизации сигналов [6, с. 9]. Вместе с этим не обеспечено шифрование.

Прототипом выбран способ и устройство [7]. Способ состоит в том, что элементы дискретных сообщений группируются в блоки, каждому из которых ставится в соответствие число, после чего в первой операции осуществляется перенумерование числовых значений и изменение блоков в соответствии с заданными пользователями ключами шифрования. На второй операции выполняется установление соответствия между перенумерованными блоками и ШПС из выбранного заранее множества. Последовательность ШПС, соответствующая блокам передается по каналу связи. Для восстановления принятых блоков выполняется дешифрование посредством соответствующего устройства. Недостатки прототипа связаны с отсутствием оперативной временной вариации ключей шифрования.

В системах передачи дискретных сообщений элементами сообщений являются логические "1" и "0", а в вычислительных системах данные представляются в виде байтов, для чего применяют импульсы разной полярности "±1".

Краткое изложение сущности способа и состава системы изобретения. На входе системы имеются элементы дискретных сообщений Хвх. В аналоге [6] и в частном случае прототипа [7] применены g=2 различных ШПС (обозначены S1, S2) для каждого из которых уровень боковых пиков (УБП) автокорреляционной функции (АКФ) не более положительного числа R, а значения УБП взаимной корреляционной функции (ВКФ) этих ШПС не более положительного числа W. Каждому импульсу "1" ставится в соответствие S1, а любому импульсу "0" - S2. Эти ШПС энергетически скрытно, оптимальным способом передаются на приемник. С помощью двух СФ переданные по каналу связи сигналы различаются [6, с. 158,159] благодаря наложенным ограничениям на УБП АКФ и ВКФ. На выходах разных СФ и пороговых устройств формируются импульсы, обозначающие, что приемником принят S1 либо S2. Эти импульсы запускают соответственно либо формирователь "1" либо формирователь "0" и на выходе приемника воспроизводятся переданные для получателя сигналы.

В заявленном способе и системе задача состоит в передаче сообщений в защищенном от несанкционированной корректировки виде и в их восстановлении, так чтобы в результате Хвых=Хвх. Операции выполняются на последовательных временных интервалах (слотах). Элементы сообщений разбивается на группы, блоки (байты). Каждому блоку в виде, например, байта соответствует одно из чисел 0,…,255 (всего g1=256 числовых значений для всех элементов применяемой системы кодирования).

Шифрование заключается в изменении этих числовых значений на новые величины в соответствии с выбранным пользователем правилом (ключом шифрования). Перенумерование осуществляется благодаря управляющим сигналам, являющимся результатом сравнения байтов выбранной (эталонной) системы кодирования с ключами шифрования. В работе [5] упоминаются методы перенумерования символов. Эти действия составляют суть первой операции шифрования, выполняются на каждом слоте.

Указанная задача реализуется путем передачи по каналу связи (КС) блоков (байтов) для их дальнейшего воспроизведения в первоначальном виде, при этом используется ансамбль кодированных сигналов, занесенных в список (формуляр). Выбор производится на основании ключей шифрования номеров кодов (это вторая операция шифрования).

Кодированные сигналы относятся к классу ШПС, применяются оптимальные способы и устройства обработки [6, с. 158, 159]. Каждому из зашифрованных блоков (байтов) при передаче ставится во взаимно-однозначное соответствие лишь один из сигналов.

Из имеющегося в формуляре количества кодов, большего необходимого значения, требуется выбрать g=256 ШПС (обозначены как S1,S2,…,Sg) с указанными ограничениями на УБП, которые взаимно-однозначно сопоставлены блокам, например, байтами с измененными после шифрования числовыми значениями. Эти ШПС энергетически скрытно, оптимальным способом, в том числе при наличии шумов, передаются на приемную часть системы. С помощью набора СФ они обнаруживаются на фоне шумов и различаются в силу ограничений на УБП АКФ и ВКФ. В зависимости от того на выходе какого СФ обнаружен сигнал, превысивший пороговый уровень, с учетом взаимной однозначности, восстанавливается соответствующий зашифрованный блок (байт).

Восстановление зашифрованных блоков (байтов) в первоначальном виде проводится путем обратной замены числовых значений блоков (байтов) на первоначальные номера (дешифрование) согласно правилу преобразования номеров (ключу дешифрования), задаваемому пользователем. Перенумерование при восстановлении осуществляется благодаря управляющим сигналам, являющимся результатом сравнения байтов выбранной (эталонной) системы кодирования с ключами дешифрования. Шифрование и дешифрование осуществляются в шифрователе и дешифрователе, результат передается ПИ. Операции шифрования, назначение ШПС для каждого блока, передача по КС, восстановление данных путем дешифрования выполняются для каждого слота.

Последовательность действий: формирование блоков входных дискретных сообщений, шифрование блоков, составление формуляра ШПС, формирование импульсов запуска выбранных из формуляра ШПС согласно ключам шифрования кодов, формирование самих ШПС, передача по каналу связи, согласованная фильтрация принятых ШПС, сравнение с пороговым уровнем, восстановление зашифрованных блоков (переданных по каналу связи посредством ШПС), дешифрование восстановленных зашифрованных блоков, передача принятых дискретных сообщений на выход пользователю. Таким образом обеспечена защищенность путем двухоперационного шифрования, скрытная передача при наличии (на фоне) шумов посредством ШПС и обработка сигналов оптимальным образом, восстановление в первоначальном виде.

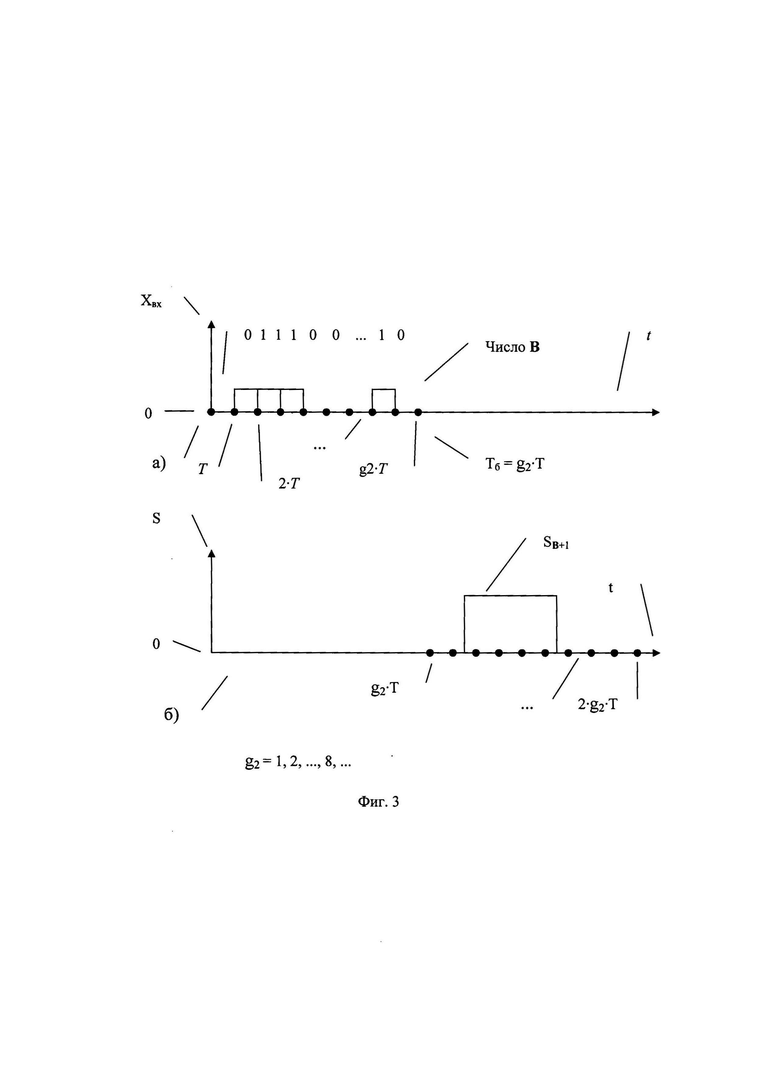

Первоначально требуется выбрать символы, определить их количество g1 в системе кодирования. В общем случае в заявленном способе элементы дискретных сообщений могут группироваться не только по одному или восемь, но и на произвольное количество импульсов g2, причем g2=log2 g1 (округление в большую сторону до ближайшего целого числа), где g1 - количество символов в системе кодирования, g2 - количество элементов (импульсов, бит) дискретных сообщений в блоках.

Скрытность передачи сигналов означает [6, с. 8, 9], что требуется использовать специальные методы и устройства для обнаружения факта передачи сигналов при наличии шумов, а также нужно измерять основные параметры сигналов. Оптимальность обработки сигналов при наличии шумов остается справедливой и в условиях наличия широкого круга помех (узкополосных, импульсных, структурных) [6, с. 7].

В качестве ШПС могут использоваться, например, R-коды [8, 9] и сигналы на их основе, являющиеся разновидностью ФМС.

Некоторые сведения о R-кодах и ансамблях. В системах управления, связи и радиолокации широко используются ШПС [6], которые обладают известными достоинствами. Разновидностью ШПС являются ФМС.Они состоят из последовательности N радиоимпульсов с одинаковой частотой и амплитудой (считаем ее равной единице). Очередность следования радиоимпульсов с различными начальными фазами характеризуется бинарной кодовой последовательностью или просто кодом G. При этом ФМС на основе этих кодов [8], у которых АКФ в области боковых пиков изменяется в пределах ±R (0<R<N-1, R-целое), названы сигналами R-го рода (ФМС-R). Множество из g кодов G=GxR,N, (х=1,…,g), соответствующее таким сигналам, названо R-кодами (это бинарные коды, у которых АКФ в области боковых пиков изменяется в пределах ±R, то есть R - наибольшее допустимое значение боковых пиков модуля АКФ).

Для немногочисленных КБ R=1. Наибольшее значение (пик) модуля АКФ таких N-элементных кодов обозначено um (um=N), а относительный уровень боковых пиков АКФ равен B1=R/N. База ФМС равна В=N, энергия сигнала Ес прямо пропорциональна N, то есть um пропорционально Ес. Признаком шумоподобности сигнала является верность условия, что база велика (В>>1) [6]. Пары кодов характеризуются наибольшим значением модуля ВКФ, обозначенным W (0≤W≤N-1, W - целое). Справедливо: R<um, W<um.

ФМС-R на основе бинарных R - кодов являются импульсными сигналами. Для оптимального обнаружения и различения этих кодов и сигналов при наличии шумов используются известные способы и схемы (согласованные фильтры и корреляторы) [6].

Некоторые совокупности ШПС обладают определенными свойствами, которые позволяют рассматривать их совместно, как ансамбли для построения алфавитов. В работах [10-12] рассмотрены вопросы нахождения R-кодов.

Символом Т обозначена длительность каждого из N радиоимпульсов ФМС-R. Начальные фазы могут быть равны 0 или π (180°), а коды принято представлять последовательностью коэффициентов соответственно (+1,-1), например, (1,-1,-1,-1,-1,1) для N=6; R=2. В общем случае начальные фазы радиоимпульсов могут быть равны ϕ0+0, когда коэффициент кода равен (+1), или ϕ0+π, в случае, когда коэффициент кода равен (-1), где ϕ0 - фиксированная составляющая этой начальной фазы (важна разность фаз 0 или π).

Далее в описании сигналами на основе бинарных кодов считаются такие ШПС, которые состоят из радиоимпульсов, с начальными фазами равными (ϕ0+0) либо (ϕ0+π), причем на изменения амплитуд и частот радиоимпульсов ограничения не накладываются, а введены ограничения на УБП АКФ и ВКФ.

Ансамблем названо множество кодов с введенными ограничениями на УБП АКФ и ВКФ. Например, для кодов с R=3, N=30, W≤29, g=256: G13,30=(1,1,-1,-1,-1,1…1), G23,30=(1,-1,-1,-1,-1,1...1),…, G2563,30=(1,-1,-1,-1,1,1…1).

Ограничения на УБП АКФ и ВКФ сформулированы аналитически [9,10]. В моменты tk=k⋅T, где k=1,…,N-1, отсчитываемые от начала АКФ (k=0), величины модуля АКФ принимают экстремальные или нулевые значения и при k=N равны N. Значения модуля ВКФ пар кодов ансамбля с индексами "х" и "у" рассмотрены в моменты tk=k⋅T, отсчитываемые от начала ВКФ. Коды ансамбля с ограничениями на УБП АКФ и ВКФ представлены в [8-12] и в прототипе [7].

Коды ансамбля с указанными корреляционными свойствами являются частным случаем ШПС, обозначены S1, S2, …, Sg и вырабатываются генератором кодов и сигналов ШПС. Параметры N, R, W и g взаимозависимы.

При передаче дискретных сообщений, данных в информатике и компьютерной технике каждый байт соответствует определенному символу системы кодирования. Если каждому символу и соответственно байту поставить в соответствие код из ансамбля, то получится алфавит. При использовании известной системы кодирования ASCII (American Standard Code for Information Interchange-стандартный код информационного обмена) [13], состоящей из g1=256 символов, требуется ансамбль кодов такой же численности g=g1 [10-12]. Выбор производится из формуляра кодов, в котором их имеется g3≥g1. Символам соответствуют числовые значения байт, изменяющиеся от 0 до 255.

В общем случае для системы кодирования из g1 символов требуется использовать g2=log2 g1 элементов (бит, импульсов) в каждом блоке. Для системы кодирования из двух символов (g1=2) блок состоит из единственного элемента (g2=1), принимающего два значения, требуется ансамбль из двух кодов. Кроме символов система кодирования может определять соответствие уровней произвольного сигнала в определенные моменты времени и их кодовые значения в виде байтов или блоков.

Пользователь (получатель) может создать систему кодирования по своему усмотрению, включив туда в качестве элементов не только разнообразные символы, но и их сочетания, например, слоги, слова, предложения, медиафайлы.

Некоторые термины, использованные для упрощения описания.

Алфавит - взаимно-однозначное соответствие между элементами системы кодирования и кодами или сигналами, составляющими ансамбль.

Ансамбль - множество бинарных кодов или импульсных сигналов на их основе, для которых введены ограничения на УБП АКФ (R) и ВКФ (W).

Сигналы на основе бинарных кодов - это импульсные сигналы, состоящие из радиоимпульсов, начальные фазы которых равны (ϕ0+0) либо (ϕ0+π), где ϕ0 - фиксированная составляющая указанной начальной фазы, причем на изменения амплитуды и частоты радиоимпульсов требования не накладываются, для них введены ограничения на УБП АКФ и ВКФ. Если амплитуды и частоты постоянны, то имеются ансамбли ФМС-R.

Блок - совокупность конечного числа g2=log2 g1 элементов (бит) дискретного сообщения, где g1 - количество символов в системе кодирования, в которой каждому символу взаимно-однозначно соответствует определенный набор элементов (бит), например, блок из восьми бит назван, как известно, байтом.

Замечание. В системах передачи дискретных сообщений элементами блоков сообщений являются логические "1" и "0", а в вычислительных системах данные представляются в виде байтов, для чего применяют импульсы разной полярности "±1". Далее описание изложено главным образом на примере байт.

Линганум - функция (правило, формула, таблица), определяющая взаимнооднозначное соответствие между множествами чисел (0;1;…;g1-1) и множеством символов выбранной системы кодирования. ASCII - частный случай линганума.

Слот - временной интервал, для которого задаются ключи шифрования, дешифрования и другие сигналы управления.

Перенумерование блоков (байтов) - изменение порядка следования элементов (бит), например, логических единиц и нулей, либо положительных и отрицательных логических единиц, входящих в блок (байт) так, чтобы числовое значение, определяемое элементами блока (байта), стало равным назначенному числу (ключу).

Числовые значения блоков определяются последовательностью элементов, которые рассматриваются в качестве цифр двоичной системы исчисления, причем, если элементами выбраны положительные и отрицательные логические единицы, то при подсчете числовых значений блока отрицательные логические единицы заменяются на нули.

Формуляр - набор кодов, пронумерованных по порядку целыми числами от 1 до g, например, (G13,30;…;G2593,30) при g=g3=259.

Функциональная группа - множество однотипных по назначению элементов, например, группа линий (линий групповой связи), проводников входов/выходов, устройств, выполняющих одинаковые операции (функции).

Сортировка - операция преобразования одной конечной последовательности числовых значений в другую так, что индексы порядковых номеров элементов исходной последовательности уменьшаются на единицу и меняются местами с значениями элементов этой последовательности, порядковые номера новой числовой последовательности увеличиваются на единицу и элементы полученной последовательности со своими измененными порядковыми номерами расставляются в порядке возрастания этих номеров.

Сортировка используется для определения линганума восстановления блоков сообщений посредством ключей дешифрования, исходя из вида линганума и ключей шифрования, что позволяет при дешифровании использовать те же операции и схемы, как и при шифровании.

Порядок сортировки определяется тем, что величины первоначальной последовательности надо поменять на новые, а также учесть, что эти величины и их индексы различаются на единицу (например, в ASCII индексы варьируются по порядку 1, 2, 3, а числовые значения символов изменяются по возрастанию 0,1,2,…). Для этого величины индексов первоначальной последовательности перед указанной заменой уменьшаются на единицу, а индексы новой последовательности должны быть увеличены на единицу.

Пример проведения однооперационной (однократной) сортировки. Задана первоначальная последовательность  , записанная с учетом порядкового номера и значения элементов, с использованием знака соответствия "→». То есть (порядковый номер (первоначальное значение → новое значение)): 1(0→5); 2(1→0); 3(2→3); 4(3→2); 5(4→1); 6(5→4). Возможна иная запись: Ŧ1=(51;02;33;24;15;46). Сортировка для определения искомой последовательности

, записанная с учетом порядкового номера и значения элементов, с использованием знака соответствия "→». То есть (порядковый номер (первоначальное значение → новое значение)): 1(0→5); 2(1→0); 3(2→3); 4(3→2); 5(4→1); 6(5→4). Возможна иная запись: Ŧ1=(51;02;33;24;15;46). Сортировка для определения искомой последовательности  : уменьшение индекса порядкового номера на единицу - (50;01;32;23;14;45); замена местами индексов и значений - (05;10;23;32;41;54); увеличение индексов новой последовательности на единицу - (06;11;24;33;42;55); расстановка элементов в порядке возрастания индексов -

: уменьшение индекса порядкового номера на единицу - (50;01;32;23;14;45); замена местами индексов и значений - (05;10;23;32;41;54); увеличение индексов новой последовательности на единицу - (06;11;24;33;42;55); расстановка элементов в порядке возрастания индексов - =(11;42;33;24;55;06). Запись через знак соответствия для проведения проверки: 1(0→1); 2(1→4); 3(2→3); 4(3→2); 5(4→5); 6(5→0). Видно корреспондирование полученного результата с первоначальной последовательностью, представленной выше через знак перенумерования «→».

=(11;42;33;24;55;06). Запись через знак соответствия для проведения проверки: 1(0→1); 2(1→4); 3(2→3); 4(3→2); 5(4→5); 6(5→0). Видно корреспондирование полученного результата с первоначальной последовательностью, представленной выше через знак перенумерования «→».

Первоначальная последовательность Ŧ1 определяет операцию установления взаимно-однозначного соответствия конечного множества числовых значений (элементов последовательности) и набора индексов, использованных для нумерации.

Для второго примера считаем, что есть g3=10 чисел от 0 до g3-1 (то есть 0,…,9), из которых выбирается g1=6 различных значений и создается, к примеру, последовательность Ŧ2=(21;42;53;14;75;96) (индексы изменяются от 1 до g1=6). Запись Ŧ2, через знак соответствия имеет вид: 1(0→2); 2(1→4); 3(2→5); 4(3→1); 5(4→7); 6(5→9). Операции сортировки: (20;41;52;13;74;95); (02;14;25;31;47;59); (03;15;26;32;48;510),то есть Ŧ2'=(32;03;15;26;48;510). Сверка элементов подтверждают верность результата операции сортировки. Видно, что значения индексов последовательности, полученной после сортировки, изменяются в более широких пределах, от 1 до g3=10, некоторые значения элементов вводить не требуется, хотя их общее количество (g1=6) неизменно. Это можно записать так, что индексы g1 элементов Ŧ'2 изменяются в интервале 1≤j≤g3. Элементы с пропущенными индексами не задаются, подразумевается наличие пробела.

Действия по установлению взаимно-однозначного соответствия, проведенные дважды подряд, задают двухоперационное преобразование числовых значений и индексов. Тогда для  имеем: 1(0→5→9); 2(1→0→2); 3(2→3→1); 4(3→2→5); 5(4→1→4); 6(5→4→7). Эти замены можно рассматривать в виде: 1(0→9); 2(1→2); 3(2→1); 4(3→5); 5(4→4); 6(5→7). Двухоперационное соответствие (преобразование) можно по аналогии с

имеем: 1(0→5→9); 2(1→0→2); 3(2→3→1); 4(3→2→5); 5(4→1→4); 6(5→4→7). Эти замены можно рассматривать в виде: 1(0→9); 2(1→2); 3(2→1); 4(3→5); 5(4→4); 6(5→7). Двухоперационное соответствие (преобразование) можно по аналогии с  ввести общей последовательностью Ŧ3=(91;22;13;54;45;76). Операции сортировки Ŧ3: (90;21;12;53;44;75); (09;12;21;35;44;57); (010;13;22;36;45;58). После сортировки

ввести общей последовательностью Ŧ3=(91;22;13;54;45;76). Операции сортировки Ŧ3: (90;21;12;53;44;75); (09;12;21;35;44;57); (010;13;22;36;45;58). После сортировки по указанным правилам можно получить Ŧ3'=(22;13;45;36;58;010). Видно, что полученная последовательность двухоперационного преобразования Ŧ3 соответствует преобразованиям, записанным выше через знак соответствия «→» (согласно Ŧ1, Ŧ2) и значения индексов последовательности, полученной после сортировки, изменяются в более широких пределах, от 1 до g3=10, некоторые значения элементов вводить не требуется, причем общее количество элементов во всех случаях (g1=6) неизменно. Индексы g1 элементов

по указанным правилам можно получить Ŧ3'=(22;13;45;36;58;010). Видно, что полученная последовательность двухоперационного преобразования Ŧ3 соответствует преобразованиям, записанным выше через знак соответствия «→» (согласно Ŧ1, Ŧ2) и значения индексов последовательности, полученной после сортировки, изменяются в более широких пределах, от 1 до g3=10, некоторые значения элементов вводить не требуется, причем общее количество элементов во всех случаях (g1=6) неизменно. Индексы g1 элементов  изменяются в интервале 1≤j≤g3. Элементы с пропущенными индексами не задаются, подразумевается наличие пробела.

изменяются в интервале 1≤j≤g3. Элементы с пропущенными индексами не задаются, подразумевается наличие пробела.

Словесное описание процедуры: k-й элемент Ŧ3 равен значению такого элемента Ŧ2, у которого значение индекса равно увеличенной на единицу величине k-го элемента в Ŧ1.

Расширенное словесное описание. Берется первый элемент из первой последовательности Ŧ1 (в данном случае "5" (51)) и его значение увеличивается на единицу, получаем число 6. Во второй последовательности Ŧ2 находится элемент с порядковым номером, равным значению первого элемента в Ŧ1, увеличенного на единицу. То есть находится элемент с индексом порядкового номера шесть, то есть (96). Его значение девять является первым элементом в последовательности Ŧ3, то есть (91), определяющим двуопераци-онное соответствие. Далее в Ŧ1 берем второй элемент (это 02), который увеличивается на единицу, получаем "1". Элемент в Ŧ2 с индексом единица равен 21, поэтому в Ŧ3 второй элемент есть 22. И так далее до последнего шестого элемента: (из Ŧ1-46)→(из Ŧ2-75)→(в Ŧ3 имеем шестой элемент, равный 76). Это позволяет получить все элементы последовательности двухоперационного преобразования Ŧ3.

Другой вариант словесного описания процедуры: k-й элемент Ŧ3 равен значению такого элемента Ŧ2, у которого значение уменьшенного на единицу индекса равно величине k-го элемента в Ŧ1.

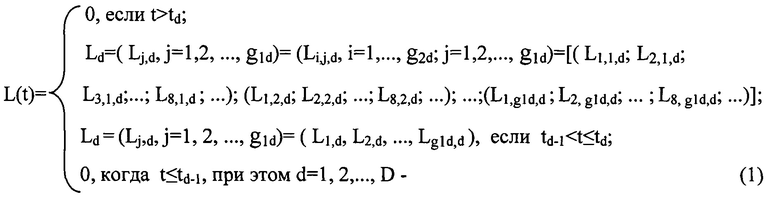

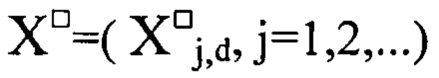

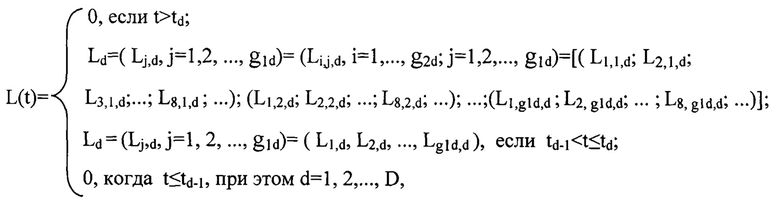

Представление операции шифрования путем перенумерования блоков. Представлен вариант описания для случая, когда блок соответствует байту. Также в общем случае g3≥g=g1 (в формуляре имеется больше кодов, чем символов в системе кодирования, можно варьировать их выбор). Шифрование входных сигналов (первая операция шифрования из двух реализуемых) проводится путем замены числовых значений блоков (байтов) (способом перенумерования) на варьируемых временных интервалах (слотах). На разных слотах могут применяться системы кодирования, различающиеся по виду и количеству символов, то есть g1d - количество символов в системе кодирования, g2d=log2g1d - количество бит в блоке, d - индекс слот. Введены ключи шифрования блоков:

последовательность варьируемых значений ключей шифрования входных сигналов в двоичном и десятичном представлении (выписаны первые два и последний байты) для любого из d=1, 2, …, D слот, каждое значение в скобках является одним из целых положительных чисел от 0 до (g1d-1), используемых при составлении этой последовательности лишь однажды (g1d - количество символов в системе кодирования данных на d-м слоте, пример для четырех слот: g11=32; g12=128; g13=256; g14=2);

G1=(g1d, d=1,2,…,D) - последовательность ключей шифрования (варьирования) систем кодирования для различных слот;

td=td-1+Λd - момент времени окончания d-го слота длительностью Λd≥0;

ψ=(Λd, d=1,2,…,D) - последовательность ключей шифрования длительностей слот;

tD - сумма Λd длительностей всех D слот;

g2d - количество элементов, бит в блоке на d-м слоте;

t0, tD - начальное и конечное значения первого и последнего слота.

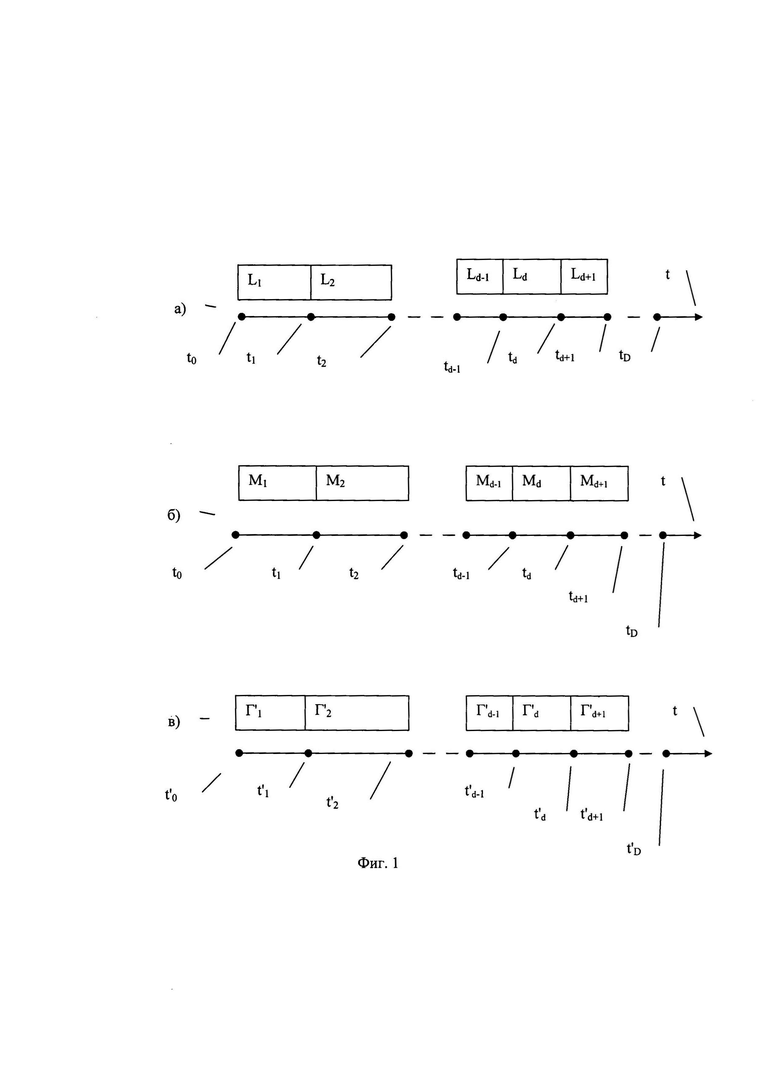

Обозначено g1m наибольшее значение из элементов g1d (в данном выше примере g1m=g13=256). Если на всех слотах используется одна система кодирования, то g1=g1d, d=1,2,…,D. Для двоичной системы представления Li,j,d принимают значения логических "1" или "0" и задает i-й бит j-го байта для d-го слота. Значения Ld в формуле (1) устанавливают ключи шифрования - числа, которым должны соответствовать блоки (байты) при изменении порядка следования элементов. На фиг.1 (а) условно представлены слоты.

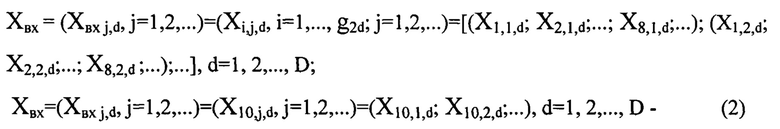

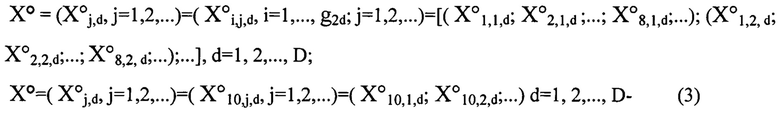

Введены обозначения входных и зашифрованных блоков для каждого d-го слота:

входные данные в двоичной и десятичной системе (записаны первые два байта);

данные после шифрования на d-м слоте в двоичной и десятичной системах (записаны только первые два блока);

i, j, d - индексы нумерации бит, байтов (блоков), слот.

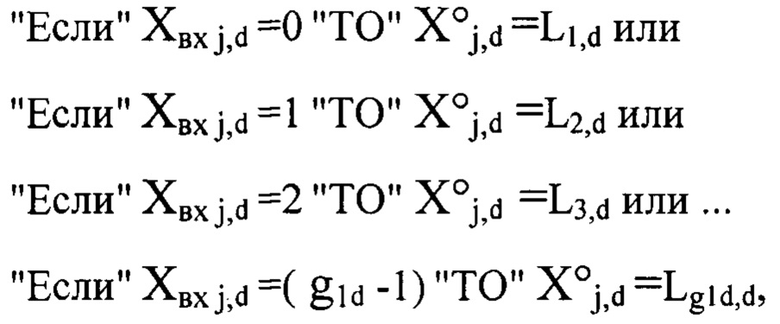

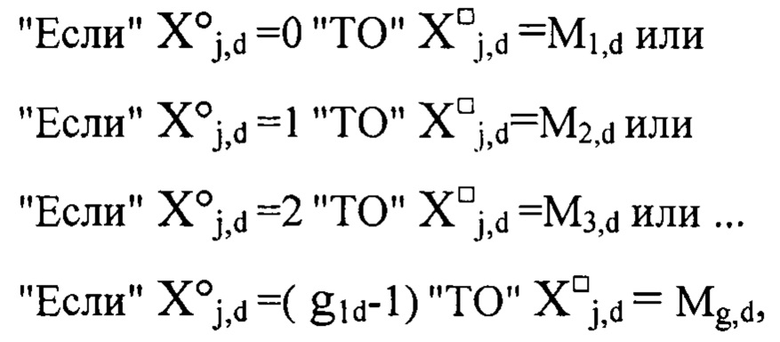

Перенумерование байтов осуществляется в шифрователе и в дешифрователе путем реализации операции проверки выполнимости определенных условий и осуществлении операций присвоения, то есть числовые значения зашифрованных блоков определяются правилами присвоения:

операция шифрования путем замены числовых значений,

где j=1,2,…, d=1,2,…, D - индексы нумерации байтов (блоков) и слот;

Xвхj,d - значение j-го байта (блока) входных данных на d-м слоте;

X°j,d - значение j-го байта (блока) после первичного шифрования на d-м слоте;

L1,d;L2,d;Lg1d,d - последовательность значений ключей шифрования на d-м слоте;

g1d - количество символов в системе кодирования данных на d-м слоте.

Заметим, что для любого слота если j>(g1-1), например, j=1000, то "Если" Хвх1000=0"TO"X°1000=L1 или "Если" Хвх1000=1"ТО"X°1000=L2 или … "Если" Хвх1000=(g1d-1)"ТО"X°1000=Lg1, следовательно выражение (4) применимо (важно значение, а не индекс). Индекс слота для простоты не записан.

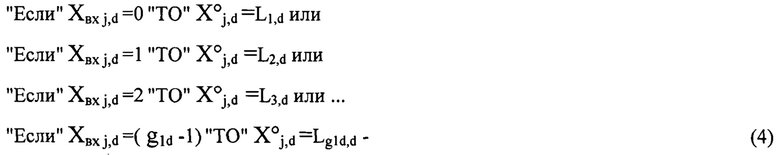

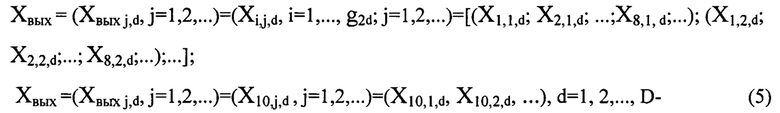

Для любого слота выходные данные после восстановления обозначены:

выходные данные в двоичной и десятичной системах (приведены первые два байта).

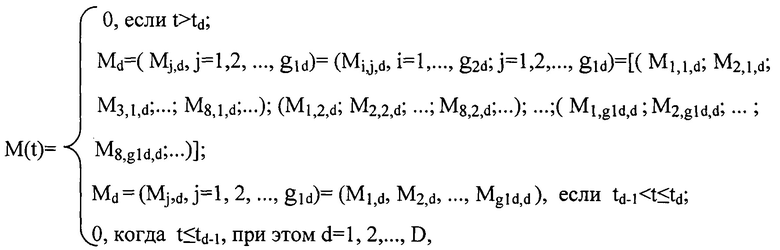

Кроме первой операции шифрования сигналов осуществляется вторая операция, связанная с изменением нумерации кодов ШПС, используемых для передачи блоков данных. Такое шифрование заключается в том, что по некоторому известному пользователю правилу шифрования на любом d-м слоте выбирается лишь часть g1d=g≤g3 кодов (g3 - количество кодов или сигналов на их основе в формуляре, который одинаков для всех слот; d=1,2,…,D). В результате этого этапа устанавливается взаимно-однозначное соответствие между частью выбранных из формуляра кодов (они далее передаются по каналу связи) и ранее зашифрованными блоками (байтами). Правило выбора обуславливается ключами шифрования номеров кодов:

последовательность варьируемых значений указанных ключей шифрования в двоичном и десятичном представлении (выписаны первые два и последний байты) для любого из d=1,2,…,D слотов, каждое значение в скобках является одним из целых положительных чисел от 0 до (g3-1), используемым при составлении этой последовательности лишь однажды (g1d - количество символов в системе кодирования, например, g1d=256 на d-м слоте);

g2d - количество бит в блоке на d-м слоте;

g3 - количество кодов или сигналов на их основе в формуляре;

td=td-1+Λd - окончание d-го слота длительностью Λd≥0;

ψ=(Λd, d=1,2,…,D) - последовательность ключей шифрования длительностей слот;

t0 - сумма Λd длительностей всех D слот;

t0, tD - начальное и конечное значения первого и последнего слота.

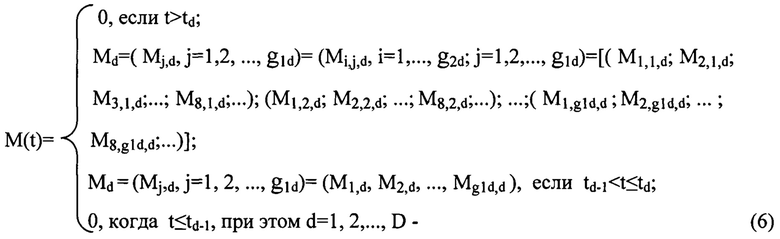

Для двоичной системы представления Mi,j,d принимают значения логических "1" или "0" и задают в формуле (6) i -й бит j -го байта ключей шифрования кодов на d-м слоте. На фиг.1 графически представлены слоты различной длительности для ключей шифрования сообщений и номеров кодов.

Часть чисел, определяющих номера кодов, остаются неиспользованными (из возможных g3 значений номеров кодов из формуляра применяется лишь g1=g≤g3 величин по количеству символов в системе кодирования). Для двоичной системы Mij,d задает i-й бит j-го байта на d-м слоте. По аналогии с приведенным примером для Ŧ2 и Ŧ2' количество элементов в формулах (6) изменяется от 1 до g1; максимальное значение элементов равно (g3-1). Величины последовательности M(t) назначаются пользователем и определяют ключи шифрования номеров кодов, для их получения применен одноименный генератор. Зашифрованным блокам (4) в соответствии с ключами шифрования M(t) формулы (6) сопоставлены коды ШПС.

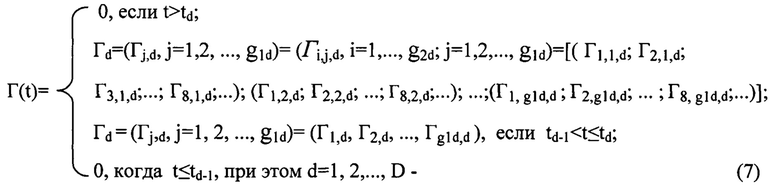

Реализовано шифрование сигналов ключами L(t) выражения (1) (первая операция шифрования на каждом слоте), а также шифрование номеров кодов из формуляра ключами M(t) соотношения (6) (вторая операция шифрования на любом слоте) (фиг.1). Две операции шифрования можно рассматривать как шифрование обобщенными ключами Г(t):

последовательность значений в двоичном и десятичном представлении (выписаны первые два и последний блоки), каждое значение которых в скобках является одним из целых положительных чисел от 0 до (g3-1), эти числа используются при составлении последовательности ключей лишь однажды (g1d - количество элементов в системе кодирования на d-м слоте, g3 - количество кодов или сигналов на их основе в формуляре);

ψ=(Λd, d=1,2,…,D) - последовательность ключей шифрования длительностей слот;

td=td-1+Λd - окончание d-го слота длительностью Λd≥0;

tD - сумма Λd длительностей всех D слот;

t0, tD - начальное и конечное значения первого и последнего слота;

для двоичной системы величины Гi,j,d задают i-й бит j-го байта на d-м слоте.

Элементы последовательности (7) задаются по определенному правилу значениями элементов последовательностей (1) и (6), используются далее в операции сортировки. Часть чисел 0…g3-1 остаются неиспользованными (из возможных g3 значений номеров кодов из формуляра применяется лишь g1d≤g3 величин по количеству символов в системе кодирования). Максимальное числовое значение Г может быть равным (g3-1), а наибольшее значение индекса равно g1d.

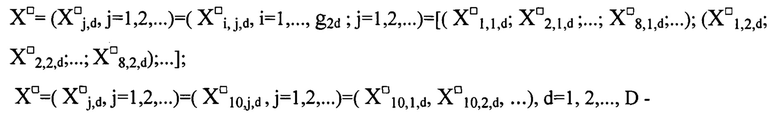

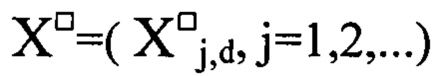

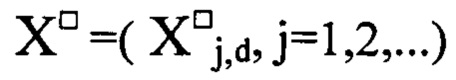

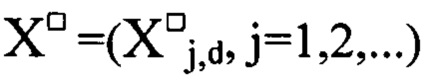

Результат двухоперационного шифрования на d-м слоте удобно представить в виде последовательности  как в выражениях (2), (3), (5):

как в выражениях (2), (3), (5):

блоки дискретного сообщения после их шифрования путем перенумерования с помощью последовательности L(t) и в результате варьирования нумерации кодов ШПС посредством ключей шифрования M(t); i, j, d - индексы нумерации бит, блоков (байтов), слот.

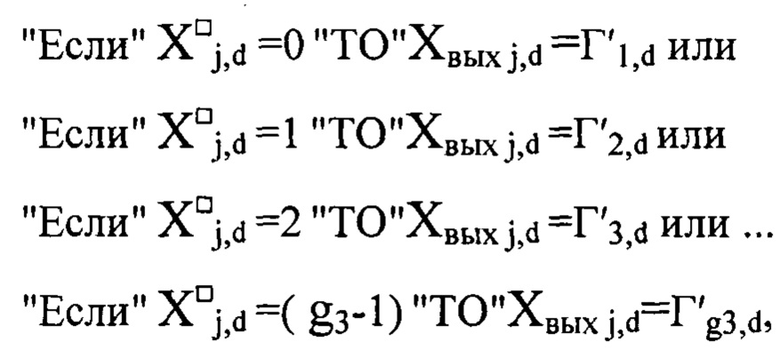

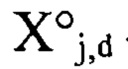

Значения двухоперационно зашифрованных блоков на d-м слоте:

операция шифрования путем применения ключей шифрования кодов, где j=1, 2, …, d=1, 2, …, D - индекс нумерации блоков (байтов) и слот;

- значение j-го блока (байта) после двухоперационного шифрования;

- значение j-го блока (байта) после двухоперационного шифрования;

- значение j-го блока (байта) после первого шифрования дискретных сообщений; М1,d; M2,d; …, Mg,d - последовательность значений ключей шифрования номеров кодов, которые могут принимать значения от 0 до (g3-1);

- значение j-го блока (байта) после первого шифрования дискретных сообщений; М1,d; M2,d; …, Mg,d - последовательность значений ключей шифрования номеров кодов, которые могут принимать значения от 0 до (g3-1);

g=g1d - количество используемых кодов и символов в системе кодирования на d-м слоте.

Способ построения последовательностей  M(t),

M(t),  аналогичен ранее представленному порядку в примерах создания последовательностей Ŧ1, Ŧ2 и Ŧ3 соответственно. Элементы последовательности

аналогичен ранее представленному порядку в примерах создания последовательностей Ŧ1, Ŧ2 и Ŧ3 соответственно. Элементы последовательности  в выражении (8) использованы для описания операции дешифрования на восстанавливающей, приемной стороне. Величины последовательности Г(t) в формуле (7) взаимно-однозначно определяются набором значений последовательностей L(t) из выражения (1) и M(t) из формулы (6).

в выражении (8) использованы для описания операции дешифрования на восстанавливающей, приемной стороне. Величины последовательности Г(t) в формуле (7) взаимно-однозначно определяются набором значений последовательностей L(t) из выражения (1) и M(t) из формулы (6).

Словесное описание применительно к этим обозначениям, в частности, можно изложить следующим образом: произвольный k-й элемент Г в формуле (7) в десятичном представлении на выбранном d-м слоте равен значению такого элемента M(t) в выражении (6) в десятичном представлении (он существует, так как значения всех элементов и индексов последовательностей изменяются в пределах 0, …, g1d), у которого значение уменьшенного на единицу индекса равно величине k-го элемента L(t) в формуле (1) в десятичном представлении. Иной вариант: для выбранного d-го слота взять произвольный k-й элемента в последовательности L(t) и найти в последовательности M(t) такой элемент, у которого уменьшенное значение индекса j равно k-му элементу в L(t), тогда значение этого элемента из L(t) с уменьшенным индексом равно k-му элементу в последовательности Г(t) в формуле (7). Оба варианта относятся к любому d-му слоту, десятичные значения можно заменить на двоичные биты и байты.

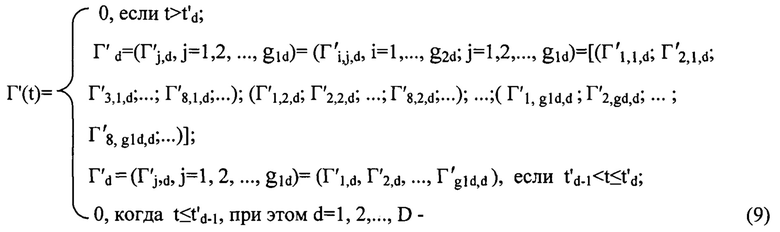

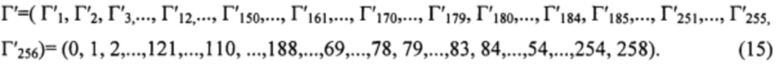

При воссоздании сообщений d-ro слота применяются ключи дешифрования Г'(t):

последовательность значений в двоичном и десятичном представлении (выписаны первые два и последний байты), каждое значение которых в скобках является одним из целых положительных чисел от 0 до (g3-1), эти числа используются при составлении последовательности ключей лишь однажды (g1d - количество кодов в системе кодирования на d-м слоте, g3 - количество кодов или сигналов на их основе в формуляре); для двоичной системы величины Г'i,j,d задают i-й бит j-го блока ключей на d-м слоте; t'0, t'D - начальное и конечное значения первого и последнего слота; t'D - сумма Λd длительностей всех D слот;

t'd=t'd-1+Λd - окончание d-го слота длительностью Λd≥0;

ψ'=(Λd, d=1,2,…,D) - последовательность ключей шифрования длительностей слот;

td=td-1+Λd - окончание d-го слота длительностью Λd≥0;

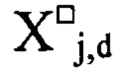

Часть значений индексов j остаются неиспользованными, так как из возможных g3 значений номеров кодов из формуляра применяется на d-м слоте лишь g1d=g≤g3 величин по количеству символов в системе кодирования. В общем случае для любого слота последовательность ключей дешифрования Г', получаемая после сортировки, по аналогии с представленным ранее примером, связанным с Ŧ2 и Ŧ2', имеет g1 элементов, индексы определяются конкретными значениями ключей шифрования, величины индексов j принимают значения из интервала от единицы до g3. То есть, для каждого слота запись последовательности в общем десятичном виде имеет вид: Г'=Г'j,d, 1≤j≤g3, d=1,2,…,D.

Генератор ключей шифрования формирует сигналы, соответствующие числовым значениям последовательности (1). При восстановлении данных используется сортировка последовательности (7). Генератор ключей дешифрования формирует сигналы, соответствующие значениям последовательности (9).

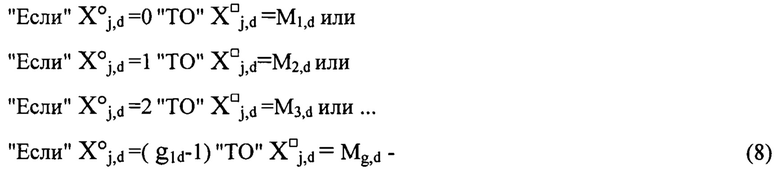

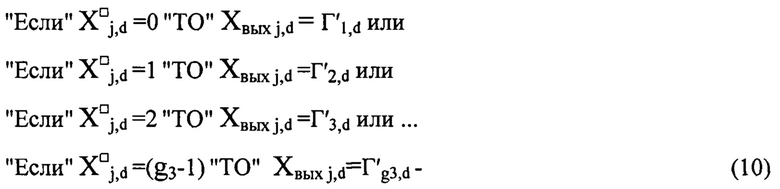

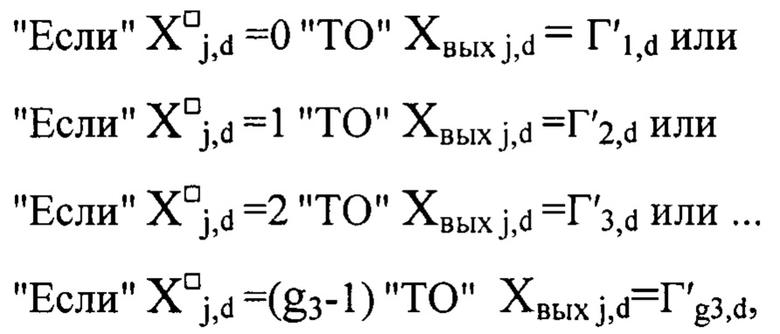

Регенерация сообщений после реализации двухоперационного шифрования на приемной стороне для любого слота осуществляется единовременно посредством ключей дешифрования из последовательности Г'. Значения  из формулы (11) преобразуются в Хвых выражения (8) для d-го слота по правилам:

из формулы (11) преобразуются в Хвых выражения (8) для d-го слота по правилам:

операции дешифрования путем замены числовых значений,

где j=1,2,…, d=1,2,…, D - индексы нумерации блоков (байтов) и слот;

- значение j-го блока (байта) на d-м слоте до дешифрования;

- значение j-го блока (байта) на d-м слоте до дешифрования;

Xвых j,d - значение j-го блока (байта) выходных дискретных сообщений на d-м слоте;

Г'1,d; Г'2,d; …; Г'g3,d - последовательность ключей дешифрования данных на d-м слоте.

Значения ключей в формулах (4) и (12) используются для установки сигналов управления работой инверторов, применяемых для получения логических функций (ЛФ), которые обеспечивают перенумерование блоков при шифровании и дешифровании. Такие ЛФ реализуются, например, на логических элементах [14, 15]. Шифрование проводится в соответствии с ЛФ, строящейся на основании таблицы истинности. Для реализации требуемых инверсий аргументов ЛФ применяются инверторы. После выработки сигналов управления инверторами заявленная система устройств готова к работе.

Для реализации операций заявленного способа используются устройства, имеющие несколько входов либо выходов, для которых с целью удобства изложения введена следующая нумерация. Шифрователь - первых вход есть вход системы; второй вход тот, что соединен с выходом генератора ключей шифрования; Блок коммутаторов - первые входы соединены с выходами формирователя сигналов запуска; вторая группа входов соединена с функциональными группами выходов блока управления коммутаторами; Дешифрователь - первый вход тот, что соединен с выходом генератора ключей дешифрования; второй вход тот, что соединен с выходом восстановителя дискретных сообщений; Логическое устройство шифрования - первый вход тот, что соединен с выходом сопрягающего устройства шифрователя; второй вход тот, что соединен с выходом преобразователя ключей шифрования; Логическое устройство дешифрования - первый вход тот, что соединен с выходом преобразователя ключей дешифрования; второй вход тот, что соединен с вторым входом дешифрователя; Коммутаторы блока коммутаторов - первые входы электронных ключей соединены параллельно и подключены к соответствующему входу блока коммутаторов (соединенного с выходом формирователя импульсов запуска); вторые входы коммутатора являются вторыми входами блока коммутаторов и электронных ключей и соединены с соответствующими выходами блока управления коммутаторами; Программатор слот - первый выход тот, что подключен к генератору ключей шифрования, второй - тот, что соединен с генератором ключей шифрования кодов, третий выход тот, что подключен к генератору ключей дешифрования; Синхронизатор - первый выход связан с первыми выходами программатора слот и генератора слот, второй выход подключен к входу генератора слот, третий выход синхронизатора соединен с вторыми выходами генератора слот и программатора слот, четвертый выход синхронизатора подключен к третьим выходам генератора слот и программатора слот.

Сущность изобретения. Задачей, на решение которой направлено заявляемое изобретение способа и устройства для его осуществления, является обеспечение дополнительной защищенности дискретных сообщений от внешних воздействий при их оптимальной передаче по каналу связи в условиях наличия шумов.

Поставленная задача решается за счет того, что в способ передачи входных дискретных сообщений Хвх с расширенной системой синхронизируемого шифрования, в котором дискретные сообщения состоят из элементов в виде логических единиц и нулей, либо из положительных и отрицательных логических единиц, включающий на передающей стороне группирование последовательно следующих элементов входного дискретного сообщения в блоки длительностью Тб, преобразование одного вида блоков дискретного сообщения в шумоподобный сигнал и преобразование элементов иного вида блоков этого дискретного сообщения в другой шумоподобный сигнал,

расположение каждого из выбранных шумоподобных сигналов в пределах интервала Тб, следующего за интервалом, где расположен блок элементов входного дискретного сообщения, которому поставлен в соответствие требуемый шумоподобный сигнал,

создание последовательности из шумоподобных сигналов, относящихся к блокам сгруппированных элементов входных дискретных сообщений,

осуществление передачи шумоподобных сигналов по каналу связи,

осуществление приемопередачи шумоподобных сигналов с последующим проведением на приемной стороне операции их согласованной фильтрации, сравнение полученных сигналов с пороговым уровнем, формирование сигналов распознавания,

как новые признаки введены такие операции, как

выбор последовательности длительностей слот ψ=(Λd, d=1,2,…,D), Λd≥0, D - количество выбранных слот,

выбор g1d неодинаковых элементов для систем кодирования дискретных сообщений на разных слотах, составляющих последовательность G1=(g1d, d=1,2,…,D), g1d>0,

определение наибольшего значения g1m≥g1d среди элементов последовательности G1,

при этом элементы каждой d-й системы кодирования дискретных сообщений нумеруются числовым значением αd, которое может изменяться от нуля до (g1d-1),

осуществление на каждом слоте группирования элементов дискретных сообщений в блоки длительность Тб так, чтобы в каждом блоке размещалось по g2d элементов, где g2d=log2 g1d с округлением в большую сторону до ближайшего целого числа или

задание параметру g2d величины, равной количеству элементов в блоке входного шифрованного дискретного сообщения или сообщения с избыточным кодированием на рассматриваемом слоте, при этом g1d=2a, где а=g2d, d=1,2,…,D,

введение соответствия между числовым значением αd каждого элемента выбранной системы кодирования на любом слоте и каждым вариантом набора сгруппированных в блоки элементов дискретных сообщений,

задание ключей шифрования для каждого d-го слота в виде элементов последовательности L(t) выражения (1), каждое значение которой является одним из целых положительных чисел от 0 до (g1d-1), используемым при составлении этой последовательности лишь однажды, g1d - количество символов в системе кодирования на d-м слоте, взаимно-однозначное изменение последовательности элементов каждого блока дискретного сообщения на d-м слоте, которой до шифрования соответствовало одно из целых положительных чисел αd=Хвх, 0≤Хвх≤(g1d-1), на последовательность элементов блока дискретного сообщения, которой после шифрования соответствуют целые положительные числа последовательности Х° формулы (3), определяемые ключами шифрования, причем числовые значения блоков после шифрования X°=βd выбираются так, что если Хвхj,d=0, то X°j,d=L1,d или если Хвхj,d=1, то X°j,d=L2,d или если Хвхj,d=2, то X°j,d=L3,d или … если Xвxj,d=(g1d-1), то X°j,d=Lg1d,d,

где j=1,2,…, d=1,2,…, D -индексы нумерации байтов (блоков) и слот;

Хвхj,d - значение j-го байта (блока) на d-м слоте;

X°j,d - значение j-го байта (блока) после шифрования на d-м слоте;

L1,d; L2,d; …, Lg1d,d - последовательность значений ключей шифрования на d-м слоте;

g1d - количество символов в системе кодирования на d-м слоте,

выбор g3≥g1m разных шумоподобных сигналов, уровень боковых пиков автокорреляционной и взаимной корреляционной функций которых не более положительных чисел R и W соответственно, где R и W - целые положительные числа, меньшие наибольшего значения um модуля автокорреляционных функций этих шумоподобных сигналов, нумерация выбранных шумоподобных сигналов последовательно целыми числами от 1 до g3 и расположение их в формуляре,

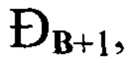

составление ключей шифрования номеров кодов для каждого d-го слота в виде последовательности Mj,d, j=1,2,…,g1d, так что значение В любого элемента этой последовательности, задаваемое пользователем, равно уменьшенному на единицу порядковому номеру одного из шумоподобных сигналов из формуляра, В является одним из целых положительных чисел от 0 до (g3-1), которое используется лишь однажды, g1d - количество символов в системе кодирования на d-м слоте, g3 - количество ШПС в формуляре, установление для любого d-го слота взаимно-однозначного соответствия между каждым зашифрованным блоком дискретных сообщений с числовым значением β=Х° и одним из шумоподобных сигналов из формуляра SB+1 с номером B+1=Mβ+1+1, расположение каждого из выбранных шумоподобных сигналов в пределах интервала Тб, следующего за интервалом, где для рассматриваемого слота расположен блок, которому поставлен в соответствие подобающий шумоподобный сигнал, передача шумоподобных сигналов, соответствующих блокам рассматриваемого слота через среду распространения канала связи непосредственно либо с использованием в качестве модулирующих сигналов,

осуществление согласованной фильтрации принятой последовательности шумоподобных сигналов, соответствующей любому слоту, всеми g3 различными оптимальными фильтрами, каждый из которых согласован с одним из сигналов формуляра, сравнение для каждого слота выходных сигналов согласованных фильтров с соответствующим пороговым уровнем Uп, который должны быть меньше наибольших значений на выходе согласованных фильтров, когда на входе фильтра имеется ШПС, с которым согласован этот фильтр, вместе с тем пороговые уровни Uп выбираются больше наибольшего из чисел R и W,

проверка превышения каждым сигналом, полученным после выполнения согласованной фильтрации принятых ШПС, относящихся к рассматриваемому слоту и имеющих B+1-й порядковый номер в формуляре, значения соответствующего порогового уровня Uп и в случае такого превышения

формирование сигналов распознавания Ðв+1 имеющих значение "1" и индекс В+1, где индекс определяет порядковый номер принятого на рассматриваемом слоте шумоподоб-ного сигнала, при этом, все прочие значения сигналов распознавания равны "0",

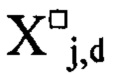

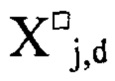

формирование на основании сигналов распознавания для рассматриваемого слота элементов последовательности дискретных сообщений  каждый из которых соответствует числовому значению одного из ключей шифрования кодов В формулы (8) и на единицу меньше порядкового номера сопоставленного блоку шумоподобного сигнала, определение для d-го слота обобщенных ключей в виде элементов последовательности Гd=(Гi,d, j=1,2,…,g1d), которые получены так, что k-й элемент из Гd равен значению такого элемента последовательности Md=(Mj,d, j=1,2,…,g1d), у которого значение индекса равно увеличенной на единицу величине этого k-го элемента из последовательности Ld=(Lj,d, j=1,2,…,g1d) либо элементы из Гd определены так, что k-й элемент Гd равен значению такого элемента из Md, у которого значение уменьшенного на единицу индекса равно величине k-го элемента в Ld,

каждый из которых соответствует числовому значению одного из ключей шифрования кодов В формулы (8) и на единицу меньше порядкового номера сопоставленного блоку шумоподобного сигнала, определение для d-го слота обобщенных ключей в виде элементов последовательности Гd=(Гi,d, j=1,2,…,g1d), которые получены так, что k-й элемент из Гd равен значению такого элемента последовательности Md=(Mj,d, j=1,2,…,g1d), у которого значение индекса равно увеличенной на единицу величине этого k-го элемента из последовательности Ld=(Lj,d, j=1,2,…,g1d) либо элементы из Гd определены так, что k-й элемент Гd равен значению такого элемента из Md, у которого значение уменьшенного на единицу индекса равно величине k-го элемента в Ld,

определение для каждого слота ключей дешифрования в виде элементов последовательности Г'd=(Г'j,d, 1≤j≤g3), где g3 - количество кодов в формуляре, полученной так, что порядковые номера j-x элементов последовательности Гd=(Гj,d, j=1,2,…,g1d) уменьшаются на единицу и меняются местами с значениями элементов этой последовательности, порядковые номера новой числовой последовательности увеличиваются на единицу и элементы полученной последовательность со своими измененными порядковыми номерами расставляются в порядке возрастания этих номеров,

синхронизация операций формирования ключей шифрования блоков Ld, ключей шифрования номеров кодов Md и ключей дешифрования Г'd, d=1,2,…, D на каждом d-м слоте с учетом режима работы, так чтобы t0=t'0 (фиг.1),

проведение дешифрования путем изменение порядка следования элементов каждого j -го зашифрованного блока дискретных сообщений, относящегося к d-му слоту, который соответствует элементам последовательности  и формирование выходных сигналов Хвых по правилу (10):

и формирование выходных сигналов Хвых по правилу (10):

"Если"  j,d=0"ТО"Хвыхj,d=Г'1,d или

j,d=0"ТО"Хвыхj,d=Г'1,d или

"Если"  j,d=1"ТО"Хвыхj,d=Г'2,d или

j,d=1"ТО"Хвыхj,d=Г'2,d или

"Если"  j,d=2"TO"Xвыхj,d=Г'3,d или …

j,d=2"TO"Xвыхj,d=Г'3,d или …

"Если"  j,d=(g3-1)"TO"Xвыxj,d=Г'g3,d,

j,d=(g3-1)"TO"Xвыxj,d=Г'g3,d,

где j=1,2,…; d=1,2,…, D - индекс нумерации блоков (байтов) и слот;

- значение j-го блока (байта) до дешифрования, относящегося к d-му слоту;

- значение j-го блока (байта) до дешифрования, относящегося к d-му слоту;

Хвых j,d - значение j-го блока (байта) выходных сообщений, относящегося к d-му слоту;

Г'1,d; Г'2,d; …; Г'g3,d - последовательность значений ключей дешифрования, передача дешифрованных дискретных сообщений Хвых=Хвх на выход получателю.

Пояснение на примере. Пусть j-й байт с α=13 шифруется в первой операции ключом, например, L14=15 и перенумеруется в байт с Х°=15. Тогда во второй операции β=15 и ключом шифрования номеров кодов, например, M16=18 задается B+1=Mβ+1+1=19-й ШПС S19, который выбирается для передачи по КС. На приемной стороне по сигналу  распознается, что принят сигнал S19. В результате восстанавливается зашифрованный байт с числовым значением В=18, то есть

распознается, что принят сигнал S19. В результате восстанавливается зашифрованный байт с числовым значением В=18, то есть  который дешифруется обобщенным ключом и на выходе воспроизводится переданный j-й (j=1,2,…) байт с α=13. Предложенный способ разъяснен посредством рисунков фиг.1-3.

который дешифруется обобщенным ключом и на выходе воспроизводится переданный j-й (j=1,2,…) байт с α=13. Предложенный способ разъяснен посредством рисунков фиг.1-3.

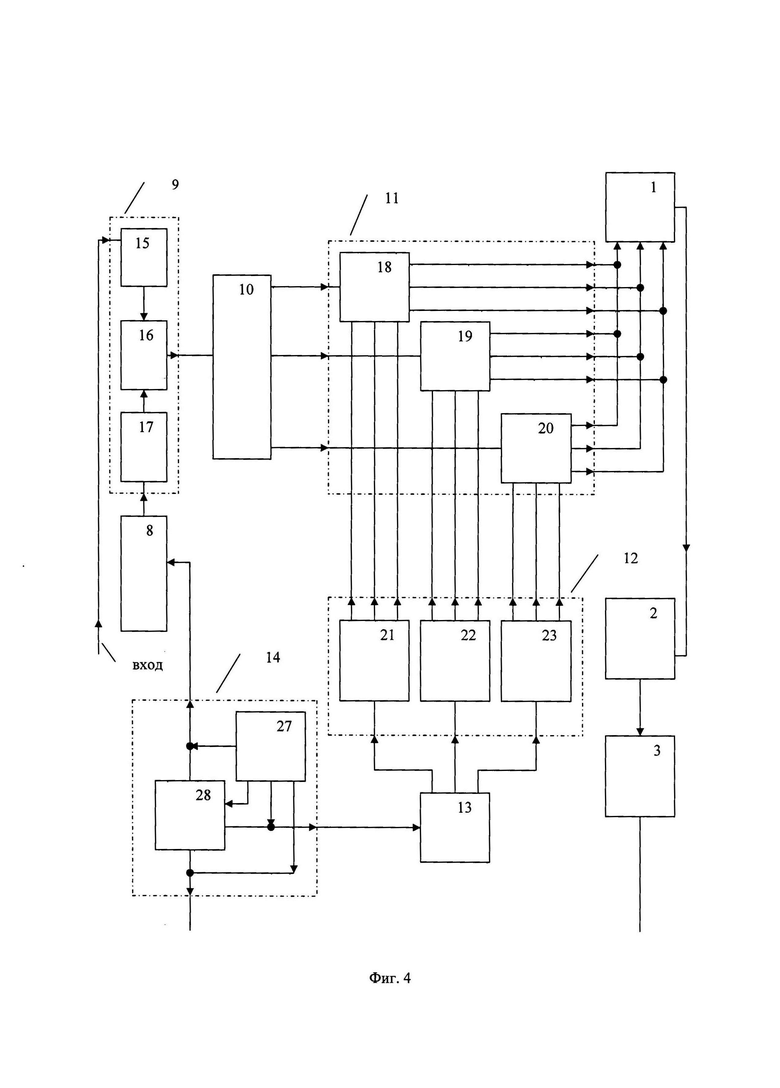

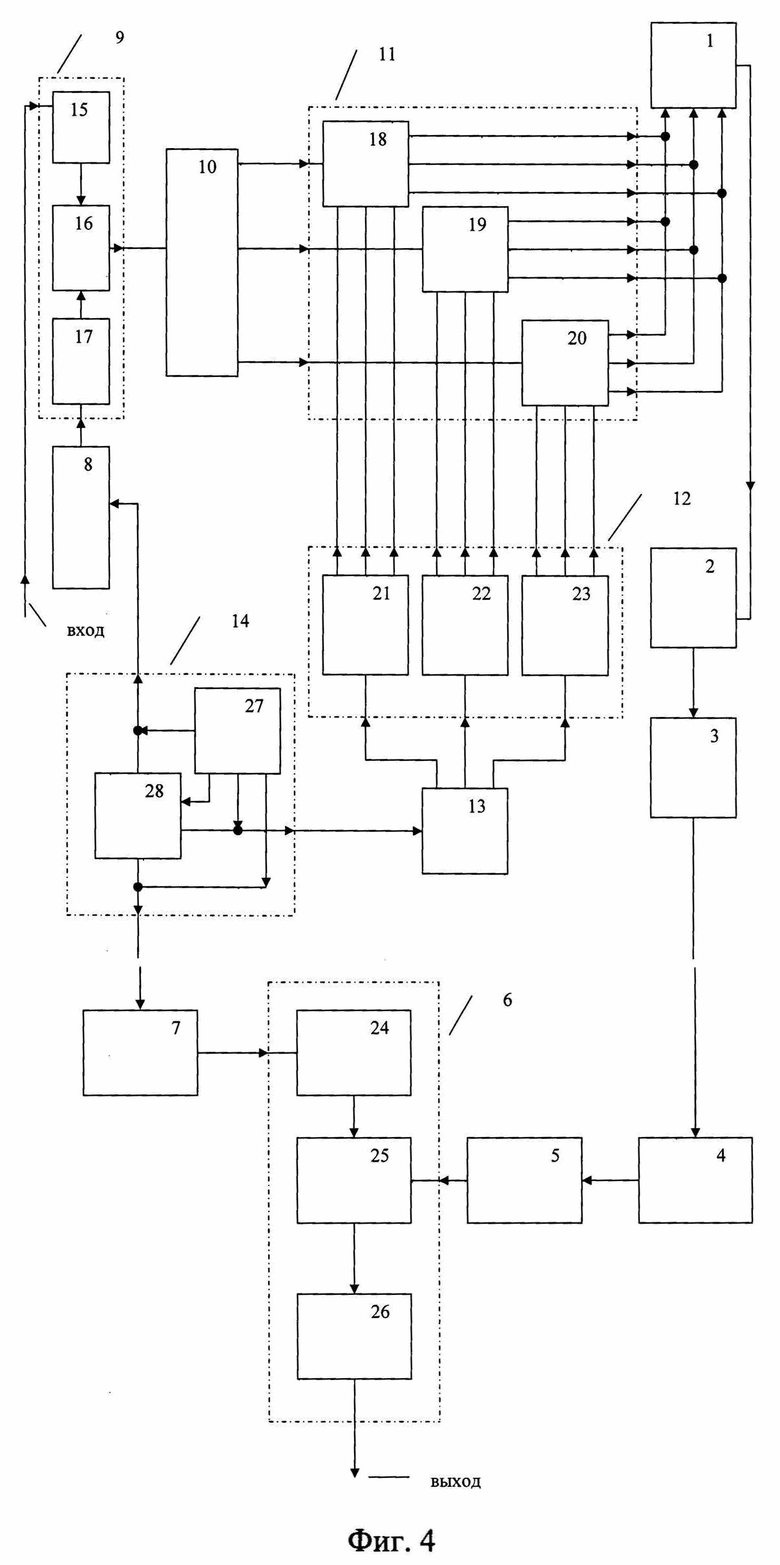

Решение задачи, на достижение которой направлено изобретение, реализуется за счет того, что устройство для осуществления способа передачи дискретных сообщений с синхронизируемой системой двухоперационного шифрования

содержит генератор шумоподобных сигналов, канал связи, согласованный фильтр, решающее устройство, восстановитель дискретных сообщений, дешифрователь, генератор ключей дешифрования, генератор ключей шифрования, шифрователь, формирователь сигналов запуска, вместе с этим

вход заявленного устройства подключен к первому входу шифрователя, второй вход шиф-рователя соединен с выходом генератора ключей шифрования, выход шифрователя соединен с входом формирователя сигналов запуска, выход генератора шумоподобных сигналов подключен к входу канала связи, выход которого соединен с входом согласованного фильтра, а его выход подключен к входу решающего устройства, выход решающего устройства подключен к входу восстановителя дискретных сообщений, выход которого соединен с вторым входом дешифрователя, первый вход которого подключен к выходу генератора ключей дешифрования, выход дешифрователя является выходом заявленного устройства, кроме того

генератор шумоподобных сигналов формирует различные шумоподобные сигналы, уровень боковых пиков автокорреляционной и взаимной корреляционной функций которых не более положительных чисел R и W соответственно, где R и W - положительные числа, меньшие наибольшего значения um модуля автокорреляционных функций шумоподобных сигналов, как новые признаки введены

блок коммутаторов, блок управления коммутаторами, генератор ключей шифрования кодов, программатор слот, причем

первая функциональная группа входов блока коммутаторов соединена с выходами формирователя сигналов запуска, вторая функциональная группа входов блока коммутаторов подключена к выходам блока управления коммутаторами,

функциональная группа входов блока управления коммутаторами соединена с выходами генератора ключей шифрования кодов, вход генератора ключей шифрования кодов соединен с вторым выходом программатора слот, при этом

функциональные группы выходов блока коммутаторов подключены к функциональной группе входов генератора ШПС, первый выход программатора слот соединен с входом генератора ключей шифрования, третий выход программатора слот подключен к входу генератора ключей дешифрования, причем

генератор ключей шифрования для каждого слота формирует сигналы, соответствующие элементам формулы (1),

генератор ключей шифрования кодов формирует для каждого слота сигналы, соответствующие элементам последовательности (6),

генератор ключей дешифрования для каждого d-слота формирует сигналы, соответствующие элементам формулы (9) и найденные после сортировки последовательности (7),

так что элементы последовательности Г', определяются в результате того, что порядковые номера j-x элементов последовательности Гj,d, j=1,2,…,g1d уменьшаются на единицу и меняются местами с значениями элементов этой последовательности, причем порядковые номера новой числовой последовательности увеличиваются на единицу и элементы полученной последовательность со своими измененными порядковыми номерами расставляются в порядке возрастания этих номеров, причем

элементы последовательности Гj,d получены так, что k-й элемент Гd в формуле (7) в десятичном представлении равен значению такого элемента последовательности Md в выражении (6) в десятичном представлении, у которого значение индекса равно увеличенной на единицу величине этого k-го элемента из последовательности Ld в выражении (1) в десятичном представлении, либо

определены так, что k-й элемент из Гd равен значению такого элемента из Md, у которого величина уменьшенного на единицу индекса равна значению k-го элемента в Ld;

шифрователь формирует для d-го слота сигналы Х°j,d, где j=1,2,…, исходя из условий (4), восстановитель дискретных сообщений формирует для каждого d-го слота последовательность сигналов  указанных в формулах (8), где каждый элемент соответствует ключу шифрования кодов и числовому значению, которое на единицу меньше порядкового номера назначенного для блока шумоподобного сигнала,

указанных в формулах (8), где каждый элемент соответствует ключу шифрования кодов и числовому значению, которое на единицу меньше порядкового номера назначенного для блока шумоподобного сигнала,

дешифрователь формирует на каждом слоте сигналы Xвыхj,d, где j=1,2,…, d=1,2,…,D, исходя из условий (10),

генератор шумоподобных сигналов представляет собой функциональную группу из g=g3 формирователей кодов различных шумоподобных сигналов или сигналов на их основе, все g3 входов этих формирователей являются входами функциональной группы, выходы формирователей соединены параллельно, g3 - количество кодов в формуляре;

согласованный фильтр представляет собой функциональную группу из g3 согласованных фильтров, входы которых соединены параллельно, импульсные отклики каждого из согласованных фильтров оптимальны одному из различных сигналов генератора шумоподобных сигналов, входы и выходы согласованных фильтров являются входами и выходами функциональной группы;

решающее устройство для анализа выходных сигналов каждого согласованного фильтра представляет собой функциональную группу из g3 решающих устройств, входы и выходы которых являются входами и выходами функциональной группы;

шифрователь содержит преобразователь ключей шифрования, логическое устройство шифрования и сопрягающее устройство шифрователя,

вход преобразователя ключей шифрования является вторым входом шифрователя, а выход преобразователя ключей шифрования подключен к второму входу логического устройства шифрования, первый вход логического устройства шифрования подключен к выходу сопрягающего устройства шифрователя, вход сопрягающего устройства шифрователя является первым входом шифрователя и всего устройства, выход логического устройства шифрования является выходом шифрователя;

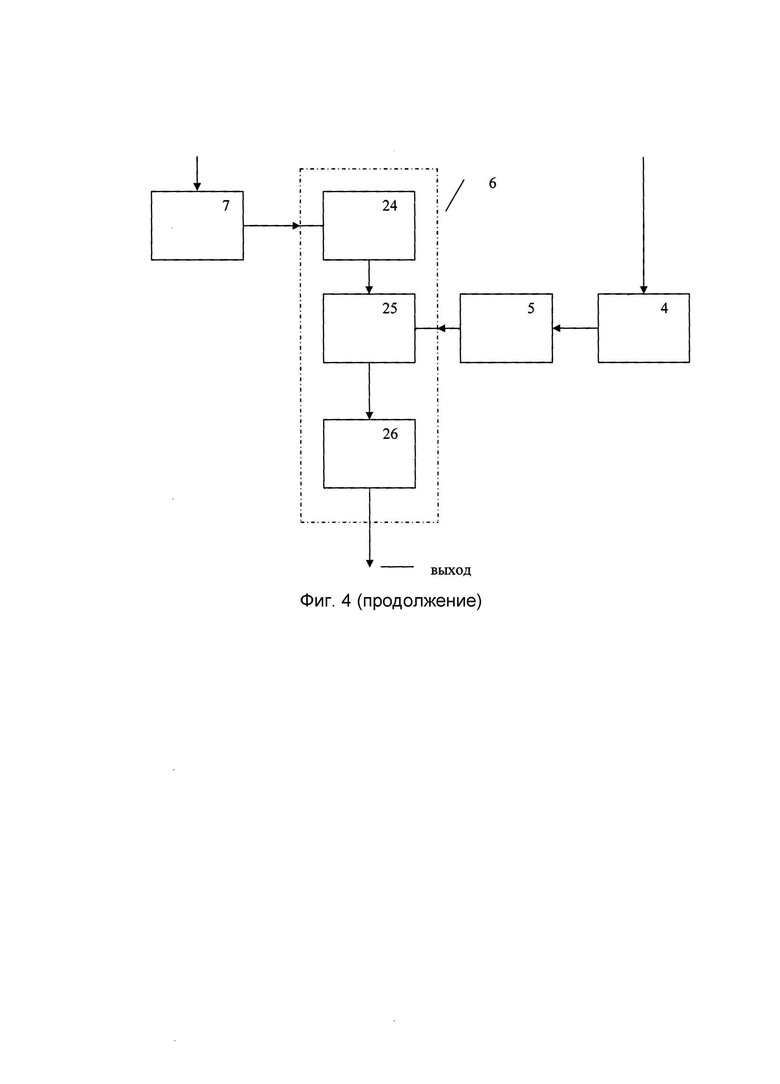

дешифрователь содержит преобразователь ключей дешифрования, логическое устройство дешифрования и сопрягающее устройство дешифрователя,

вход преобразователя ключей дешифрования является первым входом дешифрователя, выход преобразователя ключей дешифрования соединен с первым входом логического устройства дешифрования, второй вход логического устройства дешифрования является вторым входом дешифрователя, выход логического устройства дешифрования связан с входом сопрягающего устройства дешифрователя, выход которого является выходом дешифрователя и всего заявленного устройства;

блок коммутаторов содержит функциональную группу из g1m коммутаторов, первые входы которых соединены с соответствующими входами первой функциональной группы входов блока коммутаторов и выходами формирователя сигналов запуска, вторые входы коммутаторов представляют функциональные группы из g3 входов каждая и подключены к соответствующим входам вторых функциональных групп входов блока коммутаторов, все g3 выходов каждого из коммутаторов составляют функциональные группы и подключены к выходам блока коммутаторов, g1m - наибольшее количество символов среди выбранных систем кодирования на различных слотах;

коммутаторы блока коммутаторов содержат функциональную группу электронных ключей, первые входы которых соединены параллельно и подключены к соответствующим входам каждого коммутатора блока, вторые входы группы электронных ключей соединены с входами соответствующих групп вторых входов блока коммутаторов, выходы электронных ключей составляют функциональную группу и подключены к выходам каждого коммутатора;

блок управления коммутаторами содержит функциональную группу из g1m формирователей управления, входы которых соединены с входами блока управления коммутаторами, выходы каждого формирователя управления образуют функциональную группу из g3 выходов, соединенных с соответствующими выходами блока управления коммутаторами, g1m - наибольшее количество символов среди выбранных систем кодирования;

программатор слот содержит синхронизатор и генератор слот, первый выход синхронизатора соединен с первыми выходами программатора слот и генератора слот, второй выход подключен к входу генератора слот, третий выход синхронизатора соединен с вторыми выходами генератора слот и программатора слот, четвертый выход синхронизатора подключен к третьим выходам генератора слот и программатора слот.

Представленная совокупность существенных признаков позволяет получить технический результат и достичь цели изобретения, которые заключаются в дополнительном повышении защищенности при передаче сообщений за счет синхронизируемого шифрования на каждом слоте, благодаря расширению выбора ключей при двухопераци-онном шифровании, в обеспечении энергетически скрытной и оптимальной передаче зашифрованных сообщений пользователю по каналу связи при наличии шумов и помех.

Предложенное устройство изображено на структурной схеме (фиг.4). Из нее следует, что входные блоки (байты) перенумеруются в соответствии с ключами шифрования (1) по правилам (4), формируются зашифрованные блоки (байты) (3), которым взаимнооднозначно ставятся в соответствие коды ШПС, выбираемые из формуляра по определенному правилу, задаваемому ключами шифрования (6). Полученные кодированные сигналы с передающей стороны по каналу связи поступают на приемную, восстанавливающую сторону, распознаются согласованными фильтрами и решающими устройствами, передаются на входы восстановителя зашифрованных блоков (байтов). Дешифрователь по ключами дешифрования (9) путем перенумерования указанных блоков (байтов) формирует выходные сигналы (10).

Перечень фигур графического изображения.

Фиг. 1 -примеры слот, ключей шифрования и дешифрования.

Фиг. 2 - рисунки, поясняющие способ передачи сообщений в частном случае.

Фиг. 3 - рисунки, поясняющие способ передачи сообщений в общем случае.

Фиг. 4 - структурная схема устройства. Расшифровка обозначений:

1. Генератор ШПС. 2. Канал связи. 3. Согласованный фильтр. 4. Решающее устройство. 5. Восстановитель дискретных сообщений. 6. Дешифрователь. 7. Генератор ключей дешифрования. 8. Генератор ключей шифрования. 9. Шифрователь. 10. Формирователь сигналов запуска. 11. Блок коммутаторов. 12. Блок управления коммутаторами. 13. Генератор ключей шифрования кодов. 14. Программатор слот.15. Сопрягающее устройство шифрователя. 16. Логическое устройство шифрования. 17. Преобразователь ключей шифрования. 18. Первый коммутатор. 19. k-й коммутатор, k=2,…,g1-1. 20. g1-й коммутатор. 21. Первый формирователь управления. 22. k-й формирователь управления, k=2,…,g1-1. 23. g1-й формирователь управления. 24. Преобразователь ключей дешифрования. 25. Логическое устройство дешифрования. 26. Сопрягающее устройство дешифрователя. 27.Синхронизатор. 28. Генератор слот.

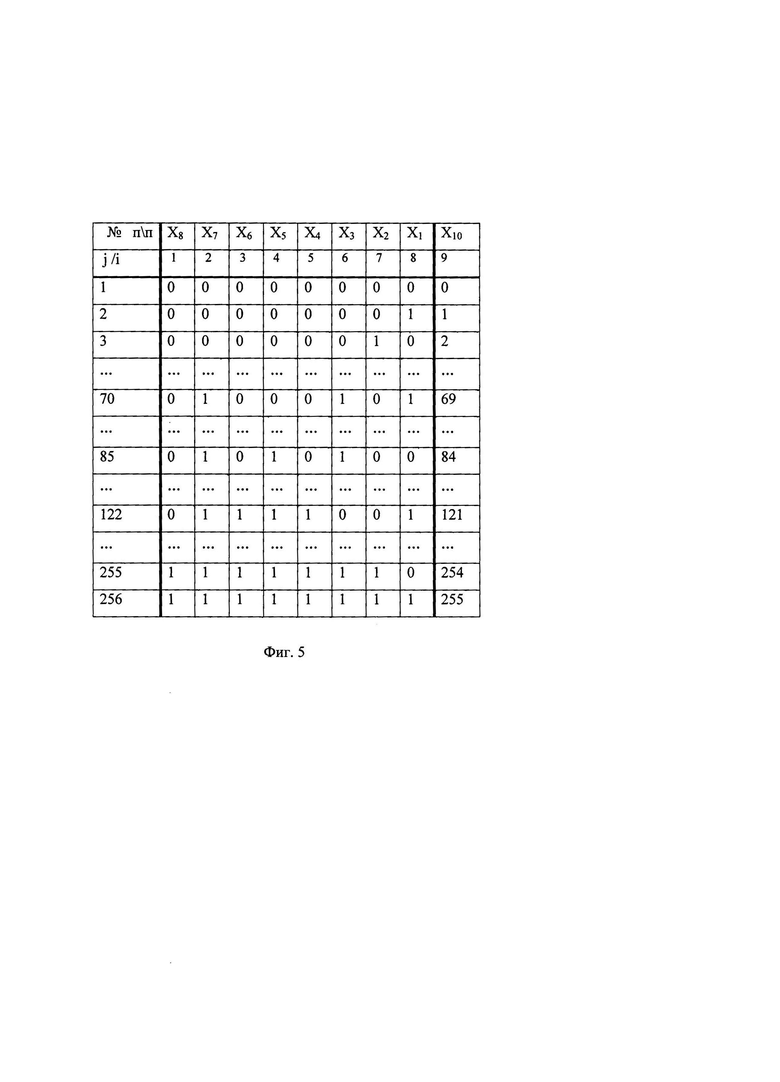

Фиг. 5 - таблица значений аргументов ЛФ шифрования.

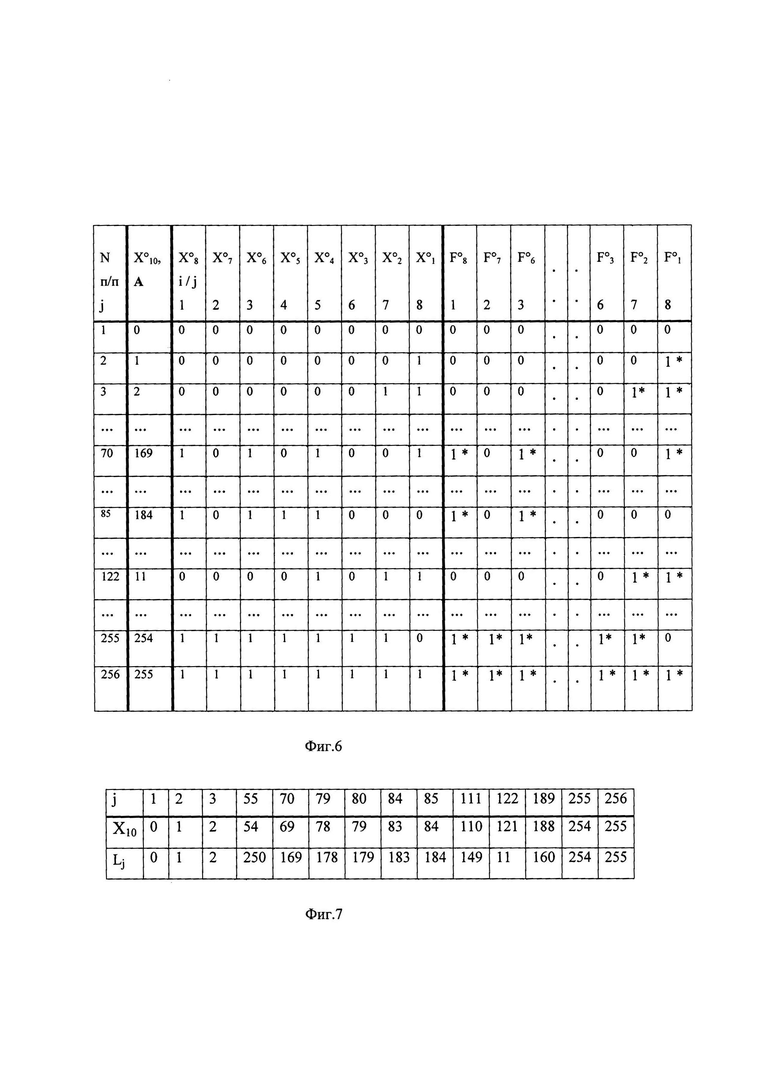

Фиг. 6 - таблица значений зашифрованных сообщений и ЛФ шифрования.

Фиг. 7 - расширенная таблица примера значений ключей шифрования.

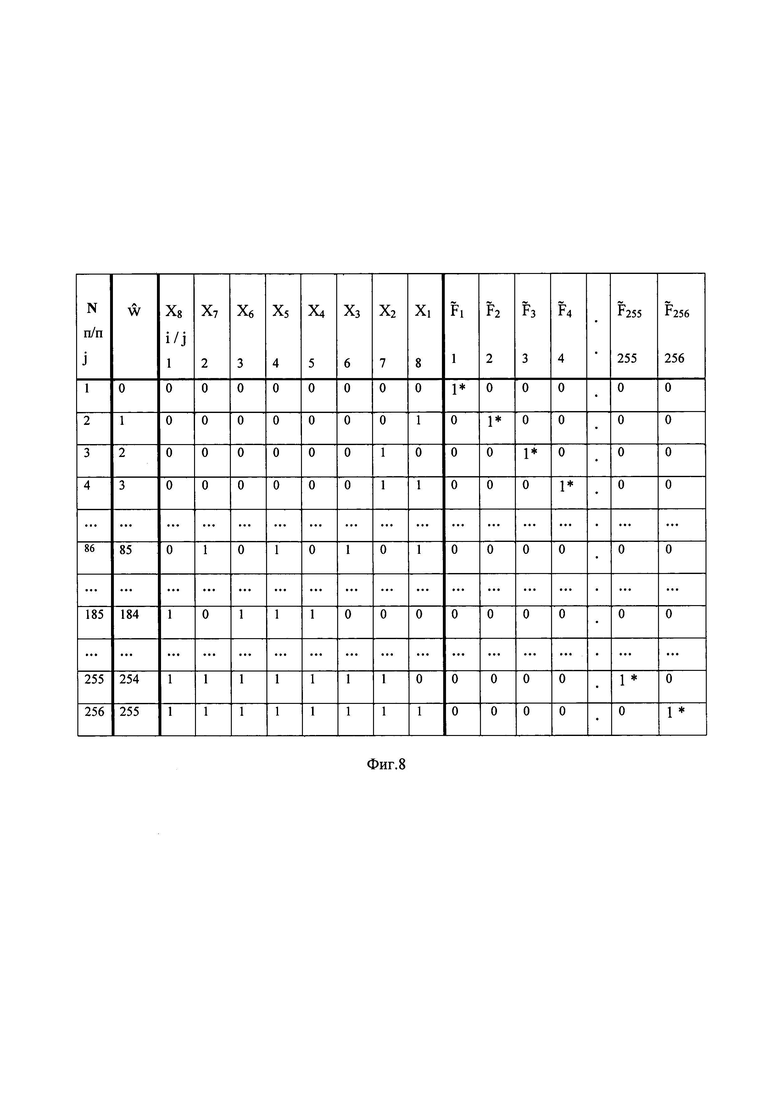

Фиг. 8 - таблица значений ЛФ формирователя сигналов запуска.

Сведения, подтверждающие возможность осуществления изобретения.

1. Использованные логические функции, операция сортировки для проведения дешифрования. Рассмотрены ЛФ, на которых базируется работа заявленной системы устройств, на примере проведен анализ операции сортировки.

1.1 ЛФ для логического устройства (ЛУ) шифрования.

Для записи ЛФ составлена таблица истинности, в которой указаны номера символов и байтов до шифрования и после проведения этой операции на основе линганума. Если в таблицу истинности ввести неявно заданные значения ключей шифрования (1), то ЛФ в явном виде выразить невозможно. Поэтому в качестве примера дан один из возможных вариантов линганума, что позволило записать ЛФ в явной форме, при этом в качестве блоков использованы байты.

Аргументами искомой ЛФ шифрования являются входные байты (2), а значениями функции являются зашифрованные байты (3). Размещение входных и выходных байтов в одной таблице затруднительно, поэтому использованы две таблицы. На фиг.5 приведены значения таблицы аргументов ЛФ шифрования для выбранного в качестве примера лингамума. В ней отсутствуют символы системы кодирования, но даны их порядковые номера, указаны значения двоичных разрядов и десятичные значения этих двоичных чисел (нумерация по порядку следует с единицы, а величины начинаются с нуля). Например, символу "Е" соответствуют двоичное и десятичное числа 10001012=6910, порядковый номер в таблице равен 70. В первой колонке записаны номера по порядку следования, далее восемь колонок со значениями бит для всех вариантов байтов (двоичное представление числа) и в последней колонке заданы десятичные значения Х10 (от 0 до 255 для g1=256). При табличной записи значений Xi,j и Х°i,j (фиг.5, 6) индекс j опускается, его роль выполняют номера строк таблицы.

Если в качестве элементов дискретных сообщений выбраны положительные и отрицательные логические единицы, то при подсчете числовых значений блоков (байтов) логическая заменяется на ноль.

Даны пояснения без учета номера слота, операции справедливы для всех слот.

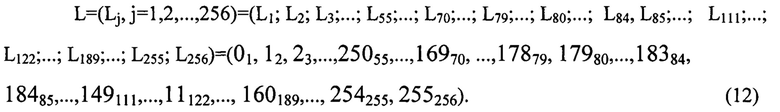

На фиг.6 представлена таблица значений аргументов и таблица истинности для ЛФ шифрования, которая позволяет с использованием знака соответствия "→" записать операцию перевода числовых значений аргументов (фиг.5) в определенные значения функции. На примере таблицы фиг.6 линганум формулы (1) равен: L=(Lj, j=1,2,…,256)=(01,12,…,16970,…,18485,…,11122,…,255256). Или получим: 1(0→0); 2(1→1); …; 70(69→169); …; 85(84→184); …; 122(121→11); …; 256(255→255).

Первая колонка таблицы на фиг.6 - номера байтов по порядку; вторая - новые десятичные значения в соответствии с заданным линганумом; 3…10 колонки - зашифрованные двоичные значения; 11…18 колонки - новые двоичные значения в соответствии с линганумом (они совпадают со значениями колонок 3…10, но выделены для удобства построения ЛФ по правилам [14, с. 31; 15, с. 18]).

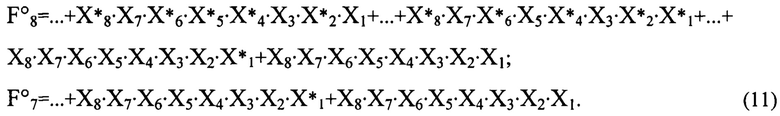

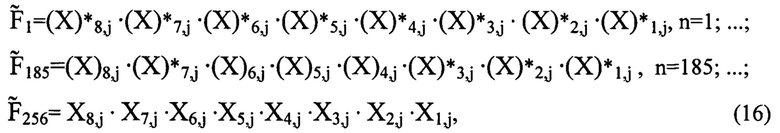

Пояснение к обозначению. ЛФ шифрования есть совокупность компонент, обозначенных F°i,j, i=1,…,8; j=1,…,256, которые совместно с Xi,j индексируются построчно и по колонкам. Варьирование по индексу i осуществлено путем введения колонок для компонент ЛФ, а варьирование по индексу j в обозначении компонент в указанной таблице фиг.6 не показано, так как оно проводится в соответствии с известными правилами построения ЛФ. То есть зашифрованные значения данных в двоичной форме j-ой строки равны значениям компонент F°8,…,F°1 (индекс строк j опущен). Операция инверсии обозначена символом (…)*. На частном примере таблиц фиг.5, 6 приведены старшие компоненты ЛФ шифрования F°8, F°7, которые равны:

Многоточие в суммах (11) означает возможное наличие других слагаемых (на фиг.5, 6 представлена часть строк полной таблицы для всех возможных байтов). Также составляются и другие компоненты ЛФ. Примеры выражений определяют ЛФ шифрования для любого набора аргументов (числовых величин всевозможных байтов до шифрования).

1.2 Операция сортировки.

При восстановлении сообщений применяется линганум дешифрования, например, из формулы (9), числовые значения которого являются результатом проведения сортировки линганума шифрования, например, (7). Вариант такой операции рассмотрен на примере величин расширенной таблицы фиг.7 (для наглядности использовано больше значений, соответствующих системе кодирования, чем в таблице на фиг.6).

Обозначения в таблице: j - индекс нумерации по порядку следования числовых значений символов системы кодирования; Х10 - десятичные числовое значения байтов системы кодирования; Lj - десятичные числа линганума перенумерования (новое числовое значение байтов, которые требуется получить после шифрования). Справедливо соотношение: j=1+X10. Для краткости изложения примера в указанной таблице дана лишь часть числовых значений системы кодирования для g1=256. Например, j=111-й символ системы кодирования описывается байтом, соответствующим десятичному числу 11010, а в соответствии с линганумом шифрования символ перенумеруется и ему соответствует десятичное число 14910 и так далее. Индекс слот не указан, операции справедливы для всех слот.На основании таблицы фиг.7 верно:

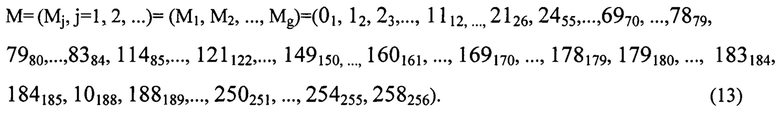

Например, элемент j=55 равен десятичному числу L55=54 и перенумеруется в число 250. Для определенности изложения последовательность (6) представим в виде:

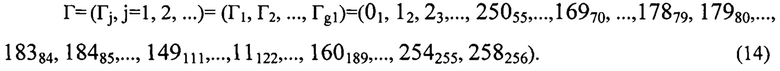

С учетом изложенной процедуры определения последовательности Г, на основании выражений (12), (13) получим:

Выражение (14) определяет обобщенные ключи шифрования.

Восстановление путем дешифрования происходит в обратном порядке. Требуется первые и вторые числа поменять местами (либо изменить направление стрелок знака соответствия "→") и провести сортировку (перестановку, изменение порядка записи) этих пар чисел так, чтобы ставшими после перестановки первыми числа (левые) возрастали.

На основании формулы (7) для Г и ранее изложенной процедуры сортировки получим пошаговые результаты выполнения операций получения последовательности Г':

(00,11,22,…,25054,…,16969,…,17878,…,17979,…,18383,…,18484,…,149110,…,11121,…,160188,…,254254, 258255) - уменьшение индексов;

(00,11,22,…,54250,…,69169,…,78178,…,79179,…,83183,…,84184,…,110149,…,12111,…,188160,…,254254, 255258) - замена индексов и значений;

(01,12,23,…,12112,…,110150,…,188161,…,69170,…,78179,…,79180,…,83184,84185,…,54251,…,254255, 258256) - увеличение индексов в новой последовательности на единицу и расстановка элементов по возрастанию индексов.

Следовательно, линганум восстановления, определяющий ключи дешифрования:

Показана справедливая для любого слота процедура сортировки для получения обобщенных ключей дешифрования.

1.3 ЛФ управления формирователем сигналов запуска.

Работа заявленной системы в частности базируется на использовании ЛФ, управляющей работой формирователя сигналов запуска генератора ШПС.Составлена таблица значений и получены соотношения по правилам [14, с. 31; 15, с. 18] для описания и использования указанной ЛФ.

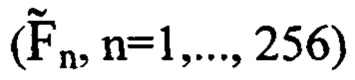

Для конкретности изложения в частном случае выбран вариант группировки дискретных сообщений по восемь элементов (байтов), что соответствует системе ASCII (g1=256). Представлена ЛФ, позволяющая при изменении числовых значений байтов от 0 до 255, получить на выходе значения логической "1" лишь для единственного набора числовых значений. Это означает, что для каждого входного байта формирователя сигналов запуска, соответствующего различным числовым значениям, лишь на одном из всех g1 выходов этого формирователя создается сигнал запуска, а на всех других выходах сигнал равен нулю. В результате запускается лишь требуемый формирователь генератора ШПС.

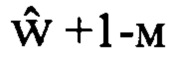

Анализируемая ЛФ состоит из компонент  n=1,…,g1, которые требуется использовать для получения импульсов запуска генератора ШПС. Каждому входному блоку (байту) соответствует число, которое обозначено

n=1,…,g1, которые требуется использовать для получения импульсов запуска генератора ШПС. Каждому входному блоку (байту) соответствует число, которое обозначено  Требуется получить импульс (соответствующие значения ЛФ отмечены на фиг.8 как "1") только на

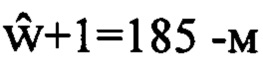

Требуется получить импульс (соответствующие значения ЛФ отмечены на фиг.8 как "1") только на  выходе из всех имеющихся, например, g1=256 выходов (значение и номер по порядку различаются на единицу), а на остальных выходах должно формироваться значение "0". Полученный сигнал позволяет далее с помощью генератора ШПС сформировать только ŵ+1-й ШПС из всех возможных g1=256 вариантов. То есть, если на входе имеется байт, например, соответствующий десятичному числу 184, то ЛФ позволит сформировать импульс "1" лишь на

выходе из всех имеющихся, например, g1=256 выходов (значение и номер по порядку различаются на единицу), а на остальных выходах должно формироваться значение "0". Полученный сигнал позволяет далее с помощью генератора ШПС сформировать только ŵ+1-й ШПС из всех возможных g1=256 вариантов. То есть, если на входе имеется байт, например, соответствующий десятичному числу 184, то ЛФ позволит сформировать импульс "1" лишь на  выходе, что позволяет получить требуемый 185-й ШПС из формуляра.

выходе, что позволяет получить требуемый 185-й ШПС из формуляра.

В таблице фиг.8 введены обозначения: (Xi,j, i=1,…,8; j=1,2,…,256) - аргументы ЛФ;  - компоненты ЛФ от этих аргументов, причем, значение ЛФ равно "1" только для

- компоненты ЛФ от этих аргументов, причем, значение ЛФ равно "1" только для  набора аргументов

набора аргументов  а для остальных вариантов величина равна "0". Для простоты указано лишь несколько числовых значений. В первой колонке - номера по порядку, в колонках со второй по десятую - десятичные и двоичные числовые значения бит, соответствующие символам системы ASCII. В остальных колонках - требуемые значения ЛФ.

а для остальных вариантов величина равна "0". Для простоты указано лишь несколько числовых значений. В первой колонке - номера по порядку, в колонках со второй по десятую - десятичные и двоичные числовые значения бит, соответствующие символам системы ASCII. В остальных колонках - требуемые значения ЛФ.

Если сигнал есть на первом выходе устройства, реализующего ЛФ, то на других выходах функция и сигнал равны нулю, если сигнал имеется на втором выходе, то на всех других выходах сигнал равен нулю и так далее ( лишь для n-го байта, n=1,…,g1). Применяя известные правила [14, с. 31; 15, с. 18], получим компоненты ЛФ. Например:

лишь для n-го байта, n=1,…,g1). Применяя известные правила [14, с. 31; 15, с. 18], получим компоненты ЛФ. Например:

где n=g1=256, j=1, 2,… - индексы нумерации байтов; символ (*) - операция инверсии.

Если подставить двоичные значения чисел из колонок 3…10 фиг.8 последовательно, например, для j=1, 185, 256 в формулы (16), то получим соответственно в первом случае  (другие компоненты равны нулю), во втором варианте

(другие компоненты равны нулю), во втором варианте  (прочие компоненты нулевые), для третьего набора отлична от нуля лишь

(прочие компоненты нулевые), для третьего набора отлична от нуля лишь  Эти величины определяют ЛФ управления формирователями ШПС.

Эти величины определяют ЛФ управления формирователями ШПС.

В общем случае, как указано в способе, в любом блоке дискретных сообщений содержится по g2 элементов (импульсов, бит). Для их передачи требуется g=g1 ШПС, рассмотренные ЛФ будут содержать такое же количество компонент. 2. Пример формуляра ШПС.

Приведен пример формуляра, в качестве ШПС избраны ФМС в виде R - кодов и сигналов на их основе, например, GxR,N (N=30; R=3; W=29; х=1,…, g; g=g3=259), причем коды с номерами 1…256 представлены в прототипе [7], а в данном расширенном формуляре указанные коды изложены выборочно и к ним добавлены коды с номерами 257…259.

1) 1,1,-1,1,1,1,1,1,-1,1,1,-1,-1,1,-1,-1,-1,1,1,1,-1,1,-1,-1,1,-1,1,-1,1,1

2) 1,1,-1,1,1,1,1,-1,1,1,1,-1,-1,-1,-1,1,-1,-1,1,-1,1,1,1,-1,-1,-1,1,-1,1,1

127) 1,-1,1,1,1,-1,1,-1,-1,-1,1,-1,-1,-1,-1,-1,-1,1,1,1,-1,-1,1,-1,1,-1,-1,1,1,1

128) 1,-1,1,1,1,-1,-1,1,-1,-1,-1,1,-1,-1,-1,-1,1,1,-1,1,-1,1,1,-1,-1,-1,-1,1,1,1

.......................................................................................................................

255) 1,1,1,-1,1,1,1,-1,-1,-1,-1,1,-1,-1,-1,1,1,-1,1,-1,-1,-1,-1,1,1,-1,1,-1,-1,-1

256) 1,1,1,-1,1,-1,-1,1,1,1,1,-1,1,-1,-1,1,1,1,-1,1,1,1,1,-1,-1,-1,1,-1,-1,-1

257) 1,1,1,-1,1,-1,-1,1,1,1,1,-1,1,-1,-1,1,1,1,-1,1,1,1,-1,-1,-1,-1,1,-1,-1,-1

258) 1,1,1,-1,-1,1,-1,1,1,1,1,-1,-1,1,-1,1,1,1,-1,1,1,1,1,-1,-1,-1,1,-1,-1,-1

259) 1,1,1,-1,-1,1,-1,-1,1,-1,-1,1,1,1,-1,-1,-1,1,-1,1,-1,1,-1,-1,-1,-1,1,-1,-1,-1

Наибольшее значение АКФ любого сигнала определяется его энергией [6]. В тоже время модули пиковых значений ВКФ всегда меньше наибольшего значения АКФ. Это позволяет осуществить обнаружение и различение множества любых различающихся по параметрам ШПС [6] посредством операции согласованной фильтрации.

Применительно к ФМС, в частности, к R - кодам и сигналам на их основе, так как R<N, W<N, различные коды представленного формуляра составляют ансамбль с параметрами N, R, W. Путем анализа УБП АКФ и ВКФ возможно различить коды и сигналы на их основе и восстановить переданные дискретные сообщения. Целесообразно использовать ансамбли кодов с максимально низкими значениями УБП АКФ и ВКФ [8, 9].

3. Описание способа и устройства передачи дискретных сообщений.