ОБЛАСТЬ ТЕХНИКИ

[1] Изобретение, в целом, относится к области телекоммуникаций и связи, и, в частности, к формированию соединений виртуальной частной сети (Virtual Private Network, VPN) в том числе для маскирования идентификационных данных абонента сети сотовой (подвижной) связи.

УРОВЕНЬ ТЕХНИКИ

[2] Вместе с ростом количества мобильных устройств абонентов сетей сотовой связи, способных получать доступ к данным, размещенным в сети Интернет, растут требования абонентов к скорости загрузки запрашиваемых данных. При этом среди абонентов этих сетей наблюдается также постоянный рост интереса к обеспечению анонимности и конфиденциальности при получении доступа к ресурсам в публичных сетях. Возможность сокрытия или маскирования идентификационных данных абонента может быть полезна для различных целей, таких как защита личной информации, обход цензуры и блокировки ресурса, а также для обеспечения безопасности при использовании публичных сетей. Существует множество способов обеспечения анонимности в сети Интернет, например, использование удаленного прокси-сервера, луковая маршрутизации (Onion routing) или проект «невидимый интернет» (Invisible Internet Project, I2P), туннелирование с помощью протокола «безопасная оболочка» (Secure Shell, SSH). Однако безопасное применение упомянутых механизмов требует сравнительно глубоких знаний в области сетевых технологий, и не всегда является доступным для рядового абонента. Кроме того, известные способы анонимизации могут значительно снижать скорость загрузки запрошенных данных.

[3] Еще одним популярным вариантом сокрытия или маскирования (подмены) идентификационных данных абонента является применение группы технологий виртуальных частных сетей VPN (Virtual Private Network). Обычно для использования VPN на мобильном устройстве абонента, получающем доступ к ресурсам сети Интернет посредством сети оператора сотовой связи, например, сети стандарта LTE или LTE Advanced, абонент с помощью вычислительных средств своего мобильного устройства под управлением специализированного программного обеспечения создает туннель между мобильным устройством и VPN-сервером. Это происходит путем инкапсуляции передаваемых данных транспортируемого протокола вместе со служебной информацией в область полезной нагрузки нового пакета данных несущего протокола, например, протокола общей инкапсуляция маршрутов (Generic Routing Encapsulation, GRE) и направления этого пакета на VPN-сервер. VPN-сервер распаковывает GRE-пакет и обрабатывает его содержимое. При обнаружении запроса на доступ к удаленному ресурсу VPN-сервер, пограничный NAT-роутер или иное подходящее устройство выполняет соответствующее действие от своего лица, используя свой IP-адрес. Получив ответ от удаленного ресурса, VPN-сервер помещает его в новый GRE-пакет, пакует и отправляет обратно на мобильное устройство абонента. Мобильное устройство распаковывает GRE-пакет и обрабатывает его содержимое для получения ответа на упомянутый запрос. В качестве упомянутого несущего протокола для упомянутого нового пакета данных может также применяться туннельный протокол типа точка-точка (Point-to-Point Tunneling Protocol, PPTP), туннельный протокол с защищенным соединением (Secure Socket Tunneling Protocol, SSTP), OpenVPN, протокол туннелирования второго уровня (Layer 2 Tunneling Protocol, L2TP), набор протоколов IPsec.

[4] Такая программная реализация VPN на мобильном устройстве может значительно снижать скорость загрузки данных и использует ограниченные вычислительные мощности мобильного устройства абонента, что также негативно сказывается на времени его автономной работы, так как обмен данными на мобильном устройстве происходит постоянно в фоновом режиме.

[5] Таким образом существует необходимость в решении, которое по меньшей мере частично решает упомянутые технические проблемы.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

[6] С учетом указанных выше факторов в соответствии с предложенным изобретением осуществляют маршрутизацию TCP/IP трафика абонента сети сотовой связи с помощью дополнительного функционального узла в инфраструктуре упомянутой сети.

[7] Техническим результатом, обеспечиваемым предложенным изобретением, является снижение вычислительной нагрузки на мобильное устройство и увеличение времени его автономной работы при использовании VPN. Кроме того, заявленное изобретение позволяет увеличить скорость загрузки данных при использовании VPN.

[8] В соответствии с первым аспектом изобретения предложена для маршрутизации трафика абонента сети сотовой связи, включающая: базу данных и блок маршрутизации. При этом база данных выполнена с возможностью хранения и предоставления доступа к информации о маршрутизации, заранее задаваемую абонентами сети сотовой связи, при этом информация о маршрутизации включает по меньшей мере указание на режим маршрутизации и идентификатор терминатора туннеля виртуальной частной сети (Virtual Private Network, VPN) вне базовой сети оператора. Блок маршрутизации выполнен с возможностью: приема по меньшей мере одного пакета данных абонента сети сотовой связи от пакетного шлюза (Packet Data Network Gateway, PGW) базовой сети оператора упомянутой сети сотовой связи, при этом упомянутый пакет данных включает по меньшей мере идентификатор абонента и идентификатор получателя пакета данных; извлечения из упомянутой базы данных заранее заданной абонентом информации о маршрутизации, связанной с упомянутым идентификатором абонента; передачи упомянутого пакета данных в блок преобразования сетевых адресов (Network Address Translation, NAT) базовой сети оператора упомянутой сети сотовой связи для передачи пакета по сети Интернет получателю пакета данных, соответствующему упомянутому идентификатору получателя пакета данных в ответ на обнаружение того, что информация о маршрутизации содержит указание на первый режим маршрутизации; инкапсулирования упомянутого пакета данных в транспортный пакет, в котором в качестве получателя указывается упомянутый терминатор VPN-туннеля, и передачи упомянутого транспортного пакета в упомянутый блок NAT для передачи упомянутого транспортного пакета по сети Интернет упомянутому терминатору VPN-туннеля в ответ на обнаружение того, что информация о маршрутизации содержит указание на второй режим маршрутизации.

[9] В соответствии со вторым аспектом изобретения предложен для маршрутизации трафика абонента сети сотовой связи, включающее: средства приема пакета данных абонента сети сотовой связи от пакетного шлюза (Packet Data Network Gateway, PGW) базовой сети оператора упомянутой сети сотовой связи, при этом упомянутый пакет данных включает по меньшей мере идентификатор абонента и идентификатор получателя пакета данных; и средства извлечения заранее заданной абонентом информации о маршрутизации из базы данных, связанной с упомянутым идентификатором абонента, при этом информация о маршрутизации включает по меньшей мере указание на режим маршрутизации и идентификатор терминатора туннеля виртуальной частной сети (Virtual Private Network, VPN). Кроме того, устройство также включает средства передачи упомянутого пакета данных в блок преобразования сетевых адресов (Network Address Translation, NAT) для передачи пакета по сети Интернет получателю пакета данных в ответ на обнаружение того, что извлеченная информация о маршрутизации содержит указание на первый режим маршрутизации; и средства инкапсулирования упомянутого пакета данных в транспортный пакет, в котором в качестве получателя указывается упомянутый терминатор VPN-туннеля вне базовой сети оператора, и передачи упомянутого транспортного пакета в блок NAT для передачи упомянутого транспортного пакета по сети Интернет упомянутому терминатору VPN-туннеля в ответ на обнаружение того, что информация о маршрутизации содержит указание на второй режим маршрутизации.

[10] В соответствии со третьим аспектом изобретения предложен способ маршрутизации трафика абонента сети сотовой связи, включающий: прием блоком маршрутизации по меньшей мере одного пакета данных абонента сети сотовой связи от пакетного шлюза (Packet Data Network Gateway, PGW) базовой сети оператора упомянутой сети сотовой связи, при этом упомянутый пакет данных включает по меньшей мере идентификатор абонента и идентификатор получателя пакета данных; и извлечение из базы данных заранее заданной абонентом информации о маршрутизации, связанной с упомянутым идентификатором абонента, при этом информация о маршрутизации включает по меньшей мере указание на режим маршрутизации и идентификатор терминатора туннеля виртуальной частной сети (Virtual Private Network, VPN). Если информация о маршрутизации содержит указание на первый режим маршрутизации, согласно заявленному способу осуществляется передача упомянутого пакета данных от блока маршрутизации в блок преобразования сетевых адресов (Network Address Translation, NAT) для передачи пакета по сети Интернет получателю пакета данных, соответствующему упомянутому идентификатору получателя пакета данных. Если информация о маршрутизации содержит указание на второй режим маршрутизации, согласно заявленному способу осуществляется инкапсулирование блоком маршрутизации упомянутого пакета данных в транспортный пакет, в котором в качестве получателя указывается упомянутый терминатор VPN-туннеля вне базовой сети оператора, и передача упомянутого транспортного пакета от блока маршрутизации в блок NAT для передачи упомянутого транспортного пакета по сети Интернет упомянутому терминатору VPN-туннеля.

[11] В соответствии с четвертым аспектом изобретения предложен машиночитаемый носитель данных, хранящий программные инструкции, при исполнении которых компьютером обеспечивается выполнение способа согласно настоящему изобретению.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

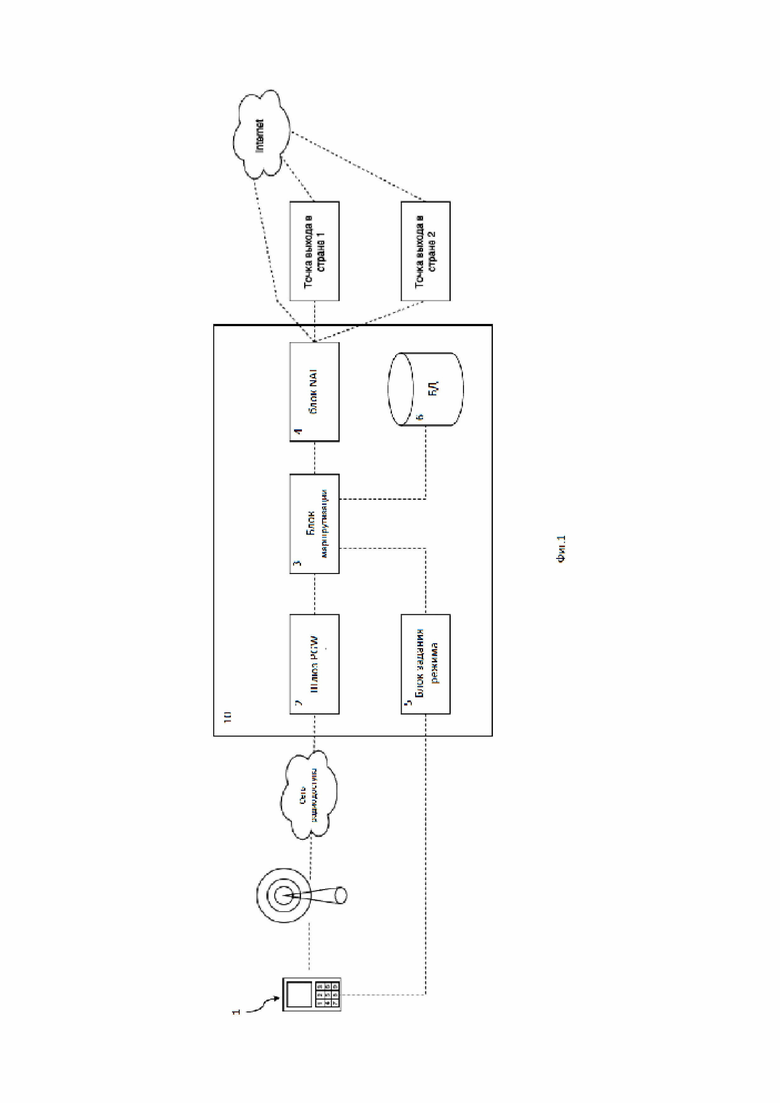

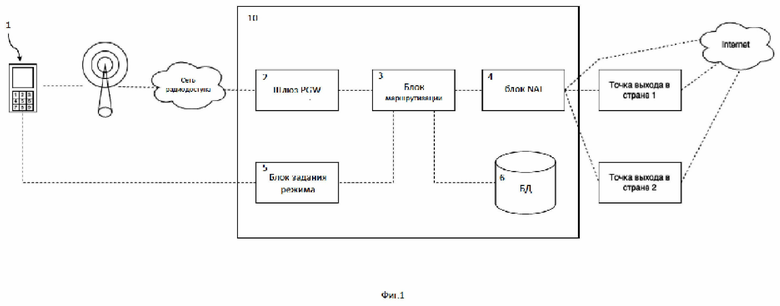

[12] На Фиг. 1 показан общий вид системы маршрутизации трафика.

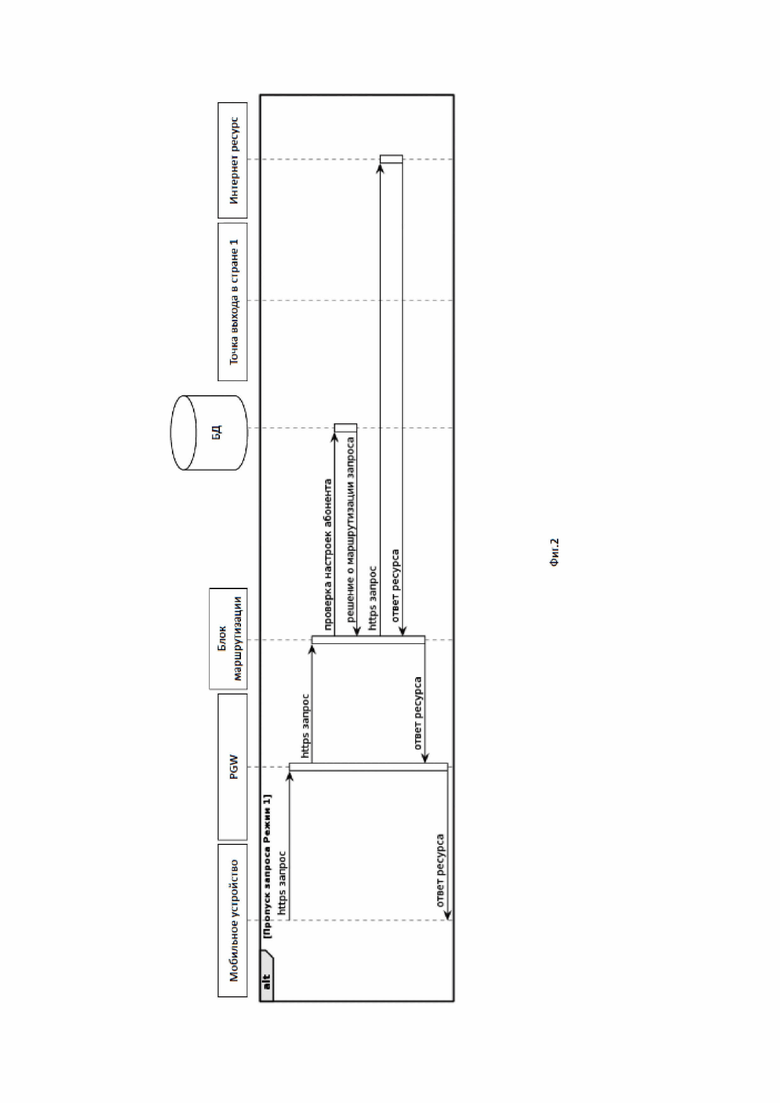

[13] На Фиг.2 показана схема маршрутизации запроса в первом режиме маршрутизации согласно одному из аспектов заявленного изобретения.

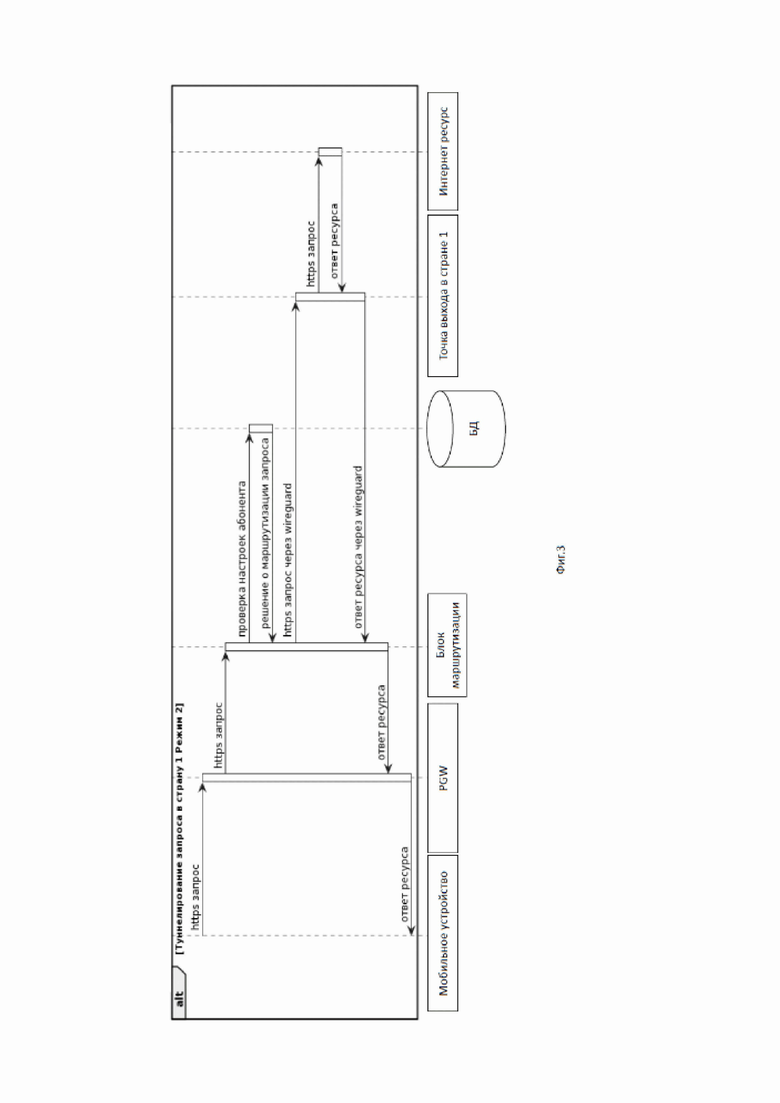

[14] На Фиг.3 показана схема маршрутизации запроса во втором режиме маршрутизации согласно одному из аспектов заявленного изобретения.

ПОДРОБНОЕ ОПИСАНИЕ ИЗОБРЕТЕНИЯ

[15] В соответствии с заявленным изобретением предложено дополнить инфраструктуру оператора сети сотовой связи дополнительным узлом, обеспечивающим модификацию маршрута для TCP/IP трафика, сформированного абонентом сети сотовой связи, с помощью технологий VPN в соответствии с заранее заданными абонентом настройками.

[16] На Фиг.1 показан общий вид системы маршрутизации трафика. Трафик, сформированный мобильным устройством 1 абонента, с помощью оборудования сети радиодоступа (Radio Access Network, RAN) оператора попадает в базовую сеть 10 (Core Network, CN) оператора, в частности, в шлюз 2 пакетных данных. Согласно завяленному изобретению шлюз 2 пакетных данных базовой сети 10 оператора дополнительно выполнен с возможностью направления трафика в блок 3 маршрутизации, в котором в зависимости от режима, заданного абонентом с помощью своего мобильного устройства 1, может осуществляться модификация маршрута трафика абонента. Пользователю может быть также обеспечена возможность задания режима, в котором блок 3 маршрутизации не осуществляет модификацию маршрута трафика.

[17] Упомянутый трафик, сформированный мобильным устройством 1 абонента, может представлять собой, например, запрос данных и соответствовать, например, протоколу передачи гипертекста (HyperText Transfer Protocol, HTTP), защищенному протоколу передачи гипертекста (HyperText Transfer Protocol Secure, HTTPS), протоколу QUIC (Quick UDP Internet Connections, QUIC), протоколу SSH (Secure Shell), протоколу передачи в реальном времени (Real-time Transport Protocol, RTP), протоколу установления сеанса (Session Initiation Protocol, SIP) и тому подобному.

[18] Мобильное устройство 1 абонента или устройство пользователя (User Equipment, UE) может представлять собой любое устройство, выполненное с возможностью получения доступа к ресурсам в сети Интернет посредством оборудования оператора сети сотовой связи, которое может быть условно разделено на оборудование сети радиодоступа и оборудование базовой сети 10.

[19] В одном из вариантов выполнения изобретения, мобильное устройство 1 абонента может выполнять функцию точки доступа, выполненной с возможностью предоставления доступа к сети другим устройствам. В этом варианте все преимущества, обеспечиваемые заявленной системой, будут также предоставлены всем подключенным к устройству пользователя устройствам.

[20] Сеть радиодоступа (Radio Access Network, RAN) оператора на примере сети LTE может быть, например, развитой универсальной наземной сетью радиодоступа (Evolved Universal Terrestrial Radio Access Network, E-UTRAN) и включать, базовые станции eNode B, объединяющие в себе функции базовых станций и контроллеров базовых станций третьего (3G) поколения.

[21] Базовая сеть 10 (Core Network, CN) оператора на примере сети LTE может быть, например, развитым пакетным ядром (Evolved Packet Core, EPC) и включать обслуживающий шлюз (Serving Gateway, SGW), шлюз 2 пакетных данных (Packet Data Network Gateway, PGW), узел управления мобильностью (Mobility Management Entity, MME), связанный с SGW и eNodeB сигнальными интерфейсами, сервер абонентских данных (Home Subscriber Server, HSS), а также другие функциональные узлы.

[22] В традиционных базовых сетях оператора шлюз 2 пакетных данных (Packet Data Network Gateway, PGW) является ключевым узлом на границе между базовой сетью 10 оператора и внешней сетью пакетных данных (Packet Data Network, PDN), например, такой как сеть Интернет или удаленная локальная сеть (например, в случае закрытой распределенной корпоративной сети). Именно шлюз 2 PGW обеспечивает возможность подключения мобильной устройства 1 абонента к внешним сетям пакетных данных, так как является точкой входа и выхода трафика для мобильного устройства 1 абонента. Шлюз 2 PGW выполняет функции защиты, фильтрации пакетов, поддержку биллинга, узаконенного перехвата сообщений и сортирования пакетов. Если мобильное устройство 1 абонента имеет статический IP-адрес, то шлюз 2 PGW его активизирует. В случае, если абонент должен получить на время сеанса связи динамический IP-адрес, шлюз 2 PGW запрашивает его с сервера протокола динамической настройки узла (Dynamic Host Configuration Protocol, DHCP) или сам выполняет необходимые функции DHCP, после чего обеспечивает доставку IP-адреса абоненту. Следует отметить, что в некоторых случаях функции PGW и SGW может выполнять одно устройство.

[23] Как показано на фиг.1, в соответствии с настоящим изобретением шлюз 2 PGW дополнительно выполнен с возможностью передачи данных, полученных от мобильного устройства 1 абонента, в дополнительный узел базовой сети 10 оператора, называемый в настоящем описании блоком 3 маршрутизации.

[24] Блок 3 маршрутизации может быть связан с базой 6 данных (Data Base, DB) маршрутов и с мобильным устройством 1 абонента через блок 5 задания режима маршрутизации.

[25] Блок 5 задания режима маршрутизации может быть выполнен в виде программно-аппаратного комплекса, выполненного с возможностью приема настроек маршрутизации, задаваемых абонентом с помощью специализированного программного обеспечения, установленного на мобильном устройстве 1 абонента, и передачи этих настроек в блок 3 маршрутизации.

[26] Блок 5 задания режима маршрутизации может быть выполнен, например, на базе узла управления мобильностью (Mobility Management Entity, MME) базовой сети 10 оператора.

[27] Блок 5 задания режима маршрутизации может быть реализован также с помощью интерфейса программирования приложения (Application Programming Interface, API) архитектуры передачи репрезентативного состояния (REpresentational State Transfer, REST), протокола доступа к объектам (Simple Object Access Protocol, SOAP), (Google Remote Procedure Call, gRPC) и тому подобное.

[28] В одном из вариантов выполнения изобретения для передачи управляющих сигналов мобильное устройство 1 абонента может быть связано с блоком 5 задания режима маршрутизации не через сеть оператора мобильной связи, а напрямую, например, посредством WiFi.

[29] Кроме того, блок 5 задания режима маршрутизации может быть выполнен, например, в виде интерфейса в личном кабинете абонента на сайте оператора сети сотовой связи, позволяющего задавать режим маршрутизации.

[30] Блок 5 задания режима маршрутизации может обеспечивать также возможность задания режима маршрутизации не для всего трафика абонента, а для конкретного ресурса, сайта, домена, сети и тому подобного. Режим маршрутизации может быть также задан на основании данных, полученных от внешних сервисов, например, на основании списка IP-адресов, полученных от geoIP. Блок 5 задания режима маршрутизации может также обеспечивать возможность задания конкретного режима маршрутизации для заданных периодов времени.

[31] Правила маршрутизации для абонентов оператора сотовой сети могут сохраняться в базе 6 данных маршрутов.

[32] База 6 данных может быть выполнена с возможностью получения, хранения, обеспечения доступа к структурированным данным, а также с возможностью внесения изменений в хранимые данные. В базе 6 данных сохраняется полная и достаточная информация о принятии решения о движении трафика для каждого абонента. В частности, в БД 6 могут храниться в связанном виде IP-адрес абонента, номер мобильного абонента цифровой сети с интеграцией служб (Mobile Subscriber Integrated Services Digital Number, MSISDN), статус VPN (активирован/деактивирован), IP-адрес или дугой идентификатор точки выхода трафика (терминатора VPN туннеля), заранее заданные характеристики VPN-канала, например, имя виртуальной точки доступа (Access Point Name, APN).

[33] В базе 6 данных может также храниться заранее заданный список идентификаторов ресурсов (список исключений), которые не следует подвергать инкапсуляции и отправке по VPN-туннелю вне зависимости от установленного режима. В упомянутый список могут быть включены, например, банковские и/или иные ресурсы с чувствительной информацией.

[34] В одном из вариантов выполнения изобретения база 6 данных может быть выполнена в виде базы данных сервера HSS базовой сети 10 оператора. В традиционной базовой сети оператора сервер HSS представляет центральную базу данных и предназначен для хранения данных об абоненте и подписке. HSS хранит данные абонента, информацию для аутентификации абонента и сведения об услугах, разрешенных для абонента. Он также содержит информацию о профиле абонента, профиле качества обслуживания (Quality of Service, QoS), возможности ограничения доступа и роуминга. Для каждого из абонентов в такой базе данных могут быть зарезервированы дополнительные ячейки для хранения настроек VPN.

[35] Блок 3 маршрутизации может быть выполнен в виде программно-аппаратного комплекса, выполненного с возможностью выбора маршрута для трафика абонента в зависимости от заранее заданного абонентом режима маршрутизации, и поддерживающего инкапсуляцию.

[36] Блок 3 маршрутизации может быть также реализован в виде логического блока, программного обеспечения, реализующего дополнительную функциональность при исполнении существующим оборудованием базовой сети 10 оператора, поддерживающим инкапсуляцию.

[37] В одном из вариантов выполнения изобретения при получении пакета данных от шлюза 2 PGW блок 3 маршрутизации обращается к БД 6 маршрутов и извлекает настройки VPN связанные с идентификатором абонента, идентичным идентификатору абонента, указанному в полученном пакете данных. В качестве идентификатора абонента может быть использован, например, IP-адрес мобильного устройства 1 абонента во внутренней сети или MSISDN абонента. Настройки VPN могут включать, например, информацию о режиме маршрутизации (например, VPN активирован / VPN деактивирован) и идентификатор точки выхода трафика (терминатора VPN туннеля). В качестве идентификатора терминатора VPN-туннеля может быть указан, например, IP-адрес терминатора VPN-туннеля.

[38] На Фиг.2 показан один из вариантов выполнения способа маршрутизации трафика в соответствии с настоящим изобретением. В частности, показан пример маршрутизации запроса абонента по защищенному протоколу передачи гипертекста (HyperText Transfer Protocol Secure, HTTPS) при деактивированном VPN, называемый в данном описании первым режимом маршрутизации. HTTPS-запрос, сформированный мобильным устройством 1 абонента с помощью соответствующего программного обеспечения, например браузера, и переданный с помощью сети радиодоступа оператора и соответствующих приемо-передающих средств мобильного устройства 1 абонента в базовую сеть 10 оператора попадает в блок 3 маршрутизации. Блок 3 маршрутизации выполняет проверку настроек абонента, например, путем направления запроса в БД 6 абонентов с указанием в запросе идентификатора абонента, от которого получен упомянутый запрос. БД 6 абонентов возвращает в блок 3 маршрутизации настройки VPN абонента, соответствующие упомянутому идентификатору абонента. В данном примере БД 6 абонентов возвращает в блок 3 маршрутизации информацию, указывающую на необходимость прямой передачи HTTPS-запроса абонента на сервер ресурса в сети Интернет без использования виртуальной частной сети (Virtual Private Network, VPN). При получении такой информации о маршрутизации блок 3 маршрутизации направляет запрос в блок 4 преобразования сетевых адресов (Network Address Translation, NAT) в том виде, в котором этот запрос был получен блоком 3 маршрутизации от шлюза 2 PGW. Затем блок 4 NAT осуществляет передачу запроса по сети Интернет получателю пакета данных (интернет ресурсу).

[39] При получении ответа от сервера ресурса сети Интернет через блок 4 NAT блок 3 маршрутизации перенаправляет ответ мобильному устройству 1 абонента посредством базовой 10 и радиосети оператора.

[40] На Фиг.3 показан еще один вариант выполнения способа маршрутизации трафика в соответствии с настоящим изобретением. В частности, показан пример маршрутизации запроса абонента при активированном VPN, называемый в настоящем описании вторым режимом маршрутизации. HTTPS-запрос, сформированный мобильным устройством 1 абонента с помощью соответствующего программного обеспечения, например браузера, и переданный с помощью сети радиодоступа оператора и соответствующих приемо-передающих средств мобильного устройства 1 абонента в базовую сеть 10 оператора попадает в блок 3 маршрутизации. Блок 3 маршрутизации выполняет проверку настроек абонента, например, путем направления запроса в БД 6 абонентов с указанием в запросе идентификатора абонента, от которого получен упомянутый запрос. БД 6 абонентов возвращает в блок 3 маршрутизации настройки VPN абонента, соответствующие упомянутому идентификатору абонента. В данном примере БД 6 абонентов возвращает в блок 3 маршрутизации информацию, указывающую на необходимость маскирования (подмены) идентификатора абонента и идентификатор терминатора VPN-туннеля. Блок 3 маршрутизации выполняет инкапсуляцию HTTPS-запроса абонента в транспортный пакет, например, в соответствии с протоколом WireGuard, протоколом общей инкапсуляции маршрутов (Generic Routing Encapsulation, GRE), протоколом туннелирования второго уровня (Layer 2 Tunnelling Protocol, L2TP), туннельным протоколом типа точка-точка (Point-to-Point Tunneling Protocol, PPTP), туннельным протоколом с защищенным соединением (Secure Socket Tunneling Protocol, SSTP), OpenVPN, протоколом туннелирования второго уровня (Layer 2 Tunneling Protocol, L2TP), набором протоколов IPsec и тому подобным, с указанием идентификатора терминатора VPN-туннеля, извлеченного из БД 6 абонентов. Далее блок 3 маршрутизации направляет транспортный пакет через внешнюю сеть PDN, например, через сеть Интернет в терминатор VPN-туннеля, который выполняет операцию, обратную инкапсуляции, определяет истинного получателя запроса, и направляет запрос получателю от своего имени, то есть с указанием своего IP-адреса в качестве IP-адреса отправителя. Получив ответ от ресурса Интернет, терминатор VPN-туннеля инкапсулирует его в аналогичный транспортный пакет и направляет в блок 3 маршрутизации. Блок 3 маршрутизации осуществляет операцию обратную инкапсуляции (деинкапсуляцию).

[41] Как указано выше, в базе 6 данных может также храниться исключающий список ресурсов, запросы и пакеты данных к которым не должны подвергаться инкапсуляции и передаче по VPN вне зависимости от установленного абонентом режима маршрутизации. При этом блок 3 маршрутизации может быть выполнен с возможностью направления полученного пакета данных в блок 4 преобразования сетевых адресов (Network Address Translation, NAT) при обнаружении в пакете данных идентификатора ресурса из упомянутого списка без выяснения установленного пользователем режима маршрутизации, то есть пропуская шаг обращения в базу 6 данных за информацией о маршрутизации. Альтернативно, блок 3 маршрутизации может не пропускать шаг извлечения информации о маршрутизации, но при обнаружении в пакете данных идентификатора ресурса из упомянутого списка, обрабатывать его в соответствии с первым режимом (VPN деактивирован) вне зависимости от того, какой из режимов установлен абонентом.

[42] Один или более этапов описанного выше способа, осуществляемого блоками описанной выше системы, могут быть описаны в виде программных инструкций и храниться в машиночитаемом носителе. Машиночитаемый носитель данных может включать энергонезависимые носители и энергозависимые носители. Энергозависимые носители могут включать, среди прочего, полупроводниковые запоминающие устройства и динамические запоминающие устройства. Энергонезависимые носители могут включать, среди прочего, оптические диски и магнитные диски. При этом при исполнении хранимых на упомянутом машиночитаемом носителе программных инструкций процессором, вычислительным устройством или распределенным вычислительным устройством, обеспечивается выполнение этапов описанного выше способа или управление упомянутой системой или устройством.

[43] Наименование «первый» и «второй» режим в данном описании не следует рассматривать как порядок следования. Слова «первый» и «второй» использованы в настоящем описании исключительно для различения и указания на то, что упомянутые режимы отличаются друг от друга.

| название | год | авторы | номер документа |

|---|---|---|---|

| СИСТЕМА (ВАРИАНТЫ) И СПОСОБ СОЗДАНИЯ ДОСТУПА МОБИЛЬНОМУ УСТРОЙСТВУ К СЕТИ ПАКЕТНОЙ ПЕРЕДАЧИ ДАННЫХ | 2010 |

|

RU2506722C2 |

| СЕТЕВЫЕ ЭЛЕМЕНТЫ, ИНТЕГРАЛЬНЫЕ СХЕМЫ И СПОСОБЫ УПРАВЛЕНИЯ МАРШРУТИЗАЦИЕЙ | 2010 |

|

RU2574845C2 |

| СИСТЕМА ДЛЯ СОЗДАНИЯ IP-ТУННЕЛЯ "БОРТ-ЗЕМЛЯ" В АВИАЦИОННОЙ БЕСПРОВОДНОЙ СОТОВОЙ СЕТИ ДЛЯ РАЗЛИЧЕНИЯ ИНДИВИДУАЛЬНЫХ ПАССАЖИРОВ | 2009 |

|

RU2518180C2 |

| СЕТЕВАЯ СИСТЕМА, СПОСОБ, УСТРОЙСТВО И ПРОГРАММА | 2013 |

|

RU2616169C2 |

| ЛОКАЛЬНАЯ РАЗГРУЗКА И АРХИТЕКТУРА МАЛЫХ СОТ (SCA) | 2015 |

|

RU2630418C1 |

| ПРЕДОСТАВЛЕНИЕ НЕСКОЛЬКИХ УРОВНЕЙ ОБСЛУЖИВАНИЯ ДЛЯ БЕСПРОВОДНОЙ СВЯЗИ | 2009 |

|

RU2480934C2 |

| СПОСОБЫ И УСТРОЙСТВО ГИПЕРЗАЩИЩЕННОЙ СВЯЗИ "ПОСЛЕДНЕЙ МИЛИ" | 2018 |

|

RU2754871C2 |

| РАЗГРАНИЧЕНИЕ УСЛУГ ДЛЯ УСТРОЙСТВ, ПОДКЛЮЧЕННЫХ К UE, ДЕЙСТВУЮЩЕМУ В КАЧЕСТВЕ МАРШРУТИЗАТОРА | 2017 |

|

RU2719421C1 |

| ДИНАМИЧЕСКАЯ ЗАЩИЩЕННАЯ КОММУНИКАЦИОННАЯ СЕТЬ И ПРОТОКОЛ | 2016 |

|

RU2707715C2 |

| СИСТЕМА СВЯЗИ, АППАРАТУРА СВЯЗИ И СПОСОБ УПРАВЛЕНИЯ СВЯЗЬЮ | 2014 |

|

RU2637471C2 |

Изобретение относится к области сетей сотовой связи. Техническим результатом является обеспечение возможности сокрытия IP-адреса абонента сети сотовой связи с помощью дополнительного узла базовой сети оператора сети сотовой связи. Система включает: базу данных, выполненную с возможностью хранения и предоставления доступа к информации о маршрутизации, заранее задаваемую абонентами сети сотовой связи, при этом информация о маршрутизации включает по меньшей мере указание на режим маршрутизации и идентификатор терминатора туннеля виртуальной частной сети (Virtual Private Network, VPN) вне базовой сети оператора и блок маршрутизации, выполненный с возможностью: передачи пакета данных в блок преобразования сетевых адресов (Network Address Translation, NAT) базовой сети оператора упомянутой сети сотовой связи для передачи пакета по сети Интернет получателю пакета данных, соответствующему упомянутому идентификатору получателя пакета данных в ответ на обнаружение того, что информация о маршрутизации содержит указание на первый режим маршрутизации; инкапсулирования пакета данных в транспортный пакет, в котором в качестве получателя указывается упомянутый терминатор VPN-туннеля, и передачи упомянутого транспортного пакета в упомянутый блок NAT для передачи упомянутого транспортного пакета по сети Интернет упомянутому терминатору VPN-туннеля в ответ на обнаружение того, что информация о маршрутизации содержит указание на второй режим маршрутизации. 4 н. и 13 з.п. ф-лы, 3 ил.

1. Система для маршрутизации трафика абонента сети сотовой связи, включающая:

базу данных, выполненную с возможностью хранения и предоставления доступа к информации о маршрутизации, заранее задаваемую абонентами сети сотовой связи, при этом информация о маршрутизации включает по меньшей мере указание на режим маршрутизации и идентификатор терминатора туннеля виртуальной частной сети (Virtual Private Network, VPN) вне базовой сети оператора; и

блок маршрутизации, выполненный с возможностью:

приема по меньшей мере одного пакета данных абонента сети сотовой связи от пакетного шлюза (Packet Data Network Gateway, PGW) базовой сети оператора упомянутой сети сотовой связи, при этом упомянутый пакет данных включает по меньшей мере идентификатор абонента и идентификатор получателя пакета данных;

извлечения из упомянутой базы данных заранее заданной абонентом информации о маршрутизации, связанной с упомянутым идентификатором абонента;

передачи упомянутого пакета данных в блок преобразования сетевых адресов (Network Address Translation, NAT) базовой сети оператора упомянутой сети сотовой связи для передачи пакета по сети Интернет получателю пакета данных, соответствующему упомянутому идентификатору получателя пакета данных в ответ на обнаружение того, что информация о маршрутизации содержит указание на первый режим маршрутизации;

инкапсулирования упомянутого пакета данных в транспортный пакет, в котором в качестве получателя указывается упомянутый терминатор VPN-туннеля, и передачи упомянутого транспортного пакета в упомянутый блок NAT для передачи упомянутого транспортного пакета по сети Интернет упомянутому терминатору VPN-туннеля в ответ на обнаружение того, что информация о маршрутизации содержит указание на второй режим маршрутизации.

2. Система по п.1, в которой информацию о маршрутизации заранее формируют в базе данных путем приема и записи задаваемых абонентом параметров.

3. Система по п.1, в которой блок маршрутизации также выполнен с возможностью шифрования инкапсулируемого пакета данных.

4. Система по п.3, в которой блок маршрутизации также выполнен с возможностью инкапсулирования и шифрования пакета данных с помощью протокола WireGuard.

5. Система по п.1, отличающаяся тем, что является частью упомянутой базовой сети оператора упомянутой сети сотовой связи.

6. Система по п.1, также включающая блок задания режима маршрутизации, выполненный с возможностью приема управляющего сигнала от мобильного устройства абонента, указывающего на необходимость внесения информации о маршрутизации в базу данных или изменения упомянутой информации.

7. Устройство для маршрутизации трафика абонента сети сотовой связи, включающее:

средства приема пакета данных абонента сети сотовой связи от пакетного шлюза (Packet Data Network Gateway, PGW) базовой сети оператора упомянутой сети сотовой связи, при этом упомянутый пакет данных включает по меньшей мере идентификатор абонента и идентификатор получателя пакета данных;

средства извлечения заранее заданной абонентом информации о маршрутизации из базы данных, связанной с упомянутым идентификатором абонента, при этом информация о маршрутизации включает по меньшей мере указание на режим маршрутизации и идентификатор терминатора туннеля виртуальной частной сети (Virtual Private Network, VPN);

средства передачи упомянутого пакета данных в блок преобразования сетевых адресов (Network Address Translation, NAT) для передачи пакета по сети Интернет получателю пакета данных в ответ на обнаружение того, что извлеченная информация о маршрутизации содержит указание на первый режим маршрутизации;

средства инкапсулирования упомянутого пакета данных в транспортный пакет, в котором в качестве получателя указывается упомянутый терминатор VPN-туннеля вне базовой сети оператора, и передачи упомянутого транспортного пакета в блок NAT для передачи упомянутого транспортного пакета по сети Интернет упомянутому терминатору VPN-туннеля в ответ на обнаружение того, что информация о маршрутизации содержит указание на второй режим маршрутизации.

8. Устройство по п.7, в котором информацию о маршрутизации заранее формируют в базе данных на основании заранее задаваемых абонентом параметров.

9. Устройство по п.7, отличающееся тем, что также включает средства шифрования инкапсулируемого пакета данных.

10. Устройство по п.9, отличающееся тем, что осуществляет инкапсулирование и шифрование пакета данных с помощью протокола WireGuard.

11. Устройство по п.7, отличающееся тем, что является частью оборудования базовой сети оператора упомянутой сети сотовой связи.

12. Способ маршрутизации трафика абонента сети сотовой связи, включающий:

прием блоком маршрутизации по меньшей мере одного пакета данных абонента сети сотовой связи от пакетного шлюза (Packet Data Network Gateway, PGW) базовой сети оператора упомянутой сети сотовой связи, при этом упомянутый пакет данных включает по меньшей мере идентификатор абонента и идентификатор получателя пакета данных;

извлечение из базы данных заранее заданной абонентом информации о маршрутизации, связанной с упомянутым идентификатором абонента, при этом информация о маршрутизации включает по меньшей мере указание на режим маршрутизации и идентификатор терминатора туннеля виртуальной частной сети (Virtual Private Network, VPN);

если информация о маршрутизации содержит указание на первый режим маршрутизации, передачу упомянутого пакета данных от блока маршрутизации в блок преобразования сетевых адресов (Network Address Translation, NAT) для передачи пакета по сети Интернет получателю пакета данных, соответствующему упомянутому идентификатору получателя пакета данных;

если информация о маршрутизации содержит указание на второй режим маршрутизации, инкапсулирование блоком маршрутизации упомянутого пакета данных в транспортный пакет, в котором в качестве получателя указывается упомянутый терминатор VPN-туннеля вне базовой сети оператора, и передача упомянутого транспортного пакета от блока маршрутизации в блок NAT для передачи упомянутого транспортного пакета по сети Интернет упомянутому терминатору VPN-туннеля.

13. Способ по п.12, в котором информацию о маршрутизации заранее формируют в базе данных на основании заранее задаваемых абонентом параметров.

14. Способ по п.12, в котором блоком маршрутизации осуществляется также шифрование инкапсулируемого пакета данных.

15. Способ по п.14, в котором блок маршрутизации осуществляет инкапсулирование и шифрование пакета данных с помощью протокола WireGuard.

16. Способ по п.12, в котором блоком маршрутизации входит в состав базовой сети оператора сети сотовой связи.

17. Машиночитаемый носитель данных, хранящий программные инструкции, при исполнении которых компьютером обеспечивается выполнение способа по любому из пп.12-16.

| WO 2018090212 A1, 24.05.2018 | |||

| US 20130031271 A1, 31.01.2013 | |||

| US 20150135303 A1, 14.05.2015 | |||

| US 20230208812 A1, 29.06.2023 | |||

| US 11240208 B2, 01.02.2022 | |||

| US 20060104252 A1, 18.05.2006 | |||

| US 20120005745 A1, 05.01.2012 | |||

| US 20230006863 A1, 05.01.2023 | |||

| СИСТЕМА, СПОСОБ И КОМПЬЮТЕРНЫЙ ПРОГРАММНЫЙ ПРОДУКТ ДЛЯ ДОСТУПА ПО МЕНЬШЕЙ МЕРЕ К ОДНОЙ ВИРТУАЛЬНОЙ ЧАСТНОЙ СЕТИ | 2005 |

|

RU2389143C2 |

Авторы

Даты

2025-04-11—Публикация

2024-07-04—Подача