Изобретение относится к технике защиты информации, например технической документации, размещенной в системах хранения и поиска информации.

Известен способ защиты документов или ценных объектов, включающий их сохранение во вместилище, защищенное охранной системой с ключом, работа которого контролируется фиксированным паролем (патент Великобритании 2191534, кл. Е 05 В 39/04 от 16.12.1987 г.).

Недостатком этого способа является невысокая степень защиты документов или ценных объектов.

Известен способ защиты документов и ценных объектов, включающий защиту их вместилища внутренними средствами управления, выполненными в виде устройств с конечными логическими состояниями (патент России 2078894, кл. E 05 G 5/00 от 10.05.1997 г.).

Недостатком этого способа является невысокая степень защиты, обусловленная возможностью установления несанкционированного контроля над внутренними средствами управления в период работы охранной системы путем подбора ключа доступа перебором возможных вариантов ключей, например, с помощью ЭВМ.

Ближе всех по технической сущности к предлагаемому изобретению является способ защиты информации или ценных объектов, включающий защиту их вместилища, формы хранения или содержания и контроль над внутренними средствами управления защитой, выполненными в виде устройств или программ с конечными логическими состояниями, с передачей зашифрованных команд управления системой защиты (патент России 2178056, кл. Е 05 G 5/00 от 10.01.2002 г.).

Недостатком этого способа является возможность перехвата и несанкционированного использования формируемого ключа при его пересылке.

Предложен способ защиты информации, включающий защиту ее вместилища или формы хранения и контроль над внутренними средствами управления защитой с передачей зашифрованных команд управления системой защиты, причем согласно изобретению для шифрования команд доступа задают постоянный пароль, непосредственно перед передачей сообщения от системы защиты получают текущий одноразовый ключ доступа, а затем шифруют команды управления полученным ключом доступа и предварительно установленным паролем.

Предлагаемый способ защиты обеспечивает предотвращение возможности использования перехваченного ключа, сформированного системой защиты, для несанкционированного доступа к защищаемой информации.

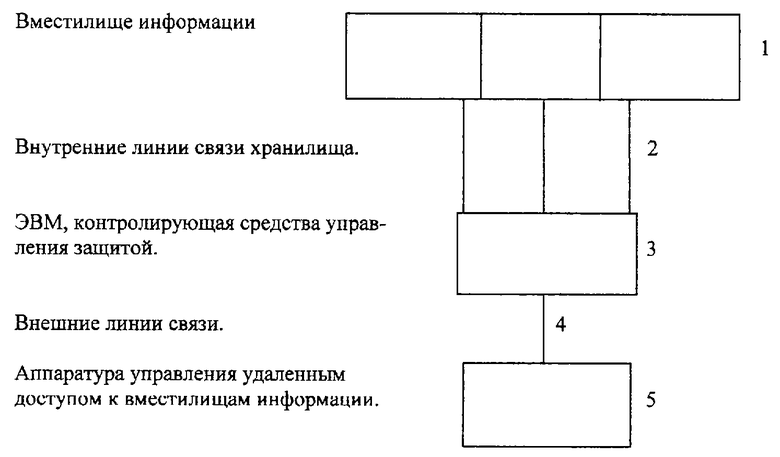

Для пояснения описываемого способа прилагается чертеж, на котором приведена предложенная схема осуществления управления техническими устройствами защиты информации.

Доступ к вместилищам 1 для хранения информации обеспечивается командами по внутренним линиям связи 2 с устройства управления защитой 3 ключами доступа клиентов. По открытым линиям связи 4 на аппаратуру 5 управления удаленным доступом поступает одноразовый ключ, сформированный устройством управления защиты 3. Клиент вводит установленный заранее индивидуальный пароль доступа, а аппаратура 5 управления удаленным доступом шифрует команды клиента полученным от системы защиты 3 одноразовым ключом и заранее установленным паролем клиента.

Так как при осуществлении этого способа ключи доступа формируются из постоянной и переменной составляющих, его реализация обеспечивает, с одной стороны, невозможность использования случайно или намеренно полученных одноразовых ключей для формирования команд от имени пользования, а, с другой стороны, надежную идентификацию пользователя, обладающего постоянной составляющей ключа доступа.

Пример: Клиентом формируется индивидуальный пароль (ключ) доступа к вместилищу информации, обеспечивающий с точки зрения клиента достаточную степень защиты (например, длиной 4096 бит), и передается тем или иным способом (лично или по закрытым линиям связи, либо от открытым линиям связи в зашифрованном виде) управлению защитой вместилища информации. Устройством, управляющим защитой вместилища информации, формируется при запросе клиента одноразовый ключ (например, длиной 1024 бита), который и передается клиенту. Клиент шифрует комплекс команд по управлению доступом к вместилищу, полученным одноразовым индивидуальным ключом доступа и заранее установленным им самим паролем, а затем передает их на систему управления защитой информации.

Таким образом, предлагаемый способ защиты информации позволяет осуществлять дистанционное управление защитой, самостоятельно устанавливать клиентами степень защиты информации, обеспечивает идентификацию пользователя и защиту от несанкционированного использования перехваченных ключей.

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ ЗАЩИТЫ ИНФОРМАЦИИ, ДОКУМЕНТОВ ИЛИ ЦЕННЫХ ОБЪЕКТОВ | 2001 |

|

RU2182211C1 |

| СПОСОБ ДИСТАНЦИОННОЙ ЗАЩИТЫ ЦЕННЫХ ОБЪЕКТОВ | 2001 |

|

RU2178056C1 |

| СПОСОБ ЗАЩИТЫ ДОКУМЕНТОВ ИЛИ ЦЕННЫХ ОБЪЕКТОВ | 2000 |

|

RU2167253C1 |

| СПОСОБ ЗАЩИТЫ ИНФОРМАЦИИ | 2002 |

|

RU2211483C1 |

| СПОСОБ ЗАЩИТЫ ДОКУМЕНТОВ ИЛИ ЦЕННЫХ ОБЪЕКТОВ | 2001 |

|

RU2178500C1 |

| ПЕРСОНАЛЬНЫЙ КРИПТОЗАЩИТНЫЙ КОМПЛЕКС | 2002 |

|

RU2300844C2 |

| СПОСОБ И СИСТЕМА ЗАЩИТЫ ИНФОРМАЦИИ ОТ НЕСАНКЦИОНИРОВАННОГО ИСПОЛЬЗОВАНИЯ (ЕЕ ВАРИАНТЫ) | 2013 |

|

RU2560810C2 |

| Система и способ аутентификации пользователя при помощи электронной цифровой подписи пользователя | 2015 |

|

RU2610696C2 |

| СИСТЕМА И СПОСОБ ШИФРОВАНИЯ ДАННЫХ ПОЛЬЗОВАТЕЛЯ | 2014 |

|

RU2589861C2 |

| БЕЗОПАСНОСТЬ СООБЩЕНИЙ | 2004 |

|

RU2373653C2 |

Способ относится к технике защиты информации, например технической документации, размещенной в системах хранения и поиска информации. Способ защиты информации включает защиту ее вместилища или формы хранения и контроль над внутренними средствами управления защитной с передачей зашифрованных команд управления системой защиты. Для шифрования команд доступа задают постоянный пароль. Непосредственно перед передачей сообщения от системы защиты получают текущий одноразовый ключ доступа, а затем шифруют команды управления полученным ключом доступа и предварительно установленным паролем. Техническим результатом является предотвращение возможности использования перехваченного ключа, сформированного системой защиты, для несанкционированного доступа к защищаемой информации. 1 ил.

Способ защиты информации, включающий защиту ее вместилища или формы хранения и контроль над внутренними средствами управления защитой с передачей зашифрованных команд управления системой защиты, отличающийся тем, что для шифрования команд доступа задают постоянный пароль, непосредственно перед передачей сообщения от системы защиты получают текущий одноразовый ключ доступа, а затем шифруют команды управления полученным ключом доступа и предварительно установленным паролем.

| СПОСОБ ДИСТАНЦИОННОЙ ЗАЩИТЫ ЦЕННЫХ ОБЪЕКТОВ | 2001 |

|

RU2178056C1 |

| СИСТЕМА ЗАЩИТЫ ДОКУМЕНТОВ ИЛИ ЦЕННЫХ ОБЪЕКТОВ | 1990 |

|

RU2078894C1 |

| УСТРОЙСТВО КОМПЬЮТЕРНОЙ СИСТЕМЫ ПАНОРАМНОГО ТЕЛЕВИЗИОННОГО НАБЛЮДЕНИЯ | 2015 |

|

RU2594169C1 |

| УСТРОЙСТВО РОЛИКОВОЕ ДЛЯ ВЫДВИЖНОГО ЯЩИКА | 2000 |

|

RU2191534C2 |

Авторы

Даты

2003-02-20—Публикация

2002-04-25—Подача