Область изобретения

Настоящее изобретение относится к носителю записи для записи данных содержимого, к способу записи и устройству для записи данных содержимого и к способу воспроизведения для воспроизведения данных содержимого, в частности, тех, которые позволяют известному устройству воспроизведения воспроизводить данные содержимого и авторское право данных содержимого, которые должны быть защищены.

Предшествующий уровень техники

В настоящее время разработан оптический диск нового типа, с которого известный проигрыватель CD-DA (компакт-диск с цифровой звукозаписью) и CD-ROM (постоянное запоминающее устройство на компакт-диске) может воспроизводить данные и который совместим с компьютером. В оптическом диске нового типа данные содержимого шифруют и записывают так, чтобы защитить их авторское право. Считается, что информация о ключе для зашифрованных данных содержимого будет записываться в вводной зоне.

Другими словами, когда данные содержимого зашифрованы и записаны, существует проблема, касающаяся положения информации о ключе. Для того чтобы управлять информацией о ключе безопасным способом, ее предпочтительно хранить в положении, к которому пользователь не может иметь свободного доступа. Таким образом, при записи видеоинформации, например на DVD (универсальный цифровой диск), информация о ключе записывается в зоне считывания-ввода, а зашифрованные данные записываются в программной зоне. Таким образом, в таком оптическом диске нового типа для предотвращения свободного доступа пользователя к информации о ключе считается, что информация о ключе записана в вводной зоне.

В случае DVD, он разрабатывался при условии, что данные содержимого шифруются с тем, чтобы защитить авторское право на него. Таким образом, когда информация о ключе записана в вводной зоне, не возникает каких-либо значительных проблем. Однако в случае такого оптического диска нового типа, если информация о ключе была записана в вводной зоне, то известные проигрыватель и дисковод, которые не позволяют работать с оптическим диском нового типа, не смогут воспроизводить данные содержимого.

Другими словами, известные диск CD-DA и диск CD-ROM не разрабатывались с учетом записи зашифрованных данных содержимого. Таким образом, известные проигрыватель и дисковод не имеют функции дешифрирования зашифрованных данных содержимого. Когда зашифрованные данные, которые считываются с оптического диска нового типа, дешифрируются с помощью известных проигрывателя и дисковода, считается, что процесс дешифрирования для данных содержимого выполняется с помощью программных средств.

Однако, хотя известные проигрыватель и дисковод воспроизводят данные содержимого с оптического диска, к вводной зоне нельзя получить доступ с помощью программных средств. Другими словами, в стандарте CD-ROM, доступ к диску осуществляется по принципу "сектор за сектором", каждый из которых состоит из 98 фреймов. Хотя известные проигрыватель и дисковод воспроизводят данные содержимого, они получают доступ к диску сектор за сектором. Таким образом, известные проигрыватель и дисковод не могут обращаться к вводной зоне. Следовательно, когда информация о ключе записана в вводных зонах, известные проигрыватель и дисковод, которые не предназначены для работы с таким оптическим диском нового типа, не могут получить доступ к информации о ключе и не могут дешифрировать данные содержимого.

Проигрыватель и дисковод, которые могут работать с оптическим диском нового типа, будут разблокированы после принятия решения о том, что информация о ключе записана в вводной зоне. Проигрыватель и дисковод будут разрабатываться так, чтобы они имели доступ к вводной зоне, получали информацию о ключе и дешифрировали зашифрованные данные содержимого с помощью полученной информации о ключе. Таким образом, когда проигрыватель и дисковод, которые позволяют работать с оптическим диском нового типа, станут общедоступными, будет решена проблема известных проигрывателя и дисковода, которые не могут иметь доступа к информации о ключе в вводной зоне и воспроизводить данные содержимого.

На переходном этапе, пока проигрыватель и дисковод, которые позволяют работать с оптическим диском нового типа, не станут общедоступными, известные проигрыватель и дисковод, которые не могут работать с оптическим диском нового типа, будут считывать зашифрованные данные содержимого с оптического диска нового типа и дешифрировать зашифрованные данные содержимого. Однако на этом переходном этапе, так как к информации о ключе в вводной зоне нельзя будет иметь доступа, остается проблема относительно того, какие зашифрованные данные содержимого нельзя дешифрировать.

Для того чтобы решить эту проблему, предполагается, что информация о ключе записана в программной зоне с тем, чтобы известные дисковод и проигрыватель, которые не могут работать с оптическим диском нового типа, могли дешифровать данные содержимого.

Однако секретность информации о ключе, записанной в программной зоне, ниже той, которая записана в вводной зоне. Таким образом, когда информация о ключе записана в программной зоне, хотя известные дисковод и проигрыватель, которые не могут работать с оптическим диском нового типа, позволяют дешифрировать данные содержимого, информация о ключе, записанная в программной зоне, извлекается незаконным способом. В результате, считается, что поскольку данные содержимого будут незаконно воспроизводиться и копироваться, то нельзя защитить их авторское право.

Поэтому задача настоящего изобретения заключается в том, чтобы выполнить носитель записи, способ и устройство записи и способ воспроизведения, которые позволят устройству воспроизведения, которое не может работать с зашифрованными данными содержимого, дешифрировать зашифрованные данные содержимого и надежно защитить их авторское право.

Сущность изобретения

Согласно настоящему изобретению носитель записи данных, на котором множество частей данных содержимого записывают в программной зоне, при этом два типа информации управление авторским правом, которые представляют собой первую и вторую информации управление авторским правом для управления авторскими правами множества частей данных содержимого, записывают в различных положениях, секретность которых отличается друг от друга.

Также согласно настоящему изобретению способ записи данных содержит этапы записи множества частей данных содержимого в программной зоне носителя записи данных и записи двух типов информации управление авторским правом, которые представляют собой первую и вторую информации управление авторским правом в различных положениях, секретность которых отличается друг от друга.

Кроме того, согласно настоящему изобретению устройство для записи данных содержит средство записи множества частей данных содержимого в программной зоне носителя записи данных и средство записи двух типов информации управление авторским правом, которые представляют собой первую и вторую информации управление авторским правом в различных положениях, секретность которых отличается друг от друга.

Настоящее изобретение также предусматривает носитель записи данных, на котором множество частей данных содержимого зашифровывают и записывают в программной зоне, при этом по меньшей мере два типа информации о ключе, которые представляют собой первую и вторую информацию о ключе, записывают в различных положениях, секретность которых отличается друг от друга.

Настоящее изобретение также предусматривает способ записи данных, содержащий этапы шифрования множества частей данных содержимого и записи зашифрованного множества частей данных содержимого в программной зоне носителя записи данных и записи по меньшей мере двух типов информации о ключе, которые представляют собой первую и вторую информацию о ключе в различных положениях, секретность которых отличается друг от друга.

Настоящее изобретение предусматривает устройство для записи данных, содержащее средство шифрования множества частей данных содержимого и записи зашифрованного множества частей данных содержимого в программной зоне носителя записи данных и средство для записи по меньшей мере двух типов информации о ключе, которые представляют собой первую и вторую информацию о ключе в различных положениях, секретность которых отличается друг от друга.

Краткое описание чертежей

Фиг.1 изображает вид сверху для описания примера оптического диска согласно настоящему изобретению;

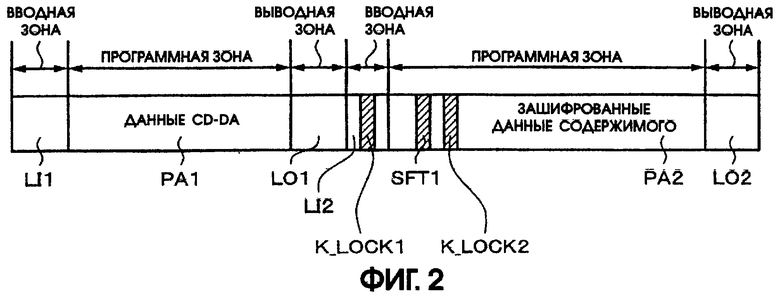

фиг.2 - схематическое представление для описания примера оптического диска согласно настоящему изобретению;

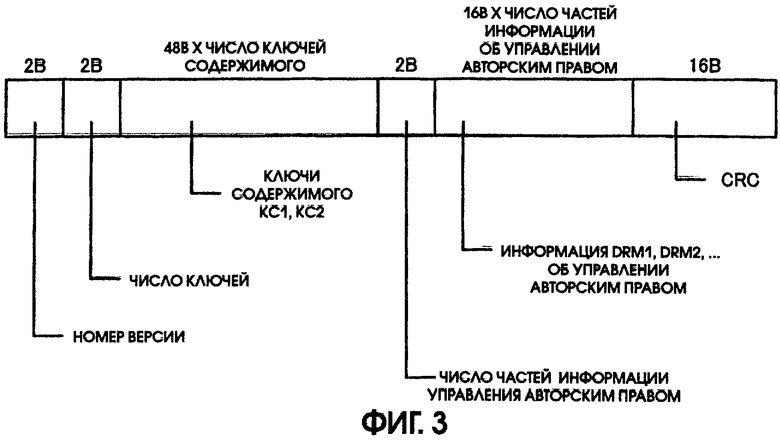

фиг.3 - схематическое представление для описания ячейки ключа;

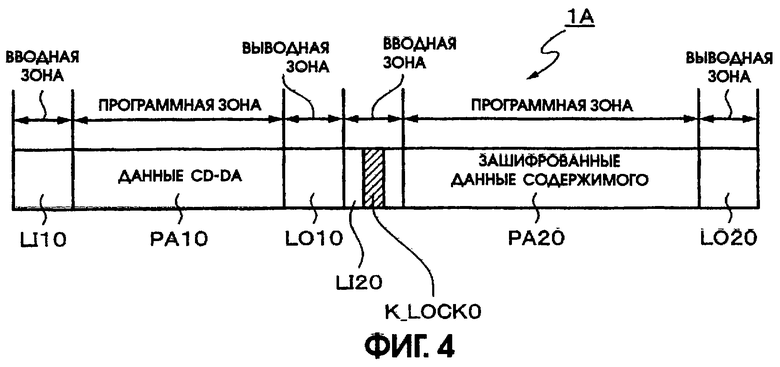

фиг.4 - схематическое представление для описания примера оптического диска;

фиг.5 изображает блок-схему для описания процесса шифрования для оптического диска;

фиг.6 изображает блок-схему для описания процесса дешифрирования для оптического диска;

фиг.7 - схематическое представление для описания ячейки ключа оптического диска;

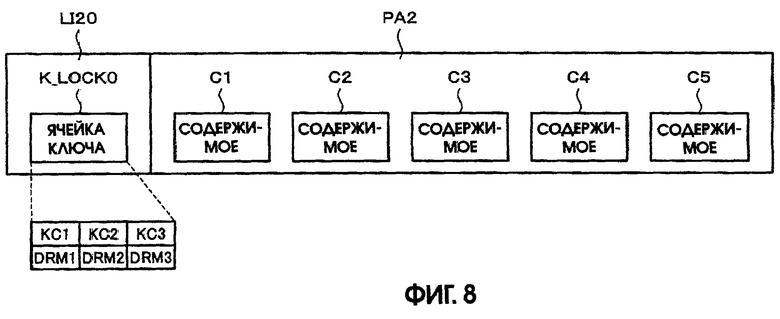

фиг.8 - схематическое представление для описания ячейки ключа оптического диска;

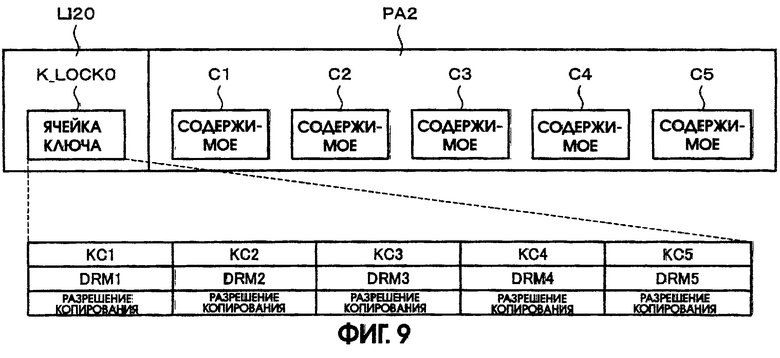

фиг.9 - схематическое представление для описания ячейки ключа оптического диска;

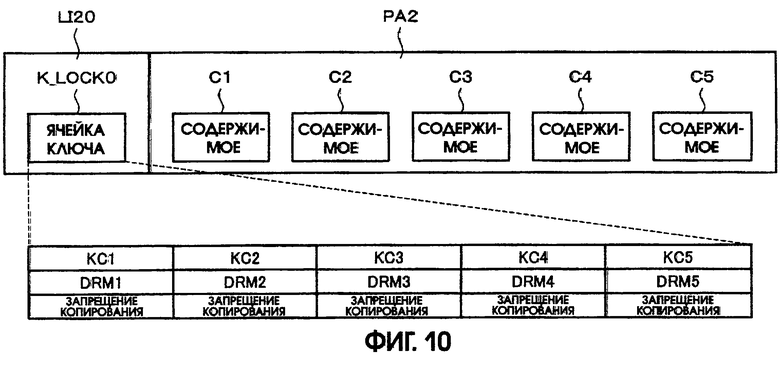

фиг.10 - схематическое представление для описания ячейки ключа оптического диска;

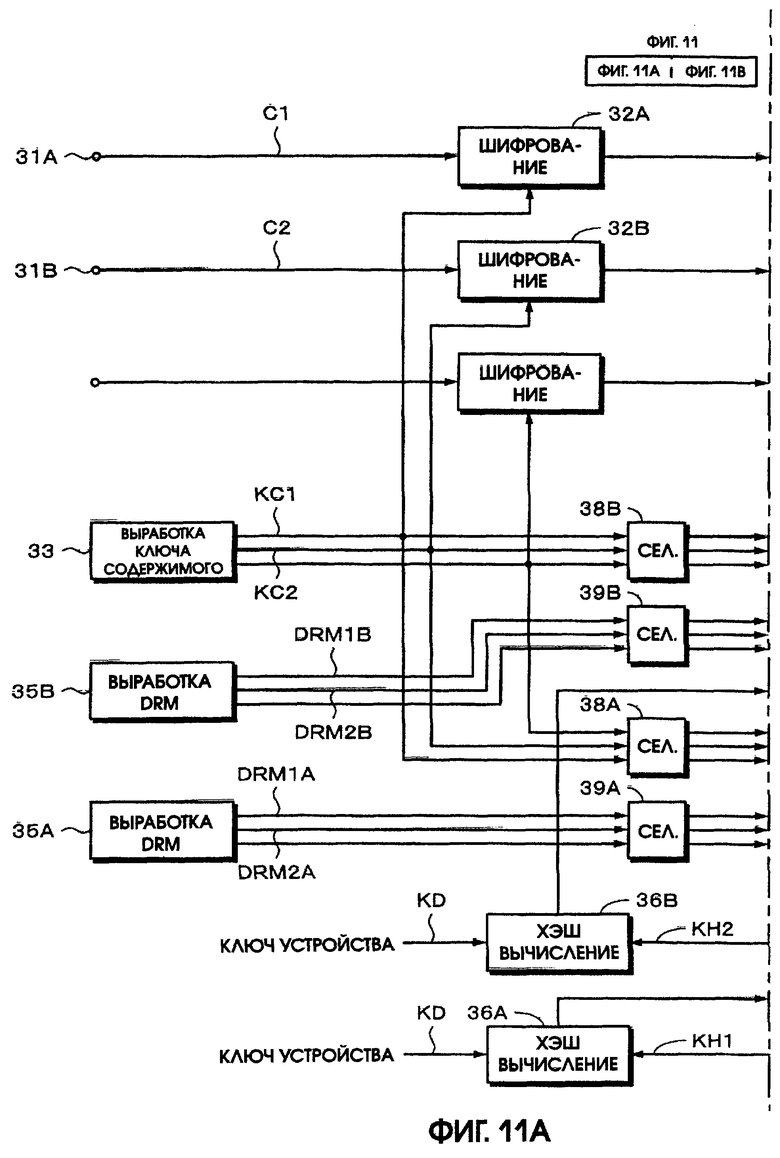

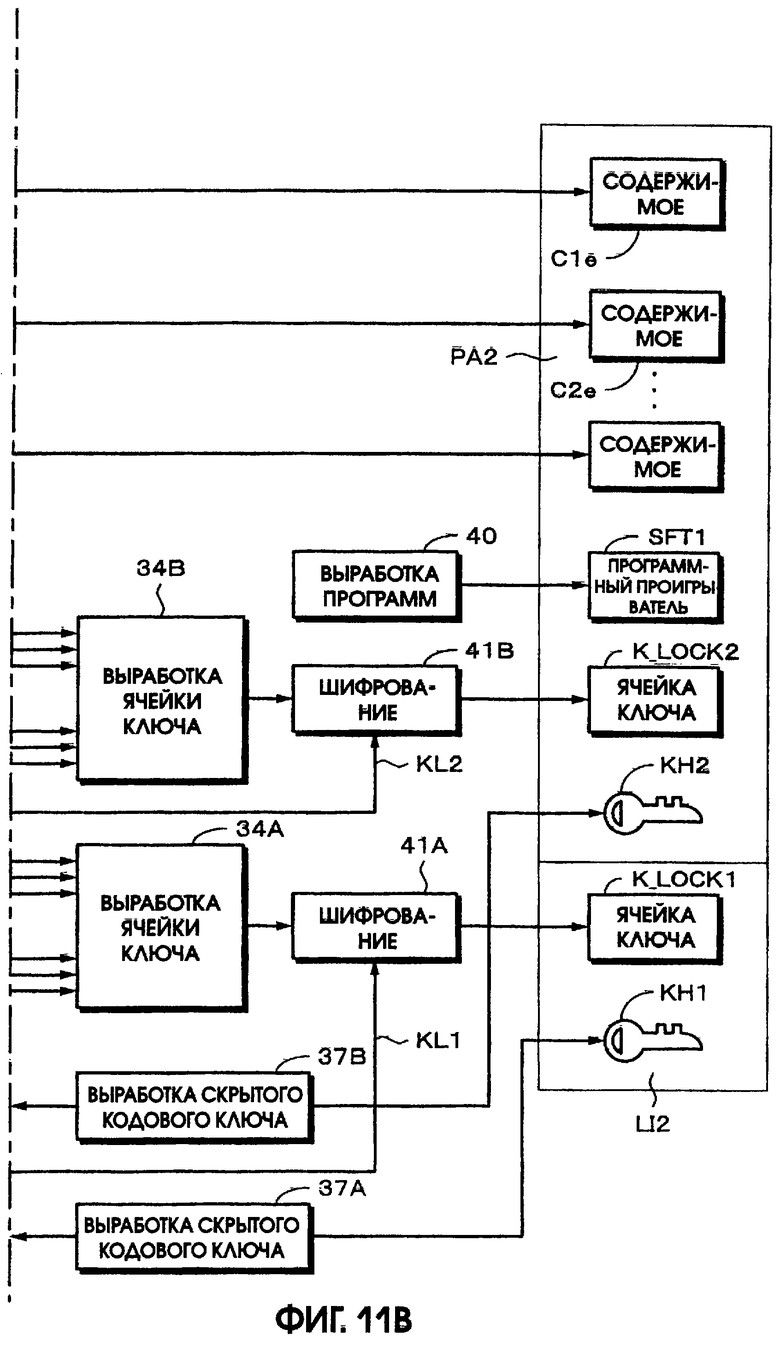

фиг.11А и фиг.11В - блок-схема для описания процесса шифрования для оптического диска согласно настоящему изобретению;

фиг.12 изображает блок-схему для описания процесса дешифрирования для оптического диска согласно настоящему изобретению;

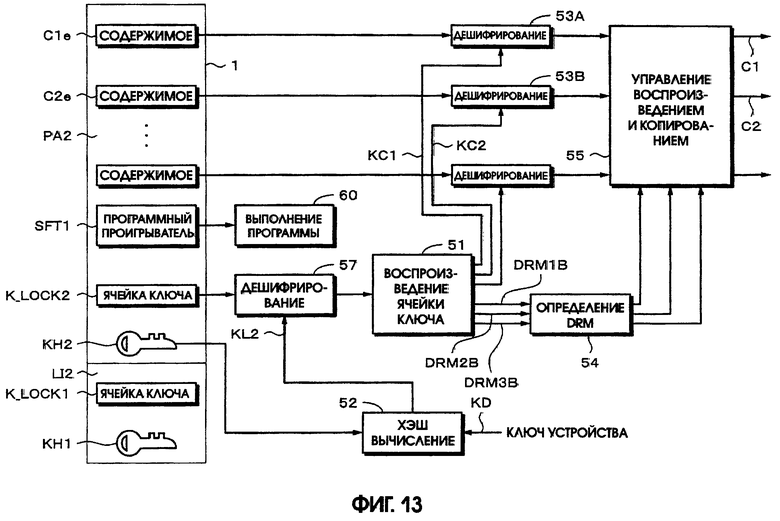

фиг.13 изображает блок-схему для описания процесса дешифрирования для оптического диска согласно настоящему изобретению;

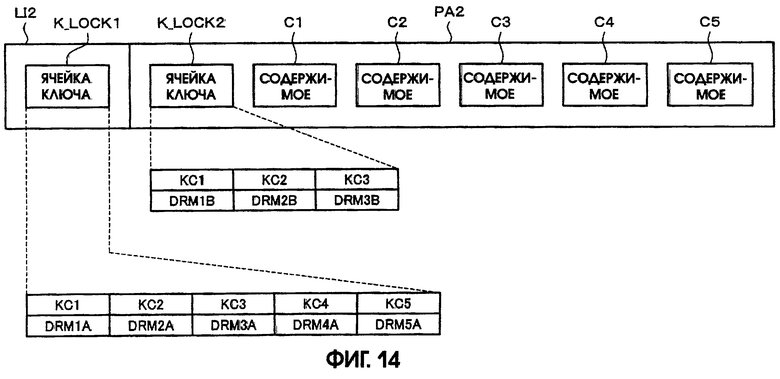

фиг.14 изображает блок-схему для описания ячейки ключа оптического диска согласно настоящему изобретению;

фиг.15 изображает блок-схему для описания ячейки ключа оптического диска согласно настоящему изобретению;

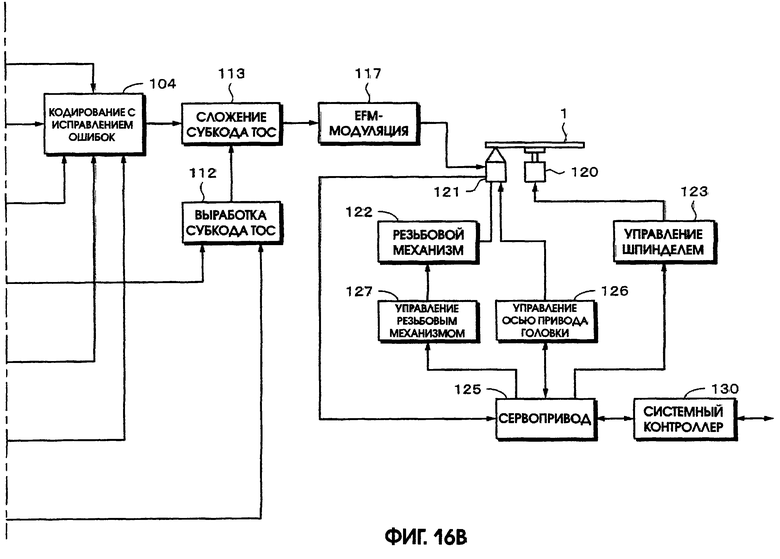

фиг.16А и фиг.16В - блок-схема примера устройства записи оптического диска согласно настоящему изобретению;

фиг.17 изображает блок-схему, показывающую пример устройства для воспроизведения данных с оптического диска согласно настоящему изобретению;

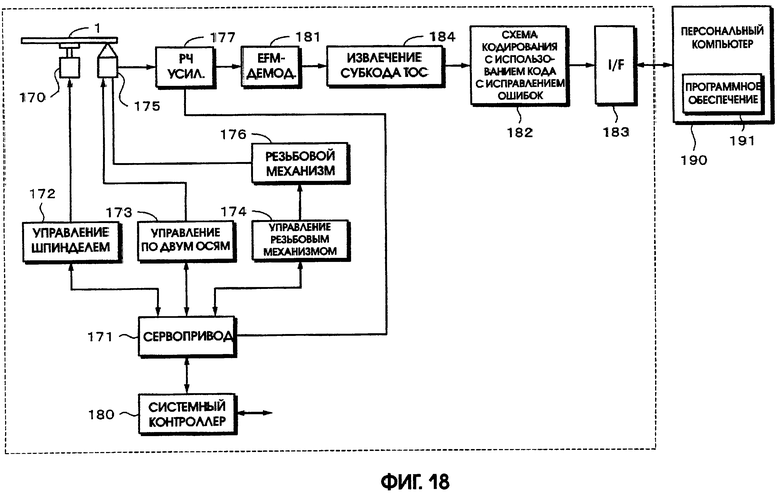

фиг.18 изображает блок-схему, показывающую другой пример устройства для воспроизведения данных с оптического диска согласно настоящему изобретению;

фиг.19 - алгоритм для описания другого примера устройства для воспроизведения данных с оптического диска согласно настоящему изобретению.

Предпочтительные варианты осуществления настоящего изобретения

Далее, со ссылкой на сопроводительные чертежи, будет описан вариант осуществления настоящего изобретения. Фиг.1 и фиг.2 показывают структуру оптического диска согласно настоящему изобретению. Диаметр оптического диска 1 согласно настоящему изобретению составляет 120 мм. В центре оптического диска 1 сформировано отверстие 2. Физическая форма оптического диска 1 является такой же, как и у известного CD (компакт-диска). Существует другой оптический диск 1, имеющий диаметр 80 мм, который называется CD сингл (CD single).

Кроме того, существует три типа оптических дисков 1, которые делятся на оптический диск только для воспроизведения, неперезаписываемый оптический диск и перезаписываемый оптический диск.

В оптическом диске 1 только для воспроизведения слой для записи изготавливается из алюминия. В оптическом диске 1 только для воспроизведения информация записывается в виде физических углублений. Такой диск обычно изготавливают с помощью матрицы.

В неперезаписываемом оптическом диске 1 слой для записи изготавливают из органического красителя, такого как фталоцианиновый или цианиновый краситель. В неперезаписываемом оптическом диске, при записи данных, температура слоя для записи, изготовленного из органического красителя, на диске повышается под действием лазерного светового пучка. В результате, слой для записи, изготовленный из красителя, термически деформируется.

В перезаписываемом оптическом диске 1 слой для записи изготавливают из материала с фазовым переходом. В качестве материала с фазовым переходом используется, например, сплав Ag-In-Sb-Te (серебро-индий-сурьма-теллур). Такой материал с фазовым переходом имеет кристаллическую фазу и аморфную фазу. Когда уровень выходного лазерного светового пучка является высоким, то есть интенсивность лазерного светового пучка является высокой, температуру слоя для записи, изготовленного из материала с фазовым переходом, поднимают выше точки плавления, после чего его быстро охлаждают. В результате, слой для записи переходит в аморфное состояние. Когда уровень выходного лазерного светового пучка является низким, то есть интенсивность лазерного светового пучка является относительно низкой, температуру слоя для записи, изготовленного из материала с фазовым переходом, повышают, после чего его постепенно охлаждают. В результате, слой для записи переходит в кристаллическое состояние.

Как показано на фиг.2, первая вводная зона LI1 сформирована на самой дальней внутренней периферии оптического диска. На внешней периферии вводной зоны LI1 сформирована первая программная зона РА1. На внешней периферии первой программной зоны РА1 сформирована первая конечная зона LО1. В первой программной зоне РА1 данные содержимого аудио записаны в том же самом формате записи, как и стандарт CD-DA (компакт-диск с цифровой звукозаписью).

Вне первой конечной зоны LО1 сформирована вторая вводная зона LI2. На внешней периферии вводной зоны LI2 сформирована вторая программная зона РА2. Вне второй программной зоны РА2 сформирована вторая конечная зона. Во второй программной зоне LО2 аудио данные, которые были сжаты, например, в соответствии с системой сжатия ATRAC3, шифруют и записывают в виде данных содержимого.

Данные ключа содержимого, с помощью которых дешифрируют зашифрованные данные содержимого во второй программной зоне РА2, содержатся в первых данных  ячейки ключа и записаны во второй вводной зоне LI2.

ячейки ключа и записаны во второй вводной зоне LI2.

Для того чтобы известный дисковод, который не может работать с оптическим диском 1, имел возможность дешифрировать зашифрованные данные содержимого, необходимо, чтобы данные ключа содержимого, с помощью которых дешифрируют зашифрованные данные содержимого во второй программной зоне РА2, содержались в данных  второй ячейки ключа и были записаны в программной зоне РА2.

второй ячейки ключа и были записаны в программной зоне РА2.

Кроме того, данные приложения программного проигрывателя SFT1, который является программой процесса дешифрирования для дешифрирования зашифрованных данных содержимого, записанных в программной зоне РА2, записаны в программной зоне РА2.

Данные  и

и  ячеек ключей представляют собой данные, данные ключа содержимого которого были закодированы и зашифрованы. Данные

ячеек ключей представляют собой данные, данные ключа содержимого которого были закодированы и зашифрованы. Данные  и

и  ячеек ключей также содержат информацию управления авторским правом DRM (управление правами цифровой записью).

ячеек ключей также содержат информацию управления авторским правом DRM (управление правами цифровой записью).

Данные ячейки ключа представляют собой данные, у которых множество частей данных ключа содержимого закодированы и зашифрованы. Поэтому множество частей данных ключа содержимого, которые были закодированы и зашифрованы, можно обрабатывать как реальную ячейку, которая сохраняет множество ключей содержимого. Таким образом, они упоминаются как данные ячейки ключа.

Кроме того, информация DRM управления авторским правом, с помощью которой выполняют управление авторскими правами, таким как ограничения на воспроизведение и ограничения на копирование отдельных частей данных содержимого, может содержаться в данных ячейки ключа. С помощью управления авторским правом можно указать информацию DRM, например "только для воспроизведения" и "разрешено воспроизведение и копирование". Кроме того, можно указать "ограничения на копирование", число копий при ограничениях на копирование, таких как "одна копия", "пять копий" и т.д. Кроме того, считается, что указано "разрешено сетевое распределение или распределенное копирование данных".

Фиг.3 является примером структуры части ячейки ключа. Как показано на фиг.3, в начале части ячейки ключа находится часть данных, которая представляет собой номер версии. Затем находится часть данных, которая представляет собой число частей данных ключа содержимого. Затем, находятся данные КС1, КС2,... ключа содержимого, соответствующие числу частей данных ключа содержимого. Каждые данные КС1, КС2,... ключа содержимого состоят, например, из 48 байтов. Затем сформирована часть данных, которая представляет собой число частей информации управления авторским правом. Затем сформирована информация DRM1, DRM2,... управление авторским правом, соответствующая числу частей, которые представляют собой часть данных. Информация DRM1, DRM2,... управление авторским правом состоит из 16 байтов для каждой части. Затем добавляется код CRC (циклический контроль избыточности), с помощью которого обнаруживается ошибка из 16 байтов. Структура данных ячейки ключа, показанная на фиг.3, является только примером. Таким образом, данные ячейки ключа могут иметь другую структуру.

Формат данных  ячейки ключа, записанных во вводной зоне LI2, отличается от формата данных

ячейки ключа, записанных во вводной зоне LI2, отличается от формата данных  ячейки ключа, записанных в программной зоне РА2. Другими словами, данные

ячейки ключа, записанных в программной зоне РА2. Другими словами, данные  ячейки ключа в вводной зоне LI2 с высокой секретностью имеют более высокое значение, чем данные

ячейки ключа в вводной зоне LI2 с высокой секретностью имеют более высокое значение, чем данные  ячейки ключа в программной зоне с низкой секретностью.

ячейки ключа в программной зоне с низкой секретностью.

Таким образом, как показано на фиг.2, в оптическом диске 1, согласно настоящему изобретению, первые данные  ячейки ключа записываются в вводной зоне LI2, и вторые данные

ячейки ключа записываются в вводной зоне LI2, и вторые данные  ячейки ключа записываются в программной зоне РА2.

ячейки ключа записываются в программной зоне РА2.

Когда проигрыватель и дисковод, которые могут работать с оптическим диском 1 и которые будут выпускаться в ближайшем будущем, воспроизводят данные содержимого с оптического диска 1, они обращаются к вводной зоне LI2 и считывают данные из первых данных  ячейки ключа. Первые данные

ячейки ключа. Первые данные  ячейки ключа содержат данные КС1, К.С2,... ключа содержимого, с помощью которых дешифрируют отдельные части зашифрованных данных содержимого, записанных в программной зоне РА2 оптического диска 1. Выбирая данные КС1, КС2,... ключа содержимого из данных

ячейки ключа содержат данные КС1, К.С2,... ключа содержимого, с помощью которых дешифрируют отдельные части зашифрованных данных содержимого, записанных в программной зоне РА2 оптического диска 1. Выбирая данные КС1, КС2,... ключа содержимого из данных  ячейки ключа, можно дешифрировать зашифрованные данные содержимого в программной зоне РА2.

ячейки ключа, можно дешифрировать зашифрованные данные содержимого в программной зоне РА2.

При выполнении программного процесса для доступа к программной зоне РА2, известные проигрыватель и дисковод, которые не могут работать с оптическим диском 1, могут считывать данные из вторых данных  ячейки ключа. Другими словами, проигрыватель и дисковод могут выбирать данные КС1, КС2,... ключа содержимого из вторых данных ячейки ключа и выполнять процесс дешифрирования для зашифрованных данных содержимого, записанных в программной зоне РА2 с данными КС1, КС2,... ключа содержимого.

ячейки ключа. Другими словами, проигрыватель и дисковод могут выбирать данные КС1, КС2,... ключа содержимого из вторых данных ячейки ключа и выполнять процесс дешифрирования для зашифрованных данных содержимого, записанных в программной зоне РА2 с данными КС1, КС2,... ключа содержимого.

Далее приводится описание процесса шифрования и процесса дешифрирования для данных содержимого оптического диска 1 согласно настоящему изобретению. Перед описанием процесса шифрования и процесса дешифрирования для оптического диска 1 согласно настоящему изобретению, будут описаны основные процессы их шифрования и дешифрирования.

В оптическом диске 1А, для которого будут описаны основные процессы шифрования и дешифрирования, как показано на фиг.4, на самой внутренней периферии оптического диска 1А сформирована первая вводная зона LI10. На внешней периферии вводной зоны LI10 сформирована первая программная зона РА10. Вне первой программной зоны РА10 сформирована первая конечная зона LО10. В первой программной зоне РА10 данные содержимого аудио были записаны в том же самом формате записи, как и стандарт CD-DA. Вне первой конечной зоны LО10 сформирована вторая вводная зона LI20. На внешней периферии выводной зоны LI20 сформирована вторая программная зона РА20. Вне второй программной зоны сформирована вторая конечная зона LО20. Во второй программной зоне РА20 записаны данные содержимого, которые были сжаты в соответствии, например, со стандартом ATRAC3, и зашифрованы. Данные ключа содержимого, с помощью которых дешифрируют зашифрованные данные содержимого, записанные во второй программной зоне РА20, содержатся в ячейке  ключа и записаны во второй вводной зоне LI20.

ключа и записаны во второй вводной зоне LI20.

Фиг.5 изображает процесс шифрования данных содержимого и записи их во второй программной зоне РА20 известного оптического диска 1А.

На фиг.5 данные С1, C2,... содержимого подаются соответственно в терминалы 11А, 11В,... ввода данных содержимого. Данные С1, C2,... содержимого являются, например, аудио данными музыкальных программ, сжатых в соответствии, например, с ATRAC3. Данные С1, C2,... содержимого подаются из терминалов 11А, 11В,... ввода данных содержимого соответственно в схемы 12А, 12В,... шифрования.

Данные КС1, КС2,... ключа содержимого, с которыми зашифрованы отдельные данные С1, C2,... содержимого, вырабатывают с помощью схемы 13 выработки ключа содержимого. Данные КС1, КС2,... ключа содержимого, которые подаются из схемы 13 выработки ключа содержимого, подаются соответственно в схемы 12А, 12В,... шифрования.

Данные С1, C2, ... содержимого, которые подаются из терминалов 11А, 11В, ... ввода данных содержимого, шифруют с данными КС1, КС2, ... ключа содержимого соответственно с помощью схем 12А, 12В, ... шифрования. Данные С1е, С2е, ... содержимого, которые были зашифрованы с помощью схем 12А, 12В, ... шифрования, записывают в программной зоне РА2 оптического диска.

Данные КС1, KC2, ... ключа содержимого, поданные из схемы 13 выработки ключа содержимого, подаются в схему 14 выработки ячейки ключа.

Отдельные данные С1, C2, ... содержимого, поданные на терминалы 11А, 11В, ... ввода данных содержимого, содержат соответственно информацию DRM1, DRM2, ... управления авторским правом. Информация DRM1, DRM2, ... управления авторским правом является информацией, которая представляет собой ограничения на воспроизведение и ограничения на копирование по отношению к управлению авторского права для отдельных частей данных содержимого. Информация DRM1, DRM2, ... управления авторским правом вырабатывается с помощью схемы 15 выработки DRM. С помощью информации DRM1, DRM2, ... управления авторским правом можно указать на разрешение или запрещение на воспроизведение, разрешение или запрещение на копирование, разрешение на выработку одной копии или разрешение на выработку многочисленных копий и т.д. Информация DRM1, DRM2, ... управления авторским правом, выработанная с помощью схемы 15 выработки DRM, подается в схему 14 выработки ячейки ключа.

Схема 14 выработки ячейки ключа кодирует данные КС1, KC2, ... ключа содержимого, выводимые схемой 13 выработки ключа содержимого, и информацию DRM1, DRM2, ... управления авторским правом, выводимую схемой 15 выработки DRM, и вырабатывает данные ячейки ключа. Выходные данные схемы 14 выработки ячейки ключа подаются в схему 18 шифрования.

Данные KL ключа ячейки ключа подаются из схемы 16 хэш вычислений в схему 18 шифрования. Данные KL ключа ячейки ключа вырабатываются с помощью данных KD ключа устройства хэш вычислений и данных КН скрытого кодового ключа. Данные ячейки ключа, вырабатываемые с помощью схемы 14 выработки ячейки ключа, шифруют с помощью данных KL ключа ячейки ключа, подаваемых из схемы 16 хэш вычислений.

Другими словами, данные KD ключа устройства подаются в схему 16 хэш вычислений. Кроме того, данные КН скрытого кодового ключа подаются из схемы 17 выработки скрытого кодового ключа в схему 16 хэш вычислений. Данные KD ключа устройства сохраняются в некотором месте в проигрывателе и записывающем устройстве. Данные КН скрытого кодового ключа вырабатываются в виде случайного числа с помощью схемы 17 выработки скрытого кодового ключа. Данные КН скрытого кодового ключа записываются, например, в вводной зоне LI20 оптического диска 1А.

Схема 16 хэш вычислений вырабатывает данные KL ключа ячейки ключа с помощью данных KD ключа устройства и данных КН скрытого кодового ключа. Данные KL ключа ячейки ключа подаются в схему 18 шифрования. Схема 18 шифрования шифрует данные KL ключа ячейки ключа, подаваемые из схемы 14 выработки ячейки ключа с помощью данных KL ключа ячейки ключа, подаваемых из схемы 16 хэш вычислений. Данные, которые записываются в данные  ячейки ключа, зашифрованные с помощью схемы 18 шифрования, записываются в вводной зоне LI20 оптического диска 1А.

ячейки ключа, зашифрованные с помощью схемы 18 шифрования, записываются в вводной зоне LI20 оптического диска 1А.

Таким образом, в процессе шифрования известного оптического диска 1А отдельные данные С1, C2, ... содержимого шифруются соответственно с помощью данных КС1, КС2, ... ключа содержимого и записываются в программной зоне LI20. Данные КС1, КС2, ... ключа содержимого, с помощью которых шифруют отдельные данные С1, C2, ... содержимого, сохраняются наряду с информацией DRM1, DRM2, ... управление авторским правом в данных  ячейки ключа и шифруются и записываются в вводной зоне LI20 оптического диска 1А.

ячейки ключа и шифруются и записываются в вводной зоне LI20 оптического диска 1А.

На фиг.6 изображен процесс дешифрирования зашифрованных данных С1е, С2е, ... содержимого, записанных на оптическом диске 1А, и получения соответственно данных С1, C2, ... содержимого.

Зашифрованные данные С1e, C2e, ... содержимого считываются из программной зоны РА20. Зашифрованные данные С1e, C2e, ... содержимого подаются соответственно в схему 23А, 23В, ... дешифрирования.

Зашифрованные данные  ячейки ключа и данные КН скрытого кодового ключа воспроизводятся из вводной зоны LI20 оптического диска 1А. Данные

ячейки ключа и данные КН скрытого кодового ключа воспроизводятся из вводной зоны LI20 оптического диска 1А. Данные  ячейки ключа подаются в схему 26 дешифрирования. С другой стороны, данные КН скрытого кодового ключа подаются в схему 22 хэш вычислений.

ячейки ключа подаются в схему 26 дешифрирования. С другой стороны, данные КН скрытого кодового ключа подаются в схему 22 хэш вычислений.

Затем выводят данные KD ключа устройства, которые хранятся в некотором месте в аппарате или устройстве воспроизведения. Данные KD ключа устройства подаются в схему 22 хэш вычисления. Схема 22 хэш вычислений вырабатывает данные KL ключа ячейки ключа с помощью данных КН скрытого кодового ключа и данных KD ключа устройства. Данные KL ключа ячейки ключа подаются в схему 26 дешифрирования.

Схема 26 дешифрирования дешифрирует зашифрованные данные, записанные в ячейке  ключа с помощью данных KL ключа ячейки ключа, подаваемых из схемы 22 хэш вычислений. Данные, которые считываются из дешифрированных данных

ключа с помощью данных KL ключа ячейки ключа, подаваемых из схемы 22 хэш вычислений. Данные, которые считываются из дешифрированных данных  ячейки ключа, подаются в схему 21 воспроизведения ячейки ключа. Схема 21 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM1, DRM2, ... управления авторским правом из данных, которые считываются из ячейки

ячейки ключа, подаются в схему 21 воспроизведения ячейки ключа. Схема 21 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM1, DRM2, ... управления авторским правом из данных, которые считываются из ячейки  ключа.

ключа.

Данные КС1, КС2, ... ключа содержимого, выбранные с помощью схемы 21 воспроизведения ячейки ключа, подаются соответственно в схему 23А, 23В, ... дешифрирования. Информация DRM1, DRM2, ... управления авторским правом, выбранная с помощью схемы 21 воспроизведения ячейки ключа, подается в схему 24 определения DRM.

Схема 24 определения DRM определяет ограничения на воспроизведение и ограничения на копирование для отдельных данных С1, C2, ... содержимого с помощью информации DRM1, DRM2, ... об управлении их авторским правом. Информация об ограничениях на воспроизведение и ограничениях на копирование для отдельных данных С1, C2, ... содержимого подается в схему 25 управления воспроизведением и копированием.

Схемы 23А, 23В, ... дешифрирования дешифрируют зашифрованные данные С1е, С2е, ... содержимого, воспроизведенные из программной зоны РА20 оптического диска 1А, и получают соответственно данные С1, C2, ... содержимого. Дешифрированные данные С1, C2, ... содержимого подаются в схему 25 управления воспроизведением и копированием.

Схема 25 управления воспроизведением и копированием выполняет функции ограничения на воспроизведение и ограничения на копирование для отдельных данных С1, C2, ... содержимого, соответствующих информации об ограничениях на воспроизведение и ограничениях на копирование, подаваемой из схемы 24 определения DRM.

Таким образом, в процессе дешифрирования для оптического диска 1А, данные K_LOCK0 ячейки ключа считываются из вводной зоны LI20 оптического диска 1А. Схема 21 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM1, DRM2, ... управления авторским правом из данных K_LOCK0 ячейки ключа. Зашифрованные данные С1е, С2е, ... содержимого, которые были считаны из программной зоны РА20 оптического диска, подаются соответственно в схемы 23А, 23В, ... дешифрирования. Данные С1, C2, ... содержимого дешифрируют с помощью данных КС1, КС2, ... ключа содержимого, извлеченных из данных  ячейки ключа в вводной зоне LI20. Схема 21 воспроизведения ячейки ключа извлекает информацию DRM1, DRM2, ... управления авторским правом. С помощью информации DRM1, DRM2, ... управления авторским правом управляют воспроизведением и копированием отдельных данных С1, C2, ... содержимого.

ячейки ключа в вводной зоне LI20. Схема 21 воспроизведения ячейки ключа извлекает информацию DRM1, DRM2, ... управления авторским правом. С помощью информации DRM1, DRM2, ... управления авторским правом управляют воспроизведением и копированием отдельных данных С1, C2, ... содержимого.

Таким способом индивидуально зашифровывают отдельные данные С1, C2, ... содержимого оптического диска 1А. Отдельные данные С1, C2, ... содержимого содержат соответственно информацию DRM1, DRM2, ... управления авторским правом. Условия воспроизведения и условия копирования могут быть индивидуально указаны для отдельных данных С1, C2, ... содержимого. Таким образом, с помощью одних и тех же данных содержимого, записанных в программной зоне РА20, при изменении числа частей данных КС1, КС2, ... ключа содержимого, которые хранятся в данных  ячейки ключа, или изменении ограничений на воспроизведение и ограничений на копирование информации DRM1, DRM2, ... управления авторским правом, которые хранятся в данных

ячейки ключа, или изменении ограничений на воспроизведение и ограничений на копирование информации DRM1, DRM2, ... управления авторским правом, которые хранятся в данных  ячейки ключа, можно изменять воспроизведенные данные содержимого, условия воспроизведения и условия копирования.

ячейки ключа, можно изменять воспроизведенные данные содержимого, условия воспроизведения и условия копирования.

Другими словами, в примерах, показанных на фиг.7 и фиг.8, одни и те же данные С1, C2, С3, С4 и С5 содержимого были записаны в программной зоне РА2 оптического диска. В примере, показанном на фиг.7, были записаны все данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого и информация DRM1, DRM2, DRM3, DRM4 и DRM5 управления авторским правом для данных С1, C2, С3, С4 и С5 содержимого. В этом случае, когда информация DRM1, DRM2, DRM3, DRM4 и DRM5 управления авторским правом представляет собой разрешения на воспроизведение, можно дешифрировать все данные С1, C2, С3, С4 и С 5 содержимого.

В примере, показанном на фиг.8, хотя данные С1, C2, С3, С4 и С5 содержимого были записаны на оптическом диске 1А как и в примере, показанном на фиг.7, только данные КС1, КС2 и КС3 ключа содержимого и информация DRM1, DRM2 и DRM3 управления авторским правом для данных С1, C2, и С3 содержимого были записаны в данных  ячейки ключа. В этом случае, хотя данные С1, C2, С3, С4 и С5 содержимого были записаны на оптическом диске 1А, воспроизводить можно только данные С1, C2 и С3 содержимого.

ячейки ключа. В этом случае, хотя данные С1, C2, С3, С4 и С5 содержимого были записаны на оптическом диске 1А, воспроизводить можно только данные С1, C2 и С3 содержимого.

Таким образом, даже если одинаковые данные содержимого записаны на оптическом диске 1А, когда число частей данных ключа содержимого, которые хранятся в данных  ячейки ключа, ограничено, число частей воспроизводимых данных содержимого может быть ограничено.

ячейки ключа, ограничено, число частей воспроизводимых данных содержимого может быть ограничено.

В примерах, показанных на фиг.9 и фиг.10, одни и те же данные С1, С2, С3, С4 и С 5 содержимого были записаны в программной зоне РА20 оптического диска 1А. В примере, показанном на фиг.9, данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого и информация DRM1, DRM2, DRM3, DRM4 и DRM5 управления авторским правом, которые представляют собой разрешения на копирование, были записаны в данных  ячейки ключа. В этом случае, так как вся информация DRM1, DRM2, DRM3, DRM4 и DRM5 управления авторским правом представляет собой разрешения на копирование, все данные С1, С2, С3, С4 и С5 содержимого могут быть скопированы.

ячейки ключа. В этом случае, так как вся информация DRM1, DRM2, DRM3, DRM4 и DRM5 управления авторским правом представляет собой разрешения на копирование, все данные С1, С2, С3, С4 и С5 содержимого могут быть скопированы.

В примере, показанном на фиг.10, хотя данные С1, С2, С3, С4 и С5 содержимого были записаны на оптическом диске 1А как и в примере, показанном на фиг.9, данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого и информация DRM1, DRM2, DRM3, DRM4 и DRM5 управления авторским правом, которые представляют собой запрещения на копирование, были записаны в данных  ячейки ключа. В этом случае, так как вся информация DRM1, DRM2, DRM3, DRM4 и DRM5 управление авторским правом представляет собой запрещения на копирование, данные С1, С2, С3, С4 и С5 содержимого не могут быть скопированы.

ячейки ключа. В этом случае, так как вся информация DRM1, DRM2, DRM3, DRM4 и DRM5 управление авторским правом представляет собой запрещения на копирование, данные С1, С2, С3, С4 и С5 содержимого не могут быть скопированы.

Таким образом, даже если одни и те же данные С1, С2, С3, С4 и С5 содержимого записывают на оптический диск 1А, когда информация DRM1, DRM2, DRM3, DRM4 и DRM5 управления авторским правом, сохраненная в данных  ячейки ключа, изменяется, изменяется и число частей воспроизводимых данных содержимого, условия копирования и условия воспроизведения.

ячейки ключа, изменяется, изменяется и число частей воспроизводимых данных содержимого, условия копирования и условия воспроизведения.

Согласно варианту осуществления настоящего изобретения, при использовании этой структуры, даже если данные воспроизводятся с одного и того же диска, число частей воспроизводимых данных содержимого, условия копирования и условия воспроизведения можно изменять в зависимости от того, используется ли дисковод, который может работать с оптическим диском 1, или известный дисковод, который не может работать с оптическим диском 1.

Далее следует описание процесса шифрования и процесса дешифрирования для оптического диска 1 согласно настоящему изобретению.

На фиг.11А и фиг.11В показан процесс шифрования для оптического диска 1 согласно настоящему изобретению. На фиг.11А и фиг.11В данные С1, C2, ... содержимого подаются соответственно в терминалы 31 А, 31В, 31 С, ... ввода данных содержимого. Данные С1, C2, ... содержимого представляют собой данные содержимого, которые были сжаты в соответствии, например, со стандартом ATRAC3. Данные С1, C2, ... содержимого, которые подаются из терминалов 31А, 31В, 31С, ... ввода данных содержимого, подаются соответственно в схемы 32А, 32В, ... шифрирования.

Данные КС1, КС2, ... ключа содержимого, с помощью которых шифруют отдельные данные С1, C2, ... содержимого, вырабатывают с помощью схемы 33 выработки ключа содержимого. Данные КС1, КС2, ... ключа содержимого подаются соответственно в схемы 32А, 32В, ... шифрования.

Схемы 32А, 32В, ... шифрования шифруют данные С1, C2, ... содержимого, которые подаются из терминалов 31А, 31В, ... ввода данных содержимого, с помощью данных КС1, К.С2, ... ключа содержимого, подаваемых соответственно из схемы 33 выработки ключа содержимого. Данные С1е, С2е, ... содержимого, зашифрованные с помощью схем 32А, 32В, ... шифрования, записывают в программной зоне РА2 оптического диска 1.

Данные КС1, KC2, ... ключа содержимого, поданные из схемы 33 выработки ключа содержимого, подаются в селекторы 38А и 38В. Селекторы 38А и 38В выбирают необходимые данные ключа содержимого из данных КС1, KC2, ... ключа содержимого, выработанных с помощью схемы 33 выработки ключа содержимого. Данные ключа содержимого, выбранные с помощью селекторов 38А и 38В, подаются соответственно в схемы 34А и 34В выработки ячейки ключа.

Отдельные данные С1, C2, ... содержимого, поданные в терминалы 31 А, 31В, ... ввода данных содержимого, содержат соответственно информацию DRM1, DRM2, ... управление авторским правом. Информация DRM1, DRM2, ... управления авторским правом представляет собой информацию об ограничениях на воспроизведение и ограничениях на копирование по отношению к управлению авторским правом для данных содержимого. С помощью информации DRM1, DRM2, ... управления авторским правом можно указать разрешение или запрещение на воспроизведение, разрешение или запрещение на копирование, разрешение на одно копирование или разрешение на многочисленное копирование и т.д.

Схема 35А выработки DRM вырабатывает информацию DRM1 A, DRM2A, DRM3A, ... управления авторским правом, которая будет записываться в вводной зоне LI2. Информация DRM1 А, DRM2A, DRM3A, ... управления авторским правом, выработанная схемой 35 А выработки DRM, подается в селектор 39А.

Схема 35В выработки DRM вырабатывает информацию DRM1B, DRM2B, ... управления авторским правом, которая будет записана в программной зоне РА2. Информация DRM1B, DRM2B, ... управления авторским правом, выработанная с помощью схемы 35В выработки DRM, подается в селектор 39В.

Селекторы 39А и 39В выбирают необходимую информацию управления авторским правом из информации DRM1 А, DRM2A, ... управления авторским правом, выработанной с помощью схемы 35А выработки DRM, и из информации DRM1B, DRM2B, ... управления авторским правом, выработанной с помощью схемы 35В выработки DRM. Информация управления авторским правом, выбранная с помощью селекторов 39А и 39В, подается в схемы 34А и 34В выработки ячейки ключа.

Схема 34А выработки ячейки ключа кодирует данные КС1, КС2, ... ключа содержимого, подаваемые из схемы 33 выработки ключа содержимого, и информацию DRM1A, DRM2A, ... управления авторским правом, подаваемую из схемы 35А выработки DRM, и вырабатывает данные, которые будут записываться в части ячейки ключа. Выходные данные схемы 34А выработки ячейки ключа подаются в схему 41 А шифрования.

Данные KL1 ключа ячейки ключа подаются из схемы 36А хэш вычисления в схему 41 А шифрования. Данные KL1 ключа ячейки ключа вырабатывают с помощью данных KD ключа устройства хэш вычислений и данных КН1 скрытого кодового ключа. С помощью данных KL1 ключа ячейки ключа шифруют данные, которые подаются из схемы 34А выработки ячейки ключа и которые будут записываться в части ячейки ключа.

Другими словами, данные KD ключа устройства подаются в схему 36А хэш вычислений. Кроме того, данные КН1 скрытого кодового ключа, поданные из схемы 37А выработки скрытого кодового ключа, подаются в схему 36А хэш вычислений. Данные KD ключа устройства сохраняются в каком-либо месте в проигрывателе и записывающем устройстве. Данные КН1 скрытого кодового ключа вырабатываются в виде случайного числа с помощью схемы 37А выработки скрытого кодового ключа. Данные КН1 скрытого кодового ключа записываются, например, в вводной зоне LI2 оптического диска 1.

С помощью данных KD ключа устройства и данных КН1 скрытого кодового ключа, выработанных с помощью схемы 37А выработки скрытого кодового ключа, схема 36А хэш вычислений вырабатывает данные KL1 ключа ячейки ключа. Данные KL1 ключа ячейки ключа подаются в схему 41 А шифрования. Схема 41 А шифрования шифрует информацию об ячейке ключа, поданную из схемы 34А выработки ячейки ключа, с помощью данных KL1 ключа ячейки ключа, которые подаются из схемы 36А хэш вычислений.

Данные  ячейки ключа, которые были выработаны с помощью схемы 34А выработки ячейки ключа и зашифрованы с помощью схемы 41 А шифрования, записываются в вводной зоне LI2 оптического диска 1.

ячейки ключа, которые были выработаны с помощью схемы 34А выработки ячейки ключа и зашифрованы с помощью схемы 41 А шифрования, записываются в вводной зоне LI2 оптического диска 1.

Схема 34В выработки ячейки ключа кодирует данные КС1, КС2, ... ключа содержимого, поступающие из схемы 33 выработки ключа содержимого, и информацию DRM1B, DRM2B, ... управления авторским правом, поступающую из схемы 35В выработки DRM, и вырабатывает данные ячейки ключа. Данные ячейки ключа, выработанные с помощью схемы 34В выработки ячейки ключа, подаются в схему 41В шифрования.

Данные KL2 ключа ячейки ключа, поданные из схемы 36В хэш вычислений, подаются в схему 41В шифрования. Схема 41В шифрования шифрует данные ячейки ключа, поданные из схемы 34В выработки ячейки ключа с помощью данных KL2 ключа ячейки ключа, поданных из схемы 36В хэш вычислений. Данные KL2 ключа ячейки ключа вырабатываются с помощью данных KD ключа устройства хэш вычислений и данных КН2 скрытого кодового ключа.

Другими словами, данные KD ключа устройства подаются в схему 36В хэш вычислений. Кроме того, данные КН2 скрытого кодового ключа, поданные из схемы 37В выработки скрытого кодового ключа, подаются в схему 36В хэш вычислений. Данные КН2 скрытого кодового ключа вырабатываются в виде случайного числа с помощью схемы 37В выработки скрытого кодового ключа. Данные КН2 скрытого кодового ключа записываются, например, в программной зоне РА2 оптического диска 1.

Схема 36В хэш вычисления вырабатывает данные KL2 ключа ячейки ключа с помощью данных KD ключа устройства и данных КН2 скрытого кодового ключа, выработанных с помощью схемы 37В выработки скрытого кодового ключа. Данные KL2 ключа ячейки ключа подаются в схему 41В шифрования. Схема 41В шифрования шифрует данные ячейки ключа, поданные из схемы 34В выработки ячейки ключа, с помощью данных KL2 ключа ячейки ключа, поданных из схемы 36В хэш вычислений.

Данные  ячейки ключа, которые были выработаны с помощью схемы 34В выработки ячейки ключа и зашифрованы с помощью схемы 41В шифрования, записываются в программной зоне РА2 оптического диска 1.

ячейки ключа, которые были выработаны с помощью схемы 34В выработки ячейки ключа и зашифрованы с помощью схемы 41В шифрования, записываются в программной зоне РА2 оптического диска 1.

Схема 40 выработки программы вырабатывает данные приложения для программного проигрывателя SFT1, с помощью которых дешифрируют данные содержимого. Данные приложения программного проигрывателя SFT1 записываются в программной зоне РА2 оптического диска.

Как описано выше, в процессе шифрования оптического диска 1, согласно настоящему изобретению, отдельные данные С1, C2, ... содержимого шифруют соответственно с помощью данных КС1, КС2, ... ключа содержимого и записывают в программной зоне РА2 оптического диска 1. Данные КС1, КС2, ... ключа содержимого, с помощью которых шифруют отдельные данные С1, C2, ... содержимого, сохраняются наряду с информацией DRM1A, DRM2A, ... управления авторским правом в данных  ячейки ключа и записываются в вводной зоне LI2 оптического диска 1. Кроме того, данные КС1, КС2, ... ключа содержимого, с помощью которых шифруют отдельные данные С1, C2, ... содержимого, сохраняются наряду с информацией DRM1B, DRM2B, ... управления авторским правом в данных

ячейки ключа и записываются в вводной зоне LI2 оптического диска 1. Кроме того, данные КС1, КС2, ... ключа содержимого, с помощью которых шифруют отдельные данные С1, C2, ... содержимого, сохраняются наряду с информацией DRM1B, DRM2B, ... управления авторским правом в данных  ячейки ключа и записываются в программной зоне РА2 оптического диска 1.

ячейки ключа и записываются в программной зоне РА2 оптического диска 1.

Фиг.12 и фиг.13 показывают процесс дешифрирования для данных содержимого оптического диска 1 согласно настоящему изобретению. В оптическом диске согласно настоящему изобретению, процесс дешифрирования, выполняемый в случае, когда дисковод и проигрыватель, которые могут работать с оптическим диском 1, воспроизводят из них данные содержимого, отличается от процесса дешифрирования, выполняемого в случае, когда дисковод и проигрыватель, которые не могут работать с оптическим диском 1, воспроизводят из них данные содержимого. Фиг.12 изображает процесс дешифрирования, выполняемый в случае, когда диск или проигрыватель, которые могут работать с оптическим диском 1, воспроизводит из него данные содержимого. Фиг.13 изображает процесс дешифрирования, выполняемый в случае, когда диск или проигрыватель, которые не могут работать с оптическим диском 1, воспроизводит из него данные содержимого.

На фиг.12 зашифрованные данные С1е, С2е, ... содержимого воспроизводятся из программной зоны РА2 оптического диска 1. Зашифрованные данные С1е, С2е, ... содержимого подаются соответственно в схемы 43А, 43В, 43С, ... дешифрирования.

Данные  ячейки ключа и данные КН1 скрытого кодового ключа считываются из вводной зоны LI2 оптического диска 1. Данные

ячейки ключа и данные КН1 скрытого кодового ключа считываются из вводной зоны LI2 оптического диска 1. Данные  ячейки ключа подаются в схему 47 дешифрирования.

ячейки ключа подаются в схему 47 дешифрирования.

Данные КН1 скрытого кодового ключа считываются из вводной зоны LI2 оптического диска 1. Данные КН1 скрытого кодового ключа подаются в схему 42 хэш вычисления. Данные KD ключа устройства получают из аппарата или устройства, которое воспроизводит оптический диск 1. Данные KD ключа устройства подаются в схему 42 хэш вычислений. Схема 42 хэш вычислений вырабатывает данные KL1 ключа ячейки ключа с помощью данных КН1 скрытого кодового ключа и данных KD ключа устройства. Данные KL1 ключа ячейки ключа подаются в схему 48 воспроизведения ячейки ключа.

Схема 47 дешифрирования дешифрирует данные  ячейки ключа с помощью данных KL1 ключа ячейки ключа, поданных из схемы 42 хэш вычислений. Выходной сигнал схемы 47 дешифрирования подается в схему 48 воспроизведения ячейки ключа.

ячейки ключа с помощью данных KL1 ключа ячейки ключа, поданных из схемы 42 хэш вычислений. Выходной сигнал схемы 47 дешифрирования подается в схему 48 воспроизведения ячейки ключа.

Схема 48 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM1A, DRM2A, ... управления авторским правом из данных  ячейки ключа.

ячейки ключа.

Данные КС1, КС2, ... ключа содержимого, выбранные с помощью схемы 48 воспроизведения ячейки ключа, подаются соответственно в схемы 43А, 43В, ... дешифрирования. Информация DRM1A, DRM2A, ... управления авторским правом, выбранная с помощью схемы 48 воспроизведения ячейки ключа, подается в схему 44 определения DRM.

Схема 44 определения DRM определяет ограничения на воспроизведение и ограничения на копирование отдельных данных С1, C2, ... содержимого с помощью соответственно их информации DRM1A, DRM2A, ... управления авторским правом. Информация об ограничениях на воспроизведение и ограничениях на копирование отдельных данных С1, C2, ... содержимого подается в схему 45 управления воспроизведением и копированием.

Схемы 43А, 43В, ... дешифрирования дешифрируют зашифрованные данные С1е, С2е, С3е, ... содержимого, воспроизведенные из программной зоны РА2 оптического диска 1 с помощью данных КС1, КС2, ... ключа содержимого, посланных из схемы 48 воспроизведения ячейки ключа, и получает соответственно данные С1, C2, ... содержимого. Дешифрированные данные С1, C2, ... содержимого подаются в схему 45 управления воспроизведением и копированием. Схема 45 управления воспроизведением и копированием выполняет функции ограничения на воспроизведение и ограничения на копирование для отдельных данных С1, C2, ... содержимого с помощью информации об ограничениях на воспроизведение и ограничениях на копирование, которая подается из схемы 44 определения DRM.

Как описано выше, в процессе дешифрирования дисковода и проигрывателя, которые могут работать с оптическим диском 1, данные  ячейки ключа считываются из вводной зоны LI2 оптического диска 1. Схема 48 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM1A, DRM2A, ... управления авторским правом из данных

ячейки ключа считываются из вводной зоны LI2 оптического диска 1. Схема 48 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM1A, DRM2A, ... управления авторским правом из данных  ячейки ключа. Зашифрованные данные С1е, С2е, ... содержимого, воспроизведенные из программной зоны РА2 оптического диска 1, подаются соответственно в схемы 43А, 43В, ... дешифрирования. Зашифрованные данные С1е, С2е, ... содержимого дешифрируют с помощью данных КС1, КС2, ... ключа содержимого, взятых из данных

ячейки ключа. Зашифрованные данные С1е, С2е, ... содержимого, воспроизведенные из программной зоны РА2 оптического диска 1, подаются соответственно в схемы 43А, 43В, ... дешифрирования. Зашифрованные данные С1е, С2е, ... содержимого дешифрируют с помощью данных КС1, КС2, ... ключа содержимого, взятых из данных  ячейки ключа вводной зоны LI2. В результате получают данные С1, C2, ... содержимого. Схема 48 воспроизведения ячейки ключа получает информацию DRM1A, DRM2A, ... управления авторским правом и управляет воспроизведением и копированием отдельных данных С1, C2, ... содержимого соответственно с помощью информации DRM1A, DRM2A, ... управления авторским правом.

ячейки ключа вводной зоны LI2. В результате получают данные С1, C2, ... содержимого. Схема 48 воспроизведения ячейки ключа получает информацию DRM1A, DRM2A, ... управления авторским правом и управляет воспроизведением и копированием отдельных данных С1, C2, ... содержимого соответственно с помощью информации DRM1A, DRM2A, ... управления авторским правом.

Фиг.13 изображает процесс дешифрирования известного проигрывателя и дисковода, которые не предназначены для работы с оптическим диском 1.

На фиг.13 приложение программного проигрывателя SFT1 считывается из программной зоны РА2 оптического диска 1. Данные приложения программного проигрывателя SFT1 поступают в схему 60 выполнения программы, реализованной программными средствами. С помощью данных приложения программного проигрывателя SFT1, процесс дешифрирования можно выполнить программными средствами. Приложение программного проигрывателя SFT1 не может быть главным телом приложения, которое выполняет процесс дешифрирования, а может быть его частью.

Данные  ячейки ключа и данные КН2 скрытого кодового ключа считываются из программной зоны РА2. Данные ключа

ячейки ключа и данные КН2 скрытого кодового ключа считываются из программной зоны РА2. Данные ключа  ячейки ключа подаются в схему дешифрирования 57.

ячейки ключа подаются в схему дешифрирования 57.

Данные КН2 скрытого кодового ключа подаются в схему 52 хэш вычислений. Данные KD ключа устройства берут из устройства. Данные KD ключа устройства поступают в схему 52 хэш вычислений. Схема 52 хэш вычислений вырабатывает данные KL2 ключа ячейки ключа с помощью данных КН2 скрытого кодового ключа и данных KD ключа устройства. Данные KL2 ключа ячейки ключа подаются в схему 57 дешифрирования.

Схема 57 дешифрирования дешифрирует данные данных  ячейки ключа с помощью данных KL2 ключа ячейки ключа, поданных из схемы 52 хэш вычислений. Данные

ячейки ключа с помощью данных KL2 ключа ячейки ключа, поданных из схемы 52 хэш вычислений. Данные  ячейки ключа, дешифрированные с помощью схемы 57 дешифрирования, подаются в схему 51 воспроизведения ячейки ключа.

ячейки ключа, дешифрированные с помощью схемы 57 дешифрирования, подаются в схему 51 воспроизведения ячейки ключа.

Схема 51 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM1B, DRM2B, ... управления авторским правом из данных  ячейки ключа. Данные КС1, КС2, ... ключа содержимого, выбранные с помощью схемы 51 воспроизведения ячейки ключа, подаются соответственно в схемы 53А, 53В, 53С, ... дешифрирования. Информацию DRM1B, DRM2B, ... управления авторским правом, полученную из схемы 51 воспроизведения ячейки ключа, подают в схему 54 определения DRM.

ячейки ключа. Данные КС1, КС2, ... ключа содержимого, выбранные с помощью схемы 51 воспроизведения ячейки ключа, подаются соответственно в схемы 53А, 53В, 53С, ... дешифрирования. Информацию DRM1B, DRM2B, ... управления авторским правом, полученную из схемы 51 воспроизведения ячейки ключа, подают в схему 54 определения DRM.

Схема 54 определения DRM определяет ограничения на воспроизведение и ограничения на копирование отдельных данных С1, C2, ... содержимого соответственно с помощью информации DRM1B, DRM2B, ... управления авторским правом. Информация об ограничениях на воспроизведение и ограничениях на копирование отдельных данных С1, C2, ... содержимого подается в схему 55 управления копированием и воспроизведением.

Схемы 53А, 53В, 53С, ... дешифрирования дешифрируют зашифрованные данные С1е, С2е, С3е, ... содержимого, которые воспроизводятся из программной зоны РА2 оптического диска 1, и получают соответственно дешифрированные данные С1, C2, ... содержимого. Дешифрированные данные С1, C2, ... содержимого подают в схему 55 управления воспроизведением и копированием. Схема 55 управления воспроизведением и копированием выполняет функции ограничения на воспроизведение и ограничения на копирование данных С1, C2, ... содержимого с помощью информации об ограничениях на воспроизведение и ограничениях на копирование, которая подается из схемы 54 определения DRM.

В процессе дешифрирования дисковода и проигрывателя, которые не могут работать с оптическим диском 1, данные  ячейки ключа считываются из программной зоны РА2 оптического диска 1. Схема 51 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM 1B, DRM2B, ... управления авторским правом из данных

ячейки ключа считываются из программной зоны РА2 оптического диска 1. Схема 51 воспроизведения ячейки ключа выбирает данные КС1, КС2, ... ключа содержимого и информацию DRM 1B, DRM2B, ... управления авторским правом из данных  ячейки ключа. Зашифрованные данные С1е, С2е, ... содержимого, которые воспроизводятся из программной зоны РА2 оптического диска 1, подаются соответственно в схемы 43А, 43В, ... дешифрирования. Зашифрованные данные С1е, С2е, ... содержимого дешифрируют с помощью данных КС1, КС2, ... ключа содержимого, выбранных соответственно из данных K_LOCK2 ячейки ключа программной зоны РА2. В результате получают дешифрированные данные С1, C2, ... содержимого. Информацию DRM1B, DRM2B, ... управления авторским правом получают с помощью схемы 51 воспроизведения ячейки ключа. С помощью информации DRM1B, DRM2B, ... управления авторским правом управляют воспроизведением и копированием отдельных данных С1, C2, ... содержимого.

ячейки ключа. Зашифрованные данные С1е, С2е, ... содержимого, которые воспроизводятся из программной зоны РА2 оптического диска 1, подаются соответственно в схемы 43А, 43В, ... дешифрирования. Зашифрованные данные С1е, С2е, ... содержимого дешифрируют с помощью данных КС1, КС2, ... ключа содержимого, выбранных соответственно из данных K_LOCK2 ячейки ключа программной зоны РА2. В результате получают дешифрированные данные С1, C2, ... содержимого. Информацию DRM1B, DRM2B, ... управления авторским правом получают с помощью схемы 51 воспроизведения ячейки ключа. С помощью информации DRM1B, DRM2B, ... управления авторским правом управляют воспроизведением и копированием отдельных данных С1, C2, ... содержимого.

Как показано на фиг.11А и фиг.11В, в процессе шифрования для оптического диска 1, согласно настоящему изобретению, предусматривают селекторы 38А и 38В. Селекторы 38А и 38В выбирают необходимые данные КС1, КС2, ... ключа содержимого из данных КС1, КС2, ... ключа содержимого, которые подаются в схемы 34А и 34В выработки ячейки ключа и содержат выбранные данные ключа содержимого в данных  и

и  ячейки ключа. Схема 35А выработки DRM, которая вырабатывает информацию DRM1A, DRM2A, ... управления авторским правом, которая содержится в данных

ячейки ключа. Схема 35А выработки DRM, которая вырабатывает информацию DRM1A, DRM2A, ... управления авторским правом, которая содержится в данных  ячейки ключа, записанных в вводной зоне LI2, и схема 35В выработки DRM, которая вырабатывает информацию DRM1B, DRM2B, ... управления авторским правом, которая содержится в данных

ячейки ключа, записанных в вводной зоне LI2, и схема 35В выработки DRM, которая вырабатывает информацию DRM1B, DRM2B, ... управления авторским правом, которая содержится в данных  ячейки ключа, записанных в программной зоне РА2, располагаются отдельно. Селекторы 39А и 39В выбирают необходимую информацию управления авторским правом из информации DRM1A, DRM2A, ... и DRM1B, DRM2B, ... управления авторским правом, которая подается соответственно в схемы 34А и 34В выработки ячейки ключа.

ячейки ключа, записанных в программной зоне РА2, располагаются отдельно. Селекторы 39А и 39В выбирают необходимую информацию управления авторским правом из информации DRM1A, DRM2A, ... и DRM1B, DRM2B, ... управления авторским правом, которая подается соответственно в схемы 34А и 34В выработки ячейки ключа.

Таким образом, можно отдельно указать данные КС1, КС2, ... ключа содержимого и информацию DRM1A, DRM2A, ... управления авторским правом, которая содержится в данных  ячейки ключа, записанные в вводной зоне LI2, и данные КС1, КС2, ... ключа содержимого и информацию DRM1B, DRM2B, ... управления авторским правом, которая содержится в данных

ячейки ключа, записанные в вводной зоне LI2, и данные КС1, КС2, ... ключа содержимого и информацию DRM1B, DRM2B, ... управления авторским правом, которая содержится в данных  ячейки ключа, записанные в программной зоне РА2.

ячейки ключа, записанные в программной зоне РА2.

В такой структуре, когда содержимое данных  ячейки ключа, записанных в вводной зоне LI2, и содержимое данных

ячейки ключа, записанных в вводной зоне LI2, и содержимое данных  ячейки ключа, записанных в программной зоне РА2, указаны отдельно, данные содержимого, которые воспроизводятся с помощью проигрывателя и дисковода, которые могут работать с оптическим диском 1, и данные содержимого, которые воспроизводятся с помощью дисковода и проигрывателя, которые не могут работать с оптическим диском 1, можно различить по числу частей воспроизводимых данных содержимого, названий, условий воспроизведения и условий копирования.

ячейки ключа, записанных в программной зоне РА2, указаны отдельно, данные содержимого, которые воспроизводятся с помощью проигрывателя и дисковода, которые могут работать с оптическим диском 1, и данные содержимого, которые воспроизводятся с помощью дисковода и проигрывателя, которые не могут работать с оптическим диском 1, можно различить по числу частей воспроизводимых данных содержимого, названий, условий воспроизведения и условий копирования.

Другими словами, предполагается, что данные  ячейки ключа, записанные в вводной зоне LI2, можно считать только с помощью проигрывателя и дисковода, которые могут работать с оптическим диском 1. Таким образом, когда секретность является высокой, вероятность воспроизведения и копирования данных содержимого является низкой. Напротив, данные

ячейки ключа, записанные в вводной зоне LI2, можно считать только с помощью проигрывателя и дисковода, которые могут работать с оптическим диском 1. Таким образом, когда секретность является высокой, вероятность воспроизведения и копирования данных содержимого является низкой. Напротив, данные  ячейки ключа, записанные в программной зоне РА2, считывают с помощью известных проигрывателя и дисковода. Таким образом, когда секретность является низкой, вероятность незаконного воспроизведения и копирования данных содержимого является высокой.

ячейки ключа, записанные в программной зоне РА2, считывают с помощью известных проигрывателя и дисковода. Таким образом, когда секретность является низкой, вероятность незаконного воспроизведения и копирования данных содержимого является высокой.

Таким образом, считается, что с помощью данных  ячейки ключа, которые записаны в вводной зоне LI2 с высокой секретностью, можно увеличить количество воспроизводимого содержимого, при этом качество воспроизводимого содержимого является более высоким, или ограничения на управление по отношению к управлению авторскими правами являются более выгодными, так как больше добавленных значений с дополнительной информацией, чем у данных

ячейки ключа, которые записаны в вводной зоне LI2 с высокой секретностью, можно увеличить количество воспроизводимого содержимого, при этом качество воспроизводимого содержимого является более высоким, или ограничения на управление по отношению к управлению авторскими правами являются более выгодными, так как больше добавленных значений с дополнительной информацией, чем у данных  ячейки ключа, записанных в программной зоне РА2 с низкой секретностью. В результате, с помощью дополнительной информации можно увеличить число дополнительных значений.

ячейки ключа, записанных в программной зоне РА2 с низкой секретностью. В результате, с помощью дополнительной информации можно увеличить число дополнительных значений.

Например, как показано на фиг.14, предполагается, что данные С1, С2, С3, С4, С5, ... содержимого были записаны в программной зоне РА2 оптического диска 1. В данные  ячейки ключа в вводной зоне LI2 с высокой секретностью записывают данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого данных С1, С2, С3, С4, С5, ... содержимого. Кроме того, записывают информацию DRM1A, DRM2A, DRM3A, DRM4A, DRM5A, ... управления авторским правом.

ячейки ключа в вводной зоне LI2 с высокой секретностью записывают данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого данных С1, С2, С3, С4, С5, ... содержимого. Кроме того, записывают информацию DRM1A, DRM2A, DRM3A, DRM4A, DRM5A, ... управления авторским правом.

Напротив, в данные  ячейки ключа в программной зоне РА2 с низкой секретностью записывают данные ключа КС1, КС2, КС3, ... содержимого и информацию DRM1B, DRM2B, DRM3B, ... управления авторским правом из данных С1, C2, С3, ... содержимого.

ячейки ключа в программной зоне РА2 с низкой секретностью записывают данные ключа КС1, КС2, КС3, ... содержимого и информацию DRM1B, DRM2B, DRM3B, ... управления авторским правом из данных С1, C2, С3, ... содержимого.

В этом случае, при использовании данных  ячейки ключа в вводной зоне LI2 можно расшифровать и воспроизвести все данные С1, C2, С3, С4, С5, ... содержимого. Напротив, при использовании данных K_LOCK2 ячейки ключа в программной зоне РА2 после того, как отсутствуют данные КС4 и КС5 ключа содержимого, с помощью которых дешифрируют данные С4 и С5 содержимого, можно воспроизвести только три группы данных С1, C2, С3, ... содержимого.

ячейки ключа в вводной зоне LI2 можно расшифровать и воспроизвести все данные С1, C2, С3, С4, С5, ... содержимого. Напротив, при использовании данных K_LOCK2 ячейки ключа в программной зоне РА2 после того, как отсутствуют данные КС4 и КС5 ключа содержимого, с помощью которых дешифрируют данные С4 и С5 содержимого, можно воспроизвести только три группы данных С1, C2, С3, ... содержимого.

Таким образом, хотя проигрыватель и дисковод нового типа, которые могут работать с оптическим диском 1, позволяют воспроизводить данные С1, C2, С3, С4, С5, ... содержимого, дисковод и проигрыватель, которые не могут работать с оптическим диском 1, могут воспроизводить только данные С1, C2, С3, ... содержимого.

В этом примере, при наличии данных  ячейки ключа в вводной зоне LI с высокой секретностью, количество частей воспроизводимых данных содержимого, и таким образом добавленных значений, больше, чем при наличии данных

ячейки ключа в вводной зоне LI с высокой секретностью, количество частей воспроизводимых данных содержимого, и таким образом добавленных значений, больше, чем при наличии данных  ячейки ключа в программной зоне РА2 с низкой секретностью.

ячейки ключа в программной зоне РА2 с низкой секретностью.

Например, как показано на фиг.15, в данных  ячейки ключа в вводной зоне LI2 с высокой секретностью были записаны данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого и информация DRM1, DRM2, DRM3, DRM4, DRM5, ... управления авторским правом из данных С1, C2, С3, С4, С 5, ... содержимого. Вся информация DRM1A, DRM2A, DRM3A, DRM4A, DRM5A, ... управления авторским правом представляет собой разрешения на копирование.

ячейки ключа в вводной зоне LI2 с высокой секретностью были записаны данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого и информация DRM1, DRM2, DRM3, DRM4, DRM5, ... управления авторским правом из данных С1, C2, С3, С4, С 5, ... содержимого. Вся информация DRM1A, DRM2A, DRM3A, DRM4A, DRM5A, ... управления авторским правом представляет собой разрешения на копирование.

Напротив, в данных  ячейки ключа в программной зоне РА2 с низкой секретностью были записаны данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого и информация DRM1B, DRM2B, DRM3B, DRM4B, DRM5B, ... управления авторским правом из данных С1, C2, С3, С4, С5, ... содержимого. Вся информация DRM1B, DRM2B, DRM3B, DRM4B, DRM5B, ... управления авторским правом представляет собой запрещения на копирование.

ячейки ключа в программной зоне РА2 с низкой секретностью были записаны данные КС1, КС2, КС3, КС4 и КС5 ключа содержимого и информация DRM1B, DRM2B, DRM3B, DRM4B, DRM5B, ... управления авторским правом из данных С1, C2, С3, С4, С5, ... содержимого. Вся информация DRM1B, DRM2B, DRM3B, DRM4B, DRM5B, ... управления авторским правом представляет собой запрещения на копирование.

В этом случае, при использовании данных  ячейки ключа в вводной зоне LI2 можно копировать все записанные данные С1, C2, С3, С4, С5, ... содержимого. Однако при использовании данных

ячейки ключа в вводной зоне LI2 можно копировать все записанные данные С1, C2, С3, С4, С5, ... содержимого. Однако при использовании данных  ячейки ключа в программной зоне РА2 нельзя копировать все данные С1, С2, С3, С4, С5, ... содержимого.

ячейки ключа в программной зоне РА2 нельзя копировать все данные С1, С2, С3, С4, С5, ... содержимого.

Таким образом, хотя проигрыватель и дисковод нового типа, которые могут работать с оптическим диском 1, могут копировать данные С1, С2, С3, С4, С5, ... содержимого, известные дисковод и проигрыватель, которые не могут работать с оптическим диском 1, могут воспроизводить данные С1, С2, С3, С4, С5, ... содержимого, но они не могут копировать их.

В этом примере, при наличии данных ячейки ключа в вводной зоне с высокой секретностью, ограничения на управление по отношению к управлению авторского права являются более выгодными, и добавленные значения становятся выше, чем при наличии данных ячейки ключа в программной зоне с низкой секретностью.

Таким образом, когда данные  и

и  ячейки ключа записаны соответственно во вводной зоне LI2 и программной зоне РА2, при наличии данных

ячейки ключа записаны соответственно во вводной зоне LI2 и программной зоне РА2, при наличии данных  ячейки ключа в вводной зоне LI2 с высокой секретностью число частей воспроизводимых данных содержимого становится больше, управление авторским правом становится более выгодным, и добавленные значения становится больше, чем при наличии данных

ячейки ключа в вводной зоне LI2 с высокой секретностью число частей воспроизводимых данных содержимого становится больше, управление авторским правом становится более выгодным, и добавленные значения становится больше, чем при наличии данных  ячейки ключа в программной зоне РА2.

ячейки ключа в программной зоне РА2.

Предполагается, что данные  и

и  ячеек ключей, записанный в вводной зоне LI2 с высокой секретностью и программной зоне РА2 с низкой секретностью, имеют следующие структуры.

ячеек ключей, записанный в вводной зоне LI2 с высокой секретностью и программной зоне РА2 с низкой секретностью, имеют следующие структуры.

В данных  ячейки ключа, записанных в вводной зоне и/или выводной зоне, которые представляют собой положение записи с высокой секретностью, число частей информации управления авторским правом меньше, чем в данных

ячейки ключа, записанных в вводной зоне и/или выводной зоне, которые представляют собой положение записи с высокой секретностью, число частей информации управления авторским правом меньше, чем в данных  ячейки ключа в программной зоне, которая является положением записи с низкой секретностью. В результате, при наличии информации управления авторским правом, записанной в вводной зоне и/или выводной зоне, число воспроизводимых музыкальных программ больше, чем при наличии информации управления авторским правом, записанной в программной зоне.

ячейки ключа в программной зоне, которая является положением записи с низкой секретностью. В результате, при наличии информации управления авторским правом, записанной в вводной зоне и/или выводной зоне, число воспроизводимых музыкальных программ больше, чем при наличии информации управления авторским правом, записанной в программной зоне.

В данных  ячейки ключа, записанных в вводной зоне и/или выводной зоне, которая является положением записи с высокой секретностью, ограничения на управление у информации управления авторским правом являются более слабыми, чем в данных

ячейки ключа, записанных в вводной зоне и/или выводной зоне, которая является положением записи с высокой секретностью, ограничения на управление у информации управления авторским правом являются более слабыми, чем в данных  ячейки ключа, записанных в программной зоне, которая является положением записи с низкой секретностью. Например, когда информация управления авторским правом ячейки ключа, записанной в вводной зоне и/или в выводной зоне, представляет собой разрешения на копирование, информация управления авторским правом программной зоны может представлять собой запреты на копирование. Более того, когда информация управления авторским правом данных ячейки ключа, записанных в вводной зоне и/или выводной зоны, представляет собой разрешения на многочисленное копирование, информация управления авторским правом программной зоны может представлять собой разрешения на одно копирование.

ячейки ключа, записанных в программной зоне, которая является положением записи с низкой секретностью. Например, когда информация управления авторским правом ячейки ключа, записанной в вводной зоне и/или в выводной зоне, представляет собой разрешения на копирование, информация управления авторским правом программной зоны может представлять собой запреты на копирование. Более того, когда информация управления авторским правом данных ячейки ключа, записанных в вводной зоне и/или выводной зоны, представляет собой разрешения на многочисленное копирование, информация управления авторским правом программной зоны может представлять собой разрешения на одно копирование.

Информация управления авторским правом данных  ячейки ключа, записанная в вводной зоне и/или в выводной зоне, которая является положением записи с высокой секретностью, может представлять собой данные содержимого более высокого качества и присутствующие в большем количестве добавленные значения с дополнительной информацией, чем информация управления авторским правом данных

ячейки ключа, записанная в вводной зоне и/или в выводной зоне, которая является положением записи с высокой секретностью, может представлять собой данные содержимого более высокого качества и присутствующие в большем количестве добавленные значения с дополнительной информацией, чем информация управления авторским правом данных  ячейки ключа в программной зоне, которая является положением с низкой секретностью. Например, когда информация управления авторским правом данных

ячейки ключа в программной зоне, которая является положением с низкой секретностью. Например, когда информация управления авторским правом данных  ячейки ключа в вводной зоне и/или в выводной зоне представляет собой разрешение на воспроизведение всех музыкальных программ, информация управления авторским правом данных

ячейки ключа в вводной зоне и/или в выводной зоне представляет собой разрешение на воспроизведение всех музыкальных программ, информация управления авторским правом данных  ячейки ключа в программной зоне может представлять собой разрешения на воспроизведение только особых частей или перечисление музыкальных программ. Таким образом, качество содержимого различается. С другой стороны, информация управления авторским правом данных

ячейки ключа в программной зоне может представлять собой разрешения на воспроизведение только особых частей или перечисление музыкальных программ. Таким образом, качество содержимого различается. С другой стороны, информация управления авторским правом данных  ячейки ключа, записанных в вводной зоне и/или в выводной зоне, может содержать музыкальные программы, рекламные фотоснимки и подвижные изображения этого. Напротив, информация управления авторским правом данных

ячейки ключа, записанных в вводной зоне и/или в выводной зоне, может содержать музыкальные программы, рекламные фотоснимки и подвижные изображения этого. Напротив, информация управления авторским правом данных  ячейки ключа в программной зоне может содержать только музыкальные программы без рекламных фотоснимков и подвижных изображений. Таким образом, информация управления авторским правом данных

ячейки ключа в программной зоне может содержать только музыкальные программы без рекламных фотоснимков и подвижных изображений. Таким образом, информация управления авторским правом данных  ячейки ключа отличается от информации управления авторским правом данных

ячейки ключа отличается от информации управления авторским правом данных  ячейки ключа.

ячейки ключа.

Число частей данных ключа содержимого из данных  ячейки ключа, записанных в вводной зоне и/или в выводной зоне, которая является положением записи с высокой секретностью, меньше, чем у данных

ячейки ключа, записанных в вводной зоне и/или в выводной зоне, которая является положением записи с высокой секретностью, меньше, чем у данных  ячейки ключа программной зоны, которая является положением записи с низкой секретностью. Таким образом, число музыкальных программ, воспроизведенных с помощью данных ключа содержимого ячейки ключа, которая записана в данных

ячейки ключа программной зоны, которая является положением записи с низкой секретностью. Таким образом, число музыкальных программ, воспроизведенных с помощью данных ключа содержимого ячейки ключа, которая записана в данных  ячейки ключа, записанных в вводной зоне и/или в выводной зоне, больше, чем у данных ключа содержимого данных

ячейки ключа, записанных в вводной зоне и/или в выводной зоне, больше, чем у данных ключа содержимого данных  ячейки ключа, записанных в программной зоне.

ячейки ключа, записанных в программной зоне.

С помощью данных ключа содержимого данных  ячейки ключа, записанных в вводной зоне и/или в выводной зоне, которая является положением записи с высокой секретностью, можно воспроизвести содержимое с более высоким качеством и можно получить больше добавленных значений с дополнительной информацией по сравнению с данными ключа содержимого данных

ячейки ключа, записанных в вводной зоне и/или в выводной зоне, которая является положением записи с высокой секретностью, можно воспроизвести содержимое с более высоким качеством и можно получить больше добавленных значений с дополнительной информацией по сравнению с данными ключа содержимого данных  ячейки ключа в программной зоне, которая является положением записи с низкой секретностью. Например, с помощью данных ключа содержимого данных

ячейки ключа в программной зоне, которая является положением записи с низкой секретностью. Например, с помощью данных ключа содержимого данных  ячейки ключа, записанных в вводной зоне и/или в выводной зоне, которая является положением записи с высокой секретностью, можно воспроизвести все музыкальные программы. Напротив, с помощью данных ключа содержимого данных

ячейки ключа, записанных в вводной зоне и/или в выводной зоне, которая является положением записи с высокой секретностью, можно воспроизвести все музыкальные программы. Напротив, с помощью данных ключа содержимого данных  ячейки ключа, записанных в программной зоне, можно воспроизвести только особые части и перечисления музыкальных программ. Таким образом, качество данных содержимого, которые будут воспроизводиться, различается. С другой стороны, данные ключа содержимого данных

ячейки ключа, записанных в программной зоне, можно воспроизвести только особые части и перечисления музыкальных программ. Таким образом, качество данных содержимого, которые будут воспроизводиться, различается. С другой стороны, данные ключа содержимого данных  ячейки ключа, записанных в вводной зоне и/или в выводной зоне, представляют собой данные ключа для музыкальных программ, рекламных фотоснимков и подвижных изображений этого. Напротив, данные ключа содержимого данных

ячейки ключа, записанных в вводной зоне и/или в выводной зоне, представляют собой данные ключа для музыкальных программ, рекламных фотоснимков и подвижных изображений этого. Напротив, данные ключа содержимого данных  ячейки ключа, записанных в программной зоне, могут содержать данные ключа только для музыкальных программ без рекламных фотоснимков и подвижных изображений. В этом способе они отличаются.

ячейки ключа, записанных в программной зоне, могут содержать данные ключа только для музыкальных программ без рекламных фотоснимков и подвижных изображений. В этом способе они отличаются.