Изобретение относится к радиотехнике, а именно к криптографической технике, и может быть использовано в системах радиосвязи для защиты информации от несанкционированного доступа.

Защита информации является актуальной современной проблемой. В криптологии реализуются как математические, так и технические методы повышения защиты передаваемой информации. К.Шенноном [1] доказана возможность абсолютного засекречивания информации, когда ключ имеет такую же длину, как и закодированные с помощью его сообщения. Но реализации этих идей наталкиваются на значительные технические сложности. В настоящее время используются различные методы повышения криптостойкости систем связи, например маскировка передаваемых сигналов с помощью помех и сложной модуляции, применение скрытых частотно-временных параметров, волновой криптографии с использованием квантовых эффектов. Но только последний можно отнести к классу теоретически надежных.

Метод квантовой криптографии [2] (аналог изобретения) ограничен применением только линиями связи типа оптоволоконного кабеля и вакуумированных труб. Квантовые эффекты проявляются при очень малых интенсивностях сигналов, при которых, как показано в [3], трудно однозначно установить причину ошибок передачи - являются ли они следствием влияния помех или отбора энергии при подслушивании канала. Другой недостаток является продолжением достоинств метода: при подключении криптоаналитика, свойства канала позволяют распознать это подключение, но при больших расстояниях канал связи может быть практически всегда парализован противником.

Волновая криптография [3] (прототип изобретения) основана на применении корреляционного метода синхронной генерации ключа. Синхронная генерация ключа осуществляется за счет того, что каждый абонент передает один из двух сигналов, имеющих разные комбинационные частоты и антикоррелированные фазы другому абоненту, а второй сигнал оставляет у себя в качестве скрытого опорного параметра, с которым сравнивает сигнал, принятый от другого абонента. Скрытой должна быть и частота накачки параметрических генераторов, синхронизирующая работу всей системы. Результаты сравнения каждой пары сигналов являются случайными функциями времени, но их корреляцией могут управлять оба абонента. Система волновой криптографии обеспечивает практическую криптостойкость за счет того, что знания открытых параметров (передаваемых сигналов) не достаточно для синхронизации с нею системы криптоаналитика. В классической задаче криптологии, [4] согласно правилам впервые сформулированными Керкхоффом, считается, что криптоаналитику известен весь механизм шифрования, кроме значения секретного ключа. В данном случае, использование для генерации ключа скрытых параметров не позволяет решить классическую задачу криптологии в чистом виде, и, при наличии идентичной приемопередающей аппаратуры, криптоаналитик сможет за некоторое конечное время расшифровать информацию.

Задачей изобретения является обеспечение теоретической криптостойкости при передаче информации в открытом радиоканале. Задача решается путем использования для шифрования и дешифрования информации, природного случайного процесса - последовательных измерений случайного времени распространения сигнала на двух концах метеорной радиолинии. В этом случае ключ не передают от одного абонента к другому, а создают на передающей и приемной сторонах метеорного радиоканала одновременно путем измерения одного и того же случайного процесса, который не доступен криптоаналитику (другому абоненту) и тем самым обеспечивают теоретическую криптостойкость.

В работах [5-7] показано, что метеорный канал обладает тремя, не обнаруженными пока в других радиоканалах одновременно, свойствами:

- взаимность (одинаковое с экспериментально доказанной точностью в доли наносекунды время распространения сигнала τ в обоих направлениях в пределах одного метеорного отражения: (τAB, τBA), где A и В пункты линии связи, Δτ=|τAB-τBA|≤10-9 с;

- высокая стабильность условий распространения в пределах одного отражения (экспериментально показано, что фазовая нестабильность, вызванная ветровым сносом метеорного следа, составляет

- большой разброс времени распространения δτ от метеора к метеору, обусловленный случайными координатами следа метеорной ионизации.

Используя высокую стабильность и взаимность условий метеорного радиоканала, можно по метеорному каналу обеспечить высокую синхронность шкал времени. Далее, опираясь на единую высокоточную шкалу времени, можно измерить время распространения (измеренное на пути приемопередатчик А - зеркальная точка метеорного следа М - приемопередатчик В) для конкретного метеора с такой же, как и при синхронизации шкал времени, точностью. Свойство взаимности метеорного канала позволяет такое измерение сделать на обоих концах радиолинии, связывающей обменивающихся конфиденциальной информацией корреспондентов. Эти два измерения с точностью до шумовой погрешности будут одинаковыми. Последовательность таких измерений создаст на двух концах радиолинии ключ.

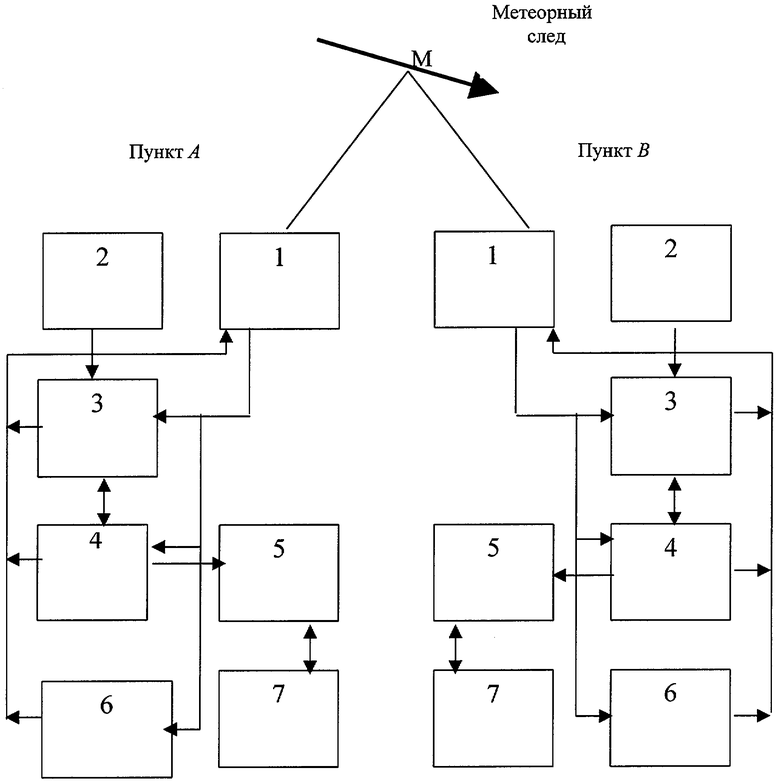

На чертеже представлена функциональная схема, иллюстрирующая метеорный способ защиты информации. На функциональной схеме изображены два идентичных комплекта аппаратуры защиты информации, расположенные в пунктах А и В.

В комплект аппаратуры входит:

1. Приемопередатчик.

2. Хранитель частоты и времени.

3. Измеритель привязки времени.

4. Измеритель времени распространения.

5. Шифратор-дешифратор.

6. Блок синхронизации.

7. Интерфейс "вход-выход".

Приемопередатчик 1 пункта А приспособлен к работе в метеорном канале так, что на приеме он способен обнаруживать метеорные радиосигналы от приемопередатчика 1 пункта В, работающего в режиме передачи зондирующих сигналов, в тот момент, когда уровень сигнала превысит порог обнаружения. После обмена сигналами синхронизации 6 включаются измерители привязки времени 3 для определения расхождения шкал времени двух хранителей частоты и времени 2. Измеритель 3 после фильтрации неравномерных и неравноточных измерений, доставляемых метеорным каналом, обеспечивает управление шкалой времени одного из пунктов, например, пункта В по шкале времени пункта А.

После этого включается система измерения времени распространения в прямом и обратном направлениях. Для этого в устройствах "измеритель времени распространения" 4 формируются специальные зондирующие сигналы, которые передаются через метеорный след навстречу друг другу. Они принимаются соответственно в пунктах А и В, и тем самым измеряется их временное положение относительно собственных шкал времени, которые к этому моменту совпадают с высокой точностью. Соответственно, с высокой точностью будут совпадать и результаты этих двух измерений. Для измерения времени распространения τ может быть использован любой принцип измерения временного положения сигнала в радиоканале [8-9]. В частности могут быть использованы одиночные импульсы малой длительности или широкополосные сигналы с большой базой. Точность определения τ при согласованной фильтрации, в этом случае, будет определяться шириной полосы пропускания радиоканала. Однако высокая фазовая стабильность и взаимность метеорного канала позволяют использовать для измерения τ фазовый многочастотный метод.

Если теперь отбросить младшие разряды этих результатов, страдающие от ошибок измерений, то в двух пунктах А и В получают два совершенно одинаковых и в то же время случайных числа. Операции шифрования и дешифрования осуществляются в блоке "шифратор-дешифратор" 5.

Для передачи самой информации можно использовать тот же метеорный канал, что и для измерений. Также может быть использован любой другой канал передачи информации. В этом случае используют интерфейс вход - выход 7.

Взаимная привязка двух случайных последовательностей друг к другу и к единому времени гарантируется метеорной системой синхронизации шкал времени.

В любом другом пункте С получить такую же случайную последовательность невозможно, даже если там будет использоваться аналогичная измерительная аппаратура. При других координатах пункта С будет другая точка отражения на метеорном следе М', как следствие принципа зеркальности метеорного распространения радиоволн и, следовательно, другое время распространения с другими измеряемыми фазами. Более того, в большинстве случаев расположения пункта С общих метеоров может не быть вовсе, поскольку на радиолиниях АВ и АС в каждой будут регистрироваться свои метеоры, удовлетворяющие принципу зеркальности.

Разброс δτ величины времени распространения сигнала от метеора к метеору τ составляет сотни микросекунд. Он несколько больше на коротких радиолиниях и меньше на длинных, однако это уменьшение на больших радиолиниях незначительное и проявляется при дальностях больше 1500 км. Экспериментально доказано, что погрешность синхронизации шкал времени и погрешности измерения времени задержки сигналов δt во встречных каналах могут быть уменьшены до 1 наносекунды [6]. Уменьшение погрешности обеспечивается высокой взаимностью условий распространения радиоволн в метеорном радиоканале [5] и использованием фазовых методов измерения времени прихода многочастотного сложного сигнала [7].

При измерении времени распространения с точностью δt весь диапазон разброса времени распространения даст  реализации случайного процесса. Таким образом, каждому измерению может быть приписано случайное двоичное число с числом разрядов, равным m=log2(N0-1). Число m назовем длиной ключа. Такой объем информации, совершенно защищенной по Шеннону, может быть передан за одну метеорную вспышку (один элементарный сеанс прерывистой связи).

реализации случайного процесса. Таким образом, каждому измерению может быть приписано случайное двоичное число с числом разрядов, равным m=log2(N0-1). Число m назовем длиной ключа. Такой объем информации, совершенно защищенной по Шеннону, может быть передан за одну метеорную вспышку (один элементарный сеанс прерывистой связи).

Рассмотрим пример, практически реализуемой на данный момент, метеорной системы синхронизации, обеспечивающей точность в 1 наносекунду (10-9 с). Для метеорной радиолинии длиной 1100 км, среднее время распространения составляет  разброс времени распространения составляет δτ=τmax-τmin=0,6·10-3 с. Таким образом, в данном случае длина ключа будет равна m=19.

разброс времени распространения составляет δτ=τmax-τmin=0,6·10-3 с. Таким образом, в данном случае длина ключа будет равна m=19.

Оценим влияние ветра на точность измерения фазы. Относительная ошибка измерения фазы δϕ за счет ветрового сноса на обоих концах линии связи составит:  Так на частоте 57 МГц такая ошибка в измерении фазы соответствует временной невзаимности в 7·10-11 с и ей можно пренебречь.

Так на частоте 57 МГц такая ошибка в измерении фазы соответствует временной невзаимности в 7·10-11 с и ей можно пренебречь.

Объем передаваемой информации, с гарантированной (по Шеннону) защитой, за время существования метеорного радиоотражения определяется соотношениями между величиной разброса времени распространения сигналов и точностью его измерения. За конечный интервал времени объем защищенной информации будет определяться частотой метеорных отражений, которая зависит от энергетики приемопередающего оборудования.

Положительный эффект настоящего изобретения заключается в следующем:

- с теоретической надежностью решается проблема передачи ключа;

- ключ не передается по линии связи, а синхронно измеряется у каждого из двух абонентов;

- до окончания процедуры аутентификации ключ не известен, он не хранится, используется однократно, автоматически уничтожается после использования;

- ключ генерируется в форме случайной последовательности чисел "0", "1", размер ключа неограничен, а производительность его генерации определяется точностью синхронизации и средней численностью регистрируемых метеорных отражений;

- случайность ключа создается не программно, а определяется случайными флуктуациями времени распространения радиосигналов от метеора к метеору;

- система защищена от подслушивания за счет специфического свойства метеорного распространения радиоволн - зеркальности отражения.

Таким образом, предложен перспективный способ метеорной криптографии, который может быть использован:

- для защиты персональной информации, отправляемой по открытым каналам связи,

- для корпоративного обмена защищенной информацией фирм с территориально разнесенными филиалами,

- в банковском деле для обеспечения безналичных банковских операций, а также для кардинального решения проблемы электронной подписи,

- для обмена защищенной информацией между правительственными организациями центра и регионов,

- для решения некоторых задач в работе спецслужб,

- для решения некоторых оборонных задач.

Теоретический расчет, разработка и экспериментальная проверка отдельных элементов системы защиты информации в метеорном радиоканале проведены на кафедре радиофизики Казанского государственного университета.

Источники информации

1. Шеннон К.Э. Теория связи в секретных системах. - Работы по теории информации и кибернетике. М.: ИЛ, 1963, с.333-402.

2. Беннет Ч.Г., Брассар Ж., Экерт А.К. Квантовая криптография. - В мире науки, 1992, №11-12, с.130-139.

3. Евдокимов Н.В., Клышко Д.Н., Комолов В.П., Комолов П.В., Ярочкин В.А. Корреляцционная система передачи и приема телеграфных сообщений. - 1998, Бюл. №22. (Прототип).

4. Месси Д.Л. Введение в современную криптологию. - ТИИЭР, 1988, т.176, №5, с.24-42.

5. Базлов А.Е. и др. Экспериментальные исследования невзаимности метеорного радиоканала // Изв. вузов. Радиофизика, 1992. - Т.35. - N1. - с.94-96.

6. Дудник Б.С., Кащеев Б.Л., Коваль Ю.А. и др. Новый комплекс аппаратуры сличений эталонов времени и частоты по радиометеорному каналу // Измерительная техника, 1986, N 4, с.15-16.

7. Кащеев Б.Л., Коваль Ю.А., Кундюков С.Г. Фазовая радиометеорная аппаратура сличения шкал времени // Измерительная техника, 1998. - №5 - с.27-30.

8. Леонов А.И., Фомичев К.И. Моноимпульсная радиолокация. М.: Советское радио, 1970.

9. Казаринов Ю.М. и др. Радиотехнические системы. М.: Советское радио, 1968.

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ ЗАЩИТЫ ИНФОРМАЦИИ | 2007 |

|

RU2370898C2 |

| СПОСОБ ЗАЩИТЫ ИНФОРМАЦИИ | 2008 |

|

RU2423800C2 |

| СПОСОБ ЗАЩИТЫ ИНФОРМАЦИИ | 2012 |

|

RU2527734C2 |

| Способ повышения достоверности передаваемой радиосигналом информации | 2020 |

|

RU2744105C1 |

| КОРРЕЛЯЦИОННАЯ СИСТЕМА ПЕРЕДАЧИ И ПРИЕМА ТЕЛЕГРАФНЫХ СООБЩЕНИЙ | 1996 |

|

RU2117402C1 |

| АППАРАТУРА МЕТЕОРНОЙ СВЯЗИ | 2019 |

|

RU2710286C1 |

| СПОСОБ СИНХРОНИЗАЦИИ ШКАЛ ВРЕМЕНИ | 2017 |

|

RU2662642C1 |

| ПОРОЖДЕНИЕ ШИФРОВАЛЬНЫХ КЛЮЧЕЙ В СЕТЯХ РАДИОСВЯЗИ | 1996 |

|

RU2187897C2 |

| СПОСОБ ОДНОКАНАЛЬНОЙ РАДИОСВЯЗИ | 2019 |

|

RU2719541C1 |

| СПОСОБ ОБНАРУЖЕНИЯ И ИСПРАВЛЕНИЯ ФАЛЬСИФИКАЦИЙ ФОНОГРАММ НА ОСНОВЕ ПРЕДСТАВЛЕНИЯ ХУРГИНА-ЯКОВЛЕВА | 2014 |

|

RU2584493C2 |

Изобретение относится к радиотехнике, а именно к криптографической технике. Техническим результатом изобретения является разработка способа дистанционной генерации ключа, в которой ключ не передается от одного абонента к другому, а создается на передающей и приемной сторонах метеорного радиоканала одновременно путем измерения одного и того же случайного процесса, который не доступен криптоаналитику (другому абоненту). Принцип генерации ключа состоит в том, что на приемном и передающем пунктах системы метеорной связи измеряется случайная для данного метеорного радиоотражения характеристика - время распространения сигнала от передатчика к приемнику. 1 ил.

Способ защиты информации в метеорном радиоканале, основанный на обнаружении метеорных зондирующих радиосигналов от приемопередатчиков в пунктах А и В, на обмене сигналами синхронизации для привязки времени и шифровании и дешифровании сообщений с использованием ключа, отличающийся тем, что после обмена сигналами синхронизации и привязки времени измеряют время распространения зондирующих сигналов в прямом и обратном направлениях, которое приписано случайному двоичному числу в виде случайной последовательности, являющейся ключом, который синхронно генерируется на обоих концах радиолинии и используется для шифрования и дешифрования сообщений.

| ЕВДОКИМОВ Н.В | |||

| и др | |||

| Корреляционная система передачи и приема телеграфных сообщений | |||

| М.: Связь, 1998, с.97-103 | |||

| Устройство для передачи информации во взаимном двустороннем радиоканале | 1986 |

|

SU1462498A1 |

| US 5119500 A, 02.06.1992 | |||

| СПОСОБ ПЕРЕДАЧИ ДАННЫХ В ПАКЕТНОЙ СЕТИ МЕТЕОРНОЙ СВЯЗИ | 2001 |

|

RU2211533C2 |

| Способ измерения внеатмосферной скорости метеорного тела | 1989 |

|

SU1689898A1 |

Авторы

Даты

2005-12-10—Публикация

2004-02-25—Подача