Предшествующий уровень техники

Всемирная паутина (World Wide Web) облегчила потребителям и поставщикам поиск друг друга. Потребители используют поисковые машины и поиск по ключевым словам для нахождения поставщиков нужных товаров и услуг. Web-сайты и другие средства доступа к ресурсам в реальном времени позволяют потребителям просматривать результаты для поиска конкретных поставщиков. Поставщики могут использовать оплаченный поиск или платить за рекламное место, чтобы предоставить потенциальным потребителям информацию о своих товарах и услугах.

Несмотря на огромное количество информации, которую можно получить через Интернет, многие потребители все еще предпочитают говорить с живым человеком, чтобы уточнить детали, получить дополнительную информацию и совершить покупку. В то время как основным средством связи все еще служат традиционные коммутируемые телефонные линии (PSTN), популярность обретает и использование голосовой связи поверх IP (VoIP).

VoIP представляет собой технологию, которая позволяет пользователям выполнять телефонные звонки посредством широкополосного Интернет-соединения вместо обычных телефонных линий PSTN. Некоторые услуги с использованием VoIP могут дать возможность пользователям совершать телефонные звонки только другим пользователям VoIP. Однако многие услуги позволяют пользователям также звонить по любому телефонному номеру, включая местные, междугородные, мобильные и международные номера. В то время как некоторые услуги работают только через компьютер или специальный VoIP-номер, другие позволяют использовать традиционный телефон через адаптер.

Для продвижения VoIP провайдеры услуг искали способы сделать VoIP более удобным и эффективным в использовании. Например, некоторые провайдеры VoIP предлагают технологию, которая идентифицирует соответствующие телефонные номера в контенте Интернет, выделяя найденный на web-странице телефонный номер и ассоциируя с ним гиперссылку, что позволяет пользователю инициировать телефонный вызов по выделенному номеру.

Интерактивная реклама стала шире использовать преимущества VoIP. Например, рекламодатели могут предоставлять гиперссылку на телефонный номер поставщика, и щелчок мышью по этой ссылке инициирует звонок поставщику в рамках так называемой модели click-to-call (C2C) («щелкнуть для вызова»). Поставщики могут также подписаться на данную услугу, используя модель pay-per-click («оплата за щелчок») (PPC), когда с поставщика счисляется оплата каждый раз, когда потребитель щелкает по ссылке, рекламирующей этого поставщика. Поскольку потребители, вероятно, предпочли бы избежать платы за телефонный вызов, поставщик может приобрести бесплатный телефонный номер и таким образом сам платить за входящие вызовы потребителей.

Это, однако, ведет к возможному возникновению проблемы, поскольку телефонные спамеры могут злоупотреблять системой, совершая множество звонков поставщику либо индивидуально, либо как часть компьютеризованной схемы набора номера, как часть кампании телемаркетинга, или, что еще хуже, с целью намеренного нарушения нормальной работы, направленного против конкретного поставщика его конкурентом.

Сущность изобретения

Настоящее изобретение облегчает применение приложений VoIP (или другой системы связи) с использованием гиперссылок в пользовательском интерфейсе для инициации телефонных вызовов от web-ориентированного пользователя предпочтительно поставщику товаров и/или услуг. Когда пользователь щелкает по выделенному (подсвеченному) телефонному номеру, коммуникационному приложению предоставляется телефонный номер, связанный с этой ссылкой. Однако перед установлением вызова пользователь также запрашивается о телефонном номере, по которому должен быть сделан обратный вызов, для сопряжения сторон вызова, и выполняется оценка критериев злоупотребления по отношению к этому телефонному номеру. Если критерии злоупотребления удовлетворены, соединения вызова не происходит.

В одном из вариантов осуществления настоящего изобретения при проверке первого критерия злоупотребления подсчитывается количество случаев, когда обратный вызов пользователю остался без ответа. Если это количество превышает некий заранее заданный порог, то на пользователя будет наложено ограничение по соединению вызова. Например, если пользователь не отвечает на три обратных вызова, то пользователь может быть ограничен на определенный период времени, например на тридцать минут. Если тот же вариант злоупотребления повторяется, например, в течение двадцати четырех часов, то ограничение может быть увеличено или стать постоянным. Ограничения могут быть занесены в «черный список», который ведет система связи.

В другом варианте осуществления второй критерий злоупотребления предполагает подсчет количества вызовов по одному и тому же телефонному номеру. Если это количество превышает некий заранее заданный лимит, то накладывается ограничение, и соединение вызова не осуществляется. Ограничение может налагаться на телефонный номер web-ориентированного пользователя или на целевой телефонный номер. Или же если это количество превышает некий заранее заданный лимит за определенный период времени, то на пользователя будет наложено ограничение в плане соединения вызова. Например, если пользователь пытается неоднократно осуществлять вызов к одному и тому же поставщику, предположим, тридцать раз в течение трех минут, то на пользователя может быть наложено ограничение на некоторое время, например на десять минут. Если тот же вариант злоупотребления повторяется, например, в течение двадцати четырех часов, ограничение может быть увеличено или стать постоянным.

Данное изложение сущности изобретения предназначено для того, чтобы представить в упрощенной форме подборку концепций изобретения, которые разъясняются ниже в подробном описании изобретения. Данное изложение сущности изобретения не предназначено ни для определения ключевых признаков или существенных признаков заявленного изобретения, ни для использования в качестве средства определения объема притязаний заявки.

Перечень чертежей

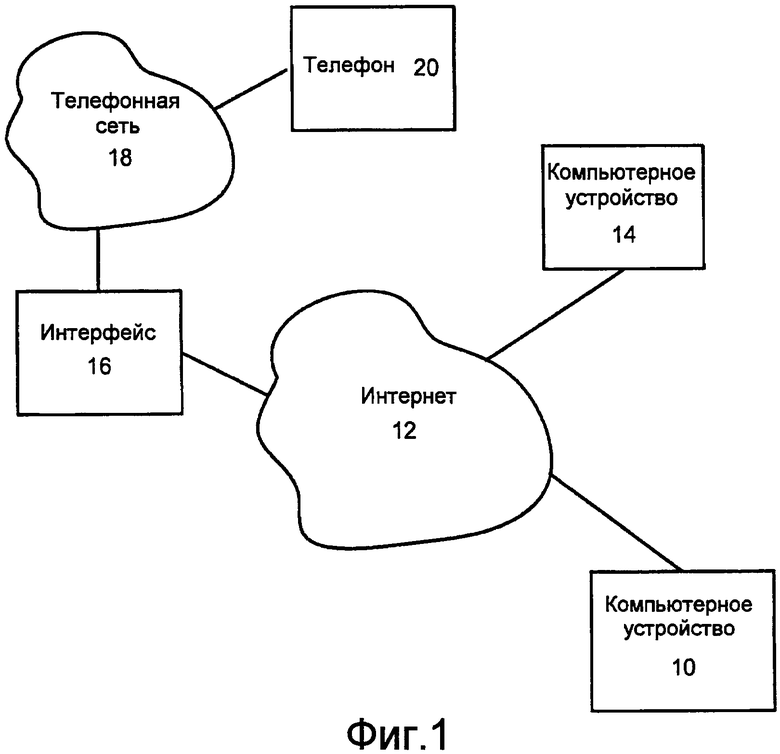

Фиг.1 - структурная схема, иллюстрирующая одно осуществление системы, которая обеспечивает голосовую связь по сети.

Фиг.2 - структурная схема, иллюстрирующая одно из осуществлений типичной компьютерной системы.

Фиг.3 - структурная схема, иллюстрирующая более детальное осуществление системы голосовой связи по фиг.1.

Фиг.4 - пример web-страницы, отображающей результаты поиска.

Фиг.5 - блок-схема последовательности операций, описывающая одно из осуществлений процесса использования гиперссылок с системой связи.

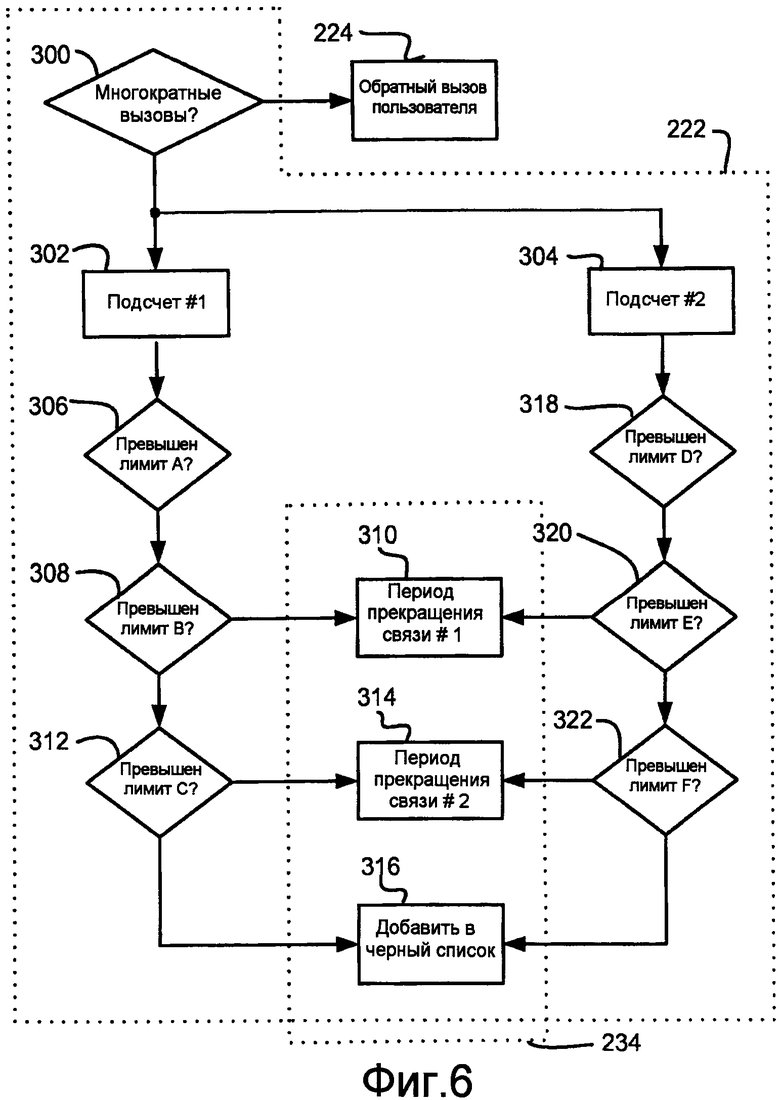

Фиг.6 - блок-схема последовательности операций, описывающая одно из осуществлений процесса, реализуемого системой голосовой связи по фиг.3 в качестве реакции на выбор гиперссылки на web-странице.

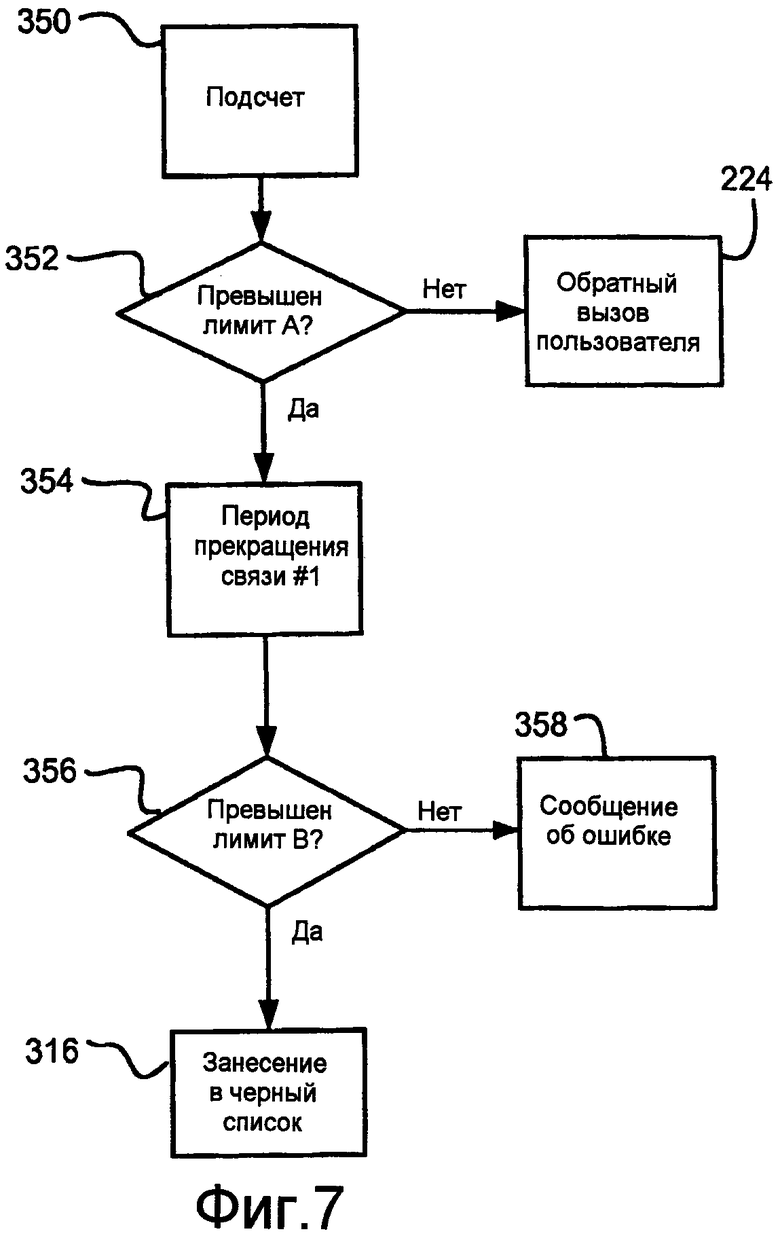

Фиг.7 - блок-схема последовательности операций, описывающая другое осуществление процесса, реализуемого системой голосовой связи по фиг.3 в качестве реакции на выбор гиперссылки на web-странице.

Подробное описание

Настоящая заявка описывает использование приложения VoIP для инициации телефонных вызовов от web-ориентированных пользователей. В одном осуществлении web-страница включает гиперссылку вызова, при щелчке мышью пользователем по которой начинается процесс вызова по телефонному номеру, связанному с этой гиперссылкой. Пользователь запрашивается ввести телефонный номер, по которому ему/ей желателен обратный вызов. Если введенный пользователем телефонный номер не находится в списке номеров с наложенными ограничениями, который запрещает вызовы по данному номеру или с него, то выполняется соединение вызова посредством сопряжения телефонного номера пользователя с телефонным номером, связанным с гиперссылкой вызова.

Преимущественно перед соединением вызова критерии злоупотребления устанавливаются и оцениваются таким образом, что позволяют предотвратить схемы злоупотребления и причинения вреда, включая телефонные розыгрыши и телефонный спам. Если критерии злоупотребления удовлетворяются, соединение вызова не осуществляется. Далее, на телефонный номер злоупотребляющего абонента могут быть наложены ограничения, которые предотвращают новые вызовы от данного абонента на некоторый период времени. Или же ограничения могут быть наложены на целевой телефонный номер. Один из критериев злоупотребления отслеживает количество случаев, когда обратные вызовы по указанному web-ориентированным пользователем телефонному номеру остались без ответа. Поскольку странно давать телефонный номер, а затем не отвечать по нему, когда система осуществляет обратный вызов для сопряжения вызова, при соответствии критерию на телефонный номер пользователя налагается ограничение. Другой критерий злоупотребления отслеживает многократные вызовы по одному и тому же телефонному номеру в течение короткого периода времени. Если критерий удовлетворяется, то ограничения могут быть наложены на телефонный номер пользователя или на целевой телефонный номер. Критерии могут задаваться таким образом, чтобы сформировать несколько уровней ограничений, если пользователь идентифицирован как злоупотребляющий. Например, первое ограничение может иметь ограниченный срок действия, второй уровень ограничения может продолжаться более длительное время, третий уровень ограничения может быть постоянным.

На фиг.1 показана общая структурная схема одного осуществления системы, обеспечивающей связь (например, VoIP) по сети, где компьютерное устройство 10 осуществляет связь с сетью 12, например Интернетом. Компьютерное устройство 10 может быть любым подходящим компьютерным устройством, включая персональный компьютер, ноутбук, портативное устройство, мобильный телефон и т.д. Компьютерное устройство 10 содержит соответствующее программное обеспечение и/или аппаратное обеспечение для осуществления связи по Интернету 12. Например, компьютерное устройство 10 может содержать программное приложение VoIP, которое осуществляет связь через сетевой интерфейс.

Фиг.1 показывает также компьютерное устройство 14 и интерфейс 16, осуществляющий связь с Интернетом 12. Интерфейс 16 связан также с телефонной сетью 18. Компьютерное устройство 14 может быть любым типом компьютерного устройства, которое может осуществлять связь с другими компьютерными устройствами. Телефонная сеть 18 - хорошо известная телефонная коммутируемая сеть общего пользования (PSTN). Интерфейс 16 содержит аппаратные средства, которые обеспечивают интерфейс между действующей телефонной сетью 18 и сетью передачи данных Интернет 12. Например, интерфейс 16 может быть одним или более компьютером, которые принимают VoIP-связь через Интернет 12 и переносят эту связь в телефонную сеть 18, а также переносят голосовую связь из телефонной сети 18 в VoIP-связь по Интернету 12. Предполагается, что пользователь компьютерного устройства 10 инициирует телефонный вызов с использованием технологии VoIP другому пользователю компьютерного устройства 14, или пользователю стандартного, беспроводного или сотового телефона по телефонной сети 18. В других осуществлениях пользователь, инициирующий телефонный вызов, может использовать стандартный телефон с адаптером, а не компьютерное устройство 10.

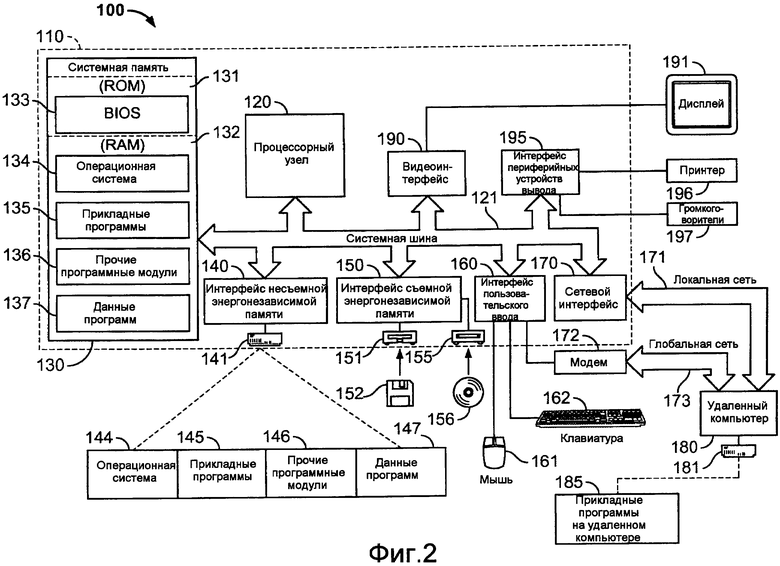

Фиг.2 показывает вариант соответствующего общего компьютерного окружения 100, которое может быть использовано для реализации некоторых из компонентов, показанных на фиг.1. Например, компьютерная система 100 может быть использована для реализации компьютерного устройства 10, компьютерного устройства 14 или интерфейса 16. Следует заметить, что компьютерная система 100 является только одним примером подходящего компьютерного окружения и не предназначена для того, чтобы налагать какие-либо ограничения на область применения или функциональные возможности описанной технологии. Не следует также полагать, что компьютерная система 100 каким-либо образом зависит или ограничена особенностями одного компонента или любой комбинации компонентов, показанных в примерном рабочем окружении 100.

Описанные технологии могут быть реализованы во множестве окружений и конфигураций компьютерных систем общего или специального назначения. Варианты хорошо известных компьютерных систем, окружений и/или конфигураций, которые подходят для использования, включают в себя, но не в ограничительном смысле, персональные компьютеры, серверы, портативные или компактные устройства, электронные секретари, телефоны (проводные, беспроводные или сотовые), микропроцессорные системы, системы на основе микропроцессоров, телеприставки, программируемую бытовую электронику, сетевые персональные компьютеры, миникомпьютеры, универсальные вычислительные машины, распределенные компьютерные окружения, которые содержат любые из перечисленных систем или устройств и т.п.

Система может быть описана в общем контексте машиноисполняемых инструкций, таких как программные модули, исполняемые компьютеры. В число программных модулей входят процедуры, программы, объекты, компоненты, структуры данных и т.д., которые выполняют конкретные задачи или реализуют некие абстрактные типы данных. Система может также быть реализована в распределенном компьютерном окружении, где задачи выполняются удаленными обрабатывающими устройствами, которые связаны сетью связи. В распределенном компьютерном окружении программные модули могут располагаться как на локальных, так и на удаленных компьютерных носителях данных, в том числе в запоминающих устройствах.

На фиг.2 примерное компьютерное окружение содержит компьютер 110 общего назначения. Компоненты компьютера 110 могут содержать, но не в ограничительном смысле, процессорный узел 120 (который может состоять из множества процессоров), системную память 130 и системную шину 121, которая соединяет различные компоненты системы, в том числе системную память, с процессорным узлом 120. Системная шина 121 может относиться к любому из нескольких типов структур, включая шину памяти или контроллер памяти, шину периферийных устройств или локальную шину с использованием любой из разнообразия шинных архитектур. В качестве варианта, но не ограничения, такие архитектуры включают в себя шину архитектуры Промышленного стандарта (ISA), шину Микроканальной архитектуры (MCA), шину Расширенной ISA (EISA), локальную шину Ассоциации стандартизации видеоэлектроники (VESA) и шину Межсоединения периферийных компонентов (PCI), которая известна также как шина расширения.

Компьютер 110 обычно содержит различные машиночитаемые носители. К машиночитаемым носителям относятся любые носители, к которым компьютер 110 может осуществить доступ, и которые включают в себя как энергозависимые, так и энергонезависимые носители, как съемные, так и несъемные носители. В качестве варианта, но не ограничения, в число машиночитаемых носителей могут входить компьютерные носители данных и среды связи. В число компьютерных носителей данных входят как энергозависимые, так и энергонезависимые, как съемные, так и несъемные носители, реализованные любым способом или технологией для хранения информации, такой как машиночитаемые инструкции, структуры данных, программные модули или другие данные. В число компьютерных носителей данных входят, помимо других, RAM, ROM, EEPROM, флэш-память, CD-ROM, универсальные цифровые диски (DVD) или другие устройства на оптических дисках, магнитные кассеты, магнитная лента, магнитные диски или другие устройства хранения на магнитных носителях, или любые другие средства, которые могут использоваться для хранения нужной информации, и к которым может обращаться компьютер 110. Среды связи обычно воплощают машиночитаемые инструкции, структуры данных, программные модули или другие данные в модулированном информационном сигнале, таком как несущая или другие механизмы транспортировки, и охватывают любые среды доставки информации. Термин «модулированный информационный сигнал» означает сигнал, одна или более характеристик которого установлены или изменяются для кодирования содержащейся в сигнале информации. Как вариант, но не ограничение, среды связи включают в себя проводные среды, такие как проводная сеть или прямое проводное соединение, а также беспроводные среды, такие как акустические, радиочастотные, инфракрасные и другие беспроводные среды. Комбинации любых из указанных сред и носителей также охватываются понятием «машиночитаемый носитель».

Системная память 130 содержит компьютерные носители данных в виде энергозависимой и/или энергонезависимой памяти, такой как постоянное запоминающее устройство (ROM) 131 и память с произвольным доступом (RAM) 132. Базовая система ввода-вывода 133 (BIOS), содержащая основные процедуры, которые помогают передавать информацию между компонентами внутри компьютера 110, например, во время запуска, обычно хранится в ROM 131. RAM 132 обычно содержит данные и/или программные модули, которые непосредственно доступны и/или в настоящее время обрабатываются процессорным узлом 120. В качестве варианта, но не ограничения, на фиг.2 показаны операционная система 134, прикладные программы 135, другие программные модули 136 и данные программ 137.

Компьютер 110 может также содержать другие съемные/несъемные, энергозависимые/энергонезависимые компьютерные носители данных. Только в качестве варианта, на фиг.2 показаны накопитель 141 на жестких дисках, который осуществляет чтение или запись в отношении несъемных, энергонезависимых магнитных носителей; магнитный дисковод 151, который считывает или записывает в отношении несъемного энергонезависимого магнитного диска 152; и оптический дисковод 155, который выполняет чтение и запись в отношении съемного энергонезависимого оптического диска 156, например CD-ROM или другого оптического носителя. Другие съемные/несъемные, энергозависимые/энергонезависимые компьютерные носители данных, которые в числе прочих могут использоваться в примерном рабочем окружении, включают в себя кассетные магнитные ленты, флэш-карты, универсальные цифровые диски, магнитные ленты с цифровой видеозаписью, твердотельные RAM, твердотельные ROM и т.п. Накопитель 141 на жестких дисках обычно соединен с системной шиной 121 посредством интерфейса несъемной памяти, подобного интерфейсу 140, а магнитный дисковод 151 и оптический дисковод 155 обычно соединены с системной шиной 121 интерфейсом съемной памяти, например интерфейсом 150.

Накопители и дисководы и связанные с ними компьютерные носители данных, перечисленные выше и показанные на фиг.2, обеспечивают хранение машиночитаемых инструкций, структур данных, программных модулей и других данных для программирования процессора (процессоров) для реализации способов, описанных здесь. На фиг.2, например, накопитель 141 на жестких дисках хранит операционную систему 144, прикладные программы 145, другие программные модули 146 и данные программ 147. Заметим, что эти компоненты могут быть теми же или отличаться от операционной системы 134, прикладных программ 135, других программных модулей 136 и данных программ 137. Операционная система 144, прикладные программы 145, другие программные модули 146 и данные программ 147 обозначены здесь другими номерами, чтобы показать, что они, по меньшей мере, являются другими копиями. Пользователь может вводить команды и информацию в компьютер 110 через устройства ввода, такие как клавиатура 162, координатно-указательное устройство 161, обычно называемое «мышь», шаровой манипулятор или сенсорная панель. В число других устройств ввода (не показаны) могут входить микрофон, джойстик, игровой пульт, спутниковая антенна, сканер и т.п. Эти и другие устройства ввода часто соединены с процессорным узлом 120 посредством интерфейса 160 пользовательского ввода, который соединен с системной шиной, но могут быть подключены и через другие интерфейсные и шинные структуры, такие как параллельный порт, игровой порт или универсальная последовательная шина (USB). Монитор 191 или другой тип устройства отображения также подключен к системной шине 121 через интерфейс, например видеоинтерфейс 190. Помимо монитора компьютеры могут также содержать другие периферийные устройства вывода, такие как динамики 197, принтер 196 и др., которые могут быть подключены через интерфейс 190 периферийных устройств вывода.

Компьютер 110 может работать в сетевом окружении с использованием логических соединений с одним или более удаленными компьютерами, например с удаленным компьютером 180. Удаленный компьютер 180 может быть персональным компьютером, сервером, маршрутизатором, сетевым компьютером, одноранговым узлом сети или другим обычным узлом сети и обычно содержит многие или все из элементов, перечисленные для компьютера 110, хотя на фиг.2 показано только запоминающее устройство 181. Логические соединения, отображенные на фиг.2, включают в себя локальную сеть (LAN) 171 и глобальную сеть (WAN) 173, но могут также включать в себя и другие типы сети. Подобные сетевые окружения распространены в офисах, компьютерных сетях предприятий, Интранете и Интернете. В одном осуществлении компьютерное устройство 10 по фиг.1 может быть реализовано посредством компьютерного устройства 110, а компьютерное устройство 14 может быть реализовано посредством удаленного компьютера 180.

При использовании в сетевой среде LAN компьютер 110 соединен с LAN 171 посредством сетевого интерфейса или адаптера 170. При использовании в сетевой среде WAN компьютер 110 обычно содержит модем 172, сетевой интерфейс или другие средства для установления связи по WAN 173, например Интернету. Модем 172, который может быть внутренним или внешним, может быть соединен с системной шиной 121 через интерфейс 160 пользовательского ввода или другой подходящий механизм. В сетевом окружении описанные для компьютера 110 программные модули или их части могут храниться на удаленном запоминающем устройстве. В качестве варианта, но не ограничения, на фиг.2 показаны удаленные прикладные программы 185, хранящиеся на устройстве памяти 181. Следует иметь в виду, что показанные сетевые соединения служат лишь примером, и могут использоваться другие средства установления линии связи между компьютерами.

Одно из осуществлений настоящей системы ориентировано на специальный случай, где web-ориентированный пользователь инициирует телефонный вызов через гиперссылку на web-странице. В этом примере пользователь - это потребитель, а вызов адресован поставщику, хотя вызов может быть адресован и другому лицу или другому абоненту. Гиперссылка является признаком услуги click-to-call («щелкнуть для вызова»), которая предоставляется провайдером услуг связи, и это может быть корпоративный провайдер услуг, такой как MSN®, Yahoo®, AOL® или другие поставщики онлайновых услуг.

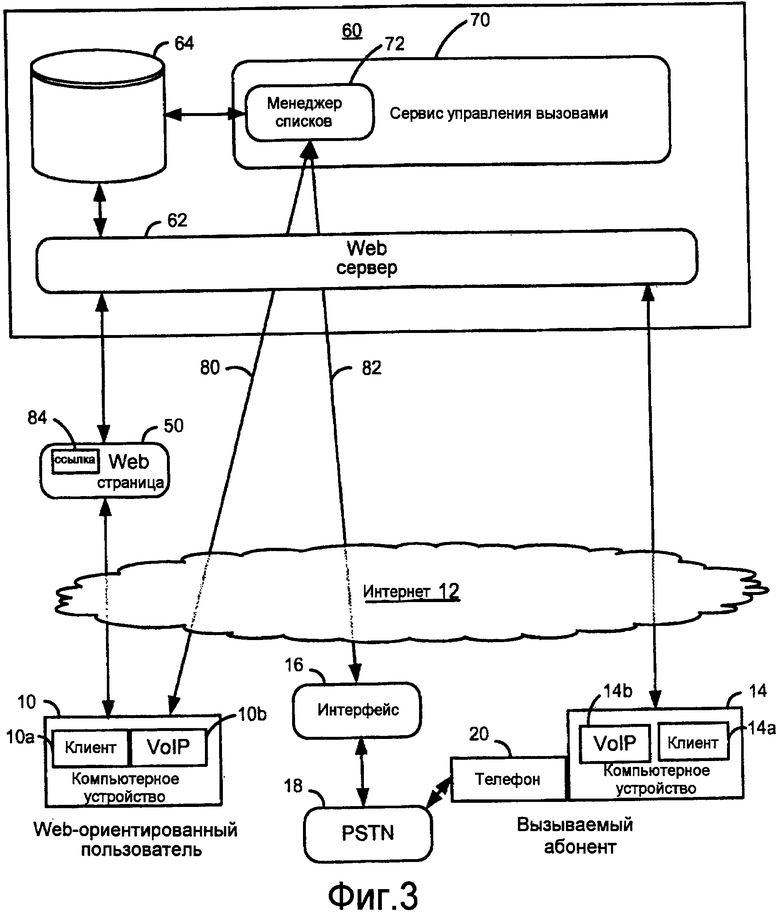

На фиг.3 представлена более детальная иллюстрация типичной системы голосовой связи на основе компьютеров. В этом примере web-ориентированный пользователь использует компьютерное устройство 10, где находится клиентское приложение 10а, например, браузер, и приложение VoIP 10b. Имеется в виду, что клиентское приложение 10а может быть другим типом клиентского приложения, включая, например, клиент мгновенного обмена сообщениями (IM) с возможностями VoIP. В одном осуществлении web-ориентированный пользователь хочет инициировать вызов на целевой телефон 20, который подключен к стандартной сети PSTN 18, и доступ к которому возможен через интерфейс 16. Телефон 20 может быть любым типом стандартного проводного, беспроводного или сотового телефонного аппарата и может принадлежать индивидууму или поставщику, например. В другом осуществлении целевой телефон также может быть основывающимся на web, при этом компьютерное устройство 14 сконфигурировано таким образом, что содержит клиентское приложение 14a, такое как web-браузер, и приложение VoIP 14b.

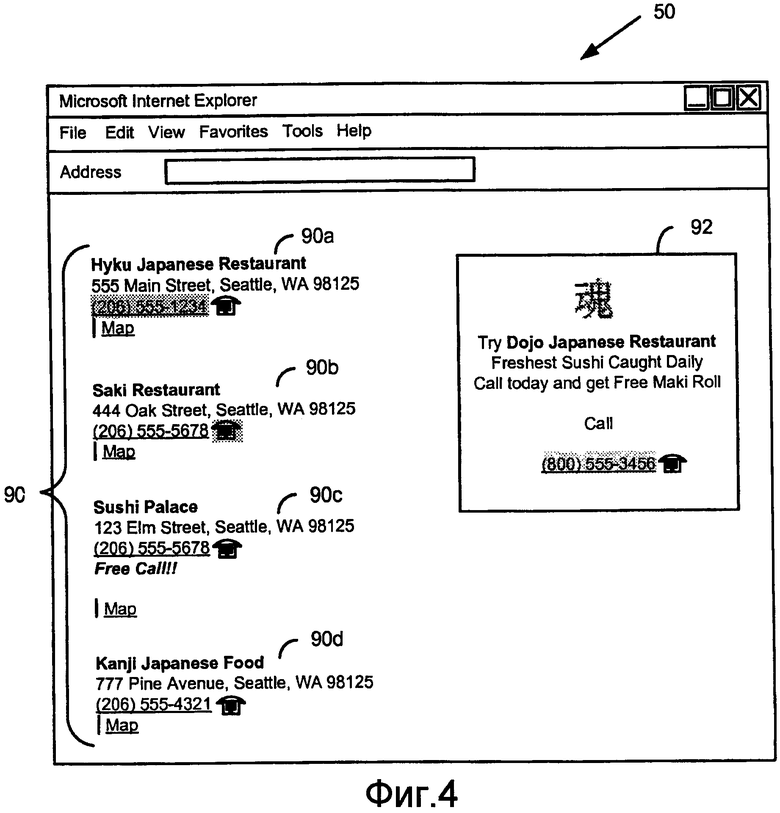

Web-ориентированный пользователь использует компьютерное устройство 10 для доступа к Всемирной паутине посредством браузера 10a, устанавливая связь с Интернетом 12, например, чтобы получить и просмотреть копию web-страницы 50. Web-страница 50 может быть любой страницей из Всемирной паутины, на которой перечислены телефонные номера, например реклама поставщиков или каталожный список. В одном осуществлении web-страница 50 может быть результатом поиска, сгенерированным поисковой машиной. Пример web-страницы с результатами поиска показан на описанной ниже фиг.4.

В некоторых осуществлениях web-страницу 50 генерирует web-сервер 62, который составляет часть провайдера 60 услуг. При этом следует понимать, что web-страница 50 может быть помещена на сервер, который расположен вне провайдера 60 услуг и независим от него. Независимо от того, составляет ли он часть web-сервера 62, или же просто осуществляет связь с web-сервером 62, информация отображается на web-странице 50, обычно обновляется из базы данных 64 провайдера 60 перед представлением на web-странице 50.

В одном осуществлении провайдер 60 услуг применяет бесплатную услугу click-to-call, при этом сам провайдер услуг платит за телефонные вызовы VoIP, выполняемые web-ориентированным вызывающим пользователем по целевому телефонному номеру, в частности, когда телефонный вызов инициируется из рекламного объявления, показанного на web-странице провайдером услуг.

В одном осуществлении поставщики определяют с провайдером уникальный идентификатор, который используется для поставщика(ов), отображаемого на web-странице 50, и этот уникальный идентификатор сравнивается с уникальными идентификаторами, хранящимися в базе данных 64, для определения того, который (если таковой вообще есть) из подлежащих представлению на web-странице 50 поставщиков подписан на услугу click-to-call.

В одном осуществлении поставщик заключает с провайдером 60 услуг соглашение на услугу click-to-call, которая может быть частью услуги pay-per-click, описанной в разделе Предшествующий уровень техники. Например, поставщик может оплачивать провайдеру услуг одну цену за любые размещаемые вызовы VoIP, а также и за рейтинг рекламы поставщика на web-странице. В дальнейших осуществлениях поставщик может платить провайдеру услуг только за демонстрацию его рекламы или за просмотр отчетных данных о вызовах, которые помогают поставщикам следить за рекламной кампанией или оптимизировать персонал для лучшего обслуживания спроса, при этом провайдер услуг покрывает всю стоимость вызовов.

После подписки на услугу click-to-call каждый подписавшийся поставщик заносится в «белый список», который хранится в защищенной базе данных 64 у провайдера 60 услуг. В других осуществлениях белый список может также храниться в базах данных вне провайдера услуг. Для каждого подписавшегося поставщика белый список содержит уникальный идентификатор, который в базе данных поставлен в соответствие наименованию, телефонному номеру и, в некоторых осуществлениях, другой идентификационной информации поставщика. Белый список ведется в актуальном состоянии и обновляется в реальном масштабе времени, чтобы гарантировать, что при размещении и удостоверении рекламы поставщика на основе белого списка он содержит самую последнюю информацию о поставщике и подписке поставщика на услугу click-to-call.

Списки телефонов, представленные на web-странице 50, обычно содержат графические индикаторы, указывающие на функциональную возможность click-to-call. Например, фиг.4 показывает результаты примерного поиска японских ресторанов в Сиэтле, Вашингтон, на web-странице 50. Результаты поиска содержат список 90 кратких рекламных объявлений и занимающее большее пространство рекламное объявление 92. Как показано на фиг.4, услуга click-to-call может быть указана любыми из разнообразия графических индикаторов.

Например, в рекламном объявлении 90a и в занимающем большее пространство рекламном объявлении 92 услуга click-to-call указана с помощью подсвечивания или затенения телефонного номера. Функциональная возможность click-to-call может быть альтернативным или дополнительным образом указана подсвеченным, затененным и/или специальным значком (иконкой), являющимся частью рекламного объявления, как, например, подсвеченная иконка в виде телефона, показанная в рекламном объявлении 90b. В дополнение или вместо этого функциональная возможность click-to-call может быть указана словами «Бесплатный вызов!» или другой фразой, как в рекламном объявлении 90c. Специалисты поймут, что есть много других способов визуального указания потенциальным потребителям функциональной возможности согласно предлагаемой системе.

В некоторых осуществлениях все телефонные номера, указанные на web-странице 50, представляются с индикатором click-to-call. В других осуществлениях индикатор активируется только для тех телефонных номеров, которые подписаны на данную услугу. Так, например, как показано на фиг.4, податель рекламного объявления в позиции 90d упомянутого списка не подписан на услугу, и поэтому его объявление не включает какого-либо графического индикатора для гиперссылки вызова. Однако провайдер услуг может предпочесть предоставление признака click-to-call для всех рекламодателей, выдаваемых на странице результатов поиска или иным образом указываемых на странице 50, независимо от того, оплачивают ли эти рекламодатели специальным образом данную услугу. В таких осуществлениях провайдер услуг может по-прежнему получать доходы от поставщиков, предоставляя демографическую информацию, касающуюся, например, сделанных телефонных вызовов VoIP. Как показано на фиг.4, услуга click-to-call может быть связана с бесплатными телефонными номерами, как показано в занимающем большее место рекламном объявлении 92, а также и с платными номерами, как показано в списке 90 рекламных объявлений.

Web-ориентированные пользователи могут обращаться к содержащей телефонные списки web-странице 50, например, к результатам поиска по каталогам или к объявлениям поставщиков, по сети, например, через Интернет 12. Web-ориентированные пользователи сети, которые хотят установить сеанс телефонной связи с телефонным номером, указанным на web-странице 50, могут выполнить щелчок мышью («кликнуть») по объявлению, телефонному номеру и/или значку, включающему в себя гиперссылку click-to-call и соответствующий индикатор, как показано на web-странице 50.

Гиперссылка 84 вызова, внедренная в web-страницу 50, позволяет пользователю выполнить вызов VoIP с web-страницы или из приложения и позволяет выполнять вызовы с PC на телефон и с PC на PC. Вызов РС-телефон исходит от компьютера 10 и оканчивается на телефоне 20, который может быть проводным или беспроводным телефоном, либо сотовым или спутниковым телефоном. Вызов РС-РС включает в себя речь, видео и, возможно, текстовую информацию. Этот вызов исходит от РС 10 и также оканчивается, например, на РС 14. Таким образом, компьютерное устройство 14 может дополнительно или альтернативно обладать поддержкой VoIP через приложение 14b VoIP. Типы целевых адресов в гиперссылке вызова могут включать в себя телефонный номер, контактную информацию (например, в адресной книге), имя компьютера (например, JohnDoe PC) или IP-адрес (например, 124.38.110.25).

Гиперссылка вызова - хорошо известная функция, предоставляемая провайдерами услуг, и она не будет здесь описываться в деталях. Например, провайдер 60 услуг может иметь службу (сервис) 70 управления вызовами, например Windows Live (http://get.live.com), которая используется для реализации гиперссылки вызова и связанных с ней функций, а также описываемых ниже фильтров. Далее, служба 70 управления вызовами содержит менеджер (средство управления) 72 списков, который реализует фильтры для оценки критериев злоупотребления и координирует обозначение телефонных номеров, хранящихся в белом списке и в черном списке в базе данных 64.

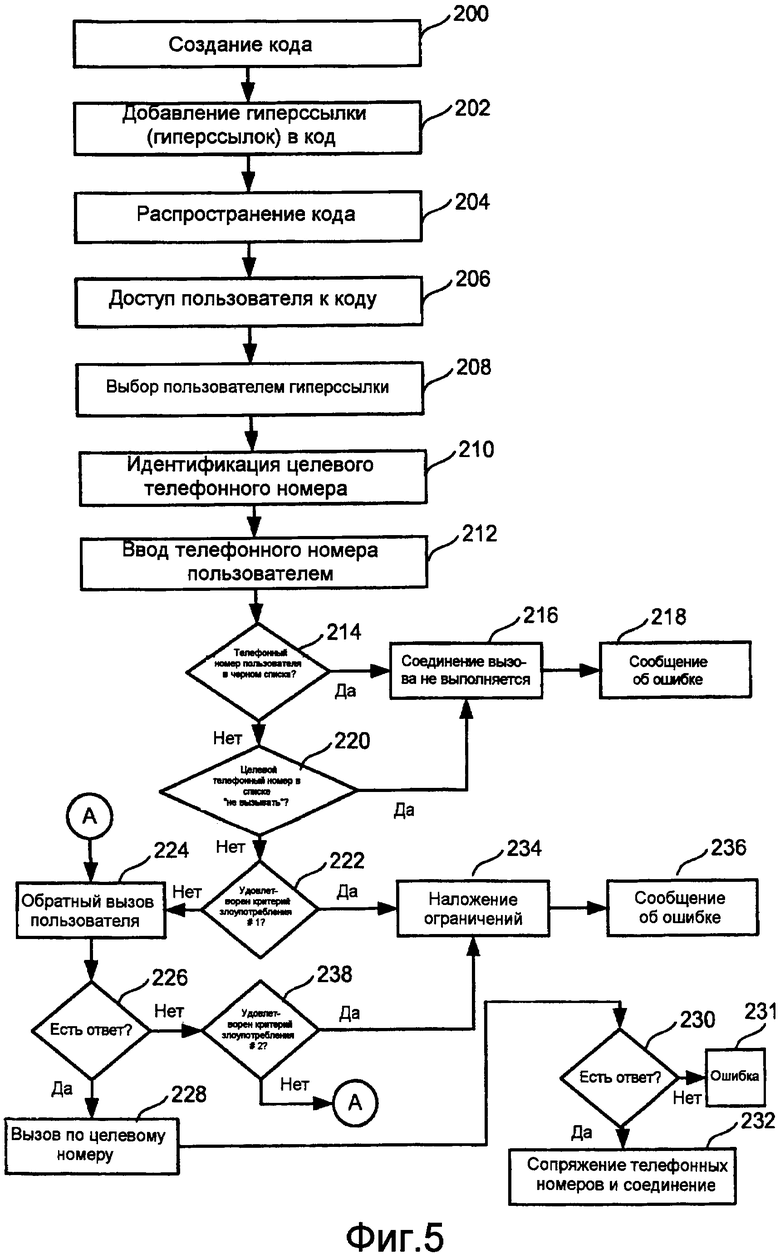

Фиг.5 представляет собой высокоуровневую блок-схему последовательности операции, описывающую одно осуществление процесса использования гиперссылок вызова. На этапе 200 создается код web-страницы или другого интерфейса. На этапе 202 к коду добавляется одна или более гиперссылок. На этапе 204 код распространяется. В одном осуществлении код может рассылаться через Интернет 12, когда пользователи переходят на соответствующий сайт сети. В других осуществлениях код является частью приложения, которое распространяется через Интернет, магазин розничной торговли или другим способом. На этапе 206 пользователь обращается к коду. Например, пользователь может перейти на web-сайт и загрузить одну или более web-страниц или запустить приложение. На этапе 208 пользователь выбирает гиперссылку вызова на web-странице или документе, щелкнув по ней мышью. Например, web-сайт может содержать web-страницу с объявлением определенного ресторана, как на фиг.4, где объявление содержит гиперссылку вызова, помеченную приглашением «Звонок бесплатный!». Щелчок по гиперссылке вызова приводит к тому, что на этапе 210 происходит идентификация и извлечение из базы данных 64 телефонного номера, связанного с гиперссылкой вызова.

В некоторых осуществлениях VoIP щелчок по гиперссылке вызова непосредственно инициирует сеанс телефонной связи VoIP. Однако в настоящем осуществлении по соображениям безопасности щелчок по телефонному номеру на web-странице 50 (этап 208) непосредственно не инициирует сеанс телефонной связи VoIP, даже хотя на этапе 210 целевой телефонный номер был идентифицирован. В противном случае пользователи могут перехватить приведенную гиперссылку телефонного вызова, чтобы выполнить телефонный вызов VoIP с использованием показанной ссылки абоненту, отличающемуся от абонента по целевому телефонному номеру.

Таким образом, в ответ на выбор гиперссылки вызова на этапе 208 и идентификацию целевого номера для системы на этапе 210, на этапе 212 web-ориентированному пользователю представляется всплывающий экран, который запрашивает телефонный номер, по которому для пользователя желателен обратный вызов. После ввода пользовательского телефонного номера для обратного вызова как пользовательский номер обратного вызова, так и целевой телефонный номер сравниваются со списками ограничений, хранящимися в базе данных 64. Таким образом, на этапе 214 телефонный номер пользователя сравнивается с «черным списком» ограниченных номеров в базе данных 64. Если телефонный номер пользователя находится в черном списке, то на этапе 216 соединения вызова выполняться не будет, и на этапе 218 пользователь получит сообщение об ошибке. Аналогично, на этапе 220 связанный с гиперссылкой вызова целевой телефонный номер также проверяется по списку «не вызывать», хранящемуся в базе данных 64. Если целевой телефонный номер занесен в список «не вызывать», то на этапе 216 соединение вызова не выполняется, и пользователь на этапе 218 получает сообщение об ошибке.

Если ни на один из этих телефонных номеров не наложены ограничения, то на этапе 222 происходит оценка заранее заданного первого критерия злоупотребления. Первый критерий злоупотребления может быть реализован в виде одного или более программных фильтров, как подробно описано при рассмотрении фиг.6 ниже. Однако, в общем, первый критерий злоупотребления отслеживает варианты злоупотребления со стороны пользователя (источника вызова) и накладывает ограничения, когда эти злоупотребления превышают заранее заданные лимиты. Первый критерий злоупотребления также отслеживает чрезмерное количество обращений к целевому номеру, даже если они исходят не от одного и того же вызывающего номера. Ограничения накладываются на телефонный номер пользователя или на целевой телефонный номер в зависимости от характера злоупотребления.

Если первый критерий злоупотребления не удовлетворяется, на этапе 224 происходит обратный вызов по телефонному номеру пользователя, идентифицированному на этапе 212. Если пользователь отвечает на обратный вызов на этапе 226, то на этапе 228 выполняется вызов по целевому телефонному номеру. Если целевой номер на этапе 230 отвечает, то система на этапе 232 сопрягает эти два номера и соединяет вызов.

Если первый критерий злоупотребления удовлетворяется, то на этапе 234 в зависимости от характера злоупотребления на телефонный номер пользователя или на целевой телефонный номер накладываются ограничения, и на этапе 236 генерируется сообщение об ошибке.

Если пользователь не отвечает на обратный вызов на этапе 226, то на этапе 238 происходит оценка заранее заданного второго критерия злоупотребления. Второй критерий злоупотребления может также быть реализован с помощью одного или более программных фильтров, как это подробно описано ниже при рассмотрении фиг.7. В общем, второй критерий злоупотребления отслеживает те случаи, когда пользователь (источник вызова) неоднократно не отвечает на обратные вызовы на этапе 226.

Если второй критерий злоупотребления не удовлетворяется, то происходит возврат к этапу 224, и вновь выполняется обратный вызов пользователя. Если вызов неоднократно остается без ответа, то это, в конце концов, приведет к удовлетворению второго критерия злоупотребления.

Если второй критерий злоупотребления удовлетворяется (что означает, что имеет место злоупотребление или возникли сомнительные условия), то на этапе 234 накладываются ограничения, и на этапе 236 формируется сообщение об ошибке.

В одном осуществлении клиент VoIP может быть загружен на компьютерное устройство 10 web-ориентированного пользователя. В таких осуществлениях менеджер 72 списков может включать в себя известную программу набора номера для инициирования телефонного вызова VoIP от web-ориентированного пользователя по соединению 80 VoIP, каковой вызов может быть затем направлен через узел в соответствующую PSTN телефонную компанию-партнер 18 через интерфейс 16 по соединению 82. После этого телефонная компания-партнер может соединить телефонный вызов PSTN с телефоном 20.

Описанные выше этапы оценки критериев злоупотребления могут быть невидимы вызывающему. Когда web-ориентированный пользователь с помощью щелчка мыши по гиперссылке вызова инициирует вызов, пользователь может просто слышать в ответ звонок своего телефона и ответ на этапе 226, а затем слышать звонок вызываемого телефона и ответ поставщика на вызов на этапе 230. После этого номера сопрягаются и соединяются на этапе 232, и имеет место связанный с вызовом сеанс связи между web-ориентированным пользователем и целевым телефонным номером.

Менеджер 72 списков может содержать подходящее программное обеспечение для предотвращения мошенничества с щелчком. Мошенничество с щелчком может иметь место, например, когда конкуренты пытаются повысить затраты поставщика с помощью неоднократных вызовов VoIP к поставщику. Это мошенничество может также предприниматься хулиганами, например детьми, которые выполняют неоднократные телефонные вызовы по номеру или которые задают принадлежащий кому-либо другому телефонный номер в ответ на запрос на этапе 210 по фиг.5. Менеджер 72 списков может решать эту проблему, ограничивая вызовы от одного вызывающего.

Более конкретно, менеджер 72 списков может содержать логические фильтры, которые позволяют задать критерии для идентификации подозрительных или проблемных вызывающих абонентов на этапах 222 и 238. Например, фиг.6 показывает один из процессов идентификации варианта злоупотребления при поступлении вызова от web-ориентированного пользователя на этапе 222. Этот процесс включает в себя фильтры для отслеживания варианта, при котором web-ориентированные пользователи выполняют многократные вызовы по одному и тому же целевому телефонному номеру в течение короткого периода времени. После подтверждения, что телефонный номер web-ориентированного пользователя не занесен в «черный список» на этапе 214, и что целевой телефонный номер не занесен в список «не вызывать» на этапе 220, менеджер 72 списков на этапе 300 проверяет, сколько вызовов было сделано по целевому телефонному номеру в течение текущего периода времени. Например, первоначальный пороговый уровень может быть установлен как 3 вызова в течение 3 минут. Если этот уровень не превышен, то на этапе 224 выполняется обратный вызов пользователя и процесс продолжается.

Если же, напротив, пороговый уровень превышен, процесс идет по двум параллельным ветвям. На этапе 302 менеджер 72 списков подсчитывает, сколько вызовов было инициировано с телефонного номера web-ориентированного пользователя. На этапе 304 менеджер 72 списков подчитывает, сколько вызовов было сделано по целевому телефонному номеру.

Продолжая процесс по ветви, начатой этапом 302, на этапе 306 оценивается первый лимит А. Например, лимит А может быть установлен для отслеживания того, был ли сделан обратный вызов web-ориентированному пользователю трижды в течение трех минут. Если лимит А не превышен, то процесс продолжается, и на этапе 224 выполняется обратный вызов web-ориентированного пользователя. Но если лимит А превышен, то на этапе 308 также оценивается лимит В. Например, лимит В может быть установлен для отслеживания того, были ли выполнены обратные вызовы web-ориентированного пользователя шесть раз в течение шести минут. Если лимит В не превышен, то к телефонному номеру web-ориентированного пользователя на этапе 310 будет применен первый период прекращения связи. Например, первый период прекращения связи может накладывать десятиминутное ограничение на соединение вызовов с телефонного номера web-ориентированного пользователя. Если лимит В превышен, то на этапе 312 процесс оценивает лимит С. Например, лимит С может быть установлен для отслеживания того, превысил ли web-ориентированный пользователь лимит В четыре раза за двадцать четыре часа. Если нет, то на этапе 314 к телефонному номеру web-ориентированного пользователя задается второй период прекращения связи. Например, второй период прекращения связи может накладывать ограничение шестьдесят минут на соединение вызовов с телефонного номера web-ориентированного пользователя. Если превышен лимит С, то телефонный номер web-ориентированного пользователя на этапе 316 заносится в «черный список».

Продолжая процесс по ветви, начатой этапом 304, на этапе 318 оценивается первый лимит D. Например, лимит D может быть установлен для отслеживания того, были ли выполнены вызовы по целевому телефону тридцать раз в течение трех минут. Если лимит D не превышен, то процесс продолжается выполнением на этапе 224 обратного вызова web-ориентированного пользователя. Однако если лимит D превышен, процесс также оценивает лимит E на этапе 320. Например, лимит E может быть установлен для отслеживания того, было ли по целевому телефонному номеру сделано пятьдесят вызовов в течение пяти минут. Если лимит E не превышен, то на этапе 310 к целевому телефонному номеру применяется первый период прекращения связи, например ограничение на соединение вызовов с целевым телефонным номером в течение десяти минут. Если лимит E не превышен, то на этапе 322 оценивается лимит F. Например, лимит F может быть установлен для отслеживания того, был ли лимит E, относящийся к вызовам по целевому телефонному номеру, превышен четыре раза за двадцать четыре часа. Если нет, то на этапе 314 к целевому телефонному номеру применяется второй период прекращения связи. Например, второй период прекращения связи может налагать шестидесятиминутное ограничение на соединение вызовов с целевым телефонным номером. Если лимит F превышен, то целевой телефонный номер добавляется на этапе 316 к черному списку. Заметим, что хотя ограничения на этапах 310, 314 и 316 показаны одинаковыми для обеих параллельных ветвей процесса от этапов 302 и 304, могут налагаться различные ограничения в отношении каких-либо или всех из исследований, связанных с различными лимитами.

Другой процесс идентификации варианта злоупотребления, связанного с вызовами от web-ориентированного пользователя, показан на фиг.7. Здесь второй фильтр отслеживает сценарий, когда web-ориентированный пользователь не отвечает на обратные вызовы по телефонному номеру, введенному пользователем на этапе 226. На этапе 350 менеджер 72 списков подсчитывает, сколько раз web-ориентированный пользователь не ответил на обратные вызовы на этапе 226. Если при подсчете превышен первый установленный лимит на этапе 352, то к телефонному номеру web-ориентированного пользователя на этапе 354 применяется первый период прекращения связи. Например, первый лимит может быть установлен в три безответных вызова, а период прекращения связи может быть установлен в тридцать минут от третьего оставшегося без ответа вызова. Если результат подсчета не превышает предварительно установленный первый лимит, то процесс продолжается. На этапе 356 в рамках второго лимита происходит подсчет, сколько раз первый лимит был превышен за некоторый период времени. Например, если один и тот же web-ориентированный пользователь был отключен четыре раза в течение двадцати четырех часов, ограничение становится постоянным за счет добавления телефонного номера этого web-ориентированного пользователя к черному списку на этапе 316. Если второй лимит не превышен, дальнейшие действия на этапе 358 не предпринимаются, поскольку первый период прекращения связи был применен к телефонному номеру данного web-ориентированного пользователя на этапе 354.

Очевидно, что на основе множества критериев могут быть реализованы различные фильтры. Хотя предмет изобретения был описан на языке, специфическом для структурных особенностей и/или методологических действий, следует понимать, что объем изобретения, определенный в прилагаемой формуле изобретения, не обязательно ограничен конкретными особенностями или действиями, описанными выше. Описанные особенности и действия приведены как примеры реализации формулы изобретения. Объем изобретения определяется прилагаемой формулой изобретения.

| название | год | авторы | номер документа |

|---|---|---|---|

| ТУННЕЛИРОВАНИЕ УПРАВЛЕНИЯ ВЫЗОВОМ VOIP В СОТОВЫХ СЕТЯХ | 2014 |

|

RU2674435C1 |

| ПЛАВНЫЕ ПЕРЕХОДЫ ВЫЗОВОВ | 2014 |

|

RU2673697C2 |

| УНИФИЦИРОВАННАЯ БАЗА ДАННЫХ КОНТАКТОВ С ИНДИКАТОРОМ СТАТУСА ДОСТУПНОСТИ | 2007 |

|

RU2417400C2 |

| ИНТЕРФЕЙСЫ УСЛУГ ДЛЯ ТЕЛЕФОНИИ | 2006 |

|

RU2455785C2 |

| УПРАВЛЯЕМОЕ КЛИЕНТОМ ДИНАМИЧЕСКОЕ ПЕРЕНАПРАВЛЕНИЕ ВЫЗОВА | 2007 |

|

RU2499359C2 |

| СИСТЕМА И СПОСОБ, ПРЕДНАЗНАЧЕННЫЕ ДЛЯ ПРЕДОСТАВЛЕНИЯ УСЛУГ, СООТВЕТСТВУЮЩИХ МЕСТОПОЛОЖЕНИЮ, С ИСПОЛЬЗОВАНИЕМ СОХРАНЕННОЙ ИНФОРМАЦИИ О МЕСТОПОЛОЖЕНИИ | 2002 |

|

RU2292089C2 |

| СИСТЕМЫ И СПОСОБЫ ДЛЯ ПРЕДОСТАВЛЕНИЯ УСЛУГ ОТВЕТА | 2007 |

|

RU2479144C2 |

| СИСТЕМА ПРЕДОСТАВЛЕНИЯ ИНФОРМАЦИИ | 2011 |

|

RU2469402C1 |

| ПОСЛЕДОВАТЕЛЬНЫЙ МУЛЬТИМОДАЛЬНЫЙ ВВОД | 2004 |

|

RU2355044C2 |

| СПОСОБ ДОСТАВКИ ЦЕЛЕВОЙ РЕКЛАМЫ И/ИЛИ ИНФОРМАЦИИ АБОНЕНТУ ПОСРЕДСТВОМ ИНФОКОММУНИКАТИВНЫХ СЕТЕЙ И СИСТЕМА ДЛЯ ЕГО ОСУЩЕСТВЛЕНИЯ | 2011 |

|

RU2461879C1 |

Изобретение относится к технике связи. Технический результат заключается в защите системы связи с поддержкой протокола VoIP от несанкционированного использования. Система связи отслеживает критерии злоупотребления для web-ориентированных телефонных вызовов. Web-ориентированный пользователь инициирует телефонный вызов по целевому телефонному номеру щелчком мышью по гиперссылке, и целевой номер передается коммуникационному приложению. Система выполняет обратный вызов и оценку критериев злоупотребления в отношении телефонного номера пользователя. Если удовлетворены критерии злоупотребления, то соединение вызова не выполняется. К телефонному номеру пользователя или к целевому телефонному номеру могут быть применены ограничения нескольких уровней для неоднократных нарушений критериев злоупотребления. 3 н. и 14 з.п. ф-лы, 7 ил.

1. Способ установления голосовой связи между компьютерным устройством и телефоном, содержащий этапы, на которых:

обеспечивают пользовательский интерфейс для компьютерного устройства, причем пользовательский интерфейс включает в себя ссылку на целевой телефонный номер, связанный с поставщиком;

принимают выбор этой ссылки от компьютерного устройства, причем данным выбором идентифицируется целевой телефонный номер, связанный с поставщиком;

принимают телефонный номер пользователя, связанный с пользователем компьютерного устройства;

оценивают критерии злоупотребления в отношении по меньшей мере одного из телефонного номера пользователя и целевого телефонного номера, причем критерии злоупотребления включают в себя первые критерии злоупотребления для подсчета количества случаев, когда выполнение обратных вызовов по телефонному номеру пользователя приводит к неотвеченным обратным вызовам;

в качестве реакции на то, что критерии злоупотребления удовлетворены, передают на компьютерное устройство сообщение об ошибке и блокируют соединение голосовой связи между целевым телефонным номером и телефонным номером пользователя на основе количества периодов прекращения связи, примененных к целевому телефонному номеру или телефонному номеру пользователя;

в качестве реакции на то, что критерии злоупотребления не удовлетворены, устанавливают соединение голосовой связи между целевым телефонным номером и телефонным номером пользователя посредством выполнения обратного вызова по телефонному номеру пользователя.

2. Способ по п.1, в котором при оценке оценивают критерии злоупотребления в отношении обоих телефонных номеров.

3. Способ по п.1, в котором ссылка представляет собой гиперссылку на первой web-странице, которая идентифицирует целевой телефонный номер для соединения голосовой связи, а соединение голосовой связи представляет собой соединение по протоколу VoIP.

4. Способ по п.1, в котором при оценке задают первый лимит в отношении количества случаев, когда выполнение обратных вызовов приводит к неотвеченным обратным вызовам по телефонному номеру пользователя, и блокируют соединение голосовой связи на первый период прекращения связи, если результат подсчета превышает первый лимит.

5. Способ по п.4, в котором при оценке задают второй лимит в отношении количества случаев, когда выполнение обратных вызовов приводит к неотвеченным обратным вызовам по телефонному номеру пользователя, и блокируют соединение голосовой связи на второй период прекращения связи, если результат подсчета превышает второй лимит, при этом второй лимит больше, чем первый лимит, и второй период прекращения связи больше, чем первый период прекращения связи.

6. Способ по п.5, в котором при оценке блокируют соединение голосовой связи на неопределенное время, если более одного первого периода прекращения связи было применено к телефонному номеру пользователя по меньшей мере дважды в течение двадцати четырех часов.

7. Способ по п.1, в котором при оценке задают второй критерий злоупотребления, в связи с которым подсчитывают количество вызовов по целевому телефонному номеру.

8. Способ по п.7, в котором при оценке задают первый лимит в отношении количества случаев, когда по целевому телефонному номеру выполнялся вызов в течение первого периода времени, и блокируют соединение голосовой связи на первый период прекращения связи, если результат подсчета превышает первый лимит в течение первого периода времени.

9. Способ по п.8, в котором при оценке задают второй лимит в отношении количества вызовов по целевому телефонному номеру в течение второго периода времени и блокируют соединение голосовой связи на второй период прекращения связи, если результат подсчета превышает второй лимит в течение второго периода времени.

10. Способ по п.9, в котором при оценке блокируют соединение голосовой связи на неопределенное время, если более одного второго периода прекращения связи было применено к целевому телефонному номеру по меньшей мере дважды в течение двадцати четырех часов.

11. Способ по п.1, в котором при оценке задают первый лимит в отношении количества случаев, когда выполнение обратных вызовов приводит к неотвеченным обратным вызовам по телефонному номеру пользователя, и блокируют соединение голосовой связи на первый период прекращения связи, если результат подсчета превышает первый лимит, при этом при оценке дополнительно задают второй лимит в отношении количества вызовов по целевому телефонному номеру в течение первого периода времени и блокируют соединение голосовой связи на второй период прекращения связи, если результат подсчета превышает второй лимит в течение второго первого периода времени.

12. Способ установления голосовой связи между первым устройством связи и вторым устройством связи по сети, содержащий этапы, на которых принимают выбор ссылки от первого устройства связи, причем данным выбором ссылки идентифицируется второй телефонный номер, связанный со вторым устройством связи, причем второе устройство связи ассоциировано с поставщиком;

принимают первый телефонный номер, связанный с первым устройством связи;

задают критерии злоупотребления в отношении первого и второго телефонных номеров, причем критерии злоупотребления включают в себя первые критерии злоупотребления для подсчета количества случаев, когда выполнение обратных вызовов по первому телефонному номеру приводит к неотвеченным обратным вызовам;

в качестве реакции на то, что критерии злоупотребления удовлетворены, передают на первое устройство связи сообщение об ошибке и блокируют соединение голосовой связи между первым устройством связи и вторым устройством связи на основе количества периодов прекращения связи, примененных к первому телефонному номеру или второму телефонному номеру;

в качестве реакции на то, что критерии злоупотребления не удовлетворены, устанавливают соединение голосовой связи между первым устройством связи и вторым устройством связи посредством выполнения обратного вызова по первому телефонному номеру.

13. Способ по п.12, в котором при задании критериев злоупотребления задают второй критерий злоупотребления, в связи с которым подсчитывают количество вызовов по второму телефонному номеру в течение периода времени.

14. Способ установления голосовой связи между первым телефонным номером и вторым телефонным номером, содержащий этапы, на которых принимают запрос от устройства VoIP на соединение первого телефонного номера со вторым телефонным номером;

оценивают критерии злоупотребления в отношении по меньшей мере одного из первого и второго телефонных номеров, причем критерии злоупотребления включают в себя первые критерии злоупотребления для подсчета количества случаев, когда выполнение обратных вызовов по первому телефонному номеру приводит к неотвеченным обратным вызовам;

в качестве реакции на то, что критерии злоупотребления удовлетворены, блокируют соединение голосовой связи между первым телефонным номером и вторым телефонным номером на основе количества периодов прекращения связи, примененных к первому телефонному номеру или второму телефонному номеру;

в качестве реакции на то, что критерии злоупотребления не удовлетворены, выполняют соединение первого телефонного номера со вторым телефонным номером посредством выполнения обратного вызова по первому телефонному номеру.

15. Способ по п.14, дополнительно содержащий этап, на котором блокируют этап соединения на период прекращения связи, если первый критерий злоупотребления удовлетворен.

16. Способ по п.14, в котором при оценке критериев злоупотребления задают второй критерий злоупотребления, в связи с которым подсчитывают количество вызовов по второму телефонному номеру в течение периода времени.

17. Способ по п.16, дополнительно содержащий этап, на котором блокируют этап соединения на период прекращения связи, если второй критерий злоупотребления удовлетворен.

| US 2001038624 А1, 08.11.2001 | |||

| СИСТЕМА БЕСПРОВОДНОЙ СВЯЗИ, УСТРОЙСТВО И СПОСОБ ДЛЯ ПРЕДОТВРАЩЕНИЯ ЗЛОУМЫШЛЕННОГО ИСПОЛЬЗОВАНИЯ БЕСПРОВОДНОГО ТЕРМИНАЛА | 1996 |

|

RU2168871C2 |

| US 5524145, 04.06.1996 | |||

| US 2002164006 A1, 07.11.2002. | |||

Авторы

Даты

2012-05-27—Публикация

2007-09-13—Подача