Область техники

Изобретение относится к решениям для обеспечения безопасности, конфиденциальности и сохранности информации на компьютерах, а более конкретно к системам и способам полнодискового шифрования с проверкой совместимости загрузочного диска.

Уровень техники

Современные операционные системы используют систему учетных записей и паролей для ограничения доступа к данным на компьютере. Это может быть эффективно, если злоумышленник имеет кратковременный доступ к компьютеру, но учетные записи и пароли не защитят данные, если компьютер украден. Есть способы (например, подключение жесткого диска к другому компьютеру или запуск на компьютере другой операционной системы с внешнего накопителя), которые позволят прочитать данные с диска. Даже удаленные файлы могут быть восстановлены при помощи программных и аппаратных средств.

Угроза потери данных при краже или изъятии может быть снижена с помощью шифрования данных на диске. Такая мера важна для мобильных компьютеров (ноутбуков, планшетов), у которых наиболее велик риск быть потерянными или украденными, но она может быть полезна для обеспечения безопасности и конфиденциальности данных, хранящихся на любом компьютере или рабочей станции.

Полнодисковое шифрование (FDE, англ. Full Disk Encryption) предназначено для защиты хранящихся на диске данных в случаях, когда компьютер украден или изъят в выключенном состоянии.

Файловое шифрование - это шифрование, применяемое только к конкретным файлам на диске компьютера. Его легче и быстрее применить, но оно более уязвимо. Файлы в зашифрованном виде могут быть скопированы и расшифрованы в дальнейшем методом перебора, программы, которые используют зашифрованные файлы, могут сохранять расшифрованные файлы в кэше, исходный файл после шифрования удаляется с диска, но может быть восстановлен средствами восстановления удаленных файлов.

Пароли на жесткие диски - это функция, предоставляемая производителями дисков. Дисковые пароли не шифруют данные на жестком диске, они лишь не дают диску взаимодействовать с компьютером, пока пароль не введен. Есть способы снятия паролей с дисков, а также способы извлечения данных с помощью механических вмешательств в жесткие диски (замена пластин или микросхем ПЗУ).

Если компьютер мобильный, содержит значительное количество важных документов или любые документы, которые могут быть расценены как особо секретные, лучше использовать полнодисковое шифрование. В настоящее время также появляется все больше угроз для корпоративных сетей, внутри которых почти на каждом компьютере присутствуют данные, которые не должны никогда и ни при каких обстоятельствах попадать за пределы корпоративной сети.

Существует множество средств полнодискового шифрования. Наиболее известные специализированные программные продукты: BitLocker, TrueCrypt, PGPDisk и другие. Также в последнее время средство, выполняющее полнодисковое шифрование, стало частью популярных антивирусных корпоративных решений, например, Kaspersky Endpoint Security DPE.

При выполнении полнодискового шифрования загрузочных дисков на диск устанавливается средство дозагрузочной авторизации (англ. pre-boot authentication). Это средство требует от пользователя ввода пароля, после корректного ввода происходит загрузка операционной системы (ОС).

Антивирусные программные продукты также имеют свои средства дозагрузочной авторизации. При применении полнодискового шифрования к загрузочному диску антивирусное программное обеспечение меняет последовательность процесса загрузки, интегрируя средство дозагрузочной авторизации в обычный процесс загрузки компьютера. Это средство работает на этапе дозагрузочного выполнения и использует интерфейсы базовой системы ввода-вывода (англ. BIOS) или унифицированный расширяемый интерфейс микрокода (англ. UEFI) для работы с аппаратным обеспечением компьютера. Этап дозагрузочного выполнения - это этап, на котором завершена инициализация микрокода компьютера, но еще не началась загрузка операционной системы (ОС).

На этапе дозагрузочного выполнения взаимодействие с аппаратным обеспечением компьютера возможно только через интерфейсы микрокода. Микрокод имеет свои ошибки, ограничения и проблемы, касающиеся аппаратной совместимости устройств. Поэтому компоненты антивирусного программного обеспечения, работающие на данном этапе, также могут иметь различные проблемы совместимости. Когда случается подобная проблема, компьютер может не запуститься, так как средство дозагрузочной авторизации используется для запуска ОС с зашифрованного диска, но не совместимо с аппаратным обеспечением компьютера. В случае незапуска необходимо провести процесс полного восстановления компьютера до загрузочного состояния.

Сама идея полнодискового шифрования, так же как и идея применения дозагрузочных средств, не нова.

Патент US 8171272 B1 описывает работу средства дозагрузочного тестирования аппаратного обеспечения компьютера. Средство дозагрузочного тестирования определяет совместимость с аппаратным обеспечением компьютера, создает отчет о недостающих драйверах для режима дозагрузочного окружения и предоставляет информацию пользователю. В одной из реализаций средство дозагрузочного тестирования может само получать недостающие драйверы.

Патент US 8533830 B1 описывает работу средства дозагрузочного тестирования, которое подтверждает соответствие образа аппаратного обеспечения компьютера текущему обеспечению компьютера на стадии дозагрузочного окружения.

В настоящее время дозагрузочные средства не используются для тестирования совместимости загрузочного диска со средством, выполняющим полнодисковое шифрование. Это может быть связано с тем, что средства полнодискового шифрования используются относительно недавно. Проблемы совместимости выявлялись крайне редко, а так как большинство проблем могло быть решено обновлением микрокода, то до настоящего времени необходимости выполнять отдельную проверку совместимости загрузочного диска с полнодисковым шифрованием не возникало.

Сущность изобретения

Технический результат настоящего изобретения заключается в обеспечении совместимости загрузочного диска со средством шифрования.

Согласно одному из вариантов реализации предоставляется система полнодискового шифрования с проверкой совместимости загрузочного диска со средством шифрования, которая содержит: средство внесения изменений на диск, которое размещает на загрузочном диске средство дозагрузочной проверки совместимости диска со средством шифрования, изменяет процесс загрузки компьютера для обеспечения запуска средства дозагрузочной проверки совместимости; средство дозагрузочной проверки совместимости, которое выполняет тесты совместимости загрузочного диска с полнодисковым шифрованием; средство анализа, которое сравнивает результаты тестирования и политики шифрования, принимает решение о возможности шифрования загрузочного диска; средство шифрования, которое выполняет полнодисковое шифрование загрузочного диска после принятия решения средством анализа о возможности шифрования загрузочного диска.

Согласно другому частному варианту реализации средство дозагрузочной проверки совместимости выполняет тесты при каждом перезапуске компьютера.

Согласно еще одному частному варианту реализации средство дозагрузочной проверки совместимости не выполняет тесты повторно в случае успешного выполнения тестов во время предыдущего перезапуска компьютера.

Согласно еще одному частному варианту реализации средство дозагрузочной проверки совместимости работает на этапе после инициализации микрокода компьютера и до запуска операционной системы.

Согласно еще одному частному варианту реализации средство внесения изменений на диск работает на этапе после загрузки операционной системы.

Согласно еще одному частному варианту реализации средство шифрования работает на этапе после загрузки операционной системы.

Согласно еще одному частному варианту реализации средство анализа работает на этапе после инициализации микрокода компьютера и до запуска операционной системы.

Согласно еще одному частному варианту реализации средство анализа работает на этапе после загрузки операционной системы.

Согласно еще одному частному варианту реализации средство анализа работает на сервере управления безопасностью сети.

Согласно одному из вариантов реализации предлагается способ полнодискового шифрования с проверкой совместимости загрузочного диска со средством шифрования, в котором: изменяют процесс загрузки компьютера с помощью средства внесения изменений на диск для обеспечения запуска средства дозагрузочной проверки совместимости загрузочного диска со средством шифрования; запускают средство дозагрузочной проверки совместимости и проводят тесты совместимости загрузочного диска со средством шифрования; после выполнения тестов с помощью средства анализа сравнивают результаты тестирования с политиками шифрования, выносят решение о совместимости диска с полнодисковым шифрованием на основании сравнения; выполняют с использованием средства шифрования полнодисковое шифрование загрузочного диска в случае принятия решения о возможности шифрования.

Согласно еще одному частному варианту реализации сравнение результатов тестирования с политиками шифрования выполняется на этапе после инициализации микрокода компьютера и до запуска операционной системы.

Согласно еще одному частному варианту реализации сравнение результатов тестирования с политиками шифрования выполняется после загрузки операционной системы.

Согласно еще одному частному варианту реализации сравнение результатов тестирования с политиками шифрования выполняется сервером управления безопасностью сети.

Краткое описание чертежей

Дополнительные цели, признаки и преимущества настоящего изобретения будут очевидными из прочтения последующего описания осуществления изобретения со ссылкой на прилагаемые чертежи, на которых:

Фиг. 1 отображает систему, выполняющую полнодисковое шифрование диска с дозагрузочной проверкой совместимости;

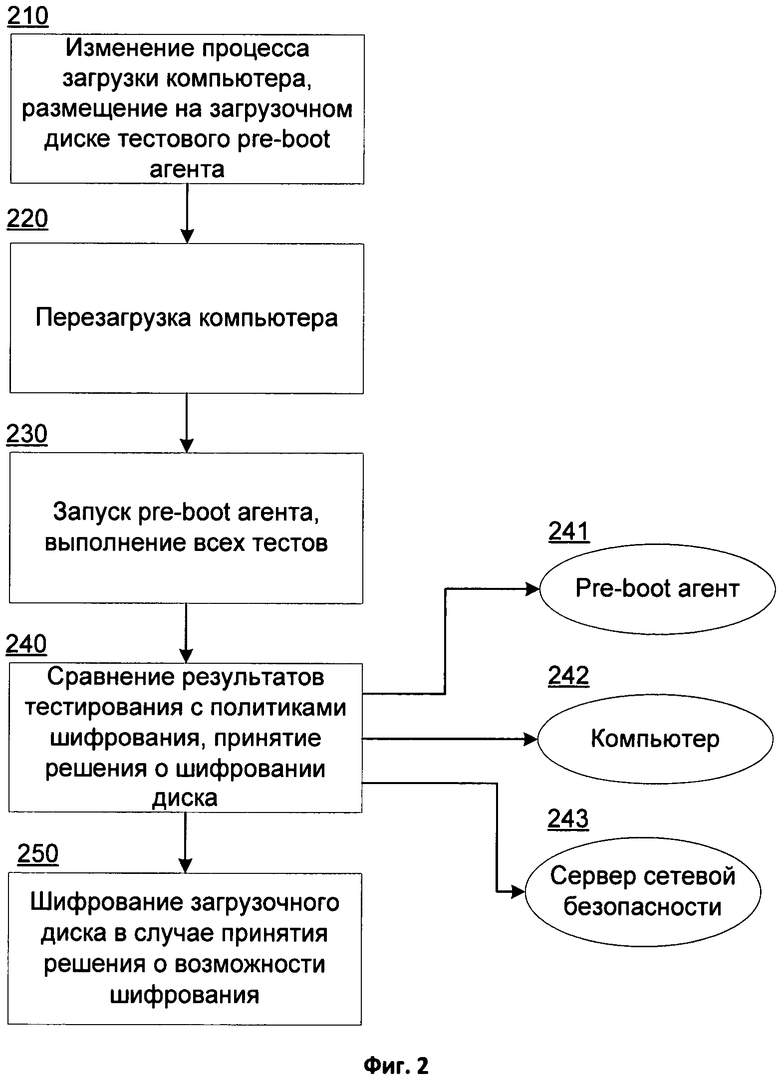

Фиг. 2 изображает процесс шифрования загрузочного диска;

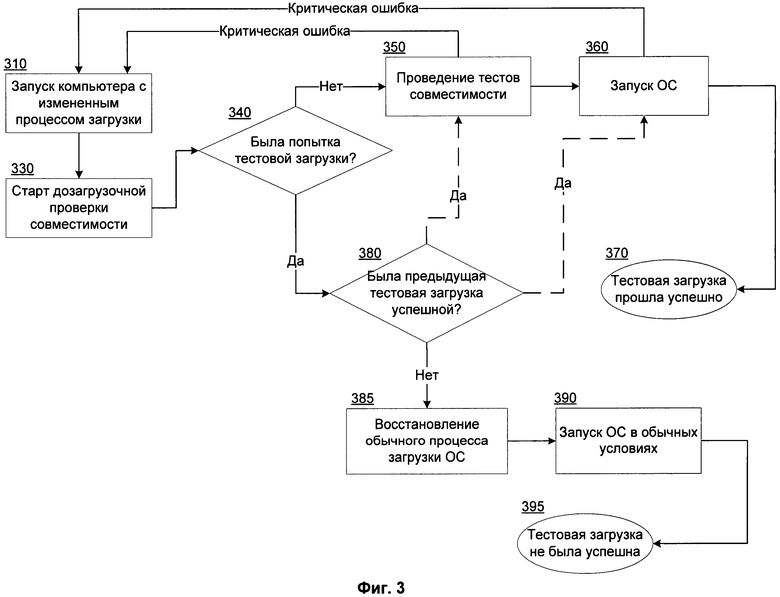

Фиг. 3 представляет алгоритм проверки, проводимой средством дозагрузочной проверки совместимости;

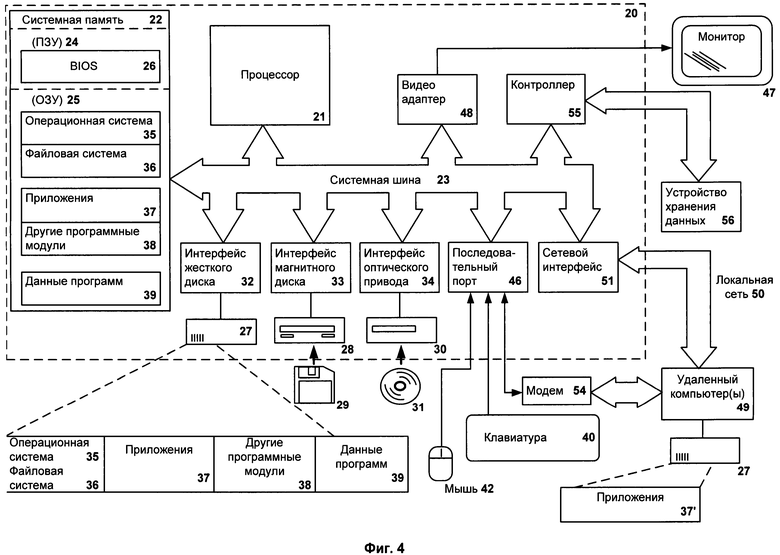

Фиг. 4 представляет пример компьютерной системы общего назначения, на которой может быть реализовано настоящее изобретение.

Описание вариантов осуществления изобретения

Объекты и признаки настоящего изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако настоящее изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Сущность, приведенная в описании, является ничем иным, как конкретными деталями, обеспеченными для помощи специалисту в области техники в исчерпывающем понимании изобретения, и настоящее изобретение определяется только в объеме приложенной формулы.

Дозагрузочная проверка совместимости позволяет уменьшить риски, связанные с возможной неработоспособностью компьютера после проведения полнодискового шифрования, с помощью тестирования всех известных причин несовместимости до того, как загрузочный диск будет зашифрован. Запуск проверки также может быть инициирован системным администратором для отдельного компьютера.

Реализация изобретения может использовать как интерфейсы BIOS, так и UEFI. Процесс загрузки компьютера может быть изменен как для дисков, использующих основную загрузочную запись (MBR, англ. master boot record), так и для дисков, использующих таблицу разделов с глобальным уникальным идентификатором (GPT, англ. GUID partition table).

Любое предложенное решение по реализации должно работать во время дозагрузочного выполнения, поэтому в процессе тестирования необходим как минимум один перезапуск компьютера.

Фиг. 1 отображает систему, выполняющую полнодисковое шифрование загрузочного диска с дозагрузочной проверкой совместимости.

В реализации системы можно выделить:

Средство внесения изменений на диск 110:

- подготавливает загрузочный диск, размещая на нем средство дозагрузочной проверки совместимости 120;

- изменяет процесс загрузки компьютера 130 для обеспечения запуска средства дозагрузочной проверки совместимости 120;

- выполняет перезагрузку компьютера.

Подготовка загрузочного диска 110 в общем случае заключается в выделении непрерывного участка памяти на диске, размещении в нем (например, путем копирования) средства дозагрузочной проверки совместимости 120, данных аутентификации пользователей (учетные записи, пароли, ключи шифрования, используемых для расшифровки данных на диске и загрузки операционной системы) и политик шифрования 160 (условия, при которых шифрование данных на загрузочном диске может быть выполнено или, наоборот, не может быть выполнено, и которые могут быть определены на этапе дозагрузочного выполнения). Похожие операции по размещению средства аутентификации выполняются программами полнодискового шифрования, например TrueCrypt.

Изменение процесса загрузки в общем случае заключается в изменении основной загрузочной записи, при этом создается новая загрузочная запись, ссылающаяся на размещенное средство дозагрузочной проверки совместимости 120? и копируется в нулевой сектор загрузочного диска 110. Подобные операции по изменению основной загрузочной записи выполняются, например, программами-инсталляторами операционных систем.

Средство дозагрузочной проверки совместимости 120:

- выполняет дозагрузочные тесты совместимости;

- проводит анализ политик шифрования на этапе дозагрузочного выполнения;

- выполняет загрузку ОС 140;

В общем случае тесты совместимости загрузочного диска 110 на этапе дозагрузочного выполнения, проводимые средством дозагрузочной проверки совместимости 120, представляют собой аппаратные тесты совместимости жесткого диска с аппаратными ресурсами компьютера, а также анализ аппаратного состояния диска применительно к шифрованию данных на этом диске. Подобный анализ выполняется, например, базовой системой ввода-вывода (BIOS). Стоит отметить, что в случае, когда, например, средство самотестирования жесткого диска (S.M.A.R.T.) содержит информацию о том, что один из атрибутов состояния жесткого диска находится в критичном состоянии, базовая система ввода-вывода предупредит пользователя о плохом состоянии жесткого диска, однако позволит продолжить загрузку. Средство дозагрузочной проверки совместимости 120 в одном из вариантов реализации признает такой жесткий диск несовместимым со средством шифрования 170. Кроме того, если, например, будет выявлено, что жесткий диск компьютера имеет размер более 2 терабайт, а базовая система ввода-вывода поддерживает разметку диска не более двух терабайт (в данном случае использование диска возможно, но пользователю доступны только 2 терабайта данных на диске или менее), средство дозагрузочной проверки совместимости 120 также признает такой диск несовместимым со средством шифрования 170.

Кроме того, в одном из вариантов реализации, результаты тестирования содержат общую аппаратную информацию о загрузочном диске 110, которая в дальнейшем может использоваться средством анализа 150.

Анализ политик шифрования 160 заключается в сопоставлении разрешенных и запрещенных условий с фактическим состоянием загрузочного диска 110. Так, например, если политика шифрования запрещает шифровать данные на загрузочных дисках, представляющих собой рейд-массив (те характеристики диска, которые не всегда могут быть доступны для анализа после загрузки операционной системы 140), а анализируемый диск не удовлетворяет этим политикам, средство дозагрузочной проверки совместимости 120 признает такой диск несовместимым со средством шифрования 170.

Средство анализа 150:

- получает результаты тестирования от средства дозагрузочной проверки совместимости 120;

- использует политики шифрования 160;

- сравнивает результаты тестирования с политиками шифрования;

- выносит решение о возможности применения полнодискового шифрования.

В общем случае средство анализа 150 проводит анализ после загрузки операционной системы 140. Если ранее средство дозагрузочной проверки совместимости 120 признало загрузочный диск 110 несовместимым со средством шифрования 170, шифрование данных на загрузочном диске 110 не выполняется. Далее проводится анализ политик шифрования 160 и сравнение полученных результатов тестирования на соответствие загрузочного диска 110 этим политикам. Так, например, если размер диска превышает 1 терабайт, а одна из политик содержит требование, при котором данные на дисках размером более 512 гигабайт не шифруются, к такому диску не будет применено полнодисковое шифрование. Если компьютер находится в сегменте сети, для которого запрещено полнодисковое шифрование, полнодисковое шифрование также не применяется.

Подобный анализ политик (например, политик безопасности) и сопоставление им условий работы вычислительного устройства (например, компьютера) может проводиться менеджером политик безопасности (англ. Local Security Policy или Server Security Policy Management) операционной системы.

Средство шифрования 170:

- получает решение о возможности применения полнодискового шифрования от средства анализа 150;

- выполняет шифрование загрузочного диска 180.

Если по каким-либо причинам полнодисковое шифрование не может быть выполнено на компьютере, входящем в состав корпоративной сети, средство шифрования может оповещать администратора сети о невозможности применить политику шифрования на данном компьютере.

В случае изменения программно-аппаратной конфигурации компьютера корпоративной сети администратор может попытаться применить политику шифрования еще раз.

На Фиг. 2 изображен процесс шифрования загрузочного диска. На начальном этапе 210 на диске размещается модуль дозагрузочной проверки совместимости, и изменяется процесс загрузки компьютера для обеспечения запуска модуля дозагрузочной проверки совместимости. После этого происходит перезапуск компьютера 220. Модуль дозагрузочной проверки совместимости выполняет все необходимые тесты 230. По результатам тестирования и после сравнения их с политиками шифрования принимается решение о возможности шифрования загрузочного диска 240. Следует отметить, что политики шифрования могут сравниваться с результатами тестирования как на этапе дозагрузочного выполнения 241, так и после запуска операционной системы 242, а также сервером управления безопасностью сети 243. В случае принятия положительного решения о возможности шифрования выполняется полнодисковое шифрование загрузочного диска 250.

Политики шифрования могут содержать следующие критерии при применении к загрузочному диску:

- размер диска, например, к большим дискам полнодисковое шифрование применяется долгое время;

- количество логических разделов на диске;

- разметка диска содержит MBR или нет;

- разметка диска содержит GPT или нет;

- состояние диска по результатам самодиагностики, например, если SMART (англ. self monitoring analysis and reporting technology) диска содержит предупреждения, в процессе шифрования диск может выйти из строя;

- тип носителя: HDD (англ. hard disk drive), SDD (англ. solid state drive) или другой, например, ресурс твердотельных накопителей уменьшается при применении полнодискового шифрования;

- является ли диск RAID-массивом;

- операционная система находится на одном диске;

- отсутствие необходимости перезагрузки компьютера для установки драйверов или обновлений;

- файловая система системного раздела;

- наличие ошибок на логическом диске;

- размер свободного места на диске;

- наличие общих сетевых папок на диске;

- защищенность диска от записи;

- сегмент сети, в котором находится компьютер;

- пользователи компьютера;

- тип компьютера: ноутбук, рабочая станция, сервер.

Осуществление изобретения требует проведения всех необходимых дозагрузочных тестов средством дозагрузочной проверки совместимости и обеспечения доступности результатов выполнения этих тестов средству анализа. Также необходимо обеспечить возможность выполнения как обязательной проверки перед выполнением шифрования, так и принудительной проверки по требованию (например, сетевого администратора) без проведения шифрования.

Так как средство дозагрузочной проверки совместимости работает на этапе дозагрузочного выполнения и может быть несовместимо с аппаратным обеспечением компьютера, могут возникать условия, при которых компьютер не может выполнить загрузку. В случаях подобной несовместимости необходимо автоматическое решение для восстановления компьютера до рабочего состояния, возможность автоматического возврата процесса загрузки операционной системы к начальному состоянию. Стоит отметить, что также необходима поддержка внешнего инструмента восстановления, если нормальный процесс загрузки операционной системы не может быть автоматически восстановлен средством дозагрузочной проверки совместимости.

На Фиг. 3 представлен алгоритм проверки, проводимой средством дозагрузочной проверки совместимости.

На начальном этапе 310 компьютер с измененным процессом загрузки выполняет запуск средства дозагрузочной проверки совместимости 330. Далее происходит проверка, выполнялась ли тестовая загрузка 340 (проверяется, установлен ли флаг тестовой загрузки). Если не выполнялась, устанавливается флаг тестовой загрузки, флаг успешной загрузки сбрасывается (независимо от его текущего состояния), проводятся тесты совместимости 350. После выполнения тестов происходит попытка загрузки ОС 360. При успешной загрузке компьютера средством шифрования устанавливается флаг успешной загрузки 370. Если тестовая загрузка выполнялась ранее (флаг тестовой загрузки установлен), средство дозагрузочной проверки совместимости проверяет флаг успешной загрузки на этапе 380. Если он установлен, средство дозагрузочной проверки совместимости в одном из возможных вариантов реализации производит загрузку ОС 360, в другом варианте реализации повторно выполняет тесты этапа 350. Если загрузка не была успешной (флаг успешной загрузки не установлен), то она считается неудачной, происходит восстановление процесса загрузки ОС 385 и загрузка ОС в обычных условиях 390. Средство шифрования в этом случае определяет, в каком режиме произошла загрузка ОС, и не устанавливает флаг успешной загрузки 395.

Фиг. 4 представляет пример компьютерной системы общего назначения, персональный компьютер или сервер 20, содержащий центральный процессор 21, системную память 22 и системную шину 23, которая содержит разные системные компоненты, в том числе память, связанную с центральным процессором 21. Системная шина 23 реализована, как любая известная из уровня техники шинная структура, содержащая в свою очередь память шины или контроллер памяти шины, периферийную шину и локальную шину, которая способна взаимодействовать с любой другой шинной архитектурой. Системная память содержит постоянное запоминающее устройство (ПЗУ) 24, память с произвольным доступом (ОЗУ) 25. Основная система ввода/вывода (BIOS) 26 содержит основные процедуры, которые обеспечивают передачу информации между элементами персонального компьютера 20, например, в момент загрузки операционной системы с использованием ПЗУ 24.

Персональный компьютер 20 в свою очередь содержит жесткий диск 27 для чтения и записи данных, привод магнитных дисков 28 для чтения и записи на сменные магнитные диски 29 и оптический привод 30 для чтения и записи на сменные оптические диски 31, такие как CD-ROM, DVD-ROM и иные оптические носители информации. Жесткий диск 27, привод магнитных дисков 28, оптический привод 30 соединены с системной шиной 23 через интерфейс жесткого диска 32, интерфейс магнитных дисков 33 и интерфейс оптического привода 34 соответственно. Приводы и соответствующие компьютерные носители информации представляют собой энергонезависимые средства хранения компьютерных инструкций, структур данных, программных модулей и прочих данных персонального компьютера 20.

Настоящее описание раскрывает реализацию системы, которая использует жесткий диск 27, сменный магнитный диск 29 и сменный оптический диск 31, но следует понимать, что возможно применение иных типов компьютерных носителей информации 56, которые способны хранить данные в доступной для чтения компьютером форме (твердотельные накопители, флеш карты памяти, цифровые диски, память с произвольным доступом (ОЗУ) и т.п.), которые подключены к системной шине 23 через контроллер 55.

Компьютер 20 имеет файловую систему 36, где хранится записанная операционная система 35, а также дополнительные программные приложения 37, другие программные модули 38 и данные программ 39. Пользователь имеет возможность вводить команды и информацию в персональный компьютер 20 посредством устройств ввода (клавиатуры 40, манипулятора «мышь» 42). Могут использоваться другие устройства ввода (не отображены): микрофон, джойстик, игровая консоль, сканнер и т.п. Подобные устройства ввода по своему обычаю подключают к компьютерной системе 20 через последовательный порт 46, который в свою очередь подсоединен к системной шине, но могут быть подключены иным способом, например, при помощи параллельного порта, игрового порта или универсальной последовательной шины (USB). Монитор 47 или иной тип устройства отображения также подсоединен к системной шине 23 через интерфейс, такой как видеоадаптер 48. В дополнение к монитору 47, персональный компьютер может быть оснащен другими периферийными устройствами вывода (не отображены), например колонками, принтером и т.п.

Персональный компьютер 20 способен работать в сетевом окружении, при этом используется сетевое соединение с другим или несколькими удаленными компьютерами 49. Удаленный компьютер (или компьютеры) 49 являются такими же персональными компьютерами или серверами, которые имеют большинство или все упомянутые элементы, отмеченные ранее при описании существа персонального компьютера 20, представленного на Фиг. 4. В вычислительной сети могут присутствовать также и другие устройства, например, маршрутизаторы, сетевые станции, пиринговые устройства или иные сетевые узлы.

Сетевые соединения могут образовывать локальную вычислительную сеть (LAN) 50 и глобальную вычислительную сеть (WAN). Такие сети применяются в корпоративных компьютерных сетях, внутренних сетях компаний и, как правило, имеют доступ к сети Интернет. В LAN- или WAN-сетях персональный компьютер 20 подключен к локальной сети 50 через сетевой адаптер или сетевой интерфейс 51. При использовании сетей персональный компьютер 20 может использовать модем 54 или иные средства обеспечения связи с глобальной вычислительной сетью, такой как Интернет. Модем 54, который является внутренним или внешним устройством, подключен к системной шине 23 посредством последовательного порта 46. Следует уточнить, что сетевые соединения являются лишь примерными и не обязаны отображать точную конфигурацию сети, т.е. в действительности существуют иные способы установления соединения техническими средствами связи одного компьютера с другим.

В заключение следует отметить, что приведенные в описании сведения являются примерами, которые не ограничивают объем настоящего изобретения, определенного формулой. Специалисту в данной области становится понятным, что могут существовать и другие варианты осуществления настоящего изобретения, согласующиеся с сущностью и объемом настоящего изобретения.

| название | год | авторы | номер документа |

|---|---|---|---|

| Способ установки обновления модуля полнодискового шифрования | 2015 |

|

RU2623887C2 |

| СПОСОБ И СИСТЕМА ДОВЕРЕННОЙ ЗАГРУЗКИ ОПЕРАЦИОННОЙ СИСТЕМЫ ВЫЧИСЛИТЕЛЬНОГО УСТРОЙСТВА | 2021 |

|

RU2773456C1 |

| Система и способ автоматического развертывания системы шифрования для пользователей, ранее работавших на ПК | 2013 |

|

RU2618684C2 |

| СИСТЕМА И СПОСОБ ПРИМЕНЕНИЯ ПОЛИТИК БЕЗОПАСНОСТИ К НАКОПИТЕЛЮ В СЕТИ | 2014 |

|

RU2581559C2 |

| СПОСОБ И СИСТЕМА АВТОМАТИЧЕСКОГО УПРАВЛЕНИЯ ЛИЦЕНЗИЯМИ | 2013 |

|

RU2587422C2 |

| Способ распознавания документов с доверенной загрузкой | 2023 |

|

RU2832434C1 |

| СИСТЕМА И СПОСОБ КОПИРОВАНИЯ ФАЙЛОВ С ЗАШИФРОВАННОГО ДИСКА | 2013 |

|

RU2559728C2 |

| СПОСОБ АВТОМАТИЧЕСКОЙ НАСТРОЙКИ СРЕДСТВА БЕЗОПАСНОСТИ | 2012 |

|

RU2514137C1 |

| СПОСОБ И СИСТЕМА АВТОМАТИЧЕСКОГО НАЗНАЧЕНИЯ ПОЛИТИК ШИФРОВАНИЯ УСТРОЙСТВАМ | 2013 |

|

RU2562444C2 |

| СПОСОБ ОПРЕДЕЛЕНИЯ МАСКИ ЗАШИФРОВАННОЙ ОБЛАСТИ ДИСКА | 2014 |

|

RU2580018C2 |

Изобретение относится к области полнодискового шифрования с проверкой совместимости загрузочного диска со средством шифрования. Технический результат - обеспечение совместимости загрузочного диска со средством шифрования. Способ полнодискового шифрования с проверкой совместимости загрузочного диска со средством шифрования, в котором изменяют процесс загрузки компьютера с помощью средства внесения изменений на диск для обеспечения запуска средства дозагрузочной проверки совместимости загрузочного диска со средством шифрования; запускают средство дозагрузочной проверки совместимости и проводят тесты совместимости загрузочного диска со средством шифрования; после выполнения тестов с помощью средства анализа сравнивают результаты тестирования с политиками шифрования, выносят решение о совместимости диска с полнодисковым шифрованием на основании сравнения; выполняют с использованием средства шифрования полнодисковое шифрование загрузочного диска в случае принятия решения о возможности шифрования. 2 н. и 10 з.п. ф-лы, 4 ил.

1. Система полнодискового шифрования с проверкой совместимости загрузочного диска со средством шифрования, которая содержит:

- средство внесения изменений на диск, которое размещает на загрузочном диске средство дозагрузочной проверки совместимости диска со средством шифрования, изменяет процесс загрузки компьютера для обеспечения запуска средства дозагрузочной проверки совместимости;

- средство дозагрузочной проверки совместимости, которое выполняет тесты совместимости загрузочного диска с полнодисковым шифрованием;

- средство анализа, которое сравнивает результаты тестирования и политики шифрования, принимает решение о возможности шифрования загрузочного диска;

- средство шифрования, которое выполняет полнодисковое шифрование загрузочного диска после принятия решения средством анализа о возможности шифрования загрузочного диска.

2. Система по п. 1, в которой средство дозагрузочной проверки совместимости выполняет тесты при каждом перезапуске компьютера.

3. Система по п. 1, в которой средство дозагрузочной проверки совместимости не выполняет тесты повторно в случае успешного выполнения тестов во время предыдущего перезапуска компьютера.

4. Система по п. 1, в которой средство дозагрузочной проверки совместимости работает на этапе после инициализации микрокода компьютера и до запуска операционной системы.

5. Система по п. 1, в которой средство внесения изменений на диск работает на этапе после загрузки операционной системы.

6. Система по п. 1, в которой средство анализа работает на этапе после инициализации микрокода компьютера и до запуска операционной системы.

7. Система по п. 1, в которой средство анализа работает на этапе после загрузки операционной системы.

8. Система по п. 1, в которой средство анализа работает на сервере управления безопасностью сети.

9. Способ полнодискового шифрования с проверкой совместимости загрузочного диска со средством шифрования, в котором:

- изменяют процесс загрузки компьютера с помощью средства внесения изменений на диск для обеспечения запуска средства дозагрузочной проверки совместимости загрузочного диска со средством шифрования;

- запускают средство дозагрузочной проверки совместимости и проводят тесты совместимости загрузочного диска со средством шифрования;

- после выполнения тестов с помощью средства анализа сравнивают результаты тестирования с политиками шифрования, выносят решение о совместимости диска с полнодисковым шифрованием на основании сравнения;

- выполняют с использованием средства шифрования полнодисковое шифрование загрузочного диска в случае принятия решения о возможности шифрования.

10. Способ по п. 9, в котором сравнение результатов тестирования с политиками шифрования выполняется на этапе после инициализации микрокода компьютера и до запуска операционной системы.

11. Способ по п. 9, в котором сравнение результатов тестирования с политиками шифрования выполняется после загрузки операционной системы.

12. Способ по п. 9, в котором сравнение результатов тестирования с политиками шифрования выполняется на сервере управления безопасностью сети.

| US 8533830 B1, 10.09.2013 | |||

| US 8171272 B1, 01.05.2012 | |||

| US 7899186 B2, 01.03.2011 | |||

| Изложница с суживающимся книзу сечением и с вертикально перемещающимся днищем | 1924 |

|

SU2012A1 |

| Способ восстановления хромовой кислоты, в частности для получения хромовых квасцов | 1921 |

|

SU7A1 |

| Изложница с суживающимся книзу сечением и с вертикально перемещающимся днищем | 1924 |

|

SU2012A1 |

Авторы

Даты

2015-12-20—Публикация

2014-04-18—Подача