Настоящее изобретение относится к системе и способу выполнения аутентификации с использованием персонального электронного устройства.

УРОВЕНЬ ТЕХНИКИ

Большинство веб-сайтов и закупочных киосков (purchasing kiosk) требуют от пользователя регистрации и входа в систему для того, чтобы использовать эти веб-сайты для проведения транзакций, изменения информации об учетной записи и тому подобного. Многие веб-сайты пытаются создавать профили посетителей, чтобы идентифицировать их или их демографическую информацию, таким образом обеспечивая возможность приспособления отображенного сообщения соответствующим образом.

Известны несколько способов идентификации пользователей, которые в целом разделяются на непрямые и прямые способы. Непрямые способы включают, например, запись и чтение куки-файлов, отслеживание IP адреса и тому подобное. Такие непрямые способы относительно ненавязчивы, но гораздо менее точны, чем прямые способы.

Прямые способы идентификации пользователя требуют специального активного распознавания пользователя и включают в себя два этапа: идентификацию и аутентификацию. Идентификация представляет собой этап распознавания, который по существу отвечает на вопрос "Кто вы?". Пользователь, ждущий доступа в онлайновую систему, такую как сайт электронной коммерции, должен иметь возможность либо зарегистрироваться как новый пользователь, либо войти в систему как существующий пользователь, обычно посредством указания уникального личного идентификатора, того как адрес электронной почты, ID (идентификатор) пользователя, членский номер или тому подобное.

Аутентификация представляет собой этап верификации, которым по существу отвечают на вопрос "Как вы можете доказать, что вы действительно являетесь тем, кем сказали?" Обычно веб-сайты запрашивают пароль, ПИН-код или тому подобное, якобы только известный этому пользователю и веб-сайту. Улучшенные способы аутентификации используют биометрические данные, такие как отпечатки пальцев, характеристики радужной оболочки глаза и тому подобное.

Такие системы традиционно полагаются на информацию аутентификации, подлежащую сохранению в тайне и сложной для разгадывания. Многие юрисдикции требуют пароли, не имеющие какие-либо прямые ссылки на этого пользователя, для того, чтобы они с меньшей вероятностью извлекались из информации, известной об этом пользователе. Кроме того, пользователям часто говорят не использовать одинаковый пароль на множестве веб-сайтов. Однако такие требования сложно заставить выполнять, и, следовательно, многие люди из-за лени будут использовать одинаковый простой для угадывания пароль на множестве сайтов, делая свою информацию менее защищенной на всех таких сайтах.

Некоторые из недостатков таких обычных систем идентификации и авторизации включают следующие:

1) Такие веб-сайты (целевые веб-сайты для пользователя), как, например, сайты электронной коммерции, здесь называющиеся системами-получателями, должны защищать личную информацию пользователя с помощью соответствующих средств безопасности. Хранилища такой информации часто являются целями хакерских атак для получения мошенническим путем больших комплектов личной информации, такой как имена, адреса, номера кредитных карт и тому подобное.

2) Пользователь должен создавать, тщательно хранить и периодически обновлять пароли для любых таких систем-получателей, предпочтительно всегда имея уникальные пароли для каждого сайта, к которому он желает осуществлять доступ. Это требует либо совершенной системы учета, либо экстраординарной памяти.

3) Для того чтобы исходно зарегистрироваться на таких веб-сайтах и в системах-получателях, пользователь должен передавать достаточное количество своей личной информации для проведения требуемых дел на этом веб-сайте. Например, пользователь сайта электронной коммерции, который желает приобрести предмет, а также получить его доставку на свой домашний адрес, должен передавать всю свою общую информацию, такую как имя, адрес, телефонный номер, адрес электронной почты, информацию о кредитной карте и тому подобное. Такие данные должны вводиться повторно на каждом сайте, что является времязатратным и предрасположено к ошибкам набора.

4) В случае изменения информации пользователя, такой как адрес или адрес электронной почты, этот пользователь должен обновлять такую информацию на каждом веб-сайте, с которым он желает вести дело. Это является времязатратным, и часто пользователь не будет помнить, обновил ли он информацию на конкретном сайте, такую как, например, адрес доставки. Это может приводить к ошибочной доставке на старый адрес.

5) Системы-получатели, которые хранят личную информацию многих пользователей, часто имеют дело с тем, что информация о многих их пользователях является устаревшей, что делает групповые почтовые рассылки или рекламные кампании по электронной почте менее действенными и результативными.

Одним частичным решением для некоторых из этих недостатков является так называемый способ "единственной подписи", который основан на уникальной учетной записи пользователя в основной системе, например, на платформе социальной сети, такой как сети Facebook, Linked-In, Twitter и т.д. В такой системе единственной подписи для входа в систему-получатель для проведения некоторого рода дел, например, пользователь должен сначала войти в эту основную систему через систему-получатель. После идентификации и аутентификации пользователя этой основной системой она совместно использует некоторые данные с системой-получателем, а система-получатель устанавливает с этим пользователем пользовательский сеанс.

Однако такие системы единственной подписи также имеют некоторые недостатки, такие как:

1) основная система должна быть проинформирована о личной информации пользователя, а пользователь может не желать, чтобы такая основная система имела такую личную информацию;

2) основная система узнает обо всех системах-получателях, которые посещает пользователь, и с которыми ведет дела;

3) система-получатель должна иметь доверительные отношения с этой основной системой;

4) пользователь должен доверять как основной системе, так и системе-получателю, что имеет место правильное совместное использование личных данных пользователя;

5) основная система, обычно являющаяся платформой социальной сети, узнает о системах-получателях, которые часто посещают также друзья или контакты пользователя, что поднимает дополнительные вопросы секретности и доверия между всеми пользователями этой основной системы; и

6) идентификаторы входа в систему и пароли пользователей систем-получателей становятся более ценными, и, следовательно, более привлекательными целями для хакеров, при этом каждая система-получатель, к которой пользователь осуществляет доступ через основную систему, требует увеличенной безопасности и приводит к большему риску, если такие реквизиты для входа в систему скомпрометированы.

Следовательно, существует потребность в системе, которая уменьшает нагрузку по защите пользовательской информации на сайтах-получателях, таким образом снижая их накладные расходы для таких систем-получателей.

РАСКРЫТИЕ СУЩНОСТИ ИЗОБРЕТЕНИЯ

Таким образом, на основании приведенных выше недостатков, цель настоящего изобретения состоит в обеспечении системы, которая обеспечит возможность надежной аутентификации без потребности в отдельной информации аутентификации, подлежащей предоставлению пользователем для соответствующих систем-получателей.

Это достигается при помощи признаков независимых пунктов формулы изобретения.

Дополнительные особенно преимущественные варианты осуществления настоящего изобретения предоставлены при помощи признаков зависимых пунктов формулы изобретения.

Настоящее изобретение может снижать нагрузку на пользователя, состоящую в запоминании множественных уникальных и сложных паролей, по одному для каждой системы-получателя, которую он желает использовать. Оно может дополнительно исключать потребность для пользователя во вводе своей личной информации на каждом сайте, и обновление своей информации по всем сайтам, которые он использует, также будет рационализировано. Кроме того, оно может приводить к тому, что личная информация каждого пользователя будет более актуальной для каждой данной системы-получателя.

Предоставлена система аутентификации, выполненная для обеспечения пользователю, имеющему персональное электронное устройство, возможности регистрации в системе-получателе и/или входа в систему-получатель через сеть и содержащая:

сервер аутентификации, сообщающийся через сеть с персональным электронным устройством и с системой-получателем, при этом

сервер аутентификации выполнен с возможностью создания учетной записи для пользователя посредством уникальной идентификации персонального электронного устройства пользователя и присвоения пользователю идентификатора маркера (или, иными словами, идентификатор токена), а также выполнен с возможностью отправки запроса аутентификации на персональное электронное устройство пользователя для принятия пользователем решения, приступать к аутентификации в системе-получателе или нет;

персональное электронное устройство выполнено с возможностью посредством программного приложения, постоянно находящегося на персональном электронном устройстве, хранения личной информации пользователя в памяти, доступной для этого, и с возможностью последующего извлечения личной информации и ее отправки в систему-получатель при авторизации пользователем в ответ на прием запроса аутентификации;

система-получатель выполнена с возможностью посредством программного приложения, постоянно находящегося на системе-получателе, запроса у пользователя идентификатора маркера с передачей идентификатор маркера на сервер аутентификации и с возможностью приема личной информации непосредственно от персонального электронного устройства для идентификации таким образом пользователя;

посредством чего в ответ на запрос транзакции пользователя система-получатель оказывается дополнительно выполнена с возможностью запроса у пользователя его уникального идентификатора маркера и отправки его на сервер аутентификации,

причем сервер приложений дополнительно выполнен с возможностью отправки запроса аутентификации на персональное электронное устройство пользователя, которое дополнительно выполнено с возможностью запроса пользователя о принятии решения, приступать к аутентификации в системе-получателе или нет, после чего персональное электронное устройство, если авторизовано пользователем, оказывается выполнено с возможностью извлечения личной информации из памяти и ее отправки в систему-получатель для идентификации таким образом пользователя, а система-получатель дополнительно выполнена с возможностью обеспечения регистрации и последующего входа пользователя в систему-получатель.

Кроме того, предоставлен способ аутентификации для обеспечения пользователю, имеющему персональное электронное устройство, возможности регистрации в системе-получателе и/или входа в систему-получатель, включающий следующие этапы:

a) обеспечение сервера аутентификации, сообщающегося по сети с персональным электронным устройством и с системой-получателем;

b) создание учетной записи для пользователя на сервере аутентификации посредством уникальной идентификации персонального электронного устройства пользователя в системе аутентификации и присвоения идентификатора маркера пользователю;

c) сохранение личной информации пользователя в памяти персонального электронного устройства;

d) запрос у пользователя системой-получателем его уникального идентификатора маркера;

e) при приеме идентификатора маркера пользователя передача системой-получателем введенного пользователем идентификатора маркера на сервер аутентификации;

f) отправка сервером аутентификации запроса аутентификации на персональное электронное устройство пользователя, которым запрашивают пользователя о принятии решения, продолжать аутентификацию в системе-получателе или нет;

g) если принято решение продолжать аутентификацию, авторизация пользователем персонального электронного устройства для отправки личной информации в систему-получатель;

h) извлечение персональным электронным устройством личной информации и отправка ее в систему-получатель и

i) прием системой-получателем личной информации и идентификация таким образом пользователя, которого впоследствии регистрируют и допускают в систему-получатель.

Читаемый с помощью компьютера носитель информации, хранящий комплект инструкций, которые при выполнении по меньшей мере одним процессором побуждают по меньшей мере один процессор выполнять операции, включающие этапы способа, указанного выше. Отметим, что читаемый с помощью компьютера носитель информации также может быть распределен, т.е. содержит запоминающие устройства в системе-получателе, персональном электронном устройстве пользователя, а также на сервере аутентификации.

Приведенные выше и другие объекты и признаки настоящего изобретения станут более понятны из последующего описания и предпочтительных вариантов осуществления, данных в сочетании с сопутствующими чертежами, на которых:

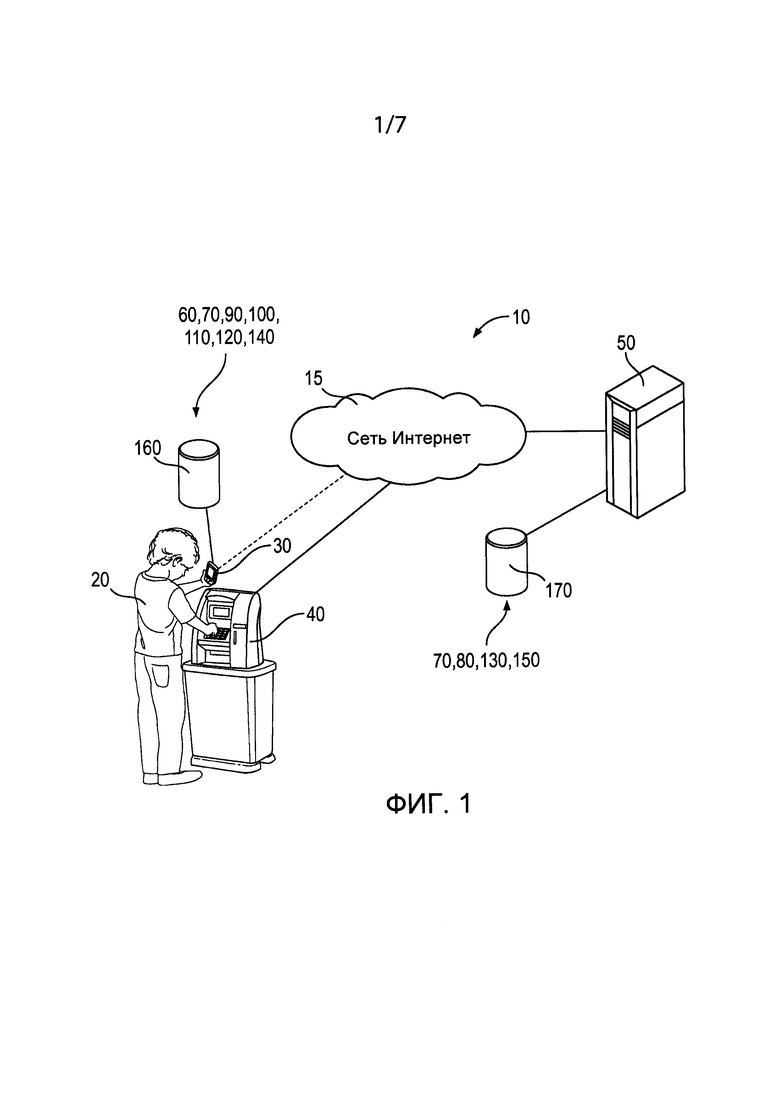

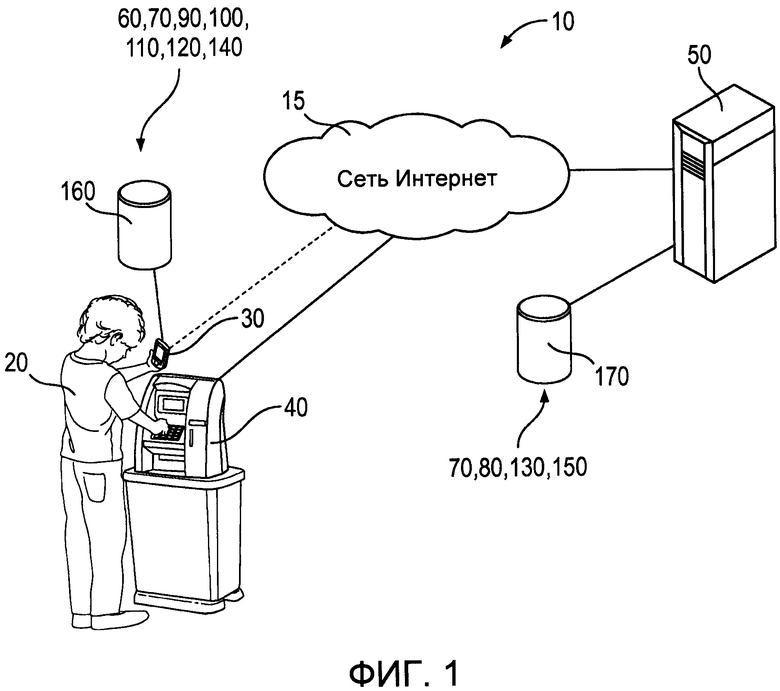

на фиг. 1 показана сетевая диаграмма, иллюстрирующая пользователя и его персональное электронное устройство (ПЭУ), систему-получатель, сервер аутентификации, все из которых взаимно объединены в сеть посредством, например, сети Интернет;

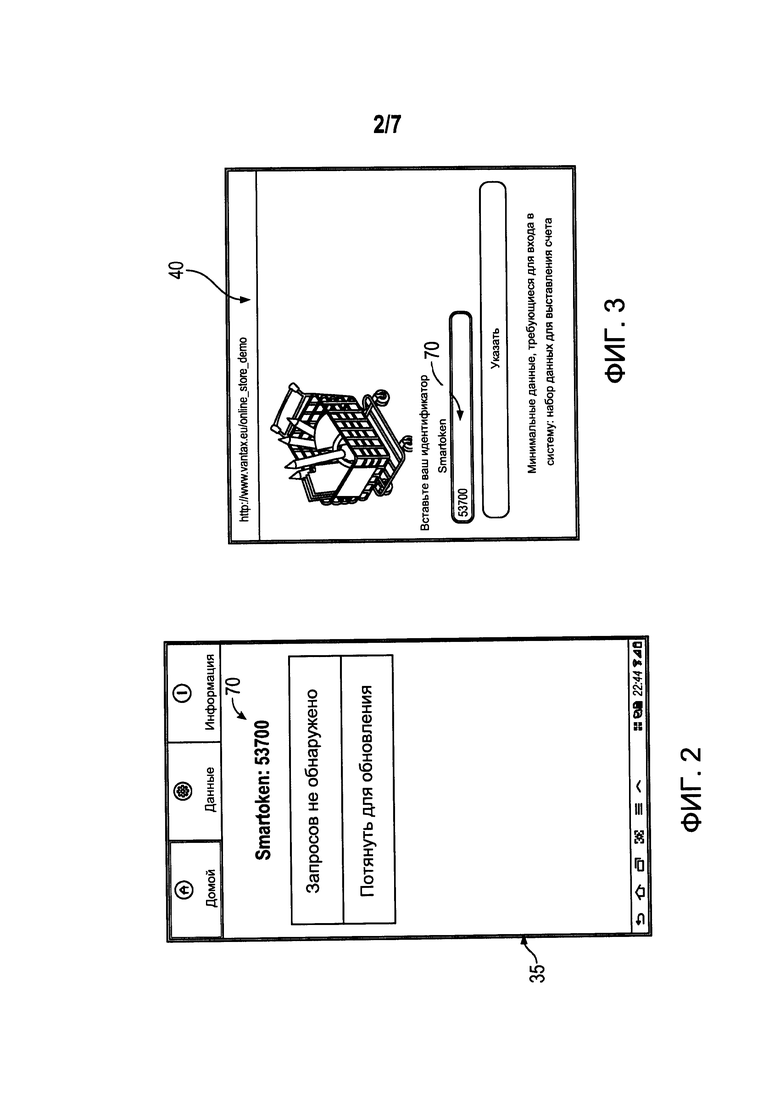

на фиг. 2 показан примерный интерфейсный экран мобильного приложения, запущенного на ПЭУ пользователя;

на фиг. 3 показан примерный интерфейсный экран системы-получателя, запрашивающей у пользователя его уникальный идентификатор маркера;

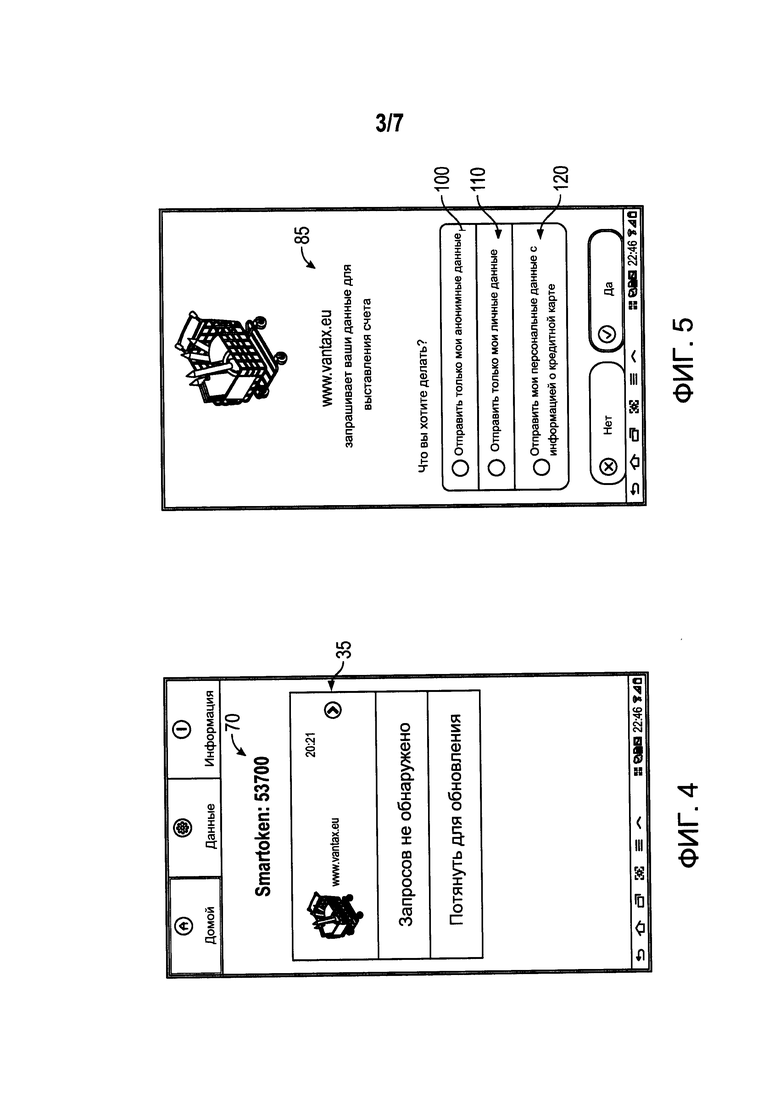

на фиг. 4 показан примерный интерфейсный экран мобильного приложения, показывающего любые запросы аутентификации, принятые ПЭУ от сервера аутентификации в ответ на указание идентификатора маркера на интерфейсном экране на фиг. 3;

на фиг. 5 показан примерный интерфейсный экран мобильного приложения, запрашивающего пользователя предпринять действие в ответ на запрос аутентификации системы-получателя;

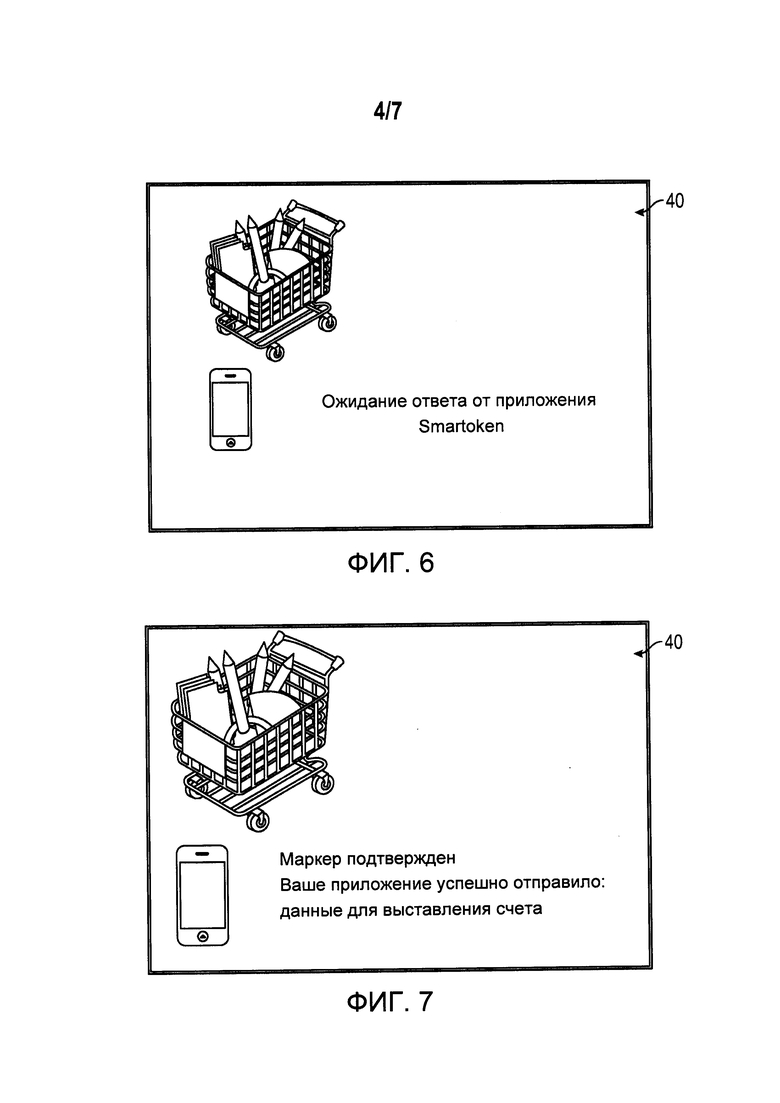

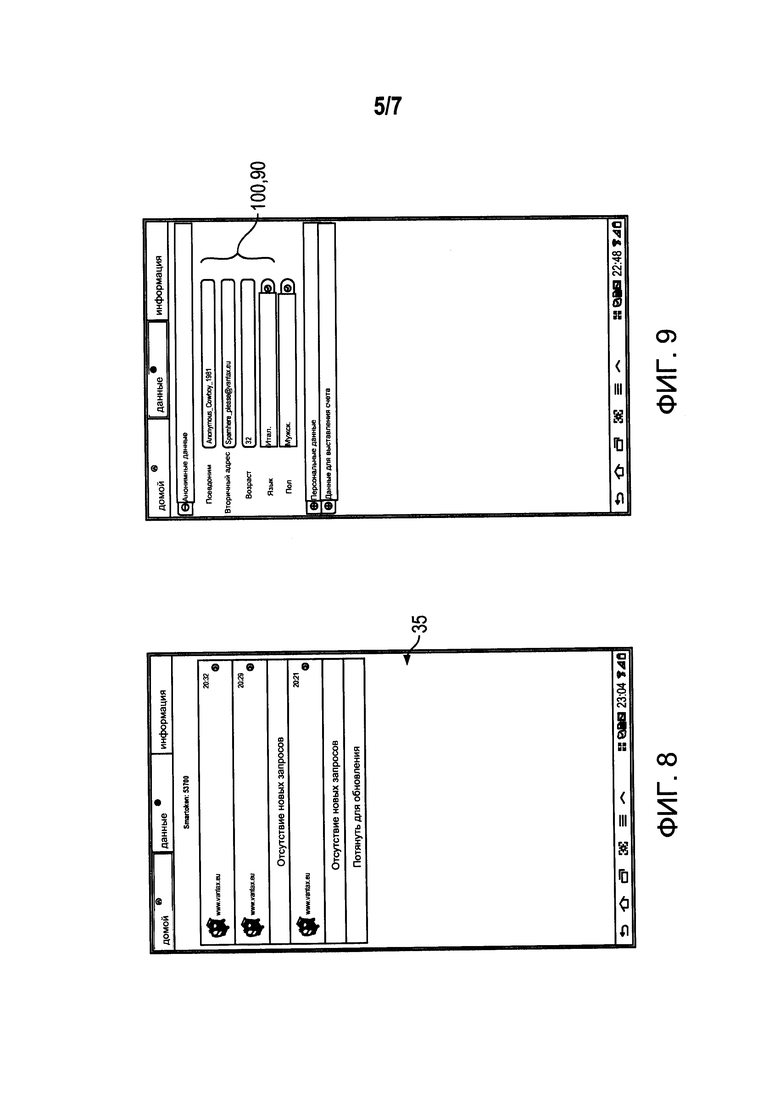

на фиг. 6 показан примерный интерфейсный экран системы-получателя, показывающий, что система-получатель ожидает аутентификации пользователя;

на фиг. 7 показан примерный интерфейсный экран системы-получателя, показывающий, что пользователь был авторизован в системе-получателе и вошел в нее;

на фиг. 8 показан примерный интерфейсный экран мобильного приложения, показывающий историю запросов аутентификации;

на фиг. 9 показан примерный интерфейсный экран мобильного приложения, показывающий анонимный поднабор личной информации пользователя;

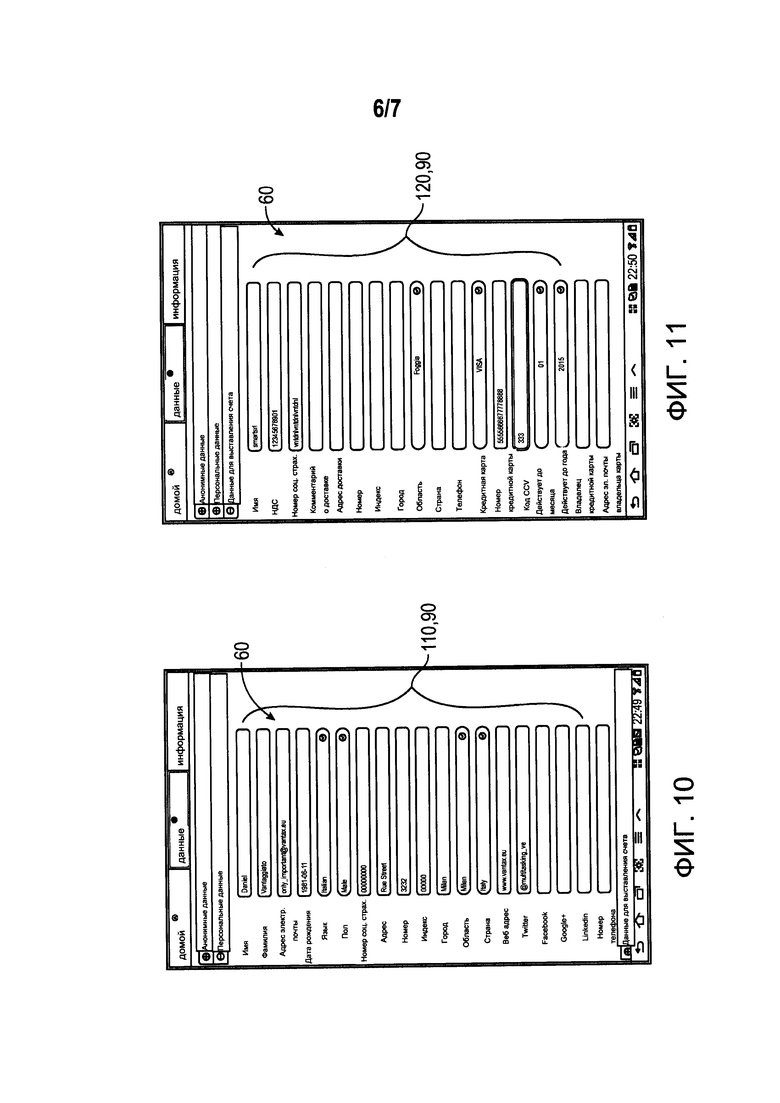

на фиг. 10 показан примерный интерфейсный экран мобильного приложения, показывающий персональный поднабор личной информации пользователя;

на фиг. 11 показан примерный интерфейсный экран мобильного приложения, показывающий экономический поднабор личной информации пользователя; и

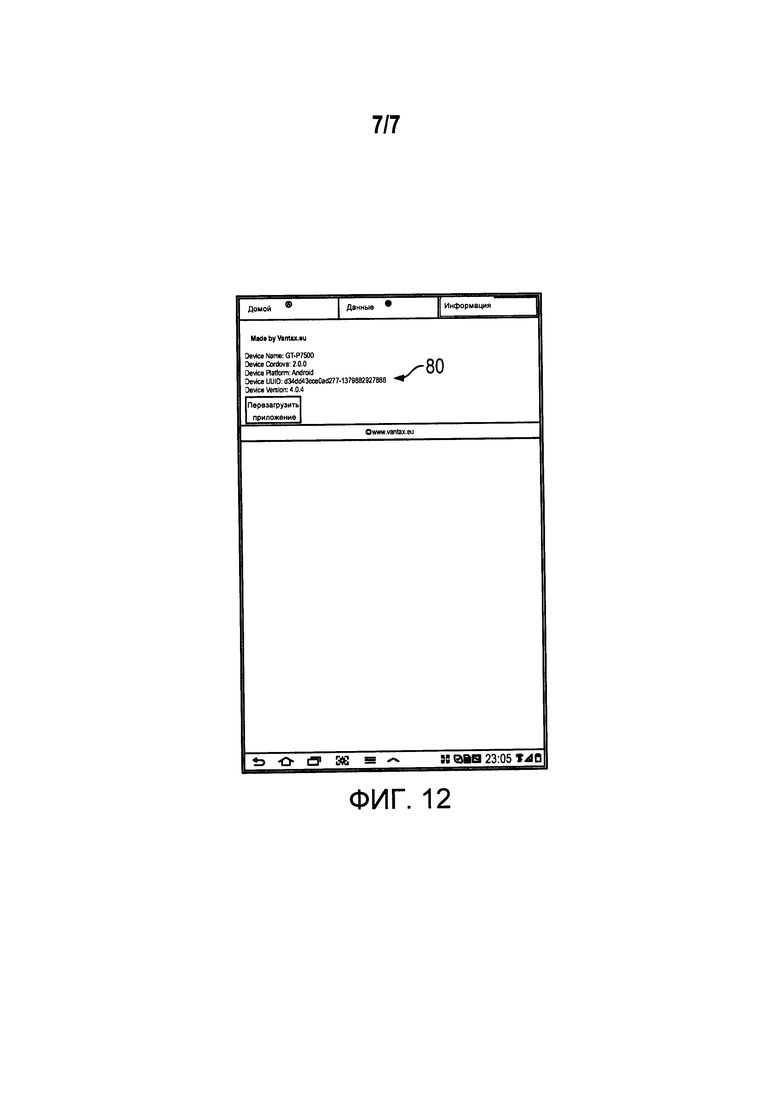

на фиг. 12 показан примерный интерфейсный экран мобильного приложения, показывающий уникальный идентификатор ПЭУ для ПЭУ пользователя.

ОСУЩЕСТВЛЕНИЕ ИЗОБРЕТЕНИЯ

Иллюстративные варианты осуществления настоящего изобретения описаны ниже. Последующее объяснение представляет конкретные детали для полного понимания и обеспечения описания для этих вариантов осуществления. Специалисту в данной области техники будет понятно, что настоящее изобретение может быть реализовано без таких подробностей. В иных случаях хорошо известные структуры и функции не были показаны или описаны подробно для предотвращения необязательного внесения неясностей в описание вариантов осуществления.

Если контекст явно не требует иное, на всем протяжении описания и формулы изобретения слова "содержит", "содержащий" и тому подобное следует толковать во включающем смысле, как противоположном исключающему и исчерпывающему смыслу; другими словами, в смысле "включения, но не ограничения до этого". Слова, использующие единственное или множественное число, также содержат множественное или единственное число соответственно. Дополнительно, слова "здесь", "выше", "ниже" и слова сходного смысла при использовании в этой заявке должны ссылаться на эту заявку в целом, а не на какие-либо конкретные части этой заявки. Когда формула изобретения использует слово "или" в отношении списка из двух или более пунктов, то это слово покрывает все из следующих интерпретаций этого слова: любой из пунктов в списке, все из пунктов в списке и любая комбинация пунктов в списке. Когда слово "каждый" использовано для ссылки на элемент, который был ранее введен, как являющийся по меньшей мере одним в ряду, слово "каждый" не обязательно предполагает множество элементов, но может также означать элемент в единственном числе.

На фиг. 1 показана сетевая структура, использованная реализуемым с помощью компьютера способом 10 аутентификации для обеспечения пользователю 20, имеющему персональное электронное устройство 30, такое как мобильный телефон, переносной компьютер, планшетный компьютер и т.д., возможность регистрации в системе-получателе и/или входа в систему-получатель 40, такую как веб-сайт электронной коммерции, использующую либо другое устройство, такое как киоск, банкомат, удаленную рабочую станцию, компьютер либо даже то же самое персональное электронное устройство 30. Указанный способ, включающий следующие этапы, подробно объяснен ниже.

Сначала обеспечивают сервер 50 аутентификации, который выполнен с возможностью осуществления связи с персональным электронным устройством 30 (ПЭУ 30) и системой-получателем 40 через сеть 15. Такой сервер 50 аутентификации может быть присоединен, например, к сети Интернет (фиг. 1) вместе с ПЭУ 30 пользователя 20 и системой-получателем 40. Например, пользователь 20 может пытаться приобрести подарочную карту в киоске 40 электронной коммерции.

До того как получить возможность использовать способ 10 аутентификации, пользователь 20 должен создать учетную запись на сервере 50 аутентификации и обеспечить личную информацию 60 пользователя 20, сохраненную только на ПЭУ 30, например, на первом некратковременном читаемом с помощью компьютера носителе 160 информации ПЭУ 30 или где-нибудь еще, но не на сервере 50 аутентификации. Сервер 50 уникально идентифицирует персональное электронное устройство 50 пользователя, таким образом, как с помощью уникального идентификатора 80 ПЭУ или некоторых его функций, например. Сервер 50 аутентификации осуществляет связь с ПЭУ 30 через мобильное приложение 35, например, запущенное на ПЭУ 30, при этом такое мобильное приложение 35 было загружено на ПЭУ 30 пользователем 20 из сервера 50 аутентификации или откуда-либо еще. Мобильное приложение 35 передает уникальный идентификатор 80 ПЭУ на сервер 50 аутентификации, предпочтительно через шифрованное соединение. В качестве альтернативы, ПЭУ 30 может осуществлять связь с сервером 50 аутентификации с помощью текстовых сообщений SMS, приложения чата, электронной почты или т.д. Личная информация 60 пользователя 20 сохраняется на ПЭУ 30 или посредством него, предпочтительно в первом некратковременном читаемом с помощью компьютера носителе 160 информации и доступном только посредством него. Мобильное приложение 35 предпочтительно взаимодействует с сервером 50 аутентификации для создания учетной записи пользователя, в результате чего пользователю 20 не является необходимым взаимодействовать с сервером 50 аутентификации напрямую.

В одном варианте осуществления личные данные 60 зашифрованы с помощью ключа 130 шифрования таким образом, что они становятся зашифрованной личной информацией 140. Зашифрованная личная информация 140 затем сохраняется либо на ПЭУ 30, либо на некратковременном читаемом с помощью компьютера носителе 160 информации, при этом ключ 130 шифрования сохраняется сервером 50 аутентификации, предпочтительно, на втором некратковременном читаемом с помощью компьютера носителе 170 информации.

Способ 10 аутентификации создает уникальный идентификатор 70 маркера для пользователя 20, который предпочтительно является легким для запоминания и простым для набора. Идентификатор 70 маркера предпочтительно создается сервером 50 аутентификации и сохраняется на ПЭУ 30 посредством мобильного приложения 35. Идентификатор 70 маркера может быть основан на уникальном идентификаторе 80 ПЭУ, или, в качестве альтернативы, на комбинации уникального идентификатора 80 ПЭУ и случайного ключа 150 маркера, сгенерированного сервером 50 аутентификации, так что пользователь 20 может сбрасывать идентификатор 70 маркера по желанию, например, если он уверен, что его идентификатор 70 маркера был использован мошенническим образом.

При взаимодействии с системой-получателем 40 у пользователя 20 запрашивают его идентификатор 70 маркера (фиг. 3). Если пользователь не помнит свой идентификатор 70 маркера, он может активировать мобильное приложение 35 на своем ПЭУ 30, которое отобразит идентификатор 70 маркера (фиг. 2), на иллюстрациях в качестве примера называемого "Smartoken". Мобильное приложение 35 также может быть защищено паролем или защищено с помощью биометрической технологии, как известно из уровня техники, для снижения возможности мошенничества, например, если ПЭУ 30 пользователя утеряно или украдено.

Система-получатель 40 при приеме идентификатора 70 маркера пользователя, осуществляет связь с сервером 50 аутентификации для запроса информации регистрации или входа в систему из ПЭУ 30 с привязкой к идентификатору 70 маркера пользователя (фиг. 6). Программное приложение или модуль постоянно находится в системе-получателе 40 для обеспечения инструкций для процессора этой системы-получателя для выполнения способа 10.

Сервер 50 аутентификации при приеме запроса информации от системы-получателя 40 отправляет запрос 85 аутентификации на ПЭУ 30 пользователя, который запрашивает пользователя 20 о принятии решения о том, приступать к аутентификации в системе-получателе 40 или нет, и если так, то выбирать предпочтительно поднабор 90 личной информации 60 пользователя, а ПЭУ 30 авторизуется для указания для системы-получателя 40. Сервер 50 отправляет информацию о местоположении или идентификации системы-получателя 40 на ПЭУ 30, такую как IP адрес или порт или т.д. системы-получателя 40 таким образом, что ПЭУ 30 знает, как или куда отправлять поднабор 90 личной информации 60 пользователя для системы-получателя 40.

Если пользователь 20 решает не приступать к аутентификации, например, если изменил свое мнение о продолжении транзакции, или если, например, злоумышленная третья сторона использовала мошенническим образом идентификатор 70 маркера этого пользователя в системе-получателе 40, пользователь отказывается от отправки личной информации 60 в систему-получатель 40. Система-получатель 40 в итоге останавливает ожидание личной информации 60 и отменяет сеанс, возвращаясь к ожидающему начальному экрану по умолчанию или тому подобному.

Пользователь 20, решивший приступить к аутентификации, выбирает поднабор 90 личной информации 60 пользователя для отправки в систему-получатель 40 и инструктирует ПЭУ 30 приступать (фиг. 5). ПЭУ 30 извлекает поднабор 90 личной информации 60 из первого некратковременного (non-transient) читаемого с помощью компьютера носителя 160 информации и отправляет поднабор 90 личной информации 60 в систему-получатель 40, предпочтительно через шифрованное соединение. В одном варианте осуществления личная информация 60 пользователя разделена на несколько различных наборов данных, такие как анонимный поднабор 100 (фиг. 9), персональный поднабор 110 и экономический поднабор 120 (фиг. 11). В силу этого, пользователь 20 может принимать решение при запросе сервера 50 аутентификации, какой поднабор личных данных 60 отправлять в систему-получатель 40 (фиг. 5 и 9-11). Анонимный поднабор 100 может содержать, например, не идентифицирующую информацию пользователя 20. Персональный поднабор 110 может содержать контактную идентифицирующую информацию 60 пользователя 20, такую как его имя, адрес, телефон, адрес электронной почты, социальные идентификаторы и т.д. Экономический поднабор 120 может содержать экономическую личную информацию 60 пользователя 20, такую как его имя, адрес для выставления счетов, информацию о кредитной карте, такую как номер кредитной карты, дату истечения срока действия, код CSV и т.д., полезную для выполнения финансовых транзакций.

Система-получатель 40 принимает поднабор 90 личной информации 60 и идентифицирует и/или аутентифицирует таким образом пользователя 20, устанавливая пользовательский сеанс. Затем пользователь 20 регистрируется и входит в систему-получатель 40 (фиг. 7). После того, как пользователь 20 выполняет транзакцию, после заранее установленного времени бездействия или после того, как пользователь 20 открыто выходит из системы-получателя 40, сеанс заканчивается, и пользователь 20 будет вынужден повторять указанный выше процесс для входа обратно в систему-получатель 40.

В соответствии с вариантом осуществления настоящего изобретения сервер 50 аутентификации сохраняет ключевую информацию аутентификации, но не сохраняет данные, относящиеся к пользователю. Например, сервер аутентификации сохраняет идентификатор 70 маркера пользователя и/или ключи для дешифрования личных данных, но не сохраняет личную информацию 60 пользователя. Личная информация 60 пользователя сохраняется только в ПЭУ 30, например, на читаемом с помощью компьютера носителе, содержащемся в ПЭУ 30, или на внешнем читаемом с помощью компьютера носителе, который может быть прочитан ПЭУ 30, таким как карта памяти или устройство с памятью, выполненное с возможностью соединения с ПЭУ 30 с помощью технологии Bluetooth или беспроводной связи ближнего радиуса действия или любых других средств. Разделение ключа и информации данных обеспечивает преимущество лучшей защиты личных данных посредством содержания их только на ПЭУ 30 под контролем пользователя.

Преимущественно, устройство, используемое пользователем, дополнительно идентифицируется с помощью случайного кода (например, случайный код одноразового использования, который изменяется после каждого применения). Соответственно, система-получатель 40 выполнена с возможностью генерации случайного кода. Эта конфигурация может быть реализована, например, посредством дополнительного программного модуля.

Когда пользователь хочет войти в систему-получатель 40 и вставляет свой собственный идентификатор 70 маркера пользователя, этот дополнительный программный модуль генерирует уникальный случайный код (RC) и отправляет этот код на сервер 50 аутентификации вместо идентификатора 70 маркера пользователя или в дополнение к нему. Затем сервер 50 аутентификации пересылает сгенерированный случайный код RC на ПЭУ 30.

Пересылка кода RC на правильное ПЭУ может быть гарантировано, например, посредством отправки от системы-получателя 40 на сервер 50 аутентификации как идентификатора 70 маркера пользователя, так и кода RC таким образом, что сервер аутентификации будет пересылать код RC на ПЭУ, связанное с соответствующим идентификатором маркера.

Если ПЭУ проинструктировано пользователем отправлять данные, тогда ПЭУ отправляет данные в систему-получатель 40 вместе с кодом RC. Система-получатель затем может верифицировать, что устройство, которое отправило код RC, принадлежит тому же человеку, который вошел в систему с идентификатором 70 маркера пользователя, поскольку в ином случае больше никто другой не знал этот случайный код, созданный системой-получателем 40.

В частности, в соответствии с вариантом осуществления настоящего изобретения, настоящее устройство является сетевой структурой, использованной реализуемым с помощью компьютера способом аутентификации для обеспечения пользователю, имеющему персональное электронное устройство, такое как мобильный телефон, переносной компьютер, планшетный компьютер и т.д., возможность регистрации и/или входа в систему-получатель, такую как веб-сайт электронной коммерции, использующую либо другое устройство, такое как киоск, банкомат, удаленную рабочую станцию, компьютер, либо даже то же самое персональное электронное устройство 30. Указанный способ включает этапы, перечисленные ниже.

Сначала обеспечивают сервер аутентификации, который выполнен с возможностью осуществления связи с персональным электронным устройством (ПЭУ) и системой-получателем через сеть. Такой сервер аутентификации может быть присоединен, например, к сети Интернет вместе с ПЭУ пользователя и системой-получателем.

До того, как стать в состоянии использовать способ аутентификации, пользователь должен создавать учетную запись на сервере аутентификации, сохраняющую личную информацию пользователя в памяти ПЭУ и уникально идентифицирующую персональное электронное устройство этого пользователя таким образом, как с помощью уникального идентификатора ПЭУ или некоторых его функций, например. Сервер аутентификации предпочтительно осуществляет связь с ПЭУ через мобильное приложение, запущенное на ПЭУ, при этом такое мобильное приложение было загружено на ПЭУ пользователем из сервера аутентификации или откуда-либо еще. Мобильное приложение передает личную информацию пользователя и уникальный идентификатор ПЭУ в систему-получатель в направлении сервера аутентификации, все предпочтительно через шифрованное соединение. Предпочтительно, пользователь создает учетную запись на сервере аутентификации с помощью мобильного приложения, запущенное на ПЭУ, не имея необходимости взаимодействовать с сервером аутентификации напрямую.

Способ аутентификации создает уникальный идентификатор маркера для пользователя, который предпочтительно является легким для запоминания и простым для набора. При взаимодействии с системой-получателем у пользователя запрашивают его идентификатор маркера. Система-получатель при приеме идентификатора маркера пользователя осуществляет связь с сервером аутентификации для запроса информации регистрации или входа в систему непосредственно из ПЭУ с привязкой к идентификатору маркера пользователя. Сервер аутентификации при приеме запроса информации от системы-получателя отправляет запрос аутентификации на ПЭУ пользователя, который запрашивает пользователя о принятии решения о том, приступать к аутентификации в системе-получателе или нет, и если так, то выбирать поднабор личной информации пользователя, а ПЭУ авторизуется для указания для системы-получателя через сеть. Пользователь, если решил приступать к аутентификации, выбирает поднабор личной информации пользователя для отправки в систему-получатель и инструктирует ПЭУ приступать. ПЭУ извлекает поднабор личной информации из своей памяти и отправляет его в систему-получатель, предпочтительно через шифрованное соединение. Система-получатель принимает поднабор личной информации и либо идентифицирует, либо аутентифицирует таким образом пользователя, устанавливая пользовательский сеанс. Затем пользователь регистрируется и входит в систему-получатель. После того, как пользователь выполняет транзакцию, после заранее установленного времени бездействия или после того, как пользователь открыто выходит из системы-получателя, сеанс заканчивается, и пользователь будет вынужден повторять указанный выше процесс для входа обратно в систему-получатель.

Настоящее изобретение является системой, которая уменьшает нагрузку по защите пользовательской информации на сайтах-получателях, таким образом снижая накладные расходы для таких систем-получателей. Настоящее изобретение снижает нагрузку на пользователя, состоящую в запоминании множественных уникальных и сложных паролей, по одному для каждой системы-получателя, которую он желает использовать, и дополнительно исключает необходимость для пользователя во вводе своей личной информации на каждом сайте. Настоящее изобретение исключает необходимость для пользователя помнить об обновлении его информации, если она изменилась, по всем сайтам, которые он использует. Кроме того, настоящее изобретение приводит к тому, что личная информация каждого пользователя будет более современной для каждой данной системы-получателя, и сохраняет личную информацию с помощью пользователя, вместо хранения данных в удаленном местоположении в сети, например. Другие признаки и преимущества настоящего изобретения станут более понятны из последующего более подробного описания, взятого в сочетании с сопутствующими чертежами, на которых иллюстрированы в качестве примера принципы настоящего изобретения.

В соответствии с еще одним другим аспектом настоящего изобретения предоставлен читаемый с помощью компьютера носитель, хранящий инструкции, которые при выполнении процессором выполняют любые из описанных выше способов. Носитель может быть распределен в сетевой структуре, например, его части сохранены в ПЭУ, на сервере аутентификации и в устройстве-получателе.

Сервер аутентификации для обеспечения пользователю с персональным электронным устройством возможности регистрации и/или входа в систему-получатель через сеть может содержать:

средства управления учетной записью для создания учетной записи для пользователя посредством уникальной идентификации персонального электронного устройства пользователя и присвоения идентификатора маркера пользователю,

средства генерации маркера для автоматической генерации идентификатора маркера,

средства связи для осуществления связи через сеть с персональным электронным устройством и с системой-получателем, выполненные с возможностью приема от системы-получателя идентификатора маркера пользователя со случайным кодом и при приеме этого идентификатора маркера пользователя со случайным кодом от системы-получателя отправки запроса аутентификации на ПЭУ пользователя, содержащего случайный код.

Соответственно, система-получатель может содержать средства генерации случайного кода для генерации случайного кода; средства связи для запроса пользователя для обеспечения идентификатора маркера и запроса сервера аутентификации для аутентификации пользователя с помощью идентификатора маркера; а также средства верификации подлинности для проверки, совпадает ли случайный код, принятый от пользователя, со случайным кодом, предоставленным для этого же самого пользователя на сервер аутентификации.

Персональное электронное устройство может содержать запоминающее устройство для хранения пользовательских данных в шифрованной форме, средства связи для осуществления связи с системой-получателем и сервером аутентификации, как описано выше, и средства шифрования/дешифрования для выполнения шифрования и дешифрования данных пользователя.

Посредством варианта осуществления настоящего изобретения представлен способ аутентификации для обеспечения пользователю, имеющему персональное электронное устройство, возможности регистрации в системе-получателе и/или входа в систему-получатель, включающий следующие этапы:

a) обеспечение сервера аутентификации, сообщающегося по сети с персональным электронным устройством и с системой-получателем;

b) создание учетной записи для пользователя на сервере аутентификации посредством уникальной идентификации персонального электронного устройства пользователя в системе аутентификации и присвоения идентификатора маркера пользователю;

c) сохранение личной информации пользователя в памяти персонального электронного устройства;

d) запрос у пользователя системой-получателем его уникального идентификатора маркера;

e) при приеме идентификатора маркера пользователя передача системой-получателем введенного пользователем идентификатора маркера на сервер аутентификации;

f) отправка сервером аутентификации запроса аутентификации на персональное электронное устройство пользователя, который запрашивает пользователя о принятии решения, приступать к аутентификации в системе-получателе или нет;

g) если принято решение приступать к аутентификации, авторизация пользователем персонального электронного устройства для отправки личной информации в систему-получатель;

h) извлечение персональным электронным устройством личной информации и отправка ее в систему-получатель и

i) прием системой-получателем личной информации и идентификация таким образом пользователя, которого впоследствии регистрируют и допускают в систему-получатель.

В способе аутентификации личная информация на этапе с) может быть дифференцирована на персональном электронном устройстве по меньшей мере между анонимным поднабором, персональным поднабором и экономическим поднабором; причем система-получатель на этапе d) запрашивает пользователя о его уникальном идентификаторе маркера и информирует его о типе поднабора личной информации, требуемой для регистрации и/или входа в систему; и личная информация на этапах f), g) и i) соответствует анонимному поднабору, персональному поднабору или экономическому поднабору личной информации пользователя. Память персонального электронного устройства на этапе с) может являться первым некратковременным читаемым с помощью компьютера носителем информации, доступ к которому обеспечен посредством персонального электронного устройства. Личная информация пользователя на этапе с) может быть зашифрована и сохранена на первом некратковременном читаемом с помощью компьютера носителе информации, шифрование основано на ключе шифрования, сгенерированном сервером аутентификации и сохраненном на втором некратковременном читаемом с помощью компьютера носителе информации; причем на этапе h) персональное электронное устройство извлекает ключ шифрования из сервера аутентификации, дешифрует личную информацию и отправляет дешифрованную личную информацию пользователя в систему-получатель. Идентификатор маркера, присвоенный сервером аутентификации на этапе b), может быть основан на уникальном идентификаторе персонального электронного устройства пользователя и/или случайного ключа маркера, созданного сервером аутентификации, дополнительно включая этап j), согласно которому пользователь имеет возможность генерировать новый идентификатор маркера на основании уникального идентификатора персонального электронного устройства пользователя и случайного ключа маркера сервера аутентификации в любое время.

В соответствии с аспектом настоящего изобретения представлен некраковременный читаемый с помощью компьютера носитель информации для хранения набора инструкций, который при выполнении по меньшей мере одним процессором побуждает указанный по меньшей мере один процессор выполнять операции, включающие:

b) создание учетной записи для пользователя на сервере аутентификации, который сообщается по сети с персональным электронным устройством и с системой-получателем, посредством уникальной идентификации персонального электронного устройства пользователя в системе аутентификации и присвоения идентификатора маркера пользователю;

c) сохранение личной информации пользователя в памяти, доступной для персонального электронного устройства;

d) запрос у пользователя системой-получателем его уникального идентификатора маркера;

e) при приеме идентификатора маркера пользователя, передачу системой-получателем введенного пользователем идентификатора маркера на сервер аутентификации;

f) отправку сервером аутентификации запроса аутентификации на персональное электронное устройство пользователя, который запрашивает пользователя о принятии решения, приступать к аутентификации в системе-получателе или нет;

g) отправку персональным электронным устройством личной информации в систему-получатель, если авторизовано так делать пользователем; h) извлечение персональным электронным устройством личной информации и отправка ее в систему-получатель; и

i) прием системой-получателем личной информации и идентификация таким образом пользователя, при этом пользователь впоследствии регистрируется и входит в систему-получатель.

Кроме того, предоставлена система аутентификации для обеспечения пользователю, имеющему персональное электронное устройство, возможности регистрации и/или входа в систему-получатель, система содержит: сервер аутентификации, сообщающийся через сеть с персональным электронным устройством и с системой-получателем, при этом сервер аутентификации выполнен с возможностью создания учетной записи для пользователя посредством уникальной идентификации персонального электронного устройства пользователя и присвоения пользователю идентификатора маркера, а также выполнен с возможностью отправки запроса аутентификации на персональное электронное устройство пользователя для принятия пользователем решения, приступать к аутентификации в системе-получателе или нет; программное приложение, постоянно находящееся на персональном электронном устройстве и выполненное с возможностью сохранения личной информации пользователя в памяти, доступной для этого, и с возможностью последующего извлечения личной информации и отправки ее в систему-получатель при авторизации пользователем в ответ на прием запроса аутентификации; программное приложение, постоянно находящееся на системе-получателе и выполненное с обеспечением возможности запроса пользователя идентификатора маркера, передавая этот идентификатор маркера на сервер аутентификации, и с возможностью приема личной информации непосредственно от персонального электронного устройства для идентификации таким образом пользователя; посредством чего в ответ на запрос транзакции пользователя система-получатель запрашивает пользователя о его уникальном идентификаторе маркера и отправляет его на сервер аутентификации, который отправляет запрос аутентификации на персональное электронное устройство пользователя, которое запрашивает пользователя о принятии решения, приступать к аутентификации в системе-получателе или нет, после чего персональное электронное устройство, если авторизовано пользователем, извлекает личную информацию из памяти и отправляет ее в систему-получатель для идентификации таким образом пользователя, а пользователь впоследствии регистрируется и входит в систему-получатель.

Хотя была иллюстрирована и описана конкретная форма настоящего изобретения, будет понятно, что могут быть выполнены различные модификации без отхода от сущности и объема настоящего изобретения. Соответственно, не предполагается, что настоящее изобретение ограничено, за исключением ограничения посредством формулы изобретения.

Конкретная терминология, использованная при описании некоторых признаков и аспектов настоящего изобретения, не должна подразумевать, что терминология, переопределяемая здесь, подлежит ограничению до каких-либо конкретных характеристик, признаков или аспектов настоящего изобретения, с которыми связана эта терминология. В целом, термины, используемые в последующей формуле изобретения, не должны быть истолкованы для ограничения настоящего изобретения до конкретных вариантов осуществления, раскрытых в спецификации, если приведенная выше часть подробного описания не дает определение таким терминам в явной форме.

Соответственно, действительный объем настоящего изобретения охватывает не только раскрытые варианты осуществления, но также все эквивалентные способы практики или реализации настоящего изобретения.

Приведенное выше подробное описание вариантов осуществления настоящего изобретения не предназначено быть исчерпывающим или ограничивающим настоящее изобретение до точных форм, раскрытых выше, или до конкретной области использования, упомянутой в этом раскрытии. Хотя конкретные варианты осуществления настоящего изобретения и его примеры описаны выше для иллюстративных целей, различные эквивалентные модификации возможны в пределах объема настоящего изобретения, как будет очевидно специалистам в данной области техники. Кроме того, идеи настоящего изобретения, представленные в настоящем документе, могут быть применены в других системах, не обязательно в системе, описанной выше. Элементы и действия различных вариантов осуществления, описанных выше, могут быть скомбинированы для обеспечения дополнительных вариантов осуществления.

Все из указанных выше патентов и заявок и других ссылок, содержащих что-либо, что может быть перечислено в сопутствующих подаваемых документах, включены в настоящий документ посредством ссылки. Если необходимо, аспекты настоящего изобретения могут быть модифицированы для использования систем, функций и идей различных ссылок, описанных выше, для обеспечения еще одних дополнительных вариантов осуществления настоящего изобретения. Изменения могут быть выполнены в настоящем изобретении в свете приведенного выше раздела "Осуществление изобретения". Хотя приведенное выше описание детализирует некоторые варианты осуществления настоящего изобретения и описывает предполагаемый лучший вариант осуществления изобретения, независимо от того, как подробно приведенное выше фигурирует в тексте, настоящее изобретение может практиковаться многими способами. Следовательно, детали реализации могут в значительной степени изменяться, все еще будучи охватываемыми изобретением, раскрытом в настоящем документе. Как отмечено выше, конкретная терминология, использованная при описании некоторых признаков и аспектов настоящего изобретения, не должна подразумевать, что терминология, переопределяемая здесь, подлежит ограничению до каких-либо конкретных характеристик, признаков или аспектов настоящего изобретения, с которыми связана эта терминология.

Хотя некоторые аспекты настоящего изобретения представлены ниже в некоторых формах пунктов формулы изобретения, изобретатель предполагает различные аспекты настоящего изобретения в любом количестве форм пунктов формулы изобретения. Следовательно, изобретатель оставляет за собой право добавлять дополнительные пункты формулы изобретения после подачи заявки, чтобы осуществлять такие дополнительные формы пунктов формулы изобретения в отношении других аспектов настоящего изобретения.

Изобретение относится к выполнению аутентификации с использованием персонального электронного устройства. Технический результат – повышение надежности аутентификации. Способ аутентификации обеспечивает пользователю, имеющему персональное электронное устройство (ПЭУ), возможность регистрации в системе-получателе и/или входа в систему-получатель, пользователь создает учетную запись на сервере аутентификации, предоставляет личную информацию на ПЭУ и уникально идентифицирует ПЭУ пользователя, для аутентификации создают уникальный идентификатор маркера для пользователя, при взаимодействии с системой-получателем у пользователя запрашивают его идентификатор маркера, система-получатель осуществляет связь с сервером аутентификации для запроса информации пользователя, сервер аутентификации отправляет запрос аутентификации на ПЭУ пользователя, который запрашивает пользователя о принятии решения, приступать или нет, если принято решение приступать к аутентификации, пользователь выбирает поднабор личной информации пользователя, который затем отправляют в систему-получатель посредством ПЭУ, а система-получатель таким образом аутентифицирует пользователя. 3 н. и 12 з.п. ф-лы, 12 ил.

1. Система аутентификации, выполненная для обеспечения пользователю, имеющему персональное электронное устройство, возможности регистрации в системе-получателе и/или входа в систему-получатель через сеть и содержащая:

сервер аутентификации, сообщающийся через сеть с персональным электронным устройством и с системой-получателем, при этом

сервер аутентификации выполнен с возможностью создания учетной записи для пользователя посредством уникальной идентификации персонального электронного устройства пользователя и присвоения пользователю идентификатора маркера, а также выполнен с возможностью отправки запроса аутентификации на персональное электронное устройство пользователя для принятия пользователем решения, приступать к аутентификации в системе-получателе или нет;

персональное электронное устройство выполнено с возможностью посредством программного приложения, постоянно находящегося в персональном электронном устройстве, хранения личной информации пользователя в памяти, доступной для этого, и с возможностью последующего извлечения личной информации и ее отправки в систему-получатель при авторизации пользователем в ответ на прием запроса аутентификации;

система-получатель выполнена с возможностью посредством программного приложения, постоянно находящегося в системе-получателе, запроса у пользователя идентификатора маркера с передачей идентификатора маркера на сервер аутентификации и с возможностью приема личной информации непосредственно от персонального электронного устройства для идентификации таким образом пользователя;

посредством чего в ответ на запрос транзакции пользователя система-получатель оказывается дополнительно выполнена с возможностью запроса у пользователя его уникального идентификатора маркера и его отправки на сервер аутентификации,

причем сервер приложений дополнительно выполнен с возможностью отправки запроса аутентификации на персональное электронное устройство пользователя, которое дополнительно выполнено с возможностью запроса пользователя о принятии решения, приступать к аутентификации в системе-получателе или нет, после чего персональное электронное устройство, если авторизовано пользователем, оказывается выполнено с возможностью извлечения личной информации из памяти и ее отправки в систему-получатель для идентификации таким образом пользователя, а система-получатель дополнительно выполнена с возможностью обеспечения регистрации и последующего входа пользователя в систему-получатель.

2. Система аутентификации по п. 1, в которой личная информация сохранена в персональном электронном устройстве и дифференцирована по меньшей мере между тремя поднаборами данных, а именно анонимным поднабором, персональным поднабором и экономическим поднабором;

причем система-получатель выполнена с возможностью запроса пользователя о его уникальном идентификаторе маркера для информирования пользователя о типе поднабора личной информации, требуемой для регистрации и/или входа в систему-получатель.

3. Система аутентификации по п. 1 или 2, в которой память персонального электронного устройства является первым читаемым с помощью компьютера носителем информации, доступ к которому обеспечен посредством персонального электронного устройства.

4. Система аутентификации по п. 3, в которой личная информация пользователя зашифрована и сохранена на первом читаемом с помощью компьютера носителе информации, шифрование основано на ключе шифрования, сгенерированном сервером аутентификации и сохраненном на втором читаемом с помощью компьютера носителе информации;

причем персональное электронное устройство выполнено с возможностью извлечения ключа шифрования из сервера аутентификации, дешифровки личной информации и отправки дешифрованной личной информации пользователя в систему-получатель.

5. Система аутентификации по любому из пп. 1-2, в которой идентификатор маркера, присвоенный сервером аутентификации, основан на уникальном идентификаторе персонального электронного устройства пользователя.

6. Система аутентификации по любому из пп. 1 и 2, в которой идентификатор маркера, присвоенный сервером аутентификации, основан на случайном ключе маркера, созданном сервером аутентификации.

7. Система аутентификации по любому из пп. 1 и 2,

в которой система-получатель выполнена с возможностью, при приеме запроса транзакции от пользователя, генерации случайного кода и отправки его на сервер аутентификации, с возможностью приема от персонального электронного устройства пользователя случайного кода и с возможностью аутентификации пользователя на основании сгенерированного и принятого случайного кода,

причем сервер аутентификации выполнен с возможностью отправки случайного кода, принятого от системы-получателя, на персональное электронное устройство пользователя вместе с запросом аутентификации.

8. Способ аутентификации для обеспечения пользователю, имеющему персональное электронное устройство, возможности регистрации в системе-получателе и/или входа в систему-получатель, включающий следующие этапы:

a) обеспечение сервера аутентификации, сообщающегося по сети с персональным электронным устройством и с системой-получателем;

b) создание учетной записи для пользователя на сервере аутентификации посредством уникальной идентификации персонального электронного устройства пользователя в системе аутентификации и присвоения идентификатора маркера пользователю;

c) сохранение личной информации пользователя в памяти персонального электронного устройства;

d) запрос у пользователя системой-получателем его уникального идентификатора маркера;

e) при приеме идентификатора маркера пользователя передача системой-получателем введенного пользователем идентификатора маркера на сервер аутентификации;

f) отправка сервером аутентификации запроса аутентификации на персональное электронное устройство пользователя, которым запрашивают пользователя о принятии решения, продолжать аутентификацию в системе-получателе или нет;

g) если принято решение продолжать аутентификацию, авторизация пользователем персонального электронного устройства для отправки личной информации в систему-получатель;

h) извлечение персональным электронным устройством личной информации и отправка ее в систему-получатель и

i) прием системой-получателем личной информации и идентификация таким образом пользователя, которого впоследствии регистрируют и допускают в систему-получатель.

9. Способ аутентификации по п. 8, в котором

личную информацию на этапе с) дифференцируют на персональном электронном устройстве по меньшей мере между анонимным поднабором, персональным поднабором и экономическим поднабором;

система-получатель на этапе d) запрашивает пользователя о его уникальном идентификаторе маркера и информирует его о типе поднабора личной информации, требуемой для регистрации и/или входа в систему; и

личная информация на этапах f), g) и i) соответствует анонимному поднабору, персональному поднабору или экономическому поднабору личной информации пользователя.

10. Способ аутентификации по п. 8 или 9, в котором память персонального электронного устройства на этапе с) является первым читаемым с помощью компьютера носителем информации, доступ к которому обеспечен посредством персонального электронного устройства.

11. Способ аутентификации по п. 10, в котором личную информацию пользователя на этапе с) зашифровывают и сохраняют на первом читаемом с помощью компьютера носителе информации, при этом шифрование основано на ключе шифрования, сгенерированном сервером аутентификации и сохраненном на втором читаемом с помощью компьютера носителе информации; а

на этапе h) персональное электронное устройство извлекает ключ шифрования из сервера аутентификации, дешифрует личную информацию и отправляет дешифрованную личную информацию пользователя в систему-получатель.

12. Способ аутентификации по любому из пп. 8 и 9, в котором идентификатор маркера, присвоенный сервером аутентификации на этапе b), основан на уникальном идентификаторе персонального электронного устройства пользователя.

13. Способ аутентификации по любому из пп. 8 и 9, в котором идентификатор маркера, присвоенный сервером аутентификации на этапе b), основан на уникальном идентификаторе персонального электронного устройства пользователя и случайном ключе маркера, созданном сервером аутентификации,

причем способ дополнительно включает этап j), согласно которому пользователь имеет возможность генерировать новый идентификатор маркера на основании уникального идентификатора персонального электронного устройства пользователя и случайного ключа маркера сервера аутентификации в любое время.

14. Способ аутентификации по любому из пп. 8 и 9, дополнительно включающий следующие этапы:

при приеме запроса транзакции от пользователя генерация системой-получателем случайного кода и его отправка на сервер аутентификации,

отправка сервером аутентификации случайного кода, принятого от системы-получателя, на персональное электронное устройство пользователя вместе с запросом аутентификации и

прием системой-получателем от персонального электронного устройства пользователя случайного кода и аутентификация пользователя на основании этого сгенерированного и принятого случайного кода.

15. Читаемый с помощью компьютера носитель информации, хранящий комплект инструкций, которые при выполнении по меньшей мере одним процессором побуждают указанный по меньшей мере один процессор выполнять операции, включающие этапы способа по любому из пп. 8-14.

| Многоступенчатая активно-реактивная турбина | 1924 |

|

SU2013A1 |

| Изложница с суживающимся книзу сечением и с вертикально перемещающимся днищем | 1924 |

|

SU2012A1 |

| Приспособление для суммирования отрезков прямых линий | 1923 |

|

SU2010A1 |

| СПОСОБ ДИСТАНЦИОННОЙ АУТЕНТИФИКАЦИИ ПОЛЬЗОВАТЕЛЯ И СИСТЕМА ДЛЯ ЕГО ОСУЩЕСТВЛЕНИЯ | 2005 |

|

RU2303811C1 |

| СПОСОБ И СИСТЕМА ДЛЯ ОСУЩЕСТВЛЕНИЯ ДВУХФАКТОРНОЙ АУТЕНТИФИКАЦИИ ПРИ ТРАНЗАКЦИЯХ, СВЯЗАННЫХ С ЗАКАЗАМИ ПО ПОЧТЕ И ТЕЛЕФОНУ | 2007 |

|

RU2438172C2 |

Авторы

Даты

2018-10-17—Публикация

2015-01-14—Подача