Изобретение относится к области вычислительной техники, а именно к способам защищенного хранения, обновления и использования на смарт-карте корневых сертификатов электронной подписи и может применяться для различных типов самрт-карт.

В настоящее время корневые сертификаты электронной подписи, необходимые для проверки подлинности пользовательского сертификата электронной подписи, хранятся только на внешних удаленных серверах (внешних хранилищах), поэтому не доступны пользователю в случае отсутствия доступа из локальной компьютерной сети в глобальную сеть Интернет. Это причинят неудобства пользователям при проверке подлинности пользовательского сертификата, а также повышает риски нарушения информационной безопасности, связанные с использованием элементов инфраструктуры открытых ключей в не доверенной внешней среде в сети Интернет.

Наиболее близким к заявленному изобретению является способ обновления на смарт-карте списка отозванных сертификатов (CRL), описанный в патентной заявке US2017338966 (A1). Данный способ выбран в качестве прототипа заявленного изобретения.

Недостатком способа-прототипа является недостаточная информационная безопасность вследствие того, что корневые сертификаты электронной подписи хранятся только на удаленных внешних серверах (внешних хранилищах), взаимодействие с которыми происходит по открытым незащищенным каналам в глобальной сети Интернет в процессе обновления и использования на смарт-карте корневых сертификатов электронной подписи.

Техническим результатом изобретения является создание способа защищенного хранения, обновления и использования на смарт-карте корневых сертификатов электронной подписи (ЭП) с обеспечением комплексной защиты корневых сертификатов электронной подписи от их несанкционированного использования, подмены и/или навязывания повторного использования отозванных (просроченных и скомпрометированных) корневых сертификатов электронной подписи, за счет интегрирования внутрь смарт-карты программных компонентов импорта, экспорта и проверки корневых сертификатов электронной подписи, которые осуществляют операции защищенного хранения, обновления и использования корневых сертификатов электронной подписи.

Поставленный технический результат достигнут путем создания способа хранения, обновления и использования на смарт-карте корневых сертификатов электронной подписи (ЭП), в котором

на этапе инициализации смарт-карты осуществляют следующие операции:

a) записывают в смарт-карту программный компонент импорта корневых сертификатов ЭП, программный компонент экспорта корневых сертификатов ЭП и программный компонент проверки корневых сертификатов ЭП;

b) резервируют и очищают в защищенной внутренней памяти смарт-карты область внутреннего хранилища;

c) с помощью компонента импорта корневых сертификатов загружают из внешнего хранилища корневых сертификатов в оперативную память смарт-карты, по меньшей мере, один корневой сертификат ЭП и передают его в

d) компонент проверки корневых сертификатов, с помощью которого выполняют проверку электронной подписи корневого сертификата ЭП на открытом ключе, находящемся в этом корневом сертификате ЭП, выполняют проверку на уникальность корневого сертификата ЭП среди всех хранящихся во внутреннем хранилище смарт-карты корневых сертификатов ЭП, а также выполняют проверку на наличие, по меньшей мере, полей версии открытого ключа электронной подписи и расширенных атрибутов в корневом сертификате ЭП, причем, в случае успешного завершения всех проверок корневого сертификата, корневой сертификат ЭП записывают в область внутреннего хранилища смарт-карты;

на этапе пользования смарт-картой осуществляются следующие операции:

при выполнении импорта корневого сертификата ЭП осуществляют следующие операции:

e) с помощью компонента импорта корневых сертификатов загружают из внешнего хранилища корневых сертификатов в оперативную память смарт-карты корневой сертификат ЭП и передают его в

f) компонент проверки корневых сертификатов, с помощью которого выполняют все проверки корневого сертификата ЭП операции d), выполняют проверку электронной подписи атрибутов корневого сертификата ЭП на открытом ключе одного из хранящихся во внутреннем хранилище смарт-карты корневых сертификатов ЭП, выполняют проверку на отсутствие корневого сертификата ЭП в хранящемся во внутреннем хранилище смарт-карты списке удаленных из смарт-карты корневых сертификатов ЭП, а также выполняют проверку наличия прав на выполнение операции создания корневого сертификата ЭП, причем, в случае успешного завершения всех проверок, корневой сертификат ЭП записывают в область внутреннего хранилища смарт-карты;

при выполнении чтения корневого сертификата ЭП осуществляют следующие операции:

g) с помощью компонента проверки корневых сертификатов выполняют проверку наличия прав на выполнение операции чтения корневого сертификата ЭП, хранящегося во внутреннем хранилище смарт-карты, причем, в случае успешной проверки, корневой сертификат ЭП передают из внутреннего хранилища смарт-карты в

h) компонент экспорта корневых сертификатов, с помощью которого корневой сертификат ЭП выгружают из смарт-карты во внешнее хранилище корневых сертификатов;

при выполнении удаления корневого сертификата ЭП осуществляют следующие операции:

i) с помощью компонента проверки корневых сертификатов выполняют проверку наличия прав на выполнение операции удаления корневого сертификата ЭП из внутреннего хранилища смарт-карты, причем, в случае успешной проверки, вычисляют контрольную сумму корневого сертификата ЭП, которую добавляют в хранящийся во внутреннем хранилище смарт-карты список удаленных из смарт-карты корневых сертификатов ЭП, а сам корневой сертификат ЭП удаляют из внутреннего хранилища смарт-карты.

В предпочтительном варианте осуществления способа в операции f) выполняют проверку электронной подписи атрибутов PKCS#7 корневого сертификата.

Для лучшего понимания заявленного изобретения далее приводится его подробное описание с соответствующими графическими материалами.

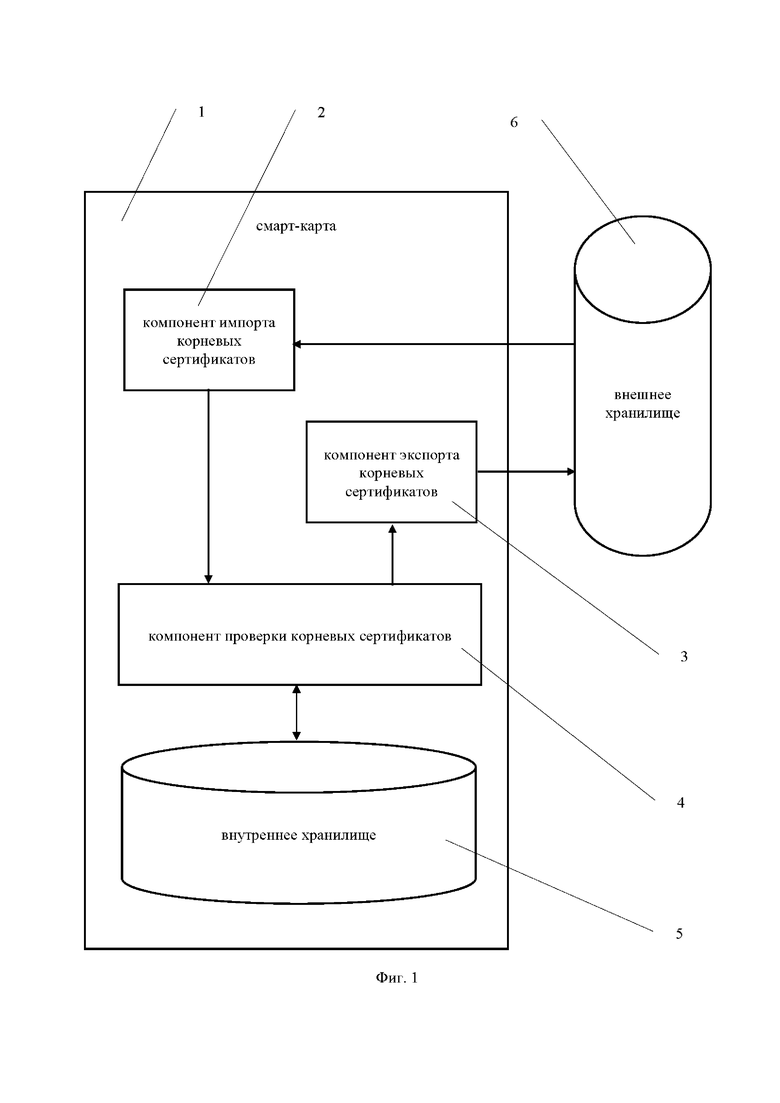

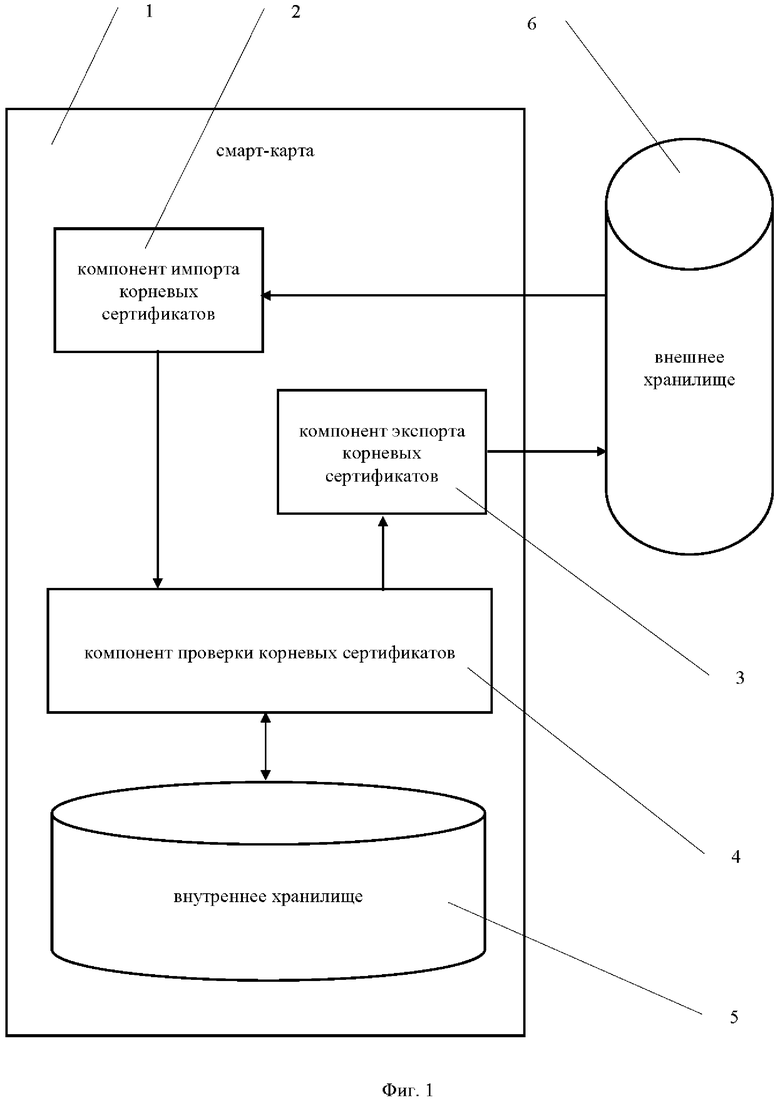

Фиг. 1. Схема способа защищенного хранения, обновления и использования на смарт-карте корневых сертификатов электронной подписи, выполненная согласно изобретению.

Рассмотрим более подробно функционирование заявленного способа защищенного хранения, обновления и использования на смарт-карте корневых сертификатов электронной подписи (Фиг. 1).

На этапе инициализации смарт-карты 1 осуществляют следующие операции.

Записывают в смарт-карту 1 программный компонент 2 импорта корневых сертификатов ЭП, программный компонент 3 экспорта корневых сертификатов ЭП и программный компонент 4 проверки корневых сертификатов ЭП (операция a).

Резервируют и очищают в защищенной внутренней памяти смарт-карты 1 область внутреннего хранилища 5 (операция b).

С помощью компонента импорта 2 корневых сертификатов загружают из внешнего хранилища 6 корневых сертификатов в оперативную память смарт-карты 1, по меньшей мере, один корневой сертификат ЭП и передают его в компонент 4 проверки корневых сертификатов (операция c).

С помощью компонента 4 проверки корневых сертификатов выполняют проверку электронной подписи корневого сертификата ЭП на открытом ключе, находящемся в этом корневом сертификате ЭП, выполняют проверку на уникальность корневого сертификата ЭП среди всех хранящихся во внутреннем хранилище 5 смарт-карты 1 корневых сертификатов ЭП, а также выполняют проверку на наличие полей в корневом сертификате ЭП, причем, в случае успешного завершения всех проверок корневого сертификата, корневой сертификат ЭП записывают в область внутреннего хранилища 5 смарт-карты 1 (операция d).

На этапе пользования смарт-картой 1 осуществляются следующие операции.

При выполнении импорта корневого сертификата ЭП осуществляют следующие операции.

С помощью компонента 2 импорта корневых сертификатов загружают из внешнего хранилища 6 корневых сертификатов в оперативную память смарт-карты 1 корневой сертификат ЭП и передают его в компонент 4 проверки корневых сертификатов (операция e).

С помощью компонента 4 проверки корневых сертификатов выполняют все проверки корневого сертификата ЭП операции d), а также выполняют проверку электронной подписи атрибутов PKCS#7 корневого сертификата ЭП на открытом ключе одного из хранящихся во внутреннем хранилище 5 смарт-карты 1 корневых сертификатов ЭП, кроме того выполняют проверку на отсутствие корневого сертификата ЭП в хранящемся во внутреннем хранилище 5 смарт-карты 1 списке удаленных из смарт-карты 1 корневых сертификатов ЭП, а также выполняют проверку наличия прав на выполнение операции создания корневого сертификата ЭП, причем, в случае успешного завершения всех проверок, корневой сертификат ЭП записывают в область внутреннего хранилища 5 смарт-карты 1 (операция f).

При выполнении чтения корневого сертификата ЭП осуществляют следующие операции:

С помощью компонента 4 проверки корневых сертификатов выполняют проверку наличия прав на выполнение операции чтения корневого сертификата ЭП, хранящегося во внутреннем хранилище 5 смарт-карты 1, причем, в случае успешной проверки, корневой сертификат ЭП передают из внутреннего хранилища 5 смарт-карты 1 в компонент 3 экспорта корневых сертификатов (операция g).

C помощью компонента 3 экспорта корневых сертификатов выгружают корневой сертификат ЭП из смарт-карты 1 во внешнее хранилище 6 корневых сертификатов (операция h).

При выполнении удаления корневого сертификата ЭП осуществляют следующие операции.

С помощью компонента 4 проверки корневых сертификатов выполняют проверку наличия прав на выполнение операции удаления корневого сертификата ЭП из внутреннего хранилища 5 смарт-карты 1, причем, в случае успешной проверки, вычисляют контрольную сумму корневого сертификата ЭП, которую добавляют в хранящийся во внутреннем хранилище 5 смарт-карты список удаленных из смарт-карты корневых сертификатов ЭП, а сам корневой сертификат ЭП удаляют из внутреннего хранилища 5 смарт-карты 1 (операция i).

Использование заявленного способа позволяет исключить риски нарушения информационной безопасности, связанные с использованием элементов инфраструктуры открытых ключей в недоверенной среде.

Хотя описанный выше вариант выполнения изобретения был изложен с целью иллюстрации заявленного изобретения, специалистам ясно, что возможны разные модификации, добавления и замены, не выходящие из объема и смысла заявленного изобретения, раскрытого в прилагаемой формуле изобретения.

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ ВОССТАНОВЛЕНИЯ И ОБНОВЛЕНИЯ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ НА СМАРТ-КАРТЕ | 2019 |

|

RU2720254C1 |

| СПОСОБ ДОВЕРЕННОГО ХРАНЕНИЯ НА СМАРТ-КАРТЕ СПИСКА ОТОЗВАННЫХ СЕРТИФИКАТОВ (CRL) | 2019 |

|

RU2720320C1 |

| СПОСОБЫ И УСТРОЙСТВО ДЛЯ КРУПНОМАСШТАБНОГО РАСПРОСТРАНЕНИЯ ЭЛЕКТРОННЫХ КЛИЕНТОВ ДОСТУПА | 2013 |

|

RU2595904C2 |

| УСТРОЙСТВО И СПОСОБ ЗАЩИЩЕННОЙ ПЕРЕДАЧИ ДАННЫХ | 2006 |

|

RU2448365C2 |

| СПОСОБ ОБМЕНА ЗАЩИЩЕННЫМИ ДАННЫМИ | 2017 |

|

RU2659730C1 |

| Способ распознавания документов с доверенной загрузкой | 2023 |

|

RU2832434C1 |

| СПОСОБ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОГО ДОСТУПА ПОЛЬЗОВАТЕЛЯ К БАЗАМ ДАННЫХ ORACLE | 2005 |

|

RU2285948C1 |

| СПОСОБ СОВЕРШЕНИЯ ЭЛЕКТРОННЫХ ТРАНЗАКЦИЙ МЕЖДУ УДАЛЕННЫМИ СТОРОНАМИ ПРИ ОБМЕНЕ ИНФОРМАЦИЕЙ ПО КАНАЛАМ СВЯЗИ | 2014 |

|

RU2568057C2 |

| ЗАЩИЩЕННЫЕ ЗАГРУЗКА И ХРАНЕНИЕ ДАННЫХ В УСТРОЙСТВЕ ОБРАБОТКИ ДАННЫХ | 2005 |

|

RU2408071C2 |

| ОГРАНИЧЕННЫЙ ДОСТУП К ФУНКЦИОНАЛЬНЫМ УСТАНОВКАМ МОБИЛЬНОГО ТЕРМИНАЛА | 2006 |

|

RU2391796C2 |

Изобретение относится к вычислительной технике. Технический результат заключается в обеспечении защищенного хранения, обновления и использования на смарт-карте корневых сертификатов электронной подписи с обеспечением комплексной защиты корневых сертификатов электронной подписи от их несанкционированного использования, подмены и/или навязывания повторного использования отозванных (просроченных и скомпрометированных) корневых сертификатов электронной подписи, за счет интегрирования внутрь смарт-карты программных компонентов импорта, экспорта и проверки корневых сертификатов электронной подписи, которые осуществляют операции защищенного хранения, обновления и использования корневых сертификатов электронной подписи. 1 з.п. ф-лы, 1 ил.

1. Способ хранения, обновления и использования на смарт-карте корневых сертификатов электронной подписи (ЭП), в котором

на этапе инициализации смарт-карты осуществляют следующие операции:

a) записывают в смарт-карту программный компонент импорта корневых сертификатов ЭП, программный компонент экспорта корневых сертификатов ЭП и программный компонент проверки корневых сертификатов ЭП;

b) резервируют и очищают в защищенной внутренней памяти смарт-карты область внутреннего хранилища;

c) с помощью компонента импорта корневых сертификатов загружают из внешнего хранилища корневых сертификатов в оперативную память смарт-карты, по меньшей мере, один корневой сертификат ЭП и передают его в

d) компонент проверки корневых сертификатов, с помощью которого выполняют проверку электронной подписи корневого сертификата ЭП на открытом ключе, находящемся в этом корневом сертификате ЭП, выполняют проверку на уникальность корневого сертификата ЭП среди всех хранящихся во внутреннем хранилище смарт-карты корневых сертификатов ЭП, а также выполняют проверку на наличие, по меньшей мере, полей версии открытого ключа электронной подписи и расширенных атрибутов в корневом сертификате ЭП, причем, в случае успешного завершения всех проверок корневого сертификата, корневой сертификат ЭП записывают в область внутреннего хранилища смарт-карты;

на этапе пользования смарт-картой осуществляются следующие операции:

при выполнении импорта корневого сертификата ЭП осуществляют следующие операции:

e) с помощью компонента импорта корневых сертификатов загружают из внешнего хранилища корневых сертификатов в оперативную память смарт-карты корневой сертификат ЭП и передают его в

f) компонент проверки корневых сертификатов, с помощью которого выполняют все проверки корневого сертификата ЭП операции d), выполняют проверку электронной подписи атрибутов корневого сертификата ЭП на открытом ключе одного из хранящихся во внутреннем хранилище смарт-карты корневых сертификатов ЭП, выполняют проверку на отсутствие корневого сертификата ЭП в хранящемся во внутреннем хранилище смарт-карты списке удаленных из смарт-карты корневых сертификатов ЭП, а также выполняют проверку наличия прав на выполнение операции создания корневого сертификата ЭП, причем, в случае успешного завершения всех проверок, корневой сертификат ЭП записывают в область внутреннего хранилища смарт-карты;

при выполнении чтения корневого сертификата ЭП осуществляют следующие операции:

g) с помощью компонента проверки корневых сертификатов выполняют проверку наличия прав на выполнение операции чтения корневого сертификата ЭП, хранящегося во внутреннем хранилище смарт-карты, причем, в случае успешной проверки, корневой сертификат ЭП передают из внутреннего хранилища смарт-карты в

h) компонент экспорта корневых сертификатов, с помощью которого корневой сертификат ЭП выгружают из смарт-карты во внешнее хранилище корневых сертификатов;

при выполнении удаления корневого сертификата ЭП осуществляют следующие операции:

i) с помощью компонента проверки корневых сертификатов выполняют проверку наличия прав на выполнение операции удаления корневого сертификата ЭП из внутреннего хранилища смарт-карты, причем, в случае успешной проверки, вычисляют контрольную сумму корневого сертификата ЭП, которую добавляют в хранящийся во внутреннем хранилище смарт-карты список удаленных из смарт-карты корневых сертификатов ЭП, а сам корневой сертификат ЭП удаляют из внутреннего хранилища смарт-карты.

2. Способ по п. 1, отличающийся тем, что в операции f) выполняют проверку электронной подписи атрибутов PKCS#7 корневого сертификата.

| Пломбировальные щипцы | 1923 |

|

SU2006A1 |

| US 5910989 A, 08.06.1999 | |||

| US 7051206 B1, 23.05.2006 | |||

| Станок для изготовления деревянных ниточных катушек из цилиндрических, снабженных осевым отверстием, заготовок | 1923 |

|

SU2008A1 |

| СРЕДСТВО ЧТЕНИЯ СМАРТ-КАРТЫ С БЕЗОПАСНОЙ ФУНКЦИЕЙ ЖУРНАЛИРОВАНИЯ | 2012 |

|

RU2607620C2 |

Авторы

Даты

2020-06-05—Публикация

2019-11-08—Подача