Область техники, к которой относится изобретение

[01] Настоящая технология в целом относится к компьютерным системам и, в частности, к способам и системам для приоритизации веб-ресурсов с целью оценивания вредоносных данных.

Уровень техники

[02] В компьютерной среде, такой как сеть Интернет, анализ надежности веб-ресурса (например, веб-сайта, веб-документа и т.п.) представляет собой важнейшую задачу. При этом количество веб-ресурсов значительно увеличивается по мере расширения использования сети Интернет.

[03] Родительский веб-ресурс может содержать гиперссылки на дочерние веб-ресурсы, которые, в свою очередь, могут содержать гиперссылки на некоторые другие внучатые веб-ресурсы. Обычно дочерние веб-ресурсы и внучатые веб-ресурсы могут содержать рекламные объявления, изображения, видеоматериалы, другие статьи и т.д. В некоторых случаях дочерние веб-ресурсы и внучатые веб-ресурсы оказываются сторонними и могут содержать вредоносный контент, вирусы, фишинговый контент, нежелательный контент, такой как порнографию, и т.д.

[04] В связи с этим дочерние веб-ресурсы и внучатые веб-ресурсы также должны быть оценены и, следовательно, приоритизированы. Дочерние веб-ресурсы и внучатые веб-ресурсы должны быть оценены в тот же момент времени (или близкий к нему момент времени), что и соответствующий родительский веб-ресурс.

[05] Вследствие большого количества веб-ресурсов оценка такого рода может создавать чрезмерную нагрузку на имеющиеся вычислительные ресурсы. Поэтому представляет интерес разработка систем и способов повышенной вычислительной производительности для эффективного оценивания вредоносных данных различных веб-ресурсов.

[06] Существует несколько компьютерных способов выявления вредоносных веб-ресурсов. Например, в патентной заявке US 20100186088 A1 описаны способ и система для автоматизированного обнаружения фишинговых, ложных и вредоносных веб-сайтов. Согласно одному варианту осуществления этого изобретения, компьютерный способ включает в себя прием первых входных данных, содержащих универсальный указатель ресурсов (URL, Universal Resource Locator) для веб-страницы. Принимаются вторые входные данные, содержащие информацию обратной связи, относящуюся к веб-странице и содержащую указание на обозначение веб-страницы как безопасной или опасной. Из базы данных принимаются третьи входные данные, содержащие информацию о репутации, относящуюся к веб-странице. Из веб-страницы извлекаются данные. Для веб-страницы определяется статус безопасности, включая определение того, является ли эта страница опасной, с использованием оценки опасности для веб-страницы и вторых входных данных, при этом расчет оценки опасности включает в себя анализ извлеченных с веб-страницы данных. Предоставляется отчет о состоянии безопасности веб-страницы.

[07] В патенте US 10291645 B2 описан компьютерный способ, обеспечивающий техническое решение для задачи обнаружения и предотвращения вредоносных действий в компьютерной сети, включающий в себя расчет на основе данных гиперграфа значения вредоносности, указывающего на вероятность связи одного или нескольких узлов гиперграфа с известным вредоносным актором, и выполнение программными средствами компьютерной системы на основе рассчитанного значения вредоносности одного или нескольких действий, направленных на обеспечение безопасности компьютерной системы.

Раскрытие изобретения

[08] Разработанные варианты реализации настоящей технологии основаны на понимании разработчиками по меньшей мере одной технической проблемы, связанной с известными решениями.

[09] Разработчики настоящей технологии установили, что благодаря (а) расширению использования сети Интернет и (б) увеличению количества интерактивных платформ, множество пользователей получило возможность для публикации контента. Вследствие этого также может повышаться риск публикации контента, содержащего вредоносные данные. Поэтому было предложено несколько способов оценивания контента до его публикации. Тем не менее, для оценивания большого количества контента требуются значительные вычислительные ресурсы.

[010] В по меньшей мере некоторых вариантах осуществления настоящей технологии ее разработчики реализовали способы и устройства для приоритизации контента с целью оценивания вредоносных данных и, следовательно, для снижения нагрузки на вычислительные ресурсы.

[011] Согласно первому аспекту настоящей технологии реализован способ планирования множества веб-ресурсов с целью оценивания вредоносных данных, выполняемый обрабатывающим сервером и включающий в себя: прием обрабатывающим сервером множества запросов на публикацию множества веб-ресурсов; формирование обрабатывающим сервером графовой структуры, содержащей: множество связанных с множеством родительских веб-ресурсов родительских узлов, каждому из которых назначена соответствующая оценка надежности на основе связи с множеством родительских веб-ресурсов, узел нулевой вершины, связанный с множеством родительских узлов посредством множества ребер нулевой вершины, при этом длины ребер из множества ребер нулевой вершины представляют соответствующие оценки надежности, связанные с множеством родительских узлов, множество дочерних узлов, связанных с множеством дочерних веб-ресурсов, и множество ребер веб-ресурсов, каждое из которых связывает родительский узел из множества родительских узлов с дочерним узлом из множества дочерних узлов таким образом, что родительский веб-ресурс, связанный с родительским узлом, имеет связь с дочерним веб-ресурсом, связанным с дочерним узлом, посредством первой гиперссылки с родительского веб-ресурса на дочерний веб-ресурс; назначение обрабатывающим сервером с использованием графовой структуры дочернему узлу из множества дочерних узлов первой назначенной оценки надежности на основе наименьшей оценки надежности узла в подмножестве множества родительских узлов, связанных с дочерним узлом в графовой структуре, таким образом, что длина каждого ребра веб-ресурса из множества ребер веб-ресурсов, связывающих дочерний узел и подмножество множества родительских узлов, представляет первую назначенную оценку надежности; применение обрабатывающим сервером алгоритма поиска кратчайшего пути для расчета кратчайшего пути из всех соответствующих путей от узла нулевой вершины до каждого дочернего узла, при этом каждый соответствующий путь содержит ребро нулевой вершины и ребро веб-ресурса; и определение обрабатывающим сервером на основе кратчайшего пути по меньшей мере одного веб-ресурса из множества веб-ресурсов таким образом, что этот по меньшей мере один веб-ресурс приоритизируется для оценивания вредоносных данных.

[012] В некоторых вариантах осуществления способа сервер связан с журналом поиска, содержащим одну или несколько страниц результатов поисковой системы (SERP, Search Engine Result Page), сформированных в ответ на ранее выполненные поисковые запросы и связанных с действиями пользователей, а назначение оценки надежности родительскому узлу включает в себя формирование ранжирующего признака, который связан с родительским веб-ресурсом, связанным с родительским узлом, и указывает на средний ранг родительского веб-ресурса на одной или нескольких страницах SERP, и/или формирование признака взаимодействия, который связан с родительским веб-ресурсом, связанным с родительским узлом, и указывает на удовлетворенность пользователя от родительского веб-ресурса в результате взаимодействия с родительским веб-ресурсом на одной или нескольких страницах SERP.

[013] В некоторых вариантах осуществления способа обрабатывающему серверу доступны: первый список, содержащий первый набор веб-ресурсов, помеченных как не вредоносные веб-ресурсы; и второй список, содержащий второй набор веб-ресурсов, помеченных как вредоносные веб-ресурсы, при этом назначение соответствующей оценки надежности каждому узлу из множества родительских узлов включает в себя: назначение первой оценки надежности родительскому узлу, если связанный с ним родительский веб-ресурс содержится в первом списке; назначение второй оценки надежности родительскому узлу, если связанный с ним родительский веб-ресурс содержится во втором списке; и назначение третьей оценки надежности родительскому узлу, если родительский веб-ресурс не содержится ни в первом списке, ни во втором списке.

[014] В некоторых вариантах осуществления способа он дополнительно включает в себя формирование первого списка и второго списка на основе поиска обрабатывающим сервером в журнале поиска, который связан с обрабатывающим сервером и содержит данные одного или нескольких ранее выполненных поисков и соответствующие действия пользователя.

[015] В некоторых вариантах осуществления способа первая оценка надежности больше второй оценки надежности и третьей оценки надежности.

[016] В некоторых вариантах осуществления способа третья оценка надежности больше второй оценки надежности.

[017] В некоторых вариантах осуществления способа формирование графовой структуры дополнительно включает в себя: формирование обрабатывающим сервером множества внучатых узлов, связанных с множеством внучатых веб-ресурсов, при этом внучатый узел из множества внучатых узлов связан с дочерним узлом посредством ребра соответствующего веб-ресурса, а дочерний веб-ресурс, связанный с дочерним узлом, имеет связь с внучатым веб-ресурсом, связанным с внучатым узлом, посредством второй гиперссылки с дочернего веб-ресурса на внучатый веб-ресурс; назначение обрабатывающим сервером с использованием графовой структуры внучатому узлу из множества внучатых узлов второй назначенной оценки надежности на основе общей наименьшей оценки надежности узла (а) в подмножестве множества родительских узлов и (б) в подмножестве множества дочерних узлов, связанных с внучатым узлом в графовой структуре, таким образом, что длина каждого ребра веб-ресурса из множества ребер веб-ресурсов, связывающих внучатый узел с подмножеством множества родительских узлов и с подмножеством множества дочерних узлов, представляет вторую назначенную оценку надежности; применение обрабатывающим сервером алгоритма поиска кратчайшего пути для расчета общего кратчайшего пути из всех соответствующих путей от узла нулевой вершины до каждого внучатого узла, при этом каждый соответствующий путь содержит ребро нулевой вершины и множество ребер веб-ресурсов, связывающих родительский узел, дочерний узел и внучатый узел; и определение обрабатывающим сервером на основе общего кратчайшего пути по меньшей мере одного веб-ресурса из множества веб-ресурсов таким образом, что этот по меньшей мере один веб-ресурс приоритизируется для оценивания вредоносных данных.

[018] В некоторых вариантах осуществления способа множество веб-ресурсов содержит множество родительских веб-ресурсов, множество дочерних веб-ресурсов и множество внучатых веб-ресурсов.

[019] В некоторых вариантах осуществления способа он дополнительно включает в себя оценивание обрабатывающим сервером по меньшей мере одного из следующего: по меньшей мере одного родительского веб-ресурса, приоритизированного для оценивания вредоносных данных; по меньшей мере одного дочернего веб-ресурса, приоритизированного для оценивания вредоносных данных; и по меньшей мере одного внучатого веб-ресурса, приоритизированного для оценивания вредоносных данных.

[020] В некоторых вариантах осуществления способа он дополнительно включает в себя оповещение обрабатывающим сервером о вредоносных данных, обнаруженных на одном или нескольких веб-ресурсах из (а) по меньшей мере одного дочернего веб-ресурса, (б) по меньшей мере одного внучатого веб-ресурса и (в) по меньшей мере одного родительского веб-ресурса.

[021] В некоторых вариантах осуществления способа он дополнительно включает в себя изменение второй назначенной оценки надежности и длины каждого ребра веб-ресурса из множества ребер веб-ресурсов, связывающих внучатый узел с подмножеством множества родительских узлов и с подмножеством множества дочерних узлов.

[022] В некоторых вариантах осуществления способа изменение второй назначенной оценки надежности включает в себя уменьшение второй назначенной оценки надежности в сочетании с соответствующим уменьшением длины каждого ребра веб-ресурса из множества ребер веб-ресурсов, связывающих внучатый узел с подмножеством множества родительских узлов и с подмножеством множества дочерних узлов, и/или увеличение второй назначенной оценки надежности в сочетании с соответствующим увеличением длины каждого ребра веб-ресурса из множества ребер веб-ресурсов, связывающих внучатый узел с подмножеством множества родительских узлов и с подмножеством множества дочерних узлов.

[023] В некоторых вариантах осуществления способа алгоритм поиска кратчайшего пути соответствует по меньшей мере одному из следующего: (а) алгоритм Дейкстры (Dijkstra's Algorithm); (б) алгоритм преимущественного поиска в ширину (BFS, Breadth-First Search); (в) алгоритм Миккеля Торупа (Mikkel Thorup's algorithm) для поиска ненаправленных путей из одной исходной вершины с положительными целыми весами при линейных затратах времени; и (г) алгоритм Беллмана-Форда (Bellman-Ford algorithm).

[024] В некоторых вариантах осуществления способа множество запросов на публикацию множества веб-ресурсов принимается от множества клиентских устройств.

[025] В некоторых вариантах осуществления способа он дополнительно включает в себя отклонение запроса из множества запросов, если по меньшей мере один веб-ресурс из множества веб-ресурсов, связанных с этим запросом, содержит вредоносные данные.

[026] Согласно второму аспекту настоящей технологии реализован обрабатывающий сервер для планирования множества веб-ресурсов с целью оценивания вредоносных данных, способный: принимать множество запросов на публикацию множества веб-ресурсов; формировать графовую структуру, содержащую множество связанных с множеством родительских веб-ресурсов родительских узлов, каждому из которых назначена соответствующая оценка надежности на основе связи с множеством родительских веб-ресурсов, узел нулевой вершины, связанный с множеством родительских узлов посредством множества ребер нулевой вершины, при этом длины ребер из множества ребер нулевой вершины представляют соответствующие оценки надежности, связанные с множеством родительских узлов, множество дочерних узлов, связанных с множеством дочерних веб-ресурсов, и множество ребер веб-ресурсов, каждое из которых связывает родительский узел из множества родительских узлов с дочерним узлом из множества дочерних узлов таким образом, что родительский веб-ресурс, связанный с родительским узлом, имеет связь с дочерним веб-ресурсом, связанным с дочерним узлом, посредством первой гиперссылки с родительского веб-ресурса на дочерний веб-ресурс; назначать дочернему узлу из множества дочерних узлов первую назначенную оценку надежности на основе наименьшей оценки надежности узла в подмножестве множества родительских узлов, связанных с дочерним узлом в графовой структуре, таким образом, что длина каждого ребра веб-ресурса из множества ребер веб-ресурсов, связывающих дочерний узел и подмножество множества родительских узлов, представляет первую назначенную оценку надежности; применять алгоритм поиска кратчайшего пути для расчета кратчайшего пути из всех соответствующих путей от узла нулевой вершины до каждого дочернего узла, при этом каждый соответствующий путь содержит ребро нулевой вершины и ребро веб-ресурса; и определять на основе кратчайшего пути по меньшей мере один веб-ресурс из множества веб-ресурсов таким образом, что этот по меньшей мере один веб-ресурс приоритизируется для оценивания вредоносных данных.

[027] В некоторых вариантах осуществления обрабатывающего сервера он связан с журналом поиска, содержащим одну или несколько страниц SERP, сформированных в ответ на ранее выполненные поисковые запросы и связанных с действиями пользователей, при этом обрабатывающий сервер способен назначать оценку надежности родительскому узлу путем формирования ранжирующего признака, который связан с родительским веб-ресурсом, связанным с родительским узлом, и указывает на средний ранг родительского веб-ресурса на одной или нескольких страницах SERP, и/или путем формирования признака взаимодействия, который связан с родительским веб-ресурсом, связанным с родительским узлом, и указывает на удовлетворенность пользователя от родительского веб-ресурса в результате взаимодействия с родительским веб-ресурсом на одной или нескольких страницах SERP.

[028] В некоторых вариантах осуществления обрабатывающего сервера ему доступны первый список, содержащий первый набор веб-ресурсов, помеченных как не вредоносные веб-ресурсы, и второй список, содержащий второй набор веб-ресурсов, помеченных как вредоносные веб-ресурсы, при этом обрабатывающий сервер способен назначать оценку надежности родительскому узлу путем по меньшей мере одного из следующего: назначения первой оценки надежности родительскому узлу, если связанный с ним родительский веб-ресурс содержится в первом списке; назначения второй оценки надежности родительскому узлу, если связанный с ним родительский веб-ресурс содержится во втором списке; и назначения третьей оценки надежности родительскому узлу, если родительский веб-ресурс не содержится ни в первом списке, ни во втором списке.

[029] В некоторых вариантах осуществления обрабатывающего сервера он дополнительно способен: формировать множество внучатых узлов, связанных с множеством внучатых веб-ресурсов, при этом внучатый узел из множества внучатых узлов связан с дочерним узлом посредством ребра соответствующего веб-ресурса, а дочерний веб-ресурс, связанный с дочерним узлом, имеет связь с внучатым веб-ресурсом, связанным с внучатым узлом, посредством второй гиперссылки с дочернего веб-ресурса на внучатый веб-ресурс; назначать внучатому узлу из множества внучатых узлов вторую назначенную оценку надежности на основе общей наименьшей оценки надежности узла (а) в подмножестве множества родительских узлов и (б) в подмножестве множества дочерних узлов, связанных с внучатым узлом в графовой структуре, таким образом, что длина каждого ребра веб-ресурса из множества ребер веб-ресурсов, связывающих внучатый узел с подмножеством множества родительских узлов и с подмножеством множества дочерних узлов, представляет вторую назначенную оценку надежности; применять алгоритм поиска кратчайшего пути для расчета общего кратчайшего пути из всех соответствующих путей от узла нулевой вершины до каждого внучатого узла, при этом каждый соответствующий путь содержит ребро нулевой вершины и множество ребер веб-ресурсов, связывающих родительский узел, дочерний узел и внучатый узел; и определять на основе общего кратчайшего пути по меньшей мере один веб-ресурс из множества веб-ресурсов таким образом, что этот по меньшей мере один веб-ресурс приоритизируется для оценивания вредоносных данных.

[030] В некоторых вариантах осуществления обрабатывающего сервера алгоритм поиска кратчайшего пути соответствует по меньшей мере одному из следующего: (а) алгоритм Дейкстры; (б) алгоритм BFS; (в) алгоритм Миккеля Торупа для поиска ненаправленных путей из одной исходной вершины с положительными целыми весами при линейных затратах времени; и (г) алгоритм Беллмана-Форда.

[031] В контексте настоящего описания термин «сервер» означает компьютерную программу, выполняемую соответствующими аппаратными средствами и способную принимать запросы (например, от электронных устройств) через сеть и выполнять эти запросы или инициировать их выполнение. Аппаратные средства могут представлять собой один физический компьютер или одну компьютерную систему, что не существенно для настоящей технологии. В данном контексте выражение «по меньшей мере один сервер» не означает, что каждая задача (например, принятая команда или запрос) или некоторая определенная задача принимается, выполняется или запускается одним сервером (т.е. одними и теми же программными и/или аппаратными средствами). Это выражение означает, что любое количество программных средств или аппаратных средств может принимать, отправлять, выполнять или инициировать выполнение любой задачи или запроса либо результатов любых задач или запросов. Все эти программные и аппаратные средства могут представлять собой один сервер или несколько серверов, причем оба эти случая подразумеваются в выражении «по меньшей мере один сервер».

[032] В контексте настоящего описания термин «клиентское устройство» означает любое компьютерное аппаратное средство, способное выполнять программы, подходящие для решения поставленной задачи. В контексте настоящего описания термин «клиентское устройство» в общем случае связан с пользователем клиентского устройства. Таким образом, некоторые (не имеющие ограничительного характера) примеры клиентских устройств включают в себя персональные компьютеры (настольные, ноутбуки, нетбуки и т.п.), смартфоны и планшеты, а также сетевое оборудование, такое как маршрутизаторы, коммутаторы и шлюзы. Следует отметить, что устройство, функционирующее как клиентское устройство в данном контексте, также может функционировать как сервер для других клиентских устройств. Использование выражения «клиентское устройство» не исключает использования нескольких клиентских устройств для приема, отправки, выполнения или инициирования выполнения любой задачи или запроса либо результатов любых задач или запросов, либо шагов любого описанного здесь способа.

[033] В контексте настоящего описания, если явно не указано иное, числительные «первый», «второй», «третий» и т.д. используются лишь для указания различия между существительными, к которым они относятся, но не для описания каких-либо определенных взаимосвязей между этими существительными. Например, должно быть понятно, что использование терминов «первый сервер» и «третий сервер» не подразумевает какого-либо определенного порядка, типа, хронологии, иерархии или классификации, в данном случае, серверов, а также что их использование (само по себе) не подразумевает обязательного наличия «второго сервера» в любой ситуации. Кроме того, как встречается в настоящем описании в другом контексте, ссылка на «первый» элемент и «второй» элемент не исключает того, что эти два элемента в действительности могут быть одним и тем же элементом. Таким образом, например, в некоторых случаях «первый» сервер и «второй» сервер могут представлять собой одно и то же программное и/или аппаратное средство, а в других случаях - различные программные и/или аппаратные средства.

[034] В контексте настоящего описания термин «контент» включает в себя контент любого рода или вида, допускающий хранение в базе данных. Таким образом, контент включает в себя аудиовизуальные произведения (изображения, фильмы, звукозаписи, презентации и т.д.), данные (данные о местоположении, числовые данные и т.д.), текст (мнения, комментарии, вопросы, сообщения и т.д.), документы, электронные таблицы, гиперссылки и т.д., но не ограничивается ими.

[035] В контексте настоящего описания выражение «документ» должно толковаться расширительно с целью включения любого машиночитаемого или машинохранимого рабочего продукта. Документ может содержать сообщение электронной почты, веб-сайт, файл, сочетание файлов, один или несколько файлов со встроенными ссылками на другие файлы, сообщение в группе новостей, запись в блоге, рекламное объявление в сети Интернет и т.д. В контексте сети Интернет обычный документ представляет собой веб-страницу. Веб-страницы часто содержат текстовую информацию и могут содержать встроенную информацию (такую как метаданные, изображения, гиперссылки и т.д.) и/или встроенные команды (такие как команды Javascript и т.д.). Станица может соответствовать документу или части документа. Таким образом, слова «страница» и «документ» в некоторых случаях могут использоваться как синонимы. В других случаях страница может соответствовать части документа, такой как подчиненный документ. Страница также может соответствовать нескольким документам.

[036] В контексте настоящего описания, если явно не указано иное, термин «база данных» означает любой структурированный набор данных, независимо от его конкретной структуры, программного обеспечения для управления базой данных или компьютерных аппаратных средств для хранения этих данных, их применения или обеспечения их использования иным способом. База данных может располагаться в тех же аппаратных средствах, где реализован процесс, обеспечивающий хранение или использование информации, хранящейся в базе данных, либо база данных может располагаться в отдельных аппаратных средствах, таких как специализированный сервер или множество серверов.

[037] Каждый вариант осуществления настоящей технологии относится к по меньшей мере одной из вышеупомянутых целей и/или аспектов, но не обязательно ко всем ним. Должно быть понятно, что некоторые аспекты настоящей технологии, связанные с попыткой достижения вышеупомянутой цели, могут не соответствовать этой цели и/или могут соответствовать другим целям, явным образом здесь не упомянутым.

[038] Дополнительные и/или альтернативные признаки, аспекты и преимущества вариантов осуществления настоящей технологии содержатся в дальнейшем описании, на приложенных чертежах и в формуле изобретения.

Краткое описание чертежей

[039] Дополнительные признаки и преимущества настоящей технологии содержатся в дальнейшем подробном описании, которое следует использовать совместно со следующими приложенными чертежами.

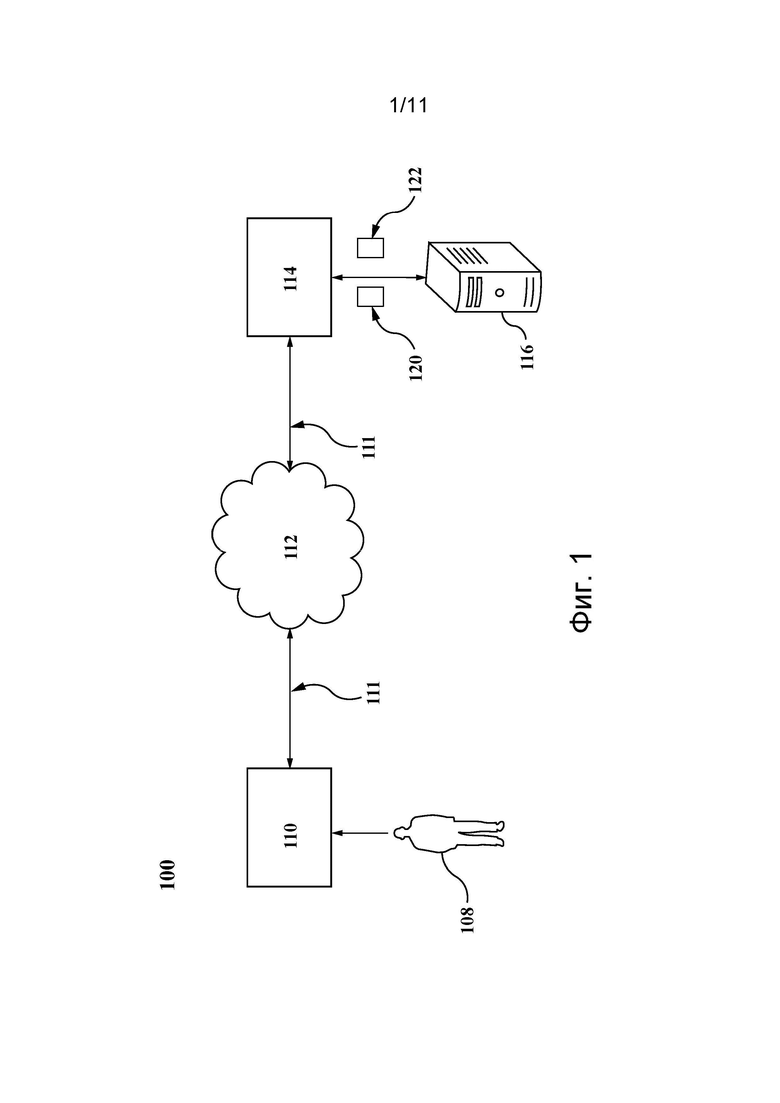

[040] На фиг. 1 представлена схема системы, реализованной согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

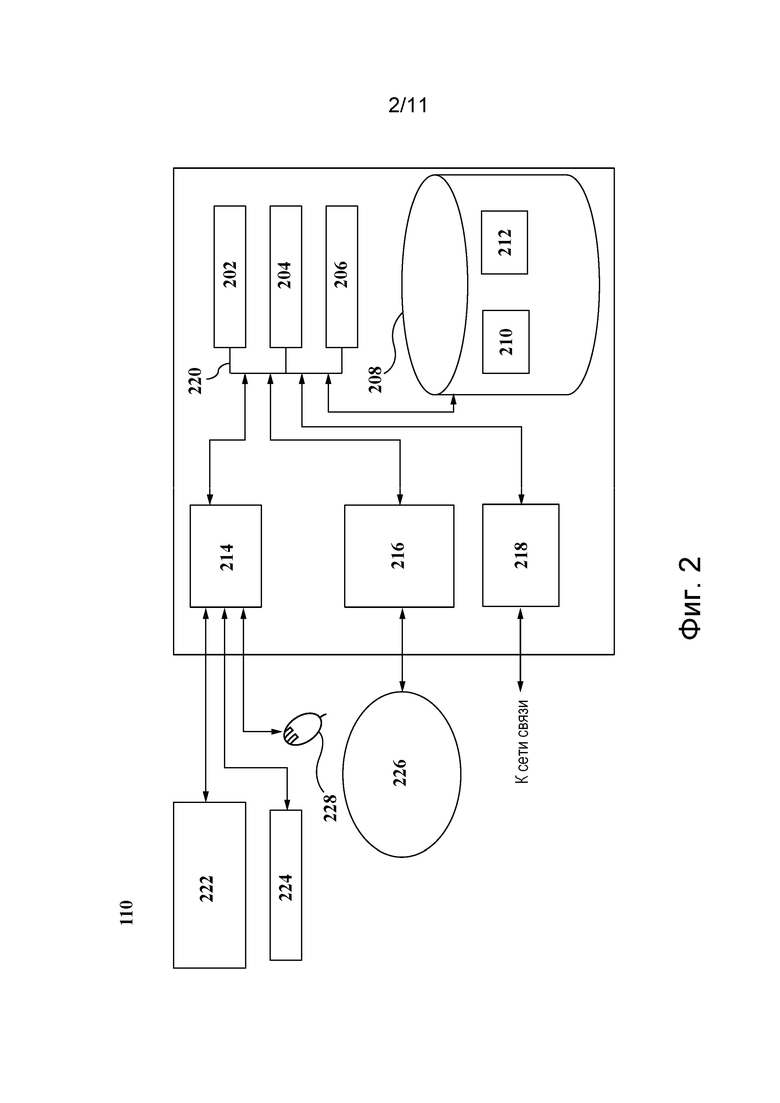

[041] На фиг. 2 представлена укрупненная функциональная блок-схема клиентского устройства системы, представленной на фиг. 1, согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

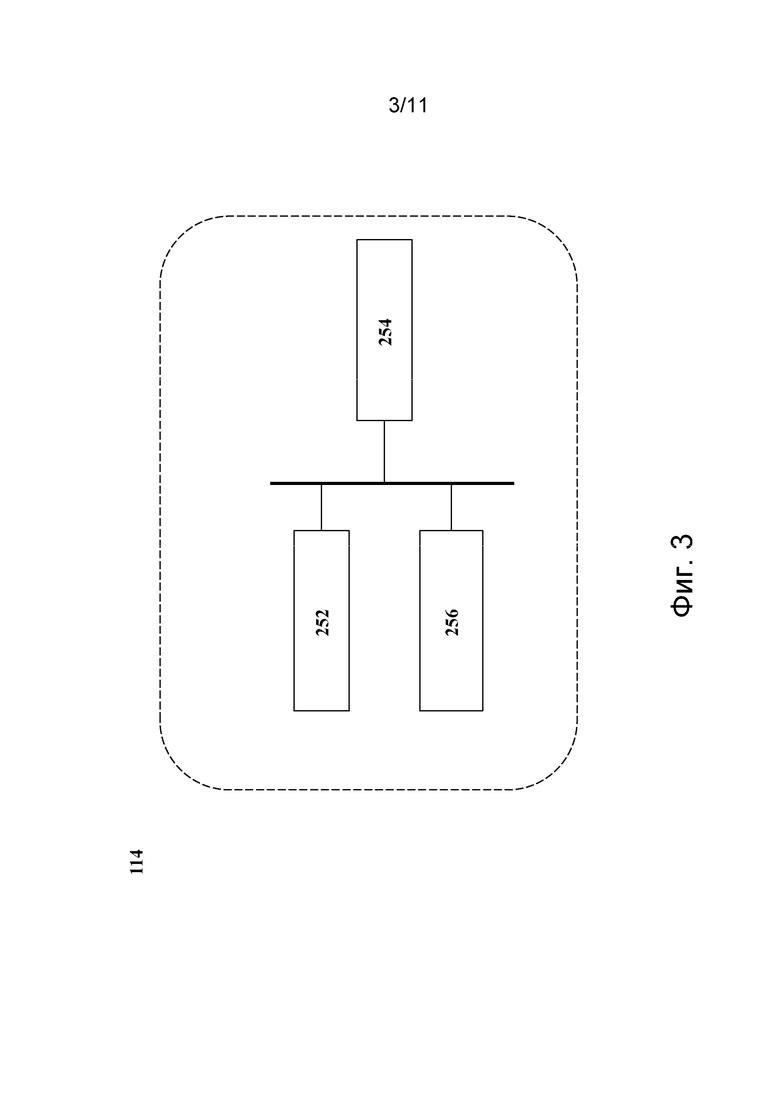

[042] На фиг. 3 представлена укрупненная функциональная блок-схема сервера системы, представленной на фиг. 1, согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

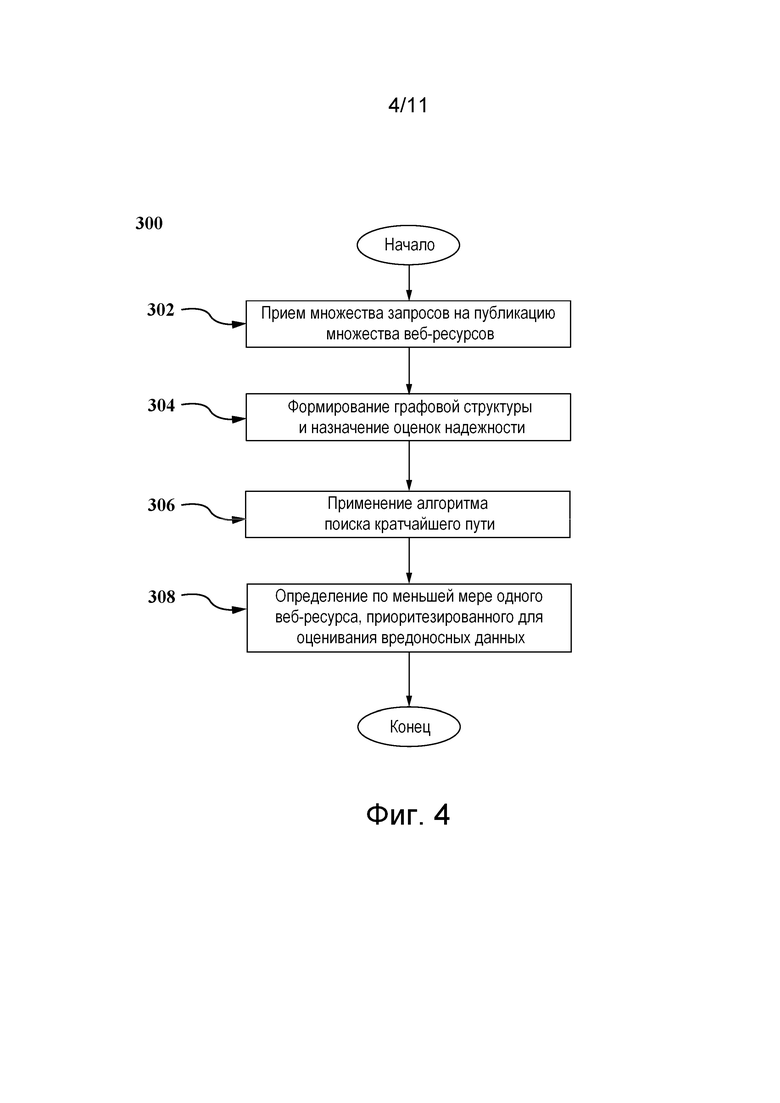

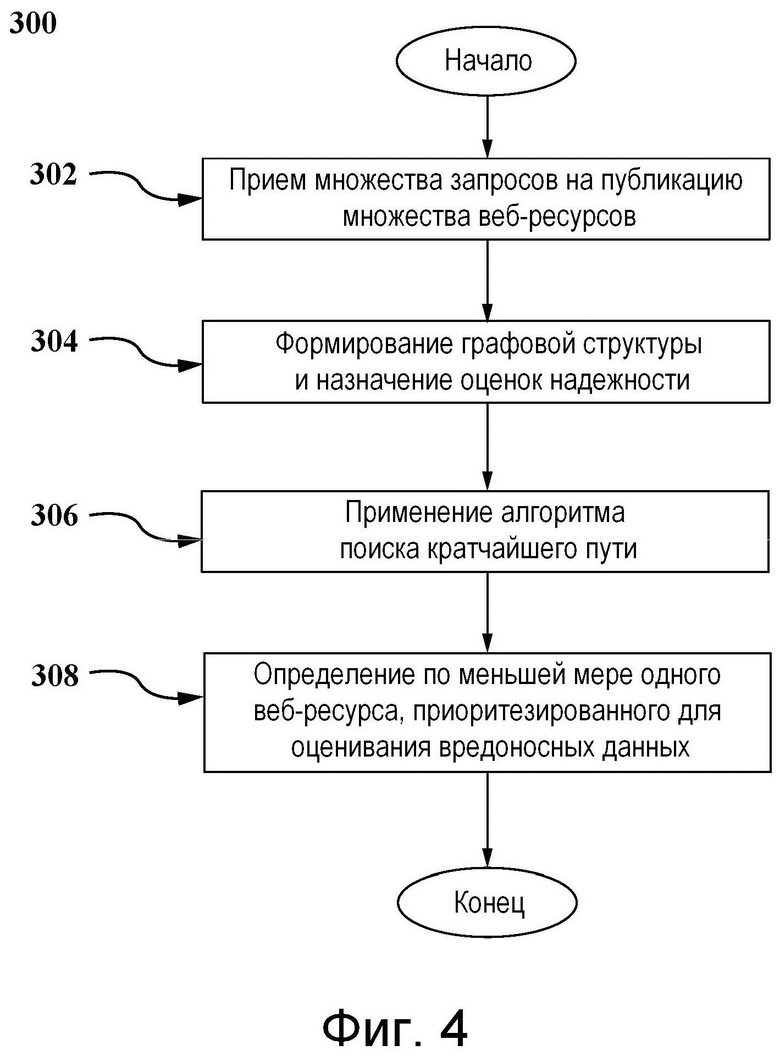

[043] На фиг. 4 представлена блок-схема способа оценивания веб-ресурсов согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

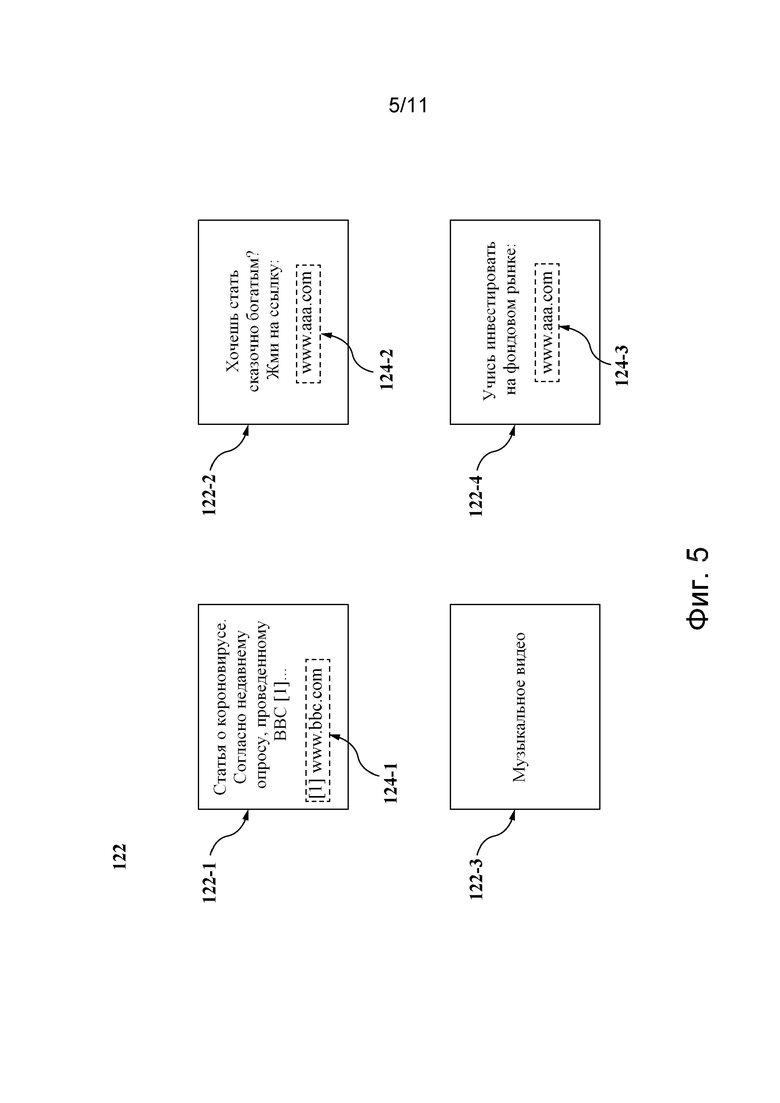

[044] На фиг. 5 и 6 приведены схематические изображения веб-ресурсов, доступных клиентскому устройству системы, представленной на фиг. 1.

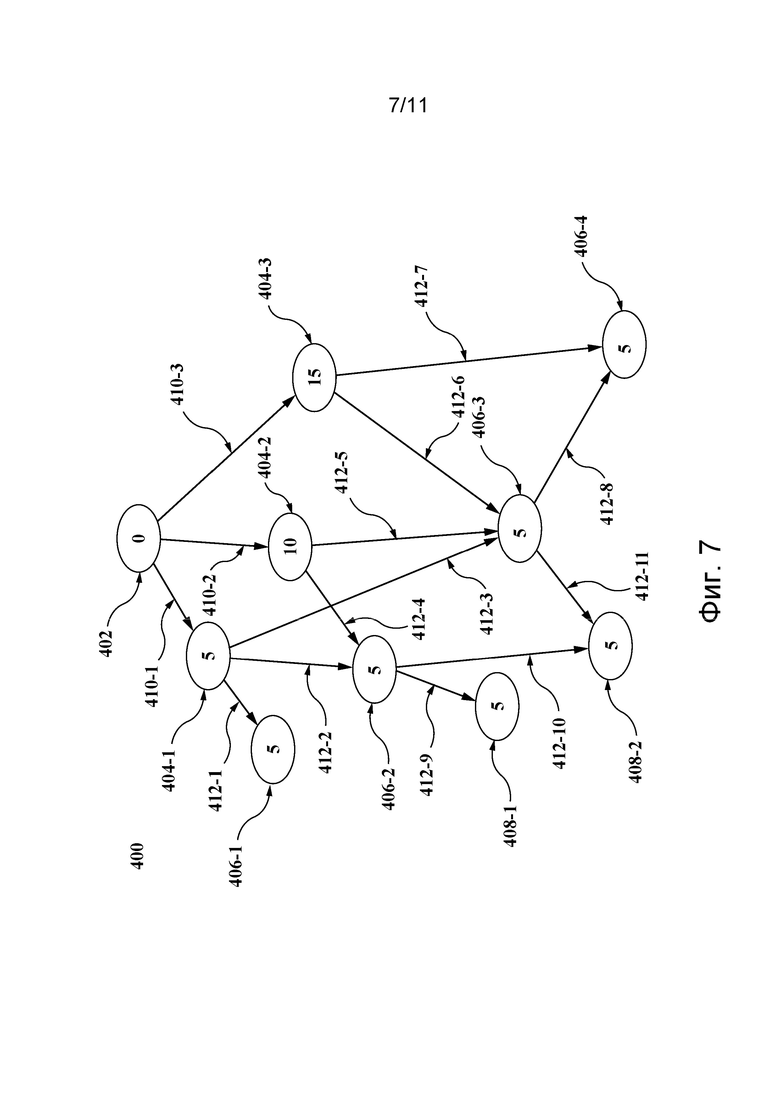

[045] На фиг. 7 представлена графовая структура, сформированная для приоритизации оценивания веб-ресурсов на предмет вредоносных данных согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

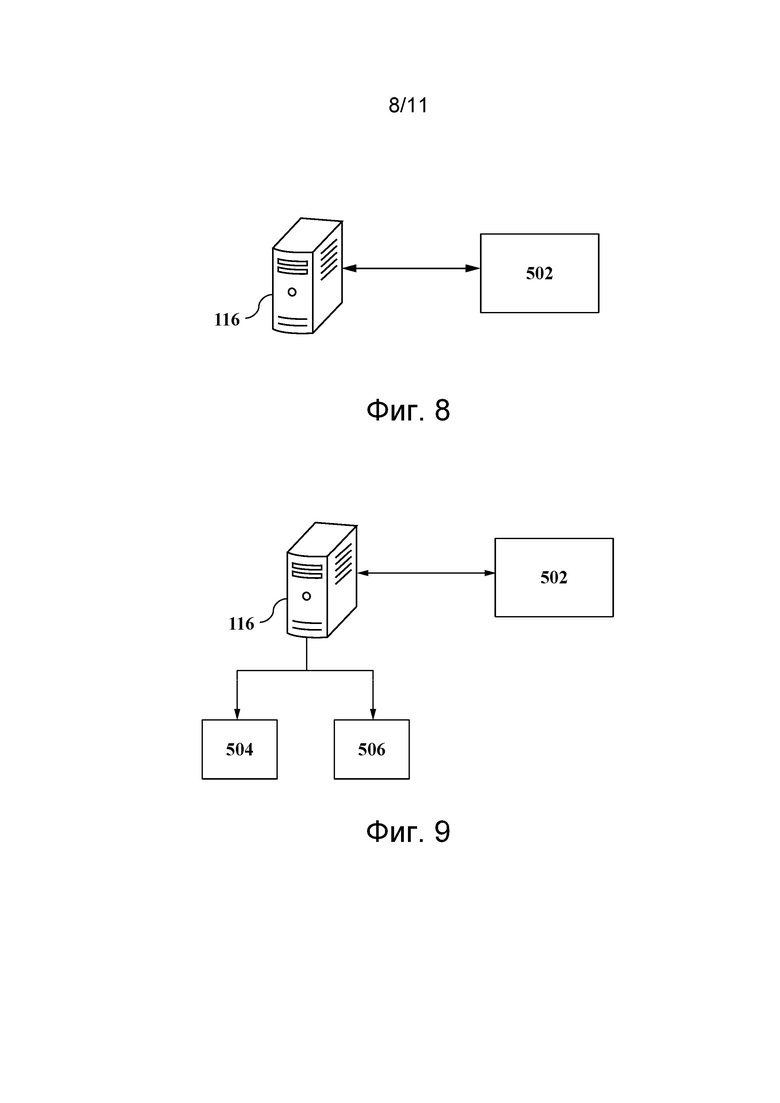

[046] На фиг. 8 представлен первый сценарий назначения оценок надежности согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

[047] На фиг. 9 представлен второй сценарий определения оценок надежности согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

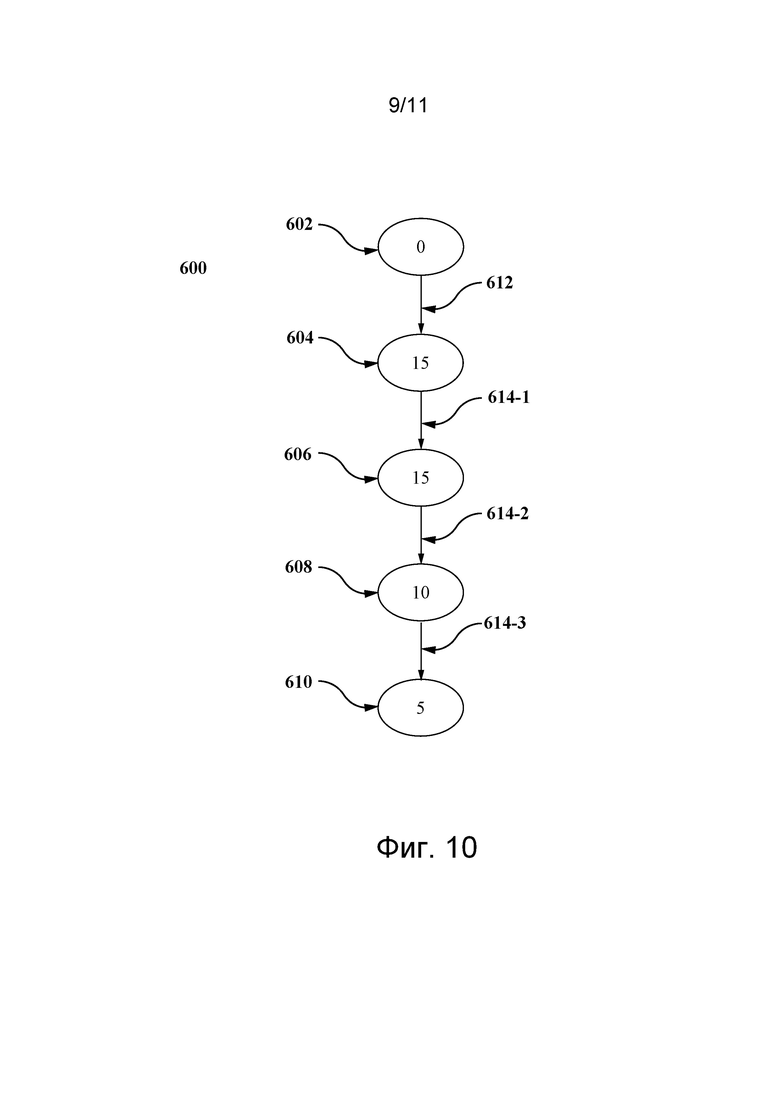

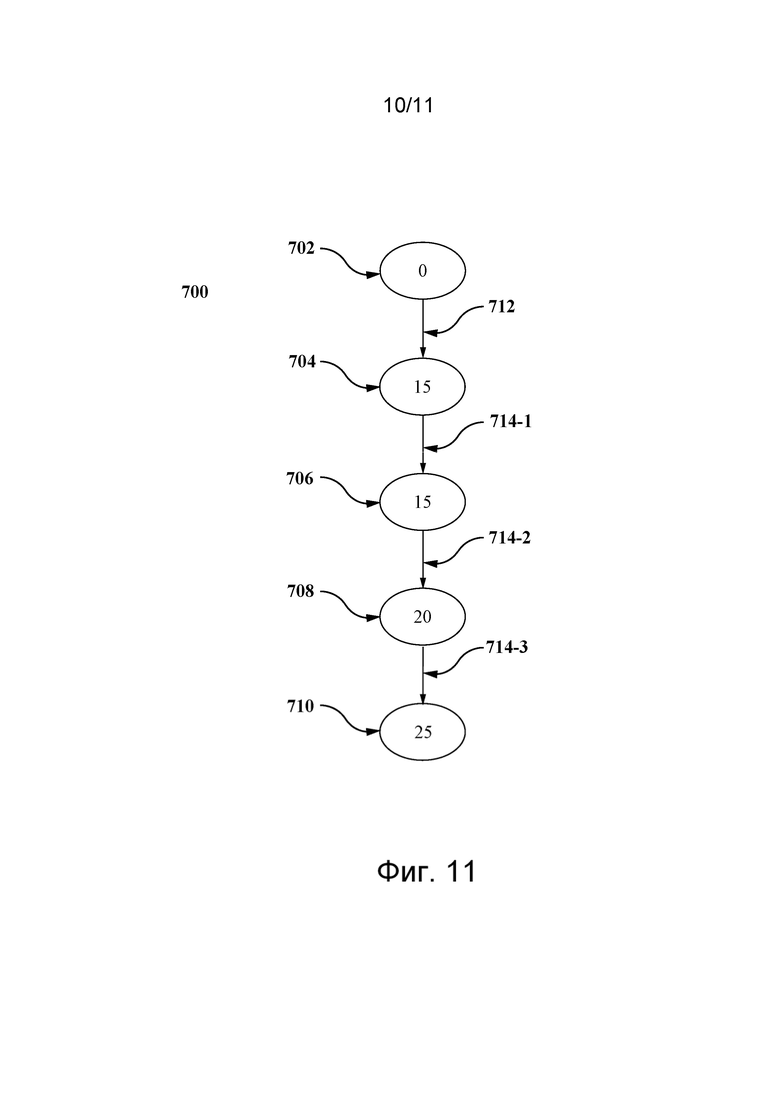

[048] На фиг. 10 представлена типичная графовая структура согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

[049] На фиг. 11 представлена другая типичная графовая структура согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

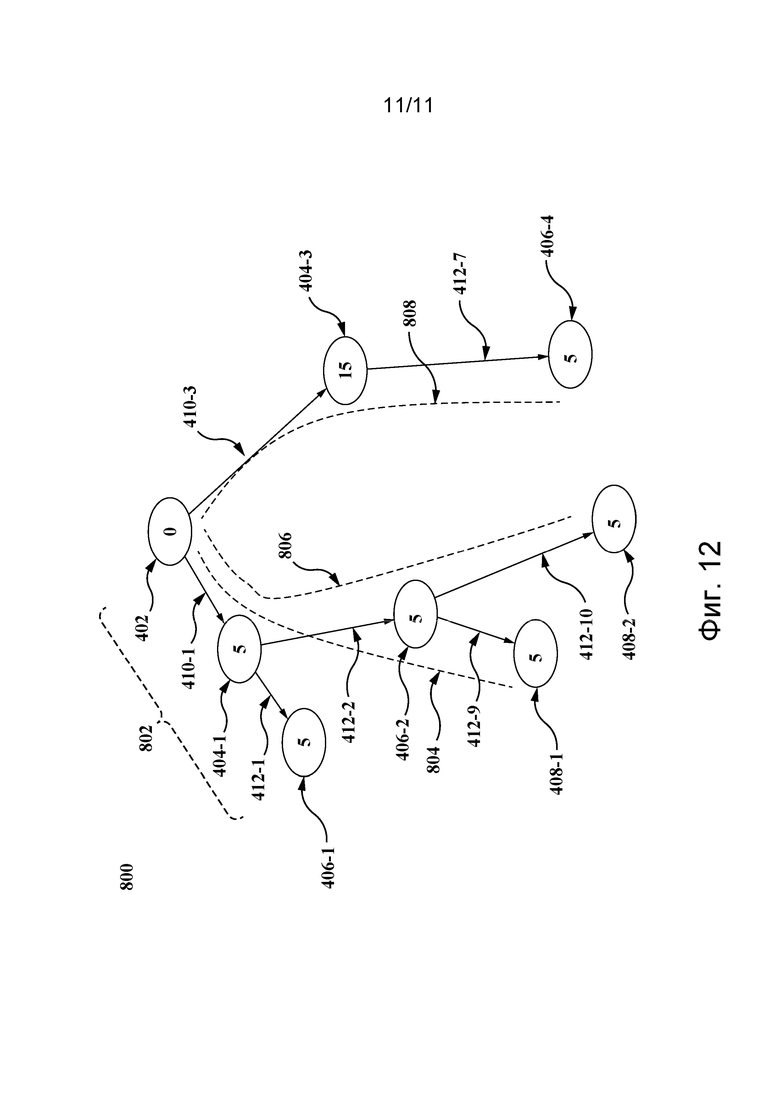

[050] На фиг. 12 представлено дерево кратчайших путей, сформированное обрабатывающим сервером с использованием графовой структуры в качестве входных данных для алгоритма поиска кратчайшего пути, согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

[051] Следует понимать, что на всех приложенных чертежах и в соответствующих описаниях одинаковые элементы имеют одинаковые позиционные обозначения. Кроме того, также следует понимать, что чертежи и соответствующие описания предназначены лишь для иллюстрации и что такая технология не ограничивает объема формулы изобретения.

Осуществление изобретения

[052] Представленные здесь примеры и условный язык предназначены для обеспечения лучшего понимания принципов настоящей технологии, а не для ограничения ее объема до таких специально приведенных примеров и условий. Должно быть понятно, что специалисты в данной области техники способны разработать различные способы и устройства, которые явно не описаны и не показаны, но реализуют принципы настоящей технологии в пределах ее существа и объема.

[053] Чтобы способствовать лучшему пониманию, последующее описание может содержать упрощенные варианты реализации настоящей технологии. Специалистам в данной области должно быть понятно, что другие варианты осуществления настоящей технологии могут быть значительно сложнее.

[054] В некоторых случаях приводятся полезные примеры модификаций настоящей технологии. Они способствуют пониманию, но также не определяют объема или границ настоящей технологии. Представленный перечень модификаций не является исчерпывающим и специалист в данной области может разработать другие модификации в пределах объема настоящей технологии. Кроме того, если в некоторых случаях модификации не описаны, это не означает, что они невозможны и/или что описание содержит единственно возможный вариант реализации того или иного элемента настоящей технологии.

[055] Описание принципов, аспектов и вариантов реализации настоящей технологии, а также их конкретные примеры предназначены для охвата их структурных и функциональных эквивалентов, независимо от того, известны они в настоящее время или будут разработаны в будущем. Например, специалистам в данной области техники должно быть понятно, что любые описанные здесь структурные схемы соответствуют концептуальным представлениям иллюстративных принципиальных схем, реализующих основы настоящей технологии. Также должно быть понятно, что любые блок-схемы, схемы процессов, диаграммы изменения состояния, псевдокоды и т.п. соответствуют различным процессам, которые могут быть представлены на машиночитаемом физическом носителе информации и могут выполняться компьютером или процессором, независимо от того, показан такой компьютер или процессор явно или нет.

[056] Функции различных элементов, показанных на чертежах, включая любой функциональный блок, обозначенный как «процессор» или «графический процессор», могут быть реализованы с использованием специализированных аппаратных средств, а также с использованием аппаратных средств, способных выполнять соответствующее программное обеспечение. Если используется процессор, эти функции могут выполняться одним выделенным процессором, одним совместно используемым процессором или множеством отдельных процессоров, некоторые из которых могут использоваться совместно. В некоторых вариантах осуществления настоящей технологии процессор может представлять собой процессор общего назначения, такой как центральный процессор (CPU), или специализированный процессор, такой как графический процессор (GPU). Кроме того, явное использование термина «процессор» или «контроллер» не должно трактоваться как указание исключительно на аппаратные средства, способные выполнять программное обеспечение, и может подразумевать, помимо прочего, аппаратные средства цифрового сигнального процессора (DSP), сетевой процессор, специализированную интегральную схему (ASIC), программируемую вентильную матрицу (FPGA), постоянное запоминающее устройство (ПЗУ) для хранения программного обеспечения, оперативное запоминающее устройство (ОЗУ) и энергонезависимое запоминающее устройство. Также могут подразумеваться другие аппаратные средства, общего назначения и/или заказные.

[057] Программные модули или просто модули, реализация которых предполагается в виде программных средств, могут быть представлены здесь как любое сочетание элементов блок-схемы или других элементов, указывающих на выполнение шагов процесса и/или содержащих текстовое описание. Такие модули могут выполняться аппаратными средствами, показанными явно или подразумеваемыми.

[058] Далее с учетом вышеизложенных принципов рассмотрены некоторые не имеющие ограничительного характера примеры, иллюстрирующие различные варианты реализации аспектов настоящей технологии.

[059] Как описано выше, в результате расширения использования сети Интернет в этой сети публикуется все больше контента. Например, может публиковаться контент, сформированный пользователем, такой как комментарии в социальных медиа и на веб-сайтах электронной торговли, или же может публиковаться контент на рекомендательных платформах, таких как Yandex Zen™. Также может публиковаться контент, сформированный без участия пользователя, такой как новостные статьи, представленные на платформах агрегаторов новостей.

[060] При таком росте количества контента, публикуемого в интерактивном режиме, требуется анализ публикуемого контента или контента, ожидающего публикации. Контент должен анализироваться на предмет вредоносных данных для защиты пользователей, имеющих доступ к контенту, и для поддержания престижа интерактивной платформы.

[061] В контексте настоящей технологии выражение «вредоносные данные» может подразумевать вредоносное программное обеспечение, предназначенное для проникновения, несанкционированного доступа или повреждения компьютерной системы без информированного согласия пользователя. Вредоносное программное обеспечение может быть вирусом, червем, троянским конем, ботнетом, шпионской программой, рекламной программой, а также любой другой вредоносной или нежелательной программой. В общем случае черви могут самовоспроизводиться в компьютерной сети с целью быстрого заражения большого количества компьютерных систем. Троянские кони могут маскироваться под легальное программное обеспечение, размещенное в компьютерной системах и компьютерных сетях, и пытаться похитить идентификационные данные, пароли или другую персональную информацию пользователя. Ботнеты представляют собой группы зараженных дистанционно управляемых компьютерных систем, в которых отдельным зараженным компьютерным системам даются указания отправлять нежелательные сообщения электронной почты или участвовать в атаках вида «отказ в обслуживании». Шпионские программы предназначены для фиксации нажатий кнопок, похищения номеров кредитных карт и другой персональной информации. Рекламные программы могут негативно влиять на компьютерную систему путем загрузки и отображения нежелательных рекламных объявлений. Помимо вредоносного программного обеспечения, вредоносные данные могут содержать некоторые нежелательные видеоматериалы, аудиоматериалы, изображения, документы или тексты, которые могут быть оскорбительными или противозаконными по другим причинам.

[062] Также предполагается, что подлежащий публикации контент может содержать гиперссылки на другие веб-ресурсы. Очевидно, что такой контент или связанные другие с ним другие веб-ресурсы, вероятно, могут содержать вредоносные данные.

[063] Для определения вредоносных данных в различных традиционных способах предлагается выполнять обход большого количества соответствующих веб-ресурсов. Для обхода большого количества веб-ресурсов с целью оценивания вредоносных данных могут потребоваться большое количество вычислительных ресурсов и значительная обработка, поскольку необходимо проверять наличие вредоносных данных не только в публикуемом контенте, но и в любых веб-ресурсах, связанных гиперссылкой с этим контентом, и т.д.

Система

[064] На фиг. 1 представлена система 100 для оценивания вредоносных данных на различных веб-ресурсах согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии. Система 100 может содержать несколько клиентских устройств 110 (для упрощения показано лишь одно клиентское устройство 110), расположенных в различных географических местоположениях и способных обмениваться данными друг с другом через линию 111 связи с использованием сети 112 связи. Клиентское устройство 110 также может обмениваться данными с одним или несколькими веб-серверами, такими как веб-сервер 114, через линию 111 связи с использованием сети 112 связи (для упрощения показан лишь один веб-сервер 114). Веб-сервер 114 может быть связан с одним или несколькими обрабатывающими серверами, такими как обрабатывающий сервер 116 (для упрощения показан лишь один обрабатывающий сервер 116).

[065] На реализацию линии 111 связи не накладывается каких-либо особых ограничений, она зависит от реализации клиентского устройства 110, веб-сервера 114 и обрабатывающего сервера 116. Например, линия 111 связи может быть реализована в виде беспроводной линии связи (такой как канал сети связи 3G, канал сети связи 4G, Wireless Fidelity или сокращенно WiFi®, Bluetooth® и т.п.) или проводной линии связи (такой как соединение на основе Ethernet).

[066] В некоторых не имеющих ограничительного характера вариантах осуществления настоящей технологии в качестве сети 112 связи может использоваться сеть Интернет. В других не имеющих ограничительного характера вариантах осуществления настоящей технологии сеть 112 связи может быть реализована иначе, например, в виде любой глобальной сети связи, локальной сети связи, частной сети связи и т.п.

[067] В некоторых не имеющих ограничительного характера вариантах осуществления изобретения клиентское устройство 110 может быть связано с пользователем 108. Пользователь 108 может представлять собой индивидуального пользователя персональных компьютеров, ноутбуков, настольных компьютеров и т.п. или часть сети, такой как клиентские устройства в организации, и т.д. Один пользователь 108 изображен на фиг. 1 для упрощения чертежа. В различных не имеющих ограничительного характера вариантах осуществления изобретения несколько пользователей 108 могут быть связаны с несколькими клиентскими устройствами 110.

[068] Следует отметить, что термин «пользователь 108», указывающий на одного пользователя, и термин «несколько пользователей 108», указывающий на несколько пользователей, могут использоваться здесь как синонимы в зависимости от вариантов осуществления изобретения без выхода за границы настоящей технологии. Аналогично, термин «клиентское устройство 110», указывающий на одно клиентское устройство, и термин «несколько клиентских устройств 110», указывающий на несколько клиентских устройств, могут использоваться здесь как синонимы в зависимости от вариантов осуществления изобретения без выхода за границы настоящей технологии.

[069] Также предполагается, что, несмотря на то, что веб-сервер 114 и обрабатывающий сервер 116 изображены как отдельные элементы, в различных не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 может представлять собой часть веб-сервера 114. В другом не имеющем ограничительного характера варианте осуществления изобретения веб-сервер 114 и обрабатывающий сервер 116 могут представлять собой один и тот же элемент.

Клиентское устройство

[070] На фиг. 2 приведена укрупненная блок-схема элементов клиентского устройства 110 согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии. Должно быть понятно, что на фиг. 2 представлена лишь иллюстрация одного варианта реализации клиентского устройства 110, не предполагающая каких-либо ограничений для систем, в которых могут быть реализованы различные варианты осуществления изобретения. Для реализации клиентского устройства 110 возможны различные модификации представленной системы 100 без выхода за границы настоящей технологии. Как должно быть понятно специалисту в данной области техники, клиентское устройство 110 может представлять собой сервер, настольный компьютер, ноутбук или любое устройство, способное реализовывать настоящую технологию.

[071] Как показано, в клиентском устройстве 110 могут использоваться взаимосвязанные через структуру 220 связи один или несколько процессоров 202 различных видов, одно или несколько машиночитаемых ОЗУ 204, одно или несколько машиночитаемых ПЗУ 206, один или несколько машиночитаемых носителей 208 информации, драйверы 214 устройств, интерфейс 216 драйвера чтения-записи и сетевой интерфейс 218. Структура 220 связи может быть реализована с использованием любой архитектуры, предназначенной для обмена данными и/или управляющей информацией между процессорами (такими как микропроцессоры, связные или сетевые процессоры и т.д.), памятью системы, периферийными устройствами и любыми другими элементами аппаратных средств в системе.

[072] Процессор 202 клиентского устройства 110 может содержать один или несколько процессоров CPU, ускоритель, микропроцессор, процессор GPU, математический сопроцессор (NPU), схему ASIC, матрицу FPGA, специализированные логические схемы, специализированный процессор искусственного интеллекта или их сочетание.

[073] На одном или нескольких машиночитаемых носителях 208 информации хранятся одна или несколько операционных систем 210 и одна или несколько прикладных программ 212 (примеры прикладных программ могут содержать программные команды) для выполнения одним или несколькими процессорами 202 с использованием одного или нескольких соответствующих ОЗУ 204 (которые обычно содержат кэш-память). В представленном варианте осуществления изобретения каждый машиночитаемый носитель 208 информации может быть реализован в виде запоминающего устройства на магнитных дисках внутреннего накопителя на жестких дисках, постоянного запоминающего устройства на компакт-дисках (CD-ROM), цифрового видеодиска (DVD), карты памяти, магнитной ленты, магнитного диска, оптического диска, полупроводникового запоминающего устройства, такого как ОЗУ, ПЗУ, стираемое программируемое ПЗУ (СППЗУ), флэш-памяти, или любого другого машиночитаемого физического запоминающего устройства, в котором может храниться компьютерная программа и цифровая информация.

[074] Интерфейс 216 драйвера чтения-записи обеспечивает считывание с одного или нескольких портативных машиночитаемых носителей 226 информации и запись в них. Прикладные программы 212 могут быть связаны с оцениванием вредоносных данных на различных веб-ресурсах и храниться в одном или нескольких портативных машиночитаемых носителях 226 информации, считываться через соответствующий интерфейс 216 драйвера чтения-записи и загружаться в соответствующий машиночитаемый носитель 208 информации.

[075] Сетевой интерфейс 218 может быть основан на адаптерной плате протокола управления передачей/Интернет-протокола (TCP/IP, Transmission Control Protocol/Internet Protocol) или на адаптере беспроводной связи, таком как адаптер беспроводной связи, использующий технологию множественного доступа с ортогональным частотным разделением (OFDMA, Orthogonal Frequency Division Multiple Access). Прикладные программы 212 клиентского устройства 110 могут быть загружены в клиентское устройство 110 с внешнего компьютера или из внешнего запоминающего устройства через сеть связи (например, через сеть Интернет, локальную сеть или другую глобальную сеть либо беспроводную сеть) и сетевой интерфейс 218. Из сетевого интерфейса 218 прикладные программы 212 могут быть загружены в машиночитаемый носитель 208 информации. Клиентское устройство 110 может быть связано с маршрутизаторами, межсетевыми экранами, коммутаторами, шлюзовыми компьютерами и/или пограничными серверами сети связи с использованием медных проводов, оптических волокон, беспроводной передачи данных и т.п.

[076] Клиентское устройство 110 также может содержать экран 222 дисплея, клавиатуру или клавишную панель 224 и компьютерную мышь или сенсорную панель 228. Драйверы 214 устройств могут взаимодействовать с экраном 222 дисплея для отображения информации, с клавиатурой или клавишной панелью 224, с компьютерной мышью или сенсорной панелью 228 и/или с экраном 222 дисплея (который может представлять собой сенсорный дисплей) для ввода алфавитно-цифровых символов и осуществления пользовательского выбора. Драйверы 214 устройств, интерфейс 216 драйвера чтения-записи и сетевой интерфейс 218 могут содержать аппаратные средства и программные средства (которые хранятся в машиночитаемом носителе 208 информации и/или в ПЗУ 206).

Сервер

[077] На фиг. 3 приведена укрупненная функциональная блок-схема веб-сервера 114 системы 100, представленной на фиг. 1, согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии. В представленном варианте осуществления изобретения веб-сервер 114 может быть реализован в виде физической машины (например, физического сервера) или виртуальной машины (например, виртуального сервера), выполняющей прикладные программы для обеспечения связи клиентских устройств 110 с веб-сервером 114. Веб-сервер 114 наряду с другими широко распространенными элементами может содержать процессор 252, память 254 и сетевой интерфейс 256. Следует отметить, что веб-сервер 114 может содержать другие элементы, не показанные для упрощения.

[078] Процессор 252 веб-сервера 114 может содержать один или несколько процессоров CPU, ускоритель, микропроцессор, процессор GPU, схему ASIC, матрицу FPGA, специализированные логические схемы, специализированный процессор искусственного интеллекта или их сочетание.

[079] Память 254 может содержать энергозависимую память (например, ОЗУ) и энергонезависимую или долговременную память (например, флэш-память, магнитное запоминающее устройство и/или ПЗУ). В долговременной памяти хранится платформа, осуществляющая общее управление работой веб-сервера 114. Выполняемая процессором 252 платформа реализует прикладные программы, связанные с оцениванием вредоносных данных на различных веб-ресурсах.

[080] Сетевой интерфейс 256 может содержать один или несколько беспроводных трансиверов, способных поддерживать беспроводное соединение с сетью 112 связи, или один или несколько сетевых адаптеров, способных обеспечивать проводное соединение с сетью 112 связи. В общем случае сетевой интерфейс 256 может соответствовать сетевой архитектуре, используемой для реализации линии связи между веб-сервером 114 и сетью 112 связи. В некоторых вариантах осуществления изобретения сетевой интерфейс 256 может быть реализован подобно сетевому интерфейсу 218.

[081] Следует отметить, что веб-сервер 114 показан здесь в виде отдельного компьютера. Тем не менее, реализация различных других вариантов осуществления настоящей технологии может включать в себя любую модель клиент-сервер, где клиентские устройства могут выполнять клиентскую версию прикладных программ, связанных с приоритизацией веб-ресурсов с целью оценивания вредоносных данных. Другие примеры веб-сервера 114 могут содержать распределенную вычислительную систему, которая выполняет серверную версию прикладных программ, связанных с оцениванием вредоносных данных на различных веб-ресурсах, виртуальную машину (или несколько машин), реализованную инфраструктурой общедоступного или частного облака либо поставщиком услуг облачного сервиса, который предоставляет прикладные программы, связанные с оцениванием вредоносных данных на различных веб-ресурсах, в качестве системы как услуги (SaaS, System as a Service). Такие варианты реализации изобретения или любые другие подобные варианты реализации изобретения не ограничивают объема настоящей технологии.

[082] Также предполагается, что обрабатывающий сервер 116 может быть реализован подобно веб-серверу 114 без выхода за границы настоящей технологии.

[083] Веб-сервер 114 может быть связан с интерактивной платформой, способной обеспечивать нескольким пользователям 108, связанным с несколькими клиентскими устройствами 110, возможность публикации контента. В различных не имеющих ограничительного характера вариантах осуществления изобретения контент может быть доступен нескольким пользователям 108 с помощью пользовательского интерфейса (UI, User Interface), связанного с интерактивной платформой. В некоторых не имеющих ограничительного характера вариантах осуществления изобретения интерактивная платформа может быть доступна с помощью веб-браузера или веб-приложения, хранящегося на одном или нескольких машиночитаемых носителях 298 информации в качестве одной или нескольких прикладных программ 212 клиентского устройства 110. В различных не имеющих ограничительного характера вариантах осуществления изобретения несколько пользователей 108 могут выполнять различные действия на интерактивной платформе с помощью веб-браузера или веб-приложения, установленного в клиентских устройствах 110. Такие действия, среди прочего, могут включать в себя просмотр контента, размещенного на интерактивной платформе, выполнение различных действий, таких как предоставление пользовательских рейтингов для контента, размещение некоторого контента и т.п.

[084] В некоторых не имеющих ограничительного характера вариантах осуществления изобретения пользователь 108 может отправлять контент, предназначенный для публикации в качестве веб-ресурса. Отправленный пользователем 108 веб-ресурс может содержать одну или несколько гиперссылок на другие веб-ресурсы и поэтому называется здесь родительским веб-ресурсом. Предполагается, что родительские веб-ресурсы могут содержать видеофайл, аудиофайл, текстовый файл, изображение, исполняемый файл, гиперссылки на другой веб-контент, такой как другая веб-страница, и т.п. Этот другой веб-контент, связанный с родительскими веб-ресурсами, может называться дочерними веб-ресурсами. В другом варианте осуществления изобретения дочерние веб-ресурсы могут содержать гиперссылки на другой веб-контент, который может называться внучатыми веб-ресурсами.

[085] Предполагается, что гиперссылки с родительских веб-ресурсов на дочерние веб-ресурсы или с дочерних веб-ресурсов на внучатые веб-ресурсы могут быть внедрены в любую подходящую известную технологию и, например, могут представлять собой прямую гиперссылку, гиперссылку, внедренную в текст, изображения или видеоматериалы, и т.п., без ограничения объема настоящей технологии.

[086] В качестве некоторых не имеющих ограничительного характера примеров веб-ресурсов можно привести сообщение на платформе социальных медиа, видеофайл или аудиофайл на медиаплатформе, запись в блоге или статью на веб-сайте, обзор или комментарий, касающийся продукта, на веб-сайте электронной торговли. Представленный выше перечень не является исчерпывающим и возможны различные другие примеры публикации пользователем 108 контента любого вида на интерактивной платформе без ограничения объема настоящей технологии.

[087] Количество веб-ресурсов, включая родительские веб-ресурсы, дочерние веб-ресурсы и внучатые веб-ресурсы, может быть очень большим. Разработчики настоящей технологии разработали способы и системы для эффективного оценивания такого большого количества веб-ресурсов на предмет вредоносных данных.

Способ оценивания веб-ресурсов

[088] В различных вариантах осуществления настоящей технологии реализован способ 300 планирования множества веб-ресурсов с целью оценивания вредоносных данных. Способ 300 может выполняться обрабатывающим сервером 116, которому доступны один или несколько веб-серверов 114, содержащих множество веб-ресурсов. Ниже более подробно описаны различные шаги способа 300.

Шаг 302: прием множества запросов на публикацию множества веб-ресурсов.

[089] Способ 300 начинается с шага 302, на котором обрабатывающий сервер 116 принимает множество запросов на публикацию множества веб-ресурсов. В некоторых не имеющих ограничительного характера вариантах осуществления изобретения несколько клиентских устройств 110 могут отправлять веб-серверу 114 запросы на публикацию соответствующего контента с помощью веб-браузера или связанного с интерактивной платформой веб-приложения, установленного в нескольких клиентских устройствах 110 (см. фиг. 1). Тем не менее, возможны некоторые сценарии, где такие запросы могут быть сформированы агрегаторами или ботнетами.

[090] В некоторых вариантах осуществления изобретения несколько пользователей 108 могут быть непосредственно связаны с интерактивной платформой, размещенной на веб-сервере 114. Например, нескольким пользователям 108 может потребоваться регистрация на интерактивной платформе для публикации контента. Регистрация может основываться на одном или нескольких адресах электронной почты, телефонных номерах, именах пользователя и т.п. Чтобы запросить публикацию контента, нескольким пользователям 108 может потребоваться вход на интерактивную платформу с использованием подходящих регистрационных данных.

[091] В некоторых не имеющих ограничительного характера вариантах осуществления изобретения интерактивная платформа, связанная с веб-сервером 114, может обеспечивать одному или нескольким пользователям 108 возможность запроса на публикацию контента без входа на интерактивную платформу. Следует отметить, что способ связывания нескольких пользователей 108 с интерактивной платформой не ограничивает объема настоящей технологии.

[092] Когда несколько пользователей 108 запросили публикацию веб-ресурсов с использованием нескольких клиентских устройств 110, веб-сервер 114 в ответ может переслать указание на содержащее веб-ресурсы множество запросов обрабатывающему серверу 116. На фиг. 1 множество запросов обобщенно представлено как запросы 120.

Шаг 304: формирование графовой структуры и назначение оценок надежности.

[093] Способ 300 переходит к шагу 304, на котором обрабатывающий сервер 116 формирует графовую структуру из множества 122 веб-ресурсов и назначает оценку надежности узлам графовой структуры.

[093] На фиг. 5 представлены некоторые не имеющие ограничительного характера примеры множества 122 веб-ресурсов согласно различным вариантам осуществления настоящей технологии.

[095] Как показано, множество 122 веб-ресурсов может содержать различные веб-ресурсы 122-1, 122-2, 122-3 и 122-4. Каждый веб-ресурс из множества 122 веб-ресурсов может быть связан с запросом на публикацию контента, отправленным соответствующим пользователем 108 с помощью соответствующего клиентского устройства 110. Поскольку веб-ресурсы 122-1, 122-2, 122-3 и 122-4 могут быть непосредственно связаны с соответствующими пользователями 108, то в различных не имеющих ограничительного характера вариантах осуществления изобретения веб-ресурсы 122-1, 122-2, 122-3 и 122-4 могут называться родительскими веб-ресурсами.

[096] Как описано выше, один или несколько родительских веб-ресурсов 122-1, 122-2, 122-3 и 122-4 могут содержать одну или несколько гиперссылок на одну или несколько веб-страниц. Такие веб-страницы, связанные посредством гиперссылки с родительского веб-ресурса могут называться дочерними веб-ресурсами родительского веб-ресурса. Например, родительский веб-ресурс 122-1 может содержать ссылку на дочерний веб-ресурс 124-1, родительский веб-ресурс 122-2 может содержать ссылку на дочерний веб-ресурс 124-2, родительский веб-ресурс 122-3 представляет собой просто музыкальный видеоклип и может не содержать ссылки на другой дочерний веб-ресурс, родительский веб-ресурс 122-4 может содержать ссылку на дочерний веб-ресурс 124-3.

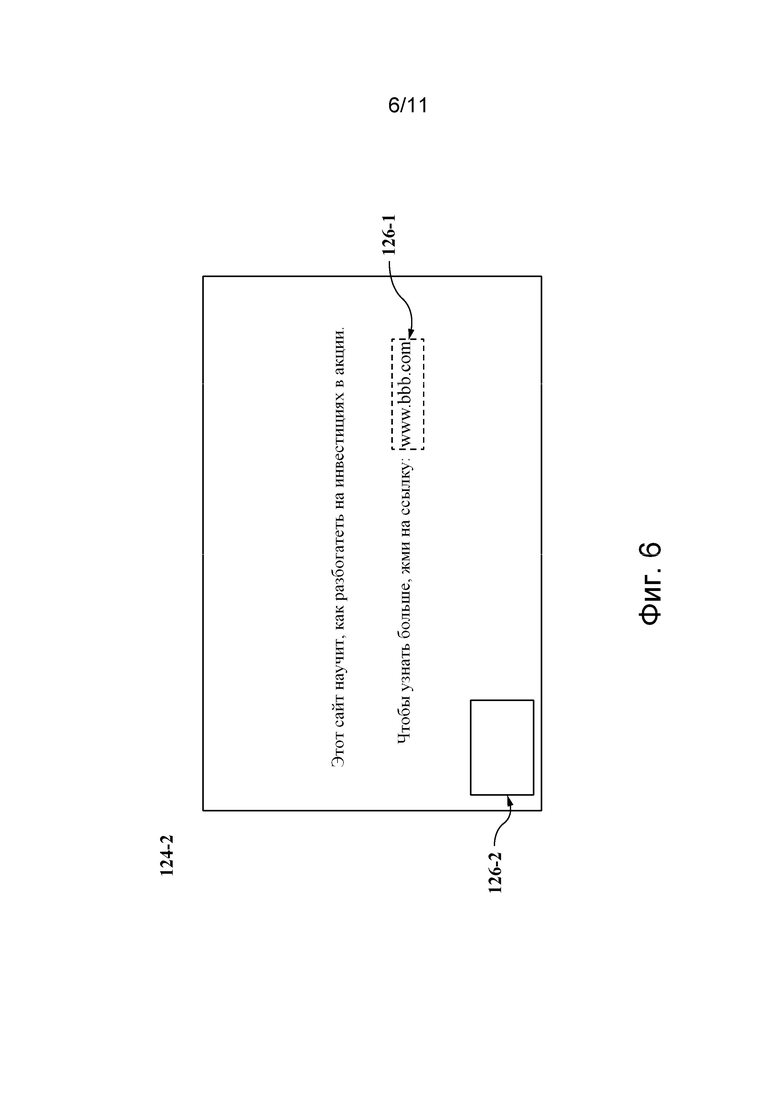

[097] На фиг. 6 представлен типичный пример дочернего веб-ресурса 124-2 согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии. Дочерний веб-ресурс 124-2 содержит гиперссылки на другие веб-ресурсы. Один из таких веб-ресурсов может назваться дочерним веб-ресурсом для дочернего веб-ресурса 124-2 или внучатым веб-ресурсом для родительского веб-ресурса 122-2. Некоторые представленные примеры могут содержать внучатые веб-ресурсы 126-1 и 126-2. Внучатый веб-ресурс 126-1 может соответствовать конечному адресу прямой гиперссылки на другой веб-ресурс, а внучатый веб-ресурс 126-2 может быть представлен гиперссылкой, внедренной в рекламное объявление.

[098] Должно быть понятно, что родительские веб-ресурсы 122-1, 122-2, 122-3, 122-4, дочерние веб-ресурсы 124-1, 124-2, 124-3 и внучатые веб-ресурсы 126-1, 126-2 приведены лишь в качестве примера, а не для ограничения объема изобретения. В некоторых вариантах осуществления изобретения родительские веб-ресурсы 122-1, 122-2, 122-3, 122-4, дочерние веб-ресурсы 124-1, 124-2, 124-3 и внучатые веб-ресурсы 126-1, 126-2 обобщенно называются множеством 122 веб-ресурсов.

[099] В некоторых не имеющих ограничительного характера вариантах осуществления настоящей технологии обрабатывающий сервер 116 способен выполнять анализ и парсинг гиперссылок с каждого веб-ресурса из родительских веб-ресурсов 122-1, 122-2, 122-4, дочерних веб-ресурсов 124-1, 124-2, 124-3, внучатых веб-ресурсов 126-1, 126-2 и т.д. На общеизвестный в данной области парсинг не накладывается каких-либо ограничений. Например, обрабатывающий сервер 116 может анализировать исходный код веб-ресурсов с целью обнаружения гиперссылок.

[0100] Количество веб-ресурсов во множестве 122 веб-ресурсов может быть очень большим, и возможно, что один или несколько веб-ресурсов из множества 122 веб-ресурсов могут содержать вредоносные данные или могут быть связаны с веб-ресурсом, содержащим такие данные. По различным причинам, таким как предотвращение доступа пользователей 108 к вредоносным данным, поддержание престижа интерактивной платформы и т.п., желательно, чтобы веб-ресурсы, содержащие вредоносные данные, не были прямо или косвенно связаны с интерактивной платформой, размещенной на веб-сервере 114.

[0101] Обнаружение таких веб-ресурсов обычно требуют значительных вычислительных ресурсов для доступа ко всем веб-ресурсам из множества 122 веб-ресурсов. Тем не менее, обрабатывающий сервер 116 может работать таким образом, чтобы определять некоторые веб-ресурсы из множества 122 веб-ресурсов и приоритизировать их для оценивания вредоносных данных. Это позволяет повысить вычислительную эффективность обрабатывающего сервера 116.

[0102] Обрабатывающий сервер 116 может формировать представленную на фиг. 7 графовую структуру 400 для приоритизации оценивания веб-ресурсов согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

[0103] В различных не имеющих ограничительного характера вариантах осуществления изобретения графовая структура 400 может содержать узел 402 нулевой вершины, множество родительских узлов 404-1, 404-2, 404-3, множество дочерних узлов 406-1, 406-2, 406-3, 406-4 и множество внучатых узлов 408-1, 408-2.

[0104] Каждый узел из множества родительских узлов (например, из множества родительских узлов 404-1, 404-2 и 404-3) может быть связан с соответствующим родительским веб-ресурсом (например, с родительскими веб-ресурсами 122-1, 122-2, 122-4). Множество дочерних узлов (например, множество дочерних узлов 406-1, 406-2, 406-3 и 406-4) может быть связано с множеством дочерних веб-ресурсов (например, с дочерними веб-ресурсами 124-1, 124-2, 124-3). Множество внучатых узлов (например, множество внучатых узлов 408-1 и 408-2) может быть связано с множеством внучатых веб-ресурсов (например, с внучатыми веб-ресурсами 126-1 и 126-2).

[0105] Узел 402 нулевой вершины представляет собой начальный узел, с которым непосредственно связано множество родительских узлов (например, множество родительских узлов 404-1, 404-2 и 404-3). Узел 402 нулевой вершины не связан с каким-либо веб-ресурсом.

[0106] В некоторых не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 при формировании графовой структуры 400 может учитывать все узлы из множества родительских узлов 404-1, 404-2, 404-3, множества дочерних узлов 406-1, 406-2, 406-3, 406-4 и множества внучатых узлов 408-1, 408-2. В других не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 может не учитывать веб-ресурсы из того же домена. Например, если веб-ресурсы, связанные с родительским узлом 404-2, дочерним узлом 406-2 и внучатым узлом 408-1 принадлежат одному домену, то обрабатывающий сервер 116 при формировании графовой структуры 400 может учитывать только родительский узел 404-2 или, иными словами, он может не формировать дочерний узел 406-2 и внучатый узел 408-1.

[0107] Кроме того, в различных не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 для соединения различных узлов в графовой структуре 400 может определять и назначать оценку надежности (здесь также называется первой назначенной оценкой надежности) множеству родительских узлов (например, множеству родительских узлов 404-1, 404-2 и 404-3) на основе связи с множеством родительских веб-ресурсов (например, с родительскими веб-ресурсами 122-1, 122-2, 122-4).

[0108] В различных не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 может назначать оценки надежности множеству родительских узлов (например, множеству родительских узлов 404-1, 404-2 и 404-3). Оценка надежности родительского узла (например, родительского узла 404-1) может представлять соответствующий уровень надежности. Иными словами, оценка надежности может представлять вероятность того, что веб-ресурс (например, родительский веб-ресурс 122-1) содержит вредоносные данные. В частности, бóльшая оценка надежности может указывать на то, что веб-ресурс (например, родительский веб-ресурс 122-1), связанный с родительским узлом (например, с родительским узлом 404-1), с меньшей вероятностью содержит вредоносные данные. И наоборот, меньшая оценка надежности может указывать на то, что веб-ресурс (например, родительский веб-ресурс 122-1), связанный с родительским узлом (например, с родительским узлом 404-1), с большей вероятностью содержит вредоносные данные.

[0109] В различных не имеющих ограничительного характера вариантах осуществления изобретения оценки надежности могут представлять собой числа в некотором диапазоне (например, 1-10) без ограничения объема настоящей технологии.

[0110] Обрабатывающий сервер 116 может применять различные способы назначения оценок надежности (описаны ниже).

[0111] На фиг. 8 представлен первый сценарий для назначения оценок надежности. На фиг. 8 изображен обрабатывающий сервер 116, связанный с журналом 502 поиска, согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

[0112] В некоторых не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 способен выполнять приложение поисковой системы, например, Yandex™, Google™, Bing™ и т.п. Такие приложения поисковой системы могут находиться в памяти (например, в памяти 254), связанной с обрабатывающим сервером 116, или могут быть удаленно доступными обрабатывающему серверу 116.

[0113] В некоторых не имеющих ограничительного характера вариантах осуществления настоящей технологии журнал 502 поиска содержит ранее выполненные поисковые запросы, сформированные в ответ страницы SERP и действия пользователя со страницами SERP (такие как выбор результата поиска, возврат назад на страницу SERP, прокрутка и т.д.).

[0114] В различных не имеющих ограничительного характера вариантах осуществления изобретения журнал 502 поиска может быть расположен на обрабатывающем сервере 116 или в отдельных аппаратных средствах, таких как специализированный сервер или множество серверов.

[0115] В некоторых не имеющих ограничительного характера вариантах осуществления настоящей технологии обрабатывающий сервер 116 способен назначать оценку надежности каждому узлу на основе журнала 502 поиска. В некоторых не имеющих ограничительного характера вариантах осуществления настоящей технологии обрабатывающий сервер 116 способен назначать оценку надежности на основе (а) ранжирующего признака, указывающего на среднее значение предыдущих рангов веб-ресурсов с тем же доменным именем (или URL-адресом) веб-ресурса, связанного с каждым узлом, и/или (б) признака взаимодействия, соответствующего действиям пользователей с веб-ресурсами с тем же доменным именем (или URL-адресом) веб-ресурса, связанного с каждым узлом. Признак взаимодействия указывает на удовлетворенность пользователя (например, на рейтинг веб-ресурса, такой как «хороший» или «спам») от родительского веб-ресурса в результате взаимодействия с родительским веб-ресурсом на одной или нескольких страницах SERP.

[0116] Логика назначения оценки надежности основана на предположении, что веб-ресурс, которому ранее приложение поисковой системы присваивало высокой ранг, с меньшей вероятностью содержит вредоносные данные и что веб-ресурсы, которые последними посещались пользователем, соответствовали потребностям отправлявшего запросы пользователя (таким образом, предполагается, что контент веб-ресурса был высокого качества и не содержал вредоносных данных).

[0117] На определение оценки надежности на основе этих признаков не накладывается каких-либо ограничений. В некоторых не имеющих ограничительного характера вариантах осуществления настоящей технологии обрабатывающий сервер 116 способен определять для узла ранжирующий признак в виде некоторого значения (например, в виде оценки между 1 и 10) и признак взаимодействия в виде некоторого значения и объединять эти два признака для получения оценки надежности.

[0118] На фиг. 9 представлен второй сценарий для определения оценки надежности. Обрабатывающий сервер 116 связан с журналом 502 поиска, первым списком 504, содержащим первый набор веб-ресурсов, и вторым списком 506, содержащим второй набор веб-ресурсов, согласно различным не имеющим ограничительного характера вариантам осуществления настоящей технологии.

[0119] Как показано, в различных не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающему серверу 116 доступны первый список 504, содержащий первый набор веб-ресурсов, помеченных как не вредоносные веб-ресурсы, и второй список 506, содержащий второй набор веб-ресурсов, помеченных как вредоносные веб-ресурсы. В некоторых вариантах осуществления изобретения первый список 504 и второй список 506 могут быть сформированы с участием людей-модераторов, размечающих веб-ресурсы как не вредоносные или вредоносные. В других не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 может формировать первый список 504 и второй список 506 на основе ранее сформированных страниц SERP, сохраненных в журнале 502 поиска. Если страницы SERP содержали веб-ресурсы в качестве результатов высокого ранга, обрабатывающий сервер 116 может добавлять такие веб-ресурсы в первый список 504.

[0120] Обрабатывающий сервер может искать родительский веб-ресурс (например, родительский веб-ресурс 122-1), связанный с родительским узлом (например, с родительским узлом 404-1), в первом списке 504 и во втором списке 506. Если родительский веб-ресурс (например, родительский веб-ресурс 122-1) содержится в первом списке 504, то обрабатывающий сервер 116 может назначать родительскому узлу (например, родительскому узлу 404-1) первую оценку надежности. Если родительский веб-ресурс (например, родительский веб-ресурс 122-1) содержится во втором списке 506, то обрабатывающий сервер 116 может назначать родительскому узлу (например, родительскому узлу 404-1) вторую оценку надежности. Если родительский веб-ресурс (например, родительский веб-ресурс 122-1) не содержится ни в первом списке 504, ни во втором списке 506, то обрабатывающий сервер 116 может назначать родительскому узлу (например, родительскому узлу 404-1) третью оценку надежности.

[0121] Поскольку первая оценка надежности может быть связана с не вредоносным веб-ресурсом, а вторая оценка надежности может быть связана с вредоносным веб-ресурсом, то в различных не имеющих ограничительного характера вариантах осуществления изобретения первая оценка надежности может быть больше второй оценки надежности и третьей оценки надежности. Поскольку существует неопределенность относительно наличия вредоносных данных в связанном с третьей оценкой надежности веб-ресурсе, то в различных не имеющих ограничительного характера вариантах осуществления изобретения третья оценка надежности может быть больше второй оценки надежности и меньше первой оценки надежности.

[0122] В различных не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 может назначать первую оценку надежности, вторую оценку надежности или третью оценку надежности всем узлам из множества родительских узлов (например, родительским узлам 404-1, 404-2 и 404-3) в графовой структуре (см. фиг. 7) на основе связи родительских веб-ресурсов (например, родительских веб-ресурсов 122-1, 122-2, 122-3 и т.д.) с первым списком 504 и со вторым списком 506.

[0123] Следует отметить, что способ назначения обрабатывающим сервером 116 оценок надежности множеству родительских узлов (например, родительским узлам 404-1, 404-2 и 404-3) не ограничивает объема настоящей технологии.

[0124] Например, в графовой структуре 400 обрабатывающий сервер 116 может назначить оценку надежности 5 родительскому узлу 404-1, оценку надежности 10 родительскому узлу 404-2 и оценку надежности 15 родительскому узлу 404-3 (см. фиг. 7).

[0125] В различных не имеющих ограничительного характера вариантах осуществления настоящей технологии обрабатывающий сервер 116 может формировать множество ребер нулевой вершины, например, ребра нулевой вершины 410-1, 410-2 и 410-3 (см. фиг. 7), таким образом, чтобы длина каждого ребра нулевой вершины из множества ребер нулевой вершины (например, ребер нулевой вершины 410-1, 410-2 и 410-3) представляла оценку надежности, связанную с узлом из множества родительских узлов (например, родительских узлов 404-1, 404-2 и 404-3). Обрабатывающий сервер 116 может связывать множество родительских узлов (например, родительских узлов 404-1, 404-2 и 404-3) с узлом нулевой вершины (например, с узлом 402 нулевой вершины) посредством множества ребер нулевой вершины (например, ребер 410-1, 410-2 и 410-3 нулевой вершины).

[0126] Например, длина ребра 410-1 нулевой вершины может соответствовать оценке надежности 5, назначенной родительскому узлу 404-1, длина ребра 410-2 нулевой вершины может соответствовать оценке надежности 10, назначенной родительскому узлу 404-2, длина ребра 410-3 нулевой вершины может соответствовать оценке надежности 15, назначенной родительскому узлу 404-3, и т.д. Поскольку оценка надежности, назначенная родительскому узлу 404-1, меньше оценки надежности, назначенной родительским узлам 404-2 и 404-3, то длина ребра 410-1 нулевой вершины может быть меньше длины ребра 410-2 нулевой вершины и длины ребра 410-3 нулевой вершины. Аналогично, длина ребра 410-2 нулевой вершины может быть меньше длины ребра 410-3 нулевой вершины.

[0127] Когда все узлы из множества родительских узлов (например, узлы 404-1, 404-2 и 404-3) связаны с узлом нулевой вершины (например, с узлом 402 нулевой вершины), обрабатывающий сервер 416 может сформировать множество ребер веб-ресурсов, например, ребер 412-1, 412-2, …, 412-11 веб-ресурсов (см. фиг. 7). Следует отметить, что ребра 412-1, 412-2, …, 412-11 веб-ресурсов изображены не в масштабе.

[0128] Множество ребер веб-ресурсов (например, ребра 412-1, 412-2, …, 412-11 веб-ресурсов) может связывать множество родительских узлов (например, родительские узлы 404-1, 404-2 и 404-3) с соответствующим множеством дочерних узлов (например, с дочерними узлами 406-1, 406-2, 406-3 и 406-4) и с соответствующим множеством внучатых узлов (например, с внучатыми узлами 408-1 и 408-2).

[0129] Например, ребро 412-1 веб-ресурса из множества ребер 412-1, 412-2, …, 412-11 веб-ресурсов может связывать родительский узел 404-1 из множества родительских узлов 404-1, 404-2 и 404-3 с дочерним узлом 406-1 из множества дочерних узлов 406-1, 406-2, 406-3 и 406-4 таким образом, что родительский веб-ресурс 122-1, связанный с родительским узлом 404-1, может иметь связь с дочерним веб-ресурсом 124-1, связанным с дочерним узлом 406-1, посредством гиперссылки с родительского веб-ресурса 122-1 на дочерний веб-ресурс 124-1.

[0130] Подобным образом, ребро 412-9 веб-ресурса из множества ребер 412-1, 412-2, …, 412-11 веб-ресурсов может связывать дочерний узел 406-2 из множества дочерних узлов 406-1, 406-2, 406-3 и 406-4 с внучатым узлом 408-1 из множества внучатых узлов 408-1 и 408-2 таким образом, что дочерний веб-ресурс 124-2, связанный с дочерним узлом 406-2, может быть связан с внучатым веб-ресурсом 126-1, связанным с внучатым узлом 408-1, посредством гиперссылки с дочернего веб-ресурса 124-2 на внучатый веб-ресурс 126-1.

[0131] Предполагается, что узел (например, дочерний узел 406-4) может представлять собой дочерний узел для другого узла (например, для родительского узла 404-3), если имеется прямая гиперссылка с веб-ресурса, связанного с одним узлом (например, с родительским узлом 404-3), на веб-ресурс, связанный с другим узлом (например, с дочерним узлом 406-4). Тем не менее, тот же узел (например, дочерний узел 406-4) может представлять собой внучатый узел для некоторого другого узла (например, для дочернего узла 406-3), если имеется прямая гиперссылка между веб-ресурсами, связанными с этими двумя узлами (например, с дочерним узлом 406-3 и дочерним узлом 406-4). Несмотря на то, что узел 406-4 назывался дочерним узлом 406-4 для родительского узла 404-3, в различных не имеющих ограничительного характера вариантах осуществления изобретения узел 406-4 может называться внучатым узлом 406-4 для дочернего узла 406-3 без ограничения объема настоящей технологии.

[0132] В различных не имеющих ограничительного характера вариантах осуществления изобретения дочерний узел может быть связан с несколькими родительскими узлами, если эти родительские узлы имеют гиперссылку на этот дочерний узел. Например, как показано на фиг. 7, дочерний узел 406-3 может быть связан с родительскими узлами 404-1, 404-2 и 404-3. Подобным образом, внучатый узел может быть связан с одним или несколькими родительскими узлами и с одним или несколькими дочерними узлами, если эти родительские узлы и дочерние узлы имеют гиперссылку на этот внучатый узел. Например, как показано на фиг. 7, дочерний узел 406-4 может быть связан с родительским узлом 404-3 и с дочерним узлом 406-3.

[0133] Когда все узлы в графовой структуре 400 связаны посредством ребер 410-1, 410-2 и 410-3 нулевой вершины или ребер 412-1, 412-2, …, 412-11 веб-ресурсов, обрабатывающий сервер 116 может назначать оценки надежности (здесь также называются вторыми назначенными оценками надежности) множеству дочерних узлов (например, дочерним узлам 406-1, 406-2, 406-3 и 406-4) и множеству внучатых узлов (например, внучатым узлам 408-1 и 408-2) на основе оценок надежности, назначенных множеству родительских узлов (например, родительским узлам 404-1, 404-2, 404-3).

[0134] В некоторых не имеющих ограничительного характера вариантах осуществления изобретения, если дочерний узел (например, дочерний узел 406-1) связан лишь с одним родительским узлом (например, с родительским узлом 404-1), то этот дочерний узел (например, дочерний узел 406-1) может наследовать оценку надежности соответствующего родительского узла (например, родительского узла 404-1). В этом случае наследование оценки надежности может основываться на том, что дочерний узел (например, дочерний узел 406-1) может быть так же надежен (с точки зрения вредоносных данных), как и соответствующий родительский узел (например, родительский узел 404-1).

[0135] Тем не менее, если дочерний узел (например, дочерний узел 406-2) связан с несколькими родительскими узлами или с их подмножеством (например, с родительскими узлами 404-1 и 404-2), то обрабатывающий сервер 116 может назначать дочернему узлу (например, дочернему узлу 406-2) оценку надежности на основе наименьшей оценки надежности узла из подмножества (например, родительских узлов 404-1 и 404-2) множества родительских узлов (например, родительских узлов 404-1, 404-2 и 404-3), связанных с дочерним узлом (например, с дочерним узлом 06-2) в графовой структуре 400. В этом случае наследование оценки надежности может основываться на том, что если менее надежный родительский веб-ресурс ссылается на дочерний веб-ресурс, то этот дочерний веб-ресурс с большей вероятностью может содержать вредоносные данные, даже если дочерний веб-ресурс может быть связан с некоторым другим родительским веб-ресурсом с высокой надежностью.

[0136] Например, дочерний узел 406-1, связанный лишь с родительским узлом 404-1, может наследовать оценку надежности 5. С другой стороны, дочерний узел 406-2, связанный с родительскими узлами 404-1 и 404-2, может наследовать наименьшую оценку, равную 5 в этом случае.

[0137] Аналогично, обрабатывающий сервер 116 может назначать оценки надежности множеству внучатых узлов (например, внучатым узлам 408-1 и 408-2) на основе оценки надежности, назначенной множеству родительских узлов (например, родительским узлам 404-1, 404-2 и 404-3) и множеству дочерних узлов (например, дочерним узлам 406-2 и 406-3).

[0138] В некоторых не имеющих ограничительного характера вариантах осуществления изобретения, если внучатый узел (например, внучатый узел 408-1) связан лишь с одним дочерним узлом (например, с дочерним узлом 406-2), то внучатый узел (например, внучатый узел 408-1) может наследовать оценку надежности соответствующего дочернего узла (например, дочернего узла 406-2). В этом случае наследование оценки надежности может основываться на том, что внучатый узел (например, внучатый узел 408-1) может быть так же надежен (с точки зрения вредоносных данных), как и соответствующий дочерний узел (например, дочерний узел 406-2).

[0139] Тем не менее, если внучатый узел (например, внучатый узел 408-2) связан с несколькими дочерними узлами или с их подмножеством (например, с дочерними узлами 406-2 и 406-3), то обрабатывающий сервер 116 может назначать внучатому узлу (например, внучатому узлу 408-2) оценку надежности на основе наименьшей оценки надежности узла из подмножества (например, дочерних узлов 406-2 и 406-3) множества дочерних узлов (например, дочерних узлов 406-1, 406-2, 406-3 и 406-4), связанных с этим внучатым узлом (например, с внучатым узлом 408-2) в графовой структуре 400.

[0140] В еще одном не имеющем ограничительного характера варианте осуществления изобретения, если узел (например, дочерний узел 406-4) связан с одним или несколькими родительскими узлами (например, с родительским узлом 404-3) и связан с одним или несколькими дочерними узлами (например, с дочерним узлом 406-3), то обрабатывающий сервер 116 может назначать узлу (например, дочернему узлу 406-4) общую наименьшую оценку надежности узла (а) в подмножестве множества родительских узлов (например, родительского узла 404-3) и (б) в подмножестве множества дочерних узлов (например, дочернего узла 406-3), связанных с этим узлом (например, с дочерним узлом 406-4) в графовой структуре 400.

[0141] В этом случае наследование оценки надежности может основываться на том, что если менее надежный дочерний веб-ресурс ссылается на внучатый веб-ресурс, то этот внучатый веб-ресурс с большей вероятностью может содержать вредоносные данные, даже если внучатый веб-ресурс может быть связан с некоторым другим дочерним веб-ресурсом с высокой надежностью.

[0142] Несмотря на то, что в описанных выше не имеющих ограничительного характера вариантах осуществления изобретения наименьшая оценка надежности перемещается вниз в графовой структуре 400, в различных других не имеющих ограничительного характера вариантах осуществления изобретения обрабатывающий сервер 116 может изменять оценки надежности, назначенные внучатым узлам, заранее заданным образом.