Изобретение относится к вычислительной технике, а именно к информационным вычислительным системам, реализуемым на компьютерных сетях, и может быть использовано для защиты информационных ресурсов в корпоративных сетях.

Известна система защиты ресурсов виртуального канала корпоративной сети, построенной на каналах и средствах коммутации сети связи общего пользования - межсетевой экран, например, CyberGuard (см. Computerworld Россия, 27 августа 1996 года), Black Hole (Computerworld Россия, 27 августа 1996 года). Она содержит выделенный компьютер, работающий под операционной системой Unix (например, UnixWare 2.1., FreeBSD) и функциональным программным обеспечением. Нет возможности контролировать и управлять соединением, используются данные служебных заголовков стандартных протоколов для получения аутентификационных признаков, требуется установка данных экранов к каждой территориально локализованной группе компьютеров, нуждающихся в защите.

Наиболее близкой по технической сущности заявляемой (прототипом) является система защиты виртуального канала корпоративной сети, включающей в себя два или несколько межсетевых экранов. Система представлена на фиг. 1 в схеме защищенного взаимодействия клиент/сервер. Схема включает систему защиты 1, состоящую из М межсетевых экранов 2. Будем называть межсетевой экран, разграничивающий подсеть с клиентами корпоративной сети в глобальную сеть, - входным межсетевым экраном, а разграничивающий подсеть с серверами корпоративной сети в глобальную сеть - выходным межсетевым экраном (разумеется, это сеансовые понятия). Вход/выход 3 входного межсетевого экрана 2 соединен с входом/выходом 8 клиента корпорации 5, включающих в себя блок стандартной обработки запросов (стандартное сетевое ФПО), и является первым входом/выходом системы, вход/выход 3 выходного межсетевого экрана 2 соединен входом/выходом 9 сервера корпорации 6 (стандартное сетевое ФПО) и является вторым входом/выходом системы. Вход/выход 4 входного межсетевого экрана соединен с каналами связи общей сети передачи данных 7, является третьим входом/выходом системы. Вход/выход 4 выходного межсетевого экрана соединен с каналом связи общей сети передачи данных и является четвертым входом/выходом системы.

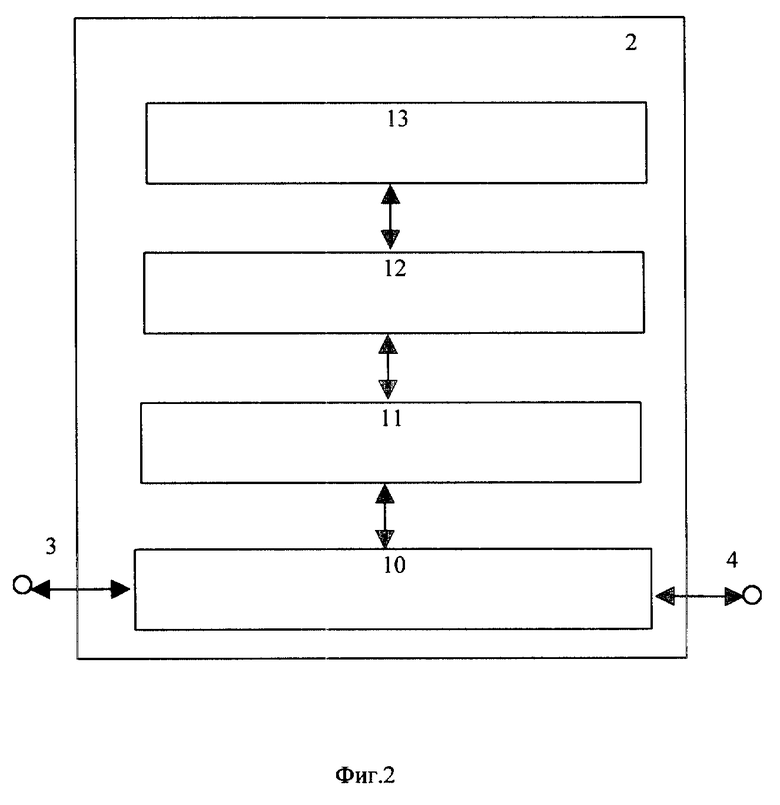

Система защиты состоит из M межсетевых экранов 2. Межсетевой экран 2 (см. фиг. 2) состоит из блока приема/передачи 10, блока фильтрации пакетов 11, блока шифрования/дешифрования и электронной подписи 12, блока аутентификации клиента по идентификатору, паролю и службе 13. Причем первый вход/выход системы защиты является входом/выходом 4 входного межсетевого экрана, второй вход/выход системы защиты является входом/выходом 4 выходного межсетевого экрана, третий вход/выход системы защиты является входом/выходом 3 входного межсетевого экрана, четвертый вход/выход системы защиты является входом/выходом 3 выходного межсетевого экрана; вход/выход 4 межсетевого экрана является первым входом/выходом блока приемо/передачи 10, вход/выход межсетевого экрана 3 является третьим входом/выходом блока приемо/передачи 10, второй вход/выход блока приема/передачи 10 соединен с первым входом/выходом блока фильтрации пакетов 11, второй вход/выход которого соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи 12, второй вход/выход которого соединен с входом/выходом блока аутентификации клиента по идентификатору, паролю и службе 13, первым входом/выходом межсетевого экрана является первый вход/выход блока приемо/передачи 10, второй вход/выход межсетевого экрана является третьим входом/выходом блока приемо/передачи 10.

Защищенное взаимодействие между клиентами и серверами корпорации осуществляется следующим образом. Рассмотрим взаимодействие в среде TCP/IP (может быть реализован и другой стек протоколов). Клиент 5 согласовывает свои права доступа с межсетевым экраном 2. С этой целью клиент 1 посылает стандартный TCP/IP пакет, в котором содержатся в заголовке IP - адрес клиента, IP - адрес сервера назначения и порт службы, в поле данных идентификатор клиента, пароль, в формате той службы, на порт которой посылается пакет, причем поле данных может быть зашифровано секретным ключом межсетевого экрана, после этого пройдя через блок приемо/передачи 10, блок фильтрации пакетов 11, где происходит фильтрация пакетов по IP-адресу из служебного заголовка, блок шифрования/дешифрования и электронной подписи 12, где происходит расшифровка поля данных, если это необходимо, блок аутентификации клиента по идентификатору клиента, паролю в службе 13, где, зная службу из служебного заголовка пакета, происходит извлечение идентификатора клиента и пароля из поля данных стандартного пакета. Далее происходит проверка по базе данных безопасности на существование клиента с данным идентификатором, на соответствие пароля идентификатору и определение соответствующего секретного ключа клиента и алгоритма защиты(шифрования/дешифрования, электронная подпись), и в случае удачного завершения проверок происходит пропуск пакета к серверу и установление соединения с клиентом, с поддержкой шифрования или электронной подписи с ключом, определенным для данного клиента, в случае неудачного результата проверок происходит разрыв соединения с предварительной отправкой сообщения клиенту о неудачно пройденной проверке. То же самое происходит и на межсетевом экране, отделяющем сервер корпорации от глобальной сети. После этого происходит защищенное взаимодействие по уже установленному соединению с поддержкой определенных (до установления соединения) для данного клиента алгоритмами.

Однако эта система защиты не обеспечивает полностью защищенное взаимодействия клиент/сервер. Это вызвано тем, что по существу при проверке используются служебные заголовки стандартных протоколов, которые могут быть подделаны (атака Митника), что облегчает несанкционированной доступ на межсетевой экран под видом стандартного клиента.

Так как за каждым участником обмена закреплен свой IP-адрес, который используется и при маршрутизации, и при аутентификации, невозможно сокрытие топологии корпоративной сети и IP-адресов информационных серверов, что в принципе упрощает атаку на корпоративную сеть.

Поскольку после установления соединения клиент/сервер их взаимодействие осуществляется без участия системы защиты, отсутствует возможность отключения клиента даже в случае обнаружения его несанкционированных действий; например, средствами проверки целостности данных на сервере, не говоря уже о возможности контролирования взаимодействия клиент/сервер на всех стадиях.

Кроме того, такая структура системы защиты существенно увеличивает расход оборудования, так как при функционировании системы требуются по крайней мере два межсетевых экрана - с клиентом и сервером назначения.

Задача изобретения состоит в повышении защищенности информационных ресурсов информационной вычислительной сети, сокращения оборудования в системе защиты и реализации оперативного управления соединением по параметрам безопасности.

Достигается это тем, что в систему защиты, содержащую M межсетевых экранов, каждый из которых состоит из блока приемо/передачи, блока фильтрации пакетов, блока шифрования/дешифрования и электронной подписи и блока аутентификации клиента по идентификатору, паролю в службе, причем первый вход/выход межсетевого экрана является первым входом/выходом блока приемо/передачи, второй вход/выход блока приемо/передачи соединен с первым входом/выходом блока фильтрации пакетов, второй вход/выход которого соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи; первый вход/выход входного межсетевого экрана является первым входом/выходом системы защиты, дополнительно введен блок формирования закрытого протокола, блок аутентификации клиента по IP-адресу, блок разрешения доступа по логическому имени сервера и блок оперативного управления, причем второй вход/выход блока шифрования/дешифрования и электронной подписи соединен с первым входом/выходом блока формирования закрытого протокола, второй вход/выход которого соединен с первым входом/выходом блока аутентификации клиента по идентификатору, паролю и службе, второй вход/выход которого соединен с входом/выходом блока аутентификации клиента по IP-адресу, второй вход/выход которого соединен с входом/выходом блока разрешения доступа по логическому имени сервера, вход которого соединен с выходом блока оперативного управления, вход которого является вторым входом/выходом межсетевого экрана, введена клиентская часть системы защиты, состоящая из блока приемо/передачи, блока шифрования/дешифрования и электронной подписи, блока формирования закрытого протокола, блока стандартного сетевого ФПО клиента корпорации, причем первый вход/выход блока приемо/передачи является входом/выходом клиентской части системы защиты, второй вход/выход блока приемо/передачи соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи, второй вход/выход которого соединен с первым входом/выходом блока формирования закрытого протокола, второй вход/выход которого соединен с первым входом/выходом блока стандартного сетевого ФПО клиента корпорации, вход/выход клиентской части системы защиты соединен с каналами и средствами коммутации сети связи общего пользования, введена серверная часть системы защиты, состоящая из блока приемо/передачи, блока шифрования/дешифрования и электронной подписи, блока формирования закрытого протокола, блока стандартного сетевого ФПО, причем первый вход/выход блока приемо/передачи является первым входом/выходом клиентской части системы защиты, второй вход/выход блока приемо/передачи соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи, второй вход/выход которого соединен с первым входом/выходом блока формирования закрытого протокола, второй вход/выход которого соединен с первым входом/выходом блока стандартного сетевого ФПО сервера корпорации, вход/выход серверной части системы защиты соединен с каналами и средствами коммутации сети связи общего пользования.

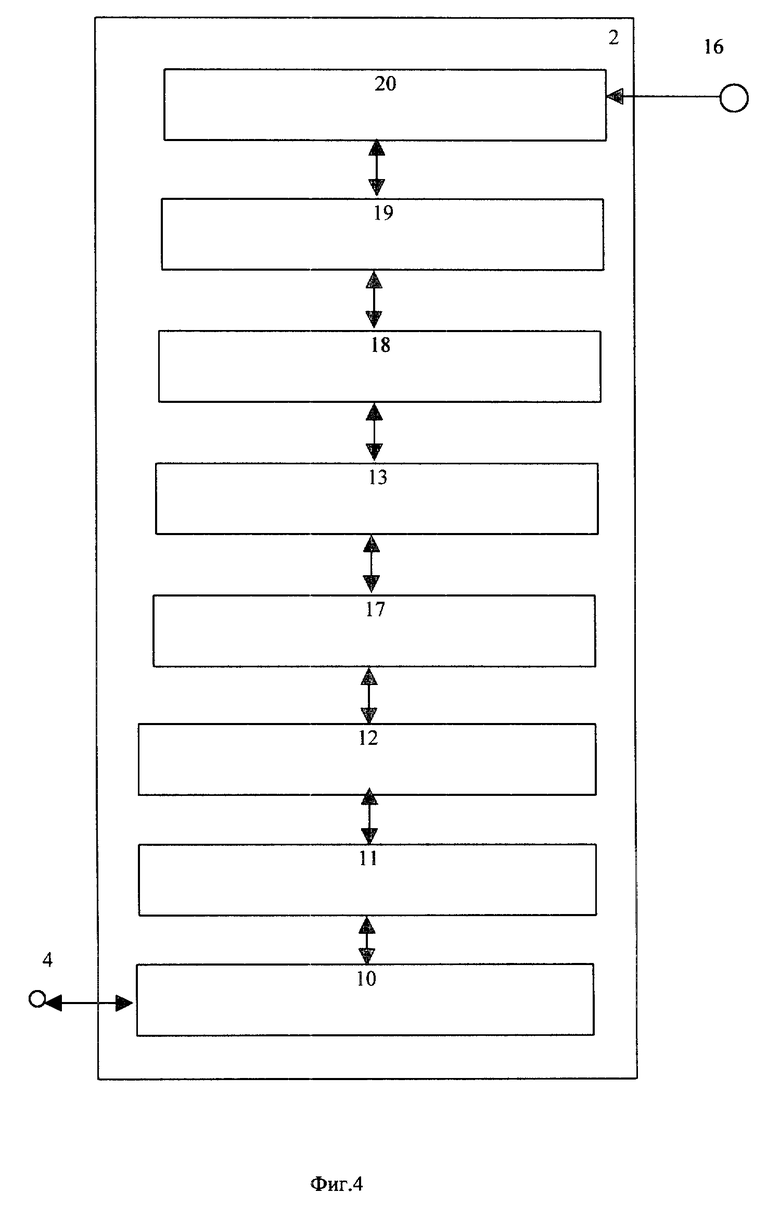

На фиг. 3, 4 представлена схема защиты виртуального канала корпоративной сети, построенной на каналах и средствах коммутации сети связи общего пользования. Она содержит M межсетевых экранов в L клиентских частей системы защиты и N серверных частей защиты. Межсетевой экран состоит из блока приемо/передачи блока фильтрации пакетов, блока шифрования/дешифрования и электронной подписи, блока формирования закрытого протокола, блока аутентификации клиента по идентификатору, паролю и службе, блока аутентификации клиента по IP-адресу, блока разрешения доступа по логическому имени сервера, блока оперативного управления, первый вход/выход блока приемо/передачи является входом/выходом межсетевого экрана, второй вход/выход блока приемо/передачи соединен с первым входом/выходом блока фильтрации пакетов, второй вход/выход которого соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи, второй вход/выход которого соединен с первым входом/выходом блока формирования закрытого протокола, второй вход/выход которого соединен с первым входом/выходом блока аутентификации клиента по идентификатору, паролю и службе, второй вход/выход которого соединен с первым входом/выходом блока аутентификации клиента по IP-адресу, второй вход/выход соединен с входом/выходом блока разрешения доступа по логическому имени сервера, вход которого соединен с выходом блока оперативного управления, вход которого является входом системы защиты, вход/выход межсетевого экрана является первым входом/выходом системы. Клиентская часть системы защиты состоит из блока приемо/передачи, блока шифрования/дешифрования и электронной подписи, блока формирования закрытого протокола, блока стандартного сетевого ФПО клиента корпорации, причем вход/выход блока стандартного сетевого ФПО клиента корпорации соединен с первым входом/выходом блока формирования закрытого протокола, второй вход/выходом которого соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи, второй вход/выход которого соединен с первым входом/выходом блока приемо/передачи, второй вход/выход которого является входом/выходом клиентской части системы защиты; серверная часть системы защиты состоит из блока приемо/передачи, блока шифрования/дешифрования и электронной подписи, блока формирования закрытого протокола, блока стандартного сетевого ФПО сервера корпорации, причем вход/выход блока стандартного сетевого ФПО сервера корпорации соединен с первым входом/выходом блока формирования закрытого протокола, второй вход/выходом которого соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи, второй вход/выход которого соединен с первым входом/выходом блока приемо/передачи, второй вход/выход которого является входом/выходом клиентской части системы защиты; первым входом/выходом системы является первый вход/выход межсетевого экрана, вторым входом/выходом системы являются вход/выход клиентской части системы защиты, третьим входом/выходом системы является вход/выход серверной части системы защиты.

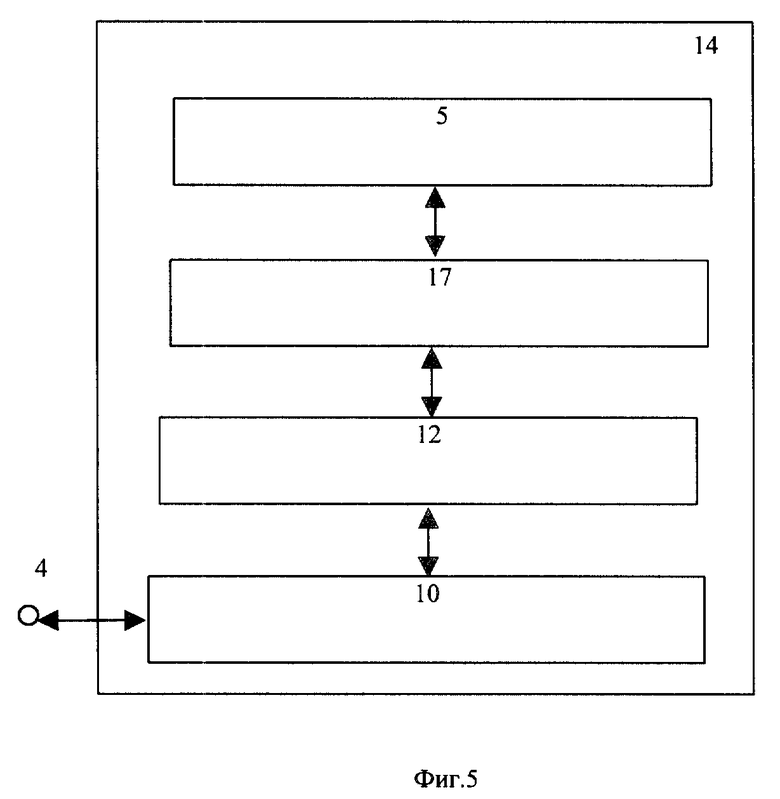

Защищенная сеть содержит систему защиты информации в корпоративной сети 1. Система защиты состоит из M межсетевых экранов 2 и L клиентских частей системы защиты 14 и N серверных частей защиты 15. Межсетевой экран 2 состоит из блока приемо/передачи 10, блока фильтрации пакетов 11, блока шифрования/дешифрования и электронной подписи 12, блока формирования закрытого протокола 17, блока аутентификации клиента по идентификатору, паролю и службе 13, блока аутентификации клиента по IP-адресу 18, блока разрешения доступа по логическому имени сервера 19, блока оперативного управления 20, первый вход/выход блока приемо/передачи 10 является входом/выходом межсетевого экрана 2, второй вход/выход блока приемо/передачи 10 соединен с первым входом/выходом блока фильтрации пакетов 11, второй вход/выход которого соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи 12, второй вход/выход которого соединен с первым входом/выходом блока формирования закрытого протокола 17, второй вход/выход которого соединен с первым входом/выходом блока аутентификации клиента по идентификатору, паролю и службе 13, второй вход/выход которого соединен с первым входом/выходом блока аутентификации клиента по IP-адресу 18, второй вход/выход соединен с входом/выходом блока разрешения доступа по логическому имени сервера 19, вход которого соединен с выходом блока оперативного управления 20, вход которого является входом системы защиты 1, вход/выход межсетевого экрана 2 является первым входом/выходом системы 1.

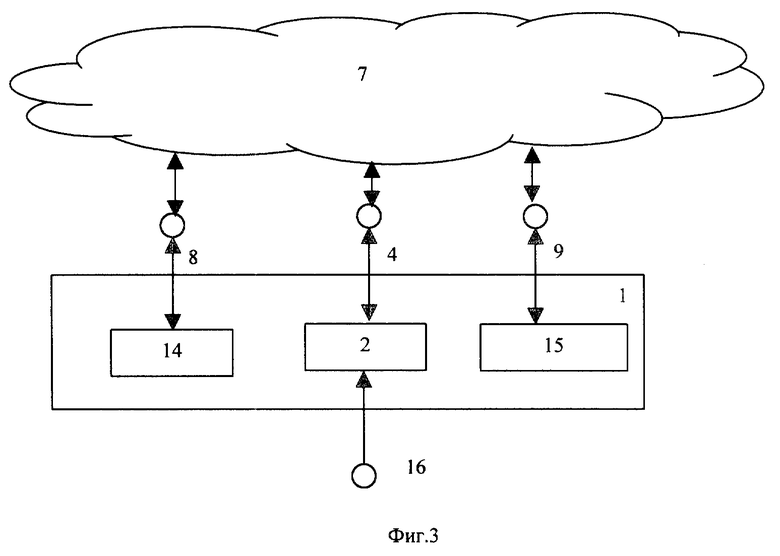

Клиентская часть системы защиты 14 (фиг. 5) состоит из блока приемо/передачи 10, блока шифрования/дешифрования и электронной подписи 12, блока формирования закрытого протокола 17, блока стандартного сетевого ФПО клиента корпорации 5, причем вход/выход блока стандартного сетевого ФПО клиента 5 корпорации соединен с первым входом/выходом блока формирования закрытого протокола 17, второй вход/выход которого соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи 12, второй вход/выход которого соединен с первым входом/выходом блока приемо/передачи 10, второй вход/выход которого является входом/выходом клиентской части системы защиты 14; серверная часть системы защиты 15 (фиг. 6) состоит из блока приемо/передачи 10, блока шифрования/дешифрования и электронной подписи 12, блока формирования закрытого протокола 17, блока стандартного сетевого ФПО сервера корпорации 6, причем вход/выход блока стандартного сетевого ФПО сервера корпорации 6 соединен с первым входом/выходом блока формирования закрытого протокола 17, второй вход/выход которого соединен с первым входом/выходом блока шифрования/дешифрования и электронной подписи 12, второй вход/выход которого соединен с первым входом/выходом блока приемо/передачи 10, второй вход/выход которого является входом/выходом клиентской части системы защиты 14, первым входом/выходом системы 1 является первый вход/выход межсетевого экрана 2, вторым входом/выходом системы 1 является вход/выход клиентской части системы защиты 14, третьим входом/выходом системы 1 является вход/выход серверной части системы защиты 15.

Клиентская часть системы защиты, входящая в систему, может быть выполнена либо как функциональное программное обеспечение (ФПО) на выделенном компьютере (см. Computerworld Россия 27 августа 1996 года), либо на выделенном процессоре или микроЭВМ, либо как часть комплекса ФПО на выделенном компьютере.

Серверная часть системы защиты может быть выполнена либо как ФПО на выделенном компьютере (см. Computerworld Россия 27 августа 1996 года), либо на выделенном процессоре или микроЭВМ, либо как часть комплекса ФПО на выделенном компьютере.

Добавленные в межсетевой экран блоки могут быть выполнены либо как ФПО на выделения компьютере (см. Computerworld Россия 27 августа 1996 года), либо на выделенном процессоре или микроЭВМ, либо как часть комплекса ФПО на выделенном компьютере.

Система 1 в составе защищенной сети работает следующим образом.

Защищенное взаимодействие между клиентами и серверами корпорации осуществляется следующим образом. Рассмотрим взаимодействие в среде TCP/IP (может быть реализован и другой стек протоколов). Клиент 5 согласовывает свои права доступа с межсетевым экраном 2. С этой целью из клиентской части 1 формируется стандартной TCP/IP пакет, в котором содержится в заголовке IP-адрес клиента, IP - адрес сервера корпорации (который не обязательно должен существовать) и порт службы, в поле данных в формате той службы, на порт которой посылается пакет, далее пакет попадает в блок формирования закрытого протокола 17, где задерживается до получения ответа от межсетевого экрана 2, в этом же блоке формируется пакет закрытого протокола, в котором содержится в заголовке служебный заголовок TCP/IP, но с IP-адресом межсетевого экрана 2 и портом установления соединения системы защиты 1, а в поле данных находятся поля идентификатора клиента, пароля, IP-адреса компьютера клиента, IP-адрес сервера назначения в зашифрованном виде. Далее этот пакет попадает на межсетевой экран 2, где проходят проверки. Сначала проходит блок приемо/передачи 10, далее блок фильтрации пакетов 11, где фильтруются служебные заголовки стандартных протоколов, далее в блок шифрования/дешифрования и электронной подписи 12, где происходит расшифровка пакета, далее в блок формирования закрытого протокола 17, где происходит разбор поля данных пришедшего пакета, далее в блок аутентификации клиента по идентификатору и паролю 13 (сравниваются присланные сведения и находящиеся в базе данных), далее в блок аутентификации клиента по IP-адресу 18 (сравниваются присланные сведения и находящиеся в базе данных), далее в блок разрешения доступа по логическому имени сервера 19 (сравниваются присланные сведения и находящиеся в базе данных), далее, если все проверки пройдены, то направляется пакет, разрешающий соединение, между клиентом и межсетевым экраном, далее пакет, разрешающий соединение, состоящий из разрешающего флага и сеансового ключа, приходит к клиенту, проходя блоки приемо/передачи и шифрования/дешифрования и электронной подписи, попадает в блок формирования закрытого протокола, далее пропускается пакет, устанавливающий соединение по стандартному соединению, но в каждом пакете заменяются IP-адреса сервера назначения на IP-адрес межсетевого экрана. Причем, проходя через блок шифрования/дешифрования и электронной подписи пакет обрабатывается алгоритмом шифрования, определенным для данного клиента, а в межсетевом экране расшифровывается и в блоке формирования закрытого протокола меняется IP-адрес приемника на IP-адрес сервера назначения, определяемый по логическому идентификатору сервера, передаваемого в первом (инициализирующем) пакете.

Так как используется закрытый протокол на этапе установления соединения, система более защищена, чем системы, использующие стандартные протоколы на этом этапе. Кроме того, предлагаемая система обладает достоинствами открытых систем, так как закрытый протокол используется только на этапе установления соединения, далее используются открытые протоколы и алгоритмы защиты (шифрования и электронной подписи).

Так как все пакеты проходят межсетевой экран (система не отключается в фазе передачи данных), появляется возможность управлять потоком на уровне виртуального канала (отключать при перегрузках или при получении оперативной информации о свершении атаки на информационные ресурсы от других средств защиты) на любом этапе этого взаимодействия посредством входа системы защиты через блок оперативного управления.

Так как используются система логических имен для серверов, а также динамическая трансляция адресов при проходе сквозь межсетевые экраны, достигается сокрытие сетевых адресов (например, IP-адресов) как клиентских частей системы защиты, так и серверов корпоративной сети.

Так как все выходы в глобальную сеть из корпоративной сети при использовании данной системы защиты логически закрыты межсетевыми экранами (клиент не может обратиться к серверу напрямую, так как IP-адрес сервера неизвестен), рабочие станции и сервера корпорации находятся в подсетях корпоративной сети, где бы территориально они не находились.

Организовано управление на уровне виртуального канала. Если клиент обладает разрешением на администрирование межсетевого экрана, то пройдя стандартную процедуру проверки, может удаленно администрировать межсетевой экран. Например, при сигнале об атаке с клиентского места или сервера (например, нарушение целостности на данных компьютерах) или перегрузках сети администратор безопасности может отключать соответствующих клиентов (подозрительных в первом случае и наименее приоритетных в другом) с межсетевого экрана данной корпорации.

При аутентификации расширяются параметры аутентификации - аутентификация проводится по идентификатору, паролю, службе, сетевому адресу, разрешению к требуемому серверу.

К достоинствам предлагаемой системы комплексной защиты можно отнести следующее.

1. Сокращение оборудования.

2. Закрытый протокол для логического выделения сети корпорации через средства передачи связи общего пользования.

3. Сокрытие сетевых адресов как клиента, так и сервера.

4. Деление корпоративной сети с закрытым протоколом на подсети.

5. Расширение функций аутентификации (по клиенту, по функции, не по стандартному протоколу).

6. Управление на уровне виртуального канала (при перегрузках, при сигналах об атаке) через вход системы.

Изобретение относится к вычислительной технике, а именно к информационным вычислительным системам, реализуемым на компьютерных сетях, и может быть использовано для защиты информационных ресурсов в корпоративных сетях. Технический результат заключается в повышении защищенности информационных ресурсов информационной вычислительной сети, сокращении оборудования в системе защиты и реализации оперативного управления соединением по параметрам безопасности. Технический результат достигается за счет того, что в систему комплексной защиты ресурсов информационной вычислительной сети, содержащую М межсетевых экранов корпорации, дополнительно введены блок формирования закрытого протокола, блок аутентификации клиента по IР-адресу, блок разрешения доступа по логическому имени сервера и блок оперативного управления, а также введены клиентская часть системы защиты и серверная часть системы защиты. 6 ил.

Система защиты виртуального канала корпоративной сети, построенной на каналах и средствах коммутации сети связи общего пользования, содержащая М межсетевых экранов, каждый из которых состоит из блока приема-передачи, блока фильтрации пакетов, блока шифрования-дешифрования и электронной подписи и блока аутентификации клиента по идентификатору, паролю и службе, причем первый вход-выход межсетевого экрана является первым входом-выходом блока приема-передачи, второй вход-выход блока приема-передачи соединен с первым входом-выходом блока фильтрации пакетов, второй вход-выход которого соединен с первым входом-выходом блока шифрования-дешифрования и электронной подписи, первый вход-выход входного межсетевого экрана является первым входом-выходом системы защиты, отличающаяся тем, что введен блок формирования закрытого протокола, блок аутентификации клиента по IP-адресу, блок разрешения доступа по логическому имени сервера и блок оперативного управления, причем второй вход-выход блока шифрования-дешифрования и электронной подписи соединен с первым входом-выходом блока формирования закрытого протокола, второй вход-выход которого соединен с первым входом-выходом блока аутентификации клиента по идентификатору, паролю и службе, второй вход-выход которого соединен с входом-выходом блока аутентификации клиента по IP-адресу, второй вход-выход которого соединен с входом-выходом блока разрешения доступа по логическому имени сервера, вход которого соединен с выходом блока оперативного управления, вход которого является вторым входом-выходом межсетевого экрана, введена клиентская часть системы защиты, состоящая из блока приема-передачи, блока шифрования-дешифрования и электронной подписи, блока формирования закрытого протокола, блока стандартного сетевого функционального программного обеспечения (ФПО) клиента корпорации, причем первый вход-выход блока приема-передачи является входом-выходом клиентской части системы защиты, второй вход-выход блока приема-передачи соединен с первым входом-выходом блока шифрования-дешифрования и электронной подписи, второй вход-выход которого соединен с первым входом-выходом блока формирования закрытого протокола, второй вход-выход которого соединен с первым входом-выходом блока стандартного сетевого ФПО клиента корпорации, вход-выход клиентской части системы защиты соединен с каналами и средствами коммутации сети связи общего пользования, введена серверная часть системы защиты, состоящая из блока приема-передачи, блока шифрования-дешифрования и электронной подписи, блока формирования закрытого протокола, блока стандартного сетевого ФПО сервера корпорации, причем первый вход-выход блока приема-передачи является первым входом-выходом клиентской части системы защиты, второй вход-выход блока приема-передачи соединен с первым входом-выходом блока шифрования-дешифрования и электронной подписи, второй вход-выход которого соединен с первым входом-выходом блока формирования закрытого протокола, второй вход-выход которого соединен с первым входом-выходом блока стандартного сетевого ФПО сервера корпорации, вход-выход серверной части системы защиты соединен с каналами и средствами коммутации сети связи общего пользования.

| COMPUTERWORD РОССИЯ, 27.08.96 | |||

| УСТРОЙСТВО ЗАЩИТЫ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА К ИНФОРМАЦИИ, ХРАНИМОЙ В ПЕРСОНАЛЬНОЙ ЭВМ | 1995 |

|

RU2067313C1 |

| Устройство для связи ЭВМ с каналами связи | 1987 |

|

SU1462332A1 |

| УСТРОЙСТВО ДЛЯ УПРАВЛЕНИЯ КАНАЛАМИ СВЯЗИ | 1971 |

|

SU433481A1 |

| Устройство для защиты памяти | 1977 |

|

SU618741A1 |

| US 5583990 A, 10.12.96 | |||

| EP 0635790 A1, 25.01.95. | |||

Авторы

Даты

1999-12-27—Публикация

1998-12-30—Подача