Изобретение относится к вычислительной технике, а именно к информационным вычислительным системам и сетям, и может быть использовано для защиты информационных ресурсов рабочих станций и серверов.

Известна система защиты информационных ресурсов вычислительной системы и сети Secret Net (см. "Система разграничения доступа Secret Net. Руководство пользователя, 1996"). Она представляет собою программный комплекс, устанавливаемый на автономный компьютер либо на компьютеры, объединенные в вычислительную сеть. Система решает задачу разграничения доступа к ресурсам, в частности к файловым объектам.

Наиболее близкой по технической сущности к заявляемой (прототипом) является система разграничения доступа к ресурсам, встроенная в операционную систему Windows NT Server 4.0 (см. кн. Валда Хиллей "Секреты Windows NT Server 4.0". -К. "Диалектика", 1997, с. 14-15).

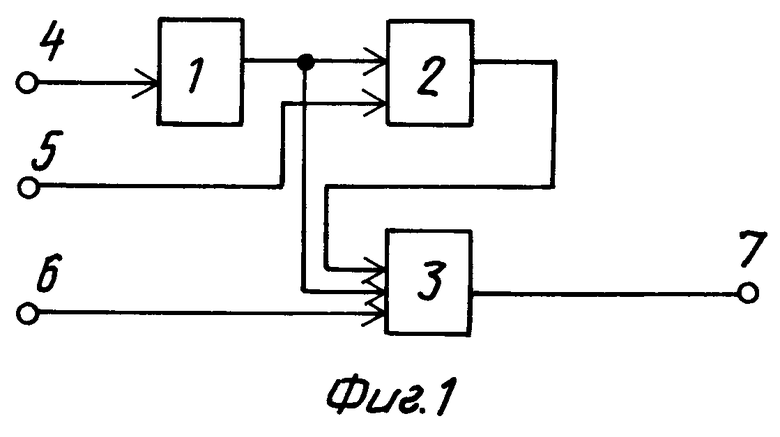

Система представлена на фиг.1. Система разграничения доступа к ресурсам включает блок авторизации пользователя 1, блок хранения прав доступа пользователей 2, блок разрешения доступа пользователя к ресурсам 3, причем вход блока авторизации пользователя 1 соединен со входом авторизации пользователя 4, выход - с первым входом блока хранения прав доступа пользователей 2, со вторым входом блока разрешения доступа пользователя к ресурсу, первый вход которого - с выходом блока хранения прав доступа пользователей 2, второй вход которого - со входом задания прав разграничения доступа пользователей 5, третий вход блока разрешения доступа пользователя к ресурсам 3 - со входом запроса доступа к ресурсу 6, выход блока разрешения доступа пользователя к ресурсам 3 - с выходом разрешения доступа к ресурсу 7.

Разграничение доступа к ресурсам осуществляется следующим образом. Администратор со входа 4, пройдя авторизацию в блоке 1 посредством ввода своего идентификатора и пароля (с этого же входа администратором заводятся пользователи и назначаются их пароли, хранящиеся в блоке 1), со входа 5 задает в блоке 2 таблицу прав доступа к ресурсам (например, для разграничения доступа к файловым объектам - именно эту задачу решает прототип, задаются для каждого пользователя логические диски, каталоги и файлы, к которым пользователю разрешается доступ и вид доступа - полный доступ, только чтение, только запись, только выполнение и т.д.). При каждом запросе доступа пользователя к ресурсу со входа 6 (со входа 6 поступает идентификатор запрашиваемого ресурса и запрашиваемое действие с ресурсом), осуществляемом после его авторизации блоком 1 со входа 4, блоком 3 для данного пользователя (идентификатор пользователя в блок 3 поступает с выхода блока 1, права доступа пользователя - с выхода блока 2) принимается решение - предоставить или нет запрошенный доступ, разрешение запрашиваемого пользователем доступа к ресурсу выдается блоком 3 на выход 7.

Недостатком системы является следующее:

1. Реализуется возможность разграничения прав доступа к ресурсам только для пользователя (по его идентификатору) вне зависимости от того, с каким приложением он работает - какой процесс (программа) запрашивает доступ. Т.е. , если пользователю разрешен доступ к объекту, то данный доступ будет ему предоставлен вне зависимости от того, каким процессом вызвано обращение winword.exe, far.exe и т.д. На практике возникает необходимость разграничивать доступ пользователей к ресурсу не только с учетом идентификатора пользователя, но и с учетом программы, запрашивающей доступ.

2. Для ОС семейства Microsoft важно то, что любая программа, запущенная в компьютере, получает доступ, разрешенный текущему (зарегистрированному в системе) пользователю. Поэтому, если на ПЭВМ устанавливается некоторый сетевой сервис, например DHCP сервис (удаленное администрирование ПЭВМ), то при запуске на рабочей станции агента (процесса) данного сервиса он получает доступ ко всем ресурсам, к которым имеет доступ текущий пользователь, что делает возможным удаленный просмотр всех ресурсов пользователя из сети - при работе менеджера с агентом).

Целью изобретения является повышение уровня защищенности информационных ресурсов рабочих станций и серверов за счет расширения функций системы разграничения доступа к ресурсам, осуществляемого не только для пользователей, запрашивающих ресурс (по их идентификаторам), но и для процессов (программ), запрашивающих ресурс.

Достигается это тем, что в систему разграничения доступа к ресурсам, содержащую блок авторизации пользователя, блок хранения прав доступа пользователей, блок разрешения доступа пользователя к ресурсам, причем вход блока авторизации пользователя соединен со входом авторизации пользователя, выход - с первым входом блока хранения прав доступа пользователей, со вторым входом блока разрешения доступа пользователя к ресурсам, первый вход которого - с выходом блока хранения прав доступа пользователей, второй вход которого - со входом задания прав разграничения доступа пользователей, третий вход блока разрешения доступа пользователя к ресурсам - со входом запроса доступа к ресурсу, дополнительно введены: блок хранения прав доступа процессов, блок разрешения доступа процесса к ресурсам, блок хранения прав доступа привилегированных процессов, блок разрешения доступа привилегированного процесса к ресурсам, блок разрешения доступа к ресурсам, причем первый вход блока хранения прав доступа процессов соединен с первым входом блока хранения прав доступа привилегированных процессов, с выходом блока авторизации пользователя, второй вход - со входом задания прав разграничения доступа процессов, выход - с первым входом блока разрешения доступа процесса к ресурсам, второй вход которого - со входом идентификации процесса, запросившего доступ к ресурсу, со вторым входом блока разрешения доступа привилегированного процесса к ресурсам, первый вход которого - с выходом блока хранения прав доступа привилегированных процессов, второй вход которого - со входом задания прав разграничения доступа привилегированных процессов, первый вход блока разрешения доступа к ресурсам - с выходом блока разрешения доступа пользователя к ресурсу, второй вход - с выходом блока разрешения доступа привилегированного процесса к ресурсам, третий вход - с выходом блока разрешения доступа процесса к ресурсам, выход - с выходом разрешения доступа к ресурсу.

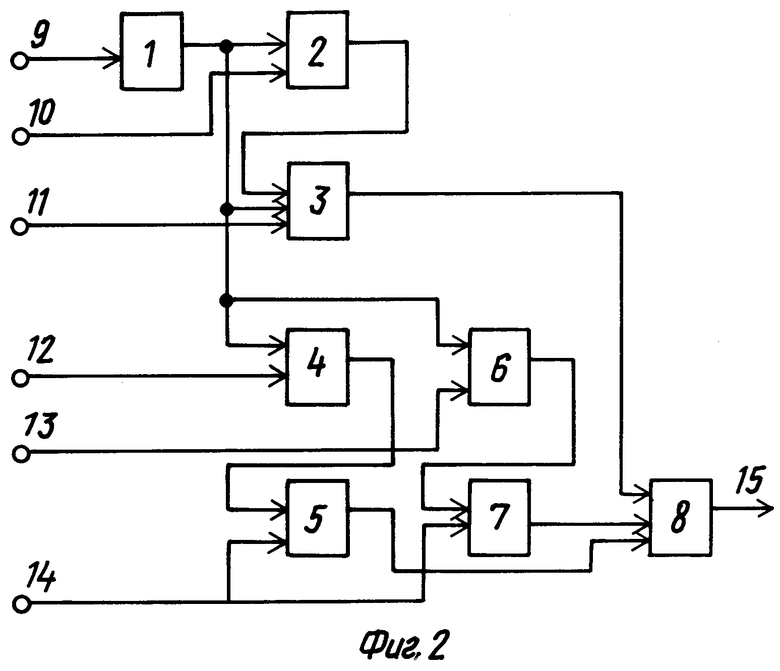

Схема системы разграничения доступа к ресурсам приведена на фиг.2, она содержит: блок авторизации пользователя 1, блок хранения прав доступа пользователей 2, блок разрешения доступа пользователя к ресурсам 3, блок хранения прав доступа процессов 4, блок разрешения доступа процесса к ресурсам 5, блок хранения прав доступа привилегированных процессов 6, блок разрешения доступа привилегированного процесса к ресурсам 7, блок разрешения доступа к ресурсам 8, причем вход блока авторизации пользователя 1 соединен со входом авторизации пользователя 9; выход - с первым входом блока хранения прав доступа пользователей 2, со вторым входом блока разрешения доступа пользователя к ресурсам 3, первый вход которого - с выходом блока хранения прав доступа пользователей 2, второй вход которого - со входом задания прав разграничения доступа пользователей 10, третий вход блока разрешения доступа пользователя к ресурсам 3 - со входом запроса доступа к ресурсу 11, первый вход блока хранения прав доступа процессов 4 соединен с первым входом блока хранения прав доступа привилегированных процессов 6, с выходом блока авторизации пользователя 1, второй вход - со входом задания прав разграничения доступа процессов 12, выход - с первым входом блока разрешения доступа процесса к ресурсам 5; второй вход которого - со входом идентификации процесса, запросившего доступ к ресурсу 14, со вторым входом блока разрешения доступа привилегированного процесса к ресурсам 7. первый вход которого - с выходом блока хранения прав доступа привилегированных процессов 6, второй вход которого - со входом задания прав разграничения доступа привилегированных процессов 13, первый вход блока разрешения доступа к ресурсам 8 - с выходом блока разрешения доступа пользователя к ресурсам 3, второй вход - с выходом блока разрешения доступа привилегированного процесса к ресурсам 7, третий вход - с выходом блока разрешения доступа процесса к ресурсам 5, выход - с выходом разрешения доступа к ресурсу 15.

Работает система разграничения доступа к ресурсам следующим образом. Кроме анализа прав доступа пользователя к ресурсам, как и в прототипе, осуществляемого блоками 1, 2, 3, задаются и анализируются права доступа процессов к ресурсам. Таблица прав доступа процессов к ресурсам (идентификатор процесса - его имя и полный путь, откуда процесс запущен, а также параметры доступа к ресурсу: полный доступ, чтение, запись, выполнение и т.д.) формируется администратором со входа 12 (после авторизации администратора) и хранится в блоке 4. Со входа 14 при запросе доступа к ресурсам в блок 5 из ОС поступают параметры процесса, запросившего ресурс (имя и полный путь процесса), идентификатор ресурса и действия с ресурсом, блок 5 сравнивает запрос с правами доступа процесса (из блока 5) и вырабатывает (либо нет) сигнал разрешения доступа процесса к ресурсу, поступающий в блок 8. Выделяет особый класс процессов, так называемые привилегированные процессы, запрос которых обрабатывается блоками 6 и 7. Их отличие от обычных состоит в том, что доступ данных процессов к ресурсам разграничивается вне разграничений прав доступа к ресурсам пользователей. К таким процессам могут быть отнесены системные и иные процессы. Например, доступ пользователя к системному диску (например, диску С: ) может быть запрещен, некоторым же процессам данный доступ необходимо открыть, например системным процессам, записывающим данные в реестр, и т.д. Необходимо открывать доступ к системному диску и прикладным процессам, например, обеспечивающим удаленное администрирование ПЭВМ. Т.о., под привилегированным понимается процесс, на который не распространяются разграничения доступа текущего пользователя. Обрабатываются данные процессы таким же образом, как и обычные, блоками 6 и 7. В блок 6 администратор после авторизации блоком 1 заносит таблицу разграничения прав доступа, права доступа при запросе анализируются блоком 7. В блок 8 поступают три разрешающих сигнала - разрешение доступа пользователя к ресурсу из блока 3, разрешение доступа процесса к ресурсу из блока 5 и разрешение доступа привилегированного процесса к ресурсу из блока 7. Блок 8 вырабатывает сигнал разрешения доступа к ресурсу на выход 15 при получении разрешения либо с выхода блока 7, либо одновременно разрешений с выходов блоков 3 и 5, т.е. пропускает санкционированные запросы привилегированных процессов, санкционированные запросы остальных процессов в рамках разрешений доступа текущего (зарегистрированного в блоке 1) пользователя.

Таким образом, предлагаемая система позволяет обеспечивать разграничение доступа к ресурсам не только для пользователей, но и с учетом процессов (программ), запускаемых пользователем для доступа к ресурсам.

Ресурсами, к которым может разграничиваться доступ предлагаемой системой, могут быть не только файловые объекты, но и устройства (например, СОМ и LPT порты), сетевые адреса и службы хостов локальной и глобальной сети и т. д.

Блоки, используемые в заявляемой системе разграничения доступа к ресурсам, могут быть реализованы следующим образом.

Блоки 4 и 6 реализуются аналогично блоку 2 прототипа, блоки 5 и 7 аналогично блоку 3 прототипа. Блок 8 выполняет следующую логическую операцию "Выход блока 7" ИЛИ "Выход блока 3" И "Выход блока 5".

Блоки в общем случае могут быть реализованы как программное, так и как аппаратное средство.

Таким образом, реализация всех используемых блоков достигается стандартными средствами, базирующимися на классических принципах реализации основ вычислительной техники.

К достоинствам предлагаемой системы разграничения доступа к ресурсам может быть отнесено следующее.

1. Реализуется возможность разграничения прав доступа к ресурсам пользователя (по его идентификатору) с учетом того, с каким приложением он работает - какой процесс (программа) запрашивает доступ, что расширяет возможности разграничения доступа к ресурсам.

2. Для ОС семейства Microsoft с использованием заявленной системы реализуется возможность того, что любая программа, запущенная на компьютере, получает не полный доступ к ресурсам, разрешенный текущему (зарегистрированному) пользователю, а доступ, разрешенный данной программе в рамках разрешений доступа пользователя. Поэтому, если на ПЭВМ устанавливается некоторый сетевой сервис, например DHCP сервис (удаленное администрирование ПЭВМ), то при запуске на рабочей станции агента (процесса) данного сервиса он получает доступ не ко всем ресурсам, к которым имеет доступ текущий пользователь, что делает возможным удаленный просмотр всех ресурсов пользователя из сети (при работе менеджера с агентом), а лишь тот доступ, который разрешен запрашивающему ресурс процессу.

Изобретение относится к вычислительной технике и может быть использовано для защиты информационных ресурсов рабочих станций и серверов в сетях связи. Техническим результатом является повышение уровня защищенности информационных ресурсов рабочих станций и серверов за счет расширения функций системы разграничения доступа к ресурсам, осуществляемого не только для пользователей, запрашивающих ресурс, но и для процессов (программ), запрашивающих ресурс. Система содержит блок авторизации пользователя, блок хранения прав доступа пользователей, блок разрешения доступа пользователя к ресурсам, блок хранения прав доступа процессов, блок разрешения доступа процесса к ресурсам, блок хранения прав доступа привилегированных процессов, блок разрешения доступа привилегированного процесса к ресурсам, блок разрешения доступа к ресурсам. 2 ил.

Система разграничения доступа к ресурсам, содержащая блок авторизации пользователя, блок хранения прав доступа пользователей, блок разрешения доступа пользователя к ресурсам, причем вход блока авторизации пользователя соединена с входом авторизации пользователя, выход - с первым входом блока хранения прав доступа пользователей, с вторым входом блока разрешения доступа пользователя к ресурсам, первый вход которого - с выходом блока хранения прав доступа пользователей, второй вход которого - с входом задания прав разграничения доступа пользователей, третий вход блока разрешения доступа пользователя к ресурсам - с входом запроса доступа к ресурсу, отличающаяся тем, что дополнительно введены блок хранения прав доступа процессов, блок разрешения доступа процесса к ресурсам, блок хранения прав доступа привилегированных процессов, блок разрешения доступа привилегированного процесса к ресурсам, блок разрешения доступа к ресурсам, причем первый вход блока хранения прав доступа процессов соединен с первым входом блока хранения прав доступа привилегированных процессов, с выходом блока авторизации пользователя, второй вход - с входом задания прав разграничения доступа процессов, выход - с первым входом блока разрешения доступа процесса к ресурсам, второй вход которого - с входом идентификации процесса, запросившего доступ к ресурсу, с вторым входом блока разрешения доступа привилегированного процесса к ресурсам, первый вход которого - с выходом блока хранения прав доступа привилегированных процессов, второй вход которого - с входом задания прав разграничения доступа привилегированных процессов, первый вход блока разрешения доступа к ресурсам - с выходом блока разрешения доступа пользователя к ресурсу, второй вход - с выходом блока разрешения доступа привилегированного процесса к ресурсам, третий вход - с выходом блока разрешения доступа процесса к ресурсам, выход - с выходом разрешения доступа к ресурсу.

| ВАЛДА ХИЛЛЕЙ, Секреты Windows NT Server 4.0 | |||

| - Киев: Диалектика, 1997, с.14-15 | |||

| US 5729734 А, 17.03.1998 | |||

| US 5724426 А, 03.03.1998 | |||

| US 5784612 А, 21.07.1998 | |||

| US 6067545 А, 23.05.2000. |

Авторы

Даты

2003-06-27—Публикация

2001-07-12—Подача