ОПИСАНИЕ

Область техники, к которой относится изобретение

Настоящее изобретение относится в целом к управлению цифровыми правами и, в частности, касается способа и устройства для осуществления управления цифровыми правами на основе использования доменов c легкой безопасной регистрацией устройств.

Уровень техники

Легкость, с которой ценный цифровой контент (например, музыка, игры, видео, фотоснимки и книги) может быть скопирован и использован множеством людей, вызывает беспокойство у владельцев контента. Особенно важно, чтобы владельцы контента получили должную компенсацию. Поэтому выдвигается требование, чтобы дистрибьюторы контента предпринимали меры защиты, которые помогли бы предотвратить пиратское использование контента. Управление цифровыми правами (Digital-Rights Management) (DRM) является популярным словосочетанием, используемым для описания указанной защиты авторских прав и организации правил, связанных с доступом и обработкой цифровых продуктов. Владельцы контента надеются защитить свой ценный цифровой контент, используя систему DRM, которая реализуется с помощью надежных электронных устройств, защищенных от несанкционированного вмешательства.

Один способ защиты DRM позволяет совместно использовать контент внутри домена устройств. Такой домен устройств может, например, совместно использовать одинаковый способ оплаты/информацию о счетах (например, совместно использовать один и тот же номер кредитной карты, номер счета, … и т.д.), а также совместный доступ к цифровым продуктам. Например, пользователь может оплатить доступ к конкретному цифровому продукту (например, кинофильм) единственный раз. Поскольку все устройства, являющиеся частью домена, совместно используют информацию о счете, любое устройство может получить доступ к этому цифровому продукту. Однако после того как любое устройство получило доступ к продукту, всем другим устройствам будет отказано в доступе к этому продукту. Аналогичным образом пользователь может выбрать вариант оплаты за каждый доступ к цифровому продукту. Обращение любого устройства внутри домена к цифровому продукту вызовет соответствующую запись на счет пользователя.

Хотя указанная система DRM предоставляет способ для совместного использования контента, удобный для пользователей, такая система порождает две проблемы. Первая проблема состоит в том, что перед пользователем встает потенциально весьма трудоемкая задача регистрации всех своих устройств в домене. Вторая проблема заключается в том, что безопасность контента в домене оказывается под потенциальной угрозой, если пользователи могут дистанционно регистрировать устройства в домене на большом расстоянии. Таким образом, имеется потребность в управлении цифровыми правами на основе использования домена с легкой и безопасной регистрацией устройств, что повышает безопасность контента.

Краткое описание чертежей

Фиг.1 - блок-схема системы управления цифровыми правами согласно предпочтительному варианту настоящего изобретения;

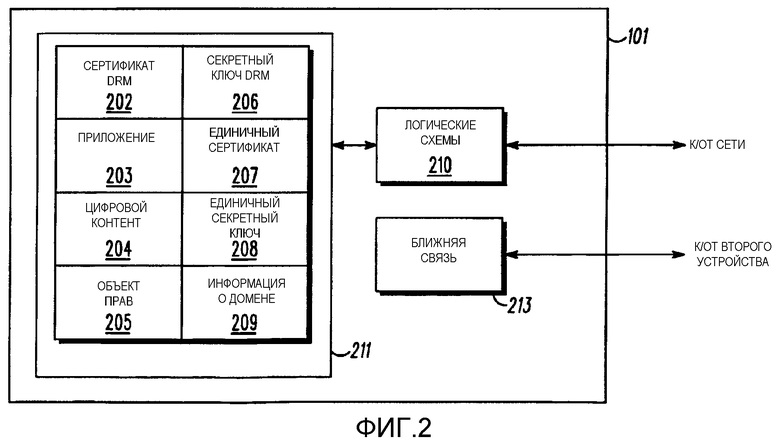

Фиг.2 - блок-схема оборудования пользователя по фиг.1 согласно предпочтительному варианту настоящего изобретения;

Фиг.3 - блок-схема, иллюстрирующая работу системы управления цифровыми правами по фиг.1, согласно предпочтительному варианту настоящего изобретения;

Фиг.4 - блок-схема, иллюстрирующая работу оборудования пользователя по фиг.2, согласно предпочтительному варианту настоящего изобретения.

Осуществление изобретения

Для удовлетворения вышеупомянутой потребности здесь предложен способ и устройство для осуществления управления цифровыми правами на основе использования домена с легкой и безопасной регистрацией устройств. Согласно предпочтительному варианту настоящего изобретения в существующий домен добавляют новые устройства, получая информацию о домене (например, имя домена и секретный пароль домена) от устройств, уже находящихся в домене, причем целесообразно, чтобы они находились на близком расстоянии друг от друга. Как только из устройства, уже находящегося в домене, в устройство, добавляемое к домену, передана информация о домене, устройство, добавляемое к домену, вступает в контакт со средством предоставления ключа для завершения своей регистрации в домене. Средство предоставления ключа передает обратно секретный ключ домена DRM, а также сертификат DRM. И тот и другой используются устройством для получения и воспроизведения цифрового контента.

Применение средства предоставления ключа и принудительной ближней связи значительно облегчает использование, а также повышает безопасность. Как только установлена информация о домене (такая как имя домена, пароль и т.д.) для первоначального устройства, пользователям, как правило, очень трудно запомнить и повторно ввести ту же информацию, когда они хотят добавить в свой домен DRM новые устройства. Особенно трудно зарегистрировать устройства по истечении длительного периода времени, с тех пор как в домен было добавлено первоначальное устройство, или зарегистрировать устройства, которые могут иметь ограниченные пользовательские интерфейсы, такие как сотовый телефон, автомобильная радиосистема или телевизионная приставка.

Пользователю гораздо легче действовать, если указанную информацию о DRM можно получить непосредственно от устройства, которое уже имеется в домене. Однако простое разрешение новому устройству получить информацию о домене от существующего устройства не обеспечивает достаточную безопасность для регистрации нового устройства в домене. Безопасность существенно повышается, если новое устройство должно будет послать указанную информацию о DRM на доверенный сервер (то есть средство предоставления ключа) для завершения своей регистрации в домене. При таком подходе средство предоставления ключа может принудительно активизировать регистрацию в домене и помочь повысить безопасность. Дополнительное повышение безопасности при таком подходе состоит в принудительной пересылке информации о DRM по каналу ближней связи, а не делать это факультативным образом. Принудительная пересылка информации о DRM по каналу ближней связи помогает обеспечить физическое расположение устройств в одном и том же домене поблизости друг от друга одновременно, что является одним из способов, помогающих принудительно обеспечить стратегию безопасности, при которой устройства не могут быть добавлены в домен с больших расстояний (например, с использованием украденной информации о DRM, распространяемой по сети Интернет).

Перед описанием системы DRM согласно предпочтительному варианту настоящего изобретения предлагаются следующие определения, устанавливающие необходимые предпосылки:

Криптография с открытым ключом - способ криптографии, где используется пара ключей: открытый ключ и секретный ключ. Секретный ключ используется либо для дешифрования данных либо для создания цифровых подписей, а открытый ключ используется либо для шифрования данных либо для проверки цифровых подписей.

Сертификат - цифровой сертификат или блок данных, выдаваемый доверенным органом сертификации. Он содержит даты окончания действия и копию открытого ключа владельца сертификата, а также идентификационные данные (например, адрес или серийный номер). Орган, выдающий сертификат, подписывает цифровой сертификат таким образом, что получатель может проверить действительность сертификата и тем самым аутентифицировать владельца сертификата. Некоторые цифровые сертификаты соответствуют стандарту Х.509.

Цифровая подпись - цифровая подпись (не путать с цифровым сертификатом) является электронной подписью, которую можно использовать для аутентификации идентичности отправителя сообщения или подписавшего документ и, возможно, для гарантии того, что посланный оригинальный контент сообщения или документа не был изменен.

Объект с цифровой подписью - цифровой объект, содержащий данные, которые имеют цифровую подпись. Цифровая подпись прилагается к цифровому объекту.

Аутентификация - процесс определения того, имеет ли в действительности место то, что кем-то или чем-то продекларировано. Аутентификация устройства или пользователя влечет за собой использование цифрового сертификата и протокола вызова-ответа, который включает в себя использование криптографии с открытым ключом. Аутентификация сертификата влечет за собой проверку цифровой подписи сертификата.

Обратимся теперь к чертежам, где одинаковые ссылочные позиции обозначают одинаковые компоненты и где фиг.1 представляет блок-схему системы 100 DRM согласно предпочтительному варианту настоящего изобретения. Как показано на фиг.1, система 100 DRM содержит оборудование 101 пользователя, средство 103 предоставления ключа, средство 105 предоставления прав и сеть 107. Оборудование 101 пользователя содержит такие устройства, как компьютеры, сотовые телефоны, персональные цифровые помощники, … и т.д., которые способны приводить в действие приложение, воспроизводящее цифровой контент. Например, оборудование 101 пользователя может представлять собой персональный компьютер, снабженный приложением для «проигрывания» файла MPEG Audio Layer 3 (MP3) с таким приложением, как стандартный плеер MP3. Аналогичным образом оборудование 101 пользователя может содержать сотовый телефон, оборудованный для воспроизведения файла MPEG Video Layer 4 с помощью стандартного видеокодека MPEG. Другие возможные варианты оборудования 101 пользователя включат в себя, но не только: телевизионные приставки, автомобильные радиосистемы, сетевые плееры MP3, персональные цифровые помощники, … и т.д. Другие возможные варианты цифрового контента включают в себя, но не только: музыку, игры, видео, фотоснимки, книги, карты, программные средства, … и т.п.

Независимо от варианта, принятого для оборудования 101 пользователя, конфигурация оборудования 101 пользователя такова, что между различными устройствами пользователя может осуществляться ближняя связь. В предпочтительном варианте настоящего изобретения для ближней связи можно использовать любое физическое соединение (например, кабель, соединительный разъем и т.д.) или несколько протоколов систем эфирной связи, таких как, но не только: Bluetooth, 802.11, 802.15, протокол инфракрасной связи, … и т.д. Как показано на фиг.1, ближняя связь осуществляется по линии 108 ближней связи.

Средство 105 предоставления ключа содержит приложение, которое устанавливает аутентифицированные соединения с оборудованием 101 пользователя, а затем обеспечивает оборудование 101 пользователя сертификатом DRM и секретным ключом DRM. Аутентифицированные связи между средством 105 предоставления ключа и оборудованием 101 пользователя содержат протокол вызов-ответ, посредством которого происходит обмен информацией о единичном сертификате и домене. Изготовитель оборудования 101 устанавливает в оборудовании 101 единичный сертификат. Этот сертификат идентифицирует оборудование 101 пользователя в качестве доверенного устройства с полномочиями DRM. Информация о домене включает в себя такую информацию, как имя домена, секретный пароль домена и требуемое действие домена (например, создание нового домена, регистрация в существующем домене, уход из домена и т.д.).

Сертификат DRM, который получают через аутентифицированные соединения от средства 105 предоставления ключа, используется оборудованием 101 пользователя при получении объектов прав (то есть лицензий на цифровой контент) от средства 103 предоставления прав. Средство 103 предоставления прав использует сертификат DRM для аутентификации оборудования 101 и передачи объектов прав (лицензий), связанных с цифровым контентом, оборудованию 101 пользователя. В частности, сертификат DRM содержит открытый ключ DRM (соответствующий секретный ключ DRM надежно хранится в оборудовании 101 пользователя), идентификационную информацию (например, уникальный серийный номер или номер модели, принадлежащий оборудованию 101 пользователя) и цифровую подпись, созданную средством 105 представления ключа.

Согласно предпочтительному варианту настоящего изобретения вся дальняя связь между устройствами происходит по сети 107. Сеть 107 может иметь различные формы, такие как, но не только: сотовая сеть, локальная сеть, глобальная сеть, … и т.д. Например, оборудование 101 пользователя может содержать стандартный сотовый телефон с сетью 107, причем сеть 107 содержит сеть сотовой связи, такую как система связи с множественным доступом и кодовым разделением каналов.

Независимо от вида оборудования 101 пользователя, средства 105 предоставления ключа, линии 108 ближней связи, сети 107 и средства 103 предоставления прав предполагается, что эти элементы в системе 100 DRM сконфигурированы известными способами с процессорами, устройствами памяти, наборами команд и тому подобное, что обеспечивает функционирование любым подходящим образом для выполнения изложенной здесь функции.

Как обсуждалось выше, необходимо, чтобы дистрибьюторы контента реализовали меры безопасности, которые помогут предотвратить пиратство. Таким образом, в предпочтительном варианте настоящего изобретения, когда пользователь покупает оборудование 101, он должен сначала зарегистрировать оборудование 101 с помощью средства 105 предоставления ключа. После выполнения протокола безопасной аутентификации средство 105 предоставления ключа выдаст оборудованию 101 сертификат DRM и секретный ключ DRM, что позволит оборудованию 101 получить права на цифровой контент от средства 103 предоставления прав. Для получения сертификата DRM и секретного ключа DRM оборудование 101 пользователя и средство 105 выдачи ключа сначала должны выполнить протокол безопасной аутентификации, используя единичный сертификат и единичный секретный ключ, который был установлен в оборудовании изготовителем. Во время реализации протокола также происходит обмен информацией о домене, такой как имя домена, секретный пароль домена и требуемое действие домена (например, создание нового домена, регистрация в существующем домене, уход из домена и т.д.).

Средство 105 предоставления ключа аутентифицирует единичный сертификат (принадлежащий оборудованию 101), а затем проверяет информацию о домене. Если информация о домене указывает на то, что оборудование 101 добавляется в новый домен, то средство 105 предоставления ключа создает новую пару «открытый/секретный ключ DRM». Если оборудование 101 добавляется в существующий домен, то средство 105 предоставления ключа выполняет поиск пары «открытый/секретный ключ DRM» этого домена в базе данных. Затем средство 105 предоставления ключа создает сертификат DRM, который содержит всю необходимую информацию (например, открытый ключ DRM, серийный номер, номер модели и т.д.) для оборудования 101, чтобы получить от средства 103 предоставления прав права на цифровой контент. Затем средство 105 предоставления ключа посылает в оборудование 101 сертификат DRM и секретный ключ DRM, используемые доменом.

Когда пользователь желает купить права на цифровой контент у средства 103 предоставления прав, он предоставляет средству 103 предоставления прав сертификат DRM. Таким образом, согласно предпочтительному варианту настоящего изобретения сертификат DRM (который содержит открытый ключ DRM) необходимо предоставить средству 103 предоставления прав до того, как пользователю будут переданы какие-либо права на цифровой контент. Средство 103 предоставления прав проверит аутентичность сертификата DRM, а затем создает объект прав на основе информации (например, открытого ключа DRM) в сертификате DRM. Затем средство 103 предоставления прав ставит цифровую подпись на объект прав и предоставляет его оборудованию 101. Объект прав содержит зашифрованный ключ шифрования (ключ шифрования контента), необходимый для воспроизведения (выполнения) цифрового контента. Ключ шифрования контента зашифрован открытым ключом DRM, так что его можно дешифровать только с использованием секретного ключа DRM.

Как обсуждалось выше, многие потребители предпочитают обращаться к своему цифровому контенту с нескольких устройств 101 (домен устройств), которыми они могут владеть. Например, пользователь может владеть сотовым телефоном и персональным компьютером, которые оборудованы плеером MP3. Пользователь возможно захочет использовать один и тот же счет для покупки цифрового контента для обоих устройств. В известных технических решениях эту проблему пытались разрешать, позволяя пользователю регистрировать свои устройства в домене, где цифровой контент можно будет свободно совместно использовать. Хотя такая система DRM на основе использования домена предоставляет возможность совместного использования контента, что удобно для пользователя, такая система порождает две проблемы. Первая проблема заключается в том, что пользователь сталкивается с потенциально весьма трудоемкой задачей регистрации всех своих устройств в домене. Например, информация о домене (такая как имя домена и секретный пароль домена, информация о кредитной карте, … и т.д.), которой обмениваются со средством 105 предоставления ключа, должна вручную вводиться в оборудование 101 пользователя перед тем, как она может быть добавлена в существующий домен. Вторая проблема состоит в том, что безопасность контента в домене находится под потенциальной угрозой, если пользователи могут дистанционно регистрировать устройства в домене с большого расстояния. Например, если информация о домене (например, имя домена и секретный пароль домена) была открытой информацией (например, возможно была украдена, а затем распространена по сети Интернет), то тогда любое лицо сможет зарегистрировать свое устройство в этом домене и получить доступ к цифровому контенту, купленному для данного домена. Средство предоставления ключа может отменить полномочия сертификата домена DRM для минимизации ущерба, но возможность дистанционной регистрации устройств в существующем домене не снимает проблему уязвимости системы. Если способ регистрации устройств в существующем домене был реализован исключительно через канал ближней связи с другим устройством, уже существующем в домене, то вероятность проникновения в домен взломщиков уменьшается.

Для того чтобы решить эти вопросы в предпочтительном варианте настоящего изобретения, новые устройства добавляют в существующий домен путем получения информации о домене (например, имя домена и секретный пароль домена) от устройств, уже существующих в домене, которые предпочтительно находятся на близком расстоянии друг от друга. Для гарантии нахождения устройств на близком расстоянии совместное использование информации о домене можно разрешить только по физическому соединению или соединению ближней связи, где пользователь физически контролирует как устройство, добавляемое в домен, так и устройство, уже существующее в домене. В первом варианте в качестве интерфейса между устройствами используют сенсорную клавиатуру. Пересылка информации о домене от одного устройства к другому автоматически инициируется, когда установлен контакт между двумя сенсорными клавиатурами. В другом варианте каждое устройство может иметь кнопку, которая инициирует установку канала «на близком расстоянии». Допущение пересылки информации о домене только по линии «на близком расстоянии» создает дополнительный уровень безопасности, поскольку два устройства должны находиться физически рядом и под непосредсвенным физическим управлением владельца этих устройств.

Независимо от способа передачи, сразу после пересылки информации о домене от устройства, уже существующего в домене, на устройство, добавляемое к домену, устройство, добавляемое к домену, устанавливает контакт со средством 105 предоставления ключа для завершения своей регистрации в домене. Например, устройство, добавляемое в домен (то есть оборудование 101), предоставляет свой единичный сертификат и информацию о домене (полученную от оборудования 101, уже находящегося в домене) средству 105 предоставления ключа и выполняет вышеупомянутый протокол аутентификации.

На фиг.2 представлена блок-схема оборудования 101 пользователя по фиг.1 согласно предпочтительному варианту настоящего изобретения. Как показано на этой фигуре, оборудование 101 пользователя содержит запоминающее устройство 211 для запоминания сертификата 202 DRM, приложения 203, цифрового контента 204, объекта 205 права, секретного ключа 206 DRM, единичного сертификата 207, единичного секретного ключа 208 и информации 209 о домене. Как известно специалистам в данной области техники, запоминающее устройство 211 может содержать любое количество запоминающих средств, в том числе, но не только: запоминающее устройство на жестком диске, оперативное запоминающее устройство (RAM) и запоминающее устройство на смарт-карте (например, беспроводный идентификационный модуль, используемый в сотовых телефонах), … и т.д. Оборудование 101 пользователя дополнительно включает в себя логические схемы 210, которые в предпочтительном варианте настоящего изобретения содержат микропроцессорный контроллер, такой как, но не только, интегральный микропроцессор Motorola MC68328 DragonBall или процессор TI OMAP1510. Наконец, оборудование 101 пользователя содержит блок 213 ближней связи.

На фиг.3 показана блок-схема, иллюстрирующая работу системы управления цифровыми правами по фиг.1 согласно предпочтительному варианту настоящего изобретения. В последующем описании предполагается, что первое устройство уже зарегистрировано существующим доменом. То есть оно имеет информацию о домене (например, имя домена и секретный ключ домена) и уже получило сертификат DRM, который разрешает ему получить права на цифровой контент от средства 103 предоставления прав.

Поток логических операций начинается с шага 301, где пользователь принимает решение зарегистрировать второе устройство в существующем домене DRM. На шаге 303 пользователь инициирует пересылку информации 209 о домене от первого устройства, которое уже зарегистрировано в домене, на второе устройство. Хотя данные между устройствами можно пересылать различными путями (например, посредством гибких дисков, по электронной почте, … и т.д.), в предпочтительном варианте настоящего изобретения информация 209 о домене будет только тогда приниматься устройством, когда она пересылается по линии ближней связи; однако в альтернативных вариантах пересылки информации 209 о домене для пересылки данных между устройствами можно использовать любой способ (ближняя/дальняя связь).

На шаге 305 первое и второе устройства устанавливают безопасный аутентифицированный канал по линии ближней связи. Эта линия может быть аутентифицирована различными средствами. Например, аутентификацию можно установить по тому факту, что пользователь имеет возможность физического управления каждым устройством (возможно, путем нажатия кнопки) или путем ввода временного PIN-кода или пароля в каждое устройство. Безопасность линии устанавливается с использованием известных протоколов, таких как протокол обеспечения безопасности беспроводного транспортного уровня (WTLS) или протокол уровня защищенных гнезд (SSL). Как только безопасная линия 108 ближней связи установлена, первое устройство на шаге 307 передает информацию 209 о своем домене на второе устройство. На шаге 309 второе устройство использует сетевую линию 107 (сеть сотовой связи или Интернет) для установления контакта со средством 105 предоставления ключа. Второе устройство, устанавливая домен, следует тому же протоколу вместе со средством 105 предоставления ключа, как это делало первое устройство в вышеописанном процессе.

На шаге 311 второе устройство передает свой единичный сертификат 207 средству 105 предоставления ключа и может использовать свой единичный секретный ключ 208 для ответа на вызов. Сразу после установки канала по нему посылается информация 209 о домене в средство 105 предоставления ключа. На шаге 313 средство предоставления ключа принимает информацию 209 о домене, проверяет ее (например, определяет, действительны ли имя домена и пароль домена) и, если они действительны, регистрирует второе устройство в том же домене, что и первое устройство. Наконец, на шаге 315 средство 105 предоставления ключа завершает регистрацию второго устройства в существующем домене, используя безопасный сетевой канал 107 для передачи на второе устройство секретного ключа 206 DRM (используемого каждым устройством в домене) и вновь созданного сертификата 202 DRM.

Как обсуждалось выше, как только получен сертификат 202 DRM, от средства 103 предоставления прав может быть получен объект 205 прав на цифровой контент 204. Этот процесс начинается с предоставления сертификата 202 DRM средству 103 предоставления прав вместе с запросом на цифровой контент. В ответ оборудование 101 пользователя принимает объект 205 прав, который дает разрешение на доступ к цифровому контенту 204. Оба они хранятся в памяти 211. Для выполнения цифрового контента 204 оборудование 101 пользователя должно обратиться к секретному ключу 206 DRM и использовать его для дешифрования ключа шифрования контента из объекта 205 прав. Контент 204 дешифруется и воспроизводится приложением 203. Эти функции реализуются под управлением логических схем 210.

На фиг.4 представлена блок-схема, иллюстрирующая работу оборудования 101 пользователя по фиг.3, согласно предпочтительному варианту настоящего изобретения. В частности, последующие шаги показывают необходимость получения информации 209 о домене от другого устройства 101 по линии ближней связи. Логический процесс начинается с шага 401, где логический блок 210 определяет, что информация 209 о домене пересылается на устройство 101. Как обсуждалось выше, информация 209 о домене может пересылаться между устройствами множеством различных способов. Например, информация 209 о домене может приниматься в виде приложения к электронной почте (не показана) или может приниматься через дисковод для гибких дисков (не показан). В данном варианте настоящего изобретения способ передачи информации 209 о домене определяется логическими схемами 210 (шаг 403), а на шаге 405 эти схемы определяют, является ли средство передачи средством ближней передачи. Если на шаге 405 определено, что средство передачи является средством ближней передачи, то тогда логический процесс обработки переходит к шагу 409, где выполняется прием информации 209 о домене, которая запоминается в запоминающем устройстве 211; в противном случае логический процесс переходит к шагу 407, где прием информации о домене не происходит.

Как обсуждалось выше, известные системы DRM на основе использования домена позволяют устройствам регистрироваться в домене просто путем получения информации о домене пользователя. Это потенциально небезопасно, если регистрация разрешается устройствам, которые возможно фактически принадлежат разным лицам. Например, пользователь может добавить новое устройство в домен, просто напечатав информацию о домене, которую можно получить по электронной почте или через Интернет. Вышеуказанные процедуры не позволят новым устройствам зарегистрироваться в домене, если не были выполнены шаги по фиг.3 и фиг.4.

Если все последующие регистрации в семейство устройств выполняются с принудительным использованием для регистрации ближней связи, вновь добавленные устройства вынужденно находятся под непосредственным физическим управлением пользователя, что делает систему DRM более безопасной. Вдобавок безопасность значительно увеличивается благодаря использованию средства 105 предоставления ключа. Например, если средство предоставления ключа не использовалось бы, то тогда пришлось бы совместно использовать секретные ключи DRM и выдавать сертификаты DRM. Хакерам было бы легче взломать защиту такой системы, поскольку они имеют физический доступ к устройствам и могут проникнуть в аппаратные средства, чтобы попытаться создать фальшивые сертификаты DRM. В предпочтительном варианте данного изобретения средство предоставления ключа является доверенным объектом, который физически недоступен пользователям системы DRM. Хакеры могут попытаться взломать защиту средства предоставления ключа, но поскольку оно не может быть атаковано физически, безопасность повышается.

Хотя изобретение было, в частности, проиллюстрировано и описано со ссылками на конкретный вариант его осуществления, специалистам в данной области техники должно быть очевидно, что в него могут быть внесены различные изменения по форме и в деталях, не выходящие за рамки существа и объема изобретения. Например, хотя вышеприведенное описание касалось приема/передачи информации о домене, состоящей из имени домена и пароля домена, для обмена между устройствами, специалистам в данной области техники должно быть понятно, что взамен информации о домене можно использовать любые данные, не изменяя объем изобретения. Также, например, вышеприведенное описание ориентировалось на использование открытого и секретного ключей. Специалисты в данной области техники понимают, что здесь возможно применение альтернативных способов обеспечения безопасности системы DRM с использованием способов шифрования с симметричными ключами или способами шифрования с широковещательными ключами. Предполагается, что указанные изменения входят в объем нижеследующей формулы изобретения.

| название | год | авторы | номер документа |

|---|---|---|---|

| УЛУЧШЕННЫЙ ДОСТУП К ДОМЕНУ | 2007 |

|

RU2447498C2 |

| УПРАВЛЕНИЕ ЦИФРОВЫМИ ПРАВАМИ С ИСПОЛЬЗОВАНИЕМ МЕТОДИК ДОВЕРИТЕЛЬНОЙ ОБРАБОТКИ | 2007 |

|

RU2419235C2 |

| СИСТЕМА И СПОСОБ БЕЗОПАСНОГО И УДОБНОГО УПРАВЛЕНИЯ ЦИФРОВЫМ ЭЛЕКТРОННЫМ КОНТЕНТОМ | 2002 |

|

RU2260918C2 |

| РАЗДЕЛЕННЫЕ ПРАВА В АВТОРИЗОВАННОМ ДОМЕНЕ | 2003 |

|

RU2385491C2 |

| УСТРОЙСТВО И СПОСОБ РЕЗЕРВИРОВАНИЯ ОБЪЕКТОВ ПРАВ | 2008 |

|

RU2452007C2 |

| РЕГИСТРАЦИЯ/СУБРЕГИСТРАЦИЯ СЕРВЕРА УПРАВЛЕНИЯ ЦИФРОВЫМИ ПРАВАМИ (УЦП) В АРХИТЕКТУРЕ УЦП | 2004 |

|

RU2348073C2 |

| СИСТЕМА ДОМАШНЕЙ СЕТИ И СПОСОБ ДЛЯ НЕЕ | 2004 |

|

RU2336647C2 |

| СПОСОБ И УСТРОЙСТВО ДЛЯ САНКЦИОНИРОВАНИЯ ОПЕРАЦИЙ С КОНТЕНТОМ | 2003 |

|

RU2352985C2 |

| СПОСОБ И УСТРОЙСТВО ДЛЯ ОРГАНИЗАЦИИ ЗАЩИТЫ ИНФОРМАЦИИ О МЕСТОПОЛОЖЕНИИ И УПРАВЛЕНИЯ ДОСТУПОМ С ИСПОЛЬЗОВАНИЕМ ИНФОРМАЦИИ О МЕСТОПОЛОЖЕНИИ | 2008 |

|

RU2428808C2 |

| СПОСОБ УПРАВЛЕНИЯ ЦИФРОВЫМИ ПРАВАМИ ПРИ ШИРОКОВЕЩАТЕЛЬНОМ/МНОГОАДРЕСНОМ ОБСЛУЖИВАНИИ | 2006 |

|

RU2391783C2 |

Изобретение относится к области сетей передачи данных. Технический результат заключается в повышении безопасности контента. Сущность изобретения заключается в том, что в существующий домен добавляются новые устройства (101) путем получения информации о домене (например, имя домена и секретный пароль домена) от устройств (101), уже существующих в домене, которые предпочтительно находятся на близком расстоянии друг от друга. Как только устройство, уже существующее в домене, переслало в устройство, добавляемое к домену, информацию о домене, устройство, добавляемое к домену, устанавливает контакт со средством (105) предоставления ключа для завершения своей регистрации в домене. Средство предоставления ключа возвращает секретный ключ (206) домена DRM, а также сертификат (202) DRM. Оба они используются устройством для получения и воспроизведения цифрового контента (204). 3 н. и 11 з.п. ф-лы, 4 ил.

1. Способ для регистрации устройства в качестве части домена устройств в системе управления цифровыми правами, причем способ содержит следующие этапы:

прием информации о домене от устройства, существующего в домене устройств;

обеспечение информацией о домене средства предоставления ключа, что заставляет средство предоставления ключа выдать устройству секретный ключ, при этом секретный ключ основан на информации о домене и используется всеми устройствами в домене устройств для доступа к цифровому контенту в системе управления цифровыми правами; и

прием секретного ключа от средства предоставления ключа для того, чтобы завершить регистрацию устройства как части домена.

2. Способ по п.1, по которому прием информации о домене для устройства, существующего в домене устройств, содержит прием от устройства имени домена и пароля домена.

3. Способ по п.1, по которому прием информации о домене для устройства, существующего в домене устройств, содержит прием информации о домене от устройства, существующего в домене устройств, причем все устройства в домене совместно используют информацию о счете, который используется для получения авторизации на доступ к цифровому контенту через секретный ключ.

4. Способ по п.1, по которому прием информации о домене для устройства, существующего в домене устройств, содержит прием информации о домене по линии ближней связи.

5. Способ по п.1, который также содержит этапы:

определения того, была ли информация о домене принята по линии ближней связи; и

отказа от приема информации о домене, если информация о домене не была принята по линии ближней связи.

6. Способ по п.1, который также содержит этап, на котором:

используют секретный ключ, для дешифрования второго ключа шифрования, причем второй ключ шифрования используют для дешифрования зашифрованного цифрового контента.

7. Способ для регистрации устройства в качестве части домена устройств в системе управления цифровыми правами, причем способ содержит следующие этапы:

прием информации о домене от устройства, существующего в домене устройств;

определение того, была ли эта информация принята по линии ближней связи;

получение информации о домене только в том случае, если эта информация была принята по линии ближней связи от другого устройства в домене устройств;

обеспечение информацией о домене средства предоставления ключа, что заставляет средство предоставления ключа выдать устройству секретный ключ и сертификат, при этом секретный ключ и сертификат основаны на информации о домене и используются всеми устройствами в домене устройств для доступа к цифровому контенту в системе управления цифровыми правами; и

прием секретного ключа и сертификата от средства предоставления ключа для того, чтобы завершить регистрацию устройства как части домена.

8. Способ по п.7, который также содержит этапы:

обеспечения средства предоставления прав сертификатом;

приема зашифрованного ключа шифрования от средства предоставления прав; и

использования секретного ключа для дешифрования зашифрованного ключа шифрования.

9. Способ по п.8, который также содержит этап, на котором

используют ключ шифрования для дешифрования зашифрованного цифрового контента.

10. Устройство, приспособленное для регистрации устройств в качестве части домена в системе управления цифровыми правами, содержащее:

схемы связи, приспособленные для приема информации о домене от устройства, существующего в домене устройств;

запоминающее устройство для запоминания информации о домене; и

логические схемы для обеспечения средства предоставления ключа информацией о домене, что заставляет средство предоставления ключа выдать устройству секретный ключ, при этом секретный ключ основан на информации о домене и используется всеми устройствами в домене устройств для доступа к цифровому контенту в системе управления цифровыми правами; и

при этом схемы связи также приспособлены для приема секретного ключа от средства предоставления ключа для того, чтобы завершить регистрацию устройства как части домена.

11. Устройство по п.10, в котором информация о домене содержит имя домена и пароль домена.

12. Устройство по п.10, в котором домен устройств совместно использует информацию о счете, который используется для получения авторизации на доступ к цифровому контенту через секретный ключ.

13. Устройство по п.10, в котором логические схемы определяют, была ли принята информация о домене по ближней связи, и получают информацию о домене только в том случае, если информация о домене была принята по линии ближней связи от устройства в домене устройств.

14. Устройство по п.10, в котором секретный ключ используют для дешифрования второго ключа шифрования, а второй ключ шифрования используют для дешифрования зашифрованного цифрового контента.

| US 6463534 B1, 08.10.2002 | |||

| СПОСОБ ВСТАВКИ ПЕЧАТНЫХ ИЗДЕЛИЙ В СЛОЖЕННОЕ ОСНОВНОЕ ИЗДЕЛИЕ | 1998 |

|

RU2183561C2 |

| Пресс для испытания автошин | 1957 |

|

SU115397A1 |

| US 6452925 В1, 17.09.2002. | |||

Авторы

Даты

2009-04-27—Публикация

2003-11-12—Подача