Изобретение относится к способу передачи дейтаграммы от первого автоматизированного прибора автоматизированной установки ко второму автоматизированному прибору автоматизированной установки. Изобретение также относится к соответствующим автоматизированным приборам и к автоматизированной установке с такими автоматизированными приборами.

Для автоматизации электрических сетей энергоснабжения, промышленных процессов или технологических установок используются автоматизированные установки, которые обычно включают в себя множество автоматизированных приборов. В случае электрических сетей энергоснабжения автоматизированная установка в качестве автоматизированных приборов содержит, например, защитные аппараты, приборы телеуправления, станционные приборы телеуправления и сетевые приборы телеуправления. При этом упомянутые автоматизированные приборы выполняют различные задачи для управления, контроля и защиты электрических сетей энергоснабжения.

Часто автоматические процессы представляют критичные для безопасности приложения. Так, например, для электрических сетей энергоснабжения существуют повышенные требования по безопасности, потому что при этом речь идет о существенной составной части одной из инфраструктур определенного региона, чтобы, например, снабжать электрической энергией домашние хозяйства, общественные сооружения и промышленные предприятия, телекоммуникационные установки и других электрических потребителей.

Поэтому автоматизированные установки необходимо защищать от дефектной передачи дейтаграмм, как это может произойти из-за внешних помех коммуникационным соединениям. При передаче данных в автоматизированных установках находят применение все более часто общеизвестные коммуникационные структуры; например, в установках для автоматизации сетей энергоснабжения применяются коммуникационные сети, которые используют известную технологию Ethernet. Использование широко распространенных коммуникационных технологий обеспечивает, с одной стороны, простое подсоединение новых приборов и приложений в существующие сети и функциональную совместимость автоматизированных приборов различных изготовителей, однако, с другой стороны, также представляет собой потенциальный пункт атаки на автоматизированные установки в целях несанкционированного манипулирования третьими сторонами.

Возможным был бы сценарий, в котором несанкционированная третья сторона в незащищенной коммуникационной сети автоматизированной установки вводит искаженную или измененную дейтаграмму, чтобы тем самым целенаправленно вызвать некорректное функционирование автоматизированной установки. Например, взломщик может при этом вводить такие дейтаграммы, которые стимулируют новое конфигурирование топологии коммуникационной сети. При повторном вводе таких дейтаграмм коммуникационная сеть автоматизированной установки за счет постоянного нового конфигурирования переводится в состояние перегрузки, в котором она в наихудшем случае больше не способна к тому, чтобы передавать необходимые для автоматизации дейтаграммы.

Поэтому используемые для автоматизации соответствующего процесса автоматизированные установки, с одной стороны, следует защищать от ошибочных передач данных и, с другой стороны, от манипуляций за счет внешнего вмешательства.

Для защиты коммуникационных каналов между автоматизированными приборами в настоящее время является известным использование способов шифрования, например, посредством PKI (инфраструктура открытого ключа), при котором переданная дейтаграмма аутентифицируется посредством асимметричной пары ключей, состоящей из открытого и секретного ключа, чтобы гарантировать целостность передаваемых данных. Такие способы аутентификации предусматривают, однако, автоматизированные приборы со сравнительно высокой вычислительной мощностью, чтобы подлежащие передаче и приему дейтаграммы могли в реальном времени зашифровываться и расшифровываться. Применяемая для этого вычислительная мощность автоматизированных приборов более не предоставляется в распоряжение для других приложений, так что автоматизированные приборы должны оснащаться с высокими вычислительными мощностями, из-за чего затраты на изготовление автоматизированных приборов соответственно увеличиваются.

В качестве альтернативы, например, в DE 1004004344 А1 предлагается для соединенных с Интернетом автоматизированных установок сетевую топологию за счет обеспечения однонаправленных коммуникационных соединений создавать таким образом, чтобы доступ из Интернета к автоматизированной установке посредством несанкционированных сторон был не возможным. Эта альтернатива не учитывает, однако, возможность несанкционированного ввода дейтаграмм внутри автоматизированной установки.

Поэтому в основе изобретения лежит задача защитить передачу дейтаграмм между автоматизированными приборами автоматизированной установки от ошибок передачи и манипуляций третьих сторон при сравнительно невысоких требованиях к вычислительной мощности автоматизированных приборов.

Эта задача в соответствии с изобретением решается способом для передачи дейтаграмм между автоматизированными приборами автоматизированной установки, при котором согласованные списки с последовательностями секретных цепочек символов генерируются в обоих автоматизированных приборах, причем последовательность из известной одному из обоих автоматизированных приборов секретной цепочки символов генерируется посредством многократного применения однонаправленной функции таким образом, что соответственно из имеющейся в последовательности секретной цепочки символов посредством однонаправленной функции генерируется следующая в последовательности секретная цепочка символов. Дейтаграмма генерируется в первом автоматизированном приборе, который содержит фрагмент данных и контрольный код, причем контрольный код генерируется с применением по меньшей мере фрагмента данных и приведенной в списке первого автоматизированного прибора на n-ом месте последовательности секретной цепочки символов. Дейтаграмма передается на второй автоматизированный прибор, и генерируется сравнительный контрольный код с применением по меньшей мере фрагмента данных принятой дейтаграммы и приведенной в списке второго автоматизированного прибора на n-ом месте последовательности секретной цепочки символов. Контрольный код принятой дейтаграммы сравнивается со сравнительным контрольным кодом, и принятая дейтаграмма классифицируется как достоверная, если контрольный код совпадает со сравнительным контрольным кодом.

Под однонаправленной функцией здесь должно пониматься предписание соответствия, которое является необратимым, то есть из входного значения хотя и можно с применением однонаправленной функции вычислить целевое значение, однако обратное вычисление входного значения из целевого значения посредством инвертирования однонаправленной функции либо невозможно, либо возможно лишь с пренебрежимо малой вероятностью. Примерами однонаправленных функций являются, например, так называемые хэш-функции, такие как SHA-1 (SHA - секретный хэш-алгоритм), SHA-256, MD5 (MD - алгоритм дайджеста сообщения).

За счет того что в автоматизированных приборах имеет место согласованная пара списков с последовательностями секретных цепочек символов и, соответственно, секретная цепочка символов при передаче дейтаграммы используется в генерации контрольного кода, можно при сравнительно низких вычислительных затратах проверить целостность принятой дейтаграммы. Для этого нужно только при применении соответствующей секретной цепочки символов в принятом автоматизированном приборе генерировать сравнительный контрольный код, который сравнивается с контрольным кодом, содержащимся в принятой дейтаграмме. Генерация сравнительного контрольного кода и сравнение с переданным контрольным кодом требуют, по сравнению с применением способа с PKI-ключом, заметно более низких вычислительных затрат.

Предпочтительное дальнейшее развитие соответствующего изобретению способа предусматривает, что дейтаграмма отвергается как недействительная, если контрольный код отклоняется от сравнительного контрольного кода. Тем самым может достигаться то, что в случае несовпадения контрольного кода и сравнительного контрольного кода принятая дейтаграмма классифицируется как недостоверная и в качестве недостоверной отбрасывается. В необходимом случае имеющиеся указания в дейтаграмме в принимающем автоматизированном приборе не выполняются.

Другая предпочтительная форма выполнения соответствующего изобретению способа предусматривает, что также контрольный код и сравнительный контрольный код генерируются с применением однонаправленной функции. Тем самым может достигаться особенная безопасность при передаче дейтаграммы, так как из содержимого данных дейтаграммы ни в коем случае не может быть сделан вывод о применяемой секретной цепочке символов.

Другая предпочтительная форма выполнения соответствующего изобретению способа состоит в том, что при каждой дополнительной передаче дейтаграммы генерируется контрольный код и сравнительный контрольный код с такой секретной цепочкой символов, которая предшествует секретной цепочке символов в последовательности, примененной в последней передаче дейтаграммы.

Путем применения секретных цепочек символов последовательности в обратном порядке - то есть начиная, например, при последней секретной цепочке символов последовательности для передачи первой дейтаграммы, за которой следуют, соответственно, расположенные далее вперед секретные цепочки символов для каждой последующей передачи дейтаграммы, - может достигаться еще большая безопасность по отношению к манипуляциям несанкционированными третьими сторонами. Взломщик не может из перехваченной дейтаграммы сделать заключение относительно контрольного кода следующей дейтаграммы, потому что генерируемые посредством однонаправленной функции секретные цепочки символов исключают вывод относительно предыдущих в последовательности секретных цепочек символов.

В этой связи в качестве предпочтительного рассматривается то, что при этом применяется, соответственно, такая секретная цепочка символов, которая непосредственно предшествует секретной цепочке символов в последовательности, примененной при последней передаче дейтаграммы. Таким способом можно эффективным образом применять все секретные цепочки символов последовательности для передачи дейтаграмм, без того чтобы из перехваченной дейтаграммы можно было бы сделать вывод о контрольном коде следующей дейтаграммы.

Согласно другой предпочтительной форме выполнения предусмотрено, что сгенерированная в первом автоматизированном приборе дейтаграмма также включает в себя значение индекса, которое указывает, на каком месте в последовательности стоит секретная цепочка символов, применяемая для контрольного кода этой дейтаграммы. Тем самым предпочтительным образом может достигаться то, что и при произвольном выборе секретных цепочек символов посредством первого прибора или при потере посланной дейтаграммы из серии последовательных дейтаграмм второй автоматизированный прибор может легко отыскать подходящую секретную цепочку символов для контроля целостности принятой дейтаграммы.

В этой связи в качестве предпочтительного рассматривается, когда второй автоматизированный прибор из принятой дейтаграммы считывает значение индекса и для формирования сравнительного контрольного кода применяет ту секретную цепочку символов, которая стоит в месте последовательности, указанном посредством значения индекса.

В отношении генерации последовательностей секретных цепочек символов в обоих автоматизированных приборах в качестве предпочтительного рассматривается, когда при передаче дейтаграммы от первого автоматизированного прибора ко второму автоматизированному прибору применяются другие списки с последовательностями секретных цепочек символов, чем при передаче дейтаграммы от второго автоматизированного прибора к первому автоматизированному прибору. Таким способом защита от несанкционированной манипуляции дейтаграммами становится еще более сильной, так как для направления передачи и приема автоматизированного прибора применяются различные пары списков с секретными цепочками символов.

Согласно другой предпочтительной форме выполнения соответствующего изобретению способа предусмотрено, что секретная выходная цепочка символов в одном из обоих автоматизированных приборов генерируется случайным образом и в зашифрованной форме передается к другому автоматизированному прибору. Таким способом можно защищать секретную цепочку символов, которая применяется как начальное значение для вычисления списков последовательности секретных цепочек символов, от несанкционированного хищения данных. В качестве способа шифрования могут, например, применяться способы PKI с асимметричной парой ключей, так как она и без того уже используется многими автоматизированными приборами. Так как секретная выходная цепочка символов должна передаваться довольно редко, обусловленная этим вычислительная нагрузка пренебрежимо мала.

Предпочтительным образом, должно быть, кроме того, предусмотрено, что после применения последней приведенной в последовательности секретной цепочки данных, которая еще не была применена для формирования контрольного кода и сравнительного контрольного кода, в обоих автоматизированных приборах генерируется новая последовательность секретных цепочек символов с применением новой выходной цепочки символов. Таким способом гарантируется, что в обоих автоматизированных приборах всегда имеется в запасе достаточное число секретных цепочек символов для передачи дейтаграмм. Генерация новой последовательности может при этом предпочтительным образом выполняться в качестве фоновой функции, так что тем самым на вычислительную мощность автоматизированных приборов оказывается лишь несущественное влияние.

Вышеназванная задача решается посредством автоматизированного прибора с управляющим устройством и коммуникационным устройством, которое выполнено с возможностью передачи дейтаграмм посредством коммуникационного соединения на второй автоматизированный прибор, причем управляющее устройство выполнено с возможностью осуществления способа согласно вышеописанным примерам выполнения.

В качестве особенно предпочтительного рассматривается, если автоматизированный прибор является автоматизированным прибором для автоматизированной установки электрической сети энергоснабжения. Так как электрические сети энергоснабжения относятся к особенно чувствительным инфраструктурам и, тем самым, требующим защиты объектам, в отношении требований к безопасности для соответствующих автоматизированных установок существуют особенно высокие требования.

Вышеназванная задача, кроме того, решается автоматизированной установкой с по меньшей мере двумя выполненными согласно описанному выше автоматизированными приборами, которые соединены между собой для передачи дейтаграмм через коммуникационное соединение.

Изобретение описывается далее более подробно на примерах выполнения, при этом на чертежах представлено следующее:

фиг.1 - схематичный вид автоматизированной установки,

фиг.2 - схематичный вид двух автоматизированных приборов,

фиг.3 - схема способа для пояснения передачи дейтаграмм между двумя автоматизированными приборами,

фиг.4А и 4В - примеры дейтаграмм, и

фиг.5 - схема способа для пояснения формирования списков с последовательностями секретных цепочек символов.

Фиг.1 показывает автоматизированную установку 10. Для последующего описания для примера принимается, что в случае автоматизированной установки 10 должна идти речь об автоматизированной установке электрической сети энергоснабжения. Однако изобретение может также относиться к другим автоматизированным установкам, например, к автоматизации процессов производства или промышленных установок.

Автоматизированная установка 10 содержит так называемые полевые приборы 11а, 11b и 11c, которые расположены в пространственной близости к (не показанной) автоматизированной сети энергоснабжения, и в случае которых, например, речь может идти об электрических защитных приборах или электрических приборах телеуправления. Такие полевые приборы служат, например, для автоматического контроля и защиты частей электрической сети энергоснабжения и для дистанционно-управляемого отпирания и замыкания электрических выключателей в электрической сети энергоснабжения. Другими примерами для полевых приборов в автоматизированных установках для электрической сети энергоснабжения являются, например, приборы определения качества питающей мощности для определения качества электроэнергии в электрической сети энергоснабжения.

Автоматизированная установка 10 также содержит станционный прибор 12 телеуправления, который осуществляет управляющие функции более высокого уровня и резюме измеренных значений и сообщений полевых приборов 11а, 11b и 11c. Кроме того, автоматизированная установка 10 содержит сетевой прибор 13 телеуправления, например, устройство обработки данных сетевого пункта управления для обслуживания и наблюдения электрической сети энергоснабжения. Полевые приборы 11а, 11b, 11c, станционный прибор 12 телеуправления и сетевой прибор 13 телеуправления далее будут обозначаться в целом как автоматизированные приборы.

Полевые приборы 11а, 11b и 11c и станционный прибор 12 телеуправления через кольцеобразную коммуникационную шину 14 соединены между собой, в то время как между станционным прибором 12 телеуправления и сетевым прибором 13 телеуправления предусмотрена отдельная коммуникационная шина 15.

Топологию представленной автоматизированной установки 10 на фиг.1 следует понимать только в качестве примера. В рамках изобретения могут предусматриваться любые топологии установок.

При работе автоматизированной установки 10 через коммуникационные шины 14 и 15 между отдельными автоматизированными приборами производится обмен дейтаграммами, которые могут содержать, например, измеренные значения, сообщения о событиях и управляющие команды. К тому же через коммуникационные шины 14 и 15 также могут передаваться специальные контрольные дейтаграммы, которые служат для контроля коммуникационных соединений и топологии автоматизированной установки. Для всех передаваемых дейтаграмм существует требование к целостности данных, то есть, что содержание дейтаграммы не может изменяться из-за ошибок передачи или манипулирования посредством несанкционированных третьих сторон, потому что в противном случае, при обстоятельствах, могут возникнуть некорректные функции автоматизированной установки 10.

В то время как ошибки передачи по существу могут вызываться случайными помехами или внешними влияниями участков передачи, манипулирование посредством третьей стороны всегда вводится целенаправленно.

В примере выполнения по фиг.1 принимается, что в месте 16 устройство 17 обработки данных несанкционированной для обслуживания автоматизированной установки 10 приводится в соединение с коммуникационной шиной 14. При незащищенном выполнении коммуникационной шины 14 взломщик посредством устройства 17 обработки данных может ввести в коммуникационную шину 14 искаженные или подвергнутые манипулированию дейтаграммы, которые могут негативно повлиять на надежность функционирования автоматизированной установки 10. Например, такие дейтаграммы могли бы содержать команды для изменения конфигурации автоматизированных приборов автоматизированной установки 10, искаженные управляющие команды для компонентов электрической сети энергоснабжения или искаженные контрольные дейтаграммы, которые, например, имитируют отказ коммуникационного соединения между двумя автоматизированными приборами. Поэтому является существенным, чтобы распознавать такие введенные с целями манипулирования дейтаграммы как недостоверные и не приводить их содержание в исполнение в автоматизированных приборах. Такое распознавание недостоверных дейтаграмм описывается далее со ссылкой на фиг.2-5.

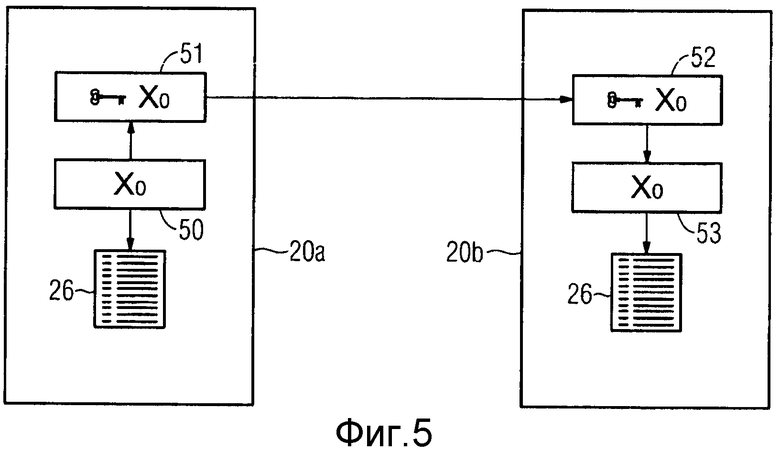

На фиг.2 показан первый автоматизированный прибор 20а и второй автоматизированный прибор 20b не показанной более подробно автоматизированной установки. Автоматизированные приборы 20а и 20b имеют по существу ту же самую структуру. Поэтому они описываются далее на примере только автоматизированного прибора 20а.

Автоматизированный прибор 20а имеет управляющее устройство 21, которое включает в себя вычислительное устройство 22, запоминающее устройство 23 и модуль 24 защиты. Вычислительное устройство 22 может представлять собой, например, микропроцессор, например CPU (центральный процессорный блок). Запоминающее устройство 23 может быть образовано любой формой памяти данных для записи и считывания (например, флэш-память). Модуль 24 защиты только для иллюстративных целей показан отдельно и обычно образован программным обеспечением, которое приводится в исполнение вычислительным устройством 22. Вычислительное устройство 22, запоминающее устройство 23 и модуль 24 защиты между собой соединены внутренней коммуникационной шиной 25 для обмена данными. Кроме того, управляющее устройство 21 имеет список 26 последовательности секретных цепочек символов, которая либо сохранена в отдельном запоминающем устройстве, либо в запоминающем устройстве 23. Оба автоматизированных прибора 20а и 20b имеют идентичные списки 26 с последовательностями секретных цепочек символов. Такие идентичные списки обозначаются как пары списков.

Управляющее устройство 21 для обмена данными связано с коммуникационным устройством 27. Коммуникационное устройство 27 выполнено с возможностью передачи и приема дейтаграмм «TEL» через коммуникационное соединение 28, которое предусмотрено между автоматизированными приборами 20а и 20b.

Последовательность секретных цепочек символов, содержащаяся в каждом списке 26 пары списков, генерируется в обоих автоматизированных приборах 20а и 20b, исходя из выходной цепочки символов Х0, соответствующим образом, при этом сначала из выходной цепочки символов Х0 посредством применения односторонней функции, например хэш-функции Н(Х), формируется первая секретная цепочка символов

Х1=Н(Х0).

Посредством повторного применения односторонней функции, из этой первой секретной цепочки символов Х1 формируется вторая секретная цепочка символов

Х2=Н(Х1)=Н(Н(Х0)).

Это повторное применение односторонней функции к соответствующей последней вычисленной секретной цепочке символов повторяется до тех пор, пока последовательность не охватит заранее установленное число секретных цепочек символов. Последняя в последовательности секретная цепочка символов Xm определяется, следовательно, согласно

Xm=Н(Xm-1).

Дополнительно к отдельным секретным цепочкам символов список 26 также может включать в себя соотнесенное с соответствующей секретной цепочкой символов значение n индекса, которое указывает позицию в последовательности секретных цепочек символов, в которой находится определенная цепочка символов. В простейшем случае это значение n индекса может представлять собой сквозную нумерацию секретных цепочек символов.

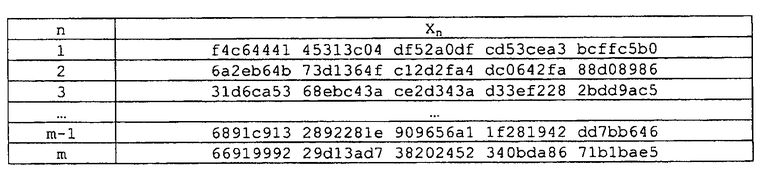

Только для примера в последующем описании приведен пример выполнения списка 26 со значением n индекса и соответствующей ему секретной цепочки символов Xn, которая была сгенерирована из выходной цепочки символов «НАЧАЛЬНОЕ_ЗНАЧЕНИЕ» с применением односторонней функции, согласно алгоритму хэширования SHA-1:

При генерации последовательности секретных цепочек символов выходная цепочка символов Х0 может либо добавляться к последовательности, либо - как в приведенном в таблице примере - исключаться из нее.

За счет того, что применяемая односторонняя функция представляет неинвертируемое, то есть необратимое, соответствие входного значения целевому значению, невозможно из последующей секретной цепочки символов в последовательности вывести предшествующую секретную цепочку символов.

При совместном рассмотрении фиг.2 и 3 будет описана защищенная от манипулирования передача дейтаграмм между автоматизированными приборами 20а и 20b.

Способ начинается в первом автоматизированном приборе 20а с инициирования посылки дейтаграммы на этапе 30 способа. На следующем этапе 31 генерируется содержание отсылаемой дейтаграммы. На следующем этапе 32 способа в первом автоматизированном приборе 20а из списка 26 с последовательностью секретных цепочек символов выбирается секретная цепочка символов, например, цепочка символов на n-ом месте последовательности. С применением по меньшей мере одного фрагмента данных отсылаемой дейтаграммы и выбранной секретной цепочки символов Xn, посредством другой однонаправленной функции, например, так называемой HMAC-функции (HMAC = код аутентификации хэш-сообщения), генерируется контрольный код, который на этапе 33 присоединяется к отсылаемой дейтаграмме.

На этапе 34 дейтаграмма передается от первого автоматизированного прибора 20а ко второму автоматизированному прибору 20b, который на этапе 35 принимает дейтаграмму.

Чтобы исключить, что на участке передачи между обоими автоматизированными приборами 20а и 20b происходит ошибка передачи или манипулирование дейтаграммой, второй автоматизированный прибор 20b на следующем этапе 36 способа с применением той же самой однонаправленной функции, которая применялась первым автоматизированным прибором 20а для определения контрольного кода на этапе 32, определяет сравнительный контрольный код. Этот сравнительный контрольный код определяется с применением по меньшей мере фрагмента данных принятой дейтаграммы и считанной из списка 26 второго автоматизированного прибора 20b секретной цепочки символов Xn.

Так как оба списка 26 в автоматизированных приборах 20а и 20b генерировались на основе того же самого выходного значения Х0 и, таким образом, являются идентичными, также секретная цепочка символов Xn, которая применяется для формирования сравнительного контрольного кода, совпадает с секретной цепочкой символов Xn, которая применялась в первом автоматизированном приборе 20а для формирования контрольного кода.

На этапе 37 контрольный код принятой дейтаграммы сравнивается с определенным на этапе 36 сравнительным контрольным кодом. Если на следующем этапе 38 распознается, что сравнительный контрольный код совпадает с контрольным кодом, то принятая дейтаграмма на этапе 39а классифицируется как достоверная, так как совпадающий с контрольным кодом сравнительный контрольный код получается только тогда, когда также фрагмент данных дейтаграммы остается неизмененным.

Если, напротив, на этапе 38 способа устанавливается, что сравнительный контрольный код отличается от контрольного кода, то делается вывод об измененном фрагменте данных дейтаграммы, и на этапе 39b принятая дейтаграмма отбрасывается как недействительная. Только при дейтаграмме, классифицированной как достоверная, во втором автоматизированном приборе 20b содержащиеся во фрагменте данных измеренные значения или сообщения принимаются как действительные, или, при обстоятельствах, содержащееся во фрагменте данных указание выполняется.

С помощью описанного со ссылкой на фиг.3 способа может, с одной стороны, гарантироваться, что передаваемая дейтаграмма не подвергнута манипулированию, т.е. не изменена в канале передачи (так называемая атака методом перехвата сообщений и подмены ключей). С другой стороны, может предотвращаться, что введенная третьей стороной в канал передачи между обоими автоматизированными приборами 20а и 20b дейтаграмма вторым автоматизированным прибором 20b классифицировалась бы как достоверная, так как вводящий искаженную дейтаграмму взломщик не располагает необходимой информацией о применяемой для этого секретной цепочке символов, чтобы генерировать корректный контрольный код для дейтаграммы.

Безопасность может быть дополнительно повышена за счет того, что цепочки символов, выбираемые для соответствующих передач данных дейтаграмм, выбираются в обратном порядке последовательности из списка 26, то есть, например, после передачи дейтаграммы с контрольным кодом, который генерирован с применением секретной цепочки символов Xn, в последующей передаче дейтаграммы осуществляется применение секретной цепочки символов, которая предшествует секретной цепочке символов Xn, например, Xn-1 или Xn-2. Чтобы гарантировать по возможности эффективное использование списка, предлагается всегда применять цепочку символов, непосредственно предшествующую последней примененной секретной цепочке символов (таким образом, сначала Xn, затем Xn-1, затем Xn-2 и т.д.).

Для того чтобы безопасность передачи данных еще более повысить, может предусматриваться, что для направления передачи и приема поддерживаются различные пары списков с последовательностями секретных цепочек символов, так что при передаче дейтаграммы от первого автоматизированного прибора 20а ко второму автоматизированному прибору 20b используется другая из пары списков, чем при обратной передаче от второго автоматизированного прибора 20b к первому автоматизированному прибору 20а.

Кроме того, при автоматизированных установках с более чем двумя автоматизированными приборами является выгодным, если для коммуникации между соответствующими двумя смежными автоматизированными приборами применяется соответствующая собственная пара списков, так что каждый канал передачи между двумя автоматизированными приборами защищен по меньшей мере одной собственной парой списков с секретными цепочками символов.

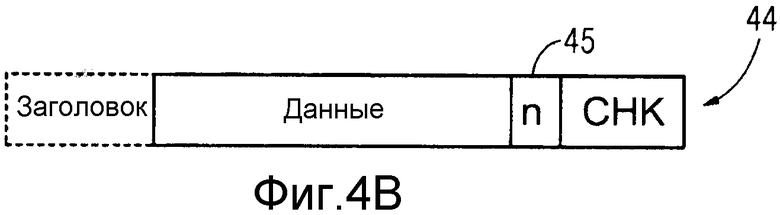

На фиг.4А для примера показана структура передаваемой дейтаграммы. Представленная дейтаграмма 40 содержит фрагмент данных 41 «ДАННЫЕ», который содержит собственно информацию, которая должна передаваться с дейтаграммой. К фрагменту данных 41 присоединен контрольный код 42 «CHK», который сгенерирован с применением по меньшей мере фрагмента данных 41 и считанной из списка 26 секретной цепочки символов Xn. При необходимости дейтаграмма также может содержать так называемый заголовочный фрагмент 43 «ЗАГОЛОВОК», который может содержать, например, отправителя и получателя дейтаграммы, а также другие коммуникационно-релевантные параметры. В этом случае также возможно, что контрольный код 42 генерируется не только с единственным применением фрагмента данных 41, но для этого также применяется заголовочный фрагмент 43.

На фиг.4В для примера показана дейтаграмма 44, которая наряду с фрагментом данных «ДАННЫЕ» и контрольным кодом «СНК», а также, при необходимости, с заголовочным фрагментом «ЗАГОЛОВОК» также содержит значение n индекса в индексном фрагменте 45, которое обозначает место в последовательности, в котором находится цепочка символов Xn, применяемая для контрольного кода дейтаграммы в первом автоматизированном приборе 20а, чтобы облегчить принимающему автоматизированному прибору 20b выбор соответствующей секретной цепочки символов Xn. При необходимости контрольный код «СНК» может также генерироваться с применением блока значений индекса.

Значение n индекса может, в отличие от фиг.4В, также содержаться в заголовочном фрагменте «ЗАГОЛОВОК», в контрольном коде «СНК» или во фрагменте данных «ДАННЫЕ».

Поскольку, как объясняется, структура дейтаграммы может устанавливаться любым образом, необходимо, чтобы оба автоматизированных прибора 20а и 20b применяли одинаковые предписания для формирования контрольного кода или сравнительного контрольного кода.

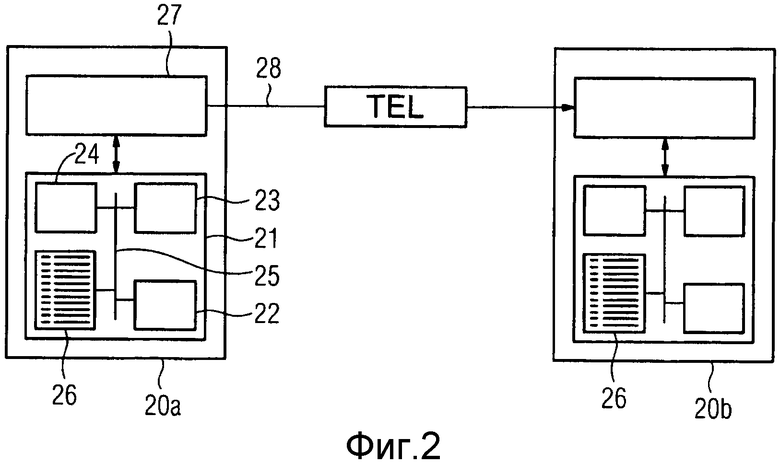

Наконец, фиг.5 показывает способ формирования пары списков со списками 26 в обоих автоматизированных приборах 20а и 20b. Для этого на первом этапе 50 в первом автоматизированном приборе 20а генерируется случайная выходная цепочка символов Х0. На следующем этапе 51 эта секретная выходная цепочка символов Х0 зашифровывается с помощью открытого ключа второго автоматизированного прибора 20b и передается на второй автоматизированный прибор 20b.

Второй автоматизированный прибор 20b принимает на этапе 52 зашифрованную случайную выходную цепочку символов Х0 и расшифровывает ее с применением своего секретного ключа на этапе 53, так что также в автоматизированном приборе 20b секретная выходная цепочка символов Х0 имеется в открытой форме.

Исходя из этой выходной цепочки символов Х0, в обоих автоматизированных приборах 20а и 20b могут генерироваться идентичные списки с последовательностями секретных цепочек символов, если для обоих автоматизированных приборов 20а и 20b максимальное число m секретных цепочек символов установлено согласованным образом. При использовании способа обеспечивается то, что, самое позднее, после применения последней секретной цепочки символов из списка 26 генерируется новая пара списков для автоматизированных приборов 20а и 20b. Для этого можно, например, заново генерировать случайную выходную цепочку символов Х0 в одном из автоматизированных приборов и в зашифрованной форме передать на другой автоматизированный прибор. Тем самым всегда в распоряжении имеется достаточно много секретных цепочек символов для использования для передачи дейтаграмм.

С помощью описанного способа действий можно устанавливать целостность передаваемой дейтаграммы особенно просто, то есть без заметно повышенной вычислительной нагрузки автоматизированных приборов 20а и 20b, так как для проверки целостности должен генерироваться только сравнительный контрольный код, и этот код должен сравниваться с принятым контрольным кодом дейтаграммы. Тем самым генерируется заметно меньшая вычислительная нагрузка в автоматизированных приборах, чем при цифровой сигнатуре дейтаграммы с PKI-ключом, применяемой ко всем дейтаграммам.

| название | год | авторы | номер документа |

|---|---|---|---|

| РАСШИРЕННАЯ АВТОМАТИЗИРОВАННАЯ СИСТЕМА ЭНЕРГОСНАБЖЕНИЯ | 2009 |

|

RU2514208C2 |

| СПОСОБ ФУНКЦИОНИРОВАНИЯ ЭНЕРГЕТИЧЕСКОЙ АВТОМАТИЗИРОВАННОЙ СИСТЕМЫ И ЭНЕРГЕТИЧЕСКАЯ АВТОМАТИЗИРОВАННАЯ СИСТЕМА | 2010 |

|

RU2520942C2 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2018 |

|

RU2695050C1 |

| СПОСОБ ПАРАЛЛЕЛЬНОЙ ПЕРЕДАЧИ ЦЕЛЕВЫХ ДАННЫХ С ГРУППЫ РОБОТОТЕХНИЧЕСКИХ СРЕДСТВ НА ПУНКТ УПРАВЛЕНИЯ В УСЛОВИЯХ ДЕСТАБИЛИЗИРУЮЩИХ ВОЗДЕЙСТВИЙ | 2024 |

|

RU2832569C1 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2018 |

|

RU2684492C1 |

| ПЕРЕДАЧА С ИЗБЫТОЧНОСТЬЮ ТЕЛЕГРАММ ДАННЫХ В СЕТЯХ СВЯЗИ С КОЛЬЦЕВОЙ ТОПОЛОГИЕЙ | 2014 |

|

RU2668525C2 |

| СХЕМА УПРАВЛЕНИЯ ДЛЯ ЭЛЕКТРОМАГНИТНОГО РЕЛЕ | 2010 |

|

RU2553274C2 |

| ПОМЕХОУСТОЙЧИВАЯ ПЕРЕДАЧА ДЕЙТАГРАММ В СЕТИ СВЯЗИ | 2012 |

|

RU2609074C2 |

| Способ проверки неразрывности передачи данных между главным входным блоком и главным выходным блоком | 2015 |

|

RU2677454C1 |

| СИСТЕМА СВЯЗИ И СПОСОБ СОЗДАНИЯ ИНФОРМАЦИИ ТОПОЛОГИИ | 2010 |

|

RU2522029C2 |

Изобретение относится к способу передачи дейтаграммы между автоматизированными приборами автоматизированных установок. Для того чтобы передачу дейтаграмм между автоматизированными приборами (20а, 20b) с применением сравнительно незначительной вычислительной мощности защитить от ошибок или манипуляций, предлагается сгенерировать согласованные списки (26) с последовательностями секретных цепочек символов в обоих автоматизированных приборах (20а, 20b), для дейтаграммы с помощью одной из секретных цепочек последовательностей генерируется контрольный код. Контрольный код в принимающем автоматизированном приборе (20b) сравнивается со сравнительным контрольным кодом, который также генерируется с помощью секретной цепочки символов. Дейтаграмма классифицируется как достоверная, если контрольный код совпадает со сравнительным контрольным кодом. Технический результат изобретения заключается в защите передачи дейтаграмм от ошибок передачи и манипуляций третьих сторон при невысоких требованиях к вычислительной мощности автоматизированных приборов. 3 н. и 14 з.п. ф-лы, 5 ил.

1. Способ передачи дейтаграммы от первого автоматизированного прибора (20а) автоматизированной установки ко второму автоматизированному прибору (20b) автоматизированной установки, при котором выполняются следующие этапы:

генерирование согласованных списков (26) с последовательностями секретных цепочек символов в обоих автоматизированных приборах (20а, 20b), причем последовательность из известной обоим автоматизированным приборам (20а, 20b) секретной выходной цепочки символов генерируется посредством многократного применения однонаправленной функции таким образом, что из соответствующей секретной цепочки символов, предшествующей в последовательности, посредством однонаправленной функции генерируется следующая в последовательности секретная цепочка символов;

генерирование в первом автоматизированном приборе (20а) дейтаграммы, которая содержит фрагмент данных и контрольный код, причем контрольный код генерируется с применением по меньшей мере фрагмента данных и секретной цепочки символов, приведенной в списке первого автоматизированного прибора (20а) на n-ом месте последовательности;

передача дейтаграммы на второй автоматизированный прибор (20b);

генерирование сравнительного контрольного кода с применением по меньшей мере фрагмента данных принятой дейтаграммы и секретной цепочки символов, приведенной в списке второго автоматизированного прибора (20b) на n-ом месте последовательности;

сравнение контрольного кода принятой дейтаграммы со сравнительным контрольным кодом; и

классифицирование принятой дейтаграммы как достоверной, если контрольный код совпадает со сравнительным контрольным кодом.

2. Способ по п.1, отличающийся тем, что

дейтаграмма отвергается как недействительная, если контрольный код отклоняется от сравнительного контрольного кода.

3. Способ по п.1 или 2, отличающийся тем, что

контрольный код и сравнительный контрольный код также генерируются с применением однонаправленной функции.

4. Способ по п.1 или 2, отличающийся тем, что

при каждой дополнительной передаче дейтаграммы генерируется контрольный код и сравнительный контрольный код с такой секретной цепочкой символов, которая предшествует секретной цепочке символов, примененной в соответствующей последней передаче дейтаграммы, в последовательности.

5. Способ по п.4, отличающийся тем, что

применяется такая секретная цепочка символов, которая непосредственно предшествует секретной цепочке символов, примененной при последней передаче дейтаграммы, в последовательности.

6. Способ по п.1 или 2, отличающийся тем, что сгенерированная в первом автоматизированном приборе (20а) дейтаграмма также включает в себя значение индекса, которое указывает, на каком месте в последовательности стоит секретная цепочка символов, примененная для контрольного кода этой дейтаграммы.

7. Способ по п.4, отличающийся тем, что

сгенерированная в первом автоматизированном приборе (20а) дейтаграмма также включает в себя значение индекса, которое указывает, на каком месте в последовательности стоит секретная цепочка символов, примененная для контрольного кода этой дейтаграммы.

8. Способ по п.5, отличающийся тем, что

сгенерированная в первом автоматизированном приборе (20а) дейтаграмма также включает в себя значение индекса, которое указывает, на каком месте в последовательности стоит секретная цепочка символов, примененная для контрольного кода этой дейтаграммы.

9. Способ по п.6, отличающийся тем, что

второй автоматизированный прибор (20b) из принятой дейтаграммы считывает значение индекса и для формирования сравнительного контрольного кода применяет ту секретную цепочку символов, которая стоит в месте последовательности, указанном посредством значения индекса.

10. Способ по п.7, отличающийся тем, что

второй автоматизированный прибор (20b) из принятой дейтаграммы считывает значение индекса и для формирования сравнительного контрольного кода применяет ту секретную цепочку символов, которая стоит в месте последовательности, указанном посредством значения индекса.

11. Способ по п.8, отличающийся тем, что

второй автоматизированный прибор (20b) из принятой дейтаграммы считывает значение индекса и для формирования сравнительного контрольного кода применяет ту секретную цепочку символов, которая стоит в месте последовательности, указанном посредством значения индекса.

12. Способ по п.1 или 2, отличающийся тем, что при передаче дейтаграммы от первого автоматизированного прибора (20а) ко второму автоматизированному прибору (20b) применяются другие списки с последовательностями секретных цепочек символов, чем при передаче дейтаграммы от второго автоматизированного прибора (20b) к первому автоматизированному прибору (20а).

13. Способ по п.1 или 2, отличающийся тем, что секретная выходная цепочка символов в одном из обоих автоматизированных приборов (20а, 20b) генерируется случайным образом и в зашифрованной форме передается к другому автоматизированному прибору (20b, 20а).

14. Способ п.1 или 2, отличающийся тем, что после применения последней приведенной в последовательности секретной выходной цепочки символов, которая еще не была применена для формирования контрольного кода и сравнительного контрольного кода, в обоих автоматизированных приборах (20а, 20b) генерируется новая последовательность секретных цепочек символов с применением новой выходной цепочки символов.

15. Автоматизированный прибор (20а) с управляющим устройством (21) и коммуникационным устройством (27), которое выполнено с возможностью передачи дейтаграмм посредством коммуникационного соединения (28) на второй автоматизированный прибор (20b),

отличающийся тем, что

управляющее устройство (21) выполнено с возможностью осуществления способа по любому из предыдущих пунктов.

16. Автоматизированный прибор по п.15, отличающийся тем, что

он представляет собой автоматизированный прибор для автоматизированной установки электрической сети энергоснабжения.

17. Автоматизированная установка с по меньшей мере двумя автоматизированными приборами, которые соединены между собой для передачи дейтаграмм через коммуникационное соединение и выполнены согласно любому из пп.15 и 16.

| СПОСОБ И УСТРОЙСТВО ДЛЯ ОБЕСПЕЧЕНИЯ ЗАЩИТЫ В СИСТЕМЕ ОБРАБОТКИ ДАННЫХ | 2002 |

|

RU2333608C2 |

| US 2006123226 A1, 08.06.2006 | |||

| US 2005036616 A1, 17.02.2005 | |||

| US 6721890 В1, 13.04.2004. | |||

Авторы

Даты

2013-08-27—Публикация

2009-06-23—Подача