Область техники, к которой относится изобретение

Изобретение относится к области сетевых информационных технологий и может быть использовано в системах передачи данных с группы робототехнических средств на пункт управления, с целью повышения оперативности передачи целевых данных получателю в условиях дестабилизирующих воздействий и случайных помех.

Уровень техники

Тенденция развития робототехники связана с применением нескольких робототехнических средств (РТС) с пунктом управления, объединенных в единую информационно-коммуникационную сеть, что дает преимущества в обеспечении оперативности передачи данных конечному получателю пункта управления, в условиях экспоненциального роста объема обрабатываемых данных, передаваемых в условиях ограниченной пропускной способности радиоканалов, дестабилизирующих воздействий и случайных помех, что подтверждается увеличением количества и сложностью решаемых задач, возложенных на современные робототехнические комплексы [Половко С.А. Перспективы применения гибридных групп мобильных роботов специального назначения / С.А. Половко, А.В. Попов. // Труды Международной научно-технической конференции «Экстремальная робототехника и конверсионные тенденции». - 2018. - С. 25-33]. При этом, организация топологии радиосети связи группы РТС накладывает определенные ограничения на процедуры маршрутизации данных, для борьбы с которыми предлагается использование технологии построения самоорганизующихся MANET (Mobile Ad-Hoc Networks) [Кучерявый А.Е. Интернет вещей // Электросвязь. - 2013. - №1 -С. 21-24] и FANET (Flying Ad-Hoc Networks) сетей [Bekmezcil. Flying ad-hoc networks (FANETs): Asurvey / I.Bekmezci, O.K.Sahingoz, and, S.Temel // Ad Hoc Networks,vol. 11, no.3, pp. 1254-1270, May 2013], [Леонов, A.B. Экспериментальная оценка возможности использования алгоритма муравьиной колонии AntHocNet для решения задачи маршрутизации в FANET / А.В. Леонов // Научно-технические ведомости Санкт-Петербургского государственного политехнического университета. Информатика. Телекоммуникации. Управление. - 2017. - Т. 10, №1. - С. 7-26].

Увеличение числа РТС в группе, объема обрабатываемых и передаваемых данных в условиях дестабилизирующих воздействий и случайных помех приводит к необходимости решения задач борьбы с последствиями реализации данных воздействий и помех на группу РТС, радиоканалы между ними и пунктом управления. Применение методов резервирования, распределенного хранения и избыточного помехоустойчивого кодирования данных, при организации взаимодействия нескольких РТС, связанных в единую информационно-коммуникационную сеть с пунктом управления, являются известными подходами к решению вышеуказанных задач [Самойленко, Д. В. Обеспечение целостности информации в автономной группе беспилотных летательных аппаратов методами модулярной арифметики / Д.В. Самойленко, О.А. Финько // Наука. Инновации. Технологии. - 2016. - №4. - С. 77-90].

а) описание аналогов

Известен способ кодирования/декодирования пространственно-временного блочного кода в системе мобильной связи, использующей схему с многими входами и многими выходами [Патент РФ №2341021, 2008 г.]. В данном способе, с помощью матрицы предварительного кодирования, обеспечивается возможность полного разнесения и полной скорости вычислений при минимизации сложности и объема вычислений.

Недостатком данного изобретения является увеличение количества операций в блоке пространственно-временного кодирования для обработки матрицы предварительного кодирования. При этом в некоторых вариантах предложенного способа часть антенн при передаче сигнала не используется, что увеличивает вероятность возникновения замираний на приемной стороне, негативно влияющих на оперативность передачи данных, применительно к РТС.

Известен способ сегментации блока кода в зависимости от выбора базовой матрицы ldpc [Патент РФ №2720950, 2018 г.], заключающийся в кодирование данных за счет турбокода с фиксированной исходной скоростью кодирования, последовательные биты и два набора битов четности передаются в перемежитель подблока данных и сохраняются в определенном порядке в кольцевом буфере. Для передачи требуемого количества битов из кольцевого буфера может быть использовано согласование скорости передачи/или гибридный автоматический запрос на повторение передачи с возрастающей избыточностью.

Недостатками данного способа, относительно его применения в РТС, являются сложность алгоритмов вычисления и высокая избыточность, при которой задействуется большое количество вычислительных ресурсов, что снижает оперативность передачи данных на пункт управления.

Известен способ динамической кластеризации воздушных одноранговых сетей с балансировкой нагрузки [G.Asaamoning, Р.Mendes, N.Magaia A Dynamic Clustering Mechanism With Load-Balancing for Flying Ad Hoc Networks. IEEE Access. PP(99). 1-1. 10.1109/ACCESS.2021.3130417 https://www.researchgate.net/publication/356485778_A_Dynamic_Clustering_Mehanism_With_LoadBalancing_for_Flying_Ad_Hoc_Networks (дата обращения: 26.05.2024)], заключающийся в том, что группы РТС, функционирующие в определенной географической зоне, группируются в кластеры. В каждом кластере с помощью алгоритма «Политической оптимизации» выбираются два лидера (основной и запасной). Они выступают в роли шлюза в своем кластере, а также разделяют нагрузку трафика с помощью энтропийной функции Шеннона. Обмен данными между кластерами реализуется через лидеров. Они же взаимодействуют с наземными базовыми станциями и с РТС в их собственных кластерах.

Недостатком данного способа является: низкая помехоустойчивость воздушной одноранговой сети в условиях воздействия дестабилизирующих факторов, которые могут привести к потере РТС с хранимой на нем информацией, к ошибкам и/или утрате части (пакетов) передаваемых данных. Скорость передачи данных ограниченна скоростью в каналах связи между лидерами в смежных кластерах. К тому же передача данных через общий шлюз (лидер кластера) предусматривает последовательную передачу данных по каналам связи между лидерами, что приводит к задержкам, которые снижают оперативность передачи данных от группы РТС на наземную базовую станцию - пункт управления.

б) описание ближайшего аналога (прототипа)

Наиболее близким по технической сущности к заявленному изобретению (прототипом) является «Способ параллельной передачи данных в самоорганизующихся радиосетях групп робототехнических средств» [Патент РФ №2789978, 2022 г.].

В рассматриваемом способе технический результат достигается за счет фрагментации группы РТС на кластеры, в каждом кластере назначается лидер управления связью, который вычисляет маршруты передачи данных от группы до конечного получателя - отдельного РТС. Размещенные в запоминающих устройствах РТС данные подвергаются процедуре избыточного кодирования на представительском уровне эталонной модели взаимодействия открытых систем, на выходе которой образуется избыточное кодовое слово, содержащее избыточные данные. Далее полученные данные равномерно распределяются в группе РТС и собираются на конечном получателе - отдельном РТС в виде другого избыточного кодового слова. На приемной стороне, на представительском уровне эталонной модели взаимодействия открытых систем, выполняют процедуру декодирования принятого избыточного кодового слова, при необходимости восстанавливают ошибочные или стертые данные, где после отбрасывания избыточных данных получают восстановленные целевые данные, которые в итоге образуют массив целевых данных группы РТС.

Недостатком данного способа являются накладываемые ограничения при выборе количества РТС в группе, приводящего к увеличению общего количества задействованных РТС, а также применение рассматриваемого способа осуществляется за счет вычислительных мощностей РТС, которые ограничены летными характеристиками (габариты, полезная нагрузка и пр.), что может приводить к замираниям при передаче и потерям данных при обработке их большого объема в условиях ограниченных вычислительных возможностей РТС, что снижает оперативность передачи данных на пункт управления.

Раскрытие сущности изобретения

а) технический результат, на достижение которого направлено изобретение

Технический результат предлагаемого изобретения направлен на повышение оперативности передачи целевых данных с группы робототехнических средств на пункт управления в условиях дестабилизирующих воздействий и случайных помех.

б) совокупность существенных признаков

Для достижения заявленного технического результата в известном способе пакетной передачи цифровой информации, заключающемся в том, что в группе, содержащей п робототехнических средств, назначается лидер управления связью, в запоминающих устройствах робототехнических средств  размещаются целевые данные

размещаются целевые данные  соответственно, каждые из которых разбиваются на блоки

соответственно, каждые из которых разбиваются на блоки  где i - номер соответствующего робототехнического средства.

где i - номер соответствующего робототехнического средства.

Дополнительно, на основе блоков целевых данных

формируются информационные блоки

формируются информационные блоки  где

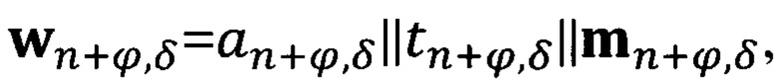

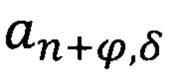

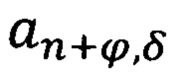

где  - адресная часть,

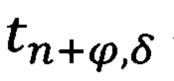

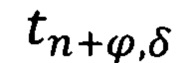

- адресная часть,  - временная метка

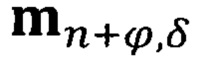

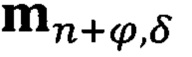

- временная метка  в совокупности каждый набор

в совокупности каждый набор  интерпретируются как безызбыточная информационная кодовая комбинация

интерпретируются как безызбыточная информационная кодовая комбинация  где

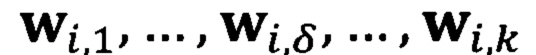

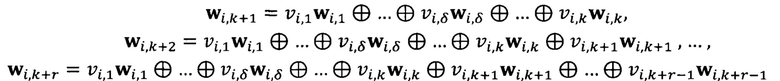

где  - являются векторными представлениями кодовых символов этой кодовой комбинации, которые, на этапе выполнения первой процедуры избыточного кодирования, подвергаются процедуре избыточного кодирования на сетевом уровне эталонной модели взаимодействия открытых систем, заключающейся в вычислении выражений

- являются векторными представлениями кодовых символов этой кодовой комбинации, которые, на этапе выполнения первой процедуры избыточного кодирования, подвергаются процедуре избыточного кодирования на сетевом уровне эталонной модели взаимодействия открытых систем, заключающейся в вычислении выражений

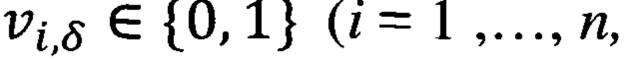

над полем Галуа характеристики 2, коэффициенты

над полем Галуа характеристики 2, коэффициенты  - являются элементами проверочной матрицы линейного кода, таким образом, результатом первой процедуры избыточного кодирования являются избыточные кодовые комбинации

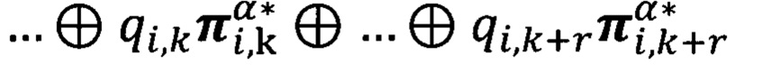

- являются элементами проверочной матрицы линейного кода, таким образом, результатом первой процедуры избыточного кодирования являются избыточные кодовые комбинации  далее для каждого фрагмента кодовых комбинаций

далее для каждого фрагмента кодовых комбинаций  вырабатывается имитовставка

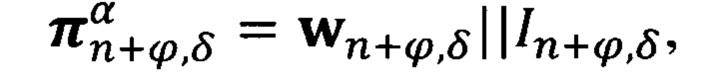

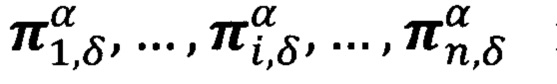

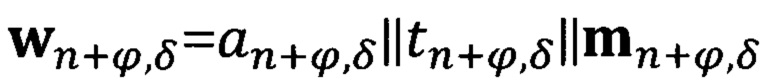

вырабатывается имитовставка  на секретном ключе key, далее формируются пакеты целевых данных

на секретном ключе key, далее формируются пакеты целевых данных

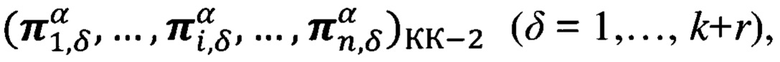

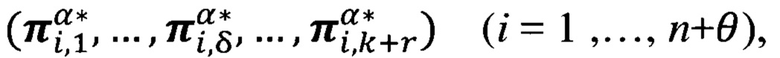

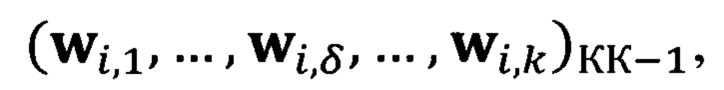

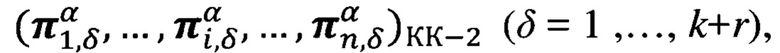

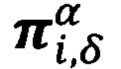

совокупность которых представляется векторами

совокупность которых представляется векторами

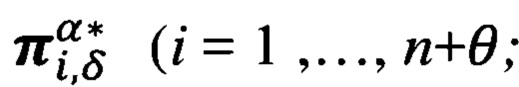

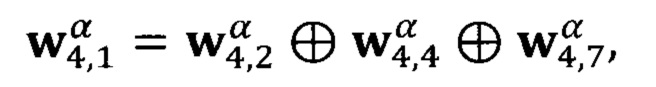

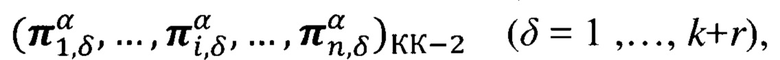

На этапе перераспределения данных, по параллельным физически независимым маршрутам информационно-коммуникационной сети пакеты целевых данных  перераспределяются между n робототехническими средствами, при этом записанные ранее пакеты заменяются на пакеты, полученные от других робототехнических средств группы, где один из ранее записанных пакетов оставляется неизменным. Посредством процедуры перераспределения пакетов формируются новые избыточные кодовые комбинации

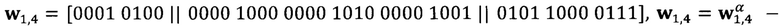

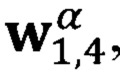

перераспределяются между n робототехническими средствами, при этом записанные ранее пакеты заменяются на пакеты, полученные от других робототехнических средств группы, где один из ранее записанных пакетов оставляется неизменным. Посредством процедуры перераспределения пакетов формируются новые избыточные кодовые комбинации  где индекс «а» означает, что

где индекс «а» означает, что  являются элементами новых кодовых комбинаций.

являются элементами новых кодовых комбинаций.

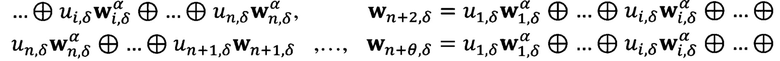

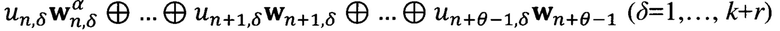

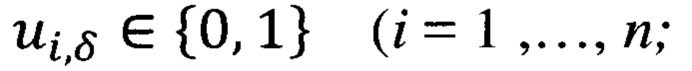

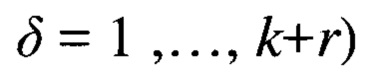

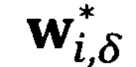

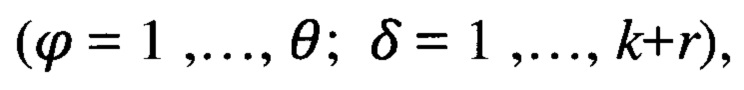

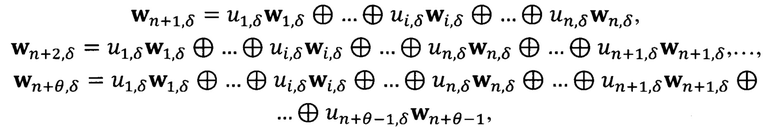

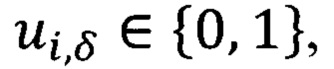

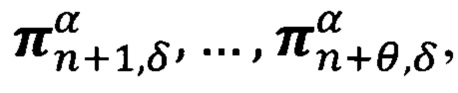

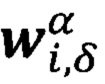

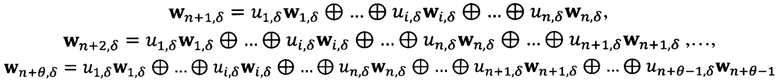

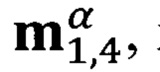

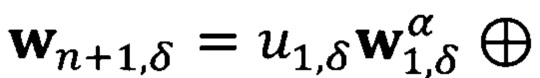

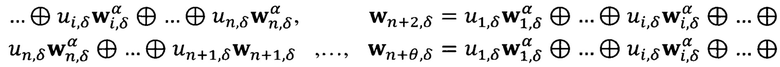

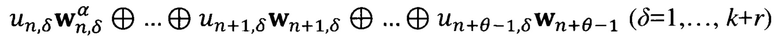

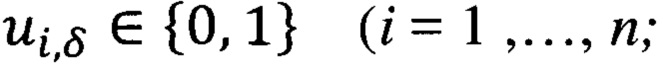

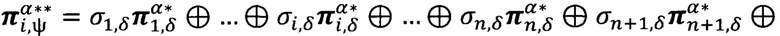

Далее, на этапе второй процедуры избыточного кодирования, вычисляют из сформированных новых избыточных кодовых комбинаций контрольные информационные блоки данных  где θ - количество избыточных данных при выполнении второй процедуры избыточного кодирования, путем вычисления выражений

где θ - количество избыточных данных при выполнении второй процедуры избыточного кодирования, путем вычисления выражений

над полем Галуа характеристики 2, где коэффициенты

над полем Галуа характеристики 2, где коэффициенты

являются элементами проверочной матрицы линейного кода, для вычисленных контрольных информационных блоков данных

являются элементами проверочной матрицы линейного кода, для вычисленных контрольных информационных блоков данных  где

где  - адресная часть,

- адресная часть,  - временная метка,

- временная метка,  - вычисленные в результате второй процедуры избыточного кодирования контрольные данные

- вычисленные в результате второй процедуры избыточного кодирования контрольные данные  вырабатываются имитовставки

вырабатываются имитовставки  на секретном ключе key, формируются контрольные пакеты целевых данных

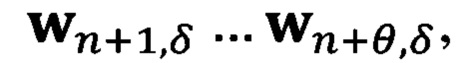

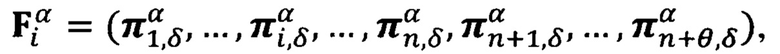

на секретном ключе key, формируются контрольные пакеты целевых данных  последовательности пакетов

последовательности пакетов  представляются векторами целевых данных

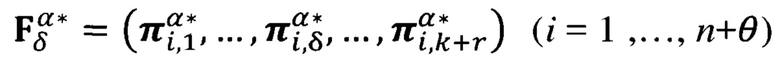

представляются векторами целевых данных

таким образом, результатом второй процедуры избыточного кодирования являются избыточные кодовые комбинации

таким образом, результатом второй процедуры избыточного кодирования являются избыточные кодовые комбинации  сохраняемые в запоминающих устройствах робототехнических средств в которых осуществлялась процедура их формирования.

сохраняемые в запоминающих устройствах робототехнических средств в которых осуществлялась процедура их формирования.

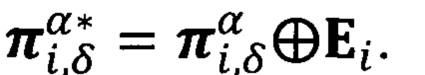

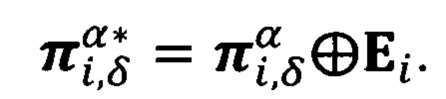

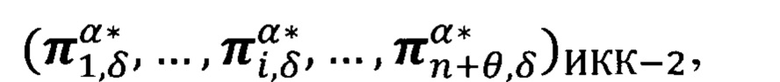

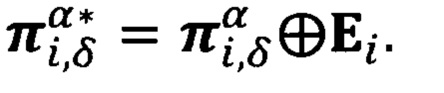

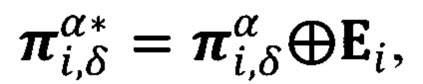

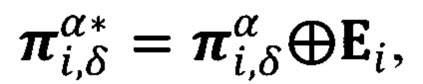

Далее, осуществляется процесс параллельно-последовательной передачи пакетов целевых данных  на пункт управления по физически независимым маршрутам информационно-коммуникационной сети, на которую оказывают влияние внешние дестабилизирующие воздействия Ei, включая отказы и преднамеренные повреждения робототехнических средств, формируя при этом пакеты принятых данных

на пункт управления по физически независимым маршрутам информационно-коммуникационной сети, на которую оказывают влияние внешние дестабилизирующие воздействия Ei, включая отказы и преднамеренные повреждения робототехнических средств, формируя при этом пакеты принятых данных

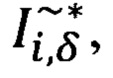

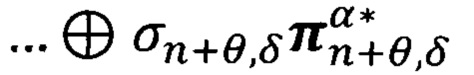

Далее в пункте управления осуществляется процедура контроля целостности принимаемых избыточных кодовых комбинаций  на основе контроля имитовставки, где символ «*» означает элементы избыточных кодовых комбинаций, полученных в результате передачи целевых данных по информационно-коммуникационной сети от группы робототехнических средств на пункт управления.

на основе контроля имитовставки, где символ «*» означает элементы избыточных кодовых комбинаций, полученных в результате передачи целевых данных по информационно-коммуникационной сети от группы робототехнических средств на пункт управления.

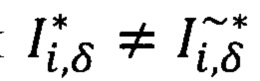

Процедура контроля целостности заключается в сравнении значений полученных имитовставок  со значениями выработанных имитовставок

со значениями выработанных имитовставок  вычисленных от полученных данных

вычисленных от полученных данных  в пакетах

в пакетах

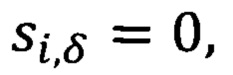

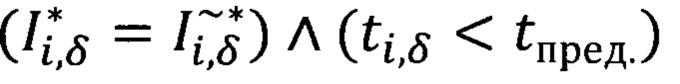

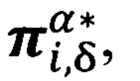

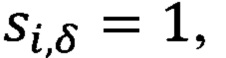

при

при  целостность принятых пакетов целевых данных считается нарушенной и пакеты стираются, далее формируются векторы принятых целевых данных

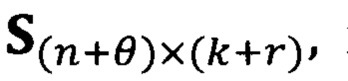

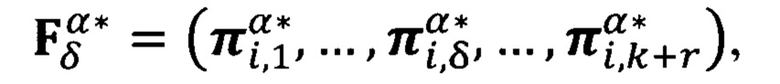

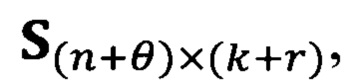

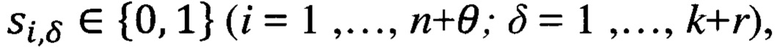

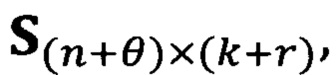

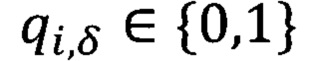

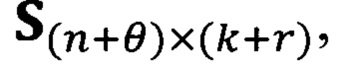

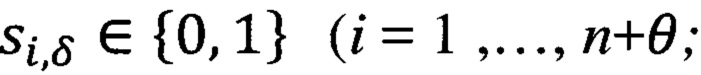

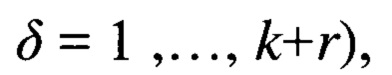

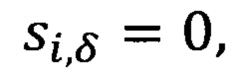

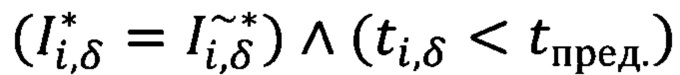

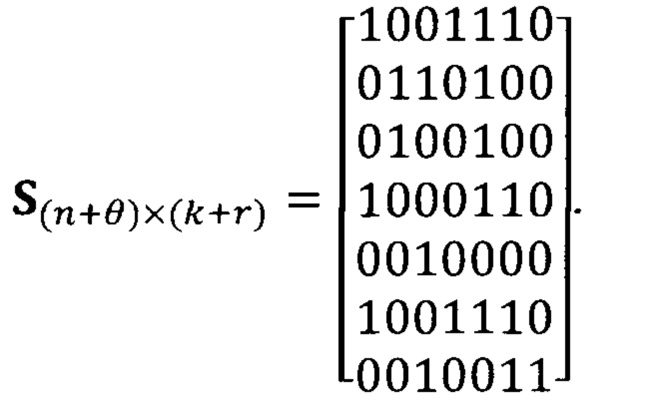

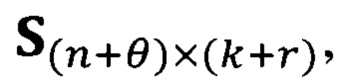

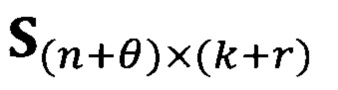

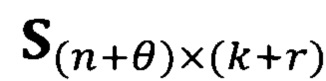

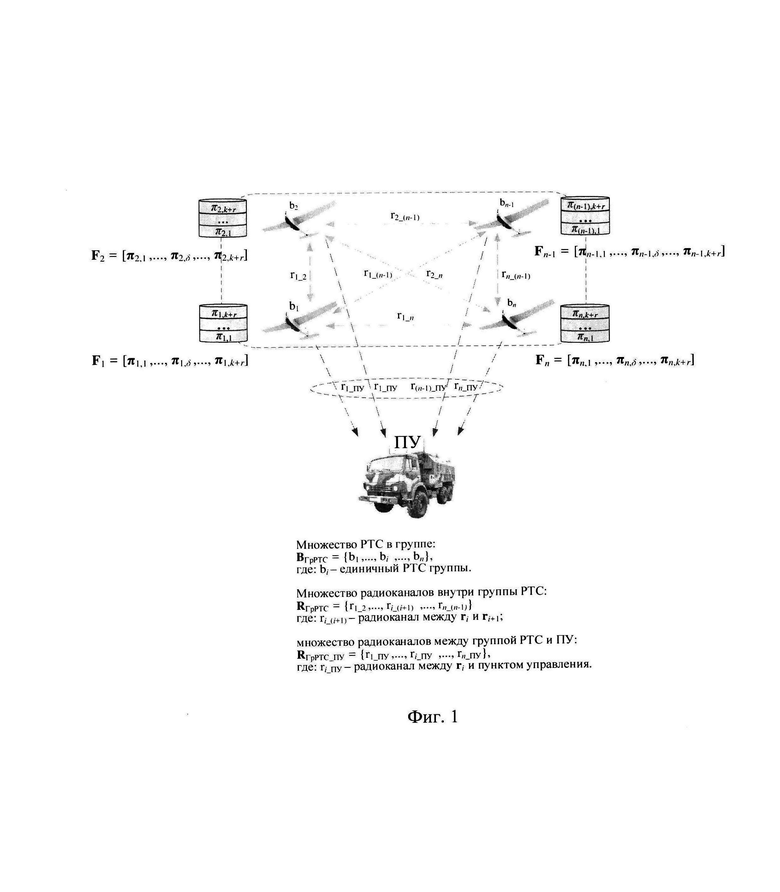

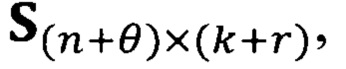

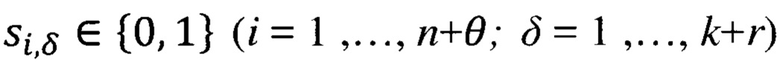

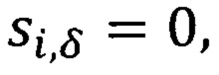

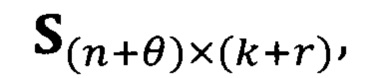

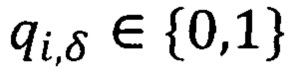

целостность принятых пакетов целевых данных считается нарушенной и пакеты стираются, далее формируются векторы принятых целевых данных  и двоичная матрица-синдромов стираний S(n+θ)×(k+r), где элементы матрицы

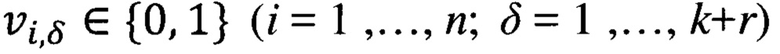

и двоичная матрица-синдромов стираний S(n+θ)×(k+r), где элементы матрицы  при этом

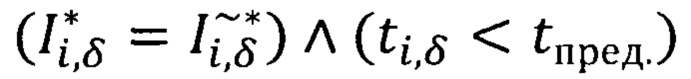

при этом  при выполнении условия

при выполнении условия  для пакета

для пакета  в противном случае -

в противном случае -  прием и передача целевых данных по информационно-коммуникационной сети конечному получателю останавливается.

прием и передача целевых данных по информационно-коммуникационной сети конечному получателю останавливается.

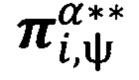

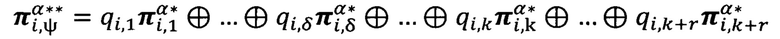

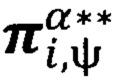

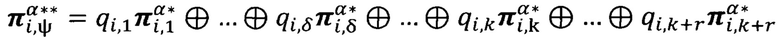

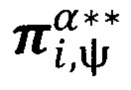

Далее, на этапе декодирования целевых данных, выполняют процедуру декодирования принятой избыточной кодовой комбинации  восстанавливают недоставленные целевые данные, в соответствии с двоичной матрицей-синдромов стираний

восстанавливают недоставленные целевые данные, в соответствии с двоичной матрицей-синдромов стираний  путем вычисления выражений

путем вычисления выражений

над полем Галуа характеристики 2, где

над полем Галуа характеристики 2, где  - недоставленный пакет целевых данных,

- недоставленный пакет целевых данных,  - являются элементами проверочной матрицы линейного кода, далее оставшиеся недоставленные пакеты восстанавливают за счет контрольных пакетов

- являются элементами проверочной матрицы линейного кода, далее оставшиеся недоставленные пакеты восстанавливают за счет контрольных пакетов

путем вычисления выражений

путем вычисления выражений

над полем Галуа характеристики 2, где

над полем Галуа характеристики 2, где  - недоставленный пакет целевых данных,

- недоставленный пакет целевых данных,  - являются элементами проверочной матрицы линейного кода.

- являются элементами проверочной матрицы линейного кода.

Далее, после отбрасывания избыточных пакетов  и

и  , получают восстановленные целевые данные

, получают восстановленные целевые данные  образуя конечный массив целевых данных группы робототехнических средств

образуя конечный массив целевых данных группы робототехнических средств  , символы «**» означают целевые данные после выполнения процедуры их восстановления.

, символы «**» означают целевые данные после выполнения процедуры их восстановления.

в) причинно-следственная связь между признаками и техническим резулътатом

Благодаря новой совокупности существенных признаков в способе реализовано:

каждый пакет данных включает в себя целевые данные РТС, метку времени, адресную часть и имитовставку, подтверждающую целостность и достоверность данных;

обеспечен контроль и восстановление целостности данных РТС на пункте управления;

обеспечена оперативность передачи данных от группы РТС на пункт управления.

Контроль целостности данных достигается тем, что в отличие от способа-прототипа, в каждый пакет целевых данных внедряется имитовставка, позволяющая определить целостность пакетов. В случае не соответствия имитовставки, получаемые пакеты удаляются и не участвуют в последующей обработке данных получателем, высвобождая вычислительные мощности пункта управления.

Повышение оперативности передачи целевых данных достигается за счет того, что при нарушении целостности пакетов целевых данных, или при превышении требуемого времени, при котором целевые данные считаются достоверными и актуальными, получение, передача и обработка данного пакета прекращается, пакет стирается, при этом исключается обработка данных с нарушенной целостностью, и данных, ставших в процессе передачи не актуальными, освобождая вычислительные мощности пункта управления. Также оперативность достигается за счет выполнения процедуры восстановления полного объема целевых данных на пункте управления из части принятых достоверных данных (достаточных для восстановления) с помощью полученных в результате двухэтапного кодирования избыточных и контрольных пакетов целевых данных.

Доказательства соответствия заявленного изобретения условиям патентоспособности «новизна» и «изобретательский» уровень.

Проведенный анализ уровня техники позволил установить, что аналоги, характеризующиеся совокупностью признаков, тождественных всем признакам заявленного способа, отсутствуют, что указывает на соответствие заявленного способа условию патентоспособности «новизна».

Результаты поиска известных решений в данной и смежных областях техники с целью выявления признаков, совпадающих с отличительными от прототипа признаками заявленного способа, показали, что они не следуют явным образом из уровня техники. Из уровня техники также не выявлена известность отличительных существенных признаков, обуславливающих тот же технический результат, который достигнут в заявляемом способе. Следовательно, заявленное изобретение соответствует условию патентоспособности «изобретательский уровень».

Краткое описание чертежей

Заявленный способ поясняется чертежами, на которых показаны:

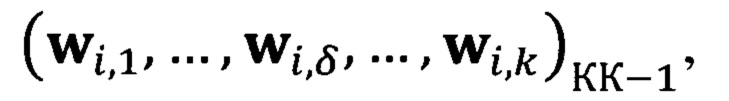

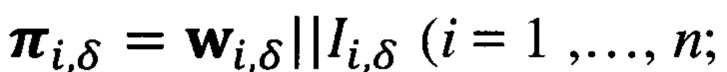

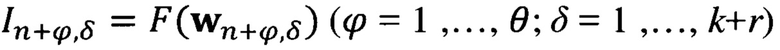

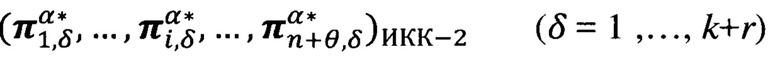

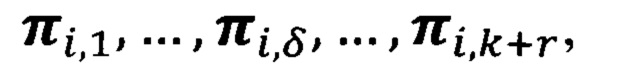

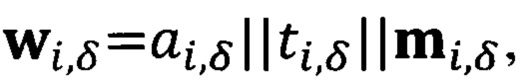

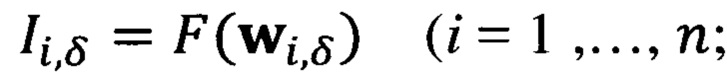

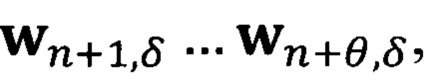

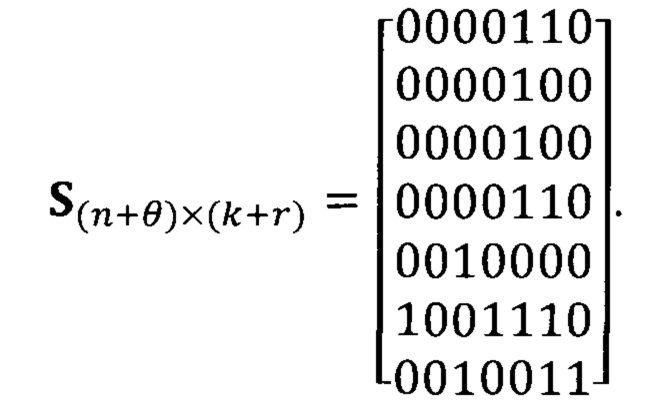

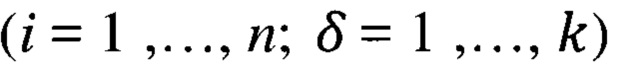

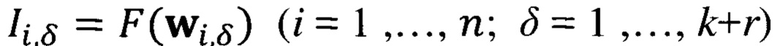

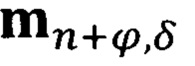

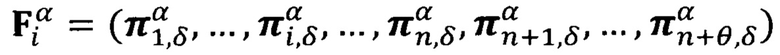

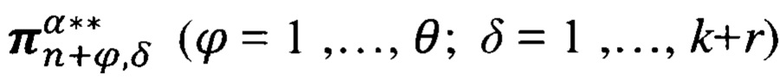

- на фиг. 1 - визуальное представление распределения данных в группе РТС в предлагаемом способе;

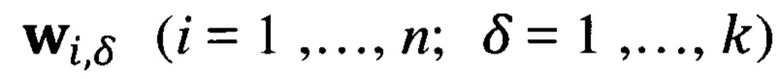

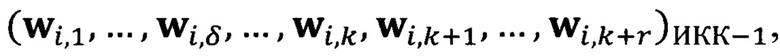

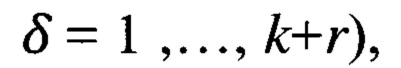

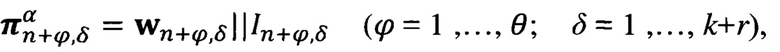

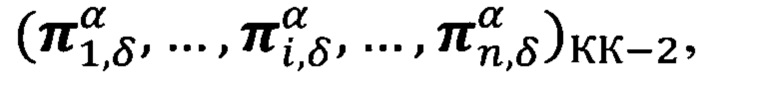

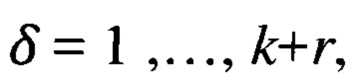

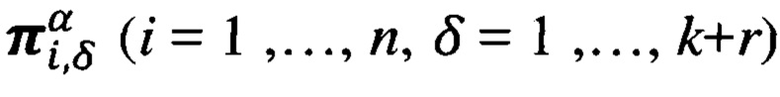

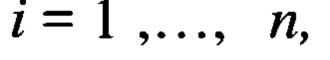

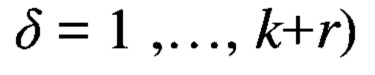

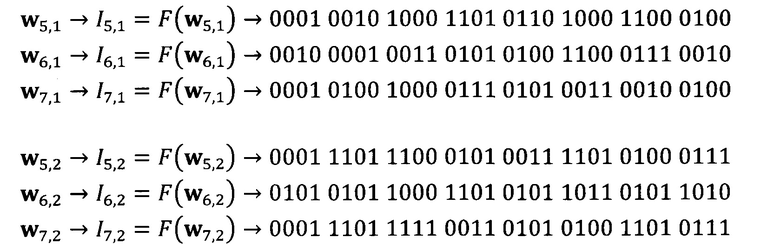

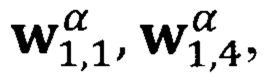

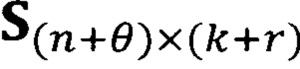

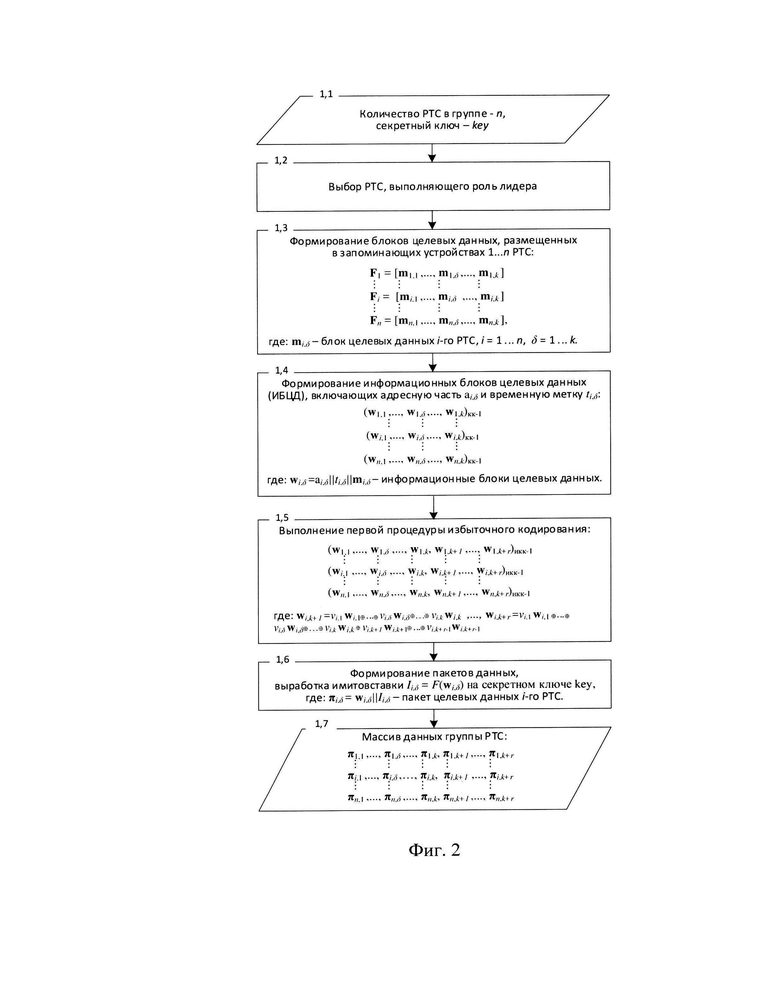

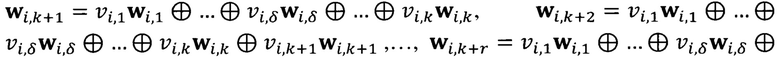

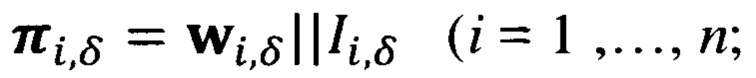

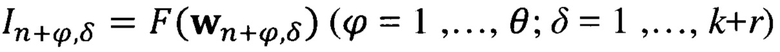

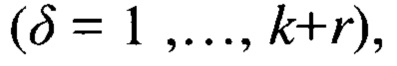

- на фиг. 2 - визуальное представление формулы изобретения (этап первого избыточного кодирования, передающая сторона);

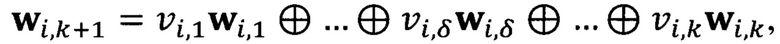

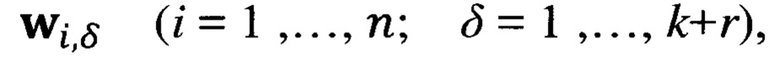

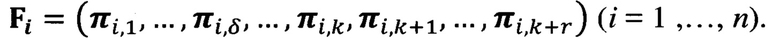

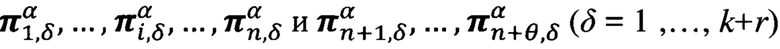

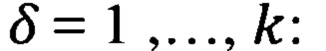

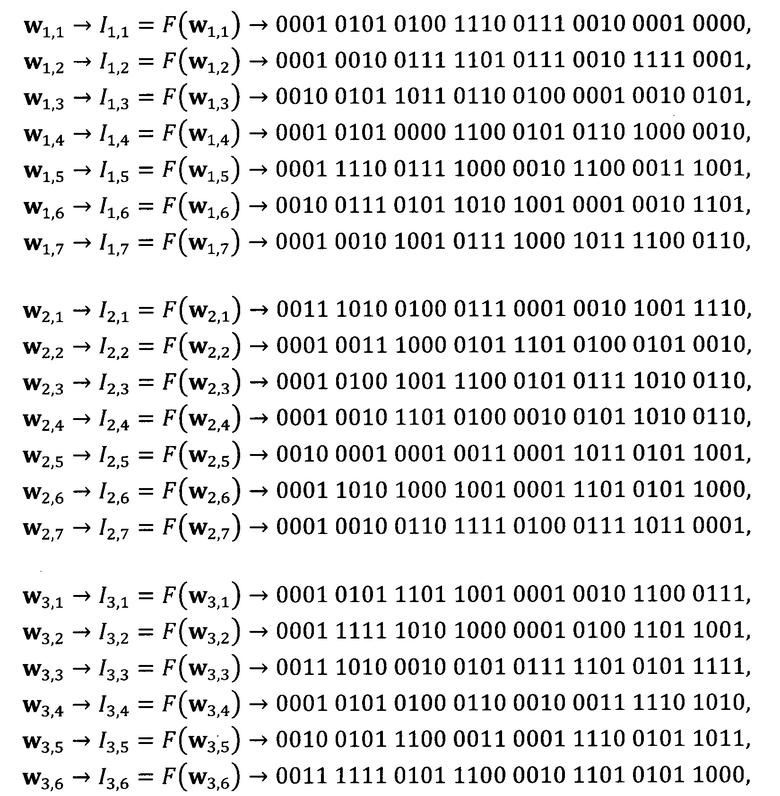

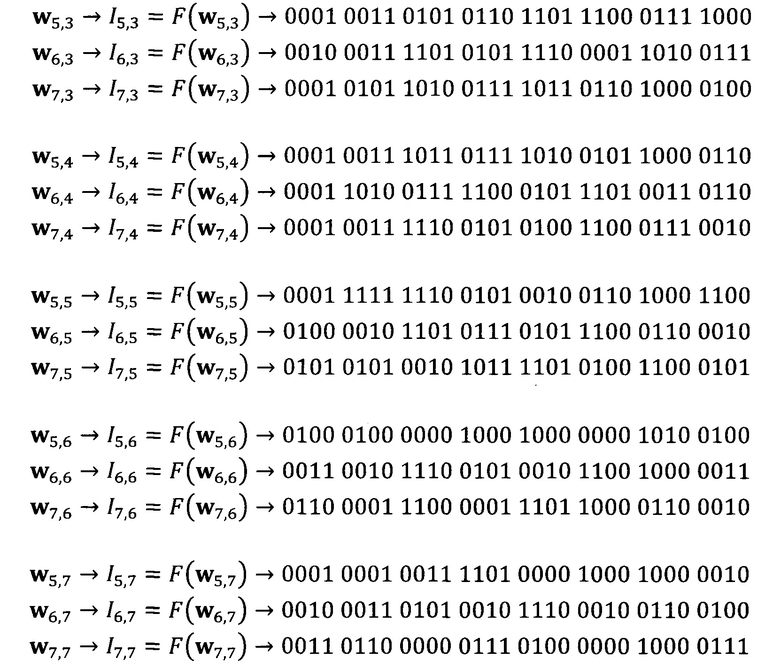

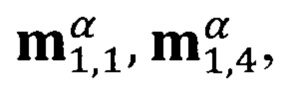

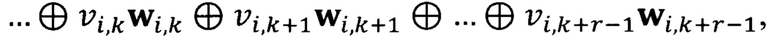

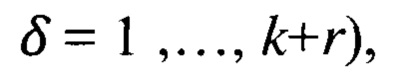

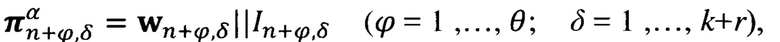

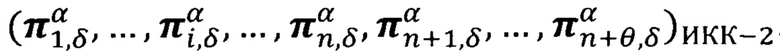

- на фиг. 3 - визуальное представление формулы изобретения (этап второго избыточного кодирования, передающая сторона);

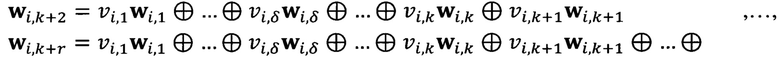

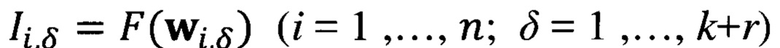

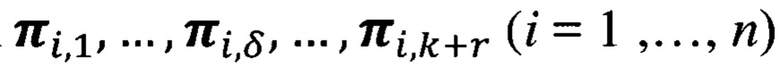

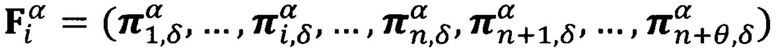

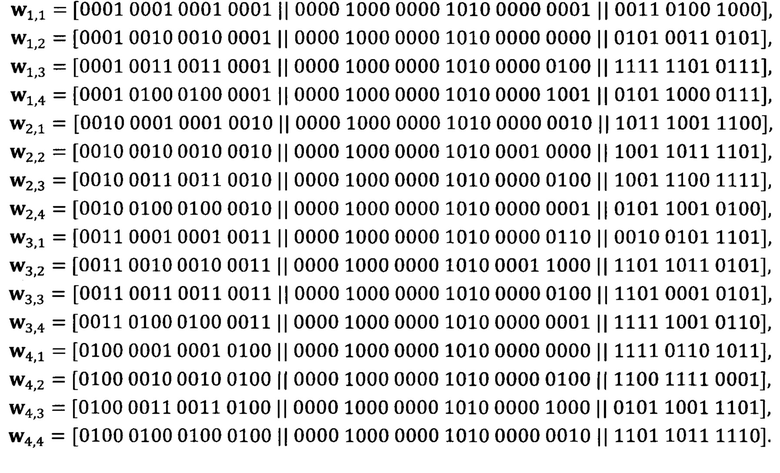

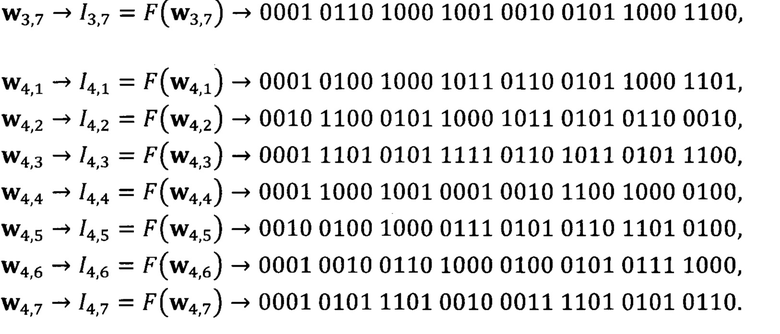

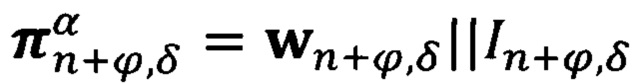

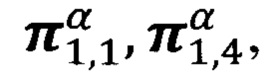

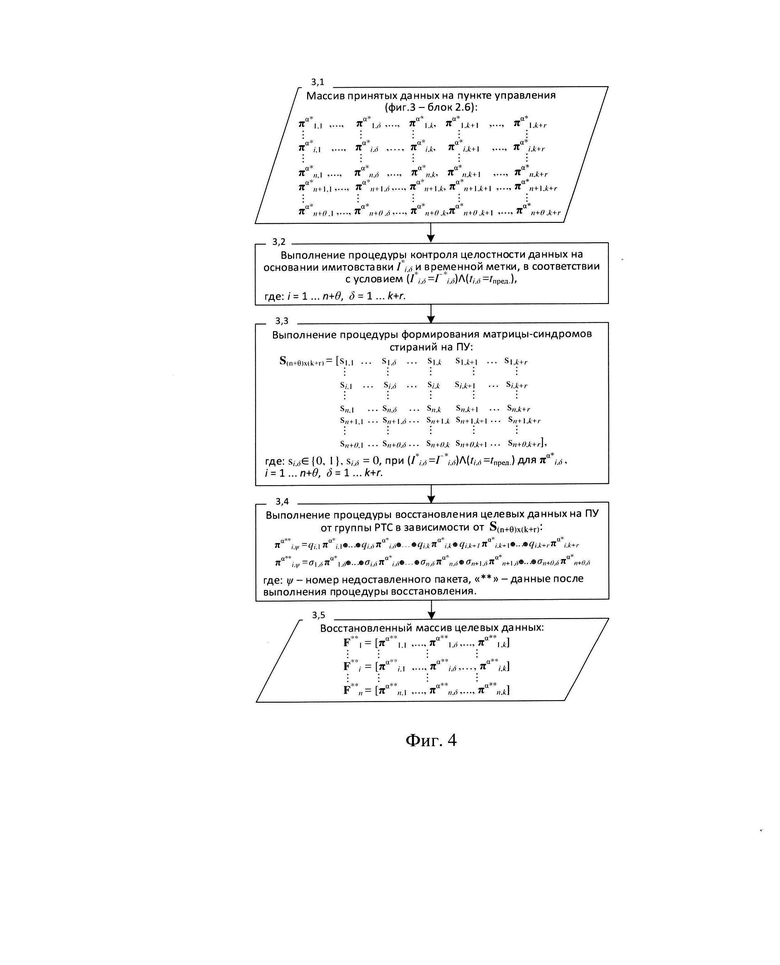

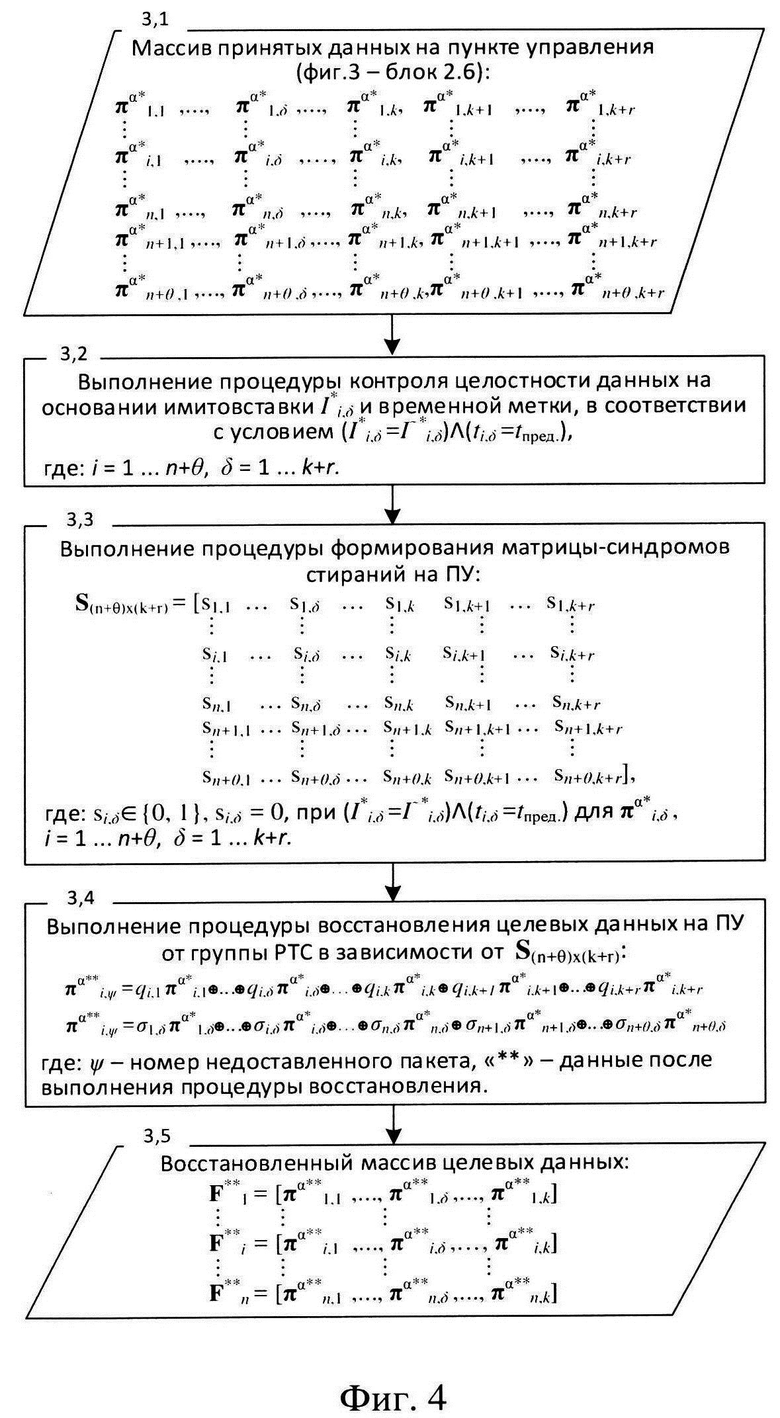

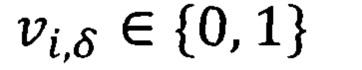

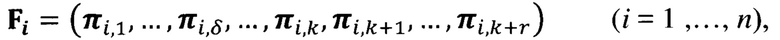

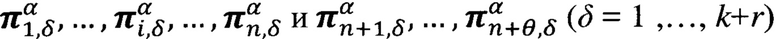

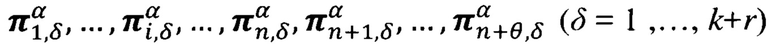

- на фиг. 4 - визуальное представление формулы изобретения (этап декодирования, принимающая сторона);

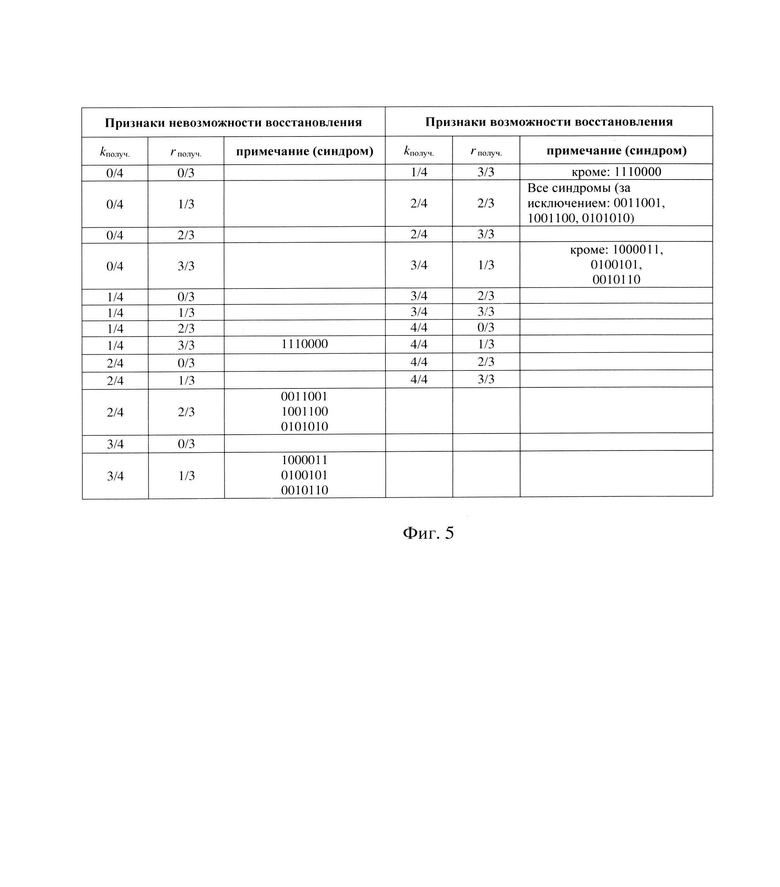

- на фиг. 5 - результаты предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ;

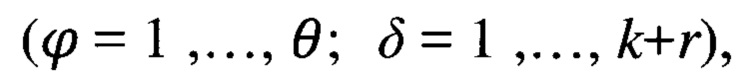

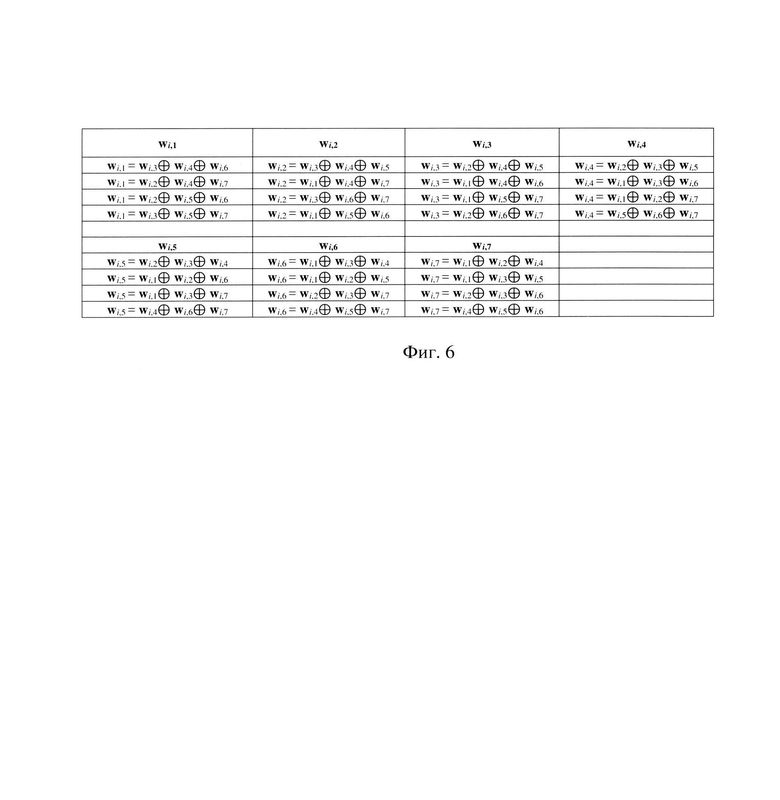

- на фиг. 6 - варианты восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4). Осуществление изобретения

На фиг. 1 представлена визуализация распределения данных в группе РТС в предлагаемом способе.

Рассмотрим фрагмент структурной схемы формулы предлагаемого способа на передающей стороне (этап первого избыточного кодирования) -фиг. 2.

На подготовительном этапе определяется п РТС, применяемых в группе. Среди выбранных РТС определяется лидер управления связью. В процессе выполнения задач группой РТС, в запоминающих устройствах РТС 1, …, n размещаются целевые данные:

соответственно, каждые из которых разбиваются на блоки:

где i - номер соответствующего РТС.

На основе блоков целевых данных  где

где  путем конкатенации

путем конкатенации  - адресной части данных,

- адресной части данных,  - временной метки данных, где

- временной метки данных, где  - количество РТС, в запоминающих устройствах которых хранятся целевые данные,

- количество РТС, в запоминающих устройствах которых хранятся целевые данные,  формируются информационные блоки:

формируются информационные блоки:

в совокупности каждый набор  интерпретируются как безызбыточная информационная кодовая комбинация:

интерпретируются как безызбыточная информационная кодовая комбинация:

где  - являются векторными представлениями кодовых символов этой кодовой комбинации.

- являются векторными представлениями кодовых символов этой кодовой комбинации.

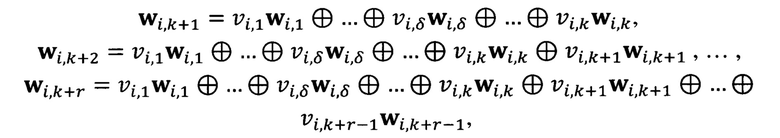

Далее на этапе выполнения первой процедуры избыточного кодирования, на сетевом уровне эталонной модели взаимодействия открытых систем, осуществляется вычисление выражений:

над полем Галуа характеристики 2, коэффициенты  где

где

- являются элементами проверочной матрицы линейного кода, таким образом, результатом первой процедуры избыточного кодирования являются избыточные кодовые комбинации:

- являются элементами проверочной матрицы линейного кода, таким образом, результатом первой процедуры избыточного кодирования являются избыточные кодовые комбинации:

Далее для каждого фрагмента кодовой комбинации  где

где

вырабатывается имитовставка:

вырабатывается имитовставка:

где  (для варианта длины имитовставки 32 бит, на секретном ключе key длиной 256 бит, например, в соответствии с ГОСТ Р 34.13-2015 «Криптографическая защита информации. Режимы работы блочных шифров»).

(для варианта длины имитовставки 32 бит, на секретном ключе key длиной 256 бит, например, в соответствии с ГОСТ Р 34.13-2015 «Криптографическая защита информации. Режимы работы блочных шифров»).

Далее формируются пакеты целевых данных:

где  совокупность которых представляется векторами:

совокупность которых представляется векторами:

где i=1, …, n.

Далее на этапе перераспределения пакетов целевых данных по параллельным физически независимым маршрутам информационно-коммуникационной сети пакеты целевых данных:

где i= 1, …, n, перераспределяются между n робототехническими средствами, записанные ранее пакеты заменяются на пакеты, полученные от других робототехнических средств группы, при этом один из ранее записанных пакетов оставляется неизменным.

Далее, посредством процедуры распределения пакетов, формируются новые избыточные кодовые комбинации:

где  где индекс «а» означает, что

где индекс «а» означает, что  являются элементами новых кодовых комбинаций.

являются элементами новых кодовых комбинаций.

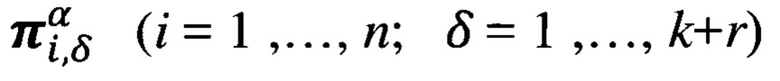

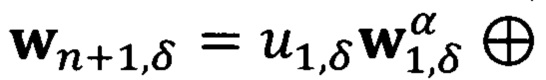

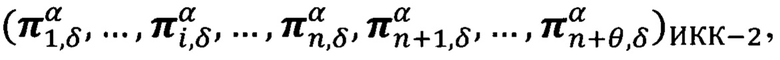

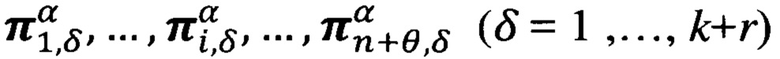

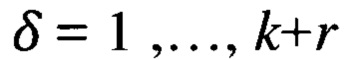

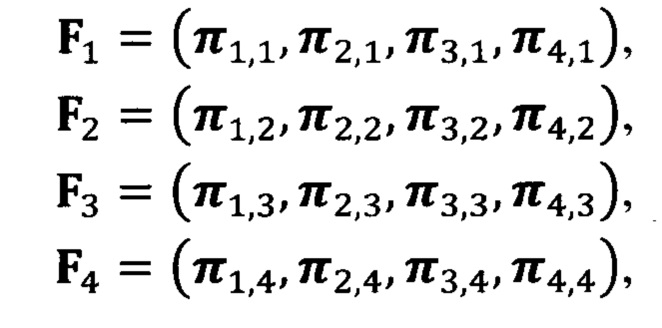

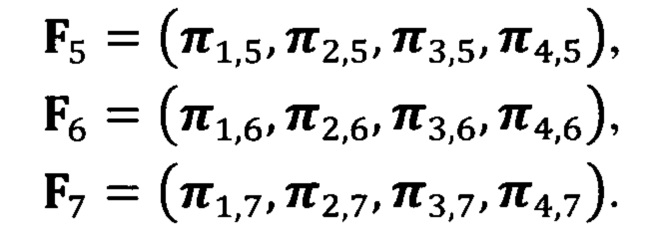

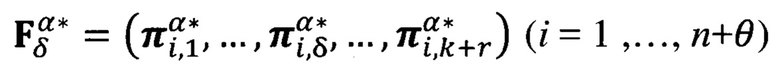

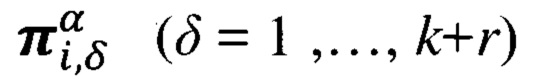

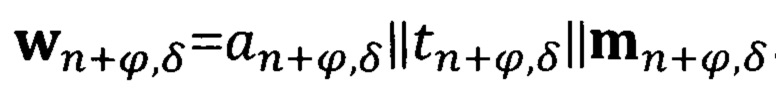

Рассмотрим фрагмент структурной схемы формулы предлагаемого способа на передающей стороне (этап второго избыточного кодирования) - фиг. 3.

На этапе выполнения второй процедуры избыточного кодирования из сформированных новых избыточных кодовых комбинаций вычисляются контрольные информационные блоки данных  где θ - количество избыточных данных при выполнении второй процедуры избыточного кодирования, включающие

где θ - количество избыточных данных при выполнении второй процедуры избыточного кодирования, включающие  - адресные части,

- адресные части,  - временные метки,

- временные метки,  - вычисленные в результате второй процедуры избыточного кодирования контрольные данные

- вычисленные в результате второй процедуры избыточного кодирования контрольные данные  путем вычисления выражений:

путем вычисления выражений:

где  над полем Галуа характеристики 2, где коэффициенты

над полем Галуа характеристики 2, где коэффициенты  где

где  являются элементами проверочной матрицы линейного кода.

являются элементами проверочной матрицы линейного кода.

Далее для каждого контрольного блока данных  вырабатываются имитовставки:

вырабатываются имитовставки:

где  (для варианта длины имитовставки 32 бит, на секретном ключе key длиной 256 бит, например, в соответствии с ГОСТ Р 34.13-2015 «Криптографическая защита информации. Режимы работы блочных шифров»), формируются контрольные пакеты целевых данных:

(для варианта длины имитовставки 32 бит, на секретном ключе key длиной 256 бит, например, в соответствии с ГОСТ Р 34.13-2015 «Криптографическая защита информации. Режимы работы блочных шифров»), формируются контрольные пакеты целевых данных:

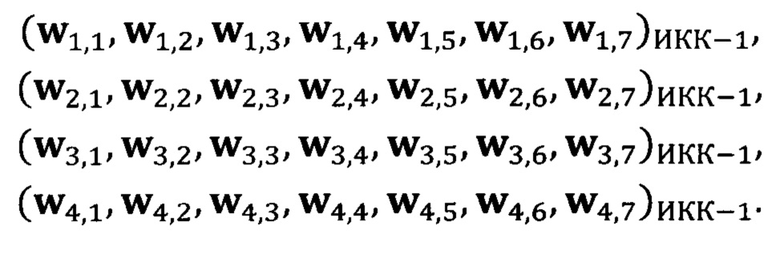

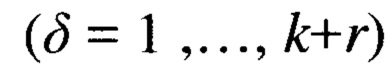

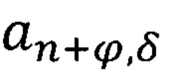

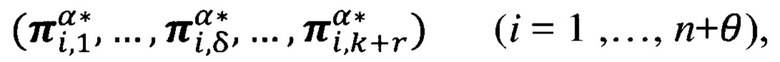

где  последовательности пакетов

последовательности пакетов  и

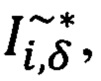

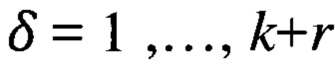

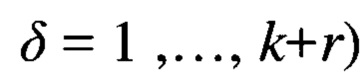

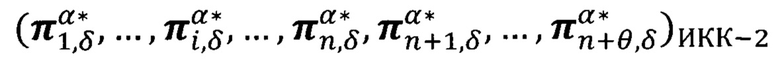

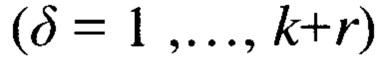

и  где δ=1, …, k+r представляется векторами целевых данных:

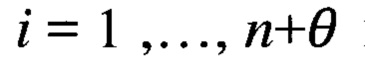

где δ=1, …, k+r представляется векторами целевых данных:

где  таким образом, результатом процедуры второго избыточного кодирования являются избыточные кодовые комбинации:

таким образом, результатом процедуры второго избыточного кодирования являются избыточные кодовые комбинации:

сохраняемые в запоминающих устройствах робототехнических средств, в которых осуществлялась процедура их формирования.

Далее осуществляется процесс параллельно-последовательной передачи пакетов целевых данных:

где  на пункт управления по физически независимым маршрутам информационно-коммуникационной сети, на которую оказывают влияние внешние дестабилизирующие воздействия Ei, включая отказы и преднамеренные повреждения робототехнических средств, формируя при этом пакеты принятых данных:

на пункт управления по физически независимым маршрутам информационно-коммуникационной сети, на которую оказывают влияние внешние дестабилизирующие воздействия Ei, включая отказы и преднамеренные повреждения робототехнических средств, формируя при этом пакеты принятых данных:

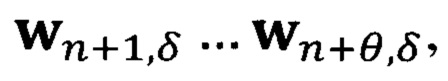

Рассмотрим фрагмент структурной схемы формулы предлагаемого способа на принимающей стороне (этап декодирования) - фиг. 4.

На пункте управления осуществляется процедура контроля целостности принимаемых избыточных кодовых комбинаций:

где  на основе контроля имитовставки, где символ «*» означает элементы избыточных кодовых комбинаций, полученных в результате передачи целевых данных по информационно-коммуникационной сети от группы робототехнических средств на пункт управления.

на основе контроля имитовставки, где символ «*» означает элементы избыточных кодовых комбинаций, полученных в результате передачи целевых данных по информационно-коммуникационной сети от группы робототехнических средств на пункт управления.

Процедура контроля целостности заключается в сравнении значений полученных имитовставок  со значениями выработанных имитовставок

со значениями выработанных имитовставок  вычисленных от полученных информационных блоков данных

вычисленных от полученных информационных блоков данных  в пакетах

в пакетах  где

где  при

при  целостность принятых пакетов целевых данных считается нарушенной и пакеты стираются, далее формируются векторы принятых целевых данных:

целостность принятых пакетов целевых данных считается нарушенной и пакеты стираются, далее формируются векторы принятых целевых данных:

где  и двоичная матрица-синдромов стираний

и двоичная матрица-синдромов стираний  где элементы матрицы

где элементы матрицы  при этом

при этом  при выполнении условия

при выполнении условия  где

где  - предельное время, при котором пакеты данных считаются актуальными, для пакета

- предельное время, при котором пакеты данных считаются актуальными, для пакета  в противном случае -

в противном случае -  прием и передача целевых данных по информационно-коммуникационной сети конечному получателю останавливается.

прием и передача целевых данных по информационно-коммуникационной сети конечному получателю останавливается.

Далее, в соответствии с полученной матрицей-синдромов стираний  выполняют процедуру декодирования принятой избыточной кодовой комбинации:

выполняют процедуру декодирования принятой избыточной кодовой комбинации:

где  восстанавливают недоставленные целевые данные, в соответствии с двоичной матрицей-синдромов стираний

восстанавливают недоставленные целевые данные, в соответствии с двоичной матрицей-синдромов стираний  путем вычисления выражений:

путем вычисления выражений:

над полем Галуа характеристики 2, где  - недоставленный пакет целевых данных,

- недоставленный пакет целевых данных,  - являются элементами проверочной матрицы линейного кода.

- являются элементами проверочной матрицы линейного кода.

Далее оставшиеся недоставленные пакеты восстанавливают за счет контрольных пакетов  где

где  путем вычисления выражений:

путем вычисления выражений:

над полем Галуа характеристики 2, где  - недоставленный пакет целевых данных,

- недоставленный пакет целевых данных,  - являются элементами проверочной матрицы линейного кода.

- являются элементами проверочной матрицы линейного кода.

Далее, после отбрасывания избыточных пакетов  и

и  получают восстановленные целевые данные

получают восстановленные целевые данные  образуя конечный массив целевых данных группы робототехнических средств:

образуя конечный массив целевых данных группы робототехнических средств:

символы «**» означают целевые данные после выполнения процедуры их восстановления.

Пример практической реализации изобретения

Для простоты описания предлагаемого способа, примем, что в качестве исходного линейного блочного кода, выбран код, основанный на порождающей матрице, соответствующей коду Хэмминга (7, 4). На подготовительном этапе, определяется количество РТС, применяемых в группе, один из которых назначается лидером группы. В таком случае, принимаем, что в группе используется 7 взаимосвязанных РТС.

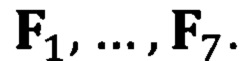

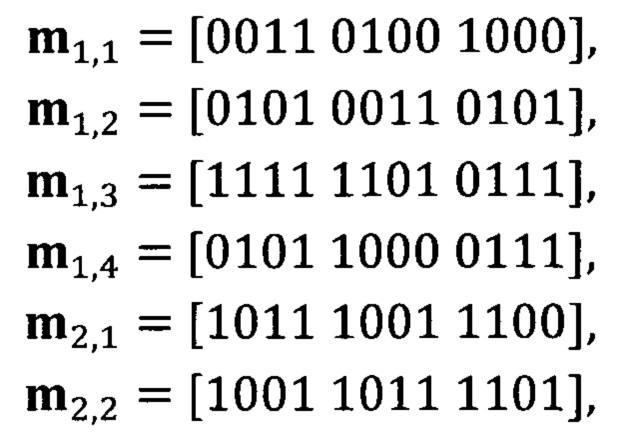

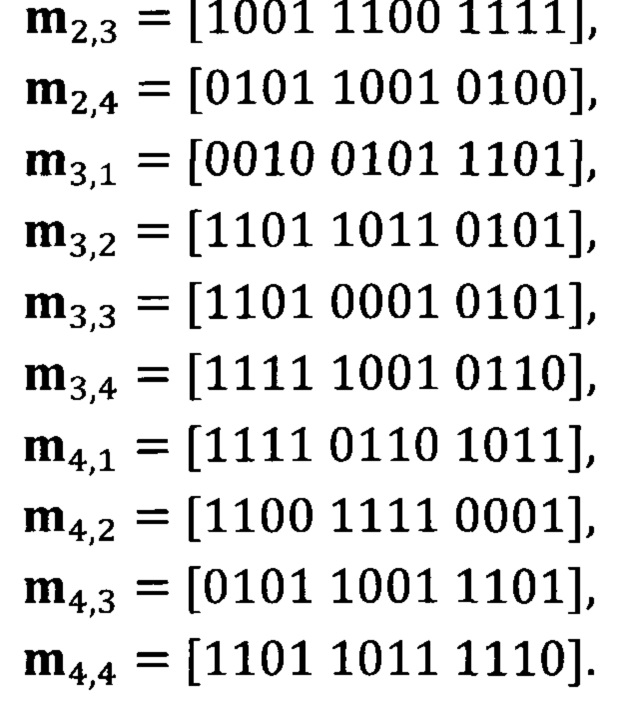

В процессе выполнения задач группой РТС, в запоминающих устройствах РТС 1, …, n, где n=7, размещаются целевые данные  Примем, что в запоминающих устройствах РТС находятся целевые данные:

Примем, что в запоминающих устройствах РТС находятся целевые данные:

В зависимости от решаемых группой РТС задач, на пункте управления определяются РТС, в ЗУ которых записаны данные, являющимися целевыми. Определим, в качестве примера, что целевые данные, необходимые пункту управления находятся в ЗУ РТС с первого по четвертый. Целевыми данными являются  РТС с пятого по седьмой в таком случае будут выполнять вспомогательные функции.

РТС с пятого по седьмой в таком случае будут выполнять вспомогательные функции.

Целевые данные  разбиваются на k-блоков, где k=4, для каждого РТС группы соответственно. В качестве примера, целевые данные группы РТС разбиваются на следующие блоки:

разбиваются на k-блоков, где k=4, для каждого РТС группы соответственно. В качестве примера, целевые данные группы РТС разбиваются на следующие блоки:

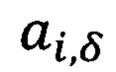

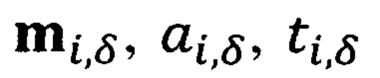

Далее, каждому блоку целевых данных присваивается  - адресная часть, включающая исходный адрес РТС и адрес РТС получателя соответственно,

- адресная часть, включающая исходный адрес РТС и адрес РТС получателя соответственно,  - временная метка, и путем конкатенации

- временная метка, и путем конкатенации  формируем информационные блоки

формируем информационные блоки  где

где  n - количество РТС с целевыми данными;

n - количество РТС с целевыми данными;

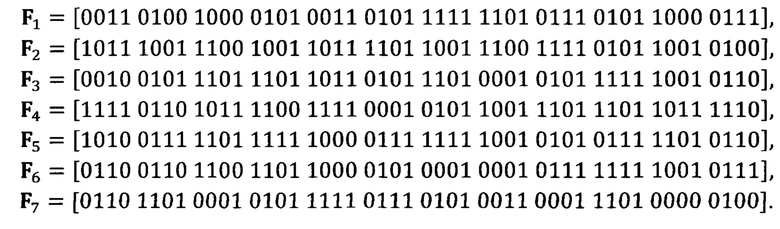

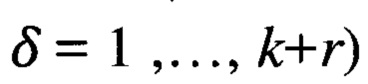

Далее осуществляется первая процедура избыточного кодирования, заключающаяся в вычислении выражений:

над полем Галуа характеристики 2, коэффициенты  n - количество РТС с целевыми данными;

n - количество РТС с целевыми данными;  - являются элементами проверочной матрицы линейного кода. Учитывая, выбранный в качестве примера код, избыточные элементы находятся по следующим выражениям:

- являются элементами проверочной матрицы линейного кода. Учитывая, выбранный в качестве примера код, избыточные элементы находятся по следующим выражениям:

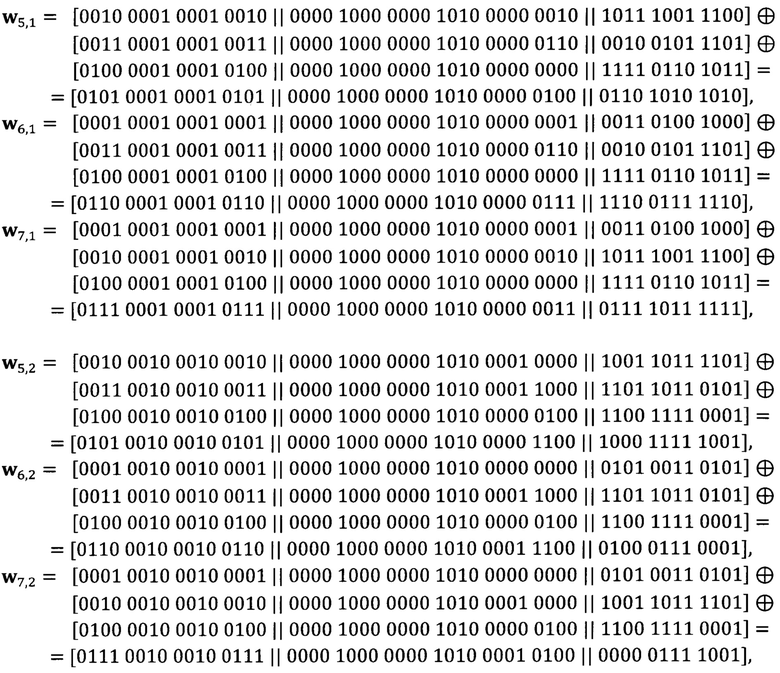

Результатом процедуры первого избыточного кодирования является избыточные кодовые комбинации:

Далее для каждого фрагмента кодовой комбинации

вырабатывается имитовставка

вырабатывается имитовставка

(для варианта длины имитовставки 32 бит, на секретном ключе key длиной 256 бит, например, в соответствии с ГОСТ Р 34.13-2015 «Криптографическая защита информации. Режимы работы блочных шифров»):

(для варианта длины имитовставки 32 бит, на секретном ключе key длиной 256 бит, например, в соответствии с ГОСТ Р 34.13-2015 «Криптографическая защита информации. Режимы работы блочных шифров»):

Далее формируются пакеты данных, путем конкатенации блоков данных и выработанных имитовставок

совокупность которых представляется векторами:

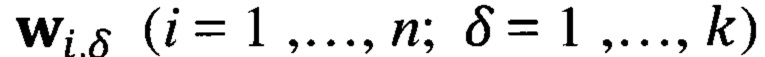

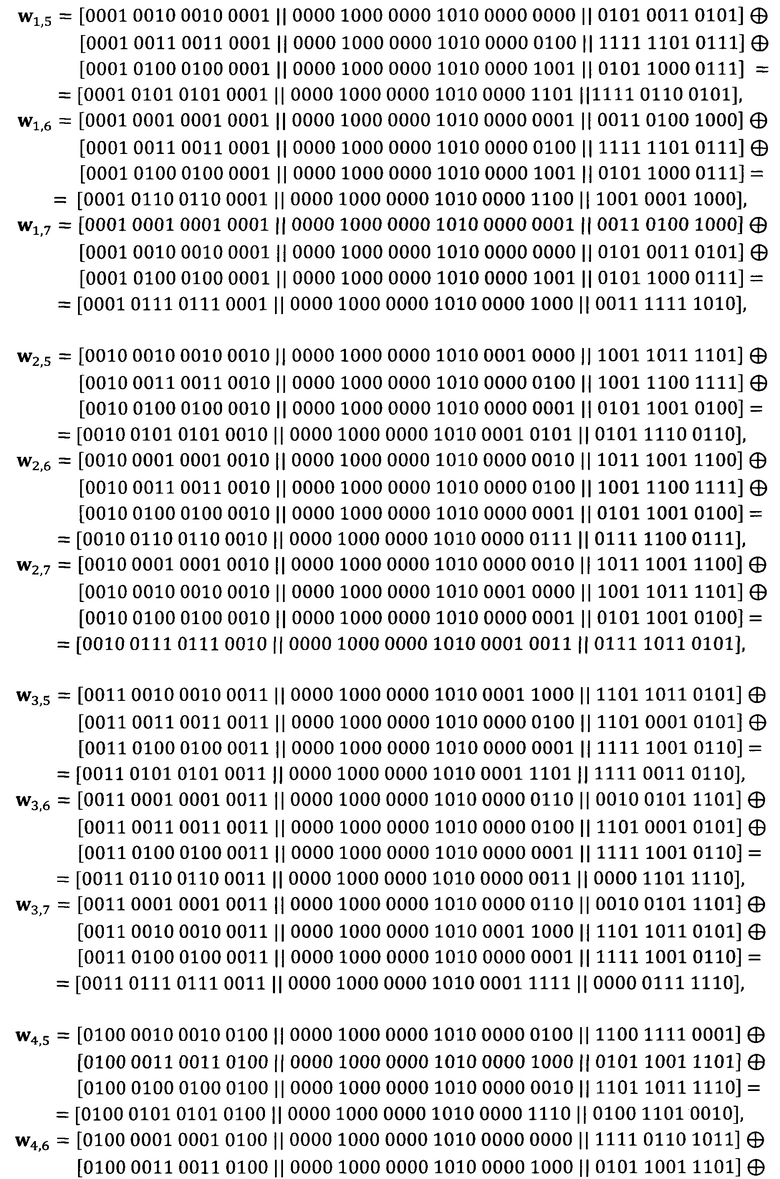

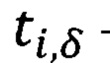

Далее по параллельным физически независимым маршрутам информационно-коммуникационной сети полученные пакеты данных перераспределяются между п РТС согласно адресным частям блоков данных, при этом записанные ранее пакеты заменяются на пакеты, полученные от других робототехнических средств группы, при этом один из ранее записанных пакетов оставляется неизменным. Посредством процедуры распределения пакетов формируются новые избыточные кодовые комбинации  где индекс «а» означает, что

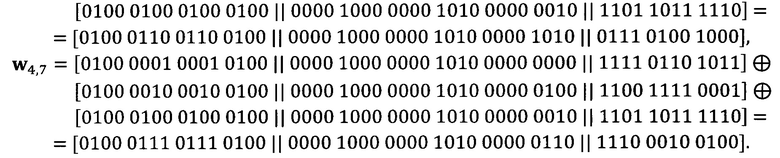

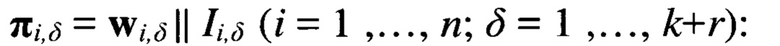

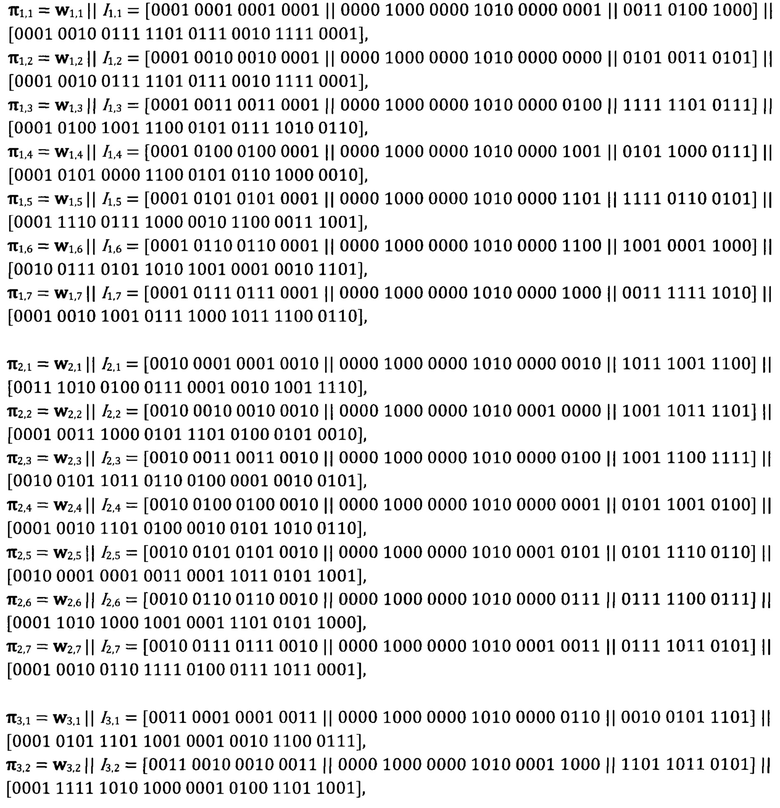

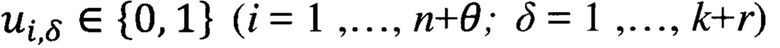

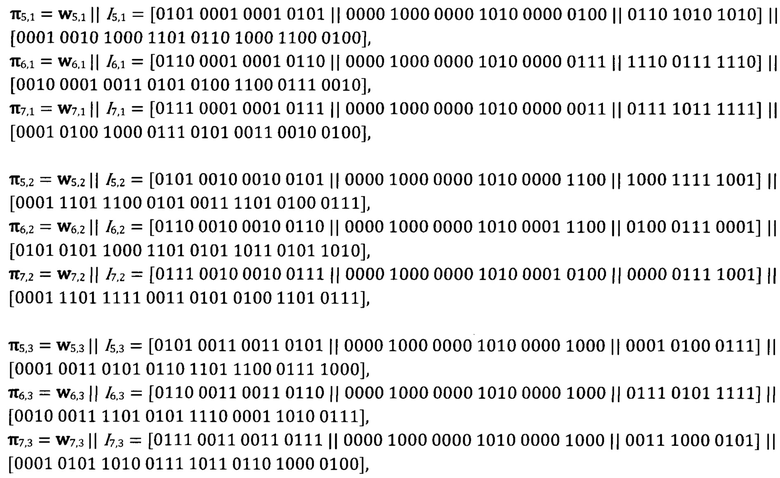

где индекс «а» означает, что  (i=1, …, n; δ=1, …, k+r) являются элементами новых кодовых комбинаций:

(i=1, …, n; δ=1, …, k+r) являются элементами новых кодовых комбинаций:

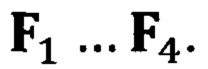

Далее выполняют вторую процедуру избыточного кодирования за счет вычисления из сформированных новых избыточных кодовых комбинаций контрольных информационных блоков данных  где θ - количество избыточных данных при выполнении второй процедуры избыточного кодирования, путем вычисления выражений над информационными блоками данных

где θ - количество избыточных данных при выполнении второй процедуры избыточного кодирования, путем вычисления выражений над информационными блоками данных  пакетов :

пакетов : :

:

где  над полем Галуа характеристики 2, где коэффициенты

над полем Галуа характеристики 2, где коэффициенты  являются элементами проверочной матрицы линейного кода. Учитывая, выбранный в качестве примера код, избыточные элементы находятся по следующим выражениям:

являются элементами проверочной матрицы линейного кода. Учитывая, выбранный в качестве примера код, избыточные элементы находятся по следующим выражениям:

Каждый информационный блок контрольных данных  включает

включает  - адресную часть,

- адресную часть,  - временную метку,

- временную метку,  - вычисленные в результате второй процедуры избыточного кодирования контрольные данные

- вычисленные в результате второй процедуры избыточного кодирования контрольные данные

Далее для каждого фрагмента кодовой комбинации

вырабатывается имитовставка

вырабатывается имитовставка  (для варианта длины имитовставки 32 бит, на секретном ключе key длиной 256 бит, например, в соответствии с ГОСТ Р 34.13-2015 «Криптографическая защита информации. Режимы работы блочных шифров»):

(для варианта длины имитовставки 32 бит, на секретном ключе key длиной 256 бит, например, в соответствии с ГОСТ Р 34.13-2015 «Криптографическая защита информации. Режимы работы блочных шифров»):

Далее формируются пакеты данных

путем конкатенации информационных блоков данных и выработанных имитовставок:

путем конкатенации информационных блоков данных и выработанных имитовставок:

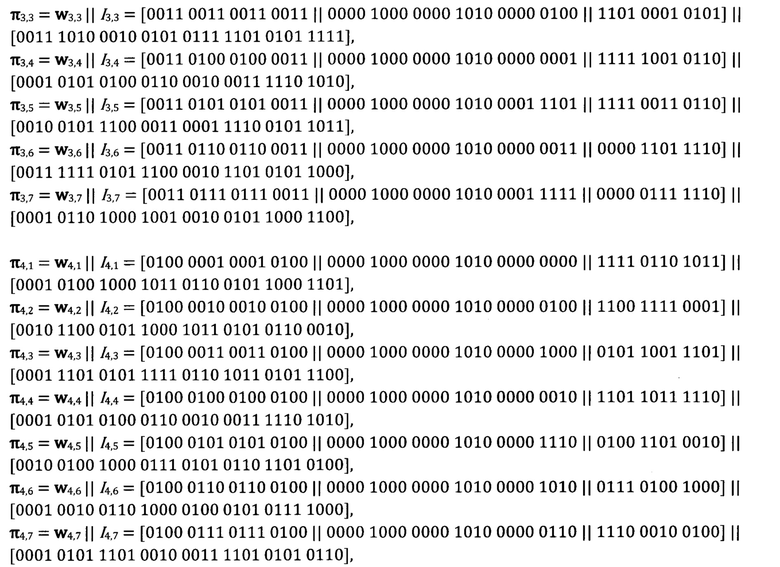

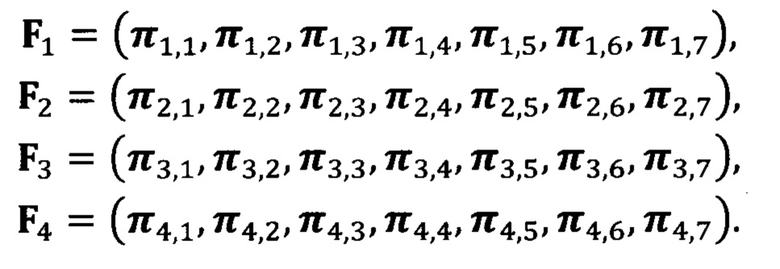

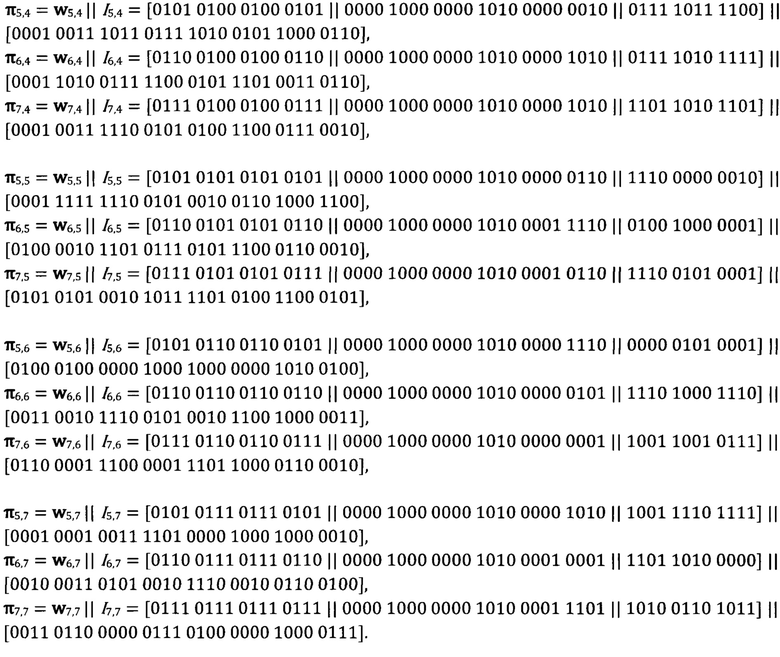

Результатом процедуры второго избыточного кодирования является избыточные кодовые комбинации:

Далее осуществляется процесс параллельно-последовательной передачи пакетов данных группы РТС на пункт управления по физически независимым маршрутам информационно-коммуникационной сети, на которую оказывают влияние внешние дестабилизирующие воздействия Et, включая отказы и преднамеренные повреждения робототехнических средств, формируя при этом пакеты принятых данных

Далее в пункте управления осуществляется процедура контроля целостности принимаемых избыточных кодовых комбинаций | на основе контроля имитовставки, где символ «*» означает элементы избыточных кодовых комбинаций, полученных в результате передачи целевых данных по информационно-коммуникационной сети от группы робототехнических средств на пункт управления.

на основе контроля имитовставки, где символ «*» означает элементы избыточных кодовых комбинаций, полученных в результате передачи целевых данных по информационно-коммуникационной сети от группы робототехнических средств на пункт управления.

Процедура контроля целостности заключается в сравнении значений полученных имитовставок  со значениями выработанных имитовставок

со значениями выработанных имитовставок  вычисленных от полученных данных

вычисленных от полученных данных  в пакетах

в пакетах

, при

, при  целостность принятых пакетов целевых данных считается нарушенной и пакеты стираются.

целостность принятых пакетов целевых данных считается нарушенной и пакеты стираются.

Далее формируются векторы принятых целевых данных  и двоичная матрица-синдромов стираний

и двоичная матрица-синдромов стираний  где элементы матрицы

где элементы матрицы

при этом

при этом  при выполнении условия

при выполнении условия  для пакета

для пакета  в противном случае -

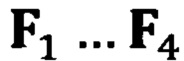

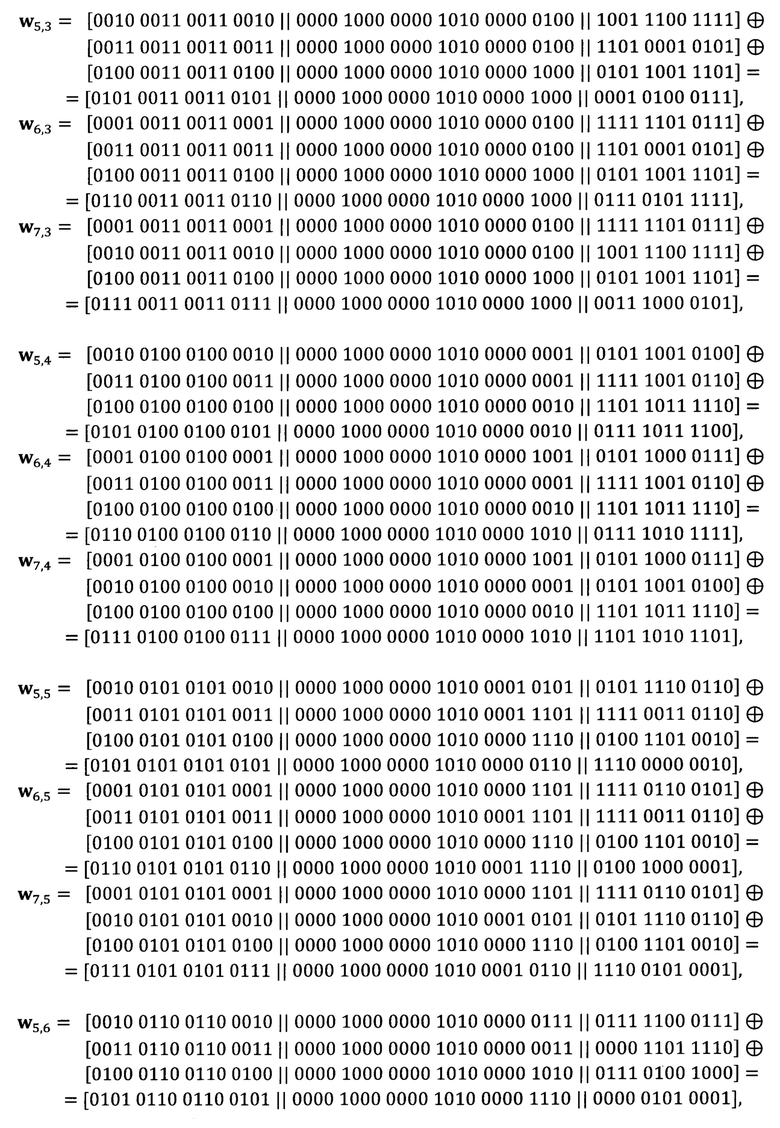

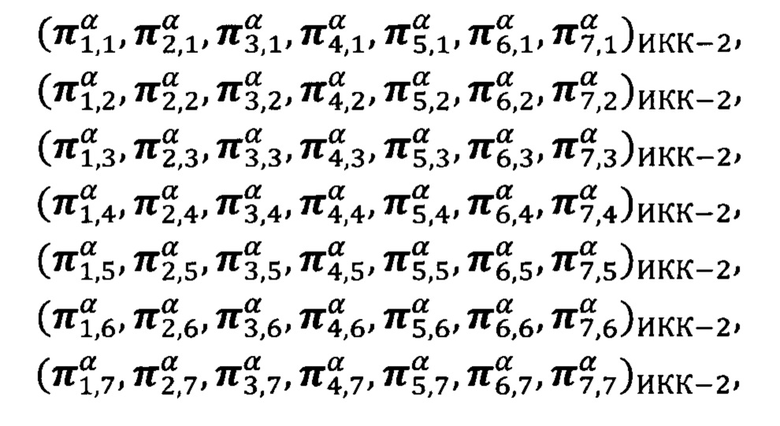

в противном случае -  Далее на пункте управления, на основании таблицы «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5), осуществляется оценка принятых данных и возможности восстановления исходных целевых данных в соответствии с двоичной матрицей-синдромов стираний

Далее на пункте управления, на основании таблицы «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5), осуществляется оценка принятых данных и возможности восстановления исходных целевых данных в соответствии с двоичной матрицей-синдромов стираний

Оценка возможности восстановления целевых данных для выбранного линейного кода, основанного на порождающей матрице, соответствующей коду Хэмминга (7, 4), выполняется следующим образом:

1. оценивается количество 0 и 1 в информационных и избыточных частях первых четырех строк матрицы-синдромов стираний

2. в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) оценивается возможность восстановления пакетов целевых данных в строках матрицы-синдромов стираний

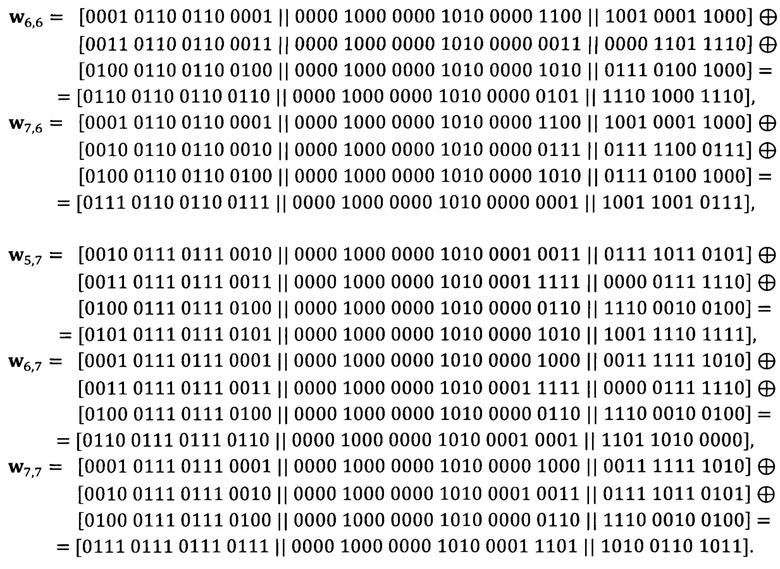

3. в случае наличия возможности восстановления пакетов целевых данных, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), выбирается комбинация пакетов полученных данных, позволяющая восстановить недоставленный пакет;

4. восстанавливаются недоставленные пакеты целевых данных;

5. обновляется матрица-синдромов стираний

6. в случае отсутствия возможности восстановления пакетов целевых данных на основании первых четырех строк обновленной матрицы-синдромов стираний  в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) оценивается количество 0 и 1 в информационных и избыточных частях столбцов матрицы-синдромов стираний

в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) оценивается количество 0 и 1 в информационных и избыточных частях столбцов матрицы-синдромов стираний

7. оценивается возможность восстановления пакетов целевых данных в столбцах матрицы-синдромов стираний

8. в случае наличия возможности восстановления пакетов целевых данных, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), выбирается комбинация пакетов, полученных данных, позволяющая восстановить недоставленный пакет;

9. восстанавливаются недоставленные пакеты целевых данных;

10. обновляется матрица-синдромов стираний

В случае  целевые данные группы РТС считаются восстановленными.

целевые данные группы РТС считаются восстановленными.

Предположим, что в результате процесса параллельно-последовательной передачи пакетов данных группы РТС на пункт управления по физически независимым маршрутам информационно-коммуникационной сети не были получены следующие пакеты данных:

Потеря данных при передаче составила 41%. В связи с этим матрица-синдромов стираний  имеет вид:

имеет вид:

Произведем оценку количества 0 и 1 в информационной и избыточной частях первых четырех строк матрицы-синдромов стираний  содержащих целевые данные:

содержащих целевые данные:

для первой строки в информационной части коэффициент kполуч., показывающий соотношение полученных и непринятых данных, равен 2/4, в избыточной части, коэффициент rполуч., показывающий соотношение полученных и непринятых данных, равен 1/3, в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) определяем, что для восстановления блоков данных  включающих целевые данные

включающих целевые данные  находящиеся в недоставленных пакетах данных

находящиеся в недоставленных пакетах данных  подобрать комбинацию полученных пакетов данных для восстановления

подобрать комбинацию полученных пакетов данных для восстановления  невозможно;

невозможно;

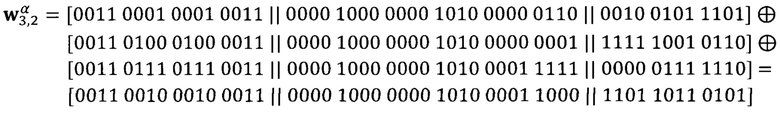

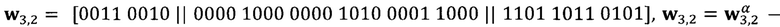

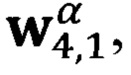

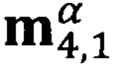

для второй строки в информационной части kполуч=214, в избыточной части rполуч..=2/3, в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) определяем, что восстановление блоков данных  включающих целевые данные

включающих целевые данные  находящихся в недоставленных пакетах данных

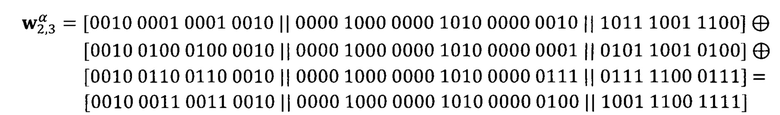

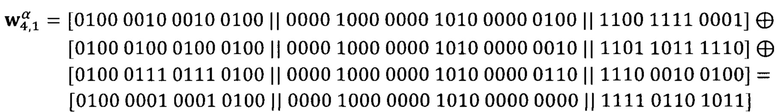

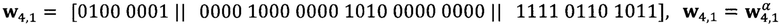

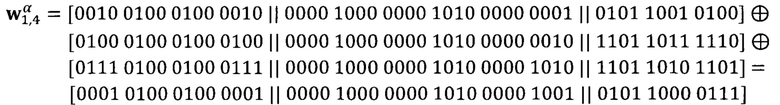

находящихся в недоставленных пакетах данных  возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

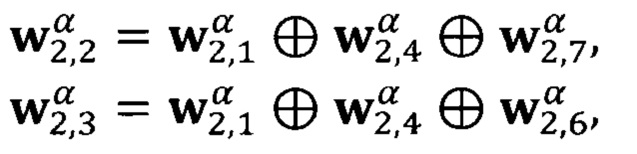

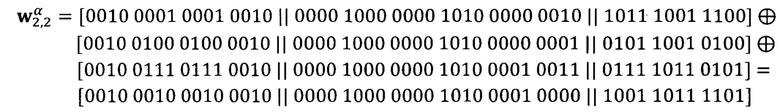

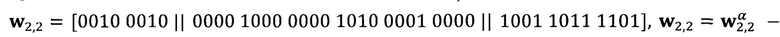

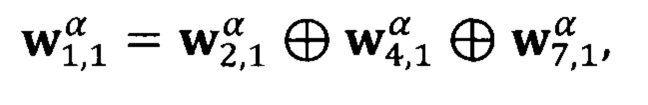

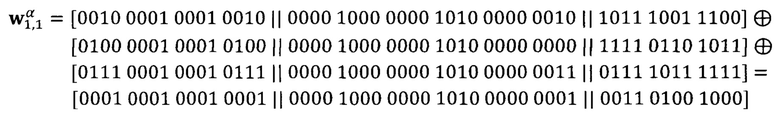

возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

получаем:

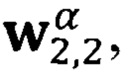

сравниваем с исходным блоком данных w2.2:

блок данных включающий целевые данные

включающий целевые данные , восстановлен;

, восстановлен;  сравниваем с исходным блоком данных w2 3:

сравниваем с исходным блоком данных w2 3:

блок данных  включающий целевые данные

включающий целевые данные  восстановлен;

восстановлен;

для третьей строки в информационной части kполуч.=3/4, в избыточной части rполуч.=2/3, в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) определяем, что восстановление блока данных  включающего целевые данные

включающего целевые данные  , находящегося в недоставленном пакете данных

, находящегося в недоставленном пакете данных  возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

получаем:

сравниваем с исходным блоком данных w3,2:

блок данных  , включающий целевые данные

, включающий целевые данные  восстановлен;

восстановлен;

для четвертой строки в информационной части kполуч=3/4, в избыточной части rполуч=1/3, в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) определяем, что восстановление блока данных  включающего целевые данные

включающего целевые данные  находящегося в недоставленном пакете данных

находящегося в недоставленном пакете данных  возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

получаем:

сравниваем с исходным блоком данных w4.1:

- блок данных  включающий целевые данные

включающий целевые данные  восстановлен.

восстановлен.

Далее обновляем матрицу-синдромов стираний  после процедуры восстановления:

после процедуры восстановления:

Произведем оценку количества 0 и 1 в информационной и избыточной частях первых четырех столбцов матрицы-синдромов стираний

для первого столбца в информационной части kgолуч.=3/4, в избыточной части rполуч=2/3, в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) определяем, что восстановление блока данных  включающего целевые данные

включающего целевые данные  , находящегося в недоставленном пакете данных

, находящегося в недоставленном пакете данных  возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

получаем:

сравниваем с исходным блоком данных Wjj:

блок данных  , включающий целевые данные

, включающий целевые данные  восстановлен;

восстановлен;

для четвертого столбца в информационной части kполуч=3/4, в избыточной части rполуч=2/3, в соответствии с таблицей «Результатов предварительной оценки возможности восстановления пакетов целевых данных группы РТС на ПУ» (фиг. 5) определяем, что восстановление блока данных  включающего целевые данные

включающего целевые данные  находящегося в недоставленном пакете данных

находящегося в недоставленном пакете данных  возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

возможно, следовательно, в соответствии с таблицей «Вариантов восстановления недоставленных блоков данных для случая использования порождающей матрицы кода Хэмминга (7, 4)» (фиг. 6), подбираем комбинации восстановления:

получаем:

сравниваем с исходным блоком данных

блок данных  включающий целевые данные

включающий целевые данные  восстановлен.

восстановлен.

Далее обновляем матрицу-синдромов стираний  после процедуры восстановления:

после процедуры восстановления:

Как видно из матрицы-синдромов стираний  целевые данные группы РТС восстановлены в полном объеме. Для восстановления всех целевых данных группы РТС потребовались следующие пакеты данных:

целевые данные группы РТС восстановлены в полном объеме. Для восстановления всех целевых данных группы РТС потребовались следующие пакеты данных:  пакетов данных. Приведенный пример показал, что восстановить целевые данные возможно даже при 67% потерь, в случае получения на пункте управления необходимой последовательности пакетов данных от группы РТС.

пакетов данных. Приведенный пример показал, что восстановить целевые данные возможно даже при 67% потерь, в случае получения на пункте управления необходимой последовательности пакетов данных от группы РТС.

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ ПАРАЛЛЕЛЬНОЙ ПЕРЕДАЧИ ДАННЫХ В САМООРГАНИЗУЮЩИХСЯ РАДИОСЕТЯХ ГРУПП РОБОТОТЕХНИЧЕСКИХ СРЕДСТВ | 2022 |

|

RU2789978C1 |

| СПОСОБ СКРЫТОЙ ЗАЩИЩЕННОЙ ПЕРЕДАЧИ ТЕЛЕМЕТРИЧЕСКИХ ДАННЫХ В РОБОТОТЕХНИЧЕСКИХ КОМПЛЕКСАХ | 2020 |

|

RU2765811C1 |

| СПОСОБ И УСТРОЙСТВО ФОРМИРОВАНИЯ МОДИФИЦИРОВАННЫХ КРИПТОКОДОВЫХ КОНСТРУКЦИЙ ДЛЯ ПОМЕХОУСТОЙЧИВОЙ ПЕРЕДАЧИ ДАННЫХ ПО КАНАЛАМ СВЯЗИ | 2023 |

|

RU2812949C1 |

| СПОСОБ ДВУМЕРНОГО ПОМЕХОУСТОЙЧИВОГО КОДИРОВАНИЯ ИНФОРМАЦИИ В ПРОСТРАНСТВЕННЫХ ПАРАЛЛЕЛЬНЫХ РАДИОКАНАЛАХ РОБОТОТЕХНИЧЕСКИХ КОМПЛЕКСОВ | 2021 |

|

RU2761903C1 |

| СПОСОБ И УСТРОЙСТВО ЗАЩИТЫ ДАННЫХ, ПЕРЕДАВАЕМЫХ С ИСПОЛЬЗОВАНИЕМ БЛОЧНЫХ РАЗДЕЛИМЫХ КОДОВ, ОТ ИМИТИРУЮЩИХ ДЕЙСТВИЙ ЗЛОУМЫШЛЕННИКА | 2019 |

|

RU2738789C1 |

| СПОСОБ И УСТРОЙСТВО ОБЕСПЕЧЕНИЯ ПОМЕХОУСТОЙЧИВОСТИ ОБРАБОТКИ ДАННЫХ НА ОСНОВЕ КРИПТОКОДОВЫХ КОНСТРУКЦИЙ В КОМПЛЕКСНОЙ ПЛОСКОСТИ | 2022 |

|

RU2787941C1 |

| СПОСОБ ПОВЫШЕНИЯ УСТОЙЧИВОСТИ ПЕРЕДАЧИ ИНФОРМАЦИИ ПО КАНАЛАМ СВЯЗИ ВИРТУАЛЬНЫХ ЧАСТНЫХ СЕТЕЙ | 2021 |

|

RU2755684C1 |

| СПОСОБ И УСТРОЙСТВО ФОРМИРОВАНИЯ КРИПТОКОДОВЫХ КОНСТРУКЦИЙ ДЛЯ ИМИТОУСТОЙЧИВОЙ ПЕРЕДАЧИ ДАННЫХ ПО КАНАЛАМ СВЯЗИ | 2021 |

|

RU2764960C1 |

| СПОСОБ КОНТРОЛЯ ЦЕЛОСТНОСТИ МНОГОМЕРНЫХ МАССИВОВ ДАННЫХ НА ОСНОВЕ ПРАВИЛ ПОСТРОЕНИЯ КОДА РИДА-СОЛОМОНА | 2021 |

|

RU2785862C1 |

| СПОСОБ АУТЕНТИФИКАЦИИ КОМАНДНО-ПРОГРАММНОЙ ИНФОРМАЦИИ, ПЕРЕДАВАЕМОЙ ПО РАДИОКАНАЛАМ РОБОТОТЕХНИЧЕСКИХ КОМПЛЕКСОВ С БЕСПИЛОТНЫМИ ЛЕТАТЕЛЬНЫМИ АППАРАТАМИ | 2023 |

|

RU2809313C1 |

Изобретение относится к области сетевых информационных технологий и может быть использовано в системах передачи данных с группы робототехнических средств (РТС) на пункт управления. Техническим результатом изобретения является повышение оперативности передачи целевых данных с группы РТС на пункт управления в условиях дестабилизирующих воздействий и случайных помех. В способе параллельной передачи целевых данных с группы РТС на пункт управления в условиях дестабилизирующих воздействий при нарушении целостности пакетов целевых данных или при превышении требуемого времени, при котором целевые данные считаются достоверными и актуальными, получение, передача и обработка данного пакета прекращается, пакет стирается, при этом исключается обработка данных с нарушенной целостностью и данных, ставших в процессе передачи не актуальными, освобождая вычислительные мощности пункта управления. Кроме того выполняется процедура восстановления полного объема целевых данных на пункте управления из части принятых достоверных данных, достаточных для восстановления, с помощью полученных в результате двухэтапного кодирования избыточных и контрольных пакетов целевых данных. 6 ил.

Способ параллельной передачи целевых данных с группы робототехнических средств на пункт управления в условиях дестабилизирующих воздействий, заключающийся в том, что в группе, содержащей n робототехнических средств, назначается лидер управления связью, в запоминающих устройствах робототехнических средств  размещаются целевые данные

размещаются целевые данные  соответственно, каждые из которых разбиваются на блоки

соответственно, каждые из которых разбиваются на блоки  где i - номер соответствующего робототехнического средства, отличающийся тем, что на основе блоков целевых данных

где i - номер соответствующего робототехнического средства, отличающийся тем, что на основе блоков целевых данных

формируются информационные блоки

формируются информационные блоки  где

где  - адресная часть,

- адресная часть,  - временная метка

- временная метка  , в совокупности каждый набор

, в совокупности каждый набор  интерпретируются как безызбыточная информационная кодовая комбинация

интерпретируются как безызбыточная информационная кодовая комбинация  , где

, где

являются векторными представлениями кодовых символов этой кодовой комбинации, которые затем подвергаются первой процедуре избыточного кодирования на сетевом уровне эталонной модели взаимодействия открытых систем, заключающаяся в вычислении выражений

являются векторными представлениями кодовых символов этой кодовой комбинации, которые затем подвергаются первой процедуре избыточного кодирования на сетевом уровне эталонной модели взаимодействия открытых систем, заключающаяся в вычислении выражений

над полем Галуа характеристики 2, коэффициенты

над полем Галуа характеристики 2, коэффициенты

являются элементами проверочной матрицы линейного кода, таким образом результатом первой процедуры избыточного кодирования являются избыточные кодовые комбинации

являются элементами проверочной матрицы линейного кода, таким образом результатом первой процедуры избыточного кодирования являются избыточные кодовые комбинации  далее для каждого фрагмента кодовых комбинаций

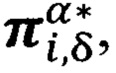

далее для каждого фрагмента кодовых комбинаций  вырабатывается имитовставка

вырабатывается имитовставка  на секретном ключе key, формируются пакеты целевых данных

на секретном ключе key, формируются пакеты целевых данных

совокупность которых представляется векторами

совокупность которых представляется векторами  далее по параллельным физически независимым маршрутам информационно-коммуникационной сети пакеты целевых данных

далее по параллельным физически независимым маршрутам информационно-коммуникационной сети пакеты целевых данных  перераспределяются между n робототехническими средствами, записанные ранее пакеты заменяются на пакеты, полученные от других робототехнических средств группы, при этом один из ранее записанных пакетов оставляется неизменным, посредством процедуры распределения пакетов формируются новые избыточные кодовые комбинации

перераспределяются между n робототехническими средствами, записанные ранее пакеты заменяются на пакеты, полученные от других робототехнических средств группы, при этом один из ранее записанных пакетов оставляется неизменным, посредством процедуры распределения пакетов формируются новые избыточные кодовые комбинации  где индекс «α» означает, что

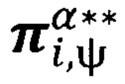

где индекс «α» означает, что  являются элементами новых кодовых комбинаций, далее выполняют вторую процедуру избыточного кодирования за счет вычисления из сформированных новых избыточных кодовых комбинаций контрольных информационных блоков данных

являются элементами новых кодовых комбинаций, далее выполняют вторую процедуру избыточного кодирования за счет вычисления из сформированных новых избыточных кодовых комбинаций контрольных информационных блоков данных  где θ - количество избыточных данных при выполнении второй процедуры избыточного кодирования, путем вычисления выражений

где θ - количество избыточных данных при выполнении второй процедуры избыточного кодирования, путем вычисления выражений

над полем Галуа характеристики 2, где коэффициенты

над полем Галуа характеристики 2, где коэффициенты

являются элементами проверочной матрицы линейного кода, для вычисленных контрольных информационных блоков данных

являются элементами проверочной матрицы линейного кода, для вычисленных контрольных информационных блоков данных  , где

, где  - адресная часть,

- адресная часть,  - временная метка,

- временная метка,  - вычисленные в результате второй процедуры избыточного кодирования контрольные данные

- вычисленные в результате второй процедуры избыточного кодирования контрольные данные  вырабатываются имитовставки

вырабатываются имитовставки  на секретном ключе key, формируются контрольные пакеты целевых данных

на секретном ключе key, формируются контрольные пакеты целевых данных  последовательности пакетов

последовательности пакетов  представляются векторами целевых данных

представляются векторами целевых данных

таким образом результатом второй процедуры избыточного кодирования являются избыточные кодовые комбинации

таким образом результатом второй процедуры избыточного кодирования являются избыточные кодовые комбинации  , сохраняемые в запоминающих устройствах робототехнических средств, в которых осуществлялась процедура их формирования, далее осуществляется процесс параллельно-последовательной передачи пакетов целевых данных

, сохраняемые в запоминающих устройствах робототехнических средств, в которых осуществлялась процедура их формирования, далее осуществляется процесс параллельно-последовательной передачи пакетов целевых данных  на пункт управления по физически независимым маршрутам информационно-коммуникационной сети, на которую оказывают влияние внешние дестабилизирующие воздействия

на пункт управления по физически независимым маршрутам информационно-коммуникационной сети, на которую оказывают влияние внешние дестабилизирующие воздействия  , включая отказы и преднамеренные повреждения робототехнических средств, формируя при этом пакеты принятых данных

, включая отказы и преднамеренные повреждения робототехнических средств, формируя при этом пакеты принятых данных  далее в пункте управления осуществляется процедура контроля целостности принимаемых избыточных кодовых комбинаций

далее в пункте управления осуществляется процедура контроля целостности принимаемых избыточных кодовых комбинаций

на основе контроля имитовставки, где символ «*» означает элементы избыточных кодовых комбинаций, полученных в результате передачи целевых данных по информационно-коммуникационной сети от группы робототехнических средств на пункт управления, процедура контроля целостности заключается в сравнении значений полученных имитовставок

на основе контроля имитовставки, где символ «*» означает элементы избыточных кодовых комбинаций, полученных в результате передачи целевых данных по информационно-коммуникационной сети от группы робототехнических средств на пункт управления, процедура контроля целостности заключается в сравнении значений полученных имитовставок  со значениями выработанных имитовставок

со значениями выработанных имитовставок  вычисленных от полученных информационных блоков данных

вычисленных от полученных информационных блоков данных  в пакетах

в пакетах  I

I целостность принятых пакетов целевых данных считается нарушенной и пакеты стираются, далее формируются векторы принятых целевых данных

целостность принятых пакетов целевых данных считается нарушенной и пакеты стираются, далее формируются векторы принятых целевых данных  и двоичная матрица-синдромов стираний

и двоичная матрица-синдромов стираний  где элементы матрицы

где элементы матрицы  , при этом

, при этом  при выполнении условия

при выполнении условия  для пакета

для пакета  в противном случае -

в противном случае -  прием и передача целевых данных по информационно-коммуникационной сети конечному получателю останавливается, далее выполняют процедуру декодирования принятой избыточной кодовой комбинации

прием и передача целевых данных по информационно-коммуникационной сети конечному получателю останавливается, далее выполняют процедуру декодирования принятой избыточной кодовой комбинации  восстанавливают недоставленные целевые данные, в соответствии с двоичной матрицей-синдромов стираний

восстанавливают недоставленные целевые данные, в соответствии с двоичной матрицей-синдромов стираний  путем вычисления выражений

путем вычисления выражений  над полем Галуа характеристики 2, где

над полем Галуа характеристики 2, где  - недоставленный пакет целевых данных,

- недоставленный пакет целевых данных,  - являются элементами проверочной матрицы линейного кода, далее оставшиеся недоставленные пакеты восстанавливают за счет контрольных пакетов

- являются элементами проверочной матрицы линейного кода, далее оставшиеся недоставленные пакеты восстанавливают за счет контрольных пакетов  , путем вычисления выражений

, путем вычисления выражений

над полем Галуа характеристики 2, где

над полем Галуа характеристики 2, где  - недоставленный пакет целевых данных,

- недоставленный пакет целевых данных,  являются элементами проверочной матрицы линейного кода, далее, после отбрасывания избыточных пакетов

являются элементами проверочной матрицы линейного кода, далее, после отбрасывания избыточных пакетов  получают восстановленные целевые данные

получают восстановленные целевые данные  , образуя конечный массив целевых данных группы робототехнических средств

, образуя конечный массив целевых данных группы робототехнических средств  , символы «**» означают целевые данные после выполнения процедуры их восстановления.

, символы «**» означают целевые данные после выполнения процедуры их восстановления.

| СПОСОБ ПАРАЛЛЕЛЬНОЙ ПЕРЕДАЧИ ДАННЫХ В САМООРГАНИЗУЮЩИХСЯ РАДИОСЕТЯХ ГРУПП РОБОТОТЕХНИЧЕСКИХ СРЕДСТВ | 2022 |

|

RU2789978C1 |

| САМОЙЛЕНКО Д.В., ФИНЬКО О.А | |||

| Обеспечение целостности информации в автономной группе беспилотных летательных аппаратов методами модулярной арифметики // "НАУКА | |||

| ИННОВАЦИИ | |||

| ТЕХНОЛОГИИ" | |||

| Токарный резец | 1924 |

|

SU2016A1 |

| Очаг для массовой варки пищи, выпечки хлеба и кипячения воды | 1921 |

|

SU4A1 |

| С | |||

| Спускная труба при плотине | 0 |

|

SU77A1 |

| RIZZI A.A., WHITCOMB L.L., KODITSCHEK D.E | |||

| Distributed real-time control of a spatial robot juggler // Computer, | |||

Авторы

Даты

2024-12-25—Публикация

2024-06-24—Подача