Область техники, к которой относится изобретение

Настоящее изобретение касается способа создания 2D штрихкода, изделия с внедренным 2D штрихкодом, способа изготовления такого изделия и способа аутентификации такого 2D штрихкода. Настоящее изобретение также касается способа, реализуемого на компьютере, для генерирования 2D штрихкода, энергонезависимого машиночитаемого носителя и вычислительного устройства, используемого для выполнения такого способа.

Уровень техники

2D штрихкоды являются носителями информации, которые используются для назначения уникальной или групповой идентичности изделию, документу или любому другому элементу. Такие 2D штрихкоды предпочтительно образуются с помощью двухмерной сетки, определяющей 2D матрицу, ячейки которой кодируются с использованием информации, а именно двоичной информации, такой как биты 0 или 1 кодирования, которые могут последовательно кодировать другой тип знаков.

Согласно изобретению рассматриваются все двухмерные штрихкоды (2D штрихкоды) и, в частности, самые распространенные следующие штрихкоды: PDF 417, MaxiCode, Datamatrix, QR-код, ацтекский код и штрихкоды EAN. Эти штрихкоды могут считываться с известной степенью повреждения, используя при этом, например, коррекцию ошибок Рида-Соломона, которая позволяет обеспечить корректное считывание даже в том случае, если повреждена часть штриха-кода. Когда сканнер штрихкода не может распознать символ штрихкода, он будет рассматривать его как стертый символ. В настоящее время QR-код (код быстрого отклика) и Datamatrix являются 2D штрихкодами, которые используются во все большем количестве приложений в разнообразных отраслях промышленности, таких как производство, складирование и логистика, розничная торговля, здравоохранение, медико-биологические науки, транспортировка и автоматизация работы учреждения. Существуют также 2D штрихкоды, наиболее используемые потребителями для доступа к цифровой информации, которая относится к физической среде.

QR-код, который является наиболее часто используемым типом для сканирования с помощью смартфонов, учитывая взрывной рост числа смартфонов, QR-коды также широко используются в мобильных маркетинговых и рекламных кампаниях в качестве быстрого и эффективного способа установления связи с покупателями и предоставления содержания конечному пользователю, в том числе ссылок на Web-страницу, мобильных купонов, посадочных талонов авиакомпаний и других приложений таких как отслеживание перемещения изделий, идентификация изделий, отслеживание перемещения во времени, управление документооборотом, общий маркетинг и т.д.

Кроме того, изобретение касается QR-кодов, которые включают в себя эстетически приятные модификации, где изображение объединяется в коде в основном для улучшения визуального воздействия QR-кода.

По сравнению с 1D кодами 2D коды могут содержать большое количество данных на меньшем пространстве, и по сравнению с другими 2D кодами, QR-код и Datamatrix могут потенциально содержать еще большее количество данных. В дополнение, усовершенствованные способы коррекции ошибок и другие уникальные характеристики обнаружения наличия кода и его позиционирование позволяют считывать QR-код более надежным способом и на более высоких скоростях, чем у большинства других кодов.

Как и письменность, штрихкоды представляют собой визуальный способ представления информации. Однако в отличие от письменного языка, который люди могут прочесть, штрихкоды предназначены для считывания и понимания (декодирования) компьютерами с использованием систем машинного зрения, состоящих из оптических лазерных сканеров или камер, в более общем смысле устройств для считывания штрихкода, и программного обеспечения для интерпретации штрихкодов. Высокая степень читабельности QR-кода и кода Datamatrix в условиях низкого контраста позволяет обеспечить их печать, лазерное гравирование или ударно-точечную маркировку (DPM) символа непосредственно на детали или изделии.

QR-код является 2D матричным кодом, который передает информацию путем размещения его темных и светлых элементарных ячеек, которые также называются "модулями", по столбцам и строкам, то есть в обоих горизонтальном и вертикальном направлениях. Каждый темный или светлый модуль символа QR-кода (конкретный пример кода) представляет собой 0 или 1, таким образом делая его понятным машине.

QR-код обнаруживается 2-мерным датчиком цифрового изображения и затем анализируется в цифровой форме запрограммированным процессором. Процессор определяет местоположение трех различимых квадратов в углах изображения QR-кода с использованием меньшего квадрата (или многочисленных квадратов) около четвертого угла для нормализации изображения для размера, ориентации и угла просмотра. Маленькие точки на всем протяжении QR-кода затем преобразуются в двоичные числа и подтверждаются с помощью кода с коррекцией ошибок.

Информацию, которая содержится в QR-коде, можно использовать для отслеживания перемещения изделия в канале распределения или для обнаружения мошенничества, которое относится к изделию, такого как отклонение от заданного маршрута, воровство, порча или подделка. Однако даже в том случае, когда 2D штрихкоды в возрастающей степени используются для приложений, связанных с обнаружением подделок и фальсификаций, они не имеют никакой встроенной защиты от копирования. Поэтому их можно очень легко дублировать и наносить на незаконные товары, то есть на контрафактные товары.

Описание предшествующего уровня техники

Чтобы повысить безопасность, штрихкоды, используемые для обнаружения подделок и фальсификаций, дополняются многочисленными физическими элементам защиты, расположенными обычно снаружи 2D штрихкода, такими как голограмма, специальная краска или маркеры, которые можно выявить с помощью специального устройства обнаружения (краска со специфическими спектральными свойствами, которая обнаруживаются при освещении светом определенного спектра), микропечати и т.д. Однако все такие известные способы являются дорогостоящими или неудобными для интеграции производственных процессов. В дополнение они являются неудобными для проверки и легкими для копирования или имитации.

Были предложены другие многочисленные способы с элементами защиты, размещенными по существу непосредственно в 2D штрихкоде и образующими так называемую вторичную информацию по отношению к первичной информации, используемой для кодирования идентичности или сообщения. Эти первичная информация и вторичная информация образованы предпочтительно с помощью черных и белых элементарных изображений или элементарных ячеек, образованных, например, точками или квадратами, такими как пиксели.

В качестве неограничивающей иллюстрации этих технологий, можно сослаться на перечисленные ниже аспекты:

- Было предложено вставлять цифровые водяные знаки, то есть незаметные модификации изображения, которые кодируют информацию, в штрихкоды как в EP 1239413, EP 1485863 или US 6398117

- WO 2013012794 касается систем и способов обеспечения сертификации и аутентификации документов с использованием 2D штрихкодов, в которых упомянутый штрихкод имеет открыто читаемый участок с первичной информацией, образующий защищенный знак, и скрытно читаемый участок штрихкода со вторичной информацией, образующий изменчивый знак, включенный в резервное пространство открыто читаемого участка штрихкода. Изменчивый знак внедряется по всей поверхности надежного знака,

- в WO 2008003964 описана также другая технология, в которой вторичная информация внедряется в штрихкод, например, путем изменения периферии некоторых полосок или пикселей на различные величины,

- в WO 2010034897 представлена также вторичная информация, внедренная в штрихкод. В частности, цифровой код аутентификации (DAC), который ухудшается таким образом, чтобы ухудшение имело определенную частоту появления ошибок, которая содержится в пределах заданных границ. Поэтому DAC можно использовать для защиты документов от нелегального копирования.

Например, все пиксельные значения в черных ячейках 2D штрихкода можно модифицировать цифровым кодом аутентификации. Однако это может влиять на его читабельность. Кроме того, сам DAC может быть трудным для считывания, так как он закрывает большую поверхность, и на точность синхронизации, которая требуется для считывания, могут влиять геометрические аберрации при захвате изображения.

2D штрихкоды могут также ассоциироваться со способами, которые относятся к отпечаткам, в которых уникальные элементы каждой печатной копии или группы печатных копий извлекаются и сохраняются в базе данных. Смотри, например, US 4423415, US 4785290, US 6948657 или US 8180174.

Во многих этих документах вторичная информация продолжается по всей поверхности первичной информации, например, в виде водяного знака. Эти технологии имеют недостатки, которые в основном перечислены ниже:

Во многих случаях информация является скрытой, что делает ее невидимой для подделывателя, который не обратит на нее особого внимания. Скрытая вторичная информация можно быть менее безопасной, чем видимая вторичная информация, так как она ограничивается отношением слабого сигнала к шуму, чтобы обеспечить незаметность. Следовательно, энтропия является более низкой, и информированному подделывателю легче точно воспроизвести всю вторичную информацию при изготовлении копии.

Более того, внедрение скрытой вторичной информации в пределах первичной информации может оказывать влияние на читабельность первой информации, которая искажается за счет наличия вторичной информации.

В дополнение, наличие вторичной информации, такой как DAC в 2D штрихкоде требует сложных алгоритмов для внедрения и декодирования сообщения, которое содержится во вторичной информации, что делает управление системой аутентификации трудоемкой и менее надежной, тогда как 2D штрихкод, который содержит только первичную информацию, разрабатывается чрезвычайно быстро и легко для декодирования.

Реальный недостаток в традиционных 2D штрихкодах состоит в том, что вторичная информация является более сложной для считывания, чем первичная информация. В настоящее время первичную информацию можно легко считать с помощью мобильного телефона, оборудованного камерой. Технологии предшествующего уровня техники не позволяют автоматически аутентифицировать 2D штрихкод с помощью вторичной информации без использования специфического процесса или устройства.

При считывании с помощью оптических средств вторичная информация традиционно считывалась с помощью планшетных сканеров, промышленных камер, использующих определенный уровень увеличения или USB-микроскопа (например, модели от VehoTM или Dino-liteTM). Совсем недавно использовались мобильные телефоны, но они требовали оптического адаптера для того, чтобы получить требуемое увеличение и резкость изображения для считывания деталей DAC, что позволяет отличить оригиналы от копий. Например, можно использовать мобильные микроскопы HandyscopeTM или Dermlite DL1TM, совместимые с некоторыми смартфонами (например, с некоторыми моделями iPhoneTM и SamsungTM).

Это является значительным улучшением по сравнению с использованием планшетного сканера или USB-микроскопа, так как это позволяет инспекторам или операторам производственно-сбытовой цепочки на месте выполнять аутентификацию. Однако сохраняется потребность в оптическом адаптере, который является существенным препятствием для более широкого использования этих технологий. Действительно, оптический адаптер является обычно довольно дорогостоящим, и, кроме того, его можно легко оставить в неподходящем месте или потерять, и, таким образом, инспектор должен всегда носить его с собой. Это делает гораздо более сложным внедрение решений, связанных с использованием считывающих устройств, так как необходимо использовать и обслуживать сотни, если не тысячи оптических адаптеров. Очевидно, что использование оптических адаптеров не представляется возможным для крупномасштабного рыночного использования потребителями или розничными торговцами.

Новое поколение мобильных телефонов имеют впечатляющие оптические возможности. Все большее количество мобильных телефонов имеет возможности оптического захвата мелких деталей, в частности, мелких деталей в DAC, которые позволяют отличить оригиналы от копий.

Эти новые мобильные телефоны имеют, в принципе, возможность использования для аутентификации 2D штрихкодов с использованием вторичной информации в DAC. Однако технологии предшествующего уровня техники, которые используют DAC в качестве, вторичной информации, имеют ряд недостатков, которые затрудняют использование мобильного телефона без оптического адаптера в удобном виде:

- Вторичную информацию необходимо декодировать независимо от первичной информации, используя отдельный процесс. Алгоритмы для декодирования вторичной информации являются гораздо более интенсивными с точки зрения вычислений, и их нельзя реализовать в реальном времени в мобильном телефонном устройстве. В ряде случаев требуется другое считывающее устройство.

- Все изображение сканированной копии должно быть отправлено на сервер для аутентификации. Эта операция требует определенной полосы пропускания, является дорогостоящей и удлиняет время получения результата аутентификации.

- Вторичную информацию, полученную в сканированной копии, нельзя подтвердить как используемую для аутентификации в реальном времени с помощью обработки каждого кадра. Например, сканированная копия может находиться не в фокусе, она может содержать ложные изображения, которые затрудняют считывание, или ее позиционирование может быть неправильным, в результате чего ее нельзя отправить в сервер или использовать для аутентификации. Поэтому существует высокая опасность того, что пользователь будет ожидать результата аутентификации только для того, чтобы только принять обратную информацию относительно того, что необходимо сделать другую сканированную копию. Еще хуже, если ответ относительно аутентификации может быть неправильным, например, сканированную копию, которая находится не в фокусе, можно интерпретировать как копию. Это очень неудобно для пользователей, которые могут потерять доверие к системе аутентификации.

- Пользователи не получают информацию по каналу обратной связи в реальном времени, которая ориентирует их относительно того, как сканировать, сообщая им, например, находится или нет изображение в фокусе, или нужно ли им переместиться ближе или дальше от 2D штрихкода.

- Пользователь должен нажать кнопку, чтобы сделать снимок в режиме фотоаппарата, вместо автоматического сканирования в режиме видео. Нажатие кнопки само по себе может привести к выходу изображения из фокуса. В любом случае ожидание пользователя для принятия решения относительно того, когда камеру правильно разместить, и изображение будет приемлемым для аутентификации, является довольно обременительной задачей.

В итоге, технологии предшествующего уровня техники не позволяют пользователям аутентифицировать 2D штрихкод удобным образом, используя свое мобильное устройство.

Задача настоящего изобретения состоит в том, чтобы устранить некоторые или все недостатки предшествующего уровня техники и предложить средство для создания 2D штрихкодов, которые защищены от копирования и при этом сохраняют хорошую читабельность первичной информации.

Настоящее изобретение также направлено для обеспечения средства для аутентификации этих штрихкодов таким образом, чтобы процесс аутентификации был таким же простым, как и считывание 2D штрихкода с помощью мобильного устройства.

Раскрытие изобретения

Согласно изобретению различные цели достигнуты посредством способа создания 2D штрихкода по п. 1, посредством изделия с внедренным 2D штрихкодом по п. 9, посредством способа аутентификации 2D штрихкода по п. 20 или 32 и посредством изготовления 2D штрихкода по п. 29 или 30.

В данном документе раскрыт способ создания 2D штрихкода, содержащий этапы, на которых:

внедряют первичную информацию, которую можно считывать 2D устройством для считывания штрихкодов, в рисунок с вторичной информацией,

внедряют вторичную информацию, которая является трудной для воспроизведения без изменения видимого рисунка, при этом

упомянутый рисунок внедрен в пределах упомянутого штрихкода по меньшей мере в одной зоне, не содержащей никакой первичной информации, образуя тем самым исходный 2D штрихкод.

Если иное не указано в настоящем тексте, 2D штрихкод и все элементы 2D штрихкода, такие как рисунок вторичной информации и ее первичная информация, видимый рисунок и ее вторичная информация, зона данных, элементарные ячейки, элементарные подячейки, подпись, секретная информация и т.д. касаются исходного 2D штрихкода и всех элементов такого 2D штрихкода, но не оригинального 2D штрихкода и всех элементов такого 2D штрихкода (т.е. например, напечатанного 2D штрихкода или исходного 2D штрихкода, отображаемого на экране) и не неоригинального 2D штрихкода после воспроизведения оригинального 2D штрихкода (т.е. например, сканированного 2D штрихкода или скопированного оригинального 2D штрихкода).

В этом контексте "первичная информация" относится к информации о товаре или услуге, легко доступной для уполномоченных пользователей, наличие которой легко обнаружить и которую легко распознать в пределах 2D штрихкода. Кроме того, эта первичная информация имеет содержание, подлинность которого легко проверить, формат которого соответствует стандартам 2D штрихкода для того, чтобы его можно было легко распознать в качестве 2D штрихкода определенного типа и легко дублировать.

"Вторичная информация" относится к информации, которая нацелена на проверку аутентичности (оригинального знака) 2D штрихкода и которую затруднительно воспроизвести по сравнению с первичной информацией без изменения. Поэтому вторичная информация необязательно должна содержать любое сообщение об изделии или документе, на котором размещается 2D штрихкод, но полностью нацелена на обеспечение средства для обнаружения подделки. Поэтому вторичная информация не является информацией, такой как первичная информация, в том смысле, что с точки зрения декодера сообщение не декодируется, но измеряется сходство с оригинальным рисунком. Как первичная информация, так и вторичная информация представлены, предпочтительно, в виде пикселей или групп пикселей. Таким образом, "вторичная информация" может находиться в виде рисунка элементарных подячеек, образующих так называемый "отпечаток", в результате чего элементарные подячейки являются достаточно маленькими для того, чтобы предотвратить воспроизведение рисунка без появления ошибок. Копирование (сканирование) оригинально напечатанного рисунка элементарных подячеек, представляющих вторичную информацию, за которой следует визуальное воспроизведение (например, печатная копия или представление на экране), таким образом приводит к изменению "отпечатка", который можно обнаружить с помощью различных средств, описанных в данном документе (например, путем сравнения отпечатка с файлом выработки вторичной информации или путем сравнения с изображением, соответствующим сканированной копии или сканированным копиям оригинальных печатных копий вторичной информации). Как обсуждено здесь, вторичную информацию можно выработать случайным образом, в частности, путем использования ключа, генерированного случайным или псевдослучайным образом, который хранит секретную информацию, поэтому вторичная информация содержит секретную информацию, которая предотвращает ее от повторной выработки подделывателем. Подделыватель имеет доступ только к напечатанному оригиналу, который нельзя скопировать и воспроизвести без какого-либо обнаруживаемого изменения.

Согласно аспекту изобретения, вторичная информация не смешивается с первичной информацией, но сохраняется физически разделенной от первичной информации. Поэтому согласно изобретению, так как вторичная информация образуется с помощью видимого разделенного рисунка, расположенного на одном или нескольких идентифицированных местах в пределах 2D штрихкода, у первой информации отсутствует риск не считать изменения из-за модификации изображения, когда присутствует также вторичная информация. Кроме того, разделенная вторичная информация и концентрация в специфических зонах означает большую надежность считывания, и дополнительные этапы декодирования вследствие более низких рисков геометрических искажений или аберраций рисунка, который содержит вторичную информацию. Вторичная информация, которая присутствует на 2D штрихкоде, заменяет участок(ки) первичной информации, хотя и не препятствует читабельности первичной информации, поскольку доля поверхности первичной информации, замененной вторичной информацией, остается в пределах границ допуска, заданного кодом с коррекцией ошибок.

Кроме того, согласно другому аспекту изобретения вторичная информация не является скрытой, а именно не внедренной и не смешанной с первичной информацией, и/или посредством водяного знака, и/или посредством намеренно нанесенной формы шума или любой другой незаметной модификации изображения, которым кодируют первичную информацию. Вторичная информация является видимой. Видимая вторичная информация имеет более высокую энтропию по отношению к скрытой вторичной информации, что означает, что она имеет более доступные данные для кодирования вторичной информации для идентичной протяженности поверхности, используемой для представления вторичной информации по сравнению со скрытой вторичной информацией.

Эта ситуация позволяет использовать высокую плотность вторичной информации и поэтому снижает надежность и воспроизводимость вторичной информации с помощью оборудования, такого как сканеры или копировальные машины. Действительно, чем выше плотность видимой вторичной информации, тем тяжелее подделывателю воспроизвести ее без введения дефектов изображения, которые позволят отличить оригиналы от копий.

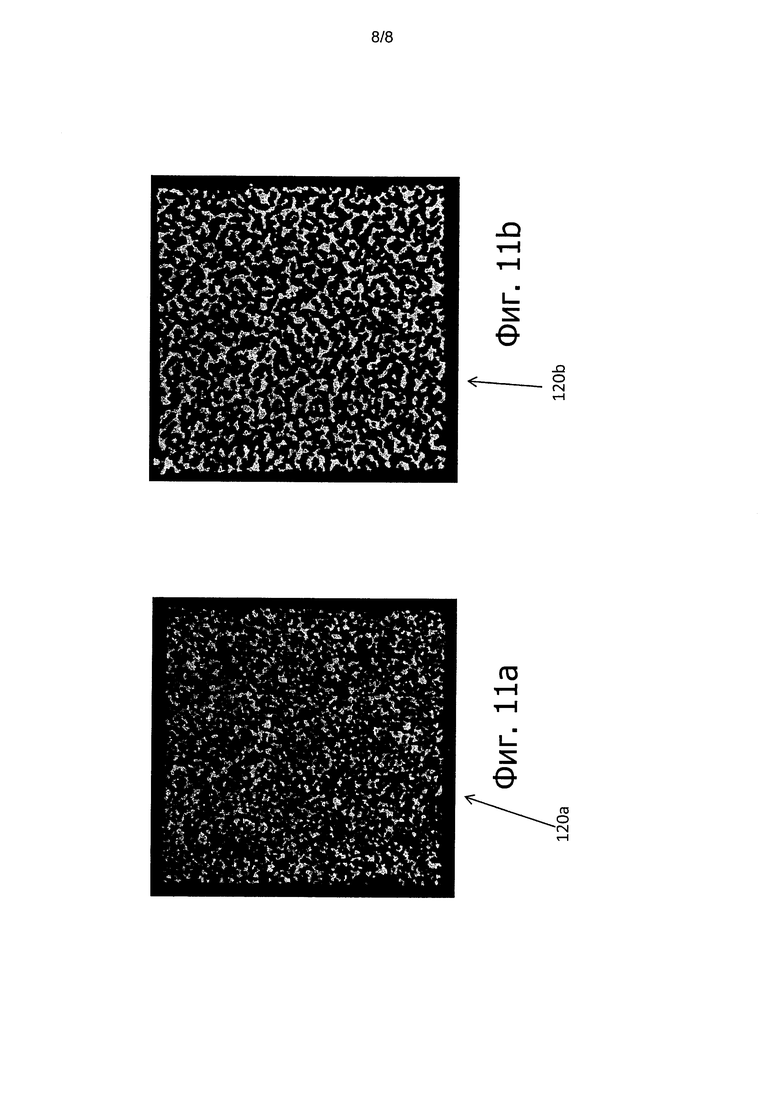

Выражение "трудно воспроизвести без изменений" означает зависеть от копирования, то есть означает, что большинство копировальных аппаратов, сканеров, устройств захвата изображений или принтеров не могут осуществлять копирование, захват или воспроизведение 2D штрихкода без изменения видимого рисунка, что делает вторичную информацию систематически не считаемой или неправильно считываемой после сканирования или копирования оригинального печатного видимого рисунка. Например, оригинальный печатный видимый рисунок оригинального 2D штрихкода содержит мелкие детали, которые не могут сохраняться после копирования: аутентификация базируется на сканировании и анализе деталей видимого рисунка, которые являются более многочисленными для оригинальных 2D штрихкодов, чем для неоригинальных 2D штрихкодов. Иными словами, выражение "трудно воспроизвести без изменений" означает, что вторичная информация ухудшается при копировании и воспроизведении, поэтому она теряет признаки, которые являются характерными или оригинальными во вторичной информации.

Вторичная информация может быть образована с помощью черных и белых элементарных подячеек, имеющих размер менее чем 30%, или даже предпочтительно менее чем 15%, или даже предпочтительно менее чем 5% по отношению к элементарным ячейкам, образующим первичную информацию.

Вторичная информация можно быть образована с помощью черных и белых элементарных подячеек (а именно пикселей), имеющих наибольший размер менее чем 0,2 мм, предпочтительно менее чем 0,1 мм, предпочтительно менее чем 50 мкм в оригинальном 2D штрихкоде.

Преимущественно, в упомянутом исходном 2D штрихкоде и, следовательно, в упомянутом оригинальном 2D штрихкоде, упомянутая вторичная информация содержит участок, образованный с помощью черных и белых элементарных подячеек, имеющих среднюю плотность черного (или уровень серого), которая отличается от 50%±5% черных элементарных подячеек. Это условие позволяет максимизировать плотность информации в оригинальных печатных копиях и тем самым увеличить скорость деградации при воспроизведении, то есть максимизировать потерю информации во время воспроизведения оригинального 2D штрихкода и любого последующего воспроизведения (воспроизведения первого поколения, которое образует неоригинальный 2D штрихкод первого поколения путем копирования оригинального 2D штрихкода, второго поколения, которое является воспроизведением упомянутого неоригинального 2D штрихкод первого поколения и образует неоригинальный 2D штрихкод второго поколения и следующего поколения). Согласно такому условию среднее процентное содержание черных пикселей (которые также упоминаются в дальнейшем как плотность черного) в упомянутой вторичной информации, кодирующей видимый рисунок, предварительно определяется и отличается от средней плотности черного (уровня серого), которая равна или близка 50%, что широко используется в 2D штрихкоде предшествующего уровня техники и других защищенных графических средствах, таких как DAC. Этот признак является эффективным для максимизации плотности информации в оригинальном 2D штрихкоде и тем самым для увеличения уровня деградации во время воспроизведения 2D штрихкода по отношению к 2D штрихкоду, имеющему среднее процентное содержание черных пикселей, равное или близкое к 50%, то есть это условие позволяет значительно увеличить трудность копирования видимого рисунка. Например, упомянутая вторичная информация полностью располагается по меньшей мере на двух различных участках упомянутого видимого рисунка, причем по меньшей мере один участок имеет среднюю плотность черного (или уровень серого), которая отличается от 50%±5% черных элементарных подячеек. Согласно другому возможному условию, упомянутая вторичная информация полностью располагается по меньшей мере на двух различных участках упомянутого видимого рисунка, причем каждый участок имеет различные средние плотности черного, которые отличаются от 50% черных элементарных подячеек и отличаются по меньшей мере от одного другого участка.

В этом контексте "средняя плотность черного" или "средний уровень серого" группы ячеек означает долю черных элементарных ячеек (первичной информации) или элементарных подячеек (вторичной информации), особенно группы пикселя(ей), среди группы элементарных ячеек или группы элементарных подячеек, определяющей ограниченную зону, содержащую несколько элементарных ячеек или элементарных подячеек (например, девять, шестнадцать или двадцать пять элементарных ячеек или элементарных подячеек). Если ячейки не являются черными или белыми, средний уровень серого может представлять собой вес уровней яркости ячеек. В данном тексте "черные" элементарные ячейки или "черные" элементарные подячейки означают элементарные ячейки или элементарные подячейки, которые являются либо черными, либо, в общем, темные или любого цвета, отличного от белого; при этом "средняя плотность темного" и "средний уровень серого" означают, соответственно, в наиболее общем смысле "среднюю плотность оттенка цвета" и "средний уровень оттенка цвета", то есть средний оттенок цвета, когда цвет не является черным.

Преимущественно, видимый рисунок содержит подпись, которую можно верифицировать локальным образом с помощью устройства, непосредственно подсоединенного к устройству для считывания штрихкода для проверки аутентичности штрихкода. Поэтому в данном тексте термин "подпись" является вторичной информацией, управление которой осуществляется локальным образом, тем самым образуя вторичную информацию первого уровня защиты. Такая подпись образует простой способ верификации того, что 2D штрихкод является оригинальным путем сравнения декодированной подписи 2D штрихкода, который будет проверяться, с образцом (с ключом подписи), который может быть доступен локальным образом, например, в смартфоне, который используется, в качестве устройства для считывания штрихкода или любого другого устройства, используемого в качестве устройства для считывания штрихкода или содержащего устройство для считывания штрихкода, в частности, мобильное устройство, непосредственно подсоединенное к устройству для считывания штрихкода, чтобы предоставить индикатор наличия правильной подписи или неправильной подписи на 2D штрихкоде, тем самым предоставляя индикатор оригинального знака или неоригинального знака (копии) 2D штрихкода. Например, первый ключ K1 (или "ключ подписи"), выработанный псевдослучайным образом, используется для всех 2D штрихкодов и присутствует в или доступен мобильному устройству: восстановление исходной подписи производится предпочтительно с использованием первого ключа K1 и части сообщения в виде 2D штрихкода, то есть первичной информации, (например, уникального идентификатора (ID), присутствующего в виде участка рисунка первичной информации), посредством первого алгоритма, присутствующего в мобильном устройстве: поэтому первая проверка аутентификации уровня защиты осуществляется путем сравнения между подписью 2D штрихкода, который будет проверяться, и упомянутой исходной подписью (причем упомянутое "сравнение" представляет собой, например, вычисление сходства изображения, в результате которого получается количественный показатель, и сравнение этого количественного показателя с пороговым значением). Первая проверка аутентификации защиты может быть преимущественной в том случае, когда устройство аутентификации не подсоединено к Интернет. Еще одним важным преимуществом подписи является возможность проверки локальным образом того, имеет ли сканированная копия соответствующее качество изображения, посредством выполнения измерения подписи. Например, если для последовательных кадров измерение является стабильным и последовательным, это может быть индикатором того, что эти кадры применимы для аутентификации и могут быть отправлены на удаленный сервер для полной аутентификации.

Преимущественно, чтобы увеличить уровень защиты аутентификации, в качестве дополнения или альтернативы упомянутой подписи, упомянутый видимый рисунок дополнительно содержит секретную информацию относительно того, какую аутентичность можно верифицировать с помощью только удаленного устройства. Поэтому в данном тексте "секретная информация" представляет собой вторичную информацию, управление которой осуществляется только дистанционным образом, тем самым образуя вторичную информацию второго уровня защиты (второй уровень защиты является более высоким уровнем, чем первый уровень защиты). Такая секретная информация образует дополнительный элемент защиты, образованный участком изображения видимого рисунка, то есть, уникальным рисунком (уникальным рисунком шума), который в данном случае вырабатывается случайным образом и который сравнивается с образцом (секретным ключом), который может быть доступен только в удаленном оборудовании (например, секретный ключ является частью базы данных, имеющейся на удаленном сервере). В подобной ситуации требуется обмен информацией между устройством для считывания 2D штрихкодов и удаленным сервером, при этом эту удаленную процедуру аутентификации могут использовать только люди, имеющие доступ к удаленному серверу. Кроме того, наличие секретного ключа, записанного на удаленном сервере, позволяет использовать скрытую и почти недоступную информацию в пределах секретной информации. Например, секретный ключ является частью списка оригинальной секретной информации, сохраненного удаленным образом. Например, вторые ключи (или "секретные ключи") K2, K2'…, которые являются различными для каждого штрихкода или для каждого ряда 2D штрихкодов, имеются только на удаленном сервере (в защищенной базе данных) и предпочтительно вырабатываются по существу случайным образом (но они могут вырабатываться также псевдослучайным образом или по существу частично случайным образом/вырабатываться частично псевдослучайным образом). Восстановление исходной секретной информации осуществляется с помощью второго ключа K2, имеющегося только на удаленном сервере, посредством второго алгоритма (в некоторых случаях упомянутое восстановление исходной секретной информации также использует часть сообщения в виде 2D кода, то есть первичную информацию (например, уникальный идентификатор)). Упомянутый второй алгоритм может присутствовать в любом месте, в том числе в упомянутом мобильном устройстве или в упомянутом удаленном сервере. Поэтому вторая проверка аутентификации со вторым уровнем защиты осуществляется путем сравнения между секретной информацией 2D штрихкода, которая будет проверяться, и упомянутой исходной секретной информацией. В качестве альтернативы использованию упомянутого второго ключа K2, исходная секретная информация, то есть рисунок, хранится на удаленном сервере, поэтому сравнение производится непосредственно между упомянутой исходной секретной информацией и упомянутой секретной информацией 426 2D штрихкода, который будет проверяться. Упомянутое "сравнение" представляет собой, например, вычисление сходства изображения, в результате которого получается количественный показатель, и сравнение этого количественного показателя с пороговым значением. Следует отметить, что подпись можно проверить более подробно и с большей точностью в удаленном устройстве путем сравнения с более подробной справочной информацией, такой как контрольные сканированные копии оригинальных печатных копий и пороговые значения, основанный на этом, которые хранятся в удаленном устройстве.

Преимущественно, упомянутую секретную информацию можно восстановить, используя секретный ключ (K2), имеющийся только в упомянутом удаленном устройстве. Такая секретная информация представляет собой второй участок данных, который образует дополнительный участок отпечатка (видимого рисунка) и который повышает уровень защиты аутентификации 2D штрихкода: данные, выработанные псевдослучайным образом второго участка данных, образуют данные, которые можно только извлечь с помощью сложной процедуры (операций программы). Например, всякий раз, когда такой второй участок данных можно извлечь по меньшей мере из первичной информации, вторичная информация является только корректно доступной, когда первичная информация была заранее корректно декодирована. Кроме того, в соответствии с другой альтернативой большей защиты, когда второй участок данных можно только извлечь из первичной информации и первого участка данных, выработанного случайным образом, упомянутой подписи, вторичная информация является доступной правильным образом только тогда, когда одновременно первичная информация и первый участок данных, то есть подпись, были заранее правильно декодированы или согласованы с источником.

В дополнение, упомянутый видимый рисунок может содержать только подпись, только секретную информацию или как подпись, так и секретную информацию. Зоны, где подпись и секретная информация кодируются, могут быть физически разделены или нет. Участок этого видимого рисунка (вторичной информации), образованного с помощью подписи, секретной информации или как подписи и секретной информации, можно рассматривать с технической точки зрения в качестве отпечатка.

Краткое описание чертежей

Изобретение можно будет лучше понять с помощью описания вариантов осуществления, приведенных посредством примера и иллюстрированных с помощью фигур, на которых:

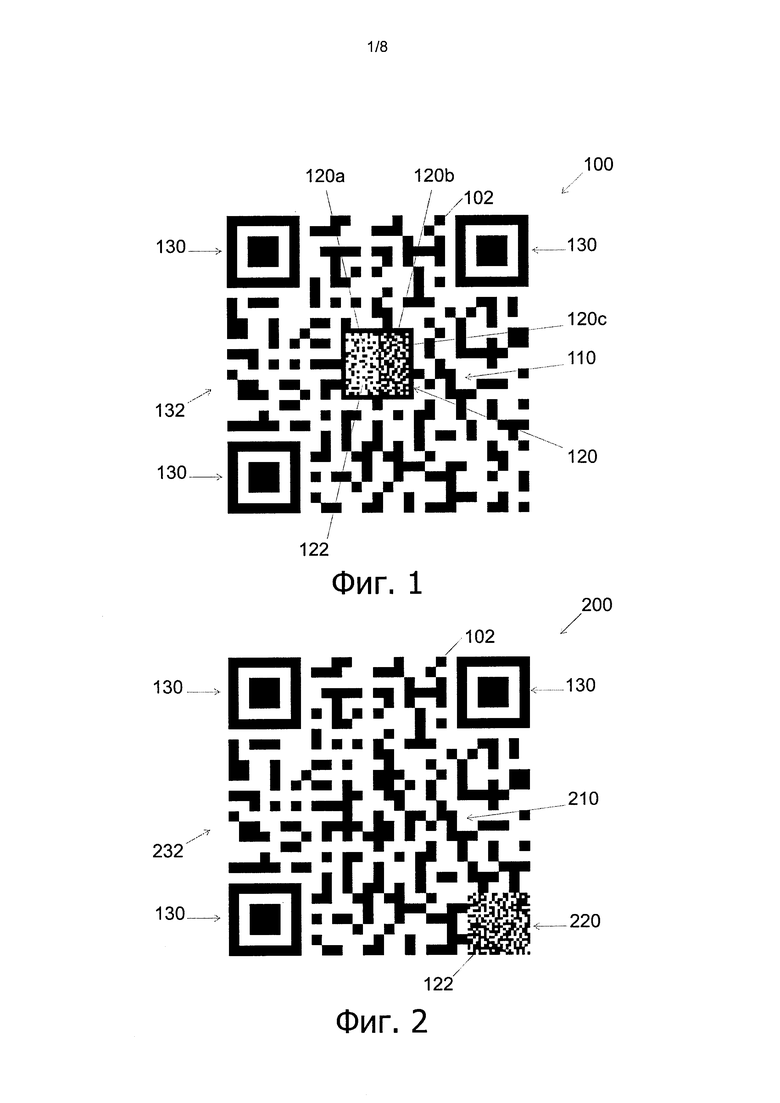

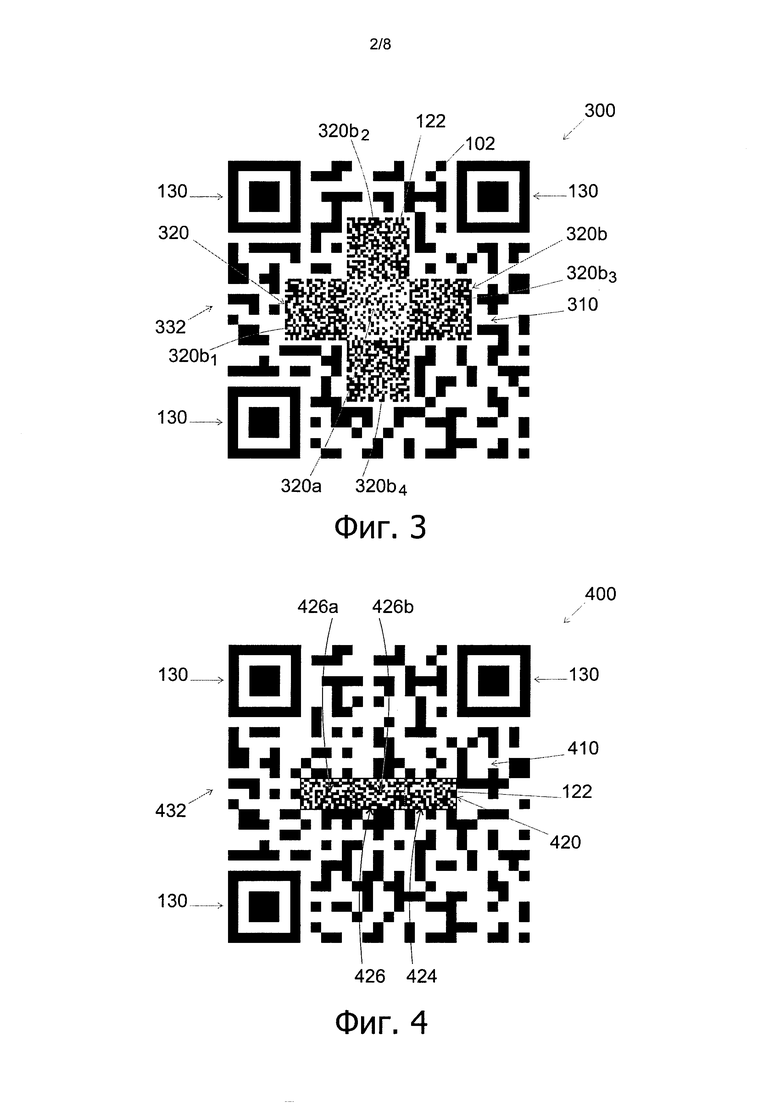

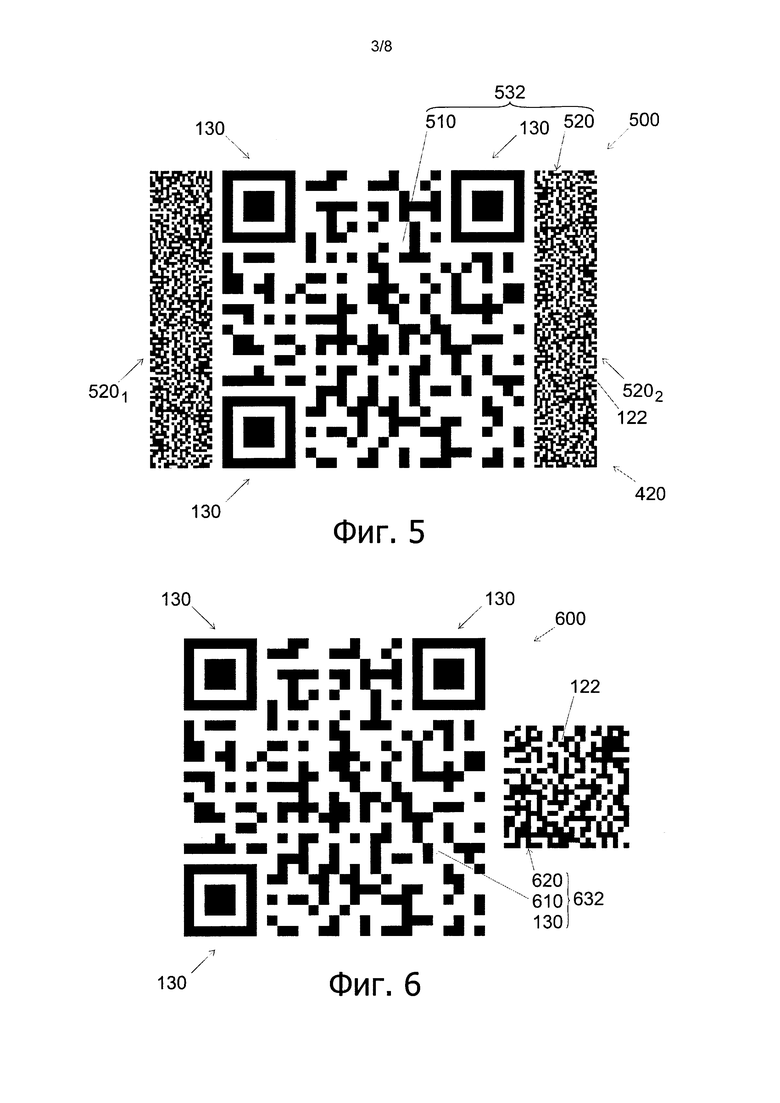

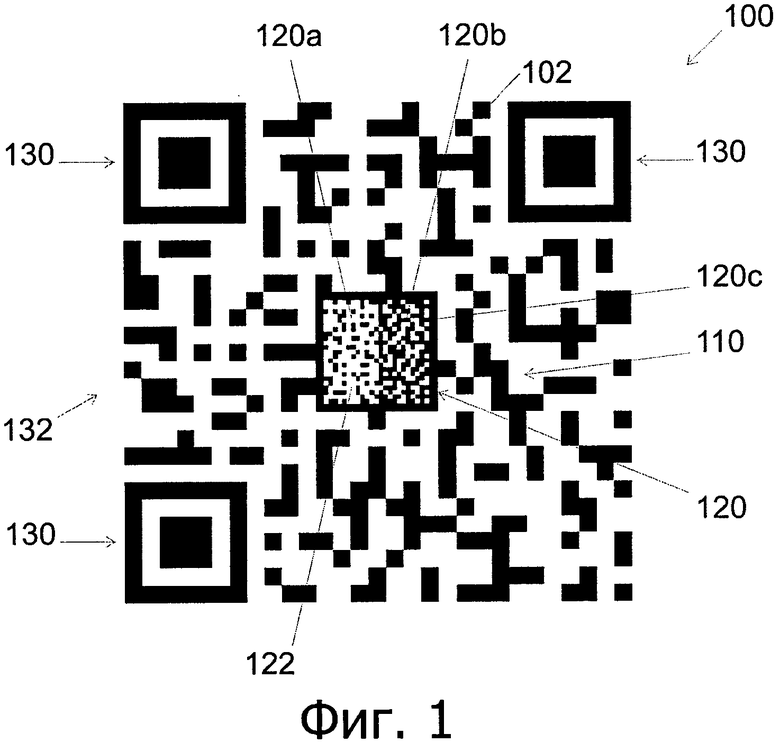

на фиг. 1-6 показаны схематичные виды различных вариантов осуществления исходных QR штрихкодов, образующих 2D штрихкоды согласно изобретению, в увеличенном масштабе, который используется в целях ясности;

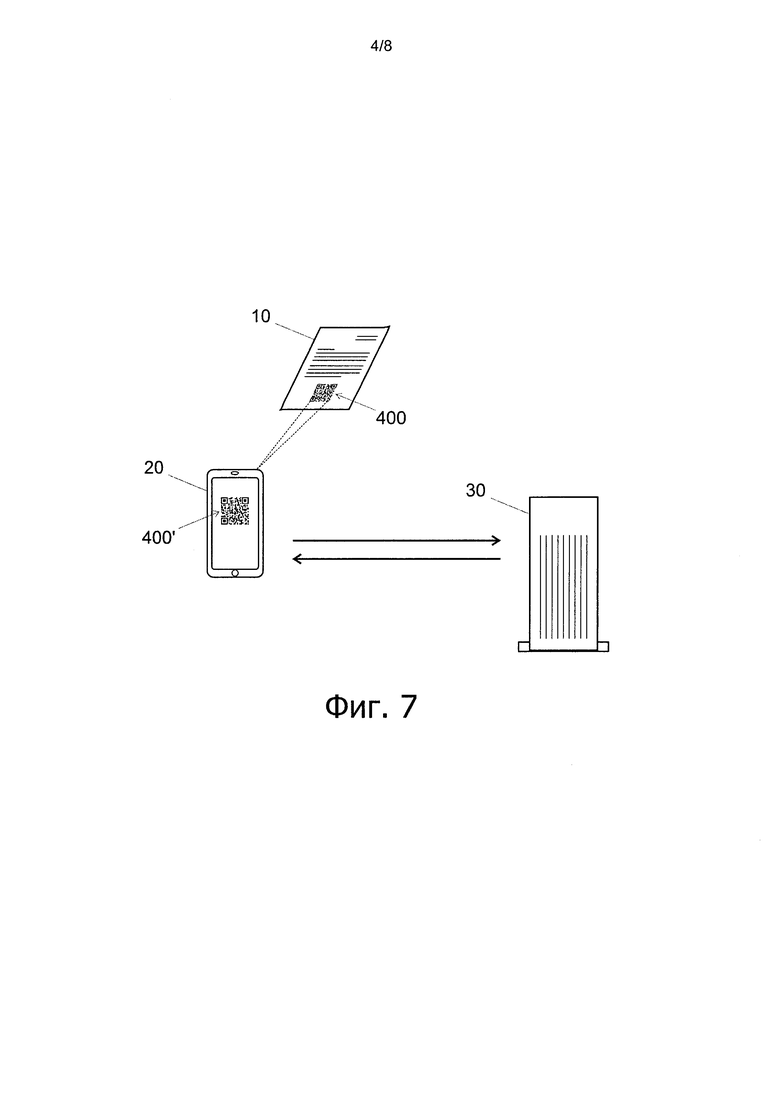

на фиг. 7 показана иллюстрация способа аутентификации 2D штрихкода согласно изобретению;

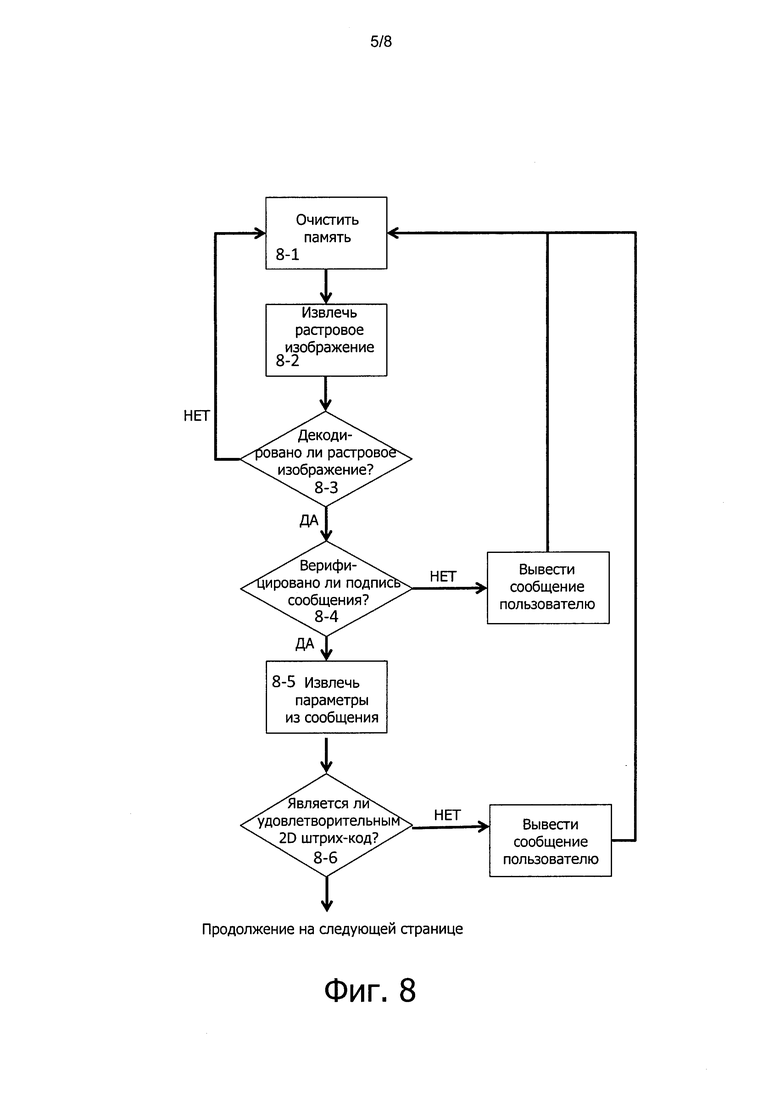

на фиг. 8 показана блок-схема последовательности операций, иллюстрирующая примерный вариант осуществления способа аутентификации согласно изобретению;

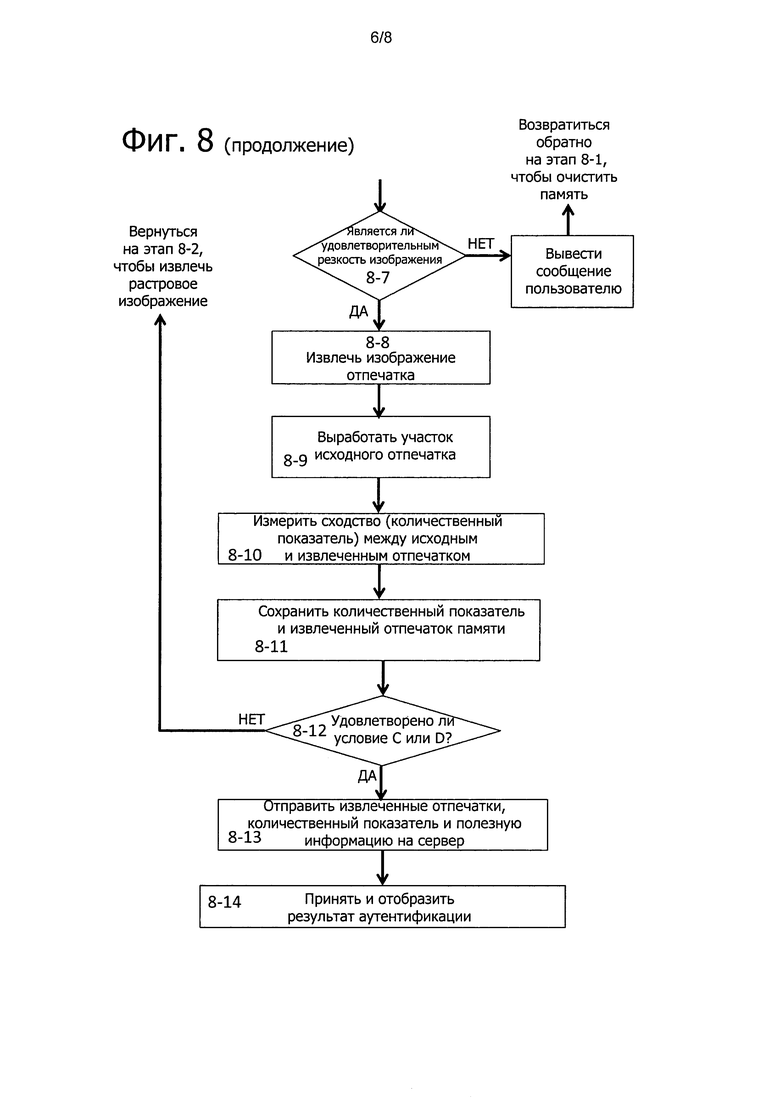

на фиг. 9 показан схематичный вид исходного 2D штрихкода согласно варианту осуществления изобретения в увеличенном масштабе в целях ясности;

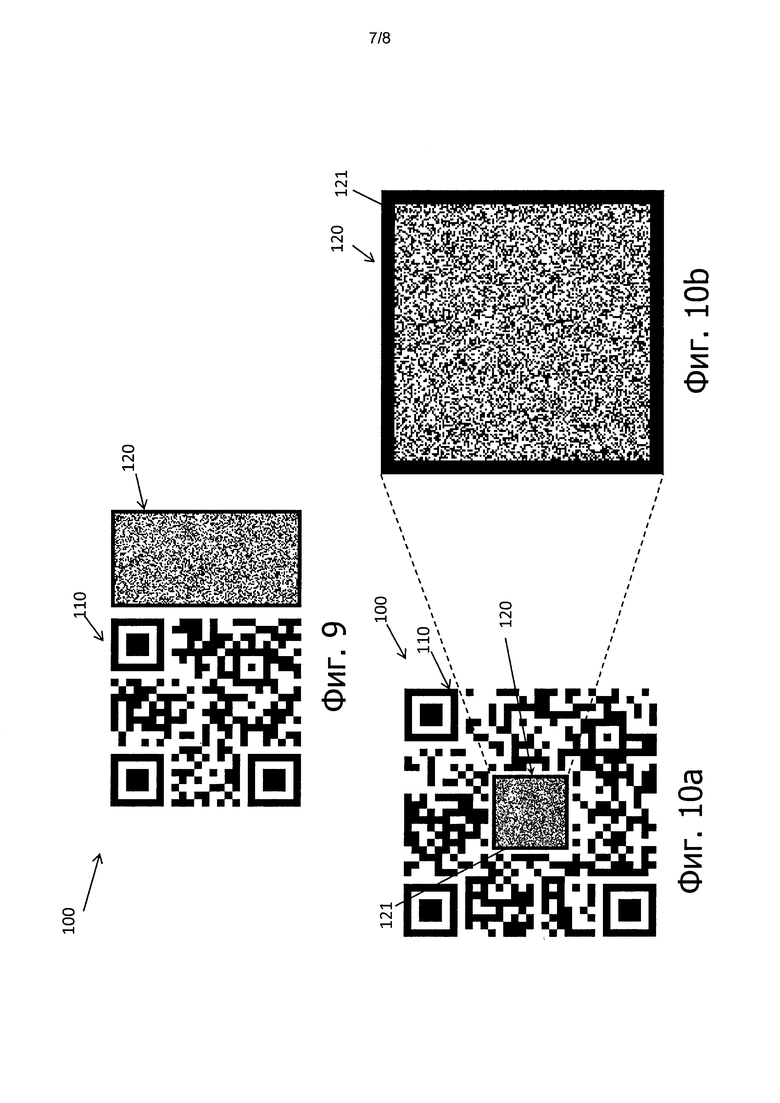

на фиг. 10а показан схематичный вид исходного 2D штрихкода согласно другому варианту осуществления изобретения в увеличенном масштабе в целях ясности, и на фиг. 10b показан увеличенный вид видимого рисунка со вторичной информацией 2D штрихкода (фиг. 10а);

на фиг. 11а показан увеличенный вид видимого рисунка варианта осуществления (фиг. 10b) после печати (первый оригинальный печатный вариант), и на фиг. 11b показана копия (сканированная копия и перепечатка) оригинального печатного варианта (фиг. 10b).

Осуществление изобретения

На фиг. 1 показан первый пример QR-кода, образующего первый вариант осуществления для 2D штрихкода 100 согласно изобретению. 2D штрихкод 100 образован с помощью символа, имеющего форму обычного квадрата, и содержит обычные рисунки QR-кода, а именно, три рисунка 130 обнаружения положения, расположенные в трех из четырех углов QR-кода, и зону 132 данных. Зона 132 данных сначала включает в себя рисунок 110 с первичной информацией, образованный посредством выбранного размещения элементарных ячеек 102, которые представляют в данном случае набор из пикселей размером 10×10 и показаны неограничивающим образом в виде квадратов. Эти элементарные ячейки 102 кодируют первичную информацию и имеют размер, который позволяет большинству копировальных аппаратов копировать рисунок 110 с первичной информацией без изменения его или с таким маленьким изменением, при котором этот рисунок можно правильно декодировать, и в информации, хранящейся в ячейках, отсутствуют изменения. Типичный, но неограничивающий размер элементарных ячеек 102, кодирующих первичную информацию в виде рисунка 110 с первичной информацией оригинального 2D штрихкода 100 находится в пределах от 5×5 пикселей до 90×90 пикселей, например, от 8×8 пикселей до 12×12 пикселей. В зависимости от разрешающей способности печати (которая может составлять 600 точек на дюйм, 2400 точек на дюйм или любое другое значение в зависимости от печатающего устройства) оно может соответствовать типичному, но неограничивающему размеру (наибольшему размеру) элементарных ячеек 102 оригинального 2D штрихкода 100 в диапазоне от 0,05 до 3 мм, особенно от 0,1 до 2 мм, предпочтительно от 0,2 до 1 мм и предпочтительно от 0,3 до 0,5 мм.

Согласно изобретению, этот 2D штрихкод 100 также содержит, в пределах квадратной зоны 132 данных и отдельно от рисунка 110 с первичной информацией, видимый рисунок 120 со вторичной информацией. В данном первом варианте осуществления, показанном на фиг. 1, этот видимый рисунок 120 представляет собой квадрат, расположенный в центральном положении в пределах рисунка 110 с первичной информацией, тем самым образуя раздельный блок или островок, внедренный в пределах рисунка 110 с первичной информацией. В общем, этот видимый рисунок 120 может иметь прямоугольную форму или другую геометрическую форму для того, чтобы его можно было легко распознать и извлечь из рисунка 110 с первичной информацией для того, чтобы декодировать предпочтительно отдельно от первичной информации рисунка 110 с первичной информацией.

Как видно из фиг. 1, этот видимый рисунок 120 образован с помощью черных и белых элементарных подячеек 122, которые также представлены в виде выбранного размещения пикселей (показанного неограничивающим образом в виде квадратов), которые меньше, чем элементарные ячейки 102, образующие рисунок 110 с первичной информацией и которые кодируют вторичную информацию. Размер элементарных подячеек 122, позволяет большинству копировальных аппаратов копировать рисунок 110 с первичной информацией с достаточно значительным изменением, что затрудняет дальнейшее корректное декодирование этого видимого рисунка 120. Важный признак настоящего изобретения состоит не в том, сколько информации имеется в отпечатке и, в общем, в оригинальном видимом рисунке 120 перед печатью или копированием, а в том, сколько информации имеется после печати или копирования в видимом рисунке 120. Для одинакового видимого рисунка 120 эффекты печати или копирования и плотность информации в напечатанном или скопированном в видимом рисунке 120 будет зависеть от свойств печати или копирования (типа принтера или копировального аппарата, типа бумаги, краски и специфических требований к плотности цвета для выполнения печати или копирования). Типичный, но неограничивающий размер элементарных подячеек 122, кодирующих вторичную информацию в видимом рисунке 120, находится в пределах от 1×1 пикселя до 5×5 пикселей, особенно от 1×1 пикселя до 3×3 пикселей, и предпочтительно составляют 1×1 пиксель или 2×2 пикселя. Это может соответствовать типичному, но неограничивающему размеру (наибольшему размеру) элементарных подячеек 122 оригинального 2D штрихкода 100 в пределах от 5 мкм (микрон) до 300 мкм, особенно от 10 мкм до 200 мкм, особенно предпочтительно от 20 мкм до 100 мкм и особенно предпочтительно от 30 до 50 мкм. Например, разрешающая способность принтера 600 пкс/дюйм (пикселя на дюйм), типичный размер для оригинального 2D штрихкода 100 представляет собой квадрат с длиной стороны приблизительно 1,11 см, причем 33×33 элементарных ячейки 102, каждая из которых имеет размер приблизительно 0,34 мм, и каждый видимый рисунок из элементарных подячеек 122 размером 8×8 образован с помощью пикселя, имеющего размер приблизительно 40 мкм (микрон).

Видимый рисунок 120 со вторичной информацией может, в вариантах осуществления (смотри фиг. 1, 9, 10а), преимущественно содержать границу 121, которая улучшает извлечение и вырезку вторичной информации. В преимущественных вариантах осуществления (смотри фиг. 9, 10а) граница 121 может содержать черную границу 121 и вокруг нее белую границу или пространство, отделяющее видимый рисунок 120 со вторичной информацией от первичного штрихкода 110, чтобы обеспечить быструю и легкую идентификацию видимого рисунка и уменьшить ошибки считывания.

В качестве первого предпочтительного варианта, этот видимый рисунок 120 находится не точно в центральном положении, а перекрывает центр упомянутого символа, который материализует этот 2D штрихкод 100: в такой непоказанной конфигурации этот видимый рисунок 120 перемещается немного вниз, вверх, влево или вправо по отношению к точно расположенному по центру местоположению, показанному на фиг. 1. Размещение видимого рисунка 120, перекрывающего центр упомянутого символа, который материализует этот 2D штрихкод 100, может быть преимущественным, поскольку при захвате 2D штрихкода устройством для считывания штрихкода или сканирующим устройством, таким как мобильный телефон, центр 2D штрихкода располагается часто близко к центру захваченного изображения, который имеет тенденцию находиться в большей степени в фокусе. Поэтому видимый рисунок 120 будет иметь тенденцию находиться ближе к центру сканированного изображения, которое обычно имеет меньшую геометрическую аберрацию и находится в большей степени в фокусе.

В качестве другого варианта, этот видимый рисунок 120 не располагается в или не перекрывает центральное положение, а находится в другом месте в пределах упомянутой квадратной зоны 132 данных или, в общем, в пределах упомянутого символа, образующего упомянутый 2D штрихкод 100.

Кроме того, этот видимый рисунок 120 показан на фиг. 1 в виде одной части, образованной двумя соседними участками 120а и 120b, каждый из которых имеет различную среднюю плотность черного или средний уровень серого. Эти два участка 120а и 120b на фиг. 1 представлены в виде одинаковых прямоугольников с равными размерами и формой, но они могут иметь различные размеры и/или формы. На фиг. 1 левый участок 120а представлен с низкой средней плотностью черного или средним уровнем серого, равным приблизительно 20% черных элементарных подячеек 122, тогда как правый участок 120b представлен с высокой средней плотностью черного или средним уровнем серого, равным приблизительно 80% черных элементарных подячеек 122, посредством чего общий средний уровень серого этого видимого рисунка 120 составляет приблизительно 50% черных элементарных подячеек 122. Плотности черного, равные 20% и 80%, использовались на фиг. 1 по причинам видимости на чертежах, но для одного из нескольких участков видимого рисунка можно использовать других значения плотности черного, отличные от 50%±5%: можно использовать с очень высокой вероятностью низкую среднюю плотность черного, равную приблизительно 40% черных элементарных подячеек 122, и высокую среднюю плотность черного, равную приблизительно 60% черных элементарных подячеек 122. В общем, низкая средняя плотность черного, которая отличается от 0%, от 1% до 45% черных элементарных подячеек 122, ассоциируется с высокой средней плотностью черного, которая отличается от 100%, от 55 до 99% черных элементарных подячеек 122. Используя такое размещение или даже аналогичное размещение с более чем с двумя участками, и предпочтительно даже с рядом участков, образующих упомянутый видимый рисунок 120, образуется предпочтительный вариант. Одна средняя плотность черного и предпочтительно две или более двух средних плотностей черного, которые отличаются от 50%±5% черных элементарных подячеек, образующих вторичную информацию, максимизируют плотность информации в оригинальном 2D штрихкоде, так как он охватывает большие панели оптимальных свойств печати (таких как увеличение размеров растровых точек), которые сами по себе могут изменяться во время пакета печатных копий. Более высокая плотность информации затрудняет копирование, так как необходимо дублировать больше информации.

Возможны ситуации, где невозможно узнать заранее, какая будет оптимальная средняя плотность черного, например, если принтер нельзя протестировать заранее. Возможны также ситуации, где оптимальная плотность отпечатка может варьироваться во время печати. Например, это может произойти в случае, если плотность или вязкость краски варьируется во время печати. Для определенных типов печати, например, глубокой печати, один и тот же отпечаток (видимый рисунок) можно использовать в течение продолжительного периода времени, до тех пор, пока будет применяться цилиндр, то есть несколько месяцев. Очевидно, что свойства печати будут скорее всего претерпевать изменения по мере износа цилиндра. Чтобы справиться с такими эффектами, видимый рисунок предпочтительно состоит из различных областей с различной плотностью черного. Затем можно выполнить определение аутентичности с использованием зон, которые были напечатаны способом, который является наиболее благоприятным с точки зрения их способности обнаруживать копии. В качестве предпочтительного варианта осуществления, упомянутый видимый рисунок 120 образован с помощью первого участка, который имеет первую среднюю плотность черного или первый средний уровень серого, и второго участка, который имеет вторую среднюю плотность черного (или второй средний уровень серого), которая отличается от первой средней плотностью черного, при этом первая и вторая средние плотности черного отличаются от 50%±5% черных элементарных подячеек. В качестве возможного, среднее значение между упомянутыми первой средней плотностью черного и второй средней плотностью черного составляет приблизительно 50% черных элементарных подячеек 122. В качестве непоказанного альтернативного варианта, этот видимый рисунок 120 образуется с помощью двух или более отдельных частей, распределенных в несмежном относительном положении, а именно, в различных местоположениях упомянутого символа, который материализует этот 2D штрихкод 100, причем одна из этих частей предпочтительно размещается с возможностью перекрытия центрального положения в пределах рисунка 110 с первичной информацией. Эти две или более отдельных частей могут иметь одинаковые или различные средние уровни серого между ними, предпочтительно с плотностью черного или уровнем серого, который четко отличается от 50% черных элементарных подячеек/пикселей, а именно, менее чем 45% черных элементарных ячеек или более чем 55% черных элементарных подячеек с тем, чтобы максимизировать плотность информации в оригинальном 2D штрихкоде и, следовательно, увеличить скорость ухудшения в случае, когда этот 2D штрихкод 100 воспроизводится на копировальной машине.

Видимый рисунок 120, показанный на фиг. 1, ограничен также третьим участком 120c, образующим границу видимого рисунка 120, и показан на фиг. 1 в виде сплошной линии черных элементарных подячеек 122, выровненных в двойном ряду, образующем замкнутый квадратный круг. Такой третий участок полезен для облегчения распознавания видимого рисунка 120 с помощью устройства для считывания штрихкодов, но может быть опущен.

Этот модифицированный 2D штрихкод 100, показанный на фиг. 1, является предпочтительной формой модифицированного типа QR-кода с символом, кодированным с помощью элементарных ячеек 102 размером 29×29, при этом видимый рисунок 120 кодирует вторичную информацию с помощью зоны, образованной элементарными ячейками 102 размером 9×9. В качестве непоказанной альтернативы, видимый рисунок 120 кодирует вторичную информацию с помощью зоны, образованной с помощью элементарных ячеек 102 размером 10×10 или элементарных ячеек 102 размером 8×8. Такая ситуация является хорошим компромиссом между хорошей читабельностью QR-кода, учитывая уровень коррекции ошибок, приемлемый для возможного повреждения при считывании вторичной информации, и предел декодирования зоны, используемой для вторичной информации.

В качестве только примерного представления, на фиг. 1 видимый рисунок 120, кодирующий вторичную информацию, содержит элементарные подячейки 122 размером 27×27. Поэтому каждая элементарная ячейка 102 первичной информации заменяется на 3×3, то есть 9 элементарных подячеек 122, причем каждая элементарная подячейка 122 является пикселем.

На фиг. 2 показан второй пример модифицированного QR-кода, образующего второй вариант осуществления для 2D штрихкода 200 согласно изобретению. Ссылочные позиции, используемые для описания этого 2D штрихкода 200, являются такими же, как и для идентичных частей, уже показанных на фиг. 1, и увеличены на 100 для аналогичных частей по отношению к тем, которые показаны на фиг. 1.

В данном случае символ, образующий модифицированный 2D штрихкод 200, образован квадратной зоной 232 данных, содержащей три рисунка 130а обнаружения положения, рисунок 210 с первичной информацией и видимый рисунок 220. В этом втором варианте осуществления вторичная информация внедрена с помощью видимого рисунка 220, который не располагается в центральной зоне квадратной зоны 232 данных, а располагается в углу квадратной зоны 232 данных, которая не содержит рисунка 130 обнаружения положения (в данном случае в нижнем правом углу). Эта ситуация не нарушает функцию обнаружения положения трех рисунков 130 обнаружения положения, поскольку они остаются на одном и том же месте и не были модифицированы. Однако следует отметить, что QR-коды версии 2 и выше содержат четвертый, меньший по размеру рисунок обнаружения положения в нижней правой части кода, на который может влиять вторичная информация. Кроме того, в этом втором варианте осуществления видимый рисунок 220 содержит вторичную информацию, кодированную с помощью умеренной средней плотности черного или умеренного среднего уровня серого, то есть уникальный участок, имеющий среднюю плотность черного или средний уровень серого, равный приблизительно 50% черных элементарных подячеек 122, то есть предпочтительно имеющий среднюю плотность черного или средний уровень серого, который содержится между 45 и 55% черных элементарных подячеек 122. В качестве непоказанного варианта этого второго варианта осуществления, 2D штрихкод 200 образован квадратной зоной 232 данных, содержащей три рисунка 130 обнаружения положения, и кроме этих рисунков 130 обнаружения положения квадратная зона 232 данных содержит только рисунок 210 с первичной информацией. Это соответствует ситуации, где вторичная информация внедрена с помощью видимого рисунка 220, расположенного в пределах одного из рисунков 130 обнаружения положения, тем самым образуя модифицированный рисунок обнаружения положения, содержащий видимый рисунок 220. Эта ситуация не нарушает функцию обнаружения положения модифицированного рисунка 230 обнаружения положения, поскольку он остается на одном и том же месте и имеет одну и ту же форму квадрата, одинаковый размер и также ограничен сплошной черной линией квадрата в качестве немодифицированных рисунков 130 обнаружения положения. В этом непоказанном варианте этого второго варианта осуществления другие два рисунка 130 обнаружения положения не модифицированы, но могут быть также модифицированы, чтобы содержать дополнительный видимый рисунок 220.

На фиг. 3 показан третий пример модифицированного QR-кода, образующего третий вариант осуществления для 2D штрихкода 300 согласно изобретению. Ссылочные позиции, используемые для описания этого 2D штрихкода 300, являются такими же, как и идентичные части, уже показанные на фиг. 1, и увеличены на 200 для аналогичных частей по отношению к частям, показанным на фиг. 1.

Что касается 2D штрихкода 100, показанного на фиг. 1, 2D штрихкод 300, показанный на фиг. 3, содержит видимый рисунок 320 со вторичной информацией, который располагается по центру в пределах рисунка 310 с первичной информацией, что означает совпадение между геометрическим центром видимого рисунка 320 и геометрическим центром рисунка 310 с первичной информацией. В этом третьем варианте осуществления видимый рисунок 320 образован первым квадратным участком 320а, имеющим первую низкую среднюю плотность черного или первый низкий средний уровень серого, и расположен по центру внутри видимого рисунка 320, и вторым участком 320b со второй высокой средней плотностью черного или вторым высоким средним уровнем серого и окружающим упомянутый первый квадратный участок 320а. Этот второй участок 320b разделен на четыре квадратные подчасти 320b1, 320b2, 320b3 и 320b4, размещенные в виде швейцарского креста, каждая из которых имеет боковую сторону, окаймляющую другую боковую сторону первого квадратного участка 320а. Что касается других вариантов осуществления, то зона 332 данных содержит три рисунка 130 обнаружения положения, рисунок 310 с первичной информацией и видимый рисунок 320, содержащий вторичную информацию, расположенную отдельно от первичной информации. Видимый рисунок 320 иллюстрирован как имеющий размер, охватывающий поверхность более чем 10, 15 или даже 20% от общей поверхности квадратной зоны 232 данных, но согласно изобретению более ограниченный размер по отношению к общей поверхности зоны 232 данных является предпочтительным для видимого рисунка 320, а именно, видимого рисунка 320, покрывающего менее чем 20% и предпочтительно менее чем 13% общей поверхности квадратной зоны 232 данных. Такое размещение позволяет обеспечить вставку вторичной информации, которая не влияет на читабельность первичной информации QR-кода. Вторичная информация может принимать любую желаемую форму, представляющую собой, например, логотип, товарный знак или другие предполагаемые формы, желаемые для производителя.

На фиг. 4 показан четвертый пример модифицированного QR-кода, образующего четвертый вариант осуществления для 2D штрихкода 400 согласно изобретению. Ссылочные позиции, используемые для описания этого 2D штрихкода 400, являются такими же, как и для идентичных частей, уже показанных на фиг. 1, и увеличены на 300 для аналогичных частей по отношению к частям, которые показаны на фиг. 1.

Кроме того, в данном случае 2D штрихкод 400, показанный на фиг. 4, содержит видимый рисунок 420 со вторичной информацией, которая перекрывает центр рисунка 410 с первичной информацией и зоны 432 данных, которая расположена отдельно от первичной информации. Видимый рисунок 420 четвертого варианта осуществления представляет собой прямоугольник, разделенный на отдельные зоны, кодирующие различные типы информации. Более конкретно, видимый рисунок 420 разделен на зону 424, которая содержит подпись (правый участок видимого рисунка 420), и зону 426, которая содержит секретную информацию (левый участок видимого рисунка 420). Кроме того, в данном варианте осуществления секретная информация содержится в зоне 426, которая разделена на первый участок 426а данных (левый участок зоны 426 секретной информации) и второй участок данных 426b (правый участок зоны 426 секретной информации), имеющий две различные плотности, такие как 40%-х и 60%-х плотностей черного для подячеек 122 для этих двух различных участков 426 секретной информации.

Как описано в соответствии с этими первым-четвертым примерами QR-кода, образующими первый-четвертый варианты осуществления для 2D штрихкода согласно изобретению, преимущественным является полная замена зоны первичной информации 2D штрихкода на вторичную информацию, представленную видимым рисунком, так как вторичную информацию, ограниченную однородной зоной в пределах первичной информации, будет гораздо легче и надежнее обработать.

На фиг. 5 показан пятый пример модифицированного QR-кода, образующего пятый вариант осуществления для 2D штрихкода 200 согласно изобретению. Ссылочные позиции, используемые для описания этого 2D штрихкода 500, являются такими же, как и идентичные части, показанные на фиг. 1, и увеличены на 400 для аналогичных частей по отношению к тем, которые показаны на фиг. 1.

Основное отличие от уже описанного первого-четвертого вариантов осуществления состоит в том, что для пятого (и шестого) варианта осуществления видимого рисунка 520, содержащего вторичную информацию, кодированную элементарными подячейками 122 (маленькими пикселями), не размещается в пределах границы рисунка 510 с первичной информацией, а размещается за пределами упомянутого рисунка 510 с первичной информацией и по-прежнему внутри символа, образующего модифицированный QR-код и ограниченного зоной 532 данных. Видимый рисунок 520 этого пятого варианта осуществления образован двумя прямоугольниками: первый участок 5201 видимого рисунка 520 продолжается вдоль всего левого края квадратного рисунка 510 с первичной информацией, и второй участок 5202 видимого рисунка 520 продолжается вдоль всего правого края квадратного рисунка 510 с первичной информацией. Поэтому зона 532 данных имеет в этом конкретном случае прямоугольную форму, длина которой продолжается между этими двумя участками 5201 и 5202. Содержание и повторное разделение данных между этими двумя участками 5201 и 5202 видимого рисунка 520 может варьироваться при наличии зоны подписи и/или зоны секретной информации только с первым участком 5201 данных или только со вторым участком 5202 данных или одновременно с первым участком 5201 данных и вторым участком 5202 данных. В данном случае этот видимый рисунок 520 имеет умеренную среднюю плотность черного или умеренный средний уровень серого, а именно, среднюю плотность черного или средний уровень серого приблизительно 50% черных элементарных подячеек 122, то есть предпочтительно имеет среднюю плотность черного или средний уровень серого, который содержится между 45 и 55% черных элементарных подячеек 122. На фиг. 5 видимый рисунок 520 имеет умеренную среднюю плотность черного или уровень серого по всей поверхности этих двух участков 5201 и 5202, но возможна другая средняя плотность черного или уровень серого и/или различное разделение средней плотности черного.

На фиг. 6 показан шестой пример модифицированного QR-кода, образующего шестой вариант осуществления для 2D штрихкода 600 согласно изобретению. Ссылочные позиции, используемые для описания этого 2D штрихкода 600, являются такими же, как и идентичные части, показанные на фиг. 1, и увеличены на 500 для аналогичных частей по отношению к частям, показанным на фиг. 1. В данном случае видимый рисунок 620 этого шестого варианта осуществления образован только одним квадратом, расположенным на границе середины на (правой) стороне квадратного рисунка 610 с первичной информацией. Поэтому в данном конкретном случае зона 632 данных имеет многоугольную форму, состоящую из рисунка 610 с первичной информацией (рисунка 10 с первичной информацией), и меньший квадрат (видимый рисунок 620), размещенный рядом с упомянутым рисунком 610 с первичной информацией.

Когда видимый рисунок, содержащий вторичную информацию, располагается вне зоны рисунка первичной информации, может быть преимущественным печать его в другое время или с помощью другой печатной машины. Например, сначала печатается вторичная информация с помощью офсетной печати, затем печатается первичная информация с помощью струйной печати. Когда два рисунка с информацией напечатаны с помощью различных печатных машин, часто бывает, но необязательно так, что рисунок со вторичной информацией печатается с помощью статического процесса печати (офсетной, флексографической, глубокой печати и т.д.) и, следовательно, не изменяется для каждой печатной копии или изделия. Существует ряд ситуаций, где это, тем не менее, является преимуществом: например, если средство для печати рисунка с первичной информацией имеет недостаточное качество или разрешение для печати рисунка со вторичной информацией, или если существуют технические ограничения на перенос данных, безопасность, уже существующее нанесение для маркировки первичной информации, которую нельзя модифицировать и т.д. В таких случаях может быть преимущественным использование одинаковых ключей для выработки рисунка со вторичной информацией для пакета или набора кодов, которые имеют одинаковый рисунок со вторичной информацией.

На фигурах рисунки 610, 510 и 210 с первичной информацией имеют точно такую же форму, размер пикселей и размещение пикселей, но они представлены только в качестве примерной иллюстрации, так как все формы, размеры пикселей и размещение пикселей возможны для рисунков первичной информации.

Примером для приложения пятого варианта осуществления или шестого варианта осуществления является ситуация, где только маленький 2D штрихкод (например, большой QR-код размером 4×4 мм) является достаточным или предпочтительным. В этом случае видимый рисунок, и особенно зона отпечатка, которая использует приблизительно 10-12% поверхности, может быть слишком маленьким для того, чтобы обеспечить надежное различение оригинальных печатных копий и копий. Данный подход состоит в размещении видимого рисунка вне квадрата, определенного рисунком первичной информации и образующего стандарт формата QR-кода: на фиг. 5 видимый рисунок 520 располагается вдоль двух противоположных сторон рисунка 510 с первичной информацией, и на фиг. 6 видимый рисунок 620 располагается вдоль участка одной (правой) стороны рисунка 510 с первичной информацией. Другие невидимые формы и размещения возможны для видимого рисунка в виде ситуации "все вокруг", где видимый рисунок образует замкнутый контур, окружающий рисунок с первичной информацией (чтобы сохранить размер квадрата), или на или вдоль только одной стороны (например, в виде квадратного видимого рисунка, который имеет такой же размер, как и рисунок с первичной информацией, определяющий обычный QR-код).

В качестве примера, способ создания безопасных QR-кодов связывает уникальный шумовой рисунок, который называется отпечатком (вторичная информация, которая содержится как в подписи 424, так и в зонах 426 секретной информации видимого рисунка 420), со специфическим QR-кодом (первичная информация, которая содержится в рисунка 410 с первичной информацией) и/или с уникальным ID (который присутствует в виде участка рисунка 410 с первичной информацией). QR-код может содержать в принципе произвольное сообщение. Например, QR-код может содержать уникальную линию связи с веб-адресом, которую можно установить в случае, если пользователь сканирует QR-код с помощью произвольного устройства для считывания штрихкодов. Например, http://wvvw.example.com/135dgk86f37gks9, где http://www.example.com/ является префиксом, и 135dgk86f37gks9 является уникальным ID (в общем, он может представлять собой уникальный ID и зашифрованную информацию). Это сообщение и/или уникальный ID позволяет извлечь информацию, которая относится к этому QR-коду, и, в частности, информацию, которая относится к отпечатку, то есть особенно к участку со вторичной информацией, которая содержится в зоне 424 подписи видимого рисунка 420 и которую можно использовать для аутентификации QR-кода.

Уникальный ID (участок первичной информации) можно выработать с помощью истинного генератора случайных чисел. В дополнение, важные параметры (пороговое значение количественного показателя (заданное пороговое значение подписи и/или заданное пороговое значение секретной информации), номер версии отпечатка (вторичная информация, которая содержится в зоне 424 подписи и/или в зоне 426 секретной информации видимого рисунка 420), местоположение и размер видимого рисунка 420 относительно QR-кода (первичной информации), вторые ключи, K2, K2', используемые для выработки части видимого рисунка 420), можно зашифровать и присоединить к уникальному ID. Эту информацию можно декодировать на удаленном устройстве без связи с сервером с учетом частичной локальной аутентификации, а также подтверждения подлинности качества изображения перед отправкой на удаленный сервер для полной удаленной аутентификации.

Использование первичной информации из 2D-кода (уникального ID) позволяет сделать вторичную информацию (в частности, секретную информацию), которая изменяться для каждого сообщения в виде 2D кода даже в том случае, если используется один и тот же ключ K2. Секретную информацию можно также выработать с помощью истинного генератора случайных чисел. В этом случае вся секретная информация хранится в защищенной базе данных в связи с первичной информацией 2D-кода (или любого уникального ID, образованного с помощью информации, полученной из него). Как будет объяснено далее, связанный с этим подход состоит в том, чтобы сохранять сканированные копии 2D штрихкода в защищенной базе данных.

Истинные генераторы случайных чисел (TRNG) и генераторы псевдослучайных чисел (PRNG), предназначенные для выработки вторичной информации и особенно секретной информации, имеют, каждый по отдельности, свои преимущества и недостатки. Очевидно, одно преимущество PRNG состоит в том, что секретный ключ можно легко совместно использовать между защищенным сервером и другими серверами или устройствами. Например, мобильное устройство, снабженное вторым ключом K2, будет иметь способность вырабатывать локальным образом секретную информацию и сможет использовать выработанную локальным образом секретную информацию для проведения проверки аутентичности без подсоединения к защищенному серверу. Это позволяет обеспечить более быстрый отклик для пользователя даже в реальном времени и позволяет обеспечить проверку аутентичности даже в том случае, когда невозможно соединение с защищенным сервером.

Однако известный недостаток состоит в том, что вся информация, необходимая для выработки подходящей секретной информации, хранится в ключе, и если эта информация хранится на многочисленных серверах или устройствах, существует повышенный риск того, что подделыватель может получить доступ к ключу путем заключения компромисса между устройствами.

Компромисс между безопасностью и удобством должен иметь часть видимого рисунка, образующего упомянутую секретную информацию, выработанную только случайным образом, и другую часть, выработанную псевдослучайным образом. Поэтому одну проверку аутентичности можно сделать с помощью псевдослучайной части секрета информации, и другую проверку аутентичности можно сделать с помощью чисто случайной части. Второй ключ K2 или ключи K2, K2', которые используются для выработки псевдослучайных частей, можно сделать доступными для авторизованных серверов или устройств, которые могут использовать их для проведения проверки аутентичности без подсоединения к базе данных. И даже в том случае, если эти вторые ключи K2, K2' заключают компромисс, чисто случайная часть секретной информации остается защищенной и будет иметь возможность обнаруживать любое мошенничество, где псевдослучайная часть ставится под угрозу.

Другой способ реализации этого компромисса состоит в том, чтобы использовать второй ключ K2 для выработки одного участка данных, который используются только для этого конкретного 2D штрихкода и связанной с ним секретной информации и может быть извлечен из базы данных; в то время как другой второй ключ K2', который используется для выработки другого участка данных, совместно используется рядом 2D штрихкодов и связанной с ними секретной информацией, и этот другой второй ключ K2' может храниться на удаленных устройствах.

После создания исходного 2D штрихкода этот 2D штрихкод применяется на изделии (таком как документ, этикетка, потребительские товары или упаковка) или на партии продукции после печати, тем самым образуя оригинальный 2D штрихкод, внедренный на изделии, как определено в п. 9 формулы изобретения. Если этот оригинальный 2D штрихкод воспроизводится (копируется или сканируется) для неавторизованного использования, этот поддельный или неоригинальный 2D штрихкод обнаруживается согласно способу аутентификации 2D штрихкода, как будет определено ниже посредством отказа в результате аутентификации. Если упомянутый результат аутентификации является удовлетворительным, упомянутый способ аутентификации позволяет узнать, что 2D штрихкод, внедренный на изделии, действительно является оригинальным 2D штрихкодом.

Согласно варианту осуществления способ аутентификации 2D штрихкода на изделии содержит этапы, на которых:

считывают с помощью 2D устройства считывания штрихкодов 2D штрихкода (400),

осуществляют идентификацию видимого рисунка (420) и идентификацию в пределах упомянутой вторичной информации упомянутой подписи (424), образуя тем самым обнаруженные подписи,

сравнивают упомянутую обнаруженную подпись с ключом подписи и определяют, в результате сравнения, количественный показатель сходства подписи,

сравнивают упомянутый количественный показатель сходства подписи с заданным пороговым значением подписи, и

устанавливают результат подписи аутентификации, который является удовлетворительным, если упомянутый результат равен или больше упомянутого заданного порогового значения подписи, или является неудовлетворительным, если упомянутый результат меньше упомянутого заданного порогового значения подписи.

Согласно варианту осуществления, устройство считывания 2D штрихкодов может быть частью мобильного устройства (20), в частности, смартфона, а упомянутый ключ подписи хранится в упомянутом мобильном устройстве (20), выполняющем этап сравнения между упомянутой обнаруженной подписью и упомянутым ключом подписи.

Согласно другому варианту осуществления способ аутентификации 2D штрихкода (400) на изделии может содержать этапы, на которых:

считывают с помощью 2D устройства считывания штрихкодов упомянутый 2D штрихкод (400),

осуществляют идентификацию упомянутого видимого рисунка (420) и идентификацию, в пределах упомянутой вторичной информации, упомянутой секретной информации (426), тем самым образуя обнаруженную секретную информацию,

сравнивают упомянутую обнаруженную секретную информацию с секретным ключом исходного 2D штрихкода и определяют, в результате сравнения, количественный показатель сходства секретной информации,

сравнивают упомянутый количественный показатель сходства секретной информации с заданным секретным пороговым значением, и

устанавливают секретный результат аутентификации, который является удовлетворительным, если упомянутый результат больше или равен упомянутому заданному секретному пороговому значению, или является неудовлетворительным, если упомянутый результат меньше упомянутого заданного секретного порогового значения.

Устройство считывания 2D штрихкодов может быть частью мобильного устройства (20), в частности, смартфона, который соединен с удаленным устройством (30), в котором упомянутый секретный ключ упомянутого исходного 2D штрихкода хранится на упомянутом удаленном устройстве (30), которое выполняет этап сравнения между упомянутой обнаруженной секретной информацией и упомянутым секретным ключом, и в котором упомянутый способ дополнительно содержит отправку обратно упомянутого секретного результата аутентификации в упомянутое мобильное устройство (20).

Фиг. 7 служит иллюстрацией способов аутентификации 2D штрихкода согласно изобретению для управления оригинальным знаком 2D штрихкода. С учетом документа 10 (например, гарантийный документ для любого недавно купленного оборудования) с 2D штрихкодом 400 согласно настоящему изобретению, который является оригинальным 2D штрихкодом или неоригинальным 2D штрихкодом, следует использовать мобильное устройство 20, выполненное как единое целое с 2D устройством для считывания штрихкодов (в данном случае смартфоном), и удаленный сервер 30.

Эти способы аутентификации для 2D штрихкода с видимым рисунком, содержащим зону подписи, описаны с учетом 2D штрихкода 400, показанного на фиг. 4, с видимым рисунком 420, имеющим упомянутую зону 424 подписи и упомянутую зону 426 секретной информации, которые вместе образуют отпечаток.

Теперь будет описан первый способ аутентификации, который можно использовать для любого 2D штрихкода с видимым рисунком, содержащим по меньшей мере упомянутую подпись и образующим способ локальной аутентификации 2D штрихкода для проверки с низкой защитой. Этот первый способ аутентификации 2D штрихкода выполняется для обнаружения в случае, если изделие имеет оригинальный 2D штрихкод или неоригинальный 2D штрихкод, и содержит следующие этапы:

- считывание (сканирование) с помощью упомянутого 2D устройства для считывания штрихкодов мобильного устройства 20 упомянутого 2D штрихкода 400, тем самым образуя картинку 400' (сканированный 2D штрихкод) упомянутого 2D штрихкода 400,

- декодирование первичной информации, которая содержится в рисунке 410 с первичной информацией (эта первичная информация может содержать индикатор геометрической локализации видимого рисунка, содержащего вторичную информацию, которая содержит релевантную информацию для вырезки и аутентификации),

- расположение в пределах упомянутой картинки 400' упомянутых видимых рисунков 420 (путем вырезки) и идентификация в пределах упомянутой вторичной информации упомянутой подписи (в зоне 424 фиг. 4) с помощью упомянутого мобильного устройства 20, тем самым образуя обнаруженную подпись,

- сравнение (например, с функцией корреляции изображения) упомянутой обнаруженной подписи с ключом подписи (или подписью) исходного 2D штрихкода, имеющегося в упомянутом мобильном устройстве 20 (жестко закодированного в сообщении 2D штрихкода относительно рисунка 410 с первичной информацией или предварительно загруженного из сервера) и определение, в результате сравнения, количественного показателя сходства подписи,

- сравнение упомянутого количественного показателя сходства подписи с заданным пороговым значением подписи (которое можно, например, вставить в первичную информацию, образующую сообщение QR-кода, поэтому аутентификацию можно выполнить в мобильном устройстве 20 без связи с сервером 30, альтернативно список пороговых значений подписи для каждой подписи может быть загружен заранее),

- установление результата подписи аутентификации, который является удовлетворительным (оригинальным 2D штрихкодом), если упомянутый результат равен или более чем упомянутое заданное пороговое значение подписи, или является неудовлетворительным (копией и поэтому неоригинальным 2D штрихкодом), если упомянутый результат меньше, чем упомянутое заданное пороговое значение подписи.

Эти этапы можно выполнить несколько раз для одинаковых или различных сканированных копий предполагаемого одинакового оригинального 2D штрихкода для того, чтобы помочь определить заданное пороговое значение подписи, которое зависит от типичного распределения количественного показателя сходства подписи для оригинального 2D штрихкода, который может служить образцом.

Альтернативно варианту сравнения упомянутой обнаруженной подписи с ключом подписи упомянутого исходного 2D штрихкода (ситуация с первым заданным пороговым значением подписи), другой вариант состоит в сравнении упомянутой обнаруженной подписи с ключом подписи ряда предыдущих сканированных копий оригинальных 2D штрихкодов, и он адаптирован по времени с новыми сканированными копиями других оригинальных 2D штрихкодов (ситуация со вторым заданным пороговым значением подписи, которое отличается от упомянутого первого заданного порогового значения подписи).

В варианте при декодировании первичной информации извлечение уникального ID и зашифрованной информации, позволяющей верифицировать то, содержит ли 2D штрихкод отпечаток (подпись и/или секретную информацию относительно вторичной информации в видимом рисунке), и связанные с ним параметры, полезные для аутентификации отпечатка (подписи и/или секретной информации).

Метод, где заданное пороговое значение подписи хранится в 2D штрихкоде, образует проверку защиты первого уровня с низкой надежностью: если, скажем, производство было более низкого качества, чем обычно, то может быть повышена вероятность ложной тревоги, если жестко закодированное пороговое значение не установлено на преднамеренно низкое значение во избежание ложной тревоги, что в то же самое время делает ее потенциально легче для копий, чтобы разрушить систему. Заданное пороговое значение подписи можно отрегулировать так, чтобы компенсировать недостатки сканированной копии. Эти недостатки могут быть общими (по отношению к качеству устройства для считывания штрихкодов) или могут зависеть от конкретной сканированной копии: например, QR-код может иметь предполагаемый размер в пикселях или относительный размер по отношению к размеру изображения в сканированной копии, если она захватывается с помощью мобильного устройства на рекомендованном приблизительном расстоянии (скажите на 8 см). Если мобильное устройство находится дальше (скажите 12 см), то QR-код будет меньше, и это низкое разрешение при сканировании может повлиять на уровень количественного показателя сходства подписи. Заданное пороговое значение подписи можно автоматически отрегулировать так, чтобы скомпенсировать расстояние около оптимального до устройства захвата. Альтернативный способ состоит в том, чтобы иметь мобильное устройство, которое предупреждает пользователя о том, что QR-код находится не на оптимальном расстоянии считывания, и, например, предложить ему, переместиться ближе.

В одном варианте упомянутого первого способа аутентификации, когда количественный показатель сходства подписи меньше заданного порогового значения подписи, производятся некоторые дополнительные проверки: например, одно или более последовательных считываний при заданном пороговом значении подписи могут содержать дополнительное подтверждение того, что документ является копией; мера резкости и другие искажения, которые влияют на измерение (например, высокая перспективное преобразование, низкое окружающее освещение) могут также указывать на то, что следует получить другую сканированную копию перед принятием окончательного решения. В варианте упомянутого первого способа аутентификации упомянутое мобильное устройство восстанавливает упомянутый ключ подписи упомянутого исходного 2D штрихкода с помощью первого алгоритма, который имеется в мобильном устройстве, использующем первый ключ K1 (выработанный предпочтительно псевдослучайным образом), имеющийся в мобильном устройстве, и отчасти упомянутую первичную информацию (участок рисунка 410 с первичной информацией, образующий уникальный ID).

Хотя мгновенная верификация является весьма желательной, безопасность не должна ставиться под угрозу. Поэтому, когда доступна сетевая связность, по меньшей мере часть аутентификации должна присутствовать на защищенном сервере 30 для обнаружения возможного мошенничества и проведения более полной проверки.

Теперь будет описан второй способ аутентификации, который можно использовать для любого 2D штрихкода с видимым рисунком, содержащим по меньшей мере упомянутую секретную зону и образующим удаленную аутентификацию 2D штрихкода для проверки более высокого уровня защиты. Этот второй способ аутентификации, содержит:

- считывание (сканирование) с помощью упомянутого 2D устройства для считывания штрихкодов мобильного устройства 20 (смартфона) упомянутого 2D штрихкода 400, тем самым образуя картинку 400' (сканированный 2D штрихкод) упомянутого 2D штрихкода 400