Область техники

Настоящее изобретение относится к области защиты информации, хранимой в информационных системах, от несанкционированного доступа, а конкретнее - к средствам защиты персональных данных в информационных системах с помощью деперсонализации и переноса данных в безопасное окружение.

Уровень техники

В настоящее время компрометация персональных данных является одним из значительных киберпреступлений и может приводить к существенным негативным последствиям для скомпрометированных пользователей, таким как кража личности, кража финансовой и медицинской информации, а также репутационные потери вследствие компрометации данных в информационных системах, например, таких как учетные записи в информационных системах в виде социальных сетей и мессенджерах.

Ежегодный рост рисков компрометации персональных данных вызван увеличением количества коммерческих сайтов, использующих в своей деятельности персональные данные клиентов. Вдобавок, риски растут при укрупнении клиентской базы одиночного коммерческого сайта. Кроме того, пользователь является клиентом нескольких коммерческих сайтов, поэтому одинаковые персональные данные могут независимо храниться на нескольких ресурсах, что также повышает риски компрометации. Среди всех видов рисков защиты данных особенно выделяют риски умышленного несанкционированного удаленного доступа к информационным системам с персональными данными, достигаемого с помощью целенаправленных воздействий злоумышленников на элементы этих систем.

Кроме того, учитывая высокую социальную значимость проблемы и высокие темпы роста числа инцидентов, и размеры ущерба, меры по противодействию нарушениям принимаются и на законодательном уровне. Уже введен в действие и постоянно совершенствуется Закон РФ N152-ФЗ «О персональных данных». В 2016 году вступил в силу Закон РФ N 242, ужесточающий требования к обработке и хранению персональных данных. Готовится значительное изменение регулирования построения модели угроз -опубликован проект методического документа ФСТЭК «Методика определения угроз безопасности информации в информационных системах» (http://fstec.ru/component/attachments/download/812), который ожидает утверждения.

Существующие в данный момент на рынке решения по автоматизированной защите размещенных на интернет-сайтах баз персональных данных имеют высокую стоимость и преимущественно находятся в сегменте корпоративного программного обеспечения (ПО), либо ограничены по функциональности или производительности, как ARX Data Anonymization Tool (по ссылке - http://arx.deidentifler.org/), либо имеют высокую сложность внедрения. Ограничения по функциональности требуют остановки и миграции части информационной системы, в которой происходит обработка и хранение данных, что в большинстве случаев неприемлемо для предприятий, где обработка персональных данных является частью критического бизнес-процесса. Ограничения по производительности и масштабируемости не позволяют работать с Большими данными при малых задержках. Примерами решений миграции могут служить автоматизированные программные решения корпорация Oracle.

Однако в настоящее время выполнение требований законов о защите персональных данных в информационных системах (интернет-сайтах) и организация надлежащей защиты персональных данных находятся на низком уровне. Эффективным решением проблемы является автоматизация процесса соблюдения требований законодательства и создания системы защиты персональных данных, которая сделает такое решение доступным и не требующим отвлечения значительных ресурсов у владельцев интернет-сайтов.

Раскрытие изобретения

Настоящее изобретение (система) предназначено для защиты персональных данных пользователей в информационных системах (веб-сайтах) путем деперсонализации и миграции в безопасное окружение данных с учетом требований законодательства в области персональных данных (ПД). Учет требований осуществляется путем их оценки и последующего использования в определении уровня защищенности в защищенной базы данных и типов персональных данных, которые соответствуют уровню защищенности. Создания системы защиты персональных данных информационной системы с использованием решений деперсонализации и миграции позволяет деперсонализировать ПД и произвести их миграцию в защищенную базу данных (БД) с последующим предоставлением доступа к ним информационной системе. Система защиты ПД по меньшей мере состоит из модуля миграции ПД для миграции ПД из информационной системы в защищенную БД, модуля деперсонализаци, в котором осуществляется обезличивание и возможно выборочное шифрование персональных данных, пользовательского интерфейса для взаимодействия с пользователем, ответственным за персональные данные на веб-сайте, изменяемым адаптером для взаимодействия с базой данных информационной системы и защищенной базы данных.

Технический результат настоящего изобретения заключается в повышении защищенности персональных данных пользователей информационных систем.

Для решения указанной задачи и достижения указанного технического результата предлагается система защиты персональных данных информационной системы с использованием решений деперсонализации и миграции, реализующая функции доступа к базе персональных данных информационной системы, обработки и хранения указанных данных, и содержащая при этом: интерфейс администратора, предназначенный для получения параметров доступа к базе персональных данных и параметров переноса персональных данных; модуль деперсонализации, предназначенный для: выявления персональных данных в базе данных информационной системы с помощью полученных параметров доступа, определения типов данных для выявленных персональных данных, формирования копии определенных персональных данных согласно параметрам переноса, деперсонализации персональных данных согласно типам персональных данных, содержащихся в указанной копии, одним из способов:

с преобразованием атрибутов на основе обратимых и необратимых функций,

с преобразованием атрибутов на основе обратимых и необратимых функций,

с преобразованием атрибутов, нормализацией и статистическим выравниванием,

с преобразованием атрибутов, нормализацией и статистическим выравниванием,

с нормализацией, преобразованием атрибутов, статистическим выравниванием и добавлением в базу данных избыточных данных,

с нормализацией, преобразованием атрибутов, статистическим выравниванием и добавлением в базу данных избыточных данных,

передача полученного результата деперсонализации модулю миграции; модуль миграции, предназначенный для переноса в защищенную базу данных путем: создания базы данных ключей и атрибутов деперсонализации в базе данных информационной системе; копирования результатов деперсонализации в защищенную базу данных; удаления данных, прошедших деперсонализацию, из исходной базы данных информационной системы; адаптер, связанный с модулем миграции и предназначенный для взаимодействия с базой данных информационной системы и перенаправления запросов информационной системы в защищенное хранилище данных; защищенную базу данных, связанную с указанными модулями и адаптером и предназначенную для хранения по крайней мере указанных персональных данных.

В другом варианте реализации системы модуль деперсонализации дополнительно реализует один или несколько алгоритмов создания избыточных данных с использованием словарей для распространенных типов данных, а также алгоритмических методов таких как выбор дат из календаря, для числовых данных.

В еще одном варианте реализации системы модуль миграции во время указанного копирования осуществляет перенос персональных данных следующим путем: получает список типовых и специализированных полей обезличиваемой баз данных информационной системы, и поля, которые содержат персональные данные; генерирует структуры деперсонализированной таблицы из этих полей; импортирует данные этих полей из записей существующих пользователей в исходной необезличенной базе данных информационной системы; выполняет сбор данных по указанному первичному ключу записи пользователя; заменяет данные по исходной записи пользователя с указанным первичным ключом на деперсонализованное значение с использованием результатов работы модуля деперсонализации; удаляет деперсонализованные данные из исходной базы данных; сохраняет параметры деперсонализации и доступа к защищенной базе данных в адаптере для взаимодействия с базой данных информационной системы и перенаправления запросов информационной системы в защищенную базу данных.

В другом варианте реализации системы в качестве указанного адаптера является по крайней мере один из адаптеров для таких баз данных, как MySQL и PostgreSQL.

Краткое описание чертежей

Прилагаемые чертежи включены в данное описание и составляют его часть, иллюстрируют один или несколько вариантов осуществления предметов заявленной технологии вместе с подробным описанием и служат для пояснения принципов и вариантов осуществления заявленной технологии.

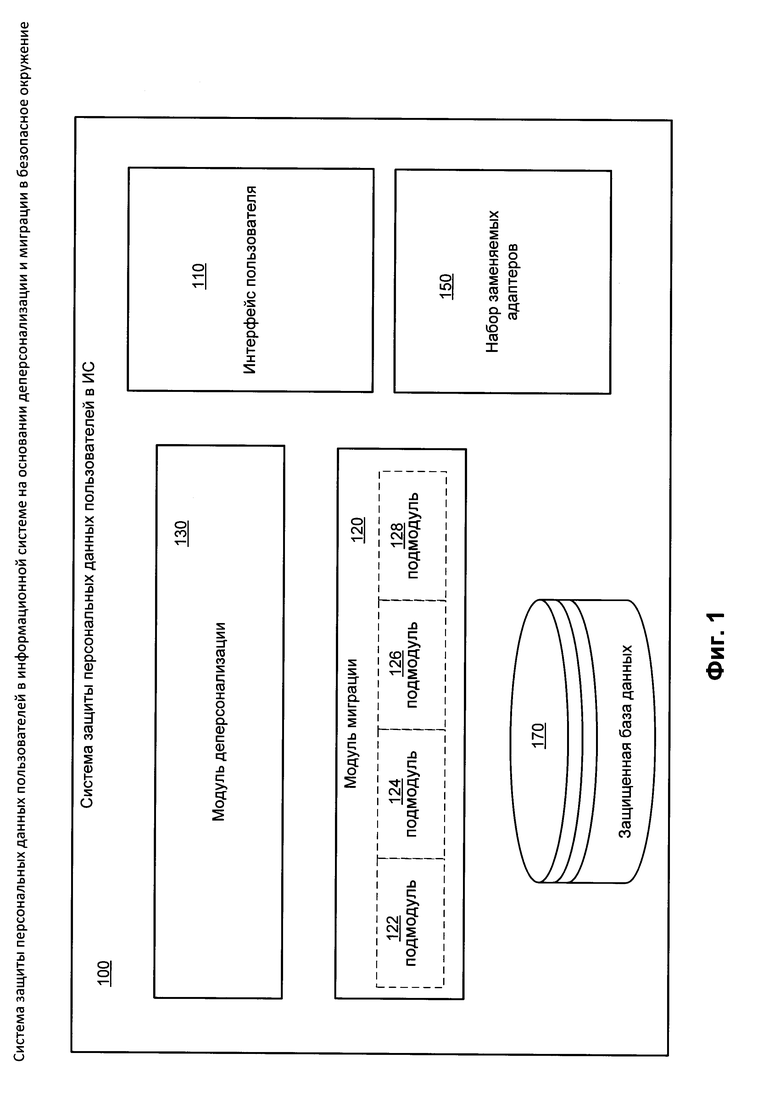

Фиг. 1 иллюстрирует структурную схему системы защиты персональных данных информационной системы с использованием решений деперсонализации и миграции с учетом требований законодательства в области защиты персональных данных.

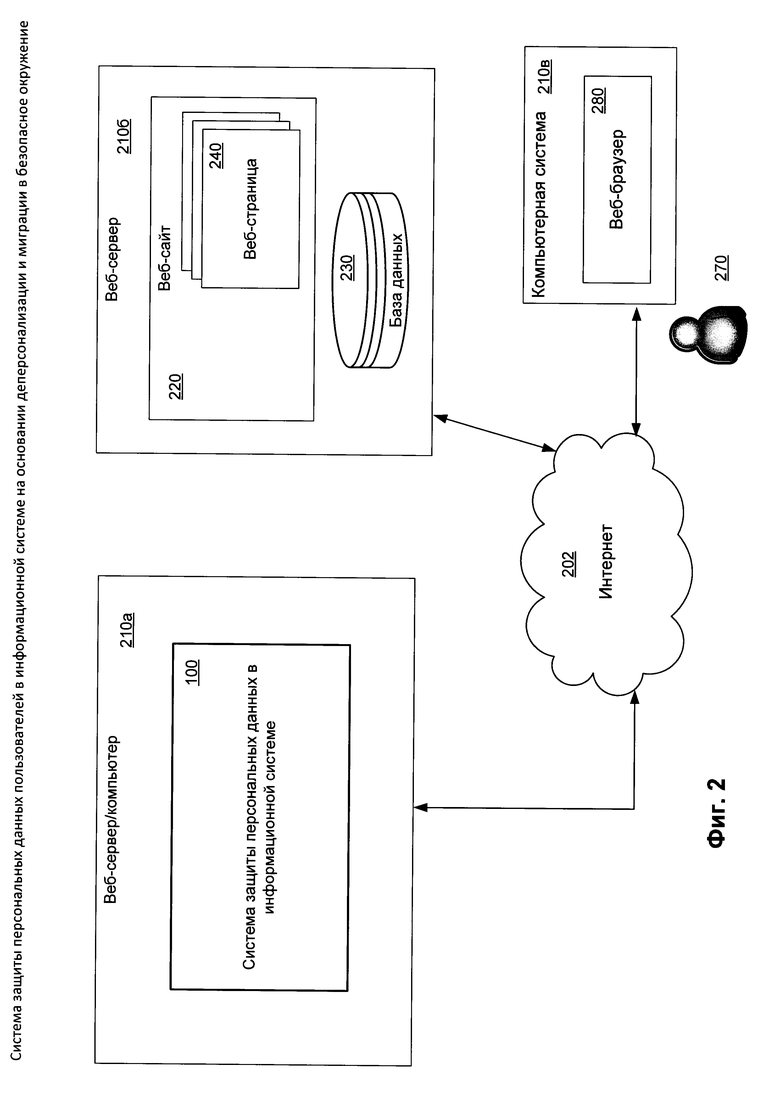

Фиг. 2 иллюстрирует схему взаимодействия информационной системы вида веб-сайт с заявленным изобретением для выполнения деперсонализации и миграции персональных данных в защищенное окружение.

Описание вариантов осуществления изобретения

Объекты и признаки настоящего изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако настоящее изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Приведенное описание предназначено для помощи специалисту в области техники для исчерпывающего понимания изобретения, которое определяется только в объеме приложенной формулы.

Как уже упоминалось выше эффективным решением проблемы является автоматизация процесса соблюдения требований законодательства и создания системы защиты персональных данных информационных систем. Настоящее изобретение включает в себя функционал по защите персональных данных при помощи миграции (переноса) в безопасное окружение с предварительной деперсонализацией указанных данных, так как данный функционал позволяет обеспечить соответствие требованиям законодательства о персональных данных и организацию защиты персональных данных. Совокупность данных свойств обеспечит решению ключевые технические преимущества по сравнению с имеющимися на рынке аналогами.

При описании настоящего изобретения используются, по меньшей мере, следующие термины:

Требования законодательства позволяют определить необходимый уровень защищенности и соответствующие тип персональных данных. При реализации требования преобразуются в понятный для системы защиты персональных данных информационной системы язык, например, в соответствующие правила оценки уровня защищенности.

Под обработкой персональных данных понимается любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными, включая, но не ограничиваясь, сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных.

Автоматизированная обработка персональных данных - обработка персональных данных с помощью средств вычислительной техники, такой как персональный компьютер или веб-сервер.

Персональные данные - любая информация, относящаяся прямо или косвенно к определенному или определяемому пользователю, т.е. физическому лицу или субъекту персональных данных. Так, примерами персональных данных являются фамилия, имя, отчество, дата и место рождения, образование, адрес, списки геолокаций, идентификаторы внешних информационных ресурсов пользователя в социальных сетях, семейное, социальное, имущественное положение, профессия, личные аудио, фото и видео файлы, финансовая информация, а также cookie и другими метаданными, IP-адрес, идентификаторы устройства (IMEI, UDID, IMSI, MAC address), через который взаимодействует пользователь с веб-сайтом, номер мобильного телефона и т.д.

Веб-сайт - информационная система (ИС), представляющая собой веб-приложение, размещенные на хостинге провайдера. При этом информационная система может принадлежать как организации (юридическому лицу), так и другому пользователю (физическому лицу).

Реализация представленного изобретения включает в себя получение доступа к базе персональных данных информационной системы (ИС), которая нуждается в защите персональных данных в соответствии с требованиями законодательства; получение параметров доступа и переноса персональных данных; выявление персональных данных в базе данных информационной системы; определение типа персональных данных для определения требуемого уровня защищенности и формирования их копии; деперсонализацию персональных данных, содержащихся в указанной копии с помощью способов деперсонализации; миграцию деперсонализированных данных в защищенную базу данных; и перенаправление запросов информационной системы в защищенную базу данных.

База данных информационной системы содержит в себе личную информацию о пользователях, которая описывается совокупностью атрибутов. В базе данных каждый выделяемый атрибут пользователя является атомарным и хранится в отдельном поле одной из реляционных таблиц. При этом поля данных в реляционных таблицах являются равноправными с точки зрения доступа, с другой стороны различные атрибуты пользователя имеют разную важность. Как правило, в каждой записи выделяют три категории атрибутов:

а) явные идентификаторы;

б) квази-идентифицирующие атрибуты;

в) конфиденциальные атрибуты.

Явные идентификаторы позволяют однозначно определить пользователя. К таким идентификаторам относятся уникальные номера персональных документов, таких как паспорт, водительское удостоверение, индивидуальный номер налогоплательщика или номер пенсионного страхования. Представленные здесь данные можно считать примерами одного типа персональных данных пользователей.

Квази-идентифицирующие атрибуты не предназначены для непосредственной идентификации пользователя, но позволяют при дополнении другими атрибутами с помощью вычислительно-простых статистических сопоставлений провести повторную идентификацию. В отличие от явных идентификаторов, такие атрибуты более многочисленные и сложно классифицируемые. В частности, к квази-идентифицирующим атрибутам могут относиться биомедицинские данные, географические адреса и координаты геолокации, а также любая другая информация, образующая статистически редкие последовательности. Представленные здесь данные можно считать примером второго типа персональных данных пользователей.

Конфиденциальные атрибуты не предназначены для разглашения во избежание ущерба пользователю. Например, номер и дебетовой или кредитной карты признается конфиденциальным, поскольку в совокупности с другими сопутствующими конфиденциальными атрибутами может привести к краже средств со счета. При этом, изолированное множество конфиденциальных атрибутов, допускающее нанесение ущерба, может и не приводить к идентификации пользователя. Представленные здесь данные можно считать примером третьего типа персональных данных пользователей.

Для каждой категории атрибутов, исходя из их уровня важности, в заявленном изобретении выработаны соответствующие правила обработки и уровни защищенности. Так, согласно общепринятым подходам к анонимизации, явные идентификаторы подлежат шифрованию или изъятию из публикуемых таблиц. Несмотря на это, квази-идентификаторы, присутствующие в раскрываемых таблицах, порождают риски для идентификации пользователей. В силу того, что квази-идентификаторами могут выступать атрибуты из широкого набора, динамически зависящего от контекста, основной задачей анонимизации является сокращение риска идентификации до приемлемо низкого уровня при сохранении возможности работы с базой данных и выполнения анализа по множеству деперсонализированных записей.

Далее описываются варианты реализации изобретения в виде системы.

Фиг. 1 иллюстрирует структурную схему системы защиты персональных данных ИС 100 с помощью решений деперсонализации и миграции с учетом требований законодательства о защите персональных данных.

Система защиты персональных данных ИС 100 включает в себя по меньшей мере следующие элементы:

- интерфейс администратора 110 для получения параметров доступа к базе персональных данных ИС и параметров переноса персональных данных;

- модуль деперсонализации 130, реализующий деперсонализацию персональных данных, во время которой определяет по крайней мере типы персональных данных;

- модуль миграции 120, реализующий технологию переноса персональных данных в безопасное окружение, например, в защищенную базу данных 170;

- набор адаптеров 150, который включает по крайней мере адаптер для базы данных MySQL и адаптер для базы данных PostgreSQL, где каждый адаптер предназначен для взаимодействия с соответствующей базой данных ИС и перенаправления запросов ИС в защищенную базу данных 170;

- защищенная база данных 170, связанная с указанными элементами выше и предназначена для хранения персональных данных из ИС,

где база данных отвечает требованиям законодательства по обеспечению защиты персональных данных (ПД), при этом указанная база данных может быть разделена на части, которые обеспечивают различный уровень безопасности/защищенности, соответствующий различным типам персональных данных, для защиты персональных данных.

Пользовательский интерфейс или интерфейс администратора 110, предназначенный для получения параметров доступа к базе персональных данных ИС и параметров переноса персональных данных от пользователя ИС, ответственного за персональные данные. Кроме того, параметры доступа и переноса могут выявляться автоматически, например, на основании сбора информации об информационной системе. Под параметрами доступа и переноса подразумеваются по крайней мере такие параметры как IP-адрес ИС, порт ИС, имя базы данных ИС и логин (англ. login) для доступа в ИС.

Кроме того, в частном случае реализации интерфейс 110 обеспечивает любому пользователю без специальных знаний по администрированию веб-серверов возможностью взаимодействовать с сервисом деперсонализации и миграции персональных данных, который включает и резервное копирование, через указанный интерфейс. В некоторых случаях реализации может производится резервное копирование персональных данных.

Модуль деперсонализации 130 (модуль 130) осуществляет обезличивание персональных данных с возможностью проведения выборочного шифрования персональных данных в зависимости от требований законодательства по защите персональных данных. Шифрование данных производится по необходимости. Необходимость определяется на основании законодательства о защите персональных данных. Модуль 130 предназначен, по крайней мере, для выявления персональных данных в базе данных информационной системы с помощью параметров доступа, определения типов данных для выявленных персональных данных пользователей, формирования копии определенных персональных данных согласно параметрам переноса, и непосредственной деперсонализации персональных данных согласно типам персональных данных, содержащихся в указанной копии, одним из способов:

(1) с преобразованием атрибутов на основе обратимых и необратимых функций,

(2) с преобразованием атрибутов, нормализацией и статистическим выравниванием,

(3) с нормализацией, преобразованием атрибутов, статистическим выравниванием и добавлением в защищенную базу данных избыточных данных.

Стоит отметить, что модуль 130 для реализации деперсонализации данных производит серийное выполнение преобразований над полями записей базы данных информационной системы. Кроме того, в одном из вариантов реализации модуль 130 реализует один или несколько алгоритмов создания избыточных данных с использованием словарей для распространенных типов данных, а также алгоритмических методов таких как выбор дат из календаря, для числовых данных.

Примером реализации механизма деперсонализации с помощью модуля 130 в одном из вариантов реализации является следующий пример, содержащий три этапа.

На первом этапе во внешней базе данных создается следующая таблица с записями: relation<id, random_id>. Эта таблица определяет связь между неслучайным открытым первичным ключом пользовательской записи в базе данных информационной системы и случайным закрытым ключом в защищенной базе данных, например, в базе данных 170.

На втором этапе выполняется нормализация и деперсонализация данных. В ходе нормализации таблица записей [id, firstname, lastname, fathername, birthday, passport_number, passport_serial] разделяется на таблицы с отдельными полями, связанные первичными ключами. В результате нормализации получаются следующие таблицы с записями:

a) [primary_key_1, firstname];

б) [primary_key_2, lastname];

в) [primary_key_3, fathername];

г) [primary_key_4, birthday];

д) [primary_key_5, passport_number];

е) [primary_key_6, passport_serial].

Записи в построенных таблицах связываются между собой и пользователями с помощью таблицы отношений, содержащей записи [random_id, primary_key_1, primary_key_2, primary_key_3, primary_key_4, primary_key_5, primary_key_6]. Деперсонализация обеспечивается недоступностью таблиц отношений relation<id, random_id> и [random_id, primary_key_1, primary_key_2, primary_key_3, primary_key_4, primary_key_5, primary_key_6], поскольку без них не невозможно составить полный или частичную запись (кортеж) из полей [id, firstname, lastname, fathername, birthday, passport_number, passport_serial], соответствующий реальной учетной записи. Требование к недоступности таблицы с кортежами [random_id, primary_key_1, primary_key_2, primary_key_3, primary_key_4, primary_key_5, primary_key_6] можно ослабить, если в кортежи с реальными связями между полями разбавить записями с фиктивными ключами random id и случайно выбранными ключами primary_key, primary_key_2, primary_key_3, primary_key_4, primary_key_5, primary_key_6.

На третьем этапе осуществляется дальнейшая деперсонализация данных, связанная со статистическим выравниванием частоты встречаемости полей. Так, в таблице с полями [primary_key_l, firstname] должны фигурировать большой перечень имен, а не только тот список, который соответствует учетным записям пользователей. Эта мера защищает от анализа базы на отсутствие пользователей с некоторыми именами. Аналогичные записи добавляются в таблицы с фамилиями «lastname» и отчествами «fathername».

Так, например, деперсонализация таблицы с паспортными данными выполняется следующим образом. Таблица [primary_key_5, passport_number] генерируется изначально для всех номеров паспортов. При этом, каждый номер паспорта хранится как число. По мере наполнения базы соответствующим номерам паспортов вместо фиктивных созданных по умолчанию случайных ключей прописываются первичные ключи primary_key_5, связанные с реальными пользователями через таблицы [random_id, primary_key_1, primary_key_2, primary_key_3, primary_key_4, primary_key_5, primary_key_6] и relation<id, random_id>. Подобное решение не позволяет определить реальное количество пользователей в системе по количеству записей паспортных номеров. В силу статистического выравнивания общий размер таблицы для шестизначных паспортных номеров составляет 1000000 записей.

Примером способа деперсонализации таблицы с днями рождения является способ, который заключается в изначальной генерации полного календарь на достаточное количество лет назад и вперед от текущего момента (можно с запасом предусмотреть 200 лет). В таком случае размер таблицы составит 365*400=146000 записей. В более экономном варианте предлагается создать таблицы [primary_key_4_1, birthday_day], [primary_key_4_2, birthday_month], [primary_key_4_3, birthday_year], содержащие день, месяц и год даты рождения. Тогда связь с пользователем будет организована таблицей с кортежами: [random_id, primary_key_1, primary_key_2, primary_key_3, primary_key_4_1, primary_key_4_2, primary_key_4_3, primary_key_5_1, primary_key_5_2, primary_key_6].

Для деперсонализации произвольного поля, отмеченного пользователем, алгоритм зависит от степени произвольности. Если формат поля допускает лексический разбор на атомарные элементы, то для каждого элемента можно поступить так же, как для номера паспорта. Для таких полей как индекс прописки, номера домов и этажей, а также иных числовых полей алгоритм полностью эквивалентен уже предложенному для паспортных полей. Для строковых данных с названиями улиц можно применить алгоритм, аналогичный алгоритму для фамилий, то есть возможно создать таблицу с улицами города и постепенно привязывать реальные записи к ней.

Модуль миграции 120 предназначен для переноса деперсанолизированных персональных данных из базы данных информационной системы в защищенную базу данных, например, такую как защищенная база данных 170. Модуль миграции 120 при этом сопряжен с адаптерами из набора адаптеров 150, например, адаптерами для баз данных (БД) MySQL и PostgreSQL, которые предоставляют возможность миграции персональных данных из реляционных и нереляционных баз данных, т.е. баз данных информационных систем, в защищенную базу данных 170.

Модуль миграции 120 для выполнения своего предназначения совершает следующие действия:

i) создание базы данных ключей и атрибутов деперсонализации в информационной системе;

ii) копирование результатов деперсонализации в защищенную базу данных 170;

iii) удаление данных, прошедших деперсонализацию, из исходной базы данных информационной системы.

В частном случае реализации модуль миграции 120 во время указанного копирования осуществляет перенос персональных данных следующим образом:

получает список типовых и специализированных полей обезличиваемой баз данных информационной системы, и поля, которые содержат персональные данные;

получает список типовых и специализированных полей обезличиваемой баз данных информационной системы, и поля, которые содержат персональные данные;

генерирует структуры деперсонализированной таблицы из этих полей;

генерирует структуры деперсонализированной таблицы из этих полей;

импортирует данные этих полей из записей существующих пользователей в исходной необезличенной базе данных информационной системы;

импортирует данные этих полей из записей существующих пользователей в исходной необезличенной базе данных информационной системы;

выполняет сбор данных по указанному первичному ключу записи пользователя;

выполняет сбор данных по указанному первичному ключу записи пользователя;

заменяет данные по исходной записи пользователя с указанным первичным ключом на деперсонализованное значение с использованием результатов работы модуля деперсонализации;

заменяет данные по исходной записи пользователя с указанным первичным ключом на деперсонализованное значение с использованием результатов работы модуля деперсонализации;

удаляет деперсонализованные данные из исходной базы данных;

удаляет деперсонализованные данные из исходной базы данных;

сохраняет параметры деперсонализации и доступа к защищенной базе данных в адаптере для взаимодействия с базой данных информационной системы и перенаправления запросов информационной системы в защищенную базу данных.

сохраняет параметры деперсонализации и доступа к защищенной базе данных в адаптере для взаимодействия с базой данных информационной системы и перенаправления запросов информационной системы в защищенную базу данных.

Стоит отметить, что модуль миграции 120 при реализации может быть разделен на несколько подмодулей по функционнальности, например, на следующие подмодули:

а) подмодуль 122 интервального преобразования базы данных к файловым данным;

б) подмодуль 124 подготовки данных для их загрузки в защищенную базу данных;

в) подмодуль 126 загрузки данных в защищенную базу данных;

г) подмодуль 128 контроля данных, загруженных в защищенную базу данных.

Подмодуль 122 интервального преобразования БД (например, таких БД как MySQL, PostgreSQL или MongoDB) к файловым данным предназначен для сохранения текущего непротиворечивого состояния этих реляционных БД в виде файловых данных. Подмодуль 122 построен по технологии интервального копирования БД и работа подмодуля 122 реализуется одни из следующих вариантов:

преобразование БД с сохранением результата в оперативной памяти;

преобразование БД с сохранением результата в оперативной памяти;

экономичное по памяти сжатие данных на серверном накопителе с файловой системой (например, жестком диске).

экономичное по памяти сжатие данных на серверном накопителе с файловой системой (например, жестком диске).

После завершения каждого интервального преобразования подмодуль 122 сообщает о готовности преобразованного файла или области данных в оперативной памяти для последующего сжатия. Подмодуль 122 является многопоточным и допускает одновременные параллельные интервальные преобразования БД.

Подмодуль 124 подготовки файловых данных для их загрузки в защищенную базу данных 170 предназначен для сжатия указанного файла. Подмодуль 124 построен по технологии сжатия данных и реализует алгоритм Лемпеля-Зива-Велча (Lempel-Ziv-Welch - LZW) и работа подмодуля 124 реализуется одним из следующих вариантов работы:

высокопроизводительное сжатие данных в оперативной памяти;

высокопроизводительное сжатие данных в оперативной памяти;

экономичное по памяти сжатие данных на серверном накопителе с файловой системой (например, жестком диске).

экономичное по памяти сжатие данных на серверном накопителе с файловой системой (например, жестком диске).

При этом, в случае высокопроизводительного сжатия файла в оперативной памяти будет предусмотрен интерфейс для добавления сборщика мусора и освобождения памяти сразу после завершения цикла работы. При сжатии данных на жестком диске реализуется удаление локальных дампов БД и локальных файлов, уже загруженных на сервер. Подмодуль 124 является многопоточным и допускает параллельную работу с несколькими файлами одновременно.

Подмодуль 126 загрузки данных в защищенную базу данных 170 предназначен для отправки подготовленных данных в защищенную базу данных 170, которая является удаленной по отношению к информационной системе. Подмодуль 126 построен по технологии резервного копирования конфигурации и алгоритма передачи файлов с учетом ограничения защищенной базы данных 170 на количество ежесекундных обращений к нему.

Подмодуль 126 загрузки данных в защищенную базу данных 170 будет использовать собственный клиент и выполняет следующие задачи:

проверку существования заданного URL-пути для загрузки/скачивания файла;

проверку существования заданного URL-пути для загрузки/скачивания файла;

проверку и оповещение о правильности ключа доступа к службе хранения;

проверку и оповещение о правильности ключа доступа к службе хранения;

открытие соединения к защищенной базе данных;

открытие соединения к защищенной базе данных;

передачу необходимого файла в защищенную базу данных;

передачу необходимого файла в защищенную базу данных;

проверку на корректную загрузку и скачивание файла с помощью функций сверки хеш-функции соответствующего файла.

проверку на корректную загрузку и скачивание файла с помощью функций сверки хеш-функции соответствующего файла.

Подмодуль 128 контроля данных, загруженных в защищенную базу данных 170, выполняет следующие задачи:

внесение в локальный служебный журнал данных о контрольных суммах и хеш-значениях заново загруженных в защищенную базу данных файлов;

внесение в локальный служебный журнал данных о контрольных суммах и хеш-значениях заново загруженных в защищенную базу данных файлов;

регулярную сверку контрольных сумм и хеш-значений хранимых в защищенной базе данных файлов с соответствующими журнальными записями;

регулярную сверку контрольных сумм и хеш-значений хранимых в защищенной базе данных файлов с соответствующими журнальными записями;

внесение фактов расхождения контрольных сумм и хеш-значений хранимых в облаке файлов с соответствующими журнальными записями и информирование пользователя об этом.

внесение фактов расхождения контрольных сумм и хеш-значений хранимых в облаке файлов с соответствующими журнальными записями и информирование пользователя об этом.

В случае реализации разделения модуля миграции 120 на подмодули для общения между собой подмодули используют две категории механизмов взаимодействия, а именно: события и задания. Подобное деление определяет наличие или отсутствие обратной связи. Так, событие только показывает факт произошедшего изменения состояния клиента (например, настройки обновились), на который могут отреагировать какие-то компоненты. В случае же, когда необходимо получить отклик от определенного компонента, например, результат его работы, то для взаимодействия используются не события, а задания.

Упомянутые ранее адаптеры 150, связаны с модулем миграции 120 и предназначены для взаимодействия с базой данных информационной системы и перенаправления запросов информационной системы в защищенное хранилище данных 170.

Стоит отметить, защищенная база данных 170 выполнена таким образом, чтобы взаимодействовать со всеми модулями системы 100 и обеспечивать хранение данных, необходимых для работы указанной системы 100. Реализованная защищенная база данных 170 в рамках системы защиты персональных данных 100 соответствует требования законодательства о защите персональных данных. В одном из вариантов реализации защищенная база данных 170 размещается в облачном хранилище в качестве сервиса SAAS (англ. software as a service).

На Фиг. 2 представлен частный вариант схемы взаимодействия информационной системы вида веб-сайт с системой защиты персональных данных ИС 100, реализуемая при помощи компьютерной системы.

Система защиты персональных данных ИС 100 реализуется при помощи компьютерной системы (не показана на Фиг. 2) общего назначения, которая может быть, как персональным компьютером, так и веб-сервером 210. Компьютерной системе (далее - компьютер) присущи все компоненты современных компьютерных устройств и/или веб-серверов. Компьютер, в том числе имеет файловую систему, на которой содержится записанная операционная система, а также дополнительные программные приложения, программные модули и данные программ. Компьютер способен работать в сетевом окружении, при этом используется сетевое соединение с одним или несколькими удаленными компьютерами. Удаленный компьютер (или компьютеры) являются такими же персональными компьютерами или веб-серверами. Кроме того, в вычислительной сети, например, сети Интернет 202, могут присутствовать также и другие вычислительные устройства, например, маршрутизаторы, сетевые станции, пиринговые устройства или иные сетевые узлы, через которые осуществляется взаимодействие с информационной системой (веб-сайтом) 220.

Сетевые соединения могут образовывать как локальную вычислительную сеть (LAN), так и глобальную вычислительную сеть (WAN), включая сети операторов мобильной связи. Такие сети, например, применяются в корпоративных компьютерных сетях и, как правило, имеют доступ к сети Интернет 202. В LAN- или WAN-сетях компьютер подключен к локальной сети через сетевой адаптер или сетевой интерфейс. При использовании сетей компьютер может использовать различные средства обеспечения связи с глобальной вычислительной сетью, такой как сеть Интернет 202, например, модем. Следует уточнить, что сетевые соединения являются лишь примерными и не обязаны отображать точную конфигурацию сети.

Информационная система (веб-сайт) 220 представляет собой веб-ресурс, объединяющий некоторое количество веб-страниц 240 и размещенный, например, на веб-сервере 2106. Кроме того, веб-сервер 2106 содержит базу данных 230, в которой хранятся данные, в том числе и персональные данные пользователей, с веб-сайта 220. Как правило, веб-сервер 2106 принадлежит хостинг-провайдеру. Хостинг-провайдер объединяет в себе возможности хостинга (от англ. hosting) и провайдера (от англ. internet service provider). Веб-сервером может также называться компьютерная программа, выполняющую функции обычного сервера (компьютерной системы), на котором данная программа работает, но с возможностью взаимодействия в глобальной сети. Помимо веб-сервера могут быть установлены различные серверные приложения, например, почтовый сервер, файловый сервер и т.д., каждый из которых предоставляет свой собственный сервис. Для доступа к подобным сервисам используются специальные программы, такие как веб-браузер, почтовый клиент, клиент службы доступа к файлам и другие. Соответственно пользователи 270 с помощью веб-браузера 280 могут получить доступ к представляемым данным на веб-сайтах 220 по URL-адресу требуемой им веб-страницы 240 веб-сайта 220.

Стоит отметить, что взаимодействие между веб-сайтом 220 и пользователями 270, в том числе и с системой защиты персональных данных ИС 100, производится с помощью различных протоколов передачи данных, такие как HTTP(S), (S)FTP, SSH, РОР3, SMTP и IMAP4. Таким образом, система защиты персональных данных ИС 100 во время проверки информационной системы 220 на соответствия требованиям законодательства производит удаленное взаимодействие с ним, через сети связи, такие как сеть Интернет 202.

Кроме того, для выполнения своего предназначения система защиты персональных данных ИС 100 также может взаимодействовать с различными внешними сервисами (источниками информации), например, с целью обновления данных, например, связанных с требованиями законодательства к защите персональных данных, в случае изменения указанных требований или же появления новых требований или законов. Кроме того, при появлении нового адаптера для взаимодействия с новой базой данных система 100 при соответствующей реализации будет использовать новый адаптер.

Изобретение относится к вычислительной технике. Технический результат заключается в повышении защищенности персональных данных пользователей информационных систем. Система защиты персональных данных информационной системы с использованием решений деперсонализации и миграции, реализующая функции доступа к базе персональных данных информационной системы, обработки и хранения указанных данных, содержит интерфейс администратора; модуль деперсонализации, предназначенный для: выявления персональных данных в базе данных информационной системы, определения типов данных, формирования копии персональных данных, обезличивания персональных данных, передачи полученного результата деперсонализации модулю миграции; модуль миграции, предназначенный для переноса в защищенную базу данных путем: создания базы данных ключей и атрибутов деперсонализации в базе данных информационной системы, копирования результатов деперсонализации в защищенную базу данных, удаления данных, прошедших деперсонализацию; адаптер, предназначенный для взаимодействия с базой данных информационной системы; защищенную базу данных, предназначенную для хранения указанных персональных данных. 2 з.п. ф-лы, 2 ил.

1. Система защиты персональных данных информационной системы с использованием решений деперсонализации и миграции, реализующая функции доступа к базе персональных данных информационной системы, обработки и хранения указанных данных и содержащая при этом:

а) интерфейс администратора, предназначенный для получения параметров доступа к базе персональных данных и параметров переноса персональных данных;

б) модуль деперсонализации, предназначенный для:

i) выявления персональных данных в базе данных информационной системы с помощью полученных параметров доступа,

ii) определения типов данных для выявленных персональных данных,

iii) формирования копии определенных персональных данных согласно параметрам переноса,

iv) обезличивания персональных данных согласно типам персональных данных, содержащихся в указанной копии, одним из способов:

с преобразованием атрибутов на основе обратимых и необратимых функций,

с преобразованием атрибутов на основе обратимых и необратимых функций,

с преобразованием атрибутов, нормализацией и статистическим выравниванием,

с преобразованием атрибутов, нормализацией и статистическим выравниванием,

с нормализацией, преобразованием атрибутов, статистическим выравниванием и добавлением в базу данных избыточных данных,

с нормализацией, преобразованием атрибутов, статистическим выравниванием и добавлением в базу данных избыточных данных,

при этом проводится выборочное шифрование персональных данных,

v) передачи полученного результата деперсонализации модулю миграции;

в) модуль миграции, предназначенный для переноса в защищенную базу данных путем:

i) создания базы данных ключей и атрибутов деперсонализации в базе данных информационной системы;

ii) копирования результатов деперсонализации в защищенную базу данных, где во время копирования осуществляется перенос результатов деперсонализации следующим путем:

(1) получения списка типовых и специализированных полей обезличиваемых баз данных информационной системы и полей, которые содержат персональные данные;

(2) генерирования структуры деперсонализированной таблицы из этих полей;

(3) импортирования данных этих полей из записей существующих пользователей в исходной необезличенной базе данных информационной системы;

(4) выполнения сбора данных по указанному первичному ключу записи пользователя;

(5) замены данных по исходной записи пользователя с указанным первичным ключом на деперсонализованное значение с использованием результатов работы модуля деперсонализации;

(6) сохранения параметров деперсонализации и доступа к защищенной базе данных в адаптере для взаимодействия с базой данных информационной системы и перенаправления запросов информационной системы в защищенную базу данных;

iii) удаления данных, прошедших деперсонализацию, из исходной базы данных информационной системы;

г) адаптер, связанный с модулем миграции и предназначенный для взаимодействия с базой данных информационной системы и перенаправления запросов информационной системы в защищенную базу данных;

д) защищенную базу данных, связанную с указанными модулями и адаптером и предназначенную для хранения по крайней мере указанных персональных данных.

2. Система по п. 1, в которой дополнительно модуль деперсонализации реализует один или несколько алгоритмов создания избыточных данных с использованием словарей для распространенных типов данных, а также алгоритмических методов, таких как выбор дат из календаря, для числовых данных.

3. Система по п. 1, в которой в качестве указанного адаптера является по крайней мере один адаптер для таких баз данных, как MySQL и PostgreSQL.

| EP 1026603 A2, 09.08.2000 | |||

| Способ обработки целлюлозных материалов, с целью тонкого измельчения или переведения в коллоидальный раствор | 1923 |

|

SU2005A1 |

| СПОСОБ ДЕПЕРСОНАЛИЗАЦИИ ПЕРСОНАЛЬНЫХ ДАННЫХ | 2012 |

|

RU2538913C2 |

| Способ деперсонализации персональных данных | 2016 |

|

RU2636106C1 |

| Узловяжущее устройство | 1958 |

|

SU119485A1 |

Авторы

Даты

2019-08-26—Публикация

2017-12-22—Подача