Область техники, к которой относится изобретение

[1] Данное раскрытие, в общем, относится к способам и устройствам для защиты информации.

Уровень техники

[2] Конфиденциальность является важной для связи и переносов данных между различными пользователями. Без защиты, пользователи подвержены риску кражи личных сведений, несанкционированного переноса или других возможных потерь. Риск становится еще больше, когда связь и переносы реализуются онлайн, вследствие свободного доступа онлайновой информации.

Сущность изобретения

[3] Различные варианты осуществления настоящего раскрытия включают в себя системы, способы и долговременные машиночитаемые носители для защиты информации.

[4] Согласно одному аспекту, машинореализуемый способ для защиты информации содержит: удостоверение (заверение) суммы t транзакции для транзакции с помощью первой схемы обязательств (commitment scheme), чтобы получить значение T удостоверения транзакции, и удостоверение сдачи y транзакции с помощью второй схемы обязательств, с тем чтобы получить значение Y удостоверения сдачи, причем первая схема обязательств содержит коэффициент rt маскирования (‘ослепления’, blinding) транзакции, и вторая схема обязательств содержит коэффициент ry маскирования сдачи; шифрование первой комбинации коэффициента ry маскирования сдачи и сдачи y с помощью первого ключа KA; передачу коэффициента rt маскирования транзакции, суммы t транзакции и значения T удостоверения транзакции в узел-получатель, ассоциированный с получателем транзакции, для верификации транзакции узлом-получателем; в ответ на то, что узел-получатель успешно верифицирует транзакцию, получение зашифрованной второй комбинации коэффициента rt маскирования транзакции и суммы t транзакции, зашифрованной с помощью второго ключа KB; и передачу зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков для верификации транзакции узлами в цепочке блоков.

[5] В некоторых вариантах осуществления, первая схема обязательств содержит схему обязательств Педерсена, по меньшей мере, на основе коэффициента rt маскирования транзакции, при этом сумма t транзакции составляет соответствующее удостоверенное значение; и вторая схема обязательств содержит схему обязательств Педерсена, по меньшей мере, на основе коэффициента ry маскирования сдачи, при этом сдача y составляет соответствующее удостоверенное значение.

[6] В некоторых вариантах осуществления, передача коэффициента rt маскирования транзакции, суммы t транзакции и значения T удостоверения транзакции в узел-получатель, ассоциированный с получателем транзакции, для верификации транзакции узлом-получателем содержит: передачу коэффициента rt маскирования транзакции, суммы t транзакции и значения T удостоверения транзакции в узел-получатель, ассоциированный с получателем транзакции, инструктирование узлу-получателю верифицировать то, равно или нет значение T удостоверения транзакции результату удостоверения, посредством первой схемы обязательств, суммы t транзакции с коэффициентом rt маскирования транзакции.

[7] В некоторых вариантах осуществления, получение зашифрованной второй комбинации содержит прием из узла-получателя зашифрованной второй комбинации и подписи SIGB, ассоциированной со второй зашифрованной комбинацией и значением T удостоверения транзакции.

[8] В некоторых вариантах осуществления, сумма t транзакции является отведенной из одного или более активов A1, A2, ..., Ak отправителя транзакции; каждый из активов ассоциирован со (1) схемой обязательств Педерсена, по меньшей мере, на основе коэффициента rak маскирования и стоимости каждого актива и (2) шифрованием, по меньшей мере, на основе коэффициента rak маскирования и стоимости каждого актива; и сдача y является разностью между суммой t транзакции и отведенными активами.

[9] В некоторых вариантах осуществления, перед передачей зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков, способ дополнительно содержит: верификацию подписи SIGB; и в ответ на успешную верификацию подписи SIGB, формирование подписи SIGA, ассоциированной с активами A1, A2, ..., Ak, первой комбинацией, второй комбинацией, значением T удостоверения транзакции, значением Y удостоверения сдачи и разностью между суммой коэффициентов маскирования, соответствующих активам A1, A2, ..., Ak, и суммой коэффициента rt маскирования транзакции и коэффициента ry маскирования сдачи.

[10] В некоторых вариантах осуществления, передача зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков содержит: передачу активов A1, A2, ..., Ak, первой комбинации, второй комбинации, значения T удостоверения транзакции, значения Y удостоверения сдачи, разности между суммой коэффициентов маскирования, соответствующих активам A1, A2, ..., Ak, и суммой коэффициента rt маскирования транзакции и коэффициента ry маскирования сдачи, подписи SIGA и подписи SIGB во множество узлов в цепочке блоков.

[11] В некоторых вариантах осуществления, передача зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков для верификации транзакции узлами в цепочке блоков содержит: передачу зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков, инструктирование узлам в цепочке блоков, в ответ на успешную верификацию транзакции, эмитировать сумму t транзакции получателю, исключать активы A1, A2, ..., Ak и эмитировать сдачу y отправителю.

[12] Согласно другому аспекту, долговременный машиночитаемый носитель данных сохраняет инструкции, которые, при выполнении посредством процессора, инструктируют процессору выполнять операции, содержащие: удостоверение суммы t транзакции для транзакции с помощью первой схемы обязательств, с тем чтобы получать значение T удостоверения транзакции, и удостоверение сдачи y транзакции с помощью второй схемы обязательств, с тем чтобы получать значение Y удостоверения сдачи, причем первая схема обязательств содержит коэффициент rt маскирования транзакции, и вторая схема обязательств содержит коэффициент ry маскирования сдачи; шифрование первой комбинации коэффициента ry маскирования сдачи и сдачи y с помощью первого ключа KA; передачу коэффициента rt маскирования транзакции, суммы t транзакции и значения T удостоверения транзакции в узел-получатель, ассоциированный с получателем транзакции, для верификации транзакции узлом-получателем; в ответ на то, что узел-получатель успешно верифицирует транзакцию, получение зашифрованной второй комбинации коэффициента rt маскирования транзакции и суммы t транзакции, зашифрованной с помощью второго ключа KB; и передачу зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков для верификации транзакции узлами в цепочке блоков.

[13] Согласно другому аспекту, система для защиты информации содержит процессор и долговременный машиночитаемый носитель данных, соединенный с процессором, причем носитель данных хранит инструкции, которые при их исполнении процессором инструктируют системе выполнять операции, содержащие: удостоверение суммы t транзакции для транзакции с помощью первой схемы обязательств, чтобы получить значение T удостоверения транзакции, и удостоверение сдачи y транзакции с помощью второй схемы обязательств, с тем чтобы получать значение Y удостоверения сдачи, причем первая схема обязательств содержит коэффициент rt маскирования транзакции, и вторая схема обязательств содержит коэффициент ry маскирования сдачи; шифрование первой комбинации коэффициента ry маскирования сдачи и сдачи y с помощью первого ключа KA; передачу коэффициента rt маскирования транзакции, суммы t транзакции и значения T удостоверения транзакции в узел-получатель, ассоциированный с получателем транзакции, для верификации транзакции узлом-получателем; в ответ на то, что узел-получатель успешно верифицирует транзакцию, получение зашифрованной второй комбинации коэффициента rt маскирования транзакции и суммы t транзакции, зашифрованной с помощью второго ключа KB; и передачу зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков для верификации транзакции узлами в цепочке блоков.

[14] Согласно другому аспекту, машинореализуемый способ для защиты информации содержит: получение коэффициента rt маскирования транзакции, суммы t транзакции для транзакции и значения T удостоверения транзакции из узла-отправителя, ассоциированного с отправителем транзакции, при этом: сумма t транзакции удостоверяется с помощью первой схемы обязательств, чтобы получать значение T удостоверения транзакции, причем первая схема обязательств содержит коэффициент rt маскирования транзакции; верификацию транзакции на основе полученного коэффициента rt маскирования транзакции, полученной суммы t транзакции для транзакции и полученного значения T удостоверения транзакции; в ответ на успешную верификацию транзакции, шифрование второй комбинации коэффициента rt маскирования транзакции и суммы t транзакции с помощью второго ключа KB; и передачу зашифрованной второй комбинации в узел-отправитель.

[15] В некоторых вариантах осуществления, верификация транзакции на основе полученного коэффициента rt маскирования транзакции, полученной суммы t транзакции для транзакции и полученного значения T удостоверения транзакции содержит верификацию того, равно или нет полученное значение T удостоверения транзакции первой схеме обязательств, удостоверяющей полученную сумму t транзакции с полученным коэффициентом rt маскирования транзакции.

[16] В некоторых вариантах осуществления, перед передачей зашифрованной второй комбинации в узел-отправитель, дополнительно содержит формирование подписи SIGB, ассоциированный со второй зашифрованной комбинацией и значением T удостоверения транзакции; и передача зашифрованной второй комбинации в узел-отправитель содержит передачу зашифрованной второй комбинации и подписи SIGB в узел-отправитель.

[17] Согласно другому аспекту, долговременный машиночитаемый носитель данных хранит инструкции, которые при их исполнении процессором инструктируют процессору выполнять операции, содержащие: получение коэффициента rt маскирования транзакции, суммы t транзакции для транзакции и значения T удостоверения транзакции из узла-отправителя, ассоциированного с отправителем транзакции, при этом: сумма t транзакции удостоверяется с помощью первой схемы обязательств, чтобы получать значение T удостоверения транзакции, причем первая схема обязательств содержит коэффициент rt маскирования транзакции; верификацию транзакции на основе полученного коэффициента rt маскирования транзакции, полученной суммы t транзакции для транзакции и полученного значения T удостоверения транзакции; в ответ на успешную верификацию транзакции, шифрование второй комбинации коэффициента rt маскирования транзакции и суммы t транзакции с помощью второго ключа KB; и передачу зашифрованной второй комбинации в узел-отправитель.

[18] Согласно другому аспекту, система для защиты информации содержит процессор и долговременный машиночитаемый носитель данных, соединенный с процессором, причем носитель данных хранит инструкции, которые при их исполнении процессором инструктируют системе выполнять операции, содержащие: получение коэффициента rt маскирования транзакции, суммы t транзакции для транзакции и значения T удостоверения транзакции из узла-отправителя, ассоциированного с отправителем транзакции, при этом: сумма t транзакции удостоверяется с помощью первой схемы обязательств, чтобы получать значение T удостоверения транзакции, причем первая схема обязательств содержит коэффициент rt маскирования транзакции; верификацию транзакции на основе полученного коэффициента rt маскирования транзакции, полученной суммы t транзакции для транзакции и полученного значения T удостоверения транзакции; в ответ на успешную верификацию транзакции, шифрование второй комбинации коэффициента rt маскирования транзакции и суммы t транзакции с помощью второго ключа KB; и передачу зашифрованной второй комбинации в узел-отправитель.

[19] Эти и другие признаки систем, способ и долговременных машиночитаемых носителей, раскрытых в данном документе, а также способы работы и функции связанных элементов структуры и комбинации частей и изделий должны становиться более очевидными при рассмотрении последующего описания и прилагаемой формулы изобретения со ссылкой на прилагаемые чертежи, все из которых составляют часть этого подробного описания, при этом аналогичные ссылки с номерами обозначают соответствующие части на различных чертежах. Тем не менее, следует четко понимать, что чертежи служат только для целей иллюстрации и описания не предназначены в качестве задания ограничений изобретения.

Краткое описание чертежей

[20] Определенные признаки различных вариантов осуществления настоящей технологии подробно изложены в прилагаемой формуле изобретения. Лучшее понимание признаков и преимуществ технологии должно получаться со ссылкой на нижеприведенное подробное описание, которое излагает иллюстративные варианты осуществления, в которых используются принципы изобретения, и на прилагаемые чертежи, на которых:

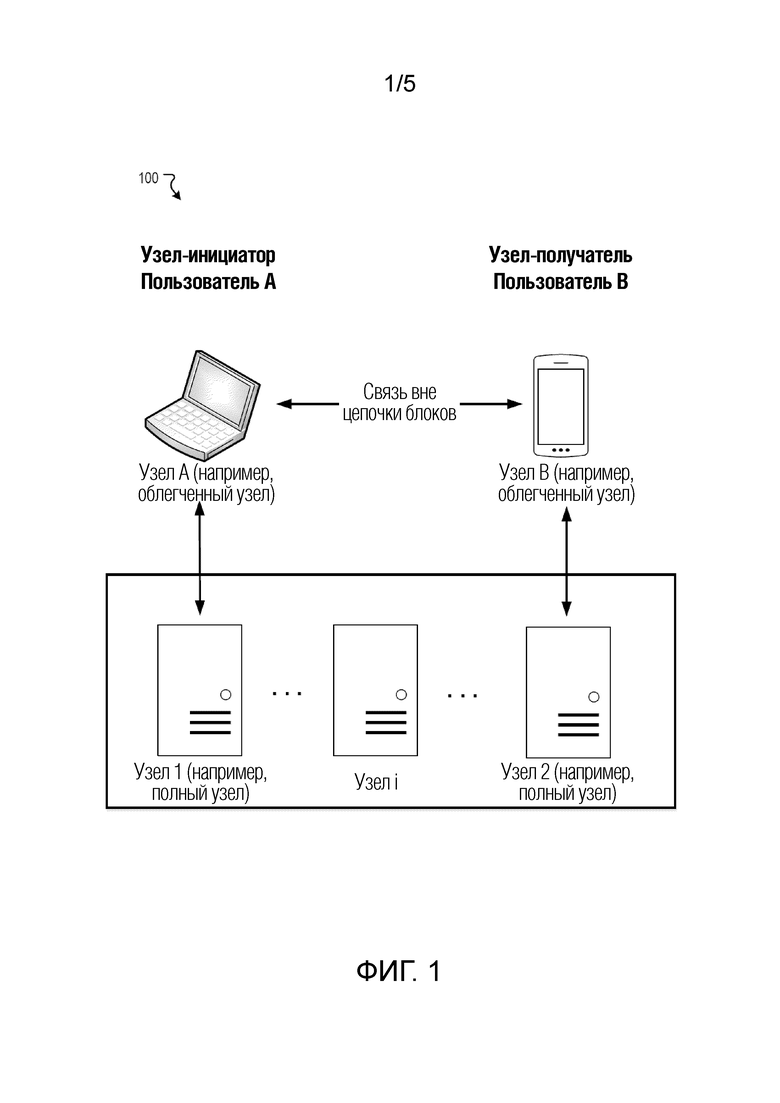

[21] Фиг. 1 иллюстрирует примерную систему для защиты информации, в соответствии с различными вариантами осуществления.

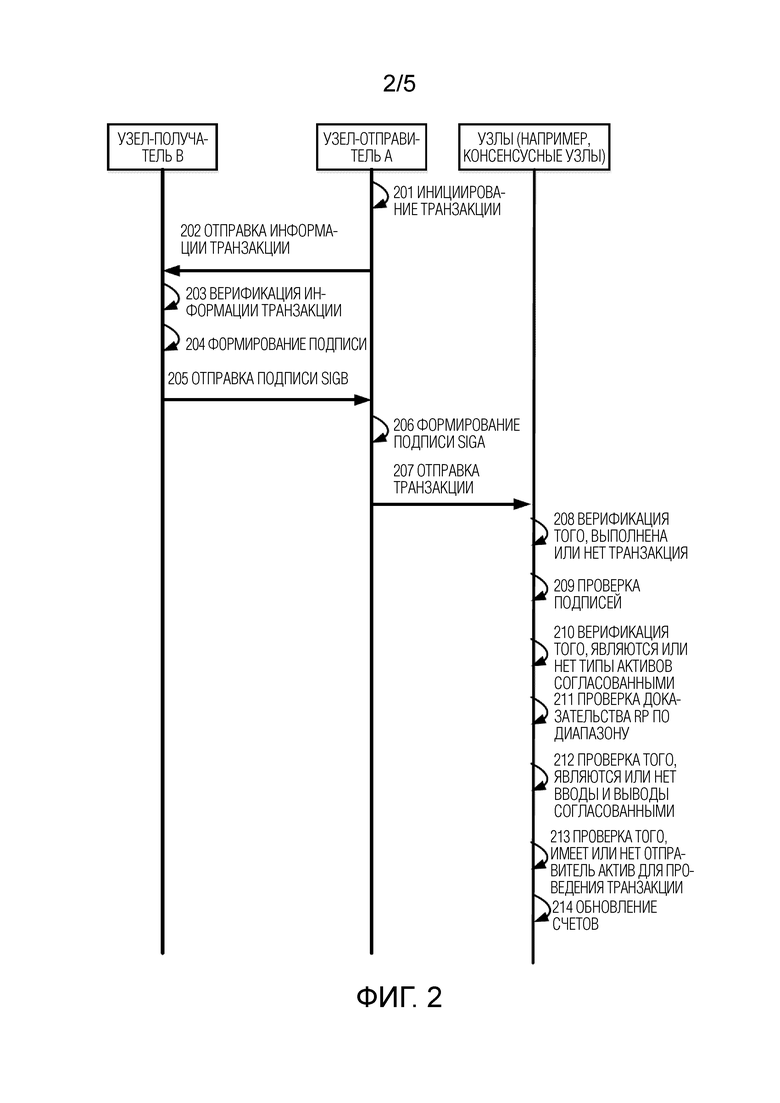

[22] Фиг. 2 иллюстрирует примерные этапы для инициирования и верификации транзакций, в соответствии с различными вариантами осуществления.

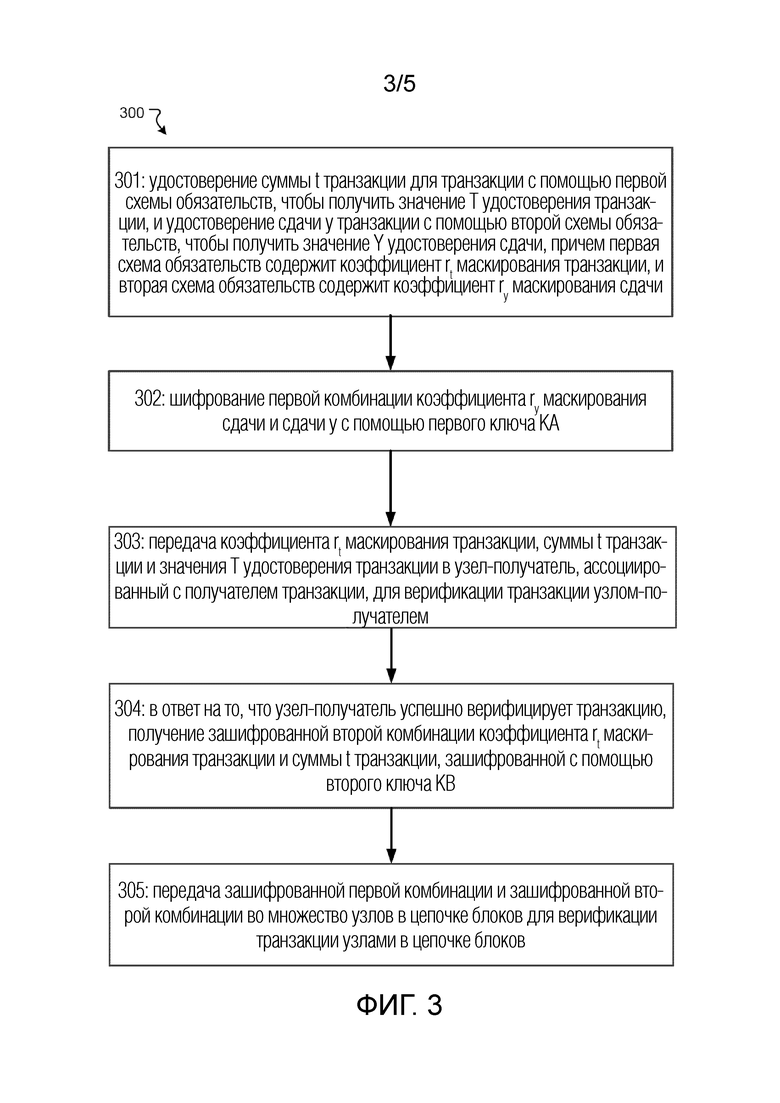

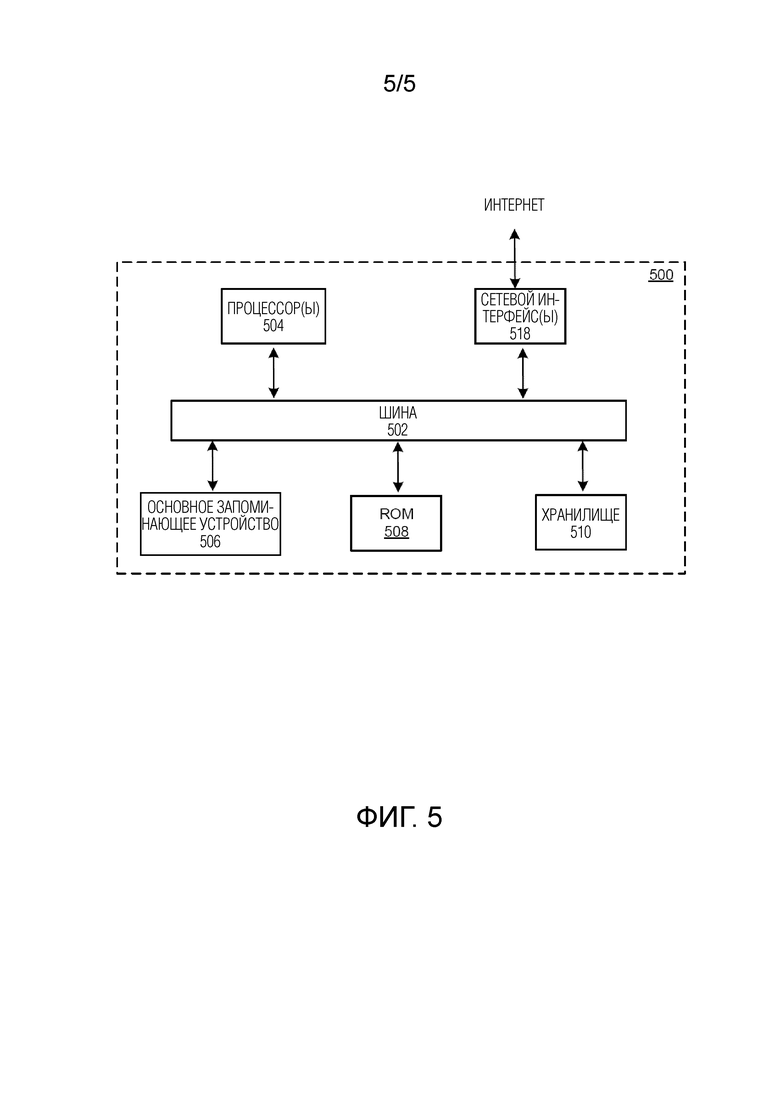

[23] Фиг. 3 иллюстрирует блок-схему последовательности операций примерного способа для защиты информации, в соответствии с различными вариантами осуществления.

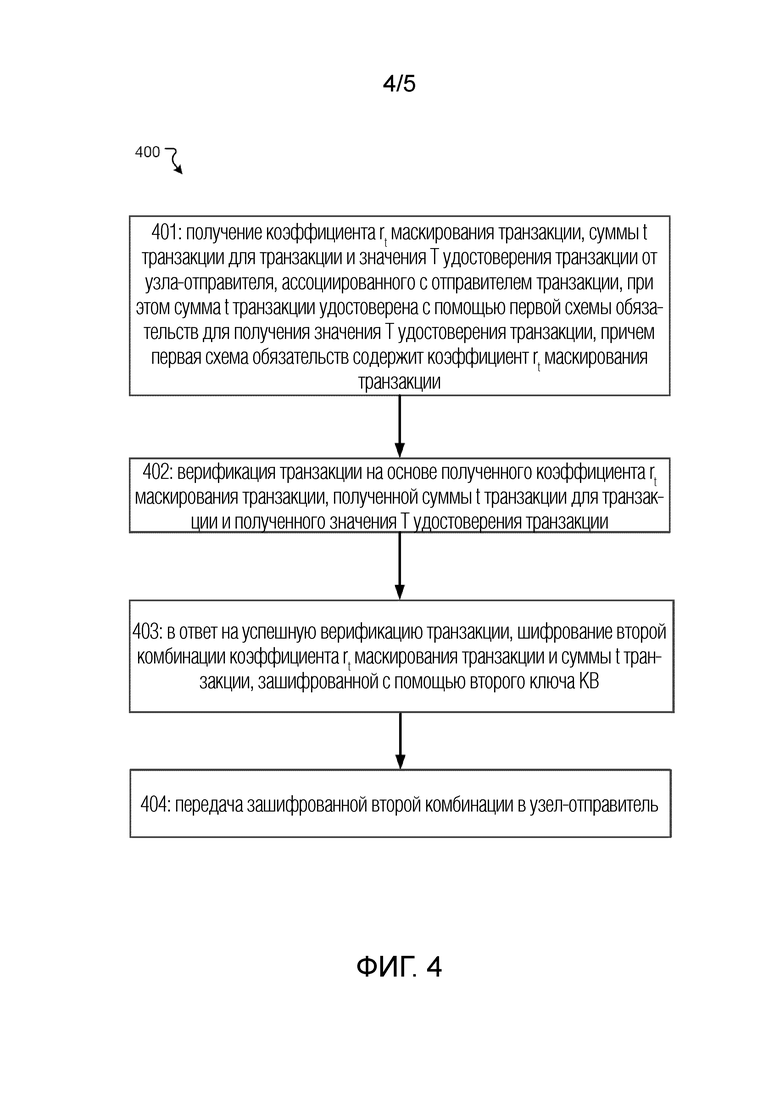

[24] Фиг. 4 иллюстрирует блок-схему последовательности операций примерного способа для защиты информации, в соответствии с различными вариантами осуществления.

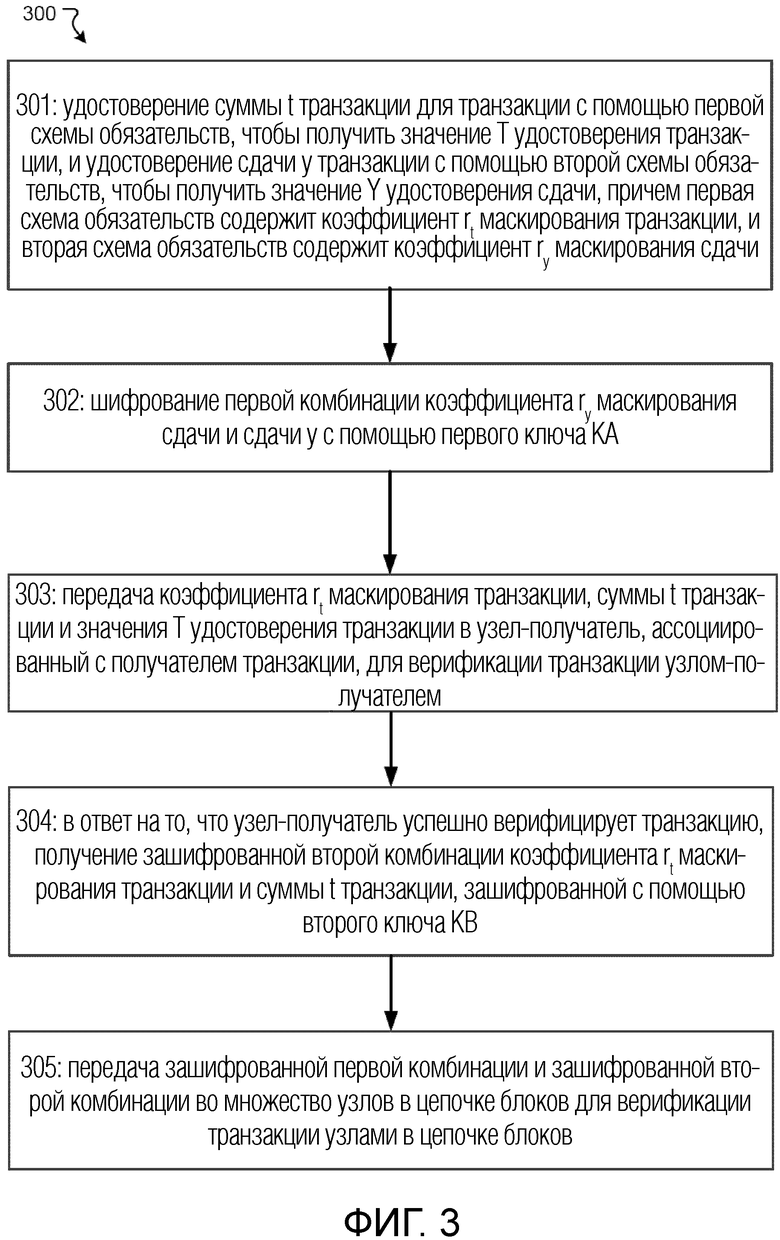

[25] Фиг. 5 иллюстрирует блок-схему примерной компьютерной системы, в которой могут реализовываться любые из вариантов осуществления, описанных в данном документе.

Подробное описание изобретения

[26] Цепочка блоков (блокчейн) может рассматриваться как децентрализованная база данных, обычно называемая "распределенным реестром", поскольку операция выполняется посредством различных узлов (например, вычислительных устройств) в сети. Любая информация может записываться в цепочку блоков и сохраняться или считываться из нее. Любой может устанавливать сервер и присоединяться к сети цепочек блоков, чтобы становиться узлом. Любой узел может вносить вычислительную мощность, чтобы поддерживать цепочку блоков посредством выполнения сложных вычислений, таких как вычисление хеш-функции, чтобы добавлять блок в текущую цепочку блоков, и добавленный блок может содержать различные типы данных или информации. Узел, который вносит вычислительную мощность для добавленного блока, может вознаграждаться токеном (например, единицей цифровой валюты). Поскольку цепочка блоков не имеет центрального узла, каждый узел является одинаковым и хранит всю базу данных цепочек блоков.

[27] Узлы, например, представляют собой вычислительные устройства или крупные компьютерные системы, которые поддерживают сеть цепочек блоков и поддерживают ее работу без сбоев. Предусмотрено два типа узлов, полные узлы и облегченные узлы. Полные узлы сохраняют полную копию цепочки блоков. Полные узлы в сети цепочек блоков проверяют достоверность транзакций и блоков, которые они принимают, и ретранслируют их соединенным равноправным узлам для предоставления консенсусной верификации транзакций. С другой стороны, облегченные узлы загружают только часть цепочки блоков. Например, облегченные узлы используются для цифровых валютных транзакций. Облегченный узел должен обмениваться данными с полным узлом, когда он хочет осуществлять транзакции.

[28] Это свойство децентрализации может помогать предотвращать появление центра управления в управляемой позиции. Например, обслуживание цепочки блоков биткоина выполняется посредством сети узлов связи программного обеспечения для работы с биткоинами в рабочей области. Это раскрытие использует одну или более цепочек блоков или цифровых валют, таких как биткоин и эфириум, в качестве примеров. Специалисты в данной области техники должны принимать во внимание, что технические решения, раскрытые в этом раскрытии, могут использовать или применяться к другому типу цепочек блоков и цифровых валют. Таким образом, вместо банков, учреждений или администраторов в традиционном смысле, несколько посредников существуют в форме компьютеров-серверов, исполняющих программное обеспечение для работы с биткоинами. Эти компьютеры-серверы формируют сеть, соединенную через Интернет, при этом любой может потенциально присоединяться к сети. Транзакции, размещаемые посредством сети, могут иметь форму: "пользователь A хочет отправлять Z биткоинов пользователю B", при этом транзакции передаются в широковещательном режиме в сеть с использованием легкодоступных приложений. Компьютеры-серверы функционируют в качестве серверов биткоинов, которые выполнены с возможностью проверять достоверность этих финансовых транзакций, добавлять их запись в свою копию реестра и затем передавать в широковещательном режиме эти добавления реестра на другие серверы сети.

[29] Поддержание цепочки блоков упоминается как "майнинг", и те, кто осуществляет такое поддержание, вознаграждается новыми созданными биткоинами и комиссионными за транзакции, как упомянуто выше. Например, узлы могут определять то, являются или нет транзакции достоверными, на основе набора правил, с которыми согласована сеть цепочек блоков. Майнеры могут находиться на любом континенте и обрабатывать платежи посредством верификации каждой транзакции в качестве достоверной и ее добавления в цепочку блоков. Такая верификация достигается с помощью консенсуса, обеспечиваемого множеством майнеров, и допускает то, что отсутствует систематический тайный сговор. В конечном счете, все данные должны быть согласованными, поскольку вычисление должно удовлетворять определенным требованиям для того, чтобы быть достоверным, и все узлы синхронизируются, чтобы обеспечивать то, что цепочка блоков является согласованной. Таким образом, данные могут согласованно сохраняться в распределенной системе узлов цепочки блоков.

[30] Посредством процесса майнинга, транзакции, такие как переводы активов, верифицируются и добавляются в растущую цепочку блоков из цепочки блоков посредством сетевых узлов. Посредством прохождения по всей цепочке блоков, верификация может включать в себя, например, то, имеет или нет оплачивающая сторона доступ к переводимому активу, то, потрачен или нет актив ранее, то, является или нет переводимая сумма корректной, и т.д. Например, в гипотетической транзакции (например, в транзакции биткоинов согласно модели на основе UTXO (непотраченного вывода по транзакциям), в транзакции монет эфириума согласно модели на основе счетов/балансов), подписанной отправителем, предложенная транзакция может передаваться в широковещательном режиме в сеть цепочек блоков для майнинга. Майнер должен проверять то, является или нет транзакция соответствующей установленным критериям для выполнения, согласно предыстории цепочек блоков. Если баланс кошелька отправителя имеет достаточно денежных средств согласно существующей предыстории цепочек блоков, транзакция считается достоверной и может добавляться в блок. После верификации, переводы активов могут быть включены в следующий блок, который должен добавляться в цепочку блоков.

[31] Блок является во многом аналогичным записи в базе данных. Каждая запись данных создает блок. Эти блоки связываются и защищаются с использованием криптографии, так что они становятся взаимно соединенными сетями. Каждый блок соединяется с предыдущим блоком, что также представляет собой источник названия "цепочка блоков". Каждый блок обычно содержит криптографический хеш предыдущего блока, время формирования и фактические данные. Например, каждый блок содержит две части: заголовок блока, чтобы записывать значение признака текущего блока, и тело, чтобы записывать фактические данные (например, данные транзакции). Цепочка блоков связывается через заголовки блоков. Каждый заголовок блока может содержать несколько значений признаков, таких как версия, хеш предыдущего блока, корень Меркла, временная метка, целевой уровень сложности и одноразовый номер. Хеш предыдущего блока содержит не только адрес предыдущего блока, но также и хеш данных в предыдущем блоке, в силу этого делая цепочки блоков неизменными. Одноразовый номер является числом, которое, если включено, обеспечивает в результате хеш с заданным числом начальных нулевых битов.

[32] Для майнинга, хеш содержимого нового блока принимается узлом. Одноразовый номер (например, случайная строка) присоединяется к хешу для получения новой строки. Новая строка хешируется снова. Конечный хеш затем сравнивается с целевой сложностью (например, уровнем), и определяется то, конечный хеш фактически меньше целевого уровня сложности или нет. Если нет, то одноразовый номер изменяется и процесс повторяется снова. Если да, то блок добавляется в цепочку, и открытый реестр обновляется и предупреждается в отношении добавления. Узел, отвечающий за успешное добавление, вознаграждается биткоинами, например, посредством добавления транзакции вознаграждения себе в новый блок (известно как формирование коинбейса).

[33] Таким образом, для каждого вывода "Y", если k выбирается из распределения с высокой минимальной энтропией, невозможно находить ввод x таким образом, что H (k|x)=Y, где K является одноразовым номером, x является хешем блока, Y является целевым уровнем сложности, и "|" обозначает конкатенацию. Вследствие фактической случайности криптографических хешей, в том смысле, что их вывод не может прогнозироваться из их вводов, имеется только один известный способ находить одноразовый номер: пробовать целые числа одно за другим, например, 1, затем 2, затем 3 и т.д., что может представлять собой известный метод прямого опробования. Чем больше число начальных нулей, тем больше в среднем требуется для того, чтобы находить требуемый одноразовый номер Y. В одном примере, система работы с биткоинами постоянно регулирует число начальных нулей таким образом, что среднее время для нахождения одноразового номера составляет приблизительно десять минут. Таким образом, по мере того, как характеристики обработки вычислительных аппаратных средств улучшаются со временем, за эти годы, протокол биткоинов должен требовать просто большего числа начальных нулевых битов, чтобы майнинг всегда требовал длительности приблизительно в десять минут для реализации.

[34] Как описано выше, хеширование является важным краеугольным камнем для цепочки блоков. Хеш-алгоритм может пониматься как функция, которая сжимает сообщения любой длины в дайджест сообщения фиксированной длины. Чаще всего используются MD5 и SHA. В некоторых вариантах осуществления, длина хеша цепочки блоков составляет 256 битов, что означает то, что независимо от того, каким является исходное содержимое, в конечном счете вычисляется 256-битовое двоичное число. Кроме того, можно гарантировать то, что соответствующий хеш является уникальным при условии, что исходное содержимое отличается. Например, хеш строки "123" представляет собой a8fdc205a9f19cc1c7507a60c4f01b13d11d7fd0 (шестнадцатеричная форма), который имеет 256 битов при преобразовании в двоичную форму, и "только 123" имеет этот хеш. Хеш-алгоритм в цепочке блоков является необратимым, т.е. прямое вычисление является простым (из "123" в a8fdc205a9f19cc1c7507a60c4f01b1c7507a60c4f01b13d11d7fd0), и обратное вычисление не может выполняться, даже если все вычислительные ресурсы исчерпываются. Таким образом, хеш каждого блока из цепочки блоков является уникальным.

[35] Дополнительно, если содержимое блока изменяется, его хеш должен изменяться. Блок и хеш находятся в однозначном соответствии, и хеш каждого блока, в частности, вычисляется для заголовка блока. Таким образом, значения признаков заголовков блоков соединяются, чтобы формировать длинную строку, и затем хеш вычисляется для этой строки. Например, "Hash=SHA256 (заголовок блока)" представляет собой формулу вычисления хеш-функции блока, SHA256 представляет собой хеш-алгоритм цепочек блоков, применяемый к заголовку блока. Хеш уникально определяется посредством заголовка блока, а не тела блока. Как упомянуто выше, заголовок блока содержит большое количество контента, включающего в себя хеш текущего блока и хеш предыдущего блока. Это означает то, что если контент текущего блока изменяется, либо если хеш предыдущего блока изменяется, это вызывает изменение хеша текущего блока. Если хакер модифицирует блок, хеш этого блока изменяется. Для соединения последующего блока с модифицированным блоком, хакер должен модифицировать все последующие блоки по очереди, поскольку следующий блок должен содержать хеш предыдущего блока. В противном случае, модифицированный блок должен отсоединяться от цепочки блоков. Вследствие проектных причин, вычисления хеш-функции являются времязатратными, и практически невозможно модифицировать несколько блоков за короткий период времени, если хакер не приспосабливает более 51% вычислительной мощности всей сети. Таким образом, цепочка блоков гарантирует собственную надежность, и как только данные записываются, они не могут имитироваться.

[36] После того, как майнер находит хеш (т.е. соответствующую установленным критериям подпись или решение) для нового блока, майнер передает в широковещательном режиме эту подпись всем другим майнерам (в узлы цепочки блоков). Другие майнеры теперь верифицируют по очереди то, соответствует или нет это решение проблеме блока отправителя (т.е. определяют то, приводит или нет ввод хеша фактически к этой подписи). Если решение является достоверным, другие майнеры должны подтверждать решение и согласовывать то, что новый блок может добавляться в цепочку блоков. Таким образом, достигается консенсус для нового блока. Это также известно как "доказательство выполнения работы". Блок, для которого достигнут консенсус, теперь может добавляться в цепочку блоков и передается в широковещательном режиме во все узлы по сети наряду с подписью. Узлы должны подтверждать блок и сохранять его в своих данных транзакции при условии, что транзакции в блоке корректно соответствуют текущим балансам кошелька (предыстории транзакций) в этот момент времени. Каждый раз, когда новый блок добавляется поверх этого блока, добавление также подсчитывается в качестве другого "подтверждения" для блоков перед ним. Например, если транзакция включена в блок 502 и цепочка блоков имеет длину в 507 блоков, это означает то, что транзакция имеет пять подтверждений (соответствующих блокам от 507 до 502). Чем больше подтверждений имеет транзакция, тем тяжелее для взломщиков вносить переделки.

[37] В некоторых вариантах осуществления, примерная система управления активами на основе цепочек блоков использует криптографию с открытым (общедоступным) ключом, в которой формируются два криптографических ключа, один открытый ключ и один закрытый ключ. Открытый ключ может рассматриваться в качестве номера счета, и закрытый ключ может рассматриваться в качестве учетных данных владения. Например, кошелек биткоинов представляет собой совокупность открытых и закрытых ключей. Владение активом (например, цифровой валютой, денежным активом, акциями, долей в капитале, долговым обязательством), ассоциированным с определенным адресом актива, может быть продемонстрировано со знанием закрытого ключа, принадлежащего адресу. Например, программное обеспечение кошелька биткоинов, иногда называемое "клиентским программным обеспечением для работы с биткоинами", обеспечивает возможность данному пользователю осуществлять транзакции с биткоинами. Программа-кошелек формирует и сохраняет закрытые ключи и обменивается данными с равноправными узлами по сети биткоинов.

[38] В транзакциях с цепочками блоков, плательщики и получатели платежа идентифицируются в цепочке блоков посредством своих открытых криптографических ключей. Например, самые современные переводы биткоинов выполняются из одного открытого ключа в другой открытый ключ. На практике, хеши этих ключей используются в цепочке блоков и называются "адресами биткоинов". В принципе, если гипотетический человек-взломщик S может красть деньги человека A посредством простого добавления транзакций в реестр цепочек блоков, к примеру "человек S выплачивает человеку A 100 биткоинов", с использованием адресов биткоинов пользователей вместо их имен. Протокол биткоинов предотвращает этот вид кражи посредством требования для каждого перевода иметь цифровую подпись с закрытым ключом плательщика, и только подписанные переводы могут добавляться в реестр цепочек блоков. Поскольку человек S не может подделывать подпись человека A, человек S не может обманывать человека A посредством добавления записи в цепочку блоков, эквивалентной "человек S выплачивает человеку A 200 биткоинов". Одновременно, любой может верифицировать подпись человека A с использованием своего открытого ключа, и в силу того он авторизует любую транзакцию в цепочке блоков, в которой он представляет собой плательщика.

[39] В контексте транзакций с биткоинами, чтобы переводить некоторые биткоины пользователю B, пользователь A может конструировать запись, содержащую информацию относительно транзакции, через узел. Запись может подписываться ключом подписи (закрытым ключом) пользователя A и содержит открытый ключ верификации пользователя A и открытый ключ верификации пользователя B. Подпись используется для того, чтобы подтверждать, что транзакция исходит от пользователя, а также предотвращает переделку транзакции кем угодно после того, как она эмитирована. Запись, пакетированная с другой записью, которая осуществлена в идентичном временном окне в новом блоке, может передаваться в широковещательном режиме в полные узлы. После приема записей, полные узлы могут работать для включения записей в реестр всех транзакций, которые когда-либо осуществлялись в системе цепочек блоков, добавление нового блока в ранее подтвержденную цепочку блоков посредством вышеописанного процесса майнинга, и проверять достоверность добавленного блока на основе консенсусных правил сети.

[40] Модель на основе UTXO (непотраченного вывода по транзакциям) и модель на основе счетов/балансов представляют собой две примерные модели для реализации транзакций с цепочками блоков. UTXO представляет собой объектную модель цепочек блоков. Согласно UTXO, активы представляются посредством выводов транзакций с цепочками блоков, которые не потрачены, которые могут использоваться в качестве вводов в новых транзакциях. Например, актив пользователя A, который должен переводиться, может иметь форму UTXO. Чтобы тратить (осуществлять транзакции) актив, пользователь A должен подписывать с помощью закрытого ключа. Биткоин представляет собой пример цифровой валюты, которая использует UTXO-модель. В случае достоверной транзакции с цепочками блоков, непотраченные выводы могут использоваться для того, чтобы осуществлять дополнительные транзакции. В некоторых вариантах осуществления, только непотраченные выводы могут использоваться в дополнительных транзакциях, чтобы предотвращать двойную трату и мошенничество. По этой причине, вводы в цепочке блоков удаляются, когда транзакция возникает, при этом одновременно, выводы создаются в форме UTXO. Эти непотраченные выводы транзакции могут использоваться (посредством держателей закрытых ключей, например, людей с цифровыми валютными кошельками) в целях будущих транзакций.

[41] С другой стороны, модель на основе счетов/балансов (иначе называемая "моделью проведения транзакций на основе счетов") отслеживает баланс каждого счета в качестве глобального состояния. Баланс счета проверяется, чтобы установить то, что он превышает или равен потраченной сумме транзакции. Пример того, как модель на основе счетов/балансов работает в эфириуме, предоставляется:

[42] 1. Alice получает 5 эфиров посредством майнинга. В системе записывается то, что Alice имеет 5 эфиров.

[43] 2. Alice хочет предоставлять Bob 1 эфир, так что система сначала должна вычитать 1 эфир из счета Alice, в силу чего Alice теперь имеет 4 эфира.

[44] 3. Система затем увеличивает счет Bob на 1 эфир. Система знает, что Bob имеет 2 эфира для начала, в силу чего баланс Bob увеличивается до 3 эфиров.

[45] Ведение записей для эфириума может быть аналогичным ведению записей в банке. Аналогия представляет собой использование ATM/дебетовой карты. Банк отслеживает, сколько денег имеет каждая дебетовая карта, и когда Bob должен тратить деньги, банк проверяет его запись, чтобы установить то, что Bob имеет достаточный баланс, перед подтверждением транзакции.

[46] Поскольку цепочка блоков и другие аналогичные реестры являются полностью общедоступными, непосредственно цепочка блоков не имеет защиты конфиденциальности. Общедоступный характер P2P-сети означает то, что хотя те, кто используют ее, не идентифицируются по имени, связывание транзакций с людьми и компаниями является осуществимым. Например, в международном ремитировании или в системе поставок, сумма транзакции имеет чрезвычайно высокий уровень значения защиты конфиденциальности, поскольку с помощью информацией сумм транзакций, можно логически выводить конкретное местоположение и идентификационные данные сторон транзакции. Предмет транзакции может содержать, например, деньги, токен, цифровую валюту, договор, купчую, медицинскую карту, сведения о клиентах, акции, долговое обязательство, долю в капитале или любой другой актив, который может описываться в цифровой форме. Хотя UTXO-модель может предоставлять анонимность для сумм транзакций, например, через кольцевую подпись в Monero и криптографии Zcash с нулевым разглашением, суммы транзакций остаются незащищенными согласно модели на основе счетов/балансов. Таким образом, техническая проблема, решаемая посредством настоящего раскрытия, заключается в том, как защищать онлайновую информацию, такую как конфиденциальность сумм транзакций. Такие транзакции могут соответствовать модели на основе счетов/балансов.

[47] Некоторые существующие технологии предлагают использовать схему обязательств Педерсена, чтобы шифровать сумму транзакции и заменять модель на основе счетов/балансов. В соответствии с этой схемой, отправитель отправляет сумму транзакции и случайное число, соответствующее схеме обязательств Педерсена для суммы транзакции, получателю платежа через защищенный канал вне цепочки блоков. Получатель платежа верифицирует то, совпадает или нет случайное число с удостоверением транзакции, и выполняет локальное хранение данных. Например, согласно модели на основе счетов/балансов, счет может трактоваться в качестве кошелька (счета) для хранения активов, которые агрегируются, но не объединяются. Каждый актив может соответствовать типу активов (например, криптовалюта), и баланс счета является суммой стоимостей активов. Даже активы идентичного типа не объединяются. Во время транзакции, может указываться получатель переводимого актива, и соответствующий актив может удаляться из кошелька, чтобы финансировать транзакцию. Узлы цепочки блоков верифицируют то, что кошелек платежа имеет достаточный актив(ы) для того, чтобы покрывать транзакцию, и затем узлы удаляют переведенный актив из кошелька платежа и добавляют соответствующий актив в кошелек получателя.

[48] Тем не менее, по-прежнему существуют ограничения для такой схемы. Сумма транзакции и случайное число, сформированное посредством схемы обязательств Педерсена, являются высококонфиденциальными данными. Стороны, отличные от сторон, связанных с транзакцией, не должны иметь возможность знать значения. Таким образом, эта информация должна шифроваться и сохраняться и дешифроваться после использования. Удостоверенное значение и случайное число представляют собой необходимые элементы для траты актива транзакции в будущем, но их легко терять и сложно восстанавливать вследствие отсутствия безопасного, стабильного и эффективного способа надлежащим образом сохранять случайные числа. Например, схема современных технологий требует от пользователя поддерживать постоянное хранение данных локально, чтобы управлять случайными числами и балансами в виде простого текста, соответствующими зашифрованному балансу счета, и реализация управления усложняется. Дополнительно, хранение коэффициентов маскирования (например, случайных чисел) и балансов в виде простого текста, соответствующих "активу Педерсена", в одном локальном узле имеет предрасположенность к потерям или повреждению, тогда как многоузловое резервное хранение данных затруднительно реализовывать вследствие частого изменения баланса счета.

[49] Системы и способ, представленные в этом раскрытии, могут преодолевать вышеуказанные ограничения и достигать надежной защиты конфиденциальности для сумм транзакций, стоимостей активов и коэффициентов маскирования в схемах обязательств. С этой целью, различные протоколы обмена криптографической информацией могут использоваться для того, чтобы шифровать/дешифровать случайные числа и балансы в виде простого текста, за счет этого предоставляя удобное управление. Дополнительно, сохранение зашифрованной информации в цепочке блоков обеспечивает, что суммы транзакций, стоимости активов и коэффициенты маскирования в схемах обязательств легко не теряются или имитируются.

[50] В некоторых вариантах осуществления, схема обязательств (например, схема обязательств Педерсена) может шифровать определенное значение (например, сумму транзакции, стоимость активов, параметр ключа) следующим образом:

PC(a)=r*G+a*H,

[51] где r является случайным коэффициентом маскирования (альтернативно называемым "коэффициентом привязки"), который обеспечивает сокрытие, G и H являются публично согласованными генераторами/базисными точками эллиптической кривой и могут выбираться случайно, a является значением удостоверения, PC(a) является точкой кривой, используемой в качестве удостоверения и данной контрагенту, и H является другой точкой кривой. Таким образом, G и H могут быть известными параметрами для узлов. Формирование H по принципу "ничего не спрятано" может формироваться посредством хеширования базисной точки G с отображением посредством хеш-функции из одной точки в другую с помощью H = Hash(G). H и G являются общедоступными параметрами данной системы (например, случайно сформированными точками на эллиптической кривой). Хотя выше предоставляется пример схемы обязательств Педерсена в форме эллиптической кривой, альтернативно могут использоваться различные другие формы схемы обязательств Педерсена или другие схемы обязательств.

[52] Схема обязательств поддерживает секретность данных, но удостоверяет данные таким образом, что они не могут изменяться впоследствии отправителем данных. Если сторона знает только значение удостоверения (например, PC(a)), она не может определять то, какие базовые значения данных (например, a) удостоверяются. Как данные (например, a), так и коэффициент маскирования (например, r) могут быть раскрыты впоследствии (например, посредством узла-инициатора), и получатель (например, консенсусный узел) удостоверения может выполнять удостоверение и верифицировать то, что удостоверенные данные совпадают с раскрытыми данными. Коэффициент маскирования присутствует, поскольку без него, кто-нибудь может пытаться угадывать данные.

[53] Схемы обязательств представляют собой способ для отправителя (удостоверяющей стороны) удостоверять значение (например, a) таким образом, что удостоверенное значение остается закрытым, но может быть раскрыто впоследствии, когда удостоверяющая сторона обнародует необходимый параметр процесса удостоверения. Для строгих схем удостоверения могут быть характерны сокрытие информации и вычислительная привязка. Сокрытие означает такое понятие, что данное значение a и удостоверение этого значения PC(a) должны быть неузнаваемыми. Таким образом, PC(a) не должен раскрывать информацию относительно a. Когда PC(a), G и H известны, практически невозможно знать a вследствие случайного числа r. Схема обязательств представляет собой привязку, если отсутствует вероятный способ, которым два разных значения могут приводить к идентичной удостоверения. Для схемы обязательств Педерсена характерны идеальное сокрытие и вычислительная привязка при допущении дискретного логарифма. Дополнительно, когда r, G, H и PC(a) известны, можно верифицировать PC(a) посредством определения того, удовлетворяется или нет PC(a)=r*G+a*H.

[54] Схема обязательств Педерсена имеет дополнительное свойство: удостоверения могут добавляться, и сумма набора удостоверений является идентичной удостоверения суммы данных (с коэффициентом маскирования, заданным в качестве суммы коэффициентов маскирования): PC(r1, data1)+PC(r2, data2)==PC(r1+r2, data1+data2); PC(r1, data1)-PC(r1, data1)==0. Другими словами, удостоверение сохраняет суммирование, и применимо коммутативное свойство, т.е. схема обязательств Педерсена является аддитивно гомоморфной в том, что базовыми данными можно манипулировать математически так, как если бы они не были зашифрованы.

[55] В одном варианте осуществления, схема обязательств Педерсена, используемая для шифрования входного значения, может конструироваться с использованием точек эллиптической кривой. Традиционно, открытый ключ на основе криптографии на эллиптических кривых (ECC) создается посредством умножения генератора для группы (G) на секретный ключ (r): Pub=rG. Результат может преобразовываться в последовательную форму в качестве 33-байтового массива. Открытые ECC-ключи могут подчиняться аддитивно гомоморфному свойству, упомянутому выше относительно удостоверений Педерсена. Иными словами: Pub1+Pub2=(r1+r2(mod n))G.

[56] Удостоверение Педерсена для входного значения может создаваться посредством подбора дополнительного генератора для группы (H, в нижеприведенных уравнениях) таким образом, чтобы никто не знал дискретный логарифм для второго генератора H относительно первого генератора G (или наоборот), что означает то, что никто не знает x таким образом, что xG=H. Это может осуществляться, например, посредством использования криптографического хеша G для подбора H: H=to_point(SHA256(ENCODE(G))).

[57] С учетом двух генераторов G и H, примерная схема обязательств для шифрования входного значения может задаваться следующим образом: commitment=rG+aH. Здесь, r может быть секретным коэффициентом маскирования, и a может быть удостоверяемым входным значением. Следовательно, если a удостоверяется, может получаться вышеописанная схема обязательств PC(a)=r*G+a*H. Удостоверения Педерсена являются теоретически-информационно закрытыми: для любой удостоверения существует некоторый коэффициент маскирования, который должен приводить к тому, что любая сумма совпадает с удостоверением. Удостоверения Педерсена могут быть вычислительно защищенными от поддельной удостоверения в том, что произвольное отображение может не быть вычислено.

[58] Сторона (узел), которая удостоверяет значение, может открывать удостоверение посредством раскрытия исходного значения a и коэффициента r, который завершает уравнение удостоверения. Сторона, желающая открыть значение PC(a), тогда вычислит удостоверение снова, чтобы верифицировать то, что совместно используемое исходное значение фактически совпадает с первоначально принимаемым удостоверением PC(a). Таким образом, информация типов активов может защищаться посредством ее отображения в уникальный серийный номер и затем шифрования посредством схемы обязательств Педерсена. Случайное число r, выбранное при формировании удостоверения, делает почти невозможным для кого-либо логически выводить тип для типа активов, который удостоверяется согласно значению PC(a) удостоверения.

[59] В некоторых вариантах осуществления, могут использоваться различные протоколы обмена криптографической информации, такие как протокол с открытым ключом, протокол симметричного шифрования, обмен ключами Диффи-Хеллмана (DH) и т.д. Например, обмен DH-ключами может использоваться в качестве способа для защищенного обмена криптографическими ключами по открытому каналу. Обмен DH-ключами, также называемый "обменом экспоненциальными ключами", представляет собой способ цифрового шифрования, которое использует числа, возведенные в конкретные степени, для того чтобы формировать ключи дешифрования на основе компонентов, которые никогда не передаются непосредственно, делая задачу потенциального взломщика кодов математически нерешаемой.

[60] В примере реализации обмена ключами Диффи-Хеллмана (DH), два конечных пользователя Alice и Bob, при обмене данными по каналу, насчет которого они знают, что он является закрытым, взаимно согласуют положительные целые числа p и q таким образом, что p является простым числом, и q является генератором p. Генератор q является числом, которое при возведении в степени положительного целого числа, меньшие p, никогда не формирует идентичный результат для любых двух таких целых чисел. Значение p может быть большим, но значение q обычно является небольшим. Таким образом, q является модулем p первообразного корня.

[61] После того, как Alice и Bob конфиденциально согласуют p и q, они выбирают персональные ключи a и b в форме положительного целого числа, оба из которых меньше модуля p простого числа и оба могут случайно формироваться. Пользователи не обнародуют свой персональный ключ никому, и в идеале они запоминают эти числа и не записывают их или нигде не сохраняют их. Затем, Alice и Bob вычисляют открытые ключи a* и b* на основе своих персональных ключей согласно формулам:

a*=qa mod p

и

b*=qb mod p

[62] Два пользователя могут совместно использовать свои открытые ключи a* и b* по среде связи, предположительно незащищенной, к примеру, по Интернету либо по корпоративной глобальной вычислительной сети (WAN). Из этих открытых ключей, число k1 может формироваться любым из этих пользователей на основе собственных персональных ключей.

[63] Alice вычисляет k1 с использованием формулы:

k1=(b*)a mod p

[64] Bob вычисляет k1 с использованием формулы:

k1=(a*)b mod p

[65] Значение k1 оказывается идентичным согласно любой из вышеуказанных двух формул. Тем не менее, персональные ключи a и b, которые являются критическими в вычислении k1, не переданы по открытой среде передачи. Даже с помощью p, q, a* и b* по-прежнему очень трудно вычислять a и b. Поскольку они представляют собой большие и, по-видимому, случайные числа, потенциальный хакер фактически не имеет возможности корректного угадывания k1, даже с помощью мощного компьютера, чтобы проводить миллионы попыток. Два пользователя в силу этого могут, в теории, обмениваться данными конфиденциально по открытой среде передачи со способом шифрования по своему выбору с использованием ключа k1 дешифрования.

[66] В другом примере реализации обмена ключами Диффи-Хеллмана (DH), все вычисления происходят в дискретной группе достаточного размера, в которой проблема Диффи-Хеллмана считается сложной, обычно в мультипликативной группе по модулю большое простое число (например, для классического DH) или в группе эллиптических кривых (например, для эллиптической кривой Диффи-Хеллмана).

[67] Для двух сторон, каждая сторона выбирает закрытый ключ a или b. Каждая сторона вычисляет соответствующий открытый ключ aG или bG. Каждая сторона отправляет открытый ключ aG или bG другой стороне. Каждая сторона использует принимаемый открытый ключ вместе с собственным закрытым ключом, чтобы вычислять новый совместно используемый секрет a(bG)=b(aG), который затем может использоваться с функцией извлечения ключа для того, чтобы извлекать набор ключей для схемы симметричного шифрования. Альтернативно, могут использоваться различные другие способы вычисления, например, посредством формирования открытых ключей ga и gb и совместно используемого ключа gab или gba.

[68] Во время транзакций, защита информации является важной для того, чтобы защищать конфиденциальность пользователей, и сумма транзакции представляет собой один тип информации, для которой отсутствует защита. Фиг. 1 показывает примерную систему 100 для защиты информации, в соответствии с различными вариантами осуществления. Как показано, сеть цепочек блоков может содержать множество узлов (например, полных узлов, реализованных на серверах, в компьютерах и т.д.). Для некоторой платформы цепочек блоков (например, NEO), полные узлы с определенным правом голоса могут упоминаться как консенсусные узлы, которые принимают на себя ответственность за верификацию транзакций. В этом раскрытии, полные узлы, консенсусные узлы или другие эквивалентные узлы могут верифицировать транзакцию.

[69] Кроме того, как показано на фиг. 1, пользователь A и пользователь B могут использовать соответствующие устройства, такие как переносные компьютеры и мобильные телефоны, служащие в качестве облегченных узлов для того, чтобы выполнять транзакции. Например, пользователь A может хотеть осуществлять транзакции с пользователем B посредством перевода некоторого актива на счету пользователя A на счет пользователя B. Пользователь A и пользователь B могут использовать соответствующие устройства с установленным соответствующим программным обеспечением для цепочек блоков для транзакции. Устройство пользователя A может упоминаться как узел-инициатор, который инициирует транзакцию с устройством пользователя B, называемым "узлом-получателем B". Узел A может осуществлять доступ к цепочке блоков через связь с узлом 1, и узел B может осуществлять доступ к цепочке блоков через связь с узлом 2. Например, узел A и узел B могут отправлять транзакции в цепочку блоков через узел 1 и узел 2, чтобы запрашивать добавление транзакций в цепочку блоков. Вне цепочки блоков, узел A и узел B могут иметь другие каналы связи (например, регулярную Интернет-связь без прохождения через узлы 1 и 2).

[70] Каждый из узлов на фиг. 1 может содержать процессор и долговременный машиночитаемый носитель данных, соединенный с процессором, и носитель данных, сохраняющий инструкции, которые, при выполнении посредством процессора, инструктируют узлу (к примеру, процессору) выполнять различные этапы для защиты информации, описанные в данном документе. На каждый узел может устанавливаться программное обеспечение (например, программа для проведения транзакций) и/или аппаратные средства (например, проводные, беспроводные соединения) для того, чтобы обмениваться данными с другими узлами и/или другими устройствами. Ниже описывается более подробная информация аппаратных средств и программного обеспечения узла со ссылкой на фиг. 5.

[71] Фиг. 2 иллюстрирует примерные этапы для транзакции и верификации между узлом-отправителем A, узлом-получателем B и одним или более узлами верификации, в соответствии с различными вариантами осуществления. Операции, представленные ниже, имеют намерение быть иллюстративными. В зависимости от реализации, примерные этапы могут включать в себя большее число, меньшее число или альтернативные этапы, выполняемые в других порядках или параллельно.

[72] В различных вариантах осуществления, счета сторон транзакции (пользователя-отправителя A и пользователя-получателя B) сконфигурированы для модели на основе счетов/балансов. Пользователь A и пользователь B могут выполнять следующие этапы, чтобы выполнять транзакцию через одно или более устройств, к примеру, через свой переносной компьютер, мобильный телефон и т.д. В устройства может устанавливаться адаптированное программное обеспечение и аппаратные средства для того, чтобы выполнять различные этапы. Каждый счет может быть ассоциирован с парой криптографического закрытого ключа (секретного ключа) -открытого ключа. Закрытый ключ может обозначаться как SK, и открытый ключ может обозначаться как PK. Закрытый ключ может использоваться для того, чтобы подписывать передаваемую информацию (например, информацию транзакций). Открытый ключ может использоваться для того, чтобы верифицировать подписанную информацию и формировать адрес счета. Каждый счет может содержать различные активы, обозначенные как: (V=PC(r, v), EK(r, v)), то, где v представляет номинальную стоимость актива, V представляет удостоверение Педерсена номинальной стоимости v, r является коэффициентом маскирования (например, случайным числом), PC() является алгоритмом схемы обязательств Педерсена, E() является алгоритмом шифрования (например, алгоритмом шифрования криптографическими ключами), и K является ключом шифрования, который является уникальным для каждого счета. Например, каждый актив может обозначаться как (V=PC(r, v), EK(r||v)), где || представляет конкатенацию. Хотя конкатенация используется в нижеприведенных вариантах осуществления, могут использоваться другие альтернативные представления, которые заключают в себе r и v. Ключ K шифрования (например, KA, KB) может формироваться посредством различных способов, таких как протокол с закрытым ключом, функция извлечения ключа и т.д. Каждый актив также может включать в себя информацию, отличную от перечисленной информации, такую как исходная информация актива.

[73] В одном примере, до того, как пользователь A успешно осуществляет транзакцию с суммой t пользователю B в верифицированной по цепочке блоков транзакции, адреса и активы на счету A и на счету B являются следующими:

[74] Для счета A (счета A):

Адрес: AddrA

Открытый ключ: PKA

Закрытый ключ: SKA

Первый ключ: KA

Активы A1-Am, соответственно, стоимостей a1-am обозначаются следующим образом:

(A1=PC(ra1, a1), EKA(ra1, a1)),

(A2=PC(ra2, a2), EKA(ra2, a2)),

...

(Am=PC(ram, am), EKA(ram, am))

[75] Для счета B (счета B):

Адрес: AddrB

Открытый ключ PKB

Закрытый ключ: SKB

Второй ключ: KB

Активы B1-Bn, соответственно, значений b1- bn обозначаются следующим образом:

(B1=PC(rb1, b1), EKB(rb1, b1)),

(B2=PC(rb2, b2), EKB(rb2, b2)),

...

(Bn=PC(rbn, bn), EKB(rbn, bn))

[76] В некоторых вариантах осуществления, на этапе 201, узел A может инициировать транзакцию с узлом B. Например, пользователь A и пользователь B могут согласовывать сумму t транзакции со счета A пользователя A на счет B пользователя B. Счет A и счет B могут соответствовать "кошелькам", описанным в данном документе. Счет A может иметь один или более активов. Актив может содержать, например, деньги, токен, цифровую валюту, договор, купчую, медицинскую карту, сведения о клиентах, акции, долговое обязательство, долю в капитале или любой другой актив, который может описываться в цифровой форме. Счет B может иметь один или более активов или не иметь активов. Каждый актив может быть ассоциирован с различной информацией цепочек блоков, сохраненной в блоках цепочки блоков, причем информация цепочек блоков содержит, например, NoteType, представляющий тип активов, NoteID, представляющий уникальный идентификатор актива, значения удостоверения, представляющие значение удостоверения (например, удостоверения Педерсена) стоимости активов, шифрование случайного числа и стоимости активов и т.д.

[77] Как описано относительно счета A, в некоторых вариантах осуществления, активы A1-Am надлежащим образом соответствуют стоимостям a1-am активов и случайным числам ra1-ram. На основе случайных чисел ra1-ram, узел A может удостоверять стоимости активов на счету A в схему удостоверения (например, схему обязательств Педерсена), чтобы получать зашифрованные значения удостоверения. Например, для счета A, зашифрованные значения удостоверения могут составлять PC1-PCm, где PCi=PC(rai, ai)=rai*G+ai*H, G и H являются известными, и i является переменной между 1 и m. В дополнение к первому полю PC(...), каждый актив также ассоциирован со вторым полем E(...), как описано выше. Второе поле E(...) может представлять шифрование соответствующего случайного числа и стоимости активов, зашифрованной с помощью ключа KA. Например, шифрование может представлять собой EKA(rai, ai). PC(...) и E(...) для каждого актива могут быть унаследованы из предыдущих транзакций. Идентичный механизм может применяться к счету B и его активам.

[78] В некоторых вариантах осуществления, чтобы удовлетворять сумме t транзакции, пользователь A может использовать первый ключ KA (например, симметричный ключ шифрования) для того, чтобы дешифровать один или более активов с агрегированной стоимостью, по меньшей мере, t из счета A. Например, узел A может отводить активы A1, A2, ..., Ak для этой транзакции, где k меньше или равно m. Оставшиеся активы Ak+1, Ak+2, ..., Am счета A являются неотведенными. Соответственно, узел A может считывать активы PC(ra1, a1), PC(ra2, a2), ..., PC(rak, ak) из узла 1. Когда случайные числа ra1, ra2, ..., rak известны узлу A, узел A может дешифровать считываемые активы PC(ra1, a1), PC(ra2, a2), ..., PC(rak, ak), чтобы получать стоимости a1, a2, ..., ak активов, чтобы обеспечивать то, что сумма (a1+a2+...+ak) не меньше суммы t транзакции. Различными активами можно обмениваться в пределах счета с различными темпами.

[79] В некоторых вариантах осуществления, симметричный ключ шифрования может означать идентичные криптографические ключи, используемые в криптографическом алгоритме с симметричным ключом как для шифрования простого текста, так и для дешифрования зашифрованного текста. Ключи могут быть идентичными, либо может быть предусмотрено простое преобразование для того, чтобы проходить между двумя ключами. Ключи могут представлять совместно используемый секрет между двумя или более сторон, который может использоваться для того, чтобы поддерживать закрытую информационную линию связи.

[80] В некоторых вариантах осуществления, сумма выбранной стоимости активов сверх t, если имеется, задается равной y в качестве сдачи. Например, узел A может определять сдачу y=(a1+a2+...+ak)-t. Узел A может выбирать случайные числа rt и ry в качестве коэффициентов маскирования, чтобы формировать удостоверения Педерсена для t и y: T=PC(rt, t), Y=PC(ry, y). Таким образом, узел A может формировать случайное число rt для t и случайное число ry для y. Узел A может удостоверять t и rt в схему удостоверения (например, гомоморфное шифрование), чтобы получать значение удостоверения T=PC(rt, t), и удостоверять y и ry в схему удостоверения (например, гомоморфное шифрование), чтобы получать значение удостоверения Y=PC(ry, y). Дополнительно, узел A может определять r'=(r1+r2...+rk)-rt-ry.

[81] В некоторых вариантах осуществления, узел A может использовать первый ключ KA для того, чтобы шифровать (ry, y), получая шифрование EKA(ry, y). Узел A может сохранять EKA(ry, y) локально.

[82] На этапе 202, узел A может отправлять информацию транзакций в узел B (например, через цепочку блоков, через защищенный канал вне цепочки блоков). Отправленная информация транзакций может содержать, например, случайное число rt, сумму t транзакции и значение T удостоверения. Информация транзакций может отправляться в простом тексте.

[83] На этапе 203, узел B может верифицировать случайное число rt, сумму t транзакции и значение T удостоверения. В некоторых вариантах осуществления, узел B может верифицировать то, является или нет сумма t, которую следует отправлять пользователю B, корректной, и то, удовлетворяется или нет T=PC(rt, t). Для этапа 203, если сопоставление/верификация завершается неудачно, узел B может отклонять транзакцию. Если сопоставление/верификация выполняется успешно, узел B может отвечать узлу A на этапе 204.

[84] На этапе 204, узел B может шифровать (rt, t) с помощью второго ключа KB (например, симметричного ключа шифрования), чтобы получать шифрование EKB(rt, t), и подписывать транзакцию (EKB(rt, t), T) с помощью закрытого ключа SKB пользователя B, чтобы формировать подпись SIGB. Подписание может соответствовать алгоритму цифровой подписи (DSA), такому как алгоритм цифровой подписи в эллиптических кривых (ECDSA), за счет чего получатель подписи может верифицировать подпись с помощью открытого ключа подписавшей стороны, чтобы аутентифицировать подписанные данные. Подпись SIGB показывает согласие узла-получателя B с транзакцией.

[85] На этапе 205, узел B может передавать подписанную транзакцию EKB(rt, t) и подпись SIGB обратно в узел A.

[86] На этапе 206, если SIGB не верифицируется успешно, узел A может отклонять транзакцию. Если SIGB успешно верифицируется, узел A может формировать доказательство RP по диапазону, чтобы доказывать узлам цепочки блоков то, находятся или нет значение PC(rt, t) и значение PC(ry, y) в пределах достоверного диапазона. Например, чтобы иметь достоверные значения PC(rt, t), сумма t транзакции может находиться в пределах достоверного диапазона [0, 2n-1]; и иметь достоверные значения PC(ry, y), сдача y может находиться в пределах достоверного диапазона [0, 2n-1]. В одном варианте осуществления, узел A может использовать технологию на основе поблочного доказательства, чтобы формировать доказательство RP по диапазону, связанное с (T, rt, t, Y, ry, y) для узлов цепочки блоков (например, консенсусных узлов), чтобы верифицировать на следующем этапе то, находятся или нет сумма t транзакции и сдача y в пределах достоверного диапазона, на основе доказательства по диапазону. Доказательство по диапазону может содержать, например, пуленепробиваемые доказательства, кольцевую подпись Борромена и т.д.

[87] Дополнительно, узел A может подписывать транзакцию с помощью закрытого ключа SKA пользователя A, чтобы формировать подпись SIGA. Аналогично, подписание может соответствовать алгоритму цифровой подписи (DSA). В одном варианте осуществления, узел A может подписывать ({PC(ra1, a1), EKA(ra1, a1); PC(ra2, a2), EKA(ra2, a2р);... PC(rak, ak), EKA(rak, ak)}; {PC(ry, y), EKA(ry, y)}; {PC(rt, t), EKB(rt, t)}; Y; T; r'; RP) с помощью закрытого ключа пользователя A, чтобы формировать подпись SIGA, где {PC(ra1, a1), EKA(ra1, a1);... PC(ra2, a2), EKA(ra2, a2); PC(rak, ak), EKA(rak, ak)} представляет отведенные активы A1, A2, ..., Ak из счета A для транзакции. {PC(ry, y), EKA(ry, y)} представляет сдачу, которую счет A должен принимать из транзакции. {PC(rt, t), EKB(rt, t)} представляет переведенный актив, который счет B должен принимать из транзакции.

[88] На этапе 207, узел A может отправлять транзакцию в цепочку блоков, что инструктирует узлам цепочки блоков верифицировать транзакцию и определять то, следует или нет добавлять транзакцию в цепочку блоков. В одном варианте осуществления, узел A может отправлять транзакцию ({PC(ra1, a1), EKA(ra1, a1); PC(ra2, a2), EKA(ra2, a2);... PC(rak, ak), EKA(rak, ak)}; {PC(ry, y), EKA(ry, y)}; {PC(rt, t), EKB(rt, t)}; Y; T; r'; RP; SIGA; SIGB) в цепочку блоков через узел 1, чтобы выполнять транзакцию. Транзакция может содержать дополнительные параметры или может не содержать все перечисленные параметры. Транзакция может передаваться в широковещательном режиме в один или более узлов (например, консенсусных узлов) в цепочке блоков для верификации. Если верификация выполняется успешно, транзакция добавляется в цепочку блоков. Если верификация завершается неудачно, транзакция отклоняется на предмет добавления в цепочку блоков.

[89] На этапах 208-213, один или более узлов (например, консенсусных узлов) верифицируют подписи, доказательство по диапазону и другую информацию отправленной транзакции. Если верификация завершается неудачно, узлы отклоняют транзакцию. Если верификация выполняется успешно, узлы подтверждают транзакцию, обновляют счет пользователя A и счет пользователя B отдельно.

[90] В некоторых вариантах осуществления, чтобы выполнять транзакцию, информация транзакций может верифицироваться посредством различных узлов цепочки блоков. Информация транзакций может содержать адрес TXID транзакции, подпись(и), ввод и вывод. TXID может содержать хеш контента транзакции. Подписи могут содержать криптоключи-подписи со стороны отправителя и получателя. Ввод может содержать адрес счета отправителя в цепочке блоков, один или более активов, отведенных из счета цепочки блоков отправителя для транзакции, и т.д. Вывод может содержать адрес счета получателя в цепочке блоков, тип(ы) активов для актива(ов) получателя, значение(я) удостоверения актива(ов) получателя и т.д. Ввод и вывод может содержать индексированную информацию в табличной форме. В некоторых вариантах осуществления, стоимость значения NoteID может представлять собой "TXID+индекс актива в выводе".

[91] В некоторых вариантах осуществления, один или более узлов цепочки блоков могут верифицировать отправленную транзакцию ({PC(ra1, a1), EKA(ra1, a1); PC(ra2, a2), EKA(ra2, a2);... PC(rak, ak), EKA(rak, ak)}; {PC(ry, y), EKA(ry, y)}; {PC(rt, t), EKB(rt, t)}; Y; T; r'; RP; SIGA; SIGB).

[92] На этапе 208, узлы могут верифицировать то, выполнена либо нет транзакция, с использованием механизма защиты от двойной траты или механизма защиты от атак с повторением пакетов. Если транзакция выполнена, узлы могут отклонять транзакцию; в противном случае, способ может переходить к этапу 209.

[93] На этапе 209, узлы могут проверять подписи SIGA и SIGB (например, на основе открытого ключа A и открытого ключа B, соответственно). Если какая-либо из подписей является некорректной, узлы могут отклонять транзакцию; в противном случае, способ может переходить к этапу 210.

[94] На необязательном этапе 210, узлы могут верифицировать то, являются или нет типы активов согласованными. Например, узлы могут верифицировать то, являются или нет типы активов в NoteType для A1-Ak согласованными с типом(ами) активов суммы t транзакции. Если какие-либо из типов активов являются несогласованными, узлы могут отклонять транзакцию; в противном случае, способ может переходить к этапу 211. В некоторых вариантах осуществления, исходный тип активов в кошельке может преобразовываться в другой тип на основе обменного курса, и этот этап может пропускаться.

[95] На этапе 211, узлы могут проверять доказательство RP по диапазону, чтобы проверять достоверность значения PC(rt, t) и значения м. В одном варианте осуществления, узлы могут проверять доказательство RP по диапазону, чтобы верифицировать то, не меньше либо нет сумма t транзакции нуля, и то, не меньше либо нет сдача y нуля. Если верификация завершается неудачно, узлы могут отклонять транзакцию; в противном случае, способ может переходить к этапу 212.

[96] На этапе 212, узлы могут проверять то, являются или нет вводы и выводы транзакции согласованными. В одном варианте осуществления, r' может соответствовать стоимости активов t'=a1+a2...+ak-t-y на основе гомоморфного свойства, где r'=(r1+r2...+rk)-rt-ry. Поскольку входные активы составляют a1+a2...+ak, и вывод составляет t+y, t'=0, когда ввод и вывод является согласованным: a1+a2...+ak =t+y. Таким образом, значение удостоверения, соответствующее r', составляет PC(r', t')=r '*G+t'*H=r'G. Поскольку r'=(r1+r2...+rk)-rt-ry, узлы могут определять то, равны или нет вводы и выводы, посредством верификации того, равен r'G или нет PC1+...+PCk-T-Y согласно (r1+r2...+rk)-rt-ry. Если r'G равен PC1+...+PCk-T-Y, узлы могут определять то, что вводы и выводы транзакции являются согласованными, и переходить к следующему этапу; в противном случае, узлы могут определять то, что вводы и выводы транзакции являются несогласованными, и отклонять транзакцию.

[97] На этапе 213, узлы могут верифицировать то, имеет или нет узел A актив(ы), отведенные для транзакции. В одном варианте осуществления, узлы могут выполнять эту верификацию на основе информации, сохраненной в цепочке блоков, к примеру, информации, соответствующей счету A. Информация может содержать информацию предыдущих транзакций всех активов. Узлы в силу этого могут определять то, имеет или нет счет A актив для проведения транзакции для транзакции. Если определение представляет собой "Нет", узлы могут отклонять транзакцию; в противном случае, способ может переходить к этапу 214.

[98] На этапе 214, узлы могут обновлять счет A и счет B. Например, узлы могут удалять актив для проведения транзакции с суммой t из счета A и добавлять его на счет B. На основе гомоморфного свойства, поскольку Y=PC(ry, y) и узел 1 знает ry и может осуществлять доступ к значению Y удостоверения из цепочки блоков, узел 1 может дешифровать Y, чтобы получать стоимость активов y, и возвращать ее на счет A. Узел 2 получает на этапе 202 случайное число rt из узла 1 и может получать из цепочки блоков значение T удостоверения. Таким образом, узел 2 может дешифровать T, чтобы получать стоимость t активов, и добавлять ее на счет B.

[99] В одном примере, после обновления счета A и счета B, счет A принимает сдачу y на отведенные активы A1, A2, ..., Ak и принимает свои неотведенные активы Aak+1, ..., Am, и счет B принимает сумму t транзакции и принимает свои исходные активы B1, B2, ..., Bn. Активы на счету A и на счету B являются следующими:

[100] Для счета A (счета A), обновленные активы обозначаются следующим образом:

(Y=PC(ry, y), EKA(ry, y)),

(Aak+1=PC(rak+1, ak+1), EKA(rak+1, ak+1))

(Aak+2=PC(rak+2, ak+2), EKA(rak+2, ak+2))

...

(Am=PC(ram, am), EKA(ram, am))

[101] Для счета B (счета B), обновленные активы обозначаются следующим образом:

(B1=PC(rb1, b1), EKB(rb1, b1)),

(B2=PC(rb2, b2), EKB(rb2, b2)),

...

(Bn=PC(rbn, bn), EKB(rbn, bn)),

(T=PC(rt, t), EKB(rt, t))

[102] Хотя это раскрытие использует узел A/пользователя A и узел B/пользователя B для того, чтобы иллюстрировать отправителя и получателя, соответственно, отправитель и получатель могут представлять собой идентичный узел/пользователя. Например, сдача y транзакции (общее число отведенных активов на счету A минус сумма транзакции) может отправляться обратно отправителю транзакции. Таким образом, различные этапы, выполняемые узлом B, как описано в данном документе, альтернативно могут выполняться узлом A.

[103] Фиг. 3 иллюстрирует блок-схему последовательности операций примерного способа 300 для защиты информации, согласно различным вариантам осуществления настоящего раскрытия. Способ 300 может реализовываться посредством одного или более компонентов (например, узла A, узла 1, комбинации узла A и узла 1) системы 100 по фиг. 1. Способ 300 может реализовываться посредством системы или устройства (например, компьютера, сервера), содержащего процессор и долговременный машиночитаемый носитель данных (например, запоминающее устройство), сохраняющий инструкции. Инструкции, при выполнении посредством процессора, инструктируют системе или устройству (например, процессору) осуществлять способ 300. Операции способа 300, представленного ниже, имеют намерение быть иллюстративными. В зависимости от реализации, примерный способ 300 может включать в себя большее число, меньшее число или альтернативные этапы, выполняемые в других порядках или параллельно.

[104] Этап 301 содержит: удостоверение суммы t транзакции для транзакции с помощью первой схемы обязательств, с тем чтобы получать значение T удостоверения транзакции, и удостоверение сдачи y транзакции с помощью второй схемы обязательств, с тем чтобы получать значение Y удостоверения сдачи, причем первая схема обязательств содержит коэффициент rt маскирования транзакции, и вторая схема обязательств содержит коэффициент ry маскирования сдачи. В некоторых вариантах осуществления, первая схема обязательств содержит схему обязательств Педерсена, по меньшей мере, на основе коэффициента rt маскирования транзакции, при этом сумма t транзакции составляет соответствующее удостоверенное значение. См., например, T=PC(rt, t). Вторая схема обязательств содержит схему обязательств Педерсена, по меньшей мере, на основе коэффициента ry маскирования сдачи, при этом сдача y составляет соответствующее удостоверенное значение. См., например, Y=PC(ry, y).

[105] Этап 302 содержит: шифрование первой комбинации коэффициента ry маскирования сдачи и сдачи y с помощью первого ключа KA.

[106] Этап 303 содержит: передачу коэффициента rt маскирования транзакции, суммы t транзакции и значения T удостоверения транзакции в узел-получатель, ассоциированный с получателем транзакции, для верификации транзакции узлом-получателем. В некоторых вариантах осуществления, передача коэффициента rt маскирования транзакции, суммы t транзакции и значения T удостоверения транзакции в узел-получатель, ассоциированный с получателем транзакции, для верификации транзакции узлом-получателем содержит: передачу коэффициента rt маскирования транзакции, суммы t транзакции и значения T удостоверения транзакции в узел-получатель, ассоциированный с получателем транзакции, инструктирование узлу-получателю верифицировать то, равно или нет значение T удостоверения транзакции результату удостоверения первой схемой обязательств суммы t транзакции с коэффициентом rt маскирования транзакции.

[107] Этап 304 содержит: в ответ на то, что узел-получатель успешно верифицирует транзакцию, получение зашифрованной второй комбинации коэффициента rt маскирования транзакции и суммы t транзакции, зашифрованной с помощью второго ключа KB. В некоторых вариантах осуществления, получение зашифрованной второй комбинации содержит прием из узла-получателя зашифрованной второй комбинации и подписи SIGB, ассоциированной со второй зашифрованной комбинацией и значением T удостоверения транзакции.

[108] Этап 305 содержит: передачу зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков для верификации транзакции узлами в цепочке блоков.

[109] В некоторых вариантах осуществления, сумма t транзакции является отведенной из одного или более активов A1, A2, ..., Ak отправителя транзакции; каждый из активов ассоциирован со (1) схемой обязательств Педерсена, по меньшей мере, на основе коэффициента rak маскирования и стоимости каждого актива и (2) шифрованием, по меньшей мере, на основе коэффициента rak маскирования и стоимости каждого актива; и сдача y является разностью между суммой t транзакции и отведенными активами.

[110] В некоторых вариантах осуществления, перед передачей зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков, способ дополнительно содержит: верификацию подписи SIGB; и в ответ на успешную верификацию подписи SIGB, формирование подписи SIGA, ассоциированной с активами A1, A2, ..., Ak, первой комбинацией, второй комбинацией, значением T удостоверения транзакции, значением Y удостоверения сдачи и разностью между суммой коэффициентов маскирования, соответствующих активам A1, A2, ..., Ak, и суммой коэффициента rt маскирования транзакции и коэффициента ry маскирования сдачи. Таким образом, разность составляет r'=(r1+r2...+rk)-(rt+ry).

[111] В некоторых вариантах осуществления, передача зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков содержит: передачу активов A1, A2, ..., Ak, первой комбинации, второй комбинации, значения T удостоверения транзакции, значения Y удостоверения сдачи, разности между суммой коэффициентов маскирования, соответствующих активам A1, A2, ..., Ak, и суммой коэффициента rt маскирования транзакции и коэффициента ry маскирования сдачи, подписи SIGA и подписи SIGB во множество узлов в цепочке блоков.

[112] В некоторых вариантах осуществления, передача зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков для верификации транзакции узлами в цепочке блоков содержит: передачу зашифрованной первой комбинации и зашифрованной второй комбинации во множество узлов в цепочке блоков, инструктирование узлам в цепочке блоков, в ответ на успешную верификацию транзакции, эмитировать сумму t транзакции получателю, исключать активы A1, A2, ..., Ak и эмитировать сдачу y отправителю.

[113] Фиг. 4 иллюстрирует блок-схему последовательности операций примерного способа 400 для защиты информации, согласно различным вариантам осуществления настоящего раскрытия. Способ 400 может реализовываться посредством одного или более компонентов (например, узла B, узла 2, комбинации узла B и узла 2 и т.д.) системы 100 по фиг. 1. Способ 400 может реализовываться посредством системы или устройства (например, компьютера, сервера), содержащего процессор и долговременный машиночитаемый носитель данных (например, запоминающее устройство), сохраняющий инструкции. Инструкции, при выполнении посредством процессора, инструктируют системе или устройству (например, процессору) осуществлять способ 400. Операции способа 400, представленного ниже, имеют намерение быть иллюстративными. В зависимости от реализации, примерный способ 400 может включать в себя большее число, меньшее число или альтернативные этапы, выполняемые в других порядках или параллельно.

[114] Этап 401 содержит: получение коэффициента rt маскирования транзакции, суммы t транзакции для транзакции и значения T удостоверения транзакции из узла-отправителя, ассоциированного с отправителем транзакции, при этом: сумма t транзакции удостоверена с помощью первой схемы обязательств, чтобы получать значение T удостоверения транзакции, причем первая схема обязательств содержит коэффициент rt маскирования транзакции.

[115] Этап 402 содержит: верификацию транзакции на основе полученного коэффициента rt маскирования транзакции, полученной суммы t транзакции для транзакции и полученного значения T удостоверения транзакции. В некоторых вариантах осуществления, верификация транзакции на основе полученного коэффициента rt маскирования транзакции, полученной суммы t транзакции для транзакции и полученного значения T удостоверения транзакции содержит верификацию того, равно или нет полученное значение T удостоверения транзакции первой схеме обязательств, удостоверяющей полученную сумму t транзакции с полученным коэффициентом rt маскирования транзакции.

[116] Этап 403 содержит: в ответ на успешную верификацию транзакции, шифрование второй комбинации коэффициента rt маскирования транзакции и суммы t транзакции с помощью второго ключа KB.

[117] Этап 404 содержит: передачу зашифрованной второй комбинации в узел-отправитель. В некоторых вариантах осуществления, перед передачей зашифрованной второй комбинации в узел-отправитель, дополнительно содержит формирование подписи SIGB, ассоциированный со второй зашифрованной комбинацией и значением T удостоверения транзакции; и передача зашифрованной второй комбинации в узел-отправитель содержит передачу зашифрованной второй комбинации и подписи SIGB в узел-отправитель.

[118] Как показано, конфиденциальность для суммы транзакции может защищаться посредством различных улучшений вычислительных технологий. Например, структура счета содержит одно или более полей, к примеру, первое поле, ассоциированное с удостоверением Педерсена стоимости активов (например, первое поле представляет собой PC(rai, ai), при этом i составляет между 1 и m), и второе поле, ассоциированное со случайным числом для удостоверения Педерсена и стоимостью активов (например, второе поле представляет собой EKA(rai, ai), при этом i составляет между 1 и m). Первое поле и второе поле также используются на этапах проведения транзакции и сохраняются в цепочке блоков.

[119] В качестве другого примера, криптографический ключ используется для того, чтобы шифровать случайное число каждого удостоверения Педерсена и соответствующую стоимость активов. Криптографический ключ для шифрования/дешифрования хранится владельцем счета, в силу чего конфиденциальность стоимостей активов защищается от пользователей без криптографического ключа. Дополнительно, транзакция, включающая в себя зашифрованные случайные числа и стоимости активов, сохраняется в цепочке блоков. Этот способ предоставляет удобство для управления случайными числами, минимизирует вероятность потерь и переделки случайных чисел и стоимостей активов и стимулирует безопасность на основе распределенного и согласованного хранения цепочек блоков.