Изобретение относится к области криптографии, а именно к формированию ключа шифрования/дешифрования (КлШД), и может быть использовано в качестве отдельного элемента при построении симметричных криптографических систем, предназначенных для передачи шифрованных речевых, звуковых, телевизионных и др. сообщений.

Предлагаемый способ формирования КлШД может использоваться в криптографических системах в случае отсутствия или потери криптосвязности (криптосвязность - наличие у законных сторон одинакового КлШД) между законными сторонами направления связи (НС) (законные стороны НС - т.е. санкционированные участники обмена информации) или установления криптосвязности между новыми законными сторонами НС (ЗСНС) при ведении нарушителем перехвата информации, передаваемой по открытым каналам связи.

Известен способ формирования КлШД, описанный в книге У. Диффи "Первые десять криптографий с открытым ключом", ТИИЭР, т. 76, 5, с.57-58. Известный способ заключается в предварительном распределении между законными сторонами направления связи чисел α и β, где α - простое число и 1 ≤ β ≤ α-1. Передающая сторона НС (ПерСНС) и приемная сторона НС (ПрСНС), независимо друг от друга, выбирают случайные соответствующие числа Ха и Хв, которые хранят в секрете и затем формируют числа на основе Ха, α, β на ПерСНС и Хв, α, β на ПрСНС. ЗСНС обмениваются полученными числами по каналам связи без ошибок. После получения чисел корреспондентов законные стороны преобразовывают полученные числа с использованием своих секретных чисел в единый КлШД. Способ позволяет шифровать информацию во время каждого сеанса связи на новых КлШД (т. е. исключает хранение ключевой информации на носителях) и сравнительно быстро сформировать КлШД при использовании одного незащищенного канала связи.

Однако известный способ обладает низкой стойкостью КлШД к компрометации (стойкость КлШД к компрометации - способность криптографической системы противостоять попыткам нарушителя получить КлШД, который сформирован и используется законными сторонами НС, при использовании нарушителем информации о КлШД, полученной в результате перехвата, хищения и утраты носителей, разглашения, анализа и т.д.), время действия КлШД ограничено продолжительностью одного сеанса связи или его части, некорректное распределение чисел α и β приводит к невозможности формирования КлШД.

Известен также способ формирования КлШД при использовании квантового канала связи [Патент US 5515438, H 04 L 9/00 от 07.05.96], который позволяет автоматически сформировать КлШД без дополнительных мер по рассылке (доставке) предварительной последовательности. Известный способ заключается в использовании принципа неопределенности квантовой физики и формирует КлШД, посредством передачи фотонов по квантовому каналу. Способ обеспечивает получение КлШД с высокой стойкостью к компрометации, осуществляет гарантированный контроль наличия и степени перехвата КлШД.

Однако реализация известного способа требует высокоточной аппаратуры, что обуславливает высокую стоимость его реализации. Кроме этого, КлШД по данному способу может быть сформирован при использовании волоконно-оптических линий связи ограниченной длины, что существенно ограничивает область применение его на практике.

Наиболее близким по технической сущности к заявляемому способу формирования КлШД является способ формирования КлШД на основе информационного различия [ Патент ЕР 0511420 А1, МПК6 H 04 L 9/08 от 04.11.92].

Способ - прототип заключается в формировании исходной последовательности (ИП) на передающей стороне направления связи, кодировании ИП, выделении из кодированной ИП блока проверочных символов, передаче его по прямому каналу связи без ошибок на приемную сторону направления связи и формировании декодированной последовательности (ДП) на приемной стороне направления связи и формировании из ИП и ДП КлШД.

Формирование ИП на передающей стороне НС заключается в выделении первой части ИП длиной L двоичных символов из предварительно сформированной коррелированной последовательности на ПерСНС, генерировании случайным образом второй части ИП - R длиной М двоичных символов, конкатенации (конкатенация - последовательное соединение справа последовательностей друг с другом) первой и второй частей ИП и получении ИП длиной К двоичных символов, где К=L+М.

Кодирование ИП линейным блоковым систематическим помехоустойчивым (N,K) кодом, где N - длина кодированной ИП и N=2К-1. Формирование каждого i-го проверочного символа блока проверочных символов кодированной ИП производится сложением по модулю 2 первого и (i+1)-го двоичных символов ИП, где i=1,2,3,. ..,(N-К).

Выделение блока проверочных символов кодированной ИП заключается в разбиении кодированной ИП на ИП и блок проверочных символов кодированной ИП и выделении последнего.

Передача блока проверочных символов кодированной ИП по прямому каналу связи без ошибок на приемную сторону НС заключается в передаче его от передающей стороны НС по прямому каналу связи без ошибок на приемную сторону НС.

Формирование ДП на приемной стороне НС осуществляется следующим образом, выделяется соответствующая первой части ИП на передающей стороне направления связи первая часть предварительной последовательности (ПРП) длиной L двоичных символов из предварительно сформированной коррелированной последовательности на ПрСНС, затем для нее формируется блок проверочных символов первой части ПРП длиной L-1 двоичных символов. Каждый i-й проверочный символ блока проверочных символов первой части ПРП формируется путем сложения по модулю 2 первого и (i+1)-го двоичных символов первой части ПРП, где i=1,2,3, . ..,(L-1). Блок проверочных символов первой части ПРП поразрядно сравнивается с первыми L-1 двоичными символами принятого блока проверочных символов кодированной ИП, при хотя бы одном несовпадении которых биту подтверждения F присваивается значение ноль (F=0) и стираются первая часть ПРП, блок проверочных символов первой части ПРП, принятый блок проверочных символов кодированной ИП, а при полном совпадении которых биту подтверждения F присваивается значение единица (F=1) и формируется вторая часть ПРП длиной М путем сложения по модулю 2 первого символа первой части ПРП и i+(L-1)-го символа принятого блока проверочных символов кодированной ИП, где i=1,2,3,...,М. Затем формируется ДП длиной К, где К=L+М, путем конкатенации первой части ПРП и второй части ПРП. Бит подтверждения передается по обратному каналу связи без ошибок на передающую сторону НС.

Формирование части КлШД из ИП и ДП заключается в линейном преобразовании ИП и ДП в часть КлШД путем сложения по модулю 2 между собой символов ИП на передающей стороне НС и ДП на приемной стороне НС при наличии у законных сторон НС бита подтверждения, равного единице (F=1), а при наличии у законных сторон НС бита подтверждения, равного нулю (F=0), стирают на ПерСНС ИП и блок проверочных символов кодированной ИП, а на ПрСНС первую часть ПРП и блок проверочных символов кодированной ИП и блок проверочных символов первой части ПРП.

Указанная последовательность действий повторяется определенное количество раз, пока не будет сформирован КлШД требуемой длины.

Способ - прототип позволяет сформировать КлШД между законными сторонами НС с сравнительно небольшими материальными затратами при большом пространственном разнесении законных сторон НС.

Недостатком прототипа заявленного способа является низкая стойкость сформированного КлШД к компрометации, что обусловлено формированием КлШД из частей КлШД, сформированных на основе последовательной обработки коротких последовательностей двоичных символов, выделенных из предварительно сформированных коррелированных последовательностей законных сторон НС (обработка короткой последовательности увеличивает вероятность достоверного знания нарушителем сформированной части КлШД, что облегчает ему произвести криптоанализ сформированного КлШД, например, при использовании метода перебора (метод перебора КлШД основан на переборе нарушителем всевозможных КлШД, при попытке расшифрования перехваченной криптограммы, пока из криптограммы не будет получено осмысленное сообщение) КлШД) и необходимостью хранения предварительно сформированных коррелированных последовательностей законных сторон НС на носителях (как описано, например, в книге Ю. Романец, П. Тимофеев, В. Шаньгин, "Защита информации в компьютерных системах и сетях", М., Радио и связь, 1999, стр.174). Кроме этого, каналы без ошибок используемые в способе-прототипе не защищены методами аутентификации принимаемых сообщений (аутентификация сообщений - процесс подтверждения подлинности (отсутствия фальсификации или искажения) произвольных сообщений принятых из канала связи), что определяет высокую вероятность навязывания нарушителем ложных сообщений при формировании КлШД, что также уменьшает стойкость КлШД к компрометации со стороны нарушителя.

Целью заявленного технического решения является разработка способа формирования КлШД, обеспечивающего повышение стойкости сформированного КлШД к компрометации со стороны нарушителя.

Поставленная цель достигается тем, что в известном способе формирования ключа шифрования/дешифрования, заключающемся в том, что формируют исходную последовательность, кодируют ее, выделяют из кодированной исходной последовательности блок проверочных символов, передают его по каналу связи без ошибок и формируют декодированную последовательность, а из исходной и декодированной последовательностей формируют ключ шифрования/дешифрования, L раз, где L>104 - выбранная первичная длина исходной последовательности, на передающей стороне направления связи формируют зашумляющий блок двоичных символов. Передают зашумляющий блок двоичных символов по каналу связи с ошибками на приемную сторону направления связи. На приемной стороне направления связи генерируют случайный бит. Формируют из случайного бита кодовое слово. Формируют зашумленное кодовое слово (ЗКС) путем поразрядного суммирования по модулю 2 принятого зашумляющего блока двоичных символов и сформированного кодового слова. Передают зашумленное кодовое слово по обратному каналу связи без ошибок на передающую сторону направления связи. На передающей стороне направления связи из зашумленного кодового слова формируют принятое кодовое слово путем поразрядного суммирования по модулю 2 зашумляющего блока двоичных символов и зашумленного кодового слова.

Формируют из принятого кодового слова принятый бит и бит подтверждения F. Передают бит подтверждения по прямому каналу без ошибок на приемную сторону направления связи. При бите подтверждения F, равном нулю, сгенерированный случайный бит и принятый бит стирают соответственно на приемной и передающей сторонах направления связи. При бите подтверждения F, равном единице, сгенерированный случайный бит и принятый бит запоминают соответственно на приемной и передающей сторонах направления связи в качестве i-x элементов, где i=1,2,3,..., L-U, исходной и предварительной последовательностей, где U - количество стертых символов при формировании исходной и предварительной последовательностей. Декодированную последовательность на передающей стороне направления связи формируют из предварительной последовательности. После формирования исходной и декодированной последовательностей на передающей стороне направления связи формируют функцию хеширования последовательностей. Передают функцию хеширования последовательностей по прямому каналу связи без ошибок на приемную сторону направления связи. Ключи шифрования/дешифрования на приемной и передающей сторонах направления связи формируют путем хеширования исходной и декодированной последовательностей по сформированной на передающей стороне направления связи функции хеширования последовательностей.

Затем на приемной стороне направления связи стирают исходную последовательность. На передающей стороне направления связи стирают декодированную и предварительную последовательности. Исходную последовательность на приемной стороне направления связи кодируют линейным блоковым систематическим двоичным помехоустойчивым (N, К) кодом, порождающая матрица которого имеет размерность К•N, причем N>К. При кодировании исходной последовательности предварительно исходную последовательность разделяют на Г подблоков длиной К двоичных символов, где Y=(L-U)/К. Затем, последовательно, начиная с 1-го до Y-го из каждого j-го подблока, где j=1,2,3,..., Y, формируют j-й кодовый блок длиной N двоичных символов перемножением j-го подблока на порождающую матрицу. Из j-го кодового блока выделяют j-й подблок проверочных символов длиной N - К двоичных символов. Запоминают j-й подблок проверочных символов в качестве j-го подблока блока проверочных символов кодированной исходной последовательности. Размеры К и N порождающей матрицы линейного блокового систематического двоичного помехоустойчивого (N, К) кода выбирают К=2m-1-m и N=2m-1, где m≥3.

При формировании зашумляющего блока двоичных символов (ЗБДС) на передающей стороне направления связи каждый i-й бит зашумляющего блока двоичных символов, где i= 1,2,3,..., M+1, генерируют случайным образом, где М≥1. Для формирования кодового слова сгенерированный случайный бит повторяют М раз, где М≥1. Принятому биту присваивают значение первого бита принятого кодового слова. Для формирования бита подтверждения F первый бит принятого кодового слова сравнивают с последующими М битами принятого кодового слова. Затем при наличии М совпадений первого бита принятого кодового слова с М битами принятого кодового слова биту подтверждения F присваивают значение единица. При наличии хотя бы одного несовпадения первого бита принятого кодового слова с М битами принятого кодового слова биту подтверждения F присваивают значение ноль. Для формирования декодированной последовательности на передающей стороне направления связи предварительную последовательность декодируют линейным блоковым систематическим двоичным помехоустойчивым (N, К) кодом, проверочная матрица которого имеет размерность (N-К)•N, причем N>К.

При формировании декодированной последовательности предварительную последовательность и блок проверочных символов кодированной исходной кодированной последовательности разделяют на Y соответствующих пар декодируемых подблоков и подблоков проверочных символов, где Y=(L-U)/К. Длины декодируемых подблоков и подблоков проверочных символов выбирают равными соответственно К и N - К двоичных символов. Затем формируют Y принятых кодовых блоков длиной N двоичных символов путем конкатенации справа к j-му декодируемому подблоку j-го подблока проверочных символов, где j=1,2,3,..., Y. Затем последовательно, начиная с 1-го до Y-го, вычисляют j-й синдром S длины N-К двоичных символов перемножением j-го принятого кодового блока на транспонированную проверочную матрицу. По полученному j-му синдрому S исправляют ошибки в j-м декодируемом подблоке. Затем j-й декодируемый подблок запоминают в качестве j-го подблока декодированной последовательности. Выбирают размеры К и N проверочной матрицы линейного блокового систематического двоичного помехоустойчивого (N, К) кода K=2m-1-m и N=2m-1, где m≥3.

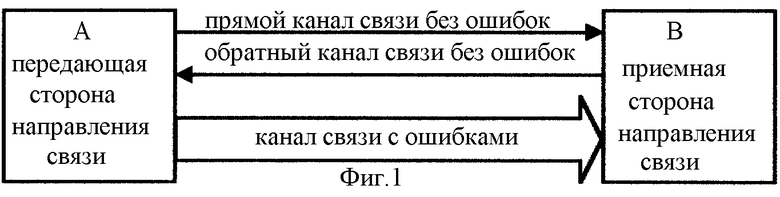

Функцию хеширования последовательностей на передающей стороне направления связи формируют в виде двоичной матрицы G размерности (L-U)•T, где Т≥64 - длина формируемого ключа шифрования/дешифрования. Каждый из элементов двоичной матрицы G генерируют случайным образом. Функцию хеширования последовательностей передают последовательно, начиная с 1-й по (L-U)-ю строки двоичной матрицы G. При формировании ключа шифрования/дешифрования предварительно на приемной стороне направления связи двоичную матрицу G и исходную последовательность разделяют на W соответствующих пар подматриц размерности Р•Т, где P=(L-U)/W, и подблоков исходной последовательности длиной Р двоичных символов.

При формировании ключа шифрования/дешифрования предварительно на передающей стороне направления связи двоичную матрицу G и декодированную последовательность разделяют на W соответствующих пар подматриц размерности Р•Т, где P=(L-U)/W, и подблоков декодированной последовательности длиной Р двоичных символов. Затем начиная с 1-го до W-й, вычисляют z-й первичный ключ длины Т двоичных символов, где z=1,2,3,..., W, перемножением z-го подблока исходной последовательности на z - ю подматрицу Gz на приемной стороне направления связи и z-го подблока декодированной последовательности на z-ю подматрицу Gz на передающей стороне направления связи. Формируют ключ шифрования/дешифрования путем поразрядного суммирования по модулю два W первичных ключей на приемной и передающей сторонах направления связи.

Указанная новая совокупность существенных признаков за счет обработки (методом хеширования) последовательностей ИП и ДП большой длины, формирования ИП и ДП с использованием кодовых слов кода с повторениями и зашумляющих блоков двоичных символов (которые сформированы с использованием канала связи с ошибками) и использования аутентифицированных каналов связи позволит повысить стойкость формируемого КлШД к компрометации по отношению к нарушителю.

Проведенный анализ уровня техники позволил установить, что аналоги, характеризующиеся совокупностью признаков, тождественные всем признакам заявленного решения, отсутствуют, что указывает на соответствие заявленного способа условию патентоспособности "новизна". Результаты поиска известных решений в данной и смежных областях техники с целью выявления признаков, совпадающих с отличительными от прототипа признаками заявленного способа, показали, что они не следуют явным образом из уровня техники. Из уровня техники также не выявлена известность влияния предусматриваемых существенными признаками заявленного изобретения преобразований на достижение указанного технического результата. Следовательно, заявленное изобретение соответствует условию патентоспособности "изобретательский уровень".

Заявленный способ поясняется чертежами, где показаны:

на фиг. 1 - обобщенная структурная схема НС, применяемого в заявленном способе;

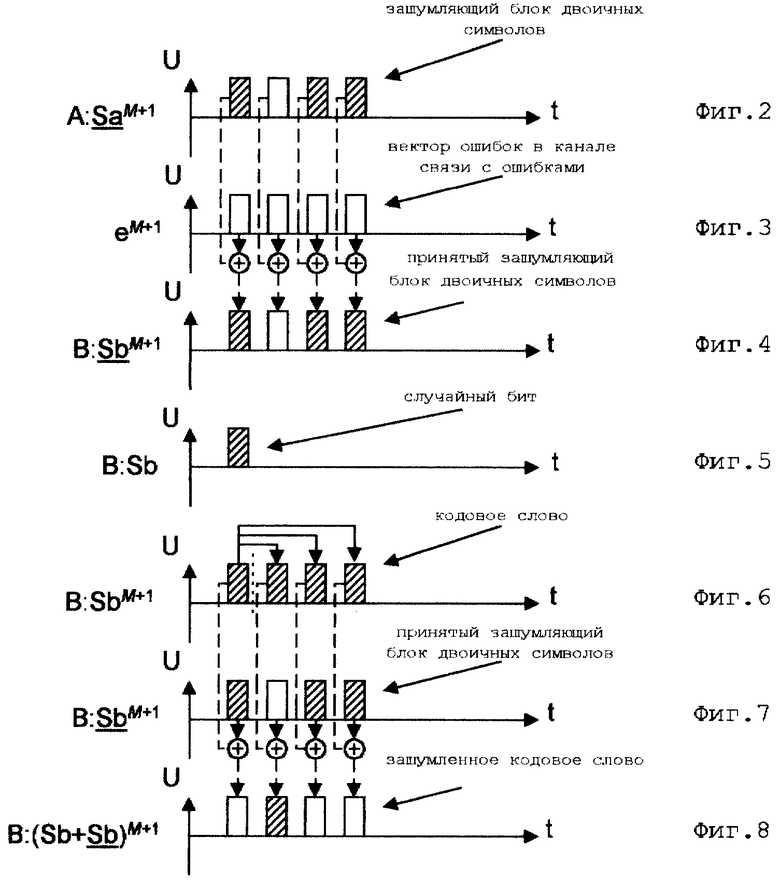

на фиг. 2 - временная диаграмма формирования ЗБДС;

на фиг. 3 - временная диаграмма вектора ошибок в канале связи с ошибками;

на фиг. 4 - временная диаграмма принятого ЗБДС;

на фиг. 5 - временная диаграмма генерирования случайного бита;

на фиг. 6 - временная диаграмма формирования кодового слова;

на фиг. 7 - временная диаграмма принятого ЗБДС;

на фиг. 8 - временная диаграмма формирования зашумленного кодового слова;

на фиг. 9 - временная диаграмма ЗБДС;

на фиг. 10 - временная диаграмма зашумленного кодового слова;

на фиг. 11 - временная диаграмма формирования принятого кодового слова;

на фиг. 12 - временная диаграмма формирования бита подтверждения F;

на фиг. 13 - временная диаграмма формирования принятого бита;

на фиг. 14 - временная диаграмма принятого бита подтверждения F;

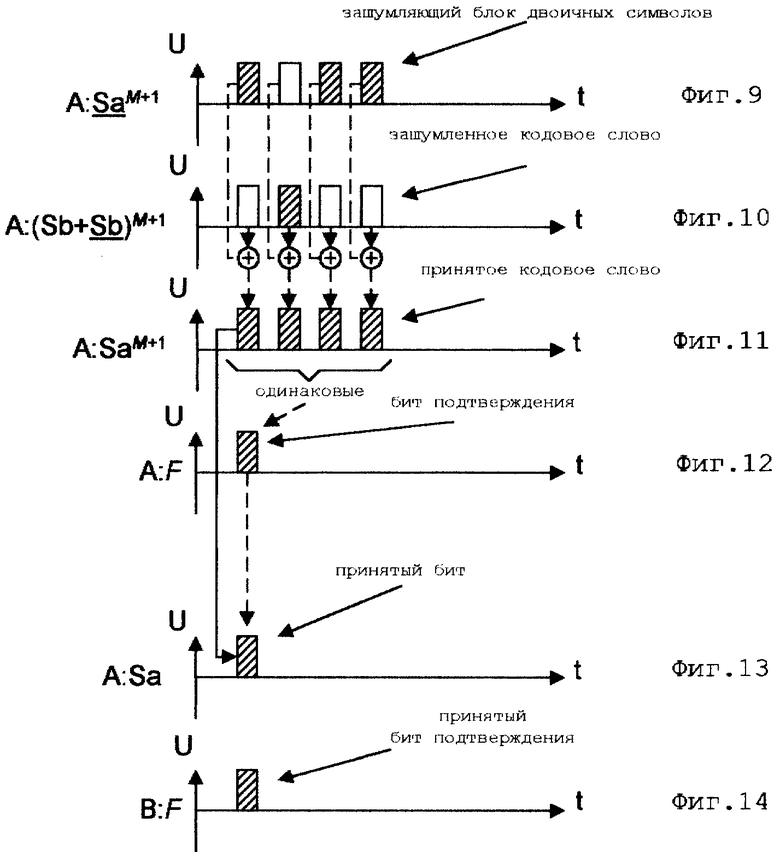

на фиг. 15 - временная диаграмма хранящегося i-го элемента исходной последовательности;

на фиг. 16 - временная диаграмма хранящегося i-го элемента предварительной последовательности;

на фиг. 17 - временная диаграмма сформированной предварительной последовательности;

на фиг. 18 - временная диаграмма сформированной исходной последовательности, разделенной на Y подблоков по K символов;

на фиг. 19 - временная диаграмма выделенного j-го подблока ИП;

на фиг. 20 - временная диаграмма формирования j-го кодового блока длиной N двоичных символов;

на фиг. 21 - временная диаграмма выделения j-го подблока проверочных символов длиной N - К двоичных символов;

на фиг. 22 - временная диаграмма формирования блока проверочных символов кодированной ИП из Y подблоков проверочных символов;

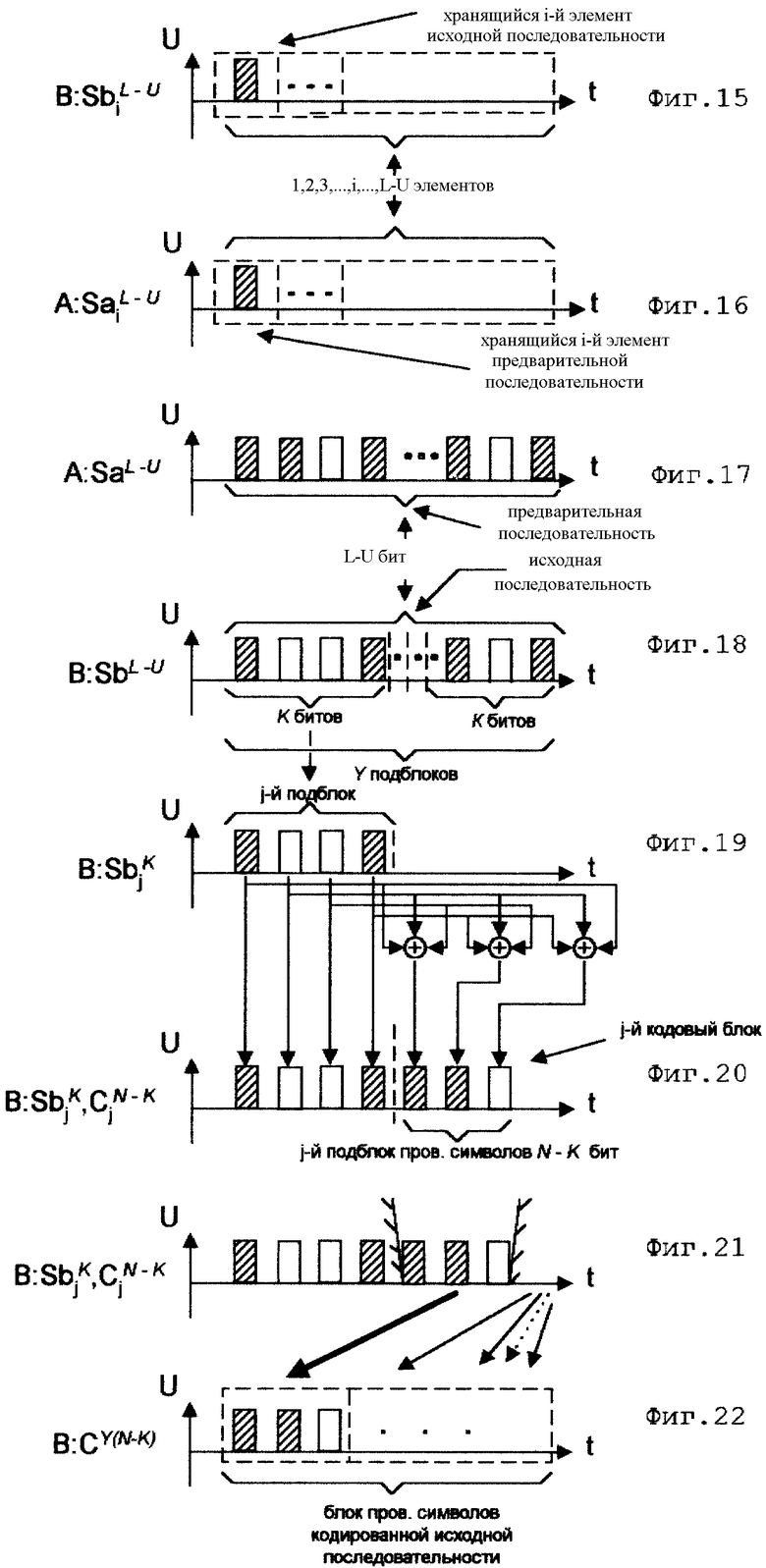

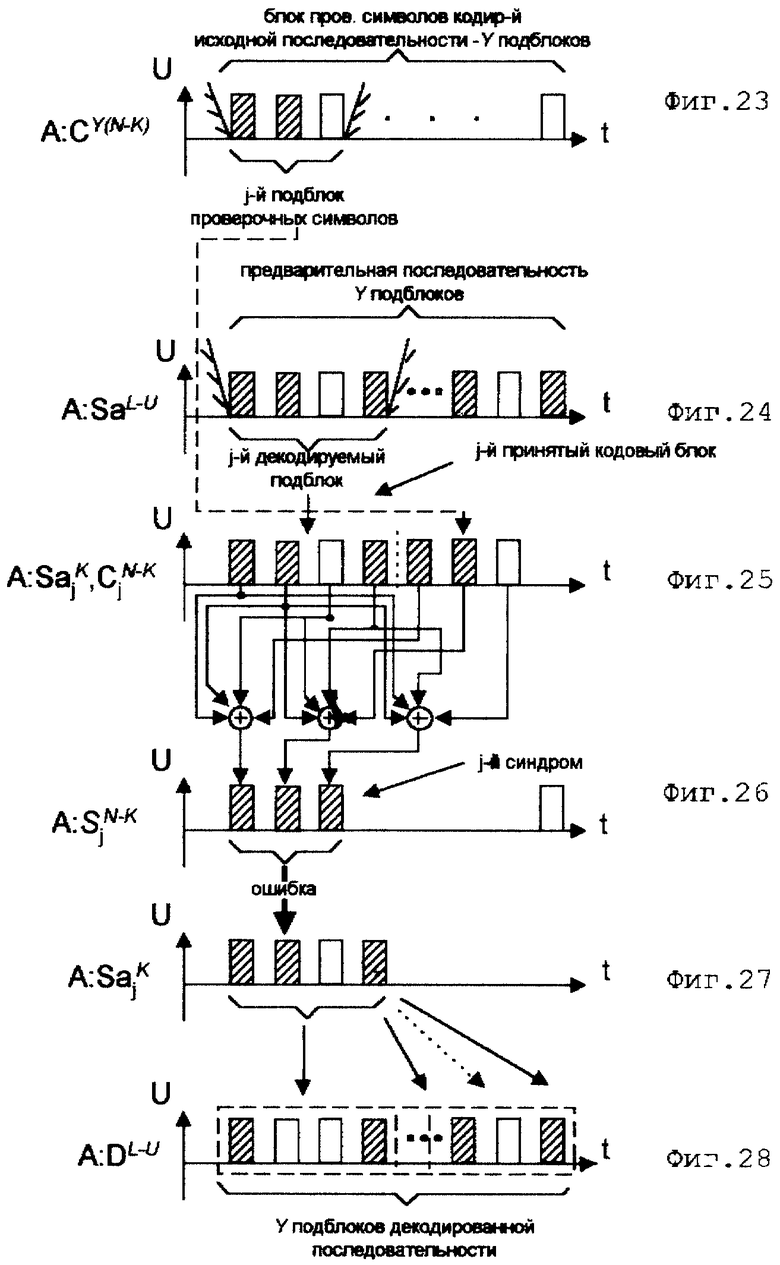

на фиг. 23 - временная диаграмма блока проверочных символов кодированной исходной последовательности, разделенного на Y подблоков проверочных символов длиной N - К двоичных символов и выделение из нее j-го подблока проверочных символов;

на фиг. 24 - временная диаграмма предварительной последовательности разделенной на Y декодируемых подблоков по К символов и выделение из него j-го декодируемого подблока;

на фиг. 25 - временная диаграмма конкатенации справа j-го декодируемого подблока и j-го подблока проверочных символов;

на фиг. 26 - временная диаграмма вычисления j-го синдрома S длиной N - К двоичных символов;

на фиг. 27 - временная диаграмма исправления ошибки в j-м декодируемом подблоке по полученному j-му синдрому S;

на фиг. 28 - временная диаграмма формирования декодированной последовательности из Y декодируемых подблоков;

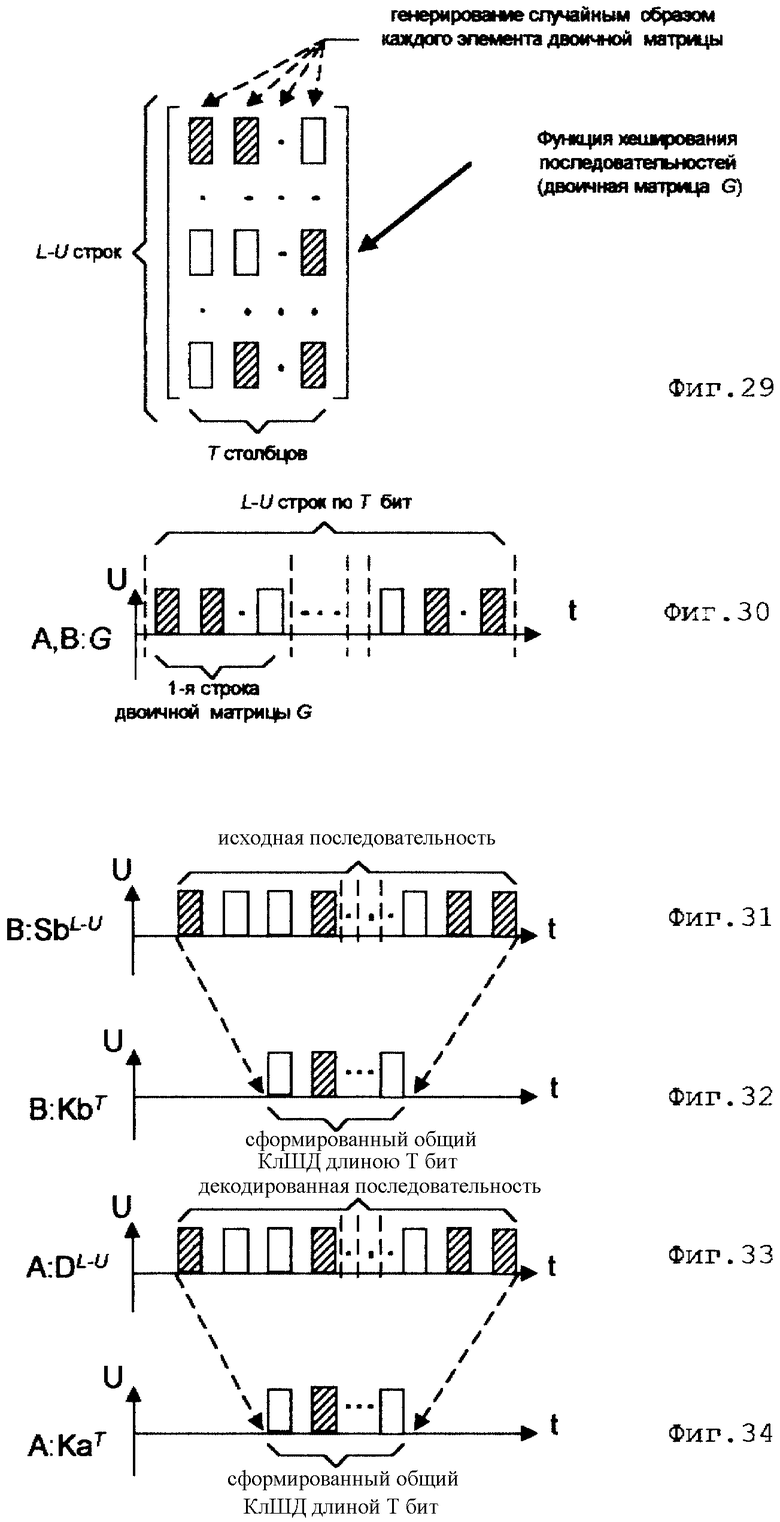

на фиг. 29 - вид сформированной функции хеширования последовательностей;

на фиг. 30 - временная диаграмма переданной функции хеширования последовательностей;

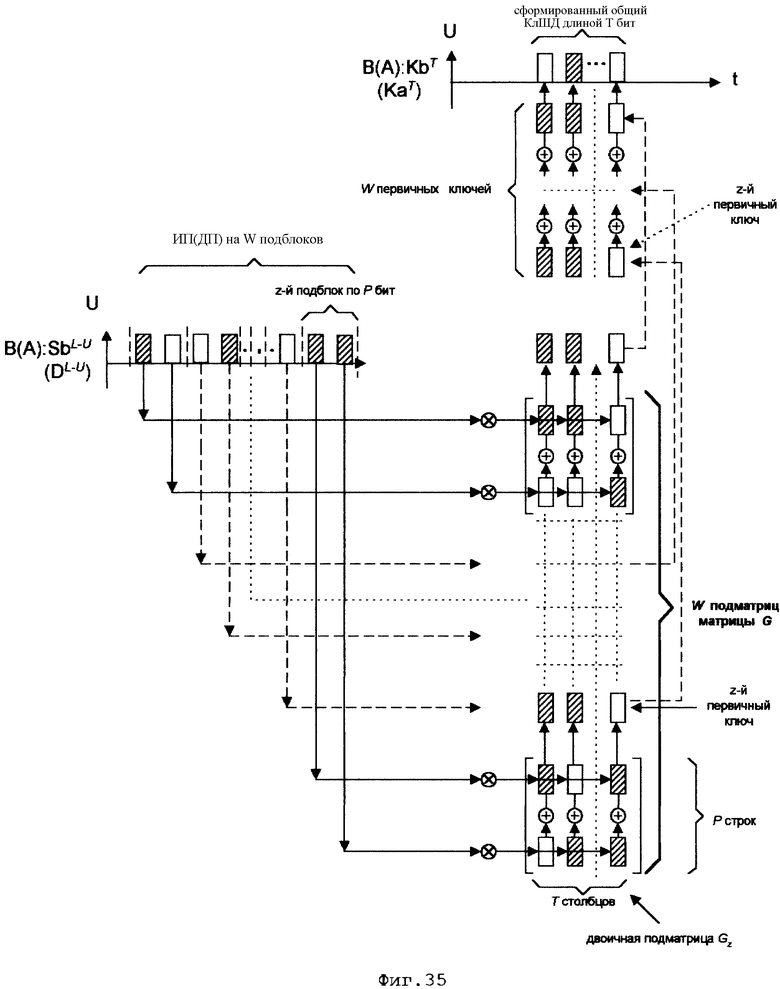

на фиг. 31 - временная диаграмма сформированной ИП;

на фиг. 32 - временная диаграмма сформированного КлШД Кb;

на фиг. 33 - временная диаграмма сформированной ДП;

на фиг. 34 - временная диаграмма сформированного КлШД Ка;

на фиг. 35 - временная диаграмма формирования КлШД,

На представленных чертежах буквой "А" обозначены действия, происходящие на передающей стороне НС, буквой "В" - на приемной стороне НС. На чертежах заштрихованный импульс представляет собой двоичный символ "1", а не заштрихованный - двоичный символ "0". Знаки "+" и "•" обозначают соответственно сложение и умножение в поле Галуа GF(2). Верхние буквенные индексы обозначают длину последовательности (блока), нижние буквенные индексы обозначают номер элемента в последовательности(блоке).

Реализация заявленного способа заключается в следующем. Современные криптосистемы построены по принципу Керкхоффа, описанного, например, в книге Д. Месси, "Введение в современную криптологию", ТИИЭР т. 76, 5, май 1988, с. 24, согласно которому полное знание нарушителя включает, кроме информации, полученной с помощью перехвата, полную информацию о алгоритме взаимодействия законных сторон НС и процессе формирования КлШД. Формирование общего КлШД можно разделить на три основных этапа. Первый этап - обеспечение наличия предварительно сформированных коррелированных последовательностей двоичных символов у законных сторон НС, как исходного материала для формирования КлШД. Предполагается, что у нарушителя имеется своя предварительно сформированная коррелированная последовательность (ПСКП) коррелированная с ПСКП-ми законных сторон НС.

Второй этап предназначен для обеспечения формирования КлШД с высокой надежностью. Формирование КлШД с высокой надежностью достигается устранением (исправлением) несовпадающих символов (ошибок) в ПСКП одной законной стороны НС (ПСКП на ПерСНС) относительно ПСКП другой законной стороны НС (ПСКП на ПрСНС), при использовании ЗСНС дополнительной информации о ПСКП (ПСКП на ПрСНС), переданной по каналу связи без ошибок. Предполагается, что нарушитель использует дополнительную информацию для устранения несовпадений в ПСКП-тях ЗСНС для устранения несовпадений в своей ПСКП с последовательностями ЗСНС.

Третий этап предназначен для обеспечения формирования КлШД с низким уровнем информации нарушителя о КлШД путем сжатия тождественных последовательностей законных сторон НС, которые были получены ЗСНС после окончания второго этапа. Предполагается, что нарушителю известен алгоритм сжатия последовательностей, который используют ЗСНС. Хранение законными сторонами НС на первом этапе ПСКП-тей приводит к уменьшению стойкости формируемого КлШД к компрометации, т.к. возможно получение нарушителем информации о ПСКП хотя бы одной из законных сторон НС в результате хищения носителей информации, несанкционированного доступа, разглашения информации и др.

Это требует выполнения мероприятий по обеспечению надежного хранения полной информации о ПСКП-тях ЗСНС. С другой стороны, при выполнении действий законными сторонами НС второго и третьего этапов для получения части КлШД на одних и тех же коротких последовательностях, выделенных из ПСКП-тей ЗСНС, увеличивается вероятность достоверного знания нарушителем сформированной части КлШД. Это также приводит к уменьшению стойкости формируемого КлШД к компрометации. Кроме этого, при выполнении действий законными сторонами НС по обмену информацией по открытым каналам связи, нарушитель может навязать ЗСНС свой КлШД (или часть КлШД), что приводит к уменьшению стойкости формируемого КлШД к компрометации. Поэтому для формирования КлШД необходимо исключить хранение ПСКП-тей у ЗСНС путем их одновременного формирования, при использовании ЗСНС канала связи с ошибками (возможность формирования КлШД основывается на независимости ошибок, возникающих в канале связи с ошибками законных сторон НС, и ошибок, возникающих в канале перехвата нарушителя), формировать КлШД путем хеширования полученных тождественных последовательностей полной длины (функция хеширования последовательностей удовлетворяет ряду требований и длина одного блока ПСКП (одного подблока ИП), к которому формируются проверочные символы, должна быть значительно меньше полной длины полученных тождественных последовательностей ЗСНС (ИП и ДП), подлежащих хешированию ) и все каналы связи должны быть защищены методами аутентификации принятых сообщений. Способы аутентификации сообщений не входят в область, которую рассматривает предлагаемый способ. Известные способы аутентификации сообщений описаны, например, в книге Д., Симмонс, "Обзор методов аутентификации информации", ТИИЭР, т. 76, 5, май 1988, стр.106.

В заявленном способе формирования ключа шифрования/дешифрования для обеспечения повышенной стойкости сформированного КлШД к компрометации реализуется следующая последовательность действий.

Нарушитель имеет свой канал перехвата, с помощью которого он получает информацию о переданной ПСП по каналу связи с ошибками законных сторон НС (см. фиг.1). Для формирования КлШД с высокой стойкостью к компрометации необходимо создание условий, при которых качество приема в канале связи с ошибками законных сторон НС (т.е. основного канала) будет превосходить качество приема в канале перехвата, т.е. необходимо создать условия, при которых основной канал будет иметь преимущество (лучшее качество приема) по отношению к каналу перехвата. Для создания условий, при которых качество приема в канале связи с ошибками законных сторон НС ( т.е. основного канала) будет превосходить качество приема в канале перехвата, каждый из символов ИП, случайно вырабатываемых на ПрСНС (каждый бит ИП генерируют случайным образом, чтобы увеличить стойкость КлШД к компрометации), повторяют М раз и формируют кодовое слово длиной М +1 двоичных символов, суммируют его по модулю 2 с принятым зашумляющим блоком двоичных символов длиной М+1 двоичных символов (ЗБДС предварительно сформирован на ПерСНС, причем каждый бит ЗБДС сгенерирован случайным образом, затем ЗБДС передан на ПрСНС по основному каналу) и получают зашумленное кодовое слово. ЗКС передают на ПерСНС по обратному каналу связи без ошибок. На ПерСНС формируют принятое кодовое слово длиной М+1 двоичных символов путем суммирования по модулю 2 ЗБДС и ЗКС, и принимают принятое кодовое слово кода с повторениями, если все его элементы или "1" или "0" и выносят решение об информационном символе, соответствующем принятому кодовому слову. В противном случае на ПерСНС стирают это принятое кодовое слово. Решение о принятых (стертых) на ПерСНС принятых кодовых словах передают по прямому каналу связи без ошибок на ПрСНС. ЗСНС сохраняют в последовательностях ИП на ПрСНС и ПРП на ПерСНС символы, которые не были стерты.

Нарушитель также может удалять символы, которые были стерты законными сторонами НС. Однако символы, сохраняемые нарушителем (т.е. которые сохранили ЗСНС), не достаточно надежны, потому, что ошибки, возникающие в основном канале, и ошибки, возникающие в канале перехвата, являются независимыми ошибками. Вместо представленного декодирования с двумя кодовыми словами ЗСНС могут использовать пороговое декодирование. Основное различие при использовании ЗСНС порогового декодирования заключается в том, что на ПерСНС принимают каждое из слов кода повторения, не только когда все его элементы или "1" или "0", но и когда число одинаковых двоичных символов в кодовом слове не менее определенного числа (порога). Это приведет, с одной стороны, к уменьшению вероятности совпадения соответствующих сохраненных символов в ПРП на ПерСНС и в ИП на ПрСНС, с другой стороны ЗСНС будут меньше стирать символов ИП (ПРП).

Создание условий, при которых основной канал имеет преимущество над каналом перехвата, реализуется в заявленном способе следующей последовательностью действий по одновременному формированию ИП на приемной стороне направления связи и ПРП на передающей стороне направления связи. Одновременное формирование ИП на приемной стороне направления связи и ПРП на ПерСНС заключается в следующем. На передающей стороне направления связи L раз, где L>104 - выбранная первичная длина ИП, формируют ЗБДС, причем каждый i-й бит, где i=1,2,3,..., М+1, генерируют случайным образом, где М≥1, М определяется качеством канала связи с ошибками (см. фиг. 2). Известные способы генерирования случайных чисел описаны, например, в книге Д. Кнут, "Искусство программирования для ЭВМ", М., Мир, 1977, т. 2, стр. 22.

Передают ЗБДС по каналу связи с ошибками на приемную сторону направления связи. Временная диаграмма вектора ошибок в канале связи с ошибками показана на фиг. 3. Под термином "вектор ошибок" понимают поразрядную разность между переданным и принятым блоками двоичных символов, как описано, например, в книге А. Зюко, Д. Кловский, М. Назаров, Л. Финк, "Теория передачи сигналов", М., Радио и связь, 1986, стр. 93. Принятый ЗБДС показан на фиг. 4. Известные способы передачи последовательностей по каналам связи с ошибками описаны, например, в книге А. Зюко, Д. Кловский, М. Назаров, Л. Финк, "Теория передачи сигналов", М., Радио и связь, 1986, стр. 11. На приемной стороне направления связи генерируют случайный бит (см. фиг.5). Известные способы генерирования случайных чисел описаны, например, в книге Д. Кнут, "Искусство программирования для ЭВМ", М., Мир, 1977, т.2, стр.22.

Формируют из случайного бита кодовое слово. Для формирования кодового слова сгенерированный случайный бит кодируют кодом с М- повторениями (см. фиг. 6). Известные способы кодирования кодом с повторениями описаны, например, в книге Э. Берлекэмп, "Алгебраическая теория кодирования", М., Мир, 1971, стр. 11, однако при декодировании кодового слова ЗСНС используется прямой канал связи без ошибок, что существенно влияет на увеличение надежности принятых символов (а у нарушителя нет такого канала ни с одной из ЗСНС). Формируют зашумленное кодовое слово (см. фиг.8) путем поразрядного суммирования по модулю 2 принятого зашумляющего блока двоичных символов (см. фиг. 7) и сформированного кодового слова. Передают ЗКС по обратному каналу связи без ошибок на передающую сторону направления связи. Известные способы передачи блоков двоичных символов по обратному каналу описаны, например, в книге А. Зюко, Д. Кловский, М. Назаров, Л. Финк, "Теория передачи сигналов", М., Радио и связь, 1986, стр. 156.

На передающей стороне направления связи из зашумленного кодового слова формируют принятое кодовое слово (см. фиг.11) путем поразрядного суммирования по модулю 2 зашумляющего блока двоичных символов (см. фиг.9) и зашумленного кодового слова (см. фиг.10). Из принятого кодового слова формируют принятый бит и бит подтверждения F. Принятому биту присваивают значение первого бита принятого кодового слова (см. фиг.13). Для формирования бита подтверждения первый бит принятого кодового слова сравнивают с последующими М битами принятого кодового слова. При наличии М совпадений первого бита принятого кодового слова с М битами принятого кодового слова биту подтверждения присваивают значение "1", как показано на фиг. 12. При наличии хотя бы одного несовпадения первого бита принятого кодового слова с М битами принятого кодового слова биту подтверждения присваивают значение "0". Известные способы сравнения битов описаны, например, в книге П. Хоровец, У. Хил, "Искусство схемотехники", М., Мир, т.1, 1983, стр. 212. Передают бит подтверждения по прямому каналу без ошибок на приемную сторону направления связи (см. фиг.14). Известные способы передачи бита по каналу связи описаны, например, в книге А. Зюко, Д. Кловский, М. Назаров, Л. Финк, "Теория передачи сигналов", М., Радио и связь, 1986, стр. 156.

При равенстве бита подтверждения F единице (F=1) сгенерированный случайный бит и принятый бит запоминают соответственно на приемной и передающей сторонах направления связи в качестве i-x элементов, где i=1, 2, 3... L-U, ИП и ПРП, где U - количество стертых символов при формировании ИП и ПРП. На фиг. 15 показан i-й элемент ИП, а i-й элемент ПРП показан на фиг. 16. Известные способы хранения бит описаны, например, в книге Л. Мальцев, Э. Фломберг, В. Ямпольский, "Основы цифровой техники", М., Радио и связь, 1986, стр. 79.

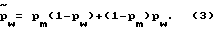

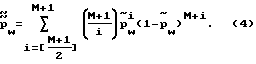

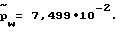

При равенстве бита подтверждения F нулю (F=0) сгенерированный случайный бит и принятый бит стирают. Известные способы стирания бит описаны, например, в книге У. Питерсон, Э. Уэлдон, "Коды, исправляющие ошибки", М., Мир, 1976, стр. 17. Вид сформированной ПРП показан на фиг. 17, а вид сформированной ИП показан на фиг. 18. Так, например, если рm - вероятность ошибки на бит в основном канале, то вероятность несовпадения (ошибки) соответствующих двоичных символов в ПРП на ПерСНС и ИП на ПрСНС может быть выражена как

где рас - вероятность с которой принимается блок ( длиной М+1 двоичных символов ) с М повторениями на ПерСНС, которая определяется с помощью выражения

pac= p

Рассмотрим ситуацию у нарушителя, при перехвате им первоначально ЗБДС по каналу перехвата с вероятностью ошибки рw (т.е. нарушитель принимает свою версию ЗБДС ), затем он перехватывает ЗКС, переданное от ПрСНС на ПерСНС по обратному каналу без ошибок. Из перехваченного ЗКС нарушитель не может извлечь никакой полезной информации о сформированном на ПрСНС кодовом слове т.к. ЗКС для него представляет собой случайную последовательность. В этом случае для нарушителя оптимальной обработкой имеющейся у него информации будет сложение по модулю 2 ЗКС и его версии ЗБДС (т.е. удаление случайного зашумления с ЗКС ), как доказано, например, в работе Maurer U. "Secret Key Agreement by Public Discussion Based on Common Information" // IEEE Trans. on IT., Vol. 39, May 1993, p. 733 - 742, стр. 733-734, и в результате он получает свою версию принятого кодового слова. Тогда после такой обработки нарушителя, учитывая, что ЗКС - это просуммированные по модулю 2 сформированное кодовое слово и принятый ЗБДС на ПрСНС, вероятность ошибки на бит  в каждом двоичном символе версии принятого кодового слова нарушителя определяется с учетом вероятности ошибки на двоичный символ в принятом ЗБДС на ПрСНС относительно соответствующего двоичного символа сформированного ЗБДС на ПерСНС и равна

в каждом двоичном символе версии принятого кодового слова нарушителя определяется с учетом вероятности ошибки на двоичный символ в принятом ЗБДС на ПрСНС относительно соответствующего двоичного символа сформированного ЗБДС на ПерСНС и равна

Это приводит к ухудшению качества приема канала перехвата т.к.  при сохранении прежнего качества приема основного канала (вероятность несовпадения (ошибки) соответствующих двоичных символов в принятом кодовом слове на ПерСНС и в кодовом слове на ПрСНС равна pm). Вероятность ошибки на двоичный символ (соответствующий охраненным ЗСНС символам) в версии ПРП нарушителя будет зависеть от выбранного им правила приема. Так, если нарушитель декодирует по мажоритарному правилу (мажоритарное правило декодирования - правило, когда решение об информационном символе принятого блока кода с повторениями выносится согласно большего количества одинаковых символов в принятом блоке кода), то вероятность ошибки на бит для принятого символа нарушителя относительно переданного от ПрСНС по обратному каналу символа ИП может быть выражена как

при сохранении прежнего качества приема основного канала (вероятность несовпадения (ошибки) соответствующих двоичных символов в принятом кодовом слове на ПерСНС и в кодовом слове на ПрСНС равна pm). Вероятность ошибки на двоичный символ (соответствующий охраненным ЗСНС символам) в версии ПРП нарушителя будет зависеть от выбранного им правила приема. Так, если нарушитель декодирует по мажоритарному правилу (мажоритарное правило декодирования - правило, когда решение об информационном символе принятого блока кода с повторениями выносится согласно большего количества одинаковых символов в принятом блоке кода), то вероятность ошибки на бит для принятого символа нарушителя относительно переданного от ПрСНС по обратному каналу символа ИП может быть выражена как

где  определяется согласно выражения (3).

определяется согласно выражения (3).

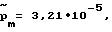

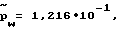

Пример 1. ЗСНС для формирования ИП (ПРП) используют код с М повторениями. Нарушитель декодирует по мажоритарному правилу. Вероятность ошибки на бит в канале перехвата равна рw=0,06, а вероятность ошибки на бит в основном канале равна pm=0,07, т.е. в случай, когда по надежности канал связи с ошибками законных сторон НС хуже, чем канал перехвата нарушителя. При передаче от ПрСНС ИП первичной длиной L=115422 двоичных символов и использовании кода с М повторениями, где М = 3 (рac=0,748 ), вероятность несовпадения (ошибки) соответствующих двоичных символов в ПРП на ПерСНС и ИП на ПрСНС будет равна  вероятность ошибки на бит

вероятность ошибки на бит  (после обработки) в каждом двоичном символе версии принятого кодового слова нарушителя равна

(после обработки) в каждом двоичном символе версии принятого кодового слова нарушителя равна  а вероятность ошибки на бит

а вероятность ошибки на бит  для принятых символов в версии ПРП нарушителя относительно переданной от ПрСНС ИП будет равна

для принятых символов в версии ПРП нарушителя относительно переданной от ПрСНС ИП будет равна  Тогда число несовпадающих символов (ошибок) в ПРП и ИП законных сторон НС будет меньше, чем в ИП и версии ПРП нарушителя. При этом ЗСНС будет стерто U двоичных символов из ИП (ПРП), U=29078 двоичных символов, и вторичная длина ИП (ПРП) составит величину L-U=86344 бит, в то время, когда по каналу связи с ошибками необходимо будет передать 461688 двоичных символов.

Тогда число несовпадающих символов (ошибок) в ПРП и ИП законных сторон НС будет меньше, чем в ИП и версии ПРП нарушителя. При этом ЗСНС будет стерто U двоичных символов из ИП (ПРП), U=29078 двоичных символов, и вторичная длина ИП (ПРП) составит величину L-U=86344 бит, в то время, когда по каналу связи с ошибками необходимо будет передать 461688 двоичных символов.

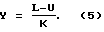

После формирования ЗСНС ИП на ПрСНС и ПРП на ПерСНС в ИП и ПРП остаются несовпадающие символы, что не позволяет ЗСНС приступить к непосредственному формированию КлШД. Устранение этих несовпадений может быть реализовано на основе использования помехоустойчивого кодирования. Однако известные помехоустойчивые коды позволяют кодировать последовательности значительно меньшей длины, чем полученная вторичная длина ИП (ПРП), равная L-U двоичных символов. Для этого применяют последовательное кодирование, т.е. если длина ИП (ПРП) велика, например, 105÷107 двоичных символов, ее разделяют на Y подблоков длиной по К символов, где

Каждый подблок длиной К символов кодируется линейным систематическим блоковым помехоустойчивым (N,K) двоичным кодом, где К - длина блока информационных символов кода и N - длина кодового блока. Линейным двоичным кодом называется код, который построен на основе использования линейных операций в поле GF(2), как описано, например, в книге Р. Блейхут, "Теория и практика кодов, контролирующих ошибки", М. , Мир, 1986, стр. 61. Под термином "блоковый код" понимают код, в котором действия производятся над блоками символов, как описано, например, в книге Р. Блейхут, "Теория и практика кодов, контролирующих ошибки", М., Мир, 1986, стр. 13. Систематическим называется код, в котором кодовое слово начинается с информационных символов, оставшиеся символы кодового слова являются проверочными символами к информационным символам, как описано, например, в книге Р. Блейхут, "Теория и практика кодов, контролирующих ошибки", М., Мир, 1986, стр. 66.

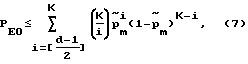

Затем формируемые блоки проверочных символов длиной N - К двоичных символов объединяют в единый блок проверочных символов кодированной ИП длиной Y(N-К) двоичных символов и передают его по обратному каналу связи без ошибок на ПерСНС. На ПерСНС используют блок проверочных символов кодированной ИП для устранения несовпадений в ПРП по отношению к ИП и получают ДП. Тогда вероятность ошибочного декодирования ПРП может быть определена по формуле

Pе≤1-(1-Pео)Y, (6)

где Рео- вероятность ошибочного декодирования подблока длиной К двоичных символов, определяемая, как описано, например, в книге Ф. Мак-Вильямс, П. Слоэн, "Теория кодов, исправляющих ошибки", М., Связь, 1979, стр. 29,

где  - определяется из выражения (1), a d - минимальное кодовое расстояние (N, K) кода, которое определяется, как минимальное число несовпадающих разрядов в двух любых кодовых словах (N,K) кода, как описано, например, в книге Ф. Мак-Вильямс, П. Слоэн, "Теория кодов, исправляющих ошибки", М., Связь, 1979, стр. 20.

- определяется из выражения (1), a d - минимальное кодовое расстояние (N, K) кода, которое определяется, как минимальное число несовпадающих разрядов в двух любых кодовых словах (N,K) кода, как описано, например, в книге Ф. Мак-Вильямс, П. Слоэн, "Теория кодов, исправляющих ошибки", М., Связь, 1979, стр. 20.

В качестве помехоустойчивых кодов могут использоваться широкий класс кодов Боуза - Чоудхури - Хоквингема, коды Хемминга, Рида - Малера, Рида - Соломона и другие линейные блоковые коды, характеризующиеся своими параметрами N, K,d. В ходе применения ЗСНС помехоустойчивого кодирования, нарушитель получает дополнительную информацию о КлШД путем перехвата блока проверочных символов кодированной ИП, переданного по обратному каналу связи без ошибок. Используя его, нарушитель также исправляет часть несовпадений в своей версии перехваченной ПРП относительно ИП. Это обстоятельство ЗСНС учитывают при формировании из исходной и декодированной последовательностей КлШД ЗСНС.

Устранение несовпадений (ошибок) в ПРП на ПерСНС реализуется в заявленном способе следующей последовательностью действий. Кодирование исходной последовательности на ПрСНС заключается в следующем. Предварительно исходную последовательность разделяют на К подблоков длиной К двоичных символов, где Y= (L-U)/К, как показано на фиг.18. Известные способы разбиения последовательности на блоки фиксированной длины описаны, например, в книге В. Васильев, В. Свириденко, "Системы связи", M., Высшая школа, 1987, стр. 208.

Последовательно, начиная с 1-го до Y-го, каждый j-й подблок, где j=1, 2, 3, . . ..У, кодируют линейным блоковым систематическим двоичным помехоустойчивым (N, К) кодом (см. фиг.19). Порождающая матрица кода имеет размерность К•N, причем N>К. Размеры К и N порождающей матрицы линейного блочного систематического двоичного помехоустойчивого (N, К) кода выбирают К=1т-1-m и N= 2m-1, где m≥3, как описано, например, в книге Р. Блейхут, "Теория и практика кодов, контролирующих ошибки", M., Мир, 1986, стр. 71.

Для кодирования ИП каждый j-й подблок длиной К двоичных символов перемножают на порождающую матрицу кода и получают j-й кодовый блок длиной N двоичных символов, как показано на фиг.20. Известные способы помехоустойчивого кодирования блоков символов описаны, например, в книге Р. Блейхут, "Теория и практика кодов, контролирующих ошибки", M., Мир, 1986, стр.63.

Из j-го кодового блока выделяют j-й подблок проверочных символов длиной N - К двоичных символов (см. фиг.21). Известные способы выделения блоков фиксированной длины описаны, например, в книге В. Васильев, В. Свириденко, "Системы связи", M., Высшая школа, 1987, стр.208.

Запоминают j-й подблок проверочных символов в качестве j-го подблока блока проверочных символов кодированной исходной последовательности. Временная диаграмма формирования блока проверочных символов кодированной ИП показана на фиг. 22. Известные способы хранения последовательности бит описаны, например, в книге Л. Мальцев, Э. Фломберг, В. Ямпольский, "Основы цифровой техники", M., Радио и связь, 1986, стр. 38.

Передают блок проверочных символов кодированной ИП по обратному каналу связи без ошибок на передающую сторону направления связи. Известные способы передачи последовательностей по каналам связи описаны, например, в книге А. Зюко, Д. Кловский, М. Назаров, Л. Финк, "Теория передачи сигналов", М., Радио и связь, 1986, стр. 11.

Формирование декодированной последовательности на передающей стороне направления связи заключается в следующем. Декодированную последовательность формируют из предварительной последовательности. Предварительную последовательность и блок проверочных символов кодированной исходной последовательности разделяют на Y соответствующих пар декодируемых подблоков (см. фиг. 24) и подблоков проверочных символов (см. фиг.23), где Y=(L-U)/К. Длины декодируемых подблоков и подблоков проверочных символов выбирают равными соответственно К и N-К двоичных символов. Известные способы разбиения последовательности на блоки фиксированной длины описаны, например, в книге В. Васильев, В. Свириденко, "Системы связи", М., Высшая школа, 1987, стр. 208.

Формируют Y принятых кодовых блоков длиной N двоичных символов путем конкатенации справа к j-му декодируемому подблоку j-го подблока проверочных символов, где j=1, 2, 3,..., Y, как показано на фиг.25. Каждый из Y принятых кодовых блоков декодируют линейным блоковым систематическим двоичным помехоустойчивым (N, К) кодом (см. фиг.25). Проверочная матрица кода имеет размерность (N-К)•N, причем N>К. Выбирают размеры К и N проверочной матрицы линейного блокового систематического двоичного помехоустойчивого (N, К) кода К= 2т-1-m и N= 2m-1, где m≥3, как описано, например, в книге Р. Блейхут, "Теория и практика кодов, контролирующих ошибки", М., Мир, 1986, стр.71.

Последовательно, начиная с 1-го до Y-го, вычисляют j-й синдром S длины N-К двоичных символов перемножением j-го принятого кодового блока на транспонированную проверочную матрицу. Временная диаграмма вычисления j-го синдрома S длиной N-К двоичных символов показана на фиг. 26. По полученному j-му синдрому S исправляют ошибки в j-м декодируемом подблоке (см. фиг.27). Известные способы синдромного декодирования блоков символов описаны, например, в книге Р. Блейхут, "Теория и практика кодов, контролирующих ошибки", М., Мир, 1986, стр. 70.

Затем j-й декодируемый подблок запоминают в качестве j-го подблока декодированной последовательности, как показано на фиг.28. Известные способы хранения последовательности бит описаны, например, в книге Л. Мальцев, Э. Фломберг, В. Ямпольский, "Основы цифровой техники", М., Радио и связь, 1986, стр. 38. И получают, таким образом, ДП на ПерСНС.

Пример 2. Исходными данными для примера 2 берут исходные данные и полученные результаты примера 1 ( см. выше). При использовании ЗСНС, для исправления несовпадающих символов в ПРП на ПерСНС, кода Хемминга с m=9 получают код с характеристиками: N=511, K=502, d=3. Согласно выражению (5) получают Y - число подблоков длиной по 502 двоичных символа, Y=172. Согласно выражению (7) получают РЕо - вероятность ошибочного декодирования одного подблока, PЕо=1,28•10-4. Используя выражение (6) определяют вероятность РЕ - вероятность ошибочного декодирования ПРП длиной L-U, РЕ=2,18•10-2.

После формирования ЗСНС тождественных ИП на ПрСНС и ДП на ПерСНС, ЗСНС должны сформировать КлШД с малым количеством информации нарушителя о КлШД. Для обеспечения малого количества информации нарушителя о КлШД в предлагаемом способе формирования КлШД используют метод "усиления секретности" последовательностей ИП и ДП, основанный на универсальном хешировании, как описано, например, в книге Bennett С. , Brassard G., Crepeau С., Maurer U. "Generalized privacy amplification", IEEE Trans. on IT, vol. 41, N 6, p. 1915 - 1923, 1995, стр. 1920.

Сущность метода "усиления секретности" заключается в следующем. На ПерСНС выбирают случайным образом функцию хеширования из универсального множества функций хеширования. Функцию хеширования передают по прямому каналу связи без ошибок на ПрСНС. Затем хешируют ИП на ПрСНС и ДП на ПерСНС. Результатом хеширования будет сформированный КлШД ЗСНС. С вероятностью, близкой к единице и равной 1-Pε, происходит событие, при котором информация (информация Шеннона) нарушителя о КлШД не превысит определенной малой величины Iо и с малой вероятностью сбоя Pε возможно событие, при котором информация нарушителя о КлШД будет более Iо. При хешировании ИП (ИП длиной L-U двоичных символов) отображается в последовательность Кb длиной Т двоичных символов формируемого КлШД на ПрСНС, Аналогично, при хешировании ДП (ДП длиной L-U двоичных символов) отображается в последовательность Ка длиной Т двоичных символов формируемого. КлШД на ПерСНС. Предполагается, что нарушитель имеет полную информацию о функции хеширования последовательностей ЗСНС. Функция хеширования последовательностей должна удовлетворять ряду требований, как описано, например, в книге Ю. Романец, П. Тимофеев, В. Шаньгин, "Защита информации в компьютерных системах и сетях", М., Радио и связь, 1999, с. 156:

функция хеширования должна быть чувствительна к всевозможным изменениям в последовательности, таким как, вставки, выбросы, перестановки и т.п.;

функция хеширования должна обладать свойством необратимости, т.е. задача подбора другой последовательности, которая обладала требуемым значением функции хеширования должна быть вычислительно не разрешима;

вероятность коллизии, т.е. вероятность события при котором значения функции хеширования двух различных последовательностей совпадают, должна быть ничтожно мала.

Кроме этого, функция хеширования должна принадлежать универсальному множеству функций хеширования. Универсальное множество функций хеширования определяется следующим образом. Пусть n и r два положительных целых числа, причем n>r. Множество функций G2, отображающих множество двоичных последовательностей длиной n в множество двоичных последовательностей длиной r, называется универсальным, если для любых различных последовательностей х1 и х2 из множества двоичных последовательностей длины n вероятность (коллизии) того, что значение функции хеширования от x1 равно значению функции хеширования от х2(g(x1)=g(x2)), не больше 2-r, при случайном выборе функции хеширования g, в соответствии с равновероятным распределением, из G2, как описано, например, в книге Carter J., Wegman M., "Universal classes of hash functions", Journal of Computer and System Sciences, 1979, vol. 18, p. 143-154, стр.145.

Все линейные функции, отображающие множество двоичных последовательностей длиной n в множество двоичных последовательностей длиной r, принадлежат универсальному множеству, как описано, например, в книге Carter J., Wegman M. , "Universal classes of hash functions", Journal of Computer and System Sciences, 1979, vol. 18, p. 143-154, стр. 150.

Линейные функции могут быть описаны двоичными матрицами размерности n•r. Хранение универсального множества G2 функций хеширования последовательностей для ИП и ДП (число функций хеширования последовательностей принадлежащих универсальному множеству G2 велико и составляет величину, равную 2T(L-U), причем для хранения каждая функция хеширования последовательностей требует T(L-U) ячеек памяти) труднореализуемо и нецелесообразно. Поэтому случайный равновероятный выбор функции хеширования последовательностей из универсального множества G2 функций хеширования последовательностей на ПерСНС заключается в генерировании случайным образом каждого из элементов двоичной матрицы размерности (L-U)•Т, которая описывает случайно выбранную функцию хеширования последовательностей из универсального множества функций хеширования последовательностей G2.

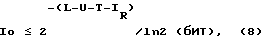

После формирования ЗСНС КлШД путем хеширования ИИ и ДП по сформированной случайным образом двоичной матрице размерности (L-U)•Т количество информации Шеннона, получаемое нарушителем о КлШД, сформированном ЗСНС не больше, чем

где IR - информации Реньи. Информация Реньи IR определяется через выражение для энтропии Реньи на символ (энтропия Реньи на символ зависит от вероятности ошибки на бит рw в канале перехвата), которая характеризует неопределенность нарушителя о КлШД, при знании нарушителем информации полученной с помощью канала перехвата, полной информации о алгоритме взаимодействия законных сторон НС и их действиям по формированию КлШД, как описано, например, в книге Bennett С., Brassard G., Crepeau С., Maurer U. "Generalized privacy amplification", IEEE Trans. on IT, vol. 41, N 6, p. 1915 -1923, 1995, стр. 1919.

Энтропия Реньи равна

HRДСК=-log2{pw2+(1-pw)2}. (9)

Тогда информация Реньи IR, полученная нарушителем при перехвате последовательности ИП длиной L-U символов, определяется выражением

IR=(L-U)(1-log2{pw 2+(1-pw)2)}). (10)

При устранении ЗСНС несовпадений (ошибок) в ПРП на ПерСНС, когда от ПрСНС передают по обратному каналу связи без ошибок на ПерСНС блок проверочных символов кодированной ИП длиной Y(N - К) двоичных символов, нарушитель получает дополнительную информацию Реньи о ИП (КлШД). Дополнительная информация Реньи, полученная нарушителем за счет кодирования ИП IRкод равна IRкод= Y(N - К), как доказано, например, в лемме 5 статьи Maurer U. "Linking Information Reconciliation and Privacy Amplification", J. Cryptology, 1997, N 10, p. 97 - 110, стр. 105.

Тогда общее количество информации Реньи, поступающее к нарушителю равно

IRобщ=IR+Y(N-K). (11)

В этом случае (8), принимает вид

Количество информации Шеннона, получаемое нарушителем о сформированном ЗСНС КлШД, при использовании ЗСНС метода "усиления секретности", может быть больше ограничения Iо (определенного в (12)) с малой вероятностью сбоя Pε.

Энтропия Реньи и вероятность Pε, при использовании ЗСНС зашумляющего блока двоичных символов для кода с повторениями и формировании ИП на ПрСНС и ДП на ПерСНС, определяются более сложными соотношениями. Определение энтропии Реньи и вероятности Pε, при использовании ЗСНС зашумляющего блока двоичных символов для кода с повторениями и формировании ИП на ПрСНС и ДП на ПерСНС, приведено в Приложении 1.

Для обеспечения малой величины информации нарушителя о КлШД в предлагаемом способе формирования КлШД (с использованием метода "усиления секретности") реализуется следующая последовательность действий. Формирование КлШД из исходной и декодированной последовательностей заключается в следующем. Формируют на ПерСНС функцию хеширования последовательностей в виде двоичной матрицы G размерности (L-U)•T, где Т≥64 - требуемая длина формируемого КлШД. Каждый из элементов двоичной матрицы G генерируют случайным образом (см. фиг. 29). Известные способы генерирования случайных чисел описаны, например, в книге Д. Кнут, "Искусство программирования для ЭВМ", М., Мир, 1977, т.2, стр.22.

Функцию хеширования последовательностей передают по прямому каналу связи без ошибок на приемную сторону направления связи, последовательно, начиная с 1-й по (L-U)-ю строки двоичной матрицы G, как показано на фиг.30. Известные способы передачи последовательностей по каналам связи описаны, например, в книге А. Зюко, Д. Кловский, М. Назаров, Л. Финк, "Теория передачи сигналов", М., Радио и связь, 1986, стр.11.

КлШД на приемной стороне направления связи формируют путем хеширования ИП (см. фиг.31 ) по сформированной на передающей стороне направления связи функции хеширования последовательностей, как показано на фиг.32. КлШД на передающей стороне направления связи формируют путем хеширования ДП (см. фиг. 33 ) по сформированной на передающей стороне направления связи функции хеширования последовательностей, как показано на фиг.34. При формировании КлШД, предварительно на приемной стороне направления связи двоичную матрицу G и исходную последовательность, а на передающей стороне направления связи двоичную матрицу G и декодированную последовательность разделяют на W соответствующих пар подматриц размерности Р•T, где P=(L-U)/W, и подблоков исходной и декодированной последовательностей длиной Р двоичных символов. Известные способы разбиения последовательности на подблоки фиксированной длины описаны, например, в книге В. Васильев, В. Свириденко, "Системы связи", М., Высшая школа, 1987, стр. 208.

Затем, последовательно, начиная с 1-го до W-й, вычисляют z-й первичный ключ длиной Т двоичных символов, где z=1, 2, 3,..., W, перемножением z-го подблока исходной последовательности на z-ю подматрицу Gz на приемной стороне направления связи и z-гo подблока декодированной последовательности на z-ю подматрицу Gz на передающей стороне направления связи. Затем формируют КлШД путем поразрядного суммирования по модулю два W первичных ключей соответственно на приемной и передающей сторонах направления связи, как показано на фиг.35.

У нарушителя остается возможность получения полной информации о КлШД ЗСНС в результате хищения носителей информации о ИП и (ДП, ПРП), несанкционированного доступа к информации о ИП (ДП, ПРП), разглашения информации о ИП (ДП, ПРП) и др. хотя бы одной из законных сторон НС. Для исключения этой возможности нарушителя ЗСНС после формирования КлШД стирают ИП на приемной стороне направления связи и ДП, ПРП на передающей стороне направления связи. Действия по передаче и приему последовательностей по каналу связи с ошибками, прямому и обратному каналам связи без ошибок засинхронизированы. Известные способы синхронизации описаны, например, в книге Е. Мартынов, "Синхронизация в системах передачи дискретных сообщений", М., Связь, 1972, стр.186.

Пример 3. Исходными данными для примера 3 берут исходные данные и полученные результаты примеров 1 и 2 (см. выше). ЗСНС формируют КлШД длиной Т=64 бита. ЗСНС используют сформированную на ПерСНС двоичную матрицу G размерности 86344•64. Определяют среднюю энтропию Репьи Ro на принятый блок кода с повторениями длиной М+1= 4 двоичных символа, равную R0=2,155-10-2, ε - величину, определяющую отклонение энтропии Реньи на принятый блок кода с повторениями от R0, ε = 2.685•10-3. Определяют значение вероятности сбоя Pε, Pε = 2.458•10-8 при обеспечении информации нарушителя о сформированном КлШД не более Iо, где Iо=7,96•10-6 бит. При таком количестве информации о КлШД нарушителю остается лишь использовать перебор КлШД, время на который составит около 86 суток (вероятно, за этот промежуток времени ЗСНС неоднократно сменят действующий КлШД), т.е. время непрерывной работы одной из самых мощных ЭВМ типа INTEL ASCI RED (которая находится в пользовании АНБ США), как описано, например, в журнале "Конфидент. Защита информации", май - июнь, 3, 1998 г., стр. 69, статья Ю. Е. Пудовенко " Когда наступит время подбирать ключи".

Метод "усиления секретности", используемый в предлагаемом способе, является более сильньным по стойкости к компрометации сформированного ЗСНС КлШД по сравнению с алгоритмом сжатия, используемым способом-прототипом (см. стр. 11 описания способа - прототипа на английском языке). Понятие "более сильный по стойкости к компрометации сформированного ЗСНС КлШД" означает, что при использовании метода "усиления секретности" ограничено сверху максимальное количество информации нарушителя о КлШД (которое не зависит от применяемых нарушителем стратегий обработки информации) с вероятностью, близкой к единице. Это ограничение математически доказано, как показано, например, в книге Bennett С. , Brassard G., Crepeau С., Maurer U. "Generalized privacy amplification", IEEE Trans. on IT, vol. 41, N 6, p. 1915 - 1923, 1995, стр. 1920. Такого доказательства относительно алгоритма сжатия, используемого способом-прототипом, не известно, поэтому трудно прогнозировать максимальное количество информации нарушителя о сформированном ЗСНС КлШД (при использовании алгоритма сжатия способа - прототипа), с учетом реальных возможностей нарушителя, который использует мощные вычислительные средства и современные методы криптоанализа.

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2000 |

|

RU2180770C2 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2000 |

|

RU2183051C2 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2000 |

|

RU2171012C1 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2005 |

|

RU2295199C1 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ / ДЕШИФРОВАНИЯ | 2020 |

|

RU2749016C1 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2019 |

|

RU2713694C1 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2007 |

|

RU2356168C2 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2007 |

|

RU2355116C1 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ | 2012 |

|

RU2480923C1 |

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ / ДЕШИФРОВАНИЯ | 2021 |

|

RU2774103C1 |

Изобретение относится к области криптографии, а именно к формированию ключа шифрования/дешифрования, и может быть использовано в качестве отдельного элемента при построении симметричных криптографических систем. Техническим результатом, достигаемым при реализации предлагаемого технического решения, является разработка способа формирования ключа шифрования/дешифрования, обеспечивающего повышение стойкости сформированного ключа шифрования/дешифрования к компрометации. Способ формирования ключа шифрования/дешифрования предусматривает одновременное формирование каждого бита исходной последовательности и соответствующего ему бита предварительной последовательности соответственно на приемной и передающей сторонах направления связи при использовании зашумляющего блока двоичных символов, переданного по каналу связи с ошибками, кодирование исходной последовательности на приемной стороне направления связи, выделение из кодированной исходной последовательности блока проверочных символов, передача его по обратному каналу связи без ошибок, формирование декодированной последовательности из предварительной последовательности и формирование функции хеширования последовательностей на передающей стороне направления связи, передача функции хеширования по прямому каналу связи без ошибок на приемную сторону направления связи и формирование ключей шифрования/дешифрования на приемной и передающей сторонах направления связи путем хеширования исходной и декодированной последовательностей по сформированной функции хеширования последовательностей, стирание исходной, предварительной и декодированной последовательностей. 4 з.п. ф-лы, 35 ил.

| СПОСОБ ФОРМИРОВАНИЯ КЛЮЧА ШИФРОВАНИЯ-ДЕШИФРОВАНИЯ | 1994 |

|

RU2090006C1 |

| СПОСОБ ШИФРОВАНИЯ/ДЕШИФРОВАНИЯ СООБЩЕНИЙ ХЭШИРУЮЩЕЙ ФУНКЦИЕЙ И УСТРОЙСТВО, ЕГО РЕАЛИЗУЮЩЕЕ | 1998 |

|

RU2138126C1 |

| Прибор для очистки паром от сажи дымогарных трубок в паровозных котлах | 1913 |

|

SU95A1 |

| US 5416841 А, 16.05.1995 | |||

| Фронтально-перекидной погрузчик | 1975 |

|

SU534419A1 |

Авторы

Даты

2002-03-10—Публикация

2000-04-17—Подача