Настоящее изобретение относится к устройствам защиты информации, более конкретно, к устройству защиты информации в компьютере при возникновении опасности ее утечки, в котором осуществляется уничтожение информации как на основании получения сигналов о попытке несанкционированного доступа, так и от пользователя по его желанию.

Известно устройство защиты от обращений к памяти ЭВМ посторонних пользователей, где наряду с операцией задания пароля на санкционированный доступ к информации, содержащейся в памяти ЭВМ, осуществляют дополнительную операцию стирания конфиденциальной информации по истечении заданного промежутка времени, длительность которого выбирают заведомо меньшим времени, необходимого постороннему пользователю для несанкционированного извлечения информации инструментальными средствами, для этого внутрь ЭВМ встраивают дополнительный таймер и устройство управление вырабатывает по сигналу таймера команду на стирание (см. РФ 2106686, кл. G 06 F 12/14 от 10.03.1998 г.). Недостатком данного устройства является возможность доступа к памяти ЭВМ при выключенном состоянии ЭВМ, защита от обращений к памяти ЭВМ посторонних пользователей осуществляется лишь до этапа введения пароля, после введения пароля доступ к памяти открыт, отсутствие функции стирания информации по инициативе пользователя.

Известно устройство защиты от обращений к памяти ЭВМ посторонних пользователей, содержащее блок опознавания пароля, дешифратор, выполняющий функцию расшифровки пароля и конфиденциальной информации, размещенные в корпусе, выполненном с возможностью защиты от подключения посторонних пользователей непосредственно к компонентам ЭВМ (см. патент РФ 2106687, кл. G 06 F 12/14 от 10.03.98). Недостатком данного устройства являются жесткие требования, предъявляемые к размещению некоторых блоков ЭВМ внутри корпуса, отсутствию вибрации, наличия движущихся частей, а также при применении метода шифрования снижается скорость обмена информацией.

Наиболее близким аналогом заявленного технического решения является устройство для защиты информации, содержащее замкнутый корпус, в котором размещены запоминающие блоки для хранения секретных данных, схема определения проникновения, связанная с запоминающими блоками, устройство формирования сигнала сброса для стирания содержимого запоминающих блоков в случае попытки проникнуть в корпус (см. DE 3632144 С2, кл. G 06 F 12/14 от 05.01.1989 г.). Недостатком данного устройства является наличие электрической связи между устройством защиты и непосредственно с ЭВМ, что может вызывать нежелательные помехи при ее работе, отсутствие автономного питания устройства защиты информации позволяет осуществить возможность несанкционированного доступа к памяти ЭВМ при выключенном питании.

Известен способ стирания записей на магнитном носителе и устройство для его осуществления, заключающийся в создании магнитного поля с различной ориентацией векторов напряженности и воздействие им на магнитный носитель, при этом магнитный носитель намагничивают по всему объему серией однополярных импульсов, см. патент РФ 2144223, кл. G 11 В 5/024 от 10.01.2000 г. Однако техническое решение, описанное в указанном патенте, имеет ряд недостатков, устройство предусматривает непосредственное участие в процессе уничтожения информации человека-оператора, устройством не обеспечивается комплексная система безопасности.

В соответствии с вышеизложенным задачей настоящего изобретения является создание устройства защиты информации в компьютере, обеспечивающего повышение эффективности защиты информации.

Указанный результат достигается тем, что в корпус компьютера устанавливается устройство защиты информации, выполненное из блока управления с информационными каналами, каналами управления, каналами оповещения, модуля уничтожения с блоком вентиляторов, источника резервного питания с датчиком отключения электросети, датчика вскрытия корпуса, кнопки активации, блока идентификации пользователя, индикатора режима работы, при этом блок управления соединен с модулем уничтожения, источник резервного питания соединен с блоком управления и через датчик отключения электросети с источником внешнего питания компьютера, а датчик вскрытия корпуса и кнопка активации подключены через соответствующие информационные каналы к блоку управления информации, блок идентификации пользователя через каналы управления соединен также с блоком управления, при этом блок управления через каналы оповещения подключен к индикатору режима работы системы, модуль уничтожения с блоком вентиляторов установлены в корпусе, размещенном на штатном месте накопителей информации компьютера, причем в указанном корпусе выполнена протяженная ниша для установки накопителя информации компьютера, а источник резервного питания установлен под штатным местом накопителей информации, блок управления размещается в слоты расширения материнской платы компьютера.

Кроме того, датчик вскрытия корпуса размещается на корпусе компьютера, например, в месте соприкосновения основного корпуса компьютера со съемным кожухом. Кнопка активации размещается на внешней стенке корпуса компьютера. Блок идентификации пользователя размещается на внешней стенке компьютера с возможностью обеспечения применения пользователем ключа для переключения режимов работы.

Устройство защиты информации в компьютере не имеет ни одной электрической связи с компьютером, что исключает его влияние на процесс обработки информации. Установка устройства защиты информации в корпусе компьютера никак внешне себя не проявляет, что способствует повышению защищенности информации компьютера, обеспечивает полную независимость системы защиты информации от внешней среды и электропитания. Размещение накопителя информации в модуле уничтожения повышает эффективность уничтожения информации в любой момент вне зависимости работает ли компьютер с накопителем информации или нет, минимизирует воздействие на другое блоки компьютера.

Изобретение поясняется на примере предпочтительного варианта его осуществления со ссылками на чертежи, на которых представлено следующее:

фиг.1 - блок-схема предпочтительного варианта реализации устройства защиты информации в компьютере согласно изобретению;

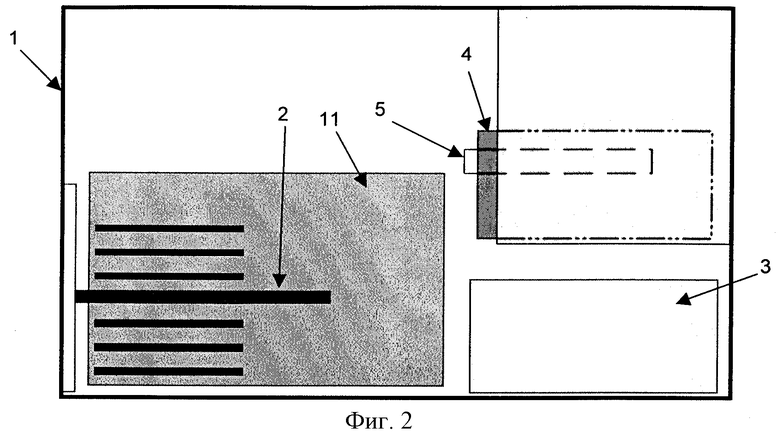

фиг. 2 - общий вид размещения устройства защиты информации в корпусе компьютера;

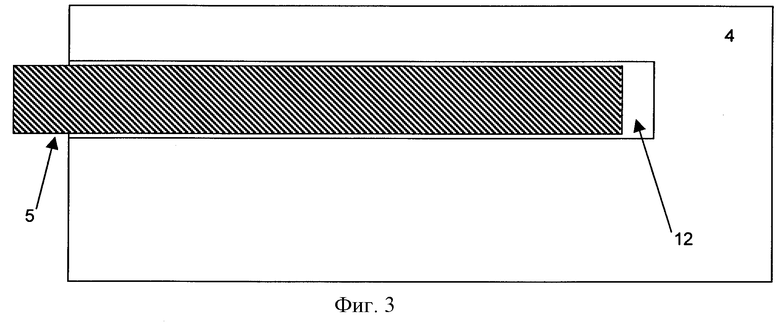

фиг.3 - схема размещения накопителя информации в корпусе модуля уничтожения.

На фиг. 1 позицией 1 обозначен корпус компьютера, представляющий собой компьютерный АТХ - корпус Midi-Tower, под позицией 2 блок управления, который построен на микропроцессоре, например ATMEL AT89C51-24P, который инициирует управляющий сигнал на модуль уничтожения об уничтожении информации на накопителе информации, следит за состоянием датчиков о попытке несанкционированного взлома корпуса компьютера или о наличии сигнала об уничтожении информации по желанию пользователя, об отключении питания. Позицией 3 обозначен источник резервного питания, позицией 4 обозначен модуль уничтожения с блоком вентиляторов, представляющий собой устройство уничтожения информации под воздействием электромагнитного поля, как, например, описано в патенте РФ 2144223 от 10.01.2000 г., однако модуль уничтожения может быть основан и на механических или пиротехнических принципах уничтожения информации, под позицией 5 обозначен накопитель информации компьютера, хотя в рамках этой заявки могут быть рассмотрены любые носители информации, такие как жесткие диски, дискеты, картриджи стримеров, подлежащие защите от любого несанкционированного доступа к информации, под позицией 6 обозначен датчик вскрытия корпуса, выполненный, например, в виде микропереключателя, под позицией 7 - кнопка активации, под позицией 8 - датчик отключения электросети. Под позицией 9 обозначен датчик идентификации пользователя, который может быть выполнен в виде кодовой панели или считывателя электронных ключей типа TouchMemory, производитель фирмы Dallas Semiconductor, под позицией 10 обозначен индикатор режима работы системы, который может быть выполнен световым в виде светодиода, звуковым - в виде сирены, может быть выполнен в виде устройства дозвона по телефонной линии или линии, подключенной к датчику внешней системы сигнализации.

На фиг.2 представлен общий вид размещения устройства защиты информации в корпусе компьютера, где модуль уничтожения 4 установлен на штатное место накопителей информации, блок управления 2 размещается в слоты расширения поз. 11 материнской платы поз. 12 компьютера, что позволяет оптимально использовать пространство внутри компьютера и позволяет пользователю достаточно просто производить расширение системы, устанавливая дополнительные датчики и блоки анализа управления. Блок источника резервного питания 3 размещен под отсеками накопителей информации.

На фигуре 3 представлена схема размещения модуля уничтожения поз.4 с блоком вентиляторов в корпусе (не показан), в котором выполнена протяженная ниша поз. 13 для установки блока накопителей информации поз.5, при этом внешняя стенка накопителей информации не закрывается для возможности подключения к накопителям необходимые для работы кабели. Установленный в корпусе блок вентиляторов осуществляет охлаждение накопителя информации для предотвращения его перегрева в замкнутом пространстве протяженной ниши.

Устройство защиты информации в компьютере работает в двух режимах: режиме ожидания, режиме охраны.

При режиме ожидания устройство работает следующим образом: при включении пользователем устройства электропитание от источника резервного питания поз. 3 подается на блок управления поз. 2, который переходит в режим ожидания, при котором осуществляется опрос каналов управления на наличие сигнала переключения режима, заключающегося в подключении пользователем датчика идентификации поз. 9, при наличии сигнала с датчика идентификации блок управления переходит в режим охраны, блок управления опрашивает состояния датчиков 6, 7, 8 на наличие совершения события, в данном случае датчик 6 - на вскрытие корпуса, датчик 7 - на команду уничтожения информации от пользователя, датчик 8 - на отключение внешнего электропитания; информационные каналы предполагают возможность подключения к другим датчикам событий (не указаны на блок-схеме), например на открытие входной двери, подачу пользователем сигнала на уничтожение информации по телефонной линии связи. При поступлении сигнала от датчиков 6 или 7 блок управления 2 выдает управляющий сигнал на модуль уничтожения 4, по которому происходит уничтожение информации на накопителе информации 5, при поступлении сигнала с датчика 8 в случае отключения внешнего электропитания компьютера питание устройства осуществляется от источника резервного питания, блок управления осуществляет отсчет времени с момента поступления сигнала с датчика 8, источник резервного питания имеет расчетное время питания системы, при истечении срока работы источника резервного питания, которое отсчитывается в блоке управления с момента поступления сигнала с датчика 8, блок управления 2 подает управляющий сигнал на модуль уничтожения 4, где происходит уничтожение информации. В случае подключения внешнего электропитания компьютера датчик 8 не выдает сигнал на блок управления и при этом прекращается отсчет времени. При поступлении сигнала с датчика 9 идентификации пользователя на канал управления блока управления 2 устройство защиты информации переходит в режим ожидания. Через каналы оповещения блока управления 2 подается сигнал на индикатор 10 режима работы системы, находится ли устройство защиты информации в компьютере в режиме охраны или в режиме ожидания.

Настоящее устройство может использоваться для защиты информации, в частности в компьютере, при возникновении опасности ее утечки.

| название | год | авторы | номер документа |

|---|---|---|---|

| УСТРОЙСТВО СОЗДАНИЯ ДОВЕРЕННОЙ СРЕДЫ ДЛЯ КОМПЬЮТЕРОВ ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНЫХ СИСТЕМ | 2013 |

|

RU2538329C1 |

| УСТРОЙСТВО СОЗДАНИЯ ДОВЕРЕННОЙ СРЕДЫ ДЛЯ КОМПЬЮТЕРОВ СПЕЦИАЛЬНОГО НАЗНАЧЕНИЯ | 2014 |

|

RU2569577C1 |

| УСТРОЙСТВО ЗАЩИТЫ ИНФОРМАЦИИ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА ДЛЯ КОМПЬЮТЕРОВ ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНЫХ СИСТЕМ | 2006 |

|

RU2321055C2 |

| Компьютерная система с удаленным управлением сервером и устройством создания доверенной среды и способ реализации удаленного управления | 2016 |

|

RU2633098C1 |

| УСТРОЙСТВО ПРОГРАММНО-АППАРАТНОГО КОМПЛЕКСА ФОРМИРОВАНИЯ КЛЮЧЕВОЙ ИНФОРМАЦИИ И РАДИОДАННЫХ ДЛЯ РАДИОСТАНЦИИ | 2016 |

|

RU2636092C1 |

| ТАХОГРАФ ЦИФРОВОЙ ЭЛЕКТРОННЫЙ | 2014 |

|

RU2567700C1 |

| ТАХОГРАФ ЦИФРОВОЙ ЭЛЕКТРОННЫЙ | 2014 |

|

RU2591647C1 |

| УСТРОЙСТВО ПРОГРАММНО-АППАРАТНОГО КОМПЛЕКСА ФОРМИРОВАНИЯ КЛЮЧЕВОЙ ИНФОРМАЦИИ И РАДИОДАННЫХ ДЛЯ РАДИОСТАНЦИИ | 2016 |

|

RU2634202C1 |

| Компьютерная система с удаленным управлением сервером и устройством создания доверенной среды | 2017 |

|

RU2690782C2 |

| АВТОМОБИЛЬНЫЙ ПРОТИВОУГОННЫЙ КОМПЛЕКС С ОПРЕДЕЛЕНИЕМ ГЕОГРАФИЧЕСКИХ КООРДИНАТ | 2006 |

|

RU2333853C2 |

Изобретение относится к устройствам защиты информации в компьютере, а конкретно к устройствам уничтожения информации при возникновении опасности ее утечки, которое осуществляется как на основании получения сигналов о попытке несанкционированного доступа, так и от пользователя по его желанию. Техническим результатом является повышение эффективности защиты информации. Устройство содержит блок управления, источник резервного питания, модуль уничтожения, накопитель информации, датчик отключения электросети, расположенные в корпусе компьютера, датчик вскрытия корпуса, кнопку активации, датчик идентификации пользователя, индикатор режима работы, расположенные на корпусе компьютера. 3 з.п. ф-лы, 3 ил.

| DE 3632144 A1, 07.05.1987 | |||

| СПОСОБ СТИРАНИЯ ЗАПИСЕЙ НА МАГНИТНОМ НОСИТЕЛЕ И УСТРОЙСТВО ДЛЯ ЕГО ОСУЩЕСТВЛЕНИЯ | 1999 |

|

RU2144223C1 |

| СПОСОБ ЗАЩИТЫ ОТ ОБРАЩЕНИЙ К ПАМЯТИ ЭВМ ПОСТОРОННИХ ПОЛЬЗОВАТЕЛЕЙ И УСТРОЙСТВО ДЛЯ ЕГО ОСУЩЕСТВЛЕНИЯ | 1993 |

|

RU2106686C1 |

| УСТРОЙСТВО ЗАЩИТЫ ОТ ОБРАЩЕНИЙ К ПАМЯТИ ЭВМ ПОСТОРОННИХ ПОЛЬЗОВАТЕЛЕЙ | 1993 |

|

RU2106687C1 |

| СХЕМА ЗАЩИТЫ УСТРОЙСТВА МИКРОЭЛЕКТРОННОГО | 1999 |

|

RU2156999C1 |

| Устройство для защиты памяти | 1988 |

|

SU1509910A1 |

| DE 3730554 A1, 07.04.1988 | |||

| СПОСОБ ОЧИСТКИ ГАЗА | 0 |

|

SU175487A1 |

Авторы

Даты

2003-08-20—Публикация

2001-10-12—Подача