Изобретение относится к области защиты информации при криптографических преобразованиях информационных данных. Техническим результатом является повышение криптостойкости и эффективности защиты информации. Устройство содержит блок интерфейса с ЭВМ, энергонезависимую память ключей, блок функциональных преобразователей входных данных в шифрованные и дешифрованные данные, блок транспортировки ключей и генератор ключей. Способ описывает работу устройства. 4 с. и 13 з.п.ф-лы, 7 ил.

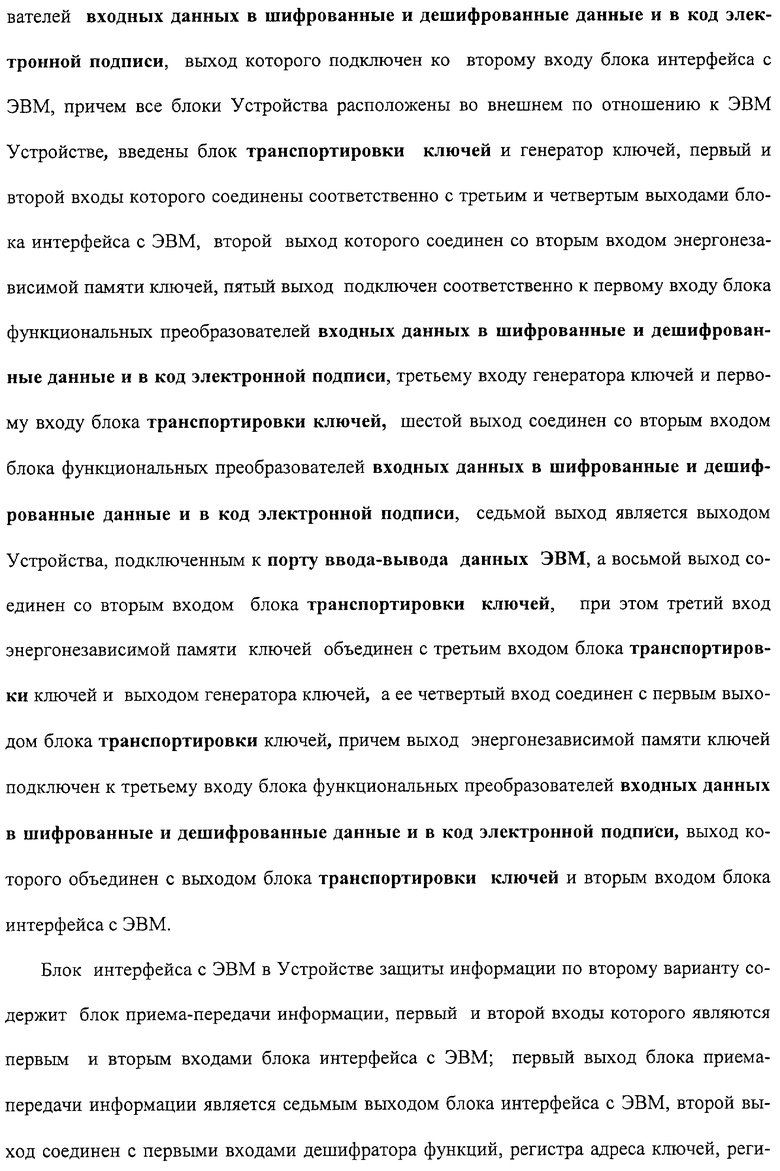

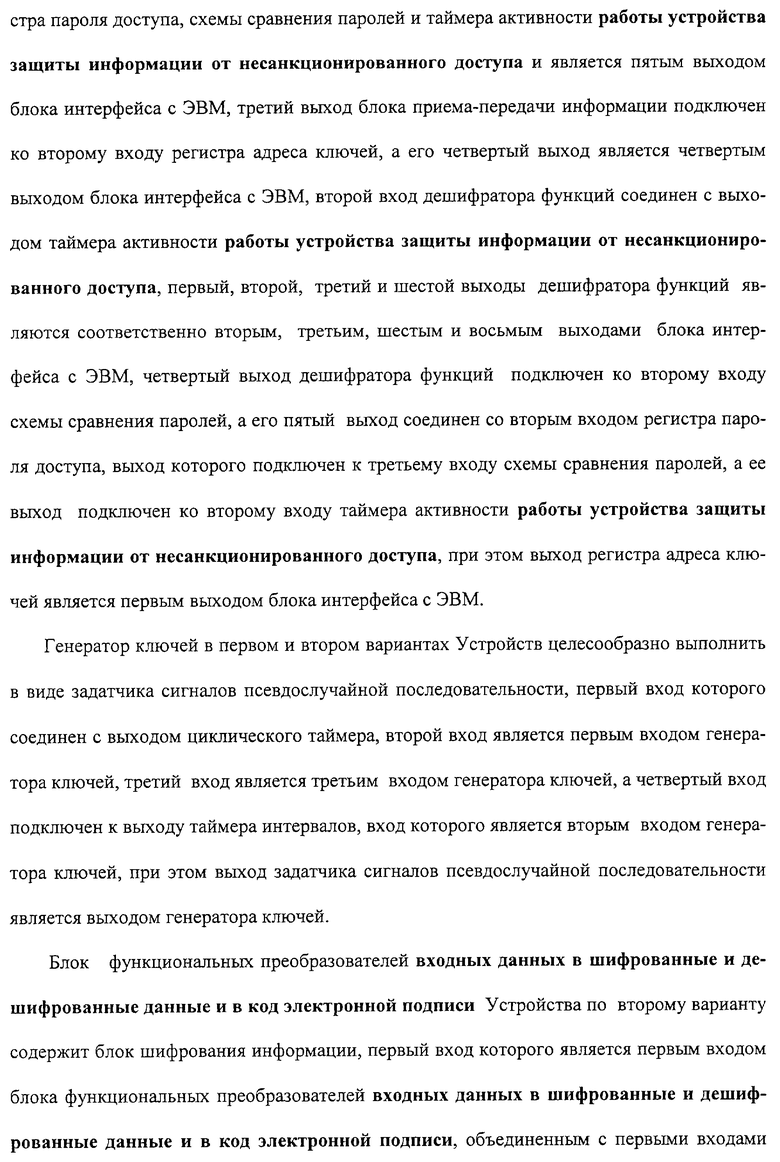

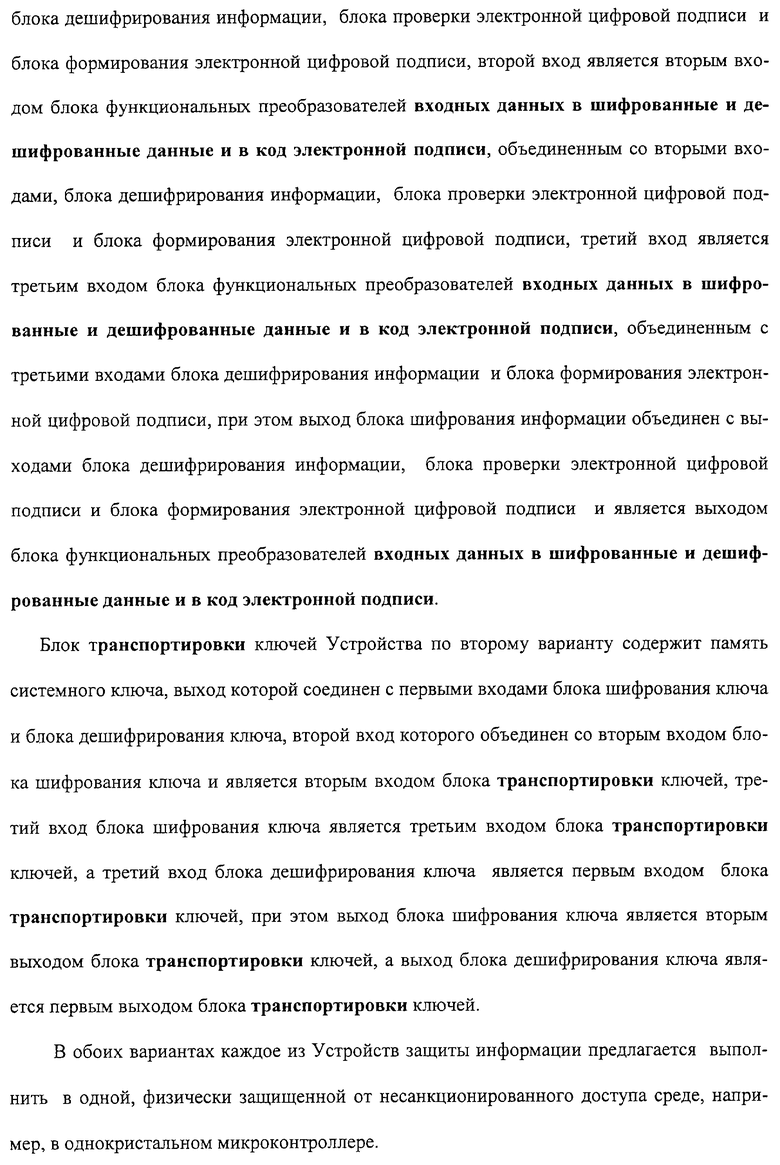

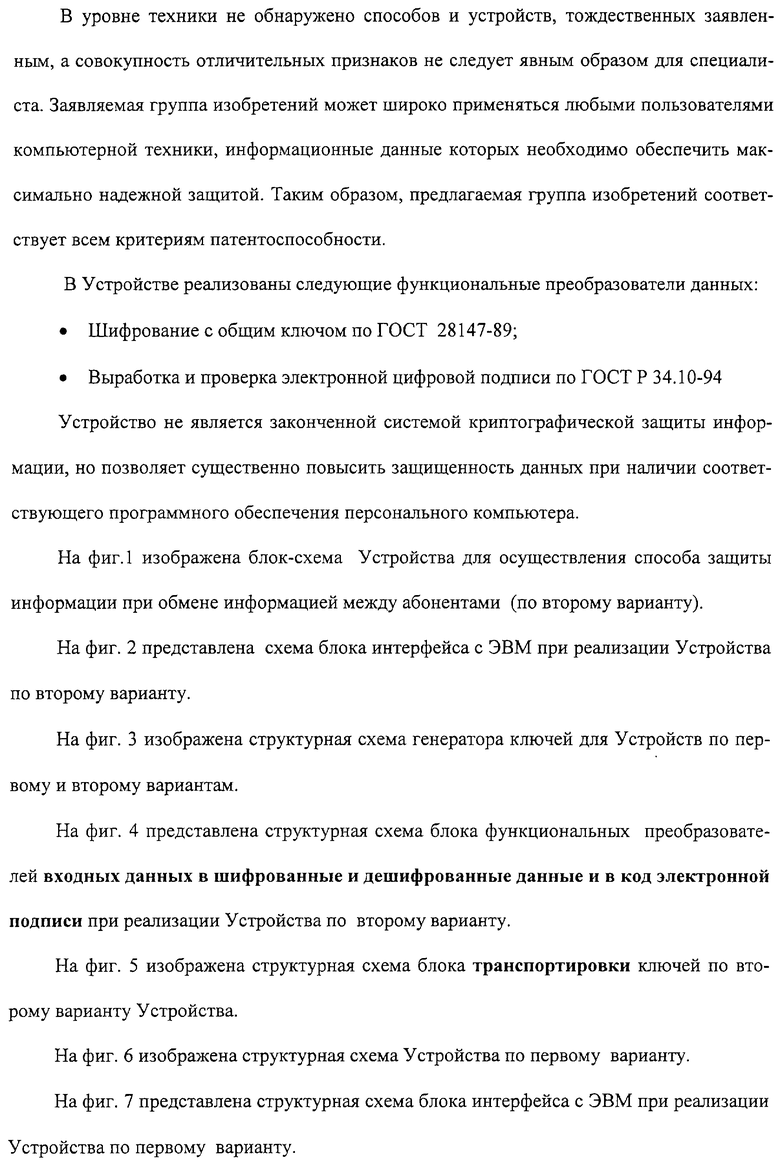

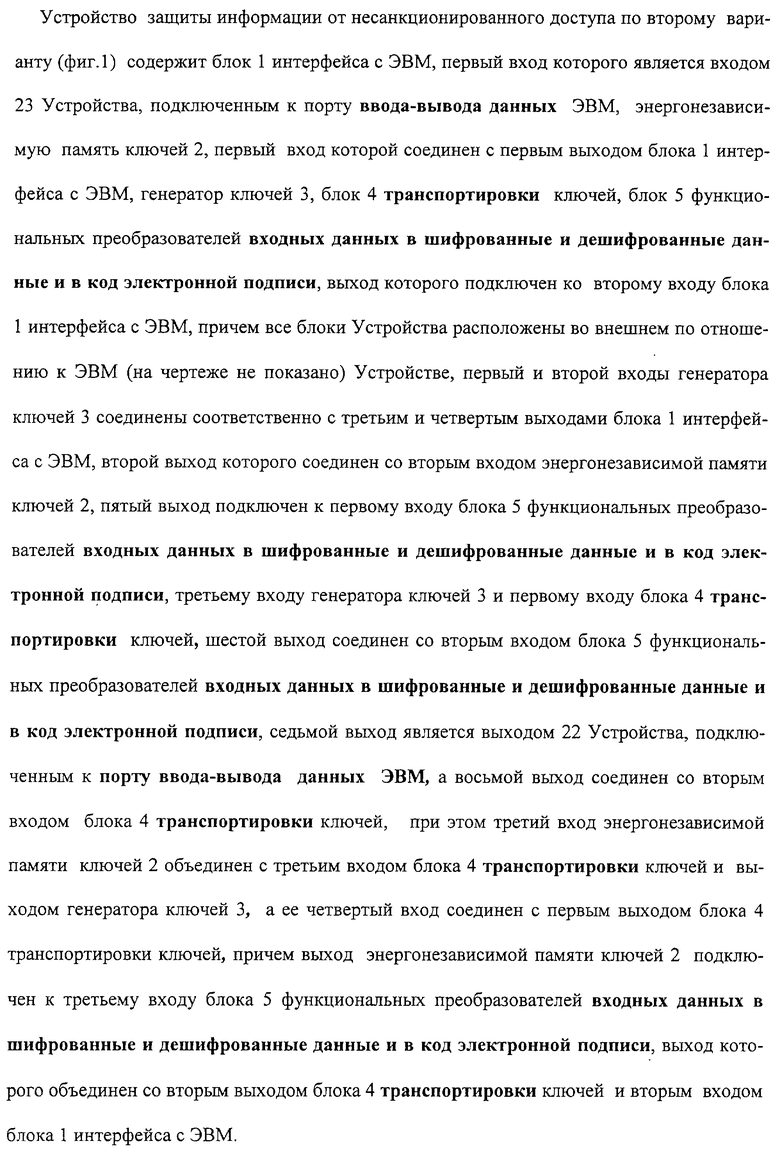

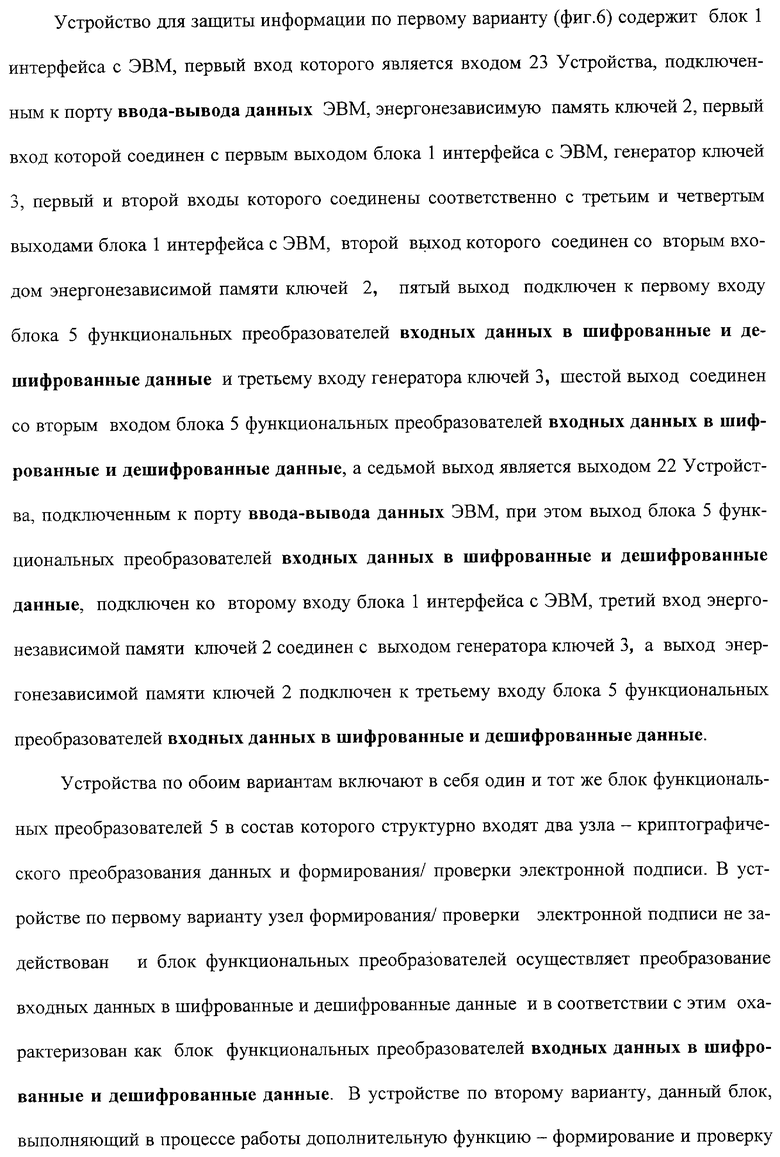

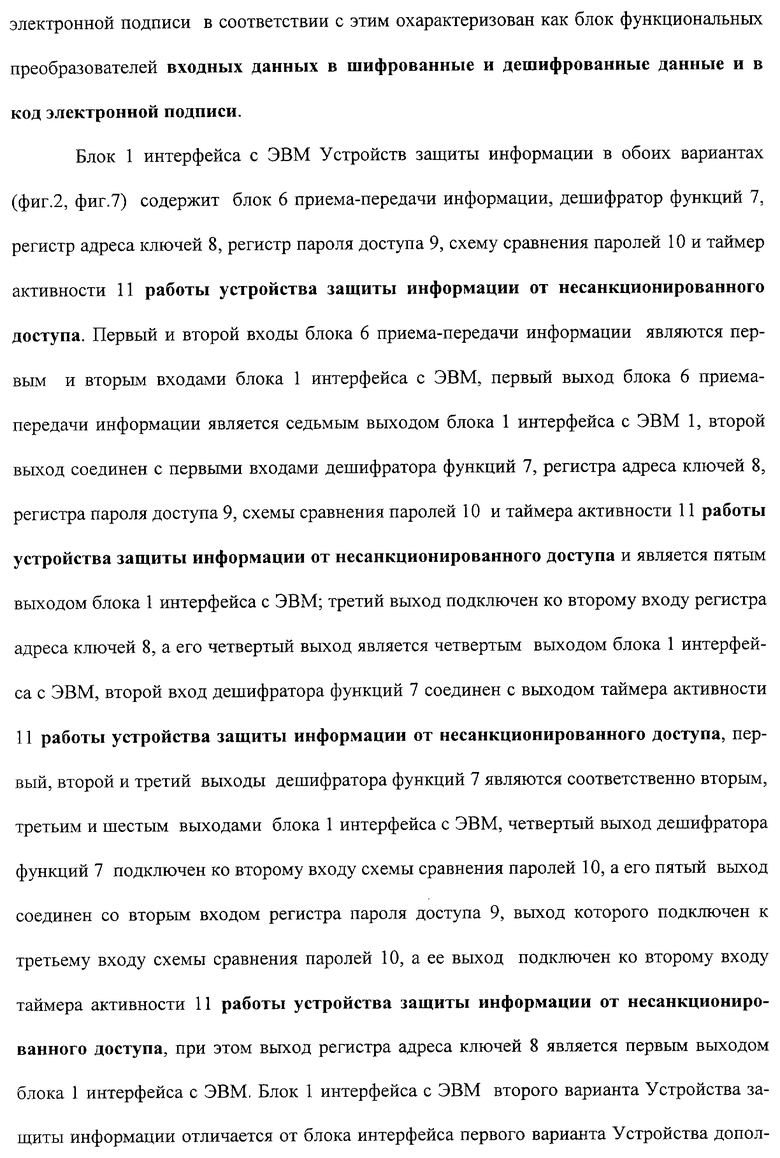

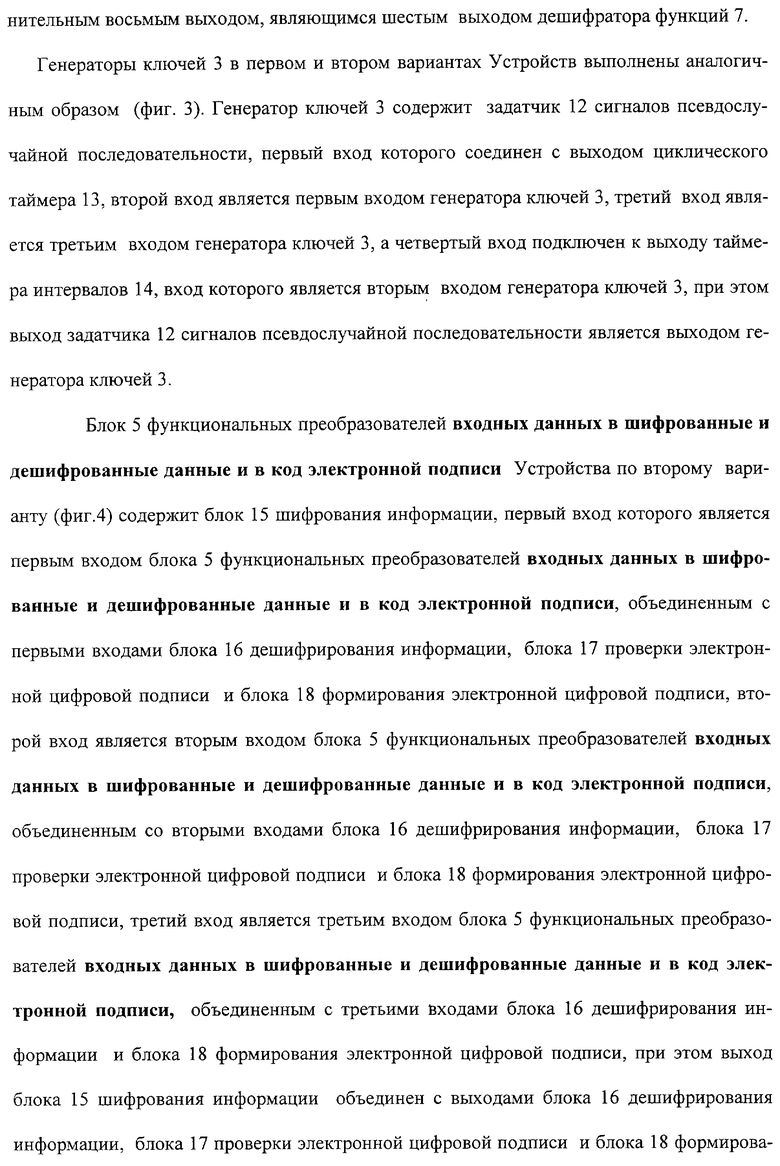

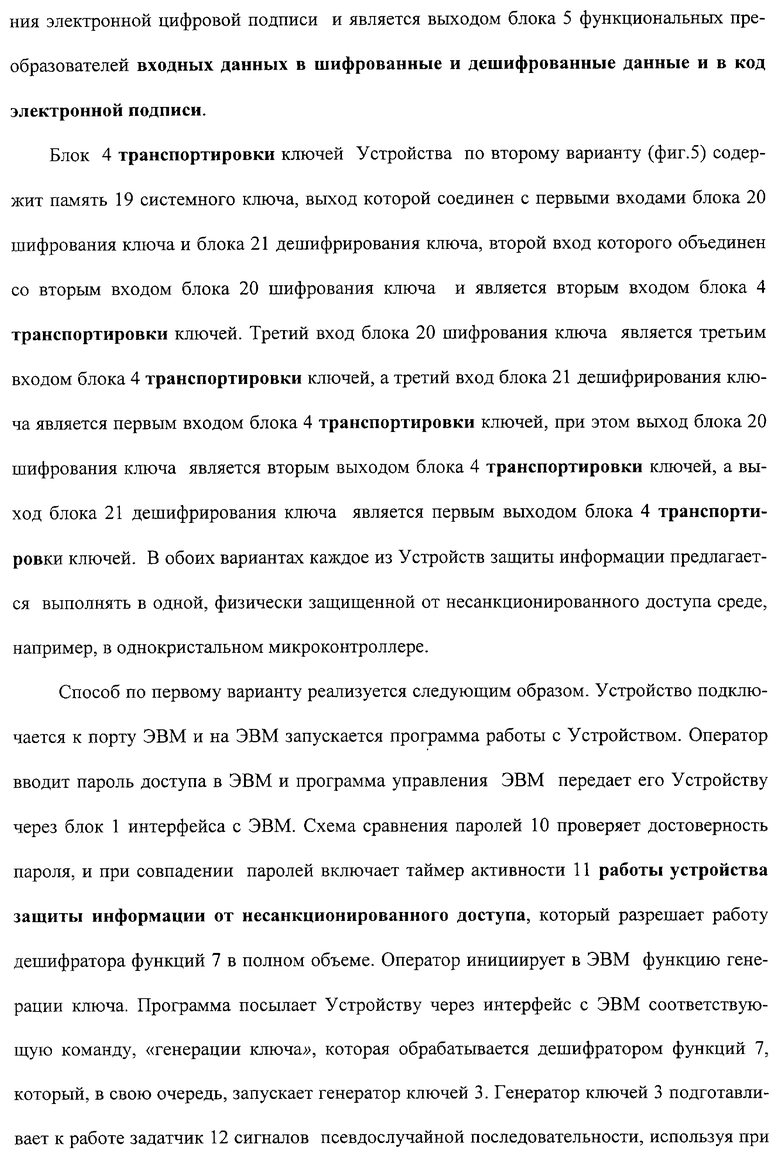

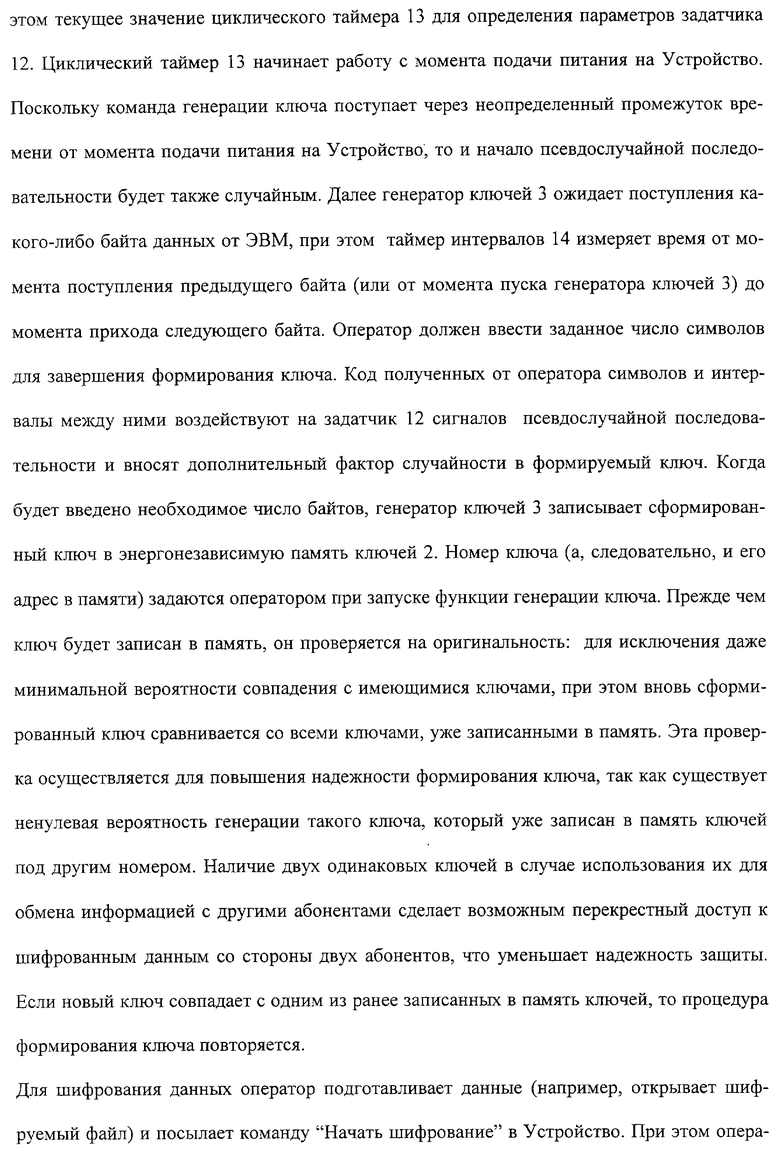

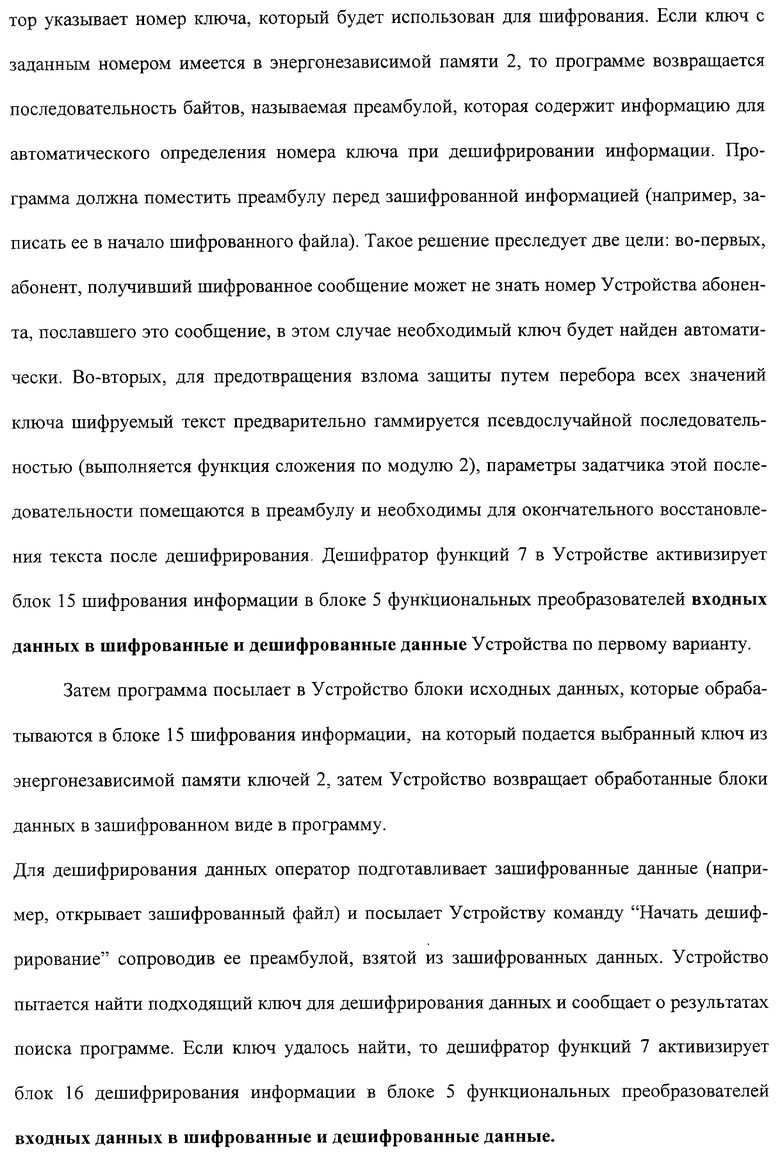

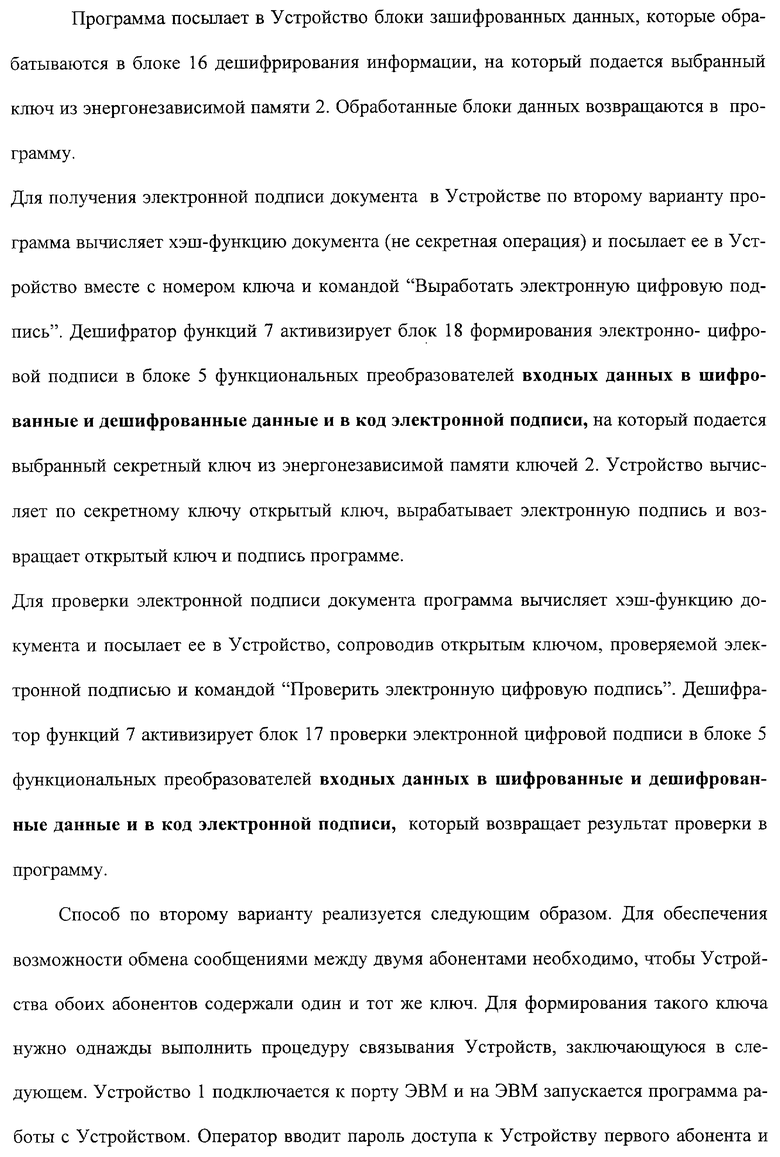

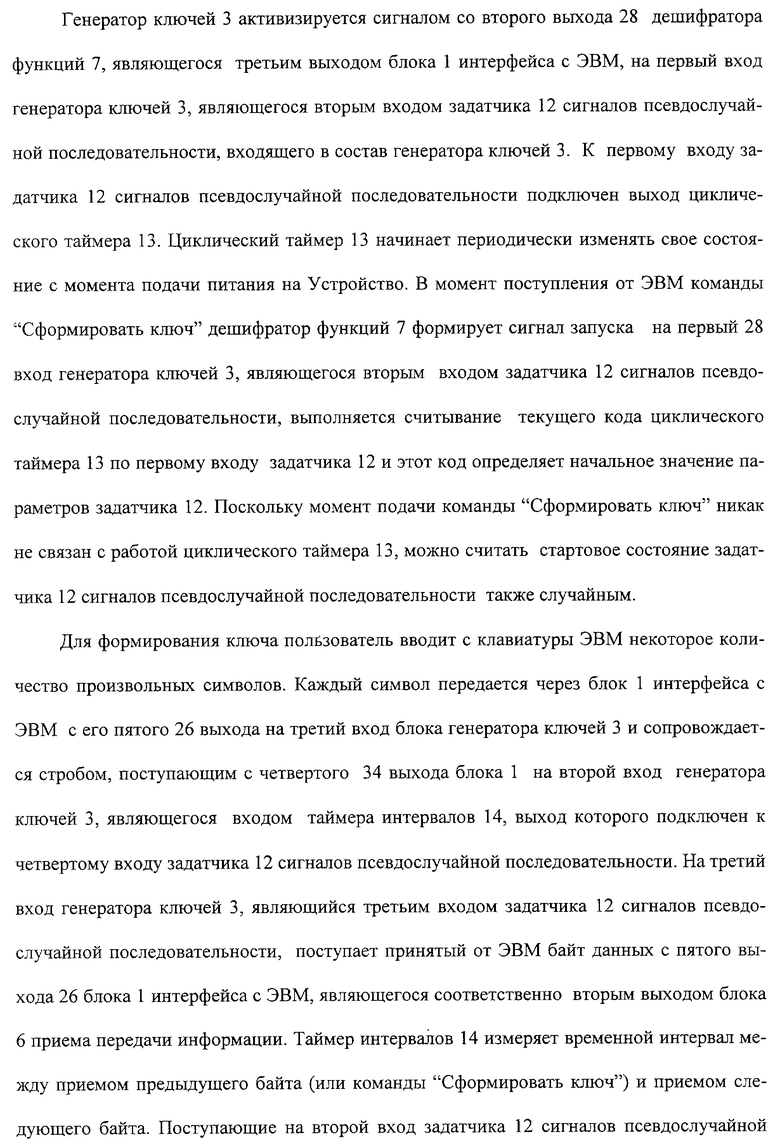

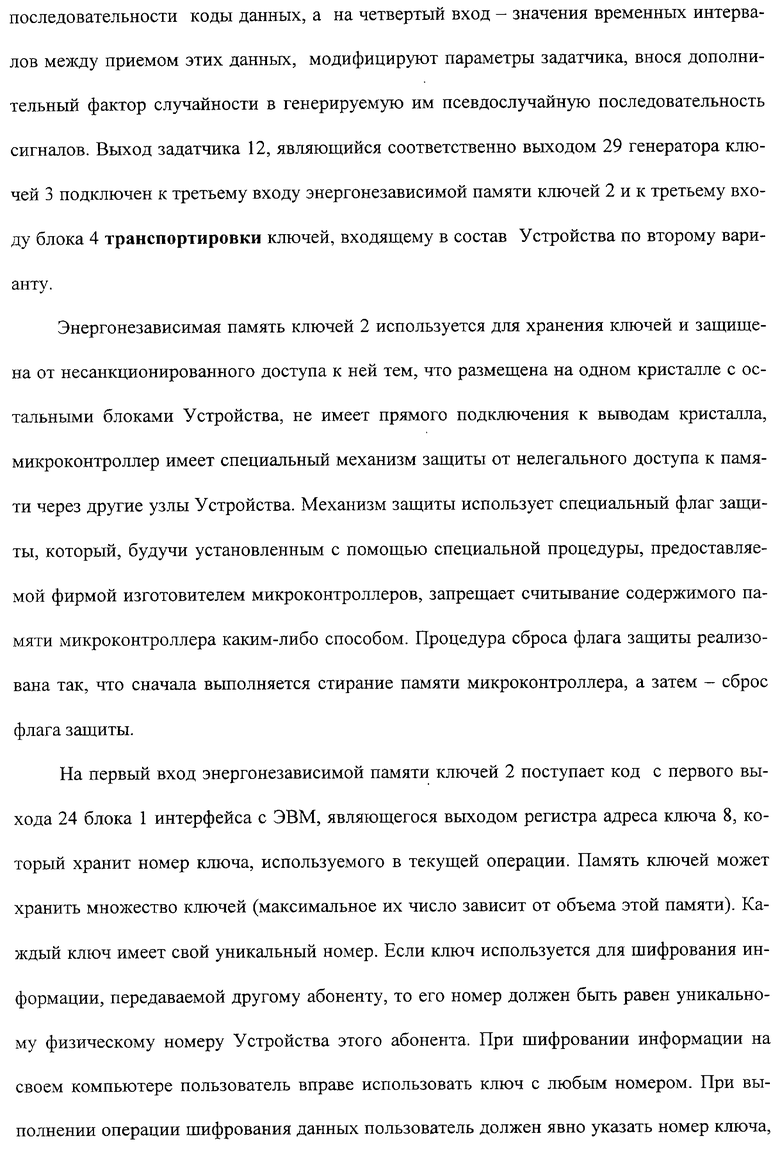

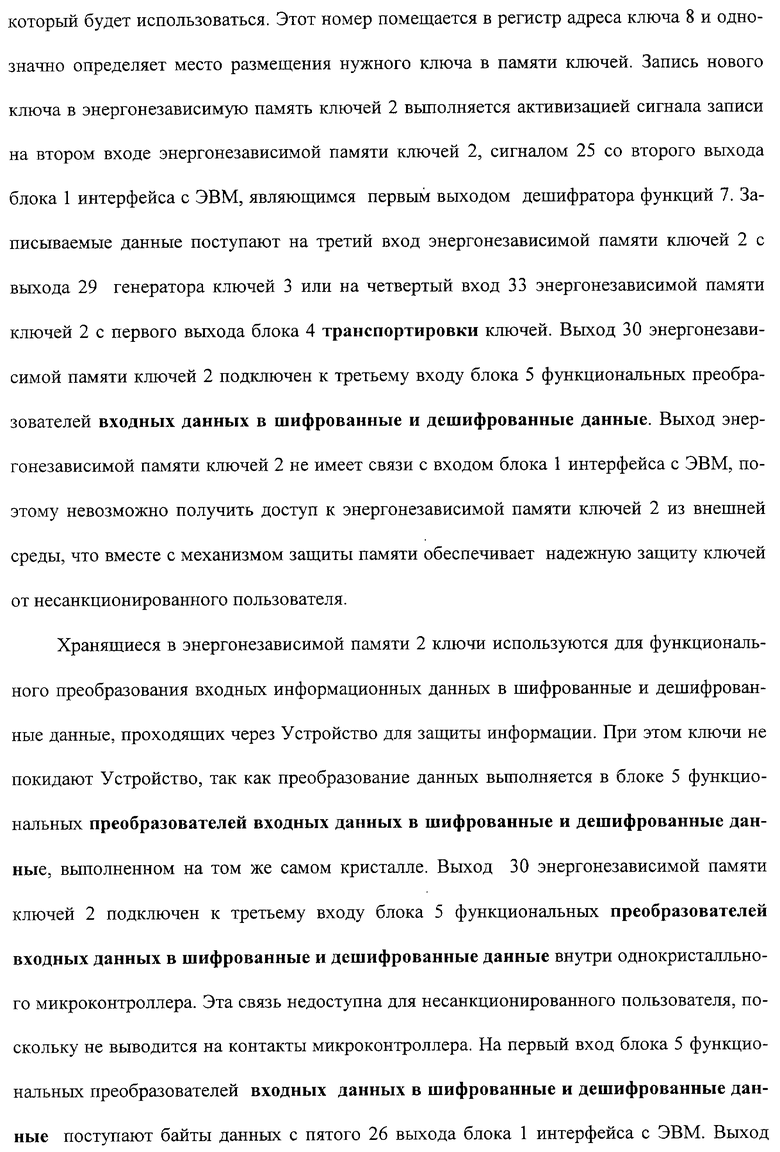

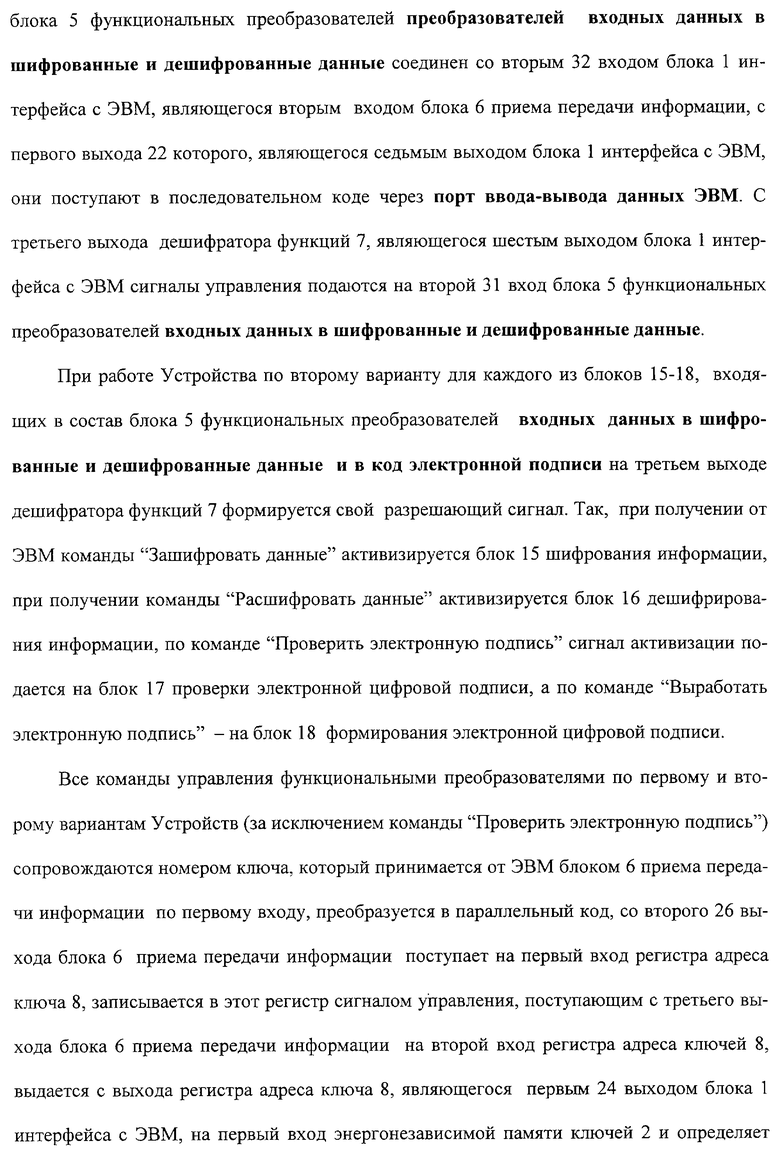

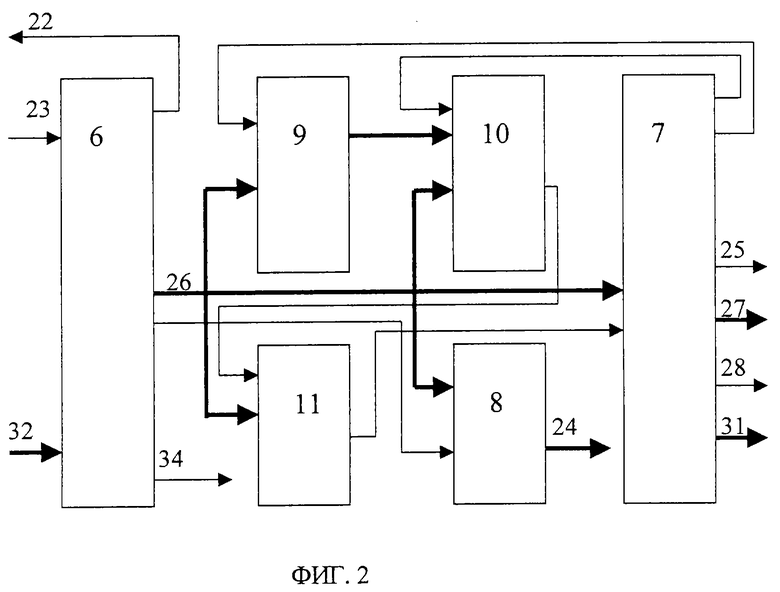

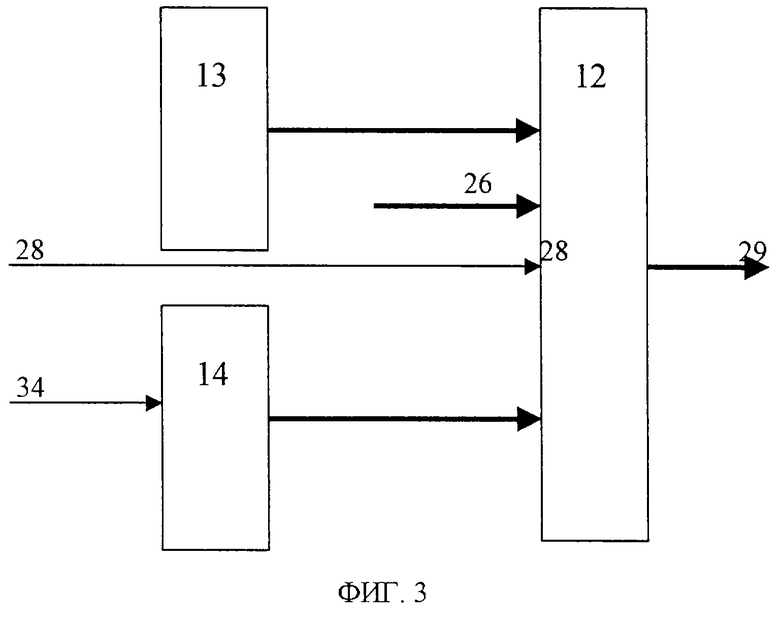

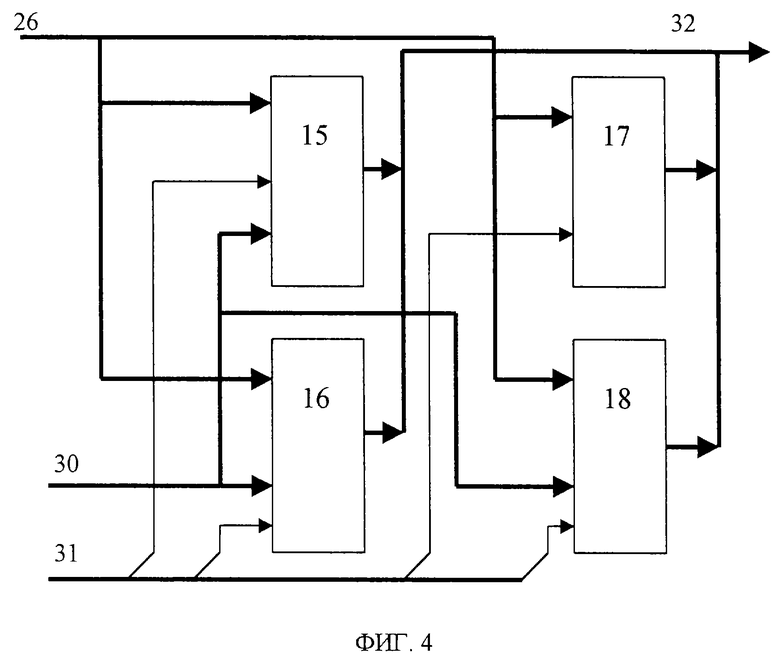

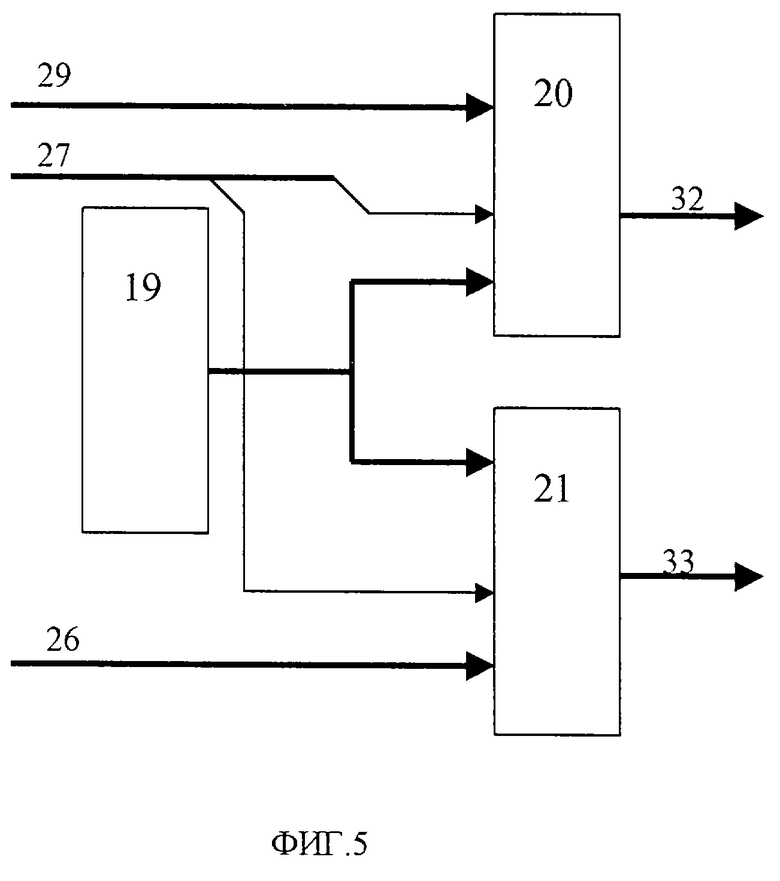

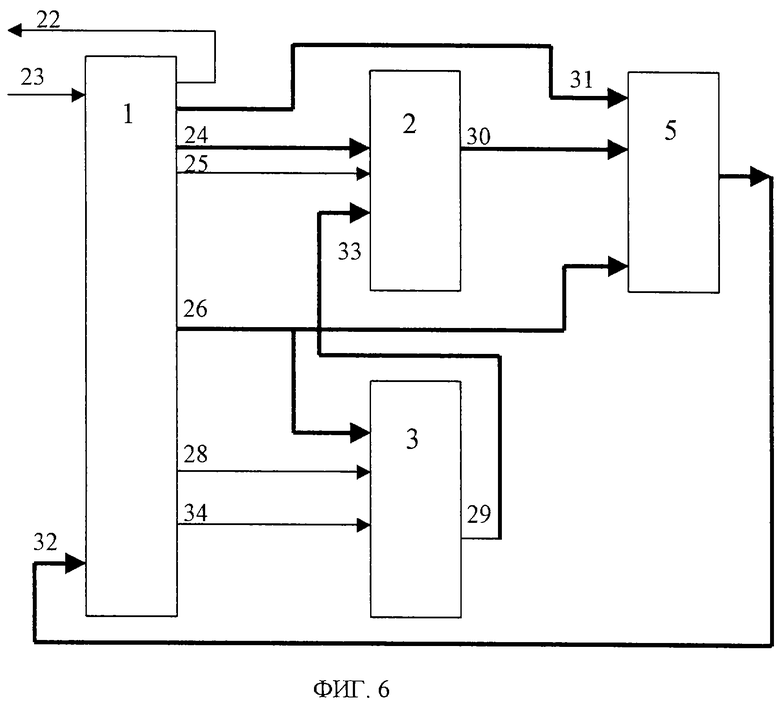

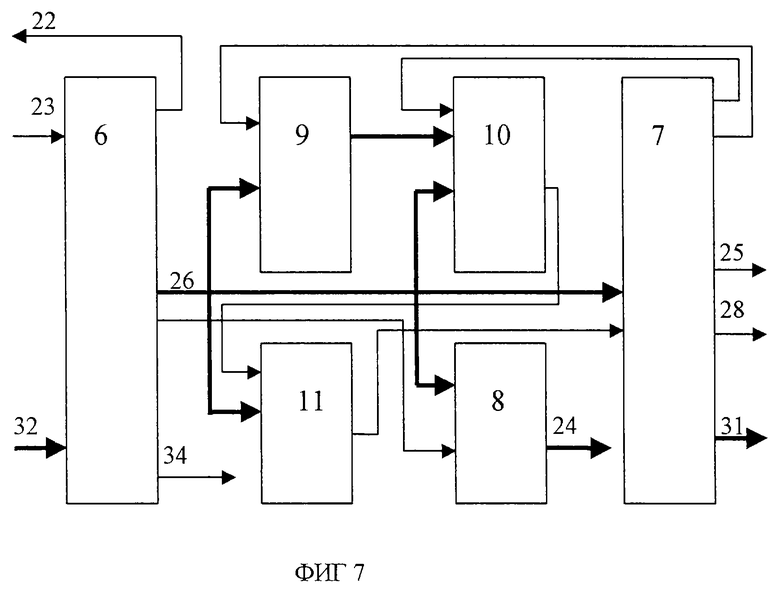

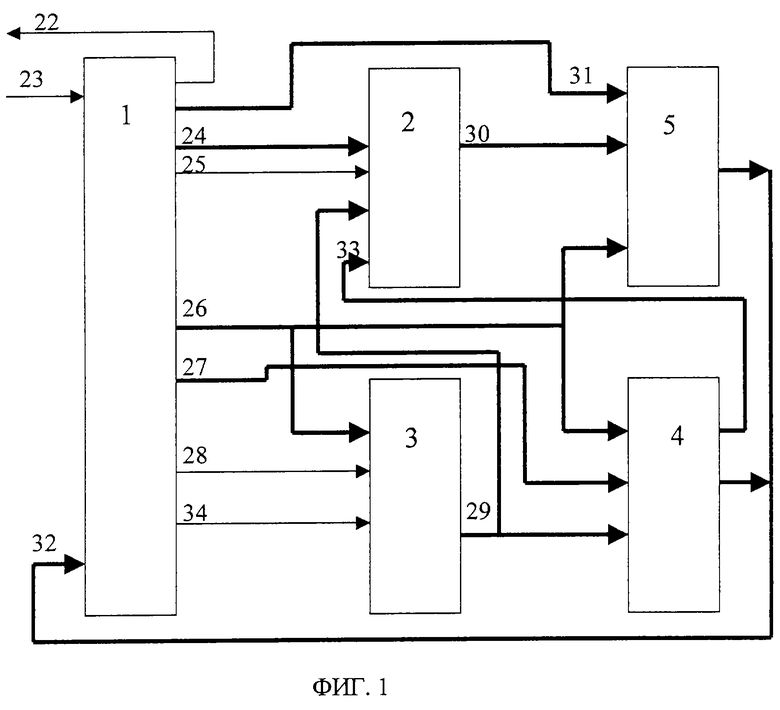

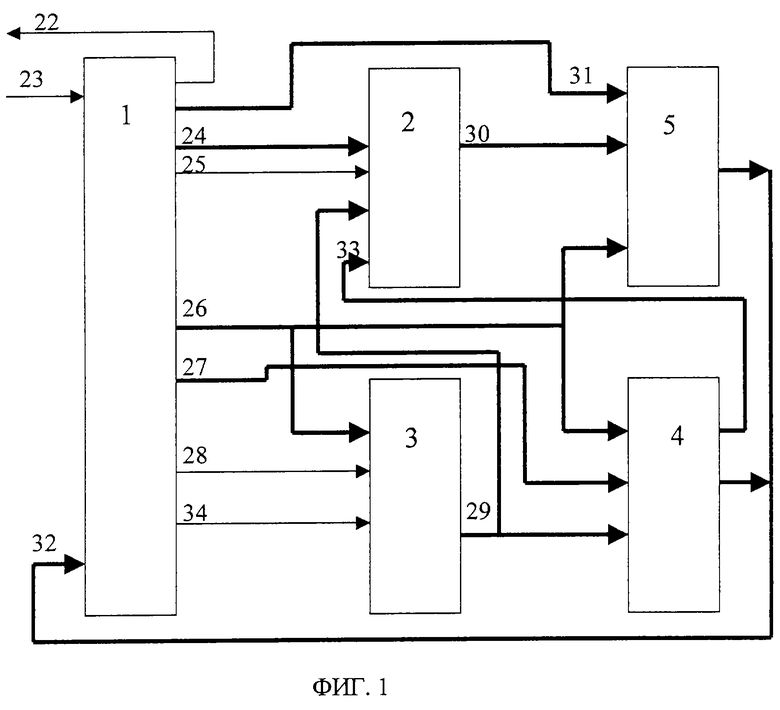

1. Способ защиты информации от несанкционированного доступа, основанный на формировании ключа в физически защищенном от несанкционированного доступа внешнем устройстве, приспособленном для подсоединения к ЭВМ, и последующем шифровании и дешифрировании информации с использованием ключа, хранящегося в памяти внешнего устройства.2. Способ по п.1, отличающийся тем, что формирование ключа осуществляют с использованием сигналов псевдослучайной последовательности и сигналов внешнего случайного воздействия с последующей автоматической проверкой ключа на отсутствие совпадений с ключами, хранящимися в памяти внешнего устройства.3. Способ по п.2, отличающийся тем, что сигналы псевдослучайной последовательности формируют с использованием постоянно работающего циклического таймера, а сигналы внешнего случайного воздействия формируют путем создания случайных кодов через непериодические временные интервалы.4. Способ защиты информации от несанкционированного доступа, основанный на формировании ключа, который хранят в памяти внешнего устройства, приспособленного для подсоединения к ЭВМ, дешифрировании информации с использованием ключа во внешнем устройстве, отличающийся тем, что формирование ключа при обмене информацией между абонентами осуществляют во внешнем устройстве одного из абонентов, шифруют его системным ключом, предварительно записанным в память системного ключа всех устройств абонентов, и передают зашифрованный ключ другому абоненту, расшифровывают его у другого абонента, при этом шифрование информации осуществляют с использованием ключа во внешних устройствах каждого из абонентов.5. Способ по п.4, отличающийся тем, что формирование ключей осуществляют с использованием сигналов псевдослучайной последовательности и сигналов внешнего случайного воздействия с последующей автоматической проверкой ключа на отсутствие совпадений с ключами, хранящимися в памяти внешнего устройства.6. Способ по п.5, отличающийся тем, что сигналы псевдослучайной последовательности формируют с помощью постоянно работающего циклического счетчика, а сигналы внешнего случайного воздействия формируют путем создания случайных кодов через непериодические временные интервалы.7. Устройство защиты информации от несанкционированного доступа, содержащее блок интерфейса с ЭВМ, первый вход которого является входом устройства, подключенным к порту ввода-вывода данных ЭВМ, энергонезависимую память ключей, первый вход которой соединен с первым выходом блока интерфейса с ЭВМ, блок функциональных преобразователей входных данных в шифрованные и дешифрованные данные, выход которого подключен ко второму входу блока интерфейса с ЭВМ, отличающееся тем, что в него введен генератор ключей, первый и второй входы которого соединены соответственно с третьим и четвертым выходами блока интерфейса с ЭВМ, второй выход которого соединен со вторым входом энергонезависимой памяти ключей, пятый выход подключен к первому входу блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные и третьему входу генератора ключей, шестой выход соединен со вторым входом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные, а седьмой выход является выходом устройства, подключенным к порту ввода-вывода данных ЭВМ, при этом третий вход энергонезависимой памяти ключей соединен с выходом генератора ключей, а выход энергонезависимой памяти ключей подключен к третьему входу блока функциональных преобразователей информации входных данных в шифрованные и дешифрованные данные.8. Устройство по п.7, отличающееся тем, что блок интерфейса с ЭВМ содержит блок приема-передачи информации, первый и второй входы которого являются первым и вторым входами блока интерфейса с ЭВМ, первый выход блока приема-передачи информации является седьмым выходом блока интерфейса с ЭВМ, второй выход соединен с первыми входами дешифратора функций, регистра адреса ключей, регистра пароля доступа, схемы сравнения паролей и таймера активности работы устройства защиты информации от несанкционированного доступа и является пятым выходом блока интерфейса с ЭВМ, третий выход подключен ко второму входу регистра адреса ключей, а его четвертый выход является четвертым выходом блока интерфейса с ЭВМ, второй вход дешифратора функций соединен с выходом таймера активности работы устройства защиты информации от несанкционированного доступа, первый, второй и третий выходы дешифратора функций являются соответственно вторым, третьим и шестым выходами блока интерфейса с ЭВМ, четвертый выход дешифратора функций подключен ко второму входу схемы сравнения паролей, а его пятый выход соединен со вторым входом регистра пароля доступа, выход которого подключен к третьему входу схемы сравнения паролей, а ее выход подключен ко второму входу таймера активности работы устройства защиты информации от несанкционированного доступа, при этом выход регистра адреса ключей является первым выходом блока интерфейса с ЭВМ.9. Устройство по п.7, отличающееся тем, что генератор ключей содержит задатчик сигналов псевдослучайной последовательности, первый вход которого соединен с выходом циклического таймера, второй вход является первым входом генератора ключей, третий вход является третьим входом генератора ключей, а четвертый вход подключен к выходу таймера интервалов, вход которого является вторым входом генератора ключей, при этом выход задатчика сигналов псевдослучайной последовательности является выходом генератора ключей.10. Устройство по п.7, отличающееся тем, что блок функциональных преобразователей входных данных в шифрованные и дешифрованные данные содержит блок шифрования информации, первый вход которого является первым входом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные, объединенным с первыми входами блока шифрования информации и блока дешифрирования информации, второй вход является вторым входом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные, объединенным со вторыми входами блока шифрования информации и блока дешифрирования информации, третий вход является третьим входом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные, объединенным с третьими входами блока шифрования информации и блока дешифрирования информации, при этом выход блока шифрования информации объединен с выходом блока дешифрирования информации и является выходом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные.11. Устройство по п.7, отличающееся тем, что оно выполнено в одной физически защищенной от несанкционированного доступа среде, например, в однокристальном микроконтроллере.12. Устройство защиты информации от несанкционированного доступа, содержащее блок интерфейса с ЭВМ, первый вход которого является входом устройства, подключенным к порту ввода-вывода данных ЭВМ, энергонезависимую память ключей, первый вход которой соединен с первым выходом блока интерфейса с ЭВМ, блок функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи, выход которого подключен ко второму входу блока интерфейса с ЭВМ, отличающееся тем, что в него введены блок транспортировки ключей и генератор ключей, первый и второй входы которого соединены соответственно с третьим и четвертым выходами блока интерфейса с ЭВМ, второй выход которого соединен со вторым входом энергонезависимой памяти ключей, пятый выход подключен к первому входу блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи, третьему входу генератора ключей и первому входу блока транспортировки ключей, шестой выход соединен со вторым входом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи, седьмой выход является выходом устройства, подключенным к порту ввода-вывода данных ЭВМ, а восьмой выход соединен со вторым входом блока транспортировки ключей, при этом третий вход энергонезависимой памяти ключей объединен с третьим входом блока транспортировки ключей и выходом генератора ключей, а ее четвертый вход соединен с первым выходом блока транспортировки ключей, причем выход энергонезависимой памяти ключей подключен к третьему входу блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи, выход которого объединен с выходом блока транспортировки ключей и вторым входом блока интерфейса с ЭВМ.13. Устройство по п.12, отличающееся тем, что блок интерфейса с ЭВМ содержит блок приема-передачи информации, первый и второй входы которого являются первым и вторым входами блока интерфейса с ЭВМ, первый выход блока приема-передачи информации является седьмым выходом блока интерфейса с ЭВМ, второй выход соединен с первыми входами дешифратора функций, регистра адреса ключей, регистра пароля доступа, схемы сравнения паролей и таймера активности работы устройства защиты информации от несанкционированного доступа и является пятым выходом блока интерфейса с ЭВМ, третий выход блока приема-передачи информации подключен ко второму входу регистра адреса ключей, а его четвертый выход является четвертым выходом блока интерфейса с ЭВМ, второй вход дешифратора функций соединен с выходом таймера активности работы устройства защиты информации от несанкционированного доступа, первый, второй, третий и шестой выходы дешифратора функций являются соответственно вторым, третьим, шестым и восьмым выходами блока интерфейса с ЭВМ, четвертый выход дешифратора функций подключен ко второму входу схемы сравнения паролей, а его пятый выход соединен со вторым входом регистра пароля доступа, выход которого подключен к третьему входу схемы сравнения паролей, выход которого подключен ко второму входу таймера активности работы устройства защиты информации от несанкционированного доступа, при этом выход регистра адреса ключей является первым выходом блока интерфейса с ЭВМ.14. Устройство по п.12, отличающееся тем, что генератор ключей содержит задатчик сигналов псевдослучайной последовательности, первый вход которого соединен с выходом циклического таймера, второй вход является первым входом генератора ключей, третий вход является третьим входом генератора ключей, а четвертый вход подключен к выходу таймера интервалов, вход которого является вторым входом генератора ключей, при этом выход задатчика сигналов псевдослучайной последовательности является выходом генератора ключей.15. Устройство по п.12, отличающееся тем, что блок функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи содержит блок шифрования информации, первый вход которого является первым входом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи, объединенным с первыми входами блока дешифрирования информации, блока проверки электронной цифровой подписи и блока формирования электронной цифровой подписи, второй вход является вторым входом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи, объединенным со вторыми входами блока дешифрирования информации, блока проверки электронной цифровой подписи и блока формирования электронной цифровой подписи, третий вход является третьим входом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи, объединенным с третьими входами блока дешифрирования информации и блока формирования электронной цифровой подписи, при этом выход блока шифрования информации объединен с выходами блока дешифрирования информации, блока проверки электронной цифровой подписи и блока формирования электронной цифровой подписи и является выходом блока функциональных преобразователей входных данных в шифрованные и дешифрованные данные и в код электронной подписи.16. Устройство по п.12, отличающееся тем, что блок транспортировки ключей содержит память системного ключа, выход которой соединен с первыми входами блока шифрования ключа и блока дешифрирования ключа, второй вход которого объединен со вторым входом блока шифрования ключа и является вторым входом блока транспортировки ключей, третий вход блока шифрования ключа является третьим входом блока транспортировки ключей, а третий вход блока дешифрирования ключа является первым входом блока транспортировки ключей, при этом выход блока шифрования ключа является вторым выходом блока транспортировки ключей, а выход блока дешифрирования ключа является первым выходом блока транспортировки ключей.17. Устройство по п.12, отличающееся тем, что оно выполнено в одной, физически защищенной от несанкционированного доступа среде, например, в однокристальном микроконтроллере.