Перекрестные ссылки на родственные заявки

[0001] Настоящая непредварительная заявка притязает на приоритет, согласно 35 U.S.C. § 119(e), предварительной патентной заявки США № 61/296388 под названием “REMOTE PAYMENT INCLUDING VARIABLE AUTHENTICATION PROCESSING”, поданной 19 января 2010 г., раскрытие которой в полном объеме включено в данное описание изобретения посредством ссылки для любых целей.

Предпосылки изобретения

[0002] Удаленные транзакции часто подвергают высокому уровню риска отправляющего субъекта и торговца. Для субъекта-отправителя, также в целом именуемым потребителем, риск вносится, когда существенная информация, относящаяся к средству платежа, предоставляется торговцу, которого субъект-отправитель физически не может увидеть или посетить. В настоящее время, субъект-отправитель предоставляет торговцу существенную информацию, например, номер кредитной карты. Риск для субъекта-отправителя состоит в том, что существенная информация может быть перехвачена и обманным путем использована злонамеренным пользователем. Для торговца, риск вносится, поскольку кредитная карта не может быть физически представлена субъектом-отправителем торговцу. Риск для торговца состоит в том, что субъект-отправитель может не являться истинным держателем предоставленной кредитной карты.

[0003] Системы, аутентифицирующие субъекта-отправителя, могут снижать риск. Однако, существующие системы аутентификации аутентифицируют субъекта-отправителя по единственному каналу аутентификации и не разрешают субъекту-отправителю выбирать один из многих каналов аутентификации. Существующие системы аутентификации также не предусматривают способ проведения удаленной транзакции без раскрытия существенной информации.

[0004] Таким образом, в уровне техники существует необходимость в процессе аутентификации удаленной переменной для решения вышеупомянутых проблем. Варианты осуществления изобретения решают эти и другие проблемы, по отдельности и совместно.

Раскрытие изобретения

[0005] Раскрытые здесь варианты осуществления изобретения включают в себя системы, техническую архитектуру систем и способы для системы обработки аутентификации удаленной переменной. Систему обработки аутентификации удаленной переменной можно реализовать с использованием одного или более компьютерных устройств и баз данных.

[0006] Один вариант осуществления изобретения относится к способу приема от торговца сообщения, содержащего альтернативное имя, определения одного или более платежных псевдонимов потребителя, связанных с альтернативным именем, и отправки торговцу одного или более платежных псевдонимов потребителя и метаданных, связанных с каждым из одного или более платежных псевдонимов потребителя, причем метаданные описывают каналы аутентификации, по которым может проводиться аутентификация одного или более платежных псевдонимов потребителя, причем торговец представляет субъекту-отправителю один или более платежных псевдонимов потребителя и каналы аутентификации.

[0007] Другой вариант осуществления изобретения относится к способу приема от торговца идентификатора канала инициирования и анализа метаданных для определения данных совместимости, описывающих, какой канал аутентификации совместим с каналом, описанным идентификатором канала инициирования, и отправки торговцу данных совместимости.

[0008] Другой вариант осуществления изобретения относится к способу в котором, если только один платежный псевдоним потребителя и канал аутентификации совместим с идентификатором канала инициирования, то этот платежный псевдоним потребителя и канал аутентификации используются для аутентификации платежного псевдонима потребителя.

[0009] Эти и другие варианты осуществления изобретения описаны ниже в дополнительных подробностях.

Краткое описание чертежей

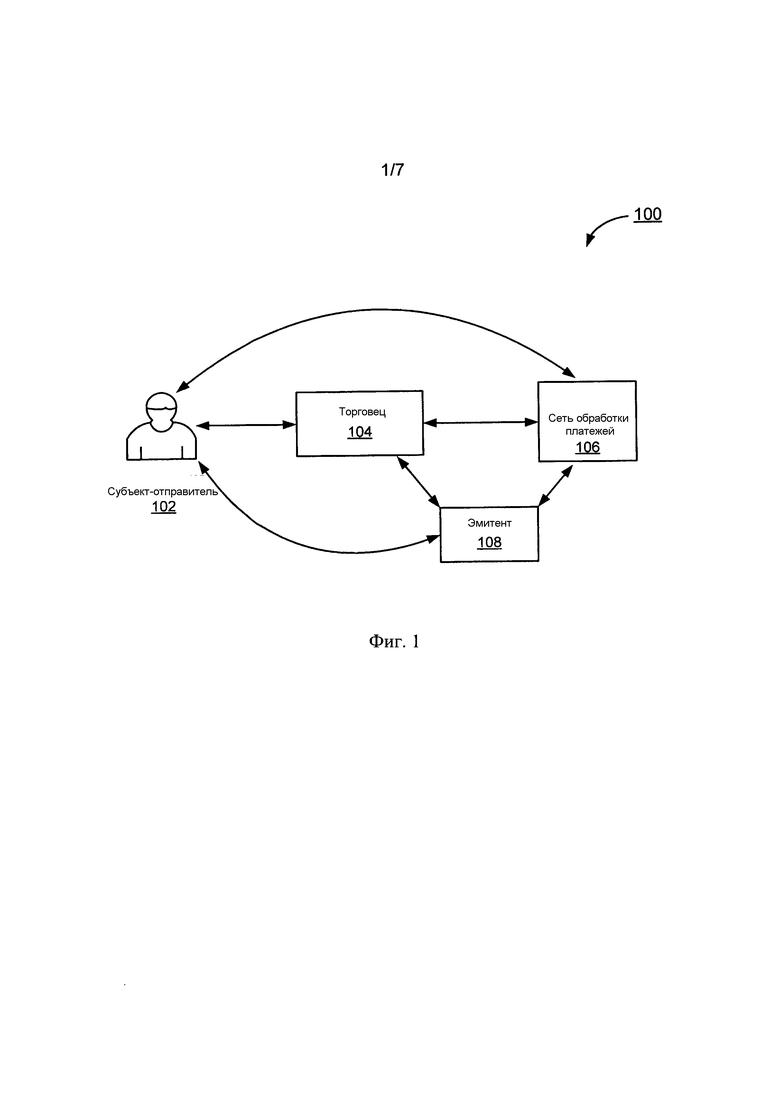

[0010] Фиг. 1 - система обработки аутентификации удаленной переменной, согласно иллюстративному варианту осуществления.

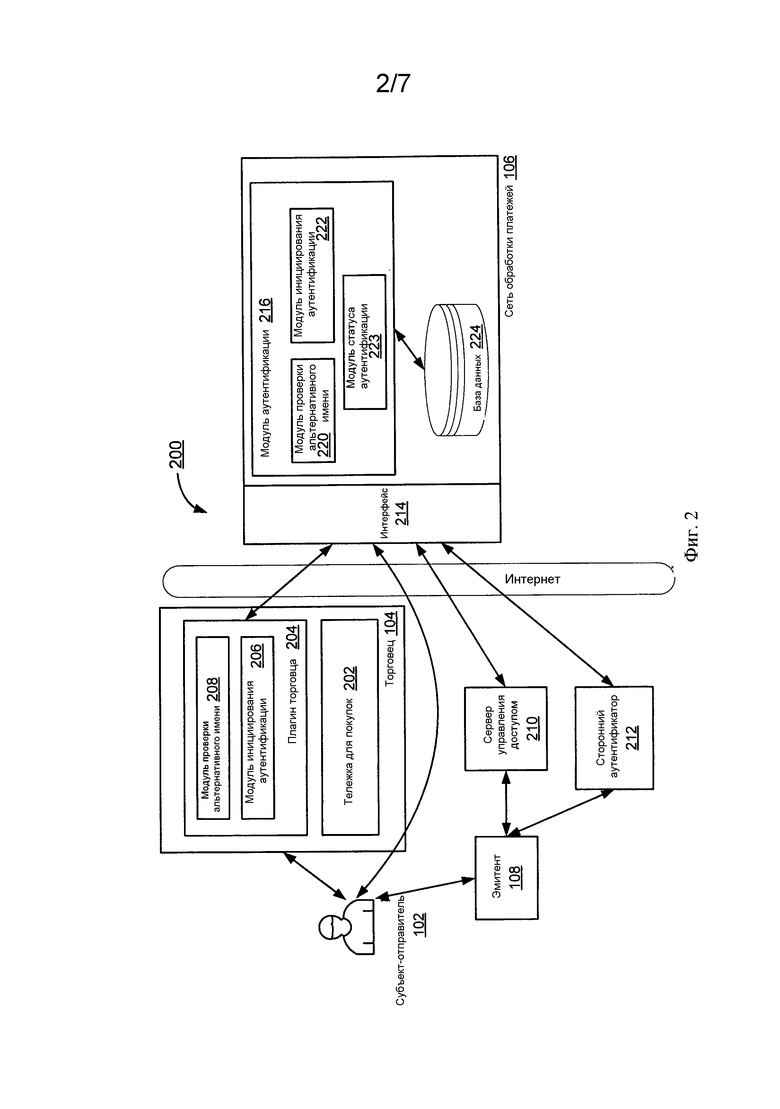

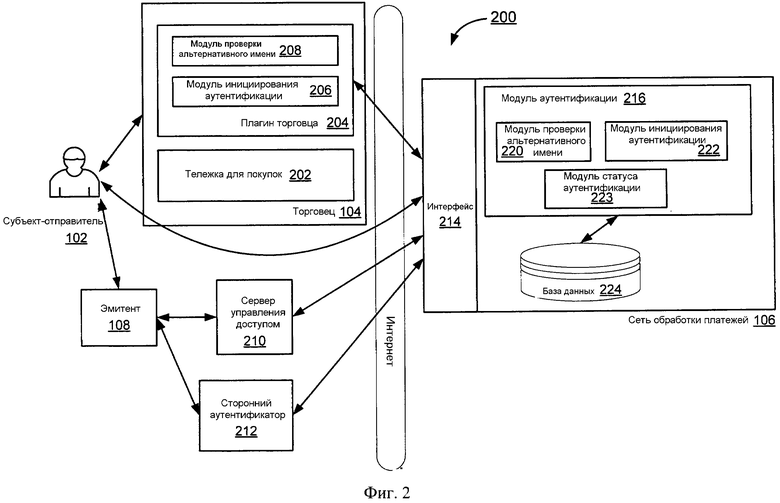

[0011] Фиг. 2 - более подробная блок-схема системы обработки аутентификации удаленной переменной, согласно иллюстративному варианту осуществления.

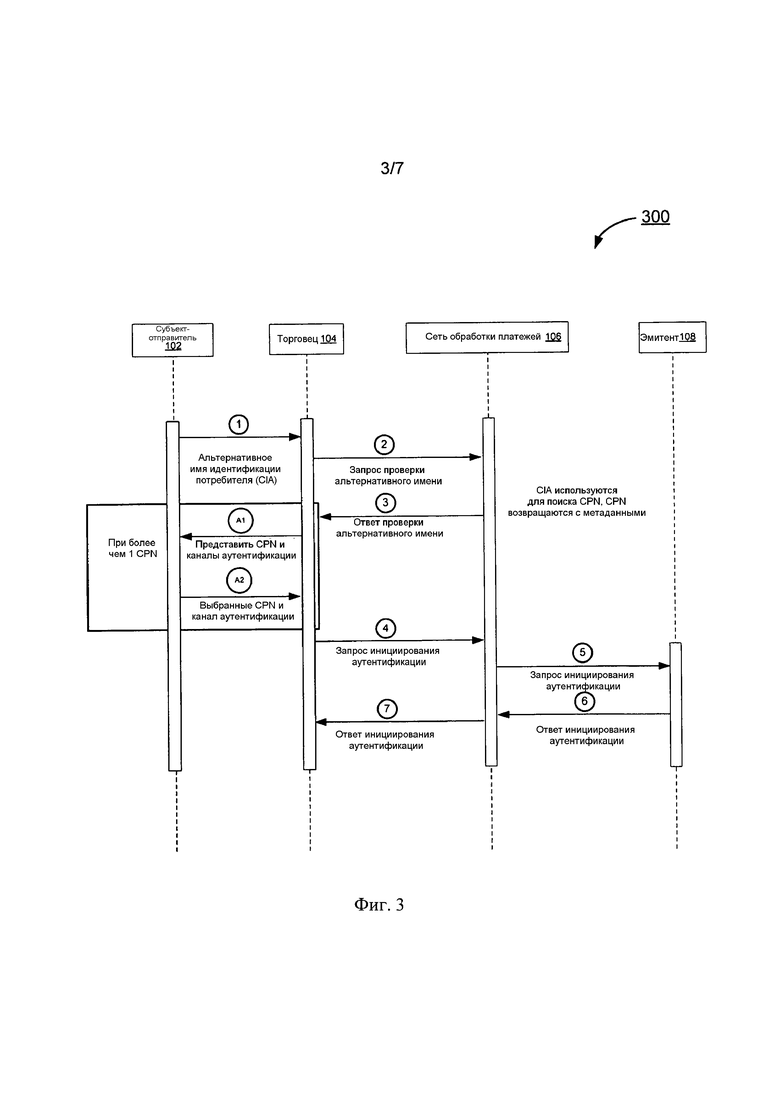

[0012] Фиг. 3 - схема обмена данными процесса инициирования аутентификации удаленной переменной, согласно иллюстративному варианту осуществления.

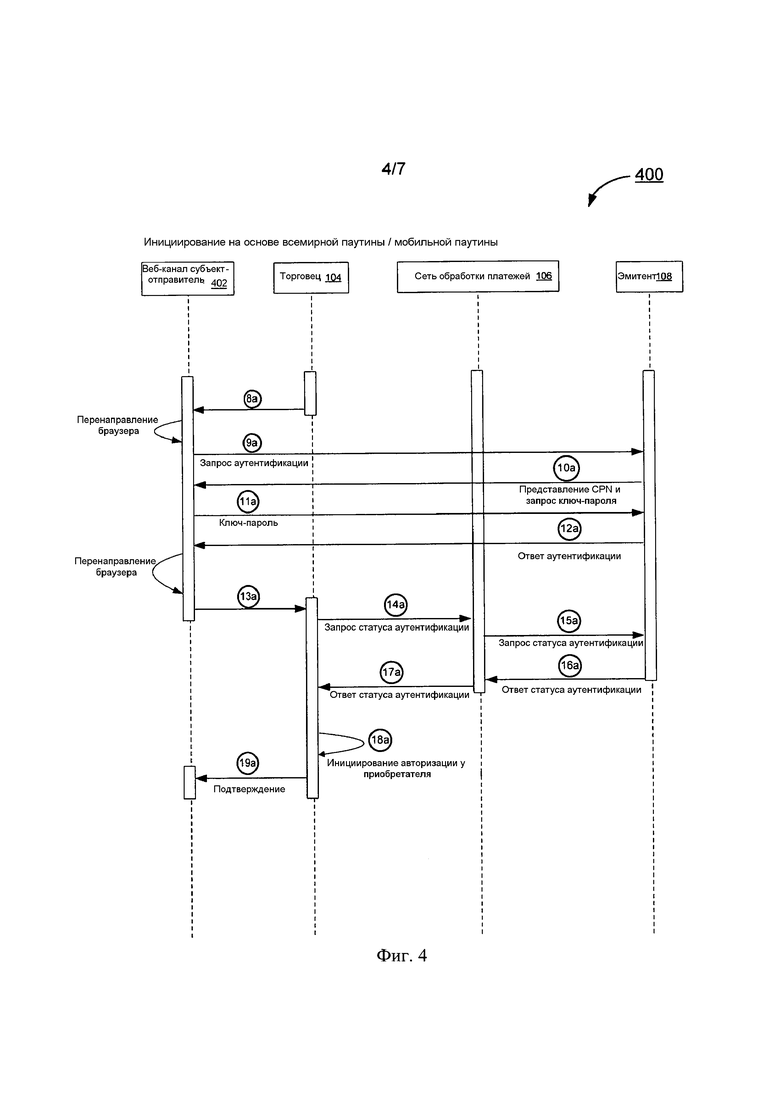

[0013] Фиг. 4 - схема обмена данными процесса аутентификации удаленной переменной на основе Всемирной паутины, (web) согласно иллюстративному варианту осуществления.

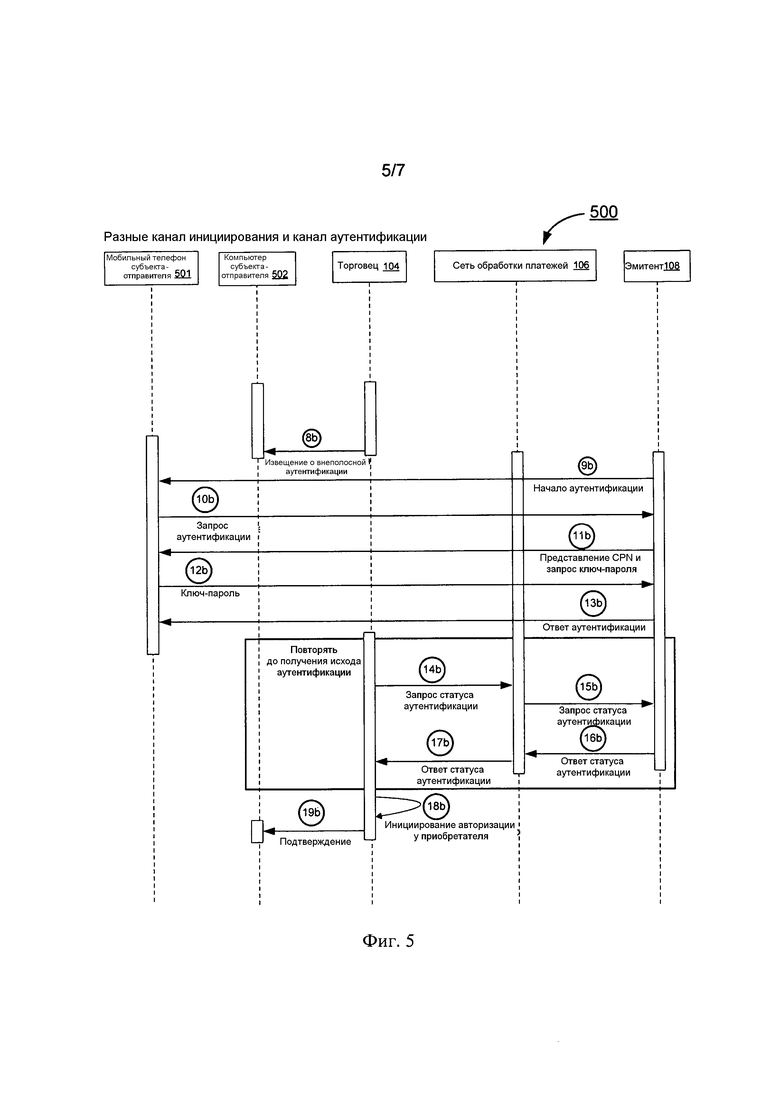

[0014] Фиг. 5 - схема обмена данными процесса аутентификации удаленной переменной, где канал инициирования отличается от канала аутентификации, согласно иллюстративному варианту осуществления.

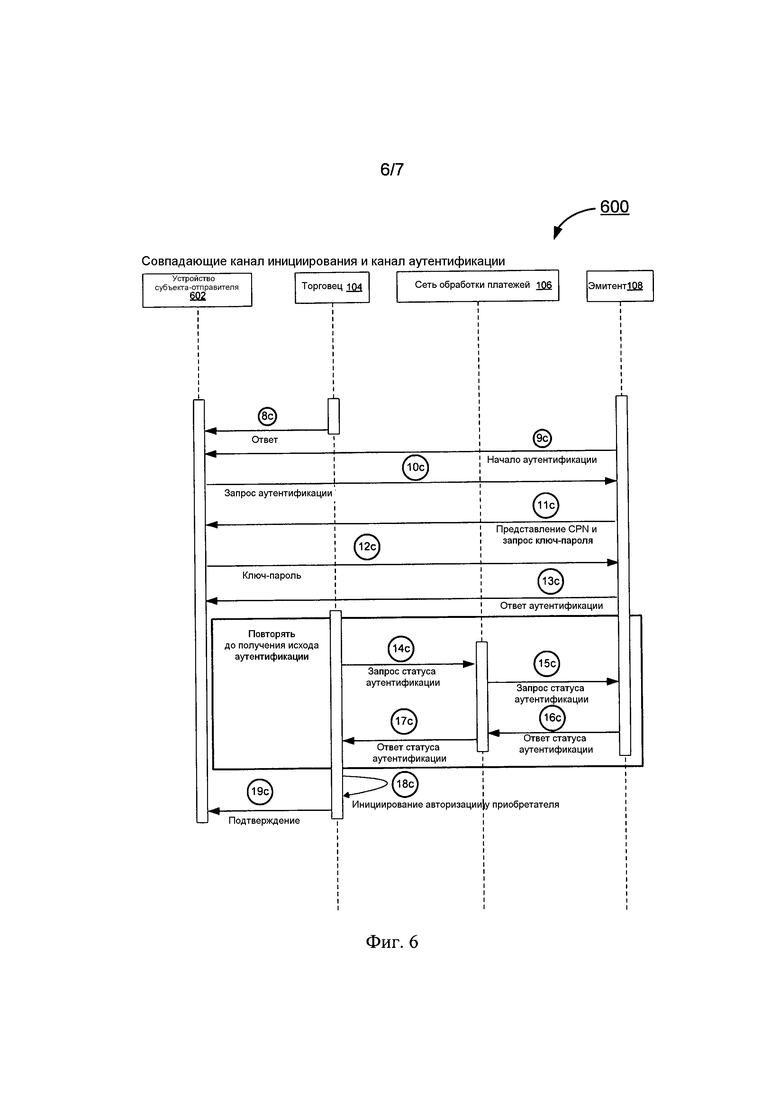

[0015] Фиг. 6 - схема обмена данными процесса аутентификации удаленной переменной, где канал инициирования совпадает с каналом аутентификации, согласно иллюстративному варианту осуществления.

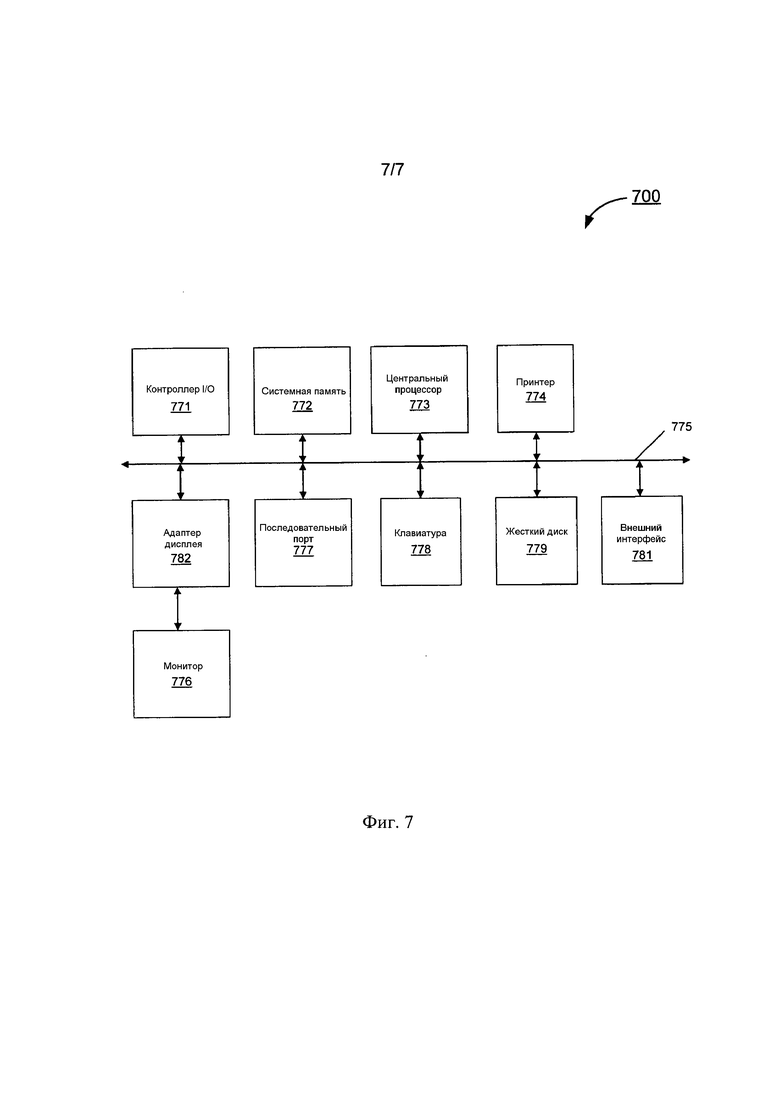

[0016] Фиг. 7 - схема компьютерного устройства, согласно иллюстративному варианту осуществления.

Подробное описание

[0017] Варианты осуществления изобретения относятся к системам, архитектурам систем и способам проведения процесса аутентификации удаленной переменной.

[0018] В определенных вариантах осуществления, процесс аутентификации удаленной переменной идентифицирует субъекта-отправителя, определяет портативное устройство потребителя и канал аутентификации, выбранный субъектом-отправителем из возможного множества портативных устройств потребителя и каналов аутентификации, и проводит аутентификацию по выбранному каналу аутентификации, не раскрывая торговцу существенную информацию.

[0019] В нижеприведенном описании употребляется термин “торговец”. Торговец может служить примером понятия “участник”. Другие примеры участников могут включать в себя субъекты, которые принимают информацию от субъекта-отправителя, например, альтернативное имя или другую информацию идентификации. Эти субъекты могут возвращать информацию средства платежа, которая хранится локально или получается путем опрашивания сети обработки платежей. Участник может отправлять и принимать информацию портативного устройства потребителя субъекта-отправителя, и может оперативно осуществлять связь с торговцем.

[0020] В нижеприведенном описании употребляется термин “эмитент”. Эмитент может служить примером понятия “авторизующий субъект”. Авторизующий субъект может быть субъектом, который может авторизовать транзакцию денежного перевода. Другие примеры авторизующего субъекта могут включать в себя субъекты, которые управляют или владеют счетами субъектов-отправителей, например, поставщик учетных записей онлайнового хранилища ценной информации, банк или служба денежных переводов.

[0021] Субъект-отправитель может инициировать аутентификацию, предоставляя торговцу “альтернативное имя для идентификации потребителя” (“CIA”), также известные как альтернативное имя, для идентификации себя. Затем торговец может предоставлять CIA сети обработки платежей. Сеть обработки платежей может искать CIA для определения платежных псевдонимов потребителя (“CPN”), связанных с CIA, где платежные псевдонимы покупателя идентифицируют портативные устройства потребителя, например, кредитную карту. CPN могут тегироваться метаданными, описывающими, помимо других параметров, каналы аутентификации и каналы инициирования, через которые могут аутентифицироваться портативные устройства потребителя, идентифицируемые CPN, и через которые может инициироваться аутентификация, соответственно. Сеть обработки платежей может отправлять платежные псевдонимы потребителя и метаданные торговцу, который затем отображает данные субъекта-отправителя. Затем субъект-отправитель может выбирать платежный псевдоним потребителя и канал аутентификации. Затем выбранные платежный псевдоним потребителя и канал аутентификации сообщаются торговцу, сети обработки платежей и эмитенту. Затем субъект-отправитель может аутентифицироваться у эмитента по выбранному каналу аутентификации. Затем торговец может проверить, что субъект-отправитель успешно аутентифицировался у эмитента, путем опрашивания сети обработки платежей и эмитента. После успешной проверки может следовать платежная транзакция или денежный перевод.

[0022] Например, для снижения риска для субъекта-отправителя и для торговца, субъект-отправитель может аутентифицироваться по предпочтительному каналу аутентификации без раскрытия существенной информации, например, номера кредитной карты. В порядке примера, субъект-отправитель может предоставлять торговцу CIA, например “ted@ted.com”, через веб-сайт торговца для оплаты товаров торговца. Затем торговец может опрашивать сеть обработки платежей в отношении “ted@ted.com”, и она возвращает псевдонимы и метаданные для фактических кредитных карт субъекта-отправителя, например “My Blue card” и “My Red card”, которые связаны с CIA “ted@ted.com.” Метаданные могут указывать, что “My Blue card” может аутентифицироваться по SMS, и “My Red card” может аутентифицироваться через всемирную паутину. Субъект-отправитель может выбирать “My Blue card” и аутентификацию по SMS, поскольку она в этот момент не имеет доступа компьютерному терминалу. Этот выбор, в конце концов, сообщается эмитенту, который просит субъекта-отправителя аутентифицировать “My Blue card” с использованием код-пароля по SMS. Субъект-отправитель может отправить SMS-сообщение эмитенту с код-паролем для аутентификации. Торговец может проверить, что субъект-отправитель аутентифицировался у эмитента, и затем перейти к платежной транзакции с большей уверенностью.

[0023] Используемый здесь термин “портативное устройство потребителя” может означать кредитную карту, дебетовую карту, мобильный телефон, предоплаченную карту, мобильное приложение, средство платежа, специализированное приложение или любое портативное устройство или программное приложение, способное переводить денежные средства. Такие устройства могут включать в себя контактные или бесконтактные смарт-карты, обычные кредитные или дебетовые карты (с магнитной полоской и без встроенного микропроцессора), устройства, выполненные в виде брелока (например, Speedpass™, коммерчески доступный от Exxon-Mobil Corp.), и т.д. Другие примеры портативных устройств потребителя включают в себя сотовые телефоны, карманные персональные компьютеры (КПК), пейджеры, платежные карты, карточки-пропуска, карты доступа, карты smart media, приемоответчики и пр., причем такие устройства могут включать в себя встроенную или внедренную бесконтактную микросхему или аналогичный элемент.

[0024] Процесс аутентификации удаленной переменной может поддерживать, и может предварять, платежные транзакции, проводимые между субъектом-отправителем и торговцем, где субъект-отправитель использует портативное устройство потребителя для проведения платежа в пользу торговца. Например, платежная транзакция может переводить денежные средства со счета, связанного с кредитной картой субъекта-отправителя, на счет в коммерческом банке торговца, и может требовать авторизации платежной транзакции со стороны эмитента. Примеры таких платежных транзакций могут включать в себя использование кредитной карты для совершения покупок у онлайнового торговца.

[0025] Процесс аутентификации удаленной переменной также может поддерживать, и может предварять, денежные переводы между портативными устройствами потребителя. В иллюстративном варианте осуществления, денежный перевод переводит денежные средства с одного счета, связанного с портативным устройством потребителя, на другой счет, связанный с другим портативным устройством потребителя. В иллюстративном варианте осуществления, денежный перевод может переводить денежные средства с одного счета кредитной карты на другой счет кредитной карты. В другом варианте осуществления, счета могут быть связаны с мобильным устройством, например, мобильным телефоном или смарт-картой. В иллюстративном варианте осуществления, счета могут быть связаны с сетью обработки платежей и/или поддерживаться эмитирующими субъектами или банками.

[0026] Процесс аутентификации удаленной переменной может облегчать аутентификацию субъектов-отправителей, участвующих в платежных транзакциях и денежных переводах без раскрытия существенной информации, например с использованием CIA. Используемый здесь термин CIA может представлять собой буквенно-цифровое значение, например, имя пользователя, и может быть статическим или динамическим. CIA можно использовать для идентификации субъекта-отправителя вместо распространения существенной информации, для сохранения конфиденциальности и снижения вероятности подделки. CIA может быть связано с одним или более портативными устройствами потребителя. В еще одном варианте осуществления, CIA может представлять собой проверяемое значение, например, номер телефона или адрес электронной почты. Например, в транзакции денежного перевода, субъект-отправитель может отправлять деньги с CIA “ted@ted.com” вместо того, чтобы представлять номер кредитной карты.

[0027] CIA может быть связано с один или более платежными псевдонимами потребителя. Используемый здесь термин “платежный псевдоним потребителя” (“CPN”) может означать любую комбинацию букв, цифр и знаков, может представлять собой буквенно-числовую строку, жетон, или может быть статическим или динамическим, и может идентифицировать портативное устройство потребителя. CPN может представлять собой псевдоним, заданный субъектом-отправителем, например “My red card”, “My Yellow Points Card” и т.д. Субъект-отправитель может зачисляться с помощью сети обработки платежей для связывания CIA с одним или более CPN. CPN можно использовать для идентификации портативного устройства потребителя без раскрытия существенной информации, например, даты окончания срока действия кредитной карты, CVV2 или основного номера счета (“PAN”), также именуемого постоянным номером счета или номером лицевого счета. Например, субъект-отправитель может совместно с торговцем использовать CPN, например “первая кредитная карта”, для идентификации и использования портативного устройства потребителя без раскрытия PAN этого портативного устройства потребителя, даты окончания срока действия кредитной карты или другой существенной информации.

[0028] CPN могут тегироваться или могут быть связаны с метаданными. Метаданные для CPN могут описывать, помимо других параметров, один или более каналов аутентификации. Метаданные также могут описывать канал инициирования и пара канала инициирования и канала аутентификации. Канал инициирования это канал, по которому субъект-отправитель может запрашивать инициирование аутентификации для портативного устройства потребителя. В иллюстративном варианте осуществления, канал инициирования это канал, через который субъект-отправитель осуществляет связь с торговцем для отправки CIA и для отправки и приема данных о CPN и метаданных. Канал аутентификации может представлять собой канал, через который аутентификация фактически проводится для портативного устройства потребителя. В иллюстративном варианте осуществления, канал аутентификации это канал, через который субъект-отправитель и эмитент сообщаются для совместного использования код-пароля и других данных аутентификации.

[0029] Пара канала инициирования и канала аутентификации могут описывать действительную комбинацию канала инициирования и канала аутентификации, через которые субъект-отправитель может инициировать и проводить аутентификацию для конкретного портативного устройства потребителя, соответственно. Например, субъект-отправитель может инициировать аутентификацию через SMS и может проводить аутентификацию с использованием CSR. В этом случае, SMS/CSR это пара канала инициирования и канала аутентификации, которая указывает, что для конкретного портативного устройства потребителя, инициирование аутентификации может передаваться через SMS, и аутентификация может проводиться с использованием процесса IVR. В иллюстративном варианте осуществления, если канал аутентификации не указан в паре канала инициирования и канала аутентификации с конкретным каналом инициирования, то этот канал аутентификации может не использоваться для аутентификации портативного устройства потребителя, если конкретный канал инициирования используется для инициирования аутентификации. В иллюстративном случае, канал аутентификации несовместим с каналом инициирования. Метаданные могут включать в себя индикатор, описывающий, совместим ли канал аутентификации с каналом инициирования. В еще одном варианте осуществления, метаданные могут описывать только каналы аутентификации. Метаданные также могут указывать, какой канал аутентификации является предпочтительным каналом аутентификации для конкретного портативного устройства потребителя. Метаданные также могут указывать, допустим ли каждый из CPN для аутентификации с помощью “одноразового пароля”. Одноразовый пароль может представлять собой пароль, действительный для одной транзакции или одного сеанса аутентификации.

[0030] Используемый здесь термин “канал инициирования” может относиться к каналу связи для запуска процесса аутентификации. “Канал аутентификации” может означать канал связи, который используется для аутентификации субъекта. Каналы инициирования и аутентификации могут использовать любые подходящие процессы или устройства. Например, каналы инициирования и каналы аутентификации может использовать любое из следующих: всемирной паутины, мобильной паутины, мобильного приложения, службы коротких сообщений (“SMS”), процесса интерактивного речевого ответа (“IVR”), неструктурированных дополнительных служебных данных (“USSD2”) и/или представителя службы по работе с покупателями (“CSR”). Например, если канал инициирования использует SMS, и канал аутентификации использует CSR, то субъект-отправитель может инициировать аутентификацию через SMS и аутентифицироваться с использованием CSR. В иллюстративном варианте осуществления, канал инициирования может совпадать с каналом аутентификации. В еще одном варианте осуществления, канал инициирования отличается от канала аутентификации. В еще одном варианте осуществления, можно использовать любую комбинацию действительных каналах в качестве каналов инициирования и аутентификации. В иллюстративном варианте осуществления, канал аутентификации также может идентифицировать адрес, местоположение или число, посредством которого можно контактировать с субъектом-отправителем. Например, канал аутентификации также могут указывать номер телефона, IP-адрес, серийный номер приложения и т.д. субъекта-отправителя.

[0031] CPN может быть связан с PAN или другой информации идентификации портативного устройства потребителя. PAN или другая информация идентификации портативного устройства потребителя может анализироваться для различения эмитента. Например, PAN может анализироваться для получения идентификационного номера эмитента. Эмитентом может быть банк-эмитент, эмитировавший субъекту-отправителю портативное устройство потребителя. В иллюстративном варианте осуществления, эмитент также предоставляет услугу аутентификации. Субъект-отправитель может инициировать аутентификацию у эмитента по выбранному каналу аутентификации субъекта-отправителя. В еще одном варианте осуществления, субъект-отправитель зачисляется у эмитента.

[0032] Система обработки аутентификации удаленной переменной может содержать субъекта-отправителя, торговца, сеть обработки платежей и эмитента (и компьютерные устройства, связанные с вышеперечисленными субъектами). Субъект-отправитель может осуществлять связь с торговцем, сетью обработки платежей и эмитентом через каналы инициирования и аутентификации. Например, субъект-отправитель может отправлять сообщение через веб-сайт торговца. Субъект-отправитель может идентифицироваться, предоставляя торговцу CIA. Затем торговец может опрашивать сеть обработки платежей для проверки, что CIA зарегистрировано с помощью сети обработки платежей и что оно связано с одним или более CPN.

[0033] Сеть обработки платежей может отвечать торговцу, производя поиск CIA и возвращая список CPN, связанных с CIA и соответствующими метаданными. В иллюстративном варианте осуществления, все соответствующие CPN отправляются торговцу. В еще одном варианте осуществления, все соответствующие CPN отправляются торговцу, но те CPN, метаданные которых указывают канал аутентификации, который несовместим с каналом инициирования, используемым субъектом-отправителем для инициирования аутентификации, помечаются как несовместимые. В другом варианте осуществления, сеть обработки платежей может анализировать список CPN и возвращать только те CPN, метаданные которых указывают канал аутентификации, который совместим с каналом инициирования, используемым субъектом-отправителем для инициирования аутентификации.

[0034] Если с предоставленным CIA связано более одного CPN, торговец может представить субъекту-отправителю один или более CPN, совместно с их каналами аутентификации. Можно много раз показывать один и тот же CPN, один раз для каждого канала аутентификации. Один или более CPN может отправляться субъекту-отправителю через канал инициирования. В иллюстративном варианте осуществления, торговец отображает только CPN и каналы аутентификации, совместимые с каналом инициирования, используемым торговцем и субъектом-отправителем. В еще одном варианте осуществления, субъект-отправитель может выбирать только совместимые каналы аутентификации. Затем субъект-отправитель может выбирать один CPN и канал аутентификации для использования в процессе аутентификации и отправляет этот выбор торговцу через канал аутентификации. Если с предоставленным CIA не связано ни одного CPN, то транзакция может прекратиться. Если с предоставленным CIA связан только один CPN и канал аутентификации, то используются эти CPN и канал аутентификации, и субъекту-отправителю можно не представлять никакого списка CPN. В этом примере, CPN и канал аутентификации могут быть представлены субъекту-отправителю для доказательства. Возможно, что субъекту-отправителю ни один CPN или канал аутентификации не совместим и не представлен.

[0035] После того, как торговец определит один CPN и канал аутентификации для использования в процессе аутентификации, торговец отправляет сообщение в сеть обработки платежей для инициирования запроса аутентификации. В иллюстративном варианте осуществления, торговец может запрашивать у сети обработки платежей адрес, по которому может перенаправляться субъект-отправитель для аутентификации. В еще одном варианте осуществления, торговец может сообщать сети обработки платежей субъекта-отправителя выбранный канал аутентификации, который затем может дополнительно передаваться сетью обработки платежей эмитенту.

[0036] После того, как сеть обработки платежей принимает сообщение от торговца, сеть обработки платежей анализирует один CPN и определяет эмитента. Сеть обработки платежей может анализировать CPN и определять соответствующий PAN или портативное устройство потребителя и затем определять эмитента. Определив эмитента, сеть обработки платежей может отправлять эмитенту сообщение, идентифицирующее субъекта-отправителя, портативное устройство потребителя и канал аутентификации. В иллюстративном варианте осуществления, сеть обработки платежей может отправлять эмитенту CIA и CPN для защиты существенной информации.

[0037] Приняв сообщение из сети обработки платежей, эмитент может анализировать содержимое и определять соответствующее портативное устройство потребителя, субъекта-отправителя и канал аутентификации. Затем эмитент может подготовить сообщение ответа, возвращаемое в сеть обработки платежей. Сообщение ответа может указывать, что аутентификация будет начинаться с эмитента, или может указывать адрес аутентификации, по которому торговец должен перенаправить субъекта-отправителя для аутентификации субъекта-отправителя. Сеть обработки платежей может принимать сообщение от эмитента и отправлять торговцу дополнительное сообщение аналогичного содержания.

[0038] После приема торговцем сообщение из сети обработки платежей схема обмена данными изменяется в зависимости от канала инициирования и канала аутентификации, выбранных субъектом-отправителем. Субъект-отправитель может выбирать канал аутентификации на основе всемирной паутины и канал инициирования на основе всемирной паутины, канал аутентификации, который отличается от канала инициирования, или канал аутентификации, который совпадает с каналом инициирования.

[0039] В сценарии аутентификации на основе Всемирной паутины, торговец передает субъекту-отправителю адрес аутентификации и перенаправляет субъекта-отправителя по адресу аутентификации. Таким образом, субъекта-отправителя можно направлять на систему аутентификации, эксплуатируемую эмитентом. При этом, субъект-отправитель может аутентифицироваться у эмитента, предоставляя информацию, например код-пароль. После аутентификации, эмитент может перенаправлять субъекта-отправителя обратно к торговцу. Затем торговец может опрашивать сеть обработки платежей, чтобы запрашивать у эмитента проверку успешной аутентификации субъекта-отправителя у эмитента. Если субъект-отправитель успешно аутентифицирован, и сообщение, описывающее успешную аутентификацию, переправляется торговцу, то торговец отправляет субъекту-отправителю подтверждение аутентификации и может переходить к авторизации платежной транзакции или денежного перевода.

[0040] В сценарии, где канал инициирования и канал аутентификации отличаются, эмитент будет контактировать с субъектом-отправителем по выбранному каналу аутентификации субъекта-отправителя. Затем эмитент и субъект-отправитель осуществляют связь для аутентификации субъекта-отправителя, например, с предоставлением код-пароля. Эмитент может отправлять субъекту-отправителю ответ аутентификации, указывающий результат аутентификации. При этом, торговец может непрерывно опрашивать сеть обработки платежей, чтобы запрашивать у эмитента определение, успешно ли аутентифицировался субъект-отправитель. Торговец может запрашивать у сети обработки платежей задание периода времени, в течение которого субъект-отправитель должен ожидать аутентификации по каналу аутентификации. После того, как торговец примет от эмитента и сети обработки платежей извещение об успешной аутентификации субъекта-отправителя, торговец субъекта-отправителя отправляет подтверждение аутентификации и может переходить к авторизации платежной транзакции или денежного перевода.

[0041] Сценарий, в котором канал инициирования и канал авторизации совпадают, выполняется аналогично сценарию, в котором канал инициирования и канал авторизации различны, за исключением того, что эмитент контактирует с субъектом-отправителем для инициирования аутентификации по каналу, который совпадает с каналом инициирования.

[0042] Другие конкретные примеры вариантов осуществления изобретения описаны ниже в дополнительных подробностях.

I. Системы

[0043] На фиг. 1 показана система 100 обработки аутентификации удаленной переменной, согласно иллюстративному варианту осуществления. Система 100 обработки аутентификации удаленной переменной содержит субъект-отправителя 102, торговца 104, сеть 106 обработки платежей и эмитента 108. Хотя показаны только один субъект-отправитель 102, один торговец 104, одна сеть 106 обработки платежей и один эмитент 108, в системе 100 аутентификации транзакции на основе жетона может присутствовать любое подходящее количество любых из этих субъектов.

[0044] Субъектом-отправителем 102 может быть потребитель, который использует портативное устройство потребителя для проведения платежной транзакции или денежного перевода, и может дополнительно эксплуатировать одно или более пользовательских устройств, в том числе, мобильное устройство, которое может содержать мобильный телефон. Субъектом-отправителем 102 может быть отдельная личность или организация, например, предприятие, способная приобретать товары или услуги.

[0045] Используемый здесь термин торговец 104 может относиться к любому подходящему субъекту или субъектам, способным проводить транзакцию с субъектом-отправителем 102. Торговец 104 может иметь физическое местоположение, где осуществляется продажа товаров и услуг субъекту-отправителю 102. Торговец 104 может пользоваться услугами предприятия электронной коммерции, позволяющее торговцу проводить транзакцию через интернет. Другие примеры торговца 104 включают в себя универсальный магазин, бензозаправочную станцию, аптеку, бакалейный магазин, или другие подходящие предприятия.

[0046] Сеть 106 обработки платежей означает сеть подходящих субъектов, обладающих информацией, связанной со счетом, связанным с портативным устройством потребителя. Эта информация включает в себя данные, связанные со счетом, на портативном устройстве потребителя, например, информацию профиля, данные, CIA, CPN, метаданные и другую подходящую информацию.

[0047] Сеть 106 обработки платежей может иметь или эксплуатировать компьютер-сервер и может включать в себя базу данных. База данных может включать в себя любое оборудование, программное обеспечение, программно-аппаратное обеспечение или комбинацию вышеперечисленного для сохранения и облегчения извлечения информации. Кроме того, база данных может использовать любую из различных структур данных, конфигураций и компиляций для сохранения и облегчения извлечения информации. Компьютер-сервер может быть подключен к базе данных и может включать в себя любое оборудование, программное обеспечение, другую логику, или комбинацию вышеперечисленного для обслуживания запросов от одного или более компьютеров-клиентов. Компьютер-сервер может использовать любую из различных вычислительных структур, конфигураций и компиляций для обслуживания запросов от одного или более компьютеров-клиентов.

[0048] Сеть 106 обработки платежей может включать в себя подсистемы, сети и операции обработки данных, используемые для поддержки и доставки услуг авторизации, услуг стоп-листа и услуг клиринга и расчета. Иллюстративная сеть 106 обработки платежей может включать в себя VisaNet™. Сети, включающие в себя VisaNet™, способны обрабатывать транзакции по кредитной карте, транзакции по дебетовой карте и другие типы коммерческих транзакций. VisaNet™, в частности, включает в себя систему VIP (систему Visa Integrated Payments), которая обрабатывает запросы авторизации и систему Base II, которая осуществляет услуги клиринга и расчета. Сеть 106 обработки платежей может использовать любую подходящую проводную или беспроводную сеть, включая интернет.

[0049] Эмитент 108 означает любой подходящий субъект, который может открывать и поддерживать счет, связанный с портативным устройством потребителя, используемым субъектом-отправителем 102. Некоторые примеры эмитентов 108 могут включать в себя банк, коммерческий субъект, например розничный магазин, или государственный субъект. Эмитент 108 могут обеспечивать услуги аутентификации, например, позволяя субъекту-отправителю 102 предоставлять код-пароль для аутентификации.

[0050] Субъект-отправитель 102 может поддерживать связь с торговцем 104. В иллюстративном варианте осуществления, торговец 104 может быть онлайновым торговцем, с которым субъект-отправитель 102 осуществляет связь через интернет или сеть мобильной связи. Субъект-отправитель 102 может осуществлять связь с торговцем 104 через канал инициирования или сеть связи. Субъект-отправитель 102 может осуществлять связь с торговцем 104 для предоставления и/или приема CIA, CPN, идентификатора канала инициирования, адреса аутентификации для перенаправления на него и квитирования успешной аутентификации или выбранных CPN и канал аутентификации.

[0051] Субъект-отправитель 102 также может поддерживать связь с эмитентом 108. Субъект-отправитель 102 осуществляет связь с эмитентом 108 по каналу аутентификации. В иллюстративном варианте осуществления, субъект-отправитель 102 может аутентифицироваться у эмитента 108, предоставляя код-пароль. В иллюстративном варианте осуществления, портативное устройство потребителя субъекта-отправителя 102 может выпускаться эмитентом 108.

[0052] Торговец 104 и эмитент 108 могут поддерживать связь с сетью 106 обработки платежей. Торговец 104 может поддерживать связь с сетью 106 обработки платежей для определения CPN, связанных с CIA, для определения эмитента, связанного с CPN, для приема различных ключей и жетонов, необходимых для аутентификации субъекта-отправителя, и для приема метаданных CPN. Торговец 104 может осуществлять связь с сетью 106 обработки платежей по сети связи, например, интернету или любому из каналов аутентификации/инициирования.

[0053] Сеть 106 обработки платежей может осуществлять связь с эмитентом 108 для определения адреса аутентификации, по которому следует перенаправить субъекта-отправителя 102, и для проверки, что субъект-отправитель 102 успешно аутентифицировался у эмитента 108. Сеть 106 обработки платежей также может осуществлять связь с эмитентом 108 для сообщения канала аутентификации, по которому субъект-отправитель 102 желает аутентифицироваться, и CPN/портативного устройства потребителя для аутентификации. Сеть 106 обработки платежей может отправлять сообщения транзакции пополнения счета и сообщения транзакции первичного кредитования эмитенту 108 и банку торговца для осуществления денежного перевода. Сеть 106 обработки платежей также может отправлять сообщения дебетования и депонирования эмитенту 108/коммерческому банку для осуществления платежной транзакции. Эмитент 108 может осуществлять связь с сетью 106 обработки платежей по сети связи, например, интернету или любому из каналов аутентификации/инициирования.

[0054] Субъект-отправитель 102 также может осуществлять связь с сетью 106 обработки платежей. Субъект-отправитель 102 может осуществлять связь с сетью 106 обработки платежей после процесса аутентификации для проведения платежной транзакции или денежного перевода, и также может осуществлять связь с сетью 106 обработки платежей до аутентификации для регистрации услуг аутентификации, например, предоставляя данные CIA и CPN. В иллюстративном варианте осуществления, субъект-отправитель 102 может осуществлять связь с сетью 106 обработки платежей в ходе процесса аутентификации для предоставления и приема аутентификационных данных. Субъект-отправитель 102 может осуществлять связь с сетью 106 обработки платежей по сети связи, например, интернету или любому из каналов аутентификации/инициирования.

[0055] Торговец 104 также может осуществлять связь с эмитентом 108. В иллюстративном варианте осуществления, торговец 104 может принимать от эмитента 108 статус запроса аутентификации. Торговец 104 может осуществлять связь с эмитентом 108 по сети связи, например, интернету или любому из каналов аутентификации/инициирования.

[0056] Связь между субъектами в процессе аутентификации удаленной переменной система 100 также может осуществляться через всемирную паутину, сеть мобильной связи, интрасеть, SMS/IVR, систему обычной телефонной связи, электронную почту, USSD-2, API, специализированные сообщения, специализированное приложение, сеть связи или любой из перечисленных каналов инициирования или аутентификации.

[0057] На фиг. 2 показана более подробная блок-схема системы 200 обработки аутентификации удаленной переменной, согласно иллюстративному варианту осуществления. Система 200 аутентификации удаленной переменной может содержать субъекта-отправителя 102, торговца 104, эмитента 108, сервер 210 управления доступом, стороннего аутентификатора 212, сеть 106 обработки платежей и базу 224 данных.

[0058] Торговец 104 может содержать плагин 204 торговца и "тележку для покупок" 202. Торговец 104 может осуществлять связь с сетью 106 обработки платежей через плагин 204 торговца. Плагин 204 торговца может представлять собой модуль, который реализует логику для поддержки протокола аутентификации, например, протокола, описанного на фиг. 3-6. Плагин 204 торговца может содержать модуль 208 проверки альтернативного имени и модуль 206 инициирования аутентификации. Эти модули могут принимать сообщения из сети 106 обработки платежей и отправлять сообщения туда. Модуль 208 проверки альтернативного имени может отправлять в сеть 106 обработки платежей сообщения, запрашивающие CPN и предоставляющие CIA. Модуль 208 проверки альтернативного имени также может обрабатывать ответ и управлять представлением субъекта-отправителя 102 CPN и каналов аутентификации. Модуль 206 инициирования аутентификации может отправлять в сеть 106 обработки платежей сообщения, запрашивающие адрес аутентификации или описывающие модуль аутентификации, выбранный субъектом-отправителем 102, и может анализировать любой ответ, например, перенаправляя субъекта-отправителя 102 по адресу аутентификации. "Тележка для покупок" 202 может представлять собой модуль, который представляет или сохраняет список предметов или товаров, которые субъект-отправитель 102 желает приобрести у торговца 104. Модуль 218 проверки альтернативного имени и модуль 206 инициирования аутентификации может осуществлять связь через плагин 204 торговца. Плагин 204 торговца может осуществлять связь с сетью 106 обработки платежей через интернет или любой из каналов инициирования/каналов аутентификации, и через интерфейс 214 сети обработки платежей.

[0059] Эмитент 108 может осуществлять связь с интерфейсом 214 сети обработки платежей через сервер 210 управления доступом или стороннего аутентификатора 212. Сервер 210 управления доступом - это сервер, эксплуатируемый или поддерживаемый эмитентом 108, который может аутентифицировать держателей портативных устройств потребителя. Сторонний аутентификатор 212 может использоваться эмитентом 108 для осуществления операций аутентификации, если эмитент 108 не владеет сервером 210 управления доступом или непосредственно не поддерживает аутентификацию. Сторонним аутентификатором 212 может быть сервер или поставщик услуг, который может осуществлять этапы аутентификации для эмитента 108. Сервер 210 управления доступом и сторонний аутентификатор 212 могут осуществлять связь с сетью 106 обработки платежей и эмитентом 108 через интерфейс 214 сети обработки платежей и через интернет или любой из каналов инициирования или аутентификации.

[0060] Сеть обработки платежей может содержать интерфейс 214, модуль 216 аутентификации и базу 224 данных. Интерфейс 214 сети обработки платежей может владеть модулями, которые поддерживают различные протоколы связи. Интерфейс 214 сети обработки платежей может владеть модулем XML/HTTP и SOAP (простого протокола доступа к объектам) для приема, разложения и анализа сообщений, отправленных согласно XML, HTTP, SOAP и другим протоколам. Модуль XML/HTTP и SOAP также может упаковывать и создавать исходящие сообщения в различных форматах и согласно различным протоколам, например XML, HTTP и SOAP.

[0061] Модуль 216 аутентификации может содержать модуль 220 проверки альтернативного имени, модуль 222 инициирования аутентификации и модуль 223 статуса аутентификации. Модуль 222 инициирования аутентификации может принимать и отправлять сообщения, связанные с проверкой CIA и инициированием аутентификации. Модуль 220 проверки альтернативного имени может принимать от торговца 104 сообщения, запрашивающие CIA, например сообщения, отправленные с модуля 208 проверки альтернативного имени торговца, запрашивающие CPN и метаданные. В иллюстративном варианте осуществления, модуля 220 проверки альтернативного имени может принимать от торговца 104 сообщение запроса проверки альтернативного имени, которое содержит CIA. Модуль 220 проверки альтернативного имени может отвечать торговцу 104, отправляя сообщения, содержащее CPN и соответствующие метаданные. Данные CPN и CIA могут сохраняться в базе 224 данных и извлекаться из него модулем 220 проверки альтернативного имени. Модуль 220 проверки альтернативного имени может определять совместимость каналов аутентификации на основании идентификатора канала инициирования и метаданных.

[0062] Сеть 106 обработки платежей также может представлять собой удаленную директорию, предоставляющую удаленные услуги.

II. Способы

A. Инициирование аутентификации

[0063] На фиг. 3 показана схема обмена данными процесса аутентификации удаленной переменной, согласно иллюстративному варианту осуществления. В операции 1, субъект-отправитель 102 инициирует аутентификацию путем отправки торговцу 104 сообщения, содержащего CIA. Сообщение может отправляться по каналу инициирования. Субъект-отправитель 102 может отдавать предпочтение предоставлению CIA, вместо PAN, по соображениям безопасности и удобства. Субъект-отправитель 102 также может предоставлять торговцу 104 дополнительную информацию, например, идентификатор канала инициирования, который идентифицирует канал инициирования, через который было отправлено сообщение. Сообщение может отправляться через "тележку для покупок" 202. Например, сообщение может содержать CIA “ted@ted.com” и может содержать идентификатор канала инициирования, описывающий веб-канал. Идентификатор канала инициирования также может описывать конкретный способ установления контакта с субъектом-отправителем 102, например, номер телефона, IP-адрес и т.д.

[0064] Приняв сообщение, отправленное в операции 1 от субъекта-отправителя 102, торговец 104 может анализировать содержимое принятого сообщения. Сообщение, отправленное субъектом-отправителем 102, может приниматься плагином 204 торговца и модулем 208 проверки альтернативного имени. Затем, в операции 2, торговец может отправлять принятое CIA в сообщении в сеть 106 обработки платежей для запрашивания CPN, связанного с CIA. Сообщение также может содержать идентификатор канала инициирования. Сообщение может отправляться модулем 208 проверки альтернативного имени. В иллюстративном варианте осуществления, сообщение является сообщением запроса проверки альтернативного имени. Например, торговец 104 может отправлять сообщение с CIA “ted@ted.com” в сеть 106 обработки платежей, и идентификатор канала инициирования будет описывать веб-канал.

[0065] Сеть 106 обработки платежей принимает от торговца 104 сообщение, отправленное в операции 2, и анализирует содержимое принятого сообщения. Сообщение может приниматься интерфейсом 214 сети обработки платежей и анализироваться модулем 216 транзакция и модулем 220 проверки альтернативного имени. Модуль 220 проверки альтернативного имени может искать CIA и извлекать соответствующие CPN путем опрашивания базы 224 данных с помощью CIA для соответствующих CPN. В иллюстративном варианте осуществления, CPN связываются с CIA в ходе процесса зачисления субъекта-отправителя 102 с помощью сети 106 обработки платежей, где субъект-отправитель 102 может создавать CIA и связывать одно или более портативных устройств потребителя с CIA, создавая CPN для каждого портативного устройства потребителя. Например, сеть 106 обработки платежей может искать CIA “ted@ted.com” в базе 224 данных и определять CPN, с которыми связаны “My Red card”, “My Blue card” и “My Green debit card”.

[0066] Кроме того, сеть 106 обработки платежей может извлекать из базы 224 данных метаданные CPN, указывающие, через какие каналы аутентификации может аутентифицироваться портативное устройство потребителя, представленное CPN. В иллюстративном варианте осуществления, каналы аутентификации описаны в паре канала инициирования и канала аутентификации, которая определяет, какие каналы аутентификации доступны, на основании канала инициирования, через который была инициирована аутентификация. Например, аутентификация через канал SMS может быть доступна, когда аутентификация была инициирована на канале SMS или веб-канале, но не через канал CSR. В еще одном варианте осуществления, каналы аутентификации описаны без соответствующего канала инициирования. В порядке примера, метаданные могут описывать, что CPN “My Blue card” может аутентифицироваться каналом SMS, когда аутентификация была инициирована через всемирную паутину.

[0067] В операции 3, сеть 106 обработки платежей может отправлять торговцу сообщение, содержащее CPN и метаданные, которые связаны с CIA, отправленным в операции 2 торговцу 104. Сообщение может отправляться модулем 220 проверки альтернативного имени и приниматься плагином 204 торговца и анализироваться модулем 208 проверки альтернативного имени торговца. В иллюстративном варианте осуществления, сеть 106 обработки платежей может отправлять только CPN и каналы аутентификации, которые совместимы согласно каналу аутентификации на основе всемирной паутины. В еще одном варианте осуществления, сеть 106 обработки платежей и модуль 220 проверки альтернативного имени анализируют идентификатор канала инициирования и отправляют торговцу 104 только совместимые CPN и каналы аутентификации. В еще одном варианте осуществления, сеть 106 обработки платежей и модуль 220 проверки альтернативного имени могут анализировать идентификатор канала инициирования и помечать несовместимые каналы как несовместимые до отправки метаданных CPN торговцу 104. В иллюстративном варианте осуществления, сообщение является сообщением ответа проверки альтернативного имени. Сообщение также может содержать идентификатор канала инициирования. Например, сеть 106 обработки платежей может отправлять сообщение с CPN “My Blue card” и каналы аутентификации “SMS” и “паутина”.

[0068] Торговец 104 может принимать сообщение, отправленное в операции 3, содержащее CPN и метаданные, из сети 106 обработки платежей и может анализировать сообщение. Сообщение может приниматься плагином 204 торговца и модулем 208 проверки альтернативного имени. Торговец 104 может представить субъекту-отправителю 102 CPN и каналы аутентификации. В случае приема более одного совместимого CPN и канала аутентификации, то в операции A1 совместимые CPN и каналы аутентификации могут быть представлены субъекту-отправителю 102. В операции A2, субъект-отправитель 102 может выбирать один CPN и канал аутентификации и отправлять выбор обратно торговцу 104. Субъект-отправитель 102 также может предоставлять информацию с выбором канала аутентификации, которая может описывать, как контактировать с субъектом-отправителем 102 при выполнении способа аутентификации, например, по номеру телефона или IP-адресу. В иллюстративном варианте осуществления, субъекту-отправителю 102 могут быть представлены только совместимые CPN и каналы аутентификации, с учетом канала инициирования субъекта-отправителя. В отсутствие допустимых CPN процесс аутентификации может быть отменен. Если совместим только один CPN и канал аутентификации, то этот CPN используется и может предписывать субъекту-отправителю 102 авторизоваться, прежде чем продолжить аутентификацию. Субъекту-отправителю 102 может быть представлен предпочтительный канал аутентификации для CPN, если такое предпочтение существует. Торговец 104 может осуществлять связь с субъектом-отправителем 102 через канал инициирования. Сообщение может отправляться через модуль 208 проверки альтернативного имени. Например, субъекту-отправителю 102 может быть представлено, что CPN “My Blue card” может аутентифицироваться с использованием “SMS” или “паутина”. Затем субъект-отправитель 102 может выбрать “My Blue card” и “SMS”. Субъект-отправитель 102 также может выбрать номер телефона, по которому отправлять SMS.

[0069] В операции 4 торговец 104 может отправлять в сеть 106 обработки платежей сообщение, идентифицирующее CPN, выбранный субъектом-отправителем 102, и канал аутентификации. Сообщение может отправляться через модуль 208 проверки альтернативного имени плагина 204 торговца. Сообщение также может содержать информацию, идентифицирующую субъекта-отправителя 102 и идентификатор канала инициирования. В иллюстративном варианте осуществления, сообщение может представлять собой сообщение запроса инициирования аутентификации. Например, сообщение может содержать CPN “My Blue card” и канал аутентификации “SMS” и номер телефона субъекта-отправителя.

[0070] Сеть 106 обработки платежей может принимать от торговца 104 сообщение, отправленное в операции 4 и анализировать содержимое сообщения. Интерфейс 214 сети обработки платежей может принимать сообщение, и модуль 222 инициирования аутентификации может анализировать сообщение. CPN может анализироваться для определения эмитента 108. CPN можно использовать для опроса базы 224 данных для определения соответствующего PAN и из PAN можно определить идентификационный номер эмитента.

[0071] В операции 5 сеть 106 обработки платежей может отправлять сообщение эмитенту 108. Сообщение может отправляться модулем 222 инициирования аутентификации. Сообщение может содержать CPN и канал аутентификации, выбранные пользователем. Сообщение также может содержать PAN, связанный с CPN и идентификатором канала инициирования. Сообщение также может содержать CIA. Сообщение, отправленное эмитенту 108, может запрашивать адрес аутентификации, по которому нужно направлять субъекта-отправителя 102, чтобы субъект-отправитель 102 мог аутентифицироваться у эмитента 108 или запрашивать аутентификацию по выбранному каналу аутентификации. Например, сеть 106 обработки платежей может отправлять сообщение, указывающее, что субъект-отправитель 102 желает аутентифицироваться через SMS для CPN “My Blue Card”. В иллюстративном варианте осуществления, сообщение является сообщением запроса инициирования аутентификации, отправленным модулем 222 инициирования аутентификации.

[0072] Эмитент 108 принимает сообщение, отправленное из сети 106 обработки платежей в операции 5, и анализирует содержание. Эмитент 108 может использовать CPN для определения адреса аутентификации. Адрес аутентификации может направлять к эмитенту 108, серверу 210 управления доступом эмитента или к стороннему аутентификатору 212. Эмитент 108 также может готовиться к аутентификации субъекта-отправителя 102 по выбранному каналу аутентификации. Затем эмитент 108 может отправлять сообщение в сеть 106 обработки платежей. В иллюстративном варианте осуществления, сообщение может содержать адрес аутентификации. В еще одном варианте осуществления, сообщение может подтверждать, что аутентификация начнется по выбранному каналу аутентификации. В иллюстративном варианте осуществления, сообщение является сообщением ответа инициирования аутентификации. Например, сообщение может содержать адрес аутентификации “authenticate.ted.com.”

[0073] В операции 6 сеть 106 обработки платежей принимает сообщение, отправленное эмитентом 108, и может анализировать содержание. Сообщение может приниматься интерфейсом 214 сети обработки платежей и анализироваться модулем 222 инициирования аутентификации. В операции 7, сеть 106 обработки платежей отправляет торговцу 104 сообщение. Сообщение может отправляться модулем 222 инициирования аутентификации. В иллюстративном варианте осуществления, сообщение может содержать адрес аутентификации. В еще одном варианте осуществления, сообщение может подтверждать, что аутентификация начнется по выбранному каналу аутентификации. Сообщение может отправляться через сервер 210 управления доступом или сторонний аутентификатор 212. В иллюстративном варианте осуществления сообщение является сообщением ответа инициирования аутентификации.

[0074] Торговец 104 принимает из сети 106 обработки платежей сообщение, отправленное в операции 7, и может анализировать его содержимое. Сообщение может приниматься плагином 204 торговца и анализироваться модулем 206 инициирования аутентификации. После этого, операции изменяются в зависимости от канала инициирования и канала аутентификации. Отдельные операционные схемы обмена данными могут применяться для инициирования и аутентификации на основе всемирной паутины, когда канал инициирования и канал аутентификации совпадают и не основаны на всемирной паутине, и когда канал инициирования и аутентификации отличаются. Инициирование и аутентификация на основе всемирной паутины дополнительно описаны на фиг. 4. Аутентификация при разных канале инициирования и канале аутентификации дополнительно описаны на фиг. 5. Аутентификация при совпадающих канале инициирования и канале аутентификации дополнительно описаны на фиг. 6.

B. Аутентификация на основе всемирной паутины

[0075] На фиг. 4 показана схема обмена данными процесса аутентификации удаленной переменной на основе Всемирной паутины, согласно иллюстративному варианту осуществления. Эта схема обмена данными может описывать ситуацию, когда каналы инициирования и аутентификации основаны на Всемирной паутине, например, обеспечивают связь через интернет или мобильную паутину.

[0076] Начиная с того момента, когда заканчивается фиг. 3, в операции 8a, торговец 104 отправляет субъекту-отправителю 102 сообщение, которое перенаправляет субъекта-отправителя 102 по адресу аутентификации. Это сообщение может отправляться плагином 204 торговца и модулем 206 инициирования аутентификации. Торговец 104 может отправлять перенаправление HTTP на стороне сервера (код 30X). Адрес аутентификации может направлять субъекта-отправителя 102 с веб-страницы торговца (не показана) к эмитенту 108 или серверу 210 управления доступом или стороннему аутентификатору 212. Сообщение может содержать информацию, идентифицирующую субъекта-отправителя 102, CPN, идентификатор канала инициирования и канал аутентификации. В операции 9a, субъект-отправитель 102 отправляет эмитенту 108 сообщение, запрашивающее аутентификацию. Это сообщение может отправляться через канал аутентификации, выбранный субъектом-отправителем 102.

[0077] Эмитент 108 принимает сообщение, отправленное субъектом-отправителем 102 в операции 9a, и анализирует его содержимое. Эмитент 108 может принимать сообщение через сервер 210 управления доступом или сторонний аутентификатор 212. В операции 10a эмитент 108 может отправлять субъекту-отправителю 102 сообщение, которое представляет CPN и предписывает субъекту-отправителю 102 предоставить код-пароль. В иллюстративном варианте осуществления, эмитент 108 может запрашивать другие данные аутентификации, например, ответ на вопрос. Субъект-отправитель 102 принимает сообщение, отправленное в операции 10a, и в операции 11a отвечает сообщением. Сообщение может содержать код-пароль. Эмитент 108 принимает сообщение, отправленное в операции 11a, и проверяет, что оно совпадает с данными, связанными с CPN. Например, эмитент может определять, содержит ли сообщение код-пароль, который совпадает с код-паролем, связанным с CPN. В операции 12a, эмитент 108 отправляет субъекту-отправителю 102 сообщение с результатами запроса аутентификации. Сообщение также может содержать команду перенаправления браузера для перенаправления субъекта-отправителя 102 на торговца 104.

[0078] В операции 13a, субъект-отправитель 102 перенаправляется к торговцу 104. Затем торговец 104 запрашивает, успешно ли аутентифицировался субъект-отправитель 102. В операции 14a торговец 104 отправляет в сеть 106 обработки платежей сообщение, запрашивающее статус аутентификации субъекта-отправителя 102. В иллюстративном варианте осуществления, сообщение может представлять собой сообщение запроса статуса аутентификации.

[0079] Сеть 106 обработки платежей принимает сообщение из операции 14a. Модуль 223 статуса аутентификации может анализировать сообщение и может определять эмитента 108. В операции 15a модуль 223 статуса аутентификации отправляет эмитенту 108 сообщение, запрашивающее статус аутентификации субъекта-отправителя 102. В иллюстративном варианте осуществления, сообщение может представлять собой сообщение запроса статуса аутентификации, отправленное модулем 223 статуса аутентификации.

[0080] Эмитент 108 принимает сообщение, отправленное в операции 15a, и может анализировать его содержимое. В операции 16a эмитент 108 отправляет в сеть 106 обработки платежей сообщение, которое содержит статус аутентификации субъекта-отправителя 102. В иллюстративном варианте осуществления, сообщение является сообщением ответа статуса аутентификации. Сеть 106 обработки платежей принимает сообщение, отправленное в операции 16a. Сообщение может анализироваться модулем 223 статуса аутентификации. Затем модуль 223 статуса аутентификации отправляет торговцу 104 сообщение в операции 17a со статусом аутентификации субъекта-отправителя 102. В иллюстративном варианте осуществления, сообщение является сообщением ответа статуса аутентификации. Торговец 104 анализирует сообщение. Если аутентификация прошла успешно, торговец 104 может инициировать платежную транзакцию с приобретателем и эмитентом или транзакцию денежного перевода. В операции 19a торговец 104 может отправлять субъекту-отправителю 102 подтверждение аутентификации.

C. Разные канал инициирования и канал аутентификации

[0081] На фиг. 5 показана схема обмена данными процесса аутентификации удаленной переменной, где канал инициирования отличается от канала аутентификации, согласно иллюстративному варианту осуществления. Это позволяет описывать ситуацию, когда, при различных каналах инициирования и аутентификации, инициирование аутентификации осуществляется через всемирную паутину, и аутентификация осуществляется через SMS. Другие возможные пары канала инициирования и канала аутентификации включают в себя: всемирная паутина/мобильная паутина, SMS/IVR, USSD2/IVR, SMS/мобильное приложение, USSD2/мобильное приложение, CSR/IVR, IVR/мобильное приложение и CSR/мобильное приложение. В целях иллюстрации рассмотрим пару каналов инициирования и аутентификации на основе всемирной паутины/SMS. В иллюстративном варианте осуществления, способы мобильной паутины, SMS, USSD2, IVR, мобильного приложения и CSR могут осуществляться через устройство мобильного телефона.

[0082] Мобильный телефон 501 субъекта-отправителя представляет собой мобильный телефон субъекта-отправителя 102, который принимает и отправляет SMS-сообщения для аутентификации у эмитента 108. Компьютер 502 субъекта-отправителя представляет собой компьютер субъекта-отправителя 102, подключенный к всемирной паутине, с которого была инициирована аутентификация. Мобильный телефон 501 субъекта-отправителя может быть вариантом осуществления устройства, осуществляющего связь по каналу SMS. Компьютер 502 субъекта-отправителя может быть вариантом осуществления устройства, осуществляющего связь по веб-каналу.

[0083] Начиная с того момента, когда заканчивается фиг. 3, процесс, показанный на фиг. 5, начинается с операции 8b, где торговец 104 отправляет сообщение на компьютер 502 субъекта-отправителя. Сообщение может извещать субъекта-отправителя 102 о том, что произойдет внеполосная аутентификация, в том смысле, что аутентификация произойдет на канале помимо канала инициирования. Сообщение может отправляться через канал инициирования. Компьютер 502 субъекта-отправителя допускает контакт с использованием информации, полученной из идентификатора канала инициирования. Например, идентификатор канала инициирования может описывать номер телефона, IP-адрес, или другие данные, через которые эмитент 108 может контактировать с компьютером 502 субъекта-отправителя.

[0084] В операции 9b, эмитент 108 затем начинает аутентификацию, вступая в контакт с мобильным телефоном 501 субъекта-отправителя. Мобильный телефон 501 субъекта-отправителя допускает контакт из информации, полученной из идентификатора канала инициирования, например, номера телефона или IP-адреса. Например, если канал аутентификации использует SMS, эмитент 108 может отправлять SMS на мобильный телефон 501 субъекта-отправителя через SMS. Если канал аутентификации использует процесс IVR, то эмитент 108 будет инициировать вызов на мобильный телефон 501 субъекта-отправителя. Если канал аутентификации использует мобильное приложение, то эмитент 108 может отправлять сообщение на мобильное приложение через мобильный телефон 501 субъекта-отправителя. Эмитент 108 может указывать, что готов начать аутентификацию, и субъект-отправитель 102 должен отвечать ему для аутентификации.

[0085] В операции 10b, мобильный телефон 501 субъекта-отправителя принимает информацию, отправленную в операции 9b. Субъект-отправитель 102, через мобильный телефон 501 субъекта-отправителя, отвечает и передает запрос аутентификации эмитенту 108.

[0086] Эмитент 108 принимает передачу от мобильного телефона 501 субъекта-отправителя в операции 10b. В операции 11b эмитент 108 передает CPN на мобильный телефон 501 субъекта-отправителя и предписывает субъекту-отправителю 102 предоставить код-пароль или ответ аутентификации. Мобильный телефон 501 субъекта-отправителя принимает передачу операции 11b и отвечает в операции 12b код-паролем или ответом. Эмитент 108 принимает код-пароль или ответ, передаваемый в операции 12b, и проверяет, что он совпадает с код-паролем или ответом, связанным с CPN. В операции 13b, эмитент 108 отправляет на мобильный телефон 501 субъекта-отправителя сообщение с результатами запроса аутентификации.

[0087] Операции 14b, 15b, 16b и 17b непрерывно выполняются и циклически повторяются, в течение заранее определенного промежутка времени, в течение или после операций 9b, 10b, 11b, 12b и 13b, для проверки статуса аутентификации субъекта-отправителя 102. После операции 8b, торговец 104 ожидает аутентификации субъекта-отправителя 102 у эмитента 108. В операции 14b, торговец 104 может осуществлять связь с сетью 106 обработки платежей, запрашивая статус аутентификации. В иллюстративном варианте осуществления, передается сообщение запроса статуса аутентификации. Сеть 106 обработки платежей принимает передачу операции 14b и может осуществлять связь с эмитентом в операции 15b, запрашивая статус аутентификации. Модуль 223 статуса аутентификации может принимать передачу операции 14b и передавать сообщение операции 15b. В иллюстративном варианте осуществления, передается сообщение запроса статуса аутентификации.

[0088] Эмитент 108 может принимать передачу операции 15b. Затем эмитент 108 может передавать в сеть 106 обработки платежей, в операции 16b, статус аутентификации. Статус аутентификации может указывать, что аутентификация увенчалась успехом, не прошла, находится на стадии выполнения или находится на стадии ожидания ответа от субъекта-отправителя 102. В иллюстративном варианте осуществления, передается сообщение ответа статуса аутентификации. Торговец 104 может принимать передачу операции 17b и анализировать содержимое. Если торговец 104 определяет, что аутентификация прошла успешно, то в операциях 18b, торговец 104 переходит к платежной транзакции или денежному переводу и отправляет подтверждение аутентификации на компьютер 502 субъекта-отправителя в операции 19b. Если аутентификация завершилась неудачей, находится на стадии выполнения или находится на стадии ожидания ответа от мобильного телефона 501 субъекта-отправителя, то операции 14b-17b повторяются до истечения заранее определенного периода времени.

D. Совпадающие канал инициирования и канал аутентификации

[0089] На фиг. 6 показана схема обмена данными процесса аутентификации удаленной переменной, где канал инициирования совпадает с каналом аутентификации, согласно иллюстративному варианту осуществления. Это позволяет описывать ситуацию, когда каналы инициирования и аутентификации совпадают, например инициирование и проведение аутентификации через IVR. Операции, показанные на фиг. 6, аналогичны показанным на фиг. 5, за исключением того, что вместо отдельных устройства инициирования субъекта-отправителя и устройства аутентификации субъекта-отправителя, существует одно единственное устройство 602 субъекта-отправителя. Устройство 602 субъекта-отправителя может представлять собой мобильный телефон, компьютер или любое устройство, способное принимать и отправлять сообщения эмитенту 108. Информацию для контакта с устройством 602 субъекта-отправителя можно получить из идентификатора канала инициирования. Например, идентификатор канала инициирования могут описывать адрес электронной почты, по которому эмитент 108 контактирует с устройством 602 субъекта-отправителя.

[0090] В операции 8c торговец 104 отправляет сообщение на устройство 602 субъекта-отправителя. Сообщение может являться ответом устройству 602 субъекта-отправителя, информирующим о том, что аутентификация произойдет.

[0091] Затем, в операции 9c, эмитент 108 начинает аутентификацию, вступая в контакт с устройством 602 субъекта-отправителя. Например, если комбинированный канал использует SMS, эмитент 108 может отправлять SMS на устройство 602 субъекта-отправителя через SMS. Если комбинированный канал использует процесс IVR, то эмитент 108 будет инициировать вызов устройства 602 субъекта-отправителя по телефону. Если комбинированный канал использует мобильное приложение, то эмитент 108 может отправлять сообщение мобильному приложению через устройство 602 субъекта-отправителя. Это сообщение может указывать, что эмитент готов начать аутентификацию, и кому отвечать для аутентификации. В операции 10c, устройство 602 субъекта-отправителя отправляет эмитенту 108 запрос аутентификации.

[0092] Эмитент 108 принимает сообщение, отправленное устройством 602 субъекта-отправителя в операции 10c, и анализирует его содержимое. В операции 11c эмитент 108 передает устройству 602 субъекта-отправителя CPN и предписывает субъекту-отправителю 102 предоставить код-пароль или ответ аутентификации. Устройство 602 субъекта-отправителя принимает передачу, отправленную в операции 11c, и, в операции 12c, отвечает сообщением, содержащим код-пароль или ответ. Эмитент 108 принимает код-пароль или ответ, отправленный в операции 12c, и проверяет, что он совпадает с код-паролем или ответом, связанным с CPN. В операции 13c, эмитент 108 отправляет на устройство 602 субъекта-отправителя сообщение с результатами запроса аутентификации.

[0093] Операции 14c, 15c, 16c и 17c непрерывно выполняются и повторяются в течение заранее определенного промежутка времени, в течение или после операций 9c, 10c, 11c, 12c и 13c, для проверки статуса аутентификации субъекта-отправителя 102. После операции 8b, торговец 104 ожидает аутентификации субъекта-отправителя 102 у эмитента 108. В операции 14c, торговец 104 отправляет в сеть 106 обработки платежей сообщение, запрашивающее статус аутентификации. В иллюстративном варианте осуществления, сообщение является сообщением запроса статуса аутентификации. Сеть 106 обработки платежей принимает сообщение, отправленное в операции 14c, и может отправлять эмитенту, в операции 15c, сообщение запрашивающее статус аутентификации. В иллюстративном варианте осуществления, сообщение является сообщением запроса статуса аутентификации.

[0094] Эмитент 108 может принимать сообщение, отправленное в операции 15c, и анализировать его содержимое. Затем эмитент 108 может отправлять в сеть 106 обработки платежей, в операции 16c, сообщение, указывающее статус аутентификации. Статус аутентификации может указывать, что аутентификация увенчалась успехом, не прошла, находится на стадии выполнения или находится на стадии ожидания ответа от субъекта-отправителя 102. В иллюстративном варианте осуществления, сообщение является сообщением ответа статуса аутентификации. Торговец 104 может принимать сообщение, отправленное в операции 17c, и анализировать содержимое. Если торговец 104 определяет, что аутентификация прошла успешно, то в операции 18c, торговец 104 переходит к платежной транзакции или денежному переводу и отправляет подтверждение аутентификации на устройство субъекта-отправителя в операции 19c. Если аутентификация завершилась неудачей, находится на стадии выполнения или находится на стадии ожидания ответа от устройства 602 субъекта-отправителя, то операции 14c-17c повторяются до истечения заранее определенного периода времени.

[0095] После того, как субъект-отправитель успешно аутентифицируется и завершает операции, указанные на фиг. 3-6, субъект-отправитель может переходить к платежной транзакции или денежному переводу. В транзакции покупки, субъект-отправитель приобретает у торговца товар или услугу с использованием портативного устройства потребителя, которое может быть выполнено в виде кредитной карты. Портативное устройство потребителя, принадлежащее потребителю, может взаимодействовать с устройством доступа, например терминалом POS (пункта продажи) у торговца. Например, субъект-отправитель может взять кредитную карту и провести ее через соответствующую прорезь в терминале POS. Альтернативно, терминал POS может представлять собой бесконтактное считывающее устройство, и портативное устройство потребителя может представлять собой бесконтактное устройство, например, бесконтактную карту.

[0096] Затем сообщение запроса авторизации пересылается приобретателю. После приема сообщения запроса авторизации, сообщение запроса авторизации отправляется в систему обработки платежей. Затем система обработки платежей пересылает сообщение запроса авторизации эмитенту портативного устройства потребителя.

[0097] Приняв сообщение запроса авторизации, эмитент отправляет сообщение ответа авторизации обратно в систему обработки платежей для указания, авторизована ли текущая транзакция. Затем система обработки транзакций пересылает сообщение ответа авторизации обратно приобретателю. Затем приобретатель отправляет сообщение ответа обратно торговцу.

[0098] После того, как торговец принимает сообщение ответа авторизации, устройство доступа у торговца может обеспечить сообщение ответа авторизации для потребителя. Сообщение ответа может отображаться терминалом POS или может распечатываться в чеке.

[0099] В конце дня система обработки транзакций может проводить нормальный процесс клиринга и расчета. Процесс клиринга это процесс обмена финансовыми деталями между приобретателем и эмитентом для облегчения проводки через счет потребителя и согласования расчетной позиции потребителя. Клиринг и расчет могут происходить одновременно.

[0100] Варианты осуществления изобретения не ограничиваются вышеописанными конкретными примерами.

[0101] В другом иллюстративном варианте осуществления, этапы аутентификации со стороны эмитента могут содержать прием из сети обработки платежей сообщения, содержащего основной номер счета и идентификатор канала аутентификации, прием от субъекта-отправителя код-пароля по каналу аутентификации, описанному идентификатором канала аутентификации, аутентификацию субъекта-отправителя код-паролем в отношении портативного устройства потребителя, связанного с основным номером счета, прием запроса статуса аутентификации субъекта-отправителя из сети обработки платежей и передачи, в ответ на запрос, статуса аутентификации субъекта-отправителя.

[0102] На фиг. 7 показана схема компьютерного устройства, согласно иллюстративному варианту осуществления. Различные участники и элементы в ранее описанных схемах системы (например, торговец, эмитент, сервер управления доступом, сторонний аутентификатор, сеть обработки платежей и т.д. на фиг. 1, 2, 3, 4, 5, 6) могут использовать любое подходящее количество подсистем в компьютерном устройстве для облегчения описанных здесь функций. Примеры таких подсистем или компонентов показаны на фиг. 7. Подсистемы, показанные на фиг. 7, соединены друг с другом системной шиной 775. Показаны дополнительные подсистемы, например, принтер 774, клавиатура 778, жесткий диск 779 (или другое запоминающее устройство, содержащее машиночитаемый носитель), монитор 776, подключенный к адаптеру 782 дисплея, и пр. Периферийные устройства и устройства ввода/вывода (I/O) подключены к контроллеру 771 I/O, который может быть подключен к компьютерной системе любыми средствами, известными в технике, например, через последовательный порт 777. Например, последовательный порт 777 или внешний интерфейс 781 можно использовать для подключения компьютерного устройства к глобальной сети, например интернету, устройству ввода типа мышь или сканеру. Взаимосоединение через системную шину позволяет центральному процессору 773 осуществлять связь с каждой подсистемой и управлять выполнением инструкций из системной памяти 772 или жесткого диска 779, а также обеспечивает обмен информацией между подсистемами. Системная память 772 и/или жесткий диск 779 может воплощать машиночитаемый носитель.

[0103] Программные компоненты или функции, описанные в этом приложении можно реализовать в виде программного кода, выполняемого одним или более процессорами с использованием любого подходящего компьютерного языка, например, Java, C++ или Perl, с использованием, например, традиционных или объектно-ориентированных методов. Программный код может храниться в виде последовательности инструкций или команд на машиночитаемом носителе, например, оперативной памяти (ОЗУ), постоянной памяти (ПЗУ), магнитном носителе, например, жестком диске или флоппи-диске, или оптическом носителе, например, CD-ROM. Любой такой машиночитаемый носитель также может находиться на или в едином вычислительном устройстве и может присутствовать на или в разных вычислительных устройствах в системе или сети.

[0104] Настоящее изобретение можно реализовать в виде управляющей логики, в виде программного обеспечения, аппаратного обеспечения или их комбинации. Логика управления может храниться в среде хранения информации в виде множества инструкций, предназначенных для управления устройством обработки информации для осуществления набора этапов, раскрытых в вариантах осуществления настоящего изобретения. На основании обеспеченных здесь раскрытия и принципов, специалист в данной области техники может предложить пути и/или способы реализации настоящего изобретения.

[0105] В вариантах осуществления, любые описанные здесь субъекты можно реализовать посредством компьютера, который осуществляет любые или все раскрытые функции и этапы.

[0106] Любое упоминание элемента или этапа в единственном числе предусматривает "один или более", если прямо не указано обратное.

[0107] Вышеприведенное описание является иллюстративным и не предусматривает никаких ограничений. Специалисты в данной области техники, обратившись к раскрытию, могут предложить многочисленные вариации изобретения. Поэтому объем изобретения следует определять не со ссылкой на вышеприведенное описание, но следует определять со ссылкой на рассматриваемую формулу изобретения совместно с его полным объемом или эквивалентами.

[0108] Определенные варианты осуществления описаны здесь как включающие в себя логику или ряд компонентов, модулей или механизмов. Модули могут составлять либо программные модули (например, код, воплощенный на машиночитаемом носителе или в сигнале передачи), либо аппаратные модули. Аппаратный модуль является вещественным блоком, способным осуществлять определенные операции, и может быть сконфигурирован или организован определенным образом. В иллюстративных вариантах осуществления, одна или более компьютерных систем (например, автономных, клиентских или серверных компьютерных систем) или один или более аппаратных модулей компьютерной системы (например, процессор или группа процессоров) могут быть сконфигурированы программным обеспечением (например, приложением или участком приложения) как аппаратный модуль, который действует для осуществления определенных описанных здесь операций.

[0109] В различных вариантах осуществления, аппаратный модуль можно реализовать механическими или электронными средствами. Например, аппаратный модуль может содержать особую схему или логику, которая сконфигурирована на постоянной основе (например, в качестве процессора особого назначения, например, вентильную матрицу, программируемую пользователем (FPGA), или специализированную интегральную схему (ASIC)) для осуществления определенных операций. Аппаратный модуль также может содержать программируемую логику или схему (например, в рамках процессора общего назначения или другого программируемого процессора), которая временно конфигурируется программным обеспечением для осуществления определенных операций. Очевидно, что выбор механической реализации аппаратного модуля в специализированных схемах постоянной конфигурации или в схемах временной конфигурации (например, конфигурируемого программным обеспечением) может определяться соображениями стоимости и времени.

[0110] Соответственно, термин "аппаратный модуль" следует понимать в смысле, охватывающем вещественный субъект, то есть субъект, который сформирован физически, сконфигурированный на постоянной основе (например, аппаратно) или временно конфигурируемый (например, программно) для эксплуатации определенным образом и/или для осуществления определенных описанных здесь операций. Рассматривая варианты осуществления, в которых аппаратные модули конфигурируются на временной основе (например, программируются), каждый из аппаратных модулей не обязательно конфигурировать или настраивать в любой момент времени. Например, когда аппаратные модули содержат процессор общего назначения, сконфигурированный с использованием программного обеспечения, процессор общего назначения может конфигурироваться как соответствующие различные аппаратные модули в разные моменты времени. Программное обеспечение может, соответственно, конфигурировать процессор, например, для образования конкретного аппаратного модуля в один момент времени и для образования другого аппаратного модуля в другой момент времени.

[0111] Аппаратные модули могут предоставлять информацию на другие аппаратные модули и принимать информацию от них. Соответственно, описанные аппаратные модули можно считать коммуникативно связанными. В случае существования одновременно нескольких таких аппаратных модулей, связь можно обеспечивать путем передачи сигналов (например, по соответствующим цепям и шинам), которые соединяют аппаратные модули. В вариантах осуществления, в которых множественные аппаратные модули конфигурируются или настраиваются в разные моменты времени, связь между такими аппаратными модулями можно обеспечивать, например, путем сохранения и извлечения информации в структурах памяти, к которым имеют доступ множественные аппаратные модули. Например, один аппаратный модуль может осуществлять операцию, и сохранять выход этой операции в запоминающем устройстве, с которым он коммуникативно связан. Затем дополнительный аппаратный модуль может, в более поздний момент времени, обращаться к запоминающему устройству для извлечения и обработки сохраненного выхода. Аппаратные модули также могут инициировать связь с устройствами ввода и вывода и могут оперировать с ресурсом (например, информационным массивом).

[0112] Различные операции описанных здесь иллюстративных способов могут осуществляться, по меньшей мере, частично, одним или более процессорами, которые временно конфигурируются (например, программными средствами) или сконфигурированы на постоянной основе для осуществления соответствующих операций. Такие процессоры, конфигурируемые на временной или постоянной основе, могут образовывать модули, реализованные на процессоре, которые действуют для осуществления одной или более операций или функций. Упомянутые здесь модули могут, в некоторых иллюстративных вариантах осуществления, содержать модули, реализованные на процессоре.

[0113] Аналогично, описанные здесь способы могут быть, по меньшей мере, частично реализованы с помощью процессора. Например, по меньшей мере, некоторые из операций способа могут осуществляться одним из процессоров или модулей, реализованных на процессоре. Производительность определенных операций может распределяться между одним или более процессорами, не только располагающимися в единой машине, но и установленными на нескольких машинах. В некоторых иллюстративных вариантах осуществления, процессор или процессоры могут располагаться в одном местоположении (например, в домашнем окружении, офисном окружении или как серверная ферма), тогда как в других вариантах осуществления процессоры могут распределяться по нескольким местоположениям.

[0114] Один или более процессоров также могут действовать для поддержки производительности соответствующих операций в среде "облачных вычислений" или в качестве "программного обеспечения как услуги” (SaaS). Например, по меньшей мере, некоторые из операций могут осуществляться группой компьютеров (в качестве примеров машин, включающих в себя процессоры), причем эти операции доступны через сеть (например, интернет) и через один или более пригодных интерфейсов (например, интерфейсов прикладного программирования (API)).