Изобретение относится к области радиочастотной идентификации объектов и может быть использовано для подтверждения легальности происхождения объектов.

Известен способ подтверждения легальности происхождения объектов, включающий радиочастотную маркировку и присваивание уникального идентификационного номера каждому объекту (патент RU2292587).

Недостатки этого способа заключаются в низкой достоверности подтверждения легальности происхождения объектов.

Известен также способ подтверждения легальности происхождения объектов, включающий идентифицирующее сопряжение радиочастотной метки, содержащей микроконтроллер и антенный блок, с объектом, присвоение микроконтроллеру уникального номера на этапе его производства и считывание радиочастотной метки с помощью электронного программно-технического устройства, применяемый в решение по подтверждению подлинности продукции, представленный компанией Selinko (https://selinko.com/, https://www.youtube.com/watch?v=qH4oPAxolVU). Этот способ выбран в качестве прототипа предложенного решения.

Недостатки этого способа заключаются также в низкой достоверности подтверждения легальности происхождения объектов, связанной с тем, что в нем отсутствует сертификат, а проверка легальности происхождения объектов осуществляется только через Интернет с помощью мобильного приложения.

Задача изобретения заключается в предоставлении участникам рынка возможности проверить легальность происхождения того или иного товара/объекта, промаркированного специальными радиочастотными метками, без наличия обязательного доступа в Интернет.

Технический результат изобретения заключается в повышении достоверности подтверждения легальности происхождения объектов.

Указанный технический результат достигается тем, что в способе подтверждения легальности происхождения объектов, включающем идентифицирующее сопряжение радиочастотной метки, содержащей микроконтроллер и антенный блок, с объектом, присвоение микроконтроллеру уникального номера на этапе его производства и считывание радиочастотной метки с помощью электронного программно-технического устройства, в память микроконтроллера записывают сертификат, который обрабатывается путем проведения этапов проверок.

Существует вариант, в котором в сертификат записывают уникальный номер микроконтроллера, для которого создан данный сертификат.

Существуют также варианты, в которых информацию в сертификате хранят в зашифрованном виде, или в частично зашифрованном виде, или в незашифрованном виде.

Существует также вариант, в котором шифрование осуществляют с использованием ключей, а генерацию и хранение ключей осуществляют в аппаратном модуле безопасности.

Существует также вариант, в котором этапы проверок с использованием Интернета включают проверку уникального номера микроконтроллера радиочастотной метки по списку запрещенных уникальных номеров микроконтроллеров меток.

Существует также вариант, в котором осуществляют расшифровку сертификата индивидуальным публичным ключом.

Существует также вариант, в котором осуществляют проверку правильности и целостности сертификата, зашифрованного по алгоритмам RSA шифрования.

Существует также вариант, в котором осуществляют проверку принадлежности сертификата, зашифрованного по алгоритмам RSA шифрования, к данному NDEF сообщению.

Существует также вариант, в котором осуществляют сравнение переданного значения со значением в базе данных из памяти микроконтроллера.

Существует также вариант, в котором этапы проверок без использования Интернета включают проверку уникального номера микроконтроллера радиочастотной метки по списку запрещенных уникальных номеров радиочастотной микроконтроллеров меток.

Существует также вариант, в котором осуществляют проверку оригинальности микроконтроллера.

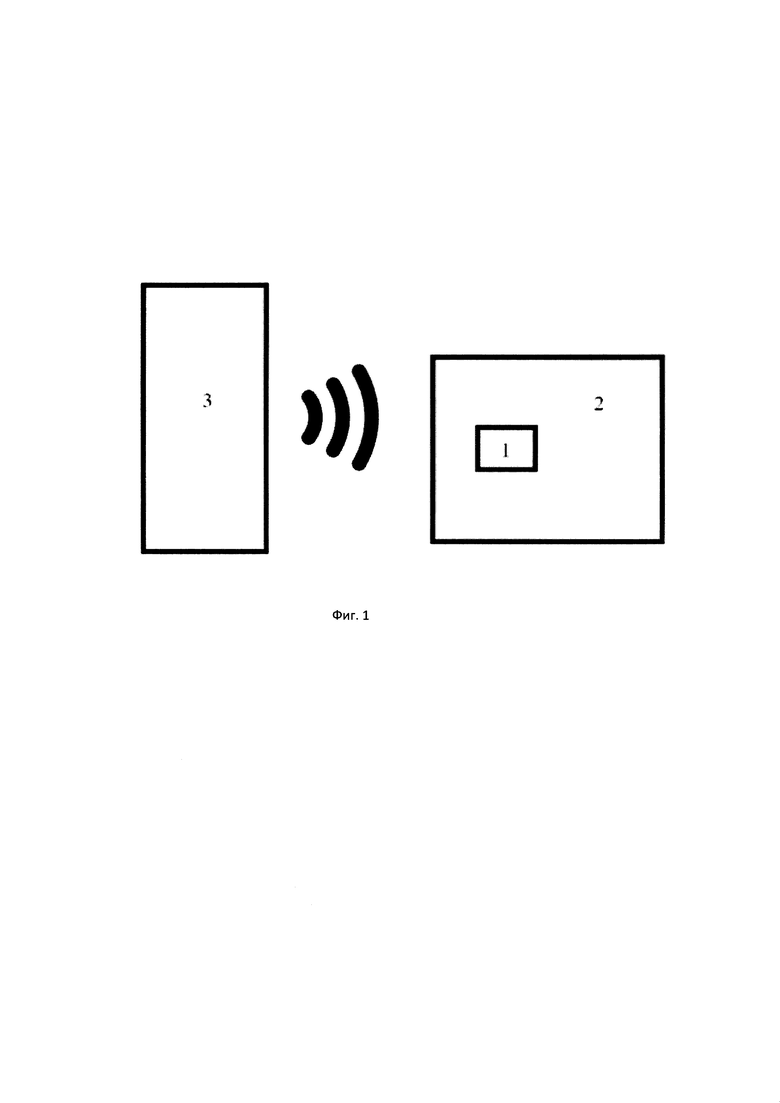

На фиг. 1 изображена компоновочная схема способа подтверждения легальности происхождения объектов.

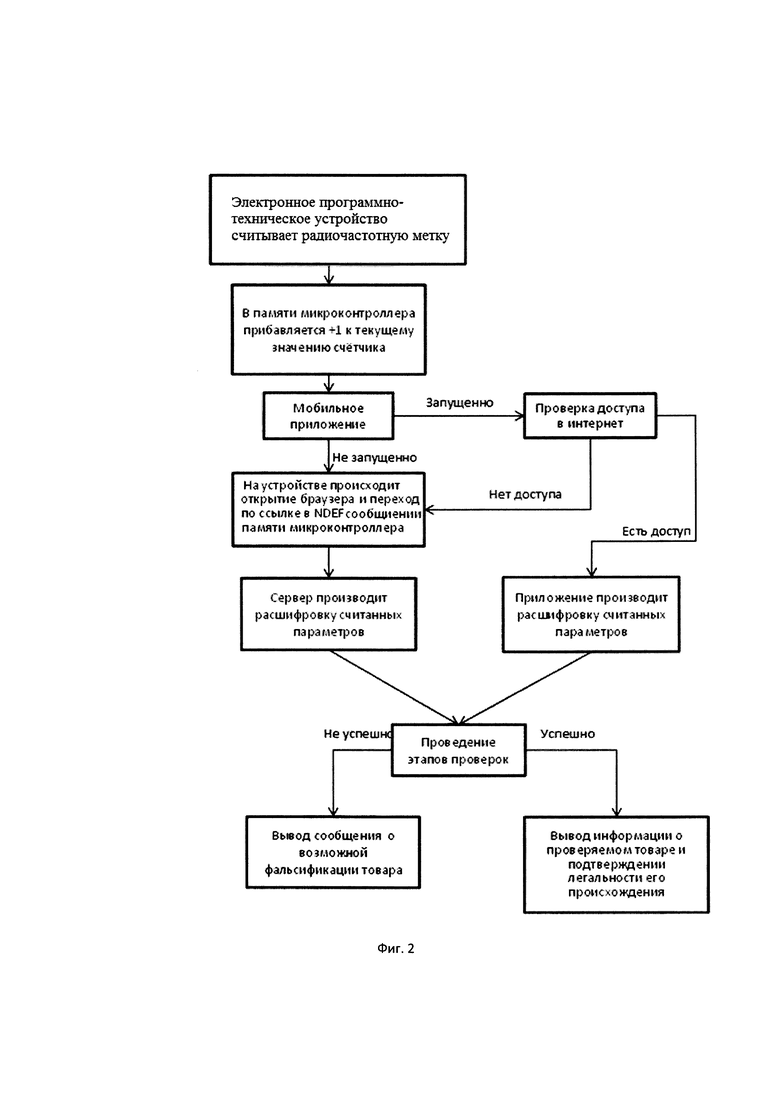

На фиг. 2 изображена блок-схема реализации способа подтверждения легальности происхождения объектов.

Способ подтверждения легальности происхождения объектов включает идентифицирующее сопряжение радиочастотной метки 1 с объектом 2 (фиг. 1). В качестве объектов могут быть товары народного и промышленного потребления, объекты различных инфраструктур, а так же любые другие объекты, подтверждение легальности происхождения которых востребовано участниками рынка. При этом радиочастотная метка содержит микроконтроллер и антенный блок (не показаны). В качестве микроконтроллера можно использовать микросхему MIK215NDA производства ПАО "Микрон" (ссылка на спецификацию http://mikron.ru/upload/datasheet/MIK215ND_Russian.pdf). В качестве антенного блока можно использовать металлический контур, работающий на частоте 13,56 МГц. На этапе производства микроконтроллера ему присваивается уникальный номер, например, 12345678998765. А так же в память микроконтроллера записывают сертификат, который обрабатывается путем проведения этапов проверок. В качестве сертификата может быть набор символов, содержащий в себе в закодированном виде информацию об объекте 2. Считывание радиочастотной метки 1 осуществляют с помощью электронного программно-технического устройства 3, например, смартфон, планшетный компьютер, ручной терминал, стационарный терминал. При этом в памяти микроконтроллера (фиг. 2) прибавляется к текущему значению счетчика. В случае, если на электронном программно-техническом устройстве 3 запущенно мобильное приложение, происходит проверка доступа в Интернет. В случае его наличия, мобильное приложение производит расшифровку считанных параметров, проводит этапы проверок и в зависимости от результатов, выводит сообщение о возможной фальсификации товара или информацию о проверяемом товаре и подтверждении легальности его происхождения. В случае, если на электронном программно-техническом устройстве 3 не запущенно мобильное приложение или отсутствия у него доступа в Интернет, происходит открытие браузера и переход по ссылке в NDEF сообщении размещенном в памяти микроконтроллера радиочастотной метки 1.

Существует вариант, в котором в сертификат записывают уникальный номер микроконтроллера, для которого создан данный сертификат. Это может быть осуществлено следующим образом: уникальный номер микроконтроллера считывают из памяти микроконтроллера на этапе формирования сертификата, после чего он размещается в сертификате с помощью программных средств.

Существуют также варианты, в которых информацию в сертификате хранят в зашифрованном виде, или в частично зашифрованном виде, или в незашифрованном виде. Это может быть осуществлено следующим образом. При формировании сертификата используют алгоритмы RSA шифрования.

При этом в памяти микроконтроллера фиксируется каждое обращение к памяти микроконтроллера. Это может быть осуществлено следующим образом. На микроконтроллер программным способом отправляется команда, которая включает функцию счетчика.

Существует также вариант, в котором шифрование осуществляют с использованием ключей. Это может быть осуществлено следующим образом. Сертификат, представляющий из себя набор символов в определенной последовательности, шифруют с помощью одного ключа, а расшифровывают с помощью этого же или другого ключа.

Существует также вариант, в котором генерацию и хранение ключей осуществляют в аппаратном модуле безопасности. Это может быть осуществлено следующим образом. С помощью программного обеспечения в аппаратном модуле безопасности эмитируют и хранят ключи.

В одном из вариантов идентифицирующее сопряжение радиочастотной метки 1 с объектом 2 осуществляют путем ее соединения с объектом 2. Для этого на объекте 2 закрепляют радиочастотную метку 1 посредством применения клеящих составов, бирок, содержащих в себе радиочастотную метку 1, сигнальных устройств типа «пломба», процесса вулканизации, процесса термоусадки, а так же различных крепежных элементов (саморезы, хомуты, винты, болты, проволочные соединения, веревки, шнуры, цепи, гвозди и прочее).

Во втором варианте идентифицирующее сопряжения радиочастотной метки 1 с объектом 2 осуществляют путем ее соединения с упаковкой объекта 2. Для этого на упаковке объекта 2 закрепляют радиочастотную метку 1 посредством применения клеящих составов, бирок, содержащих в себе радиочастотную метку, сигнальных устройств типа «пломба», процесса вулканизации, процесса термоусадки, а так же различных крепежных элементов (саморезы, хомуты, винты, болты, проволочные соединения, веревки, шнуры, цепи, гвозди и прочее).

В третьем варианте идентифицирующее сопряжения радиочастотной метки 1 с объектом 2 осуществляют путем ее соединения с этикеткой объекта 2. Для этого на этикетке объект 2 закрепляют радиочастотную метку 1 посредством применения клеящих составов, бирок, содержащих в себе радиочастотную метку 1, сигнальных устройств типа «пломба», процесса вулканизации, процесса термоусадки, а так же различных крепежных элементов (саморезы, хомуты, винты, болты, проволочные соединения, веревки, шнуры, цепи, гвозди и прочее).

Существуют также другие варианты идентифицирующего сопряжения радиочастотной метки 1 с объектом 2, например, закрепление радиочастотной метки на групповой упаковке объектов 2, на транспортной таре объектов 2, на ценниках и элементах торгового оборудования.

При этом этапы проверок с использованием Интернета включают проверку уникального номера микроконтроллера радиочастотной метки по списку запрещенных уникальных номеров микроконтроллеров меток. Это может быть осуществлено следующим образом. После считывания информации из памяти микроконтроллера радиочастотной метки производится обращение к информационной системе, которая проверяет переданный в обращении уникальный номер микроконтроллера на предмет присутствия в списке запрещенных уникальных номеров микроконтроллеров.

Существует также вариант, в котором этапы проверок с использованием Интернета включают проверку уникального номера микроконтроллера радиочастотной метки 1 по списку разрешенных уникальных номеров микроконтроллеров меток. Это может быть осуществлено следующим образом. После считывания информации из памяти микроконтроллера радиочастотной метки 1 производится обращение к информационной системе, которая проверяет переданный в обращении уникальный номер микроконтроллера на предмет присутствия в списке разрешенных уникальных номеров микроконтроллеров.

Существует также вариант, в котором осуществляют расшифровку сертификата индивидуальным публичным ключом. Это может быть осуществлено следующим образом. После считывания информации из памяти микроконтроллера радиочастотной метки 1 производится обращение к информационной системе, которая получает из обращения информацию о номере публичного ключа, определяет по номеру ключ и с его помощью производит расшифровку сертификата.

Существует также вариант, в котором осуществляют проверку правильности и целостности сертификата, зашифрованного по алгоритмам RSA шифрования. Это может быть осуществлено следующим образом. После расшифровки сертификата производят расчет хеш-суммы от данных в сертификате и сравнивают их с той хеш-суммой, которая записана в сертификате.

Существует также вариант, в котором осуществляют проверку принадлежности сертификата, зашифрованного по алгоритмам RSA шифрования, к данному NDEF сообщению (подробно см. в Tom Igoe and Don Coleman; "Beginning NFC";  Media; 2014, p. 246). Это может быть осуществлено следующим образом. После расшифровки сертификата информационная система определяет уникальный номер микроконтроллера, полученный из обращения, и сравнивает его с уникальным номером микроконтроллера в сертификате.

Media; 2014, p. 246). Это может быть осуществлено следующим образом. После расшифровки сертификата информационная система определяет уникальный номер микроконтроллера, полученный из обращения, и сравнивает его с уникальным номером микроконтроллера в сертификате.

Существует также вариант, в котором осуществляют сравнение переданного значения со значением в базе данных из памяти микроконтроллера. Это может быть осуществлено следующим образом. После расшифровки сертификата производят считывание информации из сертификата и поиск соответствующей ей информации в информационной системе.

Существует также вариант, в котором этапы проверок без использования Интернета включают проверку уникального номера микроконтроллера радиочастотной метки 1 по списку запрещенных уникальных номеров микроконтроллеров меток. Это может быть осуществлено следующим образом. После считывания информации из памяти микроконтроллера радиочастотной метки 1 производится обращение к приложению (прикладная программа), установленному на электронном программно-техническом устройстве 3, после чего приложение проверяет переданный в обращении уникальный номер микроконтроллера на предмет присутствия в списке запрещенных уникальных номеров микроконтроллеров.

Существует также вариант, в котором осуществляют проверку оригинальности микроконтроллера. Это может быть осуществлено следующим образом. После считывания информации из памяти микроконтроллера радиочастотной метки 1 производится обращение к приложению, установленному на электронном программно-техническом устройстве 3, после чего приложение производит расшифровку сертификатов безопасности, записанных в память микроконтроллера в момент его производства.

Существует также вариант, в котором осуществляют расшифровку сертификата индивидуальным публичным ключом. Это может быть осуществлено следующим образом. После считывания информации из памяти микроконтроллера радиочастотной метки 1 производится обращение к приложению, установленному на электронном программно-техническом устройстве 3, после чего приложение получает из обращения информацию о номере публичного ключа, определяет по номеру ключ и с его помощью производит расшифровку сертификата.

Существует также вариант, в котором осуществляют проверку правильности и целостности сертификата, зашифрованного по алгоритмам RSA шифрования (подробно см. в Ян Сонг Й.; "Криптоанализ RSA"; Регулярная и хаотическая динамика, Институт компьютерных исследований; 2011, 312 с. 312). Это может быть осуществлено следующим образом. После считывания информации из памяти микроконтроллера радиочастотной метки 1 производится обращение к приложению, установленному на электронном программно-техническом устройстве 3, которое после расшифровки сертификата производит расчет хеш-суммы от данных в сертификате и сравнивают их с той хеш-суммой, которая записана в сертификате.

Существует также вариант, в котором осуществляют проверку принадлежности сертификата к микроконтроллеру радиочастотной метки 1. Это может быть осуществлено следующим образом. После считывания информации из памяти микроконтроллера радиочастотной метки 1 производят обращение к приложению, установленному на электронном программно-техническом устройстве 3, которое, определив уникальный номер микроконтроллера, сравнивает его с уникальным номером микроконтроллера в сертификате.

То, что в способе подтверждения легальности происхождения объектов 2, включающем идентифицирующее сопряжение радиочастотной метки 1, содержащей микроконтроллер и антенный блок, с объектом 2, присвоение микроконтроллеру уникального номера на этапе его производства и считывание радиочастотной метки 1 с помощью электронного программно-технического устройства, в память микроконтроллера записывают сертификат, который обрабатывается путем проведения этапов проверок приводит к тому, что повышается достоверность подтверждения легальности происхождения объектов 2. Это достигается благодаря тому, что объекты 2 маркируют радиочастотными метками 1, которые защищены от подделки специальной процедурой их проверки, состоящей из нескольких этапов.

То, что в сертификат записывают уникальный номер микроконтроллера, для которого создан данный сертификат приводит к повышению достоверности подтверждения легальности происхождения объектов 2, благодаря тому, что при проверке радиочастотной метки 1 считывают уникальный номер микроконтроллера, записанного в память микроконтроллера, и сравнивают его с уникальным номером микроконтроллера, записанного в сертификат, для выявления совпадения.

То, что информацию в сертификате хранят в зашифрованном виде, приводит к тому, что подделка сертификата для целей подделки радиочастотной метки 1 крайне затрудняется, что приводит к повышению достоверности подтверждения легальности происхождения объектов 2. То, что информацию в сертификате хранят в частично зашифрованном виде, приводит к тому, что подделка сертификата для целей подделки радиочастотной метки 1 затрудняется, что приводит к повышению достоверности подтверждения легальности происхождения объектов 2. То, что информацию в сертификате хранят незашифрованном виде, приводит к тому, что увеличивается скорость получения подтверждения легальности происхождения объектов 2.

То, что шифрование осуществляют с использованием ключей приводит к тому, что на электронном программно-техническом устройстве 3 становится возможным получение подтверждения легальности происхождения объектов 2 без наличия обязательного доступа в Интернет. То, что генерацию и хранение ключей осуществляют в аппаратном модуле безопасности, приводит к тому, что снижается риск несанкционированного использования ключей для генерации сетрификатов в целях подделки радиочастотных меток, что повышает достоверность подтверждения легальности происхождения объектов 2.

То, что этапы проверок с использованием Интернета включают проверку уникального номера микроконтроллера радиочастотной метки 1 по списку запрещенных уникальных номеров микроконтроллеров меток, приводит к тому, что повышается достоверность подтверждения легальности происхождения объектов 2. Если ранее уникальный номер микроконтроллера радиочастотной метки 1 размещенной на объекте 2 был скомпрометирован, то он заносится в список запрещенных уникальных номеров микроконтроллеров меток.

То, что осуществляют расшифровку сертификата индивидуальным публичным ключом, приводит к тому, что повышается достоверность подтверждения легальности происхождения объектов 2. Это достигается благодаря тому, что взлом публичного ключа одной из меток не позволяет в дальнейшем использовать его для создания сертификатов на других метках 1.

То, что осуществляют проверку правильности и целостности сертификата, зашифрованного по алгоритмам RSA шифрования, приводит к тому, что повышается достоверность подтверждения легальности происхождения объектов 2 по причине увеличения криптографической стойкости всего решения.

То, что осуществляют проверку принадлежности сертификата, зашифрованного по алгоритмам RSA шифрования к данному NDEF сообщению, приводит к тому, что повышается достоверность подтверждения легальности происхождения объектов 2. Данная проверка убирает вероятность того, что сертификат с микроконтроллера радиочастотной метки 1, размещенной на объекте 2 легального происхождения, будет скопирован на микроконтроллеры меток, размещенных на нелегальных товарах, и после этого успешно сможет пройти проверку в информационной системе.

То, что осуществляют сравнение переданного значения со значением в базе данных из памяти микроконтроллера, приводит к тому, что повышается достоверность подтверждения легальности происхождения объектов 2. Благодаря этому сравнению осуществляется дополнительный этап проверок.

То, что этапы проверок без использования Интернета включают проверку уникального номера микроконтроллера радиочастотной метки 1 по списку запрещенных уникальных номеров микроконтроллеров меток, приводит к тому, что повышается достоверность подтверждения легальности происхождения объектов 2. Поскольку снижается необходимость постоянной связи с информационной системой для подтверждения того, что проверяемый сейчас уникальный номер микроконтроллера радиочастотной метки 1, размещенной на объекте 2, ранее не был скомпрометирован.

То, что осуществляют проверку оригинальности микроконтроллера приводит к тому, что повышается достоверность подтверждения легальности происхождения объектов 2. Проверка оригинальности микроконтроллера - это дополнительный этап проверок, который осуществляется, с помощью того, что производители микроконтроллеров меток на этапе их производства записывают в них свой, для каждого производителя уникальный, сертификат безопасности и шифруют его с помощью приватных ключей, доступ к которым есть только у них. Далее для проверки оригинальности происхождения микроконтроллера другие компании используют публичный ключ, полученный ими от производителя микроконтроллера и распространяемый открыто. С помощью этого ключа, расшифровывают сертификат, подтверждая легальность происхождения микроконтроллера.

Практическое внедрение Изобретения обеспечит следующие важнейшие тренды в Российской Федерации:

• Повышение средней продолжительности жизни населения РФ за счет уменьшения вероятности покупки фальсифицированных товаров, опасных для здоровья. Благодаря изобретению потребители любой продукции смогут легко идентифицировать подделки и не покупать их.

• Увеличение доходной части бюджета РФ за счет увеличения налогооблагаемой базы легальных производителей товаров народного и промышленного потребления. Благодаря изобретению потребители будут покупать легальный товар, что приведет к росту доходов легальных производителей, и к увеличению объемов налоговых сборов.

| название | год | авторы | номер документа |

|---|---|---|---|

| СИСТЕМА ОБЕСПЕЧЕНИЯ ПОДЛИННОСТИ ПРОДУКЦИИ, СПОСОБ ИДЕНТИФИКАЦИИ ПОДЛИННОЙ ПРОДУКЦИИ И РАДИОЧАСТОТНАЯ ИДЕНТИФИКАЦИОННАЯ МЕТКА, ИСПОЛЬЗУЕМАЯ ПРИ ЭТОМ | 2020 |

|

RU2754036C1 |

| АУТЕНТИФИКАЦИЯ НАКОПИТЕЛЯ НА ЖЕСТКИХ ДИСКАХ | 2006 |

|

RU2405266C2 |

| КРИПТОГРАФИЧЕСКИЙ СПОСОБ АУТЕНТИФИКАЦИИ И ИДЕНТИФИКАЦИИ С ШИФРОВАНИЕМ В РЕАЛЬНОМ ВРЕМЕНИ | 2013 |

|

RU2584500C2 |

| Способ удаленной загрузки комплекта ключей в смарт-терминал | 2019 |

|

RU2724793C1 |

| Система удаленной загрузки комплекта ключей в смарт-терминал | 2019 |

|

RU2713873C1 |

| СПОСОБ И СИСТЕМА ЗАЩИЩЕННОГО ХРАНЕНИЯ ИНФОРМАЦИИ В ФАЙЛОВЫХ ХРАНИЛИЩАХ ДАННЫХ | 2018 |

|

RU2707398C1 |

| СПОСОБ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ ИГРОВЫХ УСТРОЙСТВ И ИГРОВОЕ УСТРОЙСТВО ДЛЯ ЕГО ОСУЩЕСТВЛЕНИЯ | 2006 |

|

RU2310907C1 |

| СПОСОБ ОБМЕНА ЗАЩИЩЕННЫМИ ДАННЫМИ | 2017 |

|

RU2659730C1 |

| СПОСОБ ОБЕСПЕЧЕНИЯ УКАЗАНИЯ ВРЕМЕНИ И ПОЛОЖЕНИЯ С ПРОВЕРКОЙ ПОДЛИНОСТИ | 2011 |

|

RU2531384C2 |

| СИСТЕМА МАРКИРОВКИ И ПРОВЕРКИ ПОДЛИННОСТИ ОБЪЕКТА | 2020 |

|

RU2759259C1 |

Изобретение относится к области радиочастотной идентификации объектов. Технический результат заключается в повышении достоверности подтверждения легальности происхождения объектов. Такой результат достигается за счет идентифицирующего сопряжения радиочастотной метки, содержащей микроконтроллер и антенный блок, с объектом, присвоения микроконтроллеру уникального номера на этапе его производства и считывания радиочастотной метки с помощью электронного программно-технического устройства, при этом в память микроконтроллера записывают сертификат, который обрабатывается путем проведения этапов проверок, в качестве сертификата может быть набор символов, содержащий в себе в зашифрованном виде информацию об объекте, в сертификат записывают уникальный номер микроконтроллера, для которого создан сертификат, этапы проверок включают проверку уникального номера микроконтроллера радиочастотной метки, проверка включает в себя считывание информации из памяти микроконтроллера радиочастотной метки, обращение либо к информационной системе, либо к приложению в зависимости от того, производятся этапы проверки с использованием Интернета или без, причем информационной системой или приложением проверяется переданный в обращении уникальный номер микроконтроллера на предмет присутствия в списке запрещенных уникальных номеров микроконтроллеров. 3 з.п. ф-лы, 2 ил.

1. Способ подтверждения легальности происхождения объектов, включающий идентифицирующее сопряжение радиочастотной метки, содержащей микроконтроллер и антенный блок, с объектом, присвоение микроконтроллеру уникального номера на этапе его производства и считывание радиочастотной метки с помощью электронного программно-технического устройства, отличающийся тем, что в память микроконтроллера записывают сертификат, который обрабатывается путем проведения этапов проверок, в качестве сертификата может быть набор символов, содержащий в себе в зашифрованном виде информацию об объекте, в сертификат записывают уникальный номер микроконтроллера для которого создан сертификат, этапы проверок включают проверку уникального номера микроконтроллера радиочастотной метки, проверка включает в себя считывание информации из памяти микроконтроллера радиочастотной метки, обращение либо к информационной системе, либо к приложению в зависимости от того, производятся этапы проверки с использованием Интернета или без, причем информационной системой или приложением проверяется переданный в обращении уникальный номер микроконтроллера на предмет присутствия в списке запрещенных уникальных номеров микроконтроллеров.

2. Способ по п. 1, отличающийся тем, что осуществляют проверку принадлежности сертификата, зашифрованного по алгоритмам RSA шифрования, к данному NDEF сообщению, заключающуюся в том, что после расшифровки сертификата информационная система определяет уникальный номер микроконтроллера и сравнивает его с уникальным номером микроконтроллера в сертификате.

3. Способ по п. 2, отличающийся тем, что осуществляют сравнение переданного значения, полученного из памяти микроконтроллера, а именно значение счетчика, фиксирующего каждое обращение к памяти микроконтроллера, сертификата и номера публичного ключа со значением в базе данных, при этом после получения информации из памяти микроконтроллера происходит их передача в информационную систему и поиск, а также сравнение с соответствующей информацией, записанной в базе данных.

4. Способ по п. 1, отличающийся тем, что осуществляют проверку оригинальности микроконтроллера, заключающуюся в том, что после считывания информации из памяти микроконтроллера радиочастотной метки производят обращение к приложению, установленному на электронном программно-техническом устройстве, после чего приложение производит расшифровку сертификатов безопасности, записанных в память микроконтроллера в момент его производства.

| CN 105631690 A, 01.06.2016 | |||

| Колосоуборка | 1923 |

|

SU2009A1 |

| Изложница с суживающимся книзу сечением и с вертикально перемещающимся днищем | 1924 |

|

SU2012A1 |

| Способ приготовления лака | 1924 |

|

SU2011A1 |

| Пломбировальные щипцы | 1923 |

|

SU2006A1 |

| Способ и приспособление для нагревания хлебопекарных камер | 1923 |

|

SU2003A1 |

| Приспособление для суммирования отрезков прямых линий | 1923 |

|

SU2010A1 |

| Пресс для выдавливания из деревянных дисков заготовок для ниточных катушек | 1923 |

|

SU2007A1 |

| Изложница с суживающимся книзу сечением и с вертикально перемещающимся днищем | 1924 |

|

SU2012A1 |

| Рамка для печатания и проявления фотобумаги | 1948 |

|

SU80255A1 |

Авторы

Даты

2020-02-11—Публикация

2018-07-11—Подача