ПЕРЕКРЕСТНАЯ ССЫЛКА НА РОДСТВЕННЫЕ ЗАЯВКИ

Эта заявка заявляет преимущество приоритета заявки на патент США № 15/231,069, поданной 8 августа 2016, которая полностью включена в эту заявку по ссылке.

1. ОБЛАСТЬ ТЕХНИКИ, К КОТОРОЙ ОТНОСИТСЯ ИЗОБРЕТЕНИЕ

[001] Это изобретение обеспечивает систему для генерирования и обновления защитных кодов для использования с предоплаченными, дебетовыми и кредитными картами. Конкретно, защитные коды предоплаченных, дебетовых и кредитных карт могут быть обновлены сервером, соединенным с сетью, или находящимся на карте алгоритмом таким образом, чтобы при использовании карты с устройством доставки новый защитный код (коды) генерировался для будущих транзакций.

2. УРОВЕНЬ ТЕХНИКИ

[002] Некоторые платежные транзакции выполняются без считывания информации платежной карты, такой как дебетовая или кредитная карта, платежным устройством. Например, это может происходить при покупке товаров у предприятия электронной розничной торговли. Владельцы карт выполняют эти так называемые транзакции «без физического присутствия карты» (Card-Not-Present - CNP) посредством передачи своих платежных данных о полномочиях, таких как номер основного счета (Primary Account Number - PAN), дата истечения срока действия, и защитный код, получателю платежа (например, предприятию электронной розничной торговли) без физического представления карты этому получателю платежа, в отличие от транзакций с физическим присутствием карт, в которых карта проводится (обычно владельцем карты) через платежное устройство, опускается в платежное устройство, или картой легко ударяют по платежному устройству, для считывания данных карты и инициирования платежной транзакции.

[003] CNP-мошенничество может происходить, когда неавторизованное лицо крадет достоверные данные о полномочиях платежной карты у настоящего владельца карты и затем использует их для выполнения платежной транзакции. Эти данные о полномочиях могут быть украдены, когда компьютерные системы (например, системы счетов получателей платежей) подвергаются неавторизованному проникновению. Кражи данных о полномочиях карт могут также происходить, когда недобросовестные лица записывают данные карт при обработке платежа и перед возвратом карты владельцу карты. Например, работник ресторана может записать информацию, напечатанную на пластиковой карте клиента, при обработке платежа.

[004] Компании, выпускающие платежные карты, используют различные защитные коды для противодействия мошенничеству. Конкретно, для противодействия CNP-мошенничеству, компаниями, выпускающими платежные карты, были введены защитные коды, такие как Код 2 проверки достоверности карты (Card Validation Code 2 - CVC2) и Верификационное значение 2 карты (Card Verification Value 2 - CVV2). Эти защитные коды используются в качестве простых статических кодов пропуска, помогающих гарантировать то, что настоящая карта присутствует в момент CNP-транзакции. Эти коды могут быть напечатаны на задней стороне карты (например, на полоске для подписи карты), но они могут быть также напечатаны на передней стороне карты.

[005] Хотя воры теперь вынуждены копировать дополнительный элемент информации, чтобы смочь выполнить мошеннические транзакции, в последние несколько лет наблюдается постоянно растущий уровень CNP-мошенничества. Это происходит, несмотря на попытки большинства компаний, выпускающих платежные карты, защитить эти защитные коды (например, посредством печати их на задней стороне карты, чтобы вынудить воров копировать обе стороны карты, посредством обеспечения того, чтобы отпечаток было трудно считывать с некоторого расстояния, или посредством запрета получателям платежей запоминать эти защитные коды в своих системах, даже временно).

[006] Дополнительно к прямым затратам на мошеннические транзакции, CNP-мошенничество генерирует дополнительные затраты, связанные с противодействием эмитентов и получателей платежей случаям мошенничества, а также связанные с тем, что эмитенты вынуждены выпускать новые карты взамен поддельных карт.

[007] Уже существуют карты, которые могут изменять свой защитный код на регулярной основе. Эти повременные изделия используют встроенную электронную схему с часами реального времени и батареей для вычисления нового защитного кода по прошествии заданного промежутка времени и показывают его на электронном дисплее, встроенном в карту. Однако эти решения имеют несколько недостатков: часы реального времени и батарея делают карты более хрупкими, батарея делает карту более дорогой и ограничивает ее срок службы, и повременной механизм, использующий находящиеся в карте часы, делает ее склонной к потере синхронизации с сервером. Таким образом, существует потребность в решении, которое позволит изменять защитные коды на картах в течение срока службы карт, которое будет более дешевым, более устойчивым к ошибкам и более надежным, чем существующие решения.

[008] Преимущество такого решения может быть двойным: во-первых, обеспечение решения на основе защитных кодов может устранить необходимость изменения или замены существующей инфраструктуры платежных карт; во-вторых, изменение значения этих защитных кодов значительно уменьшает возможность мошеннической деятельности.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

[009] Настоящее изобретение является комплексной системой «динамического защитного кода» (Dynamic Security Code - DSC) (DSC-системой), которая может изменять защитный код предоплаченной, дебетовой или кредитной карты (платежной карты). С целью помешать мошенничеству «без физического присутствия карты» (Card-Not-Present - CNP) (CNP-мошенничеству), DSC-система обеспечивает значения динамического защитного кода (DSC-значения), которые могут иметь ограниченное использование. При необходимости, другое DSC-значение будет сгенерировано DSC-сервером-генератором, находящимся в сети, или будет сгенерировано микропроцессором, встроенным в DSC-карту. DSC-карта может быть также использована с существующими стандартными инфраструктурами платежных карт. Дополнительно, DSC-система может быть использована с другими формфакторами и в других средах, не связанных с платежами, например, при запросах остатка.

[010] Когда DSC-значение должно быть проверено эмитентом на достоверность, оно может быть отправлено к DSC-серверу-валидатору («DSC-серверу-валидатору») эмитента с использованием тех же каналов, что и каналы, используемые для традиционных статических защитных кодов. Например, когда владелец карты использует веб-браузер для ручного ввода DSC-значения вместо статического защитного кода в электронную форму, обеспеченную получателем платежа, или в регистрационную форму, обеспеченную поставщиком онлайнового или мобильного кошелька.

[011] В одном варианте осуществления изобретения, DSC-значения генерируются DSC-сервером-генератором. При необходимости, DSC-сервер-генератор будет вычислять одно или несколько новых DSC-значений для конкретной DSC-карты. Примеры включают в себя, но не ограничены этим, обработку EMV-авторизации эмитента, выполняемую во время платежной транзакции, транзакции покупки, транзакции покупки с выдачей наличных, запроса статуса счета, транзакции изменения пин-кода, снятия наличных. Однако это может быть также выполнено во время транзакции управления картой или во время любого другого взаимодействия между DSC-картой и эмитентом.

[012] Когда DSC-значения генерируются DSC-сервером-генератором, они могут быть доставлены на DSC-карту посредством встраивания их в EMV-сценарий, содержащийся в ответном сообщении об авторизации эмитента, но DSC-значения могут быть также отправлены в сообщениях других типов во время любого другого взаимодействия между DSC-картой и эмитентом.

[013] В другом варианте осуществления этого изобретения, DSC-значения генерируются самой DSC-картой. При необходимости, DSC-карта будет вычислять одно или несколько новых DSC-значений. Обычно, это может быть выполнено, когда DSC-карта обрабатывает EMV-транзакцию в POS-терминале или терминале банкомата (ATM).

[014] Другие системы, способы, признаки, и преимущества настоящего изобретения будут или станут понятны специалистам в данной области техники после изучения нижеследующих фигур и подробного описания. Предполагается, что все такие дополнительные системы, способы, признаки и преимущества включены в это описание, в объем настоящего изобретения, и защищены сопутствующей формулой изобретения.

ПОДРОБНОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

[015] Компоненты на фигурах не обязательно приведены в масштабе, вместо этого акцент делается на иллюстрации принципов настоящего изобретения. На фигурах, подобные ссылочные позиции обозначают соответствующие части в разных видах.

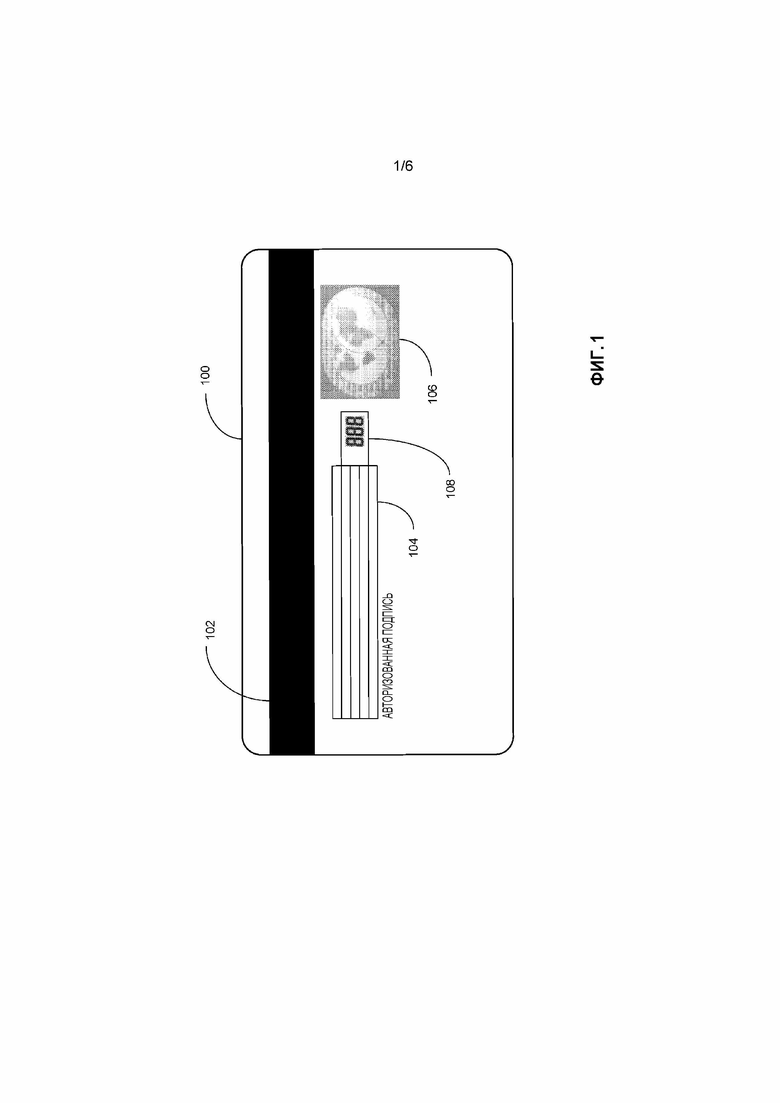

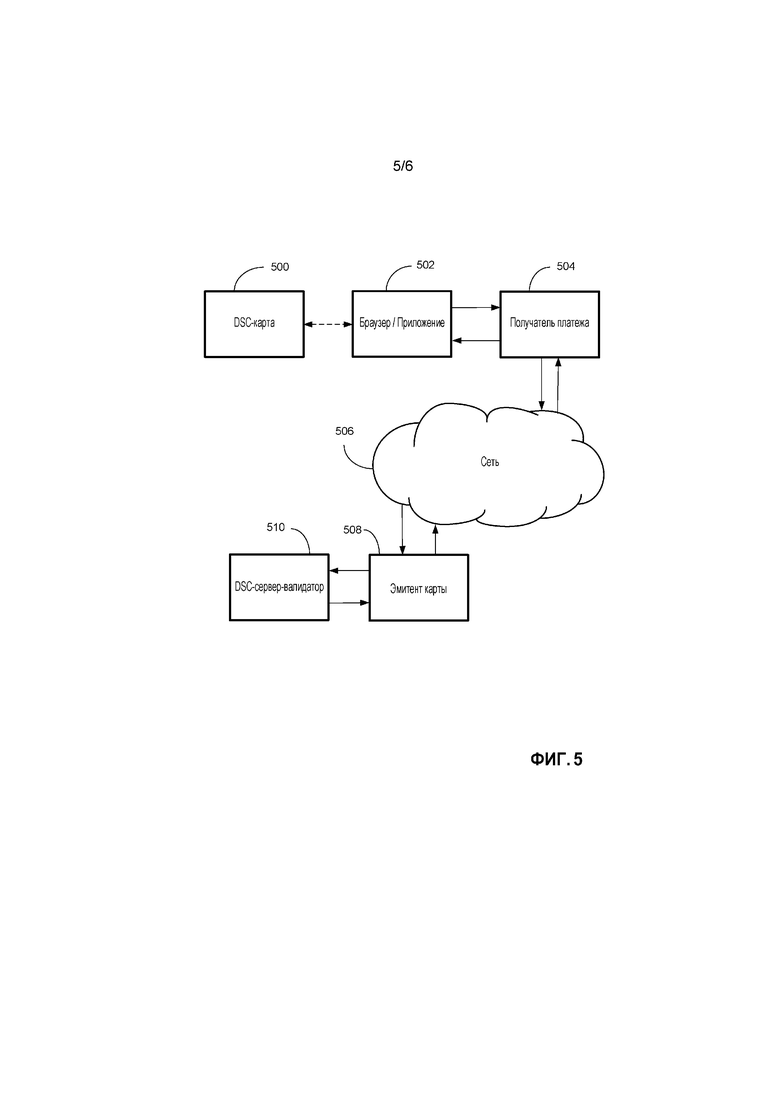

[016] Фиг. 1 является видом сбоку карты, показывающим видимые аспекты одной стороны типичной предоплаченной, дебетовой или кредитной карты.

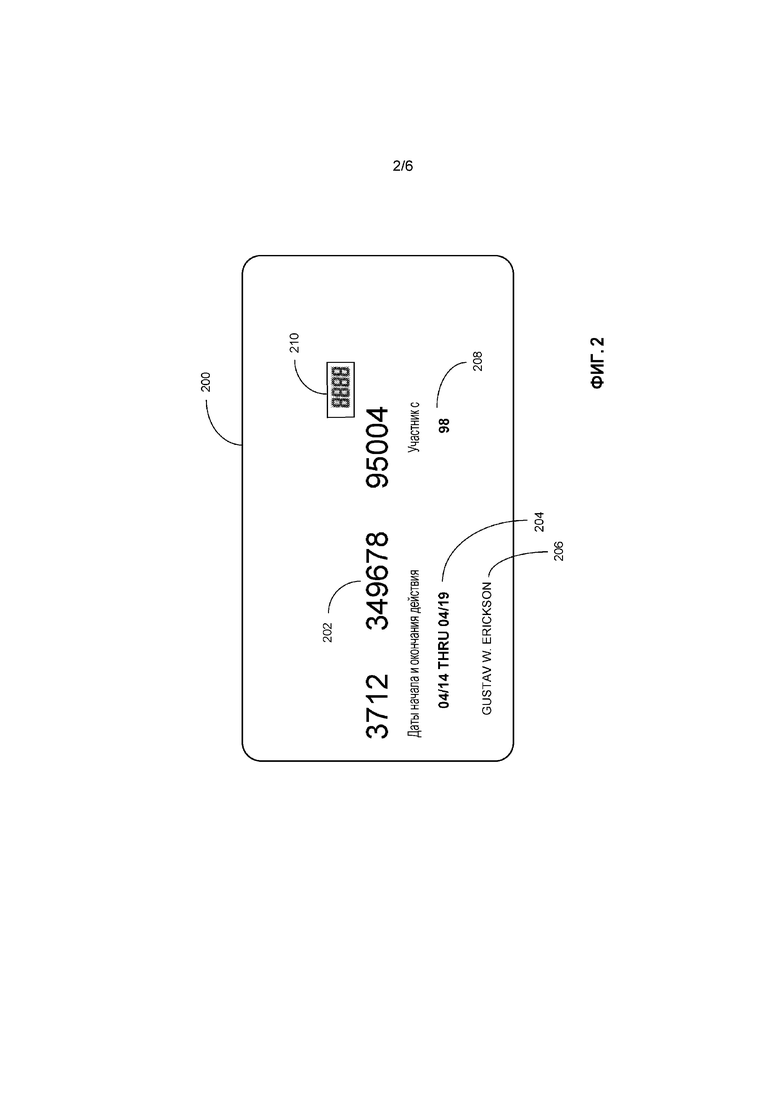

[017] Фиг. 2 является видом сбоку карты, показывающим видимые аспекты данных карты на одной стороне предоплаченной, дебетовой или кредитной карты.

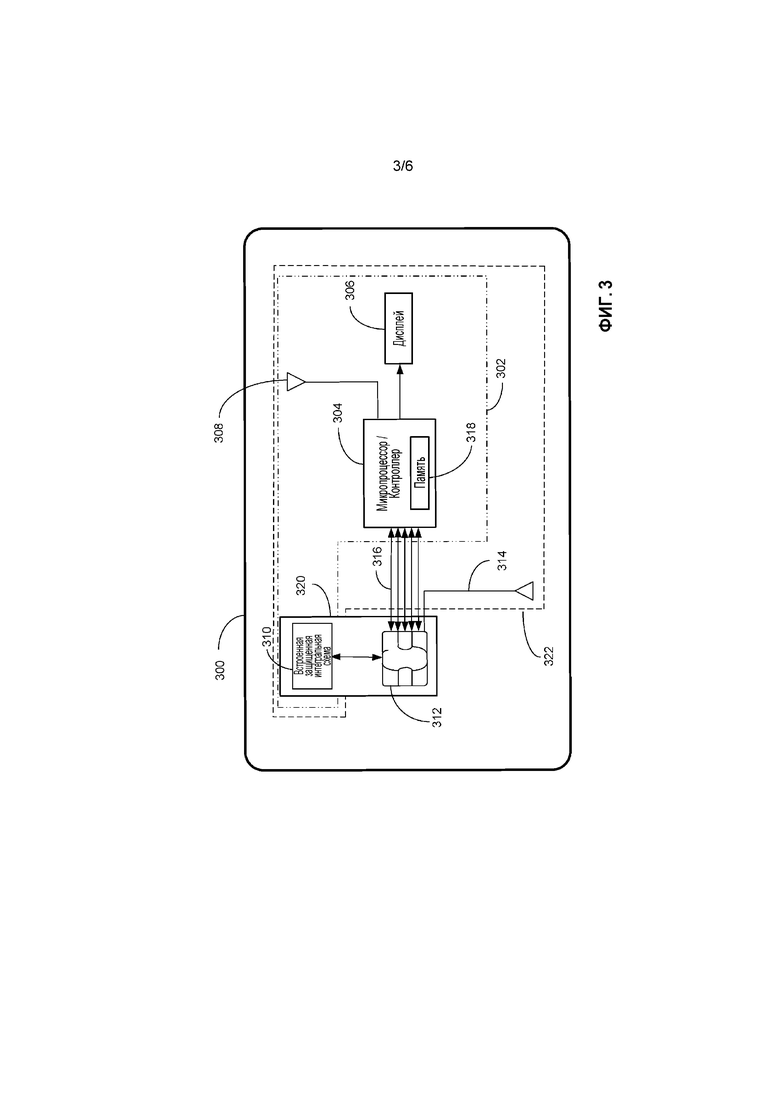

[018] Фиг. 3 является блок-схемой внутренних аппаратных компонентов в предоплаченной, дебетовой или кредитной карте, которая может принимать периодическую информацию с обновленным защитным кодом.

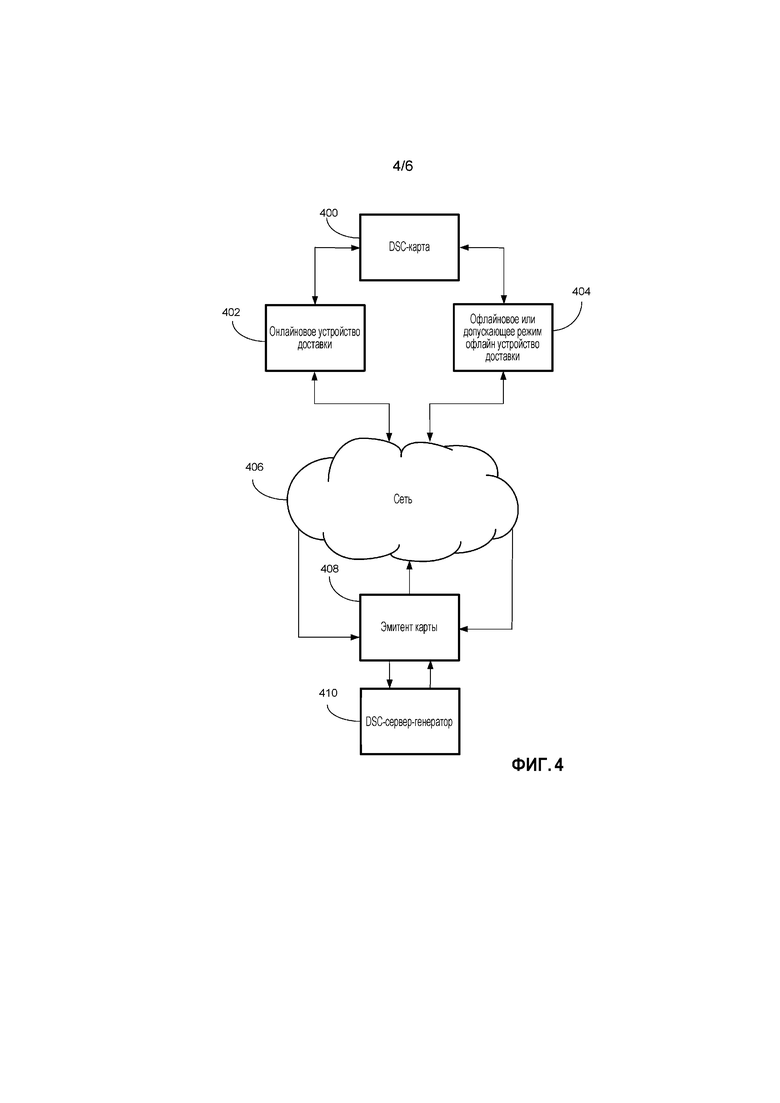

[019] Фиг. 4 является блок-схемой последовательности операций передачи данных в транзакции предоплаченной, дебетовой или кредитной карты, в которой защитный код периодически обновляется.

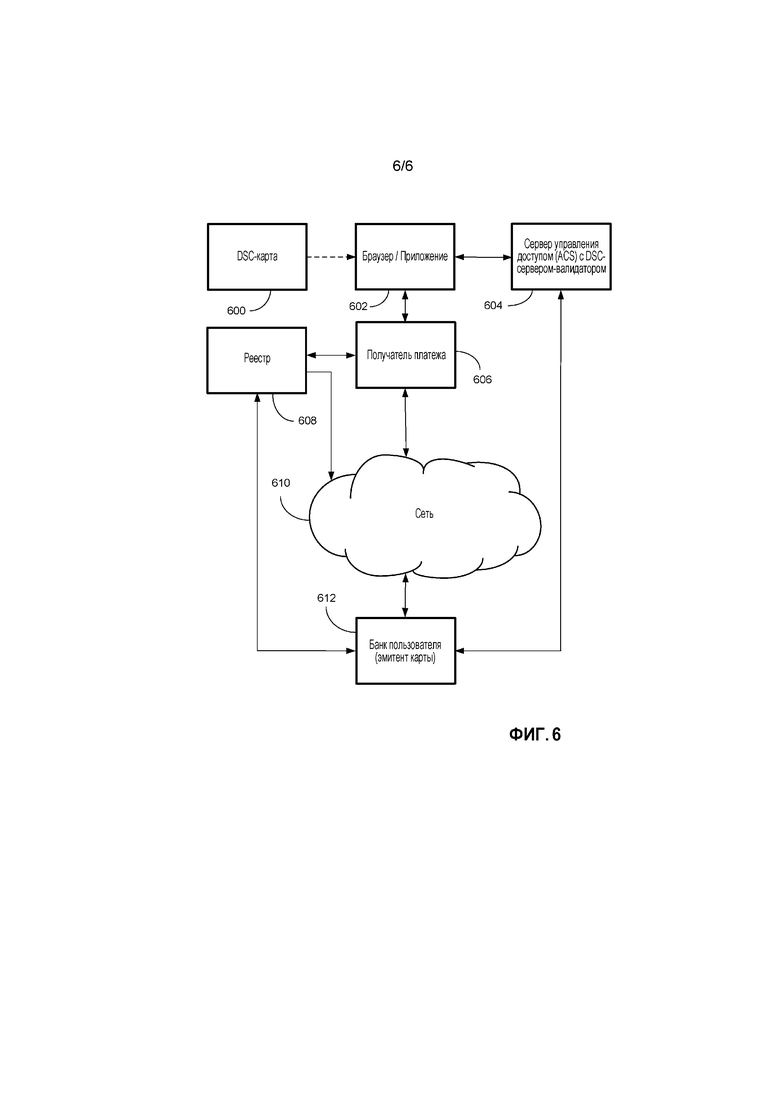

[020] Фиг. 5 является блок-схемой последовательности операций передачи данных в транзакции предоплаченной, дебетовой или кредитной карты в операционной среде «без физического присутствия карты».

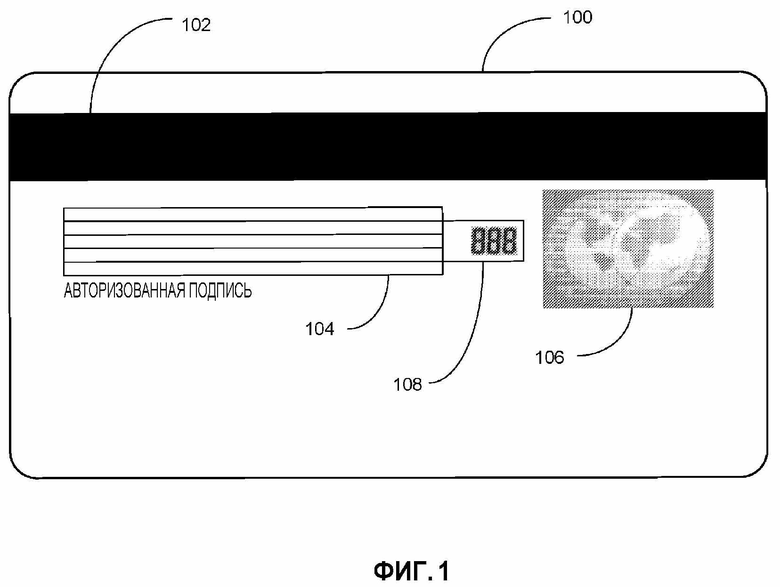

[021] Фиг. 6 является блок-схемой последовательности операций передачи данных в транзакциях предоплаченной, дебетовой или кредитной карты с 3D защитной функциональностью.

ПОДРОБНОЕ ОПИСАНИЕ

[022] Настоящее изобретение является комплексной системой «динамического защитного кода» (Dynamic Security Code - DSC) (DSC-системой), которая может изменять защитный код предоплаченной, дебетовой или кредитной карты (платежной карты). С целью помешать мошенничеству «без физического присутствия карты» (Card-Not-Present - CNP) (CNP-мошенничеству), DSC-система обеспечивает значения динамического защитного кода (DSC-значения), которые имеют ограниченное использование. DSC-значения, обеспечиваемые этой DSC-системой, могут быть вычислены с помощью разных методологий и могут быть использованы в пределах существующих стандартных инфраструктур платежных карт. DSC-система может быть также использована с другими формфакторами и в других аспектах, не связанных с платежами, например, при запросах остатка.

[023] В существующих системах, которые используют защитные коды со статическими значениями, банк или другое учреждение, выпускающее платежную карту («эмитент» или «эмитент карт»), обеспечивает статическое значение защитного кода карты для ее владельца (владельца карты) только один раз, например, посредством печатания его на задней стороне пластиковой карты. В случае DSC-системы, новые DSC-значения могут быть вычислены DSC-сервером-генератором («DSC-сервером-генератором») и доставлены на карту («DSC-карту»), когда она обменивается данными с эмитентом, или они могут быть вычислены самой DSC-картой.

[024] Когда DSC-значение должно быть проверено на достоверность эмитентом, оно может быть отправлено к DSC-серверу-валидатору («DSC-серверу-валидатору») эмитента с использованием тех же каналов, что и каналы, используемые для традиционных статических защитных кодов. Например, когда владелец карты использует веб-браузер для ручного ввода DSC-значения вместо статического защитного кода в электронную форму, обеспеченную получателем платежа, или в регистрационную форму, обеспеченную поставщиком онлайнового или мобильного кошелька.

[025] В одном варианте осуществления изобретения DSC-значения генерируются DSC-сервером-генератором. При необходимости, DSC-сервер-генератор будет вычислять одно или несколько новых DSC-значений для конкретной DSC-карты. Примеры включают в себя, но не ограничены этим, обработку EMV-авторизации эмитента, выполняемую во время платежной транзакции, транзакции покупки, транзакции покупки с выдачей наличных, запроса статуса счета, транзакции изменения пин-кода, снятия наличных. Однако это может быть также выполнено во время транзакции управления картой или во время любого другого взаимодействия между DSC-картой и эмитентом.

[026] Когда DSC-значения генерируются DSC-сервером-генератором, они могут быть доставлены на DSC-карту посредством встраивания их в EMV-сценарий, содержащийся в ответном сообщении об авторизации эмитента, но DSC-значения могут быть также отправлены в сообщениях других типов во время любого другого взаимодействия между DSC-картой и эмитентом.

[027] В другом варианте осуществления этого изобретения DSC-значения генерируются самой DSC-картой. При необходимости, DSC-карта будет вычислять одно или несколько новых DSC-значений. Обычно, это может быть выполнено, когда DSC-карта обрабатывает EMV-транзакцию в POS-терминале или терминале банкомата.

[028] Существуют множественные алгоритмы, которые могут быть использованы для генерирования DSC-значений, и они могут включать в себя различные формы данных, такие как данные о конфигурации системы, данные карты, и данные транзакции. Во всех вариантах осуществления этого изобретения, в том числе, когда DSC-сервер-валидатор поддерживает несколько алгоритмов, генерирование и проверка достоверности DSC-значений должны выполняться с использованием одного и того же алгоритма.

[029] Во всех вариантах осуществления, где генерирование DSC-значений выполняется при выполнении другой связанной с картой обработки, это генерирование не должно быть связано с результатом этой конкретной обработки. Например, если генерирование DSC-значений выполняется во время обработки EMV-транзакции, то эти значения могут быть доставлены на DSC-карту независимо от того, принимается или отклоняется эта транзакция.

[030] Устройство доставки может означать любое электронное устройство, способное передавать энергию и данные на DSC-карту. Это может быть выполнено через стандартные интерфейсы, соответствующие IS 7816 («контактный интерфейс»), IS 14443, IS 15693, IS 18092, IS 21481 («бесконтактный интерфейс»), или любой другой интерфейс, поддерживаемый DSC-картой. Примеры устройства доставки включают в себя, но не ограничены этим, EMV-терминал для розничной торговли (Point-of-Sales - POS), EMV-терминал банкомата (Automated Teller Machine - ATM), EMV-терминал, активируемый владельцем карты (Cardholder Activated Terminal - CAT), EMV-терминал автоматизированной топливораздаточной колонки (Automated Fuel Dispenser - AFD), смартфон или мобильное устройство с возможностями NFC (либо посредством встроенного устройства, либо посредством использования внешнего устройства), специальный терминал филиала банка, персональный компьютер (например, настольный компьютер, портативный персональный компьютер, или планшетный компьютер), снабженные контактным или бесконтактным устройством чтения смарт-карт (либо встроенным, либо внешним).

[031] При использовании на устройстве доставки DSC-карта может обновлять свой дисплей с использованием DSC-значения, принятого от DSC-сервера-генератора, запомненного в памяти DSC-карты, или сгенерированного на самой DSC-карте. На основе своих предпочтений, эмитенты могут выбирать разные стратегии обновления. Например, эмитенты могут решить, что DSC-карта должна обновлять свой дисплей каждый раз, когда она используется на устройстве доставки, или при транзакции некоторого типа, или на основе более сложных критериев принятия решений с использованием контекстуальной информации, в том числе, но не только, состояния карты, данных транзакции, соображений, связанных с управлением рисками.

[032] В одном варианте осуществления этого изобретения DSC-значение может быть использовано для CNP-транзакции наряду с другими данными о полномочиях, такими как PAN и дата истечения срока действия, вместо статического защитного кода. DSC-сервер-валидатор будет тогда проверять достоверность DSC-значения и использовать результат проверки достоверности совместно с системой эмитента в виде части обработки CNP-транзакции.

[033] В другом варианте осуществления DSC-значение может быть использовано в виде части обычной транзакции «с физическим присутствием карты». Например, в магазине бытовой электроники, в виде дополнительного этапа транзакции. Подобно случаю CNP, DSC-значение будет проверяться на достоверность DSC-сервером-валидатором.

[034] Во всех вариантах осуществления DSC-значения могут быть переданы к DSC-серверу-валидатору с использованием тех же самых каналов и интерфейсов, что и каналы и интерфейсы, используемые для передачи обычных статических защитных кодов, таких как Код 2 проверки достоверности карты (CVC2) и Верификационное значение 2 карты (CVV2).

[035] Фиг. 1 является видом сбоку, показывающим видимые аспекты одной стороны DSC-карты 100, которая может иметь внешний вид традиционной платежной карты с PAN, датой истечения срока действия, именем человека, компанией, которые напечатаны на карте. DSC-карта 100 может также иметь логотип эмитента карты, банка, выпустившего карту, торговой организации, и т.д. (не показаны). Также на DSC-карте 100 могут быть расположены магнитная полоса 102, область 104 подписи, голограмма 106, дисплей 108, или напечатанная контактная информация эмитента карты (не показана). Однако, за исключением дисплея 108, внутренние аппаратные средства могут быть скрыты в ламинированных листах пластика, металла, или материалов любых других типов.

[036] На платежных картах предшествующего уровня техники защитный код может быть напечатан на карте. Для DSC-карт 100, которые могут изменять свои защитные коды, дисплей 108 может быть встроен в ламинированную структуру карты. Для оптимального результата, этот дисплей 108 может быть гибким, таким как дисплей на основе электронной бумаги, чтобы он мог выдерживать нагрузки, возникающие при использовании карты, а также был способен отображать разные коды или информацию, связанную с картой или с ее использованием. Дисплей 108 может быть сконфигурирован для одного или нескольких разрядов и может поддерживать использование символов в качестве части защитного кода или информации, отображаемой для владельца карты.

[037] Фиг. 2 является видом сбоку DSC-карты, показывающим видимые аспекты данных карты на одной стороне платежной карты. Некоторые DSC-карты 200 показывают данные карты на одной стороне карты. В этом варианте осуществления, PAN 202, срок действия или дата 204 истечения срока действия, и/или имя 206 владельца карты могут быть напечатаны на одной стороне карты. Дополнительно, может быть также напечатана менее критическая информация, такая как дата 208 начала обслуживания владельца карты конкретным эмитентом карт. Подобным образом, на той же стороне DSC-карты 200 может быть показано поле 210 защитного кода в гибком дисплее, таком как дисплей на основе электронной бумаги, чтобы он мог выдерживать нагрузки, возникающие при использовании карты. Как и в предыдущем случае, дисплей 210 может быть выполнен с возможностью отображения одного или нескольких разрядов и может поддерживать использование символов в качестве части защитного кода или информации, отображаемой для владельца карты.

[038] Фиг. 3 является блок-схемой, иллюстрирующей внутренние аппаратные компоненты DSC-карты 300. DSC-карта 300 может иметь Гибкую печатную схему (Flexible Printed Circuit - FPC) 302. FPC-модуль 302 может иметь микропроцессор 304, дисплей 306, первую антенну 308, и, потенциально, другие электронные компоненты, в том числе, но не только, резисторы и конденсаторы. Микропроцессор 304 может альтернативно быть микроконтроллером. Также, функциональность микропроцессора может осуществляться встроенной защищенной интегральной схемой 310, которая либо может быть защищенным микроконтроллером, либо может иметь эквивалентные возможности обработки, с внутренней памятью или доступом к ячейке памяти (не показана). Подобным образом, функциональность, осуществляемая микропроцессором 304, может быть реализована множественными аппаратными компонентами.

[039] Область памяти, встроенная в микропроцессор 304, может запоминать информацию для DSC-карты 300, или ячейка памяти может быть внешней областью памяти, которая соединена с микропроцессором 304. Также с микропроцессором 304 соединен дисплей 306. Дисплей может быть изготовлен из материала, который позволяет дисплею изгибаться при изгибании DSC-карты 300 без повреждения дисплея. DSC-карта 300 может быть сконфигурирована таким образом, чтобы данные, отличные от DSC-значений, могли быть показаны на дисплее 306, например, одноразовый пароль, финансовый баланс карты, доступный для владельца карты, сообщение об ошибке, число оставшихся электронных билетов или ваучеров, или другие сообщения, обеспечивающие информацию для владельца карты.

[040] Микропроцессор 304 может быть также соединен посредством множества электрических соединений и/или коммуникационных шин 316 со встроенной защищенной интегральной схемой 310, что позволяет обеспечить передачу энергии и данных. Здесь, пять электрических соединений и/или коммуникационных шин 316 связывают встроенную защищенную интегральную схему 310 с микропроцессором 304 (например, два соединения могут быть предназначены для электропитания, два соединения могут быть предназначены для данных, и одно соединение может быть предназначено для функции сброса).

[041] FPC 302 внутри DSC-карты 300 может быть собрана в тонкий гибкий пакет, называемый преламинатом 322 (т.е., состояние карты перед ламинированием). Преламинат 322 обычно является листом пластика (или металла, композиционного материала, или любого другого материала), который может быть ламинирован между двумя листами пластика, металла, композиционного материала или любого другого материала для образования конечной версии DSC-карты 300. Преламинат 322 может включать в себя FPC 302, вторую антенну 314, электрические соединения 316, встроенную защищенную интегральную схему 310, и другие компоненты DSC-карты 300. DSC-карта может быть образована из FPC 302, герметизированной между двумя ламинированными заготовками, образованными из пластиковых материалов, композиционных материалов, металла, металлических сплавов, или керамических материалов.

[042] Когда контактный интерфейс DSC-карты 300 используется с устройством доставки («контактный режим»), DSC-карта 300 принимает его энергию и может передавать и/или принимать данные через контактную ISO-пластину 312, которая соединяет устройство доставки и встроенную защищенную интегральную схему 310 DSC-карты. Встроенная защищенная интегральная схема 310 и контактная ISO-пластина 312 могут быть собраны в пакет, называемый модулем 320. Контактное соединение между встроенной защищенной интегральной схемой 310 DSC-карты и устройством доставки может также обеспечивать канал для передачи и приема данных между устройством доставки и FPC 302.

[043] Когда бесконтактный интерфейс DSC-карты 300 используется с устройством доставки («бесконтактный режим»), DSC-карта 300 принимает его энергию и может передавать и принимать данные через одну или несколько антенн. В одном варианте осуществления, только одна антенна, 308 или 314, может быть использована для обеспечения энергии для FPC 302. Та же самая антенна 308 или 314 может также обеспечивать канал связи для обмена данными между устройством доставки и FPC 302. В другом варианте осуществления, обе антенны 308 и 314 могут быть использованы для обеспечения энергии и/или канала связи для обмена данными между устройством доставки и FPC 302.

[044] Во всех вариантах осуществления и как для контактного, так и для бесконтактного режимов, DSC-карта 300 питается энергией от источника питания, который не встроен в DSC-карту 300. Обычно этим источником питания является устройство доставки.

[045] Во всех вариантах осуществления где новые DSC-значения генерируются DSC-сервером-генератором, и как для контактного, так и для бесконтактного режимов, новые DSC-значения передаются на DSC-карту 300 устройством доставки (например, в тэге 71 или 72 EMV-сценария, или посредством некоторого другого пригодного транспортного механизма). Во время транзакции в контактном режиме, DSC-значения принимаются через соединение устройства доставки и контактной ISO-пластины 312. Во время транзакции в бесконтактном режиме, DSC-значения принимаются через первую антенну 308 и/или вторую антенну 314.

[046] В одном варианте осуществления DSC-карта 300 может сама генерировать новые DSC-значения. Когда DSC-карта 300 питается энергией от устройства доставки, как для контактного, так и для бесконтактного режимов, микропроцессор 304 может генерировать одно или несколько новых DSC-значений с использованием предопределенного алгоритма и входных данных, поступающих из ячейки 318 памяти, доступной для встроенной защищенной интегральной схемы 310 или микропроцессора 304 (например, криптографических ключей, данных о полномочиях карты, данных платежного приложения и/или данных о конфигурации), или данных, поступающих из устройства доставки. Микропроцессор 304 может управлять функциональностью встроенной защищенной интегральной схемы 310, генерированием защитного кода и драйвером дисплея либо в однокристальной, либо в двухкристальной архитектуре. На основе своих предпочтений эмитенты могут выбирать разные стратегии. Например, эмитенты могут решить, что DSC-карта должна генерировать одно или несколько новых DSC-значений каждый раз, когда она используется на устройстве доставки, или когда обрабатывается транзакция некоторого типа, или на основе более сложных критериев принятия решений, с использованием контекстуальной информации, в том числе, но не только, состояния карты, данных транзакции, соображений, связанных с управлением рисками.

[047] Во всех вариантах осуществления и когда DSC-карта 300 используется с устройством доставки для выполнения дополнительных процессов (например, для обработки EMV-транзакции), генерирование новых DSC-значений не должно зависеть от результата этих дополнительных процессов (например, новые DSC-значения могут быть сгенерированы, даже когда платежная EMV-транзакция отклоняется, или когда платежная EMV-транзакция одобряется находящимся в режиме офлайн терминалом).

[048] Во всех вариантах осуществления DSC-карты 300 DSC-значения - независимо от того, генерируются ли они DSC-сервером-генератором или самой DSC-картой 300 - запоминаются в ячейке памяти на встроенной защищенной интегральной схеме 310 и/или в ячейке 318 памяти.

[049] Во всех вариантах осуществления и когда DSC-карта 300 используется с устройством доставки для выполнения дополнительных процессов (например, для обработки EMV-транзакции), запоминание новых DSC-значений не должно зависеть от результата этих дополнительных процессов (например, новые DSC-значения могут быть запомнены, даже когда платежная EMV-транзакция отклоняется, или когда платежная EMV-транзакция одобряется находящимся в режиме офлайн терминалом).

[050] На основе своих предпочтений эмитенты могут принимать решение о выпуске DSC-карты 300 с первым DSC-значением (DSC-значениями), запомненном в памяти карты, или без него. Если DSC-карта 300 выпускается без какого-либо DSC-значения, то первое DSC-значение (DSC-значения) может быть доставлено, когда DSC-карта 300 будет первый раз использоваться владельцем карты с устройством доставки. Если DSC-карта 300 выпускается с одним или несколькими исходными DSC-значениями, то эти DSC-значения могут быть загружены в память DSC-карты, когда она персонализируется эмитентом или бюро персонализации.

[051] После выпуска DSC-карты 300 антенны 308 и/или 314 могут быть использованы для загрузки и обновления встроенного программного обеспечения микропроцессора 304 или встроенной защищенной интегральной схемы 310, загрузки обновленных алгоритмов для вычисления DSC-значений, ресинхронизации карты с сетью эмитента карты, или загрузки обновленного списка DSC-значений в память DSC-карты.

[052] DSC-значение (DSC-значения), запоминаемые в памяти DSC-карты, независимо от того, генерируются ли они DSC-сервером-генератором или самой DSC-картой, могут быть зашифрованы. Криптографический ключ (ключи), запоминаемый в памяти DSC-карты, независимо от того, используется ли он для генерирования новых DSC-значений или для шифрования и дешифрования запоминаемых DSC-значений, может быть зашифрован.

[053] DSC-значение (DSC-значения) может быть запомнено в устройствах с формфактором, который не соответствует формату ID-1 IS 7810. Примеры включают в себя другие формфакторы карт, а также некарточные формфакторы, в том числе, но не только, аппаратные маркеры, брелки для ключей, носимые устройства (такие как устройство для контроля состояния здоровья), мобильные приложения, работающие на смартфонах. Подобным образом, эти другие формфакторы могут быть также использованы для генерирования новых DSC-значений.

[054] Функциональность DSC-сервера, описанного в этом изобретении, содержит по меньшей мере два модуля, генерирование и доставку новых DSC-значений DSC-сервером-генератором и проверку достоверности DSC-значений DSC-сервером-валидатором. Эти два модуля могут работать в одной и той же системе или могут быть разделены и могут работать в отдельных системах. DSC-сервер-генератор и/или DSC-сервер-валидатор могут управляться эмитентом или третьими сторонами на основе собственных систем и/или хост-систем.

[055] Фиг. 4 является блок-схемой последовательности операций передачи данных в транзакции платежной карты, в которой DSC-значение (DSC-значения) может быть обновлено на основе происшествия некоторых событий, в том числе, но не только, онлайнового запроса на авторизацию, онлайновой транзакции изменения пин-кода или управления картой, снятия наличных. В качестве иллюстративной реализации, DSC-карта 400 использует EMV стандарт, так что DSC-карта 400 может работать с находящимся в режиме онлайн устройством доставки 402, таким как терминал для розничной торговли (Point-of-Sales - POS) и/или терминал банкомата. Данные платежной транзакции, обрабатываемые находящимся в режиме онлайн устройством доставки 402, могут быть отправлены через сеть 406 (включающую в себя, но не ограниченную этим, поставщика платежных услуг, обслуживающий банк, процессор, сеть карточной платежной системы) к эмитенту 408 карты. Обычно, платежная транзакция включает в себя, но не ограничена этим, данные, необходимые для запроса на одобрение транзакции, запроса остатка, например, когда карта вставляется в терминал банкомата. В этом изобретении, DSC-карта 400 может также использовать платежную транзакцию для отправки информации о своем состоянии (в том числе, но не только, информацию о том, что показано на ее электронном дисплее, информацию о том, что хранится в ее памяти) обратно к DSC-серверу-генератору 410. Эмитент 408 карты может утвердить или запретить платежную транзакцию или запрос на информацию карты владельца карты. Во время обработки транзакции одно или несколько новых DSC-значений могут быть сгенерированы и переданы DSC-сервером-генератором 410 обратно через сеть 406 (например, в EMV-сценарии) к находящемуся в режиме онлайн устройству доставки 402. Находящееся в режиме онлайн устройство доставки 402 затем отправляет новое DSC-значение (DSC-значения) к DSC-карте 400 для запоминания и/или отображения. После обновления DSC-картой 400 своего дисплея, она может отправить сообщение через сеть 406 обратно к эмитенту 408 для подтверждения обновления дисплея. Это подтверждающее сообщение может передавать дополнительный данные, в том числе, но не только, фактическое значение, которое было отображено, эталонное значение значения, которое было отображено, значение, запомненное в ее памяти.

[056] В качестве другой иллюстративной реализации DSC-карта 400 использует EMV-стандарт таким образом, чтобы DSC-карта 400 могла работать с находящимся в режиме офлайн или допускающим режим офлайн устройством 404 доставки, таким как POS-терминал. Данные платежных транзакций, обрабатываемые находящимся в режиме офлайн или допускающим режим офлайн устройством 404 доставки, не отправляются в режиме онлайн через сеть 406. Напротив, платежная транзакция авторизуется локально находящимся в режиме офлайн или допускающим режим офлайн устройством 404 доставки, и платежная транзакция может быть запомнена в ячейке памяти на находящемся в режиме офлайн или допускающем режим офлайн устройстве 404 доставки и позже передана через сеть 406 к эмитенту 408 для обновления его записей транзакций и записей DSC-валидатора. В этой реализации, никакое новое DSC-значение (DSC-значения) не генерируется DSC-сервером-генератором 410, поскольку DSC-карта 400 не будет иметь связь с эмитентом 408 карты. Однако при наличии соответствующих способностей DSC-карта 400 может генерировать, запоминать и отображать новое DSC-значение (DSC-значения) или отображать запомненное DSC-значение при работе с находящимся в режиме офлайн или допускающим режим офлайн устройством 404 доставки.

[057] На основе своих предпочтений эмитенты могут выбирать разные стратегии. Например, эмитенты могут решить, что DSC-сервер-генератор 410 должен генерировать одно или несколько новых DSC-значений каждый раз, когда он имеет связь с DSC-картой 400, или когда обрабатывается транзакция некоторого типа, или на основе более сложных критериев принятия решений, с использованием контекстуальной информации, в том числе, но не только, состояния карты, данных транзакции, соображений, связанных с управлением рисками.

[058] В другом варианте осуществления эмитенты могут решить, что находящиеся в режиме офлайн устройства доставки должны запрашивать DSC-карту 400 относительно числа DSC-значений, оставшихся в запомненном списке карты 400. Если число DSC-значений, запомненных в памяти карты 400, является меньшим или равным заданному числу (например, одному, двум или более, на основе предпочтений эмитента), то устройство 404 доставки может быть вынуждено перейти в режим онлайн таким образом, чтобы дополнительное DSC-значение или DSC-значения могли быть загружены DSC-сервером-генератором 410.

[059] Фиг. 5 является блок-схемой последовательности операций передачи данных в CNP-транзакции. В такой операционной среде, интегральная схема DSC-карты 500 не используется, и вместо этого владелец карты вводит информацию своей карты (она включает в себя, но не ограничена этим, PAN, дату истечения срока действия, имя владельца карты, DSC-значение, отображаемое DSC-картой 500) в мобильное устройство, портативный персональный компьютер, или настольный компьютер. В таких CNP-транзакциях, владелец карты может вводить данные карты в браузер или приложение 502, которое имеет связь с получателем 504 платежа. Информация об транзакции платежной карты отправляется через сеть 506 к эмитенту 508 карты.

[060] В платежной CNP-транзакции DSC-значение, принимаемое эмитентом 508, вместо обычного статического защитного кода, проверяется на достоверность DSC-сервером-валидатором 510. DSC-сервер-валидатор 510 может обеспечивать ответы разных типов для эмитента 508 в зависимости от типа выполняемой проверки на достоверность DSC-значения. Например, DSC-сервер-валидатор 510 может обеспечивать простой двоичный ответ (т.е. ответ, состоящий в том, что DSC-значение является правильным или неправильным) или более сложный ответ для эмитента 508 (например, ответ, состоящий в том, что DSC-значение находится в приемлемом диапазоне). DSC-сервер-валидатор 510 может также отвечать обычным статическим защитным значением, связанным с PAN или датой истечения срока действия DSC-карты 500, и оно может быть использовано для замены DSC-значения в сообщении запроса на авторизацию. После авторизации транзакции эмитентом 508 карты, ответ для авторизации транзакции передается обратно через сеть 506 к получателю 504 платежа. Получатель платежа может затем оповестить владельца карты через браузер/ приложение 502 о том, что транзакция была авторизована или запрещена. После авторизации платежной транзакции эмитент 508 может узнать, что транзакция была CNP-транзакцией, и что никакие новые DSC-значения не генерировались, поскольку DSC-карта 500 не имела связи с эмитентом 508. Подобным образом, DSC-карта 500 не может генерировать новое DSC-значение (DSC-значения), поскольку она не используется с устройством доставки.

[061] Фиг. 6 является блок-схемой последовательности операций передачи данных в CNP-транзакции, использующей 3-D защитную (3DS) функциональность. Информация DSC-карты 600 печатается в браузере или онлайновом приложении 602, когда владелец карты использует DSC-карту 600 для проведения CNP-транзакции. Получатель 606 платежа может проверить с использованием реестра 608, поддерживает ли DSC-карта 600 3DS-функциональность. Получатель 606 платежа также передает данные платежной транзакции, которые включают в себя запрос на одобрение транзакции. Реестр 608 имеет связь с получателем 606 платежа, сетью 610 и/или эмитентом 612. Если 3DS-функциональность не поддерживается, то транзакция обрабатывается, как показано на фиг. 5. Если 3DS-функциональность поддерживается, то получатель 606 платежа перенаправляет браузер или онлайновое приложение 602 к серверу 604 управления доступом. Сервер 604 управления доступом (Access Control Server - ACS) может реализовывать DSC-сервер-валидатор в виде части этапа 3DS-аутентификации владельца карты. Программы, такие как SecureCode, верифицируемые платежными системами Visa и MasterCard, являются примерами реализации 3DS-технологии. ACS 604 имеет связь с эмитентом 612.

[062] Когда 3DS-транзакции одобряются или запрещаются, эмитент 612 карты не генерирует никакого нового DSC-значения (DSC-значений), поскольку транзакция была ранее идентифицирована как CNP-транзакция, и не существует никаких соединений для загрузки какого-либо нового DSC-значения (DSC-значений) на DSC-карту 600.

[063] В то время как были описаны различные варианты осуществления изобретения, специалистам в данной области техники будет понятно, что возможны многие другие варианты осуществления и реализации, которые находятся в пределах объема этого изобретения.

Это изобретение является комплексной системой «динамического защитного кода», которая может изменять защитный код предоплаченной, дебетовой или кредитной карт (платежной карты). С целью помешать мошенничеству «без физического присутствия карты» DSC-система обеспечивает значения динамического защитного кода (DSC-значения), которые могут иметь ограниченное использование. DSC-значения, обеспечиваемые этой DSC-системой, могут быть вычислены с помощью разных методологий и могут быть использованы в пределах существующих стандартных инфраструктур платежных карт. DSC-система может быть также использована с другими формфакторами и в других средах, не связанных с платежами, например, при запросах остатка. DSC-значения могут быть вычислены DSC-сервером-генератором или на самой карте. 3 н. и 20 з.п. ф-лы, 6 ил.

1. Способ генерирования защитного кода для карты на основе события транзакции, причем карта имеет дисплей и является картой без внутреннего электрического батарейного источника питания, содержащий этапы, на которых:

(a) во время каждой транзакции с использованием упомянутой карты выполняют по меньшей мере следующее:

(1) сопрягают упомянутую карту с внешним источником электропитания, связанным с устройством доставки;

(2) после этого во время предоставления электропитания на упомянутую карту от внешнего источника электропитания выполняют по меньшей мере следующее:

(i) передают запрос на одобрение авторизации транзакции от упомянутой карты на устройство доставки, соединенное с сетью;

(ii) передают запрос на одобрение авторизации транзакции от устройства доставки в сеть;

(iii) проверяют достоверность запроса на одобрение авторизации транзакции с помощью сети;

(iv) генерируют новый защитный код на сервере-генераторе и вставляют упомянутый новый защитный код в сценарий транзакции;

(v) передают сценарий транзакции из сети к устройству доставки;

(vi) передают сценарий транзакции от устройства доставки к упомянутой карте; и

(vii) извлекают упомянутый новый защитный код из упомянутого сценария в упомянутой карте.

2. Способ генерирования защитного кода для карты по п. 1, дополнительно содержащий этап, на котором (viii) запоминают упомянутый новый защитный код в области памяти.

3. Способ генерирования защитного кода для карты по п. 1, дополнительно содержащий этап, на котором (viii) отображают упомянутый новый защитный код на дисплее, встроенном в карту.

4. Способ генерирования защитного кода для карты по п. 3, дополнительно содержащий этап, на котором (ix) в сеть передают подтверждающее сообщение о результате этапа обновления дисплея.

5. Способ генерирования защитного кода для карты по п. 1, в котором этап, на котором передают сценарий от устройства доставки к карте, осуществляют посредством контактного соединения с картой.

6. Способ генерирования защитного кода для карты по п. 1, в котором этап, на котором передают сценарий от устройства доставки к карте, осуществляют посредством бесконтактного соединения между находящимся в режиме онлайн устройством доставки и картой.

7. Способ генерирования защитного кода для карты по п. 1, в котором этап, на котором передают запрос на одобрение авторизации транзакции в сеть, осуществляют посредством находящегося в режиме офлайн устройства доставки, которое вынуждается картой перейти в режим онлайн.

8. Способ генерирования множества защитных кодов для карты на основе события транзакции, причем карта имеет дисплей и является картой без внутреннего электрического батарейного источника питания, содержащий этапы, на которых:

(a) во время каждой транзакции с использованием упомянутой карты выполняют по меньшей мере следующее:

(1) сопрягают упомянутую карту с внешним источником электропитания, связанным с устройством доставки;

(2) после этого во время предоставления электропитания на упомянутую карту от внешнего источника электропитания выполняют по меньшей мере следующее:

(i) передают запрос на одобрение авторизации транзакции от карты к устройству доставки, соединенному с сетью;

(ii) передают запрос на одобрение авторизации транзакции от устройства доставки в сеть;

(iii) проверяют достоверность запроса на одобрение авторизации транзакции с помощью сети;

(iv) генерируют множество защитных кодов от сервера-генератора и вставляют множество защитных кодов в сценарий транзакции;

(v) передают сценарий транзакции из сети к устройству доставки;

(vi) передают сценарий транзакции от устройства доставки к упомянутой карте; и

(vii) извлекают упомянутые новые защитные коды из сценария в упомянутой карте.

9. Способ генерирования множества защитных кодов для карты по п. 8, дополнительно содержащий этап, на котором (viii) запоминают упомянутое множество защитных кодов в области памяти.

10. Способ генерирования множества защитных кодов для карты по п. 9, дополнительно содержащий этап, на котором выбирают один из упомянутых новых защитных кодов из упомянутого множества защитных кодов, запомненных в области памяти.

11. Способ генерирования множества защитных кодов для карты по п. 10, дополнительно содержащий этап, на котором (viii) отображают один из упомянутого множества защитных кодов на дисплее в карте.

12. Способ генерирования множества защитных кодов для карты по п. 11, дополнительно содержащий этап, на котором (viii) в сеть передают подтверждающее сообщение о результате этапа обновления дисплея.

13. Способ генерирования множества защитных кодов для карты по п. 8, в котором этап, на котором передают сценарий от устройства доставки к карте, осуществляют посредством контактного соединения с картой.

14. Способ генерирования множества защитных кодов для карты по п. 8, в котором этап, на котором передают сценарий от устройства доставки к карте, осуществляют посредством бесконтактного соединения между находящимся в режиме онлайн устройством доставки и картой.

15. Способ генерирования множества защитных кодов для карты по п. 8, в котором этап, на котором передают запрос на одобрение авторизации транзакции в сеть, осуществляют посредством находящегося в режиме офлайн устройства доставки, которое вынуждается картой перейти в режим онлайн.

16. Способ генерирования защитного кода для карты на основе события транзакции, причем карта имеет дисплей и является картой без внутреннего электрического батарейного источника питания, содержащий этапы, на которых:

(a) во время каждой транзакции с использованием упомянутой карты выполняют по меньшей мере следующее:

(1) сопрягают упомянутую карту с внешним источником электропитания, связанным с устройством доставки;

(2) в сопряженном состоянии выполняют по меньшей мере следующее:

(i) принимают электропитание от внешнего источника электропитания;

(ii) после приема электропитания от внешнего источника электропитания передают запрос на одобрение авторизации транзакции от упомянутой карты к устройству доставки, тем самым инициируя запрос на одобрение авторизации транзакции, который должен передаваться от устройства доставки на удаленный сервер-генератор;

(iii) принимают сценарий транзакции от удаленного сервера-генератора, который имеет новый защитный код в сценарии транзакции; и

(iv) извлекают упомянутый новый защитный код из сценария транзакции.

17. Способ по п. 16, дополнительно содержащий этап, на котором (v) запоминают упомянутый защитный код в области памяти упомянутой карты в то время, когда карта принимает электропитание.

18. Способ по п. 16, дополнительно содержащий этапы, на которых:

(v) принимают один или более других новых защитных кодов из сценария транзакции;

(vi) выбирают один из упомянутых защитных кодов; и

(vii) при этом упомянутый новый защитный код, который извлекается, является упомянутым выбранным кодом.

19. Способ по п. 16, в котором этап, на котором (i) принимают электропитание, и этап, на котором (iii) принимают сценарий транзакции, осуществляют посредством контактного соединения с картой.

20. Способ по п. 16, в котором этап, на котором (i) принимают электропитание, и этап, на котором (iii) принимают сценарий транзакции, осуществляют посредством бесконтактного соединения с картой.

21. Способ по п. 16, в котором этап, на котором (ii) передают запрос на авторизацию транзакции, осуществляют посредством находящегося в режиме офлайн устройства доставки, которое вынуждается картой перейти в режим онлайн.

22. Способ по п. 16, дополнительно содержащий этап, на котором (v) отображают упомянутый новый защитный код на дисплее, связанном с картой.

23. Способ по п. 22, дополнительно содержащий этап, на котором (vi) передают подтверждающее сообщение о результате отображения на удаленный сервер-генератор.

| US 2014279555 A1, 18.09.2014 | |||

| US 20080065555 A1, 13.03.2008 | |||

| US 2008148394 A1, 19.06.2008 | |||

| US 7039223 B2, 02.05.2006. |

Авторы

Даты

2021-12-17—Публикация

2017-08-03—Подача