Изобретение относится к классу «Техника электрической связи» и подклассу «Телефонная связь» и может быть использовано для защиты информации, циркулирующей в сетях подвижной радиотелефонной связи и не содержащей сведений, составляющих государственную тайну.

Известен патент на изобретение [RU 2 693 920 С1, (51) МПК H04L 29/06 (2006.01), (52) СПК H04L 29/06551 (2018.08), (24) Дата начала отсчета срока действия патента: 30.10.2015] «УСТАНОВЛЕНИЕ СЕКРЕТА, СОВМЕСТНО ИСПОЛЬЗУЕМОГО МЕЖДУ ПЕРВЫМ УСТРОЙСТВОМ СВЯЗИ И ПО МЕНЬШЕЙ МЕРЕ ОДНИМ ВТОРЫМ УСТРОЙСТВОМ СВЯЗИ». Изобретение относится к способу, вычислительному устройству и считываемому компьютером носителю для установления совместно используемого секрета между вычислительными устройствами. Технический результат заключается в обеспечении безопасной связи между устройствами связи.

Недостатком этого способа является необходимость вычислительного устройства, устанавливающего секрет, совместно используемый при организации связи между устройствами.

Наиболее близким к заявляемому является патент на изобретение [RU 2 684 488 С1, (51) МПК H04L 9/14 (2006.01), H04L 9/32 (2006.01), (52) СПК H04L 9/0822 (2018.08), H04L 9/14 (2018.08), H04L 9/32 (2018.08), (24) Дата начала отсчета срока действия патента: 04.05.2018] «Система защищенной передачи данных».

Изобретение относится к системам подвижной связи, а именно к аутентификации абонентского терминала и шифрованию передаваемой информации. Технический результат - повышение криптостойкости передачи данных. Система защищенной передачи данных включает совокупность абонентских терминалов и по меньшей мере один центр коммутации, данные аутентификации и шифрования передаваемой информации задействуются при установлении каждого соединения и передаче данных и организованы в памяти каждого составляющего систему устройства как матрица ключей аутентификации, матрица порядков смены позиций ключей аутентификации в матрице ключей аутентификации, матрица алгоритмов аутентификации, матрица порядков смены позиций алгоритмов аутентификации в матрице, матрица алгоритмов шифрования, матрица порядков смены позиций, алгоритмов шифрования в матрице алгоритмов шифрования.

Недостатком способа является то, что все составляющие систему устройства, хранящие матрицу ключей аутентификации, должны быть средствами криптографической защиты информации.

Техническим результатом заявляемого способа является повышение защищенности информации, циркулирующей в сетях подвижной радиотелефонной связи и не содержащей сведений, составляющих государственную тайну, за счет дополнительного введения идентификатора ключа абонента и его использования вместо собственно ключа абонента в технологическом процессе производства сим-карт для сетей подвижной радиотелефонной связи и при реализации процедур аутентификации и идентификации абонентов в соответствии с изменениями в правила применения оборудования коммутации сетей подвижной радиотелефонной связи, внесенными Приказом Минкомсвязи России от 13 июня 2018 г. №275.

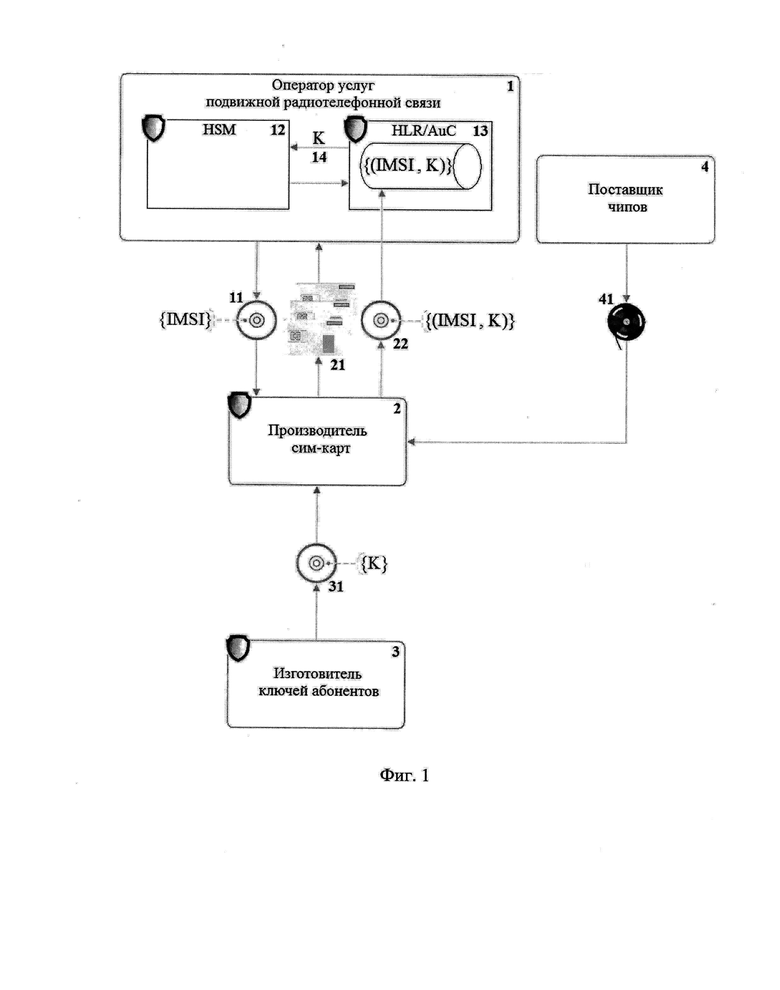

На фиг.1 представлен реализуемый в настоящее время технологический процесс производства сим-карт для сетей подвижной радиотелефонной связи в части задействования в нем ключей абонентов и указано использование ключей абонентов в канале взаимодействия HLR/AuC - средств связи, выполняющих функции опорного регистра местонахождения и/или центра аутентификации, и аппаратного модуля безопасности HSM, реализующего криптографические функции аутентификации в соответствии с протоколом, приведенным в приложении к Приказу Минкомсвязи России от 13 июня 2018 г. №275.

Реализуемый в настоящее время технологический процесс производства сим-карт для сетей подвижной радиотелефонной связи начинается с того, что оператор услуг подвижной радиотелефонной связи 1 заказывает производство очередной партии сим-карт, для чего, в числе прочего, передает производителю сим-карт 2 множество 11 - {IMSI}, множество международных идентификаторов мобильных абонентов, соответствующих заказываемой партии сим-карт. Производитель сим-карт 2, в свою очередь, заказывает у изготовителя ключей абонентов 3 и получает от него соответствующее множество ключей абонентов 31 - {K}, а у поставщика чипов 4 заказывает и получает от него соответствующую партию чипов в лентах 41, используемых при производстве сим-карт. Произведенные сим-карты 21 передаются оператору 1. Кроме того, производитель сим-карт 2 передает оператору 1 множество 22 пар {(IMSI, K)} для размещения этого множества в 13 - HLR/AuC, средстве связи, выполняющем функции опорного регистра местонахождения и/или центра аутентификации. Для реализации криптографических функций аутентификации 13, HLR/AuC, взаимодействует по каналу 14 с аппаратным модулем безопасности 12, HSM. При этом, в канале 14 от 13, HLR/AuC, в 12, HSM, передаются значения ключей абонентов K, для которых необходимо выполнить криптографические функции аутентификации, в соответствии с протоколом, приложенным к Приказу Минкомсвязи России от 13 июня 2018 г. №275.

На фиг.1 символом  обозначены элементы технологического процесса производства сим-карт и реализации функции криптографической аутентификации, которые обрабатывают ключи абонентов K.

обозначены элементы технологического процесса производства сим-карт и реализации функции криптографической аутентификации, которые обрабатывают ключи абонентов K.

Технический результат достигается тем, что «Способ повышения защищенности информации в сетях подвижной радиотелефонной связи» дополнительно вводит в технологический процесс идентификатор ключа абонента N, который генерируется изготовителем ключей абонентов, является уникальным и может иметь длину, совпадающую с длиной ключа абонента K.

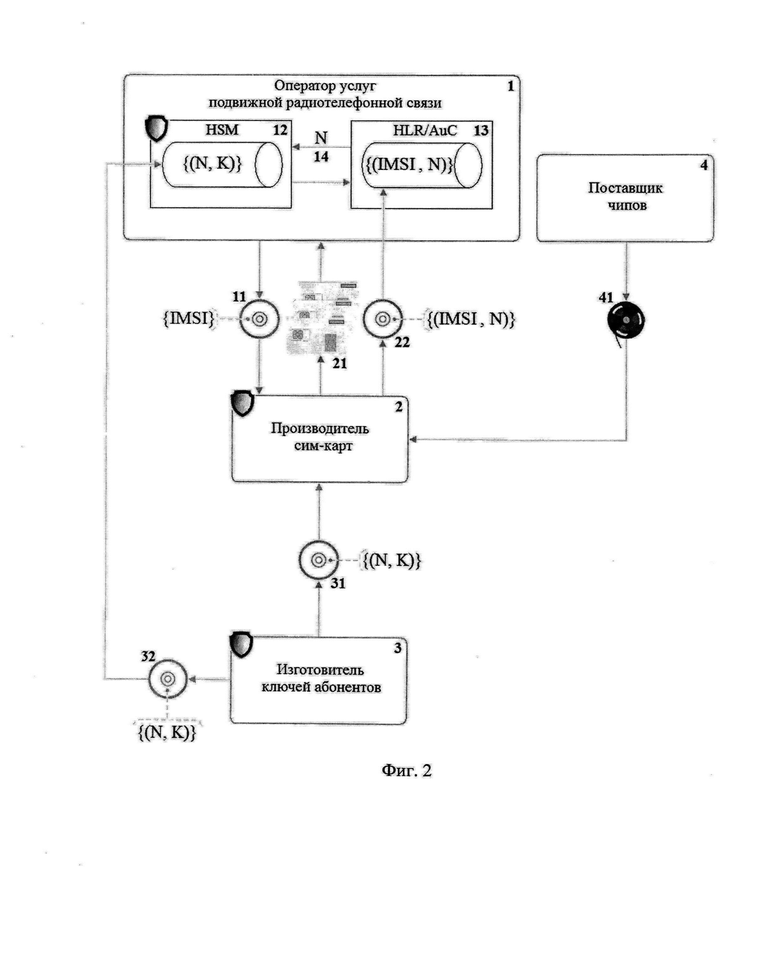

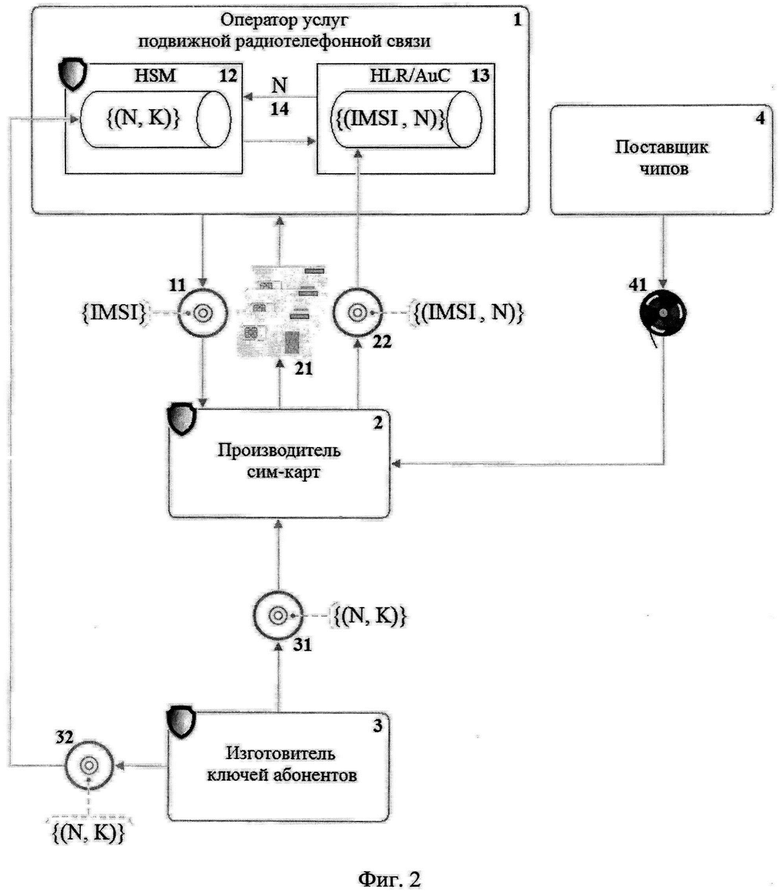

На фиг.2 представлен технологический процесс производства сим-карт при использовании идентификатора ключа абонента. В этом случае изготовитель ключей абонентов 3 генерирует множество 31 пар {(N, K)}, которое передает производителю сим-карт 2, и множество 32 этих же пар {(N, K)}, которое передает оператору 1 для размещения и последующего хранения в 12 - HSM. Производитель сим-карт 2 передает оператору 1 произведенные сим-карты 21, а также множество 22 пар {(IMSI, N)} для записи его в 13 - HLR/AuC. Для реализации криптографических функций аутентификации 13, HLR/AuC, взаимодействует по каналу 14 с аппаратным модулем безопасности 12, HSM, и в канале 14, при этом, от 13, HLR/AuC, в 12, HSM, передаются значения идентификаторов ключей абонентов N, для которых необходимо выполнить криптографические функции аутентификации, в соответствии с протоколом, приложенным к Приказу Минкомсвязи России от 13 июня 2018 г. №275. Передача идентификатора N вместо ключа абонента K соответствует упомянутому протоколу. По полученному идентификатору N аппаратный модуль безопасности 2, HSM, извлекает из хранимого множества пар {(N, K)} собственно ключ и реализует необходимые криптографические функции.

На фиг.2 символом  обозначены элементы технологического процесса производства сим-карт и реализации функции криптографической аутентификации, которые обрабатывают ключи абонентов K.

обозначены элементы технологического процесса производства сим-карт и реализации функции криптографической аутентификации, которые обрабатывают ключи абонентов K.

При использовании идентификатора ключа абонента N защищенность информации в сетях подвижной радиотелефонной связи повышается за счет того, что ключи абонентов не хранятся и не обрабатываются в HLR/AuC, а также не передаются по каналу взаимодействия HLR/AuC с HSM.

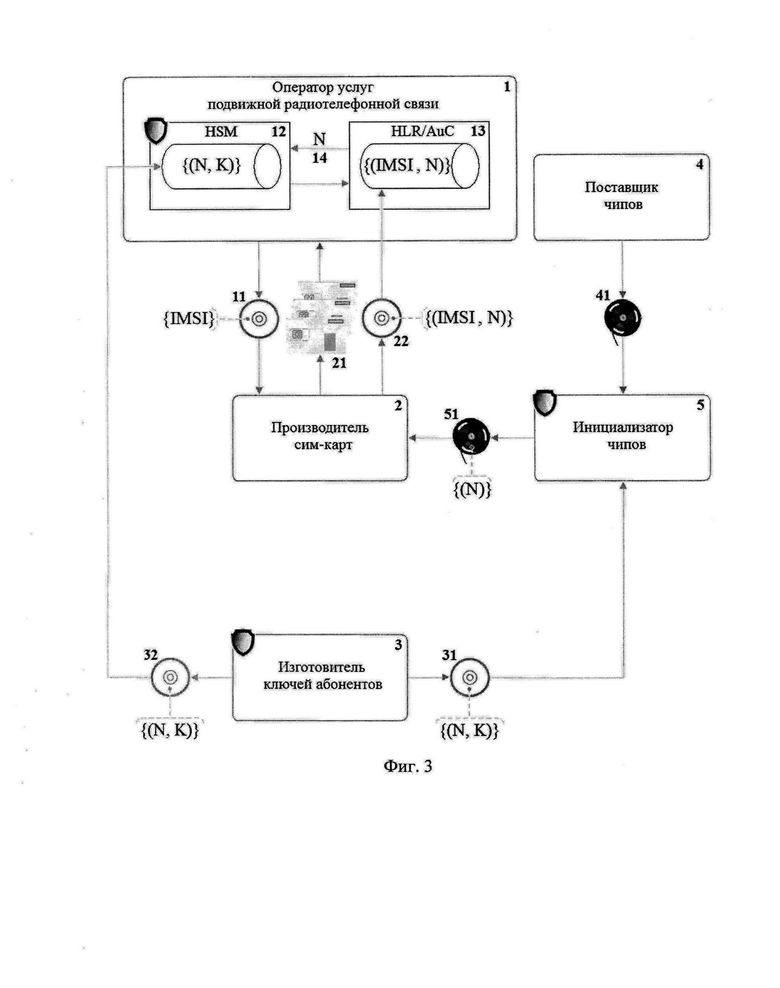

Как вариант, при использовании идентификатора ключа абонента N из множества процедур, реализуемых производителем сим-карт, выделяется в качестве отдельной процедура инициализации чипов, которая, помимо прочего, заключается в том, что в защищенную область памяти каждого чипа в ленте записывается ключ абонента, и в область памяти чипа, доступную для чтения, записывается соответствующий идентификатор ключа абонента. Такой вариант технологического процесса производства сим-карт представлен на фиг.3.

В варианте с инициализатором чипов 5 производитель сим-карт 2 получает от инициализатора чипов 5 ленты 51 с множеством инициализированных чипов, в каждом из которых в области памяти, доступной для чтения, размещается идентификатор абонента ключа N. Производитель сим-карт 2 читает из памяти чипа идентификатор ключа абонента N, чтобы сформировать множество 22 пар {(IMSI, N)}, которое передается оператору 1 для записи его в 13 - HLR/AuC. Особенностью рассматриваемого варианта является то, что производитель сим-карт не обрабатывает ключи абонентов. Кроме того, при реализации такого варианта инициализация чипов и производство сим-карт с использованием инициализированных таким образом чипов могут быть разнесены во времени.

На фиг.3 символом  обозначены элементы технологического процесса производства сим-карт и реализации функции криптографической аутентификации, которые обрабатывают ключи абонентов K.

обозначены элементы технологического процесса производства сим-карт и реализации функции криптографической аутентификации, которые обрабатывают ключи абонентов K.

Таким образом, заявляемый способ повышает защищенность информации в сетях подвижной радиотелефонной связи за счет исключения использования ключей абонентов этих сетей из отдельных элементов технологического процесса производства сим-карт и реализации криптографических функций аутентификации.

Изобретение относится к области защиты информации в сетях подвижной радиотелефонной связи. Техническим результатом является повышение защищенности информации за счет дополнительного введения идентификатора ключа абонента и его использования вместо собственно ключа абонента в отдельных элементах технологического процесса производства сим-карт для сетей подвижной радиотелефонной связи и при реализации процедур аутентификации и идентификации абонентов. Для этого при изготовлении ключей абонентов сетей подвижной радиотелефонной связи изготавливаются уникальные идентификаторы ключей абонентов, а также формируется множество пар (идентификатор ключа абонента, ключ абонента), которое записывается для хранения и использования в аппаратный модуль безопасности, размещаемый в ядре сети оператора услуг подвижной радиотелефонной связи, а также передается производителю сим-карт или инициализатору чипов, используемых при производстве сим-карт, который записывает в защищенную область памяти каждого чипа ключ абонента. При этом в область памяти каждого чипа, доступную для чтения, записывается соответствующий идентификатор ключа, который впоследствии извлекается из чипа производителем сим-карт, после чего производитель сим-карт формирует множество пар (международный идентификатор мобильного абонента, идентификатор ключа абонента), которое записывается для хранения и использования в средства связи, выполняющие функции опорного регистра местонахождения и/или центра аутентификации, размещаемые в ядре сети оператора услуг и передающие в аппаратный модуль безопасности, реализующий криптографические функции аутентификации, идентификатор ключа абонента вместо самого ключа абонента. 3 ил.

Способ повышения защищенности информации в сетях подвижной радиотелефонной связи, отличающийся тем, что в нем, при изготовлении ключей абонентов сетей подвижной радиотелефонной связи, дополнительно реализуется изготовление уникальных идентификаторов ключей абонентов, а также формируется множество пар (идентификатор ключа абонента, ключ абонента), которое записывается для хранения и использования в аппаратный модуль безопасности, размещаемый в ядре сети оператора услуг подвижной радиотелефонной связи, а также передается производителю сим-карт или, как вариант, инициализатору чипов, используемых при производстве сим-карт, который записывает в защищенную область памяти каждого чипа ключ абонента, а в область памяти каждого чипа, доступную для чтения, записывает соответствующий идентификатор ключа, который впоследствии извлекается из чипа производителем сим-карт, после чего производитель сим-карт формирует множество пар (международный идентификатор мобильного абонента, идентификатор ключа абонента), которое записывается для хранения и использования в средства связи, выполняющие функции опорного регистра местонахождения и/или центра аутентификации, размещаемые в ядре сети оператора услуг и передающие в аппаратный модуль безопасности, реализующий криптографические функции аутентификации, идентификатор ключа абонента вместо самого ключа абонента, соблюдая при этом требования федерального регулятора в области связи, указанные в правилах применения оборудования коммутации сетей подвижной радиотелефонной связи.

| Система защищённой передачи данных | 2018 |

|

RU2684488C1 |

| CN 101969638 A, 09.02.2011 | |||

| Способ восстановления спиралей из вольфрамовой проволоки для электрических ламп накаливания, наполненных газом | 1924 |

|

SU2020A1 |

| Способ восстановления спиралей из вольфрамовой проволоки для электрических ламп накаливания, наполненных газом | 1924 |

|

SU2020A1 |

| EP 3229398 A1, 11.10.2017 | |||

| Способ восстановления спиралей из вольфрамовой проволоки для электрических ламп накаливания, наполненных газом | 1924 |

|

SU2020A1 |

Авторы

Даты

2024-11-12—Публикация

2023-06-16—Подача