Изобретение относится к способам проведения непрерывной (оперативной) сеансовой аутентификации пользователей в автоматизированных информационных системах (АИС) для доступа к информационным ресурсам ограниченного доступа. Для сеансовой аутентификации используется видеоизображение лица пользователя, циклически получаемое во время сеанса работы пользователя от видеокамеры компьютера.

Стандартная процедура аутентификации перед началом сеанса работы пользователя в АИС с обработкой информации ограниченного доступа осуществляется с помощью системы распределения доступа (СРД), реализуемой в промышленно выпускаемых программно-аппаратных средствах защиты информации (ПАСЗИ). Прохождение пользователем только начальной предсеансовой процедуры аутентификации является необходимым, но не достаточным условием надежной защиты информации в АИС от несанкционированного доступа (НСД), поскольку потенциально возможна подмена пользователя в процессе сеанса работы. С целью повышения защищенности АИС от НСД и защиты от подмены пользователя во время сеанса, рекомендуется осуществлять непрерывную аутентификации в ходе сеанса работы (оперативная или сеансовая аутентификация). Сеансовая аутентификация особенно актуальна при обработке информации ограниченного доступа. Такая аутентификация должна выполняться циклически, в фоновом для пользователя режиме, через незначительные и настраиваемые промежутки времени. Фоновый (или пассивный) режим аутентификации предусматривает вести аутентификацию на основе биометрической информации без участия самого пользователя.

В настоящее время в одном ПАСЗИ, как правило, сочетаются средства доверенной загрузки, средства идентификации/аутентификации пользователей и распределения доступа по правилам доступа, определяемым принятой политикой информационной безопасности, средства проверки целостности и т.д. Средства доверенной загрузки загружает проверенную операционную систему (ОС) только с заранее определенных носителей. При этом на защищаемом компьютере осуществляется: идентификация и аутентификация пользователей; контроль интервалов времени запускаемых процессов загрузки; регистрация всех событий доступа; блокировка запуска при НСД согласно правилам разграничения доступа; управление загрузкой операционной системы и защита от загрузки ОС с внешних носителей; контроль целостности загружаемой ОС и программной среды; уведомление пользователей и администраторов о всех событиях доступа и пр. Кроме того, средства ПАСЗИ могут взаимодействовать с другими аппаратно-программными средствами АИС, в частности осуществлять загрузку ключевой информации в устройства СКЗИ (средства криптографической защиты информации) и реализовывать взаимодействие с программным обеспечением компьютера.

Для аутентификации доступа пользователей к информационным ресурсам АИС существует множество технических решений, которые можно распределить по следующим направлениям:

- аутентификация удаленных пользователей в глобальных сетях, в том числе для доступа пользователей к Web сервисам и ресурсам;

- аутентификация пользователей в беспроводных и мобильных сетях;

- аутентификация пользователей с использованием средств ПАСЗИ и СКЗИ в сетях с повышенными требованиями по защите от НСД к информационным ресурсам;

- аутентификация пользователей в банковских многопользовательских платежных системах массового обслуживания;

- системы непрерывной аутентификации пользователей во все время работы пользователей.

Для проведения аутентификации могут использоваться дополнительные технические и аппаратно-программные средства, в том числе ПАСЗИ и СКЗИ, а также материальные носители идентификационной информации, в том числе и биометрические носители.

Известен способ (RU 2434353C2 H04L 29/06 опуб. 20.11.2011) «Способ и устройство для эффективной поддержки множественных аутентификаций». Изобретение относится к беспроводной связи, а именно к способам и устройствам для множественных аутентификаций. Техническим результатом является ограничение возможности осуществления несанкционированного доступа с помощью терминала. Технический результат достигается тем, что в способе первый главный сеансовый ключ (MSK) формируется в первой аутентификации на основе ЕАР для доступа первого типа. Первый временный сеансовый ключ (TSK) формируется из первого главного сеансового ключа (MSK). Вторая аутентификация на основе ЕАР выполняется с использованием первого временного сеансового ключа (TSK) для доступа второго типа. Доступ первого типа и доступ второго типа предоставляются после того, как успешно завершены первая и вторая аутентификации на основе ЕАР.

Известен способ (RU 2524868 C2 G06F 21/31; H04W 12/06 опубл. 10.08.2014) «Управление аутентификацией пользователя». Технический результат заключается в обеспечении управлением услугой многофакторной аутентификации веб-сайтов и третьего лица. Способ содержит: прием цифрового идентификационного сертификата для веб-сайта третьего лица, прием соглашения по условиям использования услуги многофакторной аутентификации для веб-сайта третьего лица, разрешение веб-сайту третьего лица использовать услугу при отсутствии дополнительного вмешательства человека между веб-сайтом третьего лица, использование портала разработчика который сконфигурирован для: предоставления ключа программного интерфейса приложения разработчику веб-сайта третьего лица, предоставления совместно используемого секретного ключа разработчику веб-сайта третьего лица, предоставление условий использования услуги многофакторной аутентификации для веб-сайта третьего лица.

Известен способ (RU 2778216 C1 G06F 21/31; H04L 9/32 опубл. 15.08.2022). «Компьютеризированный способа аутентификации пользователя и защиты данных (варианты), система аутентификации пользователя и защиты данных (варианты) и машиночитаемый носитель информации». Изобретение предназначено для аутентификации пользователя, защиты данных пользователя и сброса кода безопасности. Технический результат заключается в обеспечении защиты данных при передаче для обеспечения безопасной аутентификации пользователя и защиты данных пользователя как при передаче, так и в состоянии покоя.

Для удаленного доступа к веб-ресурсам известен способ (RU 2723679 C1 G06F 17/00 опубл. 17.06.2020) «Способ и система динамической аутентификации и оценки риска пользователя». Технический результат заключается в повышении защищенности данных пользователей при осуществлении процесса аутентификации за счет вычисления рейтинга доверия пользователей исключительно по дескрипторам их не персональных данных и данных устройств пользователей, с помощью которых осуществляется запрос на получение доступа.

Аналогично описанному существует способ (RU 2668724 C2 G06F 21/31; H04W 12/06; H04L 9/32 опубл. 02.10.2018) «Система и способ для дифференцированной безопасности в аутентификации пользователя». Изобретение относится к системам, способу и считываемому компьютером носителю данных для запроса персональной информации от пользователя для аутентификации доступа к компьютерному приложению. Технический результат заключается в обеспечении безопасного доступа к приложению. Способ содержит определение уровня безопасности для компьютерного приложения, причем уровни безопасности включают в себя уровень безопасности первой ступени и второй ступени, создание учетной записи пользователя и ее конфигурирование в качестве уровня безопасности первой ступени путем предложения пользователю сообщить первую персональную информацию, ограничение первого компьютерного приложения от требования сообщить пароль, чтобы разрешить доступ к первому компьютерному приложению, получение ввода пользователя, чтобы разрешить доступ ко второму компьютерному приложению, которое сконфигурировано с требованием уровня безопасности второй ступени, определение того, что учетная запись пользователя не требует уровня безопасности второй ступени, ввод пользователем дополнительной персональной информации, повышение уровня безопасности учетной записи пользователя до уровня безопасности второй ступени.

В настоящее время из уровня техники известно, что для обеспечения непрерывной (оперативной) сеансовой аутентификации используется клавиатурный почерк, голос пользователя, фиксируемое видеокамерой изображение лица пользователя.

Для аутентификации пользователя с помощью голоса известен способ (RU 2747935 C2 G06F 21/32; G10L 17/02; G10L 15/20 опубл. 17.05.2021) «Способ и система аутентификации пользователя с помощью голосовой биометрии». Технический результат заключается в повышении надежности аутентификации пользователя с помощью голосовой биометрии и устойчивости к атакам. Технический результат достигается за счет получения контрольных данных авторизованного пользователя, во время которого пользователь произносит контрольную фразу по меньшей мере один раз и фразу преобразуют в последовательность контрольных символов посредством статистического преобразования, общего для всех пользователей, контрольные данные которых подлежат получению, и тестирования аутентификации, включающего в себя первый этап, во время которого пользователь-кандидат произносит контрольную фразу по меньшей мере один раз и произнесенную фразу преобразуют так же, как и контрольную фразу во время предварительного этапа, путем использования того же преобразования, в последовательность символов-кандидатов, и второй этап, во время которого последовательность символов-кандидатов сравнивают с последовательностью контрольных символов для определения результата сравнения и результат сравнивают с одним заданным пороговым значением с тем, чтобы принять решение относительно того, действительно ли пользователь-кандидат, произнесший фразу во время этапа тестирования, является авторизованным пользователем, тем самым подтверждая его подлинность.

Для непрерывной аутентификации пользователя с помощью анализа его клавиатурного почерка предназначены способы (RU 2762535 C1 G06F 21/62; G06K 9/00 опубл. 21.12.2021) «Способ непрерывной аутентификации пользователя и защиты автоматизированного рабочего места от несанкционированного доступа» и (RU 2619196 C2 G06F 21/31 опубл. 09.02.2017) «Способ перманентной аутентификации личности и состояния пользователя компьютера на основании паттернов поведения». Изобретение (RU 2762535 C1 G06F 21/62; G06K 9/00 опубл. 21.12.2021) относится к области вычислительной техники. Техническим результатом является повышение эффективности защиты автоматизированного рабочего места от несанкционированных действий на всех этапах его работы и обеспечение надежности защиты от несанкционированного доступа к информационным и техническим ресурсам. Способ непрерывной аутентификации пользователя включает сравнение параметров клавиатурного почерка пользователя с шаблонами почерка авторизованных пользователей из базы данных для принятия решения о допуске пользователя к работе с данными. В процессе работы пользователя ведется непрерывная пассивная биометрическая идентификация пользователя, фактически контролируя нахождение его на рабочем месте по клавиатурному почерку.

Способ (RU 2619196 C2 G06F 21/31 опубл. 09.02.2017) «Способ перманентной аутентификации личности и состояния пользователя компьютера на основании паттернов поведения». Технический результат - повышение уровня защищенности информационной системы за счет снижения вероятности ошибочной идентификации пользователей. Способ перманентной аутентификации личности и состояния пользователя компьютера на основании паттернов поведения, заключающийся в регистрации с заданным временным шагом по отдельности, совместно или в любой комбинации параметров клавиатурного почерка: частоты ошибок набора тех или иных символов, последовательности букв, микропауз между парами символов, скорости управления курсором на экране монитора, последовательности и пауз между кликами кнопками мышки или иного манипулятора управления с участием графического интерфейса, последовательности действий при запуске или работе с конкретными приложениями, а также параметров вариабельности сердечного ритма, кожно-гальванической реакции, частоты дыхательных движений.

Известен способ наиболее близкий к предлагаемому техническому решению, взятый в качестве прототипа это (RU 2691201 C1 G06F 21/32; G06F 21/34; H04L 9/32 опубл. 11.06.2019) «Система, способ и устройство непрерывной аутентификации пользователя и защиты ресурсов автоматизированного рабочего места от несанкционированного доступа». Изобретение относится к вычислительной технике. Технический результат заключается в повышении эффективности защиты от НСД к аппаратным и программным компонентам и к информации, хранимой и обрабатываемой на АРМ. Система содержит компьютер с подключенным к нему видеосредством считывания и передачи лицевого изображения пользователя и установленным на компьютере программным средством биометрической идентификации пользователя, осуществляющим регистрацию лицевого изображения в базе данных и последующее сравнение лицевого изображения с хранимым в базе данных, отличающаяся тем, что в состав системы введено устройство доверенной загрузки компьютера, подключенное через интерфейс связи к общей шине компьютера, имеющее дополнительный USB-порт, к которому подключено видеосредство считывания и передачи лицевого изображения пользователя, а также модуль проброса USB-порта в операционную систему компьютера; на компьютере установлена система разграничения доступа, осуществляющая управление режимами блокировки работы компьютера по непрерывно поступающей биометрической информации, фиксирующей присутствие пользователя на рабочем месте.

Однако, существующие в настоящее время системы непрерывной, сеансовой аутентификации пользователей по их биометрическим данным не обладают достаточно высоким качеством функционирования, низким уровнем ошибок 1 и 2 рода, динамическим обновлением биометрической базы во время сеансов работы пользователей и способностью определения характера и типа НСД к АИС.

Раскрытие сущности изобретения.

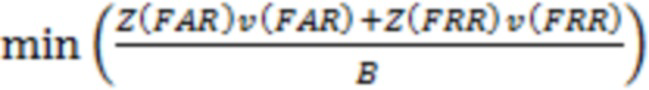

Для решения поставленной задачи в заявляемом техническом решении предлагается использовать структуру, пример реализации которой показан на Фиг.1. Персональный компьютер (2) подключается к техническому средству ПАСЗИ (3) (которое промышленно выпускается) и обладает соответствующими сертификатами (при необходимости). Подключение может быть проведено, например, через интерфейс связи с компьютером (PCI, PCI Express (PCIe), USB). ПАСЗИ выполняет роль средства доверенной загрузки в системе распределения доступа к информационным ресурсам АИС. Для ввода идентификаторов к ПАСЗИ должен быть подключен считыватель (4), например, биометрический считыватель отпечатков пальца. Возможет вариант применения непрерывной сеансовой аутентификации пользователей в АИС и без использования ПАСЗИ. Например, в системах дистанционного тестирования удаленных пользователей, где нет обработки информации ограниченного доступа и нет требований государственных регуляторов о необходимости ПАСЗИ, средства сеансовой аутентификации пользователей выполняют роль автоматического проктора, контролирующего подмену пользователя во время сеанса.

Считыватель (4) является не обязательным элементом и может не использоваться, если для идентификации используются другие технические средства ввода, например, пароль или USB токен. Характер начальной идентификации и аутентификации определяется принятой в организации политикой информационной безопасности. К компьютеру (2) для текущей аутентификации по изображению лиц должна быть подключена видеокамера (1), это обязательный элемент структуры. Камера (1) может быть встроенной в аппаратные средства СВТ или может использоваться внешняя камера, обычно подключаемая через USB вход. Для функционирования видеокамеры должен быть резидентно запущен соответствующий ей драйвер. Процесс распознавания изображений с помощью нейросети и обучения нейросети предлагается реализовать на отдельном сервере (5), подключенным по локальной сети, в фоновом режиме по отношению к сеансу работы пользователя. На сервере (5) располагается также датасеты изображений лиц пользователей (6). В данной структуре обязательно условие, чтобы сервер (5) и персональный компьютер пользователя (2) находились в одном защищаемом помещении и к серверу (5) отсутствовал бы доступ пользователей, в том числе доступ сторонних пользователей по локальной сети. В противном случае необходимо предусматривать средства ПАСЗИ для сервера (5).

Возможен вариант реализации функций сервера обработки изображений лиц пользователей локально, на СВТ пользователя (2), т.е. блоки (2), (5), (6) объединяются на одном аппаратном СВТ, при наличии вычислительных возможностей у СВТ по одновременной работе с нейросетями и ведения сеанса работы пользователя. Такой вариант целесообразно использовать для однопользовательских АИС. Для многопользовательских АИС целесообразно применять структуру с выделенным сервером (5).

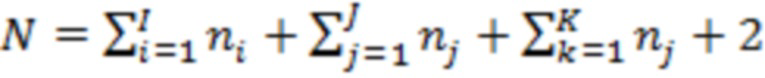

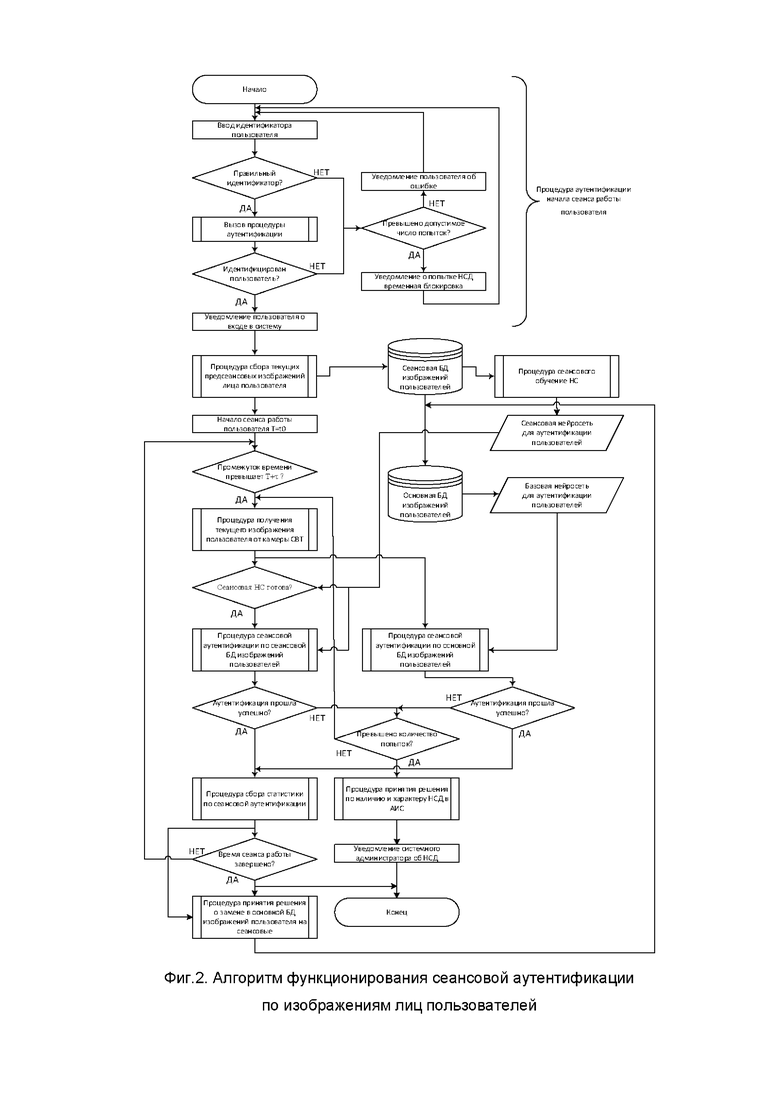

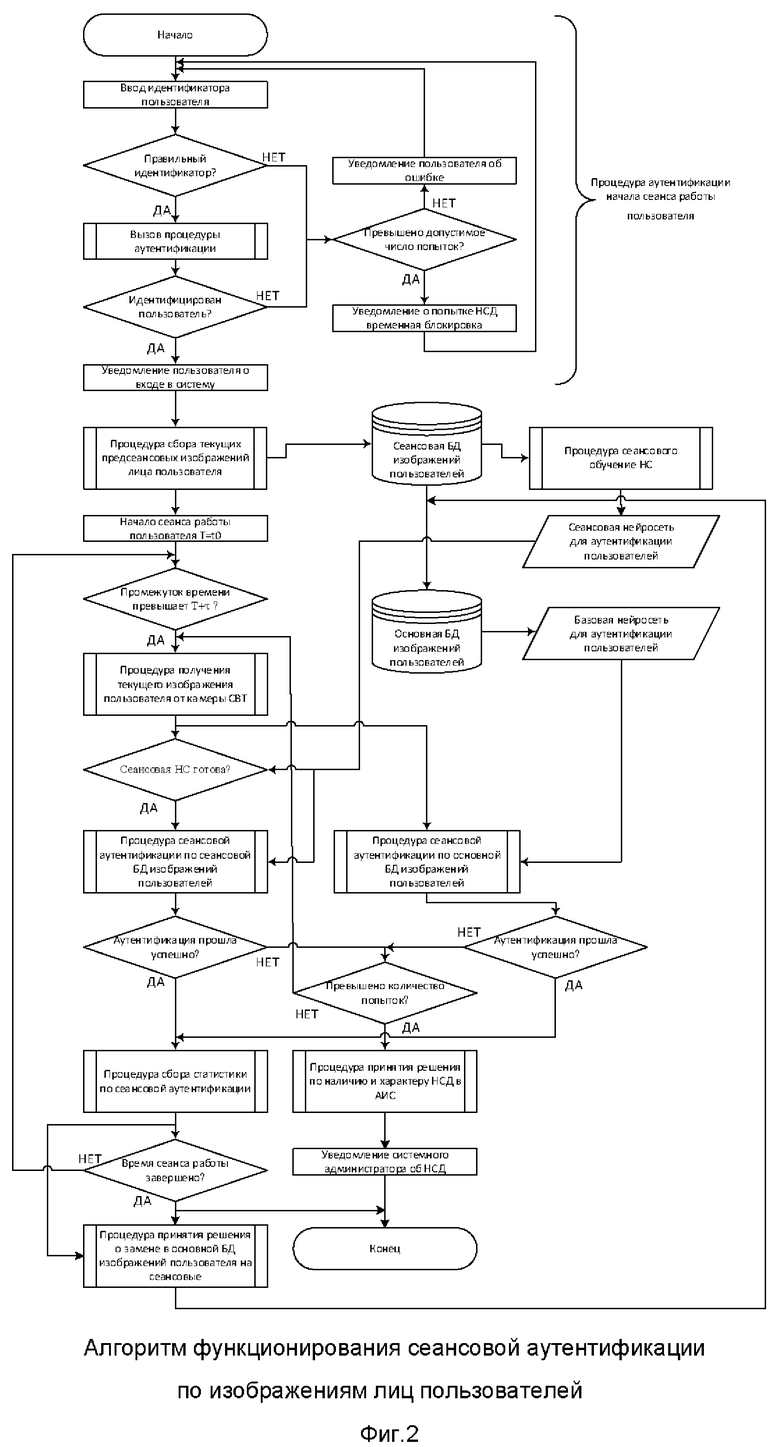

Описание алгоритма работы сеансовой оперативной аутентификации, представленного на Фиг.2. Для проведения процедуры оперативной аутентификации планируется использовать сверточные нейронные сети стандартных или модифицированных архитектур (например, Yolo), с помощью которых предлагается проводить многоклассовую классификацию изображений лиц пользователей. Количество классов  при этом должно складываться из суммы количества пользователей, допущенных к информационным ресурсам АИС, количества обслуживающего персонала, не допущенного к информационным ресурсам, но допущенных к программно-аппаратным средствам АИС для их обслуживания, и количества пользователей, не допущенных к информационным ресурсам, но допущенных в защищаемое помещение, где установлены технические средства АИС. Также должен быть отдельный класс изображений фона, он формируется камерой СВТ при отсутствии пользователя и необходим для выявления фактов отсутствия пользователя при сеансовой аутентификации. Кроме того, должен быть наиболее многочисленный класс «прочих» пользователей. Это лица людей, которые не входят ни в один из этих классов известных изображений, являются «прочими» нарушителями, чьи лица априорно не известны, поэтому их количество должно значительно превышать базы данных изображений по другим классам.

при этом должно складываться из суммы количества пользователей, допущенных к информационным ресурсам АИС, количества обслуживающего персонала, не допущенного к информационным ресурсам, но допущенных к программно-аппаратным средствам АИС для их обслуживания, и количества пользователей, не допущенных к информационным ресурсам, но допущенных в защищаемое помещение, где установлены технические средства АИС. Также должен быть отдельный класс изображений фона, он формируется камерой СВТ при отсутствии пользователя и необходим для выявления фактов отсутствия пользователя при сеансовой аутентификации. Кроме того, должен быть наиболее многочисленный класс «прочих» пользователей. Это лица людей, которые не входят ни в один из этих классов известных изображений, являются «прочими» нарушителями, чьи лица априорно не известны, поэтому их количество должно значительно превышать базы данных изображений по другим классам.

, где

, где  - количество пользователей, допущенных к информационным ресурсам АИС;

- количество пользователей, допущенных к информационным ресурсам АИС;  - количество пользователей, не допущенных к информационным ресурсам, но допущенных к программно-аппаратным средствам АИС для их обслуживания;

- количество пользователей, не допущенных к информационным ресурсам, но допущенных к программно-аппаратным средствам АИС для их обслуживания;  - количество пользователей, не допущенных к информационным ресурсам, но допущенных в защищаемое помещение, где установлены технические средства АИС. Таким образом, изначально до обучения сверточной нейросети должны быть собраны несколько сотен изображений лиц людей, принадлежащих каждому классу. Необходимое количество изображений определяется требуемой точностью классификации. В дальнейшей работе предлагаемого алгоритма планируется, что датасеты

- количество пользователей, не допущенных к информационным ресурсам, но допущенных в защищаемое помещение, где установлены технические средства АИС. Таким образом, изначально до обучения сверточной нейросети должны быть собраны несколько сотен изображений лиц людей, принадлежащих каждому классу. Необходимое количество изображений определяется требуемой точностью классификации. В дальнейшей работе предлагаемого алгоритма планируется, что датасеты  будут обновляться периодически при кадровых изменениях в организации, но не реже промежутка, регламентированного политикой ИБ организации (например, раз в полгода или год). Датасеты

будут обновляться периодически при кадровых изменениях в организации, но не реже промежутка, регламентированного политикой ИБ организации (например, раз в полгода или год). Датасеты  пользователей, допущенных к информационным ресурсам ограниченного доступа в АИС планируется обновлять в процессе функционирования предлагаемого алгоритма.

пользователей, допущенных к информационным ресурсам ограниченного доступа в АИС планируется обновлять в процессе функционирования предлагаемого алгоритма.

При начале сеанса работы в АИС легитимный пользователь должен пройти стандартную процедуру аутентификации, принятую в политике информационной безопасности своей организации. Способ прохождения, порядок и тип аутентификации может быть разным, в том числе это однофакторная, двухфакторная или многофакторная аутентификация. При прохождении этой процедуры обязательно проводится ввод одного или нескольких идентификационных признаков на идентификаторе и осуществляется их проверка. В случае неправильного ввода пользователь получает предупреждение об ошибке и предоставляется несколько попыток правильного ввода идентификаторов. В случае превышения количества допустимых попыток доступа к информационным ресурсам АИС формируется уведомление о попытке несанкционированного доступа (НСД) и доступ для данного пользователя блокируется. Характер блокировки доступа к АИС, количество попыток ввода идентификаторов определяется принятой политикой информационной безопасности организации.

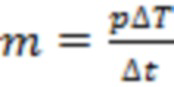

Перед началом сеанса работы легитимного пользователя проводится процедура формирования текущих предсеансовых изображений лица пользователя. Для этого, интерфейс программной оболочки должен предложить пользователю медленно, в течении времени  поворачивать голову влево, вправо, вверх, вниз, осуществить наклон головы к левому и правому плечу, при этом открывая и закрывая глаза. Всего

поворачивать голову влево, вправо, вверх, вниз, осуществить наклон головы к левому и правому плечу, при этом открывая и закрывая глаза. Всего  (например, 6-8) операций по изменению положения головы пользователя и ракурса наблюдения камеры. При каждой такой операции камера СВТ делает снимки через каждые

(например, 6-8) операций по изменению положения головы пользователя и ракурса наблюдения камеры. При каждой такой операции камера СВТ делает снимки через каждые  секунд. Таким образом будет получено

секунд. Таким образом будет получено  изображений. Например,

изображений. Например,  =30с;

=30с;  =2с;

=2с;  =6, тогда время всей процедуры будет 3 минуты и при этом будет собрано 90 изображений пользователя. Пусть для реализации сеансовой аутентификации, необходимо не менее

=6, тогда время всей процедуры будет 3 минуты и при этом будет собрано 90 изображений пользователя. Пусть для реализации сеансовой аутентификации, необходимо не менее  изображений датасета

изображений датасета  Тогда

Тогда  операций повторяются несколько

операций повторяются несколько  раз пока не будет

раз пока не будет  .

.

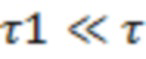

Предполагается, что это время составляет несколько минут, и за это время пользователь не может быть подменен. Полученные изображения будут составлять сеансовую базу данных изображений пользователя. Для корректности результатов, важно, чтобы количество изображений по каждому классу в сеансовой и основной базе данных изображений было бы одинаковым. По окончании процедуры формирования текущих предсеансовых изображений осуществляется сам сеанс работы пользователя с СВТ. Одновременно с сеансом работы легитимного пользователя проводится процедура сеансового обучения нейросети. Данная процедура, базовые и сеансовые датасеты могут быть реализованы на отдельном сервере, или, если позволяют вычислительные мощности и установленное ПО, могут быть реализованы на СВТ пользователя в фоновом режиме. При использовании отдельного сервера, важно чтобы он находился в том же защищаемом помещении и информационные обмен с ним пользователя СВТ был защищен с помощью ПАСЗИ. При использовании удаленного сервера обязательно должны применяться средства СКЗИ. Каждый промежуток времени  после начала сеанса планируется проводить сеансовую аутентификацию пользователя. Выбор промежутков времени сеансовой аутентификации должен определяться политикой ИБ организации, как и время перерывов в сеансах работы, когда блокируется или не блокируется СВТ. На практике такой промежуток должен составлять от нескольких секунд до несколько минут, за которые пользователь не может быть подменен.

после начала сеанса планируется проводить сеансовую аутентификацию пользователя. Выбор промежутков времени сеансовой аутентификации должен определяться политикой ИБ организации, как и время перерывов в сеансах работы, когда блокируется или не блокируется СВТ. На практике такой промежуток должен составлять от нескольких секунд до несколько минут, за которые пользователь не может быть подменен.

Чтобы не задерживать пользователя, пока происходит обучение сеансовой нейросети, текущая аутентификация осуществляется только с помощью базовой нейросети. После готовности сеансовой нейросети предлагается сеансовую аутентификацию пользователя проводить дважды, одновременно с использованием сеансовой и базовой нейросети. По окончании каждого промежутка времени  реализуется процедура получения текущего изображения пользователя от камеры СВТ и для сеансовой и базовой нейросети анализируется одно и то же текущее изображение пользователя.

реализуется процедура получения текущего изображения пользователя от камеры СВТ и для сеансовой и базовой нейросети анализируется одно и то же текущее изображение пользователя.

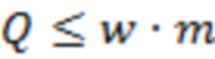

В целом, успешность аутентификации предлагается определять успешностью аутентификации как с использованием базовой, так и сеансовой нейросети (по схеме «И»). В случае, если результаты аутентификации пользователя нейросетей не совпадают, то через промежуток времени  (несколько секунд) необходимо провести повторную аутентификацию также по двум нейросетям. В случае, если несколько попыток подряд результаты аутентификации пользователя базовой и сеансовой нейросетями не совпадают, должно формироваться сообщение администратору безопасности о неисправности сеансовой аутентификации. Количество попыток

(несколько секунд) необходимо провести повторную аутентификацию также по двум нейросетям. В случае, если несколько попыток подряд результаты аутентификации пользователя базовой и сеансовой нейросетями не совпадают, должно формироваться сообщение администратору безопасности о неисправности сеансовой аутентификации. Количество попыток  для формирования сообщения о неисправности и время

для формирования сообщения о неисправности и время  также могут быть регламентированы политикой ИБ организации. На практике предлагается

также могут быть регламентированы политикой ИБ организации. На практике предлагается  ; 3

; 3 . Таким образом, параллельная аутентификация с помощью сеансовой и базовой нейросети дает возможность проведения самотестирования всей системы аутентификации и выявлять возможное вмешательство в нее.

. Таким образом, параллельная аутентификация с помощью сеансовой и базовой нейросети дает возможность проведения самотестирования всей системы аутентификации и выявлять возможное вмешательство в нее.

В случае одновременного решения обеих нейросетей об неуспешности процедуры аутентификации, через промежуток времени  необходимо провести повторную аутентификацию также по двум нейросетям. В случае, если несколько попыток подряд

необходимо провести повторную аутентификацию также по двум нейросетям. В случае, если несколько попыток подряд  результаты аутентификации пользователя с помощью базовой и сеансовой нейросетей будут неуспешны, то должно формироваться сообщение администратору безопасности об НСД. Как правило

результаты аутентификации пользователя с помощью базовой и сеансовой нейросетей будут неуспешны, то должно формироваться сообщение администратору безопасности об НСД. Как правило  . В случае одновременного решения обеих нейросетей об отсутствии пользователя на рабочем месте (класс «фон» объекта) через промежуток времени

. В случае одновременного решения обеих нейросетей об отсутствии пользователя на рабочем месте (класс «фон» объекта) через промежуток времени  необходимо провести повторную аутентификацию также по двум нейросетям. В случае, если спустя установленное политикой ИБ организации допустимое время отсутствия пользователя на рабочем месте

необходимо провести повторную аутентификацию также по двум нейросетям. В случае, если спустя установленное политикой ИБ организации допустимое время отсутствия пользователя на рабочем месте  будет превышено, а по результатам аутентификации и сеансовой и базовой нейросетей будет определяться только класс «фон», то должно формироваться сообщение администратору безопасности об отсутствии пользователя на рабочем месте.

будет превышено, а по результатам аутентификации и сеансовой и базовой нейросетей будет определяться только класс «фон», то должно формироваться сообщение администратору безопасности об отсутствии пользователя на рабочем месте.

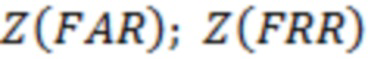

В случае успешной аутентификации и сеансовой, и базовой нейросетей никаких сообщений системному администратору или пользователю не формируется. Процедура сеансовой аутентификации продолжается до окончания сеанса пользователя. За время сеанса предлагается собирать статистику прохождения процедур аутентификации по каждой из нейросетей, за исключением времени обучения сеансовой нейросети, когда текущая аутентификация осуществлялась только с помощью базовой нейросети. При этом фиксируется количество попыток аутентификации, количество ошибок 1 рода (FRR) и 2 рода (FAR). Для выбора наиболее точной нейросети могут использоваться различные критерии, например  . Здесь

. Здесь  - соответственно количество ошибок 1 и 2 рода и

- соответственно количество ошибок 1 и 2 рода и  - соответственно весовые коэффициенты значимости ошибок 1 и 2 рода;

- соответственно весовые коэффициенты значимости ошибок 1 и 2 рода;  - общее количество попыток аутентификации. По собранной статистике проводится процедура принятия решения о замене в основной БД изображений пользователя на сеансовые. Таким образом, проводится актуализация базы данных изображений конкретного пользователя в базе данных изображений.

- общее количество попыток аутентификации. По собранной статистике проводится процедура принятия решения о замене в основной БД изображений пользователя на сеансовые. Таким образом, проводится актуализация базы данных изображений конкретного пользователя в базе данных изображений.

Кроме того, в предлагаемом алгоритме возможна классификация типов НСД по величине опасности и типам нарушителей за счет использования множества классов пользователей. Например, НСД из множества «фон» расценивается как оставление рабочего места пользователя и нарушения режима работы с информационными ресурсами ограниченного пользования; НСД из множества  расценивается как нарушение режима распределения доступа; НСД из множества

расценивается как нарушение режима распределения доступа; НСД из множества  расценивается как нарушение работы с программно-аппаратными средствами АИС во время сеанса работы с информационными ресурсами ограниченного пользования; НСД из множества

расценивается как нарушение работы с программно-аппаратными средствами АИС во время сеанса работы с информационными ресурсами ограниченного пользования; НСД из множества  расценивается как НСД к АИС; НСД из множества «прочие» расценивается как НСД в защищаемое помещение и к АИС (внешний нарушитель).

расценивается как НСД к АИС; НСД из множества «прочие» расценивается как НСД в защищаемое помещение и к АИС (внешний нарушитель).

Предложенный способ защиты от несанкционированного доступа в режиме реального времени с использованием сеансовой непрерывной аутентификации пользователя по изображению его лица, состоит из следующих последовательных действий:

1) настройка средств ПАСЗИ и средств доверенной загрузки, установка интервалов времени, количества попыток ввода идентификаторов и прочих параметров. Регистрация легитимных пользователей;

2) установка правил разграничения доступа пользователей согласно принятой политикой ИБ в системе распределения доступа, запись прочей эталонной информации, необходимой для аутентификации пользователя, регламентирующей полномочия пользователя по доступу к ресурсам компьютера;

3) сбор датасетов изображений лиц всех классов пользователей, предобработка и разметка данных, обучение базовой нейросети для аутентификации пользователей;

4) доверенная загрузка компьютера с полной диагностикой и контролем целостности всех предусмотренных доверенной загрузкой программно-аппаратных модулей СВТ;

5) процедуры идентификации и аутентификации пользователя по предъявленным им идентификационным признакам;

6) предоставление доступа к информационным ресурсам легитимному пользователю в соответствии с полномочиями системы распределения доступа;

7) обеспечение разграничения доступа к информационным ресурсам АИС на основе настроенных в ПАСЗИ правил разграничения доступа;

8) проведение процедуры сбора текущих предсеансовых изображений лица пользователя, проведение переобучения нейросети, получение сеансовой нейросети;

9) периодическое, с заданным интервалом времени, получение текущего изображения пользователя от камеры СВТ и проведение основной и сеансовой аутентификации пользователя. При превышении попыток аутентификации по текущему изображению, проведение процедуры принятия решения по наличию и характеру НСД в АИС с уведомлением системного администратора;

10) сбор статистики по сеансовой аутентификации для базовой и сеансовой нейросетей для принятия решения о замене в основной БД изображений пользователя на сеансовые изображения.

Взаимодействие программно-аппаратных средств предлагаемого способа непрерывной сеансовой аутентификации пользователя по изображению его лица с имеющимися средствами ПАСЗИ от НСД. Характер взаимодействия зависит от потенциальных возможностей конкретных средств ПАСЗИ осуществлять настраиваемое программное взаимодействие с программными модулями СВТ (например, посредством API). Предложенный на Фиг.1. Алгоритм функционирования сеансовой аутентификации пользователей предусматривает только уведомление системного администратора о характере и типе НСД к информационным ресурсам АИС, т.е. ручной режим взаимодействия, когда администратор сам принимает решение о необходимости блокировки доступа пользователя к СВТ. Однако, если ПАСЗИ обладает возможностью программного управления, то возможно реализовать автоматическую блокировку доступа пользователя к СВТ.

Принципиальными отличиями предлагаемого технического решения от наиболее близкого аналога (RU 2691201 C1 G06F 21/32; G06F 21/34; H04L 9/32 опубл. 11.06.2019) являются следующие факторы:

- в предлагаемом техническом решении способа сеансовой аутентификации пользователей не предусматривается жесткой программно-аппаратной привязки к промышленно выпускаемым средствам ПАСЗИ и интеграции со средствами системы распределения доступа, предусматривается только соблюдение последовательности их использования для защиты от НСД к АИС;

- предусматривается проведение процедуры сеансового обучения нейросети с помощью базы данных сеансовых изображений пользователя, полученных в результате процедуры сбора текущих предсеансовых изображений лица пользователя;

- аутентификация пользователей в отличие от прототипа проводится по принципу «один к многим», что позволяет более точно определять тип и характер НСД к АИС;

- для многоклассовой классификации кроме изображений пользователей АИС, предлагается добавить классы «фон» и «прочие» для выявления отсутствия пользователи и внешних нарушителей;

- в предлагаемом техническом решении способа сеансовой аутентификации пользователей предлагается формирование датасета изображений пользователя непосредственно перед сеансом работы за счет проведения процедуры сбора текущих предсеансовых изображений лица пользователя;

- за счет сбора статистики по результатам сеансовой аутентификации предусматривается возможность динамически обновлять базу данных изображений лица пользователя и повышать качество распознавания;

- в предлагаемом техническом решении предусматривается одновременное проведение аутентификации с помощью сеансовой нейросети и базовой нейросети, что позволяет повысить точность аутентификации и снизить количество ошибок первого и второго рода.

Техническим результатом предполагаемого изобретения является повышение эффективности защиты информационных ресурсов ограниченного доступа в АИС от несанкционированного доступа на все время сеанса работы легитимного пользователя.

Кроме того, постоянный контроль нахождения пользователя за компьютером в течение всего сеанса работы повышает уровень исполнительской дисциплины в организации, позволяет выявлять инсайдеров и реализовывать контроль выполнения требований, установленных политикой информационной безопасности в организации.

Необходимо отметить, что предлагаемое техническое решение способа сеансовой аутентификации пользователей обладает следующими достоинствами:

- реализация динамического обновления базы данных изображений пользователей;

- повышение качества аутентификации пользователей, снижение количества ошибок первого и второго рода;

- определение типа и характера НСД к АИС.

К недостаткам технического решения способа сеансовой аутентификации пользователей следует отнести:

- процедура сбора текущих предсеансовых изображений лица пользователя отнимает у пользователя время от сеанса работы в АИС и предусматривает совершение пользователем определенных действий;

- значительно повышаются требования к вычислительным ресурсам СВТ.

Определение из перечня выявленных аналогов прототипа, как наиболее близкого по совокупности признаков аналога, позволило установить совокупность существенных по отношению к усматриваемому заявителем техническому результату отличительных признаков заявленного способа сеансовой аутентификации пользователей по их изображениям лиц с непрерывным сеансовым контролем доступа к информационным ресурсам АИС, обеспечивающего повышение эффективности защиты от НСД. Следовательно, заявленное техническое решение соответствует критерию «новизна».

Проведенный заявителем дополнительный поиск не выявил известные решения, содержащие признаки, совпадающие с отличительными от прототипов признаками заявленного способа сеансовой аутентификации пользователей по их изображениям лиц. Заявленное техническое решение не вытекает для специалиста явным образом из известного уровня техники и не основано на изменении количественных признаков. Следовательно, заявленное техническое решение соответствует критерию «изобретательский уровень».

При практической реализации заявленного технического решения планируется использовать стандартные, промышленно выпускаемые средства ПАСЗИ, используемые для защиты информационных ресурсов в автоматизированных системах обработки информации на базе СВТ. Для заявленного способа в том виде, как он охарактеризован в независимом пункте изложенной формулы изобретения, подтверждена возможность его осуществления с помощью описанных в заявке средств. Следовательно, заявленное техническое решение соответствует критерию «промышленная применимость».

Источники информации

1. Патент RU 2691201 C1 G06F 21/32; G06F 21/34; H04L 9/32 опубл. 11.06.2019 «Система, способ и устройство непрерывной аутентификации пользователя и защиты ресурсов».

2. Патент RU 2619196 C2 G06F 21/31 опубл. 09.02.2017 «Способ перманентной аутентификации личности и состояния пользователя компьютера на основании паттернов поведения».

3. Патент RU 2762535 C1 G06F 21/62; G06K 9/00 опубл. 21.12.2021 «Способ непрерывной аутентификации пользователя и защиты автоматизированного рабочего места от несанкционированного доступа».

4. Патент RU 2619196 C2 G06F 21/31 опубл. 09.02.2017 «Способ перманентной аутентификации личности и состояния пользователя компьютера на основании паттернов поведения».

5. Патент RU 2747935 C2 G06F 21/32; G10L 17/02; G10L 15/20 опубл. 17.05.2021 «Способ и система аутентификации пользователя с помощью голосовой биометрии».

6. Патент RU 2668724 C2 G06F 21/31; H04W 12/06; H04L 9/32 опубл. 02.10.2018 «Система и способ для дифференцированной безопасности в аутентификации пользователя».

7. Патент RU 2723679 C1 G06F 17/00 опубл. 17.06.2020 «Способ и система динамической аутентификации и оценки риска пользователя».

8. Патент RU №2321055 G06F 12/14 опубл. 27.03.2008 «Устройство защиты информации от несанкционированного доступа для компьютеров информационно-вычислительных систем».

| название | год | авторы | номер документа |

|---|---|---|---|

| Система, способ и устройство непрерывной аутентификации пользователя и защиты ресурсов автоматизированного рабочего места от несанкционированного доступа | 2018 |

|

RU2691201C1 |

| Компьютерная система с удаленным управлением сервером и устройством создания доверенной среды и способ реализации удаленного управления | 2016 |

|

RU2633098C1 |

| Способ и устройство доверенной загрузки компьютера с контролем периферийных интерфейсов | 2020 |

|

RU2748575C1 |

| УСТРОЙСТВО СОЗДАНИЯ ДОВЕРЕННОЙ СРЕДЫ ДЛЯ КОМПЬЮТЕРОВ ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНЫХ СИСТЕМ | 2013 |

|

RU2538329C1 |

| СРЕДСТВО ДОВЕРЕННОЙ ЗАГРУЗКИ СО ВСТРОЕННЫМ БИНАРНЫМ ТРАНСЛЯТОРОМ ОПЕРАЦИОННОЙ СИСТЕМЫ И БЕСПРОВОДНЫМ КАНАЛОМ УПРАВЛЕНИЯ | 2023 |

|

RU2820971C1 |

| СПОСОБ БЕЗОПАСНОГО РАСШИРЕНИЯ ФУНКЦИЙ АППАРАТНЫХ СРЕДСТВ ЗАЩИТЫ ИНФОРМАЦИИ | 2014 |

|

RU2574347C2 |

| УСТРОЙСТВО ЗАЩИТЫ ИНФОРМАЦИИ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА ДЛЯ КОМПЬЮТЕРОВ ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНЫХ СИСТЕМ | 2006 |

|

RU2321055C2 |

| УСТРОЙСТВО СОЗДАНИЯ ДОВЕРЕННОЙ СРЕДЫ ДЛЯ КОМПЬЮТЕРОВ СПЕЦИАЛЬНОГО НАЗНАЧЕНИЯ | 2014 |

|

RU2569577C1 |

| Компьютерная система с удаленным управлением сервером и устройством создания доверенной среды | 2017 |

|

RU2690782C2 |

| ДОВЕРЕННЫЙ ВЫЧИСЛИТЕЛЬНЫЙ КОМПЛЕКС С МНОГОУРОВНЕВОЙ СИСТЕМОЙ БЕЗОПАСНОСТИ | 2023 |

|

RU2816097C1 |

Изобретение относится к способам проведения непрерывной (оперативной) сеансовой аутентификации пользователей в автоматизированных информационных системах (АИС) для доступа к информационным ресурсам ограниченного доступа. Для сеансовой аутентификации используется видеоизображение лица пользователя, циклически получаемое во время сеанса работы пользователя от видеокамеры компьютера, с применением персонального компьютера с промышленно выпускаемым техническим средством программно-аппаратной защиты информации (ПАСЗИ) и считывателем. При этом ПАСЗИ выполняет роль средства доверенной загрузки в системе распределения доступа к информационным ресурсам АИС. К компьютеру для текущей аутентификации по изображению лиц должна быть подключена видеокамера. Процесс распознавания изображений с помощью нейросети и обучения нейросети предлагается реализовать на отдельном сервере, подключенном по локальной сети, в фоновом режиме по отношению к сеансу работы пользователя. На сервере располагаются также датасеты изображений лиц пользователей. Принципиальными отличиями предлагаемого технического решения от существующих аналогов является то, что не предусматривается жесткой программно-аппаратной привязки к промышленно выпускаемым средствам ПАСЗИ и интеграции со средствами системы распределения доступа; предусматривается проведение процедуры сеансового обучения нейросети с помощью базы данных сеансовых изображений пользователя, полученных в результате процедуры сбора текущих предсеансовых изображений лица пользователя; аутентификация пользователей проводится по принципу «один к многим», что позволяет более точно определять тип и характер НСД к АИС; для многоклассовой классификации, кроме изображений пользователей АИС, предлагается добавить классы «фон» и «прочие» для выявления отсутствия пользователя и внешних нарушителей; формирование датасета изображений пользователя производится непосредственно перед сеансом работы за счет проведения процедуры сбора текущих предсеансовых изображений лица пользователя; за счет сбора статистики по результатам сеансовой аутентификации предусматривается возможность динамически обновлять базу данных изображений лица пользователя и повышать качество распознавания; предусматривается одновременное проведение аутентификации с помощью сеансовой нейросети и базовой нейросети, что позволяет повысить точность аутентификации и снизить количество ошибок первого и второго рода. Технический результат - повышение эффективности защиты информационных ресурсов ограниченного доступа в АИС от несанкционированного доступа на все время сеанса работы легитимного пользователя. 2 ил.

Способ проведения непрерывной сеансовой аутентификации пользователя в автоматизированной информационной системе (АИС) для доступа к информационным ресурсам ограниченного доступа, когда для сеансовой аутентификации используют видеоизображение лица пользователя, циклически получаемое во время сеанса работы пользователя от видеокамеры компьютера, отличающийся тем, что:

используют персональный компьютер (2), подключенный к программно-аппаратному средству (3) защиты информации (ПАСЗИ) посредством интерфейса связи с компьютером, при этом ПАСЗИ выполняет роль средства доверенной загрузки в системе распределения доступа к информационным ресурсам АИС;

для ввода идентификаторов к ПАСЗИ подключают считыватель (4), например биометрический считыватель отпечатков пальца, или используют технические средства ввода, такие как пароль или USB токен;

для текущей аутентификации по изображению лица подключают к компьютеру (2) видеокамеру (1), выполненную с возможностью быть встроенной в аппаратные средства вычислительной техники (СВТ);

для аутентификации пользователя в многопользовательской АИС процесс распознавания изображений с помощью нейросети и обучения нейросети реализуют на отдельном сервере (5), подключенном по локальной сети, в фоновом режиме по отношению к сеансу работы пользователя, при этом на сервере (5) размещают датасеты изображений лиц пользователей (6), а сервер (5) и персональный компьютер пользователя (2) располагают в одном защищаемом помещении, а сервер (5) защищен от несанкционированного доступа (НСД) по локальной сети;

для аутентификации пользователя в однопользовательской АИС процесс распознавания изображений с помощью нейросети и обучения нейросети реализуют локально путем объединения персонального компьютера (2), сервера (5) и датасетов изображений лиц пользователей (6) на одном аппаратном СВТ, имеющем вычислительные возможности по одновременной работе с нейросетями и ведения сеанса работы пользователя;

для реализации сеансовой непрерывной аутентификации пользователя по изображению его лица реализуют следующие последовательные действия:

- настройка средств ПАСЗИ (3), установка интервалов времени, количества попыток ввода идентификаторов, а также регистрация легитимных пользователей;

- установка правил разграничения доступа пользователей согласно принятой политики информационной безопасности (ИБ) в системе распределения доступа, запись эталонной информации, необходимой для аутентификации пользователя, регламентирующей полномочия пользователя по доступу к ресурсам компьютера;

- сбор датасетов изображений лиц всех классов пользователей, предобработка и разметка данных, обучение базовой нейросети для аутентификации пользователей;

- доверенная загрузка компьютера с полной диагностикой и контролем целостности всех предусмотренных доверенной загрузкой программно-аппаратных модулей СВТ;

- реализация процедуры идентификации и аутентификации пользователя по предъявленным им идентификационным признакам;

- предоставление доступа к информационным ресурсам легитимному пользователю в соответствии с полномочиями системы распределения доступа;

- обеспечение разграничения доступа к информационным ресурсам АИС на основе настроенных в ПАСЗИ правил разграничения доступа;

- проведение процедуры сбора текущих предсеансовых изображений лица пользователя, получение сеансовой базы данных изображений пользователя и обучение сеансовой нейросети;

- периодическое с заданным интервалом времени получение текущего изображения пользователя от камеры СВТ и проведение аутентификации пользователя с использованием базовой и сеансовой нейросетей;

- при превышении попыток аутентификации по текущему изображению проведение процедуры принятия решения по наличию и характеру НСД в АИС с уведомлением системного администратора;

- сбор статистики по сеансовой аутентификации для базовой и сеансовой нейросетей для принятия решения о замене в основной БД изображений пользователя на сеансовые изображения.

| УСТРОЙСТВО БЕЗОПАСНОСТИ, СПОСОБ И СИСТЕМА ДЛЯ НЕПРЕРЫВНОЙ АУТЕНТИФИКАЦИИ | 2021 |

|

RU2786363C1 |

| Система, способ и устройство непрерывной аутентификации пользователя и защиты ресурсов автоматизированного рабочего места от несанкционированного доступа | 2018 |

|

RU2691201C1 |

| US 2022318358 A1, 06.10.2022 | |||

| US 8370639 B2, 05.02.2013. | |||

Авторы

Даты

2024-11-18—Публикация

2024-03-12—Подача