Изобретение относится к способу предоставления объекта данных о правах для выдачи устройству, имеющему доступ к зашифрованному контенту (информационно-значимому содержимому), относящемуся к одному из множества событий и предоставляемому с указанием местоположения, из которого этот объект данных о правах может быть запрошен, и информацией события, уникальным образом ассоциированной с этим событием, причем устройство включает в себя функцию агента для предоставления запроса на устройство, выдающее объекты данных о правах из указанного местоположения, и данных, представляющих информацию события, при этом способ включает:

прием запроса и данных, представляющих информацию события, и

генерирование объекта данных о правах, включающего в себя информацию ключа события, обеспечивающую возможность дешифровать данные контента, относящиеся к событию, уникальным образом ассоциированному с информацией события.

Изобретение также относится к системе для предоставления объектов данных о правах устройству, имеющему доступ к зашифрованному контенту, относящемуся к одному из множества событий и предоставляемому с указанием местоположения, из которого этот объект данных о правах может быть запрошен, и информацией события, уникальным образом ассоциированной с этим событием, причем устройство включает в себя функцию агента для обеспечения запроса на устройство, выдающее объекты данных о правах из указанного местоположения, и данные, представляющие информацию события, при этом система включает:

процессор, работающий в защищенной среде, и

интерфейс для передачи запроса и данных, представляющих информацию события, на процессор, при этом процессор сконфигурирован для генерирования объекта данных о правах, включающего в себя информацию ключа события, обеспечивающую возможность дешифровать данные контента, относящиеся к событию, уникальным образом ассоциированному с информацией события.

Изобретение также относится к компьютерной программе.

Изобретение также относится к способу присоединения прав ограниченного доступа к данным контента, относящимся к одному из множества событий, для разрешения использования этих данных контента, по меньшей мере, компонентой потребительской системы, включающей в себя устройство, снабженное функцией агента, при этом способ включает:

предоставление, по меньшей мере, части данных контента в зашифрованной форме так, чтобы их можно было дешифровать путем использования информации ключа события,

предоставление вместе с этим указания местоположения, из которого может быть запрошен объект данных о правах, включающий в себя, по меньшей мере, часть информации ключа события,

функцию агента, позволяющую устройству, на котором она обеспечена, предоставлять запрос на устройство, выдающее объекты данных о правах из указанного местоположения, и данные, представляющие информацию события.

Изобретение также относится к системе для присоединения прав ограниченного доступа к данным контента, относящимся к одному из множества событий, для разрешения использования данных контента, по меньшей мере, компонентой потребительской системы, включающей в себя устройство, снабженное функцией агента.

Изобретение относится к дополнительной компьютерной программе.

Примеры таких способов и систем известны, например, из “OMA DRM Architecture, Draft Version 2.1”, Open Mobile Alliance Ltd., 15 марта 2004г. Этот документ описывает механизмы для защищенной аутентификации доверенных агентов управления цифровыми правами (DRM) и для защищенных упаковывания и передачи прав пользования и контента DRM доверенному агенту DRM. Контент упаковывают в контейнер защищенного контента (DCF). Контент DRM шифруют посредством симметричного ключа шифрования контента (СЕК). Агент DRM реализует защищенную среду, в пределах которой контент DRM может использоваться защищенным образом. Его роль состоит в реализации разрешений и ограничений и управлении доступом к контенту DRM. Все агенты DRM имеют уникальную пару личного/открытого ключей и сертификат. Объект прав представляет собой документ, выражающий разрешения и ограничения, ассоциированные с контентом. Объект прав также содержит СЕК. Перед доставкой объекта прав критичные части шифруют и затем объект прав криптографически связывают с целевым агентом DRM. Объект прав и DCF могут затем доставляться, используя любой механизм переноса (например, HTTP/WSP, WAP Push, MMS). Одна модель распространения контента заключается в использовании механизма загрузки через эфир. Клиент инициирует сеанс просмотра с порталом контента. Клиент загружает DRM из портала на локальное запоминающее устройство. Клиент отыскивает универсальный указатель информационного ресурса (URL) средства, выдающего права, в пределах заголовков контента DRM и инициирует соединение с порталом средства, выдающего права. Оно реализуется согласно протоколу получения объекта прав. Клиент при успешном выполнении этого протокола получает объект прав, ассоциированный с контентом DRM.

Проблема возникает, когда портал средства, выдающего права, является физически удаленным от портала контента. В этом случае требуется предоставить механизм для того, чтобы позволить субъекту, генерирующему объекты данных о правах, генерировать информацию ключа события. Когда есть много событий, портал средства, выдающего права, нужно обновлять постоянно большими объемами информации ключей событий. Альтернативно, многие события совместно могут иметь одну и ту же информацию ключа события, но такая альтернатива является уязвимой по отношению к лобовым атакам для получения информации ключа события.

Задача изобретения состоит в обеспечении способов и систем типов, определенных в начальных разделах, которые позволяют устройству, выдающему объекты данных о правах, работать относительно независимо от поставщика (провайдера) контента при выдаче объектов данных о правах для большого числа различных событий, при поддержке достаточного разнообразия ключей.

Эта задача решается способом обеспечения объектов данных о цифровых правах согласно изобретению, который характеризуется генерированием информации ключа события путем использования криптографической функции, которая выполняется в отношении, по меньшей мере, части информации события.

Таким образом, поскольку информация ключа события является функцией, по меньшей мере, части информации события, и информация события является уникальной для конкретного события, обеспечивается достаточное разнообразие ключей события. Поскольку данные, представляющие информацию события, предоставляются с запросом объекта данных о правах, никакой ссылки на провайдера контента не требуется, позволяя устройству, выдающему объект данных о правах, ограничивать существенно количество обменов информацией с системой провайдера контента. Таким образом, оно может работать независимо.

Предпочтительно способ включает в себя загрузку информации ключа от провайдера зашифрованного контента и генерирование информации ключа события, используя криптографическую функцию, которая объединяет, по меньшей мере, часть загружаемой информации ключа, по меньшей мере, с частью информации события.

Информация ключа от провайдера может отправляться с большими интервалами и может использоваться для генерирования информации события для групп событий. Таким образом, количество обменов информацией с провайдером зашифрованного контента является все еще относительно ограниченным. Этот вариант осуществления имеет то преимущество, что провайдер зашифрованного контента сохраняет полный контроль доступа к событиям. Кроме того, он позволяет реализовать циклирование информации ключа события для конкретного события без необходимости соотнесения с ним новой уникальной информации события.

Вариант осуществления включает в себя сохранение данных, идентифицирующих событие, с которым информация события уникальным образом ассоциирована, в журнале регистрации.

Таким образом, журнал регистрации может использоваться для целей выставления счетов. Преимущество состоит в том, что субъекту, ассоциированному с устройством, включающим в себя функцию агента, обычно являющемуся абонентом услуги, такой как события видео по запросу или радиовещания, может выставляться счет за каждое использование данных контента, относящихся к событию.

Предпочтительный вариант включает в себя прием сообщения от системы, ассоциированной с провайдером данных контента, и возвращение, по меньшей мере, одного сообщения, включающего в себя информацию, представляющую, по меньшей мере, часть данных, хранящихся в журнале регистрации.

Таким образом, устройство, выдающее объекты данных о правах, может быть запрошено субъектом, собирающим лицензионные отчисления от имени провайдеров контента. Это позволяет администрации по работе с абонентами и выставлению счетов быть централизованной, в то время как выпуск объектов данных о правах является децентрализованным.

Вариант осуществления включает в себя загрузку и сохранение в запоминающем устройстве данных, представляющих уровень кредита, соответствующий субъекту, ассоциированному с устройством, включающим в себя функцию агента, и модифицирование сохраненных данных для отражения более низкого уровня кредита, если генерированный объект данных о правах предоставляется устройству, включающему в себя функцию агента.

Это обеспечивает независимое предоставление объектов данных о правах, используя модель подписки с повременной оплатой. Устройство, выдающее объект данных о правах, не требует обратной отсылки к системе управления абонентами для определения того, должно ли оно предоставить объект данных о правах, но будет продолжать работу независимо, чтобы проверить уровень кредита и удержать надлежащую сумму, если найдено, что уровень достаточен для генерирования требуемого объекта данных о правах.

В предпочтительном варианте осуществления, при котором функция агента позволяет устройству, включающему ее, получать сертификат из данных, предоставляемых с данными зашифрованного контента, способ включает

прием сертификата, включающего в себя данные, отражающие стоимость события, от устройства, предоставляющего запрос, и

модификацию сохраняемых данных для отражения уровня кредита, меньшего на величину, равную стоимости события.

Таким образом, осуществляется модель повременной оплаты, в которой провайдер данных зашифрованного контента устанавливает стоимость каждого события. Дифференциация цен достигается без воздействия на независимую работу устройства, выдающего объекты данных о правах, так как стоимость не передается напрямую от провайдера контента на это устройство.

Предпочтительный вариант осуществления включает в себя прием сертификата, включающего в себя данные в зашифрованной форме, и дешифрование данных, отражающих стоимость события, предпочтительно путем использования ключа, формирующего пару открытого/личного ключей с ключом, с помощью которого эти данные были зашифрованы.

Это препятствует осуществлению потребителем манипуляции зашифрованным контентом, например, чтобы установить более низкую цену.

Предпочтительный вариант осуществления включает в себя извлечение сертификата из принятых данных, представляющих информацию о событии.

Таким образом, информацию о событии можно использовать для идентификации события, генерирования информации ключа события и определения условий, при которых объект данных о правах может быть предоставлен. Посредством этого достигается эффективное использование единого обмена информацией.

В предпочтительном варианте осуществления, при котором устройство, включающее в себя функцию агента, сконфигурировано при выполнении функции агента, обеспечивать доступ к зашифрованному контенту только в соответствии с правами доступа, включенными в объект данных о правах, принятый им, способ включает

генерирование объекта данных о правах, дополнительно включающего в себя, по меньшей мере, одно право доступа.

Таким образом, различные типы доступа могут предоставляться в зависимости, например, от типа подписки.

В предпочтительном варианте осуществления, при котором устройство, включающее в себя функцию агента, сконфигурировано при выполнении функции агента получать данные, определяющие условия лицензии из данных, предоставленных с зашифрованным контентом, способ включает

прием полученных данных, определяющих условия лицензии, от устройства, предоставляющего запрос, и

выбор прав доступа, включенных в объект данных о правах, в соответствии с принятыми полученными данными.

Таким образом, дифференциация в отношении прав доступа может быть обеспечена устройством, выдающим объекты данных о правах, независимым образом. Необязательно осуществлять отсылку обратно к провайдерам контента для каждого запрашиваемого объекта данных о правах, чтобы получить условия лицензии, применимые к данному событию.

Предпочтительный вариант осуществления включает в себя извлечение данных, определяющих условия лицензии, из принятых данных, представляющих информацию события.

Таким образом, информация события используется провайдером контента для передачи условий лицензии на устройство, выдающее объекты данных о правах. Это относительно эффективный способ передачи.

Согласно другому аспекту изобретения система для обеспечения объектов данных о цифровых правах характеризуется тем, что процессор дополнительно сконфигурирован для генерирования информации ключа события, используя криптографическую функцию, которая действует в отношении, по меньшей мере, части информации о событии.

Согласно другому аспекту изобретение обеспечивает компьютерную программу, выполненную с возможностью, будучи загруженной в программируемое устройство обработки данных, обеспечения этому программируемому устройству обработки данных возможности выполнять способ предоставления объектов данных о правах согласно изобретению.

Согласно другому аспекту изобретения способ присоединения прав ограниченного доступа к данным контента, принадлежащим одному из множества событий, характеризуется, что зашифрованная часть данных контента предоставляется в форме, позволяющей осуществлять дешифрование путем использования информации ключа события, которая представляет собой криптографическую функцию, по меньшей мере, части предоставляемой информации события, и тем, что указанное местоположение является местоположением, из которого сервер, выполненный с возможностью осуществления способа предоставления объектов данных о правах согласно изобретению, сконфигурирован выдавать объекты данных о правах.

Таким образом, провайдер контента может разделять данные контента на большое число событий, каждое из которых зашифровано своим собственным ключом, без необходимости передавать большие объемы информации ключей событий на устройство, генерирующее объекты данных о правах.

Предпочтительный вариант осуществления включает в себя генерирование структуры данных, связывающей два идентифицируемых поля данных, размещая идентификационную информацию события, включающую в себя код события, в первом поле, и размещая, по меньшей мере, часть данных зашифрованного контента во втором поле, причем устройство включает в себя функцию агента, сконфигурированную таким образом, чтобы вставлять, по меньшей мере, код события в запрос.

Таким образом, устройству, включающему в себя функцию агента, обеспечивается возможность извлекать относящуюся к событию информацию, уникальную для события, к которому оно пытается обеспечить доступ.

Согласно другому аспекту изобретение обеспечивает систему для присоединения прав ограниченного доступа к данным контента, относящимся к одному из множества событий, чтобы позволить использовать данные контента, по меньшей мере, компонентой системы потребителя, включающей в себя устройство, снабженное функцией агента, при этом система сконфигурирована для осуществления способа присоединения прав ограниченного доступа к данным контента в соответствии с изобретением.

Согласно другому аспекту изобретение обеспечивает компьютерную программу, выполненную с возможностью, будучи загруженной в программируемое устройство обработки данных, обеспечивать этому программируемому устройству обработки данных возможность осуществлять способ присоединения прав ограниченного доступа к данным контента в соответствии с изобретением.

Изобретение теперь будет объяснено с дополнительными подробностями со ссылкой на прилагаемые чертежи, на которых:

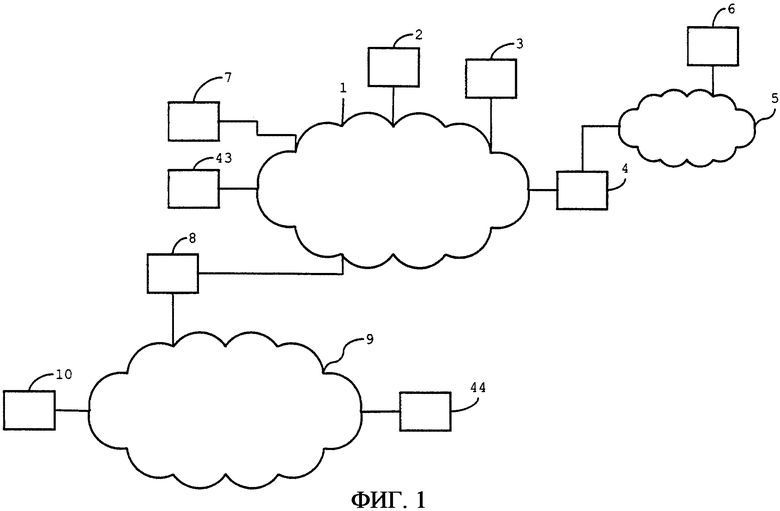

Фиг.1 - схематический вид системы для предоставления пакетов защищенного контента и объектов данных о правах, обеспечивающих доступ к ним для множества потребительских систем;

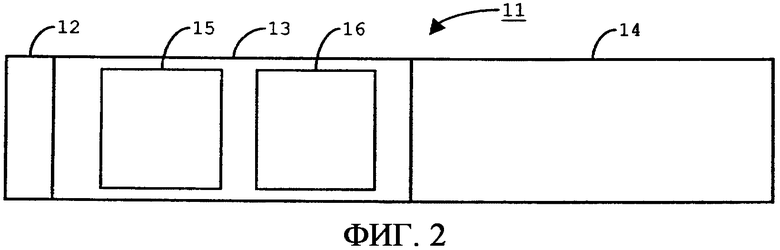

Фиг.2 - схематический вид первого типа пакета защищенного контента, включающего в себя данные зашифрованного контента;

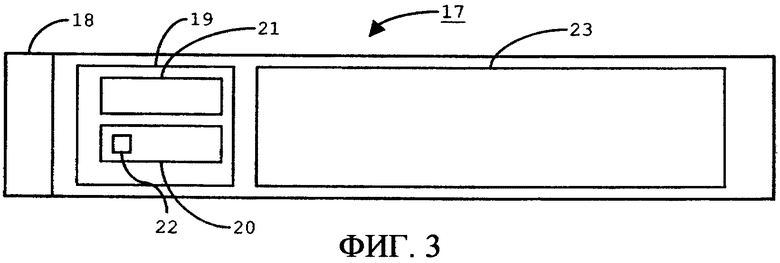

Фиг.3 - схематический вид первого типа пакета защищенного контента, включающего в себя данные зашифрованного контента; и

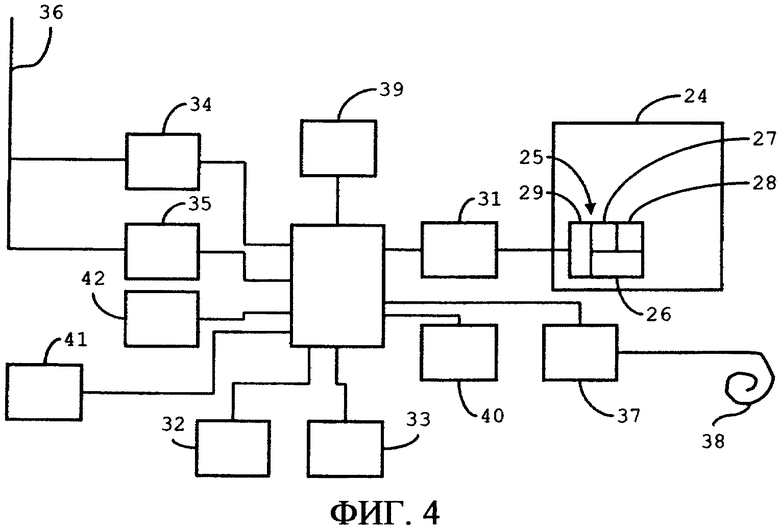

Фиг.4 - схематический вид сотовой телефонной трубки в одной или более потребительских системах.

На Фиг.1 зашифрованный контент предоставляется потребительским системам посредством сотовой сети 1. Сотовая сеть может быть сетью CDMA (множественного доступа с кодовым разделением каналов), GSM (глобальная система мобильной связи), GPRS (услуги общей пакетной радиопередачи данных), UMTS (универсальная система мобильных телекоммуникаций), например. Соответственно, первая потребительская система образована первым сотовым телефоном 2, а вторая потребительская система - вторым сотовым телефоном 3. Третья потребительская система образована комбинацией третьего сотового телефона 4, домашней сети 5 и персонального компьютера 6.

Как альтернатива предоставлению зашифрованного контента третьей потребительской системе через сотовую сеть 1, оно может быть предоставлено в режиме широковещания, группового вещания или однонаправленной передачи через кабельную или спутниковую сеть (не показаны) на персональный компьютер 5, или на носитель данных, такой как компакт-диск (CD) или универсальный цифровой диск (DVD). Тот факт, что потребительские системы определены как способные получать зашифрованный контент, не исключает использование схемы, в которой зашифрованный контент предварительно загружается в один или более из первого, второго и третьего сотовых телефонов 2-4, но пока это недостижимо.

Примеры контента включают в себя тоны звонка, экранные картинки или фоновые темы, и игры для использования на сотовых телефонах 2-4. В зависимости от типа сотовой сети 1, контент может включать в себя сжатые аудио- или видеофайлы. Файлы MP3 представляют собой примеры первой из упомянутых выше категории; MPEG-2, H.264/AVC являются стандартами, определяющими примеры второй категории.

Пакеты защищенного контента, включающие в себя, по меньшей мере, один раздел зашифрованного контента, предоставляются от первого сервера 7 контента, достижимого через шлюз 8, подсоединяющий сотовую сеть 1 к (по меньшей мере, части) сети Интернет 9. Альтернативно, контент, такой как тоны звонка, может быть загружен от второго сервера 10 контента непосредственно через сотовую сеть 1.

Ниже будет более подробно описана реализация, в которой пакеты защищенного контента, доступные потребительским системам, по существу согласуются со спецификациями Открытого мобильного союза (Open Mobile Alliance), в частности, с относящимися к ним спецификациями версии 2 Управления цифровыми правами (DRM). Можно использовать альтернативный стандарт для реализации Управления цифровыми правами.

«OMA DRM Content Format V2.0, Draft Version 2.0», Open Mobile Alliance Ltd., 20 апреля 2004г., определяет две структуры файлов, которые предпочтительно используются. Ссылка дается на эту публикацию для точной детализации.

Фиг.2 представляет формат файла 11 профиля дискретных данных мультимедиа (DCF). Он включает в себя заголовок 12 файла, который определяет тип и версию файла 11. За заголовком 12 файла следует первая структура данных, называемая первым контейнером 13 DRM. В этом примере он включает в себя второй контейнер 14 DRM. Первый контейнер 13 DRM включает в себя общий блок 15 заголовков и контейнер 16 объекта контента. Контейнер 16 объекта контента включает в себя первый раздел данных зашифрованного контента. Подобная структура во втором контейнере 14 DRM несет второй раздел данных зашифрованного контента, которому предшествует второй общий блок заголовков (не показан). Таким образом, первый контейнер 13 DRM связывает общий блок 15 заголовков с контейнером 16 объекта контента.

Общий блок 15 заголовков включает в себя, по меньшей мере, поле, содержащее глобально уникальный идентификатор. Значение является уникальным для зашифрованного раздела данных контента, содержащихся в контейнере 16 объекта контента. Здесь он будет называться идентификатором (ID) события.

Общий блок 15 заголовков дополнительно включает в себя универсальный указатель информационного ресурса (URL), который указывает местоположение, из которого может быть запрошен объект данных о правах, который включает в себя информацию ключа контента для дешифрования, по меньшей мере, части зашифрованного раздела данных контента в контейнере 13 объекта контента. Таким образом, как часть способа предоставления пакета данных защищенного контента, включающего в себя данные зашифрованного контента, для использования одной из множества потребительских систем, данные индикатора ресурса предоставляются с данными зашифрованного контента. Предоставленные данные ресурса указывают на местоположение, из которого устройство, функционирующее как средство, выдающее права, выдает объекты данных о правах. Следовательно, первый и второй серверы 7, 10 контента сконфигурированы так, чтобы предоставить данные индикатора ресурса одной потребительской системе с данными зашифрованного контента.

Фиг.3 представляет формат файла 17 профиля непрерывных пакетированных данных мультимедиа (PDCF), который ориентирован на мультимедийный контент, такой как аудио и видео. Он представляет собой структуру файла, предназначенную для того, чтобы облегчить потоковую передачу пакета защищенного контента на один из сотовых телефонов 2-4. Файл 17 PDCF начинается с заголовка 18 файла, который идентифицирует тип и версию файла 17 PDCF. Файл 17 PDCF дополнительно включает в себя блок 19 кинофильма, который включает в себя блок 20 первой дорожки и, по меньшей мере, один блок 21 дополнительной дорожки. Блок 20 первой дорожки включает в себя блок 22 схемы защиты. В этом примере раздел первой дорожки данных контента зашифрован и включен в виде пакетов в блок 23 данных мультимедиа. Пакеты, относящиеся к разделу, по меньшей мере, одной дополнительной дорожки данных контента, очевидным образом включаются в тот же блок 23 данных мультимедиа. Заголовок в каждом пакете идентифицирует дорожку, к которой пакет относится, и связывает пакет с одним из блоков 20, 21 первой и дополнительной дорожки. По меньшей мере, один общий блок заголовков (не показан) включен в блок 19 кинофильма. Есть блок либо применимый ко всем дорожкам, либо в блоке 20 первой дорожки, применимый только к зашифрованному разделу первой дорожки контента. Таким образом, файл 17 PDСF структурирован так, чтобы иметь заголовок, содержащий идентификатор (ID) контента (content ID), уникальный для зашифрованного раздела данных контента.

Раздел зашифрованного контента мог бы быть упакован некоторым другим образом, например, как раздел пакетированного элементарного потока MPEG-2, связанный со структурой, подобной общему блоку 15 заголовков, через идентификатор элементарного потока или идентификатор пакета транспортного потока MPEG-2, переносящего пакетированный элементарный поток. В каждом случае зашифрованный раздел данных контента снабжается идентификатором события event_ID, уникальным для него.

Фиг.4 представляет схематическую диаграмму, показывающую некоторые соответствующие компоненты третьего сотового телефона 4. Сотовый телефон образует терминал, включающий в себя телефонную трубку и портативное устройство обработки защищенных данных в форме карты 24 модуля идентификации абонента (SIM-карты). SIM-карта включает в себя интегральную схему (IC) 25, вставленную в SIM-карту 24 и, предпочтительно, упакованную так, чтобы обеспечить защиту от несанкционированного вмешательства. Механизмы для упаковки интегральной схемы (IC) 25 таким образом известны из уровня техники. Интегральная схема (IC) 25 включает в себя процессор 26, электронно-перепрограммируемую постоянную память (EEPROM) 27, основную память 28 и часть интерфейса 29 c телефонной трубкой, который дополнительно включает в себя контактные площадки, совместно работающие с контактами в телефонной трубке. Дополнительные признаки безопасности, необходимые для того, чтобы сделать SIM-карту 24 защищенной, включают в себя криптографические технологии и/или технологии секретного кода, которые по существу известны. Таким образом, интегральная схема (IC) 25 обеспечивает защищенную среду для работы приложений, критичных в отношении безопасности общей схемы DRM.

Телефонная трубка включает в себя контроллер 30 телефонной трубки, связанный с интерфейсом 31 с SIM-картой 24 и выполненный с возможностью взаимодействия с интерфейсом 29 между ней и телефонной трубкой. Для голосовой телефонии телефонная трубка включает в себя входной аудиокаскад 32 и выходной аудиокаскад 33, причем первый из них преобразует в цифровую форму речь пользователя, а второй из них обеспечивает вывод на громкоговоритель. Модулятор 34, демодулятор 35 и первая антенна 36 образуют интерфейс с сотовой сетью 1. Контроллер 37 беспроводной связи и вторая антенна 38 образуют интерфейс с домашней сетью 5. Телефонная трубка дополнительно включает в себя память 39 с произвольной выборкой (RAM) телефонной трубки и EEPROM 40 телефонной трубки, а также клавиатуру 41 и средства управления 42 устройством отображения.

Код программного обеспечения, хранящийся в EEPROM 40 телефонной трубки, обеспечивает ее функцией агента, предоставляя для нее возможность доступа к данным зашифрованного контента, используя информацию в объекте данных о правах. Телефонная трубка дополнительно имеет уникальную пару личного/открытого ключей и сертификат, обеспечивающий возможность аутентификации телефонной трубки.

В одном варианте осуществления телефонная трубка получает пакет защищенного контента от первого сервера 7 контента, например, как сообщение MMS. В другом варианте осуществления телефонная трубка включает в себя браузер для проведения просмотра в сети Интернет 9 и получает пакет защищенного контента от второго сервера 10 контента. В дополнительном варианте осуществления пакет защищенного контента является установленным изготовителем в EEPROM 40 телефонной трубки. Пакет защищенного контента может также быть получен через интерфейс с домашней сетью 5.

При работе в качестве агента телефонная трубка извлекает event_ID и URL, принятые с данными зашифрованного контента, после активации на доступ к данным зашифрованного контента. Она формулирует сообщение запроса на устройство с установленным модулем средства, выдающего права. URL анализируется, чтобы получить адрес, по которому отправлять запрос. Сам запрос может также быть в форме URL, как известно из уровня техники. Запрос включает в себя, по меньшей мере, event_ID, связанный с разделом данных зашифрованного контента, к которому требуется осуществить доступ.

В ответ, и на основе выполнения условия критерия предоставления доступа, телефонная трубка принимает объект данных о правах от устройства с установленным модулем средства, выдающего права. Объект данных о правах включает в себя ключ для дешифрования раздела данных зашифрованного контента, уникальным образом ассоциированный с event_ID.

Объект данных о правах предпочтительно дополнительно включает в себя данные, представляющие права доступа, в форме набора разрешений и ограничений. Разрешения определяют типы разрешенного доступа, такие как копирование, передача информации другим устройствам, формирование изображения и т.д. Ограничения задают разрешения, например, путем определения количества раз, когда доступ определенного типа может быть предоставлен. Каждое устройство с функциональными возможностями агента рассматривается как доверенный субъект. Программный код, обеспечивающий телефонной трубке функциональные возможности агента, конфигурирует ее для обеспечения доступа к зашифрованному контенту только в соответствии с правами доступа, определенными в объекте данных о правах. Это выделяет схему DRM, представленную здесь, от общей схемы условного доступа, что делает ее особенно подходящей для широковещания контента на потребительскую систему, включающую в себя домашнюю сеть 5, как будет объяснено ниже. Для обеспечения усиления прав доступа программный код, обеспечивающий для телефонной трубки функциональные возможности агента, предпочтительно также является защищенным от несанкционированного вмешательства, что достигается посредством использования одной или более технологий, описанных выше в связи с интегральной схемой 25 на SIM-карте 24. Некоторые или все из функциональных возможностей агента могут быть реализованы в SIM-карте 24.

Модуль средства, выдающего права, сконфигурирован так, чтобы выданные объекты данных о правах были криптографически привязаны, по меньшей мере, к телефонной трубке с функциональными возможностями агента. Предпочтительно, по меньшей мере, информация ключа в объекте данных о правах является зашифрованной с использованием открытого ключа, формирующего пару ключей с личным ключом телефонной трубки. Отмечается, что объект данных о правах может быть криптографически привязан к множеству устройств с функциональными возможностями агента, образующих определенный домен в пределах одной потребительской системы, так чтобы объект данных о правах мог быть передан на персональный компьютер 6 и использован последним для предоставления доступа к данным зашифрованного контента, при условии, что персональный компьютер также включает в себя функцию агента и имеет сертификат на права и/или криптографические ключи. Некоторые или все из функциональных возможностей агента могут быть реализованы в смарт-картах, совместно работающих с компьютером.

В первом варианте осуществления модуль средства, выдающего права, перенесен в EEPROM 27 SIM-карты 24 до ее включения в третий сотовый телефон 4. Во время работы модуль средства, выдающего права, который предпочтительно является модулем компьютерной программы, исполняемой процессором 26, позволяет SIM-карте 24 генерировать объекты данных о правах, криптографически привязанные к телефонной трубке или к любому другому устройству с функциональными возможностями агента, которое является узлом в домашней сети 5.

Во втором варианте осуществления модуль средства, выдающего права, переносится в SIM-карту 24 вслед за ее установкой на третьем сотовом телефоне 4. В качестве примера, первый сервер 43 DRM выполнен с возможностью переноса модуля средства, выдающего права, для выдачи объектов данных о правах, относящихся к зашифрованному контенту, предоставляемому от первого источника 7 контента. Второй сервер 44 DRM выполнен с возможностью переноса модуля средства, выдающего права, для выдачи объектов данных о правах, относящихся к зашифрованному контенту, предоставляемому от второго источника 10 контента.

Третий вариант осуществления является возможным в потребительской системе, включающей в себя третий сотовый телефон 4, в котором модуль средства, выдающего права, является предварительно установленным или перенесенным в смарт-карту (не показана) для включения в потребительскую систему посредством вставления в устройство считывания смарт-карты (не показано), подсоединенное к персональному компьютеру 6. Дополнительная альтернатива заключается в загрузке модуля средства, выдающего права, на доверенный модуль платформы, жестко установленный либо в телефонной трубке, либо в персональном компьютере 6.

Предпочтительно, дополнительные соответствующие модули средства, выдающего права, перенесены на SIM-карты в первом и втором сотовых телефонах 2, 3. Каждый из них обеспечивает соответствующей SIM-карте возможность генерировать объекты данных о правах, криптографически привязанные к телефонным трубкам, в которых установлены эти SIM-карты. Результат состоит в том, что никакого использования сотовой сети 1 не требуется для получения объектов данных о правах. Этот результат больше всего проявляется, когда осуществляется широковещание данных зашифрованного контента, так как широковещание является относительно эффективным с точки зрения использования ширины полосы пропускания, и перегруженность каналов связи из-за огромного числа сотовых телефонов, пытающихся получить объекты данных о правах в одно и то же время, предотвращается.

Как упоминалось, модуль средства, выдающего права, сконфигурирован так, чтобы выдавать объекты данных о правах, включающие в себя, по меньшей мере, одно право доступа. Предпочтительно, субъект, предоставляющий модули средства, выдающего права, принимает набор условий доступа, применимых для конкретной или каждой потребительской системы. Он конфигурирует модуль средства, выдающего права, перенесенный в SIM-карту 24 в третьем сотовом телефоне 4 таким образом, чтобы комбинация прав доступа, включенных во все объекты данных о правах, выданные телефонной трубке и персональному компьютеру 6, и любому другому устройству с функциональными возможностями агента, подсоединенному к домашней сети 5, согласовывалась с набором условий доступа, применимых к этой одной потребительской системе, образованной этими устройствами. Таким образом, например, зашифрованный контент может иметь в качестве условия доступа то, что каждая потребительская система может делать только пять копий. Модуль средства, выдающего права, в SIM-карте 24, дополнительно конфигурируется так, чтобы выдавать пять объектов данных о правах, причем каждый из них определяет право на однократное копирование.

В первом варианте набор условий доступа, применимых к потребительской системе, закодирован в модуле средства, выдающего права, перенесенном в SIM-карту 24. В другом варианте осуществления модуль средства, выдающего права, конфигурируется посредством отдельной передачи данных по сотовой сети 1 на SIM-карту 24 с предварительно установленным модулем средства, выдающего права, по существу повторно конфигурируя этот модуль средства, выдающего права.

Отмечается, что субъект, генерирующий либо файл 11 DCF, либо файл 17 PDCF, обеспечивает в нем URL, указывающий на местоположение в пределах потребительской системы, принимающей пакет данных защищенного контента. Также, сигнал, предоставляемый от первого и/или второго сервера 7, 10 контента, включает в себя данные индикатора ресурса, указывающие на местоположение в пределах одной потребительской системы, в которое поставляются данные контента. URL может быть представлен в общей форме, т.е. представляющим путь данных к местоположению в пределах потребительской системы, но необязательно значимым только в контексте одной конкретной потребительской системы. То есть он может принимать форму инструкции для принимающей телефонной трубки на выполнение запроса объекта данных о правах от любой установленной SIM-карты 24, необязательно SIM-карты с конкретным серийным номером.

Описание теперь будет сфокусировано на более подробном рассмотрении предпочтительных функциональных возможностей модуля средства, выдающего права, и функциональных возможностей агента, а также на рассмотрении конкретного типа пакета защищенного контента.

Особенно когда данные контента, которые должны предоставляться, состоят из программы широковещания или видеоданных, которые должны предоставляться по запросу, желательно разделить полный набор данных контента, подлежащих переносу, на множество разделов, которые также будут называться событиями в настоящем описании. Путем шифрования каждого раздела отдельно, так чтобы он мог быть дешифрован только при помощи своего собственного ключа, осуществляется схема циклирования ключей. Более высокая степень защиты получается путем разделения полного набора данных контента на меньшие отдельные события.

Поскольку модуль средства, выдающего права, выполнен с возможностью выдавать объекты данных о правах для событий, включающие, по меньшей мере, часть ключа для дешифрования контента, или ключ события, он должен иметь доступ к информации ключа. Чтобы избежать необходимости передавать большие объемы информации ключей от первого и второго серверов 7, 10 контента на SIM-карту 24, ключи для событий представляют собой функцию информации события, уникальным образом ассоциированной с событием и предоставляемой первым или вторым сервером 7, 10 контента.

В первом варианте event_ID используется для переноса информации события, уникальным образом ассоциированной с данным событием и используемой в качестве входа для криптографической функции, которую выполняет модуль средства, выдающего права, для повторного генерирования ключа события.

Во втором варианте функциональные возможности агента обеспечивают для телефонной трубки возможность получить сертификат из данных контента, относящихся к событию. Предпочтительно, сертификат представляется в зашифрованной форме. SIM-карта 24 принимает сертификат, дешифрует его и получает информацию события, уникальную для события. По меньшей мере, часть используется для генерирования информации ключа, обеспечивающей для телефонной трубки возможность дешифровать событие, возможно после дополнительной обработки информации ключа. В этом варианте осуществления предпочтительно, чтобы сертификат был зашифрован с использованием открытого ключа SIM-карты 24. Таким образом, провайдер контента может привязывать права доступа к конкретной SIM-карте 24 и, тем самым, к конкретному абоненту вместо того, чтобы привязывать их к конкретной телефонной трубке.

Сертификат может также быть включен в event_ID, в том смысле, что операция дешифрования должна выполняться в отношении, по меньшей мере, части event_ID для получения информации события, которая может использоваться как вход для криптографической операции, которая, в конечном счете, предоставляет информацию ключа события.

Для обеспечения безопасности для противодействия любому анализу криптографической функции, используемой для генерирования информации ключа события, информация ключа события генерируется, используя криптографическую функцию, которая комбинирует, по меньшей мере, часть информации ключа, загружаемой модулем средства, выдающего права, по меньшей мере, с частью информации события. Предпочтительно, такая групповая информация ключа загружается в SIM-карту 24 с одного из первого и второго серверов 7, 10 контента, либо первого и второго серверов 43, 44 DRM. Альтернативно, групповые ключи могут быть предварительно загружены в SIM-карту 24. Один или более групповых ключей могут быть частью модулей средства, выдающего права, перенесенных в SIM-карту 24. Отмечается, что групповые ключи требуется обновлять менее часто из-за того факта, что как они, так и информация события, уникальная для события, используются как вход для криптографической функции, которая обеспечивает информацию ключа события для данного события.

Групповой ключ предпочтительно применяется для нескольких событий, например, для всех событий, т.е. разделов данных контента, на которые более крупный блок данных контента, такой как фильм, был разделен. Групповой ключ может также, или альтернативно, быть применимым к набору из одной или более потребительских систем, когда полное число потребительских систем разбивается на множество наборов несколько раз. После определения того, что конкретное устройство из устройств, выдающих объекты данных о правах, было дискредитировано, использование групповых ключей, применимых для наборов, включающих в себя это устройство, прекращается. Таким образом, дискредитированная SIM-карта 24 может быть аннулирована.

В одном варианте осуществления может быть реализована иерархия групповых ключей, в которой каждый групповой ключ на самом высоком уровне ассоциирован с одним из множества наборов событий и/или потребительских систем, и каждый групповой ключ на более низком уровне ассоциирован с одним из множества поднаборов одного из упомянутых наборов. В таком сценарии групповые ключи на различных уровнях предпочтительно изменяются с разными частотами.

Схема, представленная здесь, предусматривает реализацию нескольких моделей оплаты.

В варианте осуществления модуль средства, выдающего права, конфигурирует SIM-карту 24 для сохранения данных, идентифицирующих событие, с которым уникально ассоциирована информация события, предоставляемая на нее телефонной трубкой, в журнале регистрации в EEPROM 27. Предпочтительно, но необязательно, эти данные сохраняются с данными, представляющими субъект, ассоциированный с устройством, включающим в себя функцию агента, например его владельца. Сохранение идентификационных данных события позволяет распределять собранные лицензионные платежи провайдерам данных контента справедливым образом, в соответствии с объемом использования данных контента, предоставляемых ими.

SIM-карта 24 принимает сообщение от системы, ассоциированной с провайдером данных контента, и возвращает, по меньшей мере, одно сообщение, представляющее, по меньшей мере, часть данных, хранящихся в журнале регистрации. Это, конечно, предпочтительно выполняется через посредничество телефонной трубки в ответ на запрос от одного из первого и второго серверов 7, 10 контента, либо первого и второго серверов 43, 44 DRM.

Модуль средства, выдающего права, во время работы в SIM-карте 24 загружает и сохраняет в EEPROM 27 данные, представляющие уровень кредита, соответствующий субъекту. В предпочтительном варианте, субъект представляет собой, естественно, пользователя SIM-карты 24, т.е. пользователя потребительской системы, включающей в себя один из сотовых телефонов 2-4. Сохраняемые данные модифицируются для отражения более низкого уровня кредита каждый раз, когда объект данных о правах предоставляется устройству с функцией агента.

В первом варианте уровень кредита понижается на стандартную величину с каждым выданным объектом данных о правах. Таким образом, каждый запрос на выдачу объекта данных о правах представляет одну единицу кредита, сохраняемого в фонде SIM-карты 24.

Во втором варианте функция агента позволяет устройству, на котором она обеспечена, извлекать сертификат из данных, предоставляемых вместе с данными зашифрованного контента, формирующими событие. Модуль средства, выдающего права, в SIM-карте 24 принимает сертификат от устройства, предоставляющего запрос на объект данных о правах. Сертификат включает в себя данные, отражающие стоимость события. Провайдер контента или субъект, устанавливающий связь между правами ограниченного доступа или условиями лицензии и событием, генерирует сертификат в соответствии с суммой, которую он желает взимать за доступ к событию. Этот сертификат может быть включен подобным же образом как сертификат, обеспечивающий информацию события, используемую для генерирования ключа для дешифрования этого события. В действительности, это может быть тот же самый сертификат. Данные, представляющие уникальную информацию события, более конкретно сам event_ID, могут позволить осуществлять извлечение такого сертификата. Таким образом, конкретное значение или набор значений event_ID обеспечивает указание стоимости события.

Было отмечено, что преимущество схемы управления цифровыми правами состоит в том, что модуль средства, выдающего права, способен генерировать объект данных о правах, включающий в себя, по меньшей мере, одно право доступа, предпочтительно в соответствии с условиями лицензии, получаемыми из данных, предоставляемых с зашифрованным контентом и пересылаемых телефонной трубкой на SIM-карту 24. SIM-карта 24 принимает полученные данные, определяющие условия лицензии, от устройства с функцией агента, предоставляющего запрос на объект данных о правах. Оно выбирает права доступа, которые должны быть включены в объект данных о правах, в соответствии с принятыми полученными данными.

Преимущественно условия лицензии также включаются в сертификат, такой как сертификат, отражающий стоимость события. Условия лицензии сами по себе могли бы содержать данные, отражающие стоимость события. В таком случае SIM-карта 24 сохраняет данные, связывающие каждый тип условия лицензии со стоимостью определенного события. Таким образом, условие лицензии, разрешающее изготовление пяти копий, привело бы к пяти удержаниям суммы, равной сохраненной стоимости копирования. Сертификат может содержать определение доступных типов лицензии, каждый из которых соответствует различной стоимости. SIM-карта 24, после приема сертификата и, в необязательном порядке дешифрования его, инициирует взаимодействие с пользователем через контроллер 30 телефонной трубки, клавиатуру 41 и средства управления 42 дисплеем, чтобы выбрать один из доступных типов лицензии и санкционировать соответствующее понижение уровня кредита доверия, сохраненного в EEPROM 27.

Как обсуждалось выше в связи со стоимостями событий, данные, определяющие условия лицензии, могут быть включены в event_ID. Конкретная компонента, значение или диапазон значений event_ID определяет условия лицензии и/или модель оплаты. Например, «однократное воспроизведение» может быть в первом диапазоне, «неограниченное количество воспроизведений» - во втором диапазоне значений. Таким образом, провайдер контента передает информацию, по меньшей мере, о некоторых из условий лицензии на сервер, то есть на SIM-карту 24, посредством event_ID.

Было отмечено выше, что схема циклирования ключей особенно желательна, когда данные контента, которые должны предоставляться, состоят из программы широковещания или видеоданных, которые должны предоставляться по запросу. Чтобы предотвратить прерывания в дешифровании последовательных разделов данных контента, зашифрованных с использованием различных ключей, и, тем самым, также идентифицируемых посредством различных идентификаторов event_ID, предпочтительно, чтобы информация ключа дешифрования была доступна устройству с функциональными возможностями агента заранее, до рассматриваемого события. С этой целью, по меньшей мере, некоторые из зашифрованных разделов данных контента, предоставляемых по сотовой сети 1, предоставляются с двумя идентификаторами event_ID: один идентифицирует само событие, а другой идентифицирует позднее предоставляемое событие.

Второй event_ID (ID второго события) может быть в поле текстовых заголовков в общем блоке заголовков, переносящем первый event_ID (ID первого события) в файле 11 DCF или файле 17 PDCF. Таким образом, первый и второй идентификаторы event_ID предоставляются, по существу, одновременно. Это имеет место, потому что первый и второй серверы 7, 10 контента создали бы последовательный поток данных на основе такого файла при потоковой передаче контента на один из сотовых телефонов 2-4. В таком потоке данных за первым event_ID следует второй event_ID до того, как последует какое-либо событие. В файле 11 DCF первый контейнер 13 DRM связывает общий блок 15 заголовков с контейнером 16 объекта контента, несущим первое событие. Если событие, с которым ассоциирован второй event_ID, переносится во втором контейнере 14 DRM, тогда второй event_ID предоставляется второй раз в общем блоке 15 заголовков второго контейнера 14 DRM.

Подобным образом, когда файл 17 PDCF формирует основу для потоковой передачи данных контента на сотовые телефоны 2-4, единицы доступа или пакеты в блоке 23 данных мультимедиа будут снабжены программой-упаковщиком, т.е. будут инкапсулированы в данные, включающие в себя заголовок и/или хвостовую часть, которая связывает их со структурой данных с полем для первого event_ID и полем для второго event_ID, так чтобы они подобным образом предоставлялись по существу одновременно. Второй event_ID предоставляется второй раз, когда предоставляются зашифрованные данные, относящиеся к событию, с которым он уникальным образом ассоциирован.

Программное обеспечение, загруженное в телефонную трубку, обеспечивает ее способностью осуществлять способ адаптированного дешифрования. Телефонная трубка принимает от первого и второго провайдеров 7, 10 контента первое событие как с первым event_ID, так и со вторым event_ID. Она предоставляет запрос на объект данных о правах со вторым event_ID до приема второго раздела данных контента. Таким образом, она может получить заранее информацию ключа события для, по меньшей мере, одного события, следующего за первым событием. Чтобы минимизировать обмен данными через интерфейсы 29, 31, первый и второй event_ID поставляются в едином запросе на SIM-карту 24 с модулем средства, выдающего права.

Контроллер 30 телефонной трубки принимает два ключа дешифрования в одном или более объектах данных о правах от SIM-карты 24. Первый из них используется для дешифрования первого события и, в необязательном порядке, ограниченного числа событий, принятых после того, как принято первое событие. Второй ключ дешифрования сохраняется в основной памяти 28 или EEPROM 27 для последующего использования.

Как отмечалось выше, второй event_ID принимается второй раз. В ответ на прием второго event_ID второй раз телефонная трубка извлекает хранящийся второй ключ дешифрования контента и переходит к дешифрованию, по меньшей мере, второго события с помощью этого ключа.

Таким образом, event_ID используется для инициирования смены ключа в схеме циклирования ключей. В общем, необязательно, чтобы именно event_ID, уникальным образом ассоциированный со вторым событием, инициировал смену ключа. Телефонная трубка может быть сконфигурирована так, чтобы реагировать на другой event_ID или другой тип event_ID. Например, одна цифра или бит в event_ID могла бы сигнализировать о смене нечетного ключа на четный методом, известным в традиционных схемах условного доступа. Таким образом, можно предоставить третье событие ранее второго события. Event_ID, уникальным образом ассоциированный с третьим событием, инициирует процесс смены ключей телефонной трубкой, но эта смена имеет действие через предопределенное число событий, следующих за третьим событием.

Изобретение не ограничивается вышеописанными вариантами осуществления, но может варьироваться в пределах объема, определяемого формулой изобретения. Например, домашняя сеть 5 может быть беспроводной, в соответствии с одним из следующих стандартов: Bluetooth, IEEE 802.11 или UWB. Альтернативно, она может использовать оптические линии связи, например, в соответствии со стандартом IrDA (стандарт передачи данных в инфракрасном диапазоне), или она может включать в себя проводные соединения USB (универсальной последовательной шины) или Ethernet. Модуль средства, выдающего цифровые права, может быть размещен в смарт-карте или защищенном аппаратном средстве идентификации в качестве альтернативы смарт-карте 24.

Альтернативно, вместо переноса модуля средства, выдающего цифровые права, на устройство в каждой из потребительских систем, т.е. одном из сотовых телефонов 2-4, он мог бы устанавливаться на первом и втором сервере 43, 44 DRM. Таким образом, первый или второй сервер DRM был бы сконфигурирован для выпуска модулей средства, выдающего цифровые права, используя способы, обрисованные здесь, для одного или нескольких сотовых телефонов 2-4. В более продвинутом варианте осуществления, модуль средства, выдающего цифровые права, переносят на несколько серверов-посредников DRM (не показаны), предпочтительно, но необязательно, расположенных на границах сотовой сети 1. Предпочтительно, каждый из них сконфигурирован так, чтобы выдавать объекты данных о правах на выбранный поднабор множества потребительских систем. Результат состоит в том, что потребительские системы могут получить объекты данных о правах быстрее, чем было бы возможно, используя только единственный центральный сервер DRM. В таком варианте осуществления каждый сервер-посредник DRM загружал бы групповой ключ с центрального сервера DRM.

Таким образом, в вышеприведенном описании раскрыто разнообразие технологий управления цифровыми правами, которые могут свободно комбинироваться любым образом для реализации предпочтительной схемы. Раскрытые технологии перечислены здесь ниже.

Раскрыт способ обеспечения доступа к зашифрованному контенту для одной из множества потребительских систем. Каждая потребительская система выполнена с возможностью получать пакет защищенного контента, включающий в себя зашифрованные данные и указание местоположения, из которого запрашивается объект данных о правах, и дополнительно включает в себя, по меньшей мере, одно устройство, имеющее доступ к полученному таким образом пакету защищенного контента и обеспеченное функцией агента, позволяющей ему извлекать объект данных о правах из устройства, выдающего объекты данных о правах из указанного местоположения, и для предоставления доступа, по меньшей мере, к части зашифрованного контента. Объект данных о правах включает в себя, по меньшей мере, информацию ключа контента, обеспечивающую возможность дешифрования, по меньшей мере, части зашифрованного контента, и является криптографически привязанным, по меньшей мере, к устройству, на которое он выдается, так что только устройства с функцией агента, к которым объект данных о правах был привязан, способны получать информацию ключа контента. Модуль средства, выдающего права, переносят в защищенную среду устройства для включения в одну потребительскую систему, тем самым давая возможность устройству при работе в потребительской системе генерировать, по меньшей мере, один объект данных о правах, криптографически привязанный к запрашивающему устройству из устройств в потребительской системе, снабженному функцией агента.

В варианте осуществления, в котором одна потребительская система включает в себя интерфейс с внешней сетью связи и в котором потребительская система выполнена с возможностью передачи данных, принятых через этот интерфейс, на устройство с защищенной средой, модуль средства, выдающего права, переносится через упомянутую сеть связи.

В необязательном порядке модуль средства, выдающего права, переносится на портативное устройство обработки защищенных данных, имеющее интерфейс с устройством в потребительской системе.

В необязательном порядке, модуль средства, выдающего права, переносится на портативное защищенное устройство, имеющее интерфейс с трубкой мобильного телефона, предпочтительно в карту модуля идентификации абонента.

Способ включает в себя перенос дополнительных соответствующих модулей средства, выдающего права, в защищенные среды дополнительных устройств для включения в соответствующие дополнительные потребительские системы, причем каждый модуль средства, выдающего права, обеспечивает возможность устройству, на которое его переносят, при работе в одной из дополнительных потребительских систем, генерировать, по меньшей мере, один объект данных о правах, криптографически привязанный к запрашивающему устройству из устройств в потребительской системе, снабженному функцией агента.

Каждое устройство с функцией агента сконфигурировано, при выполнении функции агента, для обеспечения доступа к защищенному контенту только в соответствии с правами доступа, включенными в объект данных о правах. Способ включает в себя перенос модуля средства, выдающего права, обеспечивающего устройству с защищенной средой, при работе в потребительской системе, возможность генерировать, по меньшей мере, один объект данных о правах, криптографически привязанный к запрашивающему устройству из устройств в потребительской системе, снабженному функцией агента, и включающий в себя, по меньшей мере, одно право доступа.

Способ включает прием набора условий доступа, применимых к одной потребительской системе и конфигурирование модуля средства, выдающего права, таким образом, чтобы комбинация прав доступа, включенных в набор из одного или более объектов данных о правах, выдаваемых запрашивающим устройствам в одной потребительской системе, снабженным функцией агента, согласовывалась с набором условий доступа, применимых в одной потребительской системе.

Устройство обработки данных для включения в одну из множества потребительских систем,

причем каждая потребительская система выполнена с возможностью получать пакет защищенного контента, включающий в себя зашифрованный контент и указание местоположения, с которого запрашивается объект данных о правах, и дополнительно включает в себя, по меньшей мере, одно устройство, имеющее доступ к полученному таким образом пакету защищенного контента и снабженное функцией агента, обеспечивающей ему возможность извлекать объект данных о правах из устройства, выдающего объекты данных о правах из указанного местоположения, и для предоставления доступа, по меньшей мере, к зашифрованному контенту, причем объект данных о правах включает в себя, по меньшей мере, информацию ключа контента, обеспечивающую возможность дешифрования, по меньшей мере, части зашифрованного контента и являющейся криптографически привязанной, по меньшей мере, к устройству, которому он выдается, так что только устройства с функцией агента, к которым объект данных о правах был привязан, способны получать информацию ключа контента,

при этом устройство обработки данных включает в себя защищенную среду и характеризуется тем, что

это устройство обработки данных дополнительно включает в себя модуль средства, выдающего права, сконфигурированный для работы в защищенной среде и обеспечивающий устройству обработки данных, когда оно включено в потребительскую систему и работает в ней, возможность генерировать, по меньшей мере, один объект данных о правах, криптографически привязанный к запрашивающему устройству из устройств потребительской системы, снабженному функцией агента.

Устройство обработки данных может быть получено путем осуществления ранее изложенного способа обеспечения доступа к зашифрованному контенту для одной из множества потребительских систем.

Компьютерная программа выполнена с возможностью, будучи загруженной в устройство обработки данных, включающее в себя защищенную среду, обеспечивать этому устройству обработки данных возможность функционировать.

В способе предоставления пакета данных защищенного контента, включающего в себя данные зашифрованного контента, для использования одной из множества потребительских систем,

каждая потребительская система, включающая в себя, по меньшей мере, интерфейс для получения пакета данных защищенного контента от внешнего источника, и дополнительно включающая в себя, по меньшей мере, одно устройство, имеющее доступ к полученному таким образом пакету данных защищенного контента и снабженное функцией агента, обеспечивающей ему возможность извлекать объект данных о правах из устройства, выдающего объекты данных о правах из указанного местоположения, и для обеспечения доступа, по меньшей мере, к части зашифрованного контента, причем объект данных о правах включает в себя, по меньшей мере, информацию ключа контента, дающую возможность дешифрования, по меньшей мере, части данных зашифрованного контента, и является криптографически привязанным, по меньшей мере, к устройству, которому он выдан, так что только устройства с функцией агента, к которым объект данных о правах был привязан, способны получать информацию ключа контента, данные индикатора ресурса предоставляются с данными зашифрованного контента, указывающие местоположение, из которого устройство, функционирующее в качестве средства, выдающего права, выдает объекты данных о правах. Способ характеризуется предоставлением данных индикатора ресурса, указывающих на местоположение в пределах одной потребительской системы.

Сервер для обеспечения пакета данных защищенного контента, включающего в себя данные зашифрованного контента, для использования одной из множества потребительских систем, включает в себя сетевой интерфейс с сетью связи. Каждая потребительская система включает в себя, по меньшей мере, интерфейс для получения пакета данных защищенного контента через сеть связи и дополнительно включает в себя, по меньшей мере, одно устройство, имеющее доступ к полученному таким образом пакету данных защищенного контента и обеспеченное функцией агента, обеспечивающей ему возможность извлечения объекта данных о правах из устройства, выдающего объекты данных о правах из указанного местоположения, и для обеспечения доступа, по меньшей мере, к части зашифрованного контента, причем объект данных о правах включает в себя, по меньшей мере, информацию ключа контента, обеспечивающую возможность дешифрования, по меньшей мере, части данных зашифрованного контента, и является криптографически привязанным, по меньшей мере, к устройству, для которого он выдается, так что только устройства с функцией агента, к которым объект данных о правах был привязан, способны получать информацию ключа контента. Сервер сконфигурирован так, чтобы предоставлять одной потребительской системе данные индикатора ресурса с данными зашифрованного контента, указывающими на местоположение, из которого устройство, функционирующее в качестве средства, выдающего права, выдает объекты данных о правах. Сервер сконфигурирован для предоставления с данными зашифрованного контента данных индикатора ресурса, указывающих на местоположение в пределах одной потребительской системы.

Сигнал, переносящий пакет данных защищенного контента, включающий в себя данные зашифрованного контента, для использования потребительской системой, включающей в себя, по меньшей мере, интерфейс для получения пакета данных защищенного контента от внешнего источника и дополнительно включающей в себя, по меньшей мере, одно устройство, имеющее доступ к полученному таким образом пакету данных защищенного контента и обеспеченное функцией агента, дающей ему возможность извлекать объект данных о правах из устройства, выдающего объекты данных о правах из указанного местоположения, и для обеспечения доступа, по меньшей мере, к части зашифрованного контента, причем объект данных о правах включает в себя, по меньшей мере, информацию ключа контента, обеспечивающую возможность дешифрования, по меньшей мере, части данных зашифрованного контента и является криптографически привязанным, по меньшей мере, к устройству, для которого он выдается, так что только устройства с функцией агента, к которым объект данных о правах был привязан, способны получать информацию ключа контента,

при этом пакет данных защищенного контента включает в себя данные индикатора ресурса, указывающие на местоположение, из которого устройство, функционирующее как средство, выдающее права, выдает объекты данных о правах, и характеризуется тем, что пакет данных защищенного контента дополнительно включает в себя данные индикатора ресурса, представляющие путь данных к местоположению в пределах потребительской системы.

Компьютерная программа выполнена с возможностью, будучи загруженной в устройство обработки данных, обеспечивать этому устройству обработки данных возможность осуществить изложенный выше способ предоставления пакета данных защищенного контента.

Также раскрыт способ присоединения прав ограниченного доступа к данным контента для разрешения использования данных контента, по меньшей мере, одной компонентой потребительской системы, включающей в себя устройство, снабженное функцией агента, при этом способ включает в себя этапы, на которых:

предоставляют первый раздел данных контента в зашифрованной форме, допускающей дешифрование, используя первый ключ дешифрования контента,

предоставляют второй раздел данных контента в зашифрованной форме, допускающей дешифрование, используя второй ключ дешифрования контента,

при этом второй раздел данных контента предоставляется после первого раздела данных контента,

при этом первый раздел данных контента предоставляется с идентификационными данными первого события, уникальным образом идентифицирующими раздел данных контента, и, по меньшей мере, первый раздел данных контента предоставляется с указанием местоположения, из которого объект данных о правах может быть запрошен,

функция агента позволяет устройству, на котором она обеспечена, предоставить запрос, включающий в себя данные, представляющие информацию события, предоставляемую с разделом данных контента, устройству, выдающему из указанного местоположения объекты данных о правах, включающие в себя, по меньшей мере, часть ключа дешифрования контента для дешифрования раздела данных контента, идентифицируемого данными, представляющими информацию события в запросе.

Способ, в необязательном порядке, включает в себя предоставление идентификационных данных второго события, однозначно идентифицирующих второй раздел данных контента, вместе с первым разделом данных контента.

В этом способе идентификационные данные первого и второго событий предоставляются, по существу, одновременно.

В необязательном порядке, данные, соответствующие идентификационным данным второго события, предоставляются второй раз со вторым разделом данных контента.

В необязательном порядке, каждый раздел данных контента предоставляется в структуре данных, связывающей два поля идентифицируемых данных, при этом идентификационные данные первого и второго события размещаются в первом поле, и, по меньшей мере, часть первого раздела данных контента размещается во втором поле.

Способ, в необязательном порядке, включает в себя шифрование, по меньшей мере, второго раздела данных контента так, чтобы обеспечить возможность дешифрования, используя ключ, который является криптографической функцией, по меньшей мере, идентификационных данных второго события.

Компьютерная программа выполнена с возможностью, будучи загруженной в программируемое устройство обработки данных, обеспечивать возможность программируемому устройству обработки данных осуществить способ присоединения прав ограниченного доступа к данным контента, как описывалось выше.

Сигнал переносит последовательно передаваемые данные, имеющие множество разделов, при этом первый раздел включает в себя первый раздел данных контента в зашифрованной форме, допускающей дешифрование путем использования первого ключа дешифрования контента, и второй раздел последовательно передаваемых данных, следующий за первым разделом последовательно передаваемых данных, включает в себя второй раздел данных контента в зашифрованной форме, допускающей дешифрование путем использования второго ключа дешифрования контента. Первый раздел потока последовательно передаваемых данных дополнительно включает в себя идентификационные данные первого события, уникальным образом идентифицирующие раздел данных контента, и указание местоположения, из которого объект данных о правах может быть запрошен устройством, снабженным функцией агента, позволяющей этому устройству предоставлять запрос, включающий в себя данные, представляющие информацию события, предоставляемую с разделом данных контента, на устройство, выдающее из указанного местоположения объекты данных о правах, включающие в себя, по меньшей мере, ключ дешифрования контента для дешифрования раздела данных контента, идентифицируемых посредством данных, представляющих информацию события в запросе. Первый раздел последовательно передаваемых данных дополнительно включает в себя идентификационные данные второго события, однозначно идентифицирующие второй раздел данных контента и разделенные другими данными из второго раздела последовательно передаваемых данных.

В сигнале каждый раздел, в необязательном порядке, включает в себя, по меньшей мере, один заголовок и тело, при этом каждый раздел данных контента включен в тело, и идентификационные данные события, предоставляемые с разделом данных контента, связаны с разделом данных контента посредством заголовка.

В необязательном порядке, второй раздел последовательно передаваемых данных дополнительно включает в себя данные, представляющие идентификационные данные второго события.

Сервер для предоставления данных контента, по меньшей мере, на одну потребительскую систему сконфигурирован так, чтобы осуществлять способ присоединения прав ограниченного доступа к данным контента, как описано выше, и/или для предоставления сигнала, как определено выше.

Способ осуществления доступа к данным контента, ассоциированным с правами ограниченного доступа, содержащий этапы, на которых:

принимают первый раздел данных контента в зашифрованной форме, допускающей дешифрование путем использования первого ключа дешифрования контента, наряду с идентификационными данными первого события, уникальным образом идентифицирующими первый раздел данных контента, и указание местоположения, из которого объект данных о правах может быть запрошен,

предоставляют запрос, включающий в себя данные, представляющие информацию первого события, предоставляемую с первым разделом данных контента, на устройство, выдающее из указанного местоположения объекты данных о правах, включающие в себя, по меньшей мере, часть ключа дешифрования контента для дешифрования раздела данных контента, идентифицируемых посредством данных, представляющих информацию события в запросе, и

принимают второй раздел данных контента в зашифрованной форме, допускающей дешифрование путем использования второго ключа дешифрования контента, при этом второй раздел данных контента предоставляется после первого раздела данных контента, и

принимают идентификационные данные второго события, уникальным образом идентифицирующие второй раздел данных контента, с первым разделом данных контента, и

предоставляют запрос, включающий в себя данные, представляющие идентификационные данные второго события, на устройство, выдающее объекты прав, до приема второго раздела данных контента.

В этом способе данные, представляющие идентификационные данные первого и второго событий, в необязательном порядке, предоставляются в едином запросе на устройство, выдающее объекты данных о правах.

Способ, в необязательном порядке, включает в себя прием первого и второго ключа дешифрования контента, по меньшей мере, в одном объекте данных о правах, при этом первый ключ дешифрования контента используется для дешифрования, по меньшей мере, первого раздела данных контента, а второй ключ дешифрования контента сохраняется для последующего использования.

Способ, в необязательном порядке, включает в себя прием раздела данных контента с идентификационными данными события, однозначно идентифицирующими раздел данных контента, извлечение хранящегося второго ключа дешифрования контента в ответ на прием идентификационных данных события, и последующее дешифрование, по меньшей мере, второго раздела данных контента с помощью второго ключа дешифрования контента.

Система для осуществления доступа к данным контента, ассоциированным с правами ограниченного доступа, включает в себя:

интерфейс для приема первого раздела данных контента в зашифрованной форме, допускающей дешифрование путем использования первого ключа дешифрования контента, наряду с идентификационными данными первого события, уникальным образом идентифицирующими первый раздел данных контента, и указанием местоположения, из которого объект данных о правах может быть запрошен, и для приема второго раздела данных контента после первого раздела данных контента, в зашифрованной форме, допускающей дешифрование путем использования второго ключа дешифрования контента,

процессор, выполненный с возможностью генерирования запроса, включающего в себя данные, представляющие информацию первого события, предоставляемую с первым разделом данных контента, и

интерфейс для предоставления запроса на устройство, выдающее из указанного местоположения объекты данных о правах, включающие в себя, по меньшей мере, часть ключа дешифрования контента для дешифрования раздела данных контента, идентифицируемых посредством данных, представляющих информацию события в запросе. Система сконфигурирована для предоставления запроса, включающего в себя данные, представляющие идентификационные данные второго события, на устройство (24), выдающее объекты прав, до приема второго раздела данных контента, после приема вместе с первым разделом данных контента идентификационных данных второго события, уникальным образом идентифицирующих второй раздел данных контента.

Система, в необязательном порядке, сконфигурирована так, чтобы осуществлять способ осуществления доступа к данным контента, ассоциированным с правами ограниченного доступа, как определено выше.

Компьютерная программа выполнена с возможностью, будучи загруженной в программируемое устройство обработки данных, обеспечивать возможность этому программируемому устройству обработки данных осуществить способ осуществления доступа к данным контента, ассоциированным с правами ограниченного доступа.

Изобретение относится к способу предоставления объекта данных о правах. Техническим результатом является предоставление возможности устройству, выдающему объекты данных о правах, работать относительно независимо от поставщика контента. Способ предоставления объектов данных о правах для выдачи устройству, имеющему доступ к зашифрованному контенту, относящемуся к одному из множества событий и предоставляемому с указанием местоположения, из которого объект данных о правах может быть запрошен, и информацией события, уникальным образом ассоциированной с событием, при этом устройство включает в себя функцию агента для предоставления запроса на устройство, выдающее объекты данных о правах из указанного местоположения, и данных, представляющих информацию события, причем способ включает в себя этапы, на которых принимают запрос и данные, представляющие информацию события, генерируют объект данных о правах, включающий в себя информацию ключа события, обеспечивающую возможность расшифровывать данные контента, относящиеся к событию, уникальным образом ассоциированному с информацией события, причем информацию ключа события генерируют, используя криптографическую функцию в отношении, по меньшей мере, части информации события. 2 н. и 10 з.п. ф-лы, 4 ил.

1. Способ предоставления объектов данных о правах для выдачи на устройство, имеющее доступ к данным зашифрованного контента, содержащим множество событий в виде разделов данных зашифрованного контента, причем каждое событие включает в себя указание местоположения, из которого может быть запрошен объект данных о правах, при этом каждое событие дополнительно включает в себя информацию идентификатора события, уникальным образом ассоциированную с этим событием, причем устройство включает в себя функцию агента для предоставления запроса и данных, представляющих информацию идентификатора события, на модуль средства, выдающего права, выдающий объекты данных о правах из указанного местоположения, при этом способ включает в себя этапы, на которых

принимают упомянутые запрос и данные, представляющие информацию идентификатора события, в модуле средства, выдающего права, и

генерируют посредством модуля средства, выдающего права, объект данных о правах, включающий в себя информацию ключа события, позволяющую дешифровать раздел данных зашифрованного контента идентифицированного события, отличающийся тем, что

модуль средства, выдающего права, размещен в устройстве, при этом загружают в модуль средства, выдающего права, информацию ключа от провайдера данных зашифрованного контента, причем эта информация ключа является общей для по меньшей мере двух частей упомянутого множества событий, и тем, что

генерируют информацию ключа события путем использования криптографической функции, которая комбинирует, по меньшей мере, часть загруженной информации ключа с, по меньшей мере, частью информации идентификатора события,

при этом объект данных о правах представляет собой документ, выражающий разрешения и ограничения, ассоциированные с упомянутыми данными контента, события представляют собой разделы данных упомянутых данных контента, на которые эти данные контента разделены, местоположение представляет собой источник данных в устройстве, функция агента является программным кодом, хранящимся в устройстве, а информация ключа представляет собой информацию ключа дешифрования.

2. Способ по п.1, отличающийся тем, что включает в себя этап, на котором сохраняют данные, идентифицирующие событие, с которым информация идентификатора события уникальным образом ассоциирована, в журнале регистрации.

3. Способ по п.2, отличающийся тем, что включает в себя этапы, на которых

принимают сообщение от системы, ассоциированной с провайдером данных зашифрованного контента, и возвращают по меньшей мере одно сообщение, включающее в себя информацию, представляющую, по меньшей мере, часть данных, сохраненных в журнале регистрации.

4. Способ по п.1, отличающийся тем, что включает в себя этапы, на которых

загружают и сохраняют в запоминающем устройстве данные, представляющие уровень кредита, соответствующий некоторому субъекту, и модифицируют сохраненные данные для отражения более низкого уровня кредита, если сгенерированный объект данных о правах предоставляется устройству, включающему в себя функцию агента.

5. Способ по п.4, отличающийся тем, что функция агента позволяет устройству, которое ее содержит, получать сертификат из данных, предоставляемых с данными зашифрованного контента, при этом способ включает в себя этапы, на которых

принимают сертификат, включающий в себя данные, отражающие стоимость события, от устройства, предоставляющего запрос, и

модифицируют сохраненные данные для отражения уровня кредита, меньшего на величину, равную стоимости события.

6. Способ по п.5, отличающийся тем, что включает в себя этапы, на которых

принимают сертификат, включающий данные в зашифрованной форме, и

дешифруют данные, отражающие стоимость события, предпочтительно путем использования ключа, формирующего пару открытого/личного ключей с ключом, с помощью которого данные были зашифрованы.

7. Способ по п.5, отличающийся тем, что включает в себя этап, на котором извлекают сертификат из принятых данных, представляющих информацию идентификатора события.

8. Способ по п.1, отличающийся тем, что устройство, включающее в себя функцию агента, сконфигурировано при выполнении функции агента предоставлять доступ к данным зашифрованного контента только в соответствии с правами доступа, включенными в объект данных о правах, принимаемый им, при этом способ включает в себя этап, на котором генерируют объект данных о правах, дополнительно включающий в себя по меньшей мере одно право доступа.

9. Способ по п.8, отличающийся тем, что устройство, включающее в себя функцию агента, сконфигурировано при выполнении функции агента получать данные, определяющие условия лицензии, из данных, предоставляемых с данными зашифрованного контента, при этом способ включает в себя этапы, на которых принимают полученные данные, определяющие условия лицензии, от устройства, предоставляющего запрос, и выбирают право или права доступа, включаемые в объект данных о правах, в соответствии с принятыми полученными данными.

10. Способ по п.9, отличающийся тем, что включает в себя этап, на котором извлекают данные, определяющие условия лицензии, из принятых данных, представляющих информацию идентификатора события.

11. Система для предоставления объекта данных о правах на устройство, имеющее доступ к данным зашифрованному контенту, содержащим множество событий в виде разделов данных зашифрованного контента, причем каждое событие включает в себя указание местоположения, из которого может быть запрошен объект данных о правах, при этом каждое событие дополнительно включает в себя информацию идентификатора события, уникальным образом ассоциированную с этим событием, причем устройство включает в себя функцию агента для предоставления запроса и данных, представляющих информацию идентификатора события, на модуль средства, выдающего права, выдающий объекты данных о правах из указанного местоположения, при этом система включает в себя