Изобретение относится к вычислительной технике и может быть использовано при создании систем информации, хранящейся в памяти ЭВМ и абонентских пунктах на вычислительных центрах коллективного пользования.

Цель изобретения - повыщение надежности устройства.

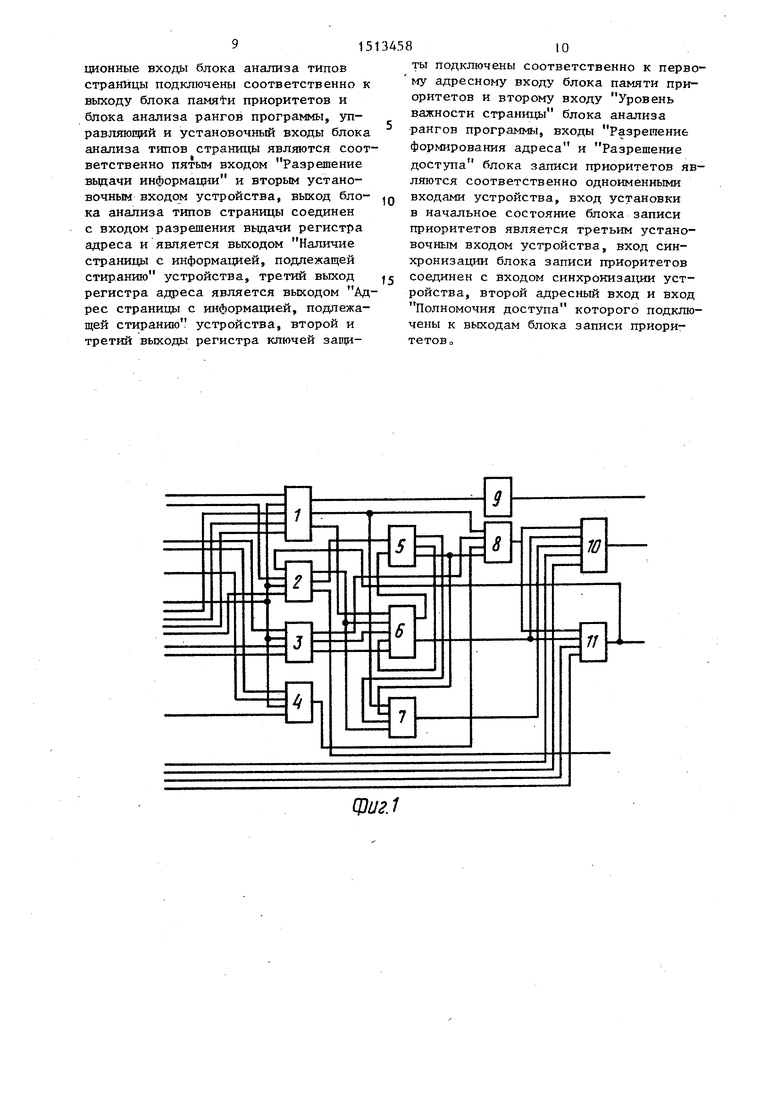

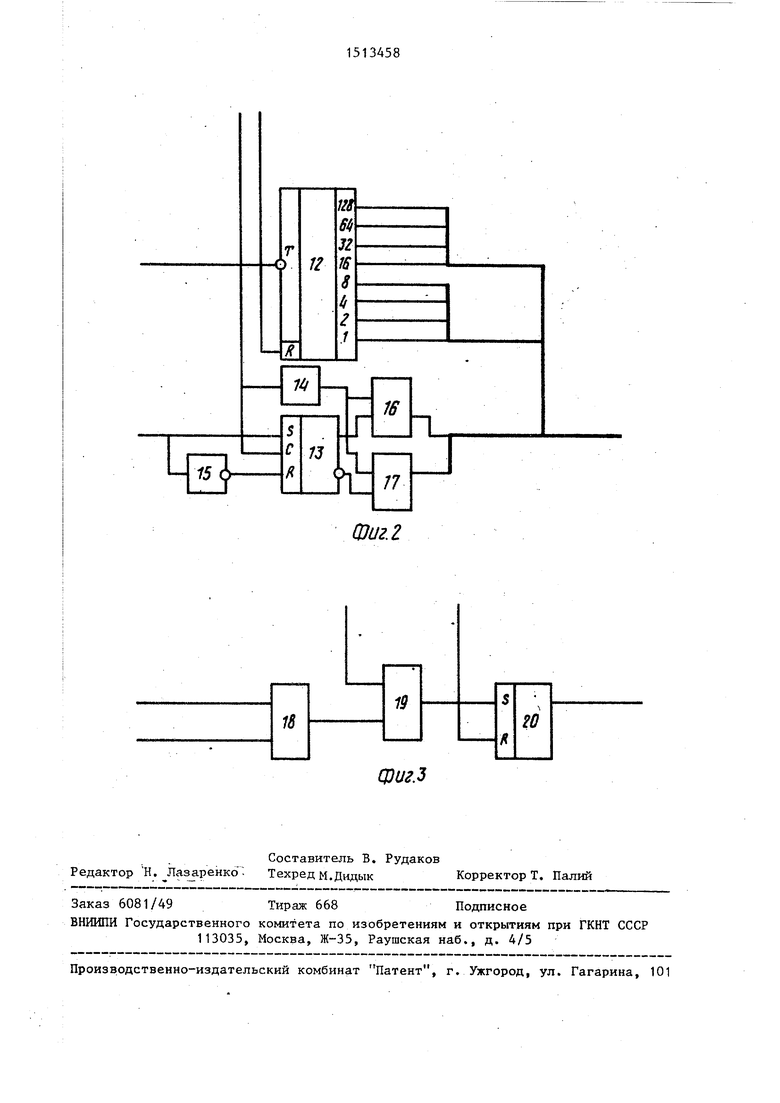

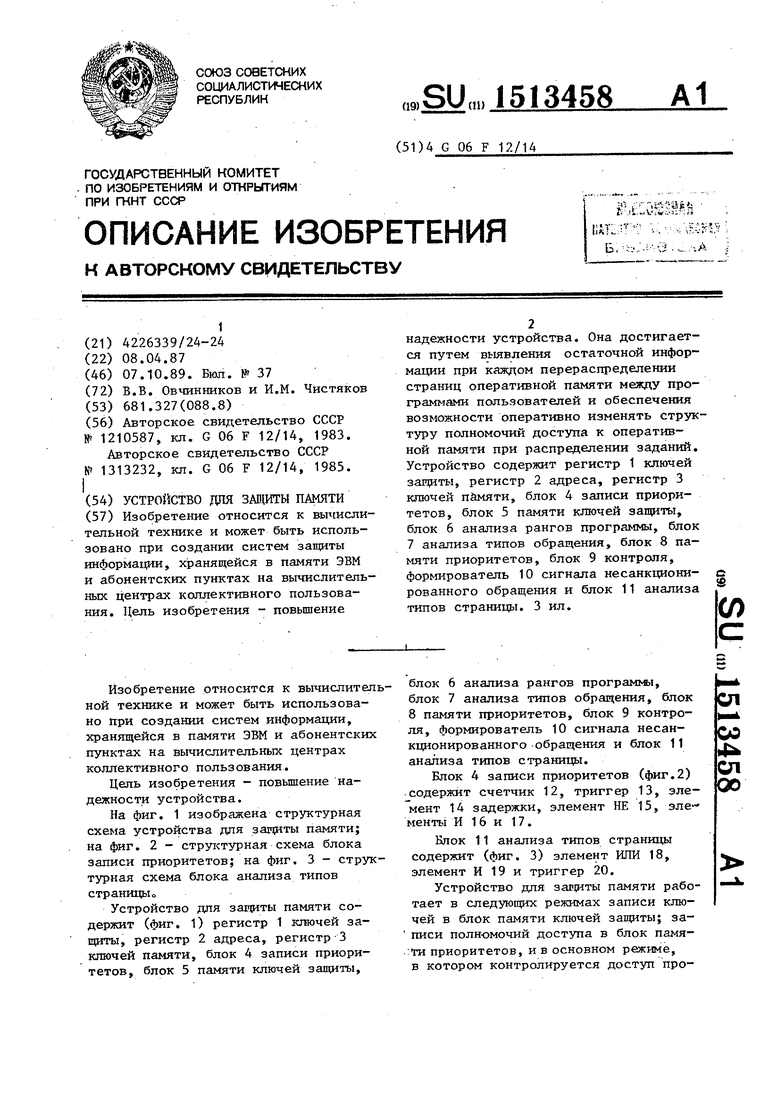

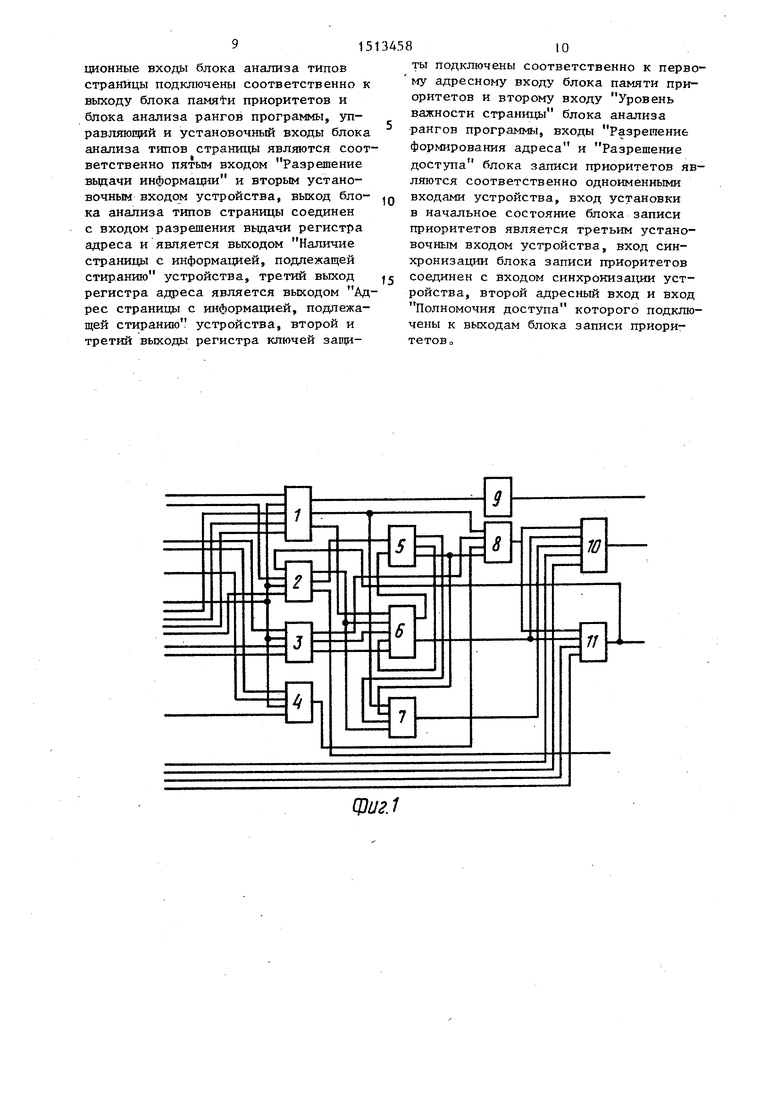

На фиг. 1 изображена структурная схема ycTpoiicTBa для защиты памяти; на фиг. 2 - структурная схема блока записи приоритетов; на фиг, 3 - структурная схема блока анализа типов страницы

Устройство для защиты памяти содержит (фиг. 1) регистр 1 ключей защиты, регистр 2 адреса, регистр 3 ключей памяти, блок 4 записи приоритетов, блок 5 памяти ключей защиты.

блок 6 анализа рангов программы, блок 7 анализа типов обращения, блок 8 памяти приоритетов, блок 9 контроля, формирователь 10 сигнала несанкционированного обращения и блок 11 анализа типов страницы.

Блок 4 записи приоритетов (фиг.2) содержит счетчик 12, триггер 13, элемент 14 задержки, элемент НЕ 15, эле- менть И 16 и 17.

Клок 11 анализа типов страницы содержит (фиг. 3) элемент ИЛИ 18, элемент И 19 и триггер 20.

Устройство для памяти работает в следующих режимах записи ключей в блок памяти ключей защиты; за- писи полномочий доступа в блок памя- :ти приоритетов, и в основном режиме, в котором контролируется доступ просл

оо

«lib СЛ

СХ)

(грамм пользователей к страницам па- |мяти.

I Введение режима записи полномочий доступа объясняется тем, что в маши- |нах единой системы предусмотрены ре- |жимь1 перераспределения заданий и пе- |рераспределение задач. В режиме перераспределения заданий возможно нз- менение структуры полномочий доступа к памяти.

В соответствии с программой перераспределения задач и под действием сигналов, поступающих на входы Разрешение формирования адреса и Раз- эещение доступа в блоке 4 формируют ся адрес, происходит заполнение блока 8 памяти приоритетов одноразряд- кодом полномочий доступа. Код,

равньш

л

означает, что доступ к

памяти разрешен, О - запрещен. Это позволяет в режиме перераспределения заданий оперативно изменять структуру полномочий доступа к оперативной памяти.

В режиме записи ключей памяти в Злок 5 памяти ключей защиты данное 5 стройство позволяет выявлять и вьща вать на уничтожение содержания страниц с остатками информации.

Запись ключей памяти в блок 5 па- мти ключей защиты происходит при распределении страниц.памяти меящу тользователями. При этом информация, оставшаяся на странице от старого, пользоватетая, составляет участок ин- юрмации, закрытый другому пользователю. Выявление и уничтожение остатков информации - важная функция си- Ьтем защиты информации. В настоящее |время эта операция выполняется, про- |гpaм fflым способом. Предлагаемое уст- |ройство позволяет выполнять эту one- аппаратурным способом, что зна |читвльно ускоряет ее протекание : В режиме записи ключей памяти в блок 5 памяти ключей защиты устрой- Ьтво работает следующим образом

:(ФИГ. 1),

: В регистр 2 адреса записьгоается |адрес страницы памяти. В регистр 3 (ключей памяти записывается ключ стра |ницы памяти, который присваивается Сданной странице памяти. Будем назы- ать его новым ключом памяти. Старый |ключ памяти хранится в блоке 5 памя- |ти ключей защиты. Ключ страницы па- Ияти состоит из трех групп разрядов первый разряд является признаком обращения к памяти: 1 - допустимо и считывание и запись, О - только считывание; три разряда кода уровня важности страницы; последние четыре разряда - собственно ключ страницы памяти. Адрес страницы памяти состоит из двух групп разрядов; первый разряд - признак типа обращения программы пользователя к странице памяти,- остальные 7 разрядов - собственно адрес страницы памяти. Собственно адрес страницы памяти выхода регистра 2 адреса поступает на адресный вход блока 5 памяти ключей защиты, в котором происходит выборка старого ключа защиты памяти. Старый ключ защиты памяти выдается по элементам: код уровня важности поступает с второго выхода блока 5 памяти ключей защиты на вход блока 6 анализа рангов программы, собственно ключ страницы памяти с третьего выхода блока 5 памяти ключей защиты - на четвертый вход блока 8 памяти приоритетов. Код зфовней важности с третьего выхода регистра 3 ключей памяти и собственно ключ страницы памяти с первого выхода регистра 3 ключей памяти поступают на вход блока 6 анализа рангов программы и вход блока 8 памяти приоритетов соответственно. Сигнал о наличии остатка информации выдается блоком 11 в двух случаях: если новый пользователь страницы не имеет права обращаться в память к старому пользователю этой страницы по полномочиям доступа и если уровен важности новой страницы меньше уровня важности старой страницы.

Таким образом, в блоке,8 памяти приоритетов производится проверка доступа нового пользователя страницы к памяти старого пользователя. Собственно ключ памяти нового пользователя и собственно ключ памяти старого пользователя поступают на входы блока 8 памяти приоритетов. Если содержимое этой ячейки, снимаемое с выхода блока 8 памяти приоритетов, равно сигналу логического О, доступ к памяти разрешен, если 1 - запрещен.

Код уровней важности нового ключа поступает с третьего выхода регистра 3 ключей памяти на вход блока 6 анализа рангов программы. Код уровня важности второго ключа поступает с третьего выхода блока 5 памяти ключе защиты на вход блока 6 анализа рангов программ. В блоке 6 происходит сравнение кодов уровней важности нового и старого ключей. Если уровень важности старого пользователя выше нового, на втором выходе блока 6 анализа рангов программ формируется логическая 1, сигнализирующая о наличии остатка информации. В режиме контроля доступа этот сигнал воспринимается как нарушение защиты. Если уровень важности нового пользователя равен старому или выше, сигнал с второго выхода блока 6 не вьщается.

На выходе блока 8 и втором выходе блока 6 при наличии остатка информации формируются сигналы логической 1. Эти сигналы поступают на входы блока 11. Сигнал обнаружения остатка информации с выхода блока 11 поступает на вход регистра 2 адреса и может быть выведен на панель индикации оператору ЭВМ (не показана). По данному сигнапу с третьего выхода регистра 2 адреса на выход устройства поступает адрес страницы памяти содержание которой должно быть уничтожено. После этого с второго выхода регистра 3 ключей памяти новый ключ страницы памяти вьщаются на вход блока 6 анализа рангов программ и через него на вход блока 5 памяти ключей защиты. В блоке 5 записьюается новый ключ страницы памяти. После записи новых ключей во все ячейки памяти режим перераспределения ключей страниц оперативной памяти заканчивается

Основным режимом работы устройства для защиты памяти является ре- 1жим контроля доступа программы пользователей к страницам оперативной па мяти с формированием сигнала нарушения защиты на выходе формирователя 10, который возникает в случаях, если обращение программы пользователя к странице памяти запрещено по полномочиям доступа; если пользователь обращается к странице памяти для записи информации, а ему разрешено толь ко считывать ее; если пользователь обращается для считывания информации но уровень важности программы пользователя меньше уровня важности страницы оперативной памяти.

Если ключ программы пользователя содержит четное число единиц, то устройство формирует сигнал сбоя, поступающий с выхода блока 9 контроля.

5

0

0

5

Q

В основном режиме устройство работает аналогично известному устройству.

Адрес страницы оперативной памяти записывается в регистр 2 адреса и с второго выхода регистра 2 собственно адрес страницы памяти поступает на вход блока 5 памяти кпючей защиты,

Q р котором происходит выборка ключа старницы памяти, как рассмотрено ранее, В связи с этим на первом выходе блока 5 памяти ключей защиты формируется сигнал допустимого типа обращения, на втором его выходе - код уровня важности страницы, на третьем его выходе - собственно ключ защиты памяти.

Сигнал типа обращения с первого выхода блока 5 памяти ключей защиты поступает на вход блока 7 анализа типа обращения. На другой вход блока 7 поступает признак типа обращения, с которым в данный момент обращается

5 пользователь. На остальные входы блока 7 поступают ключ программы пользователя и ключ страницы памяти соответственно, где происходит их сравнение. Сигнал на выходе блока 7 появляется в том случае, если пользователь обращается для записи информации, а ему разрешено только считывание при условии, что ключи пользователя и страницы памяти не совпадают. Сигнал с выхода блока 7 поступает на вход формирователя 10. Ключ программы пользователя записьгоается в регистр 1 ключей защиты и с первого его выхода подается на блок 9 контроля. Сигнал сбоя на выходе блока 9 формулируется в случае четкого количества единиц в ключе защиты.

Одновременно производится проверка полномочий доступа программы пользователя к странице памяти по уровням важности. Код уровня важности страницы памяти с второго выхода блока 5 памяти ключей защиты поступает на вход блока 6, на другой вход которого поступает код уровня важности программы пользователя.

При обращении к памяти по считыванию блок 6 работает аналогично режиму перераспределения ключей. При обращении к памяти по записи необходимо сравнивать уровень важности страницы памяти с уровнем важности программы пользователя, если уровень важности программы пользователя выше.

0

5

5

|уровень страницы памяти необходимо |повысить.

; Если уровень важности страницы памяти ниже уровня важности записы- раемой информации, код уровня важнос- |ти программы пользователя с первого выхода блока 6 записывается в соответствующие ячейки блока 5 памяти ключей защиты.

Если уровень важности страницы памяти больше уровня важности программы пользователя, на втором выходе блока 6 формируется сигнал нарушение защиты, поступающий на вход формирователя 10. Ключ программы поль зоватепя постзттает с второго выхода регистра ключей 1 защиты на вход блока 8 па Аяги приоритетов. Собственно ключ страницы памяти постзшает с третьего выхода блока 5 на другой вход блока 8. В блоке 8 выбирается одноразрядная ячей ка памяти полномочий доступа, как показано в режиме записи приорите

ITOB. На выходе блока 8 формируется сигнал 1, если доступ к памяти за- прещен по полномочиям доступа. Сиг- |нал с выхода блока 8 поступает на вход формирователя 10. Сигналы нарушения от блоков 8, 6 и 7 поступают, на входы формирователя 10, с выхода которого сигнал нарушения защиты поступает на выход устройства для прерывания исполнения программы пользо- вателя и сигнала оператору ЭВМ. На |этом основной режим работы устройств заканчивается.

1Формула изобретения

i Устройство для защиты памяти, со- |держащее регистр ключей защиты, ре- гистр адреса, регистр ключей памяти, блок памяти ключей защиты, блок памяти приоритетов, блок контроля, фор- ;мирователь сигналов несанкционированного обращения, блок анализа рангов программы и блок анализа типов обращения, причем информационный вход регистра ключей защиты является входом Ключ программы пользователя устройства, информационный вход регистра адреса является входом Адрес страницы устройства, информационный вход регистра ключей памяти является входом Ключ страницы устройства, управляющие входы регистра ключей за- : щиты, регистра адреса и регистра ключей памяти являются соответственно

0

0

5

5

30

40

45

первым, вторым и третьим входами Разрешение вьвдачи информатщи устройства. Входы синхронизации регистра ключей защиты, регистра адреса и регистра ключей памяти объединены и являются входом синхронизации устройства, первый выход регистра ключей защиты подключен к входу блока контроля, выход которого является выходом Ошибка устройства, второй выход регистра ключей защиты соединен с входом Ключ программы пользователя блока анализа типов обращения и с одноименным входом блока памяти приоритетов, третий выход регистра ключей защиты под- 1спючен к входу Уровень важности Страницы блока анализа рангов программы, первый выход регистра адреса соединен с-входом Признак типа обращения блока анализа рангов программы и одноименным входом блока анализа типов обращения, второй выход регистра адреса соединен с адресньм входом блока памяти ключей защиты, информационный вход которого подключен к первому выходу блока анализа рангов программы, первый выход регистра ключей памяти соединен с входом Ключ страницы блока анализа рангов программы, первый и второй выходы блока памяти ключей защиты соединены соответственно с входом Признак обращения блока анализа типов обращения и входом Уровень важности страницы блока анализа рангов np orpaMMbij третий выход блЬка памяти ключей защиты соединен с входом Ключ страницы блока памяти приоритетов и одноименным входом блока анализа типов обращения, выходы блока памяти приоритетов, блока анализа рангов программы и блока анализа типов обращения подключены к соответствующим информационным входам формирователя сигнала санкционированного обращения, выход которого является выходом Несанкционированный доступ устройства, управляющий и установочный входы формирователя сигнала несанкционированного обращения являются соответственно четвертым входом Разрешение вьщачи информации и первым установочным входом устройства, отличающееся тем, что, с целью повышения надежности устройства, в него введены блок анализа типов страницы и блок записи приоритетов, причем перВИЙ и второй информа915

цнонные входы блока анализа типов страницы подключены соответственно к выходу блока памяФи приоритетов и блока анализа рангов программы, управляющий и установочный входы блока анализа типов страницы являются соответственно пятым входом Разрешение вьщачи информации и вторым установочным входом устройства, выход блока анализа типов страницы соединен с входом разрешения вьщачи регистра адреса и является выходом Наличие страницы с информацией, подлежащей стиранию устройства, третий выход регистра адреса является выходом Адрес страницы с информацией, подлежащей стиранию , устройства, второй и третий выходы регистра ключей защ1

с

45810

ты подключены соответственно к первому адресному входу блока памяти приоритетов и второму входу Уровень важности страницы блока анализа рангов программы, входы Разрешение формирования адреса и Разрешение доступа блока записи приоритетов являются соответственно одноименными входами устройства, вход установки в начальное состояние блока записи приоритетов является третьим установочным входом устройства, вход синхронизации блока записи приоритетов соединен с входом синхронизации устройства, второй адресный вход и вход Полномочия доступа которого подключены к выходам блока записи приоритетов.

0

| название | год | авторы | номер документа |

|---|---|---|---|

| УСТРОЙСТВО ОГРАНИЧЕНИЯ ДОСТУПА К СЕКТОРАМ ЖЕСТКОГО ДИСКА | 2007 |

|

RU2359317C2 |

| СПОСОБ И УСТРОЙСТВО ОГРАНИЧЕНИЯ ДОСТУПА К ЗАПИСАННЫМ НА НОСИТЕЛЕ ЦИФРОВЫМ ДАННЫМ | 2004 |

|

RU2277720C2 |

| Вычислительная система | 1977 |

|

SU692400A1 |

| СПОСОБ И УСТРОЙСТВО БЛОКИРОВАНИЯ КОМАНД ДЛЯ ОГРАНИЧЕНИЯ ДОСТУПА К ЗАПИСАННЫМ НА НОСИТЕЛЕ ДАННЫМ | 2005 |

|

RU2280890C1 |

| Устройство для идентификации паролей пользователей | 1988 |

|

SU1661814A1 |

| СРЕДСТВО ДЛЯ УСТАНОВКИ КЛЮЧА БЕЗ ПЕРЕВОДА В ПАССИВНОЕ СОСТОЯНИЕ | 2010 |

|

RU2542953C2 |

| Устройство центрального управления процессора | 1983 |

|

SU1136177A1 |

| Устройство для ввода информации | 1989 |

|

SU1661749A1 |

| Устройство для защиты памяти | 1978 |

|

SU746742A1 |

| Устройство для трансляции логических адресов в адреса памяти на магнитных дисках | 1981 |

|

SU966695A1 |

Изобретение относится к вычислительной технике и может быть использовано при создании систем защиты информации, хранящейся в памяти ЭВМ и абоненских пунктах на вычислительных центрах коллективного пользования. Цель изобретения - повышение надежности устройства. Она достигается путем выявления остаточной информации при каждом перераспределении страниц оперативной памяти между программами пользователей и обеспечения возможности оперативно изменять структуру полномочий доступа к оперативной памяти при распределении заданий. Устройство содержит регистр 1 ключей защиты, регистр 2 адреса, регистр 3 ключей памяти, блок 4 записи приоритетов, блок 5 памяти ключей защиты, блок 6 анализа рангов программы, блок 7 анализа типов обращения, блок 8 памяти приоритетов, блок 9 контроля, формирователь 10 сигнала несанкционированного обращения и блок 11 анализа типов страницы. 3 ил.

сриг.1

18

Фиг. г

19

20

| Авторское свидетельство СССР № 1210587, кл | |||

| Приспособление для точного наложения листов бумаги при снятии оттисков | 1922 |

|

SU6A1 |

| Авторское свидетельство СССР К 1313232, кл | |||

| Приспособление для точного наложения листов бумаги при снятии оттисков | 1922 |

|

SU6A1 |

| I | |||

Авторы

Даты

1989-10-07—Публикация

1987-04-08—Подача