Изобретение относится к области информационной безопасности, а именно к способу обработки сетевого трафика с использованием межсетевого экранирования, который может быть использован для предотвращения несанкционированного доступа и обмена информацией между различными пользователями компьютерных сетей.

По мере появлений новых приложений и сетевых технологий передача данных становится все более сложной. Фильтрация сетевого трафика с сохранением высокого уровня безопасности при появление новых сетевых атак становится все более многогранной задачей. Кроме того, по мере возрастания скорости сетевого соединения все сложнее осуществлять контроль сетевого трафика без потерь пропускной способности и производительности. Вышеизложенные проблемы требуют сетевого оборудования, построенного на новых принципах обработки сетевого трафика. Эти устройства должны обладать высокой пропускной способностью, чтобы не происходило потерь сетевых пакетов, а также не было негативного воздействия при их обработке. Известные межсетевые экраны предназначены для решения только некоторых из упомянутых проблем. Они могут работать на высоких скоростях, но при этом высока вероятность пропуска сетевой атаки, или могут тщательно анализировать сетевые пакеты при низкой производительности процесса обработки. Для решения вышеуказанных проблем предлагается способ обработки сетевого трафика с использованием межсетевого экранирования, в которой фильтрация сетевого трафика происходит по результатам кластеризации.

Известен межсетевой экран с фильтрацией трафика по мандатным меткам (RU 159041 U1, опубл. 27.01.2016), содержащий блок управления межсетевым экраном, осуществляющий принятие решений на основе правил фильтрации, на вход которого поступают сетевые пакеты; блок работы с мандатными метками, состоящий из блока разбора пакетов и блока принятия решения. На вход блока работы с мандатными метками с выхода блока управления межсетевым экраном поступает сетевой пакет и правила работы с сетевыми пакетами, содержащими мандатные метки, а на выход - решение на основе мандатных меток, которое передается на вход блока управления межсетевым экраном, после чего блок управления межсетевым экраном формирует окончательное решение о дальнейшем маршруте пакета.

Основным недостатком такого решения является то, что отдельно взятые категории одного уровня равнозначны, что приводит в большинстве случаев к избыточности прав доступа для конкретных субъектов в пределах соответствующих уровней. Также реализация устройств с политикой безопасности по мандатным меткам довольна сложна и требует значительных ресурсов вычислительной системы.

Известен автоматический межсетевой экран (RU 2580004 С2, опубл. 10.04.2016), представляющий собой совокупность аппаратных и программных средств, содержащий по меньшей мере два сетевых интерфейса, и позволяющий фильтровать транзитный трафик без назначения своим интерфейсам сетевых адресов. Данный межсетевой экран содержит процессор, реализующий алгоритм многоуровневой фильтрации сетевого трафика, базирующейся на анализе направления транзита трафика, определяемого по принадлежности входного и выходного сетевых интерфейсов, к разделяемым сегментам вычислительной сети, а также с учетом анализа состояний телекоммуникационных протоколов транзитного трафика, причем фильтрация трафика проводится на канальном, сетевом и транспортном уровнях. Межсетевой экран также выполнен с возможностью пропускать весь трафик по уже установленным соединениям.

Недостатком такого экрана является то, что отсутствует возможность кластеризации данных, что приводит к усложнению обработки данных.

Прототипом предлагаемого изобретения является система и способ подготовки к работе межсетевого экрана в сети, раскрытые в US 2015089628 А1, опубл. 26.03.2015. Решение по прототипу предусматривает средства для мониторинга использования сети, настройки фильтрации контента, планирования часов доступа для определенных сетевых устройств и определения того, какие сетевые устройства могут подключаться к глобальной сети. Доступ к WAN может быть предоставлен или заблокирован, или ограничен на основе каждого сетевого устройства, используя такие параметры, как, но не ограничиваясь ими, например, время суток, характеристики ограничения и классификация содержимого, обслуживаемого целевым ресурсом.

Недостатком данного решения является невозможность отслеживать аномалии в сетевом трафике. Кроме того, классификация содержимого пакетов не является эффективной, поскольку правила распределения объектов по группам заранее заданы по определенным признакам, и в них не могут быть учтены изменения, происходящие в сети, при внесении которых необходимо перераспределять все классификационные группировки.

Решаемая техническая задача, по настоящему изобретению, заключается в создании способы обработки сетевого трафика с использованием межсетевого экранирования, основанным на кластеризации данных и выявлении аномалий.

Техническим результатом предлагаемого изобретения является ускорение обработки сетевого трафика, основанной на кластеризации данных при одновременной тщательной его фильтрации за счет того, что каждый пакет проходит проверку набору правил, а также выявления аномалий.

Технический результат достигается за счет того, что способ обработки сетевого трафика с использованием межсетевого экранирования включает в себя: предварительный анализ входящего потока трафика о принадлежности трафика к ранее установленному соединению, разбор пакетов для получения данных из пакетов на канальном, сетевом, транспортном и прикладном уровнях, разбиение полученных данных из пакетов на кластеры, принятие решение по каждому пакету в кластерах на основе установленных правил обработки сетевых пакетов, выявление отклонений сетевого трафика, который соответствует правилам обработки, от обычного профиля трафика пакетов, уточнение установленных правил для обработки сетевых пакетов.

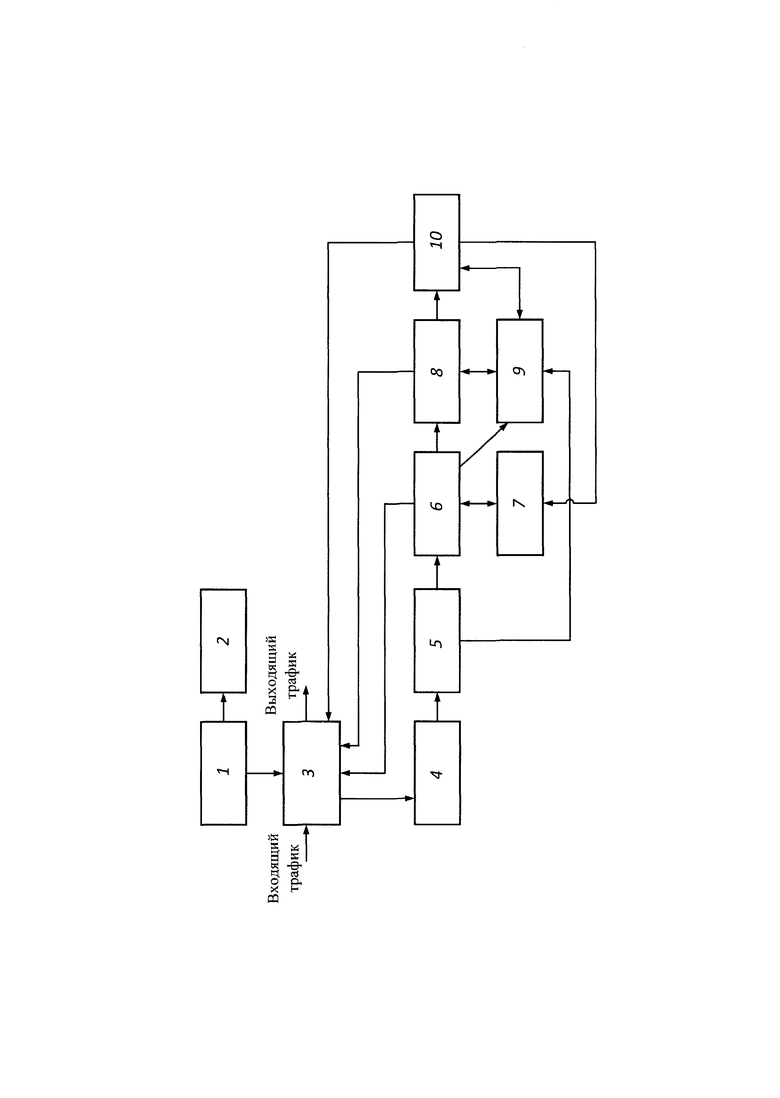

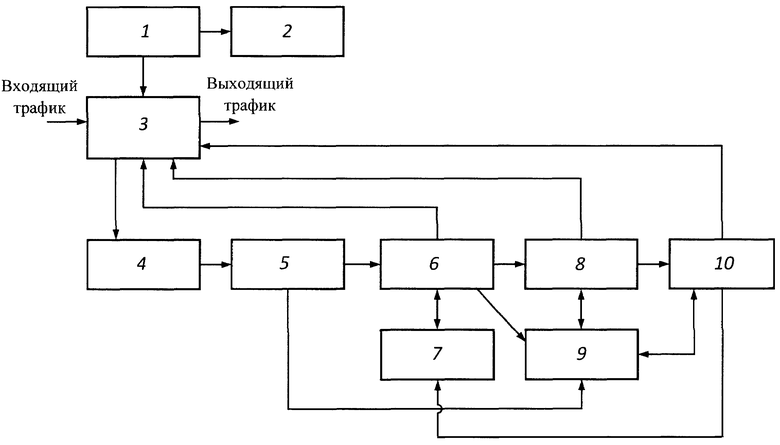

Изобретение поясняется чертежом, на котором представлена система межсетевого экранирования.

Согласно предлагаемому техническому решению, способ обработки сетевого трафика осуществляется с использованием системы межсетевого экранирования, структура которого показана на фиг. 1, содержащая процессор (1), машиночитаемый носитель (2), блок (3) управления, устройство (4) DPI (deep packet inspection - глубокая фильтрация пакетов), блок (5) кластеризации данных, блок (6) принятий решений, блок (7) памяти, блок (8) выявления аномалий, блок (9) журнала регистрации. В предпочтительном варианте изобретения система межсетевого экранирования также содержит графический пользовательский интерфейс (10).

Процессор (1) является процессором общего назначения и служит для выполнения инструкций обработки входящих пакетов на блок (3) управления и, хранящихся на машиночитаемом носителе (2). Машиночитаемый носитель может включать в себя любой носитель данных или средство связи, такие как, но не ограничиваясь ими, энергозависимые и энергонезависимые, съемные и стационарные носители, реализованные любым способом или технологией для хранения и/или передачи информации, такой как машиночитаемые инструкции для компьютера, структуры данных, программные модули или другие данные, в том числе RAM, ROM, EEPROM, флэш-память или другую технологию памяти, CD-ROM, цифровой универсальный диск (DVD) или другое оптическое запоминающее устройство (ЗУ), магнитные кассеты, магнитную ленту, ЗУ на магнитных дисках или другие магнитные запоминающие устройства или любой другой носитель, который может использоваться для хранения требуемой информации и к которому можно получить доступ с помощью системного устройства (процессора).

Блок (3) управления соединен с устройством (4) DPI и выполнен с возможностью предварительного анализа входящего потока трафика. Если установлено, что трафик принадлежит уже установленному соединению, то есть через блок (3) управления уже проходили такие пакеты с флагами SYN и АСК, то пакет может быть пропущен без фильтрации. В некоторых случаях это особенно важно, так как, например, задержка более чем на 150 миллисекунд неприемлема для двухсторонних голосовых разговоров и может произойти обрыв связи. Также может быть задан допустимый временной интервал отсутствия трафика, по умолчанию он обычно равняется 25 секундам. Если время будет превышено, то данный трафик будет относится к новому соединению. Кроме того, для каждого типа трафика и/или протокола по выбору пользователя может быть задан свой допустимый временной интервал отсутствия трафика. Блок (3) управления может быть также выполнен с возможностью буферизации данных для их временного хранения. В случае если пакет относится к новому соединению, то он направляется в устройство (4) DPI для разбора пакетов. Устройство (4) DPI осуществляет разбор пакетов со спецификацией протокола IP для получения данных на канальном, сетевом, транспортном и прикладном уровнях. Устройство (4) DPI способно извлекать все используемые протоколы приложений, туннелированные IP-адреса, имена пользователей, имена файлов, HTTP-ссылки и URL-адреса запроса, коды возврата сервера. Примерами данных могут служить: получение физических адресов хостов (MAC адрес), типа сетевого протокола (IPv4 и IPv6), IP-адреса хостов источника и назначения, тип транспортного протокола (IP, ICMP, RIP, DDP, ARP и др.), номера портов источника и назначения, а также LLC, значение сервисных флагов, значение TCP «окна». Примерами данных прикладного уровня могут быть протоколы удаленного доступа и совместного использования ресурсов, например, HTTP, SMTP, FTP, HTTPS, TELNET, SSH, DNS и др. Таким образом могут быть получены данные прикладного уровня, а также связанные с ними метаданные каждого сетевого пакета. Устройство (4) DPI имеет свои уникальные характеристики, которые занесены во встроенную базу данных сигнатур. Сопоставление образца из базы с анализируемым трафиком позволяет точно определить приложение или протокол. Но так как периодически появляются новые приложения и протоколы, то базу данных сигнатур также необходимо обновлять для обеспечения высокой точности идентификации.

Блок (5) кластеризации данных служит для разбиение данных пакетов на группы (кластеры) схожих объектов для упрощения дальнейшей обработки данных и принятий решений. При этом к каждой группе данных может применяться свой метод анализа. Блок (5) кластеризации данных может быть реализован на основе нейронных сетей.

Задачу кластеризации можно описать следующим образом. Пусть х - множество объектов (тип сетевого протокола, порт отправителя, порт получателя, название протокола и др.), у - множество номеров кластеров. Задана функция расстояния между объектами p(х, xi). Имеется конечная обучающая выборка объектов Хm={xi, …, xm)⊂Х. Требуется разбить выборку на непересекающиеся подмножества, называемые кластерами, так, чтобы каждый кластер состоял из объектов, близких по метрике р, а объекты разных кластеров существенно отличались. При этом каждому объекту xi∈Xm приписывается номер кластера yi.

Для группировки данных могут быть использованы любые известные алгоритмы, например, иерархический, k-средних, с-средних, послойная кластеризация, нейронная сеть Кохонена. Как уже указывалось схожесть объектов определяется расстоянием, которое может быть определено любым известным методом, например: евклидово расстояние, квадрат евклидова расстояния, манхэттенское расстояние, расстояние Чебышева, степенное расстояние.

Таким образом подобные входные данные группируются в кластеры, а также могут быть выделены нетипичные объекты, которые не удается присоединить ни к одному из кластеров, что помогает выявить сетевые аномалии. Количество кластеров может быть произвольным или фиксированным, при этом перечень кластеров четко не задан и определяется в процессе работы в зависимости от поступающих данных.

Блок (6) принятий решений принимает решение по кластеру на основе правил обработки сетевых пакетов. Функционирование системы межсетевого экранирования определяется набором правил, например, IPtables или Suricata, которые могут храниться в блоке (7) памяти. Для каждого кластера могут быть созданы и установлены свои правила обработки, отличные от других кластеров, иными словами могут быть созданы определенные цепочки, в которые будут перенаправляться кластеры для последующей обработки. Таким образом, достаточно создать одно общее правило для конкретного кластера, а затем перенаправлять из него кластеры в отдельные цепочки. Также могут быть перенаправлены кластеры из одной собственной цепочки в другую. Это позволяет оптимизировать обработку сетевого трафика, поскольку каждый пакет из кластера обрабатывается по своим правилам. Затем на основе принятого решения пакет может быть направлен в блок (8) выявления аномалий для дальнейшей проверки пакета или же отброшен. Кроме того, информация по любому пакету одновременно направляется в блок (9) журнала регистрации. Также система межсетевого экранирования может быть настроен так, чтобы пакеты не отбрасывались, а направлялись в блок (3) принятия решений с последующей повторной кластеризацией в случае, если были обнаружены какие-то несоответствия правилам. На основе временного хранения файлов в буфере (на чертеже не обозначен) блок (1) управления может установить, что такой пакет уже проходил и поставить отметку, чтобы при повторной кластеризации он бы попал в другой кластер. И уже только после повторной обработки были отброшены. Периодически осуществляется уточнение установленных правил обработки сетевого пакета в зависимости от проходящего трафика и образующихся кластеров.

Блок (8) выявления аномалий выявляет существенное отклонение сетевого трафика от обычного профиля трафика. Анализ аномалий предполагает наличие обучения и статистический анализ для построения и обновления обычного трафика. Примерами аномалий могут являться внезапное увеличение интернет-трафика (в том числе и в ночное время суток), изменение структуры трафика (например, увеличение шифрованного SSL трафика) в сравнении с обычными ежедневными показателями или же отличие пары: IP и порт от обычной и др. Вся информация об обычном трафике может храниться в блоке (9) журнала регистрации на основе которой может происходить обучение блока (8) выявления аномалий. Если пакет не содержит никаких аномалий, то он отправляется в блок (3) управления для дальнейшей маршрутизации, в ином случае он отбрасывается.

В предпочтительном варианте изобретения система межсетевого экранирования содержит графический пользовательский интерфейс (10). В этом случае, если пакет содержит аномалии, он не отбрасывается, а направляется в графический пользовательский интерфейс (10), где он будет проверяться системным администратором. Всю информацию о сетевом трафике системный администратор может взять непосредственно из блока (9) журнала регистрации, он также может пропустить пакет вручную и направить его в блок (3) управления, а затем внести уточнении о пакете в блок (9) журнала регистрации.

Блок (9) журнала регистрации собирает данные о каждом пакете (в том числе и отброшенных), которые поступают из блока (6) принятия решений. Эти данные также могут быть получены от устройства DPI. В предпочтительном варианте изобретения эти данные представляют собой метаданные. Хранение метаданных без реального контента составляет приблизительно 1/100 степени сжатия по сравнению с необработанным сетевым трафиком и значительно увеличивает количество хранимой информации о пакетах.

Преимуществом предлагаемого изобретения является также то, что информация о выявленных нетипичных пакетах в блоке (5) кластеризация может быть сразу направлена в блок (9) журнала регистрации, которая может быть использована для обучения блока (8) выявления аномалий.

Ниже приведен пример осуществления способа согласно изобретению.

Машиночитаемый носитель (2) содержит набор инструкций исполняемые процессором (1) для осуществления способа обработки сетевого трафика. Когда сформированный IP-пакет попадает в систему межсетевого экранирования осуществляется предварительный анализ поток трафика блоком (3) управления. Если в результате анализа установлено, что пакет трафика принадлежит уже установленному соединению, то он пропускается без фильтрации. В ином случае он направляется в устройство (4) DPI для разбора пакета. Устройство блок (4) ОР1осуществляет разбор пакета на канальном, сетевом, транспортном и прикладном уровнях для получения множества данных, характеризующих пакеты, а именно: физические адреса хостов (MAC адрес), типы сетевых протоколов (IPv4 и IPv6), IP-адреса хостов источника и назначения, типы транспортных протоколов (IP, ICMP, RIP, DDP, ARP и др.), номера портов источника и назначения, LLC, значение сервисных флагов, значение TCP «окна», а также протоколов HTTP, SMTP, FTP, HTTPS, TELNET, SSH, DNS и др. Полученные данные направляются в блок (5) кластеризации. В указанном блоке подобные данные группируются на кластеры. Если в процессе кластеризации будут выявлены объекты, которые не удается присоединить ни к одному из кластеров, то все данные таких объектов направляется в блок (9) журнала регистрации. Далее кластеры направляются в блок (6) принятия решений. По каждому пакету в кластерах принимается решение на основе правил обработки сетевых пакетов, которые могут храниться в блоке (7) памяти. Как уже было указано, для каждого кластера могут быть установлены свои правила обработки. Кроме того, они также могут быть уточнены системным администратором. Каждый пакет из кластера проходит обработку в соответствии с правилами, на основе которых принимается решение о пропуске или блокировки пакета. Если пакет соответствует всем правилам, то он направляется для дальнейшей проверки в блок (8) выявления аномалий, в ином случае пакет отбрасывается. Также информация о каждом пакете из блока (6) принятий решение поступает в блок (9) журнала регистрации. Блок (8) выявления аномалий выявляет существенное отклонение сетевого трафика от обычного профиля трафика. Анализ аномалий предполагает наличие обучения и статистический анализ для построения и обновления обычного трафика. Обучение происходит на основании данных блока (9) журнала регистрации, которые поступают из блока (5) кластеризации и блока (6) принятия решений. По результатам проверки пакет может быть отправлен для дальнейшей маршрутизации в блок (3) управления, если в нем не задержится отклонений или же пакет может быть отброшен, или, как указывалось выше, перенаправлен в графический пользовательский интерфейс (10), где он будет проверяться системным администратором в соответствии с информацией, находящейся в блоке (9) журнала регистрации. Специалисту в данной области техники должно быть понято, что системный администратор может пропустить пакет ранее отброшенной блоком (6) принятия решений или блоком (8) выявления аномалий, а также вносить изменения в блок (9) журнала регистрации и блок (7) хранения, касающиеся содержимого обычного трафика и уточнение или создание новых правил обработки пакета соответственно.

| название | год | авторы | номер документа |

|---|---|---|---|

| Система межсетевого экранирования | 2017 |

|

RU2691192C1 |

| Система и способ анализа входящего потока трафика | 2023 |

|

RU2812087C1 |

| Способ выявления аномалий в работе сети автоматизированной системы | 2020 |

|

RU2738460C1 |

| Способ глубокого разбора сетевых протоколов для анализа и фильтрации их содержимого | 2016 |

|

RU2640295C1 |

| ПРОГРАММНО-АППАРАТНЫЙ КОМПЛЕКС ДЛЯ ОБЕСПЕЧЕНИЯ ЗАЩИЩЕННОГО ОБМЕНА ДАННЫМИ МЕЖДУ ТЕХНИЧЕСКИМИ СРЕДСТВАМИ ОКОНЕЧНЫХ АВТОМАТИЗИРОВАННЫХ СИСТЕМ | 2023 |

|

RU2809234C1 |

| ПРОГРАММНО-АППАРАТНЫЙ КОМПЛЕКС ДЛЯ ОБМЕНА ДАННЫМИ АВТОМАТИЗИРОВАННЫХ СИСТЕМ | 2020 |

|

RU2727090C1 |

| Способ выявления нормальных реакций узлов компьютерной сети на сетевые пакеты, относящиеся к неизвестному трафику | 2022 |

|

RU2802164C1 |

| Способ фильтрации сетевого трафика на основе правил с маской при пакетной коммутации | 2022 |

|

RU2795295C1 |

| СПОСОБ ЗАЩИТЫ ВЕБ-ПРИЛОЖЕНИЙ ПРИ ПОМОЩИ ИНТЕЛЛЕКТУАЛЬНОГО СЕТЕВОГО ЭКРАНА С ИСПОЛЬЗОВАНИЕМ АВТОМАТИЧЕСКОГО ПОСТРОЕНИЯ МОДЕЛЕЙ ПРИЛОЖЕНИЙ | 2017 |

|

RU2659482C1 |

| СИСТЕМА ЗАЩИТЫ ВИРТУАЛЬНОГО КАНАЛА КОРПОРАТИВНОЙ СЕТИ С АУТЕНТИФИЦИРУЮЩИМ МАРШРУТИЗАТОРОМ, ПОСТРОЕННОЙ НА КАНАЛАХ И СРЕДСТВАХ КОММУТАЦИИ СЕТИ СВЯЗИ ОБЩЕГО ПОЛЬЗОВАНИЯ | 1999 |

|

RU2163745C2 |

Изобретение относится к области информационной безопасности. Технический результат заключается в ускорении обработки сетевого трафика, основанной на кластеризации данных при одновременной тщательной его фильтрации за счет того, что каждый пакет проходит проверку набору правил, а также выявления аномалий. Технический результат достигается за счет предварительного анализа входящего потока трафика о принадлежности трафика к ранее установленному соединению посредством блока управления входящими пакетами, разбора пакетов для получения данных из пакетов на канальном, сетевом, транспортном и прикладном уровнях посредством устройства глубокой фильтрации пакетов (DPI), разбиения полученных данных из пакетов на кластеры посредством блока кластеризации, принятия решения по каждому пакету в кластерах на основе установленных правил обработки сетевых пакетов посредством блока принятий решений, выявления отклонений сетевого трафика, который соответствует правилам обработки, от обычного профиля трафика пакетов посредством блока выявления аномалий, уточнения установленных правил для обработки сетевых пакетов посредством блока журнала регистрации. 1 з.п. ф-лы, 1 ил.

1. Способ обработки сетевого трафика с использованием межсетевого экранирования, включающий в себя:

предварительный анализ входящего потока трафика о принадлежности трафика к ранее установленному соединению посредством блока управления входящими пакетами,

разбор пакетов для получения данных из пакетов на канальном, сетевом, транспортном и прикладном уровнях посредством устройства глубокой фильтрации пакетов (DPI),

разбиение полученных данных из пакетов на кластеры посредством блока кластеризации,

принятие решение по каждому пакету в кластерах на основе установленных правил обработки сетевых пакетов посредством блока принятий решений,

выявление отклонений сетевого трафика, который соответствует правилам обработки, от обычного профиля трафика пакетов посредством блока выявления аномалий,

уточнение установленных правил для обработки сетевых пакетов посредством блока журнала регистрации.

2. Способ по п. 1, отличающийся тем, что обновление обычного трафика осуществляется на основе кластеризации данных и принятия решения по каждому пакету.

| Способ приготовления мыла | 1923 |

|

SU2004A1 |

| Колосоуборка | 1923 |

|

SU2009A1 |

| Токарный резец | 1924 |

|

SU2016A1 |

| Устройство для закрепления лыж на раме мотоциклов и велосипедов взамен переднего колеса | 1924 |

|

SU2015A1 |

| US 7472414 B2, 30.12.2008 | |||

| СПОСОБ ОБРАБОТКИ ДЕЙТАГРАММ СЕТЕВОГО ТРАФИКА ДЛЯ РАЗГРАНИЧЕНИЯ ДОСТУПА К ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНЫМ РЕСУРСАМ КОМПЬЮТЕРНЫХ СЕТЕЙ | 2006 |

|

RU2314562C1 |

| СПОСОБ ОБРАБОТКИ ДЕЙТАГРАММ СЕТЕВОГО ТРАФИКА ДЛЯ ЗАЩИТЫ ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ (ВАРИАНТЫ) | 2012 |

|

RU2472217C1 |

| 0 |

|

SU159041A1 | |

| RU 2014108627 A, 20.09.2016. | |||

Авторы

Даты

2019-08-16—Публикация

2017-12-27—Подача