Изобретение относится к области информационных технологий, в частности к информационной безопасности, а именно к средствам обнаружения и предотвращения сетевых атак, применяемых с использованием Botnet.

Под целью информационно-технических воздействий понимается уничтожение, модификацию или блокирование доступа к информации (Обеспечение информационной безопасности в организации. Основные термины и определения. ГОСТ Р 53114-2008. / М: Стандартинформ, 2009. - 20 с.).

Botnet - сеть зараженных компьютеров, удаленно управляемых злоумышленниками (https://www.kaspersky.ru/resource-center/threats/botnet-attacks).

Известно «Устройство выявления низкоинтенсивных атак «отказ в обслуживании». Патент РФ на полезную модель №172615 H04L 29/02 (2006.01), G06N 3/06 (2006.01), Опубликовано: 14.07.2017 Бюл. №20, содержащее сенсор сетевых пакетов, выход которого соединен с входом модуля формирования векторов для самоорганизующейся карты Кохонена, выход которого соединен со входом модуля кластеризации сетевых пакетов при помощи само организующейся карты Кохонена, выход которого соединен со входом модуля формирования векторов для многослойного персептрона, выход которого соединен со входом модуля классификации сценариев при помощи многослойного персептрона, при этом сенсор сетевых пакетов формирует наборы сетевых пакетов, число которых определено размером окна, модуль кластеризации сетевых пакетов при помощи самоорганизующейся карты Кохонена осуществляет снижение размерности входных данных и определение принадлежности сетевых пакетов к определенному сценарию, модуль формирования векторов для многослойного персептрона осуществляет формирование векторов на основе наборов кластеризованных сетевых пакетов, сохраняющих информацию о порядке поступления, для модуля классификаци и сценариев при помощи многослойного персептрона, который осуществляет выявление атакующих сценариев.

Наиболее близким по технической сущности и выполняемым функциям аналогом (прототипом) к заявленной, является «Средство обнаружения вторжений». Патент РФ на полезную модель №183015 G06F 21/00 (2013.01), Опубликовано: 07.09.2018 Бюл. №25, содержащее блок приема и разбора трафика, блок памяти и соединенные с ним блок выявления новых устройств, блок анализа зашифрованного трафика, блок сигнатур, блок выявления аномалий, блок защиты от сетевых атак, при этом блок приема и разбора трафика соединен с блоком выявления новых устройств, который в свою очередь соединен с блоком анализа зашифрованного трафика, а блок анализа зашифрованного трафика выполнен с возможностью идентифицирования протокола шифрования и основного протокола.

Техническая проблема: низкая защищенность узла компьютерной сети от информационно-технического воздействия из-за большого время обнаружения начала информационно-технического воздействия и несвоевременной активации средств противодействия информационно-техническим воздействиям.

Технический результат: повышение защищенности узла компьютерной сети от информационно-технического воздействия за счет снижения время обнаружения начала информационно-технического воздействия и повышении своевременности активации средств противодействия информационно-техническим воздействиям.

Техническая проблема решается за счет разработки системы раннего обнаружения информационно-техническим воздействиям Botnet на компьютерную сеть, в которой за счет анализа информационного потока, поступаемого на предварительно зараженный персональный компьютер, определяют вид и цель информационно-техническим воздействиям Botnet, на основании которого принимают меры по заблаговременной активации средств противодействия информационно-техническому воздействию.

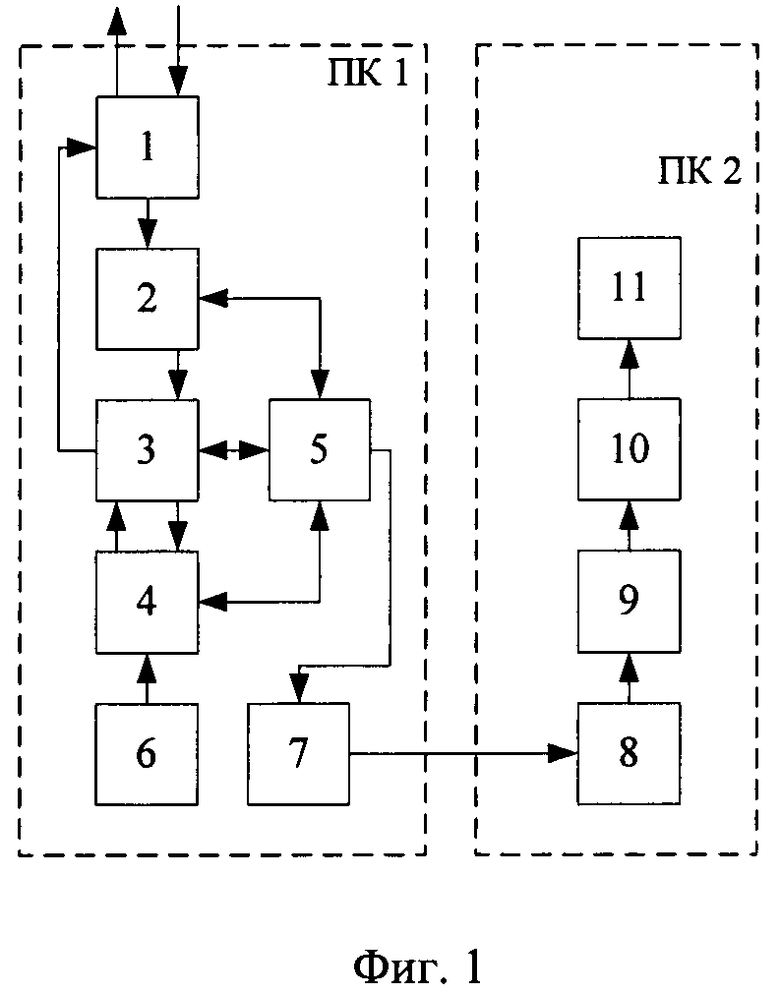

Техническая проблема решается тем, что в систему раннего обнаружения сетевых атак, состоящую из: блока приема входящего и исходящего информационного потока (1), вход которого подключен к транспортной сети осуществляющей передачу входящего информационного потока, выход которого соединен с первым входом блока анализа зашифрованных сообщений во входящем информационном потоке (2), первый выход которого соединен с первым входом блока анализа сигнатур (3), первый выход которого соединен с первым входом блока выявления аномалий (4); базы данных (5) первый выход которой соединен двухсторонней связью, со вторым входом блока анализа зашифрованных сообщений во входящем информационном потоке (2), второй выход которой соединен двухсторонней связью, со вторым входом блока анализа сигнатур (3), третий выход которой соединен двухсторонней связью, со вторым входом блока выявления аномалий (4), перечисленные блоки расположены в первом персональном компьютере; блока защиты от информационно-технических воздействий (11) расположенном во втором персональном компьютере.

Согласно изобретения дополнено: выход блока исходящего информационного потока (6) соединен с третьим входом блока выявления аномалий (4); выход блока выявления аномалий (4) соединен с третьим входом блока анализа сигнатур (3), второй выход которого соединен со вторым входом блока приема входящего и исходящего информационного потока (1), второй выход которого подключен к транспортной сети осуществляющей передачу исходящего информационного потока; четвертый выход базы данных (5) соединен с входом блока принятия решения о поступлении команды от Botnet (7), перечисленные блоки расположены в первом персональном компьютере; выход которого соединен с входом блока выявления объекта и цели информационно-технических воздействий (8), выход которого соединен с входом блока оценки возможного ущерба от информационно-технических воздействий (9), выход которой соединен с входом блока выбора способов и средств защиты от информационно-технических воздействий (10), выход, которого соединен с входом блока защиты от информационно-технических воздействий (11), перечисленные блоки расположены во втором персональном компьютере.

Элементы системы (блоки) возможно, реализовать следующим образом:

- блок анализа зашифрованных сообщений во входящем информационном потоке - сканер безопасности RedCheck [Электронный ресурс] URL: https://www.redcheck.ru;

- блока анализа сигнатур - система обнаружения атак «Форпост» [Электронный ресурс] URL: http://www.rnt.ru/ru/production/detail.php?ID=19;

- блока выявления аномалий - SIM (Security Information Management) - системы, анализируют накопленную информацию со стороны статистики, различных отклонений от «нормального поведения» и т.д. https://www.anti-malware.ru/analytics/Technology_Analysis/Overview_SECURITY_systems_global_and_Russian_market;

- блок принятия решения о поступлении команды от Botnet - программное обеспечение дешифровки файлов Avast [Электронный ресурс] URL: https://blog.avast.com/ru/4-besplatnyh-deshifratora-dlya-fajlov-zarazhennyh-programmojvymo-gatelem;

- блок выявления объекта и цели информационно-технических воздействий - программное обеспечение WireShark, [Электронный ресурс] URL: https://www.wires-hark.org);

- блок оценки возможного ущерба от информационно-технических воздействий - Способ использования вариантов противодействия сетевой и потоковой компьютерным разведкам и сетевым атакам и система его реализующая. Гречишников Е.В., Добрышин М.М., Реформат А.Н., Климов С.М., Чукляев И.И. Патент на изобретение RU 2682108 С1, 14.03.2019. Заявка №2018105350 от 13.02.2018;

- блок выбора способов и средств защиты от информационно-технических воздействий - Kaspersky Anti-Botnet Data Feed, [Электронный ресурс] URL: https://www.kaspersky.ru/botnet-monitoring-and-data-feeds;

- блок защиты от информационно-технических воздействий - Способ использования вариантов противодействия сетевой и потоковой компьютерным разведкам и сетевым атакам и система его реализующая. Гречишников Е.В., Добрышин М.М., Реформат А.Н., Климов С.М., Чукляев И.И. Патент на изобретение RU 2682108 С1, 14.03.2019. Заявка №2018105350 от 13.02.2018.

Перечисленная новая совокупность существенных признаков обеспечивает снижение времени обнаружения начала информационно-технического воздействия на узлы компьютерной сети и достижения технического результата.

Проведенный анализ уровня техники позволил установить, что аналоги, характеризующиеся совокупностями признаков, тождественным всем признакам заявленной системы, отсутствуют. Следовательно, заявленное изобретение соответствует условию патентоспособности "новизна".

«Промышленная применимость» способа обусловлена наличием элементной базы, на основе которой могут быть выполнены устройства, реализующие данную систему с достижением указанного в изобретении результата.

Результаты поиска известных решений в данной и смежной областях техники с целью выявления признаков, совпадающих с отличительными от прототипов признаками заявленного изобретения, показали, что они не следуют явным образом из уровня техники. Из определенного заявителем уровня техники не выявлена известность влияния предусматриваемых существенными признаками заявленного изобретения на достижение указанного технического результата. Следовательно, заявленное изобретение соответствует условию патентоспособности «изобретательский уровень».

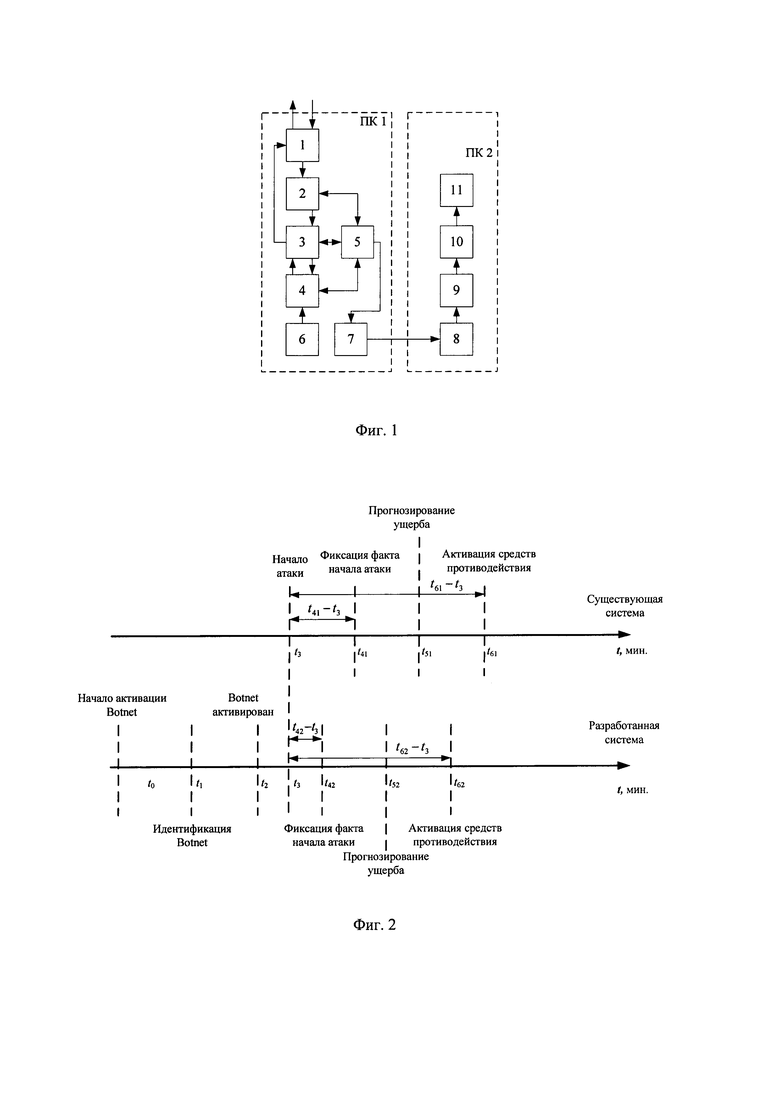

Конструкция системы поясняется чертежом:

Фиг. 1. Функциональная схема системы раннего обнаружения информационно-техническим воздействиям Botnet на компьютерную сеть.

Фиг. 2. Графическое представление процесса идентификации начала информационно-технического воздействия на защищаемый узел компьютерной сети, применяемая при оценке эффективности заявленной системы.

Система раннего обнаружения информационно-технических воздействий на узлы компьютерной сети, осуществляемых с применением Botnet сеть состоит из блока приема входящего и исходящего информационного потока (1), вход которого подключен к транспортной сети осуществляющей передачу входящего информационного потока, первый выход которого соединен с первым входом блока анализа зашифрованных сообщений во входящем информационном потоке (2), первый выход которого соединен с первым входом блока анализа сигнатур (3), выход которого соединен с первым входом блока выявления аномалий (4); базы данных (5) первый выход которой соединен двухсторонней связью, со вторым входом блока анализа зашифрованных сообщений во входящем информационном потоке (2), второй выход которой соединен двухсторонней связью, со вторым входом блока анализа сигнатур (3), третий выход которой соединен двухсторонней связью, со вторым входом блока выявления аномалий (4), выход блока исходящего информационного потока (6) соединен с третьим входом блока выявления аномалий (4); выход блока выявления аномалий (4) соединен с третьим входом блока анализа сигнатур (3), второй выход которого соединен со вторым входом блока приема входящего и исходящего информационного потока (1), второй выход которого подключен к транспортной сети осуществляющей передачу исходящего информационного потока; четвертый выход базы данных (5) соединен с входом блока принятия решения о поступлении команды от Botnet (7), перечисленные блоки расположены в первом персональном компьютере.

Выход блока принятия решения о поступлении команды от Botnet (7) соединен с входом блока выявления объекта и цели информационно-технических воздействий (8), выход которого соединен с входом блока оценки возможного ущерба от информационно-технических воздействий (9), выход которой соединен с входом блока выбора способов и средств защиты от информационно-технических воздействий (10), выход которого соединен с входом блока защиты от информационно-технических воздействий (11), перечисленные блоки расположены во втором персональном компьютере.

Система раннего обнаружения информационно-технических воздействий на узлы компьютерной сети, осуществляемых с применением Botnet функционирует следующим образом

В блоке приема входящего и исходящего информационного потока (1) происходит первичная обработка входящего информационного потока из транспортной сети и преобразование его в вид необходимый для работы последующих следующих блоков системы.

В блоке анализа зашифрованных сообщений во входящем информационном потоке (2) осуществляется анализ принимаемых информационных пакетов на наличие зашифрованных сообщений. Анализ осуществляется путем конвертации полученных данных в бинарный вид путем получения соответствующего значения позиции символа в таблице кодировки Unicode и перевода данного целого числа в двоичное представление. Далее осуществляется формирование вектора статистических характеристик путем подсчета количества подпоследовательностей заданное последовательности, встречающихся в полученных данных. После чего осуществляется сравнение вектора статистических характеристик полученных данных с идентификационной моделью, полученной из базы данных (5). Сравнение выполняется путем применения алгоритма машинного обучения - алгоритма построения дерева решений, выполняющего отбор признаков из вектора статистических характеристик по критерию максимального прироста информации. При выявления признаков характеризующих получение команды от Botnet, команда через базу данных (5) передается в блок принятия решения о поступлении команды от Botnet (7).

После обработки статистических данных входящего информационного потока в блоке анализа зашифрованных сообщений во входящем информационном потоке (2), входящий информационный поступает на вход блока анализа сигнатур (3), в котором на основании сопоставления сигнатур получаемых из базы данных (5) сопоставляется принятая команда от Botnet конкретному Botnet. Сведения об идентифицируемом Botnet передаются в базу данных, которая обобщая имеющиеся статистические данные, формирует необходимый набор исходных данных для дальнейших расчетов и передает их в блок принятия решения о поступлении команды от Botnet (7).

С выхода блока анализа сигнатур (3) входящий информационный поток поступает на вход блока выявления аномалий (4), в котором оценки изменения статистических данных входящего информационного потока. В блоке на основании машинного обучения принимается решение о получении команды от Botnet. Если факта получения команды в предыдущих блоках (2,3) зафиксировано не было, статистические данные, хранящиеся в базе данных (5) уточняются и дополняются.

На второй вход блока выявления аномалий (4) из блока исходящего информационного потока (6) поступает исходящий информационный поток от персонального компьютера. В блоке выявления аномалий (4), осуществляется анализ аномальности поведения исходящего информационного потока, путем сопоставления статистических данных аналогичным, поступаемым из базы данных (5). При выявлении аномального поведения в исходящем информационном потоке и отсутствии фиксации факта получения команды от Botnet статистические данные, хранящиеся в базе данных (5) уточняются и дополняются. Изменения статистических данных через базу данных (5) передается в блок принятия решения о поступлении команды от Botnet (7).

Далее в блоке анализа сигнатур (3), на основании выделения статистических данных и сопоставлении имеющимся сигнатурам определяется вид и параметры информационно-технического воздействия. Определенные параметры сохраняются в базе данных (5) и передаются в блок принятия решения о поступлении команды от Botnet (7).

С выхода блока анализа сигнатур (3) исходящий информационный поток поступает на вход блока приема входящего и исходящего информационного потока (1), в котором осуществляется его преобразование для передачи в транспортной сети.

С выхода блока принятия решения о поступлении команды от Botnet (7) обобщенные статистические данные передаются в блок выявления объекта и цели информационно-технических воздействий (8). В котором на основании анализа и дешифрования поступившей команды от Botnet (блок 2), определяется объект воздействия, а на основании определенных в блоках 2-3 виде информационно-технического воздействия и возможностях Botnet, определяют цель воздействия.

Далее в блоке оценки возможного ущерба от информационно-технического воздействия (9) с использованием имитационных моделей определяют возможный ущерб (Uитв) для узла компьютерной сети, на который осуществляется воздействие.

Рассчитанные значения ущерба от информационно-технического воздействия передаются в блок выбора способов и средств защиты от информационно-технического воздействия. Выбор осуществляется путем сопоставления защитных возможностей одного или нескольких средств защиты  - защитные возможности z-го средства защиты, z=1, 2, …, Z) и возможного ущерба. В качестве критерия выступает максимально допустимый ущерб от воздействия (Δдоп).

- защитные возможности z-го средства защиты, z=1, 2, …, Z) и возможного ущерба. В качестве критерия выступает максимально допустимый ущерб от воздействия (Δдоп).

После определения в блоке выбора способов и средств защиты от информационно-технических воздействий, конкретных средств защиты, в блоке защиты от информационно-технических воздействий производят их активацию (средств защиты).

Описанная «Система раннего обнаружения информационно-технических воздействий на узлы компьютерной сети, осуществляемых с применением Botnet» может быть осуществлена с применением известных в области радиоэлектроники узлов и блоков, соединенных между собой, обеспечивающие конструктивное и функциональное единство.

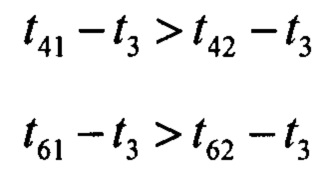

Оценка эффективности заявленной системы проводилась на основе сравнения относительного времени обнаружения информационно-технического воздействия и относительного времени активации средств противодействия информационно-техническому воздействию (фиг. 2). Под относительным временем понимается промежуток времени между началом воздействия и началом выполнения операции. Для упрощения расчетов, принято, что все интервалы времени равны.

Анализ графического представления процесса (фиг. 2), показывает, что относительное время на обнаружение начала атаки и активацию средств противодействия информационно-техническому воздействию для способа прототипа больше чем, для разработанной системы

Таким образом, разработанная «Система раннего обнаружения информационно-технических воздействий на узлы компьютерной сети, осуществляемых с применением Botnet» обеспечивает снижение времени обнаружения начала информационно-технического воздействия и времени активации средств противодействия информационно-техническому воздействию, что позволяет повысить защищенность узла компьютерной сети и обеспечить достижение технического результата.

| название | год | авторы | номер документа |

|---|---|---|---|

| Адаптивная система мониторинга информационно-технических воздействий | 2019 |

|

RU2728763C1 |

| СПОСОБ РАННЕГО ОБНАРУЖЕНИЯ ДЕСТРУКТИВНЫХ ВОЗДЕЙСТВИЙ BOTNET НА СЕТЬ СВЯЗИ | 2019 |

|

RU2731467C1 |

| СИСТЕМА ОБНАРУЖЕНИЯ КОМПЬЮТЕРНЫХ АТАК С АДАПТИВНЫМ ИЗМЕНЕНИЕМ КОМПЛЕКСНЫХ ПРАВИЛ | 2021 |

|

RU2782711C1 |

| СПОСОБ ОБНАРУЖЕНИЯ И ПРОТИВОДЕЙСТВИЯ РАСПРОСТРАНЕНИЮ ВРЕДОНОСНЫХ ПРОГРАММ В КОМПЬЮТЕРНОЙ СЕТИ | 2023 |

|

RU2818022C1 |

| Способ адаптивного управления системой обеспечения информационной безопасности корпоративной сети связи | 2023 |

|

RU2823575C1 |

| Система обнаружения атак с адаптивным распределением вычислительных ресурсов | 2023 |

|

RU2813461C1 |

| Система и способ анализа входящего потока трафика | 2023 |

|

RU2812087C1 |

| ПРОГРАММНО-АППАРАТНЫЙ КОМПЛЕКС ДЛЯ ОБМЕНА ДАННЫМИ АВТОМАТИЗИРОВАННЫХ СИСТЕМ | 2020 |

|

RU2727090C1 |

| Способ контроля поверхности защиты корпоративной сети связи | 2023 |

|

RU2824314C1 |

| СПОСОБ УПРАВЛЕНИЯ ПОТОКАМИ ДАННЫХ РАСПРЕДЕЛЕННОЙ ИНФОРМАЦИОННОЙ СИСТЕМЫ ПРИ DDOS АТАКАХ | 2018 |

|

RU2684575C1 |

Изобретение относится к вычислительной технике. Технический результат заключается в повышении защищенности узла компьютерной сети от информационно-технического воздействия за счет снижения время обнаружения начала информационно-технического воздействия и повышении своевременности активации средств противодействия информационно-техническим воздействиям. Система раннего обнаружения информационно-технических воздействий на узлы компьютерной сети, осуществляемых с применением Botnet, в которой за счет анализа информационного потока, поступаемого на предварительно зараженный персональный компьютер, определяют вид и цель информационно-техническим воздействиям Botnet, на основании которого принимают меры по заблаговременной активации средств противодействия информационно-техническому воздействию. 2 ил.

Система раннего обнаружения информационно-технических воздействий на узлы компьютерной сети, осуществляемых с применением Botnet, состоящая из: блока приема входящего и исходящего информационного потока, вход которого подключен к транспортной сети, осуществляющей передачу входящего информационного потока, выход которого соединен с первым входом блока анализа зашифрованных сообщений во входящем информационном потоке, первый выход которого соединен с первым входом блока анализа сигнатур, первый выход которого соединен с первым входом блока выявления аномалий; базы данных, первый выход которой соединен двухсторонней связью со вторым входом блока анализа зашифрованных сообщений во входящем информационном потоке, второй выход которой соединен двухсторонней связью со вторым входом блока анализа сигнатур, третий выход которой соединен двухсторонней связью со вторым входом блока выявления аномалий; блока защиты от информационно-технических воздействий, отличающаяся тем, что выход блока исходящего информационного потока соединен с третьим входом блока выявления аномалий; выход блока выявления аномалий соединен с третьим входом блока анализа сигнатур, второй выход которого соединен со вторым входом блока приема входящего и исходящего информационного потока, второй выход которого подключен к транспортной сети, осуществляющей передачу исходящего информационного потока; четвертый выход базы данных соединен с входом блока принятия решения о поступлении команды от Botnet, выход блока принятия решения о поступлении команды от Botnet соединен с входом блока выявления объекта и цели информационно-технических воздействий; выход которого соединен с входом блока выявления объекта и цели информационно-технических воздействий, выход которого соединен с входом блока оценки возможного ущерба от информационно-технических воздействий, выход которого соединен с входом блока выбора способов и средств защиты от информационно-технических воздействий, выход которого соединен с входом блока защиты от информационно-технических воздействий.

| ВНУТРЕННЕГО ПРОТЯГИВАНИЯ | 0 |

|

SU183015A1 |

| СПОСОБ ИСПОЛЬЗОВАНИЯ ВАРИАНТОВ ПРОТИВОДЕЙСТВИЯ СЕТЕВОЙ И ПОТОКОВОЙ КОМПЬЮТЕРНЫМ РАЗВЕДКАМ И СЕТЕВЫМ АТАКАМ И СИСТЕМА ЕГО РЕАЛИЗУЮЩАЯ | 2018 |

|

RU2682108C1 |

| Автомобиль-сани, движущиеся на полозьях посредством устанавливающихся по высоте колес с шинами | 1924 |

|

SU2017A1 |

| Изложница с суживающимся книзу сечением и с вертикально перемещающимся днищем | 1924 |

|

SU2012A1 |

| Способ защиты переносных электрических установок от опасностей, связанных с заземлением одной из фаз | 1924 |

|

SU2014A1 |

Авторы

Даты

2023-03-28—Публикация

2020-07-22—Подача