ПЕРЕКРЕСТНАЯ ССЫЛКА НА РОДСТВЕННУЮ ЗАЯВКУ

[01] Настоящая заявка испрашивает приоритет по предварительной заявке № 201941001778 на патент Индии, поданной 15 января 2019 г., которая включена в настоящий документ посредством ссылки во всей своей полноте.

УРОВЕНЬ ТЕХНИКИ

1. Область техники

[02] Настоящее изобретение относится к аутентификации цифровых транзакций. В частности, но не исключительно, настоящее изобретение относится к способу и системе для назначения устройств и сетевой аутентификации цифровых транзакций.

2. Технические соображения

[03] Последние тенденции указывают на резкое увеличение количества онлайн-платежей на основе мобильных приложений (например, цифровых транзакций) с использованием смартфонов. Онлайн-платежи включают в себя платежи с помощью сохраненных данных карты, единый платежный интерфейс (UPI), интернет-банкинг и т. п. Для платежей с помощью сохраненных данных карты одни или более данных платежной карты пользователя хранятся в мобильном приложении и одни или более данных используются для инициирования цифровых транзакций. Цифровые транзакции аутентифицируют с использованием одной или более методик аутентификации эмитента, например, безопасной 3-D модели. В качестве альтернативы, для платежных транзакций в аппарате в точке продаж с использованием физической платежной карты пользователь может инициировать сетевую аутентификацию. Сетевая аутентификация устраняет необходимость в персональном идентификационном номере (PIN), пароле и одноразовом пароле (OTP) для аутентификации платежных транзакций. Для сетевой аутентификации требуется меньше времени по сравнению с одной или более методиками аутентификации эмитента, и она обеспечивает более высокий процент успешного выполнения платежей для пользователя.

[04] Проблема с существующими методиками заключается в отсутствии сетевых методик аутентификации для онлайн-платежей, в том числе для платежей с помощью сохраненных данных карты. Кроме того, существующие методики не имеют безопасного механизма для инициирования и обработки платежей с помощью сохраненных данных карты, поскольку сетевые методики аутентификации не требуют двухфакторной аутентификации, например, PIN-кода.

[05] Информация, раскрытая в настоящем разделе «Уровень техники» изобретения, предназначена только для улучшения понимания общего уровня техники настоящего изобретения и не должна рассматриваться в качестве подтверждения или какой-либо формы предположения о том, что эта информация образует существующую информацию, уже известную специалисту в данной области техники.

РАСКРЫТИЕ СУЩНОСТИ ИЗОБРЕТЕНИЯ

[06] Дополнительные признаки и преимущества реализованы посредством методик по настоящему изобретению. Другие варианты осуществления и аспекты настоящего изобретения подробно описаны в настоящем документе и считаются частью заявленного изобретения.

[07] В некоторых неограничивающих вариантах осуществления или аспектах обеспечен способ, реализуемый с помощью компьютера, включающий: получение по меньшей мере одним процессором запроса на регистрацию устройства и ответа об аттестации устройства, содержащего по меньшей мере статус целостности устройства, от устройства; в ответ на запрос на регистрацию устройства предоставление по меньшей мере одним процессором ответа о регистрации устройства на устройство на основании валидации статуса целостности устройства; получение по меньшей мере одним процессором запроса на первую платежную транзакцию и запроса назначения от устройства посредством приложения для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа; и назначение по меньшей мере одним процессором устройству методики аутентификации первого типа и предоставление второго токена устройству на основании результата запроса на первую платежную транзакцию, при этом второй токен используется для аутентификации запроса на вторую платежную транзакцию.

[08] В некоторых неограничивающих вариантах осуществления или аспектах запрос на регистрацию устройства и ответ об аттестации устройства получают после того, как устройство предоставляет на второй сервер запрос на аттестацию устройства, содержащий по меньшей мере первый токен, после получения запроса на регистрацию устройства, содержащего информацию о продавце, от приложения; и устройство получает от второго сервера ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, на основании первого токена. В некоторых неограничивающих вариантах осуществления или аспектах предоставление ответа о регистрации устройства включает: валидацию по меньшей мере одним процессором ответа об аттестации устройства путем проверки происхождения ответа об аттестации устройства с использованием одной или более криптографических методик на основании первого токена; и в ответ на успешную валидацию отправку по меньшей мере одним процессором ответа о регистрации устройства, содержащего по меньшей мере идентификационное значение устройства, на устройство; а в ответ на неудачную валидацию отправку по меньшей мере одним процессором ответа о регистрации устройства, содержащего по меньшей мере сообщение об ошибке, на устройство. В некоторых неограничивающих вариантах осуществления или аспектах получение запроса назначения происходит после получения первым сервером, посредством приложения и от устройства, запроса назначения, содержащего по меньшей мере одно из согласия на регистрацию приложения для методики аутентификации первого типа, информации о продавце, суммы платежа и информации о платежной карте, при этом по меньшей мере один процессор предоставляет приложению по меньшей мере одно из запроса на аутентификацию платежа и идентификационного значения счета после валидации информации о платежной карте.

[09] В некоторых неограничивающих вариантах осуществления или аспектах получение запроса на первую платежную транзакцию включает получение по меньшей мере одним процессором по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа от первого сервера для завершения транзакции между пользователем и продавцом с использованием по меньшей мере платежной карты. В некоторых неограничивающих вариантах осуществления или аспектах результат запроса на первую платежную транзакцию получают посредством по меньшей мере одного процессора после того, как по меньшей мере один процессор способствует обработке по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа на основании одной или более методик аутентификации эмитента. В некоторых неограничивающих вариантах осуществления или аспектах назначение устройству включает: проверку по меньшей мере одним процессором ответа об аутентификации первого платежа, полученного от устройства, и ответа об аутентификации второго платежа, полученного при способствовании запросу на аутентификацию платежа, на основании одной или более методик аутентификации эмитента; в ответ на успешную проверку назначение устройству и приложению методики аутентификации первого типа; и генерирование второго токена для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа, при этом сгенерированный второй токен предоставлен устройству.

[010] В некоторых неограничивающих вариантах осуществления или аспектах обеспечен способ, реализуемый с помощью компьютера, включающий: определение по меньшей мере одним процессором одной или более методик аутентификации, ассоциированных по меньшей мере с одним эмитентом; предоставление по меньшей мере одним процессором одной или более определенных методик аутентификации приложению на устройстве, зарегистрированном на платежном сервере, причем одна или более методик аутентификации показаны в приложении для выбора пользователем; получение по меньшей мере одним процессором запроса на вторую платежную транзакцию с одной из одной или более методик аутентификации, выбранной пользователем; и предоставление по меньшей мере одним процессором результата обработки запроса на вторую платежную транзакцию на устройство, при этом платежный сервер способствует обработке запроса на вторую платежную транзакцию.

[011] В некоторых неограничивающих вариантах осуществления или аспектах определение одной или более методик аутентификации включает: получение по меньшей мере одним процессором и от по меньшей мере одного эмитента согласия или отказа в отношении аутентификации второй платежной транзакции с использованием одной или более методик аутентификации; и идентификацию по меньшей мере одним процессором одной или более методик аутентификации, имеющих согласие по меньшей мере одного эмитента. В некоторых неограничивающих вариантах осуществления или аспектах одна или более методик аутентификации включает по меньшей мере одну из методики аутентификации первого типа и одной или более методик аутентификации эмитента.

[012] В некоторых неограничивающих вариантах осуществления или аспектах обеспечение одной или более методик аутентификации для приложения включает: вычисление по меньшей мере одним процессором значения риска для каждой из определенных одной или более методик аутентификации на основании по меньшей мере одной из информации о продавце, информации об эмитенте и информации о пользователе; и изменение согласия на определенную одну или более методик аутентификации на основании вычисленного значения риска, при этом определенные одна или более методик аутентификации обеспечены в приложении. В некоторых неограничивающих вариантах осуществления или аспектах способствование обработке запроса на вторую платежную транзакцию, когда одна из одной или более методик аутентификации, выбранная пользователем, является методикой аутентификации первого типа, включает: получение по меньшей мере одним процессором запроса на вторую платежную транзакцию, содержащего по меньшей мере ответ об аттестации устройства, сумму платежа, второй токен, информацию о продавце, информацию о платежной карте, запрос на аутентификацию платежа и запрос на авторизацию платежа; и генерирование по меньшей мере одним процессором третьего токена после обработки запроса на аутентификацию платежа и запроса на авторизацию платежа, причем сгенерированный третий токен предоставляют устройству для аутентификации третьей платежной транзакции.

[013] В некоторых неограничивающих вариантах осуществления или аспектах обеспечен платежный сервер для аутентификации цифровых транзакций, содержащий: по меньшей мере один процессор; и запоминающее устройство, соединенное с возможностью осуществления связи по меньшей мере с одним процессором, при этом в запоминающем устройстве хранятся инструкции процессора, которые, при их исполнении, обуславливают выполнение по меньшей мере одним процессором: получения запроса на регистрацию устройства и ответа об аттестации устройства, содержащего по меньшей мере статус целостности устройства, от устройства; в ответ на запрос на регистрацию устройства предоставления ответа о регистрации устройства на устройство на основании валидации статуса целостности устройства; получения запроса на первую платежную транзакцию и запроса назначения от устройства посредством приложения для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа; и назначения устройству методики аутентификации первого типа и предоставление второго токена устройству на основании результата запроса на первую платежную транзакцию, при этом второй токен используется для аутентификации запроса на вторую платежную транзакцию.

[014] В некоторых неограничивающих вариантах осуществления или аспектах по меньшей мере один процессор выполнен с возможностью получения запроса на регистрацию устройства и ответа об аттестации устройства после того, как устройство предоставляет на второй сервер запрос на аттестацию устройства, содержащий по меньшей мере первый токен, после получения запроса на регистрацию устройства, содержащего информацию о продавце, от приложения; и устройство получает от второго сервера ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, на основании первого токена. В некоторых неограничивающих вариантах осуществления или аспектах предоставление ответа о регистрации устройства включает: валидацию ответа об аттестации устройства путем проверки происхождения ответа об аттестации устройства с использованием одной или более криптографических методик на основании первого токена; и в ответ на успешную валидацию отправку платежным сервером ответа о регистрации устройства, содержащего по меньшей мере идентификационное значение устройства, на устройство; в ответ на неудачную валидацию отправку платежным сервером ответа о регистрации устройства, содержащего по меньшей мере сообщение об ошибке, на устройство.

[015] В некоторых неограничивающих вариантах осуществления или аспектах по меньшей мере один процессор выполнен с возможностью получения запроса назначения после получения первым сервером, посредством приложения и от устройства, запроса назначения, содержащего по меньшей мере согласие на регистрацию приложения для методики аутентификации первого типа, информацию о продавце, сумму платежа и информацию о платежной карте, при этом по меньшей мере один процессор выполнен с возможностью предоставления приложению по меньшей мере одного из запроса на аутентификацию платежа и идентификационного значения счета после валидации информации о платежной карте. В некоторых неограничивающих вариантах осуществления или аспектах получение запроса на первую платежную транзакцию включает получение по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа от первого сервера для завершения транзакции между пользователем и продавцом с использованием по меньшей мере платежной карты. В некоторых неограничивающих вариантах осуществления или аспектах по меньшей мере один процессор выполнен с возможностью получения результата запроса на первую платежную транзакцию после обработки по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа на основании одной или более методик аутентификации эмитента.

[016] В некоторых неограничивающих вариантах осуществления или аспектах назначение устройству включает: проверку ответа об аутентификации первого платежа, полученного от устройства, и ответа об аутентификации второго платежа, полученного при способствовании запросу на аутентификацию платежа, на основании одной или более методик аутентификации эмитента; в ответ на успешную проверку назначение устройству и приложению методики аутентификации первого типа; и генерирование второго токена для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа, при этом сгенерированный второй токен предоставлен устройству. В некоторых неограничивающих вариантах осуществления или аспектах по меньшей мере один процессор также выполнен с возможностью: определения одной или более методик аутентификации, ассоциированных по меньшей мере с одним эмитентом; предоставления одной или более определенных методик аутентификации приложению на устройстве, зарегистрированном на платежном сервере, причем одна или более методик аутентификации показаны в приложении для выбора пользователем; получения запроса на вторую платежную транзакцию с одной из одной или более методик аутентификации, выбранной пользователем; и предоставления результата обработки запроса на вторую платежную транзакцию на устройство, при этом платежный сервер способствует обработке запроса на вторую платежную транзакцию.

[017] Дополнительные неограничивающие варианты осуществления или аспекты изложены в следующих пронумерованных пунктах.

[018] Пункт 1: Способ, реализуемый с помощью компьютера, включающий: получение по меньшей мере одним процессором запроса на регистрацию устройства и ответа об аттестации устройства, содержащего по меньшей мере статус целостности устройства, от устройства; в ответ на запрос на регистрацию устройства предоставление по меньшей мере одним процессором ответа о регистрации устройства на устройство на основании валидации статуса целостности устройства; получение по меньшей мере одним процессором запроса на первую платежную транзакцию и запроса назначения от устройства посредством приложения для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа; и назначение по меньшей мере одним процессором устройству методики аутентификации первого типа и предоставление второго токена устройству на основании результата запроса на первую платежную транзакцию, при этом второй токен используется для аутентификации запроса на вторую платежную транзакцию.

[019] Пункт 2: Способ по пункту 1, в котором запрос на регистрацию устройства и ответ об аттестации устройства получают после того, как устройство предоставляет на второй сервер запрос на аттестацию устройства, содержащий по меньшей мере первый токен, после получения запроса на регистрацию устройства, содержащего информацию о продавце, от приложения; и устройство получает от второго сервера ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, на основании первого токена.

[020] Пункт 3: Способ по пункту 1 или 2, в котором предоставление ответа о регистрации устройства включает: валидацию по меньшей мере одним процессором ответа об аттестации устройства путем проверки происхождения ответа об аттестации устройства с использованием одной или более криптографических методик на основании первого токена; и в ответ на успешную валидацию отправку по меньшей мере одним процессором ответа о регистрации устройства, содержащего по меньшей мере идентификационное значение устройства, на устройство; а в ответ на неудачную валидацию отправку по меньшей мере одним процессором ответа о регистрации устройства, содержащего по меньшей мере сообщение об ошибке, на устройство.

[021] Пункт 4: Способ согласно любому из пунктов 1-3, в котором запрос назначения получен после получения первым сервером, посредством приложения и от устройства, запроса назначения, содержащего по меньшей мере одно из согласия на регистрацию приложения для методики аутентификации первого типа, информации о продавце, суммы платежа и информации о платежной карте, при этом по меньшей мере один процессор предоставляет приложению по меньшей мере одно из запроса на аутентификацию платежа и идентификационного значения счета после валидации информации о платежной карте.

[022] Пункт 5: Способ согласно любому из пунктов 1-4, в котором получение запроса на первую платежную транзакцию включает получение по меньшей мере одним процессором по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа от первого сервера для завершения транзакции между пользователем и продавцом с использованием по меньшей мере платежной карты.

[023] Пункт 6: Способ согласно любому из пунктов 1-5, в котором результат запроса на первую платежную транзакцию получают посредством по меньшей мере одного процессора после того как по меньшей мере один процессор способствует обработке по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа на основании одной или более методик аутентификации эмитента.

[024] Пункт 7: Способ согласно любому из пунктов 1-6, в котором назначение устройству включает: проверку по меньшей мере одним процессором ответа об аутентификации первого платежа, полученного от устройства, и ответа об аутентификации второго платежа, полученного при способствовании запросу на аутентификацию платежа, на основании одной или более методик аутентификации эмитента; в ответ на успешную проверку назначение устройству и приложению методики аутентификации первого типа; и генерирование второго токена для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа, при этом сгенерированный второй токен предоставлен устройству.

[025] Пункт 8: Способ, реализуемый с помощью компьютера, включающий: определение по меньшей мере одним процессором одной или более методик аутентификации, ассоциированных по меньшей мере с одним эмитентом; предоставление по меньшей мере одним процессором одной или более определенных методик аутентификации приложению на устройстве, зарегистрированном на платежном сервере, причем одна или более методик аутентификации показаны в приложении для выбора пользователем; получение по меньшей мере одним процессором запроса на вторую платежную транзакцию с одной из одной или более методик аутентификации, выбранной пользователем; и предоставление по меньшей мере одним процессором результата обработки запроса на вторую платежную транзакцию на устройство, при этом платежный сервер способствует обработке запроса на вторую платежную транзакцию.

[026] Пункт 9: Способ по пункту 8, в котором определение одной или более методик аутентификации включает: получение по меньшей мере одним процессором и от по меньшей мере одного эмитента согласия или отказа в отношении аутентификации запроса на вторую платежную транзакцию с использованием одной или более методик аутентификации; и идентификацию по меньшей мере одним процессором одной или более методик аутентификации, имеющих согласие по меньшей мере одного эмитента.

[027] Пункт 10: Способ по пункту 8 или 9, в котором одна или более методик аутентификации включает по меньшей мере одну из методики аутентификации первого типа и одной или более методик аутентификации эмитента.

[028] Пункт 11: Способ согласно любому из пунктов 8-10, в котором обеспечение одной или более методик аутентификации для приложения включает: вычисление по меньшей мере одним процессором значения риска для каждой из определенных одной или более методик аутентификации на основании по меньшей мере одной из информации о продавце, информации об эмитенте и информации о пользователе; и изменение согласия на определенную одну или более методик аутентификации на основании вычисленного значения риска, при этом определенные одна или более методик аутентификации обеспечены в приложении.

[029] Пункт 12: Способ согласно любому из пунктов 8-11, в котором способствование обработке запроса на вторую платежную транзакцию, когда одна из одной или более методик аутентификации, выбранная пользователем, является методикой аутентификации первого типа, включает: получение по меньшей мере одним процессором запроса на вторую платежную транзакцию, содержащего по меньшей мере ответ об аттестации устройства, сумму платежа, второй токен, информацию о продавце, информацию о платежной карте, запрос на аутентификацию платежа и запрос на авторизацию платежа; и генерирование по меньшей мере одним процессором третьего токена после обработки запроса на аутентификацию платежа и запроса на авторизацию платежа, причем сгенерированный третий токен предоставляют устройству для аутентификации третьей платежной транзакции.

[030] Пункт 13: Платежный сервер для аутентификации цифровых транзакций, содержащий: по меньшей мере один процессор; и запоминающее устройство, соединенное с возможностью осуществления связи по меньшей мере с одним процессором, при этом в запоминающем устройстве хранятся инструкции процессора, которые, при их исполнении, обуславливают выполнение по меньшей мере одним процессором: получения запроса на регистрацию устройства и ответа об аттестации устройства, содержащего по меньшей мере статус целостности устройства, от устройства; в ответ на запрос на регистрацию устройства предоставления ответа о регистрации устройства на устройство на основании валидации статуса целостности устройства; получения запроса на первую платежную транзакцию и запроса назначения от устройства посредством приложения для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа; и назначения устройству методики аутентификации первого типа и предоставление второго токена устройству на основании результата запроса на первую платежную транзакцию, при этом второй токен используется для аутентификации запроса на вторую платежную транзакцию.

[031] Пункт 14: Платежный сервер по пункту 13, в котором по меньшей мере один процессор выполнен с возможностью получения запроса на регистрацию устройства и ответа об аттестации устройства после того, как устройство предоставляет на второй сервер запрос на аттестацию устройства, содержащий по меньшей мере первый токен, после получения запроса на регистрацию устройства, содержащего информацию о продавце, от приложения; и устройство получает от второго сервера ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, на основании первого токена.

[032] Пункт 15: Платежный сервер по пункту 13 или 14, в котором предоставление ответа о регистрации устройства включает: валидацию ответа об аттестации устройства путем проверки происхождения ответа об аттестации устройства с использованием одной или более криптографических методик на основании первого токена; и в ответ на успешную валидацию отправку платежным сервером ответа о регистрации устройства, содержащего по меньшей мере идентификационное значение устройства, на устройство; в ответ на неудачную валидацию отправку платежным сервером ответа о регистрации устройства, содержащего по меньшей мере сообщение об ошибке, на устройство.

[033] Пункт 16: Платежный сервер согласно любому из пунктов 13-15, в котором по меньшей мере один процессор выполнен с возможностью получения запроса назначения после получения первым сервером, посредством приложения и от устройства, запроса назначения, содержащего по меньшей мере согласие на регистрацию приложения для методики аутентификации первого типа, информацию о продавце, сумму платежа и информацию о платежной карте, при этом по меньшей мере один процессор выполнен с возможностью предоставления приложению по меньшей мере одного из запроса на аутентификацию платежа и идентификационного значения счета после валидации информации о платежной карте.

[034] Пункт 17: Платежный сервер согласно любому из пунктов 13-16, в котором получение запроса на первую платежную транзакцию включает получение по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа от первого сервера для завершения транзакции между пользователем и продавцом с использованием по меньшей мере платежной карты.

[035] Пункт 18: Платежный сервер согласно любому из пунктов 13-17, в котором по меньшей мере один процессор выполнен с возможностью получения результата запроса на первую платежную транзакцию после обработки по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа на основании одной или более методик аутентификации эмитента.

[036] Пункт 19: Платежный сервер согласно любому из пунктов 13-18, в котором назначение устройства включает: проверку ответа об аутентификации первого платежа, полученного от устройства, и ответа об аутентификации второго платежа, полученного при способствовании запросу на аутентификацию платежа, на основании одной или более методик аутентификации эмитента; в ответ на успешную проверку назначение устройству и приложению методики аутентификации первого типа; и генерирование второго токена для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа, при этом сгенерированный второй токен предоставлен устройству.

[037] Пункт 20: Платежный сервер согласно любому из пунктов 13-19, в котором по меньшей мере один процессор также выполнен с возможностью: определения одной или более методик аутентификации, ассоциированных по меньшей мере с одним эмитентом; предоставления одной или более определенных методик аутентификации приложению на устройстве, зарегистрированном на платежном сервере, причем одна или более методик аутентификации показаны в приложении для выбора пользователем; получения запроса на вторую платежную транзакцию с одной из одной или более методик аутентификации, выбранной пользователем; и предоставления результата обработки запроса на вторую платежную транзакцию на устройство, при этом платежный сервер способствует обработке запроса на вторую платежную транзакцию.

[038] В некоторых неограничивающих вариантах осуществления или аспектах, раскрытых в настоящем документе, предложен способ, реализуемый с помощью компьютера, для назначения устройству методики аутентификации первого типа. Способ включает получение запроса на регистрацию устройства и ответа об аттестации устройства, содержащего по меньшей мере статус целостности устройства, от устройства. Кроме того, способ включает предоставление в ответ на запрос на регистрацию устройства ответа о регистрации устройства на устройство на основании валидации статуса целостности устройства. Кроме того, способ включает получение запроса на первую платежную транзакцию и запроса назначения от устройства посредством приложения для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа. Наконец, способ включает назначение устройству методики аутентификации первого типа и предоставление второго токена устройству на основании результата запроса на первую платежную транзакцию, при этом второй токен используют для аутентификации запроса на вторую платежную транзакцию.

[039] Кроме того, в некоторых неограничивающих вариантах осуществления или аспектах настоящее изобретение может включать в себя реализуемый с помощью компьютера способ аутентификации второй платежной транзакции с использованием одной или более методик аутентификации. Способ включает определение одной или более методик аутентификации, ассоциированных по меньшей мере с одним эмитентом. Кроме того, способ включает предоставление определенной одной или более методик аутентификации приложению на устройстве, зарегистрированном на платежном сервере, при этом одна или более методик аутентификации отображаются в приложении для выбора пользователем. Кроме того, способ включает получение запроса на вторую платежную транзакцию с одной из одной или более методик аутентификации, выбранной пользователем. Наконец, способ включает предоставление результата обработки запроса на вторую платежную транзакцию на устройство, при этом платежный сервер способствует обработке запроса на вторую платежную транзакцию.

[040] Кроме того, в некоторых неограничивающих вариантах осуществления или аспектах настоящее изобретение может включать в себя платежный сервер для назначения устройству методики аутентификации первого типа. Платежный сервер содержит по меньшей мере один процессор и запоминающее устройство, соединенное с возможностью осуществления связи по меньшей мере с одним процессором, причем в запоминающем устройстве хранится по меньшей мере одна инструкция процессора, которая, при исполнении, обуславливает то, что по меньшей мере один процессор получает запрос на регистрацию устройства и ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, от устройства. Кроме того, по меньшей мере один процессор выполнен с возможностью предоставления в ответ на запрос на регистрацию устройства ответа о регистрации устройства на устройство на основании валидации статуса целостности устройства. Кроме того, по меньшей мере один процессор выполнен с возможностью получения запроса на первую платежную транзакцию и запроса назначения от устройства посредством приложения для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа. Наконец, по меньшей мере один процессор выполнен с возможностью назначения устройству методики аутентификации первого типа и предоставления второго токена устройству на основании результата запроса на первую платежную транзакцию, при этом второй токен используют для аутентификации запроса на вторую платежную транзакцию.

[041] Вышеизложенное раскрытие сущности изобретения является исключительно иллюстративным и не предназначено для ограничения каким-либо образом. В дополнение к иллюстративным аспектам, вариантам осуществления и признакам, описанным выше, дополнительные аспекты, варианты осуществления и признаки могут стать очевидными посредством ссылки на графические материалы и следующее подробное описание.

КРАТКОЕ ОПИСАНИЕ ГРАФИЧЕСКИХ МАТЕРИАЛОВ

[042] Новые признаки и характеристика настоящего изобретения изложены в прилагаемой формуле изобретения. Однако настоящее изобретение, а также предпочтительный способ использования, дополнительные цели и их преимущества можно лучше понять со ссылкой на приведенное ниже подробное описание иллюстративного варианта осуществления при рассмотрении в комбинации с прилагаемыми графическими материалами. На прилагаемых чертежах, которые включены в настоящее изобретение и составляют его часть, показаны приведенные в качестве примера варианты осуществления и вместе с описанием они предназначены для объяснения раскрытых принципов. На фигурах крайняя левая цифра(ы) номера позиции обозначает фигуру, на которой номер позиции появляется впервые. Далее описаны один или более вариантов осуществления только в качестве примера со ссылкой на прилагаемые фигуры, на которых подобные номера позиций представляют подобные элементы, и на которых:

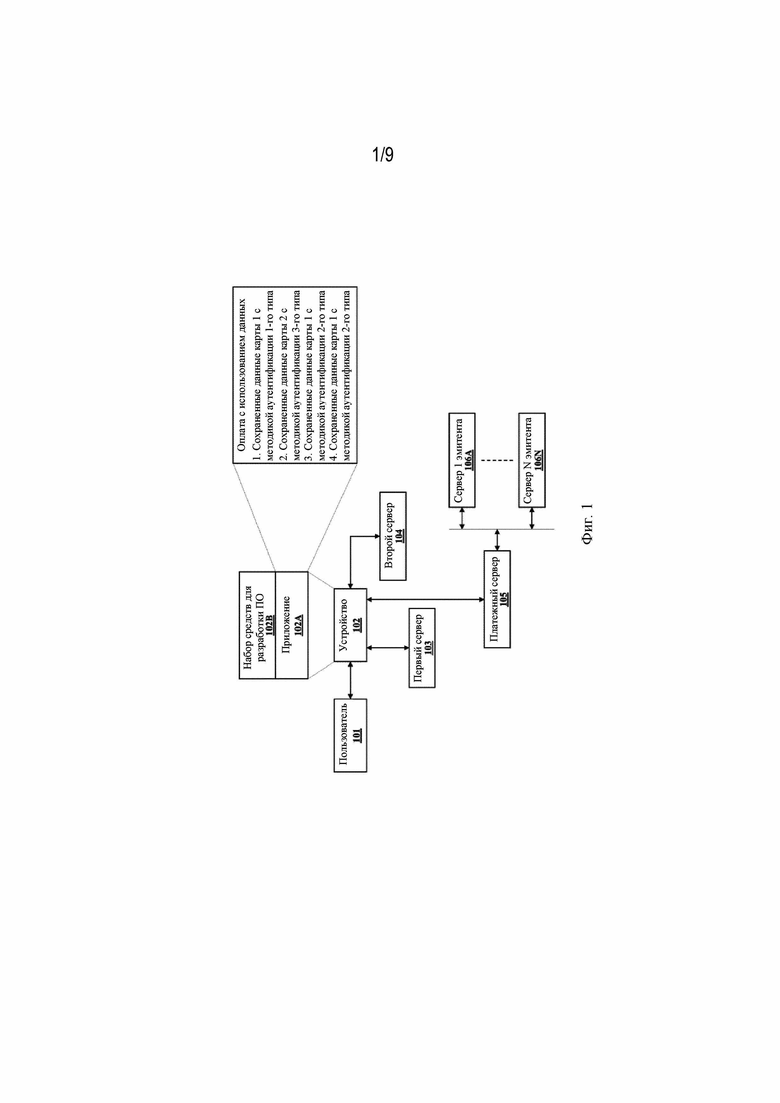

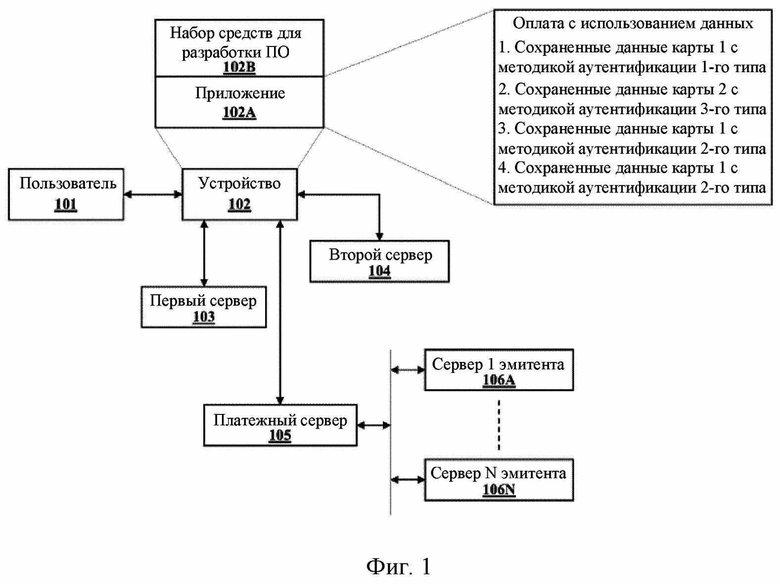

[043] на Фиг. 1 показан пример среды для аутентификации цифровых транзакций в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения;

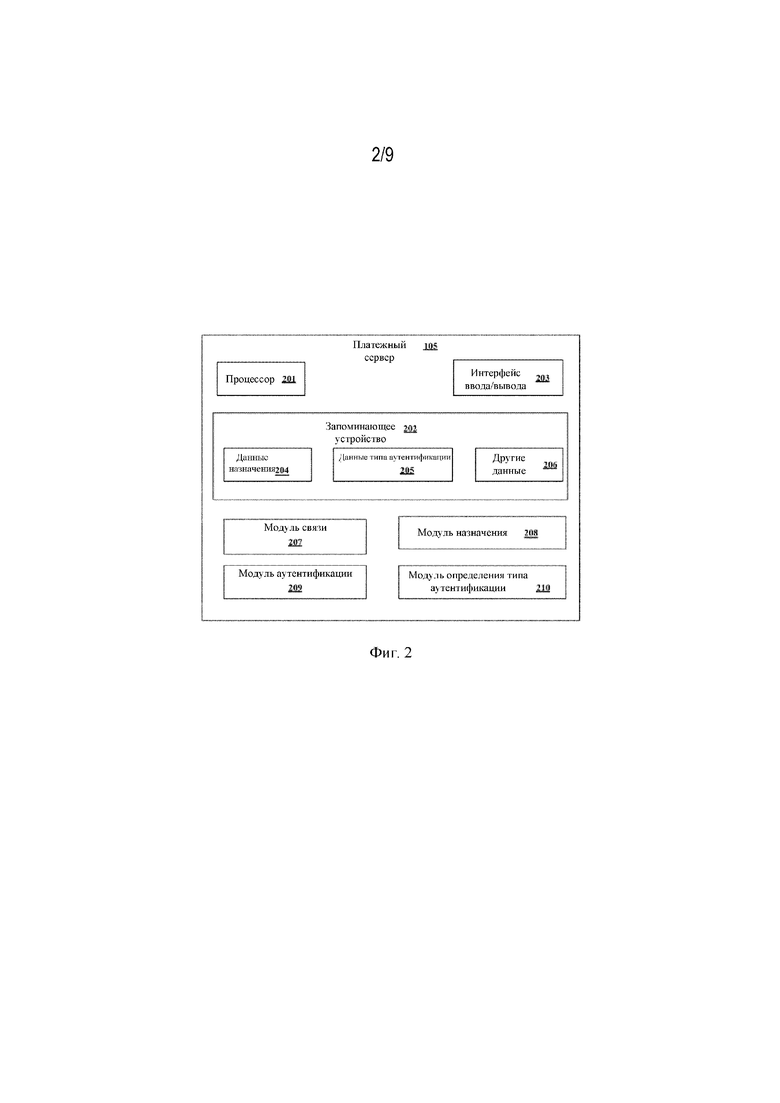

[044] на Фиг. 2 показана упрощенная схема платежного сервера для аутентификации цифровых транзакций в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения;

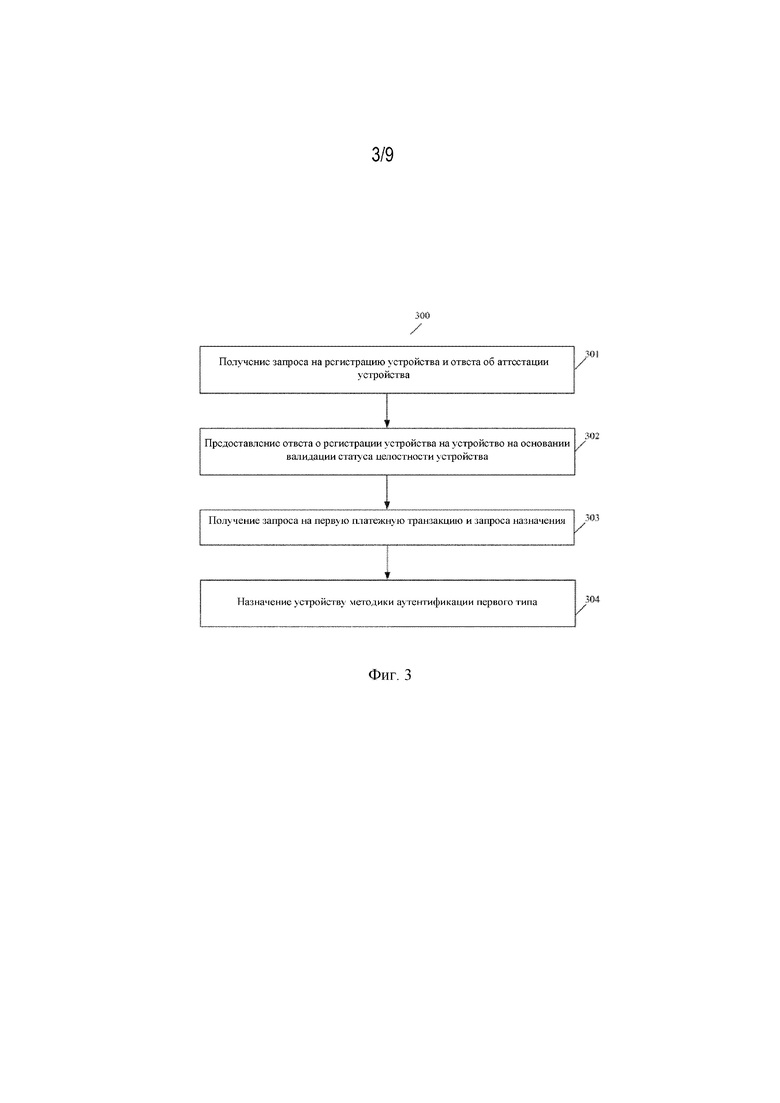

[045] на Фиг. 3 показана блок-схема, иллюстрирующая этапы способа назначения устройству методики аутентификации первого типа в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения;

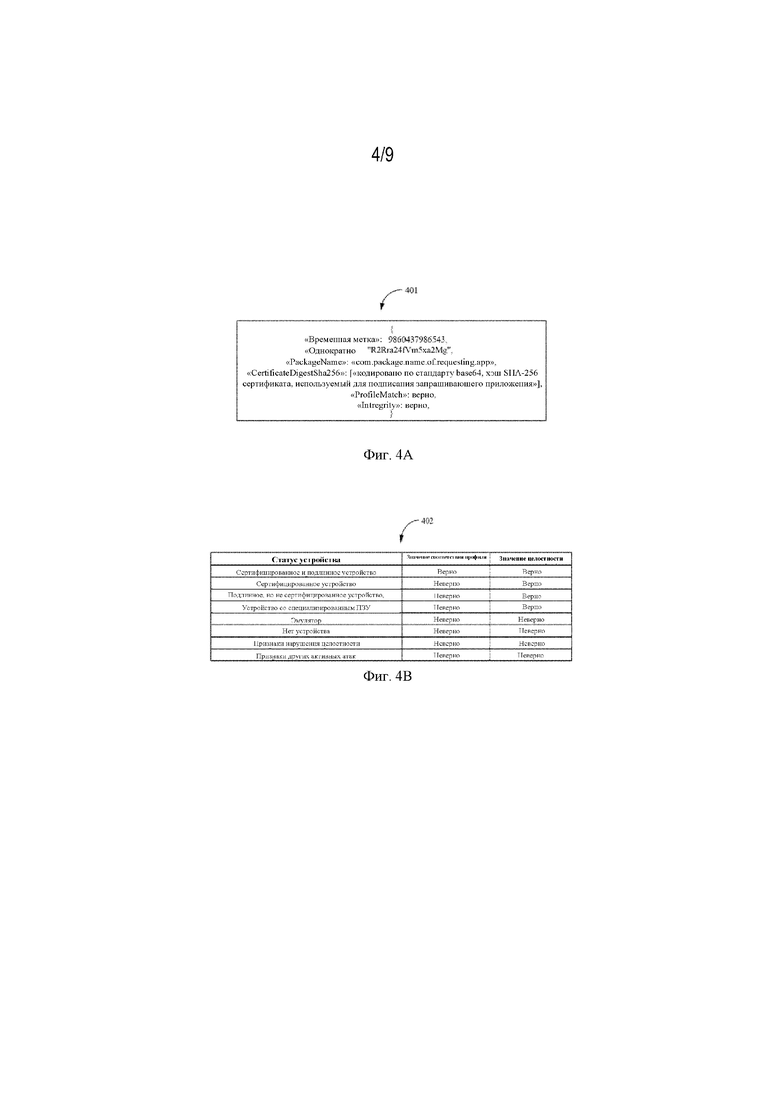

[046] на Фиг. 4A показан пример ответа об аттестации устройства, полученный от второго сервера, в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения;

[047] на Фиг. 4B показан пример статуса целостности устройства, определенного с использованием ответа об аттестации устройства, в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения;

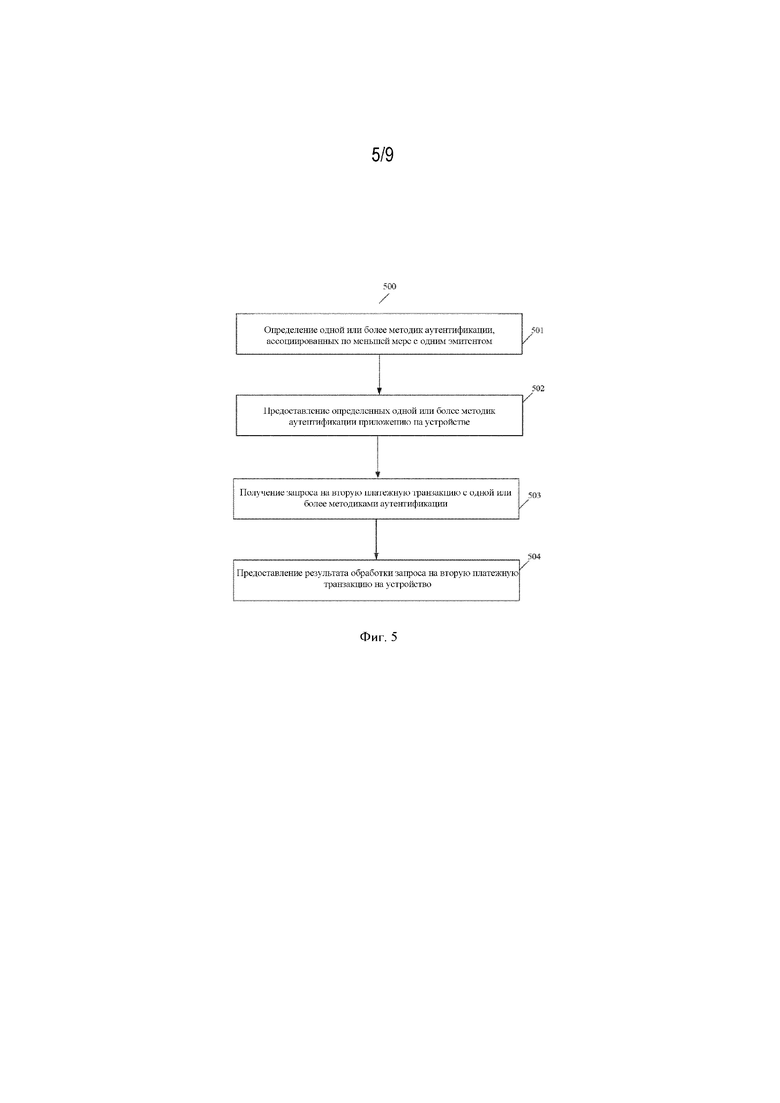

[048] на Фиг. 5 показана блок-схема, иллюстрирующая этапы способа аутентификации цифровой транзакции с использованием одной или более методик аутентификации в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения;

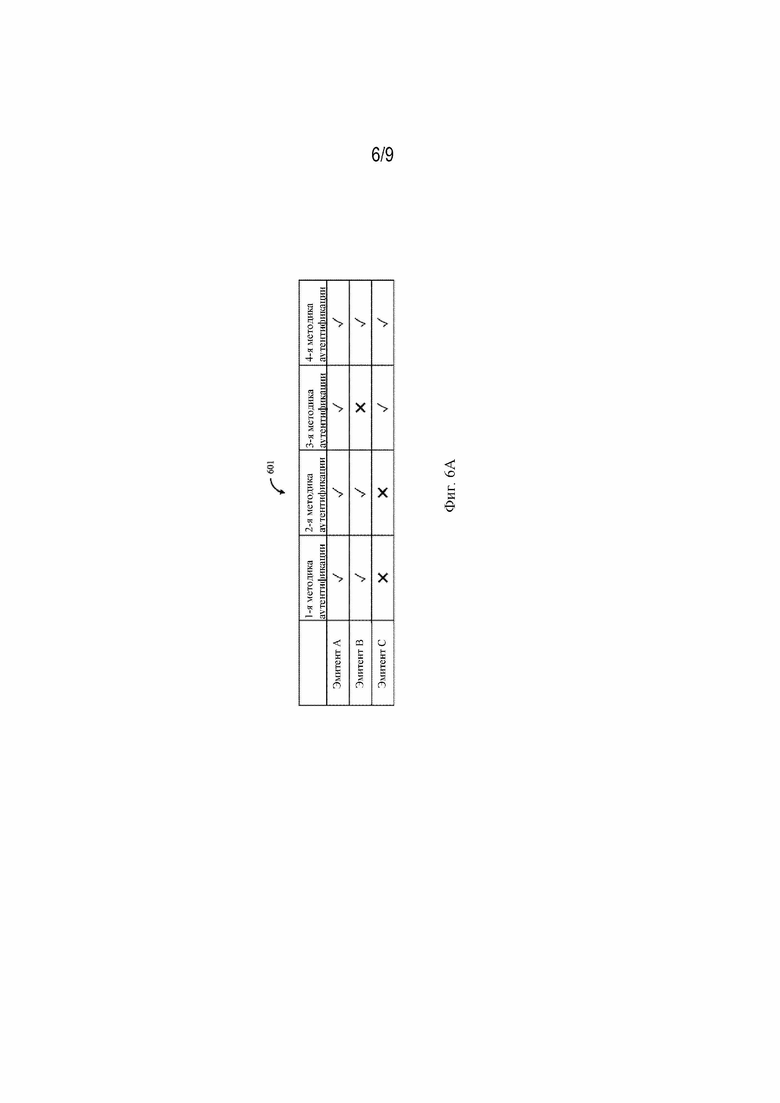

[049] на Фиг. 6A показан пример согласия или отказа, полученного от по меньшей мере одного эмитента, в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения;

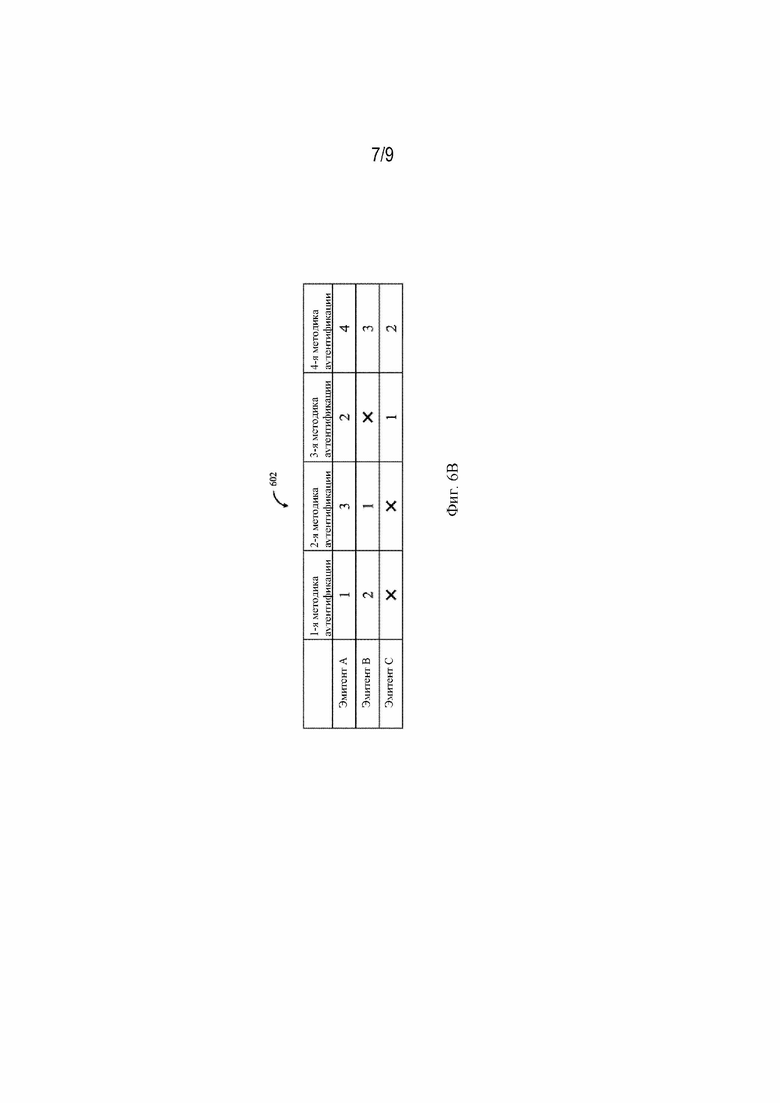

[050] на Фиг. 6B показан пример приоритета, связанного с одной или более методиками аутентификации, полученными от по меньшей мере одного эмитента, в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения;

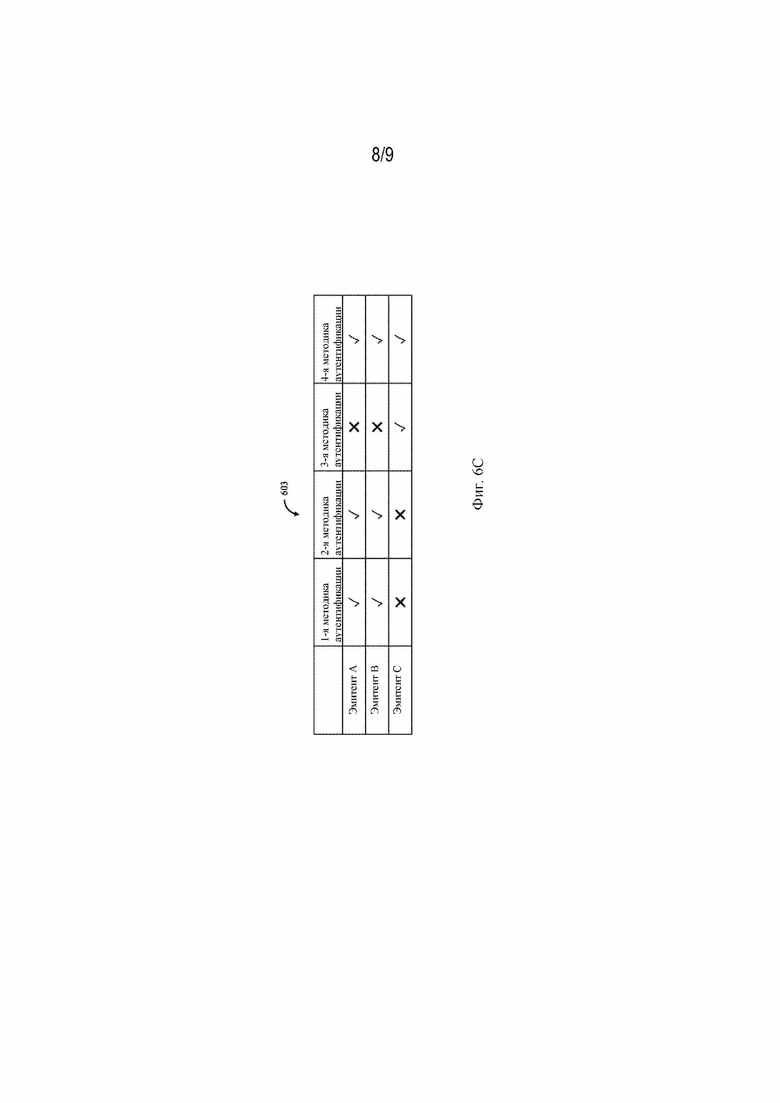

[051] на Фиг. 6C показан пример карты связей между одной или более методиками аутентификации и по меньшей мере одним эмитентом в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения; и

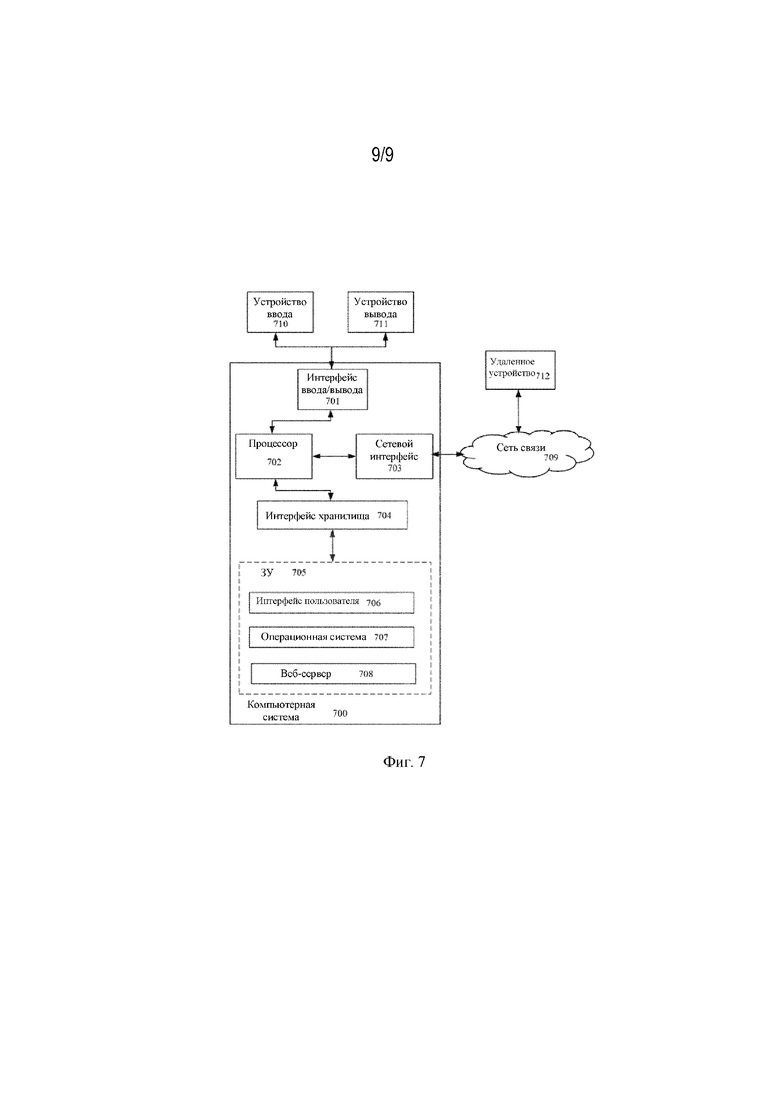

[052] на Фиг. 7 показан пример компьютерной системы для аутентификации цифровых транзакций в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения.

[053] Специалистам в данной области техники следует понимать, что любые блок-схемы в настоящем документе представляют собой концептуальные представления иллюстративных систем, в которых воплощены принципы настоящего изобретения. Аналогичным образом, следует понимать, что любые блок-схемы, схемы, диаграммы перехода состояний, псевдокоды и т. п. представляют различные процессы, которые могут быть по существу представлены на машиночитаемом носителе и исполнены компьютером или процессором, независимо от того, показан ли такой компьютер или процессор, или нет.

ПОДРОБНОЕ ОПИСАНИЕ ИЗОБРЕТЕНИЯ

[054] В настоящем документе слово «пример» используется в контексте «приведенный в качестве примера, варианта или иллюстрации». Любой вариант реализации или осуществления объекта настоящего изобретения, описанный в настоящем документе как «пример», не обязательно следует рассматривать как предпочтительный или обладающий преимуществами по сравнению с другими вариантами осуществления.

[055] В приведенном ниже подробном описании вариантов осуществления настоящего изобретения делается ссылка на прилагаемые чертежи, которые составляют часть подробного описания, и на которых показаны в качестве иллюстрации конкретные варианты осуществления, в которых настоящее изобретение можно осуществлять на практике. Однако следует понимать, что настоящее изобретение не ограничено раскрытыми формами, но наоборот, настоящее изобретение охватывает все модификации, эквиваленты и альтернативы, подпадающие под сущность и объем настоящего изобретения. Следует понимать, что могут быть использованы другие варианты осуществления и что изменения могут быть внесены без отступления от объема настоящего изобретения. Следовательно, приведенное ниже подробное описание не следует понимать в ограничивающем смысле.

[056] Термины «содержит», «содержащий» или любые другие их варианты предназначены для обозначения неисключительного включения, так что установка, устройство или способ, которые содержат перечень компонентов или этапов, не содержат только эти компоненты или этапы, но могут содержать другие компоненты или этапы, которые прямо не перечислены или не присущи таким установке, устройству или способу. Другими словами, один или более элементов в системе или устройстве, которым предшествует слово «содержит» не препятствуют существованию других элементов или дополнительных элементов в системе или способе без дополнительных ограничений.

[057] Термины «включает», «включающий» или любые другие их варианты предназначены для обозначения неисключительного включения, так что установка, устройство или способ, которые включают перечень компонентов или этапов, не включают только эти компоненты или этапы, но могут включать другие компоненты или этапы, которые прямо не перечислены или не присущи таким установке, устройству или способу. Другими словами, один или более элементов в системе или устройстве, которым предшествует слово «включает», не препятствуют существованию других элементов или дополнительных элементов в системе или способе без дополнительных ограничений.

[058] Никакие аспект, компонент, элемент, конструкция, действие, этап, функция, инструкция и/или т. п., используемые в настоящем документе, не должны толковаться как критические или существенные, если явно не описаны как таковые. Также в настоящем документе грамматическая конструкция, указывающая на единственное число, подразумевает включение одного или более соответствующих элементов и может использоваться взаимозаменяемо с фразами «один или более» и «по меньшей мере один». Кроме того, в настоящем документе термин «набор» подразумевает включение одного или более элементов (например, связанных элементов, несвязанных элементов, комбинации связанных и несвязанных элементов и/или т. п.) и может использоваться взаимозаменяемо с «один или более» или «по меньшей мере один». Если подразумевается наличие только одного элемента, то используется термин «один» или аналогичная формулировка. Кроме того, в настоящем документе предполагается, что термины «имеет», «иметь», «имеющий» или т. п. являются неограничивающими. Кроме того, фраза «на основании» подразумевает «по меньшей мере частично на основании», если явно не указано иное. Термин «некоторые неограничивающие варианты осуществления или аспекты» означает «один или более (но не все) вариантов осуществления или аспектов настоящего изобретения(й)», если явно не указано иное. Описание некоторых неограничивающих вариантов осуществления или аспектов с несколькими компонентами, связанными друг с другом, не подразумевает, что необходимы все такие компоненты. Напротив, описано множество необязательных компонентов для иллюстрации широкого спектра возможных вариантов осуществления настоящего изобретения.

[059] Когда в настоящем документе описано одно устройство или изделие, будет понятно, что вместо одного устройства/изделия можно использовать более одного устройства/изделия (независимо от того, взаимодействуют ли они). Аналогичным образом, если в настоящем документе описано более одного устройства или изделия (вне зависимости от того, взаимодействуют ли они), будет понятно, что вместо более одного устройства или изделия можно использовать одно устройство/изделие или вместо показанного количества устройств или программ можно использовать другое количество устройств/изделий. Функциональность и/или признаки устройства могут быть альтернативно реализованы с помощью одного или более других устройств, которые явно не описаны как имеющие такую функциональность/признаки. Таким образом, другие варианты осуществления настоящего изобретения не должны включать само устройство.

[060] Используемые в настоящем документе термины «связь», «связываться», «отправка» и/или «получение» могут относиться к приему, получению, отправке, передаче, предоставлению и/или т. п. информации (например, данных, сигналов, сообщений, инструкций, команд и/или т. п.). То, что один блок (например, устройство, система, компонент устройства или системы, их комбинация или т. п.) связан с другим блоком, обозначает, что один блок имеет возможность непосредственно или опосредованно принимать информацию от другого блока и/или передавать ее на него. Это может относиться к прямому или опосредованному соединению (например, прямому соединению с обеспечением связи, опосредованному соединению с обеспечением связи и/или тому подобному), которое является проводным и/или беспроводным по своей природе. Кроме того, два блока могут быть связаны друг с другом, даже несмотря на то, что передаваемая информация может быть изменена, обработана, переслана и/или направлена между первым и вторым блоками. Например, первый блок может быть связан со вторым блоком, даже несмотря на то, что первый блок пассивно принимает информацию и не передает активно информацию на второй блок. В качестве другого примера, первый блок может быть связан со вторым блоком, если по меньшей мере один промежуточный блок (например, третий блок, расположенный между первым блоком и вторым блоком) обрабатывает информацию, полученную от первого блока, и передает обработанную информацию второму блоку. В некоторых неограничивающих вариантах осуществления или аспектах сообщение может относиться к сетевому пакету (например, пакету данных и/или т. п.), который включает данные. Следует понимать, что возможны многочисленные другие компоновки.

[061] В настоящем документе термин «сервер» и/или «процессор» могут относиться к одному или более вычислительным устройствам или вычислительным блокам, таким как процессоры, устройства хранения и/или подобные компьютерные компоненты, которые осуществляют связь с устройствами клиента и/или другими вычислительными устройствами по сети, такой как Интернет или частные сети, и в некоторых примерах способствуют осуществлению связи между другими серверами и/или устройствами клиента. Следует понимать, что возможны различные другие компоновки. В настоящем документе термин «система» может относиться к одному или более вычислительным устройствам или комбинациям вычислительных устройств, таких как, но без ограничения, процессоры, серверы, устройства клиента, программные приложения и/или другие подобные компоненты. Кроме того, ссылка на «сервер» или «процессор» в настоящем документе может относиться к ранее упомянутому серверу и/или процессору, которые упомянуты как осуществляющие предыдущий этап или функцию, другому серверу и/или процессору и/или комбинации серверов и/или процессоров. Например, в контексте описания и формулы изобретения первый сервер и/или первый процессор, упомянутые как осуществляющие первый этап или функцию, могут относиться к тем же или другим серверу и/или процессору, упомянутым как осуществляющие второй этап или функцию.

[062] Настоящее изобретение относится к системе и способу, реализуемому с помощью компьютера, для аутентификации цифровых транзакций. В некоторых неограничивающих вариантах осуществления или аспектах способ включает получение запроса на регистрацию устройства и ответа об аттестации устройства, содержащего по меньшей мере статус целостности устройства, от устройства. Способ включает предоставление в ответ на запрос на регистрацию устройства ответа о регистрации устройства на устройство на основании валидации статуса целостности устройства. Кроме того, способ включает получение запроса на первую платежную транзакцию и запроса назначения от устройства посредством приложения для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа. Наконец, способ включает назначение устройству методики аутентификации первого типа и предоставление второго токена устройству на основании результата запроса на первую платежную транзакцию, при этом второй токен используют для аутентификации запроса на вторую платежную транзакцию.

[063] В приведенном ниже подробном описании вариантов осуществления настоящего изобретения делается ссылка на прилагаемые чертежи, которые составляют часть подробного описания, и на которых показаны в качестве иллюстрации конкретные варианты осуществления, в которых настоящее изобретение можно осуществлять на практике. Эти варианты осуществления описаны достаточно подробно для того, чтобы специалист в данной области техники мог осуществить настоящее изобретение на практике, и следует понимать, что могут быть использованы другие варианты осуществления, и что изменения могут быть внесены без отступления от объема настоящего изобретения. Следовательно, приведенное ниже подробное описание не следует понимать в ограничивающем смысле.

[064] На Фиг. 1 показан пример среды для назначения устройству методики аутентификации первого типа в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения. В некоторых вариантах осуществления пользователь (101) может назначить устройству (102) с платежным сервером (105) методику аутентификации первого типа при выполнении онлайн-платежа, включая первую платежную транзакцию. Например, устройство (102) может представлять собой смартфон, планшетный компьютер, ноутбук и т. п. Пользователь (101) может осуществлять онлайн-оплату с помощью приложения (102A) на устройстве (102). Например, приложение (102A) может представлять собой приложение электронной коммерции, приложение для сканирования кода быстрого ответа (QR), приложение для оплаты и т. п.

[065] В некоторых неограничивающих вариантах осуществления или аспектах приложение (102A) может быть ассоциировано с продавцом. Первая платежная транзакция может быть основана на транзакции с помощью сохраненных данных карты, при этом сохраненные данные карты указывают данные платежной карты, сохраненные в приложении (102A) или на первом сервере (103), ассоциированном с приложением (102A). В некоторых неограничивающих вариантах осуществления или аспектах приложение (102A) может запрашивать у пользователя (101) назначение устройству (102) методики аутентификации первого типа. В некоторых неограничивающих вариантах осуществления или аспектах пользователь (101) может выбрать сохраненные данные карты, ассоциированные с платежной картой среди множества платежных карт, хранящихся в приложении (102A), для назначения устройству (102) и выбранной платежной карте методики аутентификации первого типа. Приложение (102A) может предоставить запрос на регистрацию устройства, содержащий информацию о продавце и данные платежной карты, в набор средств для разработки программного обеспечения (SDK) (102B) на устройстве (102). Например, SDK (102B) может быть одним из Java® Development kit, .NET® framework SDK, iOS® SDK и т. п. SDK (102B) на устройстве (102) генерирует запрос на аттестацию устройства, содержащий по меньшей мере первый токен или однократно используемое число, и предоставляет запрос на аттестацию устройства второму серверу (104). Первый токен может представлять собой псевдослучайное число, сгенерированное с использованием одной или более криптографических методик, например, «A286G91SU». Второй сервер (104) предоставляет ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, на основании первого токена в SDK (102B) на устройстве (102). Например, статус целостности устройства может указывать на любое вмешательство в операционную систему устройства (102) и приложение (102A).

[066] Платежный сервер (105) получает запрос на регистрацию устройства и ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, от устройства (102) посредством приложения (102A) и SDK (102B). Платежный сервер (105) выполняет валидацию ответа об аттестации устройства путем проверки происхождения ответа об аттестации устройства с помощью одной или более криптографических методик (например, методики цифровой подписи) на основании первого токена. В ответ на запрос на регистрацию устройства платежный сервер (105) в ответ на успешную валидацию ответа об аттестации устройства предоставляет ответ о регистрации устройства, содержащий по меньшей мере идентификационное значение устройства, на устройство (102). Устройство (102) предоставляет ответ о регистрации устройства приложению (102A) посредством SDK (102B).

[067] В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) получает запрос на первую платежную транзакцию и запрос назначения от устройства (102) посредством приложения (102A) и первого сервера (103). Запрос назначения включает по меньшей мере одно из согласия на регистрацию приложения (102A) для методики аутентификации первого типа, информации о продавце, суммы платежа и информации о платежной карте. Запрос назначения, содержащий указанное согласие, позволяет платежному серверу (105) аутентифицировать запрос на вторую платежную транзакцию с использованием методики аутентификации первого типа. Платежный сервер (105) после валидации информации о платежной карте предоставляет приложению (102A) посредством первого сервера (103) по меньшей мере одно из запроса на аутентификацию платежа и идентификационного значения счета. Приложение (102A) посредством первого сервера (103) инициирует запрос на первую платежную транзакцию, содержащий по меньшей мере один из запроса на аутентификацию платежа и запроса на авторизацию платежа для выполнения транзакции между пользователем (101) и продавцом с использованием по меньшей мере платежной карты.

[068] В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) способствует обработке по меньшей мере одного запроса на аутентификацию платежа и запроса на авторизацию платежа на основании одной или более методик аутентификации эмитента. Например, одна или более методик аутентификации эмитента могут представлять собой методику 3-D Secure (3DS). Специалисту в данной области техники может быть очевидно использование статического пароля, одноразового пароля (OTP) и/или персонального идентификационного номера (PIN) для обработки запроса на аутентификацию платежа и генерирования ответа об аутентификации второго платежа. Платежный сервер (105) получает ответ об аутентификации первого платежа от устройства (102), а ответ об аутентификации второго платежа получают при способствовании запросу на аутентификацию платежа на основании одной или более методик аутентификации эмитента. В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) способствует запросу на аутентификацию платежа с использованием третьего сервера (не показан на фигуре). Например, третий сервер может представлять собой подключаемый модуль для продавцов (MPI). Третий сервер может взаимодействовать с продавцом и способствовать обработке запроса на аутентификацию платежа. Кроме того, платежный сервер (105) сравнивает ответ об аутентификации первого платежа с ответом об аутентификации второго платежа для проверки устройства (102). На основании запроса на первую платежную транзакцию (например, запроса на аутентификацию платежа и запроса на авторизацию платежа) платежный сервер (105) назначает устройству (102) и приложению (102A) методику аутентификации первого типа. Платежный сервер (105) генерирует второй токен для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа, при этом сгенерированный второй токен предоставляется устройству (102) посредством первого сервера (103), приложения (102A) и SDK (102B).

[069] В некоторых неограничивающих вариантах осуществления или аспектах методика аутентификации первого типа может представлять собой сетевую методику аутентификации, в которой платежный сервер (105) аутентифицирует запрос на вторую платежную транзакцию с использованием второго токена. Платежный сервер (105) генерирует новый токен после успешного выполнения запроса на платежную транзакции, причем новый токен используется для аутентификации следующего запроса на платежную транзакцию.

[070] В некоторых неограничивающих вариантах осуществления или аспектах, чтобы пользователь (101) мог инициировать вторую платежную транзакцию с использованием методики аутентификации первого типа, сервер (106A … 106N) эмитента, ассоциированный с платежной картой, должен предоставить согласие на аутентификацию второй платежной транзакции с использованием методики аутентификации первого типа платежному серверу (105). В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) определяет одну или более методик аутентификации, ассоциированных по меньшей мере с одним эмитентом, путем получения от по меньшей мере одного эмитента посредством сервера (106A … 106N) эмитента согласия или отказа в отношении аутентификации второй платежной транзакции с использованием одной или более методик аутентификации. Кроме того, платежный сервер (105) идентифицирует одну или более методик аутентификации, имеющих согласие по меньшей мере одного эмитента. Одна или более методик аутентификации включает по меньшей мере одну из методики аутентификации первого типа и одной или более методик аутентификации эмитента (например, методики аутентификации второго типа, методики аутентификации третьего типа и т. п.). Например, первый эмитент может предоставить согласие на методики аутентификации первого типа и третьего типа и отказ от методики аутентификации второго типа.

[071] В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) обеспечивает определенные методики аутентификации приложению (102A) на устройстве (102), зарегистрированном на платежном сервере (105), посредством первого сервера (103). Приложение (102A) отображает одну или более методик аутентификации для выбора пользователем, чтобы инициировать вторую платежную транзакцию. После выбора пользователем (101) одной из одной или более методик аутентификации для второй платежной транзакции платежный сервер (105) получает от приложения (102A) посредством первого сервера (103) запрос на вторую платежную транзакцию с одной из одной или более методик аутентификации, выбранной пользователем (101).

[072] В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) способствует обработке запроса на вторую платежную транзакцию на основании выбранной методики из одной или более методик аутентификации. Например, если выбранная методика из одной или более методик аутентификации является методикой аутентификации первого типа, то платежный сервер (105) может сгенерировать ответ об аутентификации платежа от имени сервера (106A … 106N) эмитента, ассоциированного с платежной картой. Кроме того, платежный сервер (105) предоставляет результат обработки запроса на вторую платежную транзакцию приложению (102A) на устройстве (102) посредством первого сервера (103).

[073] В некоторых неограничивающих вариантах осуществления или аспектах первый сервер (103), второй сервер (104) и платежный сервер (105) могут быть соединены с возможностью осуществления связи с устройством (102) посредством сети связи (не показана на фигуре). Кроме того, первый сервер (103) и сервер (106A … 106N) эмитента могут быть соединены с возможностью осуществления связи с платежным сервером (105) посредством сети связи (не показана на фигуре). Кроме того, сеть связи может включать, например, прямое соединение, сеть электронной коммерции, сеть одноранговой связи (P2P), локальную сеть (LAN), глобальную сеть (WAN), беспроводную сеть (например, с использованием протокола приложений для беспроводной связи), Интернет, Wi-Fi®, сотовую сеть и т. п.

[074] На Фиг. 2 показана упрощенная схема платежного сервера (105) для аутентификации цифровых транзакций в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения. В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) может содержать по меньшей мере один центральный процессорный блок («ЦПУ» или «процессор») (201) и запоминающее устройство (202), в котором хранятся инструкции, исполняемые по меньшей мере одним процессором (201). Процессор (201) может содержать по меньшей мере один процессор данных для исполнения программных компонентов для исполнения запросов, генерируемых пользователем или системой. Запоминающее устройство (202) соединено с возможностью осуществления связи с процессором (201). Вычислительный блок (200) дополнительно содержит интерфейс (203) ввода/вывода (I/O). Интерфейс (203) ввода/вывода соединен с процессором (201), через который передается входной сигнал или/и выходной сигнал. В некоторых неограничивающих вариантах осуществления или аспектах данные, хранящиеся в запоминающем устройстве (202), могут включать данные (204) назначения, данные (205) типа аутентификации и другие данные (206). В некоторых неограничивающих вариантах осуществления или аспектах данные (204) назначения могут включать по меньшей мере одно из информации о продавце, идентификационного значения устройства, номера мобильного телефона, ассоциированного с устройством (102), кода авторизации и идентификационного значения счета. Информация о продавце может включать по меньшей мере одно из псевдонима карты продавца, идентификационного значения приложения продавца и идентификационного значения клиента продавца.

[075] В некоторых неограничивающих вариантах осуществления или аспектах данные (205) типа аутентификации могут включать согласие или отказ, ассоциированные с одной или более методиками аутентификации. Согласие на одну или более методик аутентификации указывает на то, что вторая платежная транзакция может быть обработана с использованием одной или более методик аутентификации. Отказ от одной или более методик аутентификации указывает на то, что вторая платежная транзакция не может быть обработана с использованием одной или более методик аутентификации. Согласие или отказ в отношении одной или более методик аутентификации получают от сервера (106A … 106N) эмитента. Данные (205) типа аутентификации, ассоциированные с сервером (106A … 106N) эмитента, показаны на Фиг. 6A. В некоторых неограничивающих вариантах осуществления или аспектах другие данные (206) могут включать по меньшей мере один из запроса на первую платежную транзакцию, запроса на вторую платежную транзакцию, одного или более криптографических ключей и т. п.

[076] В некоторых неограничивающих вариантах осуществления или аспектах модуль (207) связи выполнен с возможностью получения запроса на регистрацию устройства, ответа об аттестации устройства, запроса на первую платежную транзакцию, запроса на вторую платежную транзакцию и запроса назначения от одного из устройства (102) или первого сервера (103). Модуль (207) связи выполнен с возможностью получения от по меньшей мере одного эмитента посредством сервера (106A … 106N) эмитента согласия или отказа в отношении аутентификации второй платежной транзакции с использованием одной или более методик аутентификации. Кроме того, модуль (207) связи выполнен с возможностью отправки ответа о регистрации устройства, второго токена, определенных методик аутентификации и результата второй платежной транзакции на устройство (102) посредством первого сервера (103).

[077] В некоторых неограничивающих вариантах осуществления или аспектах модуль (208) назначения выполнен с возможностью проверки ответа об аутентификации первого платежа, полученного от устройства (102), и ответа об аутентификации второго платежа, полученного при способствовании запросу на аутентификацию платежа, на основании одной или более методик аутентификации эмитента. В ответ на успешную проверку модуль (208) назначения выполнен с возможностью назначения устройству (102) и приложению (102A) методики аутентификации первого типа путем сохранения информации о продавце, идентификационного значения устройства и идентификационного значения счета в данных (204) назначения. Кроме того, модуль (208) назначения выполнен с возможностью генерирования второго токена для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа и предоставления сгенерированного второго токена устройству (102). В некоторых неограничивающих вариантах осуществления или аспектах модуль (209) аутентификации выполнен с возможностью аутентификации первой платежной транзакции, второй платежной транзакции и третьей платежной транзакции с использованием одной или более методик аутентификации, включая методику аутентификации первого типа или одну или более методик аутентификации эмитента.

[078] В некоторых неограничивающих вариантах осуществления или аспектах модуль (210) определения типа аутентификации выполнен с возможностью получения от по меньшей мере одного эмитента согласия или отказа в отношении аутентификации второй платежной транзакции с использованием одной или более методик аутентификации; и идентификации одной или более методик аутентификации, имеющих согласие по меньшей мере одного эмитента, для определения одной или более методик аутентификации. Модуль (210) определения типа аутентификации выполнен с возможностью вычисления значения риска для каждой из определенных методик аутентификации на основании по меньшей мере одной из информации о продавце, информации об эмитенте и информации о пользователе. На основании вычисленного значения риска можно изменить согласие на определенные методики аутентификации. Кроме того, модуль (210) определения типа аутентификации выполнен с возможностью обеспечения определенных методик аутентификации приложению (102A) для выбора пользователем.

[079] На Фиг. 3 показана блок-схема (300), иллюстрирующая этапы способа назначения устройству (102) методики аутентификации первого типа в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения. Порядок, в котором описан способ, не предназначен для рассмотрения в качестве ограничения, и для осуществления способа любое количество описанных операций способа можно сочетать в любом порядке. Кроме того, отдельные блоки могут быть удалены из способов без отступления от сути и объема изобретения, раскрытого в настоящем документе. Кроме того, способ может быть реализован с помощью любого подходящего аппаратного обеспечения, программного обеспечения, программно-аппаратного обеспечения (прошивки) или их комбинации.

[080] В некоторых неограничивающих вариантах осуществления или аспектах и на этапе (301) платежный сервер (105) получает запрос на регистрацию устройства и ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, от устройства (102). В некоторых неограничивающих вариантах осуществления или аспектах SDK (102B) на устройстве (102) предоставляет второму серверу (104) запрос на аттестацию устройства, содержащий по меньшей мере первый токен, после получения запроса на регистрацию устройства, содержащего по меньшей мере информацию о продавце, от приложения (102A). Первый токен или однократно используемое число генерируют на устройстве (102) с помощью SDK (102B) с использованием одной или более криптографических методик. В некоторых неограничивающих вариантах осуществления или аспектах первый токен или однократно используемое число генерируется платежным сервером (105) и предоставляется в SDK (102B) на устройстве (102). Специалисту в данной области техники будет очевидным использование одной или более методик псевдослучайного генерирования чисел для генерирования первого токена. Например, первый токен может представлять собой «R2Rra24fVm5xa2Mg».

[081] В некоторых неограничивающих вариантах осуществления или аспектах SDK (102B) на устройстве (102) получает от второго сервера (104) ответ об аттестации устройства, содержащий по меньшей мере статус целостности устройства, на основании первого токена. Например, ответ (401) об аттестации устройства, как показано на Фиг. 4A, включает временную метку ответа, сгенерированного вторым сервером (104) (например, временную метку), первый токен или однократно используемое число, название приложения (102A) (например, PackageName), криптографический хеш или цифровой сертификат, ассоциированный с приложением (102A) и/или устройством (102A), указывающий на целостность приложения (102A) (например, CertificateDigestSha256), и статус целостности устройства (например, ProfileMatch и Integrity).

[082] Устройство (102) после получения ответа (401) об аттестации устройства от второго сервера (104) предоставляет запрос на регистрацию устройства и ответ (401) об аттестации устройства посредством SDK (102B). Например, запрос на регистрацию устройства может включать по меньшей мере одно из псевдонима карты продавца, идентификационного значения приложения, идентификационного значения клиента продавца, номер мобильного телефона, ассоциированного с устройством (102), зашифрованногоv_статического_открытого_ключа (подписанного закрытого_ключа_устройства (первый токен, открытый_ключ_устройства, тип ключа устройства, размер ключа устройства, ответ (401) об аттестации устройства)), и эталонного идентификационного значения v_статического_открытого_ключа, при этом зашифрованныйv_статический_открытый_ключ указывает на шифрование с использованием одной или более криптографических методик (например, шифрование открытым ключом) с использованием «v_статического_открытого_ключа» в качестве открытого ключа, ассоциированного с платежным сервером (105), а подписанный закрытый_ключ_устройства указывает на подписание с использованием одной или более криптографических методик (например, методик шифрования открытым ключом или цифровой подписи) с использованием «закрытого_ключа_устройства» в качестве закрытого ключа, ассоциированного с устройством (102).

[083] Как показано на Фиг. 3, на этапе (302) в ответ на запрос на регистрацию устройства платежный сервер (105) предоставляет ответ о регистрации устройства на устройство (102) на основании валидации статуса целостности устройства. В некоторых неограничивающих вариантах осуществления или аспектах предоставление ответа о регистрации устройства включает валидацию ответа (401) об аттестации устройства путем проверки происхождения ответа (401) об аттестации устройства с использованием одной или более криптографических методик (например, валидации сертификата протокола уровня защищенных сокетов (SSL), цифровой подписи, ассоциированной с ответом (401) об аттестации устройства, и временной метки в ответе (401) об аттестации устройства) на основании первого токена. Кроме того, статус целостности устройства проверяют на основании значений «ProfileMatch» и «Integrity» в ответе (401) об аттестации устройства для устройства (102) с операционной системой Android® с использованием приведенной в качестве примера таблицы (402), как показано на Фиг. 4B. Например, значение «верно», ассоциированное с «ProfileMatch» и «Integrity», указывает на успешную валидацию устройства (102), а значение «неверно», ассоциированное по меньшей мере с одним из «ProfileMatch» и/или «Integrity», указывает на неудачную валидацию устройства (102).

[084] В некоторых неограничивающих вариантах осуществления или аспектах в ответ на успешную валидацию платежный сервер (105) посылает ответ о регистрации устройства, содержащий по меньшей мере идентификационное значение устройства, в SDK (102B) на устройстве (102). Например, ответ о регистрации устройства может включать зашифрованныйоткрытый ключ_устройства (подписанныйv_статический_закрытый_ключ (идентификационное значение устройства, код авторизации, v_открытый_ключ, v_тип_ключа, v_размер ключа)), при этом зашифрованный открытый_ключ_устройства указывает на шифрование с использованием одной или более криптографических методик (например, шифрование открытым ключом) с использованием «открытого_ключа_устройства» в качестве открытого ключа, ассоциированного с устройством (102), и подписанный v_статический_закрытый_ключ указывает на подписание с использованием одной или более криптографических методик (например, методик шифрования открытым ключом или цифровой подписи) с использованием «v_статического_закрытого_ключа» в качестве закрытого ключа, ассоциированного с платежным сервером (105). В ответ на неудачную валидацию платежный сервер (105) может отправить ответ о регистрации устройства, содержащий по меньшей мере сообщение об ошибке, в SDK (102B) на устройстве (102). Например, сообщение об ошибке может указывать на сбой проверки целостности устройства. В некоторых неограничивающих вариантах осуществления или аспектах SDK (102B) на устройстве (102) предоставляет шифрованныйv_открытый_ключ (код авторизации) и подписанныйзакрытый_ключ_устройства (идентификационное значение устройства) приложению (102A) для назначения методики аутентификации первого типа.

[085] Как показано на Фиг. 3, на этапе (303) платежный сервер (105) получает запрос на первую платежную транзакцию и запрос назначения от устройства (102) посредством приложения (102A) для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа. В некоторых неограничивающих вариантах осуществления или аспектах запрос назначения получен после того, как первый сервер (103) получит посредством приложения (102A) от устройства (102) запрос назначения, содержащий по меньшей мере одно из согласия на регистрацию приложения (102A) для методики аутентификации первого типа, информации о продавце, суммы платежа и информации о платежной карте. Например, запрос назначения может включать номер основного счета (PAN), дату истечения срока действия, ассоциированную с платежной картой, проверочное значение карты (CVV2), сумму платежа, тип валюты, ассоциированный с суммой платежа, согласие на регистрацию для методики аутентификации первого типа, идентификационное значение клиента продавца, идентификационное значение приложения продавца, номер мобильного телефона, ассоциированный с устройством (102), подписанныйзакрытый_ключ_устройства (идентификационное значение устройства), зашифрованныйv_открытый_ключ (код авторизации) и псевдонимом карты продавца.

[086] В некоторых неограничивающих вариантах осуществления или аспектах после валидации информации о платежной карте платежный сервер (105) предоставляет приложению (102A) на устройстве (102) посредством первого сервера (103) по меньшей мере одно из запроса на аутентификацию платежа и идентификационного значения счета. Например, платежный сервер (105) предоставляет унифицированный указатель ресурса (URL) сервера управления доступом (ACS), запрос на аутентификацию платежа и идентификационное значение счета приложению (102A). Платежный сервер (105) может получить URL ACS, запрос на аутентификацию платежа и идентификационное значение счета от третьего сервера (например, MPI). Приложение (102A) на устройстве (102) инициирует запрос на первую платежную транзакцию, включая запрос на аутентификацию платежа. В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) получает запрос на первую платежную транзакцию, включая по меньшей мере один из запроса на аутентификацию платежа и запроса на авторизацию платежа, от первого сервера (103) для завершения транзакции между пользователем (101) и продавцом с использованием по меньшей мере платежной карты.

[087] На этапе (304) платежный сервер (105) назначает устройству (102) методику аутентификации первого типа и предоставляет второй токен устройству (102) на основании результата запроса на первую платежную транзакцию, при этом второй токен используется для аутентификации запроса на вторую платежную транзакцию. В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) получает результат запроса на первую платежную транзакцию после способствования обработке по меньшей мере одного из запроса на аутентификацию платежа и запроса на авторизацию платежа на основании одной или более методик аутентификации эмитента. Например, одна или более методик аутентификации эмитента могут представлять собой методику 3DS. Специалисту в данной области техники может быть понятно, что для обработки запроса на аутентификацию платежа и генерирования ответа об аутентификации второго платежа используется статический пароль, одноразовый пароль и/или PIN-код. Например, ответ об аутентификации второго платежа может включать идентификационное значение счета и идентификационное значение устройства.

[088] В некоторых неограничивающих вариантах осуществления или аспектах назначение устройству (102) включает проверку платежным сервером (105) ответа об аутентификации первого платежа, полученного от устройства (102), и ответа об аутентификации второго платежа, полученного при способствовании запросу на аутентификацию платежа, на основании одной или более методик аутентификации эмитента. Например, ответ об аутентификации первого платежа может включать подписанныйзакрытый_ключ_устройства (идентификационное значение устройства), псевдоним карты продавца, идентификатор приложения продавца, идентификатор клиента продавца, зашифрованныйv_открытый_ключ (подписанныйзакрытый_ключ_устройства (ответ об аутентификации первого платежа)) и зашифрованныйv_открытый_ключ (код авторизации). Платежный сервер (105) проверяет ответ об аутентификации первого платежа и второй ответ об аутентификации путем выполнения побайтовой проверки и валидации цифровой подписи, ассоциированной с ответами об аутентификации первого и второго платежа. Платежный сервер (105) в ответ на ответ об аутентификации второго платежа предоставляет первому серверу (103) значение проверки аутентификации держателя карты (CAVV) и индикатора электронной коммерции (ECI), указывая на успешную аутентификацию платежной карты. Первый сервер (103) инициирует запрос на авторизацию платежа, содержащий по меньшей мере одно из идентификационного значения счета и VCIND (указание методики аутентификации первого типа используется для аутентификации второй платежной транзакции во время обработки запроса на авторизацию платежа). Платежный сервер (105) способствует запросу на авторизацию платежа.

[089] В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) в ответ на успешную проверку назначает устройству (102) и приложению (102A) методику аутентификации первого типа. Платежный сервер (105) генерирует второй токен для аутентификации запроса на вторую платежную транзакцию с использованием методики аутентификации первого типа, при этом сгенерированный второй токен предоставляется в SDK (102B) на устройстве (102) посредством первого сервера (103). Например, сгенерированный второй токен, предоставленный устройству (102), имеет форму подписанногоv_закрытого ключа (зашифрованногооткрытого_ключа_устройства (второй токен)).

[090] На Фиг. 5 показана блок-схема (500), иллюстрирующая этапы способа аутентификации цифровой транзакции в соответствии с некоторыми неограничивающими вариантами осуществления или аспектами настоящего изобретения.

[091] Порядок, в котором описан способ, не предназначен для рассмотрения в качестве ограничения, и для осуществления способа любое количество описанных операций способа можно сочетать в любом порядке. Кроме того, отдельные блоки могут быть удалены из способов без отступления от сути и объема изобретения, раскрытого в настоящем документе. Кроме того, способ может быть реализован с помощью любого подходящего аппаратного обеспечения, программного обеспечения, программно-аппаратного обеспечения (прошивки) или их комбинации.

[092] На этапе (501) платежный сервер (105) определяет одну или более методик аутентификации, ассоциированных по меньшей мере с одним эмитентом. Одна или более методик аутентификации включает по меньшей мере одну из методики аутентификации первого типа и одной или более методик аутентификации эмитента. Например, методика аутентификации первого типа может представлять собой сетевую методику аутентификации, а одна или более методик аутентификации эмитента могут представлять собой методику аутентификации на основании 3DS. В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) получает от по меньшей мере одного эмитента посредством сервера (106A … 106N) эмитента согласие или отказ в отношении аутентификации второй платежной транзакции с использованием одной или более методик аутентификации. Например, согласие или отказ (601), полученные от по меньшей мере одного эмитента посредством сервера (106A … 106N) эмитента, показаны в таблице на Фиг. 6A. На Фиг. 6A согласие обозначено знаком «∨», а отказ обозначен знаком «x». Платежный сервер (105) идентифицирует одну или более методик аутентификации, имеющих согласие по меньшей мере одного эмитента. В некоторых неограничивающих вариантах осуществления или аспектах платежный сервер (105) может получать от по меньшей мере одного эмитента посредством сервера (106A … 106N) эмитента приоритет (602), ассоциированный с одной или более методиками аутентификации, имеющими согласие по меньшей мере одного эмитента, как показано на Фиг. 6B. Приоритет (602), ассоциированный с одной или более методиками аутентификации, может указывать на предпочтительную методику аутентификации для второй платежной транзакции на основании коэффициента успешного выполнения, ассоциированного с одной или более предыдущими платежными транзакциями, обработанными по меньшей мере одним эмитентом. Например, «1» может указывать на самый высокий приоритет или первую предпочтительную методику аутентификации. Приоритет (602), ассоциированный с одной или более методиками аутентификации, может быть изменен по меньшей мере одним эмитентом после заранее определенного интервала времени, например, через 30 минут.