Изобретение относится к электросвязи и может быть использовано в системах обнаружения атак1 (Толкование используемых терминов приведено в Приложении) с целью оперативного выявления и блокирования несанкционированных информационных потоков2 в цифровых сетях связи, в частности в сети передачи данных (СПД) типа "Internet", основанных на семействе коммуникационных протоколов TCP/IP (Transmission Control Protocol / Internet Protocol) и описанных в книге Кульгин М. Технологии корпоративных сетей. Энциклопедия. - СПб.: Издательство "Питер", 1999. - 704 с.: ил.

Заявленное техническое решение расширяет арсенал средств данного назначения.

Известен способ контроля информационных потоков (ИП), реализованный в патенте РФ №2179738, "Способ обнаружения удаленных атак в компьютерной сети", класс G 06 F 12/14, заявл. 24.04.2000. Известный способ включает следующую последовательность действий. Наблюдение за информационным потоком адресованных абоненту пакетов данных, включающее постоянно возобновляемый подсчет числа пакетов, выполняемый в пределах серии пакетов, поступающих подряд друг за другом через промежутки времени не более заданного. При этом проверку поступающих пакетов данных на соответствие заданным правилам выполняют каждый раз, когда размер очередной наблюдаемой серии достигает критического числа пакетов.

Недостатками данного способа являются узкая область применения, что обусловлено его предназначением в основном для защиты от подмены одного из участников соединения и недостаточная достоверность3 при обнаружении других типов преднамеренных деструктивных воздействий. В аналоге применяют ограниченную совокупность признаковых описаний несанкционированных ИП. При этом не учитывают наличия большого количества типов несанкционированных ИП, что создает условия для пропуска последних и, как следствие, для деструктивных воздействий на цифровые сети связи (ЦСС), что, в свою очередь, приводит к угрозам целостности4, доступности5 и конфиденциальности6 информации в ЦСС (см., например, Медведовский И.Д. и др. Атака на Internet. - М.: ДМК, 1999. - 336 с.: ил.).

Известен также способ, позволяющий по изменению состояния объекта защиты обнаруживать несанкционированные ИП, по патенту РФ №2134897, класс G 06 F 17/40, "Способ оперативного динамического анализа состояний многопараметрического объекта", заявл. 20.08.1999. В известном способе преобразуют результаты допусковой оценки разнородных динамических параметров в соответствующие информационные сигналы с обобщением по всему множеству параметров в заданном временном интервале и определяют относительную величину и характер изменения интегрального состояния многопараметрического объекта.

Недостатком данного способа является узкая область применения, обусловленная тем, что, несмотря на возможность оперативной диагностики технического и функционального состояний многопараметрического объекта, для обнаружения несанкционированных ИП в ЦСС данный способ не достаточно эффективен, т.к. в нем применяют ограниченную совокупность признакового пространства, что создает условия для пропуска несанкционированных ИП и деструктивного воздействия удаленных атак (см. Медведовский И.Д. и др. Атака на Internet. - М.: ДМК, 1999. - 336 с.: ил.).

Наиболее близким по своей технической сущности к заявленному является способ обнаружения несанкционированных ИП в ЦСС, реализованный в устройстве по патенту РФ №2219577, "Устройство поиска информации", класс G 06 F 17/40, заявл. 24.04.2002. Способ-прототип заключается в том, что принимают i-й пакет, где i=1, 2, 3,... и запоминают его. Принимают (i+1)-й пакет, запоминают его. Выделяют из заголовка i-го и (i+1)-го пакетов признаковые поля (идентификаторы). Затем сравнивают пакеты на предмет совпадения выделенных идентификаторов (i+1)-го пакета с идентификаторами i-го пакета и по результатам сравнения принимают решение о факте наличия несанкционированного ИП.

По сравнению с аналогами способ-прототип может быть использован в более широкой области, когда не только определяется тип протокола, анализируется состояние контролируемого объекта, но и учитываются правила установления и ведения сеанса связи, что необходимо для повышения устойчивости функционирования ЦСС в условиях несанкционированных (деструктивных) воздействий удаленных атак, проявляющихся в появлении несанкционированных ИП.

Недостатком прототипа является относительно низкая достоверность обнаружения (распознавания) несанкционированных ИП, циркулирующих в ЦСС, а именно распознается только один тип несанкционированного ИП (атаки) - "шторм7" ложных запросов на установление соединения. Это определяется тем, что сравниваются только два пакета сообщений - последующий и предыдущий, причем факт появления несанкционированного ИП определяется лишь при совпадении выделенных идентификаторов двух последовательно принятых пакетов, что является недостаточным для достоверного определения факта наличия несанкционированного ИП в ЦСС.

Целью заявленного технического решения является разработка способа контроля информационных потоков в ЦСС, обеспечивающего повышение достоверности обнаружения (распознавания) несанкционированных информационных потоков в ЦСС за счет предварительного задания перечня санкционированных ИП как совокупности опорных идентификаторов ИП, перечня наименований санкционированных процессов, а также формирования перечня и подсчета несанкционированных ИП, принятых в процессе контроля, и за счет введения максимально допустимого количества появлений каждого несанкционированного ИП из всей совокупности принимаемых несанкционированных ИП, что необходимо для обеспечения устойчивого функционирования ЦСС, заключающегося в своевременном и достоверном предоставлении сервисных возможностей санкционированным абонентам, а также обеспечения целостности, доступности и конфиденциальности обрабатываемой информации. Здесь и далее под идентификаторами ИП понимают поля анализируемых пакетов, которые содержат сетевые IP-адреса и номера портов отправителя и получателя пакетов сообщений.

Поставленная цель достигается тем, что в известном способе контроля информационных потоков в ЦСС, заключающемся в том, что принимают из канала связи последовательно пакеты сообщений, запоминают их, выделяют из заголовков принятых пакетов сообщений идентификаторы, сравнивают их, а по результатам сравнения принимают решение о наличии несанкционированного ИП, предварительно запоминают N≥1 опорных идентификаторов санкционированных ИП, М≥1 наименований санкционированных процессов, задают максимально допустимое количество Кmax появлений каждого из несанкционированных ИП из всей совокупности принимаемых несанкционированных ИП, первоначальное число k0 появлений каждого из которых принимают Кi=0, где i=1, 2, 3,... номера последовательно принимаемых отличающихся друг от друга НИП. Затем принимают из канала связи К-й пакет сообщения, где К=1, 2, 3..., выделяют из его заголовка поля, содержащие идентификаторы ИП, а после выделения идентификаторов сравнивают их с опорными идентификаторами N санкционированных информационных потоков из заданного множества, и при совпадении принимают очередной пакет сообщения и повторяют цикл сравнения. А при отсутствии совпадения запоминают идентификаторы принятого несанкционированного ИП, присваивают ему очередной i-й идентификационный номер, и число его появлений К увеличивают на единицу, а выделенные идентификаторы очередного принятого пакета после их сравнения с опорными идентификаторами ранее запомненного i-го несанкционированного ИП, и при их совпадении, число появлений Ki увеличивают на единицу, а при несовпадении запоминают идентификаторы очередного несанкционированного ИП, присваивают ему очередной идентификационный номер i+1 и число его появлений Кi+1 увеличивают на единицу. После этого действия, начиная с выделения из заголовка (k+1)-го пакета идентификаторов, повторяют до тех пор, пока количество появлений i-го несанкционированного ИП не достигнет значения Кi≥Кmax, а при выполнении этого условия принимают решение о наличии i-го несанкционированного ИП. Выявив несанкционированный ИП, сравнивают сетевой адрес отправителя i-го несанкционированного ИП с сетевыми адресами, находящимися в предварительно запомненных опорных идентификаторах санкционированных ИП и при отсутствии совпадения блокируют источник несанкционированного ИП, а при совпадении формируют пакет с запросом отправителю i-го несанкционированного ИП на предоставление наименования процесса М, инициировавшего несанкционированный ИП. Далее передают пакет с запросом отправителю i-го несанкционированного ИП на предоставление наименования процесса Мi. Инициатор несанкционированного ИП формирует пакет с ответом, содержащим наименование процесса Мi, и передает его, после чего происходит сравнение наименования процесса инициатора несанкционированного ИП с предварительно запомненными наименованиями санкционированных процессов М. В случае совпадения наименования процесса Мi с наименованием предварительно запомненного санкционированного процесса запоминают в предварительно запомненную совокупность опорных идентификаторов санкционированных ИП (N+1)-й идентификатор нового санкционированного ИП, а в случае отсутствия совпадения блокируют источник несанкционированных ИП, принимают очередной пакет сообщения и повторяют цикл сравнений и принятия решения.

Повышение достоверности обнаружения (распознавания) несанкционированного ИП в ЦСС в заявленном способе обеспечивается благодаря новой совокупности существенных признаков за счет предварительного задания перечня санкционированных информационных потоков как совокупности опорных идентификаторов информационных потоков, задания перечня наименований санкционированных процессов, а также формирования перечня и подсчета несанкционированных ИП, принятых в процессе контроля, и за счет введения максимально допустимого количества появлений каждого несанкционированного ИП из всей совокупности принимаемых несанкционированных ИП, что необходимо для обеспечения устойчивого функционирования ЦСС, заключающегося в предоставлении сервисных возможностей санкционированным абонентам, а также обеспечении целостности, доступности и конфиденциальности обрабатываемой информации, так как узлы ЦСС обладают уязвимостями8 программного обеспечения, подвергаются преднамеренным деструктивным воздействиям удаленных компьютерных атак, признаками наличия которых являются несанкционированные ИП, а высокая пропускная способность современных СПД значительно расширяет деструктивные возможности удаленных атак.

Проведенный анализ уровня техники позволил установить, что аналоги, характеризующиеся совокупностью признаков, тождественных всем признакам заявленного технического решения, отсутствуют, что указывает на соответствие заявленного устройства условию патентоспособности "новизна". Результаты поиска известных решений в данной и смежных областях техники с целью выявления признаков, совпадающих с отличительными от прототипа признаками заявленного объекта, показали, что они не следуют явным образом из уровня техники. Из уровня техники также не выявлена известность влияния предусматриваемых существенными признаками заявленного изобретения преобразований на достижение указанного технического результата. Следовательно, заявленное изобретение соответствует условию патентоспособности "изобретательский уровень".

Заявленный способ поясняется чертежами, на которых показаны:

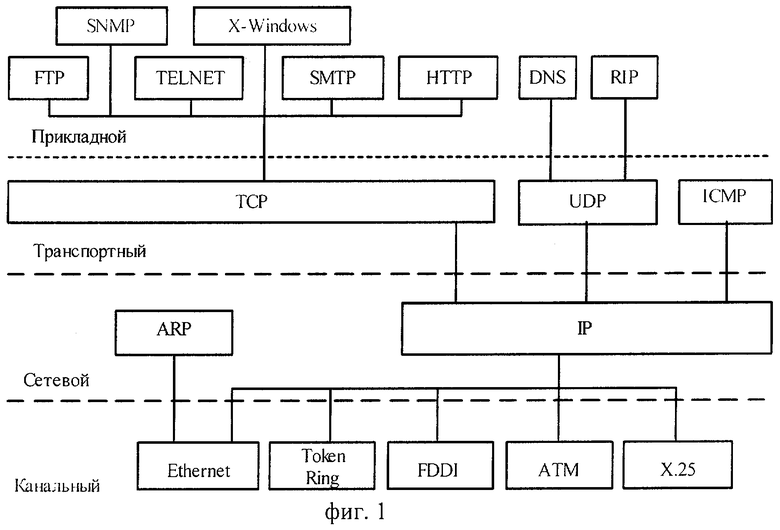

фиг.1 - Иерархия протоколов семейства TCP/IP;

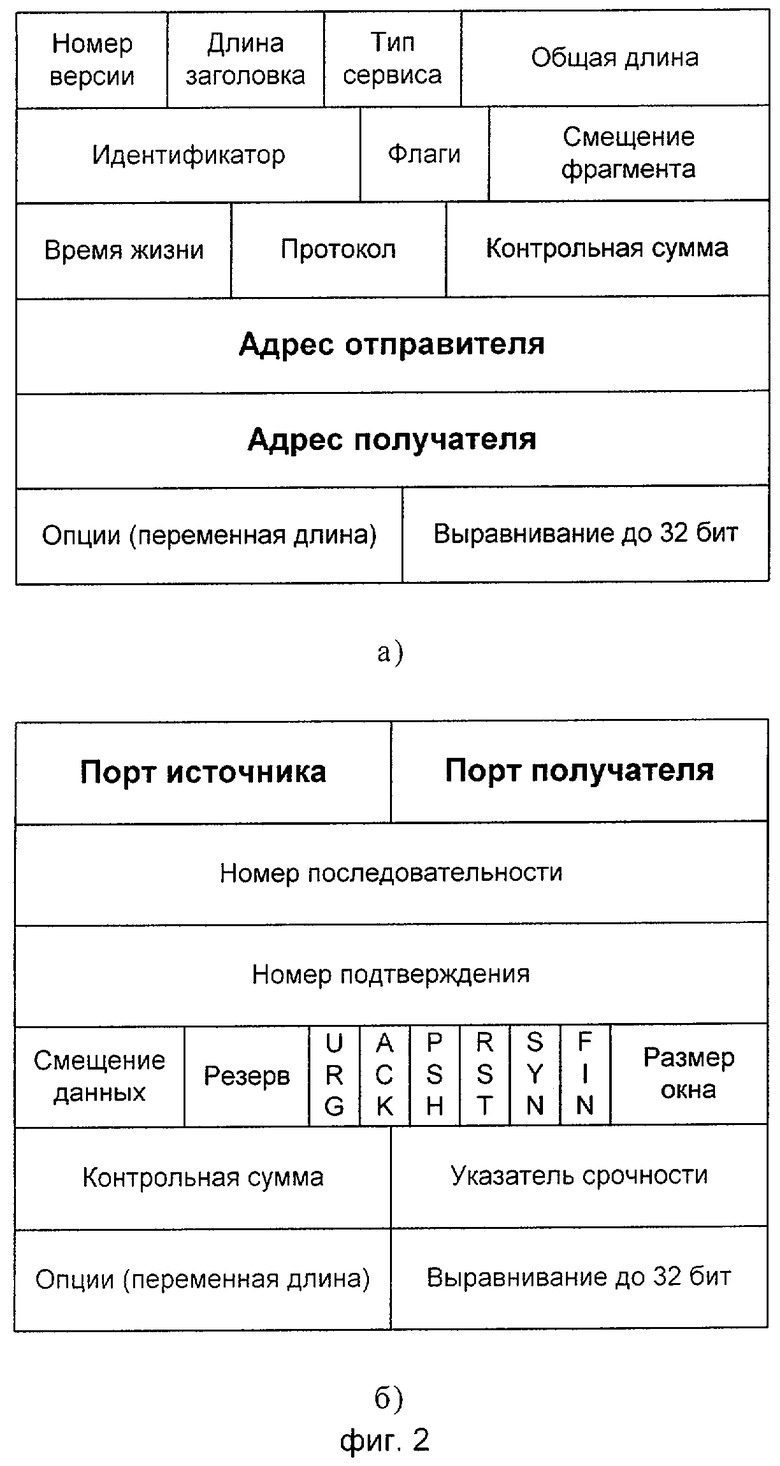

фиг.2 - Структура заголовков IP-и TCP-пакетов сообщений;

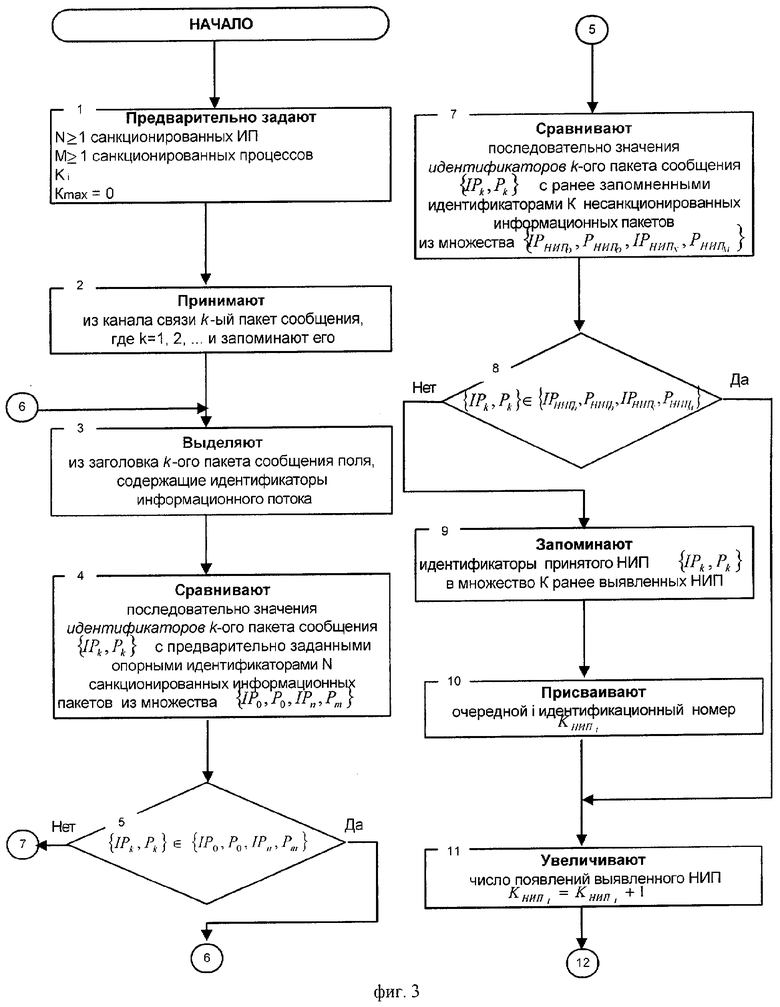

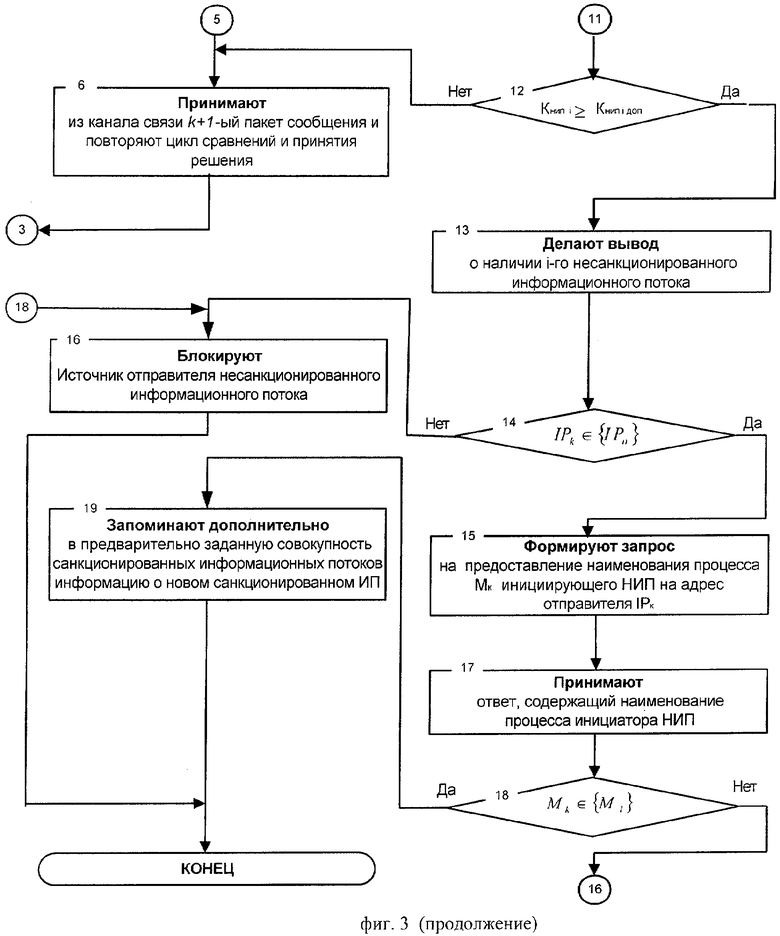

фиг.3 - блок-схема алгоритма, реализующего заявленный способ контроля информационных потоков в ЦСС;

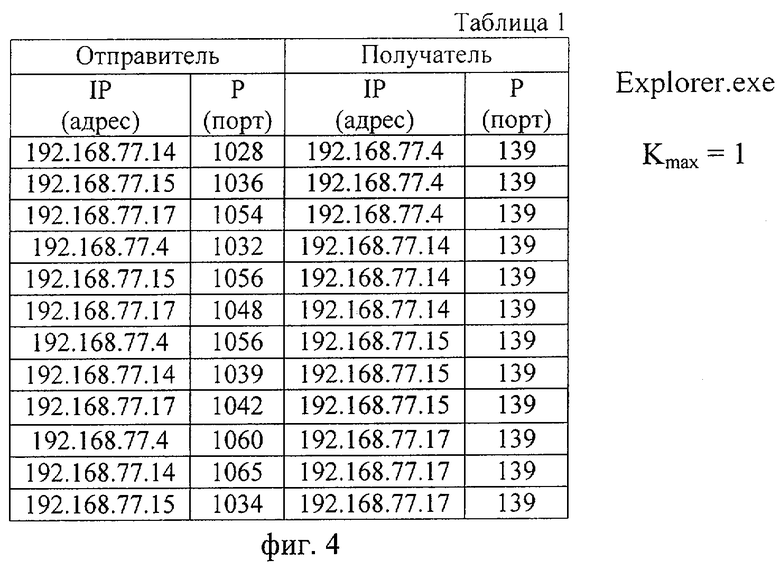

фиг.4 - Таблица опорных идентификаторов;

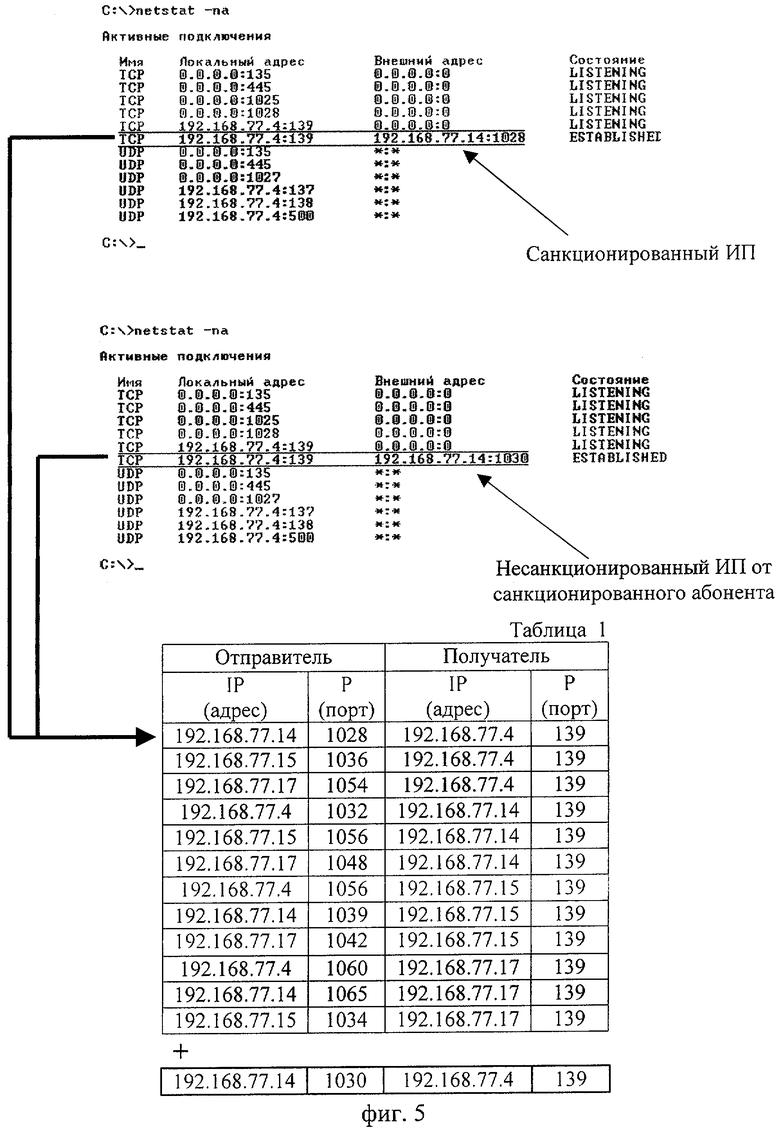

фиг.5 - Рисунок, поясняющий реализацию заявленного способа;

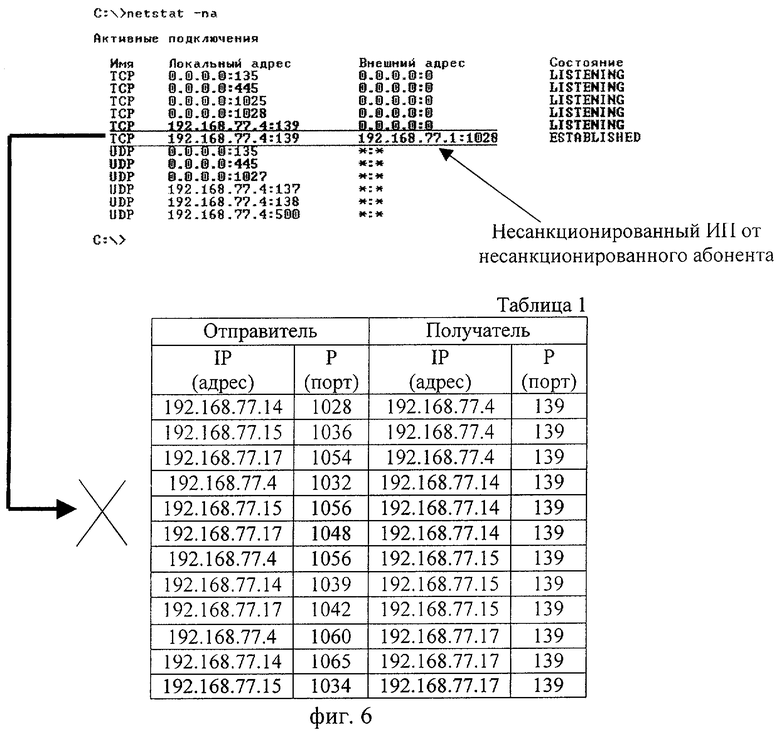

фиг.6 - Рисунок, поясняющий появление несанкционированного информационного потока.

Известно, что для обеспечения информационной безопасности необходимо с высокой достоверностью определять факты удаленных атак на ЦСС, признаками наличия которых являются несанкционированные ИП. Кроме того, несанкционированные ИП могут являться признаками наличия вредоносного программного обеспечения (ПО) и нарушения политики безопасности9 санкционированными пользователями. Таким образом, обнаружение преднамеренных деструктивных воздействий реализуется путем обнаружения несанкционированных ИП. Существующие технические решения не позволяют достичь указанных целей. Деструктивные возможности удаленных атак и вредоносных программ связаны с тем, что большинство из них напрямую нацелены на слабые места средств защиты, уязвимости операционных систем и системных приложений (см., например, Корнеев И.Р., Беляев А.В. Информационная безопасность предприятия. - СПб.: БХВ - Петербург, 2003. - 752 с.: ил. стр.115-123.), составляющих материальную основу узлов ЦСС обрабатывающих запросы на обслуживание от санкционированных абонентов и обладающих ограниченной вычислительной мощностью по обработке запросов и ограниченной длиной очереди запросов. Кроме того, полезная пропускная способность СПД, входящих в ЦСС, значительно уменьшается за счет появления несанкционированных ИП.

Существующий механизм создания соединений для организации обмена сообщениями между узлами ЦСС за счет своей гибкости и универсальности позволяет создавать распределенные приложения. Вследствие этого задача их контроля является трудноформализуемой и требующей разработки на уровне технического решения. Одной из важнейших причин трудностей формализации является большое количество протоколов, реализованных в семействе TCP/IP. Иерархия семейства протоколов TCP/IP представлена на фиг.1.

Поиск эффективных технических решений повышения достоверности обнаружения (распознавания) несанкционированных ИП может быть осуществлен путем предварительного задания перечня санкционированных ИП как совокупности опорных идентификаторов ИП, задания перечня наименований санкционированных процессов, формирования перечня несанкционированных ИП, принятых в процессе контроля, а также за счет введения максимально допустимого количества появлений каждого несанкционированного ИП из всей совокупности принимаемых несанкционированных ИП. Здесь и далее под опорными идентификаторами понимают совокупность предварительно запомненных эталонных идентификаторов санкционированных ИП. Чувствительность системы контроля ИП в ЦСС определяется максимально допустимым количеством появлений каждого из несанкционированных ИП из всей совокупности принимаемых несанкционированных ИП. Значение показателя максимально допустимого количества появлений несанкционированных ИП (критерий обнаружения несанкционированных ИП) может выбираться в зависимости от требуемой своевременности обнаружения несанкционированного ИП и с учетом качества СПД ЦСС.

Заявленный способ реализуют следующим образом. Структура пакетов сообщений известна (см. например, Кульгин М. Технологии корпоративных сетей. Энциклопедия. - СПб.: Издательство "Питер", 1999. - 704 с.: ил.), как известен и принцип передачи пакетов в ЦСС, что дает возможность анализа идентификаторов источника и получателя ИП и формирования опорных идентификаторов. Например, на фиг.2 представлены структуры заголовков IP- и TCP-пакетов сообщений. Полужирным шрифтом выделены поля идентификаторов ИП, по которым определяют сетевые адреса отправителя и получателя пакетов сообщений, а также их порты.

Предварительно запоминают (см. блок 1 на фиг.3) совокупность из N опорных идентификаторов санкционированных ИП, М наименований санкционированных процессов. Далее задают Кmax появлений каждого из санкционированных ИП из всей совокупности принимаемых несанкционированных ИП, первоначальное число Ki появлений каждого из которых принимают Кi=0, где i=1, 2, 3,... - номера последовательно принимаемых отличающихся друг от друга несанкционированных информационных потоков.

Из канала связи принимают k-й пакет сообщения, где k=1, 2,... и запоминают его (см. блок 2 на фиг.3). Затем выделяют (см. блок 3 на фиг.3) из заголовка принятого пакета идентификаторы ИП и сравнивают (см. блок 4 на фиг.3) их с опорными идентификаторами. Их совпадение означает, что принятый пакет сообщений относится к санкционированному ИП. После этого принимают следующий k+1-й пакет сообщений (см. блок 6 на фиг.3). При отсутствии совпадения запоминают идентификаторы принятого ИП, присваивают ему очередной i-й идентификационный номер, и число его появлений Кi увеличивают на единицу. Выделенные идентификаторы очередного принятого пакета сообщений после их сравнения с опорными идентификаторами и при их несовпадении сравнивают дополнительно с идентификаторами ранее запомненного 1-го несанкционированного ИП (см. блок 8 на фиг.3), и при их совпадении число появлений Кi увеличивают на единицу (см. блок 11 на фиг.3). При отсутствии совпадения запоминают идентификаторы очередного несанкционированного ИП (см. блок 9 на фиг.3), присваивают ему очередной идентификационный номер i+1 и число его появления Ki+1 увеличивают на единицу. При этом перечисленные действия повторяют до тех пор, пока количество появлений i-го несанкционированного ИП не достигнет значения Ki≥Kmax, а при выполнении этого условия принимают решение о наличии i-го несанкционированного ИП (см. блок 13 на фиг.3).

При отсутствии совпадения сетевого адреса отправителя несанкционированного ИП с сетевыми адресами, находящимися в перечне предварительно запомненных опорных идентификаторов (см. блок 14 на фиг.3) блокируют источник несанкционированного ИП (см. блок 16 на фиг.3), а при совпадении - формируют запрос отправителю i-го несанкционированного ИП на предоставление наименования процесса Mi, инициировавшего несанкционированный ИП (см. блок 15 на фиг.3). Это связано с тем, что в случае обнаружения несанкционированного ИП требуется дополнительная проверка, т.к. при установлении активного соединения в семействе протоколов TCP/IP может быть выбран любой порт (см. например, Золотов С. Протоколы Internet - СПб.: BHV - Санкт-Петербург, 1998. - 304 с., ил.), следовательно, необходимо определить, является ли инициатор соединения санкционированным. Для этого наименование процесса - инициатора соединения сравнивают с предварительно запомненными наименованиями санкционированных процессов М (см. блок 18 на фиг.3), и в случае совпадения запоминают дополнительно новый (N+1)-й идентификатор санкционированного ИП (см. блок 19 на фиг.3). В случае отсутствия совпадения блокируют источник несанкционированного ИП (см. блок 16 на фиг.3), принимают очередной пакет сообщения и повторяют цикл сравнений и принятия решений.

Возможность реализации сформулированного технического результата была проверена путем машинного моделирования обнаружения несанкционированных ИП заявленным способом. На фиг.4 представлены исходные данные для моделирования (эксперимента), в качестве которых выступают идентификаторы санкционированных ИП, приведенные в таблице 1, а также наименования санкционированных процессов и допустимое количество появлений каждого из несанкционированных ИП из всей совокупности принимаемых несанкционированных ИП.

В результате проведенного эксперимента были выявлены следующие типы ИП:

- санкционированные ИП, идентификаторы которых как видно на фиг.5 (рис.1 и таблица 1) совпадают с опорными;

- ИП, источниками которых являются санкционированные абоненты, но идентификаторы этих ИП не совпадают с опорными (см. рис.2 и таблица 1 на фиг.5). Такие ИП могут после определения процесса-инициатора быть блокированы либо их идентификаторы будут дополнительно внесены к опорным;

- ИП источниками, которых являются несанкционированные абоненты (см. рис.1 и табл.1 на фиг.6). Такие ИП являются несанкционированными и должны быть блокированы.

Из представленных результатов следуют выводы: при предварительном задании опорных идентификаторов санкционированных ИП, санкционированных процессов -инициаторов санкционированных ИП и максимально допустимого количества появлений каждого несанкционированного ИП из совокупности всех принимаемых несанкционированных ИП, учитываемых системой распознавания, заявленный способ обеспечивает повышение достоверности обнаружения несанкционированных ИП в ЦСС.

Дополнительным свойством заявленного способа обеспечивает обнаружение несанкционированных ИП в ЦСС не только на этапе реализации деструктивных действий, но и, что очень важно (см. например, Лукацкий А.В. Обнаружение атак. - СПб.: БХВ - Петербург, 2001. - 624 с.: ил. на стр.51), на этапе сбора информации о ЦСС нарушителем, так как при этом возникают несанкционированные ИП.

1. Атака - практическая реализация угрозы или попытка ее реализации с использованием той или иной уязвимости [Конеев И.Р., Беляев А.В. Информационная безопасность предприятия. - СПб.: БХВ-Петербург, 2003. - 752 с.: ил. на стр.30].

2. Информационный поток - непрерывная последовательность пакетов сообщений, объединенных набором общих признаков, выделяющих его из общего сетевого трафика. [В.Г. Олифер, Н.А. Олифер Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 2-е изд. - СПб.: Питер, 2003. - 864 с.: ил.]

3. Достоверность - степень объективного соответствия результатов диагностирования (контроля) действительному техническому состоянию объекта [Кузнецов В.Е., Лихачев А.М., Паращук И.Б., Присяжнюк С.П. Телекоммуникации. Толковый словарь основных терминов и сокращений. Под редакцией А.М. Лихачева, С.П. Присяжнюка. СПб.: Издательство МО РФ, 2001.].

4. Целостность - свойство информации при ее обработке техническими средствами, обеспечивающее предотвращение ее несанкционированной модификации или несанкционированного уничтожения [Терминология в области защиты информации. Справочник. Москва 1993. ВНИИстандарт].

5. Доступность - свойство информации при ее обработке техническими средствами, обеспечивающее беспрепятственный доступ к ней для проведения санкционированных операций по ознакомлению, документированию, модификации и уничтожению [Терминология в области защиты информации. Справочник. Москва 1993. ВНИИстандарт].

6. Конфиденциальность - свойство информации при ее обработке техническими средствами, обеспечивающее предотвращение несанкционированного ознакомления с ней или несанкционированного документирования (снятия копий) [Терминология в области защиты информации. Справочник. Москва 1993. ВНИИстандарт].

7. Шторм - передача на объект атаки как можно большего числа ложных ТСР-запросов на создание соединения от имени любого хоста. [Медведовский И.Д. и др. Атака на Internet. - М.: ДМК, 1999. - 336 с.: ил. на стр. 121].

8. Уязвимость = некая слабость, которую можно использовать для нарушения системы или содержащейся в ней информации [Информационная безопасность и защита информации. Сборник терминов и определений. Государственная техническая комиссия России, 2001 г.].

9. Политика безопасности - набор формальных (официально утчержденных либо традиционно сложившихся) правил, которые регламентируют функционирование механизма информационной безопасности [Конеев И.Р., Беляев А.В. Информационная безопасность предприятия. - СПб.: БХВ-Петербург, 2003. - 752 с.: на стр. 30].

| название | год | авторы | номер документа |

|---|---|---|---|

| СПОСОБ ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ ОТ НЕСАНКЦИОНИРОВАННЫХ ВОЗДЕЙСТВИЙ | 2005 |

|

RU2279124C1 |

| СПОСОБ ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ ОТ НЕСАНКЦИОНИРОВАННЫХ ВОЗДЕЙСТВИЙ | 2004 |

|

RU2271613C1 |

| СПОСОБ ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ С ИДЕНТИФИКАЦИЕЙ НЕСКОЛЬКИХ ОДНОВРЕМЕННЫХ АТАК | 2019 |

|

RU2739206C1 |

| СПОСОБ ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ НА ОСНОВЕ АДАПТИВНОГО ВЗАИМОДЕЙСТВИЯ | 2019 |

|

RU2715165C1 |

| СПОСОБ (ВАРИАНТЫ) ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ | 2006 |

|

RU2307392C1 |

| СПОСОБ ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ ОТ КОМПЬЮТЕРНЫХ АТАК, НАПРАВЛЕННЫХ НА РАЗЛИЧНЫЕ УЗЛЫ И ИНФОРМАЦИОННЫЕ РЕСУРСЫ | 2021 |

|

RU2782704C1 |

| СПОСОБ ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ | 2018 |

|

RU2696549C1 |

| СПОСОБ ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ НА ОСНОВЕ ЛЕГЕНДИРОВАНИЯ | 2023 |

|

RU2814463C1 |

| СПОСОБ ЗАЩИТЫ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ | 2012 |

|

RU2475836C1 |

| Способ обнаружения дестабилизирующих воздействий на вычислительные сети | 2015 |

|

RU2611243C1 |

Изобретение относится к электросвязи и может быть использовано в системах обнаружения атак. Техническим результатом является повышение достоверности обнаружения несанкционированных информационных потоков. Способ заключается в запоминании опорных идентификаторов санкционированных информационных потоков, задании максимально допустимого количества появлений каждого из несанкционированных информационных потоков, принятии последовательно пакетов сообщений, запоминании, выделении из заголовков этих пакетов идентификаторов, сравнении с опорными идентификаторами, при совпадении принятии очередного пакета сообщений повторяют цикл сравнений, при отсутствии совпадения запоминают идентификаторы этого потока, присваивают ему очередной идентификационный номер, число его появлений увеличивают на единицу, а выделенные идентификаторы очередного принятого пакета после их сравнения и при их несовпадении сравнивают с идентификаторами ранее запомненного несанкционированного информационного потока, при их совпадении число появлений увеличивают на единицу, при несовпадении запоминают идентификаторы этого потока, присваивают ему очередной идентификационный номер и число его появлений увеличивают на единицу. 6 ил.

Способ контроля информационных потоков в вычислительных сетях, заключающийся в том, что принимают из канала связи последовательно пакеты сообщений, запоминают их, выделяют из заголовков принятых пакетов сообщений идентификаторы, сравнивают их, а по результатам сравнения принимают решение о наличии несанкционированного информационного потока, отличающийся тем, что предварительно запоминают N≥1 опорных идентификаторов санкционированных информационных потоков, М≥1 наименований санкционированных процессов, задают максимально допустимое количество Кmax появлений каждого из несанкционированных информационных потоков из всей совокупности принимаемых несанкционированных потоков, первоначальное число Кi появлений каждого из которых принимают Кi=0, где i=1, 2, 3, ... номера последовательно принимаемых отличающихся друг от друга несанкционированных информационных потоков, а после выделения идентификаторов из заголовка очередного принятого пакета сообщений сравнивают их с опорными идентификаторами и при совпадении принимают очередной пакет сообщения и повторяют цикл сравнений, а при отсутствии совпадения запоминают идентификаторы принятого несанкционированного информационного потока, присваивают ему очередной i-ый идентификационный номер и число его появлений Кi увеличивают на единицу, а выделенные идентификаторы очередного принятого пакета после их сравнения с опорными идентификаторами и при их несовпадении сравнивают дополнительно с идентификаторами ранее запомненного i-го несанкционированного информационного потока и при их совпадении число появлений K1 увеличивают на единицу, а при несовпадении запоминают идентификаторы очередного несанкционированного информационного потока, присваивают ему очередной идентификационный номер i+1 и число его появления Ki+1 увеличивают на единицу, при этом перечисленные действия повторяют до тех пор, пока количество появлений i-го несанкционированного информационного потока не достигнет значения Кi≥Кmax, а при выполнении этого условия принимают решение о наличии i-го несанкционированного информационного потока, сравнивают сетевой адрес отправителя i-го несанкционированного информационного потока с сетевыми адресами, находящимися в предварительно запомненных опорных идентификаторах санкционированных информационных потоков и при отсутствии совпадения блокируют источник несанкционированного информационного потока, а при совпадении формируют пакет с запросом отправителю i-го несанкционированного информационного потока на предоставление наименования процесса Мi, инициирующего несанкционированный информационный поток, передают пакет с запросом отправителю i-го несанкционированного информационного потока на предоставление наименования процесса Mi, принимают отправителем i-го несанкционированного информационного потока пакет с запросом на предоставление наименования процесса Мi и формируют пакет с ответом, содержащим наименование процесса Мi, передают пакет с ответом, содержащим наименование процесса Мi, принимают пакет с ответом, содержащим наименование процесса Мi, сравнивают наименование процесса Mi, инициировавшего несанкционированный информационный поток, с предварительно запомненными наименованиями санкционированных процессов М и в случае совпадения наименования процесса Мi с наименованием предварительно запомненного санкционированного процесса запоминают дополнительно в предварительно запомненную совокупность опорных идентификаторов санкционированных информационных потоков (N+1)-ый идентификатор нового санкционированного информационного потока, а в случае отсутствия совпадения блокируют источник несанкционированного информационного потока, принимают очередной пакет сообщения и повторяют цикл сравнений и принятия решения.

| УСТРОЙСТВО ПОИСКА ИНФОРМАЦИИ | 2002 |

|

RU2219577C1 |

Авторы

Даты

2005-12-27—Публикация

2004-07-13—Подача